PERANCANGAN DAN PENERAPAN TEKNOLOGI VPN (

VIRTUAL PRIVATE NETWORK ) UNTUK KOMUNIKASI

DATA (STUDI KASUS: GARDANET CORPORATION)

Skripsi

Sebagai Salah Satu Syarat untuk Memperoleh Gelar

Sarjana Komputer

Fakultas Sains dan Teknologi

Universitas Islam Negeri Syarif Hidayatullah Jakarta

Oleh :

Aditya Prasetya

106091002893

PROGRAM STUDI TEKNIK INFORMATIKA

FAKULTAS SAINS DAN TEKNOLOGI

UNIVERSITAS ISLAM NEGERI SYARIF HIDAYATULLAH

xv

DAFTAR GAMBAR

Halaman

Gambar 1.1 Network Development Life Cycle... 6

Gambar 2.1 Elemen komunikasi data . ... 10

Gambar 2.2 Kabel UTP ………. ... 13

Gambar 2.3 Kabel koaksial thick atau thick Ethernet………. ... 14

Gambar 2.4 Fiber Optik ... 14

Gambar 2.5 Personal Computer ……….. ... 15

Gambar 2.6 NIC ... 16

Gambar 2.7 Router ... 17

Gambar 2.8 Konektor RJ45... 18

Gambar 2.9 Star Network ... 22

Gambar 2.10 Tree network ... 23

Gambar 2.11 Loop network ... 23

Gambar 2.12 Bus network ... 24

Gambar 2.13 Ring network ... 24

Gambar 2.14 Web network ……… ... 25

Gambar 2.15 Analogi Bandwith ... 27

Gambar 2.16 Model OSI ... 30

Gambar 2.17 OSI Model vs TCP/IP Model ... 38

Gambar 2.18 IP Addressing ... 40

xvi

Gambar 2.20 Tunnel (Terowongan Virtual) ... 58

Gambar 2.21 Access VPN ... 59

Gambar 2.22 Intranet VPN ... 60

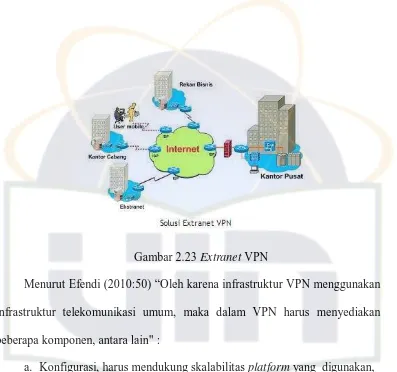

Gambar 2.23 Extranet VPN ... 61

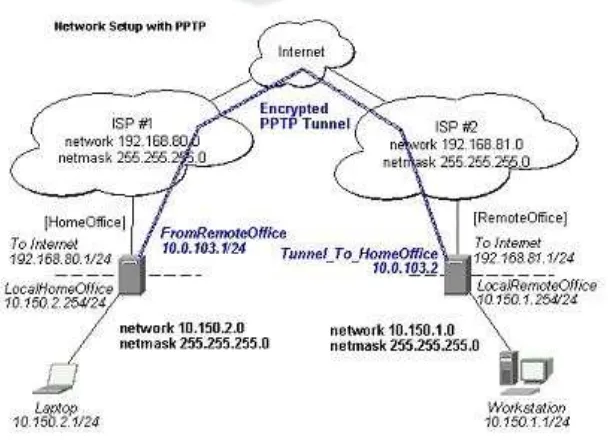

Gambar 2.24 Koneksi Point-to-Point Tunneling Protocol (PPTP) ... 64

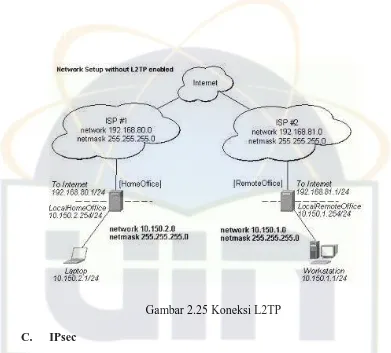

Gambar 2.25 Koneksi L2TP ... 66

Gambar 2.26 MikroTik RouterBoard ... 71

Gambar 2.27 Winbox ... 75

Gambar 2.28 Diagram proses enkripsi dan dekripsi ... 80

Gambar 4.1 Topologi Fisik Sistem VPN GARDANET ... 106

Gambar 4.2 Topologi Logik Sistem VPN GARDANET... 106

Gambar 4.3 Desain topologi simulasi... 108

Gambar 4.4 MikroTik RouterBoard 750 ... 109

Gambar 4.5 Tampilan Web MikroTik RouterBoard ... 110

Gambar 4.6 Download Winbox ... 110

Gambar 4.7 Tampilan Login Winbox... 111

Gambar 4.8 Tampilan awal Mikrotik Router ... 111

Gambar 4.9 Interface Ethernet1 ... 112

Gambar 4.10 Interface Ethernet3 ... 112

Gambar 4.11 Tampilan Address List ISP-1 ... 113

Gambar 4.12 Tampilan Address List LOKAL ... 113

Gambar 4.13 Tampilan NAT Masquerade ... 114

xvii

Gambar 4.15 Pembuatan interface PPTP in ... 115

Gambar 4.16 Pembuatan IP Pool... 116

Gambar 4.17 IP Pool untuk Client... 116

Gambar 4.18 Pembuatan profile PPTP ... 117

Gambar 4.19 Mengaktifkan PPTP server ... 118

Gambar 4.20 Membuat user vpn client ... 119

Gambar 4.21 Windows Control Panel ... 120

Gambar 4.22 Membuat koneksi baru VPN client ... 121

Gambar 4.23 Memilih tipe koneksi ... 121

Gambar 4.24 Pemilihan tipe koneksi ... 122

Gambar 4.25 Penamaan koneksi Jaringan VPN ... 122

Gambar 4.26 Pemilihan Jaringan Publik ... 123

Gambar 4.27 Masukkan IP Address server VPN ... 124

Gambar 4.28 Finish dan Add shorcut ... 124

Gambar 4.29 Dialog Network Connection ... 125

Gambar 4.30 Informasi koneksi VPN... 126

Gambar 4.31 Tes ipconfig ... 127

Gambar 4.32 Ping VPN Server ... 127

Gambar 4.33 Ping IP address lokal VPN ... 128

Gambar 4.34 Data file sharing ... 132

xviii

DAFTAR TABEL

Halaman

Tabel 2.1Kebaikan dan kelemahan bentuk-bentuk network ... 24

Tabel 2.2 Keuntungan dan Kerugian NAT ... 52

Tabel 2.3 Perbandingan OSPF dan RIPv1 ... 56

Tabel 4.1 Kebutuhan Konektifitas ... 104

Tabel 4.2. Pengujian Verifikasi Data Login Admin ... 130

ii

PERANCANGAN DAN PENERAPAN TEKNOLOGI VPN (

VIRTUAL PRIVATE NETWORK ) UNTUK KOMUNIKASI

DATA (STUDI KASUS: GARDANET CORPORATION)

Skripsi

Sebagai Salah Satu Syarat untuk Memperoleh Gelar

Sarjana Komputer

Fakultas Sains dan Teknologi

Universitas Islam Negeri Syarif Hidayatullah Jakarta

Oleh :

Aditya Prasetya

106091002893

PROGRAM STUDI TEKNIK INFORMATIKA

FAKULTAS SAINS DAN TEKNOLOGI

UNIVERSITAS ISLAM NEGERI SYARIF HIDAYATULLAH

iii

PERANCANGAN DAN PENERAPAN TEKNOLOGI VPN (

VIRTUAL PRIVATE NETWORK ) UNTUK KOMUNIKASI DATA

(STUDI KASUS: GARDANET CORPORATION)

Skripsi

Sebagai Salah Satu Syarat untuk Memperoleh Gelar

Sarjana Komputer

Fakultas Sains dan Teknologi

Universitas Islam Negeri Syarif Hidayatullah Jakarta

Oleh:

Aditya Prasetya

106091002893

Menyetujui,

Pembimbing I

Pembimbing II

Herlino Nanang, MT, CCNA Victor Amrizal, M.Kom

NIP. 197312092005011002

NIP. 150411288

Mengetahui,

Ketua Program Studi Teknik Informatika,

iv

PENGESAHAN UJIAN

Skripsi yang berjudul “PERANCANGAN DAN PENERAPAN TEKNOLOGI VPN ( VIRTUAL PRIVATE NETWORK ) UNTUK KOMUNIKASI DATA (Studi Kasus: Gardanet Corporation)” yang ditulis oleh Aditya Prasetya, NIM 106091002893 telah diuji dan dinyatakan lulus dalam sidang Munaqosyah Fakultas Sains dan Teknologi, Universitas Islam Negeri Syarif Hidayatullah Jakarta pada tanggal 29 Juli 2011. Skripsi ini telah diterima sebagai salah satu syarat untuk memperoleh gelar Sarjana Strata Satu (S1) Program Studi Teknik Informatika.

Menyetujui,

Penguji I Penguji II

Andrew Fiade, M.Kom Feri Fahrianto, M.Sc

NIP. 19820811 200912 1 004 NIP.19800829 201101 1 002

Pembimbing I Pembimbing II

Herlino Nanang, MT Victor Amrizal, M.Kom

NIP.19731209 200501 1 100 NIP.150411288

Mengetahui,

Dekan Fakultas Sains dan Teknologi Ketua Program Studi Teknik Informatika

v

PERNYATAAN

DENGAN INI SAYA MENYATAKAN BAHWA SKRIPSI INI BENAR-BENAR HASIL KARYA SENDIRI YANG BELUM PERNAH DIAJUKANSEBAGAI SKRIPSI ATAU KARYA ILMIAH PADA PERGURUAN TINGGI ATAU LEMBAGA MANAPUN.

Jakarta, Juli 2011

vi

ABSTRAK

ADITYA PRASETYA, Perancangan dan Penerapan Teknologi VPN ( Virtual Private Network ) Untuk Komunikasi Data (Studi Kasus: GARDANET CORPORATION), dibawah bimbingan HERLINO NANANG, MT, CCNA dan VICTOR AMRIZAL, M.Kom

Gardanet Corporation adalah perusahaan yang memiliki konsep pusat layanan bisnis di Indonesia. Gardanet Corporation memilki dua cabang di Jakarta. Jarak antara kantor pusat dengan cabang cukup jauh, sedangkan kebutuhan akan laporan-laporan dan informasi data yang akurat, dan update sangat penting untuk kemajuan dari Gardanet Corporation. Saat ini laporan-laporan dan informasi data memakan waktu dan tingkat keamanan yang lemah untuk sampai ke kantor pusat. Hal ini terjadi karena hanya menggunakan lewat pos-el (e mail internet). Dengan permasalahan yang ada maka jaringan VPN dijadikan solusi untuk menyelesaikannya.VPN adalah suatu jaringan private yang mempergunakan sarana jaringan komunikasi publik (dalam hal ini internet) dengan memakai tunnelling protocol dan prosedur pengamanan. Model yang digunakan dalam pembangunan jaringan VPN di Gardanet Corporation adalah remote accsess dan menggunakan teknologi Point-to-Point Tunneling Protocol (PPTP). PPTP merupakan teknologi jaringan baru yang mendukung multiprotocol VPN, yang memungkinkan pengguna untuk mengakses jaringan perusahaan secara lebih aman melalui internet. Dengan adanya jaringan VPN yang di bangun, jangkauan jaringan lokal yang dimiliki perusahaan akan menjadi luas sehingga perusahaan bisa sharing data dengan kantor cabang. VPN memberi kemudahan untuk mengakses data yang ada di Gardanet Corporation dari mana saja karena VPN terhubung ke internet, sehingga pegawai yang mobile dapat mengakses jaringan intranet perusahaan di mana pun dia berada.

vii

KATA PENGANTAR

Bismillaahirrahmaanirrahiim………

Segala puji dan syukur penulis panjatkan kehadirat Allah SWT atas segala karunia, rahmat dan kekuatan, juga segala petunjuk dan kemudahan sehingga penulis dapat menyelesaikan penulisan skripsi ini dengan Perancangan dan Penerapan Teknologi VPN ( Virtual Private Network ) Untuk Komunikasi Data (Studi Kasus: GARDANET CORPORATION).

. Shalawat serta salam selalu kita haturkan kepada junjungan kita Nabi besar Muhammad SAW, beserta keluarganya, para sahabatnya, dan para pengikutnya.

Skripsi ini berjudul “Perancangan dan Penerapan Teknologi VPN ( Virtual Private Network ) Untuk Komunikasi Data (Studi Kasus: GARDANET CORPORATION)”, yang disusun untuk memenuhi salah satu syarat dalam menyelesaikan program S1 pada Program Studi Teknik Informatika di Universitas Islam Negeri Syarif Hidayatullah Jakarta.

Pada kesempatan yang berbahagia ini, penulis mengucapkan terima kasih kepada pihak-pihak yang telah membantu dalam menyelesaikan skripsi ini. Mereka yang berdedikasi tinggi diantaranya:

viii

2. Bapak Yusuf Durrachman, M.Sc., M.I.T., selaku Ketua Program Studi Teknik Informatika, Fakultas Sains dan Teknologi, Universitas Islam Negeri Syarif Hidayatullah Jakarta.

3. Ibu Viva Arifin, MMSI., selaku Sekretaris Program Studi Teknik Informatika, Fakultas Sains dan Teknologi, Universitas Islam Negeri Syarif Hidayatullah Jakarta.

4. Bapak Herlino Nanang, MT. CCNA., Bapak Victor Amrizal, M.Kom., selaku dosen pembimbing yang senantiasa sabar dan selalu meluangkan waktunya di tengah-tengah berbagai kesibukannya untuk membimbing penulis dalam proses penyusunan skripsi ini.

5. Seluruh Dosen Program Studi Teknik Informatika yang tidak mungkin penulis sebutkan satu persatu.

6. Staff karyawan Fakultas Sains dan Teknologi dan Prodi.

Akhirnya, penulis berharap semoga skripsi ini dapat bermanfaat. Saran dan kritik untuk kesempurnaan skripsi ini sangat penulis harapkan.

Jakarta, Juli 2011 Penulis

ix

Teruntuk

Skripsi ini terkhusus penulis persembahkan kepada mereka yang telah mendukung, baik moril maupun materiil, baik melalui doa ataupun sua dalam menyelesaikan skripsi ini.

1. Teruntuk Mama terkasih, Atih Nurhayati dan bapak Sigit Wagianto. Semoga Allah SWT selalu melimpahkan rahmat, rahim dan ampunan-Nya kepada mereka. Amin.

2. Teruntuk Nenekku, Rohiyat. Dukungan beliaulah yang selalu memberikan penulis motivasi untuk terus maju dan bertahan. Semoga beliau tidak pernah lelah untuk terus memberi penulis motivasi untuk menjadi yang lebih baik. Amin.

3. Teruntuk adikku tersayang, Ristya Febby Rahayu. Canda tawanya yang selalu membuat penulis bersemangat disaat gundah.

4. Teruntuk Tri Utari. Senyum dialah yang selalu memberikan penulis semangat. Semoga penulis dapat menjadi contoh yang baik untuk dia. Amin.

5. Teruntuk teman-teman satu perjuangan, Akbaruddin Salam, Andri Dwi Utomo, Anjar Prayogo, Aditanjaya, Ahmad Kusaeri, Andy Fibrianto, Budi Asyanto, Andika Eko W, Arief Budiman, Shelvy Arini, Ahmad Fauzy, Edo Prasetyo, Firman, Taufik N,Muh.Robby, Iche, Muh.Hafidz, dll. Terima kasih atas segala bantuan dan semangatnya. 6. Dan seluruh pihak yang telah membantu penulis, baik langsung

x

DAFTAR ISI

Halaman

Halaman Judul ... ... ii

Lembar Persetujuan Pembimbing ... iii

Lembar Persetujuan Penguji... iv

Lembar Pernyataan ... v

Abstrak ... vi

Kata Pengantar ... vii

Lembar Persembahan ... ix

Daftar Isi ... x

Daftar Gambar ... xv

Daftar Tabel ... xviii

BAB I PENDAHULUAN ... 1

1.1. Latar Belakang ... 1

1.2. Perumusan Masalah... 3

1.3. Pembatasan Masalah ... 3

1.4. Tujuan dan Manfaat Penelitian ... 4

1.4.1. Tujuan Penelitian ... 4

1.4.2. Manfaat Penelitian ... 4

1.5. Metodologi Penelitian ... 5

xi

1.5.2. Metode Pengembangan Sistem ... 6

1.6. Sistematika Penulisan ... 7

BAB II LANDASAN TEORI... 9

2.1. Pengertian Perancangan... 9

2.2. Pengertian Penerapan ... 9

2.3. Komunikasi Data ... 10

2.4. Jaringan Komputer ... 10

2.5. Komponen Jaringan... 11

2.5.1. Media Transmisi ... 12

2.5.2. Komponen Perangkat Keras ... 15

2.5.3. Jenis Jaringan ... 18

2.5.4. Topologi Network ... 21

2.6. Bandwith ... ... 27

2.7. Protokol ... ... 28

2.7.1. Protokol Jaringan Model OSI ... 29

2.7.2. Protokol Jaringan Model TCP/IP ... 36

2.7.3. UDP (User Datagram Protocol) ... 38

2.8. Internet ... 39

2.9. Pengalamatan IPv4 ... 42

2.9.1. Pembagian Kelas IPv4 ... 43

2.9.2. IP Public ... 47

xii

2.10.Network Address Translation (NAT) ... 49

2.10.1. Pembagian NAT ... 51

2.10.2. Keuntungan dan Kerugian NAT ... 52

2.11.Routing ... 53

2.11.1. Routing Information Protocol (RIP) ... 54

2.11.2. Open Shortest Path First (OSPF) ... 55

2.11.3. Border Gateway Protocol (BGP)... 57

2.12.Jaringan Virtual private Network (VPN) ... 58

2.12.1. Tunneling Protocol ... 63

2.12.2. Keuntungan Menggunakan VPN ... 68

2.13.MikroTik ... 70

2.13.1.Fitur-Fitur MikroTik ... 71

2.13.2.Pilihan Konfigurasi ... 75

2.14.Kriptografi ... 78

2.15.Network Development Life Cycle (NDLC) ... 81

BAB III METODOLOGI PENELITIAN ... 86

3.1. Metode Pengumpulan Data... 86

3.1.1. Studi Kepustakaan... 86

3.1.2. Studi Lapangan ... 87

3.1.3. Studi Literatur Sejenis ... 87

3.2. Metode Pengembangan Sistem ... 95

xiii

2. Tahap Perancangan... 96

3. Tahap Simulasi Prototyping ... 97

4. Tahap Implementasi ... 98

5. Tahap Monitoring ... 98

6. Management ... 98

BAB IV ANALISIS DAN PERANCANGAN ... 99

4.1. Sejarah Singkat Berdirinya Gardanet Corporation ... 99

4.2. Visi dan Misi Gardanet Corporation ... 99

4.2.1. Visi ... 99

4.2.2. Misi ... 100

4.3. Analisis ... 100

4.3.1. Analisis Sistem VPN ... 100

4.3.2. Perangkat Sistem VPN ... 100

4.4. Perancangan ... 105

4.4.1. Topologi Fisik ... 105

4.4.2. Topologi Logik ... 106

4.5. Simulasi Prototyping ... 107

4.6. Implementasi ... 108

4.6.1. Instalasi MikroTik RouterBoard 750 ... 108

4.6.2. Konfigurasi VPN Router Server PPTP ... 115

4.6.3. Konfigurasi Client ... 119

xiv

4.7. Monitoring ... 129

4.7.1. Perancangan Skenario Pengujian ... 129

4.7.2. Pengujian File Sharing ... 132

4.8. Manajemen ... 133

4.8.1. Manajemen User ... 133

4.8.2. Backup Konfigurasi ... 133

BAB V KESIMPULAN DAN SARAN ... 135

5.1. Kesimpulan ... 135

5.2. Saran ... 136

1

BAB I Pendahuluan 1.1. Latar Belakang

Di era teknologi informasi yang sangat pesat, penggunaan internet saat ini merupakan suatu kebutuhan yang tidak dapat di tunda-tunda lagi keberadaannya. Dengan internet menjadikan segala sesuatunya lebih mudah. Karena sifat internet yang nonstop atau tidak pernah berhenti. Internet sudah dianggap sebagai kebutuhan pokok yang menunjang aktifitas hidup manusia, karena banyak aktifitas komunikasi yang menggunakan jasa jaringan internet, diantaranya adalah chatting, browsing dan yang akan dibahas sekarang yaitu VPN.

Gardanet Corporation adalah perusahaan yang memiliki konsep pusat layanan bisnis di Indonesia. Gardanet Corporation hadir sebagai penyedia layanan bisnis yang terintegrasi dan berkualitas seperti internet, web design, digital printing, layanan cetak,dan computer service.

2

(email internet) yang dibatasi oleh kapasitas pengiriman yang kecil dan tingkat keamanannya yang lemah.

Jika dilihat dari permasalahan yang ada di Gardanet Corporation, dibutuhkan sebuah sistem yang menunjang kegiatan perusahaan untuk menekan resiko yang besar, keterlambatan dari penyampaian informasi dan tingkat keamanan yang lemah untuk data-data penting perusahaan. Di Gardanet Corporation sudah terbentuk jaringan Local Area Network (LAN). Semua user dan komputer client sudah terintegrasi.

Dengan penerapan teknologi VPN ( Virtual Private Network ) memberikan layanan yang terjamin keamanannya melalui jaringan publik dan hanya orang tertentu saja yang dapat terkoneksi ke dalam VPN tersebut, sehingga informasi yang disampaikan aman dan tidak bocor karena menyangkut rahasia perusahaan.

Dari uraian singkat di atas penulis memutuskan untuk melakukan penelitian yang berkaitan dengan jaringan VPN serta mencoba memberikan suatu solusi untuk menangani permasalahan tersebut dengan cara memberikan suatu usulan yang penulis susun dalam tugas akhir penulis yang berjudul “

3

1.2. Perumusan Masalah

Dari uraian latar belakang diatas, maka penulis merumuskan permasalahan yakni sebagai berikut :

1. Bagaimana mengimplementasikan VPN server agar bisa di-remote

oleh client dengan menggunakan PPTP Tunnel?

2. Bagaimana user dapat langsung mengakses file-file kerja dengan leluasa tanpa terikat tempat dan waktu. Koneksi ke kantor pusat dapat dilakukan dari mana saja, dari kantor pusat menuju ke kantor cabang dapat pula dibuat koneksi pribadi, dan juga dari kantor juga memungkinkan untuk dibuat jalur komunikasi pribadi yang ekonomis.

1.3. Pembatasan Masalah

Penulisan skripsi ini mempunyai lingkup atau batasan masalah yaitu: 1. VPN server menggunakan MikroTik RouterOS 2.9.27

2. Metode VPN yang digunakan PPTP Tunnel.

3. Ruang lingkup pengujian hanya meliputi aplikasi client server

dan file sharing.

4. Digunakan winbox loader v2.2.15 sebagai software untuk remote server VPN.

5. VPN (Virtual Private Network) diimplementasikan dengan menggunakan IP version 4 (ipv4).

4

1.4. Tujuan dan Manfaat Penelitian 1.4.1. Tujuan Penelitian

Tujuan yang ingin dicapai dari perancangan dan penerapan teknologi VPN adalah :

1. Membangun VPN server agar bisa di-remote atau dikoneksikan dengan komputer client yang terhubung internet.

2. Mengetahui parameter-parameter yang diperlukan agar jaringan VPN yang dibangun dapat berjalan secara optimal.

1.4.2. Manfaat Penelitian

Adapun manfaat dari penyusunan skripsi ini adalah sebagai berikut : 1. Bagi Perusahaan atau Instansi

a. Memudahkan komunikasi data antara perusahaan pusat dengan cabang.

b. Memberikan jaminan keamanan menyangkut kerahasian perusahaan dan keamanan data.

2. Bagi Penulis

a. Mengetahui tentang konsep penerapan teknologi VPN pada Gardanet Corporation.

5

1.5. Metodologi Penelitian

Metodologi penelitian yang digunakan meliputi dua metode, yaitu metode pengumpulan data dan metode perancangan sistem.

1.5.1. Metode Pengumpulan Data

a. Studi Pustaka

Dilakukan dengan cara membaca dan mempelajari literatur, buku-buku, serta artikel-artikel yang mendukung dengan topik yang akan dibahas dalam penyusunan skripsi ini, selain itu penulis juga mengumpulkan data dari situs-situs internet yang berhubungan dengan skripsi penulis.

b. Studi Lapangan 1) Observasi

Pengamatan langsung ke lapangan (observasi) yang dilakukan oleh penulis, tempat dan waktu pelaksanaannya yaitu pada Gardanet Corporation, Divisi ICT, Jalan Srengseng Raya no 52 Kembangan -Jakarta Barat. Mulai dari bulan Januari 2011 hingga bulan Maret 2011.

2) Wawancara

6

1.5.2. Metode Pengembangan Sistem

Metode yang penulis gunakan dalam melakukan perancangan dan pengembangan sistem yaitu menggunakan Network Development Life Cycle (NDLC). Metode ini memiliki enam tahapan, yaitu tahap

analisys, design, simulation protoyping, implementation, monitoring,

dan management.

7

1.6. Sistematika Penulisan

Untuk mempermudah mengikuti penelitian dan format penulisan skripsi ini, maka penulis membagi tahap demi tahap kegiatan sesuai dengan ruang lingkup yang dijelaskan sebelumnya secara garis besar, yang dibagi menjadi beberapa bab yang secara ringkas dapat dijabarkan sebagai berikut :

BAB I PENDAHULUAN

Bab ini berisi pendahuluan yang terdiri dari latar belakang dan permasalahan, ruang lingkup, tujuan penulisan, metode penelitian dan sistematika penulisan.

BAB II LANDASAN TEORI

Dalam bab ini penulis menguraikan teoritis mengenai teori-teori yang diperlukan dalam penyusunan dan penulisan skripsi ini.

BAB III METODOLOGI PENELITIAN

Dalam bab ini dipaparkan tentang metode yang penulis pakai dalam pencarian data maupun metode untuk pengembangan sistem yang dilakukan pada penelitian ini.

BAB IV ANALISA DAN PERANCANGAN

8

membahas tahapan implementasi untuk mengetahui jaringan VPN berjalan optimal sejak dari tahapan ujicoba sampai penarikan kesimpulan.

BAB V PENUTUP

9

BAB II

LANDASAN TEORI

2.1

Pengertian Perancangan

Perancangan merupakan penghubung antara spesifikasi kebutuhan dan

implementasi. Perancangan merupakan rekayasa representasi yang berarti

terhadap sesuatu yang ingin dibangun.

Hasil perancangan harus dapat ditelusuri sampai ke spesifikasi kebutuhan

dan dapat diukur kualitasnya berdasarkan kriteria-kriteria rancangan yang

bagus. Perancangan menekankan pada solusi logik mengenai cara sistem

memenuhi kebutuhan (Hariyanto, 2004).

2.2

Pengertian Penerapan

Maksud

dari

kata

penerapan

adalah

perihal

mempraktekan

(Poerwadarminto, 1987:1059). Penerapan adalah pemanfaatan hasil penelitian,

pengembangan, dan / atau ilmu pengetahuan dan teknologi yang telah ada ke

dalam kegiatan perekayasaan, inovasi, serta difusi teknologi.

10

2.3

Komunikasi Data

Komunikasi adalah suatu proses penyampaian informasi baik itu pesan,

gagasan, atau ide dari satu pihak kepada pihak lain agar terjadi saling

mempengaruhi di antara keduanya. Komunikasi data dari satu tempat ke tempat

yang lain, tiga elemen sistem harus tersedia, yaitu sumber data (

source

), media

transmisi (

transmision media

) yang membawa data yang dikirim dari sumber

data ke elemen yang ketiga yaitu penerima (

receiver

). Bila salah satu elemen

tidak ada, maka komunikasi tidak dapat dilakukan (Hartono,1999:304).

Gambar 2.1. Elemen komunikasi data

2.4

Jaringan Komputer

11

komputer atau

network

adalah jaringan dari sistem komunikasi data yang

melibatkan sebuah atau lebih sistem komputer yang dihubungkan dengan jalur

transmisi alat komunikasi membentuk suatu sistem. Dengan

network

, komputer

yang satu dapat menggunakan data di komputer yang lain, dapat mencetak

laporan di printer komputer yang lain, dapat memberi berita ke komputer yang

lain walaupun berlainan area. Network merupakan cara yang sangat berguna

untuk mengintegrasikan sistem informasi dan menyalurkan arus informasi dari

satu are ke area lainnya.

Dengan adanya jaringan komputer, maka pengembangan peralatan dapat

dilakukan dengan mudah dan menghemat biaya. Jaringan komputer dapat

memudahkan pemakai dalam merawat

Central Processing Unit

(CPU),

misalnya untuk memberikan perlindungan terhadap serangan virus, maka

pemakai cukup memusatkan perhatian pada CPU yang ada di komputer pusat.

Sistem jaringan komputer memberikan perlindungan terhadap data. Jaminan

keamanan data tersebut diberikan melalui pengaturan hak akses para pemakai

dan

password

, serta teknik perlindungan terhadap hardisk sehingga data

mendapatkan perlindungan yang efektif.

2.5

Komponen Jaringan

12

alat cetak lainnya, atau suatu PC atau

micro computer

sampai

mainframe

computer

yang raksasa atau modem atau

multipexer

(Hartono,1999:332).

Link

adalah

channel

atau jalur transmisi atau carrier untuk arus informasi

atau data diantara node.

Link

dapat berupa kabel, microwave, system, laser

system atau satellite system.

Network

yang masing- masing node terletak di

lokasi yang berjauhan satu dengan yang lainnya dan menggunakan link berupa

jalur transmisi jarak jauh disebut dengan WAN

( Wide Area Network ).

Sedang

network

yang masing – masing nodenya terpisah dalam jarak

lokal dan menggunakan link berupa jalur transmisi kabel disebut dengan LAN

(

Local Area Network ).

2.5.1 Media Transmisi

A.

Twisted Pair Cable

13

Gambar 2.2. Kabel

UTP

(Sumber : Ilmukomputer.com)

B. Kabel Koaksial

Kabel ini mempunyai sifat-sifat sebagai berikut:

Paling populer digunakan pada

Local Area Network

(LAN)

Memiliki bandwidth yang lebar, sehingga bisa digunakan untuk

komunikasi broadband (

multiple channel

)

Ada bermacam-macam jenis kabel coax seperti kabel TV,

thick

,

ARCnet, dan thin

coax

.

Thick coaxial

dikenal dengan nama 10Base5, biasanya digunakan

untuk kabel

backbone

pada instalasi jaringan

ethernet

antar

gedung. Kabel ini sulit ditangani secara fisik karena tidak flexibel

dan berat, namun dapat menjangkau jarak 500 m bahkan 2500 m

dengan

repeater

.

14

[image:32.612.149.539.56.415.2]workstation

. Dapat digunakan untuk implementasi topologi bus

dan

ring

karena mudah ditangani secara fisik.

Gambar 2.3. Kabel koaksial

thick

atau

thick Ethernet

(Sumber : Imukomputer.com)

C. Kabel Fiber Optic

Kabel

Fiber Optic

merupakan kabel yang memiliki inti serat

kaca sebagai saluran untuk menyalurkan sinyal antar terminal. Sering

dipakai sebagai saluran

backbone

karena kehandalannya yang tinggi

dibanding

dengan

kabel

coaxial

atau

kabel

UTP

(Herlambang,2008:7)

15

2.5.2 Komponen Perangkat Keras

A.

Personal Computer (PC)

Tipe personal komputer yang digunakan di dalam jaringan akan

sangat menentukan untuk kerja dari jaringan tersebut. Komputer

dengan untuk kerja tinggi akan mampu mengirim dan mengakses

data dalam jaringan dengan cepat. Di dalam jaringan tipe

Client-Server

, komputer yang difungsikan sebagai server mutlak harus

memiliki unjuk kerja yang lebih tinggi dibandingkan

komputer-komputer lain sebagai

workstation

-nya, karena server akan bertugas

menyediakan fasilitas dan mengelola operasional jaringan tersebut

(Efendi,2001:30).

Gambar 2.5.

Personal Computer

B. NIC (Network Interface Card)

[image:33.612.146.535.49.574.2]16

umumnya terbagi dua yaitu PCI dan ISA. Terdapat juga beberapa

card diperuntukkan khusus untuk laptop atau notebook dengan

socket

PCMCIA. Sering disebut dengan

ethernet card

,

Network card

.

Gambar 2.6.

NIC

C. Ethernet

[image:34.612.149.542.74.410.2]17

D.

Network Adapter Card

Setiap

network card

akan memiliki

driver

atau program yang

berfungsi untuk mengaktifkan dan mengkonfigurasi

network

adapter

tersebut disesuaikan dengan lingkungan dimana network

card tersebut dipasang agar dapat digunakan untuk melakukan

komunikasi data.

E.

Router

Merupakan peralatan yang menentukan

rute

(jalur) yang akan

dilewati oleh data dalam jaringan.

Gambar 2.7.

Router

F. Konektor RJ45

Merupakan peralatan yang digunakan untuk menghubungkan

suatu media transmisi tertentu dengan

network interface card

. Pada

ujung-ujung kabel CAT 5 ini dipasangkan konektor yang dikenal

sebagai

konektor

RJ-45 (RJ dari kata

'Registered Jack'

). Konektor

RJ-45 ini mirip dengan konektor pada kabel telepon (RJ-11). Bila

pada kabel telepon menggunakan tiga pasang kawat, maka kabel

network

ini empat pasang. Untuk memudahkan memilah-milah kabel

[image:35.612.149.537.55.452.2]18

[image:36.612.147.535.65.455.2]dengan aturan tersendiri. Untuk melihat urutan kawat-kawat yang

dipasang pada konektor RJ-45, anda harus melihatnya dengan

memegang 'klip' konektor ini di bagian bawah, agar 'lubang'-nya

(tempat memasukkan kabel) menghadap Anda.

Gambar 2.8. Konektor RJ45

2.5.3 Jenis Jaringan

A. MAN

19

B. WAN

WAN

( Wide Area Network )

merupakan jaringan dari sistem

komunikasi data yang masing- masning node berlokasi jauh (

remote

location

) satu dengan yang lainnya. WAN disebut juga dengan nama

remote network atau external network atau long distance network.

Jaringan

Wide Area Network

(WAN) adalah kumpulan dari LAN

dan/atau workgroup yang dihubungkan dengan menggunakan alat

komunikasi modem dan jaringan Internet, dari/ke kantor pusat dan

kantor cabang, maupun antar kantor cabang. Dengan sistem jaringan

ini, pertukaran data antar kantor dapat dilakukan dengan cepat serta

dengan biaya yang relatif murah (Efendi,2001:11).

Sistem jaringan ini dapat menggunakan jaringan Internet yang

sudah ada, untuk menghubungkan antara kantor pusat dan kantor

cabang atau dengan

PC Stand Alone/Notebook

yang berada di lain

kota ataupun negara.

C. LAN

20

LAN berbeda dengan external network. LAN dapat

menggunakan kabel untuk transmisi datanya ( sebagai

link

)

sedangkan

external network

masih perlu menggunakan jalur – jalur

komunikasi tambahan misalnya telepon, satelit, dan lain – lainnya.

Biasanya LAN berbentuk star network atau bus network.

Menurut Hartono (1999:333) “Tranmisi dalam LAN punya

kecepatan yang berbeda – beda dan dapat dikategorikan sebagai

berkut“:

1.

High Speed Network

Kapasitas tranmisis data lebih besar dari 20 MBps (

Mega

Bit per second

atau juta bit per detik ) yang biasanya diterapkan

dalam LAN untuk mainframe

computer

yang besar.

2.

Medium Speed Network

Kapasitas tranmisi data sekitar 1 Mbps – 20 MBps yang

biasanya diterapkan untuk mainframe komputer yang kecil atau

minicomputer

.

3.

Low Speed Network

Kapasitas transmisi data lebih kecil dari 1MBps, biasanya

untuk

personal computer

.

21

mikro dapat dihubungkan dengan

network

server menggunakan kabel

biasa atau dengan

Coaxial Cable

.

Karena network server dihubungkan dengan beberapa terminal

yang dapat berupa komputer mikro untuk dapat menggunakan data

yang berada di

network

server, maka terminal harus dapat

berhubungan terlebih dahulu dengan

network

server. Untuk dapat

berhubungan dengan

network

server, pemakai biasanya akan

ditanyakan sandi pengenal (

password

). Kalau

password

tidak

dikenal oleh

network

server, maka pemakai tidak dapat mengakses

data yang ada pada

network

server (Hartono,1999:335).

2.5.4

Topologi Network

Topologi atau arsitektur jaringan merupakan pola hubungan antar

terminal dalam suatu sistem jaringan komputer. Topologi ini akan

mempengaruhi tingkat efektifitas kinerja jaringan. Ada beberapa jenis

topologi yang dapat diimplementasikan dalam jaringan.

WAN dan LAN dapat berbentuk yang paling sederhana, yaitu

star

network, tree network, loop network, ring network, bus network, web

22

A.

Star Network

Beberapa node dihubungkan denagn suatu

node

pusat (

central

node

atau

host node

) yang membentuk jaringan seperti bintang (

star

). Semua komunikasi ditangani dan diatur langsung oleh central

node.

Central node

melakukan suatu tanggung jawab untuk

mengatur arus informasi diantara node yang lainnya. Jika node yang

satu ingin berkomunikasi dengan node yang lainnya, maka harus

melewati central node. Trafik data mengalir dari node ke terminal

pusat dan diteruskan ke node (

station

) tujuan.

Gambar 2.9.

Star Network

B.

Tree Network

23

mengendalikan node jenjang dibawahnya yang dapat berupa

mini

computer

atau

micro computer

(Hartono,1999:337).

Gambar 2.10. Tree network

C.

Loop Network

Loop network merupakan hubungan antar node secara serial

dalam bentuk suatu lingkaran tertutup. Dalam bentuk ini tak ada

central node

tau

host node

, semua punya status yang sama.

Gambar 2.11.

Loop network

D.

Bus Network

24

yang berbeda – beda. Seperti halnya pada

loop network

, tidak ada

central node

dan semua

node

mempunyai status yang sama.

Gambar 2.12.

Bus network

E.

Ring Network

Bentuk ini merupakan gabungan dari bentuk

loop network

dan

bus network

. Jika salah satu

node

tidak berfungsi atau rusak, maka

tidak akan memepengaruhi komunikasi

node

yang lain karena

terpisah dari jalur data.

25

F.

Web Network

Web network

atau

mesh network

atau

plex network

atau

completely connected network

merupakan bentuk network yang

masing – masing

node

dalam

network

dapat berhubungan dengan

node yang lainnya melalui beberapa

link

. Suatu bentuk

web network

mempunyai (n) buah

node

, akan menggunakan

link

sebanyak

n x ( n – 1 ) / 2

26

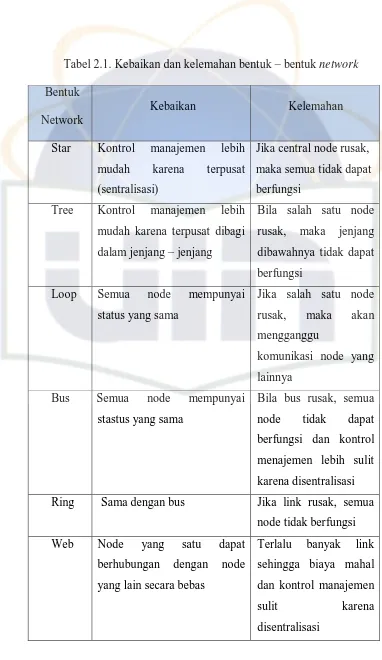

Tabel 2.1. Kebaikan dan kelemahan bentuk – bentuk

network

Bentuk

Network

Kebaikan

Kelemahan

Star

Kontrol

manajemen

lebih

mudah

karena

terpusat

(sentralisasi)

Jika central node rusak,

maka semua tidak dapat

berfungsi

Tree

Kontrol

manajemen

lebih

mudah karena terpusat dibagi

dalam jenjang – jenjang

Bila salah satu node

rusak, maka jenjang

dibawahnya tidak dapat

berfungsi

Loop

Semua

node

mempunyai

status yang sama

Jika salah satu node

rusak,

maka

akan

mengganggu

komunikasi node yang

lainnya

Bus

Semua

node

mempunyai

stastus yang sama

Bila bus rusak, semua

node

tidak

dapat

berfungsi dan kontrol

menajemen lebih sulit

karena disentralisasi

Ring

Sama dengan bus

Jika link rusak, semua

node tidak berfungsi

Web

Node

yang

satu

dapat

berhubungan dengan node

yang lain secara bebas

Terlalu

banyak

link

sehingga biaya mahal

dan kontrol manajemen

sulit

karena

27

2.6

Bandwidth

Bandwidth

sebagai salah satu media yang menentukan

performance

dari

suatu jaringan karena

bandwidth

merupakan media pembawa informasi,

bandwi

dth

juga menjadi faktor batasan dalam transfer data hal ini terjadi bisa disebabk

an karena kemampuan dari suatu perangkat jaringan yang tidak mendukung

atau kesalahan dalam penggunaannya.

Contoh : Sebuah PC memiliki NIC dengan spesifikasi 10/100 kbps, terko

neksi kedalam jaringan menggunakan media kabel UTP dan

bandwidth

interne

t yang dimiliki adalah sebesar 32 Kbps, dan user akan mengirim data sebesar 10

0 KB maka yang terjadi adalah data yang dikirim akan memakan waktu

yang cukup lama untuk sampai pada komputer tujuan (Kurniawan.2008:30).

28

2.7

Protokol

Dalam suatu jaringan komputer, terjadi sebuah proses komunikasi antar

entiti atau perangkat yang berlainan sistemnya. Entiti atau perangkat ini adalah

segalasesuatu yang mampu menerima dan mengirim. Untuk berkomunikasi me

ngirim dan menerima antara dua entity dibutuhkan pengertian di antara kedua

belah pihak. Pengertian ini lah yang dikatakan sebagai protokol. Jadi

protokol adalah himpunan aturan

‐

aturan main yang mengatur komunikasi

data. Protokol mendefinisikan apa yang dikomunikasikan bagaimana dan kapan

terjadinya komunikasi. Elemen

‐

elemen penting daripada protokol adalah :

syntax, semantics dan timing (Kurniawan,2008:10).

1.

Syntax

, merupakan format data dan cara pengkodean yang digunakan dalam

pengkodean sinyal. Sebagai contoh, sebuah protokol sederhana akan

memiliki urutan pada delapan bit pertama adalah alamat pengirim,

delapan bit kedua adalah alamat penerima dan bit stream sisanya

merupakan informasinya sendiri.

2.

Semantic

, digunakan untuk mengetahui maksud informasi yang dikirim dan

membetulkan kesalahan yang terjadi dari informasi tersebut.

3.

Timing

,mengacu pada 2 karakteristik yakni kapan data

29

1 Mbps, maka transmisi data akan menjadi overload pada sisi penerima

dan

akibatnya

banyak

data

yang akan hilang atau musnah

(Kurniawan,2008:10).

Menurut Stallings (2001:32) “Fungsi kunci biasanya ditujukan oleh

sebuah

protocol

yang mencakup segmentasi dan pemasangan kembali

(

reassemblying

),

connection control

,

delivery

berorder,

flow control

,

error

control

, pengalamatan dan

multiplexing

”.

2.7.1

Protokol Jaringan Model OSI

Menurut Lamlle (2005:8) ”Model OSI adalah model atau acuan

arsitektural utama untuk

network

yang mendeskripsikan bagaimana data

dan informasi network dikomunikasikan dari sebuah aplikasi di sebuah

komputer ke sebuah aplikasi di komputer lain melalui media seperti

kabel”.

30

Gambar 2.16 Model OSI

(Kurniawan,2008:33)

Setiap

layer

dalam OSI

memberikan layanan sebagai berikut :

1.

Application layer

31

Layer

ini bertanggung jawab memberikan layanan

aplikasi bagi para pemakai akhir atau

end users

, misalnya

aplikasi

FTP, HTTP

atau

SMTP

.

Menurut Lammle (2005:12) “

Layer application

juga

bertanggung jawab untuk mengidentifikasi dan memastikan

keberadaan partner komunikasi yang dituju serta menentukan

apakah sumber daya komunikasi yang dituju cukup tersedia”.

2.

Presentation layer

Menurut Lammle (2005:12) “Fungsi dari layer ini sesuai

dengan namanya, menyajikan data ke layer appplication dan

bertanggung jawab pada penerjemahan data dan format kode

(program)”. Protokol yang berada pada level ini dalah

perangkat lunak

redirector

seperti,

Workstations, Remote

Desktop Protokol

dan

Network Shell (Virtual Network

Computing

atau VNC

)

. Lapisan ini juga melakukan koding

dan konversi data misalnya format data untuk

image

dan

sound

(JPG, MPEG, TIF, WAV dan lainnya), konversi

EBCDIC-ASCII, kompresi dan enkripsi.

3.

Session layer

Layer

ini membuka, merawat, mengendalikan, dan

32

application

dan

presentation

melakukan

request

dan menunggu

respon yang dikoordinasikan oleh lapisan di atasnya.

4.

Transport layer

Layer

ini bertanggung jawab terhadap pengiriman

source-to-destination

(

end-to-end

) yang dapat dijelaskan

sebagai berikut :

a.

Service-point addresing

Layer

ini tidak hanya menangani pengiriman

source-to-destination

dari computer satu ke computer lainnya,

namun lebih spesifik pada pengiriman jenis

message

untuk

aplikasi yang berlainan. Dengan demikian setiap

message

yang berlainan aplikasi harus memiliki alam tersendiri

yang disebut

service point address

atau yang lebih umum

disebut dengan

port address

(port 80 = WWW, port 25 =

SMTP).

b.

Segmentation

dan

reassembly

33

c.

Connection control

Pada

layer

ini mengatur dua kondisi yaitu

connectionless

dan

connection-oriented.

d.

Flow control

Sama halnya dengan lapisan data link, lapisan ini

bertugas untuk melakukan kontrol aliran. Bedanya dengan

data link adalah dilakukan untuk

end-to-end

.

e.

Error control

Tugasnya sama dengan tugas

error control

pada

lapisan data link, namun berorientasi

end-to-end.

5.

Network layer

Pada

layer

ini terjadi proses pendefinisian alamat logis

(

logical addressing

), kemudian mengkombinasikan multiple

data link menjadi satu internetwork. Tugas pokok

layer

ini

adalah sebagai berikut :

a.

Logical addressing

34

b.

Routing

Hubungan

antar

jaringan

yang

membentuk

internetwork

membutuhkan metode jalur alamat agar

paket dapat ditransfer dari satu device yang berasal dari

jaringan satu menuju device lain pada jaringan yang lain.

Protokol routing misalnya

Border Gateway Protokol

(BGP),

Open Shortest Path First

(OSPF) dan

Routing

Informa-tion Protokol

(RIP).

6.

Data link layer

Layer

ini bertanggung jawab terhadap pengiriman

paket-paket (pada lapis yang lebih rendah). Tugas utama

layer

ini

adalah :

a.

Flamming

Membagi bit stream yang diterima dari lapisan

network menjadi unit-unit data yang disebut

frame.

b.

Physical addressing

Mendefinisikan identitas pengirim dan/atau penerima

yang ditambahkan dalam

header.

c.

Flow control

35

d.

Error control

Penambahan mekanisme deteksi dan retransmisi

frame-frame yang gagal.

e.

Communication control

Menentukan

device

yang harus dikendalikan pada

saat tertentu jika ada dua koneksi yang sama.

7.

Physical layer

Lapisan fisik melakukan fungsi pengiriman dan

penerimaan bit stream dalam medium fisik. Dalam lapisan

ini

kita

akan mengetahui

spesifikasi mekanikal

dan elektrikal daripada media transmisi serta antarmukanya

(Kurniawan,2008:35).

Hal

‐

hal penting yang dapat dibahas lebih jauhdalam lapis

an fisik ini adalah :

‐

Karakteristik fisik daripada media dan antarmuka.

‐

Representasi bit

‐

bit. Maksudnya lapisan fisik

harus mampu menterjemahkan bit 0 atau 1, juga termasuk pe

ngkodean dan bagaimana mengganti sinyal 0 ke 1 atau sebal

iknya.

‐

Data

rate

(laju data).

36

‐

Line configuration

(Konfigurasi saluran).

Misalnya:

point

‐

to

‐

point

atau

point

‐

to

‐

multipoint configurati

on

.

‐

Topologi fisik. Misalnya:

mesh topology

,

star

topology

,

ring topology

atau

bus topology

.

‐

Transmisi

Misalnya

half

‐

duplex mode, full

‐

duplex mode

.

2.7.2

Protokol Jaringan Model TCP/IP

TCP/IP (

Transmission Control Protocol

/

Internet Protocol

)

adalah sekumpulan protokol yang mengatur komuniksai data komputer

dengan komputer yang lain maupun komputer dengan jaringan Internet.

Karena menggunakan bahasa yang sama, yaitu protokol TCP/IP,

perbedaan jenis komputer dan sistem operasi tidak menjadi masalah

(Efendi,2010:42).

Lapisan TCP/IP dari bawah ke atas adalah sebagai berikut :

1.

Network Interface layer/Physical layer

37

data digital yang dimengerti komputer, yang berasal dari peralatan

lain yang sejenis.

2.

Internet layer/Network layer

Protokol yang berada pada

layer

ini bertanggung jawab dalam

proses pengiriman paket ke alamat yang tepat. Pada

layer

ini terdapat

tiga macam protokol, yaitu, IP, ARP, dan ICMP.

3.

Transport layer

Berisi protokol yang gertanggung jawab untuk mengadakan

komunikasi antara dua komputer, kedua protokol tersebt adalah TCP

(

Transmission Control Protokol

) dan UDP (

User Datagram

Protokol

). Protokol ini bertugas mengatur komunikasi antara

host

dan pengecekan kesalahan. Data dibagi kedalam beberapa paket yang

dikirimkan ke lapisan internet dengan sebuah

header

yang

mengandung alamat tujuan atau sumber dan

checksum.

Pada

penerima

checksum

akan diperiksa apakah paket tersebut ada yang

hilang di perjalanan.

4.

Application layer

38

Gambar 2.17 OSI Model vs TCP/IP Model

(Kurniawan,2008:40)

2.7.3

UDP (User Datagram Protocol)

UDP yang merupakan salah satu protocol utama diatas IP

merupakan transport protocol yang lebih sederhana dibandingkan

dengan TCP. UDP digunakan untuk situasi yang tidak mementingkan

mekanisme reliabilitas. Header UDP hanya berisi empat field yaitu source

port, destination port, length dan UDP checksum dimana fungsinya

hampir sama dengan TCP, namun fasilitas checksum pada UDP bersifat

opsional (Efendi,2010:48).

39

2.8 Internet

Internet (

Interconnected Network

) adalah suatu jaringan global yang

terbentuk dari jaringan-jaringan lokal dan regional, memungkinkan komunikasi

data antar komputer-komputer yang terhubung ke jaringan tersebut

(Hartono,1999:340).

Internet menyediakan beragam fasilitas seperti

Web Browser

,

,

Direct Communications

(

IRC &

Internet Phone

),

E-commerce

(

Shopping &

Booking

),

Cyber Drive

dan lain sebagainya. Internet sumber informasi dan alat

komunikasi.

Internet dapat terbentuk karena sekumpulan besar jaringan komputer

memiliki kesepakatan untuk berbicara dalam bahasa yang sama. Kesepakatan

ini semata-mata merupakan kesepakatan yang bersifat teknis, karenanya tidak

ada suatu badan pun didunia ini yang berhak mengatur jalannya internet secara

keseluruhan.

40

TCP/IP ini dapat diumpamakan sebagai bahasa yang dimengerti oleh

semua jenis komputer yang terhubung ke Internet. Tanpa mengikuti protokol

standard ini, komputer kita tidak akan mampu berkomunikasi dengan

komputer-komputer lain di Internet. Internet memiliki fasilitas-fasilitas sebagai

berikut :

1.

WWW (

World Wide W

eb)

Disingkat dengan web adalah bagian yang paling menarik dari

internet, melalui web kita bisa mengakses informasi-informasi tidak

hanya berupa teks, tetapi juga gambar-gambar, suara, film dan lain-lain.

Untuk mengakses web dibutuhkan software yang disebut

browser

,

browser terpopuler saat ini adalah Mozilla FireFox.

2.

E-Mail (

Electronic Mail

)

Merupakan surat elektronik yang dikirimkan melalui internet,

dengan fasilitas ini kita bisa mengirim atau menerima email dari dan ke

pengguna internet diseluruh dunia, jika dibandingkan dengan pos,

fasilitas email jauh lebih cepat. Kita bisa mengirim email ke teman yang

berada diluar negeri hanya dalam waktu beberapa menit tanpa perlu

khawatir surat itu akan rusak karena hujan atau hal lainnya.

3.

Telnet

41

4.

File Transfer Protocol

Disingkat FTP adalah

software

yang digunakan untuk mengirim

data atau file dari satu komputer ke komputer lain. Proses mengirim file

dari sebuah komputer ke komputer server untuk kebutuhan

web

disebut

dengan

upload

.

5.

Talk, Chat

dan

Iphone

42

video yang akan dikirimkan.

Iphone

dapat menggantikan komunikasi

lewat telepon. (Hartono,1999).

6.

Newsgroup

Disebut juga ruang percakapan bagi para anggota yang memiliki

kepentingan sama, di internet tersedia bermacam-macam

newsgroup

dengan masalah yang berlainan. Untuk dapat menikmati ini kita harus

terkoneksi ke ISP yang menyediakan fasilitas

newsgroup.

2.9 Pengalamatan IPv4

Alamat IP (dalam hal ini adalah IPv4) digunakan untuk mengidentifikasi

interface

jaringan pada

host

komputer. Untuk memudahkan kita dalam

membaca dan mengingat suatu alamat IPv4, maka umumnya penamaan yang

digunakan adalah berdasarkan bilangan desimal atau sering disebut sebagai

noasi

dottet decimal

(Sugeng.2010:93).

43

2.9.1 Pembagian Kelas IPv4

Untuk

mempermudah

proses

pembagiannya,

IP

address

dikelompokan dalam kelas-kelas. Dasar pertimbangan pembagian IP

address ke dalam kelas-kelas adalah untuk memudahkan pendistribusian

pendaftaran IP address. Dengan memberikan sebuah ruang nomor

jaringan ( beberapa blok IP address ) kepada

Internet Service Provider

(ISP) di suatu area diasumsikan penanganan komunitas lokal tersebut

akan lebih baik, dibandingkan dengan jika setiap pemakaian individual

harus meminta IP address ke otoritas pusat, yaitu internet

Assigned

Numbers Authority

(IANA).

44

A.

Kelas A

Karakteristik :

Format : 0nnnnnnn.hhhhhhhh.hhhhhhhh.hhhhhhhh

Bit Pertama : 0

Panjang Net ID : 8 bit

Panjang Host ID : 24 bit

Byte Pertama : 0 – 127

Jumlah : 126 Kelas A ( 0 dan 127 dicadangkan )

Range IP : 1.xxx.xxx.xxx sampai 126.xxx.xxx.xxx

Jumlah IP : 16.777.214. IP address pada tiap kelas A

IP address kelas A diberikan untuk jaringan dengan jumlah

host

yang sangat besar. Bit pertama dari IP address kelas A selalu di

set 0 ( nol ) sehingga

byte

terdepan dari IP address A selalu bernilai

antara angka 0 dan 127. Pada IP address kelas A,

Network ID

adalah delapan bit pertama, sedangkan host ID ialah 24 bit

berikutnya. Dengan demikain, cara membaca IP address kelas A,

misalnya 113.46.5.6 ialah:

Network ID = 113

Host ID = 46.5.6

45

B.

Kelas B

Karakteristik :

Format : 10.nnnnnn.nnnnnnnn.hhhhhhhh.hhhhhhhh

Bit Pertama : 10

Panjang Net ID : 16 bit

Panjang host ID : 16 bit

Byte Pertama : 128-191

Jumlah : 16.184 Kelas B

Range IP : 128.0.xxx.xxx sampai 191.225.xxx.xxx

Jumlah IP : 65.532 IP address pada tiap kelas B

IP address

kelas B biasanya dialokasikan untuk jaringan

ukuran sedang dan besar. Dua bit pertama dari

IP address

kelas B

selalu di set 10 ( satu nol ) sehingga

byte

terdepan dari IP address

kelas B selalu bernilai antara 128 hingga 191. Pada IP address kelas

B,

network ID

adalah enambelas bit pertama, sedangkan

host ID

adalah 16 bit berikutnya. Dengan demikian, cara membaca IP

address kelas B, misalnya 132.92.121.1 ialah :

Network ID = 132.92 Host ID = 121.1

46

C.

Kelas C

Karakteristik :

Format : 110nnnnn.nnnnnnnn.nnnnnnnn.hhhhhhhh

Bit Pertama : 110

Panjang Net ID : 24 bit

Panjang Host ID : 8 bit

Byte pertama : 192-223

Jumlah : 2.097.152 kelas C

Range IP : 192.0.0.xxx sampai 191.255.255.xxx

Jumlah IP : 254 IP address pada tiap kelas C

IP address

kelas C awalnya digunakan untuk jaringan ukuran

kecil ( misalnya LAN ). Tiga bit pertama dari

IP address

kelas C

selalu berisi 111. Bersama 21 bit berikutnya, angka ini membentuk

network ID

24 bit.

Host-ID

ialah 8 bit terakhir. Dengan konfigurasi

ini, bisa dibentuk sekitar dua juta network dengan masing-masing

network memiliki 256 IP address.

D.

Kelas D

Karakteristik :

Format : 1110.mmmm.mmmmmmmm.mmmmmmmm.

Mmmmmmmm

47

Byte Inisial : 224-247

Deskripsi : Kelas D adalah ruang alamat

multicast

( RFC 1112 )

IP address

kelas D digunakan untuk keperluan

IP

multicasting

. 4 bit pertama

IP address

kelas D di set 1110. Bit-bit

berikutnya diatur sesuai keperluan

multicast group

yang

menggunakan

IP address

ini. Dalam

multicasting

tidak dikenal

network

bit dan

host

bit.

E.

Kelas E

Karakteristik :

Format : 1111.rrrr.rrrrrrrr.rrrrrrrr.rrrrrrrr

4 Bit Pertama : 1111

Bit Multicast : 28 bit

Byte Inisial : 248-255

Deskripsi kelas E adalah ruang alamat yang dicadangkan

untuk keperluan eksperimantal.

IP address

kelas E tidak digunakan

untuk umum. 4 bit pertama

IP address

ini di set 1111.

2.9.2 IP Public

48

Menurut Yani (2008:23) “IP

public

adalah istilah IP

address

yang

digunakan untuk mengidentifikasi

host

di internet global”.

2.9.3 IP Private

Orang-orang yang membuat skema pengalamatan IP juga membuat

apa yang kita sebut sebagai alamat

private

IP. Pengalamatan ini bisa

digunakan untuk jaringan

private

(jaringan pribadi), tapi

private

IP tidak

bisa melalui internet (

not routeble

).

Private

IP ditujukan untuk

kebutuhan keamanan, selain itu juga menghemat alamat IP yang

berharga. Jika setiap

host

pada setiap jaringan harus mempunyai alamat

IP yang r

outable

, kita akan segera kehabisan alamat IP sejak dahulu.

Namun dengan menggunakan alamat

private

IP, ISP,

perusahaan-perusahaan dan pengguna rumahan hanya relatif membtuhkan group kecil

alamat IP yang bisa dipercaya untuk menghubungkan jaringan mereka ke

Internet. Cara ini ekonomis karena penggunaan alamat

private

IP pada

jaringan lokal bisa bekerja sama dengan baik (Lamlle,2005:105).

49

10.0.0.0 sampai 10.255.255.255

172.16.0.0 sampai 172.31.255.255

192.168.0.0 sampai 192.168.255.255

Jadi, saat Anda ingin menggunakan kelas A, rangenya adalah

10.xxx.xxx.xxx. Range kelas B adalah 172.16.xxx.xxx dan kelas C adalah

192.168.xxx.xxx (catatan xxx adalah angka yang bisa anda gunakan)

(Yani,2008:23).

Alamat IP privat hanya dapat digunakan pada setiap jaringan privat

dan akan terlihat pada jaringan internet. Oleh karena itu, jaringan tidak

akan dapat berkomunikasi langsung di Internet. Untuk dapat

berkomunikasi langsung diluar jangkauan cakupan area privat, peralatan

tersebut

menggunakan

Network

Translator

/

port

translator

(Mulyanta,2005:153).

2.10 Network Address Translation (NAT)

50

menggunakan alamat lokal (

private

), alamat yang tidak boleh ada dalam tabel

routing

Internet dan dikhususkan untuk jaringan lokal/intranet, agar dapat

berkomunikasi ke Internet dengan jalan meminkam alamat IP Internet yang

dialokasikan oleh ISP.

Dengan teknologi NAT maka memungkinkan alamat IP lokal/

private

terhubung ke jaringan publik seperti Internet. Sebuah

router

NAT ditempatkan

antara jaringan lokal (

inside network

) dan jaringan publik (

outside network

),

mentranslasikan alamat lokal/internal menjadi alamat IP global yang unik

sebelum mengirim paket ke jaringan luar seperti Internet. Sehingga dengan

NAT, jaringan internal/lokal tidak akan terlihat oleh dunia luar/internet

(Sugeng, 2010:84).

Umumnya, Jaringan

private

menggunakan alamat dari

range

experimental address

(

non-routable addresses

) (Sukolilo,2011:2) :

51

Gambar 2.19 Operasi Dasar NAT

2.10.1 Pembagian NAT

A. Statis

Translasi statis terjadi ketika sebuah alamat lokal (

inside

)

dipetakan ke sebuah alamat global/internet (

outside

). Alamat

lokaldan global tesebut dipetakan satu lawan satu secara statistik

(Sugeng, 2010:84)

B. Dinamis

1.

NAT dengan kelompok

52

2.

NAT

overload

Sejumlah IP lokal (

internal)

dapat ditranslasikan ke satu

alamat IP global (

outside

). Hal ini sangat menghemat

penggunaan alokasi IP dari ISP.

Sharing

/pemakaian bersama

satu alamat IP ini menggunakan metode

port multiplexing

,

ataua perubahan

port

ke paket

outbound

.

2.10.2

Keuntungan dan Kerugian NAT

NAT sangat berguna/penting untuk mentranslasikan alamat IP.

Sebagai contoh apabila akan berganti ISP (

Internet Service Provider

)

atau menggabungkan dua internet (menggabungkan dua perusahaan)

maka diharuskan untuk mengubah alamat IP internal. Akan tetapi

dengan menggunakan teknologi NAT, maka dimungkinkan untuk

menambah alamat IP tanpa mengubah alamat IP pada

host

atau

komputer. Dengan demikian, akan menghilangkan

duplicate

IP tanpa

pengalamatan kembali

host

atau komputer (Sugeng,2010:85).

Tabel 2.2 Keuntungan dan Kerugian NAT

Keuntungan

Kerugian

Menghemat alamat IP legal yang

ditetapkan oleh NIC atau

service

provider

Translasi

menimbulkan

delay

switching

53

alamat jaringan

trace (traceabillity) end to end IP

Menungkatkan fleksibilitas untuk

koneksi ke internet

Aplikasi tertentu tidak dapat

berjalan jika menggunakan NAT

Menghindari proses pengalamata

kembali (

readdressing

) pada saat

jaringan berubah

2.11

Routing

Menurut Kurniawan (2008:36) “Jaringan

‐

jaringan yang saling

terhubung sehingga membentuk

internetwork

diperlukan metoda

routing

/

perutean. Sehingga paket dapat ditransfer dari satu

device

yang berasal dari

jaringan tertentu menuju device lain pada jaringan yang lain. ”

54

Menurut Lammle (2005:260) “Jenis-jenis

routing

yang berbeda

routing

statis,

routing default

, dan

routing

dinamis”.

1.

Routing

statis : Entri-entri dalam

forwarding table router

disi dan

dihapus secara manual oleh

administrator

jaringan melalui perintah

route

(Sugeng,2010:166). Kelemahannya ialah kesulitan jika

digunakan dalam jaringan yang besar.

2.

Routing

default

: Kita menggunakan

routing default

untuk

mengirimkan paket-paket ke sebuah

network

tujuan yang

remote

yang

tidak

ada

di

routing

table

,

ke

router

hop

berikutnya

(Lammle,2005:266).

3.

Routing

dinamis : Ketika

routing protocol

digunakan untuk

menentukan

network

dan melakukan

update routing table

pada router

(Lammle,2005:267).

2.11.1

Routing Information Protocol (RIP)

55

RIP dengan baik bekerja pada network-network kecil. Berikut ini

adalah cara kerja RIP :

1.

Host

mendengar pada alamat

broadcast

jika ada

update routing

dari

gateway

.

2.

Host

akan memeriksa terlebih dahulu

routing table

lokal jika

menerima

update routing

.

3.

Jika rute belum ada, informasi segera dimasukkan ke

routing table.

4.

Jika rute sudah ada,

metric

yang terkecil akan diambil sebagai acuan.

5.

Rute melalui suatu

gateway

akan dihapus jika tidak ada

update

dari

gateway

tersebut dalam waktu tertentu .

6.

Khusus untuk gateway, RIP akan mengirimkan update routing pada

alamat broadcast di setiap network yang terhubung

2.11.2

Open Shortest Path First ( OSPF )

Menurut Sugeng (2010:198) “Jadi, jika mendesign jaringan TCP/IP

yang besar sebaiknya menggunakan OSPF”.

Menurut Lamlle (2005:332) “

Open Shortest Path First

( OSPF )

adalah sebuah routing protocol standard terbuka yang telah

diimplementasikan oleh sejumlah vendor jaringan termasuk, Cisco”.

56

tree

) akan dibangun, dan kemudian routing table diisi dengan jalur-jalur

terbaik yang dihasilkan dari pohon tersebut (Lamlle,2005:332).

Mikrotik router OS

diimplementasikan dalam OSPF

version

2 (

RFC 2328 ).

Routing package

harus diinstall terlebiih dahulu untuk

digunakan dalam mikrotik. OSPF menggunakan protokol 89 untuk

komunikasi dengan tetangga

( neighbour

) dan jangan di

filter di firewall

.

Tracking connection

harus

dienable

(

ip firewall connection tracking

).

Tabel 2.3 Perbandingan OSPF dan RIPv1(Lamlle,2005:333)

Karakteristik

OSPF

RIPv1

Jenis protokol

Link-state

Distance-vector

Dukungan classless

Ya

Tidak

Dukungan VLSM

Ya

Tidak

Auto Summarization

Tidak

Ya

Manual Summarization

Ya

Tidak

Penyebaran route

Multicast

pada

perubahan

Broadcast periodik

Metric jalur

Babdwidth

Hop

Batas jumlah loop

Tidak ada

15

Konvergensi

Cepat

Lambat

57

Network hierarkis

Ya (menggunakan

area)

Tidak (flat saja)

Perhitungan route

2.11.3

Border Gateway Protocol ( BGP )

58

2.12 Jaringan Virtual Private Network (VPN)

Menurut Efendi (2010:49) “Yang dimaksud dengan

Virtual Private

Network

adalah suatu jaringan

private

<