TA : Audit Keamanan Sistem Informasi Manajemen Aset Berdasarkan Standar ISO 27002 (Studi Kasus: PT. Varia Usaha Beton).

Teks penuh

Gambar

Dokumen terkait

Harapan dari hasil audit ini dapat menjadi rekomendasi yang dapat digunakan untuk meningkatkan keamanan sistem informasi yang ada pada Rumah Sakit Islam Jemursari serta

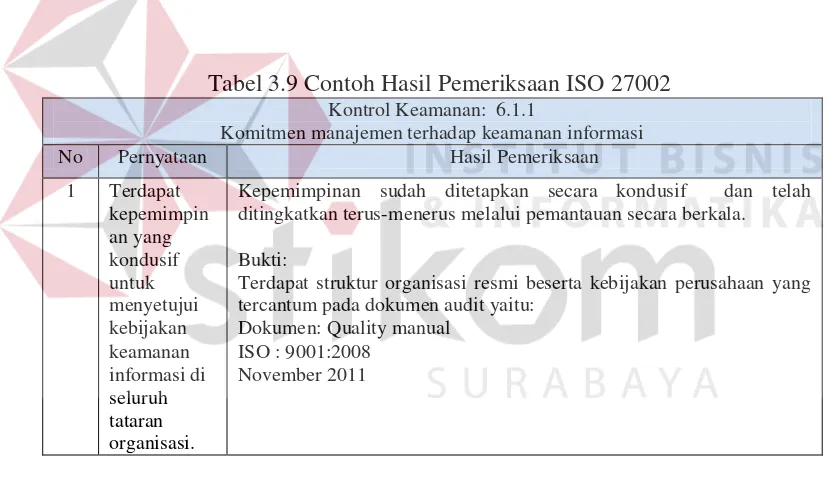

Kontrol : Aturan-aturan dan tanggung jawab keamanan dari pegawai, kontraktor dan pengguna pihak ketiga harus didefinisikan, didokumentasikan sesuai dengan kebijakan

Objektif Kontrol: Memberikan arahan kepada manajemen organisasi dan dukungan untuk Keamanan Informasi dalam hubungannya dengan persyaratan bisnis organisasi dan aturan yang

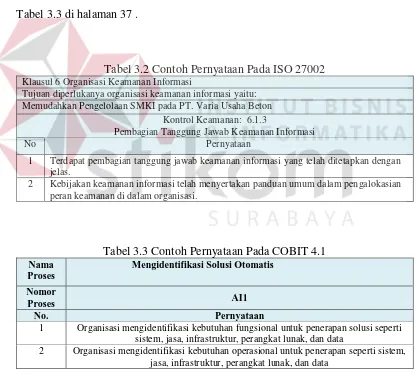

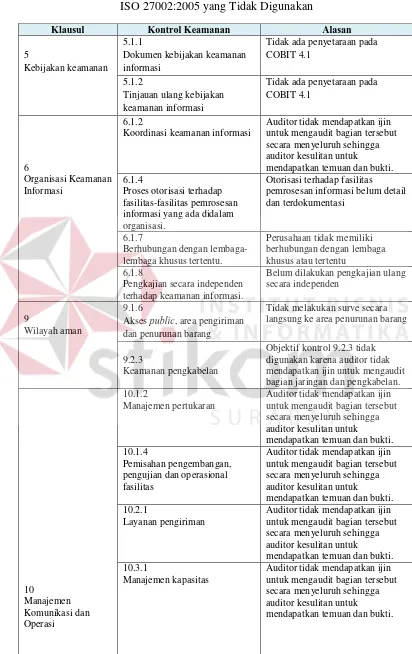

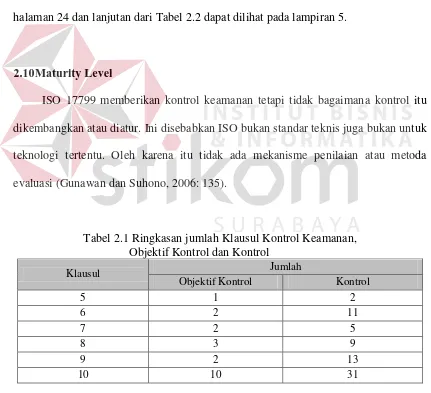

kontrol, dan kontrol keamanan yang tidak digunakan dapat dilihat pada Tabel 3.1. sedangkan contoh klausul, objektif kontrol, dan kontrol keamanan yang

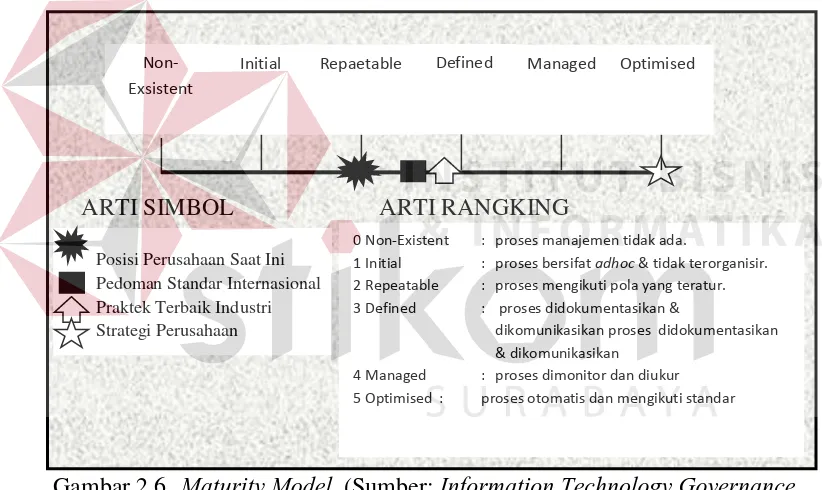

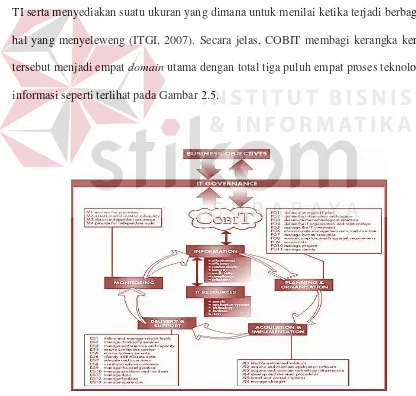

Selain itu hasil audit juga akanmenggambarkan tingkat kematangan ( Maturity Level ) , tingkat kelengkapan penerapan SNI ISO/IEC 27001:2009 dan peta area tata kelola

Berdasarkan Tabel 6 aktivitas kelompok dari 6 aspek yang dinilai yang dapat dilihat pada Lampiran 13 untuk siklus 1 dan Lampiran 14 untuk siklus 2, aspek

Klausul yang digunakan untuk audit keamanan informasi pada Instalasi SIM-RS disesuaikan dengan kendala-kendala yang ditemukan berdasaran survei dan wawancara, yaitu:

Kesimpulan berdasarkan hasil temuan audit keamanan sistem informasi yang telah dilakukan dengan menggunakan ISO 27001 dengan monitoring dan tinjauan SMKI dan