46

BAB 3

GAMBARAN UMUM TEKNOLOGI INFORMASI YANG

DITERAPKAN PT KDK Indonesia

3.1 Profil Perusahaan

PT KDK Indonesia adalah sebuah perusahaan yang didirikan pada tanggal 01 Desember 2001. PT Kawakita Denki Kigyosha (KDK) Indonesia merupakan salah satu anak perusahaan dibawah naungan Matshusita Ecology System Co., Ltd (d/h Matshusita Seiko Co., Ltd) yang berkedudukan di Jepang. Sedangkan Matshusita Ecology System Co., Ltd sendiri merupakan salah satu anak perusahaan dari Matshusita Group.

Keputusan Matshusita Ecology System Co., untuk menginvestasikan dananya dengan mendirikan PT KDK Indonesia didasari pada:

1. Produk KDK sudah lama dipasarkan di Indonesia – sejak tahun 1960an. 2. Potensi pasar domestik Indonesia yang cukup menguntungkan.

3. Keinginan untuk memberikan produk dengan kualitas terbaik kepada para konsumen Indonesia.

Saat ini Matshusita Ecology System Co., Ltd memiliki 4 pabrik yang masing-masing berlokasi di Jepang – terdapat 2 pabrik, dan selebihnya di Cina dan Thailand yang masing-masingnya memiliki 1 pabrik. Dari keempat pabrik tersebut, semuanya telah mendapat sertifikasi ISO 9000 series – untuk memenuhi standard kualitas internasional dalam desain, pengembangan dan manufaktur.

Selain itu keempat pabrik tersebut juga mendapatkan sertifikasi ISO-14001 dalam hal Sistem Manajemen Lingkungan (Environment Management System). Dengan dukungan penuh dari keempat pabrik tersebut diatas dan juga dari PT. National Gobel – untuk produk KDK yang diproduksi di Indonesia.

PT KDK Indonesia siap memberikan pelayanan terbaik kepada konsumen dengan produk-produk PT KDK Indonesia yang berkualitas. Meskipun PT KDK Indonesia sendiri masih terhitung muda, namun sesungguhnya produk-produk PT KDK Indonesia sendiri telah memasuki pasaran Indonesia sejak tahun 1960an, yang di tangani oleh beberapa distributor lokal yang di tunjuk oleh Matshusita Ecology System Co., Ltd. Sejak tahun 2000, produk KDK di Indonesia sendiri tumbuh rata-rata 20% pertahun. Dan di harapkan dalam tiga tahun mendatang, produk KDK sendiri dapat tumbuh mencapai rata-rata 30% pertahun. Saat ini produk-produk KDK sendiri sudah tersebar kebeberapa kota-kota besar lebih dari 10 provinsi di Indonesia.

Demi mencapai target pertumbuhan tersebut diatas, para dealer yang merupakan partner PT KDK Indonesia telah sangat banyak membantu. Bahkan banyak diantara dealer telah dengan setia membantu menyebarluaskan produk PT KDK Indonesia lebih dari 8 tahun.

3.2 Visi, Misi dan Strategi PT KDK Indonesia

Visi

Visi dari PT KDK Indonesia adalah: “Innovation for Global & Environmental Technology”. Slogan ini menyimbolkan keinginan PT KDK Indonesia untuk menjadi perusahaan distributor tunggal terbesar di Indonesia dan dapat diandalkan dalam segi kualitas serta dapat memberi kontribusi kepada negara melalui penggunaan teknologi yang ramah lingkungan dan membantu program pemerintah tentang masalah pengangguran dalam krisis ekonomi global saat ini.

Misi

Misi dari PT KDK Indonesia adalah:

1. Memberikan produk-produk dengan kualitas baik dan ramah lingkungan serta pelayanan yang memuaskan.

2. Memperluas daerah distribusi. 3. Inovasi produk secara kontinyu.

Strategi

Strategi dari PT KDK Indonesia adalah:

1. Memperluas daerah distribusi di luar Pulau Jawa.

2. Meningkatkan kualitas produk dan serbis perusahaan kepada pelanggan. 3. Meningkatkan inovasi produk secara kontinyu.

3.3 Struktur Organisasi PT KDK Indonesia

Struktur Organisasi PT KDK Indonesia secara umum dipimpin oleh pejabat dengan posisi tertinggi yaitu Pimpinan Perusahaan. Seorang Pimpinan Perusahaan langsung membawahi Staff Personalia, Staff IT Support, Staff IT Service dan Manajer Keuangan dan Akuntansi. Manajer Keuangan dan Akuntansi membawahi beberapa staff, seperti: Staff penjualan, Staff Keuangan, dan Staff Akuntansi, Staff Penjualan membawahi Staff Gudang.

Struktur Organisasi Divisi IT PT KDK Indonesia dapat dilihat pada gambar berikut:

Gambar 3.3 Struktur Organisasi Divisi IT PT KDK Indonesia Sumber: Dokumentasi Perusahaan tahun 2001

3.4 Tugas dan Wewenang

Adapun tugas dan wewenang yang dijalankan selama ini adalah sebagai berikut: 1. Pimpinan Perusahaan

a. Mengarahkan, dan mengatur keseluruhan fungsi pada PT KDK Indonesia, termasuk sales, finance and accounting, TI dan marketing promotion.

b. Melaporkan aktivitas PT KDK Indonesia ke perusahaan induk, Matshusita Ecology System Co.

2. Staff Personalia

a. Berperan sebagai humas perusahaan.

b. Bertanggung jawab terhadap absensi seluruh karyawan-karyawati, selanjutnya diserahkan kepada Bagian Keuangan.

c. Melakukan Evaluasi terhadap kinerja karyawan-karyawati untuk menentukan prestasi dan kelayakannya sebagai pertimbangan dipertahankan atau diberhentikannya seorang karyawan-karyawati diseluruh bagian.

3. Staff IT Support

a. Melakukan maintanance terhadap software perusahaan.

b. Menginstal aplikasi yang diperlukan para pemakai komputer. c. Melakukan back-up data secara mingguan.

d. Membantu para pemakai komputer pada masing-masing bagian yang menghadapi masalah pada software.

4. Staff IT Service

a. Bertanggung jawab terhadap pemeliharaan peralatan komputer dan sistem jaringan.

b. Merencanakan pengembangan teknologi informasi yang baik bagi perusahaan.

c. Merancang komputer yang diperlukan oleh para pemakai komputer. d. Membantu para pemakai komputer pada masing-masing bagian yang

menghadapi masalah pada hardware.

5. Manajer Keuangan dan Akuntansi

a. Mengkoordinir penyelenggaraan dan pengawasan terhadap semua catatan akuntansi perusahaan baik akuntansi umum maupun akuntansi biaya serta pencatatan pembelian.

b. Menganalisa dan menelaah laporan keuangan dan laporan lainnya serta melaporkan hasil analisa kepada Pimpinan Perusahaan.

c. Memelihara hubungan baik dengan supplier, dalam hubungan dengan usaha untuk menjamin kontinuitas penyediaan produk.

d. Menetapkan dan mengatur prosedur kegiatan yang berhubungan dengan akuntansi, kuangan, dan pembelian.

e. Melaksanakan tugas-tugas rutin lainnya secara periodik, seperti: memeriksa hasil laporan harian posisi kas atau bank yang dibuat oleh bagian keuangan dan seluruh bukti pendukungnya.

f. Menjaga kerahasiaan perusahaan mengenai seluruh kegiatan yang dilakukan perusahaan.

g. Mengusulkan perubahan atas sistem akuntasi, keuangan, dan pembelian yang berlaku apabila sistem tersebut dianggap tidak sesuai dengan kondisi saat ini, dan bersama-sama pihak lain yang terkait membicarakan kemungkinan perubahan sistem tersebut.

6. Staff Penjualan

a. Membuat laporan penjualan. b. Melayani retur penjualan.

c. Bertanggung jawab atas dokumen-dokumen penjualan.

7. Staff Keuangan

a. Mengontrol seluruh kegiatan finansial dalam perusahaan.

8. Staff Akuntansi

a. Menyelenggarakan pembukuan perusahaan mulai dari pencatatan transaksi yang terjadi hingga pembuatan laporan keuangan.

b. Menerima dan mengecek dokumen-dokumen transaksi seperti Purchase

Order dan dokumen lainnya yang diperlukan dalam pencatatan akuntansi.

c. Meng-input data barang masuk, barang keluar, retur barang, dan persediaan barang yang rusak pada sistem informasi persediaan.

d. Memberikan laporan keuangan setiap periode kepada manajer keuangan dan akuntansi.

9. Staff Gudang

a. Bertanggung jawab atas barang yang keluar masuk dari gudang.

b. Membuat dokumen bukti pengeluaran barang yang terkait untuk pengiriman barang ke penjualan.

c. Bertanggung jawab atas pengendalian jumlah persediaan barang dan skedul pengiriman barang.

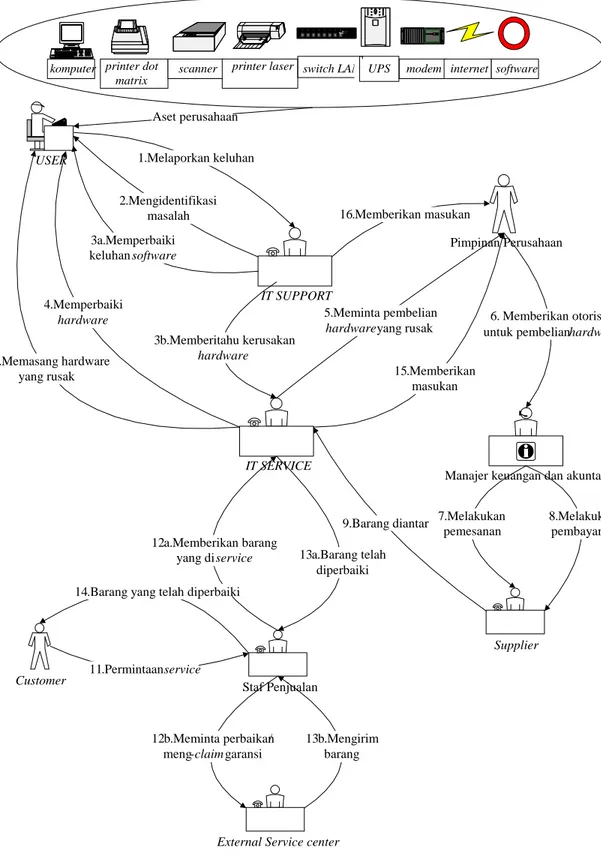

3.5 Rich Picture USER IT SUPPORT 1.Melaporkan keluhan IT SERVICE Pimpinan Perusahaan

Manajer keuangan dan akuntansi 2.Mengidentifikasi masalah 3a.Memperbaiki keluhan software 3b.Memberitahu kerusakan hardware 4.Memperbaiki

hardware 5.Meminta pembelian

hardware yang rusak

Supplier

7.Melakukan pemesanan 9.Barang diantar

10.Memasang hardware

yang rusak 15.Memberikan

masukan

8.Melakukan pembayaran 16.Memberikan masukan

Customer 11.Permintaanservice Staf Penjualan

12a.Memberikan barang

yang di service 13a.Barang telah diperbaiki 14.Barang yang telah diperbaiki

External Service center

12b.Meminta perbaikan/ meng-claim garansi 13b.Mengirim barang ABCDEFGHSE LE CTE D O N -L INE SD M ode m Ban k

komputer printer dot matrix

scanner printer laser switch LAN UPS modem internet software

Aset perusahaan

6. Memberikan otorisasi untuk pembelianhardware

3.6 Analisa Asset-asset Informasi PT KDK Indonesia

Saat ini PT KDK Indonesia sama sekali belum dilakukan pendefinisian terhadap informasi secara formal. Untuk itu, maka penulis merekomendasikan pendefinisian asset informasi yang dimiliki perusahaan. Berikut adalah asset-asset milik PT KDK Indonesia yang berhasil diidentifikasi, dan penulis membagi menjadi dua, yaitu: Asset Tangible dan Asset Intangible.

Adapun perinciannya sebagai berikut: A. Asset Tangible, terdiri dari:

1. 5 Server berbasis CPU

PT KDK Indonesia memiliki 5 server, yang memiliki fungsi berbeda, yaitu: 1 server untuk internet & email server, 1 server untuk

domain & data bank storage, 1 SAP server, 1 server untuk billing & AV

Server, dan terakhir untuk server citrix yang menghubungkan data atau informasi (melalui line telepon) dari kantor pusat ke gudang maupun pabrik. Kelima server tersebut tersambung dengan komputer client. Spesifikasi kelima server tersebut adalah: HP ML-330, Xcon 3G, 1GB RAM.

2. 30 buah PC Client

Masing-masing komputer client memiliki rincian sebagai berikut: Monitor Samsung CRT 17”/15”, Mouse, Keyboard, dan CPU dengan spesifikasi: Pentium 4 2,4GHz, 256 MB RAM/512 MB RAM, 40 GB HD. 3. 3 Printer yang digunakan untuk mencetak data atau informasi dengan

4. 2 scanner.

5. 2 switch @ 24 port. 6. 5 line telepon. 7. 3 mesin fax.

8. Modem : US Robotic 3 unit 9. Firewall : Symantec

10. Hotspot

Untuk menghubungkan pemrosesan antar bagian digunakan LAN (Local Area Network), sedangkan untuk pertukaran informasi dari kantor (Tomang, Gd Cosa lt 4) ke pabrik (Jl. Jakarta Bogor) atau gudang (Cengkareng) dengan menggunakan internet dengan server citrix melalui line telepon, sehingga informasi dapat diterima oleh pabrik maupun gudang.

Pada pabrik maupun gudang juga dapat mengakses internet yang terhubung melalui server citrix. Proses bisnis maupun pemesanan dilakukan via telepon atau email. Kondisi Hardware seperti: monitor, keyboard, mouse, dan printer masih dalam kondisi yang sangat baik, karena ketika kami melakukan identifikasi, umur pemakaian asset telah diperbaharui tahun kemarin sehingga umur hardware tersebut dapat dipakai 10 tahun kedepan.

B. Asset Intangible, terdiri dari: 1. Software Aplikasi, terdiri dari:

Microsoft Office 2007, SAP Business One (Client dan Server), Antivirus Symantec (Client dan Server), Citrix Metaframe (Client gudang

dan Server), PABX Billing system, Adobe Photoshop CS2, Mdiamond mail

server, ISA Server 2004, Winrar, SQL Server.

2. Software Operating System, terdiri dari:

Windows XP Professional SP2, Windows 2003 SBS, Windows 2000 Server Professional SP4, Windows XP home edition.

3. Informasi keuangan. 4. Informasi kepegawaian.

5. Informasi agen perangkat keras (hardware). 6. Informasi topologi jaringan.

7. Informasi alamat dan password e-mail internet.

Tidak semua informasi yang ada di perusahaan dipelihara oleh Departemen Teknologi Informasi. Ada beberapa yang dipelihara oleh departemen yang bersangkutan, dan bahkan ada juga informasi yang dipelihara oleh pihak vendor.

Berikut dibawah ini adalah penjelasan dari masing-masing asset informasi yang terdapat di PT KDK Indonesia:

1. Informasi Keuangan.

Informasi ini adalah rahasia. Pihak luar tidak boleh mengetahui berapa margin yang diperoleh dari setiap produk, dan sebagainya. Selain itu integritas data harus dijaga karena berhubungan dengan penagihan kepada pemegang polis dan vendor; apabila integritas data terganggu maka kredibilitas perusahaan dapat terganggu. Ketersediaan data juga penting karena penagihan harus dilakukan tepat waktunya untuk menjaga arus cash flow perusahaan.

2. Informasi Kepegawaian.

Informasi ini adalah rahasia. Seorang pegawai tidak boleh mengetahui informasi kepegawaian dari pegawai yang lain, seperti: besar gaji, penilaian kinerja, dan lain-lain. Pihak luar tidak boleh mengetahui informasi tersebut.

3. Informasi agen hardware.

Terganggunya integritas informasi ini akan dapat merugikan baik agen hardware maupun perusahaan.

4. Informasi produk hardware.

Terganggunya kerahasiaan informasi ini akan dapat merugikan perusahaan dan sebaliknya dapat menguntungkan pesaing.

5. Informasi topologi jaringan.

Informasi ini rahasia. Apabila diketahui pihak luar maka akan dapat dimanfaatkan untuk mempelajari kelemahan dari LAN perusahaan dan melakukan akses ilegal ke dalamnya.

6. Informasi alamat dan password e-mail perusahaan.

Informasi ini rahasia. Apabila jatuh ke pihak luar maka segala komunikasi di antara manajer, pegawai, dan rekan usaha perusahaan yang umumnya bersifat rahasia dapat diketahui.

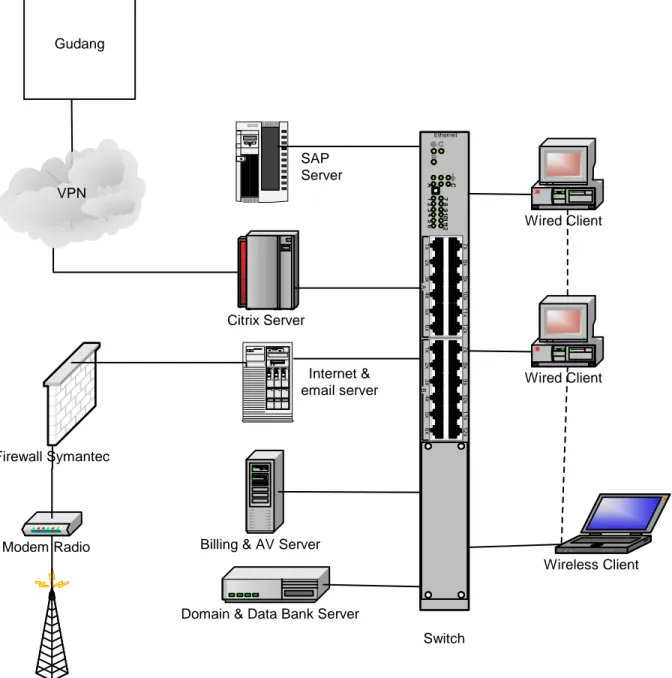

3.7 Arsitektur Jaringan

Arsitektur jaringan untuk PT. KDK Indonesia dapat dilihat pada gambar 3.7 dibawah ini : VPN Gudang 12 3 4 5 6 78 9 1 01 11 2 A B 12 x 6x 8x 2x 9x 3x 10 x 4x 11 x 5x 7x 1x Ethernet A 12x 6x 8x 2x 9x 3x 10 x 4x 11 x 5x 7x 1x C Switch Internet & email server IDC SAP Server Wired Client Wireless Client Wireless to ISP Citrix Server

Billing & AV Server

Wired Client

Firewall Symantec

Modem Radio

Domain & Data Bank Server

Gambar 3.7 Arsitektur Jaringan PT KDK INDONESIA Sumber : Dokumentasi Perusahaan

Keterangan Gambar 3.7 Arsitektur Jaringan PT. KDK Indonesia, adalah:

Dari gambar 3.7 dapat dilihat terdapat beberapa server yang memiliki fungsi masing-masing pada setiap server-nya, dimana SAP server berfungsi mengatur pergerakan data pada aplikasi SAP, sedangkan Citrix Server berfungsi untuk mengatur pergerakan data dari kantor ke gudang dan sebaliknya, dan

transfer data kantor-gudang dihubungkan dengan VPN(Modem), internet dan email server berfungsi untuk mengatur dan mengelola jaringan internet dan email

perusahaan, untuk menjaga keamanan arus data digunakaan firewall symantec sebelum data masuk ke internet dan email server dan firewall terhubung dengan

modem radio, yang berfungsi sebagai penangkap sinyal dari wireless.

Billing dan AV server berfungsi untuk mengatur data dan pengelolaan

terhadap Billing telepon perusahaan, Domain dan data bank server berfungsi mengatur dan mengelola database perusahaan, server ini juga merupakan server utama dalam penyimpanan database. Server-server tersebut terhubung dengan komputer client yang terdiri dari wired client dan wireless client melalui LAN

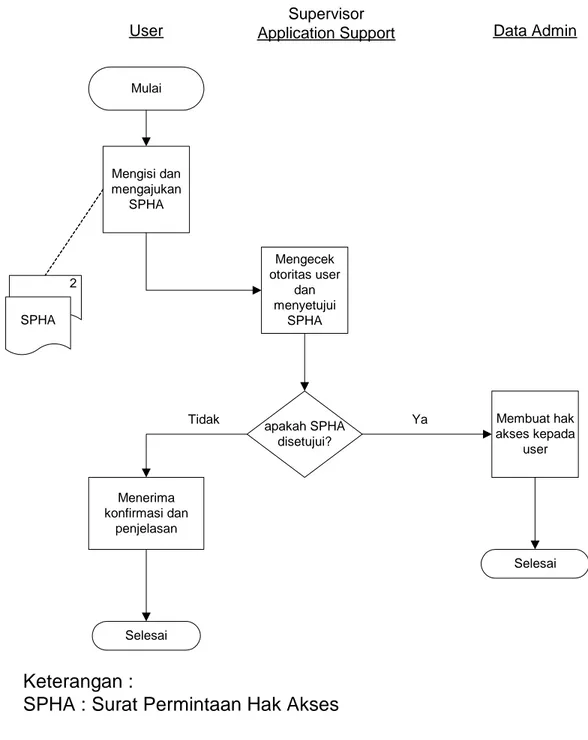

3.8 Prosedur Operasi TI yang berjalan 3.8.1 Proses Permintaan Hak Akses

User Mulai Mengisi dan mengajukan SPHA Mengecek otoritas user dan menyetujui SPHA apakah SPHA disetujui? Supervisor Application Support Tidak Selesai Data Admin Ya SPHA 2 Membuat hak akses kepada user Selesai

Keterangan :

SPHA : Surat Permintaan Hak Akses

Menerima konfirmasi dan

penjelasan

Gambar 3.8.1 Proses Permintaan Hak Akses Sumber : IT Manager

Keterangan Gambar 3.8.1 Proses permintaan hak akses:

Calon user (calon pengguna akses) untuk dapat melakukan akses terhadap informasi atau database perusahaan maka diperlukan hak akses dari

Supervisor Application Support (SAS).

Tahap 1 : calon user harus melakukan pengisian dan pengajuan Surat Permintaan Hak Akses (SPHA). SPHA dibuat sebanyak 2 rangkap. Rangkap ke-1 diberikan kepada SAS, sedangkan rangkap ke-2 diarsip.

Tahap 2 : calon user memberikan SPHA rangkap 1 kepada SAS. Kemudian, SAS mengecek otoritas user dan menentukan apakah SPHA tersebut dapat disetujui atau ditolak. Apabila SPHA tersebut disetujui maka SAS akan menentukan tingkat akses yang akan diberikan kepada user tersebut dan memberikan perintah kepada data admin untuk membuat hak akses tersebut.

Tahap 3 : Bagian data admin membuat hak akses yang telah diotorisasi oleh SAS.

3.8.2 Proses Perbaikan dan Permintaan Hardware User Mulai Helpdesk Mengisi FPPH 1 FPPH 2 3 mengecek hardware apakah hardware rusak? Supervisor Operational Support Tidak Selesai

IT Manager Staff Finance

Ya Membuat dan meminta persetujuan FPH kepada supervisor OS FPH 2 Selesai Menerima FPH untuk disetujui FPH disetujui? Ya Tidak Membuat SPPH SPPH Validasi SPPH Ya SPPH disetujui? Tidak Selesai 2 Menerima SPPH tertanda tangani Membuat PO Selesai Keterangan :

FPPH : Form Permintaan Pemeriksaan Hardware FPH : Form Permintaan Hardware

SPPH : Surat Permintaan Pembelian Hardware PO : Purchase Order Menerima konfirmasi dan penjelasan memberikan penjelasan kepada user Menerima konfirmasi dan penjelasan

Gambar 3.8.2 Proses perbaikan dan permintaan hardware Sumber : IT Manager

Keterangan Gambar 3.8.2 menunjukkan proses perbaikan dan permintaan hardware:

Tahap 1 : user mengajukan permintaan untuk dilakukan pemeriksaan

hardware dengan mengisi Form Permintaan Pemeriksaan Hardware

(FPPH) untuk kemudian diajukan ke Bagian Helpdesk. FPPH tersebut terdiri dari 3 rangkap, rangkap pertama diberikan kepada kepada bagian

Helpdesk, FPPH rangkap kedua disimpan oleh user tersebut, sedangkan

rangkap ketiga diarsip.

Tahap 2 : Bagian Helpdesk menerima FPPH rangkap pertama dari

user. Berdasarkan FPPH tersebut, bagian helpdesk melakukan pengecekan

terhadap hardware yang tertulis. Apabila tidak ditemukan kerusakan pada

hardware, maka bagian helpdesk akan memberikan konfirmasi dan

pernyataan kepada user. Namun jika ditemukan kerusakan pada hardware yang tidak dapat diperbaiki, maka bagian helpdesk akan membuat Form Permintaan Hardware (FPH) yang terdiri dari 2 rangkap, rangkap ke-1 akan diserahkan ke Supervisor Operational Support sedangkan rangkap ke-2 akan diarsip.

Tahap 3 : Supervisor Operational Support menerima FPH dari bagian

Helpdesk, kemudian menentukan apakah FPH tersebut dapat disetujui atau

ditolak. Apabila FPH tersebut disetujui, SOS akan membuat Surat Permintaan Pembelian Hardware (SPPH) sebanyak 2 rangkap, rangkap ke-1 akan diberikan kepada bagian IT Manager untuk divalidasi, sedangkap rangkap ke-2 akan diarsip. Namun jika FPH tersebut tidak disetujui, maka bagian SOS akan memberikan konfirmasi kembali kepada bagian helpdesk.

Tahap 4 : Setelah menerima SPPH, IT Manager akan memvalidasi dan mengotorisasi SPPH tersebut, kemudian mengirimkannya kepada Staf

3.8.3 Proses Permintaan Aplikasi User Mulai Mengisi dan mengajukan FPA 1 FPA 2 3 Memeriksadan menyetujui FPA apakah aplikasi perlu dirubah? Supervisor Application Support Tidak Selesai

IT Manager Staff Finance

Ya Membuat SPPA Selesai Membandingkan dan menyetujui FPA dan SPPA

SPPA di setujui Ya Tidak Memberikan SPPA tertandatang ani Membuat PO Selesai Keterangan :

FPA : Form Permintaan Aplikasi

SPPA : Surat Permintaan Pembelian Aplikasi PO : Purchase Order Menerima konfirmasi dan penjelasan Menerima konfirmasi dan penjelasan 3 SPPA 2

Gambar 3.8.3 Proses permintaan aplikasi Sumber : IT Manager

Keterangan Gambar 3.8.3 Proses permintaan aplikasi.

User perlu membuat Surat permintaan untuk meminta pengadaan

aplikasi yang dibutuhkan dalam menjalankan tugasnya. Tahap 1 : user yang membutuhkan aplikasi, seperti aplikasi microsoft office, Photoshop, dan aplikasi lainnya, mengisi dan mengajukan Form Permintaan Aplikasi (FPA) sebanyak 3 rangkap, rangkap ke-1 diberikan kepada Supervisor

Application Support (SAS), rangkap ke-2 diberikan kepada IT Manager

untuk diarsip.

Tahap 2 : Supervisor Application Support memeriksa FPA yang telah diisi oleh user dan menandatangani FPA sebagai persetujuan atas permintaan yang diajukan. Jika permintaan tersebut ditolak, SAS akan memberikan penjelasan kepada user. Jika disetujui, maka SAS akan membuat Surat Permintaan Pembelian Aplikasi (SPPA) sebanyak 3 rangkap. Rangkap pertama akan diberikan kepada IT Manager, rangkap ke-2 diberikan kepada staf finance, dan rangkap ke-3 diarsip.

Tahap 3 : IT Manager menerima FPA dan SPPA untuk diperiksa dan ditandatangani sebagai persetujuan atas permintaan pembelian aplikasi yang diajukan. Jika SPPA tersebut disetujui, maka SPPA yang sudah diotorisasi oleh IT Manager akan dikirim kepada staf finance untuk melakukan transaksi pemesanan aplikasi yang dibutuhkan.

Tahap 4 : Setelah menerima SPPA yang sudah ditandatangani oleh IT Manager, staf finance membuat Purchase Order (PO) atas aplikasi yang diminta.

3.9 Kebijakan Keamanan Terhadap TI

Berdasarkan hasil wawancara kami terhadap IT Manager, PT. KDK Indonesia sudah memiliki kebijakan keamanan terhadap IT. Berikut adalah kebijakan-kebijakan keamaan terhadap TI perusahaan tersebut:

1. Setiap informasi, data, peralatan komputer harus dipastikan aman dan tidak untuk dinformasikan/dipublikasikan kepada pihak yang tidak berhak. Adalah tanggung jawab seluruh staff untuk menjaga.

2. Seluruh staff harus memahami kebijakan pengamanan informasi yang dikeluarkan oleh perusahaan.

3. Peralatan komputer dan tempat kerja harus selalu terjaga kebersihannya. Peralatan komputer harus dijauhkan dari minuman atau sesuatu yang dapat mengakibatkan kerusakan peralatan.

4. Setiap proses harus berjalan sesuai dengan jadwal.

5. Seluruh komputer harus mengaktifkan ’screen saver’ untuk menghindarkan dari pemakai yang tidak berhak.

6. IT harus memastikan bahwa sistem komputer aman, integritas dan kerahasiaan datanya terjaga, memiliki proses otentikasi yang semestinya, serta informasi yang dihasilkan tidak tersanggah (non repudiation).

7. Setiap sistem produksi harus didukung oleh strategi back-up dan strategi

recovery. Semua strategi ini harus didokumentasikan, tes, dan dibuktikan

sebelum diimplementasikan. Strategi up sudah mencakup rencana

back-up harian.

8. Setiap perubahan, baik software maupun hardware, yang berdampak pada sistem produksi harus disetujui, dites, dan dibuktikan.

9. Setiap User ID dan hak aksesnya harus mendapatkan persetujuan dari kepala divisi yang bersangkutan. Hanya personil yang ditunjuk berhak menambah dan menghapus User ID serta merubah hak akses.

10. Setiap password harus dibuat minimal 6 karakter (tidak mudah ditebak) dan harus diganti setiap 90 hari.

11. User ID dan Password tidak untuk diberikan kepada orang lain. Setiap orang bertanggung jawab terhadap setiap transaksi yang dilakukan dengan menggunakan User ID-nya.

12. Setiap perubahan pada sistem aplikasi harus diotorisasi, dites, dan disetujui oleh ‘system owner’.

13. Seluruh kegiatan pengembangan aplikasi harus dijalankan di dalam lingkungan yang sama sekali terpisah dari sistem produksi. Seluruh kegiatan pengembangan harus mengacu kepada metodologi pengembangan perangkat lunak yang telah diterapkan di perusahaan.

14. Hanya personil dari IT yang diijinkan untuk mengakses server untuk tujuan

support.

15. Seluruh pembelian peralatan komputer hanya dapat dilakukan dengan sepengetahuan IT Manager dan atas persetujuan dari Staff Finance dan ditembuskan kepada Pimpinan Perusahaan.

16. Setiap data dan laporan dari sistem tidak boleh diberikan kepada siapapun kecuali telah mendapatkan persetujuan secara tertulis dari Pimpinan Perusahaan.

17. Pemberian akses ke internet hanya dapat diberikan dengan persetujuan dari IT Manager.

18. IT berkewajiban memastikan ‘Data Network’ aman dan terlindungi dari akses oleh pihak yang tidak diberi ijin.

19. Penyalahgunaan, pelanggaran, dan ketidaknormalan harus segera dilaporkan kepada IT Manager, kemudian dianalysis tingkatannya..

20. Setiap staff, vendor, dan partner usaha yang menyalahgunakan peralatan komputer dan seluruh asset perusahaan serta tidak mematuhi akan dikenakan sangsi indispliner yang dapat berakibat pada pemutusan hubungan kerja.

3.10 Identifikasi Risiko terhadap Asset-asset Informasi

Berdasarkan hasil wawancara kami dengan IT Manager, ada terdapat identifkasi risiko-risiko potensial yang mungkin dapat mengganggu operasional perusahaan.

1. Karyawan keliru dalam pengiriman barang kepada konsumen. Yang dikarenakan kesalahan informasi sehingga dapat menghambat kinerja perusahaan atau bahkan dapat membuat perusahaan mengalami kerugian.

2. Kesalahan dalam penginputan data atau angka yang dilakukan oleh pemakai, informasi yang dibutuhkan tidak lengkap/salah/ tidak pada waktunya.

3. Barang/data/informasi rahasia perusahaan diganti-ganti atau diambil oleh karyawan karena tidak adanya pemeriksaan secara berkala dan pencatatan perbaikan pada asset perusahaan.

4. Tidak adanya perawatan pada asset perusahaan tersebut.

5. Tidak terjaganya kondisi suhu dalam perusahaan, sehingga dapat mengganggu asset-asset elektronik yang ada dalam perusahaan (khususnya tempat server karena akan mengganggu pemrosesan data dan informasi).

6. Kurangnya informasi latar belakang dari karyawan perusahaan sehingga kerugian yang dapat terjadi adalah jatuhnya/rusaknya/hilangnya barang/data/informasi rahasia perusahaan ke tangan pesaing atau pihak yang tidak berwenang terhadap asset tersebut.

7. Kinerja karyawan perusahaan kurang memuaskan (karyawan yang korupsi waktu pada saat jam kerja).

8. Adanya karyawan/pihak lain yang tidak mempunyai wewenang untuk mengakses data perusahaan (hacker). Yang dikarenakan ketidak sempurnaan

software firewall yang digunakan dan tidak termonitornya firewall tersebut

sehingga dapat terjadi akses ilegal terhadap data penting perusahaan.

3.11 Manajemen Risiko Asset-asset Informasi

Berdasarkan wawancara pada IT Manager PT KDK Indonesia, terdapat manajemen resiko asset-asset yang telah dilakukan, antara lain :

1. Pencegahan. Tindakan pencegahan dilakukan dengan cara:

a. Penggunaan perangkat lunak antivirus yang ter-update yang dipasang di tiap komputer.

b. Penggunaan firewall pada server.

c. Melakukan update software, baik sistem operasi, aplikasi, anti-virus dan

firewall secara rutin.

d. Melakukan enkripsi semua data dan e-mail yang bersifat rahasia.

e. Penggunaan aplikasi hanya dapat dilakukan oleh orang yang berwenang. f. Pemakai tidak diberikan hak akses administrator di PC-nya.

g. Pembelian alat pemadam kebakaran dengan jenis yang tidak merusak peralatan komputer dan elektronik lainnya. Penggunaan akses internet

dial-up sebagai cadangan.

h. Memperketat proses pemeriksaan latar belakang calon pegawai.

i. Data hanya dapat dilihat dan digunakan oleh orang yang berwenang dan memerlukannya.

j. Data hanya dapat digunakan secara internal tidak dapat dibuat salinannya untuk dibawa keluar dari perusahaan.

k. Dibuat prosedur keamanan yang berlaku dalam perusahaan.

l. Melakukan up secara rutin dan dengan menggunakan prosedur

back-up yang benar.

m. Penerapan rencana disaster recovery dan business continuity. 2. Deteksi. Tindakan deteksi dilakukan dengan cara :

a. Melakukan pemeriksaan kondisi fisik perangkat keras secara rutin untuk menghindari terjadinya kegagalan perangkat keras.

b. Melakukan pemeriksaan komputer secara rutin terhadap virus.

c. Melakukan pemeriksaan pemeriksaan terhadap back-up yang dihasilkan. 3. Represi. Tindakan Represi dilakukan dengan cara :

a. Melakukan pembatasan akses jaringan internal perusahaan dengan

memanfaatkan Access Control List, MAC address, dan Virtual LAN.

b. Melakukan pembatasan akses internet hanya untuk bagian yang memang harus berhubungan dengan pihak di luar perusahaan.

4. Perbaikan. Tindakan perbaikan dilakukan dengan cara melakukan prosedur

back-up yang benar.

5. Evaluasi. Tindakan Evaluasi dilakukan dengan cara melakukan evaluasi tahunan atas keamanan sistem teknologi informasi yang dimiliki, meninjau ulang segala masalah yang terjadi dalam setahun terakhir, dan bagaimana cara penanggulangannya agar masalah tersebut tidak terulang kembali.