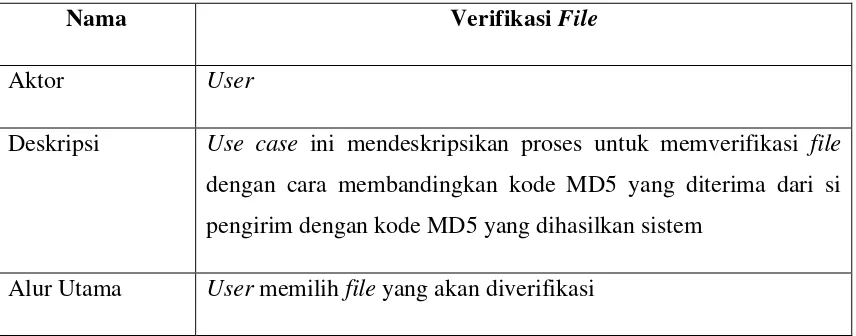

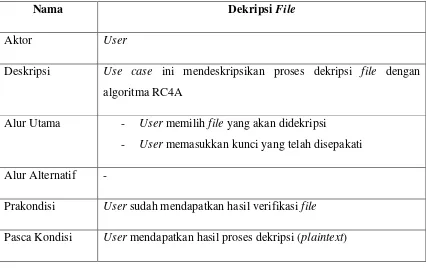

Implementasi Algoritma Rc4a Dan Md5 Untuk Menjamin Confidentiality Dan Integrity Pada File Teks Chapter III V

Teks penuh

Gambar

Dokumen terkait

[r]

Untuk membuat object, kita menggunakan perintah new dengan sebuah nama class yang akan dibuat sebagai instance dari class tersebut...

Pembelajaran sejarah yang tidak sesuai dengan pakem resmi pemerintah dianggap sebagai upaya yang berbahaya dan mengancam keutuhan bangsa.... Bergulirnya reformasi menyebabkan

Penelitian ini bertujuan untuk menjelaskan keterampilan mengajar guru dalam pembelajaran Ilmu Pengetahuan Sosial siswa kelas V SD 2 Mlatinorowito dan peningkatan hasil

Berdasarkan hasil penelitian tentang faktor yang berhubungan dengan kejadian Obesitas Sentral di Poliklinik Pabrik Gula Camming PTP Nusantara X (Persero) Kab.Bone

mahasiswa fakultas kedokteran gigi (Studi kasus pada rumah sakit gigi dan.. mulut pendidikan

Narasumber yang dipilih penulis adalah dua orang perawat yang telah bekerja lebih dari lima tahun di Panti Lansia Santa Anna dan dua orang lansia yang tinggal di Panti Lansia Santa

It also identifies the effect of using the instructional media in teaching and learning process toward the students.. The method used in this research is a descriptive