8 BAB 2

LANDAS AN TEORI 2.1. Teknologi Informasi

2.1.1. Pengertian Informasi

M enurut M cLeod (2007, p9), informasi adalah data yang telah diproses atau data yang memiliki arti; biasanya informasi menjelaskan sesuatu yang belum diketahui kepada user.

M enurut Kenneth C. Laudon (2004, p8), informasi adalah data yang sudah berubah menjadi suatu bentuk yang bermakana dan berguna bagi kehidupan manusia.

Dari definisi diatas, dapat disimpulkan bahwa informasi adalah sekumpulan data yang diproses atau dikonversikan menjadi suatu bentuk yang mempunyai arti untuk diketahui atau digunakan oleh pengguna. 2.1.2. Pengertian Sistem Informasi

M enurut O’Brien (2008, p4), Sistem informasi merupakan kombinasi teratur apapun dari orang–orang, hardware, software, jaringan komunikasi, sumber daya data, dan peraturan serta prosedur yang mengumpulkan, mengambil, mengubah, dan menyebarkan informasi dalam sebuah organisasi.

M enurut Kenneth C. Laudon (2004, p8), sistem informasi dapat diartikan sebagai seperangkat komponen yang saling berkaitan yang mengumpulkan atau menerima, memproses, menyimpan, dan mendistribusikan informasi untuk mendukung pengambilan keputusan dan pengendalian di dalam organisasi.

2.1.3. Pengertian Teknologi Informasi

M enurut Sawyer dan Williams (2006, p3), teknologi informasi adalah istilah umum yang menjelaskan berbagai teknologi yang membantu untuk memproduksi, manipulasi, penyimpanan, komunikasi dan menyebarluaskan informasi.

M enurut Turban, Rainer, dan Potter (2003, p3), teknologi informasi adalah kumpulan dari komponen teknologi individu yang secara khusus diatur dalam komputer berbasis sistem informasi.

2.1.4. Infrastruktur Teknologi Informasi 2.1.4.1. Hardware dan S oftware

M enurut Haag, Cummings, dan M cCubbrey (2005, p15), ada dua Kategori dasar dalam teknologi yaitu hardware dan software. Hardware terdiri dari peralatan fisik yang menyusun sebuah Komputer (sering dikenal dengan Sistem Komputer). Software adalah kumpulan instruksi–instruksi yang menjalankan hardware untuk menyelesaikan tugas tertentu.

Hardware dibagi menjadi 6 kategori, yaitu (1) input device, (2) output device, (3) storage device, (4) CPU dan RAM , (5) telecommunications device, (6) connecting device.

Input device adalah peralatan yang digunakan untuk memasukkan informasi dan perintah yang terdiri dari keyboard, mouse, touch screen, game controller, dan bar code reader. Output device adalah peralatan yang digunakan untuk melihat, mendengar, atau sebaliknya mengenali hasil dari permintaan proses informasi yang terdiri dari printer, monitor, dan speaker. Storage device adalah peralatan yang digunakan untuk menyimpan informasi yang digunakan di lain waktu terdiri atas hard disk, flash memory card, dan DVD, CPU adalah hardware yang mengartikan dan menjalankan sistem dan instruksi–instruksi aplikasi software dan mengatur pengoperasian dari keseluruhan hardware. RAM adalah sebuah tempat sementara untuk informasi bekerja seperti halnya sistem, dan instruksi aplikasi software yang dibutuhkan oleh CPU sekarang ini. Telecommunications device adalah peralatan yang digunakan untuk mengirim informas i dan menerima informasi dari orang lain atau komputer lain dalam satu jaringan, contohnya: M odem. Connecting hardware termasuk hal–hal seperti terminal paralel yang menghubungkan printer, kabel penghubung yang menghubungkan printer ke terminal paralel dan peralatan penghubung internal yang sebagaian besar termasuk alat pengantar untuk perjalanan informasi dari satu bagian hardware ke bagian lainnya.

Ada dua tipe utama dari software, yaitu application dan system. Application software yang memungkinkan untuk

menyelesaikan masalah–maslah spesifik atau menampilkan tugas– tugas spesifik. System software yaitu menangani tugas–tugas spesifik untuk mengelola teknologi dan mengatur interaksi dari keseluruhan peralatan teknologi. Di dalam system software ditemukan operating system software dan utility software. Operating system software adalah software sistem yang mengendalikan software aplikasi dan mengelola bagaimana peralatan hardware bekerja bersama–sama. Utility software adalah software yang menyediakan tambahan fungsionalitas untuk mengoperasikan sistem software, seperti antivirus software, screen savers, disk optimization software.

2.1.4.2. Jaringan

M enurut Turban, Rainer, Porter (2003, p178), sebuah jaringan Komputer, terdiri atas media komunikasi peralatan– peralatan dan software yang dibutuhkan untuk menghubungkan dua atau lebih sistem komputer dan peralatan. Ada dua ukuran jaringan yang umum, yaitu: LAN (Local Area Network) dan WAN (Wide Area Network). M AN (Metropolitan Area Network) berada diantara dua ukuran tersebut. LAN menghubungkan dua atau lebih alat komunikasi hingga 2000 kaki (biasanya dalam gedung yang sama). Jadi setiap pengguna alat dalam jaringan memiliki potensi untuk berkomunikasi dengan alat lainnya. WAN termasuk jaringan regional yang terdiri atas kumpulan telepon

atau jaringan internasional seperti penyedia layanan komunikasi global, mungkin milik komersial, swasta, atau publik.

2.1.4.3. Internet, Intranet, Ekstranet

M enurut Turban, Rainer, Porter (2003, p200), Internet adalah jaringan komputer terbesar di dunia yang menghubungkan komputer bisnis, konsumen, instansi pemerintah, sekolah dan organisai lainnya diseluruh dunia, yang menggunakan pertukaran informasi secara terbuka. Internet adalah jaringan pribadi yang menggunakan jaringan Internet dan perangkat lunak protokol TCP/IP, umumnya berupa, Internet swasta, atau segmen kelompok swasta dari jaringan Internet public. Sedangkan ekstranet adalah jaringan yang aman yang menghubungkan mitra bisnis dan intranet lewat Internet dengan menyediakan akses ke wilayah masing–masing perusahaan; ekstranet merupakan perpanjangan dari Internet.

2.2. Risiko

2.2.1. Pengertian Risiko

M enurut Peltier (2001, p21), risiko adalah seseorang atau sesuatu yang membuat atau menyarankan sebuah bahaya.

M enurut Djojosoedarso (2003, p2), menguraikan pengertian risiko antara lain:

1. Risiko adalah suatu variasi dari hasil–hasil yang dapat terjadi selama periode tertentu (Arthur Williams dan Richard, M .H).

2. Risiko adalah ketidakpastian (uncertainty) yang mungkin melahirkan peristiwa kerugian (loss) (A. Abas Salim).

3. Risiko adalah ketidakpastian atas terjadinya suatu peristiwa (Soekarto).

4. Risiko merupakan penyebaran/penyimpangan hasil aktual dari hasil yang diharapkan (Herman Darmawi).

5. Risiko adalah probabilitas sesuatu hasil/outcome yang berbeda dengan yang diharapkan (Herman Darmawi).

Dari definisi–definisi tersebut disimpulkan bahwa risiko merupakan sesuatu yang mungkin tidak terduga dan dapat menimbulkan kerugian yang dapat berupa material dan non–material.

2.2.2. Jenis–Jenis Risiko

M enurut Djojosoedarso (2003, p3), risiko dapat dibedakan dengan berbagai macam cara antara lain:

1. M enurut sifatnya risiko dapat dibedakan kedalam:

a. Risiko yang tidak disengaja (risiko murni) adalah risiko yang apabila terjadi tentu menimbulkan kerugian dan terjadinya tanpa disengaja; misalnya risiko terjadinya kebakaran, bencana alam, pencurian, penggelapan, pengacauan, dan sebagainya.

b. Risiko yang disengaja (risiko spekulatif) adalah risiko yang sengaja ditimbulkan oleh yang bersangkutan, agar terjadi ketidakpastian memberikan keuntungan kepadanya, misalnya risiko utang–piutang, perjudian, perdagangan berjangka (hedging), dan sebagainya.

c. Risiko fundamental adalah risiko yang penyebabnya tidak dapat dilimpahkan kepada seseorang dan yang menderita tidak hanya satu atau beberapa orang saja, tetapi banyak orang, seperti banjir, angin topan, dan sebagainya.

d. Risiko khusus adalah risiko yang bersumber pada peristiwa yang mandiri dan umumnya mudah diketahui penyebabnya, seperti kapal kandas, pesawat jatuh, tabrakan mobil, dan sebagainya. e. Risiko dinamis adalah risiko yang timbul karena perkembangan

dan kemajuan (dinamika) masyarakat di bidang ekonomi, ilmu dan teknologi, seperti risiko keuangan dan risiko penerbangan luar angkasa. Kebalikannya adalah risiko statis, contohnya seperti risiko hari tua dan juga risiko kematian.

2. Dapat–tidaknya risiko tersebut dialihkan kepada pihak lain, maka risiko dapat dibedakan ke dalam:

a. Risiko yang dapat dialihkan depada pihak lain, dengan mempertanggungkan suatu objek yang akan terkena risiko kepada perusahaan asuransi, dengan membayar sejumlah premi asuransi, sehingga semua kerugian menjadi tanggungan (pindah) pihak perusahaan asuransi.

b. Risiko yang tidak dapat dialihkan kepada pihak lain (tidak dapat diasuransikan); umumnya meliputi semua jenis risiko spekulatif.

3. M enurut sumber/penyebab timbulnya, risiko dapat dibedakan ke dalam:

a. Risiko intern yaitu risiko yang berasal dari dalam perusahaan itu sendiri, seperti kerusakan aktiva karena ulah karyawan, kecelakaan kerja, kesalahan manajemen, dan sebagainya.

b. Risiko ekstern yaitu risiko yang berasal dari luar perusahaan, seperti risiko pencurian, penipuan, persaingan, fluktuasi harga, perubahan kebijakan pemerintah, dan sebagainya.

2.2.3. Karakteristik dan Wujud Risiko

M enurut Djojosoedarso (2003, p3), karakteristik risiko merupakan ketidakpastian atas terjadinya suatu peristiwa dan bila terjadi maka akan menimbulkan kerugian.

M enurut Djojosoedarso (2003, p3), wujud dari risiko itu dapat bermacam–macam, antara lain:

1. Berupa kerugian atas harta milik/kekayaan atau penghasilan, misalnya diakibatkan oleh kebakaran, pencurian, pengangguran dan sebagainya.

2. Berupa penderitaan seseorang, misalnya sakit/cacat karena kecelakaan.

3. Berupa tanggung jawab hukum, misalnya risiko dari perubahan atau peristiwa yang merugikan orang lain.

4. Berupa kerugian karena perubahan keadaan pasar, misalnya terjadi perubahan harga, perusahan selera konsumen dan sebagainya.

2.2.4. Penanggulangan Risiko

M enurut Djojosoedarso (2003, p4), upaya–upaya untuk menanggulangi risiko harus selalu dilakukan, sehingga kerugian dapat dihindari atau diminimumkan. Sesuai dengan sifat dan objek yang terkena risiko, ada beberapa cara yang dapat dilakukan perusahaan untuk meminimumkan risiko kerugian, antara lain:

1. M elakukan pengecekan dan pengurangan terhadap kemungkinan terjadinya peristiwa yang menimbulkan kerugian.

2. M elakukan retensi, artinya mentolerir membiarkan terjadinya kerugian, dan untuk mencegah terganggunya operasi perusahaan akibat kerugian tersebut disediakan sejumlah dana untuk menanggulanginya.

3. M elakukan pengendalian terhadap risiko.

4. M engalihkan/memindahkan risiko kepada pihak lain.

Tugas dari manajer risiko adalah berkaitan erat dengan upaya memilih dan menentukan cara–cara/metode yang paling efektif dalam penanggulangan risiko yang dihadapi perusahaan.

2.3. Risiko Teknologi Informasi

2.3.1. Kategori Risiko Teknologi Informasi

M enurut Hughes (2006, p36), dalam penggunaan teknologi informasi berisiko terhadap kehilangan informasi dan pemulihan yang tercakup dalam 6 kategori, yaitu:

1. Keamanan

Risiko yang informasinya diubah atau digunakan oleh orang yang tidak berwenang. M isalnya saja kejahatan komputer, kebocoran Internet dan terorisme cyber.

2. Ketersediaan

Risiko yang datanya tidak dapat diakses setelah kegagalan sistem, karena kesalahan manusia (human error), perubahan konfigurasi, dan kurangnya pengamanan arsitektur.

3. Daya pulih

Risiko dimana informasi yang diperlukan tidak dapat dipulihkan dalam waktu yang cukup, setelah terjadi kegagalan dalam perangkat lunak atau keras, ancaman eksternal, atau bencana alam.

4. Performa

Risiko dimana informasi tidak tersedia saat diperlukan, yang diakibatkan oleh arsitektur terdistribusi, permintaan yang tinggi dan topografi informasi teknologi yang beragam.

5. Daya skala

Risiko yang perkembangan bisnis, pengaturan bottleneck, dan bentuk arsitekturnya membuatnya tidak mungkin menangani banyak aplikasi baru dan biaya bisnis secara efektif.

6. Ketaatan

Risiko yang manajemen atau penggunaan informasi melanggar keperluan dari pihak pengatur. Yang dipersalahkan dalam hal ini

mencakup aturan pemerintah, panduan pengaturan perusahaan dan kebijakan internal.

2.3.2. Kelas–Kelas Risiko Teknologi informasi

M enurut Jordan dan Silcock (2005, p49), risiko–risiko teknologi didefinisikan dalam 7 kelas, dimana pada setiap kasus, teknologi informasi dapat juga melakukan kesalahan, tetapi konsekuensi– konsekuensi dapat berakibat negatif bagi bisnis.

Kelas–kelas risiko, yaitu: 1. Projects—Failing to deliver.

Risiko ini bersangkutan dengan gagalnya suatu proyek TI. Beberapa contoh dari gagalnya penyampaian proyek adalah menyelesaikan proyek yang ada telat/tidak pada waktunya, sumber daya dan biaya yang dikonsumsi dalam penyelesaian proyek besar sehingga tidak efisien, mengganggu proses bisnis selama proses implementasi, dan juga fungsi dari proyek tidak sesuai dengan keinginan dari yang diharapkan user.

2. IT Service Continuity—When business operations go off the air. Risiko ini berhubungan dengan pelayanan TI yang ketinggalan jaman dan tidak dapat diandalkan sehingga menganggu proses bisnis yang sedang berjalan. Biasanya berhubungan dengan sistem operasional dan produksi perusahaan serta kemampuan mereka untuk menyediakan kebutuhan dari user.

3. Information Assets—Failing to protect and preserve.

Risiko ini berhubungan khusus dengan kerusakan, kehilangan dan eksploitasi aset informasi yang ada dalam sistem. Dampaknya bisa sangat fatal bagi perusahaan, contohnya informasi yang penting bisa dicuri oleh perusahaan kompetitor, detail dari kartu kredit dapat dilihat oleh pihak yang tidak berwenang, sehingga dengan demikian akan merusak hubungan antara pelanggan dengan perusahaan. Ini tentunya akan sangat merugikan perusahaan.

4. Service Providers and Vendors—Breaks in the IT value chain.

Risiko ini berhubungan dengan kemampuan dari provider dan vendor. Bila mereka gagal dalam menyediakan pelayanan yang baik bagi kita, maka akan berdampak signifikan bagi sistem TI perusahaan. Dampak lainnya berhubungan dengan dampak jangka panjang, seperti kekurangan dalam penyediaan layanan TI bagi user perusahaan tersebut.

5. Applications—Flaky systems.

Risiko ini berhubungan dengan kegagalan aplikasi TI yang diterapkan. Aplikasi biasanya berinteraksi dengan user dan dalam suatu perusahaan biasanya terdapat kombinasi antara software paket dan software buatan yang diinteragrasikan menjadi satu.

6. Infrastructure—Shaky foundations.

Risiko ini berhubungan dengan kegagalan dalam infrastruktur TI. Infrastuktur adalah suatu nama yang umum bagi komputer maupun jaringan yang sedang dipakai dan berjalan di perusahaan tersebut. Di

dalam infrastruktur juga termasuk software, seperti Operation System dan Database Management System.

Kegagalan infrastruktur TI bisa bersifat permanen, ketika suatu komponen terbakar, dicuri, rusak maupun koneksi jaringannya sedang putus, maka dampak dari kegagalan tersebut tergantung dari ketahanan sistem yang ada. Aplikasi terdapat sistem yang sudah tidak cocok dengan model yang baru, maka sistem tersebut perlu digantikan. Apabila risiko ini dapat digantikan secara rutin, maka itu merupakan suatu perencanaan jangka panjang yang baik.

7. Strategic and Emergent—Disabled by IT.

Risiko ini berhubungan dengan kemampuan TI untuk memberitahukan strategi bisnis yang dilakukan. Dampak–dampak yang tidak langsung tetapi sangat signifikan dalam pelaksanaan bisnis secara luas. Risiko merupakan kemampuan dari perusahaan untuk terus bergerak maju ke arah vis i strategi. Untuk tetap kompetitif diperlukan kemajuan TI untuk dipahami dan dicocokkan dengan potensi kesempatan eksploitasi bagi bisnis.

2.3.3. Langkah Pemecahan Risiko Teknologi Informasi

M enurut Jordan dan Silcock (2005, p6), ada tiga langkah kunci dalam membuat risiko informasi teknologi berjalan untuk anda, dalam menempatkan diri anda dalam satu posisi dimana anda dapat hidup dengan risiko:

1. Anda perlu menempatkan kepemimpinan dan manajemen yang tepat pada tempatnya melalui teknologi informasi dan kerangka cara pengaturan risiko.

2. Anda perlu menggabungkan cara anda mengurus risiko informasi teknologi dengan mengadopsi sebuah pendekatan manajemen atas surat yang proaktif.

3. Anda perlu mengatur kompleksitas dengan secara aktif mengatur setiap jenis risiko informasi teknologi.

2.4. Manajemen Risiko Teknologi Informasi 2.4.1. Pengertian Manajemen Risiko

M enurut Alberts, C dan Dorofee, A (2004, p8), manajemen risiko adalah proses yang berkelanjutan dalam mengenal risiko dan mengimplementasikan rencana untuk menunjuknya.

M enurut Djojosoedarso (2003, p4), manajemen risiko adalah pelaksanaan fungsi–fungsi manajemen dalam penanggulangan risiko, terutama risiko yang dihadapi oleh organisasi/perusahaan, keluarga dan masyarakat. Jadi mencakup kegiatan merencanakan, mengorganisir, menyusun, memimpin, dan mengawasi (termasuk mengevaluasi) program penanggulangan risiko.

Program manajemen risiko dengan demikian mencakup tugas– tugas, seperti:

1. M engidentifikasi risiko–risiko yang dihadapi. 2. M engukur atau menetukan besarnya risiko tersebut.

4. M enyusun strategi untuk memperkecil ataupun mengendalikan risiko. 5. M engkoordinir pelaksanaan penaggulangan risiko serta mengevaluasi

program penanggulangan risiko yang telah dibuat. 2.4.2. Fungsi–fungsi Pokok ManaJemen Risiko

M enurut Djojosoedarso (2003, p14), fungsi pokok menajemen risiko terdiri dari:

1. M enemukan Kerugian Potensial

Artinya berupaya untuk menemukan atau mengidentifikasi seluruh risiko murni yang dihadapi perusahaan, yang meliputi:

a. Kerusakan fisik dari harta kekayaan perusahaan.

b. Kehilangan pendapatan atau kerugian lainnya akibat terganggunya operasi perusahaan.

c. Kerugian akibat adanya tuntutan hukum dari pihak lain.

d. Kerugian–kerugian yang timbul karena penipuan, tindakan– tindakan kriminal lainnya, tidak jujurnya karyawan.

e. Kerugian–kerugian yang timbul akibat karyawan kunci (key men) meninggal dunia, sakit atau cacat.

2. M engevaluasi Kerugian Potensial

Artinya melakukan evaluasai dan penilaian terhadap semua kerugian potensial yang dihadapi oleh perusahaan. Evaluasi dan penilaian ini akan meliputi perkiraan mengenai:

a. Besarnya kemungkinan frekuensi terjadinya kerugian, artinya memperkirakan jumlah kemungkinan terjadinya kerugian selama

suatu periode tertentu atau berapa kali terjadinya kerugian tersebut selama suatu priode tertentu.

b. Besarnya bahaya dari tiap–tiap kerugian, artinya menilai besarnya kerugian yang diderita, yang biasanya dikaitkan dengan besarnya pengaruh kerugian tersebut, terutama terhadap kondisi finansial perusahaan.

3. M emiliki teknik/cara yang tepat atau menentukan suatu kombinasi dari teknik–teknik yang tepat guna menanggulangi kerugian.

Pada pokoknya ada empat cara yang dapat dipakai untuk menanggulangi risiko, yaitu mengurangi kesempatan terjadinya kerugian, meretensi, mengasuransikan, dan menghindari. Tugas dari manajer risiko adalah memilih satu cara yang paling tepat untuk menanggulangi suatu risiko atau memilih suatu kombinasi dari cara– cara yang paling tepat untuk menanggulangi risiko.

2.4.3. Manajemen Identifikasi Risiko

M enurut Bandyopadhyay dan Mykytyn (1999, p437), langkah awal pada pengenalan risiko adalah dengan menentukan lingkungan teknologi informasi. Lingkugan teknologi informasi terdiri dari tiga tingkat:

1. Tingkat Aplikasi

Tingkat aplikasi berkonsentrasi pada risiko teknis atau kegagalan implementasi aplikasi informasi teknologi, risiko seperti ini dapat timbul dari sumber internal dan eksternal. Ancaman

eksternal adalah bencana alam, tindakan kompetitor, hacker, dan virus komputer.

Ancaman internal kepada aset teknologi informasi dapat datang dari akses fisik berotoritas atau tanpa otoritas yang mengakibatkan penyalahgunaan sistem.

Ancaman–ancaman ini dapat merusak atau menghancurkan aset informasi teknologi seperti perangkat keras, perangkat lunak, data, personil, atau fasilitas. Sebuah studi empiris pada keamanan komputer mengungkapkan bahwa, pada tingkat aplikasi, manajer– manajer menganggap bencana alam dan tindakan kecelakaan pegawai sebagai risiko dengan tingkat besar. M ereka juga melihat lingkungan komputer mainframe lebih aman dari pada lingkungan mikrokomputer.

2. Tingkat Organisasi

Pada tingkat organisasi, fokusnya adalah pada pengaruh informasi teknologi di semua bagian fungsional organisasi daripada bagian aplikasi yang terisolasi. Bisnis–bisnis menempatkan informasi teknologi secara bertingkat pada tingkat organisasi untuk mencapai keuntungan kompetitif.

Ketergantungan yang semakin berkembang tehadap teknologi informasi demi mendapatkan keuntungan strategi untuk organisasi dapat membuat organisasi menjadi sasaran berbagai jenis risiko.

3. Tingkat Interorganisasi

Pada tingkat interorganisasi, fokusnya adalah pada risiko teknologi informasi pada organisasi yang beroperasi pada lingkungan jaringan. Penggunaan teknologi informasi yang paling mutakhir dan kuat sekarang ini mencakup jaringan yang melewati batasan organisasi. Ini adalah sistem informasi otomatis yang dibagi oleh dua organisasi atau lebih. Perkembangan pada pemakaian sistem interorganisasi (Inter–organization Systems—IOS) belakangan ini telah meningkatkan produktivitas fleksibilitas, dan tingkat kompetitif. 2.4.4. Implementasi Kemampuan Manajemen Risiko Teknologi Informasi

M enurut Jordan dan Silcock (2005, p60), kemampuan manajemen risiko teknologi informasi yang efektif adalah kemampuan manajemen yang memenuhi kebutuhan bisnis, dimana elemen desain penting yang harus dipertimbangkan adalah:

1. Strategi dan Kebijakan

Strategi–strategi dan kebijakan–kebijakan manajemen risiko teknologi informasi diperlukan untuk menentukan tujuan dari manajemen risiko teknologi informasi secara keseluruhan, membangun priotitas dan pentingnya manajemen risiko teknologi informasi, memastikan cakupan area yang potensial dari risiko teknologi informasi dan menyediakan landasan peraturan dan prinsip– prinsip untuk mengelola risiko. Kebijakan manajemen risiko teknologi informasi harus didokumentasi secara resmi dan didukung

oleh tim tata kelola teknologi informasi dan dikomunikasikan secara aktif kepada seluruh organisasi.

2. Peran dan Tanggung Jawab

Peran perlu ditentukan terlebih dahulu dan sesudah itu orang yang tepat yang harus dipilih dan ditempatkan untuk melakukan peran tersebut. Beberapa hal yang perlu dipertimbangkan adalah:

a. Pemisahan tugas: untuk memastikan bahwa setiap peran kelas risiko independen menjalankan pemantauan dan melakukan tinjauan ulang.

b. M enyeimbangkan kebutuhan masukan untuk spesialis: kontribusi pengertian proses, sistem dan risiko spesifik, pembuatan keputusan manajerial—mempertimbangkan semua faktor dan menentukan tindakan.

c. M encocokan peran manajemen risiko teknologi informasi ke dalam struktur dimana dia seharusnya ditempatkan. M isalnya, aktivitas perawatan manajemen risiko teknologi informasi harus sejalan dengan manajer proyek untuk risiko proyek.

d. M embuat peran manajemen risiko teknologi informasi yang baru ketika dibutuhkan, misalnya lintas fungsional bisnis dengan koordinasi peran secara berkelanjutan.

e. M engalokasikan tanggung jawab bersama jika diperlukan dan memastikan semua tempat telah diambil.

3. Proses dan Pendekatan

Siklus hidup manajemen risiko memiliki beberapa langkah, yang dikembangkan dengan beberapa langkah yang berbeda untuk berbagai jenis risiko:

a. Identifikasi/Penemuan—M endapatkan risiko teknologi informasi berdasarkan radar dari manajemen.

b. Penilaian/analisis—M engerti risiko teknologi informasi dalam konteks tas surat keseluruhan risiko teknologi informasi dan menilai kemungkinan munculnya dan pengaruhnya pada bisnis. c. Perawatan—M enentukan pilihan terbaik dari beberapa langkah

tindakan yang memungkinkan untuk mengatasi risiko, merencanakan, dan menyelesaikan tindakan yang diperlukan.

d. Pengamatan dan peninjauan—M enindaklanjuti untuk memastikan apa yang direncanakan itu dikerjakan dan mengerti perubahan yang ada pada risiko teknologi informasi.

4. Orang dan Kinerja

M anajemen risiko teknologi informasi juga tentang orang dan kinerja mereka. Kemampuan dan pengetahuan dari orang–orang dalam manajemen risiko teknologi harus dikembangkan dan dipelihara. Pengembangan dan pemeliharaan ini memerlukan beberapa kombinasi pendidikan dan pelatihan penanggulangan risiko teknologi informasi sesuai dengan peran dan tanggung jawab yang ada.

5. Implementasi dan Pengembangan

Orang tidak hanya akan menerima cara baru dalam pengelolaan risiko teknologi informasi tanpa pernah diberitahu mengapa diperlukan. Sebuah cerita yang meyakinkan pentingnya hal tersebut untuk organisasi dan apakah itu penting untuk organisasi.

2.5. Metode Pengukuran Risiko Teknologi Informasi

M enurut M aulana dan Supangkat (2006, p121), terdapat banyak metode yang bisa digunakan dalam penerapan manajemen risiko teknologi informasi, diantaranya menggunakan metode OCTAVE.

M etode OCTAVE memiliki varian yang lebih sederhana yang dikenal dengan nama OCTAVE–S.

2.5.1. Pengertian OCTAVE–S

M enurut Alberts, Dorofee, Stevens, dan Woody. (2005, p5), OCTAVE–S adalah bentuk evaluasi risiko keamanan informasi yang bersifat self–directing. M etode ini memerlukan sebuah tim analisis untuk memeriksa risiko–risiko keamanan terhadap aset kritis organisasi dalam hubungannya dengan tujuan–tujuan bisnis, pada akhirnya melibatkan strategi perlindungan dan rencana mitigasi risiko berbasis aset, pada tingkat organisasional. Dengan mengimplementasikan hasil dari OCTAVE–S, sebuah organisasi dapat secara lebih baik melindungi semua aset terkait informasi dan meningkatkan posisi keamanan secara keseluruhan.

2.5.2. Fase, Proses, dan Aktivitas OCTAVE–S

OCTAVE–S didasarkan pada tiga fase seperti yang dijelaskan pada kriteria OCTAVE [Alberts 01b], meskipun jumlah dan urutan aktivitasnya berbeda.

2.5.2.1. Fase 1: Membangun Profil Ancaman Berbasis Aset

Gambar 2.1 Fase ke–1 OCTAVE–S

Fase pertama adalah evaluasi aspek organisasional. Pada fase ini, tim analisis mendefinisikan kriteria evaluasi dampak yang akan digunakan nantinya untuk mengevaluasi risiko. Fase ini juga mengidentifikasi aset kritis perusahaan dan mengevaluasi praktik keamanan yang ada di organisasi. Tim analis menyelesaikan semua tugasnya, dan mengumpulkan informasi hanya jika dibutuhkan. Tim analis lalu memilih tiga hingga lima aset kritis untuk dianalisa secara mendalam, berdasarkan

Proses S1: M engidentifikasi Informasi Organisasi

Proses S2: M enciptakan Profil Ancaman

– S1.1: Membangun Kriteria Evaluasi Dampak – S1.2: Mengidentifikasi Aset Organisasi – S1.3: Mengevaluasi Praktik Keamanan

– S2.1: Memilih Aset Kritis – S2.2: Mengidentifikasi Kebutuhan Keaman an untuk Aset Kritis

– S2.3: Mengidentifikasi Ancaman terhadap Aset Kritis Fase 1: Membangun Profil Ancaman Berbasis Aset

kepentingan relatifnya terhadap organisasi. Akhirnya, tim analis mendefinisikan kebutuhan keamanan dan membuat profil ancaman untuk setiap aset kritis.

2.5.2.2. Fase 2: Identifikasi Kerentanan Infrastruktur

Gambar 2.2 Fase ke–2 OCTAVE–S

Pada fase ini, tim analis melakukan kaji ulang tingkat tinggi atas infrastruktur komputer di organisasi, berfokus pada keadaan dimana keamanan diperhatikan oleh pemelihara infrastruktur. Tim analis pertama–tama menganalisa bagaimana orang–orang menggunakan infrastruktur komputer untuk mengakses aset kritis, melibatkan kelas komponen kunci sebagaimana siapa yang bertanggungjawab untuk mengkonfigurasikan dan merawat komponen–komponen itu.

Tim analis lalu memeriksa keadaan dimana setiap pihak yang bertanggungjawab memasukkan keamanan dalam proses dan praktik teknologi informasinya.

Proses S3: M emeriksa Infrastruktur Komputer dalam Hubungannya dengan Aset Kritis

Fase 2: Identifikasi Kerentanan Infrastruktur

– S3.1: Memeriksa Jalur Akses

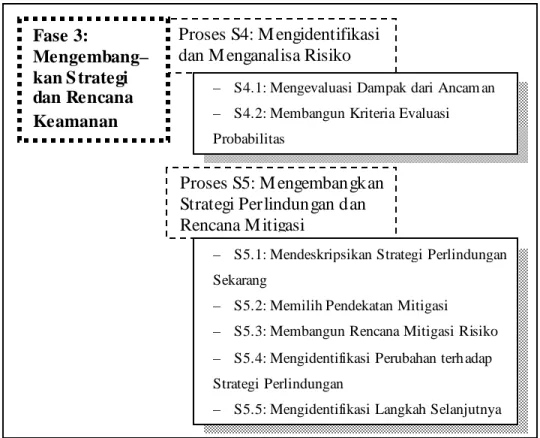

2.5.2.3. Fase 3: Membangun Strategi dan Rencana Keamanan

Gambar 2.3 Fase ke–3 OCTAVE–S

Pada fase ketiga, tim analisis mengidentifikasi risiko dari aset kritis organisasi dan memutuskan apa yang akan dilakukan terhadapnya. Berdasarkan analisis dari informasi yang terkumpul, tim analis membuat strategi perlindungan untuk organisasi dan rencana mitigasi untuk mengatasi risiko aset kritis. Kertas kerja OCTAVE–S yang digunakan di fase ketiga ini sangat terstruktur dan terhubung ketat kepada katalog praktik OCTAVE [Alberts 01c], membuat tim analis dapat mengkaitkan rekomendasinya untuk pengembangan menuju tolok ukur praktik keamanan yang disetujui.

Proses S4: M engidentifikasi dan M enganalisa Risiko Fase 3: Mengembang– kan S trategi dan Rencana Keamanan Proses S5: M engembangkan Strategi Perlindungan dan Rencana M itigasi

– S4.1: Mengevaluasi Dampak dari Ancam an – S4.2: Membangun Kriteria Evaluasi Probabilitas

– S5.1: Mendeskripsikan Strategi Perlindungan Sekarang

– S5.2: Memilih Pendekatan Mitigasi – S5.3: Membangun Rencana Mitigasi Risiko – S5.4: Mengidentifikasi Perubahan terh adap Strategi Perlindungan

Dari uraian tahap, proses dan aktivitas diatas, dapat dilihat penjabaran tiga puluh langkah OCTAVE–S yang terdapat pada lampiran L1 sampai L6.