33

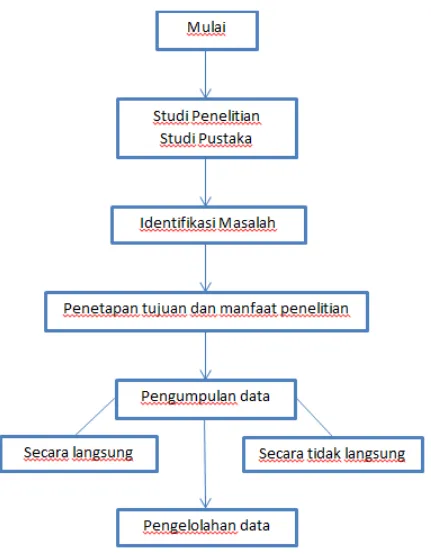

METODOLOGI 3.1 Diagram Alir Kerangka Berpikir

Gambar 3.2 Diagram Alir Kerangka Pikiran Lanjutan

Proses penelitian yang dibuat dimulai dari studi penelitian dan studi pustaka , studi penelitian dilakukan dengan mewawancarai langsung orang yang bersangkutan dengan perusahaan dan melakukan observasi langsung jaringan di perusahaan PT. Asia Pacific. Studi pustaka dilakukan dengan membaca beberapa buku, jurnal, dan beberapa sumber data dari internet. Kemudian mengidentifikasi masalah yang terjadi pada perusahaan. Kemudian mengetahui masalah yang ada di perusahaan, lalu menetapkan tujuan dan manfaat untuk penelitian ini. Tahap berikutnya adalah pengumpulan data, yang dapat dilakukan dengan 2 cara yaitu:

- secara langsung seperti melakukan wawancara dan observasi langsung, - serta tidak langsung dengan melakukan pendataan jaringan perusahaan.

Setelah data diperoleh, selanjutnya mengelolah data yang telah dikumpulkan. Data tersebut diindentifikasi faktor penyebabnya dan masalah apa yang muncul. Kemudian menganalisis data yang sudah diolah supaya dapat mengajukan usulan pemecahan masalah. Kemudian melakukan perancangan dan implementasi untuk membuat kesimpulan.

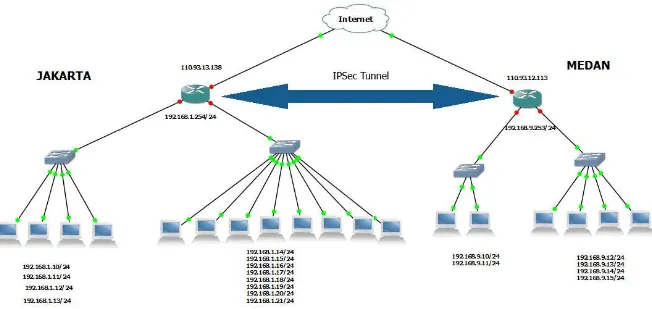

3.2 Sistem yang Sedang Berjalan

Perusahaan ini berdiri pada tahun 1982 dengan nama “Naga Tunggal” dan didirikan oleh Radius Wibowo dan istrinya Sylvia Wang di jalan Juanda, Jakarta. Pada tahun 1990 perusahaan ini berganti nama menjadi “Asia Pacific Sembada” dan berpindah ke jalan Kopi, Jakarta. Pada Tahun 2010 Perusahaan ini berganti nama lagi menjadi “ASPAC True Trust” di komplek Pergudangan Sentra Industri Terpadu dengan direkturnya sekarang Toksin Andianto yang terletak di Pantai Indah Kapuk, Jakarta Utara. ASPAC telah melayani perbankan di Indonesia selama bertahun-tahun. ASPAC adalah distributor tunggal mesin penghitung uang dengan merek NCL di Indonesia, dan sekarang cabangnya sudah ada hampir di seluruh Indonesia yakni di Bandung , Semarang , Surabaya , Medan , Pekan Baru , Palembang , Balik Papan , Pontianak , Denpasar , Samarinda , Makasar , Batam . Proses bisnis yang sedang berjalan pada PT. ASPAC adalah :

1. perusahaan menyediakan mesin penghitung uang untuk perbankan.

2. perusahaan ini juga melayani bank dalam berbagai bidang seperti memberikan layanan software dan aksesoris perbankan seperti: mesin antrian , currency board.

Sistem jaringan di perusahaan Asia Pacific memakai 1 IP publik pada kantor pusatnya dan sama halnya dengan cabang – cabang peusahaannya. Untuk kantor pusat memakai 1 router yang terhubungkan ke internet , switch , wifi , dan komputer –

komputer yang dipakai di kantor tersebut. Kantor cabangnya juga memakai sistem yang sama dengan kantor pusatnya, tetapi memakai ISP yang berbeda.

Jaringan PT.Asia Pasific terdiri dari 2 lantai (lantai 1, dan 2) yang terhubung oleh satu jaringan komputer. Setiap lantai terdiri dari divisi-divisi tersendiri yang memiliki tugasnya masing-masing.

Perusahaan ini memiliki sebuah router mikrotik yang terhubung dengan internet dan digunakan untuk kegiatan kantor seperti pertukaran data atau akses internet.

Pada lantai 2, terdapat sebuah router yang langsung terhubung dengan core switch, yang membagi jaringan ke 1 sub jaringan yang memiliki fungsi tersendiri. Lantai 2 merupakan sub jaringan untuk bagian accounting, direksi, marketting dan payment dan sekretaris. Pada lantai 1 terdapat bagian produksi dan publisher. Lintas data yang ada pada tiap lantai dihubungkan oleh kabel unshielded twisted-pair (UTP) yang terpasang pada tiap-tiap swich di setiap lantai.

Pada lantai 1 terdapat 1 buah wireless router yang digunakan untuk askes Wi-Fi. Wireless router ini menggunakan DHCP (Dynamic Host Configuration Protocol) yang memberikan IP address kepada user. SSID yang digunakan adalah aspac. Tipe enkripsi yang digunakan yaitu AES dan tipe keamanaan yang digunakan adalah WPA2 Personal. Wireless ini biasanya digunakan oleh seluruh karyawan yang membawa device tambahan seperti laptop, smart phone, dll.

Untuk IP addressing, jaringan pada perusahaan ini menggunakan private address yang masing-masing devicenya dikonfigurasikan secara static IP. Untuk lantai 1 dan 2 IP yang digunakan yaitu 192.168.89.0-192.168.89.25 / 24 . Router yang terhubung ke ISP menggunakan IP publik yaitu 110.93.15.2 .

3.2.1. Topologi jaringan perusahaan.

A. Topologi jaringan kantor pusat di Jakarta

Gambar 3.3 Topologi Jakarta

Gambar diatas adalah topologi jaringan yang ada pada PT. ASPAC, terdiri dari 1 router yang terhubung ke internet dan berperan sebagai gateway untuk komputer-komputer yang ada di lantai 1 dan lantai 2. Dan dari router terhubung ke 2 switch 8 port yang terdapat pada lantai 1 yang menghubungkan ke 4 komputer untuk teknisi dan lantai 2 yang menghubungkan ke semua komputer dan wifi agar bias diakses menggunakan laptop atau gadget – gadget lainnya.

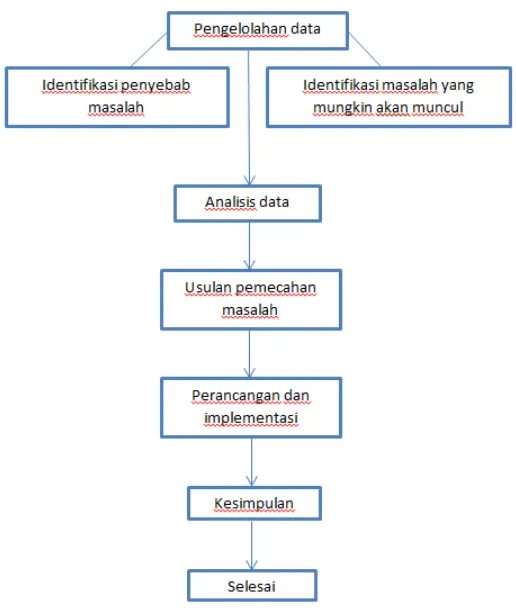

B. Topologi jaringan kantor cabang di Medan

Gambar 3.4 Topologi Medan

Gambar diatas adalah topologi jaringan yang terdapat di cabang PT. ASPAC yang terletak di medan. Tidak begitu berbeda dengan topologi yang ada di Jakarta , di Medan juga memakai 1 router yang terhubung ke internet dan berperan sebagai gateway untuk komputer - komputer di lantai 1 dan lantai 2.

3.2.2 Masalah yang dihadapi

Setelah melakukan analisa melalui wawancara dan evaluasi maka permasalahan – permasalahan pada studi kasus dapat diindentifikasi sebagai berikut:

Jaringan komputer pada PT.Asia Pasific sering mengalami kendala pada saat menjalankan proses kerjanya. Kendala tersebut muncul pada saat pengiriman data yang akan dikirimkan ke cabang-cabangnya di seluruh Indonesia. Perusahaan

mengirim data dari email atau penyedia penyimpanan berkas online melalui internet. Tetapi jika melalui penyedia penyimpanan berkas online, data kurang aman. Sering kali data yang diupload atau dikirim ke software tersebut, terpublish menjadi umum mengakibatkan data dapat dibuka oleh banyak orang, itu membuat keamanan datanya kurang terjamin, dan jika server aplikasi dari website tersebut sedang down atau maintenance, perusahaan tidak bisa mengakses ke dalam software tersebut untuk mengambil atau mengirim data.

Pengiriman data melalui internet bisa dikirim melalui email tetapi masalahnya, ukuran data terbatasi, misalnya hanya dapat memuat data yang berukuran kurang dari 2MB ataupun 5MB dan sering terjadi kegagalan saat pengiriman, dan jika mengirimkan data melalui email biasanya penyedia layanan email hanya bisa memuat konten yang diizinkan oleh penyedia layanan email saja baik untuk pengirim ataupun untuk penerimanya dan melalui email pun dapat terjadi kesalahan pada pengisian nama tujuan yang salah. Proses untuk kerja juga akan lebih cepat jika memakai ipsec tunnel mode dibandingkan melalui email, karena harus mengupload data terlebih dahulu dan setelah mengupload, pengirim baru dapat mengirim data dan penerima harus mendownload data yang dikirim oleh pengirim. Jika memakai ipsec tunnel mode, yang perlu dilakukan hanya mengcopy dan mempaste data yang di sharing oleh komputer.

3.2.3 Analisa Masalah

Berdasarkan hasil pengamatan dan wawancara ditemukan beberapa permasalahan yang timbul diantaranya :

1. Jaringan pada PT. Asia Pacific belum menerapkan sistem tunnel mode pada jaringan pusat dan cabangnya sehingga terdiri dari 2 IP publik yang berbeda. Hal ini dapat menyebabkan kegagalan pengiriman data yang bisa disebabkan karena terputusnya koneksi internet, penyedia penyimpanan berkas online tiba – tiba mengalami gangguan atau maintenance sehingga data yang sedang diproses akan terhenti pengirimannya.

2. Jaringan pada PT. Asia Pacific belum menerapkan sistem tunnel mode pada jaringan pusat dan cabangnya sehingga terdiri dari 2 IP publik yang berbeda. Hal ini dapat menyebabkan proses pengiriman data memerlukan proses waktu yang panjang. Terutama bila data yang akan dikirim memiliki kapasitas yang besar dan juga pengiriman datanya harus melalui 2 proses, oleh pengirim dan penerima yakni pengirim mengupload data dan penerima harus mendownload data. Jelas dengan data yang berkapasitas besar tentu memerlukan koneksi jaringan yang stabil dan waktu yang panjang.

3. Jaringan pada PT. Asia Pacific belum menerapkan sistem tunnel mode pada jaringan pusat dan cabangnya sehingga terdiri dari 2 IP publik yang berbeda. Hal ini dapat menyebabkan ketidakamanan pengiriman data. Bila pengiriman data dilakukan secara umum yakni melalui email atau penyedia penyimpanan berkas online tentu akan membuat ketidakamanan dalam pengirimannya. Jika melalui email seringkali terjadi kegagalan pengiriman. Sedangkan lewat penyedia penyimpanan berkas online, data yang terupload di tempat penyimpanan berkas online tersebut bisa saja terakses oleh pihak lain, karena penyedia penyimpanan berkas online ini biasanya bisa diakses secara umum.

3.2.4 Usulan Pemecahan Masalah

Sesuai dengan hasil penelitian yang telah dilakukan pada PT. ASPAC maka solusi yang paling tepat untuk mengatasi permasalahan yang sedang terjadi pada perusahaan tersebut yaitu menerapkan sistem Tunnelling mode pada router mikrotik.

Mengapa menggunakan tunneling mode dibandingkan dengan menggunakan metode lainnya seperti VPN alasannya adalah:

1. Untuk mengatasi internet positif yang artinya koneksi atau traffic yang menuju situs yang diinginkan bersifat langsung/direct connection, hanya traffic

local yang diarahkan melalui tunnel. Sedangkan traffic yang menuju internet diarahkan melalui DNS yang telah di berikan oleh ISP.

2. Menggunakan VPN memang jauh lebih aman tetapi menggunakan VPN cukup merepotkan sebab apabila VPN yang berlokasi di luar negeri digunakan untuk mengakses situs lokal akan terasa lambat. Begitu juga sebaliknya.

Topologi yang akan digunakan adalah topologi yang mendukung penerapan metode tunnelling mode dengan lebih optimal. Dengan diterapkannya metode ini proses aliran data dapat terstruktur lebih baik, perangkat bekerja optimal, dan pertukaran data dapat dilakukan dengan cepat dan aman.

Kasus yang pertama jika kegagalan terjadi pada pengiriman data sangat kecil, karena jika memakai tunnel mode IPsec ini sama saja seperti jaringan LAN. Komputer hanya perlu mengcopy data yang diperlukan, sebesar apapun size data yang dikirim tetap bisa, selagi harddisk di komputer masi cukup untuk memuatnya..

Kasus keamanan data terjadi ketika saat mempublish data atau mengupload data di internet, bisa saja data tersebut diambil orang lain atau pun tersebar di dunia maya, sehingga data kerahasiaan perusahaan bisa saja tersebarluas yang mengakibatkan banyak orang bisa mengetahui data apa yang dikirim perusahaan. Akibatnya, tidak ada tempat di internet yang mungkin aman untuk diupload atau di publish bagi perusahaan yang menginginkan datanya terjaga kerahasiaannya.

Oleh karena itu dibutuhkan sebuah protokol IP Security(IPsec). IPsec akan

menghindari resiko tersebut, dengan menggunakan IP sec Policy dan IP sec peer. Pada IP

sec policy, router bekerja untuk mengenkripsi data yang akan dikirim oleh kantor pusat sehingga keamanan data yang akan dikirim terjamin aman. Pada IP sec peer, router bekerja dengan memberikan password kepada router yang lainnya, jadi tidak semua router bisa terhubung ke router pusat dan hanya router yang mengetahui passwordnya sajalah yang bisa tehubung ke router pusat. Kesimpulannya dengan memakai IP sec ini keamanan data dari perusahaan sangat terjamin.

3.3 Perancangan

Perancangan yang akan di buat adalah dengan menggabungkan dua IP publik yang berbeda pada kantor pusat dan kantor cabangnya menjadi seolah olah satu IP public atau satu jaringan lokal saja. Dengan metode tunneling mode di kantor pusat dan kantor cabang dengan menggunakan IPsec pada mikrotik.

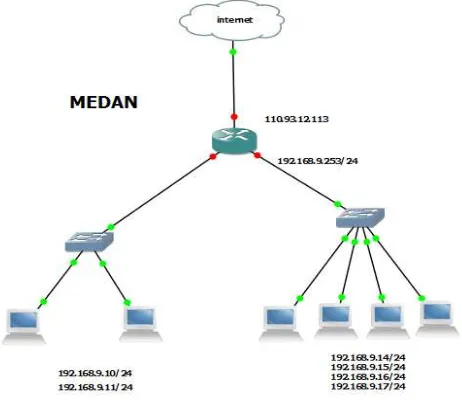

3.3.1 Topologi jaringan tunnel mode perusahaan

Gambar 3.5 Topologi tunnel mode Jakarta-medan

Berdasarkan gambar diatas, berikut topologi jaringan tunnel mode menggunakan IP sec. Ini adalah penggabungan 2 topologi yang berbeda IP Publik tetapi dengan menggabungkan kedua routernya dengan IP sec tunnel mode seolah –

olah menjadi seperti 1 jaringan LAN yang memiliki IP publik yang sama, dan juga dapat terhubung tanpa melalui internet, tetapi melalui router ke router.

3.3.2 Hardware yang digunakan

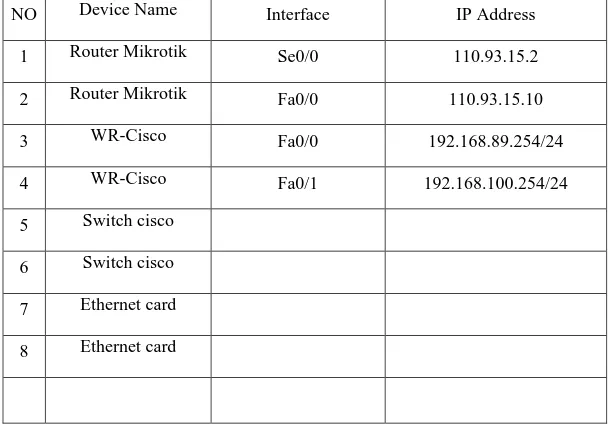

Perangkat-perangkat yang digunakan pada PT. Asia Pacific untuk membangun jaringan komputer yang ada dapat dilihat pada tabel sebagai berikut :

Tabel 3.1 Perangkat jaringan yang digunakan pada PT.Asia Pacific

NO Device Name Interface IP Address

1 Router Mikrotik Se0/0 110.93.15.2

2 Router Mikrotik Fa0/0 110.93.15.10

3 WR-Cisco Fa0/0 192.168.89.254/24 4 WR-Cisco Fa0/1 192.168.100.254/24 5 Switch cisco 6 Switch cisco 7 Ethernet card 8 Ethernet card

3.3.3 Sistem konfigurasi tunnel mode

Langkah-langkah untuk mengkonfigurasi tunnel mode IP sec sebagai berikut: A. Konfigurasi IP public.

1. Bisa dilihat digambar ini adalah konfigurasi IP publik untuk kantor pusatnya. Pertama yang perlu dilakukan adalah mengkonfigurasi ether mana yang akan dijadikan IP publiknya dan juga memberikan nama untuk IP publiknya yaitu contohnya internet.

Gambar 3.6 Konfigurasi interface

2. Langkah kedua, karena di PT. Asia Pasific memakai internet service provider yang bernama Primelink , jadi Primelink menggunakan PPPoE Client, yang membutuhkan username dan password untuk mendapatkan IP Publiknya. Jika tidak ada username dan password maka tidak akan bisa mendapatkan Ip Publiknya. Dapat dikonfigurasi pada table dial out di menu interface seperti pada gambar dibawah ini.

Gambar 3.7 Konfigurasi PPPoE clients. B. Konfigurasi Ip lokal

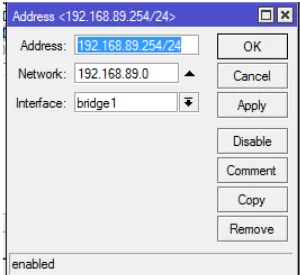

Gambar dibawah ini menunjukan Ip address yang akan dibuat dan akan diletakan di ether berapa IP address tersebut. Bisa lewat menu IP, lalu pilih Address dan bisa langsung dikonfigurasi.

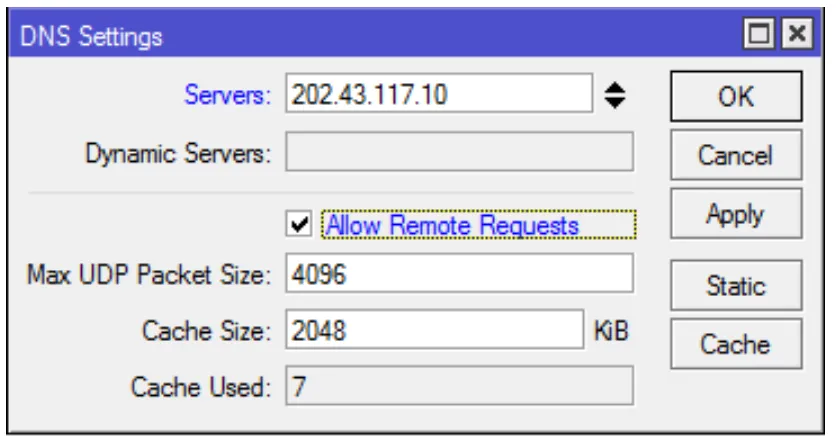

C. Konfigurasi DNS

Untuk gambar dibawah ini menunjukan konfigurasi dari DNS. Primelink memberikan DNS servernya nya adalah 202.43.117.10, jadi DNS itu lah yang harus di isikan di fill servers, dan harus mengaktifkan allow remote requests.

Gambar 3.9 Konfigurasi DNS D. Konfigurasi NAT

Untuk mengkonfigurasi NAT actionnya harus dijadikan masquerade. Masquerade berfungsi untuk memforward internet ke IP lokal agar dapat tetap mengakses internet. Dapat dilihat pada gambar dibawah ini.

Gambar 3.10 Konfigurasi NAT

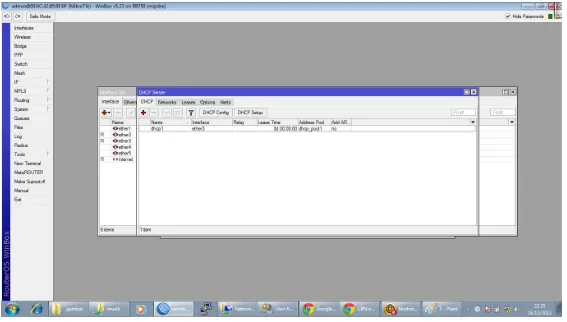

E. Konfigurasi DHCP server

Untuk langkah ini boleh saja dikonfigurasi boleh saja tidak, tapi lebih dianjurkan untuk membuatnya. Langkah ini bertujuan untuk membuat DHCP server agar semua komputer di perusahaan mendapatkan IP address secara otomatis.

Gambar 3.11 Konfigurasi DHCP

F. Konfigurasi IP Sec

1. Konfigurasi IP sec Proposal

Pada gambar dibawah ini menunjukan tabel dari IP sec proposal, bertujuan untuk memilih mode apa yang akan pakai untuk mengenkripsi data dan mengautorished algoritmanya yang akan dikirim. Jadi jika di router pusat menggunakan mode md5 dan 3des maka di router satunya lagi juga harus memakai mode yang sama dengan router pusat yaitu md5 dan 3des.

Gambar 3.12 Konfigurasi IP sec proposal 2. Konfigurasi IP sec policy general

Di table ini harus diisikan dengan IP lokal pusatnya dan IP lokal cabangnya, contohnya scr ip address = 192.168.89.0/24 dan ds ip addressnya = 192.168.100.0/24 .Karena ini adalah konfigurasi router pusatnya. Seperti gambar dibawah ini.

3. Konfigurasi IP sec policy action

Di table pada menu actionnya dijadikan encrypt, lalu pada levelnya dijadikan require, kemudian tunnelnya harus diaktifkan jika ingin membuat tunnel mode. Lalu isikan IP publik pada table SA Src address adalah 110.93.15.2 dan SA Dst address adalah 110.93.15.10, karena ini adalah router pusatnya. Seperti gambar di bawah ini.

Gambar 3.14 Konfigurasi ip sec policy action

4. Konfigurasi IP sec peer

Pada tahap ini mengatur pada IPSec Peernya isikan table addressnya dengan IP publik tujuannya atau cabangnya yaitu 110.93.15.10, lalu secretnya diisikan apa saja. Jadi hanya yang mengetahui secretnya lah yang bisa terhubung ke router pusatnya. Seperti gambar dibawah ini.

Gambar 3.15 Konfigurasi ipsec peer G. Konfigurasi NAT rule

1. Konfigurasi NAT rule general

Untuk mengkonfigurasi NAT Isikan chainnya dengan scrnat dan isikan Scr address nya dengan IP lokal router pusatnya adalah 192.168.89.0/24 dan Dst addressnya adalah 192.168.100.0/24.

2. Konfigurasi NAT rule action

Selanjutnya harus mengisikan table action dan menggantinya menjadi accept agar konfigurasinya dapat di terima atau di accept oleh NAT. seperti gambar dibawah ini.

Gambar 3.17 Konfigurasi NAT rule Action

3. Konfigurasi NAT rule.

Selanjutnya untuk mengkonfigurasi NAT ,ada 2 baris yang sedang berjalan pada router, yang harus dilakukan adalah menggeserkan nomor 1 ke nomor 0 agar peraturan NAT yang baru lebih diprioritaskan pada konfigurasi di dalam router. Seperti gambar dibawah ini.

Gambar 3.18 Konfigurasi NAT rule

H. Konfigurasi Router cabang.

Semua konfigurasi yang harus dibuat di router cabang harus sama dengan yang ada di router pusatnya, tetapi bedanya terletak di beberapa hal seperti saat mengisi SA scr address , SA dst address , scr address ,dan dst address pada konfigurasi IP sec dan pada NAT rule nya. Pada IP sec peer di table address diisikan dengan IP publik tujuannya. Seperti gambar-gambar di bawah ini.

Gambar 3.20 Konfigurasi IPSec Policy Action Router cabang

Cara lain untuk mengkonfigurasi adalah dengan command yang diketik dari new terminal. Dapat dilakukan dengan cara seperti di bawah ini:

/ip address

Add address=110.93.15.2 interface=ether4 Add address=192.168.89.254/24 interface=ether3 /ip route

Add gateway=110.93.15.2 /ip firewall nat

Add chain=scrnat out-interface=ether2 action=masquerade

Di IP publik satunya lagi: /ip address

Add address = 110.93.15.10 interface=ether1 Add address = 192.168.100.254/24 interface=ether2 /ip route

Add gateway = 110.93.15.10 Untuk konfigurasi IP sec nya:

/ip IPsec peer add address=110.93.15.2:500 auth-method=pre-shared-key secret=”budi”

Untuk router yang satunya lagi sama saja konfigurasinya, tetapi hanya berbeda pada pengisian add address nya diisikan = 110.93.15.10:500 .

[admin@MikroTik] /ip IPsec proposal> print Flags: X – disabled 0

name=”default” auth-algorithms=md5 enc-algorithms=3des lifetime = 30m pfs-group=modp1024

/ip IPsec policy add src-address=192.168.89.0/24:any

dst-address=192.168.100.0/24:any \sa-src-address=110.93.15.2 sa-dst-address=110.93.15.10 \ tunnel=yes action=encrypt proposal=default

Dan untuk router tujuannya:

/ip IPsec policy add src-address=192.168.100.0/24:any

dst-address=192.168.89.0/24:any \sa-src-address=110.93.15.10 sa-dst-address=110.93.15.2 \ tunnel=yes action=encrypt proposal=default

Dan untuk yang terakhir mengkonfigurasi NAT bypass rule nya saja: /ip firewall nat add chain=scrnat action=accept place-before=0 \ src-address=192.168.100.0/24

Sangat penting untuk bypass rule ditempatkan di paling atas dari semua NAT rule yang lainnya.