BAB 4

HAS IL PENGUJIAN KEAMAN AN S IS TEM WEB SERVER PADA WEBSITE WALL S TREET INS TITUTE INDONES IA

4.1 Persiapan dan Perencanaan Audit

Tahapan perencanaan audit dimulai dengan menetapkan ruang lingkup audit, tujuan pelaksanaan audit, dan persiapan penelitian lapangan. Berikut adalah rencana kerja yang akan dilakukan.

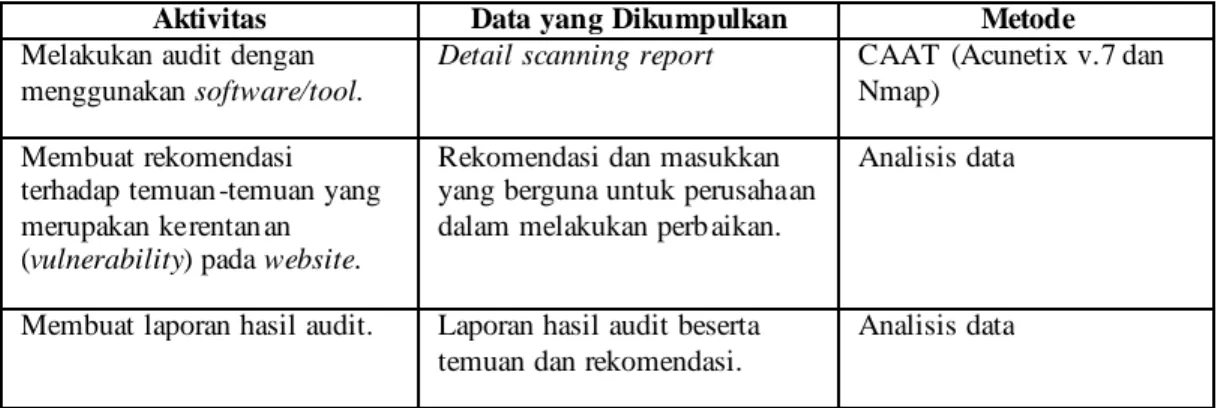

Aktivitas Data yang Dikumpulkan Metode

Melakukan survei terhad ap lokasi yang akan menjadi tempat penelitian dan evaluasi yang sesuai.

Mendapatkan perusahaan yang sesuai untuk melakukan penelitian dan evaluasi.

Observasi, Wawancara. Membuat surat permohonan

untuk melakukan pengujian terhadap keamanan website yang dikembangkan dalam bentuk program internship.

Surat persetujuan melakukan pengujian keamanan terhadap salah satu website yang dikembangkan dari PT Web Architect Technology.

Menyerahkan proposal pengajuan program

internship kepada Direktur

PT Web Architect Technology. Mengamati dan mendapatkan

pro fil perusahaan.

Latar belak ang perusah aan, gambar struktur organisasi, uraian tugas dan tanggung jawab, proses bisnis berjalan.

Observasi, Wawancara. Menentukan sumber daya

berupa personil dan lingkungan SI yang akan diaudit dengan menggunakan CAAT.

Objek audit dan Tim audit Observasi

Menentukan tujuan pemakaian CAAT dalam audit.

Tujuan penggunaan CAAT Observasi Menentukan software yang

akan digunakan dalam proses audit.

Acunetix v.7 dan Nmap 5.21 Observasi Menentukan akses untuk

mengetahui spesifik asi program/sistem perusahaan yang akan diaudit.

Username dan Password untuk

mengakses ke CMS.

Wawancara

Melakukan testing website Laporan bug Functionality Testing dan Integration Testing

Aktivitas Data yang Dikumpulkan Metode

Melakukan audit dengan menggunakan software/tool.

Detail scanning report CAAT (Acunetix v.7 dan Nmap)

Membuat rekomendasi terhadap temuan -temuan yang merupakan kerentan an (vulnerability) pada website.

Rekomendasi dan masukkan yang berguna untuk perusahaan dalam melakukan perb aikan.

Analisis data

Membuat laporan hasil audit. Laporan hasil audit beserta temuan dan rekomendasi.

Analisis data

Tabel 4.1 Rencana Kerja Audit

4.1.1 Penentuan Ruang Lingkup Audit

Ruang lingkup dari audit keamanan website educational Wall Street Institute Indonesia yang dikembangkan oleh PT Web Architect Technology mencakup:

1. Pengujian keamanan terhadap website dan Content Managem ent System (CM S) Wall Street Institute Indonesia dari aspek web dan port.

2. Pelaksanaan audit menggunakan pendekatan Com puter Assisted Audit Techniques (CAATs) yaitu Acunetix v.7 dan Nmap 5.21.

4.1.2 Tujuan Pelaksanaan Audit

Tujuan dilakukannya audit keamanan website educational Wall Street Institute Indonesia yang dikembangkan oleh PT Web Architect Technology antara lain:

1. Untuk mengetahui, mengumpulkan, dan menganalisis kelemahan pada website dan CM S Wall Street Institute Indonesia yang dikembangkan oleh PT Web Architect Technology dari aspek keamanannya.

2. M emberikan rekomendasi atas hasil temuan sebagai masukan bagi pihak manajemen PT Web Architect Technology.

4.1.3 Persiapan Penelitian Lapangan

Adapun instrumen penelitian yang digunakan terdiri dari observasi, wawancara, studi dokumentasi dan CAATs. Sebelum memulai proses audit, dilakukan survei dan observasi secara langsung yang bertujuan untuk mendapatkan informasi tentang perusahaan yang akan diaudit. Selanjutnya, penelitian dilanjutkan dengan melakukan observasi lebih lanjut terhadap website yang akan diaudit, lalu melakukan wawancara kemudian melakukan pengujian dengan menggunakan Acunetix WVS dan Nmap serta melakukan studi dokumentasi guna untuk memperoleh data, menganalisis data, dan mengumpulkan bukti audit untuk membentuk suatu opini yang lebih akurat.

Di bawah ini merupakan cara-cara yang digunakan penulis untuk mengumpulkan bukti audit yaitu :

1. Observasi (Internship)

Observasi merupakan suatu metode yang digunakan penulis untuk mengumpulkan data dengan melakukan peninjauan langsung ke PT Web Architect Technology dalam bentuk program internship dimana penulis ikut

terlibat langsung dalam proses bisnis perusahaan guna untuk mengamati berbagai hal yang terjadi pada objek yang diamati yaitu website educational Wall Street Institute Indonesia yang dikembangkan oleh PT Web Architect Technology.

2. Wawancara

Wawancara merupakan suatu proses pengumpulan informasi yang dibutuhkan oleh penulis terkait objek yang diamati dengan mengajukan beberapa pertanyaan yang dilakukan secara lisan kepada Direktur, Project Manager, dan Program m er. Tujuan penulis dalam melakukan wawancara adalah untuk mengetahui gambaran umum perusahaan mencakup, struktur organisasi, tugas dan wewenang, proses bisnis, struktur proyek serta masalah-masalah yang pernah dihadapi oleh perusahaan terkait keamanan pada website yang selama ini dikembangkan dan tindakan yang dilakukan perusahaan dalam mengatasi masalah tersebut bila terjadi.

3. CAATs (Computer Audit Assisted Techniques)

M etode pengujian yang digunakan adalah dengan pendekatan CAATs (Computer Audit Assisted Techniques) di mana proses pengujian dilakukan dengan bantuan software Acunetix Web Vulnerability Scanner v.7 dan Nmap 5.21.

4. Studi Dokumentasi

Studi dokumentasi merupakan suatu metode yang dilakukan penulis dalam mengumpulkan bukti-bukti audit yang digunakan untuk memperkuat pernyataan ataupun opini terhadap temuan-temuan audit dalam penyusunan laporan audit.

4.1.4 Pengumpulan Data dan Informasi

4.1.4.1 Anggota Tim Yang Akan Melaksanakan Functionality Testing dan Integration Testing

Pemilihan anggota tim merupakan bagian terpenting dalam melaksanakan functionality testing dan integration testing dimana anggota-anggota harus memahami alur dari website tersebut. Adapun anggota-anggota tim yang terlibat selama proses pelaksanaan functionality testing dan integration testing terhadap website dan CM S Wall Street Indonesia yang dikembangkan PT Web Architect Technology adalah sebagai berikut :

1. Project Manager : Erick S. Lauw

2. Quality Assurance : Putri Ayu, Widya, danYiyin Susanty 3. Programm er : Daniel S.

Project Manager berperan dalam menentukan jadwal functionality testing dan integration testing yang akan dilakukan oleh tim, memastikan bahwa functionality testing dan integration testing dilakukan sesuai dengan perencanaan yang telah dilakukan sebelumnya, dan memastikan bahwa bug fixing dilakukan secara menyeluruh oleh Programmer. Bagian Quality Assurance merupakan bagian terpenting dalam testing karena mereka yang bertanggung jawab untuk membuat laporan bug pada website dan CM S. Sementara Programmer bertanggung jawab untuk melakukan perbaikan berdasarkan laporan bug dan error yang dibuat oleh tim Quality Assurance dan menyediakan solusi berdasarkan permasalahan yang ditemukan.

4.1.4.2 Te mu an Bu g P ada t aha p in i, ba g ia n Q ual it y A ss u ranc e m em bua t l apor an bug be rda sa rk an func ti onal it y t es ti ng da n i n te gr at ion tes tin g ya ng t el ah di la kuka n. P er b a ika n Bu g 1. P ada sc ri p t d it am b ah v al id as i p en g ecek an ad a at au t id ak n y a file , Sc ri pt ya ng di -execu te s eh ar unya : u n lin k ( ‘a ss ets /ima g es /s ta ff /n ame _ ima g e’ ); P ada sc ri p t d ita mb ah k an v alid as i re a d , wr it e, da n exe cu te p erm issi o n . T abe l 4. 2 T abe l Bu g p ad a C M S W all S tr ee t I n stitu te I ndone si a De sk ri p si Bu g di se ba bka n ka re n a fo ld er p erm issi o n unt uk s is te m , di m ana p ad a s aa t m el akuka n u p load , fol de r te m p ( te m p at Bu g di se ba bka n ka re n a ke sa la h an pa da sc ri p t unt uk m engha pus file ya ng s uda h a d a. Sc ri pt ya ng di -execu te : u n lin k ( file _ ex is t( ‘ a ss ets /ima g es /s ta ff /n ame _ ima g e’ )) ; Bu g di se ba bka n ka re n a file sy st em p erm issi o n ya ng t id ak se su ai di m ana t er ja d i ke sa la ha n da la m pe m ogr am an pa da sa at t aha p pe nge m b an g an di m ana a d m in ha nya di be ri ka n re a d p erm issi o n . Bu g Bu g pa da m enu St af f y aitu p ad a f u n g si u p load fo to Bu g pa da m enu St af f y aitu pa da s aa t a d m in i ngi n m el akuka n updat e fo to st a ff. Bu g pa da m enu St ude nt ( su b me n u Soc ia l Cl u b Sc he dul e) pa da s aa t a d m in i ngi n m el akuka n upl oad p revi ew im age pa da Soc ia l Cl u b Sc he dul e. Bu g ID #1 #2 #3

4.1.4.2.2 W eb site W a ll S tr eet ( www. wa ll st reet .a c. id ) P er b a ika n Bu g 1. U n tuk vi de o ya ng be ra sa l da ri lo ca l dr iv e, upl oad vi de o m engguna ka n aj ax upl oade r ( upl oadi fy ), 2. U n tuk upl oad v ide o ya ng be ra sa l da ri Y ou T ube di be ri ka n pe na m a an ya ng be na r. C ont oh lin k ya ng di pa nggi l : h tt p :/ /www. wa ll st re et .a c. id /h tt p :/ /www. yout ube .c o m /w at ch ?v = XXj h O JF Vq U, s eh ar u sn y a : h tt p :/ /www. yout ube .c om /w at ch ?v = X X jhO JF V q U . S eha ru snya t inggi te xt fie ld pa da m as ing-m as ing br ow se r d i-se ttin g s es u ai de nga n j eni s br ow se r ka re na ta mp ila n s etia p br ow se r b er b ed a. M ena m b ahka n su c ce ss handl er pa da sc ri p t PH P. P en am b ah an s cr ip t fo rm v a lid a tio n m engguna ka n jq u er y v a lid a tio n . T abe l 4.2 T abe l Bu g pa d a CM S W al l S tr ee t Ins ti tu te Indone si a De sk ri p si 1. E rro r pa da v ide o ya ng be ra sa l da ri lo ca l dr iv e di se ba bka n ka re n a a d anya be b er apa ke m ungki na n be ri kut i n i : a. F ile v ide o tid ak b er h as il d i-upl oad ke se rv er , s em en tar a d ata te ta p d is imp an d id ala m dat abas e, b. F ile v ide o t er h apus t anpa di sa da ri pa da s a at pr os es pe nge m b an g an. 2. E rro r pa da v ide o ya ng be ra sa l da ri Y ou T ube di ka re n aka n ke sa la ha n pa d a pe na m a an lin k vi de o. P ada br ow se r M o zilla , te xt fie ld h an y a te rlih at s ete n g ah . H al in i di se ba bka n ka re na ke sa la ha n pa da C S S i nput t ex t. H al i n i di ka re na ka n su cc es s even t fo rm be lu m di at ur pa da s aa t ta ha p pe nge m b anga n. H al i n i di se ba bka n ka re na va li d as i fo rm be lu m m em enuhi re qui re m ent da ri kl ie n, ya it u : 1. B el u m a d anya ka te gor i um ur ya ng be na r, 2. B elu m a d an y a v alid as i em ai l ya ng be na r, 3. B el u m a d anya va li d as i a ngka pa da fie ld phone be rupa : a. Us er ha ru s m eng-input f ie ld phon e de nga n f o rm at 021xxx de nga n m in im al 9 a ngka da n m aks im al 11 a ngka b. Us er ha ru s m eng-input f ie ld phone de nga n f o rm at 08xx de nga n m in im al 11 a ngka da n m aks im al 14 a ngka . c. F ie ld phone ha nya da pa t di -i nput de nga n a ngka . Bu g Bu g pa da v ide o pl ay er (b ai k v ide o ya ng di -upl oad me la lu i C M S be ra s al da ri lo ca l dr iv e at au Y o u T ube ). Fo rm di hom epage y aitu pa da ba gi an t ext fie ld K onf ir m as i a khi r se te la h fo rm di -bi F o rm v a lid a tio n Bu g ID #1 #2 #3 #4

4.2 Pelaksanaan Audit Keamanan Web

Audit terhadap keamanan web bertujuan untuk memastikan bahwa aspek keamanan website dan CM S Wall Street Institute Indonesia yang dikembangkan oleh PT Web Architect Technology tercapai sehingga dapat menjamin seluruh informasi yang merupakan asset penting bagi Wall Street Institute Indonesia terlindungi dengan baik. Adapun permasalahan keamanan yang menyebabkan suatu website rentan terhadap serangan dari pihak yang tidak bertanggung jawab adalah adanya bug pada website, banyaknya port yang terbuka, dan web alert.

4.2.1 Bug Fixing

Bug yang tidak disadari pada sebuah website dapat dimanfaatkan oleh penyerang untuk memanipulasi website atau mencuri informasi yang terdapat didalamnya. Oleh karena itu, bug harus ditangani sedini mungkin sehingga dapat meminimalkan risiko yang mungkin ditimbulkan oleh bug.

Selama melakukan functionality testing dan integration testing, bagian Quality Assurance menemukan beberapa bug yang terjadi akibat kesalahan pada script maupun validasi script pada website dan CM S Wall Street Institute Indonesia yang mengakibatkan bug tersebut dapat menjadi celah bagi attacker untuk menyerang website. Bagian Quality Assurance kemudian memberikan laporan bug pada programmer untuk selanjutnya diperbaiki. M asalah-masalah yang ada telah diperbaiki oleh programmer untuk kepuasan pengguna akhir sehingga website pada akhirnya dapat go live.

4.2.2 Port Scanning

Port scanning dilakukan untuk mengetahui port mana saja yang terbuka pada sebuah web server. Dengan mengetahui port yang terbuka, maka dapat diketahui celah yang dapat dimanfaatkan oleh penyerang. Berikut hasil port scanning terhadap website dan CM S Wall Street Institute Indonesia dengan menggunakan Acunetix dan Nmap, yaitu:

1. Open Port 22/ SSH

Port 22 merupakan port yang digunakan untuk menjalankan protokol SSH yang digunakan untuk mengakses ke dalam web server melalui jarak jauh (remote login) dan mengeksekusi beberapa perintah seperti menambah, mengubah maupun menghapus serta download file secara remote. Setiap file yang di transfer ke dalam web server terenskripsi sehingga proses transfer file lebih aman dilakukan.

2. Open Port 21 / FTP

Port 21 merupakan port yang digunakan untuk menjalankan File Transfer Protocol (FTP) dimana protokol ini digunakan untuk melakukan pertukaran file dalam suatu network dan menyediakan akses jarak jauh (remote computer) ke web server.

3. Open Port 25/ SM TP

Port 25 merupakan port yang digunakan untuk menjalankan SM TP yang digunakan untuk mengatur lalu lintas pengiriman email dari client ke email server sebuah ISP seperti Gmail.

4. Open Port 53/ Domain

Port 53 merupakan port yang digunakan untuk menjalankan Domain Name System (DNS) yang digunakan untuk menyampaikan permintaan klien atas suatu domain tertentu ke server lalu menanggapi permintaan dari server ke klien dengan menerjemahkan domain ke dalam bentuk IP address yang dapat dimengerti oleh bahasa komputer.

5. Open Port 80/ HTTP

Port 80 merupakan port yang digunakan untuk menjalankan Hypertext Transfer Protokol (HTTP) yang digunakan untuk mentransfer dokumen atau halaman dalam World Wide Web (WWW). HTTP menyampaikan permintaan atas aksi apa saja yang harus dilakukan oleh web server dan respon atas permintaan dari web browser.

6. Open Port 110/ POP3

Port 110 merupakan port yang digunakan oleh POP3 (Post Office Protocol) untuk mengambil email dari mailbox sebuah email server dan menyimpannya ke komputer lokal. Dengan menggunakan POP3, maka email akan otomatis ter-download dan disimpan diprogram email client (contohnya Outlook Express, Nestcape, dan lain-lain).

7. Open Port 143/ IM AP

Port 143 merupakan port yang digunakan oleh protokol IMAP untuk mengambil email dari email server. IM AP pada dasarnya memiliki fungsi yang sama dengan POP3 yaitu merupakan protokol yang digunakan oleh program email client (M icrosoft Outlook, Nestcape,dan lain-lain) untuk mengambil email dari email server. Akan tetapi pada IM AP, klien dapat

memilih pesan email yang akan diambil, membuat folder di server, mencari pesan email tertentu bahkan menghapus pesan email yang ada.

8. Open Port 443/ HTTPS

Port ini digunakan oleh HTTPS untuk melakukan komunikasi web browser secara aman karena data yang ditransfer melalui koneksi ini terenskripsi sehingga aman dari penyadapan dan gangguan. HTTPS pada dasarnya memiliki fungsi yang sama dengan HTTP namun HTTPS menyajikan data dengan menggunakan protokol Secure Socket Layer (SSL).

9. Open Port 465/ SM TPS

SM TPS merupakan metode untuk mengamankan SM TP dengan SSL. SM TPS menyediakan otentikasi dari mitra komunikasi, serta keintegritasan dan kerahasiaan data. Di sini, klien dan server tetap mengirimkan email secara normal melalui SM TP pada application layer, tetapi koneksinya diamankan oleh Secure Socket Layer (SSL).

10. Open Port 993/ IM APS

Port 993 digunakan oleh protokol IM APS untuk mengelola email. IM APS merupakan metode untuk mengamankan IM AP dengan SSL. IM APS menyediakan otentikasi serta keintegritasan dan kerahasiaan data. Di sini klien dapat memilih pesan email yang akan diambil, membuat folder di server, mencari pesan email tertentu bahkan menghapus pesan email yang ada dengan koneksi yang secure oleh SSL.

11. Open Port 995/ POP3S

POP3S merupakan metode untuk mengamankan POP3 dengan SSL. POP3S menyediakan otentikasi serta keintegritasan dan kerahasiaan data. Email pada server akan di-download ke komputer lokal pengguna dengan aman.

12. Open Port 3306/ MySQL

Port 3306 merupakan port standar untuk MySQL. Port 3306 dibuka agar database MySQL pada server dapat diakses dari luar. Dalam memberikan akses admin harus mengatur permission sesuai untuk setiap user.

M elalui port yang terbuka ini, banyak para penyerang (attacker) yang mencoba-coba untuk menyusup ke sistem jaringan dan menjebol sistem jaringan tersebut. Oleh karena itu dibutuhkan seorang web admin yang cukup ahli dalam menjaga keamanan sistem dari serangan orang-orang yang tidak bertanggung jawab.

Berikut merupakan risiko-risiko terkait open port :

No. Port Risiko Tingkatan

Risiko

Reko mendasi

1. 21/FTP Pertukaran data yang terj adi antara klien dan server ,

username dan password tidak

terenskripsi yang menyebabk an data dapat disadap, dicuri atau disisipkan program yang berbah aya seperti virus trojan di tengah-teng ah perjalan an sebelum data tersebut sampai ke klien ataupun ke server.

High Menggunakan VS ftpd (Very Secure FTP

Daemon), atau Virtual Private Network

(VPN).

2. 25/SMTP 1. Dapat terjadi flooding email yang disebabkan karena adanya email yang tidak terotenti fikasi.

2. Adanya fake email.

Low 1. Menggunakan port 465/ SMTPS, 2. Memasang anti

spam.

3. 53/Domain Terjadinya spoofing. High 1. Menutup atau filter

port 53,

2. Back up DNS

server dilakukan

setiap hari. 4. 80/HTTP 1. Terjadinya SQL Injection,

2. Terjadinya Cross Site

Scripting (XSS),

3. Terjadinya DOS (Denial of

Service).

High Menggunakan HTTPS.

5. 110/POP3 Para penyerang dapat

meman faatkan lalulintas email yang diambil oleh POP3 dan mendapatkan in formasi-inform asi penting dari email tersebut karen a protokol ini dinilai tidak aman.

Low 1. Menggunakan port 995/POP3S yang dinilai lebih aman dalam lalu lintas

email,

2. Memasang anti

spam.

6. 143/IMAP Terjadinya penyadap an inform asi dari lalu lintas email yang sedang berjalan.

Low 1. Menggunakan port 993/IMAPS yang lebih aman, 2. Memasang anti spam. 7. 3306/ MySQL

Apabila terdap at bug pada

database MySQL maka akan

menjadi celah bagi penyerang untuk mengeksploitasi akses.

High Melakukan upgrade MySQL secara berkala, membuat, dan

menerapk an kebijakan akses terhad ap MySQL.

Keterangan ( Table 4.4 Tingkatan Risiko pada Open Port Website dan CM S WSI)

1. Open port 21/FTP

Tingkatan risiko : High

Keterangan : Tingkatan risiko dikategorikan high karena akan berdampak pada kredibilitas website Wall Street Institute Indonesia bagi pengguna dan kredibilitas PT Web Architect Technology sebagai developer website bagi klien.

2. Open port 25/ SM TP

Tingkatan risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena risiko yang ditimbulkan tidak terlalu berdampak bagi pihak Wall Street.

3. Open port 53/Domain

Tingkatan risiko : High

Keterangan : Tingkatan risiko dikategorikan high karena akan berdampak pada kredibilitas website Wall Street Institute Indonesia bagi pengguna dan kredibilitas PT Web Architect Technology sebagai developer website bagi klien.

4. Open port 80 /HTTP

Tingkatan risiko : High

Keterangan : Tingkatan risiko dikategorikan high karena melalui port 80 website dapat diakses sehingga rentan terhadap serangan yang akan berdampak pada confidentiality, integrity, dan availability website.

5. Open port 110/pop3 Tingkatan risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena tidak sering terjadi pengiriman email oleh user.

6. Open port 143/IM AP Tingkatan risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena tidak sering terjadi pengiriman email oleh user.

7. Open port 3306/MySQL Tingkatan risiko : High

Keterangan : Tingkatan risiko dikategorikan high karena melalui port 3306 penyerang dapat menyerang database tempat dimana data sensitif website Wall Street tersimpan sehingga berdampak pada confidentiality , integrity dan availiability website.

4.2.3 Web Alert

Berikut merupakan kerentanan-kerentanan yang berhubungan dengan web aler t yang ditemukan berdasarkan hasil scanning dari Acunetix :

4.2.3.1 POP3 Password

Post Office Protocol versi 3 ataupun dikenal dengan sebutan POP3 merupakan protokol yang digunakan untuk mengambil email dari email server. Berdasarkan hasil scanning dengan menggunakan Acunetix ditemukan kerentanan pada website Wall Street Institute Indonesia yaitu password POP3 server yang lemah. Adapun detail password pada POP3 server yang ditemukan adalah seperti berikut :

Gambar 4.1 Detail POP3 Server Password

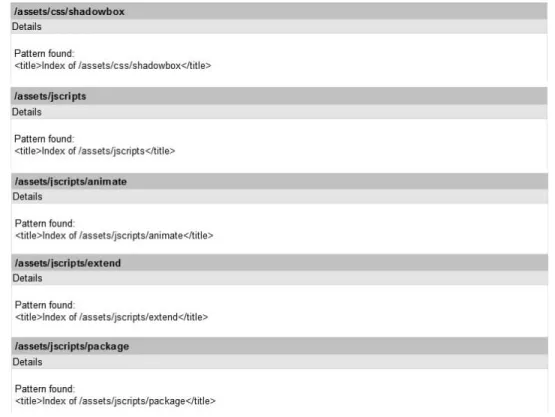

4.2.3.2 Directory Listing

Directory listing menampilkan semua file yang ada dalam web server. Berdasarkan hasil scanning yang dilakukan terhadap website Wall Street, web server tempat website Wall Street Institute Indonesia berada dikonfigurasi untuk dapat menampilkan daftar file-file yang ada dalam directory ini. Adapun directory listing yang ditampilkan adalah sebagai berikut:

Gambar 4.2 Detail Directory Listing

4.2.3.3 Error Page Path Disclosure

Path disclosure merupakan jenis kerentanan yang terjadi dimana ketika seorang penyerang mencoba untuk mengakses ke jalur (path) pada web page tertentu namun ternyata jalur tersebut tidak ada, sehingga website mengalihkan jalur tersebut ke jalur yang hampir sama. Hal ini mengakibatkan seorang penyerang dapat melihat seluruh struktur file yang terdapat di dalam website.

4.2.3.4 Cookie

Cookies merupakan sebuah file berisi informasi yang dicatat pada sebuah browser dimana setiap browser memiliki karakteristik tersendiri dalam mengeluarkan/membuat cookie yang disimpan pada direktori khusus dalam sebuah komputer. Informasi yang disimpan di dalam file cookie sangatlah banyak, termasuk username dan password. Cookie berguna untuk mengidentifikasi user pada sebuah situs web sehingga jika pada suatu waktu user kembali mengunjungi situs tersebut, maka situs tersebut dapat mengenali user.

Terdapat 2 jenis vulnerability yang ditemukan terkait cookies pada website maupun CM S Wall Street Institute Indonesia yaitu :

1. Session Cookie without HttpOnly Flag Set

Jika cookie di-setting dengan menggunakan HttpOnly Flag Set, maka informasi hanya dapat dikirimkan atau diakses pada sebuah server. Namun pada kenyataannya, cookie pada website Wall Street tidak memiliki proteksi dengan menggunakan HttpOnly Flag Set.

Gambar 4.4 Detail Session Cookie without HttpOnly Flag Set 2. Session Cookie without Secure Flag Set

Jika sebuah cookie di-setting dengan menggunakan Secure Flag Set, maka cookies hanya dapat diakses melalui saluran yang aman yaitu SSL

channel. Tingkat keamanan cookies lebih terjamin dimana memungkinkan informasi yang diakses ataupun dikirimkan ke server hanya boleh melalui HTTPS, sehingga para attacker tidak memiliki kesempatan untuk melihat cookies ataupun mencuri informasi didalamnya yang lewat di tengah perjalanan melalui HTTP.

Gambar 4.5 Detail Session Cookie without Secure Flag Set

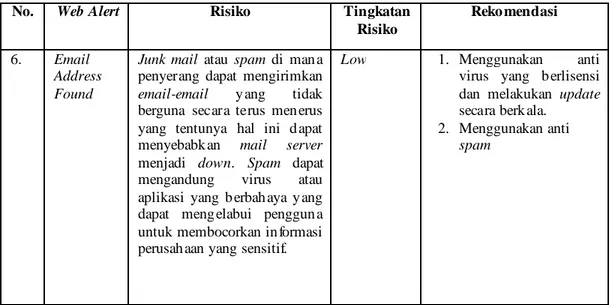

4.2.3.5 Email Address Found

Berdasarkan hasil scanning yang dilakukan, Acunetix menemukan alamat email berupa : [email protected], [email protected], dan [email protected] g . Hal ini dapat dimanfaatkan oleh para penyerang untuk mengirimkan junk mail atau spam di mana penyerang mengirimkan email-email yang tidak berguna secara terus menerus yang tentunya hal ini sangat mengganggu kenyamanan Wall Street.

Berikut adalah risiko-risiko terkait web alert yang ditemukan :

No. Web Alert Risiko Tingkatan

Risiko

Reko mendasi

1. POP3 Server Password

Orang-o rang yang tidak terotorisasi dapat meng akses POP3 server dan memperoleh seluruh in formasi d alam email yang ditampung sementara dalam mail server.

High Membuat password dengan menggunakan kombinasi yang terdiri dari angka, huru f, dan simbol.

2. Directory Listing

Seorang peny erang d apat melihat semua file d alam

directory yang mungkin

terdapat in formasi sensitif.

Low 1. Disable Directory

Listing yang

mengandung info rmasi sensitif.

2. Memastikan bahwa dalam Directory Listing tidak terdapat info rmasi sensitif.

3. Error Page Path Disclosure

Disclosure akan info rmasi

sensitif.

Low 1. Mengkonfigurasi web

server untuk tidak

memberikan respon terhadap permintaan web

page yang tidak ada.

2. Menampilkan pesan

error seperti “ Page is not found”. 4. Session Cookie Without HttpOnly Flag Set

In formasi yang terdap at pada

cookie seperti username dan password pada CMS Wall

Street yang dapat disalahgunakan oleh penyerang.

Low Mengkon figurasi session

cookie dengan HttpOnly Flag Set. 5. Session Cookie Without Secure FlagSet

In formasi yang terdap at pada

cookie seperti username dan password pada CMS Wall

Street yang dapat disalahgunakan oleh penyerang.

Low Mengkon figurasi session cookie dengan Secure Flag Set.

No. Web Alert Risiko Tingkatan Risiko Reko mendasi 6. Email Address Found

Junk mail atau spam di man a

penyerang dapat mengirimkan

email-email y ang tidak

berguna secara terus men erus yang tentunya hal ini d apat menyebabk an mail server

menjadi down. Spam dapat mengandung virus atau aplikasi yang b erbah aya y ang dapat meng elabui penggun a untuk membocorkan in formasi perusah aan yang sensitif.

Low 1. Menggunakan anti virus yang b erlisensi dan melakukan update secara berk ala.

2. Menggunakan anti

spam

Tabel 4.5 Tingkatan Risiko pada Web Alert

Keterangan (Tabel 4.5 Tingkatan risiko pada web alert)

1. POP3 Server Password Tingkatan Risiko : High

Keterangan : Tingkatan risiko dikategorikan high karena password tidak memenuhi standar yang aman sehingga mudah untuk diserang.

2. Directory Listing

Tingkatan Risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena tidak mengandung informasi sensitif.

3. Error Page Path Disclosure Tingkatan Risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena sistem tidak merespon akses terhadap path tersebut.

4. Session Cookie without HttpOnly Flag Set Tingkatan Risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena website Wall Street merupakan website educational di mana tidak sering terjadi transaksi berbeda halnya jika website tersebut adalah website E-Commerce maka cookie banyak mengandung informasi sensitif.

5. Session Cookie without Secure Flag Set Tingkatan Risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena website Wall Street merupakan website educational di mana tidak sering terjadi transaksi berbeda halnya jika website tersebut adalah website E-Commerce maka cookie banyak mengandung informasi sensitif.

6. Email Address Found Tingkatan Risiko : Low

Keterangan : Tingkatan risiko dikategorikan low karena jarang terjadi pengiriman email di mana email hanya digunakan pada form.

4.3 Laporan Hasil Audit

LAPORAN HAS IL PENGUJIAN KEAMANAN WEBSITE YANG DIKEMBANGKAN OLEH PT WEB ARCHITECT TECHNOLOGY

( S TUDI KAS US PADA WALL S TREET INS TITUTE INDONES IA )

Kepada : PT Web Architect Technology

Perihal : Laporan Hasil Pengujian Keamanan Website Wall S treet Institute Indonesia

Periode : Juli 2011- Januari 2012

Oleh :

Yiyin Susanty Widya Putri Ayu

Bina Nusantara University

Jakarta

Temuan #1

Open Port 21/FTP

Risiko:

Pertukaran data yang terjadi antara klien dan server tidak terenskripsi yang menyebabkan data dapat dicuri atau disisipkan program yang berbahaya seperti virus trojan di tengah-tengah perjalanan sebelum data tersebut sampai ke klien ataupun ke server.

Rekomendasi :

1. PT Web Architect Technology sebaiknya menggunakan VSftpd (Very Secure FTP Daemon) sebagai FTP Server.

2. PT Web Architect Technology menggunakan Virtual Private Network (VPN) sehingga pihak lain tidak dapat menyadap informasi dengan mudah pada saat Wall Street melakukan transfer data ke FTP server.

Temuan #2

Open Port 25/SM TP

Risiko:

1. Dapat terjadi flooding email yang disebabkan karena adanya email yang tidak terotentifikasi,

Rekomendasi :

1. PT Web Architect Technology membuka port 25/SM TP dan port 465/SMTPS pada website Wall Street sehingga Wall Street dapat memilih untuk menggunakan port 25/SMTP atau port 465/SM TPS untuk mengirim email. Namun sebaiknya PT Web Architect Technology hanya membuka port 465/SM TPS untuk pengiriman email secara aman.

2. M emasang anti spam.

Temuan #3

Open Port 53/Domain

Risiko :

Terjadinya spoofing. Dengan teknik spoofing maka penyerang dapat mengelabui pengguna website untuk memperoleh informasi penting dari mereka seperti username, password, alamat, nomor telepon, dan lain-lain dengan membuat web tiruan yang mirip dengan website aslinya.

Rekomendasi:

Tindakan yang telah dilakukan PT Web Architect Technology untuk meminimalkan risiko ini yaitu dengan melakukan back up Domain Name System (DNS) Server secara berkala (3 hari sekali). Akan tetapi lebih baik jika back up DNS dilakukan secara harian. Selain itu, PT Web Architect Technology sebaiknya mengubah status port 53 menjadi closed atau filtered.

Temuan #4

Open Port 80/HTTP

Risiko:

Terjadinya SQL Injection, Cross Site Scripting (XSS), dan Denial of Service (DOS).

Rekomendasi:

Sebaiknya PT Web Architect Technology menyarankan pihak Wall Street untuk menggunakan SSL yang diterapkan pada HTTP sehingga hanya port 445/HTTPS yang dibuka untuk melakukan komunikasi yang aman pada web browser pengguna.

Temuan #5

Open Port 110/POP3

Risiko:

Para penyerang dapat memanfaatkan lalu lintas email yang diambil oleh POP3 dan mendapatkan informasi-informasi penting dari email tersebut karena protokol ini dinilai tidak aman.

Rekomendasi:

1. M enggunakan port 995/POP3S yang dinilai lebih aman dalam lalu lintas email, 2. M emasang anti spam.

Temuan #6

Open Port 143/IM AP

Risiko :

Terjadinya penyadapan informasi dari lalu lintas email yang sedang berjalan.

Rekomendasi:

1. Sebaiknya PT Web Architect Technology menyarankan pihak Wall Street Institute Indonesia untuk menggunakan SSL yang diterapkan pada IM AP sehingga hanya port 993/IM APS yang dibuka untuk melakukan pengambilan email dari server secara aman,

2. M emasang anti spam.

Temuan#7

Open Port 3306/MySQL

Risiko:

Apabila terdapat bug pada database MySQL maka akan menjadi celah bagi penyerang untuk mengeksploitasi akses pada sistem sehingga data Wall Street dapat dimanipulasi dan diubah oleh penyerang.

Rekomendasi:

1. PT Web Architect Technology sebaiknya selalu melakukan upgrade M ySQL dengan versi yang terbaru,

2. M embuat dan menerapkan kebijakan akses terhadap MySQL.

Temuan #8

POP3 server menggunakan password yang lemah dan mudah ditebak.

Risiko :

Orang-orang yang tidak terotorisasi dapat mengakses POP3 server dan memperoleh seluruh informasi dalam email yang ditampung sementara dalam mail server.

Rekomendasi :

M enerapkan kebijakan untuk membuat password dengan menggunakan kombinasi yang terdiri dari angka, huruf, dan simbol.

Temuan#9 Directory Listing

Risiko :

Seorang penyerang dapat melihat semua file dalam directory yang mungkin terdapat informasi sensitif.

Rekomendasi :

1. Disable Directory Listing yang mengandung informasi sensitif.

2. M emastikan bahwa dalam Directory Listing tidak terdapat informasi sensitif.

Temuan#10

Error Page Path Disclosure

Risiko :

Disclosure akan informasi sensitif .

Rekomendasi :

1. M engkonfigurasi web server untuk tidak memberikan respon terhadap permintaan web page yang tidak ada.

2. M enampilkan pesan error seperti “Page is not found”.

Temuan #11

Session Cookie without HttpOnly Flag Set

Risiko :

Informasi yang terdapat pada cookie seperti username dan password pada CM S Wall Street yang dapat disalahgunakan oleh penyerang.

Rekomendasi :

Temuan #12

Session Cookie Without Secure Flag Set

Risiko:

Informasi yang terdapat pada cookie seperti username dan password pada CM S Wall Street yang dapat disalahgunakan oleh penyerang.

Rekomendasi:

M engkonfigurasi session cookie dengan Secure Flag Set.

Temuan#13

Email address found ([email protected], [email protected], dan [email protected] g)

Risiko :

Junk mail atau spam dimana penyerang dapat mengirimkan email yang tidak berguna secara terus menerus yang tentunya hal ini dapat menyebabkan mail server menjadi down. Spam dapat mengandung virus atau aplikasi yang berbahaya yang dapat mengelabui pengguna untuk membocorkan informasi perusahaan yang sensitif.

Rekomendasi :

1. M enggunakan anti virus yang berlisensi dan melakukan update secara berkala. 2. M enggunakan anti spam.