Penilaian Risiko Sistem Informasi Siklus

Pendapatan Pada PT. Caraka Tirta Perkasa

Menggunakan ISO/IEC 27001:2005

Agnes

1, Ayu Satwika D.S.

2, Selfiyeni

3, Siti Elda Hiererra

4 1234Program Audit Sistem Informasi, Fakultas Ilmu Komputer, Universitas Bina Nusantara Jl. K. H. Syahdan No. 9, Kelurahan Kemanggisan, Kecamatan Palmerah Jakarta Barat 11480

Telp. : (6221) 5345830 ext. 2169/53696939

agnes.widjaya23@gmail.com, ayu.satwika93@gmail.com, selfiyeni@gmail.com, elda.siti@gmail.com

Abstract

The purposes of this thesis are to analyze and identify the risks of the revenue cycle of

information system at PT. Caraka Tirta Perkasa and also to provide recommendations for the

controls related to the risks that have been identified, to meet the information security criteria of

ISO/IEC 27001:2005. The methodologies used for the thesis are study literature and field study

that were conducted in the form of interview with the guideline from ISO/IEC 27001:2005,

which is also used as an audit method in this thesis as well as UML diagrams for analysis

techniques.The results achieved in the evaluation of the revenue cycle are based on the data

analysis results that contain the identification of current controls, risk identification, risk level

classification based on the possibility and impact result from the risk, and proposed controls as

corrective actions. The conclusion of the research is the information system security of the

revenue cycle that running on the company has not meet the requirements for the needs of the

information security management system in the ISO/IEC 27001:2005 yet. In addition, the

company considered need to improve the lack of attention and support for information security.

Key words : revenue cycle of informaion systems, risk assessment, risk management, information

security, information security management system, ISO/IEC 27001:2005.

Abstrak

Tujuan penulisan tugas akhir ini adalah untuk menganalisa sistem informasi siklus pendapatan

yang sedang berjalan pada PT. Caraka Tirta Perkasa dan mengidentifikasi risiko-risiko yang ada

pada sistem informasi tersebut serta memberikan rekomendasi pengendalian atas risiko yang

telah diidentifikasi, untuk memenuhi persyaratan keamanan informasi dari ISO/IEC 27001:2005.

Metodologi yang digunakan adalah penelitian kepustakaan, penelitian lapangan dalam bentuk

wawancara dengan menggunakan checklist, dan teknik analisa dengan menggunakan UML

diagram. Metode audit yang digunakan adalah ISO/IEC 27001:2005. Hasil yang dicapai dalam

audit sistem nformasi siklus pendapatan ini berupa hasil analisa data yang disajikan dalam

bentuk identifikasi terhadap pengendalian yang telah diterapkan oleh perusahaan, identifikasi

risiko, penggolongan tingkat risiko berdasarkan kemungkinan terjadi dan dampak yang

diakibatkan dari risiko, dan usulan pengendalian sebagai tindakan perbaikan. Dapat disimpulkan

bahwa keamanan sistem informasi siklus pendapatm yang telah diterapkan oleh perusahaan

masuh belum cukup untuk memenuhi kebutuhan sistem manajemen keamanan informasi dalam

ISO/IEC 27001:2005. Selain itu, perusahaan perlu untuk meningkatkan perhatian dan dukungan

terhadap keamanan informasi perusahaan.

Kata kunci : sistem informasi siklus pendapatan, penilaian risiko, manajemen risiko, keamanan

Pendahuluan

PT. Caraka Tirta Perkasa yang selanjutnya tim penulis akan sebut sebagai PT. CTP Line adalah sebuah perusahaan pelayaran yang menggunakan sistem informasi sebagi pendukung proses bisnis mereka, salah satunya adalah siklus pendapatan yang menjadi penggerak bisnis bagi perusahaan. Menurut Hall (2011:153), perusahaan ekonomi menghasilkan pendapatan melalui proses bisnis yang ada didalam siklus pendapatan, sehingga dapat dikatakan bahwa siklus pendapatan merupakan kegiatan yang penting karena menjadi tumpuan bagi perusahaan mendapatkan keuntungan. Meningkatnya ketergantungan perusahaan terhadap sistem informasi, sejalan dengan meningkatnya risiko dalam penggunaan sistem tersebut, untuk itu PT. CTP Line memerlukan sebuah manajemen risiko yang baik untuk dapat mengurangi risiko-risiko yang ada didalam siklus pendapatan. Menurut Kouns & Minoli (2010:4), risiko merupakan sebuah ukuran kuantitatif dari kerusakan potensial yang disebabkan oleh adanya ancaman, kerentanan, atau peristiwa-peristiwa yang dapat mempengaruhi aset TI organisasi.Untuk meminimalisir risiko yang ada pada siklus pendapatan, dibutuhkan sebuah manajemen risiko yang baik. Menurut Coleman (2011:57), mengatakan bahwa mengelola risiko adalah tentang membuat keputusan taktis dan strategis untuk mengendalikan risiko-risiko yang harus dikendalikan dan memanfaatkan peluang-peluang yang dapat dieksploitasi. Salah satu bagian terpenting dari manajemen risiko yaitu penilaian risiko, Lazarte & Tranchard (2010) seperti yang tertuang dalam artikelnya yang berjudul The Risk Management

Toolbox pada situs resmi ISO, mendefinisikan penilaian risiko sebagai bagian integral dari manajemen

risiko yang menyediakan proses untuk menganalisa kemungkinan dan konsekuensi terjadinya risiko. Salah satu metode yang dapat digunakan dalam melakukan penilaian risiko keamanan sistem informasi perusahaan adalah ISO/IEC 27001:2005. Menurut ISO/IEC (2005), sebagai organisasi yang mengembangkan standar tersebut, ISO/IEC 27001:2005 mendefinisikan standar kebutuhan untuk menetapkan, menerapkan, menjalankan, meninjau, memelihara, dan mengembangkan sistem manajemen keamanan informasi perusahaan.

Dengan adanya latar belakang tersebut, penulis perlu melakukan penelitian dengan menilai risiko yang ada pada sistem informasi siklus pendapatan PT. CTP Line menggunakan ISO/IEC 27001:2005 dengan merumuskan masalah sebagai berikut :

1. Apakah manajemen keamanan informasi yang diterapkan pada PT. CTP Line sudah memenuhi persyaratan keamanan yang ada pada ISO/IEC 27001:2005?

2. Apa saja ancaman yang terdapat pada sistem informasi siklus pendapatan PT. CTP Line?

3. Apa saja pengendalian efektif yang dapat diterapkan oleh PT. CTP Line berdasarkan ISO/IEC 27001:2005?

Berdasarkan latar belakang dan rumusan masalah tersebut, maka tujuan dalam penulisan tugas akhir ini adalah untuk mengidentifikasi dan mengukur risiko yang ada pada sistem informasi siklus pendapatan PT. CTP Line, memberikan informasi mengenai tingkat dan prioritas risiko yang teridentifikasi dengan melakukan penilaian terhadap tingkat probabilitas dan dampak dari masing-masing ancaman, memberikan rekomendasi pengendalian untuk setiap risiko yang teridentifikasi, dan juga membantu PT. CTP Line memperoleh sertifikasi keamanan informasi ISO/IEC 27001:2005.

Metode Penelitian

Beberapa metodologi penelitian yang digunakan dalam penyusuna tugas akhir ini adalah sebagai berikut :

1. Studi Pustaka

Dalam metode ini, penulis mengumpulkan data berupa buku, jurnal, dan laporan yang berkaitan dengan sistem informasi, siklus pendapatan, manajemen risiko, ISO/IEC 27001:2005 sebagai panduan dalam penyusunan tugas akhir ini.

2. Studi Lapangan

Metode ini dilakukan dengan mengunjungi dan ikut berpartisipasi secara langsung dengan perusahaan yang menjadi obyek untuk mengumpulkan data dan informasi yang dibutuhkan, yaitu dengan :

a. Wawancara

Yaitu dengan mengumpulkan informasi secara sepihak dengan berlandaskan kepada tujuan penelitian dengan bertanya langsung kepada responden.

b. Observasi

Yaitu teknik pengumpulam data melalui pengamatan secara langsung terhadap catatan, dokumen-dokumen, maupun prosedur yang berhubungan dengan siste, informasi siklus pendapatan PT. CTP Line.

c. Checklist

Yaitu dengan memberikan daftar pertanyaan untuk memberikan penilaian terhadap sistem manajemen keamanan informasi PT. CTP Line berdasarkan ISO/IEC 27001:2005.

3. Teknik Analisa

Yaitu dengan menganalisa dan menilai risiko yang ada pada sistem informasi siklus pendapatan PT. CTP Line yang dilakukan menggunakan standar ISO/IEC 27001:2005.

Hasil dan Bahasan

Penilaian Manajemen Keamanan Informasi

Dalam melakukan penilaian terhadap sistem manajemen keamanan informasi PT. CTP Line, kami menggunakan sebuah standar internasional yaitu ISO/IEC 27001:2005. Menurut ISO/IEC (2005:1), ISO 27001 menyediakan standar kebutuhan untuk menetapkan, menerapkan, menjalankan, meninjau, memelihara, dan mengembangkan sistem manajemen keamanan informasi perusahaan. Berikut ini beberapa hasil analisa temuan audit manajemen keamanan informasi yang dilakukan terhadap sistem informasi siklus pendapatan PT. CTP Line berdasarkan ISO/IEC 27001:2005 :

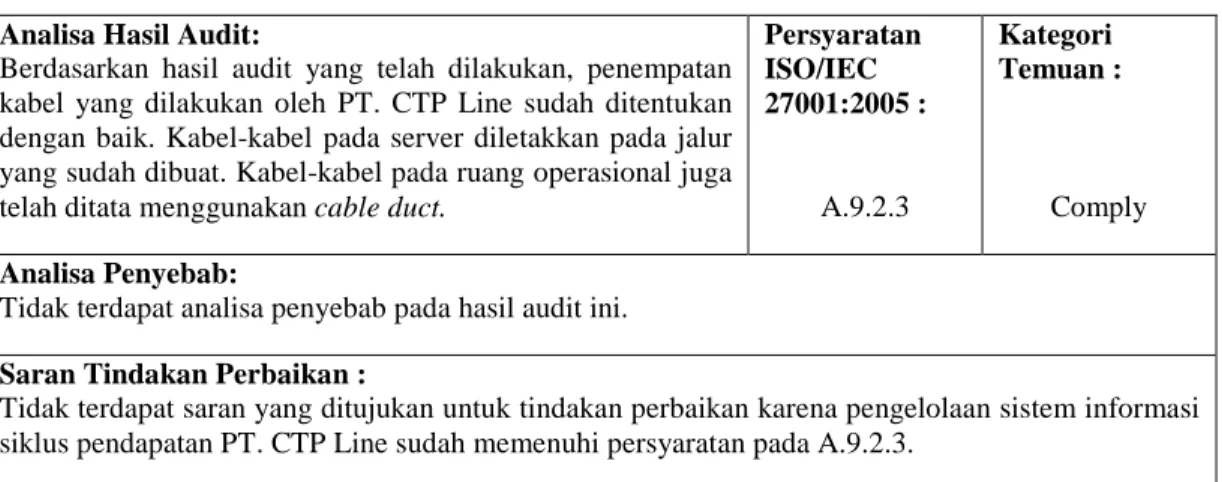

A.9 Keamanan Fisik dan Lingkungan A.9.2 Keamanan Peralatan

A.9.2.3 Keamanan Perkabelan

Tabel 1 Analisa Temuan Audit Pada A.9.2.3 Analisa Hasil Audit:

Berdasarkan hasil audit yang telah dilakukan, penempatan kabel yang dilakukan oleh PT. CTP Line sudah ditentukan dengan baik. Kabel-kabel pada server diletakkan pada jalur yang sudah dibuat. Kabel-kabel pada ruang operasional juga telah ditata menggunakan cable duct.

Persyaratan ISO/IEC 27001:2005 : A.9.2.3 Kategori Temuan : Comply Analisa Penyebab:

Tidak terdapat analisa penyebab pada hasil audit ini. Saran Tindakan Perbaikan :

Tidak terdapat saran yang ditujukan untuk tindakan perbaikan karena pengelolaan sistem informasi siklus pendapatan PT. CTP Line sudah memenuhi persyaratan pada A.9.2.3.

A.13 Manajemen Insiden Keamanan Informasi

A.13.1 Pelaporan Peristiwa dan Kelemahan Keamanan Informasi A.13.1.1 Pelaporan Peristiwa Keamanan Informasi

Tabel 2 Analisa Temuan Audit Pada A.13.1.1 Analisa Temuan Audit :

Berdasarkan audit yang dilakukan, tidak ada prosedur formal dan jalur manajemen yang ditetapkan untuk pelaporan dan penanganan security event berkaitan dengan keamanan informasi siklus pendapatan.

Persyaratan ISO/IEC 27001:2005 : A.13.1.1 Kategori Temuan : Not Comply (Major) Analisa Penyebab :

Belum ada identifikasi risiko yang terdapat terjadi pada keamanan informasi siklus pendapatan PT. CTP Line.

Saran Tindakan Perbaikan :

Membuat prosedur formal dan jalur manajemen baik secara tertulis untuk pelaporan dan penanganan security event berkaitan dengan keamanan informasi siklus pendapatan sehingga menjadi pedoman yang dapat mengarahkan karyawan.

A.10 Manajemen Komunikasi dan Operasi A.10.9 Layanan Electronic Commerce A.10.9.1 Electronic Commerce

Tabel 3 Analisa Temuan Audit Pada A.10.9.1 Analisa Hasil Audit :

Berdasarkan hasil audit yang dilakukan, PT. CTP Line tidak menerapkan e-commerce dalam proses bisnis mereka. Persyaratan ISO/IEC 27001:2005 : A.10.9.1 Kategori Temuan : Non Applicable Analisa Penyebab :

PT. CTP Line ingin meminimalisir risiko yang timbul dari penerapan e-Commerce. Saran Perbaikan :

Tidak ada saran untuk tindakan perbaikan yang diajukan pada hasil audit ini karena persyaratan A.10.9.1 tidak berlaku pada sistem informasi siklus pendapatan PT. CTP Line.

Berikut ini adalah hasil perhitungan terhadap penilaian manajemen keamanan informasi pada sistem informasi siklus pendapatan PT. CTP Line terkait dengan 133 pengendalian keamanan ISO/IEC 27001:2005 yang ditampilkan dengan menggunakan pie chart.

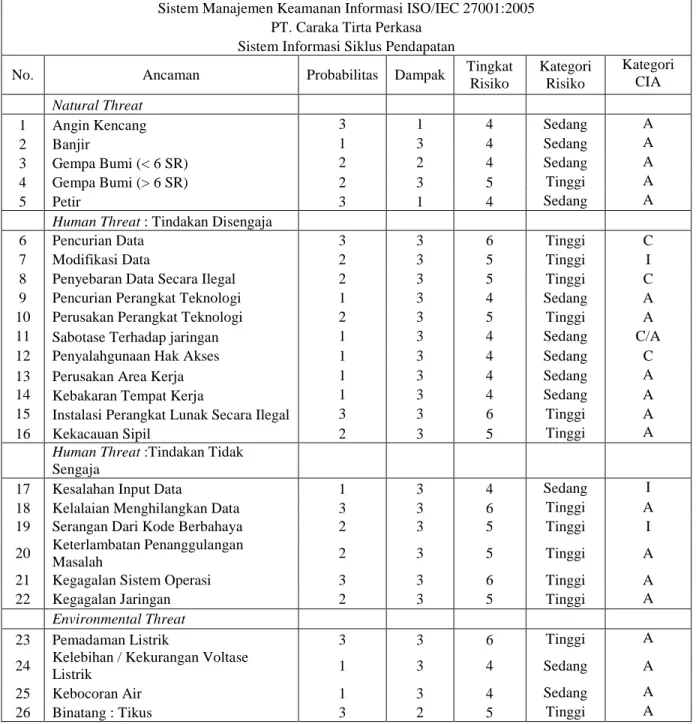

Penilaian Risiko Berdasarkan Ancaman

Penilaian risiko ini kami lakukan dengan melakukan penilaian terhadap tingkat kemungkinan terjadi dan dampak dari masing-masing ancaman yang teridentifikasi dalam sistem informasi siklus pendapatan PT. CTP Line.

1. Identifikasi Ancaman

Tabel 4 Penilaian Kemungkinan Terjadi, Dampak, Dan Tingkat Risiko

Penilaian Risiko Terhadap Ancaman Berdasarkan Sumber Ancaman Sistem Manajemen Keamanan Informasi ISO/IEC 27001:2005

PT. Caraka Tirta Perkasa Sistem Informasi Siklus Pendapatan

No. Ancaman Probabilitas Dampak Tingkat

Risiko Kategori Risiko Kategori CIA Natural Threat

1 Angin Kencang 3 1 4 Sedang A

2 Banjir 1 3 4 Sedang A

3 Gempa Bumi (< 6 SR) 2 2 4 Sedang A

4 Gempa Bumi (> 6 SR) 2 3 5 Tinggi A

5 Petir 3 1 4 Sedang A

Human Threat : Tindakan Disengaja

6 Pencurian Data 3 3 6 Tinggi C

7 Modifikasi Data 2 3 5 Tinggi I

8 Penyebaran Data Secara Ilegal 2 3 5 Tinggi C

9 Pencurian Perangkat Teknologi 1 3 4 Sedang A

10 Perusakan Perangkat Teknologi 2 3 5 Tinggi A

11 Sabotase Terhadap jaringan 1 3 4 Sedang C/A

12 Penyalahgunaan Hak Akses 1 3 4 Sedang C

13 Perusakan Area Kerja 1 3 4 Sedang A

14 Kebakaran Tempat Kerja 1 3 4 Sedang A

15 Instalasi Perangkat Lunak Secara Ilegal 3 3 6 Tinggi A

16 Kekacauan Sipil 2 3 5 Tinggi A

Human Threat :Tindakan Tidak

Sengaja

17 Kesalahan Input Data 1 3 4 Sedang I

18 Kelalaian Menghilangkan Data 3 3 6 Tinggi A

19 Serangan Dari Kode Berbahaya 2 3 5 Tinggi I

20 Keterlambatan Penanggulangan

Masalah 2 3 5 Tinggi A

21 Kegagalan Sistem Operasi 3 3 6 Tinggi A

22 Kegagalan Jaringan 2 3 5 Tinggi A

Environmental Threat

23 Pemadaman Listrik 3 3 6 Tinggi A

24 Kelebihan / Kekurangan Voltase

Listrik 1 3 4 Sedang A

25 Kebocoran Air 1 3 4 Sedang A

2. Penilaian tingkat kemungkinan terjadi atau probabilitas dari masing-masing ancaman, yang dibagi menjadi 3 tingkat yaitu :

a. Rendah (1) : ancaman dapat terjadi dalam kurun waktu 1 tahun b. Sedang (2) : ancaman dapat terjadi dalam kurun waktu 1-5 tahun c. Tinggi (3) : ancaman dapt terjadi dalam kurun waktu 5-10 tahun 3. Penilaian tingkat dampak dari masing-masing ancaman, yaitu :

a. Rendah (1) : ancaman tidak memberikan gangguan pada operasional perusahaan, sehingga bisnis dapat berjalan seperti biasa

b. Sedang (2) : ancaman memberikan gangguan pada operasional daam jangka waktu yang pendek atau untuk unit bisnis tertentu

c. Tinggi (3) : Ancaman memberikan gangguan pada operasional bisnis perusahaan secara keseluruhan

Berikut ini adalah hasil pemetaan ancaman berdasarkan peringkat risiko menggunakan matriks probabilitas-dampak

Tabel 5 Pemetaan Ancaman Dengan Peringkat Risiko

P ro b a b il it a s T in g g i 1,5 26 6,15,18,21, 23 S ed an g 3 4,7,8,10, 16,19,20 R en d ah 2,9,11,12, 13,14,17, 22.24.25

Rendah Sedang Tinggi

Dampak

Keterangan :

Rendah : Tidak ada tindakan perbaikan yang diperlukan untuk saat ini

Sedang : Membutuhkan tindakan perbaikan dan pemantauan risiko secara berkelanjutan Tinggi : Rencana tindakan perbaikan harus diterapkan sesegara mungkin

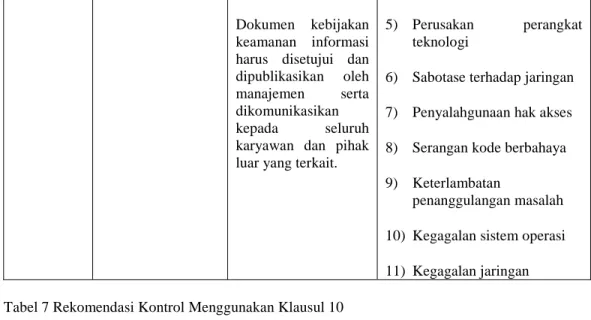

4. Pengendalian yang direkomendasikan

Tabel 6 Rekomendasi Kontrol Menggunakan Klausul 5 Klausul

Kontrol Objektif Kontrol Ancaman Yang Dikontrol Klausul 5 : Kebijakan Keamanan A.5.1 : Kebijakan Keamanan Informasi A.5.1.1 : Dokumen kebijakan keamanan informasi Deskripsi Kontrol : 1) Pencurian data 2) Modifikasi data

3) Penyebaran data secara ilegal

4) Pencurian perangkat teknologi

Dokumen kebijakan keamanan informasi harus disetujui dan dipublikasikan oleh manajemen serta dikomunikasikan kepada seluruh karyawan dan pihak luar yang terkait.

5) Perusakan perangkat teknologi

6) Sabotase terhadap jaringan 7) Penyalahgunaan hak akses 8) Serangan kode berbahaya 9) Keterlambatan

penanggulangan masalah 10) Kegagalan sistem operasi 11) Kegagalan jaringan Tabel 7 Rekomendasi Kontrol Menggunakan Klausul 10

Klausul Kontrol Objektif Kontrol Ancaman Yang Dikontrol Klausul 10 : Manajemen Komunikasi dan Operasi A.10.7 : Penanganan Media A.10.7.1 : Manajemen media yang dapat berpindah Deskripsi Kontrol : Harus ada prosedur tetap untuk untuk manajemen media yang dapat berpindah.

1) Pencurian data

2) Penyebaran data secara ilegal

3) Serangan kode berbahaya 4) Kelalaian menghilangkan

data

5) Modifikasi data

Tabel 8 Rekomendasi Kontrol Menggunakan Klausul 14

Klausul Kontrol Objektif Kontrol Ancaman Yang Dikontrol Klausul 14 : Manajemen Kelangsungan Bisnis A.14.1 : Aspek keamanan informasi dalam manajemen kelangsungan bisnis A.14.1.3 : Mengembangkan dan menerapkan rencana kelangsungan bisnis dengan mengikutsertakan aspek keamanan informasi 1) Angin kencang 2) Banjir 3) Gempa Bumi (< 6 SR) 4) Gempa Bumi (> 6 SR) 5) Petir 6) Kebakaran Tempat Kerja

Deskripsi Kontrol : Rencana untuk memelihara dan memperbaiki operasi harus dikembangkan dan diterapkan untuk memastikan

ketersediaan

informasi pada tingkat dan skala

waktu yang

dibutuhkan setelah terjadinya gangguan terhadap proses bisnis yang kritikal. 7) Kekacauan Sipil 8) Keterlambatan Penanggulangan Masalah 9) Kegagalan Sistem Operasi 10) Pemadaman Listrik

Simpulan dan Saran

Simpulan

Dari hasil analisis yang dilakukan terhadap sistem informasi siklus pendapatan yang dijalankan oleh PT. CTP line,maka diperoleh beberapa kesimpulan dari hasil analisis, yaitu :

1. Dari 133 kontrol keamanan yang terdapat pada ISO/IEC 27001 : 2005, PT. CTP Line memenuhi 76 persyaratan, tidak memenuhi 34 persyaratan dan 23 persyaratan lainnya tidak berlaku pada sistem informasi siklus pendapatan pada PT. CTP Line yang dijalankan.

2. Sistem informasi siklus pendapatan yang dijalankan oleh PT. CTP Line telah memenuhi persyaratan keamanan pada klausul 6 untuk objektif A.6.2 terkait pihak eksternal dengan tidak melibatkan pihak luar dalam menjalankan sistem informasi siklus pendapatan mengingat risiko-risiko yang mungkin timbul dari pihak luar.

3. Sistem informasi siklus pendapatan yang dilakukan oleh PT. CTP Line telah memenuhi persyaratan kontrol pada klausul 8 untuk objektif A.8.1 terkait keamanan sumber daya manusia sebelum masa kerja dengan membuat Non Disclosure Agreement (NDA) dan memberikan peran dan tanggung jawab untuk masing-masing karyawan.

4. Sistem informasi siklus pendapatan yang dijalankan oleh PT. CTP Line memenuhi persyaratan kontrol pada klausul 10 untuk objektif

a) A.10.1 terkait prosedur dan tanggung jawab operasi, dengan mendokumentasikan proses semua proses yang ada pada sistem informasi siklus pendapatan, mendokumentasikan dan melaportkan adanya perubahan terkait sistem informasi siklus kepada pihak manajemen, dan melakukan pembatasan tugas berdasarkan job description yang telah ditetapkan.

b) A.10.3 terkait perencanaan dan penerimaan sistem baru, dengan membuat perencanaan kapasitas penyimpanan sistem yang dapat digunakan hingga 5-10 tahun yang akan datang dan setiap penerimaan atau upgrade sistem informasi harus dikomunikasikan kepada dan mendapatkan persetujuan dari pihak manajemen.

c) A.10.4 terkait perlindungan terhadap kode berbahaya dan mobile code, dengan melakukan tindakan pencegahan serangan malicious code yaitu menggunakan antivirus,

d) A.10.5 terkait back up informasi, dengan melakukan back up data yang diberlakukan pada database dan server , dimana back up dilakukan secara otomatis.

e) A.10.6 terkait manajemen keamanan informasi, dengan menerapkan perlindungan terhadap jaringan yaitu dengan menggunakan yaitu dengan menggunakan firewall, antivirus, dan pembatasan port.

5. Sistem informasi siklus pendapatan yang dijalankan oleh PT. CTP Line Telah memenuhi persyaratan keamanan pada klausul 11 untuk objektif :

a) A.11.1 terkait kebijakan pengendalian akses, PT. CTP Line telah memiliki kebijakan mengenai pengendalian akses terkait pengendalian akses ke jaringan.

b) A.11.6 terkait pengendalian ke aplikasi dan informasi, dengan melakukan pembatasan/proteksi terhadap pengaksesan data perusahaan sesuai job desk karyawan dan isolasi terhadap sistem yang digunakan yaitu dengan menggunakan jaringan internet yang tidak terkoneksi dengan jaringan lainnya.

6. Sistem informasi siklus pendapatan yang dijalankan PT. CTP Line telah memenuhi persyaratan keamanan pada klausul 12 untuk objektif :

a) A.12.2 terkait pembetulan pemrosesan dalam aplikasi, dengan melakukan pemberitahuan jika terdapat kesalahan data. Untuk menjamin integritas pesan, pada easoft menggunakan SQL trigger sedangkan SAP menggunakan fungsi di SAP yaitu

transaction notification dan adanya verifikasi dan pengesahan validitas data keluaran

oleh otoritas yang lebih tinggi.

b) A.12.3 terkait penggunaan kriptografi, dengan melakukan kriptografi Rijndael Managed Cryptograph untuk perlindungan aplikasi dan email juga sudah mendapat dukungan dari manajemen.

7. Dari seluruh ancaman yang sudah diidentifikasi, faktor Human Threat merupakan sumber ancaman yang paling berpengaruh terhadap terjadinya risiko, baik dengan tindakan yang disengaja maupun tidak disengaja.

Saran

Berdasarkan kesimpulan yang ada, penulis memberikan saran yang dapat dijadikan bahan masukan bagi PT. CTP Line terkait dengan sistem informasi siklus pendapatan, antara lain :

1. PT. CTP Line perlu memperhatikan dan memenuhi setiap persyaratan dari 11 klausul keamanan yang ada pada ISO/IEC 27001:2005 yaitu :

Klausul 5 mengenai Kebijakan Keamanan Informasi. Klausul 6 mengenai Organisasi Keamanan Informasi. Klausul 7 mengenai Manajemen Aset

Klausul 8 mengenai Keamanan Sumber Daya Manusia. Klausul 9 mengenai Keamanan Fisik Dan Lingkungan. Klausul 10 mengenai Manajemen Komunikasi dan Operasi. Klausul 11 mengenai Pengendalian Akses.

Klausul 12 mengenai Perolehan, Perkembangan dan Pemeliharaan Sistem Informasi.

Klausul 13 mengenai Manajemen Insiden Keamanan Informasi. Klausul 14 mengenai Manajemen Kelangsungan Bisnis.

Klausul 15 mengenai Kepatuhan.

Dimana pemenuhan setiap persyaratan kontrol keamanan yang perlu dilakukan oleh PT. CTP Line memiliki tujuan untuk memperoleh sertifikasi ISO/IEC 27001 : 2005 pada sistem informasi siklus pendapatan yang dijalankan.

2. PT. CTP Line dianjurkan untuk menggunakan siklus PDCA (Plan, Do, Check, Act) dalam membangun SMKI pada sistem informasi siklus pendapatan agar dapat memperoleh sertifikasi ISO/IEC 27001:2005.

3. PT. CTP Line sebaiknya menggunakan pengendalian berdasarkan kontrol keamanan yang terdapat pada ISO/IEC 27001:2005 yang telah direkomendasikan oleh penulis agar dapat mengurangi tingkat risiko yang dihadapi dalam sistem informasi siklus pendapatan.

4. PT. CTP Line harus lebih memprioritaskan pengendalian terhadap ancaman yang memiliki tingkat risiko yang tinggi untuk mencegah kemungkinan terjadinya ancaman dan mengurangi dampak dari risiko yang menyebabkan kerugian yang signifikan di tahun berikutnya.

Referensi

Alarm, AIRMIC, IRM. (2010). A structure approach to ERM and the requirements of ISO 31000. FERMA

Journal , 2,6.

Coleman, T. S. (2011). A Practical Guide To Risk Management. Charlottesville: CFA Institute. Considine, B., Parkes, A., Olesen, K., Speer, D., & Lee, M. (2012). Accounting Information System. Milton: John Wiley and Sons, Inc.

Dennis, A., Wixom, B. H., & Roth, R. M. (2009). System Analysis And Design . USA: John Wiley & Sons, Inc.

Filip Van Hallewijn, C. C. (2013). Dealing With Computer Fraud. ISACA JOURNAL , 3, 1-4. Hall, J. A. (2011). Accounting Information Systems. Mason: Cengage Learning.

ISACA. (2009). The Risk IT Framework. Rolling Meadows: ISACA. ISO/IEC. (2005). ISO/IEC 27001:2005. Switzerland: ISO.

Knight, K. W. (2010, May 13). News: 2010: ISO 31000 and the Icelandic volcano crisis. Retrieved February 27, 2014, from ISO:

http://www.iso.org/iso/home/news_index/news_archive/news.htm?refid=Ref1584

Kouns, J., & Minoli, D. (2010). Information Technology Risk Management In Enterprise Environment. Hoboken: John Wiley and Sons, Inc.

Lazarte, M., & Tranchard, S. (2010, March 15). ISO . Retrieved March 9, 2014, from The Risk

Pelnekar, C. (2011). Planning For And Implementing ISO 27001. ISACA Journal , 4, 1-2. Peltier, T. R. (2014). Information Security Fundamentals. Boca Raton: CRC Press.

Rainer, R. K., & Cegielski, C. G. (2014). Introduction to Information System : Enabling and Transforming

Business. (Fifth Edition). Hoboken: John Wiley & Sons, Inc.

Raval, V. (2012). Risk and Responsibility. ISACA JOURNAL , 6, 1.

Romney, M. B., & Steinbart, P. J. (2012). Accounting Information System. Harlow: Pearson Education. Satzinger, J. W., Jackson, R. B., & Burd, S. D. (2012). System Analysis and Design In A Changing World. Boston: Cengage Learning.

Viyanto, A. R., Latuihamallo, O. S., Tua, F. M., Gui, A., & Suryanto. (2013). Manajemen Risiko Teknologi Informasi : Studi Kasus Pada Perusahaan Jasa. ComTech , 5, 44.

Wheeler, D. G. (2012). Accounting Information System : Foundation in Enterprise Risk Management. Boston: Cengage Learning.

Wijantini. (2013, November 25). Kontan.co.id. Retrieved March 3, 2014, from Nilai Strategis Manajemen Risiko: http://kolom.kontan.co.id/news/180/Nilai-strategis-manajemen-risiko

Riwayat Penulis

Agnes lahir di Jakarta pada 23 Agustus 1993. Penulis menamatkan pendidikan S1 untuk program Audit Sistem Informasi Universitas Bina Nusantara pada tahun 2015.

Ayu Satwika lahir di Singapura pada 9 Maret 1993. Penulis menamatkan pendidikan S1 untuk program Audit Sistem Informasi Universitas Bina Nusantara pada tahun 2015.

Selfiyeni lahir di Kuala Lahang pada 23 Agustus 1994. Penulis menamatkan pendidikan S1 untuk program Audit Sistem Informasi Universitas Bina Nusantara pada tahun 2015.