vi

ABSTRAK

Internet yang berkembang pesat dewasa ini memberi banyak manfaat bagi semua orang. Jarak yang dulunya jauh tidak dirasakan lagi sekarang. Untuk saling bertukar informasi cukup dengan menggunakan internet. Informasi yang dikirim dapat sampai menuju tujuan dalam waktu sekejap.

Tetapi perkembangan yang menggembirakan tersebut mulai menimbulkan banyak masalah. Perkembangan internet merambah ke dunia anak-anak dan mempengaruhi kebiasaan surfing. Anak-anak dapat dengan mudah melakukan browsing situs-situs yang tidak dikehendaki oleh orang tua.

Dalam proyek ini akan dibahas mengenai implementasi Parental

controlling surfing dari Personal Computer melalui Personal Digital Assistant

dalam rangka pengontrolan aktivitas browsing anak-anak oleh orang tua melalui

Personal Digital Assistant. Laporan ini akan menjelaskan langkah demi langkah

instalasi, konfigurasi, dan pengujian Parental Controlling Surfing.

Kata kunci : parental controlling surfing, browsing, situs, personal computer,

vii

ABSTRACT

Nowadays, internet give us many benefits to help our works. Before internet go

public, when we send information to our parent or friends, it will take a long time to have

they get our information. But now, we can use computer with internet connected to send

our information. So easy and fast.

But there are many problem following this matter. Internet used not only by

mature persons, but also children. Children can surfing forbidden sites so easily. This is

not make parents feel pleased.

In this project we will discussing Parental Controlling Surfing from Personal

Computer using Personal Digital Assistant. This report will discuss about step-by-step

installation, how-to configure, and finally testing Parental Controlling Surfing using

Personal Digital Assistant.

Keywords : parental controlling surfing, browsing, site, personal computer, personal

viii

DAFTAR ISI

LEMBAR PENGESAHAN TUGAS AKHIR ... i

LEMBAR PERNYATAAN PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS ... ii

SURAT PERNYATAAN ORISINALITAS KARYA ... iii

KATA PENGANTAR ... iv

ABSTRAK ... vi

ABSTRACT ... vii

DAFTAR ISI ... viii

DAFTAR TABEL ... x

DAFTAR GAMBAR ...xi BAB I.PENDAHULUAN ... 1

1.1. Latar Belakang ... 1

1.2. Rumusan Masalah ... 1

1.3. Tujuan ... 2

1.4. Batasan Masalah ... 2

1.5. Sistematika Pembahasan ... 2

1.5. Time Schedule ... 3

2.6. Persyaratan Antarmuka Eksternal ... 13

2.6.1. Antarmuka dengan Pengguna ... 13

2.6.2. Antarmuka Perangkat Keras ... 14

2.6.3. Antarmuka Perangkat Lunak ... 14

BAB III.ANALISA DAN PEMODELAN ... 15

3.1. Pendahuluan ... 15

3.2. Desain Perangkat Lunak Secara Keseluruhan ... 16

3.2.1. Use Case Diagram ... 16

3.2.2. Activity Diagram ... 22

3.2.2.1 Login ... 23

3.2.2.2 Setting Proxy Server ... 24

3.2.2.3 Cek Alamat URL ... 24

3.2.2.4 Blocking Alamat URL ... 25

3.2.2.5 Unblocking Alamat URL ... 26

3.2.2.6 Meminta Log pada Proxy Server ... 27

3.2.2.7 Browsing ... 27

3.2.3. Sequence Diagram ... 28

3.2.3.1 Login ... 29

3.2.3.2 Setting Proxy Server ... 30

3.2.3.3 Cek Alamat URL ... 31

ix

3.2.3.5 Unblocking Alamat URL ... 33

3.2.3.6 Meminta Log pada Proxy Server ... 34

3.2.3.7 Browsing ... 35

3.2.4. Class Diagram ... 36

3.3. Desain Antar Muka... 39

3.3.1. Desain Antar Muka Pengguna ... 39

3.3.2. Desain Antar Muka Perangkat Keras ... 39

3.3.3. Desain Antar Muka Perangkat Lunak ... 40

BAB IV.PERANCANGAN DAN IMPLEMENTASI ... 41

4.1. Instalasi Web Service untuk PDA ... 41

4.2. Konfigurasi ASP.NET ... 45

4.2.1. Konfigurasi Microsoft SQL Server 2005 ... 45

4.3. Instalasi pada PDA... 53

4.4. Peletakan URL.txt ... 55

4.5. Aplikasi Proxy Server ... 55

4.6. Aplikasi pada PDA ... 61

4.7. Basis Data Proxy Server ... 62

BAB V.PENGUJIAN ... 65

5.1. Whitebox Testing ... 65

5.1.1. Pengujian pada Personal Digital Assistant ... 65

5.1.2. Pengujian pada Proxy ... 66

BAB VI.KESIMPULAN DAN SARAN ... 71

6.1. Kesimpulan dengan Hasil Evaluasi ... 71

6.2. Saran dengan Hasil Evaluasi ... 71

DAFTAR PUSTAKA ... 72

x

DAFTAR TABEL

Tabel 1.1 Time schedule ... 3

Tabel 4.1 BlockedWebsiteTable ... 62

Tabel 4.2 LogTable ... 63

Tabel 4.3 UserTable ... 63

Tabel 4.4 BlockedLogTable ... 64

xi

DAFTAR GAMBAR

Gambar 3.1. Gambaran Sistem... 15

Gambar 3.2. Use Case Diagram ... 17

Gambar 3.3. Aktivitas Login ... 23

Gambar 3.4. Aktivitas Setting Proxy Server ... 24

Gambar 3.5. Aktivitas Cek Alamat URL ... 24

Gambar 3.6. Aktivitas Blocking Alamat URL ... 25

Gambar 3.7. Aktivitas Unblocking Alamat URL ... 26

Gambar 3.8. Aktivitas Meminta Log pada Proxy Server ... 27

Gambar 3.9. Aktivitas Browsing ... 27

Gambar 3.10. Sequence Login ... 29

Gambar 3.11. Sequence Setting Proxy ... 30

Gambar 3.12. Sequence Cek Alamat URL ... 31

Gambar 3.13. Sequence Blocking Alamat URL ... 32

Gambar 3.14. Sequence Unblocking Alamat URL ... 33

Gambar 3.15. Sequence Meminta Log pada Proxy Server ... 34

Gambar 3.16. Sequence Browsing ... 35

Gambar 3.17. Class Diagram System ... 37

Gambar 3.18. Package Diagram System ... 38

Gambar 4.1. Pembuatan Web Service ... 41

Gambar 4.2. Pembuatan Web Service ... 41

Gambar 4.3. Pembuatan Web Service ... 42

Gambar 4.4. Pembuatan Web Service ... 42

Gambar 4.5. Publish Web Site ... 43

Gambar 4.6. Publish Web Site ... 43

Gambar 4.7. Publish Web SIte ... 44

Gambar 4.8. Publish Web Site ... 44

Gambar 4.9. Tampilan Awal Koneksi ke Database SQL Server ... 45

Gambar 4.10. Pembuatan Identitas Login Baru ... 45

Gambar 4.11. Tampilan Login Baru ... 46

Gambar 4.12. Pemilihan User atau Group ... 46

Gambar 4.13. Pemilihan ASPNET ... 47

Gambar 4.14. Pemilihan ASPNET ... 47

Gambar 4.15. Konfirmasi Login Baru ... 48

Gambar 4.16. Pembuatan User Baru ... 48

Gambar 4.17. Tampilan Database User ... 49

Gambar 4.18. Pengisian Nama User... 49

Gambar 4.19. Browse User yang Berhak Melakukan Login ke ASPNET ... 50

Gambar 4.20. Pemilihan User ASPNET ... 50

Gambar 4.21. Pemilihan User ASPNET ... 50

Gambar 4.22. Pemilihan Hak Akses terhadap Database ... 51

Gambar 4.23. Pemilihan Schema... 51

Gambar 4.24. Pemilihan Object ... 52

Gambar 4.25. Pemilihan Object ... 52

Gambar 4.26. Tampilan Lengkap Pemilihan User ASPNET ... 53

Gambar 4.27. Instalasi Aplikasi PDA ... 54

Gambar 4.28. Instalasi Aplikasi PDA ... 54

Gambar 4.29. Tampilan Block.html ... 55

xii

Gambar 4.31. Tampilan Aplikasi Proxy ... 56

Gambar 4.32. Tampilan Aplikasi Proxy ... 57

Gambar 4.33. Tampilan Aplikasi Proxy ... 58

Gambar 4.34. Tampilan Console ... 59

Gambar 4.35. Tampilan Change Password ... 59

Gambar 4.36. Tampilan Form Log ... 60

Gambar 4.37. Tampilan Form Log ... 60

Gambar 4.38. Tampilan Aplikasi pada PDA ... 61

Gambar 4.39. Tampilan Blocked Website ... 62

Gambar 5.1. Tampilan Awal Program ... 65

Gambar 5.2. Tampilan Blocked Website ... 66

Gambar 5.3. Tampilan pada Proxy Server ... 67

Gambar 5.4. Tampilan Blank Console... 67

Gambar 5.5. Tampilan Console... 68

Gambar 5.6. Tampilan Web Browser ... 68

Gambar 5.7. Tampilan Update dan Delete ... 69

Gambar 5.8. Tampilan Redirect HTML ... 69

BAB I

PENDAHULUAN

Pada bab ini akan dijelaskan secara singkat tentang latar belakang, rumusan masalah, tujuan, batasan masalah, dan sistematika pembahasan.

1.1. Latar Belakang

Perkembangan teknologi informasi saat ini menawarkan berbagai macam kemudahan bagi semua orang di segala lapisan. Kemudahan yang ditawarkan tidak hanya mencakup bidang bisnis seperti e-commerce, namun juga mulai merambah ke bidang-bidang yang lain. Salah satunya yang penting adalah multimedia. Multimedia memegang peranan penting dalam dunia cyber. Banyak situs yang menawarkan konten-konten yang menarik bagi para surfer internet. Dari musik, game, hingga video semuanya mudah didapat di internet.

Pesatnya kemajuan dunia internet tidak hanya berdampak positif, namun juga menimbulkan dampak negatif. Pengguna internet dewasa ini tidak hanya didominasi oleh orang dewasa, tetapi anak juga. Masalah-masalah muncul ketika anak-anak tersebut mengakses situs-situs yang menyajikan konten-konten dewasa. Tanpa adanya pengawasan dari pihak orang tua, maka internet dapat merusak moral anak-anak tersebut.

Parental controlling surfing dari Personal Computer melalui Personal Digital

Assistant, memungkinkan orang tua dapat mengawasi kegiatan surfing yang

dilakukan oleh anak-anak. Parental controlling sebagai salah satu solusi penyelesaian masalah tersebut mempunyai kelebihan - kelebihan seperti :

• Dapat menyimpan log alamat situs

• PDA dapat meminta log alamat situs yang disimpan oleh proxy.

• Dapat memblok situs yang tidak dikehendaki

Dengan aplikasi parental controlling ini maka pengawasan dapat dilakukan secara kontinyu meskipun orang tua tidak berada di rumah atau pergi dalam waktu yang lama.

1.2. Rumusan Masalah

Masalah yang ingin diteliti adalah mengenai:

2

2. Topologi jaringan seperti apa yang sesuai untuk parental controlling ini? 3. Apa saja spesifikasi komputer dan PDA yang dibutuhkan?

4. Masalah – masalah apa saja yang dapat muncul pada koneksi antara komputer dan PDA tersebut?

1.3. Tujuan

Tujuan dari tugas akhir ini adalah:

1. Mengimplementasikan parental controlling menggunakan aplikasi proxy

2. Merancang topologi jaringan yang sesuai untuk parental controlling 3. Mengetahui spesifikasi komputer dan PDA yang dibutuhkan

4. Meneliti masalah-masalah yang muncul pada koneksi antara komputer dan PDA

1.4. Batasan Masalah

Pada laporan tugas akhir ini dilakukan beberapa pembatasan sebagai berikut:

• Sistem operasi yang digunakan adalah Microsoft Windows™ XP SP 2 pada PC rumah

• Sistem operasi pada PDA adalah Microsoft Windows™ Mobile 5.0

• Tidak membahas situs tertentu yang menolak permintaan dari browser jika berada di belakang proxy,terutama situs yang membutuhkan username login

• Hanya membahas fungsi proxy sebagai pengontrol akses situs

• Diasumsikan proxy menggunakan IP public static agar dapat diakses oleh PDA

1.5. Sistematika Pembahasan

Laporan tugas akhir ini disusun sebagai berikut:

• Bab I Pendahuluan, yang terdiri dari latar belakang, rumusan masalah, tujuan, batasan masalah, dan sistematika pembahasan

• Bab II Dasar Teori, membahas tentang Proxy Server, Microsoft Visual Studio

• Bab III Analisa dan Pemodelan, membahas analisa dan pemodelan dari proyek jaringan yang dibuat

• Bab IV Implementasi, membahas langkah-langkah detail implementasi dari konfigurasi proyek jaringan yang telah dianalisa dan didesain

3

• Bab VI Kesimpulan dan Saran, menjabarkan kesimpulan dan saran untuk pengembangan lebih lanjut

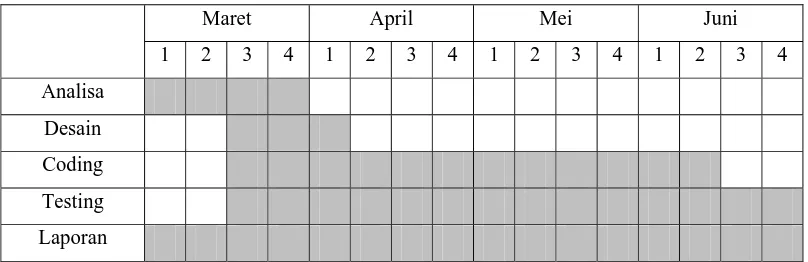

1.6 Time Schedule

Tabel 1.1 Time Schedule

Maret April Mei Juni

1 2 3 4 1 2 3 4 1 2 3 4 1 2 3 4

Analisa

Desain

Coding

Testing

BAB VI

KESIMPULAN DAN SARAN

6.1 Kesimpulan Dengan Hasil Evaluasi

1. Implementasi aplikasi proxy ini dapat digunakan sebagai salah satu alternatif parental controlling surfing.

2. Topologi jaringan yang digunakan sudah sesuai untuk aplikasi proxy. 3. Implementasi aplikasi ini tidak mudah dalam pengerjaannya, kondisi

hardware dan software serta jaringan adalah sebagian penentu

keberhasilan implementasi.

4. Aplikasi parental controlling ini tidak dapat menangani situs yang mendeteksi adanya proxy di bagian depan user terutama situs yang membutuhkan login username dan password.

6.2 Saran Dengan Hasil Evaluasi

1. Aplikasi proxy ini hanya dapat berjalan pada sistem operasi Windows XP,

sehingga bagi pengguna dengan sistem operasi lain tidak dijamin dapat menggunakan aplikasi ini.

72

DAFTAR PUSTAKA

Alam, M. A.; Manajemen Database Dengan Microsoft VB 6.0; Jakarta: PT.

Elex Media Komputindo., 2000.

Andrew Parsons, Nick Randolph.; Professional Visual Studio 2005;

Indianapolis: Wiley Publishing, Inc., 2006.

Champlain, de , Michel & Patrick Brian G.; C# 2.0 Practical Guide for

Programmers; San Fransisco : Elsevier., 2005.

Chayo, Yosafat; Membuat Aplikasi Point Of Sales dengan Microsoft Visual

Studio.NET 2005; PT. Elex Media Komputindo., 2005.

Kurniawan, Agus; Pemrograman ADO.NET dengan C#; Jakarta : PT Elex

Media Komputindo., 2003.

Kurniawan, A., Adnan, R., Aryaputra, P., Sasono, N., Heryana, A. A., Rahman, M.

F., et al.; Pengenalan Bahasa C#; Jakarta: Projek Otak., 2004.

Lowe, D.; Networking All - In - One Desk Reference For Dummies. Indiana

Polis: Wiley Publishing, Inc., 2005.

Mann, A. T.; .NET Web Services for Dummies; New York, Canada, United

States of America: Wiley Publishing, Inc., 2003.

Molinaro, Anthony; SQL Cookbook; O'Reilly, 2005.

73

Dhar, A. (2003). Socket Programming in C# - Part 1. In Developer Fusion: Tutorial & Articles. Retrieved May 24, 2009, from http://www.developerfusion.com/article/3918/socket-programming-in-c-part-1/

Dhar, A. (2003). Socket Programming in C# - Part 1. In Developer Fusion: Tutorial & Articles. Retrieved May 24, 2009, from http://www.developerfusion.com/article/3918/socket-programming-in-c-part-1/2/

Dhar, A. (2003). Socket Programming in C# - Part 1. In Developer Fusion: Tutorial & Articles. Retrieved May 24, 2009, from http://www.developerfusion.com/article/3918/socket-programming-in-c-part-1/3/

Dhar, A. (2003). Socket Programming in C# - Part 1. In Developer Fusion: Tutorial & Articles. Retrieved May 24, 2009, from http://www.developerfusion.com/article/3918/socket-programming-in-c-part-1/4/

Kumar, D. (2009). Introduction of ADO.NET Data Service. In C# Corner: Web Services. Retrieved May 25, 2009, from http://www.c-sharpcorner.com/UploadFile/dhananjaycoder/IntroductionADONETDataservic e04272009083810AM/IntroductionADONETDataservice.aspx

Moosad, P. (2008). Chapter 31: Creating Web Services. In C# Corner: Web Services. Retrieved May 25, 2009, from http://www.c-sharpcorner.com/UploadFile/prvn_131971/CreatingWebServices0213200805 0732AM/CreatingWebServices.aspx