Implementasi Pola Anyaman Keranjang Teknik Tiga

Sumbu Dalam Kriptografi

Block Cipher

256

bit

Artikel Ilmiah

Peneliti :

Ika Handayani (672010129)

Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

Implementasi Pola Anyaman Keranjang Teknik Tiga

Sumbu Dalam Kriptografi

Block Cipher

256

bit

Artikel Ilmiah

Diajukan kepada

Fakultas Teknologi Informasi

Untuk memperoleh gelar Sarjana Komputer

Peneliti :

Ika Handayani (672010129)

Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

1. Pendahuluan

Kriptografi merupakan sebuah metode yang sering digunakan untuk mengamankan data atau informasi. Banyak teknik kriptografi yang memiliki keunggulan dan kelemahan salah satunya adalah block cipher. Algoritma block cipher adalah kriptografi simetris yang melakukan proses enkripsi dan proses dekripsi dengan menggunakan kunci yang sama. Dimana input dan outputnya berupa satublockdan setiapblockterdiri dari beberapa bit[1].

Keamanan dan kerahasiaan sebuah data atau informasi dalam komunikasi dan pertukaran informasi menjadi hal yang penting. Tetapi seringkali data atau informasi yang diamankan dan dirahasiakan mudah disalah gunakan dan dimanipulasi orang lain yang tidak berhak untuk mengetahui isi data atau informasi yang sebenarnya dengan cara atau teknik yang mudah didapatkan. Oleh karena itu perlu digunakan teknik tertentu untuk menjaga keamanan dan kerahasiaan data atau informasi tersebut. Salah satunya dapat dilakukan adalah dengan merancang sebuah kriptografi block cipher baru yang dapat digunakan untuk mengamankan dan merahasiakan data atau informasi.

Penelitian ini mengimplementasikan pola anyaman keranjang teknik tiga sumbu dalam kriptografi block cipher 256 bit sebagai dasar untuk merancang algoritma. Dimana pola anyaman keranjangteknik anyaman tiga sumbu digunakan untuk proses enkripsi dan proses dekripsi data. Pada proses tersebut dilakukan pola acak masukan dan pola acak pengambilan yg dikenakan teknik anyaman tersebut. Penelitian ini menggunakan pola anyaman tersebut karena pola menunjukkan posisi yang berbeda sesuai dengan transposisi dalam kriptografi.

Tujuan penelitian ini adalah mengimplementasikan kriptografi block cipher

baru menggunakan pola anyaman keranjang teknik tiga sumbu sebagai algoritma untuk menambah variasi suatu teknik keamanan dan kerahasiaan data. Manfaat dari penelitian ini adalah kriptografi block cipher baru yang dapat digunakan untuk pengamanan data atau informasi.

2. Tinjauan Pustaka

Penelitian pertama berjudul “Perancangan Kriptografi Block Cipher Berbasis

Pada Teknik Anyaman Dasar Tunggal”. Perancangan Kriptografi Block Cipher

Berbasis Pada Teknik Anyaman Dasar Tunggal dapat melakukan proses enkripsi dan dekripsi sehingga bisa dikatakan sebagai sebuah teknik kriptografi. Selain itu perancangan ini juga sudah memenuhi 5-tuple sehingga dapat dikatakan sebagai sistem kriptografi. Dimana P adalah himpunan berhingga dari plainteks. Dalam perancangan ini menggunakan 256 karakter ASCII Maka himpunan plainteks pada perancangan kriptografi Anyaman Dasar Tunggal adalah himpunan berhingga. C adalah himpunan berhingga dari cipherteks. Cipherteks yang dihasilkan pada perancangan kriptografi Anyaman Dasar Tunggal merupakan elemen bit (bilangan 0 dan 1). Karena himpunan cipherteks hanya {0,1}, maka cipherteks pada kriptografi yang dirancang adalah himpunan berhingga. K

: P C dan dk : C P adalah fungsi sedemikian hingga dk(ek(x)) = x untuk setiap

plainteksxϵP. Dari kondisi ke-4 ini secara menyeluruh terdapat kunci yang dapat melakukan proses enkripsi sehingga merubah plainteks menjadi cipherteks dan begitupun sebaliknya, dapat melakukan proses dekripsi sehingga bisa merubah cipherteks menjadi plainteks kembali. Pengujian ini menunjukkan bahwa jika rancangan kriptografi dapat melakukan proses enkripsi dan dekripsi Hasil keacakan ADT terhadap AES-128 adalah sebesar 38%[2]. Penelitian di atas dijadikan dasar dan acuan untuk merancang kriptografi baru.

Penelitian yang keduaberjudul “Desain dan Implementasi Efesiensi Bit

Cipherteks: Suatu Pendekatan Komparasi Algoritma Huffman dan Rancangan

Cipher Block dengan Transposisi Pola DoTA 2”. Perancangan algoritma kriptografi dengan proses pemampatan algoritma Huffman terlebih dahulu dan dilanjutkan cipher block transposisi polamaps”DoTA 2” menghasilkan efesiensi

bit cipherteks yang baik dengan rasio kompresi lebih kecil dari pada enkripsi terlebih dahulu dan dilanjutkan dengan pemampatan. Rancangan kriptografi ini juga memenuhi 5-tuple sehingga dapat dikatakan sebagai sebuah sistem kriptografi. Dimana P adalah himpunan berhingga dari plainteks. Perancangan kriptografi ini menggunakan 256 karakter ASCII yang di ambil dari tabel ASCII, himpunan plainteks pada alur pengambilan berbentuk piramida merupakan himpunan berhingga. C adalah himpunan berhingga dari ciphertext. Ciphertext

dihasilkan dalam bit (0 dan 1) himpunan dari ciphertext merupakan himpunan berhingga. K, adalah keyspaceatau ruang kunci adalah, himpunan berhingga dari kunci. Jumlah ruang kunci yang dipakai dalam perancangan ini adalah 256 karakter dalam ASCII, sehingga ruang kunci merupakan himpunan berhingga dari kunci. E, enkripsi, dan D, dekripsi,setiap ek:P→C dandk:C→ Padalah fungsi

sedemikian hingga dk(ek(x)) = x, untuk setiap plainteks x P. Pembahasan

sebelumnya telah membahas proses enkripsi dan dekripsi sehingga telah memenuhi tuple E dan D. Berdasarkan penelitian ini juga didapatkan suatu kesimpulan bahwa proses pemampatan baik digunakan sebelum melakukan proses enkripsi sehingga membuat aman dan sekaligus menghemat ukuran suatu data informasi dalam penyimpanan maupun dalam proses komunikasi[3].

Penelitian yang ketiga berjudul “Kriptografi Kunci Simetris Dengan Menggunakan Algoritma Crypton”. Penelitian ini membahas tentang keamanan

enkripsi dan dekripsi dengan menggunakan kunci simetris pada dasarnya terletak pada kunci yang digunakan untuk mengenkripsi dan dekripsi adalah kunci private key, dimana kunci tersebut tidak boleh dipublikasikan kepada umum. Semakin kompleks metode pengacakan yang digunakan maka semakin sulit untuk membongkar pesan yang terenkripsi ke dalam bentuk aslinya. Penambahan ukuran besar file pada proses enkripsi disebabkan oleh proses padding. Proses enkripsi dan dekripsi memerlukan waktu yang sama untuk data dan metode yang sama[4].

menggunakan pola anyaman keranjang teknik tiga sumbu. Pada proses enkripsi-dekripsi pada plainteks dan kunci menggunakan hexa sebagai pola acak.

Kelebihan penelitian ini terletak pada pembesaran ruang kunci 256 bit. Pembesaran ruang kunci dilakukan untuk menghindari adanya serangan terhadap kriptografi. Dimana serangan dilakukan oleh kriptanalisis untuk menemukan kelemahan dari sistem kriptografi yang mengarah untuk menemukan kunci dan mengungkap plainteks.

Kriptografi merupakan ilmu yang mempelajari teknik-teknik matematika yang berhubungan dengan aspek keamanan informasi seperti kerahasiaan, integritas data serta otentikasi. Terdapat beberapa terminologi istilah yang penting dalam kriptografi, diantaranya adalah

1. Pesan Plaintext dan Ciphertext. Pesan (message) adalah data atau informasi yang dapat dibaca dan dimengerti maknanya. Pesan asli disebut

plaintext atau teks jelas (cleartext). Sedangkan pesan yang sudah disandikan disebutciphertext.

2. Pengirim dan Penerima. Komunikasi data melibatkan pertukaran pesan antara dua entitas. Pengirim (sender) adalah entitas yang mengirim pesan kepada entitas lainnya. Penerima (receiver) adalah entitas yang menerima pesan.

3. Penyadap (aevesdropper) merupakan orang yang mencoba menangkap pesan selama ditransmisikan.

4. Kriptanalisis dan Kriptologi. Kriptanalisis (cryptanalysis) adalah ilmu dan seni untuk memecahkan chipertext menjadi plaintext tanpa mengetahui kunci yang digunakan. Pelakunya disebut kriptanalisis. Kriptologi (cryptology) adalah studi mengenai kriptografi dan kriptanalisis.

5. Enkripsi dan Dekripsi. Enkripsi (encryption/enciphering) merupakan proses menyandikan plaintext menjadi ciphertext, sedangkan Dekripsi (decryption/deciphering) merupakan proses merubah chipertext menjadi

plaintextkembali.

6. Cipher dan Kunci. Algoritma kriptografi disebut juga cipher yaitu aturan untuk enkripsi dan dekripsi, atau fungsi matematika yang digunakan untuk proses enkripsi dan dekripsi. Kunci (key) adalah parameter yang digunakan untuk transformasi enkripsi dan dekripsi. Kunci biasanya berupa string atau deretan bilangan.

Semua fungsi kriptografi harus memiliki sifat reversibility (balik ke asal), yaitu mampu mengembalikan ciphertext hasil enkripsi kembali ke plaintext

melalui proses dekripsi. Kemampuan reversibility hampir semua metode pada algoritma kunci simetris mengandalkan kemampuan operasi kebalikan. Metode ini berintikan mambalikan semua operasi yang ada, yaitu dengan melakukan operasi yang berlawanan[5].

Gambar 1Skema Kriptografi Kunci Simetris[5]

Sistem kriptografi adalah himpunan yang terdiri dari algoritma kriptografi, semua plainteks dan cipherteks yang mungkin, dan kunci[6]. Sebuah kriptografi dapata dikatakan sebagai sistem kriptografi jika memenuhi lima-tuple (five tuple) (P,C,K,E,D) yang memenuhi kondisi[9]:

1. Padalah himpunan berhingga dari plainteks, 2. Cadalah himpunan berhingga dari cipherteks,

3. K merupakan ruang kunci (keyspace), adalah himpunan berhingga dari kunci,

4. Eadalah himpunana fungsi enkripsiek:PC,

5. Dadalah himpunan fungsi dekripsidk:CP,

Untuk setiap k , terdapat aturan enkripsiek∈E dan berkorespodensi dengan

aturan dekripsidk∈D.Setiap ek : PC dan dk : CP adalah fungsi sedemikian

hinggadk(ek(x))= xuntuk setiap plainteksx .

Block cipher merupakan suatu algoritma yang mana input dan outputnya berupa satublockdan setiap blockterdiri dari beberapa bit (1 blok terdiri dari 64-bit atau 128-64-bit)[1]. Enkripsi dilakukan terhadap blok 64-bit plainteks menggunakan bit-bit kunci (yang ukurannya sama dengan ukuran blok plainteks). Enkripsi menghasilkan blok cipherteks yang sama dengan blok plainteks. Dekripsi dilakukan dengan cara yang serupa seperti enkripsi[6].

Misalkan blok plainteks (P) yang berukurannbit dinyatakan sebagai vektor

p p pn

P 1, 2,, (1)

Dalam hal ini piadalah 0 atau 1 untuki = 1,2..., n,dan blok cipherteks (C) adalah

c c cn

C 1, 2,, (2)

Dalam hal ini ciadalah 0 atau 1 untuk i = 1, 2..., n. Bila plainteks dibagi menjadi mbuah blok, barisan blok-blok plainteks dinyatakan sebagai

p1,p2,,pn

(3)Untuk setiap blok plainteks Pi, bit-bit penyusunnya dapat dinyatakan sebagai vektor

m

i p p p

P 1, 2,, (4)

Enkripsi dan dekripsi dengan kunciKdinyatakan berturut-turut dengan persamaan

Ek(P) = C ( enkripsi ) (5)

dan

FungsiEharuslah fungsi yang berkoresponden satu-ke-satu, sehingga

E1= D (7)

Skema enkripsi dan dekripsi dengan cipher blok digambarkan pada Gambar 2. FungsiEdanDdispesifikasikan oleh kriptografer.

Blok plainteksP Blok cipherteksC

KunciK KunciK

Blok cipherteksC Blok plainteksP

Gambar 2Skema Enkripsi Dan Dekripsi PadaCipherBlok [6]

Anyaman merupakan seni yang mempengaruhi kehidupan dan kebudayaan masyarakat melayu. Menganyam bermaksud proses menyilang bahan-bahan dari tumbuhan untuk dijadikan satu rumpun yang kuat. Bahan tumbuh-tumbuhan yang bisa dianyam adalah lidi, rotan, akar, bilah, pandan, dan beberapa bahan tumbuhan lain yang dikeringkan[7]. Contoh anyaman tiga sumbu dapat dilihat pada Gambar 3.

Gambar 3Contoh Anyaman [8]

Anyaman tiga sumbu menggunakan bambu yang dianyam dengan teknik menyilang secara berurutan dan bersamaan, hanya saja bambu yang dianyam tersusun menurut tiga arah. Teknik anyaman ini memberi peluang untuk memperoleh hasil anyaman tiga sumbu jarang[8].

Ada kemungkinan panjang plainteks tidak habis dibagi dengan panjang ukuran blok yana ditetapkan (seperti 256 bit). Hal ini mengakibatkan blok terakhir berukuran lebih pendek daripada blok-blok lainnya. Salah satu cara untuk mengatasi hal ini adalah dengan padding[6]. Proses padding adalah proses penambahan byte-byte dummy berupa karakter NULL pada byte-bytesisa yang masih kosong pada blok terakhir plainteks, sehingga ukurannya menjadi sama dengan ukuran blok penyandian. Karena metode block ciphermengharuskan blok

p1 p2 ... pn c1 c2 ... cn

Enkripsi,E Dekripsi,D

yang akan disandikan memiliki panjang yang tetap maka pada blok terakhir tersebut harus ditambah byte-byte tertentu sehingga ukurannya menjadi sama dengan ukuran blok penyandian[4].

Pengujian algoritma kriptografi dilakukan dengan menggunakan korelasi. Teknik Statistik yang dipergunakan untuk mengukur kekuatan hubungan 2 variabel dan juga untuk dapat mengetahui bentuk hubungan antara 2 variabel tersebut dengan hasil yang sifatnya kuantitatif. Kekuatan hubungan antara 2 variabel yang dimaksud adalah apakah hubungan tersebut erat, lemah, ataupun tidak erat sedangkan bentuk hubungannya adalah apakah bentuk korelasinyalinier

positif ataupun linier negatif. Kekuatan hubungan antara 2 variabel biasanya disebut dengan koefisien korelasi dan dilambangkan dengan symbol “r”. Nilai

koefisian r akan selalu berada di antara -1 sampai +1. Koefisien korelasi akan selalu berada di dalamRange[10].

-1 r +1 (8)

Jika ditemukan perhitungan diluar Range tersebut, berarti telah terjadi kesalahan perhitungan dan harus di korelasi terhadap perhitungan.

Koefisien korelasi sederhana disebut juga dengan koefisien korelasi pearson.

Dimana “r” didapat dari jumlah nilai selisih perkalian antarax danydengan hasil perkalian jumlah total x dan y dibagi dengan hasil akar dari selisih perkalian jumlah xkuadrat dengan kuadrat pangkat dua untuk jumlah total xdengan selisih jumlah y kuadrat dengan kuadrat pangkat dua untuk total y dimana x sebagai plainteks danysebagai cipherteks. Maka persamaannya adalah[10]:

=

{ ( ) }{ ( ) } (9)

3. Metode Penelitian

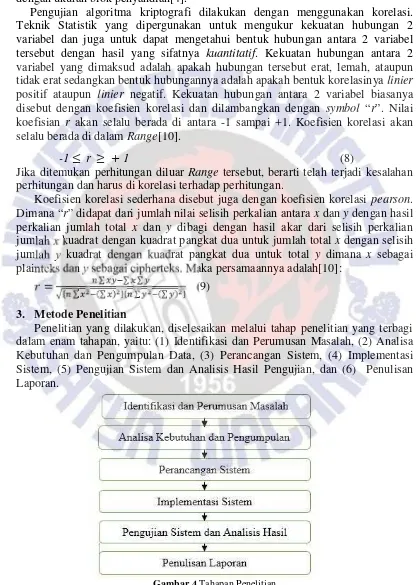

Penelitian yang dilakukan, diselesaikan melalui tahap penelitian yang terbagi dalam enam tahapan, yaitu: (1) Identifikasi dan Perumusan Masalah, (2) Analisa Kebutuhan dan Pengumpulan Data, (3) Perancangan Sistem, (4) Implementasi Sistem, (5) Pengujian Sistem dan Analisis Hasil Pengujian, dan (6) Penulisan Laporan.

Tahapan 1: Identifikasi dan Perumusan Masalah, yaitu mengidentifikasi masalah-masalah yang akan dibahas, serta merumuskannya kedalam kriptografi

block cipher baru menggunakan pola anyaman keranjang teknik tiga sumbu sebagai algoritma;

Tahapan 2: Analisa Kebutuhan dan Pengumpulan Data, yaitu melakukan analisa kebutuhan apa saja yang akan dibutuhkan, serta mengumpulkan data-data yang terkait dengan pembuatan kriptografi baru, seperti mencari alur algoritma untuk proses enkripsi dan dekripsi;

Tahapan 3: Perancangan Sistem, yaitu bagaimana merancang bagan proses enkripsi dan dekripsi, juga membuat gambaran umum tentang penerapan kriptografiblock ciphermenggunakan pola anyaman keranjang teknik tiga sumbu sebagai algoritma;

Tahapan 4: Implementasi Sistem, yaitu proses pengimplementasian kedalam aplikasi/program sesuai kebutuhan sistem berdasarkan perancangan sistem yang telah dilakukan;

Tahapan 5: Pengujian Sistem dan Analisis Hasil Pengujian, yaitu melakukan pengujian sistem yang dirancang dengan metode five-tuple Stinson, kemudian melakukan analisa algoritma apakah memenuhi metode Stinson. Serta analisis keamanan dan keacaan data berdasarkan nilai korelasi pada setiap proses.

Tahapan 6: Penulisan Laporan, yaitu melakukan penulisan dari hasil penelitian yang telah dilakukan dari awal sampai akhir kedalam sebuah tulisan, yang akan dijadikan laporan penelitian.

Tahapan ini menjelaskan tentang proses pembuatan kriptografi block cipher

menggunakan algoritma pola anyaman keranjang teknik anyaman tiga sumbu. Adapun batasan masalah dalam penelitian ini adalah:

1. Algoritma berbasis pada teknik anyaman tiga sumbu pada pola anyaman keranjang.

2. Jumlah plainteks dan kunci sama menampung 256 karakter serta proses putarannya terdiri dari 4 proses.

3. Panjang bloknya 16×16 (256 bit).

4. Pada proses enkripsi-dekripsi menggunakan hexa sebagai pola acak. 5. Panjang kunci mempunyai panjang 256 karakter.

Rancangan kriptografi block cipher menggunakan pola anyaman keranjang

teknik tiga sumbu dirancang dengan putaran 4 proses. Pola acak tersebut menggunakan algoritma pola anyaman keranjang teknik tiga sumbu. Kriptografi ini sama seperti pada kriptografi umumnya yaitu menggunakan inputan plainteks dan kunci. Kedua inputan tersebut dilakukan pada proses enkripsi dan dekripsi. Dimana proses plainteksi, i=1, 2, 3....,256 dan proses kuncii, i=1, 2, 3....,256.

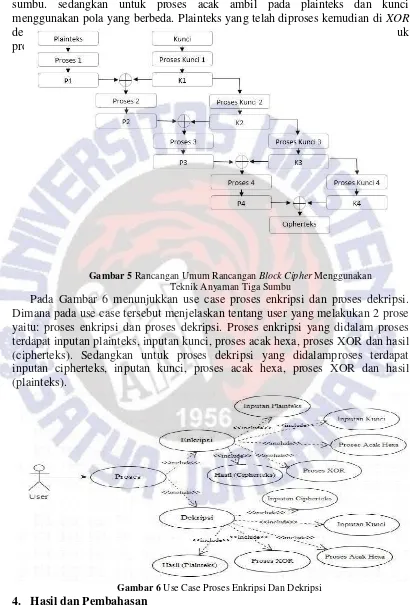

Rancangan umum kriptografi block cipher ditunjukkan pada Gambar 5. Plainteks yang diinput akan diproses menggunakan alur pola anyaman keranjang

sumbu. sedangkan untuk proses acak ambil pada plainteks dan kunci menggunakan pola yang berbeda. Plainteks yang telah diproses kemudian diXOR

dengan kunci yang juga telah diproses, hasil dari XOR akan digunakan untuk proses berikutnya sampai proses 4 yang menghasilkan cipherteks.

Gambar 5Rancangan Umum RancanganBlock CipherMenggunakan Teknik Anyaman Tiga Sumbu

Pada Gambar 6 menunjukkan use case proses enkripsi dan proses dekripsi. Dimana pada use case tersebut menjelaskan tentang user yang melakukan 2 prose yaitu: proses enkripsi dan proses dekripsi. Proses enkripsi yang didalam proses terdapat inputan plainteks, inputan kunci, proses acak hexa, proses XOR dan hasil (cipherteks). Sedangkan untuk proses dekripsi yang didalamproses terdapat inputan cipherteks, inputan kunci, proses acak hexa, proses XOR dan hasil (plainteks).

Gambar 6Use Case Proses Enkripsi Dan Dekripsi 4. Hasil dan Pembahasan

sumbu. Terlebih dahulu akan dijelaskan alur proses enkripsi dan dekripsi, lebih lengkap proses enkripsi dan dekripsi ditunjukkan pada Gambar 7 dan Gambar 8.

Gambar 7 menggambarkan tentang rancangan proses enkripsi, dimana pada proses ini ada dua inputan yaitu inputan pembentukan plainteks dan inputan pembentukan kunci. Pada pembentukan plainteks, plainteks diubah kedalam bentuk hexa kemudian dilakukan proses 1, dimana proses 1 proses acak hexa masuk dan acak hexa ambil. Pada acak hexa masuk digunakan pola anyaman keranjang teknik tiga sumbu sedangkan untuk acak hexa ambil dgunakan pola lain. Hasil dari pola acak hexa pengambilan ditampung menjadi P1. Hal yang sama juga terjadi pada kunci. hasil dari pola acak hexa pengambilan ditampung menjadi K1. Sebelum P1 dan K1 dilakukan XOR, diubah kedalam bentuk biner. P1 di-XOR dengan K1 sehingga menghasilkan biner yang baru, yang akan diproses pada proses 2.

Gambar 7 Bagan Proses Enkripsi

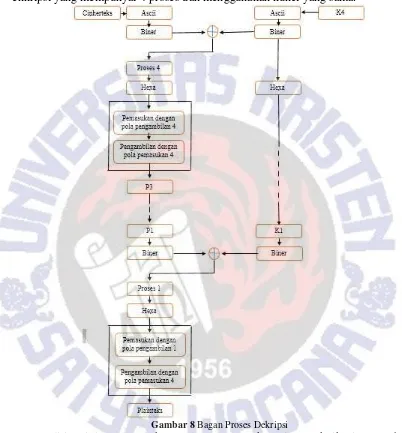

Gambar 8 menggambarkan tentang rancangan proses dekripsi. Proses ini merupakan pengembalian cipherteks ke plainteks. Kriptografi pada penelitian ini menggunakan kunci simetri, sehingga proses algoritma ini kebalikan dari proses enkripsi yang mempunyai 4 proses dan menggunakan kunci yang sama.

Gambar 8Bagan Proses Dekripsi

Gambar 9Pola Acak Masuk Plainteks dan Kunci

Pada Gambar 9 menggambarkan pola yang digunakan pada pola acak masuk plainteks dan kunci. Pola tersebut dgunakan pada proses 1 sampai proses 4. Yang membedakan dari setiap proses adalah pola yang digunakan. Dimana pola tersebut diambil dari pola keranjang teknik tiga sumbu.

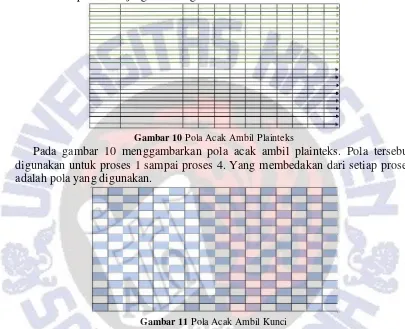

Gambar 10Pola Acak Ambil Plainteks

Pada gambar 10 menggambarkan pola acak ambil plainteks. Pola tersebut digunakan untuk proses 1 sampai proses 4. Yang membedakan dari setiap proses adalah pola yang digunakan.

Gambar 11Pola Acak Ambil Kunci

Pada gambar 11 menggambarkan pola acak ambil pada kunci. Pola tersebut digunakan untuk proses 1 sampai proses 4. Yang membedakan dari setiap proses adalah pola yang digunakan.

Pengujian kriptografi dilakukan secara manual untuk proses enkripsi-dekripsi

menggunakan contoh plainteks “SALAH SATU TERPENTING DARI

KEBERHASILAN SESEORANG ADALAH ADANYA MOTIVASI UNTUK MERAIH KESUKSESAN ITU SENDIRI MOTIVASI BIASANYA BERUPA

DORONGAN SEMANGAT DAN NASEHAT YANG MAMPU

MENGGERAKAN SESEORANG UNTUK BERPIKIR BERTINDAK DAN

BERLAKU LEBIH BAIK JENIS MOTIV” dengan kunci “MEMBACA PADA

HAK”. Pengujian ini dijelaskan dalam proses yang terjadi pada putaran proses 1, dan jumlah proses setiap putaran plainteks dan kunci sama seperti yang ditunjukkan pada Gambar 7. Membedakan adalah pola yang digunakan pada setiap putaran prosesnya. Pada putaran proses 1 dapat dijelaskan sebagai berikut:

P1= {C1, C2, C3,..., C16}

P2= {C17, C18, C19,..., C32} (10)

.

Pn= {C16n-15, C16n-14, C16n-13, ..., C16n}

Apabila plainteks dikonversi dalam hexa maka akan menghasilkan 256 bit, hexa tersebut apabila dimasukkan kedalam karakter (Ka-1 sampai Ka-16) maka dapat dilihat pada Persamaan (11).

Ka 1 : {C1, C2, C3, C4, C5, C6, ..., C16}

Ka 2 : {C17, C18, C19, C20, C21, C22, ..., C32}

Ka 3 : {C33, C34, C35, C36, C37, C38, ..., C48} (11)

.

Ka 16 : {C241, C242, C243, C244, C245, C246, ..., C256}

Dari persamaan (11) dapat dimasukkan dalam proses 1 dengan menggunakan pola acak masuk pada Gambar 9. Dimana proses tersebut dapat ditunjukkan pada Gambar 12.

Gambar 12Pola Acak Masuk Proses 1

Pada gambar 12 pola acak masuk hexa dalam proses 1. Setelah dimasukan hexa maka, langkah selanjutnya adalah pola acak ambil hexa. Salah satu pola acak ambil yang kemudian dilakukan pengambilan proses 1 dapat ditunjukkan pada gambar 13.

Gambar 13Pola Acak Ambil Proses 1

Pada gambar 13 pola ambil hexa dalam proses 1. Pola ambil hexa dilihat dari pola masuk hexa kemudian diambil mengikuti arah panah. Dari mulai pengambilan awal sampai akhir. Hasil dari plainteks proses 1 yaitu :

Proses kunci yang digunakan pada proses 1 dikonversi kedalam hexa akan menghasilkan 256 bit, hexa tersebut dimasukkan kedalam karakter (Kku-1 sampai Kku-16) maka dapat dilihat Persamaan 12.

Kku 1 : {C1, C2, C3, C4, C5, C6, ..., C16}

Kku 2 : {C17, C18, C19, C20, C21, C22, ..., C32}

Kku 3 : {C33, C34, C35, C36, C37, C38, ..., C48} (12)

.

Kku 16 : {C241, C242, C243, C244, C245, C246, ..., C256}

Dari Persamaan (12) dapat dimasukkan kedalam proses 1 dengan menggunakan pola acak masuk pada gambar 9. Dimana proses tersebut dapat ditunjukkan pada Gambar 14.

Gambar 14Pola Acak Masuk Proses 1

Pada Gambar 14 pola acak masuk hexa dalam proses 1. Setelah dimasukan hexa maka, langkah selanjutnya adalah pola acak ambil hexa. Salah satu pola acak ambil yang kemudian dilakukan pengambilan proses 1 dapat ditunjukkan pada gambar 15.

Gambar 15Pola Acak Ambil Proses 1

Pada Gambar 15 pola ambil hexa dalam proses 1. Pola ambil hexa dilihat dari pola masuk hexa kemudian diambil mengikuti arah panah. Dari mulai pengambilan awal sampai akhir. Hasil dari kunci proses 1 yaitu :

K1: {C151, C121, C120, C92, C91, C122, ..., C135, C166, C105, C137, C136, C106}

Hasil dari proses plainteks dan proses kunci akan di-XOR, hasil dari XOR

digunakan untuk proses selanjutnya menggunakan pola yang berbeda sampai proses 4 dan menghasilkan cipherteks.

Berikut ini hasil dari setiap proses enkripsi dalamhexadecimal:

Tabel 1Hasil Enkripsi Setiap Proses

420D50414F5511451901531649134D54

Pada proses dekripsi dilakukan dengan cara kebalikan dari proses enkripsi. Dengan inputan cipherteks maka dilakukan proses dekripsi. Proses dekripsi menggunakan 4 proses untuk menghasilkan plainteks dan prosesnya ditunjukkan pada gambar 7 yaitu rancangan proses dekripsi.

Sebuah kriptografi dapat dikatakan sebagai sebuah teknik kriptografi jika memenuhifive-tupleyaituP,C,K,EdanDyang memenuhi:

1. P adalah himpunan berhingga dari plainteks. Dalam implementasi ini menggunakan 256 karakter dalam ASCII, himpunan plainteks pada alur pola anyaman keranjang teknik tiga sumbu adalah himpunan berhingga. 2. C adalah himpunan berhingga dari cipherteks. Cipherteks dihasilkan

dalam elemen hexa himpunan dari cipherteks merupakan himpunan berhingga.

3. K, keyspace atau ruang kunci adalah himpunan berhingga dari kunci. Ruang kunci dalam perancangan ini adalah 256 karakter dalam ASCII. Sehingga ruang kunci merupakan himpunan berhingga.

4. E, enkripsi, danD, dekripsi, setiap ek:P Cdan dk:C Padalah fungsi

sedemikian hingga dk(ek(x)) =x, untuk setiap plainteks x P. Pembahasan

sebelumnya telah membahas proses enkripsi dan dekripsi sehingga memenuhi tupleEdanD.

Implementasi algoritma pola keranjangteknik tiga sumbu pada kriptografi block cipher merupakan sebuah sistem kriptografi, karena telah memenuhi kelima kondisifive-tuple.

Sebagai implementasi sistem pada algoritma ini maka dibuat aplikasi enkripsi dan dekripsi berupa masukan inputan plainteks dan inputan kunci. untuk jumlah inputan plainteks dapat diinput 256 karakter, sedangkan untuk inputan kunci dibatasi 8 karakter dan maksimal 256 karakter. Untuk mengisi blok yang tidak memenuhi 256 bit maka akan dilakukan padding. Pada aplikasi ini menggunakan

Pada aplikasi ini menggunakan masukan inputan “SALAH SATU

TERPENTING DARI KEBERHASILAN SESEORANG ADALAH ADANYA MOTIVASI UNTUK MERAIH KESUKSESAN ITU SENDIRI MOTIVASI BIASANYA BERUPA DORONGAN SEMANGAT DAN NASEHAT YANG MAMPU MENGGERAKAN SESEORANG UNTUK BERPIKIR BERTINDAK

DAN BERLAKU LEBIH BAIK JENIS MOTIV” sebagai plainteks sedangkan inputan “MEMBACA PADA HAK” sebagai kunci. Berikut ini adalah tampilan aplikasi untuk enkripsi dan dekripsi yang ditunjukan pada gambar 16 dan Gambar 17.

Gambar 16Tampilan Enkripsi

Pada gambar 16 menunjukkan tampilan enkripsi, dimana terdapat input teks yang terdapat 256 karakter dengan input kunci 256 karakter yang menghasilkan 256 hexa. Untuk waktu diperoleh dari berjalannya proses enkripsi yang dilakukan, sedangkan untuk memori diperoleh dari selisih antara proses pembuatan awal hingga berjalannya proses enkripsi yang dilakukan.

Gambar 17Tampilan Dekripsi

dengan inputan teks pada proses enkripsi. Untuk waktu diperoleh dari berjalannya proses dekripsi yang dilakukan, sedangkan memori diperoleh dari selisih antara proses pembuatan awal hingga berjalannya proses dekripsi yang dilakukan.

Pengujian waktu dan memori dilakukan dengan menggunakan jumlah inputan plainteks yang berbeda dengan jumlah inputan kunci sama, dimana pengujian tersebut dilakukan untuk mengetahui perbandingan atau perbedaan dari waktu dan memori yang digunakan dari masing-masing jumlah inputan. Data yang diinputkan sebagai plainteks sebanyak 256 data yang dipilih dengan sembarang sesuai dengan banyak karakter yang diinputkan. Data terkecil yang diinputkan adalah 64 karakter dan data terbesar yang diinputkan adalah 1024 karakter. Berikut ini hasil waktu dan memori dari masing-masing inputan :

Tabel 2Hasil Waktu dan Memori Dari Jumlah Inputan Yang Berbeda Jumlah Inputan (Karakter)

Untuk mengetahui perbandingan lebih jelas mengenai perbedaan waktu dan memori pada proses enkripsi dan proses dekripsi dibuat grafik pada setiap proses. Dimana grafik dibuat untuk mengetahui kebutuhan waktu dan memori yang dilakukan pada setiap proses.

Pada gambar 18 menunjukkan hasil pengujian waktu proses enkripsi yang dilakukan terhadap plainteks yang telah diujicobakan, sumbu x menyatakan banyaknya karakter sedangkan sumbu y menunjukkan waktu.

Gambar 18Grafik Waktu Pada Proses Enkripsi

Gambar 19Grafik Memori Pada Proses Enkripsi

Pada gambar 20 menunjukkan hasil pengujian waktu proses dekripsi yang dilakukan terhadap plainteks yang telah diujicobakan, sumbu x menyatakan banyaknya karakter sedangkan sumbu y menunjukkan waktu.

Gambar 20Grafik Waktu Pada Proses Dekripsi

Pada gambar 21 menunjukkan hasil pengujian memori proses enkripsi yang dilakukan terhadap plainteks yang telah diujicobakan, sumbu x menyatakan banyaknya karakter sedangkan sumbu y menunjukkan memori.

Gambar 21Grafik Memori Pada Proses Dekripsi

digunakan pada setiap inputan plainteks sebanyak 256 karakter, kurang dari 256 karakter atau lebih dari 256 karakter menunjukkan waktu yang berbeda. Untuk memori yang digunakan pada setiap inputan plainteks sebanyak 256 karakter atau kurang dari 256 karakter menunjukkan jumlah memori yang sama. Sedangkan inputan plainteks lebih dari 256 karakter menunjukkan jumlah memori yang berbeda.

Pengujian nilai korelasi dilakukan dengan menggunakan tiga plainteks yang berbeda, dimana pada pengujian nilai korelasi pertama didapat dari proses dengan hasil proses menggunakan inputan plainteks “SALAH SATU TERPENTING

DARI KEBERHASILAN SESEORANG ADALAH ADANYA MOTIVASI UNTUK MERAIH KESUKSESAN ITU SENDIRI MOTIVASI BIASANYA BERUPA DORONGAN SEMANGAT DAN NASEHAT YANG MAMPU MENGGERAKKAN SESEORANG UNTUK BERPIKIR BERTINDAK DAN BERLAKU LEBIH BAIK JENIS MOTIV” dan kunci “MEMBACA PADA HAK” berdasarkan tabel ASCII terhadap angkat desimal.

Tabel 3Korelasi Dari Proses Dengan Hasil Proses Proses Hasil Proses Nilai Korelasi

1 1 0,01419

2 2 0,08229

3 3 -0,0012

4 4 -0,0991

Berdasarkan Tabel 3 menunjukkan nilai korelasi dari setiap proses dengan nilai korelasi hasil proses. Nilai korelasi yang didapat pada setiap proses dan hasil menunjukkan nilai korelasi yang berbeda-beda. Seperti nilai korelasi proses dengan nilai korelasi hasil yang tidak memiliki hubungan.

Pengujian nilai korelasi kedua didapat dari proses dengan hasil proses

menggunakan inputan plainteks “S@L@H S@TU T3RP3NT!NG D@R!

K3B3RH@S!L@N S3S3OR@NG @D@L@H @D@NY@ MOT!V@S! UNTUK M3R@!H K3SUKS3S@N !TU S3ND!R! MOT!V@S! B!@S@NY@ B3RUP@ DORONG@N S3M@NG@T D@N N@S3H@T Y@NG M@MPU M3NGG3R@K@N S3S3OR@NG UNTUK B3RP!K!R B3RT!ND@K D@N

B3RL@KU L3B!H B@!K J3N!S MOT!V” dan kunci “MEMBACA PADA HAK” berdasarkan tabel ASCII terhadap angka desimal.

Tabel 4Korelasi Dari Proses Dengan Hasil Proses Proses Hasil Proses Nilai Korelasi

1 1 0,03012

2 2 0,1438

3 3 0,14995

4 4 -0,0098

Berdasarkan Tabel 4 menunjukkan nilai korelasi dari proses dengan nilai korelasi hasil setiap proses. Nilai korelasi menunjukkan nilai yang berbeda-beda sehingga nilai korelasi tidak memiliki hubungan antara dua variabel yang berbeda. Pengujian nilai korelasi ketiga didapat dari hasil proses menggunakan inputan

SSSSS SSSSSSSSSSS SSSSSSSSS SSSSS SSSSSSSS SSSSSSSSS SSS SSSSSSS SSSSS SSSS SSSSS SSSSS” dan kunci “MEMBACA PADA HAK”

berdasarkan tabel ASCII terhadap angka desimal.

Tabel 5Korelasi Dari Proses Dengan Hasil Proses Proses Hasil Proses Nilai Korelasi

1 1 -0,0027

2 2 0,04689

3 3 0,00391

4 4 -0,0938

Berdasarkan Tabel 5 menunjukkan nilai korelasi dari proses dengan nilai korelasi hasil setiap proses. Nilai korelasi menunjukkan nilai yang berbeda-beda sehingga nilai korelasi tidak memiliki hubungan antara dua variabel yang berbeda. 5. Simpulan

Kesimpulan dari penelitian ini, bahwa implementasi pola anyaman keranjang teknik tiga sumbu dalam kriptografi block cipher 256bit dapat melakukan proses enkripsi dan dekripsi sehingga dapat dikatakan sebagai teknik kriptografi. Selain itu implementasi ini juga sudah memenuhi five-tuple sehingga dapat dikatakan sebagai sistem kriptografi. Hasil nilai korelasi dari setiap proses pada pengujian korelasi 1, pengujian korelasi 2 dan pengujian korelasi 3 tidak memiliki hubungan atau tidak ada keterkaitan. Karena hasil korelasi mendekati 0 kurang dari +1 atau -1.Sehingga implementasi ini dapat digunakan untuk pengamanan data atau informasi dalam kriptografi.

6. Daftar Pustaka

[1] Ariyus, Dony. 2006. Kriptografi Keamanan Data dan Komunikasi. Yogyakarta: Graha Ilmu.

[2] Putri, S. C., Magdalena, A. I. P., Wowor, A. D., 2015. Perancangan Kriptografi Block Cipher pada Teknik Anyaman Dasar Tunggal. Salatiga: Skripsi-S1 Sarjana Universitas Kristen Satya Wacana.

[3] Buji, J. D., Magdalena, A. I. P., Wowor, A. D., 2016. Desain dan Implementasi Efesiensi Bit Cipherteks: Suatu Pendekatan Komparasi Algoritma Huffman dan Rancangan Cipher Block dengan Transposisi Pola

“DoTA 2”. Salatiga: Skripsi-S1 Sarjana Universitas Kristen Satya Wacana. [4] Dafit. 2006. Kriptografi Kunci Simetris Dengan Menggunakan Algoritma

Crypton. Jurnal Ilmiah STMIK GI MDP. Volume 2 Nomor 3.

[5] Menezes, A, VanOorschot, P, Vanstone, S. 1997. Handbook of Applied Cryptography. CRC Press, Inc.

[6] Munir, Rinaldi. 2006. Kriptografi, Bandung: Informatika.

[7] arief, F. 2012. Pengertian Anyaman- Seni Menganyam, Yogyakarta: Balai Pustaka.

[8] Purnamasari, E. 2015. Macam, Jenis, Teknik, dan Produk Anyaman. http://eripurnamasari02.blogspot.co.id/2015/02/macam-jenis-teknik-dan-produk-anyaman.html. Diakses pada tanggal 9 Maret 2016.

[9] Stinson, D. R. 1995. Cryptography: Theory and Practice. CRC Press, Boca Raton, London, Tokyo.

![Gambar 1 Skema Kriptografi Kunci Simetris[5]](https://thumb-ap.123doks.com/thumbv2/123dok/739133.457091/12.595.173.446.133.265/gambar-skema-kriptografi-kunci-simetris.webp)

![Gambar 3 Contoh Anyaman [8]](https://thumb-ap.123doks.com/thumbv2/123dok/739133.457091/13.595.102.506.182.396/gambar-contoh-anyaman.webp)