240

Implementasi Proteksi Penyandian Pesan

dengan Algoritma AES (Advanced Encryption

Standard) untuk Penyisipan Pesan Berbasis

Image Cover

Gendra Putra Yasfa

1, Ichsan Taufik

2, Faiz M. Kaffah

3 1,2,3Teknik Informatika UIN Sunan Gunung Djati Bandung

1,2,3

Jalan A.H. Nasution No. 105, Cipadung, Cibiru, Cipadung, Cibiru, Kota Bandung, Jawa Barat 40614

1[email protected],

2[email protected],

3[email protected]

Abstract- Safetyis an important aspect in information systems, in the exchange of information often arise problems of data duplication or da between theft. Both between the recipient and the sender of the information data must be maintained. To improve the security can be doing cryptographic technique and steganography. in applications created using two techniques, for message encoding done by using cryptography Aes 256 bit then the ciphertext message inserted using steganography LSB into the image file in bmp, png and jgp format.

Keywords-AES (Advanced Encryption Standard) 256 bit, Least Significant Bit (LSB), picture, Android

Abstrak- Keamanan merupakan salah satu aspek penting dalam sistem informasi, dalam pertukaran informasi sering timbul masalah penduplikasian data, atau pencurian data. Baik antara penerima dan pengirim data informasi harus tetep terjaga. Untuk meningkatkan keamanan dapat dilakukan dengan teknik kriptografi dan steganografi. Pada aplikasi yang dibuat menggunakan dua teknik tersebut, untuk penyandian pesan dilakukan dengan menggunakan kriptografi Aes 256 bit, kemudian pesan cipherteks disisipkan menggunakan steganografi LSB kedalam file gambar yang berformat bmp, png dan jpg

Kata kunci- AES (Advanced Encryption Standard) 256 bit, Least Significant Bit (LSB), Gambar, Android

I. PENDAHULUAN

Teknologi informasi kini menunjukan kemajuan yang sangat pesat, kini hampir semua orang beralih ke data digital, seperti teks, citra, audio dan video. Saat ini dengan adanya pertukaran data digital tersebut sehingga resiko untuk penduplikasian data digitalpun tinggi. Contohnya informasi yang bersifat rahasia atau tidak umum disebar luaskan oleh pihak-pihak notabene tidak memiliki kepentingan

Agar terhindar dari hal-hal tersebut maka perlu adanya sistem kemanan untuk menjaga keseluruhan asetnya, terutama data penting yang bukan untuk umum. Informasi yang saat ini mudah didapat maka menuntut tingginya pengamanan dari data tersebut. Perangkat kemanan dapat dilakukan dengan penyandian pesan yang disebut dengan proses enkipsi kriptografi. Oleh karena itu untuk menjaga keamanan data atau pesan rahasia, maka sebaiknya pesan yang akan dikirim harus terlebih dahulu dilakukan proses enkripsi, dengan mengkombinasikan kriptografi dan steganografi akan memberikan proteksi ganda pada pesan kemudian disembunyikan dalam sebuah objek gambar, pesan dapat diekstraksi, di dekripsi kembali persis sama seperti aslinya dengan menggunakan kunci yang sama. Proteksi pesan rahasia ini menggunakan algoritma AES (Advanced Encryption Standard) dan untuk penyisipan pesan rahasia kedalam objek citra menggunakan metode steganografi yaitu Least Significant Bit (LSB).Banyaknya

algoritma dan metode yang dapat digunakan, maka kriptografi yang dipakai dalam penelitian ini yaitu Algoritma Advanced Encryption Standard (AES) dikarenakan AES merupakan cipher yang berorientasi pada bit, sehingga memungkinkan untuk implementasi algoritma yang efisien ke dalam software dan hardware.[1] AES memiliki ketahanan terhadap semua jenis serangan yang diketahui. Disamping itu kesederhanaan rancangan, kekompakan kode yang sederhana dan kecepatan pada berbagai platform dimiliki oleh algoritma AES.

II. METODE PENELITIAN

Adapun metode pengembangan sistem yang digunakan Rapid Application Development (RAD). Model RAD dipilih karena tahapan-tahapan yang sangat terstruktur, dapat dilakukan dalam waktu yang cepat dan aplikasi akan menjadi sistem fungsional yang utuh, karena pengguna dilibatkan secara langsung[2].

INSIGHT ISSN 2620-5467 (Online)

241 A. Kriptografi

Kriptografi merupakan teknik suatu metode dengan suatu kunci tertentu menggunakan mengelolah informasi awal(plain text) yang tidak dapat dibaca baru(cipher text) suatu infomrasi menghasilkan enkripsi tertentu sehingga menjadi informasi awal melalui tersebut dapat dikembalikan cipher text secara langsung sehingga orang lain tidak dapat mengenali. data asli sering di sebut sebagai

plaintext dan data yang telah dienkripsi disebut dengan

encipher.[3]

a. AES (Advanced Encryption Standard)

AES merupakan sistem penyandian blok yang bersifat

non-Feistel karena AES menggunakan komponen yang selalu memiliki invers dengan panjang blok 128 bit. Kunci AES dapat memiliki panjang kunci bit 128, 192, 256 bit. Penyandian AES menggunakan proses yang berulang yang disebut dengan ronde. Jumlah ronde yang digunakan AES tergantung dengan panjang kunci yang digunakan. Setiap ronde membutuhkan kunci ronde dan masukan yang diberikan[4]. Relasi antara jumlah ronde dan panjang kunci diberikan. Tabel 2.1

Tabel 2.1 Hubungan antara jumlah ronde dan panjang kunci AES.

Pajang Kunci AES (bit) Jumlah Ronde(Nr)

128

Sejak tahun 1997 DES ditetapkan sebagai kriptografi tidak aman karena DES dapat dipecahkan dalam waktu 22 hari. Karena alasan tersebut maka kemudian diadakan sayembara oleh NIST (National Institute of Standards) untuk menggantikan DES dengan sebuah sistem penyandian yang disebut dengan Advanced Encryption Standard[5].

Sandi AES sampai saat ini masih dianggap aman untuk digunakan. Banyak sistem komunikasi menggunakan AES sebagai dasar sistem sandinya karena efisien dan aman. Keamanan sistem sandi AES salah satunya disebabkan oleh penggunakan kunci yang besar (128, 192, dan 256 bit) bandingkan dengan sistem sandi DES yang hanya menggunakan 64 bit.

Enkripsi Algoritma AES-256 bit

Algoritma AES menggunakan subtitusi, permutasi, dan sejumlah putaran (cipper berulang), dimana setiap putaran menggunakan kunci yang berbeda, kunci setiap putaran disebut sebagai round key.

Untuk melalukan enkripsi diperlukan 4 proses transformasi bytes, yaitu SubBytes, ShiftRows,

Mixcolumns, dan AddRoundkey. Dan pada putaran terakhir yaitu putran ke Nr-1 dilakukan transformasi serupa dengan putaran lain namun tanpa transformasi MixColumns.

B. Steganografi

Steganografi merupakan ilmu yang mempelajari, meneliti dan mengembangkan seni menyembunyikan sesuatu informasi. dengan demikian keberadaan infomrasi tersebut tidak diketahui oleh orang lain[6].

b. Least Significant Bit (LSB)

Least Significant BIT adalah salah satu metode untuk menyembunyikan pesan dalam media digital dengan cara menyisipkan pesan tersebut pada satu bit paling kanan ke

pixel file obyek. Proses ekstraksi dilakukan dengan 2 tahap, pertama untuk memperoleh ciphertext diambil bit-bit paling belakang dari stego iamge, tambahan satu bit paling belakang pada pixel-pixel sisa tahap pertama dengan bit yang sama dengan bit paling belakang cover image. Pada susunan bit di dalam sebuah byte (1 byte = 8 bit), sebagai contoh byte 11010010 angka bit 0 (terakhir, digaris bawahi) adalah bit LSB.

III.HASIL DAN PEMBAHASAN A. Hasil Analisis Sistem

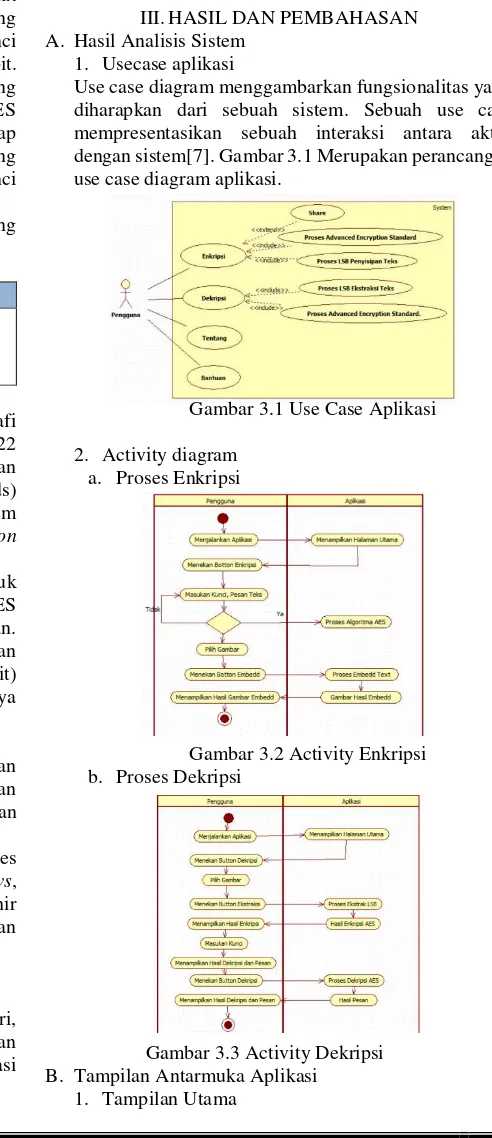

1. Usecase aplikasi

Use case diagram menggambarkan fungsionalitas yang diharapkan dari sebuah sistem. Sebuah use case mempresentasikan sebuah interaksi antara aktor dengan sistem[7]. Gambar 3.1 Merupakan perancangan use case diagram aplikasi.

Gambar 3.1 Use Case Aplikasi

2. Activity diagram a. Proses Enkripsi

Gambar 3.2 Activity Enkripsi b. Proses Dekripsi

Gambar 3.3 Activity Dekripsi B. Tampilan Antarmuka Aplikasi

Implementasi Proteksi Penyandian Pesan dengan Algoritma AES (Advanced Encryption Standard) untuk Penyisipan Pesan Berbasis Image Cover

(Gendra Putra Yasfa, Ichsan Taufik, Faiz M Kaffah)

242 Gambar Tampilan Menu Utama Aplikasi

Gambar Merupakan tampilan menu utama yang berisi 4 button pilihan Enkripsi, Dekripsi, Tentang dan Bantuan. Enkripsi merupakan button untuk melakukan proses proteksi pesan, upload gambar dan embbeding. Sedangkan button dekripsi merupakan button untuk melakukan proses upload gambar yang telah terenkripsi, Extract text untuk memisahkan pesan dari gambar dan deskripsi untuk membaca pesan rahasia. Menu tentang merupakan button untuk menjelaskan isi tentang aplikasi. Dan yang terakhir menu bantuan merupakan button untuk menjelaskan cara pemakaian aplikasi.

2. Tampilan Enkripsi

Gambar Tampilan Enkripsi

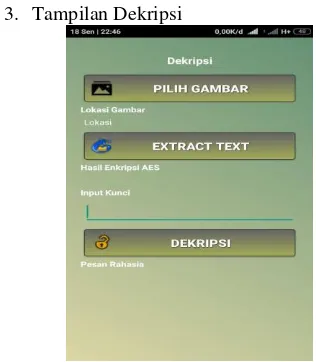

3. Tampilan Dekripsi

Gambar Tampilan Dekripsi

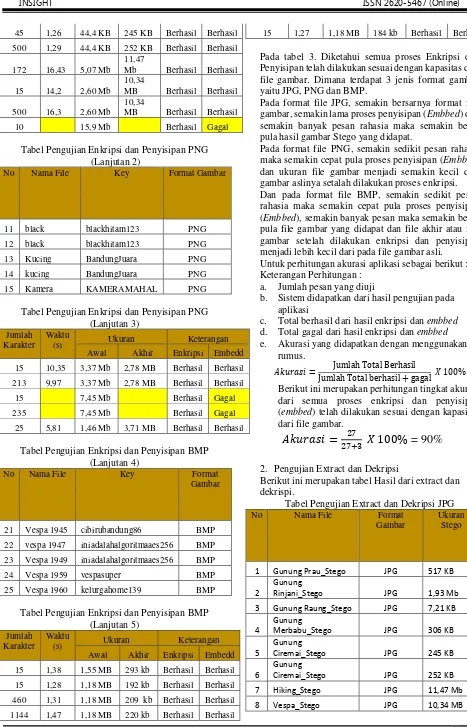

C. Pengujian

Dalam uji coba proses pengamanan dan penyisipan pesan rahasia pada file image ini dilakukan dengan 10 jenis pesan rahasia dan 3 jenis file image dengan format atau ekstenti yang berbeda-beda yaitu ektensi JPG, PNG dan BMP.

1. Pengujian Enkripsi dan Penyisipan

Berikut ini merupakan Tabel Hasil pengujian enkripsi dan penyisipan (Embedd).

Tabel Pengujian Enkripsi dan Penyisipan JPG

No Nama File Key Format

Gambar

1 Gunung Prau iniadalahalgoritmaaes256 JPG

2 Gunung Rinjani BandungRinjani23 JPG

3 Gunung Raung kosanmamah JPG

4 Gunung Merbabu AlgoritmaAes256 JPG

5 Gunung Ciremai gunungtinggi JPG

6 Gunung Ciremai gunungtinggi JPG

7 Hiking HikingBebas JPG

8 Vespa informatikaaes JPG

9 Vespa informatikaaes JPG

10 Kamera InformatikaJuara JPG

Tabel Pengujian Enkripsi dan Penyisipan JPG (Lanjutan 1)

Jumlah Karakter

Waktu

(s) Ukuran Keterangan

Awal Akhir Enkripsi Embedd

59 1 114 KB 517 KB Berhasil Berhasil

200 2,75 61,1 KB 1,93 Mb Berhasil Berhasil

400 3,1 69,2 KB 7,21 KB Berhasil Berhasil

INSIGHT ISSN 2620-5467 (Online)

Mb Berhasil Berhasil

15 14,2 2,60 Mb

10,34

MB Berhasil Berhasil

500 16,3 2,60 Mb

10,34

MB Berhasil Berhasil

10 15,9 Mb Berhasil Gagal

Tabel Pengujian Enkripsi dan Penyisipan PNG (Lanjutan 2)

Tabel Pengujian Enkripsi dan Penyisipan PNG (Lanjutan 3)

Tabel Pengujian Enkripsi dan Penyisipan BMP (Lanjutan 4)

No Nama File Key Format

Gambar

21 Vespa 1945 cibirubandung86 BMP

22 vespa 1947 iniadalahalgoritmaaes256 BMP

23 Vespa 1949 iniadalahalgoritmaaes256 BMP

24 Vespa 1959 vespasuper BMP

25 Vespa 1960 kelurgahome139 BMP

Tabel Pengujian Enkripsi dan Penyisipan BMP (Lanjutan 5) Penyisipan telah dilakukan sesuai dengan kapasitas dari file gambar. Dimana terdapat 3 jenis format gambar yaitu JPG, PNG dan BMP.

Pada format file JPG, semakin bersarnya format file gambar, semakin lama proses penyisipan (Embbed) dan semakin banyak pesan rahasia maka semakin besar pula hasil gambar Stego yang didapat.

Pada format file PNG, semakin sedikit pesan rahasia maka semakin cepat pula proses penyisipan (Embbed) dan ukuran file gambar menjadi semakin kecil dari gambar aslinya setalah dilakukan proses enkripsi. Dan pada format file BMP, semakin sedikit pesan rahasia maka semakin cepat pula proses penyisipan (Embbed), semakin banyak pesan maka semakin besar pula file gambar yang didapat dan file akhir atau file gambar setelah dilakukan enkripsi dan penyisipan menjadi lebih kecil dari pada file gambar asli.

Untuk perhitungan akurasi aplikasi sebagai berikut : Keterangan Perhitungan :

a. Jumlah pesan yang diuji

b. Sistem didapatkan dari hasil pengujian pada aplikasi

c. Total berhasil dari hasil enkripsi dan embbed

d. Total gagal dari hasil enkripsi dan embbed

e. Akurasi yang didapatkan dengan menggunakan rumus.

𝐴𝑘𝑢𝑟𝑎𝑠𝑖 =Jumlah Total berhasil + gagal 𝑋 100%Jumlah Total Berhasil

Berikut ini merupakan perhitungan tingkat akurasi dari semua proses enkripsi dan penyisipan (embbed) telah dilakukan sesuai dengan kapasitas dari file gambar.

𝐴𝑘𝑢𝑟𝑎𝑠𝑖 =

27+327𝑋 100%

= 90%

2. Pengujian Extract dan Dekripsi

Berikut ini merupakan tabel Hasil dari extract dan dekrispi.

Tabel Pengujian Extract dan Dekripsi JPG

No Nama File Format

Rinjani_Stego JPG 1,93 Mb

3 Gunung Raung_Stego JPG 7,21 KB

4

Gunung

Merbabu_Stego JPG 306 KB

5

Gunung

Ciremai_Stego JPG 245 KB

6

Gunung

Ciremai_Stego JPG 252 KB

7 Hiking_Stego JPG 11,47 Mb

Implementasi Proteksi Penyandian Pesan dengan Algoritma AES (Advanced Encryption Standard) untuk Penyisipan Pesan Berbasis Image Cover

(Gendra Putra Yasfa, Ichsan Taufik, Faiz M Kaffah)

244

9 Vespa_Stego JPG 10,34 MB

10 Kamera_Stego JPG

Tabel Pengujian Extract dan Dekripsi JPG (Lanjutan 1)

Key Keterangan

Extract Dekripsi

iniadalahalgoritmaaes256 Berhasil Berhasil

BandungRinjani23 Berhasil Berhasil

kosanmamah Berhasil Berhasil

AlgoritmaAes256 Berhasil Berhasil

gunungtinggi Berhasil Berhasil

gunungtinggi Berhasil Berhasil

HikingBebas Berhasil Berhasil

informatikaaes Berhasil Berhasil

informatikaaes Berhasil Berhasil

InformatikaJuara Gagal Gagal

Tabel Pengujian Extract dan Dekripsi PNG (Lanjutan 2)

No Nama File Format Gambar Ukuran Stego

11 black_Stego PNG 2,78 MB

12 black_Stego PNG 2,78 MB

13 Kucing_Stego PNG

14 kucing_Stego PNG

15 Kamera _Stego PNG 3,71 MB

Tabel Pengujian Extract dan Dekripsi PNG (Lanjutan 3)

Key

Keterangan

Extract Dekripsi

blackhitam123 Berhasil Berhasil

blackhitam123 Berhasil Berhasil

BandungJuara Gagal Gagal

BandungJuara Gagal Gagal

KAMERAMAHAL Berhasil Berhasil

Tabel Pengujian Extract dan Dekripsi BMP (Lanjutan 4)

No Nama File Format Gambar Ukuran Stego

21 Vespa 1945_Stego BMP 293 kb

22 vespa 1947_Stego BMP 192 kb

23 Vespa 1949_Stego BMP 209 kb

24 Vespa 1959_Stego BMP 220 kb

25 Vespa 1960_Stego BMP 184 kb

Tabel Pengujian Extract dan Dekripsi BMP (Lanjutan 5)

Key Keterangan

Extract Dekripsi

cibirubandung86 Berhasil Berhasil

iniadalahalgoritmaaes256 Berhasil Berhasil

iniadalahalgoritmaaes256 Berhasil Berhasil

vespasuper Berhasil Berhasil

kelurgahome139 Berhasil Berhasil

Pada tabel diketahui semua proses extract dan dekripsi telah dilakukan sesuai dengan kapasitas dari file gambar. Hasil dari proses extract dan dekripsi sama dengan hasil proses penggujian enkripsi dan penyisipan karena apabila proses itu berhasil maka proses extract dan dekripsi juga berhasil.

Berikut perbandingan kualitas gambar asli dan gambar_stego dijelaskan pada gambar berikut ini.

Gambar Asli

Gambar Stego

INSIGHT ISSN 2620-5467 (Online)

245 Pada gambar perbedaan kualitas gambar antara gambar asli

dengan gambar stego tidak terlihat mengalami perubahan meskipun telah mengalami proses steganografi dengan tersimpan pesan didalamnya akan tetapi perubahan terjadi pada ukuran gambar sebelum dan sesudah dilakukan penyisipan gambar karena ukuran pixel tiap gambar berbeda dan juga jumlah pesan yang dimasukan berbeda.

Gambar Detail Gambar Asli

Gambar Detail Gambar Stego

IV.KESIMPULAN DAN SARAN A. KESIMPULAN

Kesimpulan yang dapat diperoleh berdasarkan Algoritma Kriptografi AES 256 bit dan metode Steganografi LSB menghasilkan file gambar yang dapat menampung pesan rahasia setelah dilakukan enkripsi, embedd dan menghasilkan file enkripsi lebih kecil dibandingkan dengan file asli pada gambar berformat png dan bmp. Sebaliknya dengan file berformat jpg menghasilkan file lebih besar dari pada file aslinya.

B. SARAN

Mengingat berbagai keterbatasan yang dialami penulis diantaranya keterbatasan pemikiran dan waktu, maka penulis menyarankan sebagai berikut :

1. Algoritma kriptografi AES 256 bit dan metode steganografi LSB baik untuk diimplementasikan pada file gambar berformat jpg, png, bmp. Namun untuk penelitian selanjutnya diharapkan dapat mengimplementasikan pada file-file multimedia seperti file audio dan video

2. Untuk algoritma selanjutnya dapat menggunakan kriptografi simetrik dan asimetrik lainnya, dan 3. Selain menggunakan metode LSB untuk penelitian

selanjutnya dapat menggunakan teknik steganografi lainnya.

V. REFERENSI

[1] F. N. Pabokory, I. F. Astuti, and A. H. Kridalaksana, “Implementasi Kriptografi Pengamanan Data Pada Pesan Teks, Isi File Dokumen, Dan File Dokumen Menggunakan Algoritma Advanced Encryption Standard,” J. Inform. Mulawarman, vol. 10, no. 1, pp. 20–31, 2015.

[2] R. M. Puspita, Arini, and S. U. Masrurah, “Pengembangan Aplikasi Penjadwalan Kegiatan Pelatihan Teknologi Informasi Dan Komunikasi Dengan Algoritma Genetika,” J. Online Inform., vol. 1, no. 2, pp. 76–81, 2016.

[3] S. T. C. Kurniawan, D. Dedih, and S. Supriyadi, “Implementasi Kriptografi Algoritma Rivest Shamir Adleman dengan Playfair Cipher pada Pesan Teks Berbasis Android,” J. Online Inform., vol. 2, no. 2, p. 102, 2018.

[4] R. Sadikin, Kriptografi untuk kemanan jaringan. Yogyakarta: ANDI, 2012.

[5] S. Anwar, M. I. Komputer, and U. B. Luhur, “IMPLEMENTASI PENGAMANAN DATA DAN

INFORMASI DENGAN,” pp. 37–42, 2017.

[6] I. APardosi et al., “Aplikasi Penyembunyian Pesan pada Citra dengan Metode AES Kriptografi dan Enhanced LSB Steganografi,” JSM STMIK Mikroskil 137, vol. 163, no. 124, pp. 1–5, 2015.