Analisis unjuk kerja protokol routing simbet pada jaringan sosial oportunistik

Teks penuh

(2) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERFORMANCE EVALUATION OF ROUTING PROTOCOL SIMBET IN SOCIAL OPPORTUNISTIC NETWORKS A THESIS Presented as Partial Fulfillment of Requirements to Obtain Sarjana Komputer Degree in Informatics Engineering Department. By: Elisabeth Kusuma Adi Permatasari 145314046. INFORMATICS ENGINEERING STUDY PROGRAM INFORMATICS ENGINEERING DEPARTMENT FACULTY SCIENCE AND TECHNOLOGY SANATA DHARMA UNIVERSITY YOGYAKARTA 2017. ii.

(3) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PERSETUJUAN SKRIPSI. ANALISIS UNJUK KERJA PROTOKOL ROUTING SIMBET PADA JARINGAN SOSIAL OPORTUNISTIK. Oleh: Elisabeth Kusuma Adi Permatasari 145314046. Telah disetujui oleh:. Dosen Pembimbing,. Bambang Soelistijanto, Ph.D. Tanggal, ..... Oktober 2017. iii.

(4) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. SKRIPSI ANALISIS UNJUK KERJA PROTOKOL ROUTING SIMBET PADA JARINGAN SOSIAL OPORTUNISTIK Dipersiapkan dan ditulis oleh: ELISABETH KUSUMA ADI PERMATASARI NIM: 145314046 Telah dipertahankan di depan panitia penguji Pada tanggal 28 September 2017 dan dinyatakan memenuhi syarat Susunan Panitia Penguji Nama Lengkap. Tanda Tangan. Ketua. : Henricus Agung Hernawan, S.T., M.Kom. ........................ Sekretaris. : Puspaningtyas Sanjoyo Adi, S.T., M.T.. ........................ Anggota. : Bambang Soelistijanto, Ph.D.. ........................ Yogyakarta, ...... Oktober 2017 Fakultas Sains dan Teknologi Universitas Sanata Dharma Dekan,. Sudi Mungkasi, S.Si., M.Math.Sc., Ph.D.. iv.

(5) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. MOTTO “Seperti tubuh tanpa roh adalah mati, demikianjugalah iman tanpa perbuatanperbuatan adalah mati” -Yakobus 2:26“Kerjakanlah apa yang kamu cintai dan cintailah segala hal yang kamu kerjakan karena hidup hanya satu kali terlalu mahal jika dibuang untuk mengerjakan halhal yang tidak kita cintai” -Elisabeth -. v.

(6) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERNYATAAN LEMBAR KEASLIAN KARYA Saya menyatakan dengan sesungguhnya bahwa di dalam skripsi yang saya tulis ini tidak memuat karya atau bagian karya orang lain, kecuali yang telah disebutkan dalam kutipan daftar pustaka, sebagaimana layaknya karya ilmiah.. Yogyakarta, 3 September 2017 Penulis,. Elisabeth Kusuma Adi Permatasari. vi.

(7) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS. Yang bertanda tangan di bawah ini, saya mahasiswa Universitas Sanata Dharma: Nama : Elisabeth Kusuma Adi Permatasari NIM. : 145314046. Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah yang berjudul: ANALISIS UNJUK KERJA PROTOKOL ROUTING SIMBET PADA JARINGAN SOSIAL OPORTUNISTIK Beserta perangkat yang diperlukan (bila ada). Dengan demikian saya memberikan kepada Perpustakaan Universitas Sanata Dharma hak untuk menyimpan, mengalihkan dalam bentuk media lain, mengolahnya dalam bentuk angkalan data, mendistribusikannya secara terbatas, dan mempublikasikannya di Internet atau media lain untuk kepentingan akademis tanpa meminta ijin dari saya maupun memberikan royalty kepada saya selama tetap mencantumkan nama saya sebagai penulis. Demikian pernyataan ini saya buat dengan sebenarnya.. Yogyakarta, 19 Oktober 2017 Penulis,. Elisabeth Kusuma Adi Permatasari. vii.

(8) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRAK Jaringan sosial oportunistik adalah jaringan komunikasi nirkabel dimana manusia berperan sebagai node pembawa alat komunikasi. Pada jaringan ini tidak terbentuk topologi jaringan secara utuh karena node selalu berpindah. Node yang selalu berpindah ini menyebabkan pengiriman pesan menjadi hal yang sulit. Tantangan utamanya adalah menemukan jalur yang mampu mengoptimumkan performa pengiriman dan meminimumkan nilai delay. Pada penelitian ini, protokol routing yang diuji oleh penulis merupakan protokol routing SimBet, protokol routing yang menggunakan konsep “dunia kecil yang dinamis” sebagai pendekatan untuk menggambarkan perambatan informasi pada jaringan nirkabel. Pada protokol routing ini, hub node diidentifikasi menggunakan penghitungan centrality. Karena konsep centrality yang terlalu kompleks, konsep “ego network” digunakan dalam protokol routing ini. Protokol routing ini juga menggunakan konsep “node similarity” untuk memperkirakan node-node yang akan ditemui berdasarkan kesamaan node tetangga. Parameter yang digunakan dalam penelitian ini adalah delivery probability, overhead ratio, latency average, hop count average, dan delivery centrality. Dari hasil penelitian diketahui bahwa protokol routing SimBet yang menggunakan metrik betweenness centrality yang kuat cocok diterapkan pada dataset yang pergerakannya cenderung tidak membentuk kelompok. Sedangkan protokol routing SimBet yang menggukan metrik node similarity memberikan pengaruh yang signifikan terhadap performa protokol routing SimBet.. viii.

(9) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRACT Social opportunistic network is a wireless communication network where people have a role as a carrier of communication device. In this network there is no network topology built because all the nodes always move. Message delivery in mobile network is difficult because of the node always move freely. The key challenge is to find a route that can optimize the delivery performance and minimize the message’s delay. In this research, the writer examines SimBet routing protocol, a routing protocol that use “a dynamics small word” concept as an approach to characterize the information propagation in wireless network. In this routing protocol, hub node is identified by centrality calculation. Because of the complexity of centrality concept, “ego network” concept is used to simplify the centrality calculation. The concept of node similarity is used also to pre-estimate which node will be met based on the neighborhood similarity. Parameters used in this research are delivery probability, overhead ratio, latency average, hop count average, and delivery centrality. From this research, we know that SimBet routing protocol using betweenness centrality metric is suitable to be applied in the unclustered movement. Whereas, SimBet routing protocol using node similarity metric give a significant effect to the protocol’s performance.. ix.

(10) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. KATA PENGANTAR Puji dan syukur penulis panjatkan kepada Tuhan Yang Maha Esa, Tuhan Yesus Kristus, karena atas limpahan kasih karunia dan berkatnya saya dapat menyelesaikan tugas akhir ini dengan tepat waktu. Pada kesempatan ini saya juga ingin mengucapkan banyak terima kasih kepada pihak-pihak yang ikut membantu menyelesaikan tugas akhir ini secara langsung maupun tidak langsung. Ucapan terimakasih penulis sampaikan kepada: 1. Orang tua saya yang telah membantu saya baik secara materiil maupun non materiil sehingga dapat menyelesaikan tulisan tugas akhir ini dengan baik dan tepat waktu. 2. Bapak Anto selaku pembimbing skripsi yang telah banyak memberi dukungan secara akademis dalam menyelesaikan tugas akhir ini, sehingga penulis dapat mengerjakan skripsi dengan baik dan dengan senang hati menyelesaikan tugas akhir ini. 3. Teman-teman satu angkatan 2014 terutama teman-teman jaringan yang telah mendukung penulis dalam memberikan semangat dan terus memotivasi penulis sehingga penulis mampu menyelesaikan tugas akhir ini. 4. Kakak-kakak kelas dan adik-adik kelas yang juga telah meningkatkan motivasi saya untuk dapat menjadi inspirasi bagi mereka. 5. Pihak-pihak lainnya yang mungkin belum bisa penulis sebutkan satu per satu yang turut serta mendukung penulis dengan segala bentuk bantuan yang telah diberikan kepada penulis. Penulis sadar bahwa masih banyak kekurangan dalam laporan tugas akhir ini. Saran dan kritik yang membangun senantiasa akan penulis terima untuk hasil yang lebih baik di hari mendatang. Penulis, Elisabeth Kusuma Adi Permatasari. x.

(11) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR ISI HALAMAN JUDUL ..................................................................................... i. HALAMAN PERSETUJUAN ...................................................................... iii. HALAMAN PENGESAHAN ....................................................................... iv. MOTTO ......................................................................................................... v. PERNYATAAN KEASLIAN KARYA ....................................................... vi. LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH ..................... vii. ABSTRAK .................................................................................................... viii. ABSTRACT .................................................................................................. ix. KATA PENGANTAR .................................................................................. x. DAFTAR ISI ................................................................................................. xi. DAFTAR GAMBAR .................................................................................... xiii. DAFTAR RUMUS ........................................................................................ xv. BAB I PENDAHULUAN ............................................................................. 1. 1.1. Latar Belakang ................................................................................. 1. 1.2. Rumusan Masalah ............................................................................ 3. 1.3. Tujuan Penelitian .............................................................................. 3. 1.4. Manfaat Penelitian ............................................................................ 3. 1.5. Batasan Masalah ............................................................................... 3. 1.6. Metode Penelitian ............................................................................. 3. 1.7. Sistematika Penulisan ....................................................................... 4. BAB II LANDASAN TEORI ....................................................................... 6. 2.1. Mobile Ad-hoc Network (MANET) ................................................. 6. 2.2. Jaringan Oportunistik ....................................................................... 6. 2.3. Centrality .......................................................................................... 8. 2.4. Node Similarity ................................................................................ 14. 2.5. Protokol Routing SimBet ................................................................. 16. 2.6. Simulator ONE ................................................................................. 19. 2.7. Metrik Unjuk Kerja Jaringan ............................................................ 20. BAB III METODE PENELITIAN ................................................................ 22. xi.

(12) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3.1. Data .................................................................................................. 22. 3.2. Alat Penelitian .................................................................................. 22. 3.3. Langkah - langkah Penelitian ........................................................... 23. BAB IV PENGUJIAN DAN ANALISIS ..................................................... 28. 4.1. Haggle 3 – Infocom 5 ....................................................................... 28. 4.2. Haggle 4 – Cambridge Imotes .......................................................... 32. 4.3. Sassy ................................................................................................. 36. 4.4. Reality Mining .................................................................................. 40. BAB V KESIMPULAN DAN SARAN ........................................................ 45. 5.1. Kesimpulan ....................................................................................... 45. 5.2. Saran ................................................................................................. 46. DAFTAR PUSTAKA ................................................................................... 47. LAMPIRAN .................................................................................................. 49. xii.

(13) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR GAMBAR Gambar 2.1. Topologi MANET ...................................................................... 6. Gambar 2.2. Model penyebaran pesan dalam OppNet ................................... 7. Gambar 2.3. Gambar pergerakan manusia pada jaringan sosial ..................... 8. Gambar 2.4. Korelasi egocentric betweenness dengan sociocentric .............. 11. Gambar 2.5. Topologi jaringan ...................................................................... 12 Gambar 2.6. Kelompok yang tidak saling terhubung ..................................... 14. Gambar 2.7. .................................................................................................... 16. Gambar 2.8. .................................................................................................... 17. Gambar 2.9. .................................................................................................... 18. Gambar 2.10. .................................................................................................. 18. Gambar 2.11. Gambaran umum kelas pada simulator ONE .......................... 20. Gambar 4.1. Grafik delivery probability dataset Haggle 3 - Infocom 5 ....... 28. Gambar 4.2. Grafik overhead ratio dataset Haggle 3 - Infocom 5................ 30. Gambar 4.3. Grafik latency dataset Haggle 3 - Infocom 5 ........................... 31. Gambar 4.4. Grafik hop count average dataset Haggle 3 - Infocom 5 ......... 32. Gambar 4.5. Grafik delivery centrality dataset Haggle 3 - Infocom 5 ......... 32 Gambar 4.6. Grafik delivery probability dataset Haggle 4 - Cambridge. 33. Gambar 4.7. Grafik overhead ratio dataset Haggle 4 - Cambridge Imotes .. 34. Gambar 4.8. Grafik hop count average dataset Haggle 4 - Cambridge ........ 35. Gambar 4.9. Grafik latency dataset Haggle 4 - Cambridge Imotes .............. 35. Gambar 4.10. Grafik delivery centrality dataset Haggle 4 - Cambridge ...... 36 Gambar 4.11. Grafik delivery probability dataset Sassy .............................. 37 Gambar 4.12. Grafik overhead ratio dataset Sassy ...................................... 37 Gambar 4.13. Grafik latency dataset Sassy .................................................. 38 Gambar 4.14. Grafik hop count average dataset Sassy ................................ 39 Gambar 4.15. Grafik delivery centrality dataset Sassy ................................. 40. Gambar 4.16. Grafik delivery probability dataset Reality Mining ............... 40. Gambar 4.17. Grafik overhead ratio dataset Reality Mining ....................... 41. Gambar 4.18. Grafik latency average dataset Reality Mining ..................... 42. xiii.

(14) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 4.19. Grafik hop count average dataset Reality Mining ................. 42. Gambar 4.20. Grafik Delivery Centrality saat α = 0 dataset Reality ........... 43 Gambar 4.21. Grafik Delivery Centrality saat α = 1 dataset Reality ........... 44. xiv.

(15) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR RUMUS. Rumus 2.1. .......................................................................................................... 9 Rumus 2.2 ........................................................................................................... 9 Rumus 2.3 ......................................................................................................... 10 Rumus 2.4 ......................................................................................................... 11 Rumus 2.5 ......................................................................................................... 12 Rumus 2.6 ......................................................................................................... 14 Rumus 2.7 ......................................................................................................... 19 Rumus 2.8 ......................................................................................................... 19 Rumus 2.9 ......................................................................................................... 19 Rumus 2.10 ....................................................................................................... 21 Rumus 2.11 ....................................................................................................... 21. xv.

(16) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB I PENDAHULUAN 1.1. Latar belakang Mobile Ad-hoc Network (MANET) adalah jaringan wireless yang dinamis dan tidak membutuhkan infrastruktur jaringan. Setiap node dapat bebas bergerak. Syarat utama pada MANET adalah tersedianya jalur komunikasi dari node source ke node destination. Hal ini menyebabkan seringnya terjadi kegagalan transmisi yang disebabkan oleh perubahan topologi jaringan yang sangat cepat. Berangkat dari adanya kegagalan transmisi yang disebabkan oleh topologi yang dinamis, terciptalah sebuah bentuk khusus dari MANET yang disebut Delay Tolerant Opportunistic Network (DTN / OppNet). Keunggulan dari OppNet adalah mampu menoleransi adanya delay dan bisa melakukan pencarian jalur komunikasi dari node source ke node destination tanpa adanya topologi yang terbentuk. Keterbatasan pada OppNet adalah seluruh keterbatasan yang ada pada MANET ditambah dengan kontak antar node tidak terjadwal (opportunistic) sehingga delay pesan bernilai tinggi. Tantangan utama pada OppNet adalah bagaimana cara menemukan jalur komunikasi yang dapat mengoptimumkan performa pengiriman. Trend alat komunikasi saat ini adalah alat komunikasi yang mudah dibawa kemanapun oleh manusia. Sehingga node yang awalnya hanya berupa alat komunikasi, kini juga melibatkan peran manusia sebagai pembawa alat komunikasi. Karakteristik pergerakan manusia bukanlah gerakan random bahkan cenderung membuat kelompok. Pada teori jaringan sosial terlihat adanya fenomena bahwa setiap individu saling terhubung melalui rantai perkenalan yang pendek. Oleh karena itu, pada penelitian ini akan digunakan social aware routing (routing yang. menggunakan. pendekatan. jaringan. permasalahan.. 1. sosial). untuk. menyelesaikan.

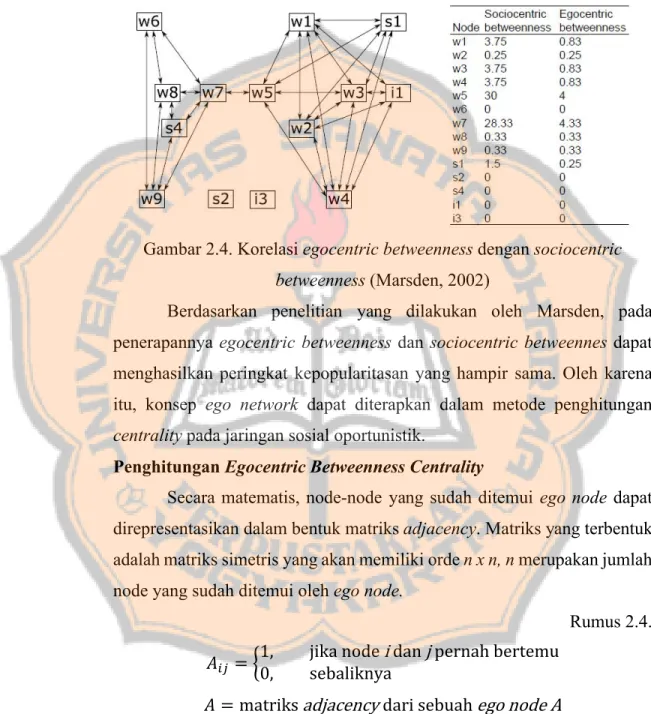

(17) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 2. Pada algoritma social-aware routing ada 2 properti sosial. Kedua properti tersebut adalah social closeness (tie strength) dan social rank (global popularity). Pada algoritma social aware routing yang menggunakan properti social closeness, node relay dipilih dengan cara menghitung nilai kedekatan/ tingkat keterhubungan antara node yang ditemui dengan node destination. Ketika node yang ditemui oleh node pembawa pesan memiliki tingkat keterhubungan yang lebih tinggi ke node destination, pesan akan diteruskan ke node tersebut. Sedangkan, algoritma social aware routing yang menggunakan properti social rank akan menentukan node relay dengan cara menghitung nilai kepopularitasan antara node yang ditemui dengan dirinya sendiri. Node yang lebih populer akan menjadi node relay. Pada penelitian ini, protokol routing yang akan diteliti adalah SimBet. Protokol routing SimBet menggunakan node similarity sebagai metode untuk menghitung nilai keterhubungan (transitivity) antar node dan menggunakan betweenness centrality sebagai metode untuk menghitung seberapa penting sebuah node dalam jaringan. Betweenness centality merupakan salah satu metode penghitungan centrality dari Freeman. Ada 3 metode penghitungan centrality menurut Freeman, yaitu degree centrality, closeness centrality, dan betweenness centrality. Degree centrality merupakan metode penghitungan kepopularitasan dengan cara membandingkan banyaknya node yang terhubung langsung. Closeness centrality menghitung kepopularitasan sebuah node dengan mengetahui berapa kali sebuah node menjadi penghubung jarak terpendek dalam sebuah jaringan. Sedangkan, betweenness centrality menghitung kepopularitasan sebuah node dengan cara menghitung berapa kali sebuah node dapat menghubungkan komunikasi antar node dalam jaringan. Karena pada jaringan sosial oportunistik tidak terbentuk sebuah topologi, penghitungan nilai betweenness centrality akan menggunakan konsep ego network. Berdasarkan hasil penghitungan nilai antara egocentric dan sociocentric betweenness centrality yang dilakukan oleh Marsden (2002), betweenness.

(18) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 3. centrality pada penghitungan egocentric dan sociocentric memiliki hasil peringkat yang hampir sama. 1.2. Rumusan Masalah Berdasarkan latar belakang yang telah dipaparkan, rumusan masalah yang didapat adalah: . Seberapa efektifkah kinerja protokol routing SimBet pada jaringan sosial oportunistik?. 1.3. Tujuan Penelitian Tujuan dari penelitian ini adalah: . Mengetahui trade-off dari protokol routing SimBet pada jaringan sosial oportunistik.. 1.4. Manfaat Penelitian Hasil dari penelitian ini diharapkan dapat digunakan sebagai bahan pertimbangan dalam menentukan protokol routing yang akan digunakan dalam komunikasi pada jaringan oportunistik. 1.5. Batasan Masalah Batasan masalah dalam penelitian ini adalah: 1. Protokol routing yang diuji adalah protokol routing SimBet pada jaringan sosial oportunistik. 2. Metrik unjuk kerja yang akan digunakan untuk menilai unjuk kerja protokol routing SimBet adalah delivery probability, overhead ratio, latency average, hop count average, dan delivery centrality. 3. Pengujian dilakukan menggunakan Simulator ONE. 1.6. Metode Penelitian Metode yang dilakukan dalam penelitian ini meliputi: 1. Studi Pustaka Membaca referensi buku dan jurnal yang berkaitan dengan teori betweenness centrality, node similarity, dan protokol routing SimBet..

(19) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 4. 2. Pengumpulan Bahan Penelitian Data yang akan digunakan untuk melakukan penelitian sudah tersedia di Internet pada alamat http://www.shigs.co.uk/index.php?page=traces. 3. Pembuatan Alat Uji Perancangan sistem dilakukan mulai dari mengidentifikasi apa yang dilakukan oleh protokol sehingga dapat menghasilkan data hasil simulasi yang dapat dianalisis. 4. Pengujian Dalam tahap ini akan dibuat implementasi dari protokol routing yang akan digunakan dalam penelitian. Dalam tahap ini juga akan dilakukan pengujian untuk mengetahui performa protokol routing SimBet. 5. Analisis Hasil Pengujian Dalam tahap ini akan dianalisis performa unjuk kerja protokol routing sehingga diketahui trade-off dari protokol routing SimBet sehingga bisa diambil kesimpulan pada kondisi yang seperti apa protokol routing ini paling baik diterapkan. 1.7. Sistematika Penulisan BAB I: PENDAHULUAN Bab ini berisi penjelasan tentang latar belakang masalah, rumusan masalah, tujuan penelitian, manfaat penelitian, batasan masalah, metode penelitian, dan sistematika penulisan. BAB II: LANDASAN TEORI Bab ini berisi tentang teori tentang centrality degree, node similarity, dan protokol routing SimBet yang digunakan sebagai dasar dalam mengukur unjuk kerja protokol routing..

(20) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 5. BAB III: METODE PENELITIAN Bab ini berisi tentang data penelitian, alat penelitian, langkah-langkah pengujian. BAB IV: PENGUJIAN DAN ANALISIS Bab ini berisi tentang tahap pengujian, yaitu simulasi, dan analisis hasil data simulasi. BAB V: KESIMPULAN DAN SARAN Bab ini berisi tentang kesimpulan hasil penelitian dan saran dari penulis untuk penelitian selanjutnya..

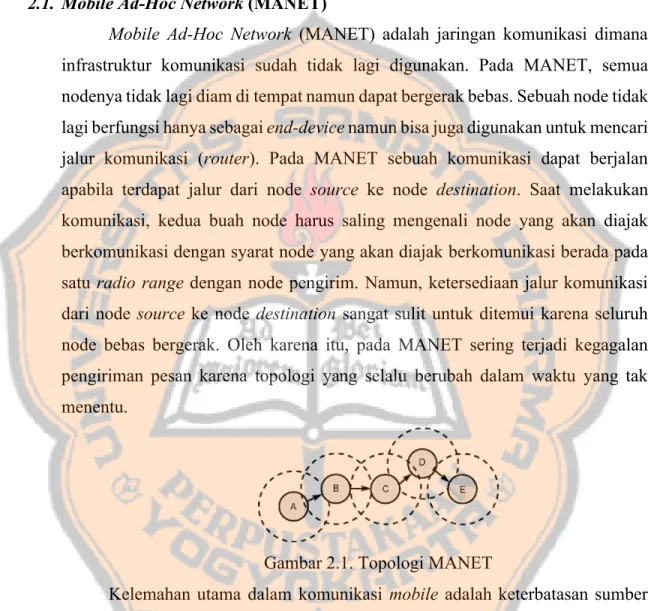

(21) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB II LANDASAN TEORI 2.1. Mobile Ad-Hoc Network (MANET) Mobile Ad-Hoc Network (MANET) adalah jaringan komunikasi dimana infrastruktur komunikasi sudah tidak lagi digunakan. Pada MANET, semua nodenya tidak lagi diam di tempat namun dapat bergerak bebas. Sebuah node tidak lagi berfungsi hanya sebagai end-device namun bisa juga digunakan untuk mencari jalur komunikasi (router). Pada MANET sebuah komunikasi dapat berjalan apabila terdapat jalur dari node source ke node destination. Saat melakukan komunikasi, kedua buah node harus saling mengenali node yang akan diajak berkomunikasi dengan syarat node yang akan diajak berkomunikasi berada pada satu radio range dengan node pengirim. Namun, ketersediaan jalur komunikasi dari node source ke node destination sangat sulit untuk ditemui karena seluruh node bebas bergerak. Oleh karena itu, pada MANET sering terjadi kegagalan pengiriman pesan karena topologi yang selalu berubah dalam waktu yang tak menentu.. Gambar 2.1. Topologi MANET Kelemahan utama dalam komunikasi mobile adalah keterbatasan sumber daya, antara lain baterai, bandwith, waktu pertemuan antar node yang tidak pasti lamanya, noise yang sangat tinggi. 2.2. Jaringan Oportunistik Jaringan oportunistik adalah sebuah jaringan yang dibuat untuk mengatasi kelemahan pada MANET. Jaringan ini merupakan bentuk khusus dari MANET. Tidak ada topologi jaringan yang terbentuk pada ini. Jika pada MANET sebuah. 6.

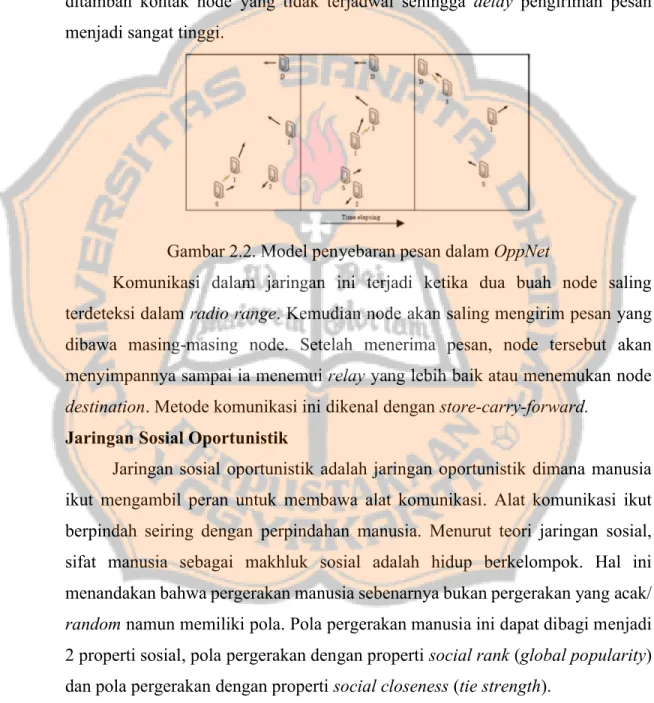

(22) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 7. komunikasi hanya bisa terjadi ketika ada jalur langsung dari node source ke node destination, pada jaringan oportunistik dimungkinkan terjadinya komunikasi tanpa ada jalur langsung dari node source ke node destination. Kelemahankelemahan pada jaringan oportunistik adalah seluruh kelemahan pada MANET, ditambah kontak node yang tidak terjadwal sehingga delay pengiriman pesan menjadi sangat tinggi.. Gambar 2.2. Model penyebaran pesan dalam OppNet Komunikasi dalam jaringan ini terjadi ketika dua buah node saling terdeteksi dalam radio range. Kemudian node akan saling mengirim pesan yang dibawa masing-masing node. Setelah menerima pesan, node tersebut akan menyimpannya sampai ia menemui relay yang lebih baik atau menemukan node destination. Metode komunikasi ini dikenal dengan store-carry-forward. Jaringan Sosial Oportunistik Jaringan sosial oportunistik adalah jaringan oportunistik dimana manusia ikut mengambil peran untuk membawa alat komunikasi. Alat komunikasi ikut berpindah seiring dengan perpindahan manusia. Menurut teori jaringan sosial, sifat manusia sebagai makhluk sosial adalah hidup berkelompok. Hal ini menandakan bahwa pergerakan manusia sebenarnya bukan pergerakan yang acak/ random namun memiliki pola. Pola pergerakan manusia ini dapat dibagi menjadi 2 properti sosial, pola pergerakan dengan properti social rank (global popularity) dan pola pergerakan dengan properti social closeness (tie strength)..

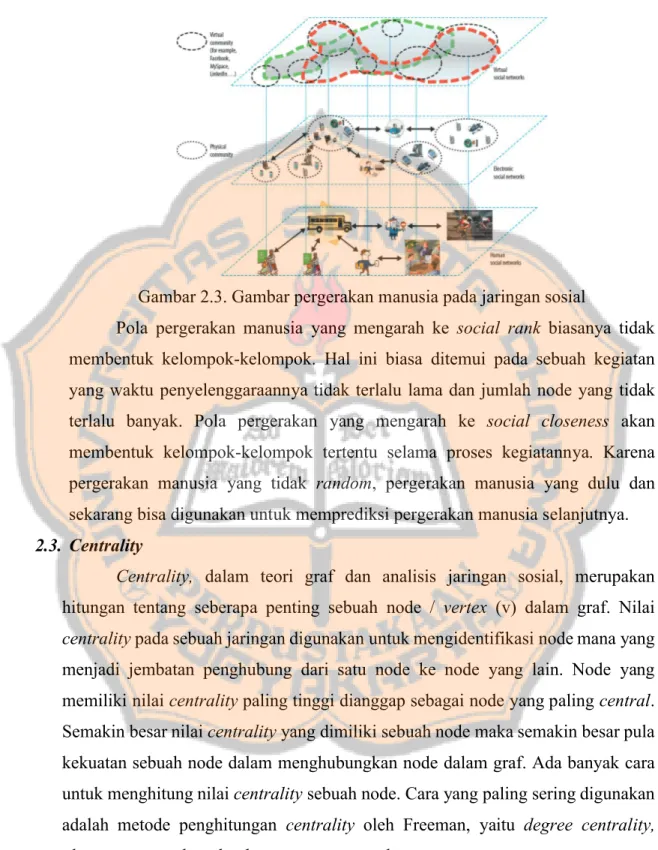

(23) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 8. Gambar 2.3. Gambar pergerakan manusia pada jaringan sosial Pola pergerakan manusia yang mengarah ke social rank biasanya tidak membentuk kelompok-kelompok. Hal ini biasa ditemui pada sebuah kegiatan yang waktu penyelenggaraannya tidak terlalu lama dan jumlah node yang tidak terlalu banyak. Pola pergerakan yang mengarah ke social closeness akan membentuk kelompok-kelompok tertentu selama proses kegiatannya. Karena pergerakan manusia yang tidak random, pergerakan manusia yang dulu dan sekarang bisa digunakan untuk memprediksi pergerakan manusia selanjutnya. 2.3. Centrality Centrality, dalam teori graf dan analisis jaringan sosial, merupakan hitungan tentang seberapa penting sebuah node / vertex (v) dalam graf. Nilai centrality pada sebuah jaringan digunakan untuk mengidentifikasi node mana yang menjadi jembatan penghubung dari satu node ke node yang lain. Node yang memiliki nilai centrality paling tinggi dianggap sebagai node yang paling central. Semakin besar nilai centrality yang dimiliki sebuah node maka semakin besar pula kekuatan sebuah node dalam menghubungkan node dalam graf. Ada banyak cara untuk menghitung nilai centrality sebuah node. Cara yang paling sering digunakan adalah metode penghitungan centrality oleh Freeman, yaitu degree centrality, closeness centrality, dan betweenness centrality..

(24) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 9. a. Degree Centrality Rumus 2.1.. ( ,. ) = 1, jika node node. ( )=. ( ,. ). terhubung langsung dengan. dan ≠. Degree centrality dapat diketahui dengan menghitung jumlah node yang terhubung langsung dengan node yang akan dihitung nilai centralitynya. Sebuah node, dalam konsep degree centrality, akan dianggap populer ketika memiliki banyak node yang terhubung secara langsung. Node yang paling central menempati posisi struktural dalam jaringan dan berperan sebagai penyalur pertukaran informasi. Sebaliknya, node yang hanya memiliki sedikit link disebut sebagai node peripheral. b. Closeness Centrality Rumus 2.2.. ( ,. ( )=. ) = jarak dari node. ∑. ke node. = jumlah node dalam jaringan. −1 ( ,. ). dan ≠. Closeness cetrality dapat diketahui dengan menghitung nilai. resiprokal dari rata-rata jarak terpendek antara node pi ke semua node yang dapat dijangkau lainnya. Semakin tinggi nilai closeness centrality maka suatu node akan dianggap sebagai node yang populer dalam sebuah jaringan..

(25) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 10. c. Betweenness Centrality Rumus 2.3. ( )=. ( ). = jumlah total jalur terpendek yang menghubungkan dan. ( ) = jumlah total jalur terpendek yang menghubungkan dan. melalui. Betweenness centrality merupakan metode penghitungan centrality yang digunakan untuk mengetahui seberapa penting sebuah node dalam menjadi penghubung komunikasi antar node. Nilai betweenness centrality merepresentasikan seberapa pentingnya node dalam mengatur aliran informasi pada sebuah jaringan. Semakin tinggi nilai betweenness centrality maka sebuah node akan dianggap node yang paling populer dan mampu memfasilitasi interaksi antar node-node yang terhubung dengannya. Ego Network – Egocentric Betweenness Centrality Penghitungan centrality dari Freeman membutuhkan seluruh informasi jaringan. Hal ini biasa disebut dengan jaringan sociocentric. Sedangkan, pada jaringan sosial oportunistik tidak ada topologi jaringan yang terbentuk sehingga sangat tidak dimungkinkan untuk mengumpulkan informasi seluruh jaringan. Oleh karena itu, pada penelitian ini akan digunakan konsep “ego network”. Ego network adalah jaringan yang hanya terdiri dari satu node (ego node) beserta node-node yang terhubung dengan ego node dan link antar node yang terbentuk. Ego network memiliki struktur yang sederhana dan terbatas. Karena strukturnya sederhana dan terbatas, penggunaan ego network dapat mengurangi banyaknya informasi yang.

(26) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 11. harus dikumpulkan dibanding mengumpulkan seluruh informasi jaringan. Informasi tentang seluruh jaringan didapat dari informasi lokal ego node.. Gambar 2.4. Korelasi egocentric betweenness dengan sociocentric betweenness (Marsden, 2002) Berdasarkan penelitian yang dilakukan oleh Marsden, pada penerapannya egocentric betweenness dan sociocentric betweennes dapat menghasilkan peringkat kepopularitasan yang hampir sama. Oleh karena itu, konsep ego network dapat diterapkan dalam metode penghitungan centrality pada jaringan sosial oportunistik. Penghitungan Egocentric Betweenness Centrality Secara matematis, node-node yang sudah ditemui ego node dapat direpresentasikan dalam bentuk matriks adjacency. Matriks yang terbentuk adalah matriks simetris yang akan memiliki orde n x n, n merupakan jumlah node yang sudah ditemui oleh ego node. Rumus 2.4. =. 1, 0,. jika node i dan j pernah bertemu sebaliknya. = matriks adjacency dari sebuah ego node A.

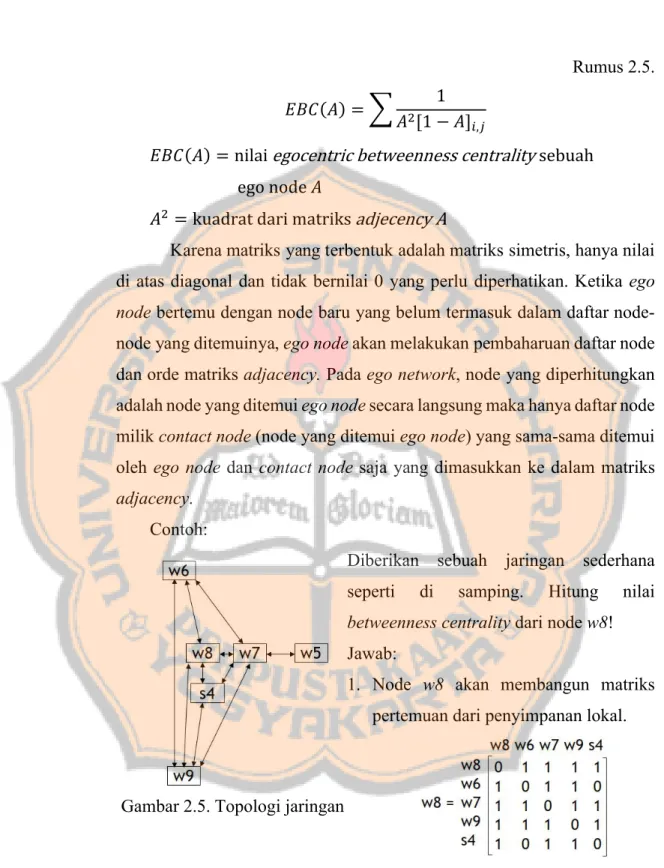

(27) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 12. Rumus 2.5. 1 [1 − ] ,. ( )=. ( ) = nilai egocentric betweenness centrality sebuah ego node. = kuadrat dari matriks adjecency A. Karena matriks yang terbentuk adalah matriks simetris, hanya nilai di atas diagonal dan tidak bernilai 0 yang perlu diperhatikan. Ketika ego node bertemu dengan node baru yang belum termasuk dalam daftar nodenode yang ditemuinya, ego node akan melakukan pembaharuan daftar node dan orde matriks adjacency. Pada ego network, node yang diperhitungkan adalah node yang ditemui ego node secara langsung maka hanya daftar node milik contact node (node yang ditemui ego node) yang sama-sama ditemui oleh ego node dan contact node saja yang dimasukkan ke dalam matriks adjacency. Contoh: Diberikan seperti. sebuah di. jaringan. samping.. sederhana. Hitung. nilai. betweenness centrality dari node w8! Jawab: 1. Node w8 akan membangun matriks pertemuan dari penyimpanan lokal.. Gambar 2.5. Topologi jaringan.

(28) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 13. 2. Dari matriks yang terbentuk, fokuskan pada nilai matriks yang berada di atas garis diagonal matriks.. 3. Setelah matriks terbentuk, matriks tersebut akan dipangkatkan dan disimpan pada variabel w82.. 4. Kemudian, matriks 1 (ones) akan dioperasikan pengurangan dengan matriks w8 yang terbentuk. 5. Setelah itu, matriks w82 akan dikalikan dengan hasil dari operasi sebelumnya (4) menggunakan element wise operation.. 6. Hasil yang didapat dari operasi sebelumnya (5), nilai yang tidak bernilai 0 dan berada di atas diagonal matriks kemudian akan diubah menjadi nilai resiprokal dari nilai awal. Setelah itu, nilai-nilai resiprokal itu akan ditambahkan dan total dari penambahan nilai resiprokal akan menjadi nilai betweenness centrality node w8..

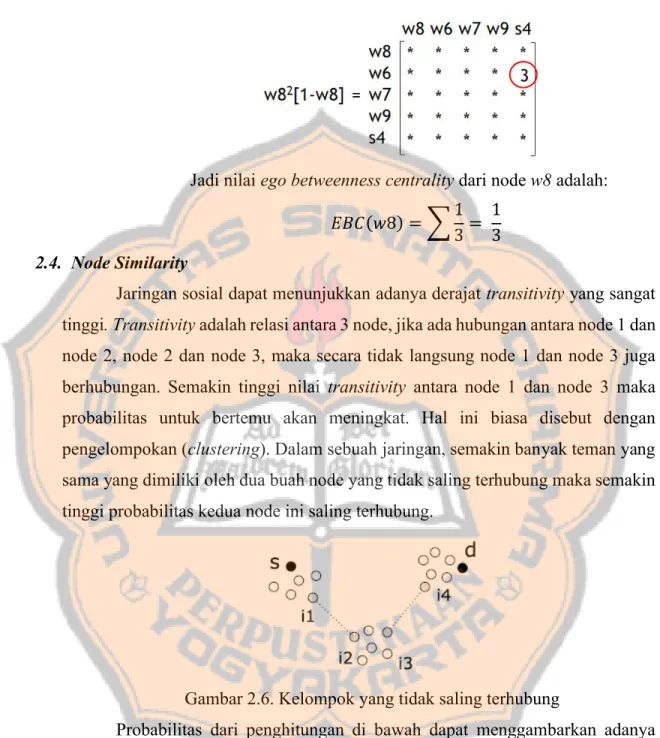

(29) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 14. Jadi nilai ego betweenness centrality dari node w8 adalah:. 2.4. Node Similarity. ( 8) =. 1 1 = 3 3. Jaringan sosial dapat menunjukkan adanya derajat transitivity yang sangat tinggi. Transitivity adalah relasi antara 3 node, jika ada hubungan antara node 1 dan node 2, node 2 dan node 3, maka secara tidak langsung node 1 dan node 3 juga berhubungan. Semakin tinggi nilai transitivity antara node 1 dan node 3 maka probabilitas untuk bertemu akan meningkat. Hal ini biasa disebut dengan pengelompokan (clustering). Dalam sebuah jaringan, semakin banyak teman yang sama yang dimiliki oleh dua buah node yang tidak saling terhubung maka semakin tinggi probabilitas kedua node ini saling terhubung.. Gambar 2.6. Kelompok yang tidak saling terhubung Probabilitas dari penghitungan di bawah dapat menggambarkan adanya ‘node similarity’ dari node x dan node y pada sebuah topologi jaringan. Semakin banyak kesamaan himpunan node tetangga yang sama antara node x dan y, maka semakin tinggi probabilitas kedua buah node untuk saling bertemu. Rumus 2.6. ( , ) = | ( ) ∩ ( )|.

(30) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 15. ( , ) = probabilitas node x dan node y terhubung ( ) = himpunan node yang terhubung dengan x. ( ) = himpunan node yang terhubung dengan y. Penghitungan Node Similarity. Cara menghitung nilai node similarity untuk node-node yang sudah pernah ditemui oleh ego node dengan mengudaratkan matriks adjacency yang telah dibuat. Namun, untuk menghitung nilai node similarity terhadap node-node yang tidak ditemui secara langsung dengan membentuk matriks n x m, n merupakan jumlah node yang telah ditemui ego node secara langsung dan m adalah jumlah node yang tidak ditemuinya secara langsung namun dapat dijangkau melalui node yang telah ditemui oleh ego node. Setelah matriks node yang tidak ditemui secara langsung terbuat, penghitungan node similarity dilakukan dengan mencari irisan dari kedua buah matriks, ada berapa node yang sama-sama memiliki nilai 1 pada matriks. Contoh: Dari gambar jaringan pada contoh sebelumnya, hitung nilai node similarity node w8 dan w5! 1. Ambil matriks pertemuan yang telah terbentuk pada penyimpanan lokal node w8.. 2. Buat matrix n x m yang merupakan matriks pertemuan node w5 dengan seluruh node yang telah ditemui node w8..

(31) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 16. 3. Ambil irisan node yang sama-sama ditemui oleh node w8 dan w5. Jumlah node yang masuk dalam irisan node yang sama-sama ditemui, menunjukkan nilai node similarity w8 ke w5.. Jadi nilai node similarity dari node w8 dan node w5 adalah: 2.5. Protokol Routing SimBet. ( 8, 5) = 1. Algoritma routing SimBet merepresentasikan komunikasi antara node A dan B. Algoritma routing SimBet secara sederhana dapat dibagi menjadi 4 fase. Berikut merupakan gambaran kegiatan yang dilakukan kedua buah node yang saling bertemu: 1. Connection up: fase saat kedua node menyadari ada node baru dalam radio range-nya. Pada fase ini kedua node tidak melakukan apa-apa.. Gambar 2.7. 2. Setelah koneksi terbangun: pada fase ini kedua node akan melakukan pertukaran informasi tentang node tetangga yang sudah pernah ditemui..

(32) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 17. . Jika node yang ditemui ini adalah node yang sebelumnya sudah ditemui, informasi yang lama akan diupdate dengan informasi terbaru.. . Jika node yang ditemui ini belum pernah ditemui sebelumnya, informasi yang didapat akan ditambahkan dalam penyimpanan lokal.. . Setelah mendapat informasi node tetangga, kedua node akan melakukan: a. Mengupadate metrik betweenness centrality b. Mengupdate metrik node similarity. Gambar 2.8. 3. Forwarding: fase ini merupakan fase pengecekan apakah ego node membawa pesan untuk node yang ditemuinya dan pemilihan pesan mana yang bisa dititipkan pada node yang ditemuinya saat ini. . Jika ego node membawa pesan untuk node yang ditemuinya, semua pesan untuk node tersebut akan dikirimkan.. . Jika tidak, ego node akan menghitung nilai SimBet Utility pesan m untuk tujuan dest..

(33) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 18. . Setelah melakukan. penghitungan,. setiap node. akan. melakukan. perbandingan nilai SimBet Utility pesan m untuk tujuan dest. . Jika nilai SimBet Utility ego node untuk tujuan dest lebih kecil dari nilai SimBet Utility node yang ditemuinya untuk tujuan dest, pesan akan dititpkan.. Gambar 2.9. 4. Setelah waktu koneksi habis: pada fase ini kedua node tidak melakukan apaapa.. Gambar 2.10. Penghitungan Nilai Utilitas SimBet (SimBet Utility) Utilitas SimBet memiliki dua komponen dasar yaitu node similarity dan betweenness centrality. Node yang terpilih sebagai node relay adalah node yang memiliki nilai utilitas tertinggi dalam menyampaikan pesan ke node destination. Nilai utilitas SimBet didapatkan dari penghitungan nilai utilitas node similarity dan utilitas betweenness dari ego node (n) untuk mengirim pesan ke node destination (d) dibandingkan dengan node node relay (m)..

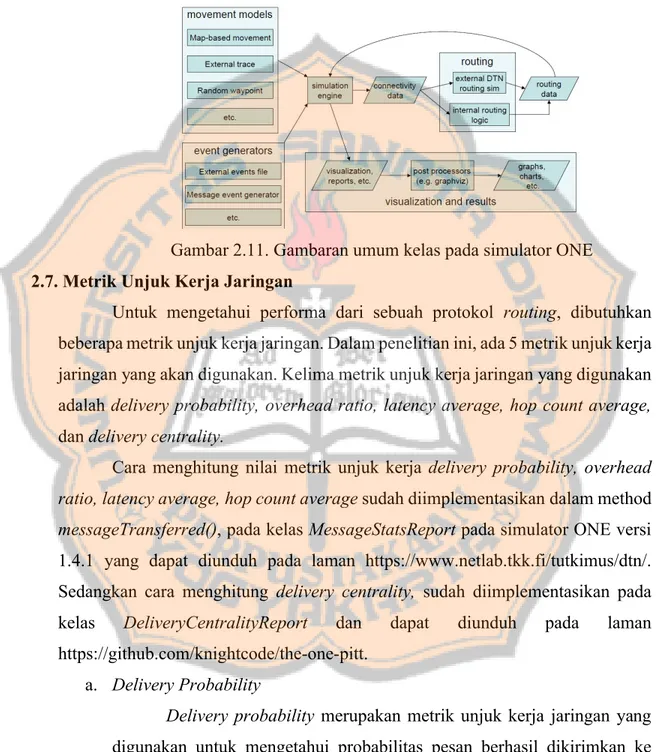

(34) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 19. Rumus 2.7. ( )=. ( )+. ( ). ( ). ( ) = nilai utilitas node similarity node n terhadap node d. ( ) = nilai node similarity node n terhadap node d. ( ) = nilai node similarity node m terhadap node d =. Rumus 2.8.. +. = nilai utilitas betweenness node n. = nilai betweenness node n. = nilai betweenness node m. Nilai utilitas SimBet node n ke node d dapat diukur dengan. mengombinasikan nilai utilitas node similarity dan utilitas betweenness yang telah diukur sebelumnya. Rumus 2.9. ( )=. ( )+. ( ) = nilai utilitas SimBet node n ke node d. +. =1. Nilai α dan β merupakan parameter yang dapat diatur untuk menentukan nilai utilitas mana yang menjadi utilitas dominan dibanding nilai utilitas lainnya. 2.6.Simulator ONE (Opportunistic Networking Environment) Simulator ONE merupakan sebuah simulator yang digunakan untuk melakukan simulasi komunikasi pada OppNet. Pada simulator ONE, ada beberapa keadaan yang bisa diatur sesuai kebutuhan, antara lain model pergerakan node, protokol routing OppNet yang digunakan oleh penerima dan pengirim, dan visualisasi pergerakan dan persebaran pesan secara real time pada tampilan grafis yang disediakan. Pada simulator ONE juga tersedia fitur pelaporan pesan yang.

(35) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 20. terkirim dan data statistik secara umum setelah simulasi selesai dijalankan. Simulator ini menggunakan platform pemrograman bahasa Java.. Gambar 2.11. Gambaran umum kelas pada simulator ONE 2.7. Metrik Unjuk Kerja Jaringan Untuk mengetahui performa dari sebuah protokol routing, dibutuhkan beberapa metrik unjuk kerja jaringan. Dalam penelitian ini, ada 5 metrik unjuk kerja jaringan yang akan digunakan. Kelima metrik unjuk kerja jaringan yang digunakan adalah delivery probability, overhead ratio, latency average, hop count average, dan delivery centrality. Cara menghitung nilai metrik unjuk kerja delivery probability, overhead ratio, latency average, hop count average sudah diimplementasikan dalam method messageTransferred(), pada kelas MessageStatsReport pada simulator ONE versi 1.4.1 yang dapat diunduh pada laman https://www.netlab.tkk.fi/tutkimus/dtn/. Sedangkan cara menghitung delivery centrality, sudah diimplementasikan pada kelas. DeliveryCentralityReport. dan. dapat. diunduh. pada. laman. https://github.com/knightcode/the-one-pitt. a. Delivery Probability Delivery probability merupakan metrik unjuk kerja jaringan yang digunakan untuk mengetahui probabilitas pesan berhasil dikirimkan ke tujuan yaitu node destination. Semakin tinggi nilai delivery probability yang dihasilkan maka unjuk kerja protokol routing dapat dikatakan baik..

(36) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 21. b. Latency Average Latency average merupakan metrik unjuk kerja jaringan yang digunakan untuk mengetahui jumlah rata-rata waktu yang dibutuhkan sebuah pesan untuk mencapai node destination sejak pesan dibuat. Semakin tinggi nilai latency average yang dihasilkan maka unjuk kerja protokol routing dapat dikatakan buruk. Rumus 2.10. c. Hop Count Average. =. Hop count average merupakan metrik unjuk kerja jaringan yang digunakan untuk mengetahui jumlah rerata lompatan yang dilalui oleh sebuah pesan untuk mencapai node destination. Semakin tinggi nilai rerata hop count yang dihasilkan maka unjuk kerja protokol routing dapat dikatakan buruk. d. Overhead Ratio Overhead ratio merupakan metrik unjuk kerja jaringan yang digunakan untuk mengetahui perbandingan antara total copy pesan dalam jaringan dengan jumlah pesan yang sampai ke node destination. Semakin tinggi nilai overhead ratio yang dihasilkan maka unjuk kerja protokol routing dapat dikatakan buruk. Rumus 2.11 ℎ. =. e. Delivery Centrality. −. Delivery centrality merupakan metrik unjuk kerja jaringan yang digunakan untuk mengetahui sebaran pesan yang diterima pada setiap node. Semakin tinggi nilai delivery centrality yang dihasilkan oleh setiap node maka unjuk kerja protokol routing dapat dikatakan buruk..

(37) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB III METODE PENELITIAN 3.1. Data Data yang digunakan adalah Human contact datasets. Datasets yang akan digunakan adalah Haggle 3 - Infocom 5, Haggle 4 - Cambridge Imotes, Sassy, dan Reality Mining oleh MIT. Data ini merupakan himpunan waktu pertemuan antar node menggunakan perangkat bergerak nirkabel pada percobaan penambangan data dalam kehidupan nyata. Waktu pertemuan dua buah node dapat didefinisikan secara sederhana yaitu waktu ketika sebuah node menyadari adanya kehadiran node lain dalam satu radio range. 3.2. Alat Penelitian a.. Hardware Sistem operasi. : Windows 10 Pro 64-bit (10.0, Build 14393) (14393.rs1_release.161220-1747). Pabrikan sistem. : ASUSTeK COMPUTER INC.. Model sistem. : X450LCP. Prosesor. : Intel(R) Core(TM) i5-4200U CPU @ 1.60GHz (4 CPUs), ~2.3GHz. Memori b.. : 4096MB RAM. Software 1. Eclipse Eclipse merupakan sebuah software yang digunakan untuk melakukan pemrograman. Hampir semua platform bahasa pemrograman tersedia di Eclipse. Eclipse terkenal dengan platform Java IDE, C/C++, JavaScript, dan PHP IDE yang dapat dikembangkan untuk membuat aplikasi desktop, web, dan cloud IDE. Dalam penelitian ini, eclipse digunakan untuk mempermudah melakukan pemrograman pada simulator ONE.. 22.

(38) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 23. 2. Simulator ONE Penjelasan tentang simulator ONE sudah ditulis dalam landasan teori Simulator ONE, BAB II. 3.3. Langkah-Langkah Penelitian 1. Studi Pustaka Studi pustaka dilakukan dengan membaca jurnal yang berkaitan dengan protokol routing simulator ONE, SimBet, centrality, betweenness centrality, dan node similarity. Selain itu peneliti juga membaca jurnal tentang simulator ONE. 2. Pengumpulan Bahan Penelitian Data human contact datasets sudah tersedia online di Internet http://www.shigs.co.uk/index.php?page=traces.. Peneliti. hanya. perlu. mengunduh data pada link yang tersedia. 3. Pembuatan Alat Uji a. Analisis Kebutuhan Analisis kebutuhan pada alat uji yang digunakan sudah ditulis dalam landasan teori Simulator ONE, BAB II. b. Desain Alat Uji Alat uji yang digunakan merupakan implementasi protokol SimBet di Simulator ONE dengan bahasa pemrograman Java. i.. Penghitungan Betweenness Centrality Masukan: himpunan node yang ditemui oleh ego node secara langsung Luaran: nilai betweenness centrality ego node Algoritma Penghitungan Betweenness Centrality 1: Ambil nilai keySet dari penyimpanan lokal node n 2: Bangun matriks adjacency berdasarkan node-node yang sudah ditemui node key.

(39) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 24. 3: Simpan matriks yang terbentuk dalam variabel A 4: Pangkatkan matriks A 5:. Simpan hasil perpangkatan pada variabel A2. 6: Lakukan operasi pengurangan matriks 1 dengan ordo nxn dengan matriks A 7: Lakukan perkalian A2 dengan hasil pengoperasian pada langkah ke 6 menggunakan element wise operation 8:. Simpan hasil pengoperasian pada variabel result(i,j). 9: Ambil seluruh nilai result(i,j) yang tidak bernilai 0 dan berada di atas garis diagonal matriks 10:. Simpan untuk setiap nilai yang diambil pada variabel y. 11: Untuk setiap nilai di variabel y 12:. Ubah nilai menjadi nilai resiprokalnya. 13: Lakukan operasi penjumlahan untuk seluruh nilai yang tersimpan pada variabel y 14: Simpan nilai penambahan dalam variabel EBC(n) 15: Return nilai betweenness dari variabel EBC(n). ii.. Penghitungan Node Similarity Masukan: matriks n x n, himpunan neighbours Luaran: himpunan nilai node similarity untuk setiap node destination Algoritma Penghitungan Node Similarity 1: Ambil nilai matriks A yang sudah terbentuk 2: Ambil seluruh node yang tidak termasuk dalam keySet 3: 4:. Jika ada dua node yang sama, Pilih salah satu. 5: Simpan node-node tersebut dalam variabel m.

(40) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 25. 6: Buat matriks adjacency nxm 7: Untuk setiap kolom node m, 8:. Cari irisan nilai 1 dengan kolom node n pada matriks A. 9:. Simpan jumlah irisan untuk setiap node m. 10: Return nilai node similarity untuk setiap dest node m. iii.. Penghitungan SimBet Utility Masukan :. nilai betweenness centrality ego node, nilai betweenness centrality peer node, himpunan nilai node similarity untuk setiap node destination ego node, himpunan nilai node similarity untuk setiap node destination peer node. Luaran :. Nilai SimBet Util ego node Algoritma Penghitungan SimBetUtil. 1: Ambil nilai betweenness node n dari penyimpanan lokal 2: Ambil nilai betweenness node m dari summary vector yang dikirim node m 3: Hitung nilai BetUtiln 4: Untuk setiap node destination d lakukan 5:. Ambil nilai node similarity node n ke node d. 6:. Ambil nilai node similarity node m ke node d. 7:. Hitung nilai SimUtiln (d). 8:. Hitung nilai SimBetUtiln. 9: Return nilai SimBetUtiln.

(41) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 26. iv.. Pseudo-code Protokol SimBet Pseudo-code Routing SimBet while NA is in contact with NB do send neighboursNode(NA) receive neighboursNode(NB) update betweenness_centrality(NA) update node_similarity(NA) while ∃ m ∈ buffer(NA) do. my_SimBetUtil = count SimBet_Util(NA) peer_SimBetUtil = count SimBet_Util(NB) if (peer_SimBetUtil > my_SimBetUtil OR NB = destination) then forward(m, NB). end if end while end while 4. Pengujian a. Skenario Pengujian Parameter yang dimainkan dalam penelitian ini adalah nilai α. Nilai α akan bernilai 0, 0.1, 0.2, ..., 1 pada keempat dataset yang diuji. Nilai α = 0, artinya simulasi menggunakan pembandingan nilai betweenness centrality sebagai tolak ukur pemilihan node relay untuk suatu pesan. Nilai α = 1, artinya simulasi menggunakan pembandingan nilai node similarity sebagai tolak ukur pemilihan node relay untuk suatu pesan. Sedangkan nilai 0 < α < 1, artinya pemilihan node relay untuk suatu pesan.

(42) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 27. menggunakan kombinasi nilai node similarity dan betweenness centrality sebagai pembandingnya. b. Desain Cara Melakukan Pungujian dengan Alat Uji Pengujian dilakukan dengan cara menjalankan simulasi sebanyak 1 kali untuk setiap skenario yang diuji pada setiap dataset yang digunakan. 5. Analisis Hasil Pengujian Menentukan nilai metrik unjuk kerja yang dibutuhkan untuk menganalisis unjuk kerja SimBet, yaitu delivery probability, overhead ratio, latency average, hop count average, dan delivery centrality. a. Delivery Probability Langkah untuk menghitung delivery probability sudah ditulis dalam landasan teori Metrik Unjuk Kerja Jaringan, BAB II. b. Latency Average Langkah untuk menghitung latency average sudah ditulis dalam landasan teori Metrik Unjuk Kerja Jaringan, BAB II. c. Hop Count Average Langkah untuk menghitung hop count average sudah ditulis dalam landasan teori Metrik Unjuk Kerja Jaringan, BAB II. d. Overhead Ratio Langkah untuk menghitung overhead ratio sudah ditulis dalam landasan teori Metrik Unjuk Kerja Jaringan, BAB II. e. Delivery Centrality Langkah untuk menghitung delivery centrality sudah ditulis dalam landasan teori Metrik Unjuk Kerja Jaringan, BAB II..

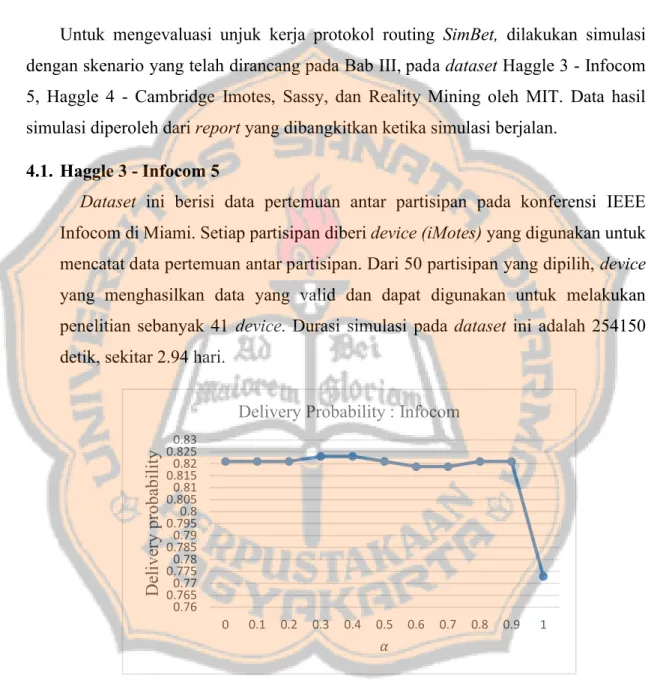

(43) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB IV PENGUJIAN DAN ANALISIS Untuk mengevaluasi unjuk kerja protokol routing SimBet, dilakukan simulasi dengan skenario yang telah dirancang pada Bab III, pada dataset Haggle 3 - Infocom 5, Haggle 4 - Cambridge Imotes, Sassy, dan Reality Mining oleh MIT. Data hasil simulasi diperoleh dari report yang dibangkitkan ketika simulasi berjalan. 4.1. Haggle 3 - Infocom 5 Dataset ini berisi data pertemuan antar partisipan pada konferensi IEEE Infocom di Miami. Setiap partisipan diberi device (iMotes) yang digunakan untuk mencatat data pertemuan antar partisipan. Dari 50 partisipan yang dipilih, device yang menghasilkan data yang valid dan dapat digunakan untuk melakukan penelitian sebanyak 41 device. Durasi simulasi pada dataset ini adalah 254150 detik, sekitar 2.94 hari.. Delivery probability. Delivery Probability : Infocom 0.83 0.825 0.82 0.815 0.81 0.805 0.8 0.795 0.79 0.785 0.78 0.775 0.77 0.765 0.76 0. 0.1. 0.2. 0.3. 0.4. 0.5. 0.6. 0.7. 0.8. 0.9. 1. Gambar 4.1. Grafik delivery probability dataset Haggle 3 - Infocom 5 Berdasarkan hasil simulasi, terlihat bahwa protokol routing SimBet pada dataset Haggle 3 - Infocom 5 dapat menghasilkan nilai delivery probability tertinggi saat. = 0,3 dan. =0,4. Artinya, properti sosial pada pergerakan node 28.

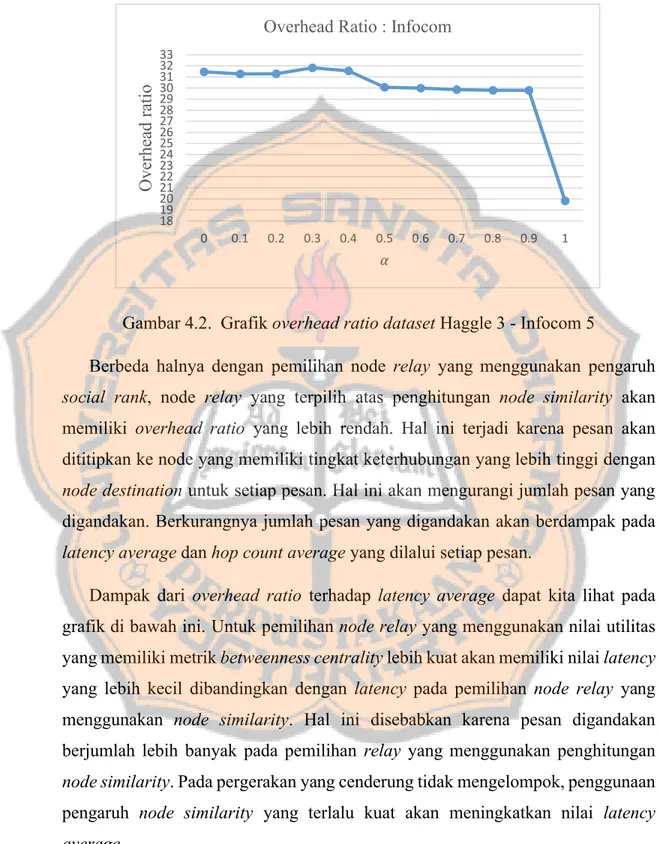

(44) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 29. dataset ini cenderung mengarah pada social rank. Pada grafik di atas, semakin tinggi nilai. maka nilai delivery probability-nya memiliki kecenderungan. menurun setelah mencapai delivery probability maksimum. Artinya, pergerakan node pada dataset ini cenderung tidak membentuk kelompok tertentu sehingga penggunaan pengaruh node similarity yang terlalu kuat pada protokol routing SimBet tidak cocok untuk diterapkan pada dataset ini. Pada dataset ini, ruang gerak node sangat terbatas hanya di sekitar tempat konferensi saja. Hal ini menyebabkan probabilitas pertemuan antara satu node dengan node yang lainnya meningkat. Hal ini terbukti dari penghitungan nilai node similarity selama simulasi (lihat lampiran 12). Berdasarkan hasil penghitungan node similarity terlihat adanya pemerataan nilai node similarity yang tinggi pada setiap node. Hal ini menunjukkan bahwa pergerakan dalam dataset ini cenderung tidak mengelompok. .Overhead ratio pada dataset Haggle 3 - Infocom 5 memiliki nilai yang tinggi saat protokol routing SimBet menggunakan pengaruh betweenness centrality yang lebih kuat dibanding pengaruh node similarity. Hal ini terjadi karena node akan terus menitipkan pesan ke setiap node yang ditemuinya yang memiliki nilai betweenness centrality lebih tinggi. Pesan tetap akan dititipkan ke node yang memiliki nilai utilitas SimBet yang lebih tinggi walaupun node yang ditemui itu belum pernah bertemu secara langsung dengan node destination maupun terhubung secara tidak langsung dengan node destination..

(45) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 30. Overhead ratio. Overhead Ratio : Infocom 33 32 31 30 29 28 27 26 25 24 23 22 21 20 19 18 0. 0.1. 0.2. 0.3. 0.4. 0.5. 0.6. 0.7. 0.8. 0.9. 1. Gambar 4.2. Grafik overhead ratio dataset Haggle 3 - Infocom 5 Berbeda halnya dengan pemilihan node relay yang menggunakan pengaruh social rank, node relay yang terpilih atas penghitungan node similarity akan memiliki overhead ratio yang lebih rendah. Hal ini terjadi karena pesan akan dititipkan ke node yang memiliki tingkat keterhubungan yang lebih tinggi dengan node destination untuk setiap pesan. Hal ini akan mengurangi jumlah pesan yang digandakan. Berkurangnya jumlah pesan yang digandakan akan berdampak pada latency average dan hop count average yang dilalui setiap pesan. Dampak dari overhead ratio terhadap latency average dapat kita lihat pada grafik di bawah ini. Untuk pemilihan node relay yang menggunakan nilai utilitas yang memiliki metrik betweenness centrality lebih kuat akan memiliki nilai latency yang lebih kecil dibandingkan dengan latency pada pemilihan node relay yang menggunakan node similarity. Hal ini disebabkan karena pesan digandakan berjumlah lebih banyak pada pemilihan relay yang menggunakan penghitungan node similarity. Pada pergerakan yang cenderung tidak mengelompok, penggunaan pengaruh node similarity yang terlalu kuat akan meningkatkan nilai latency average..

(46) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 31. Latency average. Latency Average : Infocom 40000. 35000. 30000 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.3. Grafik latency dataset Haggle 3 - Infocom 5 Dapat kita lihat pada grafik di bawah bahwa jumlah hop count average mengalami penurunan seiring dengan semakin menguatnya penggunaan similarity untuk pemilihan node relay. Penurunan hop count average ini disebabkan karena copy pesan hanya dititipkan pada node-node yang memiliki tingkat keterhubungan yang tinggi dengan node destination. Hal ini menyebabkan jumlah copy pesan akan berkurang. Pada dataset ini, semakin kuat metrik similarity yang digunakan menurunkan jumlah hop count karena ada node yang aktif bergerak di area konferensi.. Hop Count average. Hop Count Average : Infocom 3 2.5 2 1.5 1 0.5 0 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.4. Grafik hop count average dataset Haggle 3 - Infocom 5.

(47) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 32. Karena pemilihan node relay terbaik pada dataset Haggle 3 - Infocom 5 memiliki kecenderungan menggunakan metrik betweenness centrality yang lebih kuat, hal ini akan berdampak pada persebaran delivery centrality yang tidak merata dan menimbulkan adanya hub node atau node central. Delivery Centrality: Infocom 40 30 20 10 0 0. 2. 4. 6. 8 10 12 14 16 18 20 22 24 26 28 31 33 35 37 39 0 1 Node ID. Gambar 4.5. Grafik delivery centrality dataset Haggle 3 - Infocom 5 Pada grafik di atas, semakin kuat metrik node similarity yang digunakan akan mengurangi beban hub node. Ketika. = 0 (pemilihan node relay menggunakan. metrik betweenness centrality sebagai metrik yang dominan), grafik delivery centrality cenderung tidak merata dan terlihat hanya beberapa node saja yang dianggap sebagai node yang baik dalam menjadi node relay (ditunjukkan dengan nilai delivery centrality yang tinggi).. Ketika. = 1 (pemilihan node relay. menggunakan metrik node similarity), persebaran delivery centrality cenderung merata bagi semua node. 4.2. Haggle 4 - Cambridge Imotes Dataset ini berisi data pertemuan antar pelajar di Universitas Cambridge. Jumlah partisipan yang digunakan dalam simulasi ini sebanyak 36 orang. Lokasi pengambilan data berada di Kota Cambridge, Inggris. Selain dibawa 36 orang mahasiswa Cambridge, iMotes juga diletakkan di beberapa tempat yang sering.

(48) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 33. dikunjungi partisipan, yaitu laboratorium komputer Universitas Cambridge, toko penjual bahan makanan, pub, supermarket, pusat perbelanjaan di Kota Cambridge. Durasi simulasi pada dataset ini adalah 987529, sekitar 11.43 hari.. Delivery probability. Delivery Probability : Haggle Cam 0.705 0.7 0.695 0.69 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.6. Grafik delivery probability dataset Haggle 4 - Cambridge Imotes Berdasarkan hasil simulasi, dapat kita ketahui bahwa protokol routing SimBet pada dataset Haggle 4 - Cambridge Imotes dapat menghasilkan nilai delivery probability tertinggi saat. = 0,8 dan. = 0,9. Artinya, properti sosial pada dataset. ini cenderung mengarah pada social closeness Pada tabel node similarity (lihat lampiran 12), dapat kita lihat bahwa ada node-node yang memiliki nilai node similarity yang tinggi dengan node lainnya. Namun, ada juga node yang memiliki nilai node similarity yang rendah. Hal ini membuktikan adanya pengelompokan dalam dataset ini. Pada grafik di atas semakin tinggi nilai. , nilai delivery probability yang. dihasilkan memiliki kecenderungan meningkat. Artinya, pergerakan node dalam dataset ini cenderung mengelompok. Ketika pergerakan node cenderung mengelompok, protokol routing yang cocok diterapkan adalah protokol routing yang berbasis social closeness. Namun, berdasarkan grafik, protokol routing yang hanya menggunakan nilai metrik node similarity memiliki nilai delivery probability yang rendah dibanding SimBet yang menggunakan kombinasi metrik similarity dan betweenness centrality. Hal ini terjadi karena dalam membentuk komunikasi antar.

(49) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 34. kelompok dibutuhkan node-node yang mampu menjadi jembatan komunikasi antar kelompok. Proses pencarian hub node akan lebih mudah jika menggunakan penghitungan nilai utilitas betweenness centrality.. Overhead ratio. Overhead Ratio : Haggle Cam 26 24 22 20 18 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.7. Grafik overhead ratio dataset Haggle 4 - Cambridge Imotes Pada grafik di atas dapat kita lihat bahwa semakin kuat metrik node similarity yang digunakan pada protokol ini, nilai overhead ratio yang dihasilkan akan semakin mengecil. Semakin besar metrik node similarity yang digunakan pada protokol routing maka pesan akan dititipkan hanya ke node yang memiliki tingkat keterhubungan lebih tinggi dengan node destination untuk setiap pesan. Hal ini akan mengurangi jumlah pesan yang dititipkan dan jumlah node yang dititipi. Karena pergerakan node pada dataset ini cenderung mengelompok, penggunaan pengaruh similarity yang semakin kuat pada protokol routing SimBet akan semakin mengurangi nilai overhead ratio. Berkurangnya jumlah pesan yang digandakan akan berdampak pula pada latency average dan hop count average yang dilalui setiap pesan..

(50) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 35. Hop count avegare. Hop Count Average : Haggle Cam 2.45 2.4 2.35 2.3 2.25 2.2 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.8. Grafik hop count average dataset Haggle 4 - Cambridge Imotes Dapat kita lihat pada grafik di atas bahwa jumlah hop count average mengalami peningkatan seiring dengan semakin menguatnya metrik node similarity untuk pemilihan node relay. Peningkatan hop count average ini bertujuan untuk menghindari penggunaan hub node secara berlebih. Dampaknya, pesan akan melalui lebih banyak hop untuk mencapai node destination. Latency : Haggle Cam. Latency. 90000 85000 80000 75000 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.9. Grafik latency dataset Haggle 4 - Cambridge Imotes Dampak dari penurunan overhead ratio dan meningkatnya jumlah hop terhadap latency average dapat kita lihat pada grafik di atas. Penggunaan metrik betwenness centrality akan menghasilkan nilai latency yang lebih kecil dibandingkan dengan latency pada pemilihan node relay yang menggunakan metrik node similarity. Sedangkan pada SimBet yang menggunakan kombinasi metrik node similarity dan betweenness centrality, nilai latency yang dihasilkan lebih kecil dibandingkan.

(51) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 36. protokol routing SimBet yang menggunakan metrik betweenness centrality yang lebih kuat. Hal ini disebabkan karena karakterisik antar node pada dataset Haggle 4 - Cambridge Imotes ini memiliki nilai keterhubungan yang cukup tinggi. Dampak dari nilai keterhubungan yang tinggi yang dimiliki oleh dataset ini adalah nilai persebaran delivery centrality yang hampir sama saat menggunakan metrik betweenness centrality dan node similarity. Pada grafik di bawah dapat terlihat bahwa tidak ada banyak perbedaan antara nilai delivery centrality saat menggunakan metrik betweennes centrality dan node similarity. Delivery Centrality : Haggle Cam 300 250 200 150 100 50 0 0. 2. 4. 6. 8 10 12 14 16 18 20 22 24 26 28 30 32 34 Node ID 0 1. Gambar 4.10. Grafik delivery centrality dataset Haggle 4 - Cambridge Imotes 4.3. Sassy Dataset ini berisi data pertemuan antar pelajar undergraduate, pelajar postgraduate, dan staff di Universitas St. Andrew. Jumlah partisipan yang digunakan dalam simulasi ini sebanyak 22 pelajar undergraduate, 3 pelajar postgraduate, dan 2 orang staff. Lokasi penelitian berada di dalam dan di luar Kota St. Andrew. Dari 27 partisipan, hanya 25 device yang datanya valid dan bisa digunakan untuk melakukan penelitian. Durasi simulasi pada dataset ini adalah sekitar 79 hari..

(52) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 37. Delivery Probability. Delivery Probablity: Sassy 0.205 0.2 0.195 0.19 0.185 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.11. Grafik delivery probability dataset Sassy Berdasarkan hasil simulasi, dapat kita ketahui bahwa protokol routing SimBet pada dataset Sassy dapat menghasilkan nilai delivery probability tertinggi saat = 0,4 dan delivery probability yang dihasilkan saat 0,3 ≤. ≤ 0,6 memiliki nilai. yang konstan. Artinya, properti sosial pada dataset ini cenderung mengarah pada kombinasi social rank dan social closeness. Pada dataset ini, pergerakan nodenya cenderung tidak membentuk kelompok. Hal ini dapat dilihat pada tabel node similarity (lihat lampiran 12). Berdasarkan tabel hasil simulasi, hasil simulasi menunjukkan nilai node similarity antar node tergolong rendah. Rata-rata nilai node similarity setiap node hanya berkisar 0 - 10.. Overhead ratio. Overhead Ratio : Sassy 10 5 0 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.12. Grafik overhead ratio dataset Sassy Pada grafik overhead ratio di atas, terlihat bahwa semakin kuat metrik node similarity yang digunakan, semakin tinggi nilai overhead ratio yang dihasilkan. Namun, saat hanya pengaruh similarity yang digunakan dalam menentukan node.

(53) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 38. relay, nilai overhead ratio yang dihasilkan menunjukkan adanya penurunan. Peningkatan nilai overhead ratio terjadi karena karakteristik node pada dataset Sassy hanya memiliki tingkat keterhubungan yang rendah. Artinya, node-node dalam dataset ini tidak membentuk kelompok tertentu selama simulasi berlangsung. Pada pergerakan yang tidak mengelompok, penggunaan pengaruh betweenness centrality pada protokol routing SimBet menghasilkan nilai overhead ratio yang rendah. Pesan akan dititipkan hanya ke node-node popular sehingga overhead ratio yang dihasilkan rendah. Latency Average : Sassy Latency average. 605000 600000 595000 590000 585000 580000 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.13. Grafik latency dataset Sassy Pengaruh peningkatan α terhadap latency dapat kita lihat pada grafik di atas. Pada grafik, terlihat bahwa nilai latency yang dihasilkan tidak menunjukkan suatu pola tertentu. Hasil yang ditampilkan pada grafik cenderung acak. Hal ini terjadi karena model pergerakan node pada dataset Sassy yang tidak teratur. Pada grafik, peningkatan nilai latency yang teratur terjadi saat 0,2 ≤. ≤ 0,6. Dari situ dapat. kita ketahui bahwa pada pergerakan Sassy saat routing protokol menggunakan kombinasi metrik betweenness centrality dan similarity, hasil terbaik adalah latency yang menggunakan. = 0,2. Pengaruh betweenness centrality yang lebih. dominan membantu pesan untuk sampai di node destination lebih cepat. Pada grafik hop count average di bawah dapat kita lihat bahwa terjadi peningkatan jumlah hop rata-rata seiring peningkatan nilai . Namun saat. =1.

(54) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 39. terjadi penurunan yang cukup drastis pada jumlah hop rata-rata. Hal ini terjadi karena pergerakan yang acak dan tidak teratur pada dataset ini. Pada pergerakan yang tidak teratur tidak akan terbentuk kelompok-kelompok tetap. Karena tidak adanya kelompok-kelompok tetap, tingkat keterhubungan antar node dalam dataset ini menjadi rendah. Ketika protokol routing SimBet yang digunakan hanya menggunakan pengaruh similarity maka node-node yang dititipi pesan hanya sedikit. Namun, node-node tersebut memiliki rantai pertemanan yang pendek dengan node destination.. Hop count average. Hop Count Average : Sassy 2.1 2.05 2 1.95 1.9 1.85 0 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.14. Grafik hop count average dataset Sassy Dampak dari model pergerakan node yang acak dan tidak teratur yang ada pada dataset ini adalah nilai persebaran delivery centrality yang hampir sama saat menggunakan betweenness centrality dan similarity. Pada grafik di bawah dapat terlihat bahwa tidak ada banyak perbedaan antara nilai delivery centrality saat menggunakan pengaruh betweennes centrality dan similarity. Hanya terlihat perbedaan satu node central yang kemudian memiliki nilai delivery centrality yang mengalami penurunan..

(55) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 40. Delivery Centrality: Sassy. 600 400 200 0. 0 1 2 3 4 5 6 7 8 9 101112131415161718192021222324 0 Node ID. Gambar 4.15. Grafik delivery centrality dataset Sassy 4.4. Reality Mining Dataset ini berisi data pertemuan antar pelajar dari 2 fakultas di Universitas MIT. Jumlah partisipan yang digunakan dalam simulasi ini sebanyak 75 pelajar Fakultas Media Laboratory dan 25 pelajar dari Fakultas Business. Durasi simulasi pada dataset ini adalah 1 tahun akademik. Dari 100 partisipan yang dipilih, device yang menghasilkan data yang valid dan dapat digunakan untuk melakukan penelitian sebanyak 97.. Delivery Probability. Delivery Probability : Reality 0.55 0.545 0.54 0.535 0.53 0.525 0.52 0.515 0.51 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.16. Grafik delivery probability dataset Reality Mining Berdasarkan hasil simulasi, dapat kita ketahui bahwa protokol routing SimBet pada dataset Reality Mining dapat menghasilkan nilai delivery probability tertinggi saat = 0,9. Artinya, properti sosial pada dataset ini cenderung mengarah pada social closeness. Pada grafik di atas, terlihat bahwa semakin kuat metrik node.

(56) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 41. similarity pada protokol routing SimBet, nilai delivery probability akan semakin meningkat. Namun, ketika hanya menggunakan metrik node similarity saja pada protokol routing, nilai delivery probability pada dataset ini akan menurun. Hal ini disebabkan karena pergerakan manusia bukan pergerakan yang acak. Pergerakan manusia sehari-hari biasa membentuk kelompok-kelompok tertentu dan dibutuhkan beberapa node penghubung atau hub node yang berfungsi menghubungkan antar kelompok yang terbentuk. Berdasarkan hasil simulasi (lihat lampiran 12), dapat kita lihat bahwa ada node-node yang memiliki nilai node similarity yang tinggi dengan node lainnya. Namun, ada juga node yang memiliki nilai node similarity yang rendah. Hal ini membuktikan adanya pengelompokan dalam dataset ini. Pada grafik overhead ratio di bawah, terlihat bahwa pemilihan node relay yang menggunakan metrik node similarity yang semakin kuat akan menurunkan nilai overhead ratio. Penurunan nilai overhead ratio terjadi karena pesan dititipkan hanya ke node yang memiliki tingkat keterhubungan lebih tinggi dengan node destination untuk setiap pesan. Hal ini akan mengurangi jumlah pesan yang digandakan. Pengurangan jumlah pesan yang digandakan akan berdampak pula pada latency average dan hop count average yang dilalui setiap pesan.. Overhead ratio. Overhead Ratio : Reality Dataset 100 80 60 40 20 0 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.17. Grafik overhead ratio dataset Reality Mining Dampak dari overhead ratio terhadap latency average dapat kita lihat pada grafik di bawah. Pada dataset Reality Mining, pemilihan node relay yang.

(57) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 42. menggunakan metrik betweenness centrality memiliki nilai latency yang lebih tinggi dibandingkan dengan latency pada pemilihan node relay yang menggunakan metrik node similarity. Hal ini terjadi karena node pada dataset Reality Mining memiliki kecenderungan untuk membentuk kelompok-kelompok. Pada tipe pergerakan seperti ini, penggunaan metrik node similarity akan lebih efektif pada node-node yang satu kelompok. Sedangkan betweenness centrality digunakan untuk menghubungkan komunikasi antar kelompok.. Latency Average. Latency Average : Reality Datasets 600000 590000 580000 570000 560000 550000 540000 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.18. Grafik latency average dataset Reality Mining Pada grafik di bawah, nilai rata-rata hop yang dilalui sebuah pesan bernilai lebih tinggi ketika metrik node similarity di set lebih kuat dalam menyimulasikan dataset Reality Mining. Hal ini terjadi untuk menghindari pengiriman pesan ke hub node. Pesan memiliki nilai latency yang rendah untuk mencapai node destination karena pergerakan node dalam dataset ini cenderung mengelompok. Hal ini membantu mengurangi waktu pengiriman pesan..

(58) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 43. Hopcount Average. Hop count Average : Reality Datasets 3.35 3.3 3.25 3.2 3.15 3.1 3.05 3 0. 0.1 0.2 0.3 0.4 0.5 0.6 0.7 0.8 0.9. 1. Gambar 4.19. Grafik hop count average dataset Reality Mining Pada grafik persebaran delivery centrality di bawah terlihat bahwa hanya ada beberapa node-node yang popular (hub node). Node-node yang popular dalam dataset ini berfungsi untuk menghubungkan komunikasi antar kelompok. Saat α = 0, hanya sedikit node-node yang dapat menjadi node penghubung. Karena jumlah node penghubung yang hanya sedikit, setiap node penghubung menerima titipan pesan yang sangat banyak. Delivery Centrality : Reality (α = 0) 2500 2000 1500 1000 500 0 1 4 7 1014172023273033363942454955586165697275788184889194. Node ID Gambar 4.20. Grafik Delivery Centrality saat α = 0 dataset Reality Mining Berbeda halnya saat α = 1. Dalam dataset ini, jumlah node penghubung mulai meningkat dan node-node yang lain mendapat titipan pesan dengan jumlah yang.

(59) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 44. selisihnya tidak terlalu banyak dibandingkan saat hanya menggunakan pengaruh betweenness centrality saja. Delivery Centrality : Reality (α = 1) 2500 2000 1500 1000 500 0 1 4 7 1014172023273033363942454955586165697275788184889194. Node ID Gambar 4.21. Grafik Delivery Centrality saat α = 1 dataset Reality Mining.

(60) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB V KESIMPULAN DAN SARAN 5.1. Kesimpulan Setelah melakukan proses pengujian melalui simulasi dan menganalisis data hasil simulasi, dapat dibuat 2 buah kesimpulan. Pertama, pada dataset yang memiliki pergerakan node yang cenderung tidak membentuk kelompok, metrik betweenness centrality yang lebih kuat cocok untuk diterapkan pada protokol routing SimBet. Carrier yang terpilih adalah node yang lebih popular dan dapat menjembatani komunikasi. Pada situasi ini, pesan akan sering digandakan sehingga delivery probability akan meningkat dan latency average akan menurun. Hop count average yang dihasilkan juga akan bernilai kecil. Namun, nilai overhead ratio yang dihasilkan meningkat karena pesan yang sering digandakan. Selain itu, sebaran traffic juga tidak merata. Hanya pada node-node tertentu saja pesan akan diteruskan, contohnya hub node. Sedangkan pada dataset yang memiliki pergerakan node yang cenderung membentuk kelompok, metrik node similarity memberikan dampak yang lebih signifikan pada performa pengiriman dibanding betweenness centrality. Carrier yang terpilih adalah node-node yang memiliki keterhubungan (transitivity) yang lebih tinggi dengan node destination. Pada situasi ini, penggunaan node similarity akan mengefisienkan pengiriman pesan dengan mengurangi jumlah copy pesan (overhead ratio). Persebaran pesan yang dihasilkan lebih adil, tidak hanya ke hub node tetapi ke node-node yang memiliki nilai transitivity yang tinggi ke node destination. Namun, jumlah hop yang dilalui setiap pesan akan meningkat untuk menghindari penggunaan hub node sebagai node relay, nilai delay juga meningkat dan menyebabkan nilai delivery probability yang dihasilkan akan menurun.. 45.

(61) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 46. 5.2. Saran Pada penelitian selanjutnya perlu diteliti metode penghitungan centrality Freeman manakah yang lebih efektif untuk diterapkan dalam jaringan sosial oportunistik. Selain node similarity, ada juga cara untuk menghitung social closeness yaitu dengan menggunakan deteksi komunitas terdistribusi. Perlu juga dilakukan penelitian tentang metode penghitungan social closeness mana yang paling efisien diterapkan dalam jaringan sosial oportunistik..

(62) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR PUSTAKA Ari Keränen, Jörg Ott and Teemu Kärkkäinen. The ONE Simulator for DTN Protocol Evaluation. SIMUTools'09: 2nd International Conference on Simulation Tools and Techniques. Rome, March 2009. URL:https://www.netlab.tkk.fi/tutkimus/dtn/theone/pub/the_one_simutools.pdf . Diakses: 5 Mei 2017. Daly, Elizabeth dan Mads Haar. Social Network Analysis for Routing in Disconnected Delay-Tolerant MANETs. IEEE Transactions on Mobile Computing ( Volume: 8, Issue: 5, May 2009 ). DOI: 10.1109/TMC.2008.161. Everett, Martin dan Stephen P. Borgatti. 2005. Ego Network Betweenness. Social Networks 27 (2005) 31–38. URL:https://pdfs.semanticscholar.org/01eb/fdb48fdf2cd286260db3789a221ffda87a4 4.pdf. Diakses: 30 April 2017. Greg Bigwood, Tristan Henderson, Devan Rehunathan, Martin Bateman, Saleem Bhatti, CRAWDAD dataset st_andrews/sassy (v. 2011-06-03), diunduh dari http://crawdad.org/st_andrews/sassy/20110603, https://doi.org/10.15783/C7S59X, Jun 2011. James Scott, Richard Gass, Jon Crowcroft, Pan Hui, Christophe Diot, Augustin Chaintreau, CRAWDAD dataset cambridge/haggle (v. 2009-05-29), diunduh dari http://crawdad.org/cambridge/haggle/20090529, https://doi.org/10.15783/C70011, May 2009. Nathan Eagle, Alex (Sandy) Pentland, CRAWDAD dataset mit/reality (v. 2005-07-01), diunduh dari http://crawdad.org/mit/reality/20050701, https://doi.org/10.15783/C71S31, Jul 2005.. 47.

(63) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 48. Peter V. Marsden. 2002. Egocentric and Sociocentric Measures of Network Centrality. Social Networks 24 (2002) 407–422. URL:http://hbanaszak.mjr.uw.edu.pl/TempTxt/PDF/Marsden_2002_EgocentricAndS ociocentricMeasuresOfNetworkCentrality.pdf. Diakses: 21 Maret 2017. D. Johnson, “Routing in Ad Hoc Networks of Mobile Hosts,” Proceedings of the IEEE Workshop on Mobile Computing Systems and Applications, Dec.1994..

(64) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LAMPIRAN 1. Listing SimBetRouter.java. 49.

(65) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 50.

(66) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 51.

(67) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 52.

(68) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 53.

(69) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 54. 2. Listing BetweennesCentrality.java.

(70) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 55.

(71) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 56. 3. Listing NeighbourhoodSimilarity.java.

(72) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 57. 4. Listing CentralityDetection.java. 5. Listing SimilarityCounter.java.

(73) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 58. 6. Setup Simulasi Infocom 5.

Gambar

Dokumen terkait

Hasil uji statistik yang telah dilakukan menunjukkan adanya pengaruh positif signifikan variabel daya tarik isi informasi terhadap tanggapan positif masyarakat. <

Oleh karena itu, penelitian ini menerapkan Model Regresi Data Panel dengan pendekatan Fixed Effect Model menggunakan Metode Least Square Dummy Variable untuk menentukan

Dalam kitabnya al Umm, al Syafi’i mengatakan apabila seseorang menyewakan rumahnya kepada orang lain dengan harga 100 dinar selama 4 tahun dengan syarat pembayarannya sampai

1) VoIP layak dilewatkan dan berhasil dilewatkan pada MANET. Dapat dilihat dari rata- rata nilai delay, jitter, dan packet loss yang berada pada rentang nilai yang

Sedangkan ancaman yang dimiliki oleh Pioncini berdasarkan hasil analisis faktor eksternal adalah gaya hidup masyarakat menggunakan produk atau merek luar negeri, kenaikkan

Timbulnya konsep ini dikarenakan potensi pasar wanita sangatlah kuat dan istimewa, sehingga jika perusahaan tidak mengubah pendekatan pemasaran mereka untuk wanita, maka

KAA Ditutup, Pemimpin Asia-Afrika Sepakati Tiga Dokumen Pertemuan tingkat kepala negara Konferensi Asia Afrika (KAA) pada sore ini resmi ditutup oleh Presiden Joko Widodo di

Dari hasil analisa SWOT dihasilkan formulasi strategi pemasaran yang dapat dikembangkan meliputi 4 bentuk dasar : (1) strategi pemasaran berbasis Kekuatan-