TUGAS AKHIR

Oleh:

AHMAD SULTHANI

NPM : 0734010234

J URUSAN TEKNIK INFORMATIKA

FAKULTAS TEKNOLOGI INDUSTRI

UNIVERSITAS PEMBANGUNAN NASIONAL “VETERAN” J AWA TIMUR

SURABAYA

ABSTRAK

Di dalam dunia internet sudah pasti kita tidak biasa lepas dari website sebagai media untuk menyampaikan segala informasi baik dari segi pendidikan(E-Learning),pemerintahan(E-Government) dan perdagangan( E-Commerce) oleh karena itu Google hadir sebagai mesin pencari paling populer di seluruh dunia, memberikan peselancar web dengan mudah untuk memandu-gunakan Internet untuk mencari dan menyerap segala informasi, dengan pencarian web dan gambar, terjemahan bahasa, dan berbagai fitur yang membuat web navigasi cukup sederhana bahkan untuk pengguna pemula untuk menyerap segala informasi yang ada,namun sebagian besar Web Admin tidak menyadari jumlah informasi yang sangat sensitif seperti password, nomor kartu kredit, nomor jaminan sosial,informasi Database dan lain-lain sangat mudah untuk di akses dan di salah gunakan dengan alat pencarian Google yang di sebut dengan istilah Google Hacking.

Seorang Web Admin wajib melakukan pengujian penetrasi terhadap Webnya secara berkala agar seorang Web Admin dapat mengefaluasi keamanan dan melindungi data-data sensitive Websitenya dari penetrasi Hacker(peretas) yang memanfaatkan keakuratan alat pencarian Google(google web search). Dengan demikian perlu di buat aplikasi penetration testing berupa”Implementasi Google Hack for Penetration Testing Sebagai Add-ons Mozila Firefox”. Dengan adanya aplikasi ini diharapkan dapat membantu Web Admin untuk menguji penetrasi terhadap Websitenya.

Add-ons Penetration Testing berbasis Online ini merupakan sarana untuk menguji penetrasi Web dengan metode yang sama dengan google hack Untuk itu Add-ons ini sebaiknya mempunyai kemudahan untuk menguji penetrasi dan user friendly karena berjalan di Web browsers yang cukup populer Mozila Firefox.

i

Taufik, dan Hidayah-Nya yang telah diberikan kepada penulis sehingga dapat

menyelesaikan Skripsi ini dengan baik.

Dalam menyelesaikan Skripsi ini, penulis berpegang pada teori serta

bimbingan dari para dosen pembimbing Skripsi. Dan berbagai pihak yang banyak

membantu hingga terselesaikannya Skripsi ini. Skripsi merupakan salah satu syarat

bagi mahasiswa untuk menyelesaikan program studi Sarjana Strata Satu (S-1) di

Jurusan Teknik Informatika Fakultas Teknologi Industri Universitas Pembangunan

Nasional “Veteran” Jawa Timur.

Terwujudnya Skripsi ini adalah berkat usaha, kerja keras serta dukungan dari

berbagai pihak. Dan tanpa menghilangkan rasa hormat, penulis mengucapkan banyak

terima kasih kepada pihak-pihak yang telah membantu penulis antara lain:

1.

Prof. Dr. Ir. Teguh Soedarto, MP Selaku Rektor UPN “Veteran” Jawa Timur.

2.

Ir. Sutiyono, MT Selaku Dekan Fakultas Teknologi Industri UPN “Veteran”

Jawa Timur.

3.

Dr. Ir. Ni Ketut Sari, MT Selaku Kepala Jurusan Teknik Informatika UPN

“Veteran” Jawa Timur dan dosen pembimbing I yang telah giat meluangkan

ii

dan kesempatan penyusun untuk berkreasi dalam proses pembuatan Skripsi ini.

5.

Bapak dan Ibu dosen Teknik Informatika yang telah memberikan ilmunya kepada

penulis selama kuliah.

6.

Ayahanda tercinta, yang merupakan lelaki terhebat yang pernah aku temui dan

ibunda tersayang yang juga merupakan perempuan yang kesabarannya tiada

bandingnya didunia ini., terima kasih atas semuanya, aku tidak akan bisa seperti

ini tanpa keluargaku. Aku beruntung terlahir dikeluarga ini,,,

7.

Teman-teman dan bolo-bolo seperjuangan dari semester satu sampek akhir, Aris

Prasetyo (Dulur) yang selalu membimbingku,Rahamt bagus yang selalu

bareng-bareng berjuang mengejar wisuda,Faris phopia yang selalu mamberi info,.Fajar

bayu (bro) yang bersedia memberi tumpangan tempat sinau, Wahyu

Putra(Qiyep),Duwim ujiarto (gonrong),Satya,ahong(reza col box),faizal,zulfikar

dan komeng(rizal) dari grup mincing mania penglipur lara sampai grup futsal

arek buntu kebersamaan kita tak kan mungkin pernah terlupakan

semangatnya,,,,makasih semuanya tanpa bantuan kalian semua aku tidak akan

iii

saya sebutkan satu persatu,,,,,terimakasih atas semua dukungan selama ini……

Penulis menyadari bahwa penulisan ini masih jauh dari kesempurnaan,

karena tiada gading yang tak retak. Oleh sebab itu, penulis mengharapkan kritik dan

saran yang bersifat membangun guna terciptanya kesempurnaan penulisan ini

selanjutnya. Semoga penulisan ini dapat menambah wawasan serta ilmu pengetahuan

bagi siapa saja yang membacanya.

Surabaya, Desember 2011

Halaman

HALAMAN JUDUL

LEMBAR PENGESAHAN

LEMBAR PENGESAHAN DAN PERSETUJUAN

KETERANGAN REVISI

ABSTRAK

KATA PENGANTAR ... i

DAFTAR ISI ... iv

DAFTAR TABEL ... vii

DAFTAR GAMBAR ... viii

BAB I PENDAHULUAN ... 1

1.1 Latar Belakang Masalah ... 1

1.2 Perumusan Masalah ... 2

1.3 Batasan Masalah ... 2

1.4 Tujuan ... 3

1.5 Metodelogi ... 3

BAB II TINJAUAN PUSTAKA... 6

2.1 Sejarah Internet………. ... 6

2.1.1 World Wide Web……… 7

2.1.2 Hypertext Transfer Protocol……… 7

2.2 Web Browser... 9

2.2.1 Sejarah Web Browser………. 9

2.2.2 Fungsi Web Browser………... 11

2.3 Mozila Firefox... 12

2.3.1 Add-ons Mozila Firefox………. 14

2.3.2 Membuat Add-ons Mozila Firefox………. 15

2.4 CSS... 19

2.4.1 Tentang CSS... 19

2.4.7 CSS List... 20

2.4.8 CSS Border……… 21

2.4.9 CSS Margin dan Pading... 21

2.5 Google... ... 22

2.5.1 Google Web Search……… 22

2.5.2 Google Hack……….. 24

2.6 Penetration Testing... 27

2.6.1 Sekenario Pengujian penetration Testing... 28

2.62 Web Penetration Testing... 30

BAB III ANALISA DAN PERANCANGAN SISTEM... 31

3.1 Analisa Sistem ... 31

3.2 Perancangan Sistem ... 31

3.2.1 Perancangan Dasar Modul Add-ons... 32

3.2.2 Perancangan Modul Conten Script... 34

3.3 Perancangan Proses ... 34

3.3.1 Proses Penetrasi Testing ... 35

3.4 Perancangan Antar Muka ... 40

3.4.1 Blok Arsitektur Sistem………... 40

3.4.2 Tampilan Antar Muka Aplikasi ... 41

3.4.3 Perancangan Uji Coba ... 42

3.5 Perbedaan Add-ons dengan Peneliti yang lain……… 43

BAB IV IMPLEMENTASI ... 45

4.1 Lingkungan Implementai… ... 45

4.2 Pengkodean Aplikasi………. 45

4.2.1 Pengkodean Dasar Add-ons ... 46

4.2.2 Pengkodean menu TRACKING………... 47

4.2.3 Pengkodean menu SECRET ..………... 48

5.1.1 Uji Coba Tracking Server Versioning ... 55

5.1.2 Uji Coba Tracking Diractory Listing…………... 57

5.1.3 Uji Coba Tracking Locating Network Device…….. 59

5.1.4 Uji Coba Mencari Username dan Password………. 60

5.1.5 Uji Coba Mencari Sensitive Information………….. 63

5.1.6 Uji Coba Mencari Login Portal………. 66

5.1.7 Uji Coba DataBase Error Messages………. 67

5.1.8 Uji Coba DataBase Dumps……….. 70

5.1.9 Uji Coba Actual DataBase………. 72

5.2 Daftar Website yang telah di uji Coba ... 75

5.3 Skenario Penetration Testing………. 76

BAB VI PENUTUP ... 84

6.1 Kesimpulan ... 84

6.2 Saran ... 85

Tabel 3.1 Perbedaan Add-ons dengan Extention Google Chrome... 51

Tabel 4.1 Keterangan Google Quwery ………... 51

Tabel 5.1 Keterangan Daftar website yang telah di uji coba... 75

Gambar 2.1 Web Browser………... 8

Gambar 2.2 Mozila firefox Browser………... 13

Gambar 2.3 Add-ons Mozila firefox………... 15

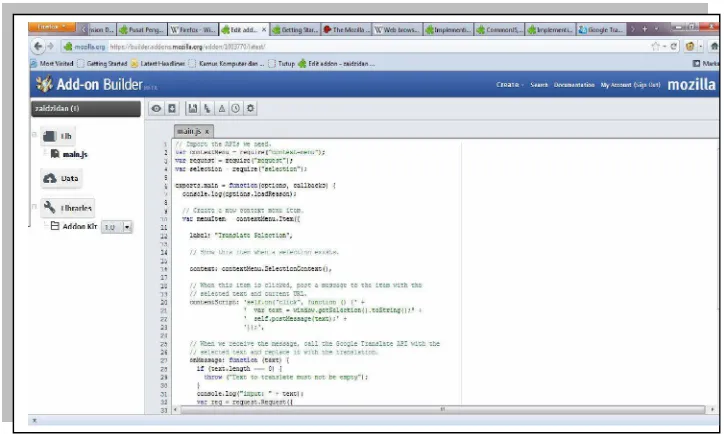

Gambar 2.4 Add-ons Builder………... 16

Gambar 2.5 Contoh Coding Add-ons…...….. ... 17

Gambar 2.6 Translate Selection………... 15

Gambar 2.7 Google.com……….………... 23

Gambar 2.8 Google Hack……… ………... 25

Gambar 2.9 Skenario Penetration Testing……… ………... 25

Gambar 3.1 Perancangan Dasar Modul Add-ons………... 33

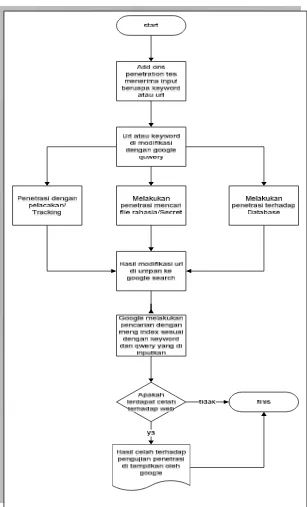

Gambar 3.2 Diagram Alur Penetration Test………... 37

Gambar 3.2 Flowchat proses keseluruhan...………... 39

Gambar 3.3 Block Arsitektur Penetration Testing... 40

Gambar 3.4 Tampilan Antar Muka Aplikasi……….. 41

Gambar 3.5 Icon widget pada Mozila Firefox……….……….. 42

Gambar 4.1 Source Code Kerangka Utama Add-ons……….…… 46

Gambar 4.2 Halaman Menu TRACKING………... 47

Gambar 4.3 Potongan Source Code Menu TRACKING... 48

Gambar 4.4 Halaman Menu SECRET ……….…………... 49

Gambar 4.5 Potongan Source Code Menu SECRET... 49

Gambar 5.2 Tampilan Sebelum Tracking Server versioning………. 56

Gambar 5.3 Tampilan Google Pencarian Tracking Server versioning…. 56 Gambar 5.4 Tampilan Sesudah Tracking Server versioning... 57

Gambar 5.5 Tampilan Sebelum Tracking Directory Listings …... 58

Gambar 5.6 Google melakukan pencarian Tracking Directory Listings.. 58

Gambar 5.7 Hasil Penetrasi Tracking Directory Listings……….. 59

Gambar 5.8 Website setelah Tracking Locating Network Device... 60

Gambar 5.9 Tampilan Sebelum Penetrasi username dan pasword... 61

Gambar 5.10 Proses Penetrasi mencari user name dan password... 62

Gambar 5.11 Tampilan hasil Penetrasi mencari username dan password.. 62

Gambar 5.12 Tampilan Sebelum Penetrasi Sensitive Information……… 63

Gambar 5.13 Google menemukan hasil penetrasi Sensitive Information 64 Gambar 5.14 Proses Download penetrasi Sensitive Information……… 64

Gambar 5.15 Tampilan hasil penetrasi sensitive information... 65

Gambar 5.16 Web sebelum di lakukan penetrasi Login portal... 66

Gambar 5.17 Tampilan Login portal setelah di lakukan Penetrasi………. 67

Gambar 5.18 Tampilan sebelum di lakukan penetrasi Error Messages….. 68

Gambar 5.19 Google menemukan pencarian penetrasi Error Messages…. 69 Gambar 5.20 Tampilan hasil penetrasi untuk Error Messages……… 69

Gambar 5.26 Konfirmasi untuk mendownload Actual Database……... 74

Gambar 5.27 Isi dari file Actual Database yang berhasil di download …. 74 Gambar 5.28 Website yang akan di uji coba dengan skenario A1…... 78

Gambar 5.29 Aplikasi menguji coba website………... …. 78

Gambar 5.30 Google menampilkan pencarian penetrasi………...…. 79

Gambar 5.31 Tampilan penemuan file xls………. 79

Gambar 5.32 Tampilan isi hasil file xls……… …. 80

Gambar 5.33 Website yangakan di uji coba dengan skenario A2 ……….. 81

Gambar 5.34 Aplikasi menguji coba website………. 82

1

1.1B LatarBBelakangB

Perkembangan ilmu pengetahuan dan teknologi yang semakin komplek

mampu mempengaruhi pola pikir manusia. Kemajuan ini telah mendorong

manusia untuk berusaha menyerap pengetahuan sebanayak mungkin dan secapat

mungkin .Saat ini telah banyak fasilitas hasil produk dari pemanfaatan teknologi

untuk mencari informasi dengan cepat .

Salah satu teknologi informasi yang digunakan oleh banyak orang adalah

internet, yang digunakan untuk berkomunikasi dan mendapat informasi dari orang lain melalui website Search engine.

Search engine adalah istilah atau penyebutan bagi website yang berfungsi

sebagai mesin pencari, mesin pencari ini akan menampilkan informasi

berdasarkan permintaan dari user pencari konten, konten yang ditampilkan adalah

konten yang memang sudah terindex dan tersimpan di database server search

engine-nya itu sendiri.

Salah satu website search engine yang paling cepat dan paling populer

dalam mencari informasi adalah Google.com,saking akurat dan cepatnya dalam

mencari informasi Google.com sebagai Search engine bagai pisau bermata dua

dengan memanfaatkan kemampuan google untuk mencari suatu informasi mulai

dari informasi yang biasa sampai informasi yang sangat penting yang terdapat

nomor kartu kredit, kelemahan web dan informasi yang seharusnya menjadi

rahasia sang pemilik dapat diketahui melalui search engine semacam google ini.

Pada Tugas Akhir ini membuat aplikasi add-ons mozila firefox sebagai

google hack for penetration tester maka yang akan dilakukan dalam penelitian ini

untuk menguji keamanan dari website dan yang terakhir adalah membuat

dokumentasi.

1.1 PerumusanBMasalah

Dari latar belakang di atas, maka dapat di ambil permasalahan yaitu :

1. Bagaimana merancang aplikasi add-ons untuk mozila firefox ?

2. Bagaimana cara menguji web dengan google hack for penetrations tester ?

1.2 BatasanBMasalah

Untuk lebih memfokuskan pada permasalahan, maka sistem yang akan

dibuat nantinya akan dibatasi pada :

1. Add ons hanya untuk mozila firefox.

2. mozila firefox yang di gunakan hanya untuk versi 4 atau lebih

3. Pengujian penetrasi terhadap web hanya dengan google search engine

4. Aplikasi hanya menggunakan bahasa pemrograman HTML,CSS dan

1.3 TujuanBdanBManfaatB

Tujuan penulisan skripsi ini adalah menerapkan google hack for

pentrations testing di mozila firefox sebagai add-ons.

Manfaatnya adalah bisa membantu admin web menguji coba penetrasi webnya secara legal agar tidak terjadi kebocoran data yang sangat rahasia pada

sebuah web.

1.4 MetodologiBPenelitianB

Langkah-langkah yang ditempuh untuk keperluan pembuatan tugas akhir

ini antara lain:

1. Studi Literatur

Mengumpulkan referensi baik dari buku, internet, maupun sumber-sumber

yang lainnya yang terkait dengan judul penelitian ini.

2. Pengumpulan dan Analisa Data

Pengumpulan data dilakukan dengan cara: observasi, identifikasi dan klasifikasi melalui studi literatur. Dari pengumpulan data tersebut,

dilakukan analisa data yaitu menganalisa cara kerja google hack

3. Rancang – Bangun Sistem

Pada tahap ini dilakukan pembangunan aplikasi dengan melakukan

nantinya dapat tercipta add-ons pada Mozila Firefox yang berfungsi

sebagai penetration tester.

4. Uji Coba dan Evaluasi Sistem

Pada tahap ini dilakukan uji coba terhadap aplikasi yang telah dibangun,

apakah sudah sesuai dengan yang diharapkan.

5. Dokumentasi

Pada tahap ini dilakukan pembuatan laporan mulai dari studi literatur

sampai dengan implementasi, serta penarikan kesimpulan dan saran.

1.5 BSistematikaBPenulisanBB

Penulisan serta pembahasan tugas akhir ini dibagi menjadi tujuh bab

dengan sistematika sebagai berikut :

BAB I : PENDAHULUAN

Bab ini berisi tentang latar belakang, rumusan masalah,

batasan masalah, tujuan dan manfaat, metode penelitian dan

sistematika penulisan.

BAB II : TINJAUAN PUSTAKA

Pada bab ini membahas tentang teori-teori dasar yang

mendukung penelitian ini.

BAB III : ANALISIS DAN PERANCANGAN SISTEM

BAB IV : IMPLEMENTASI

Pada bab ini berisi tentang hasil dari perancangan aplikasi

yang telah dibuat, yang meliputi konfigurasi dasar dan apa

saja yang dibutuhkan untuk menjalankan aplikasi ini.

BAB V : UJI COBA DAN EVALUASI

Pada bab ini berisi penjelasan tentang hasil uji coba aplikasi

dan evaluasinya.

BAB VI : KESIMPULAN

Dalam bab bagian akhir skripsi dibuat kesimpulan dan

saran dari hasil pembuatan aplikasi yang diperoleh sesuai dengan dasar teori yang mendukung dalam pembuatan

2.1 Sejarah Inter net

Dua bulan berselang setelah Neil Amstrong melangkah di bulan, terjadi

suatu langkah yang besar di UCLA, sewaktu komputer pertama dikoneksikan ke

ARPANET. ARPANET mengkoneksikan empat site, diantaranya UCLA, SRI,

UC, dan University of Utah. Pada tahun 1977, terdapat lebih seratus mainframe

dan komputer mini yang terkoneksi ke ARPANET yang sebagian besar masih

berada di Universitas. Dengan adanya fasilitas ini, memungkinkan dosen-dosen

dan mahasiswa dapat saling berbagi informasi satu dengan yang lainnya tanpa

perlu meninggalkan komputer mereka. Aplikasi internet yang pertama kali

ditemukan adalah FTP, menyusul kemudian e-mail dan telnet. E-mail menjadi

aplikasi yang paling populer di masa ARPANET[2].

Pada tahun 1984 jumlah host di internet melebihi 1000 buah. Pada tahun

itu pula diperkenalkan DNS (Domain Name System) yang mengganti fungsi tabel

nama host. Sistem domain inilah yang sampai saat ini digunakan untuk

menuliskan nama host. Perkembangan internet menjadi semakin Iuas dan sampai

menjangkau Australia dan Selandia Baru pada tahun 1989. Dua tahun kemudian

aplikasi di internet bertambah dengan diciptakannya WAIS (Wide Area

2.1.1 Wor ld Wide Web (WWW)

Secara sederhana World Wide Web adalah sekumpulan komputer yang

menyediakan berbagai layanan informasi (disebut server) dan didalamnya terdapat

sekumpulan komputer yang terintegrasi satu sama lainnya dengan menggunakan

jaringan telekomunikasi yang rumit sehingga mereka dapat berkomunikasi dengan

cepat. Dalam World Wide Web dikenal istilah client-server, yaitu merupakan

hubungan komunikasi yang dibangun antara web site sebagai sumber informasi

dan client sebagai pengguna komputer.

World Wide Web (WWW) merupakan layanan yang terdapat didalam

internet, dalam WWW ini dimungkinkan untuk membuat halaman web yang

terdiri dari teks, suara, gambar, animasi ataupun gambar video sekalipun.

2.1.2 Hyper text Tr ansfer Pr otocol (HTTP)

Hypertext Transfer Protocol (HTTP) merupakan protokol yang berguna

untuk mengirim data dari web server ke web browser. Protokol ini mengirim

dokumen web yang ditulis atau berformat HTM. Contoh tampilan atau tulisan http

pada saat sedang menjelajahi internet, yaitu sebagai berikut.

http://www.Coolfree.com

Dengan tulisan tersebut http akan langsung mengirim alamat web kedalam

web browser guna menampilkan skrip-skrip yang ada dalam web tersebut.

Sehingga surfer yang menulis alamat tersebut dengan sendirinya akan melihat

informasi-informasi yang ditampilkan oleh web yang ditulis alamatnya yaitu

2.2 Web Br owsers

Object Sebuah web browser adalah aplikasi perangkat lunak untuk

mengambil, menampilkan, dan melintasi sumber informasi pada World Wide

Web. Sumber informasi diidentifikasi oleh sebuah Uniform Resource Identifier

(URI) dan mungkin suatu halaman web, gambar, video, atau bagian lain dari isi .

Hyperlink hadir dalam sumber daya memungkinkan pengguna dengan mudah

untuk menavigasi browser mereka ke sumber daya yang terkait.

Gambar 2.1 Web Browser

Meskipun browser terutama ditujukan untuk mengakses World Wide Web,

mereka juga dapat digunakan untuk mengakses informasi yang disediakan oleh

Web browser utama Internet Explorer, Firefox, Google Chrome, Apple

Safari, dan Opera.

2.2.1 Sejar ah Web Br owser s

Web browser pertama diciptakan pada tahun 1990 oleh Tim Berners-Lee.

Itu disebut WorldWideWeb (tanpa spasi) dan kemudian berganti nama menjadi

Nexus [7].

Pada tahun 1993, perangkat lunak browser semakin inovasi oleh Marc

Andreesen dengan merilis Mosaic (kemudian Netscape), "browser pertama

populer di dunia", [7] yang membuat sistem World Wide Web yang mudah

digunakan dan lebih mudah diakses rata-rata orang. Browser Andreesen memicu

booming internet tahun 1990 [7]. Ini adalah dua tonggak utama dalam sejarah

Web,Pengenalan NCSA Mosaic browser Web pada tahun 1993 - salah satu web

browser grafis pertama - menyebabkan ledakan dalam menggunakan web. Marc

Andreessen, pemimpin tim Musa di NCSA, segera mendirikan perusahaan sendiri,

bernama Netscape, dan merilis Mosaic-dipengaruhi Netscape Navigator pada

tahun 1994, yang dengan cepat menjadi browser paling populer di dunia,

akuntansi untuk 90% dari semua penggunaan web di puncaknya (lihat bagian

penggunaan web browser).

Microsoft menanggapi dengan Internet Explorer di 1995 (juga sangat

dipengaruhi oleh Musa), memulai perang browser pertama di industri. Dibundel

Internet Explorer berbagi penggunaan memuncak di lebih dari 95% pada tahun

2002 [7].

Opera debutnya pada tahun 1996, meskipun belum pernah dicapai

digunakan secara luas, memiliki kurang dari 1% pangsa penggunaan browser pada

Februari 2009 menurut Net Applications, [8] harus tumbuh 2,14 pada April 2011

Opera mini versi memiliki pangsa aditif, pada April 2011 sebesar 1,11% dari

keseluruhan menggunakan browser, tetapi terfokus pada pasar yang tumbuh cepat

web ponsel mobile browser, yang terinstal pada lebih dari 40 juta ponsel. Hal ini

juga tersedia di beberapa embedded system lain, termasuk konsol video

permainan Nintendo Wii.

Pada tahun 1998, Netscape diluncurkan apa yang menjadi Mozilla Foundation

dalam upaya untuk menghasilkan browser kompetitif dengan menggunakan model

perangkat lunak open source. Bahwa browser akhirnya akan berkembang menjadi

Firefox, yang mengembangkan berikut terhormat sementara masih dalam tahap

beta pembangunan;. Lama setelah rilis Firefox 1.0 pada akhir 2004, Firefox

(semua versi) menyumbang 7,4% dari menggunakan browser Sebagai Agustus

2011, Firefox memiliki pangsa pasar 27,7%[7] .

Apple Safari telah rilis beta pertama pada Januari 2003;. Per April 2011, ia

memiliki saham dominan dari Apple berbasis web browsing, akuntansi selama

Para peserta utama terbaru ke pasar browser Google Chrome, pertama kali

dirilis pada bulan September 2008. Mengambil-up Chrome telah meningkat secara

signifikan dari tahun ke tahun, dengan menggandakan pangsa pasar dari 7,7

persen menjadi 15,5 persen pada Agustus 2011. Peningkatan ini sebagian besar

tampaknya harus mengorbankan Internet Explorer, yang berbagi cenderung

menurun dari bulan ke bulan. [7]

2.2.2 Fungsi Web Browser s

Tujuan utama dari web browser adalah untuk membawa sumber informasi

kepada pengguna. Proses ini dimulai ketika pengguna masukan sebuah Uniform

Resource Locator (URL), misalnya http://en.wikipedia.org/ , ke browser. Awalan

URL menentukan bagaimana URL akan ditafsirkan. Jenis yang paling umum

digunakan dari URI dimulai dengan mengidentifikasi http:and sumber daya yang

akan diambil selama Hypertext Transfer Protocol (HTTP). Banyak browser juga

mendukung berbagai prefiks lain, seperti https:untuk HTTPS, ftp:for File Transfer

Protocol, dan file: untuk file lokal. Prefiks bahwa web browser tidak dapat secara

langsung menangani sering diserahkan ke aplikasi lain sama sekali. Sebagai

contoh, mailto: URI biasanya dilewatkan ke aplikasi e-mail default pengguna, dan

berita: URI dilewatkan ke pembaca newsgroup pengguna default .

Dalam kasus http, https, file, dan lain-lain, sekali sumber daya telah

diambil web browser akan menampilkannya. HTML akan diteruskan ke browser

layout engine untuk diubah dari markup untuk dokumen interaktif. Selain dari

menjadi bagian dari suatu halaman web. Kebanyakan browser dapat menampilkan

gambar, audio, video, dan file XML, dan sering memiliki plug-in untuk

mendukung aplikasi Flash dan Java applet. Setelah menghadapi sebuah file jenis

tidak didukung atau file yang telah diatur untuk di-download ketimbang

ditampilkan, browser meminta pengguna untuk menyimpan file ke disk.

Sumber informasi dapat berisi hyperlink ke sumber informasi lain. Setiap

link berisi URI dari sumber daya untuk pergi ke. Ketika link diklik, browser

menavigasi ke sumber daya yang ditunjukkan oleh URI target link, dan proses

membawa konten ke pengguna dimulai lagi.

2.3 Mozila Fir efox

Mozila Mozilla Firefox adalah sebuah browser web sumber terbuka dan

free dowload dari Mozilla Application Suite dan dikelola oleh Mozilla

Corporation. Pada Maret 2011, Firefox adalah browser yang paling banyak

digunakan kedua dengan sekitar 30% dari pangsa penggunaan web browser di

seluruh dunia, Browser ini telah berhasil khususnya di Jerman dan Polandia, di

mana menjadi yang paling browser populer dengan penggunaan 60% dan 47%

Gambar 2.2 Mozila Browser

Untuk menampilkan halaman web, Firefox menggunakan mesin Gecko

layout, yang mengimplementasikan standar web terbaru di samping beberapa fitur

yang dimaksudkan untuk mengantisipasi kemungkinan penambahan dengan

standar.

Firefox terbaru fitur termasuk tabbed browsing, ejaan, incremental

menemukan, tinggal bookmark, download manager, private browsing, browsing

lokasi-sadar (juga dikenal sebagai "geolocation") secara eksklusif berbasis pada

layanan Google dan pencarian terintegrasi sistem yang menggunakan Google

secara default di lokalisasi paling. Fungsi dapat ditambahkan melalui ekstensi,

dibuat oleh pengembang pihak ketiga, yang ada pilihan, sebuah fitur yang telah

Firefox berjalan pada berbagai sistem operasi termasuk Microsoft

Windows,GNU / Linux, Mac OS X, FreeBSD, dan banyak platform lainnya. Rilis

stabil saat ini adalah versi 5.0, dirilis pada 21 Juni 2011. source code Firefox

adalah tri-berlisensi di bawah GNU GPL, GNU LGPL, atau Mozilla Public

License[9].

2.3.1 Add-ons Mozila Fir efox

Add-ons ialah perangkat tambahan yang diinstal untuk proyek-proyek

Yayasan Mozilla. Add-ons memungkinkan pengguna untuk menambah atau

meningkatkan fitur aplikasi, menggunakan tema sesuai dengan keinginan mereka,

dan menangani jenis baru dari konten[1].

Dan type add ons dibagi 2 yaitu :

1) Tema ialah fitur yang dapat di tambah kan uantutuk mengubah tampilan

atau hanya tema dari dasar tampilan browser mozila sesuai keinginan user.

2) Ekstensi dapat digunakan untuk memodifikasi perilaku fitur yang ada

untuk aplikasi atau menambahkan fitur yang sama sekali baru. Ekstensi

sangat populer dengan Firefox, karena pengembang Mozilla berniat untuk

browser menjadi aplikasi yang cukup minimalis dalam rangka untuk

mengurangi mengasapi perangkat lunak dan bug, sementara tetap

mempertahankan tingkat tinggi diperpanjang, sehingga pengguna individu

Gambar 2.3 Add-Ons Mozila firefox

Sebagai contoh, ekstensi Adblock dapat mencegah browser dari loading

gambar iklan. Ekstensi lain yang populer, Greasemonkey, memungkinkan

pengguna untuk menginstal script yang memodifikasi subset ditargetkan halaman

Web on the fly dengan cara yang merupakan komplemen program ke style sheet

pengguna.

2.3.2 Membuat Add-ons Mozila Fir efox

Cara Paling sederhana Untuk membuat Add-ons dengan menggunakan

Add-Ons SDK hanya cukup menulisakan script utama pada file main di Add-Ons

Gambar 2.4 Add-ons Builder

Didalam pembuatan fungsi pada Add-ons sudah tersedia perupustakan Api

mozila yang nanti biasa digunakan untuk mempermudah para pengembang

Add-Ons meneruskan fungsi Scriptnya contohnya sebagai berikut :

// Import the APIs we need.

var contextMenu = require("context-menu"); var request = require("request");

var selection = require("selection");

exports.main = function(options, callbacks) { console.log(options.loadReason);

// Create a new context menu item. var menuItem = contextMenu.Item({

label: "Translate Selection",

// Show this item when a selection exists.

context: contextMenu.SelectionContext(),

// When this item is clicked, post a message to the item with the

// selected text and current URL.

contentScript: 'self.on("click", function () {' +

' var text = window.getSelection().toString();' +

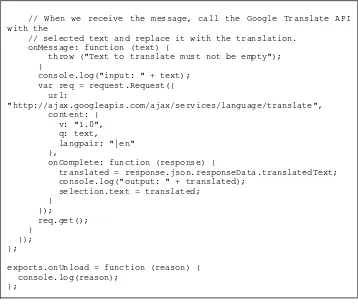

Gambar 2.5 Contoh coding Add-ons

Hal pertama yang di butuhkan untuk pembuatan Add-Ons ialah

memanggil fungsi Api yang akan diteruskan dengan fungsi scriptnya dan

modul-modul api tersebuat telah di bagi menjadi dua ada yang bekerja dengan conten

Script ialah dengan mesakuan fitur web seperti HTML,CSS,Java Script dan ada

juga yang bekerja dengan Event Script dan untuk contoh add-ons di atas bekerja

dengan Event Script :

Tiga baris pertama digunakan untuk mengimpor tiga modul SDK dari paket addon-kit:

context-menu : memungkinkan add-ons untuk menambahkan item baru ke menu konteks

// selected text and replace it with the translation. onMessage: function (text) {

throw ("Text to translate must not be empty"); }

console.log("input: " + text); var req = request.Request({ url: "http://ajax.googleapis.com/ajax/services/language/translate", content: { v: "1.0", q: text, langpair: "|en" },

onComplete: function (response) {

translated = response.json.responseData.translatedText; console.log("output: " + translated);

selection.text = translated; } }); req.get(); } }); };

exports.onUnload = function (reason) { console.log(reason);

request : permintaan memungkinkan add-ons untuk membuat permintaan jaringan

selection : Seleksi memberikan pengaya akses ke teks yang dipilih di jendela browser yang aktif.

Dan baris selanjutnya adalah berisi menu items, nama item untuk

menampilkan: "Terjemahkan Seleksi" konteks di mana item harus ditampilkan:

SelectionContext (), artinya: termasuk item ini dalam menu konteks ketika

beberapa konten pada halaman yang dipilih script untuk mengeksekusi ketika item

diklik: script ini mengirimkan teks yang dipilih untuk fungsi yang ditetapkan ke

properti onMessage

nilai untuk properti onMessage: fungsi ini sekarang akan disebut dengan

teks yang dipilih, setiap kali pengguna mengklik menu. Ini menggunakan AJAX

berbasis layanan terjemahan Google untuk menerjemahkan ke Bahasa Inggris dan

pemilihan set pilihan untuk teks yang diterjemahkan.

2.4 CSS

Dengan menggunakan CSS, kita dapat menambahkan style kedalam

halaman HTML. Secara umum, CSS (Cascading Style Sheet) berfungsi untuk

menjembatani kelemahan HTML saat harus menciptakan desain web yang kaya

unsur, seperti desain link yang tanpa garis, tidak selalu berwarna biru, posisi teks

yang bisa diatur sedemikian rupa tanpa harus menggunakan tabel, dan lain

sebagainya.

2.4.1 Tentang CSS

CSS (Cascading Style Sheet) adalah standard pembuatan dan pemakaian

style untuk dokumen terstruktur , CSS digunakan untuk mempersingkat penulisan

tag HTML seperti font,color,text, dan table menjadi lebih ringkas sehingga tidak

terjadi pengulangan tulisan.

2.4.2 Keuntungan menggunakan CSS

• Memisahkan pr esentastion sebuah dokumen dari content document itu

sendiri.

• Mempermudah dan Mempersingkat pembuatan dan pemeliharaan

dokumen web

• Mempercepat proses rendering/pembacaan HTML.

2.4.3 Car a penulisan CSS

•Inline style sheet: penulisan didalam elemen HTML

•Embedded Style Sheet: penulisan CSS didalam dokumen HTML dan

•Linked Style Sheet: penulisan skrip CSS dihalaman berbeda atau

terpisah dari html.

2.4.4 CSS Backgr ound

Property background. Background-color

Contoh:

Body {

Background-color : green;

}

2.4.5 CSS Font

Property Font. Font-family

P {

Font-family : Arial,Helvetica;

}

2.4.6 CSS Teks

Property teks

color

P {

color :red;

}

2.4.7 CSS List

List-style-type(nilai:disc,circle,square,lower-roman,upper-roman,none,

lower- alpha,upper-alpha)

Ul {

List-style-type : disc ;

}

2.4.8 CSS Bor der

Property Border

border-style(nilai:none,dotted,dashed,solid,double,groove,ridge,inset,

outset)

.b1 {

Border-style-type : groove ;

}

2.4.9 Mar gin dan Padding

Margin : pengaturan batas atas,bawah,kanan,kiri pada halaman web

Body {

Margin-top : 4cm;

Margin-right : 3cm;

Margin-bottom :3cm;

2.5 Google

Google Inc adalah sebuah perusahaan publik Amerika multinasional

diinvestasikan dalam pencarian Internet, komputasi awan, dan teknologi

periklanan. Google host dan mengembangkan sejumlah layanan berbasis Internet

dan produk, dan menghasilkan keuntungan terutama dari iklan melalui program

AdWords-nya. Perusahaan ini didirikan oleh Larry Page dan Sergey Brin[3]

2.5.1 Google web sea r ch

Google Web Search adalah mesin pencarian web yang dimiliki oleh

Google Inc dan adalah mesin pencari yang paling banyak digunakan pada

WebGoogle menerima beberapa ratus juta query setiap hari melalui berbagai

layanan Tujuan utama Search Google untuk mencari teks di halaman web, sebagai

lawandata lain, seperti dengan Google Image Search. Google Search awalnya

dikembangkan oleh Larry Page dan Sergey Brin pada tahun 1997. Google Search

menyediakan setidaknya 22 fitur-fitur khusus di luar kemampuankata-pencarian

asli Ini termasuk sinonim, prakiraan cuaca, zona waktu, harga saham, peta, data

gempa, jadwal pemutaran film, bandara, listing rumah, dan skor olahraga. (Lihat

di bawah: fitur khusus). Ada fitur khusus untuk nomor,termasuk rentang(70 .. 73),

harga, suhu, uang unit konversi ("10,5 cm inci"), perhitungan ("3 * 4 + sqrt(6)-pi /

2 "), pelacakan paket, paten, kode area, dan bahasa terjemahan dari halaman

ditampilkan. Urutan hasil pencarian (ghits untuk hits Google) pada halaman

pencarian Google-hasil ini didasarkan, sebagian, pada peringkat prioritas disebut

disesuaikan (lihat di bawah: Pilihan pencarian), menggunakan operator Boolean

seperti: pengecualian ("-xx"), inklusi ("+xx"), alternatif ("xx ATAU yy"), dan

wildcard ("x * x") Frekuensi penggunaan[4].

Gambar 2.7 google.com

Data tentang frekuensi penggunaan istilah pencarian di Google (tersedia

melalui Google Adwords, Google Trends, dan Google Insights. untuk Pencarian

telah terbukti berkorelasi dengan wabah flu dan tingkat pengangguran dan

memberikan informasi lebih cepat daripada metode pelaporan tradisional dan

survei pemerintah.Pada bulan Juni 2011,

Google telah juga memperkenalkan "Voice Search" dan "Carioleh

Gambar" fitur untuk memungkinkan pengguna untuk mencari kata-kata dengan

berbicara dan dengan memberikan gambar.Persentase yang tepat dari total

halaman web yang diindeks oleh Google tidak diketahui, karena sangat sulit

untuk secara akurat menghitung. Google tidak hanya indeks dan halaman web

dokumen Word PDF, Excel spreadsheet, SWF Flash, file teks biasa, dan begitu

on.Except dalam kasus teks dan file SWF , versi cache adalah konversi (X)

HTML, yang memungkinkan mereka tanpa aplikasi penampil yang sesuai untuk

membaca file.

Pengguna dapat menyesuaikan mesin pencari, dengan menetapkan bahasa

default, menggunakan "SafeSearch" teknologi penyaringan dan menetapkan

jumlah hasil yang ditampilkan pada setiap halaman. Google telah dikritik karena

menempatkan jangka panjang cookie pada mesin pengguna untuk menyimpan

preferensi ini, sebuah taktik yang juga memungkinkan mereka untuk melacak

istilah pencarian pengguna dan mempertahankan data selama lebih dari setahun.

Untuk pertanyaan, sampai dengan 1000 hasil pertama bisa ditampilkan dengan

maksimal 100 ditampilkan per halaman. Kemampuan untuk menentukan jumlah

hasil tersedia hanya jika "Instant Search" tidak diaktifkan. Jika "Instant Search"

diaktifkan, hanya 10 hasil yang ditampilkan, terlepas dari pengaturan ini.

2.5.2 Google Hack

Google Hacking Menurut Efvy Zam Kerinci Google Hacking adalah

aktivias hacking yang mempergunakan Google sebagai sarana atau media, jadi

Gambar 2.8 Google Hack

Ini adalah beberapa perintah atau yang seterusnya kita sebut sintak yang

kita bias pakai jika anda ingin bermain google hacking

1) Intitle Digunakan untuk mencari informasi pada judul atau title sebuah halama

web Contoh : anda mengetik “ intitle:blogspot” {tanpa tanda kutip} maka hasil

yang di tampilkan adalah halaman yang menggunakan title blogspot

2) Inurl Digunakan untuk menghasilkan hasil pencarian yang mengandung kata

kunci pada URL yang kita cari Contoh : anda mengetik “ inurl:blogspot” {tanpa

tanda kutip} maka hasil yang akan di tampilkan adalah URL/ Halaman web yang

menggandung kata blogspot

3) Site Digunakan untuk mencari kata kunci yang anda cari pada satu alamt situs saja

dan dapat digunakan untuk mencari jumlah situs pada suatu Negara Contoh: anda

mengetik “ blogspot site:microsoft.com “ {tanpa tanda kutip } maka hasil yang

akan di tampilkan adalah hanaya yang berkaitan tentang blogspot dan juuga

hanya pada alamat microsoft.com Untuk mengetahui jumlah situs pada sebuah

Negara Contoh : anda mengetik “ site:id “ { tanpa tanda kutip } maka google

akan melaporkan jumlah situs yang ada di indonesia . Id merupakan ekstensi dari

4) Filetype Digunakan untuk mencari sebuah fle di internet dengan ekstensu tertentu

misalnya:.mp3, .doc, .xls, .mdb, .txt, .pdf .dan lain-lain Contoh: anda mengetik “

peterpan filetype:mp3 “ {tanpa tanda kutip } maka hasil yang akan di tampilkan

file mp3 dari band peterpan yang bisa anda langsung download

5) Intext Digunakan untuk menampilkan hasil pencarian yang berupa kata-kata pada

body aitus tertentu. Contoh: anda mengetik “ intext:admin “ {tanpa tanda kutip }

maka hasilnya ialah halaman yang mengandung kata kunci admin.

6) Info Digunakan untuk mencari informasi dari sebuah situs yang di cari Contoh: “

info:kompas.com “ { tanpa tanda kutip } maka hasil yang akan di tampilkan

adalah informasi dari kompas.com Nah itu semua sebagan dasar google hacking

semua sintak tersebut dapat di gabungkan untuk mendapat kan hasil yang

memuaskan sehingga gak lama mencari apa yang akan kiita cari Semua sintak

dasar diatas merupakan dasar dari Google Hacking, untuk menghasilkan hasil

pencarian yang kamu inginkan, anda tinggal menggambungkan sintak 1 dengan

sintak lainnya. Contoh : “filetype:mp3 site:shared.com” { tanpa tanda kutip } ini

merupkan gabungan 2 sintak, antara sintak filetype dan site.sintak diatas

digunakan jika anda ingin mendownload mp3 dari 4shared.com.

Sebetulnya masih banyak ratusan dan biasa mencapai ribuan macam sintak

dengan fungsi yang berbeda beda-beda untuk melakukan google hacking

tergantung kereatifitas untuk apa dan bagaimana cara melakukan pencarian google

2.6 Penetr ation Testing

Sebuah penetrtations test, adalah metode untuk mengevaluasi keamanan

sistem komputer atau aplikasi dengan mensimulasikan serangan berbahaya.

Serangan tersebut di lakukan dari luar atau ilegal (yang tidak memiliki

sarana resmi dari mengakses sistem organisasi) dan serangan berbahaya dari

dalam atau legal (yang memiliki beberapa tingkat berwenang akses)[6].

Uji penetrasi adalah komponen dari audit keamanan penuh Sebagai

contoh, Industri Kartu Pembayaran Standar Keamanan Data (PCI DSS), dan

keamanan dan standar audit, membutuhkan pengujian penetrasi baik tahunan dan

berkelanjutan (setelah perubahan sistem).

Proses ini melibatkan analisis aktif sistem untuk setiap kerentanan

potensial yang dapat hasil dari miskin atau konfigurasi sistem yang tidak benar,

baik dikenal dan tidak diketahui kekurangan perangkat keras atau perangkat

lunak, atau kelemahan operasional dalam proses atau penanggulangan teknis.

Analisis ini dilakukan dari posisi penyerang potensial dan dapat melibatkan

eksploitasi kerentanan keamanan aktif.

Masalah keamanan ditemukan melalui uji penetrasi disajikan kepada

pemilik sistem. Uji penetrasi yang efektif akan pasangan ini informasi dengan

penilaian yang akurat tentang dampak potensial bagi organisasi dan garis berbagai

Uji penetrasi sangat berharga karena beberapa alasan:

1) Menentukan kelayakan set tertentu dari vektor serangan

2) Mengidentifikasi berisiko tinggi kerentanan yang dihasilkan dari kombinasi

resiko rendah kerentanan dieksploitasi dalam urutan tertentu

3) Mengidentifikasi kelemahan-kelemahan yang mungkin sulit atau tidak

mungkin untuk mendeteksi dengan jaringan otomatis atau aplikasi perangkat

lunak pemindaian kerentanan

4) Menilai besarnya potensi bisnis dan dampak operasional serangan sukses

5) Pengujian kemampuan pembela jaringan untuk berhasil mendeteksi dan

menanggapi serangan

6) Memberikan bukti untuk mendukung peningkatan investasi dalam personel

keaman

Uji penetrasi adalah komponen dari audit keamanan penuh. Sebagai contoh,

Industri Kartu Pembayaran Standar Keamanan Data (PCI DSS), dan standar

keamanan dan audit, membutuhkan pengujian penetrasi baik tahunan dan

berkelanjutan (setelah perubahan sistem).

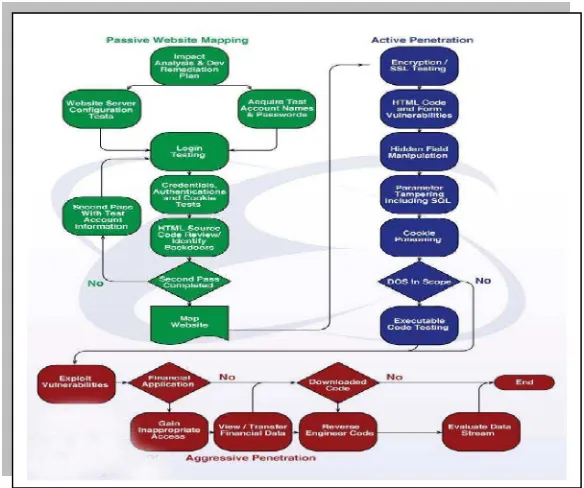

2.6.1 Sekenar io pengujian Penetr ation Testing.

Keamanan Open Source Pengujian manual Metodologi adalah metodologi

peer-review untuk melakukan tes keamanan dan metrik. Uji kasus sebuah

penetrasi dibagi menjadi saluran yang secara kolektif dan melaui tiga strandar

1) Pasif website Mapping : Dalam hal ini yang dilakukan adalah melakukan

pemetaan dan pengujian terhadap kontrol yang ada didalam webapplication,

login dan konfigurasinya, sehingga bisa memetakan target system.

2) Active Penetration : Yaitu kita melakukan kegiatan aktif dalam pengujian

terhadap keamanan system dengan melakukan manipulasi imput, pengambilan

akses, dan melakukan pengujian terhadap vulnerability-vulnerability yang

sudah ada.

3) Aggressive Penetration : Aggressive Penetration Testing: Melakukan

eksploitasi terhadap vulnerability, melakukan reverse enginering terhadap

software dan system. menanamkan backdoor, mendownload code, mencoba

mengambil alih finansial dan informasi yang ada di server.

Berikut di jelaskan dalam flowchatnya :

2.6.2 Web Penetr ation Testing

Web aplikasi pengujian penetrasi mengacu pada satu set jasa yang

digunakan untuk mendeteksi berbagai masalah keamanan dengan aplikasi web

dan mengidentifikasi kerentanan dan risiko, termasuk:

1)Kerentanan Teknis: manipulasi URL, SQL injection, scripting lintas situs,

back-end otentikasi, password dalam memori, sesi pembajakan, buffer

overflow, web server konfigurasi, manajemen credential, Clickjacking, dll,

2)Logika bisnis kesalahan: Sehari-Hari analisis ancaman, login yang tidak sah,

informasi modifikasi pribadi, pricelist modifikasi, transfer dana yang tidak

sah, pelanggaran kepercayaan pelanggan dll

3)OWASP, Aplikasi Open Web Proyek Keamanan, sebuah source web aplikasi

proyek keamanan terbuka, telah menghasilkan dokumen-dokumen seperti

Panduan OWASP dan diadopsi secara luas OWASP Top 10 dokumen

kesadaran.

Browser Firefox adalah sebuah aplikasi web populer penetrasi sebagai alat

pengujian, dengan banyak plugin yang khusus dirancang untuk pengujian

Pada bab sebelumnya telah dibahas teori pendukung yang diperlukan

untuk Tugas Akhir ini. Selanjutnya akan dibahas mengenai Analisa dan

Perancangan sistem “Implementasi google hack for penetration testing sebagai

add-ons mozila firefox” Dapat disimpulkan bahwa Analisa dan Perancangan

sistem adalah suatu proses memahami sistem kemudian merancang sistem

tersebut yang bertujuan agar dapat menjalankan aplikasi sesuai yang di inginkan.

3.1Analisa Sistem

Aplikasi yang akan dibuat pada skripsi ini merupakan sebuah aplikasi

add-on Penetratiadd-on Testing yang di singkat dengan “Penting” yang artinya penetratiadd-on

testing aplikasi ini di tujukan hanya untuk admin web untuk menguji penetrasi

pada websitenya,aplikasi ini bejalan pada mozila firefox yang berisi Google

Queries,Queries tersebut yang nantinya diolah oleh google search engine sebagai

penetrations test pada web atau hanya sekedar pencarian untuk scurty audit

metode ini yang di sebut Google hack for Penetration Testing.

3.2Per ancangan Sistem

Pada proses perancangan sistem digunakan untuk menggambarkan

sejumlah proses terstruktur dalam sistem, berorientasikan pada aliran proses yang

Dengan menggunakan aplikasi add-ons SDK (Software Development Kit)

mozila firefox dapat mempermudah develop applications add-ons builder untuk

proses membangun aplikasi add-ons.

.

Aplikasi ini terdiri dari beberapa modul. Modul-modul tersebut saling

terkait membentuk dua bagian utama dalam aplikasi. Modul-modul tersebut antara

lain:

1) Modul add-ons ialah bagian yang berjalan didalam proses add-ons yang terdiri

dari beberapa modul :

a) CommonJS penerjemah terdiri dari sebuah paket yang berisi modul

tunggal yang disebut main, dan yang mengimpor modul SDK.

b) Modul SDK adalah Komponen JavaScript add-on merupakan satu

atau lebih modul CommonJS,untuk melengkapi add-on

2) Modul conten scripts ialah modul terpisah yg berinteraksi dengan konten web

yang terdiri dari HTML,CSS dan java scripts

Berdasarkan penjelasan modul di atas maka perlu dibuat beberapa

Proses-proses yang terjadi dalam sistem yang akan dijabarkan dalam flowchart dan

gambar sehingga akan lebih mudah di pahami.

3.2.1 Per a ncangan dasar Modul Add-ons

Dalam perancangan add-on pada add-ons builder di perlukan beberapa

modul dasar sebagai dasar atau kerangka utama pembangunan add-on yang di

Gamabar:3.1 perancangan dasar modul Add-ons

Penjelasan dari Gambar 3.1 adalah :

1) Add-ons penetration testing membutuhkan variabel panel dan variabel widget

sebagai dasar pembuatan add-on

2) Ketika add-on terpasang maka modul widget akan menampilan icon di kanan

bawah browser dan di dalam modul wid get terdapat modul panel

3) Kemudian ketika icon di klik maka modul widget akan menampilkan modul

panel yang dimana didalam modul panel terdapat modul conten script.

4) Modul conten script ialah modul yg berisi tampilan dialog berupa web conten

Jadi ketika icon di kilk maka modul-modul dalam add-on builder akan

melakukan proses pemangilan setiap variable sehingga menampilkan interface

add-on berupa web conten yang natinya berinteraksi dengan web page,Setelah

perancangan dasar add-on code pada add-on builder tahap yang dilakukan

selanjutnya ialah perancangan conten scipt berupa web conten yang akan

berinteraksi langsung dengan web page pada browser mozila firefox.

3.2.2 Per a ncangan modul conten scr ipt

Dalam perancangan modul conten script memiliki tahapan-tahapan serta

alur yang digunakan pada add-ons Penetration tester antara lain:

a) Proses Perancangan proses yaitu bagaimana sistem akan bekerja serta

proses-proses yang digunakan, dari masuknya inputan yang diproses oleh

addons sampai outputnya.

b) Antarmuka Perancangan antarmuka menjelaskan tentang desain dan

implementasi addons yang digunakan dalam sistem yang dibuat secara

keseluruhan perancangan

3.3 Per ancangan Pr oses

Perancangan proses pada bagian ini akan menjelaskan tentang bagaimana

permintaan dari user sesuai dengan menu yang ada pada add ons tersebut yang

3.3.1 Pr oses Penetr asi Testing

Pada perancangan sistem ini, terdapat tiga menu utama yaitu penetrasi

dengan google hack dengan TRACKING, SECRET dan DATA BASE

Pada menu penetrasi dengan TRACKING terdapat tiga sub menu diantaranya :

1) TRACKING Server Versioning untuk melacak web server dan versi yang

di guanakan pada suatu web

2) TRACKING Directory Listings untuk melacak dan melihat isi file

Directory suatu web.

Pada menu SECRET ialah penetrasi untuk mencari sesuatu yang bersifat

rahasia dan juga terdapat dua sub menu penetrasi diantaranya :

1) SECRET user name and password ialah salah satu uji penetrasi untuk

untuk mencari sesuatu yang rahasia seperti usernamae dan password

biasanya ini di guanakan pada

2) SECRET Sensitive Information untuk penetrasi mencari informasi yang

sangat sensitive dan bersifat pribadi seperti nomer kartu kredit,nomer

social security dan data financial.

Pada menu DATABASE ialah penetrasi untuk menguji sesuatu yang

berhubungan dengan data base dan memiliki lima sub menu antara lain.

1) DATABASE Login portal untuk melacak pintu depan untuk Web situs.

Login portal dirancang untuk memungkinkan akses ke fitur tertentu atau

fungsi setelah user log masuk pencarian Google untuk portal hacker login

untuk menemukan link dan dokumentasi yang mungkin memberikan

informasi yang berguna untuk penetrasi

2) DATABASE Support files untuk mencari informasi file pendukung

database biasanya support files berisi file kofigurasi,skrip debugging

bahkan sample files.

3) DATABASE Error mesaages untuk mencari pesan kesalahan pada data

base web pesan kesalahan dapat digunakan untuk segala macam profiling

dan pengumpulan informasi tujuan penetrasi

4) DATABASE dumps untuk mencari database sampah atau yang terbuang

sebagai salah satu pengumpulan informasi untuk tujuan penetrasi tehadap

data base.

5) DATABASE Actual database files untuk mencari file database yang

sebenarnya, File database yang sebenarnya Cara lain penyerang dapat

menemukan database adalah dengan mencari langsung untuk Database

Teknik Sendiri,Tetapi ini tidak berlaku untuk semua sistem database,

hanya sistem di mana database diwakili oleh sebuah file dengan nama

tertentu.

Pada perancangan sistem aplikasi ini, diambil dari sebuah langkah

sederhana dalam menguji penetrasi dengan google hack yang sudah dibuat

Gambar 3.2 Diagram Alur penetration test

1) Addons penetration testing meneriama input berupa URL atau Keyword yang

telah di inputkan oleh pengguna.

2) URL atau Keyword di tampung di dalam addons untuk di modifikasi dengan

sintak google quwery.

3)Kemudian web di lakukan uji coba penetrasi dengan beberapa menu penetrasi

yang tersedia di addons

4)Hasil modifikasi URL atau Keyword dengan sintak google quwery akan di

exsekusi dengan mengumpan ke google search.

5)Proses pengecekan akan di lakukan oleh google melalui web pencarian nya.

6)Apakah pada pencarian google tersebut terdapat hasil pada uji penetrasi nya

dengan metode google hack yang di ujikan, Jika ya maka google akan

menampilkan hasil pencarian penetrasinya yang telah di pada web tertesebut.

dan jika tidak maka web tersebut tidak mempunyai kelemahan terhadap

serangan penetrasi nya.

Dan untuk memperjelas Alur dari proses keseluruhan dari proses perancangan

modul awal hingga tampilan maka dapat di gamabarkan dengan sebuah flowchat

Gamabar 3.3 flowchat proses keseluruhan

Dilakukan pengembangan terhadap proses penetrasi diatas yang

dijelaskan dimana add-ons ini bias melakukan tiga macam cara pencarian yaitu

pencarian terhadap alamat URL yang di inputkan manual,pencarian dengan kata

kunci dan pencarian langsung dengan syantak google hack,Setiap tehnik tersebut

diciptakan sesuai kebutuhan pengguna dalam hal efisiensi waktu yang dibutuhkan

untuk proses penetrasi.

3.4 Per ancangan Antar Muka

Perancangan antar muka bertujuan untuk menjelaskan alur dari proses

suatu penetrasi web secara online dan offline.

3.4.1 Blok Ar sitektur Sistem Penetr ation testing

Untuk perancangan antar muka addons Penetrartion testing berbasis

Online, di bawah ini akan ditunjukkan blok arsitektur sistem dari web

vpenetration testing berbasis online yang digunakan pada tugas akhir ini :

Gambar 3.3 Blok Arsitektur penetration testing

Dari Gambar 3.3 dapat diketahui :

1) Aplikasi yang dibangun menerima input dari user berupa URL/Kyword yang

akan di uji penetrasinya.

2) Add-on penetration testing melakukan penetrasi dengan memadukan

3) Add-on penetration testing mengumpan atau melempar URL/Kyword target

dengan kombinasi penetrasinya ke Google.

4) Google akan melakukan pencarian dengan cara melakukan pencarian

terhadap servernya kemudian Google melakukan perintah ke server index

untuk memberi informasi halaman yang berisi kata-kata yang dapat di

temukan pada istilah pencarian tertentu termasuk kata yang berkaitan dengan

file spesifik yang ada pada suatu website.

5) Google akan menampilkan hasil pencarian penetrasinya kepada user dalam

sepersekian detik.

3.4.2 Tampilan Antar Muka Aplikasi

Untuk perancangan antar muka aplikasi ini sebagai berikut :

Tampilan aplikasi ini cukup sederhana dengan latar belakang warna Green dan

menu yang teksnya berwarna Cyan di kombinasikan dengan orange yang dibagi

atas 3 bagian.

Bagian-bagian tersebut diantaranya adalah bagian input yang cukup luas

agar mudah untuk menginputkan URL atau kata kunci website yang akan di uji

penetrasinya.

Bagian berikutnya adalah menu aplikasi yang berisikan 3 menu utama

beserta submenu untuk TRACKING,SECRET dan DATABASE. Bagian yang

terahir adalah tampilan nama aplikasi yang sesuai dengan fungsinya yaitu

Penetration testing .

Pada implementasinya sebagai Add-ons Mozila Firefox aplikasi ini

terletak Secara minimalis di pojok kanan bawah sebagai widgets Mozila Firefox

sehingga tidak memberi kesan boros lahan pada Web browser,berikut icon widget

aplikasi yang terletak pada Mozila Firefox :

Gamabar 3.5 Icon widget pada Mozila Firefox

3.4.3 Per a ncangan Uji Coba

Untuk perancangan uji coba yang akan dilakukan untuk aplikasi ini

adalah melakukan pengujian penetrasi dalam mencari kelemahan beberapa

alamat URL dengan menambahkan quwery google hack sehingga hasil uji coba

penetrasinya langsung bias di tampilkan oleh Google.

Inti percobaan aplikasi ini adalah mencoba keberhasilan aplikasi dan

keamanan web melalui uji penetrasinya,Sehingga seorang admin dapat menguji

coba keamanan websitenya secara berkala.

Aplikasi ini dijalankan bersama aplikasi BROWSER MOZILLA FIREFOX

karena aplikasi ini sebuah Add-Ons untuk Browser tersebut Sehingga sangat

mudah dan praktis untuk di gunakan untuk melakukan uji coba Penetrasi.

Jika aplikasi berhasil maka aplikasi akan memunculkan informasi melalui

pencarian google,Jika saat proses terjadi kesalahan maka google tidak akan

menampilkan informasi hasil pencariannya. Kemungkinan terjadi ke gagalan saat

website tersebut memiliki keamanan dalam hal keamanan akses sebuah halaman

tertentu sehingga Google tidak menampilkan hasil apapun.

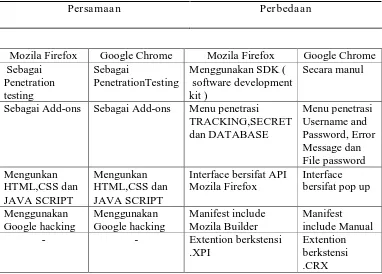

3.5 Per beda an Add-ons dengan Peneliti yang lain

Dalam pembuatan skripsi ini terdapat persamaan dan perbedaan-perbedaan

dalam pembuatan aplikasi Add-ons google hack for penetration tester dengan

peneliti lainya yang mengugunakan google crome perbedaan dan persamaan

Tabel 3.1 Perbedaan Add-ons dengan EXTENTION Google Chrome

Per samaa n Per bedaan

Di dalam tabel di atas telah diterangkan Perbedaan mendasar dalam

pembuatan Add-ons Penetration Testing pada Mozila Firefox dengan peneliti yang

lain yang mengunakan extention pada Google chrome mesti sama-sama

penetration testing tentunya dengan perbedan ini ada perbedaan tekhnik dalam

membuat tugas akhir untuk peneliti selanjutnya di harapkan dapat memahami dari

perbedaan mendasar di dalam pembuatnya.

Mozila Firefox Google Chrome Mozila Firefox Google Chrome

Sebagai Penetration testing

Sebagai

PenetrationTesting

Menggunakan SDK ( software development kit )

Secara manul

Sebagai Add-ons Sebagai Add-ons Menu penetrasi

TRACKING,SECRET dan DATABASE Menu penetrasi Username and Password, Error Message dan File password Mengunkan HTML,CSS dan JAVA SCRIPT Mengunkan HTML,CSS dan JAVA SCRIPT

Interface bersifat API Mozila Firefox

Interface bersifat pop up

Menggunakan Google hacking Menggunakan Google hacking Manifest include Mozila Builder Manifest include Manual

- - Extention berkstensi

.XPI

Setelah tahap perancangan selesai dibuat, tahap selanjutnya adalah

implementasi perangkat lunak. Pada tahap ini dibuat aplikasi yang sesuai dengan

spesifikasi rancangan yang telah dibuat sebelumnya. Pada tahap implementasi

sistem ini, maka akan dijelaskan mengenai proses yang terdapat pada sistem.

4.1 Lingkungan Implementa si

Aplikasi add-ons ini diimplementasikan dengan mempergunakan web

browser mozila firefox media untuk menjalankan Add-ons dan operasi Linux atau

windos sebagai sistem operasi untuk menjalankan web browser yang akan

diterapkan serta koneksi internet yang baik.

Aplikasi yang digunakan untuk memanajemen ADD-ons adalah ADD-ons

Builder dengan mempersiapkan kebutuhan baik instalasi hingga konfigurasi pada

browser tersebut agar bisa berjalan dengan baik.

4.2 Pengkodean Aplikasi

Aplikasi Pentration testing , dibuat mengguanakan JAVA SCRIPT ,HTML

dan CSS yang berjalan pada Add-Ons builder. Dengan aplikasi ini, admin bisa

Kode dasar Add-ons ialah inti dari kerangka dasar pembuatan

add-ons dan tampilan ini hanya berupa source code berikut Berikut

script-script dasar yang digunakan untuk melakukan proses membuat Add-ons

google hack for penetration testing .

Gambar 4.1 Source Code Kerangka utama Add-ons

const widgets = require("widget"); const self = require("self"); var data = require("self").data; const panel = require("panel").Panel({ width: 360,

height:300,

contentURL: self.data.url("Penting.html"),

contentScriptFile: [ data.url("jquery-1.4.2.min.js"),

data.url("menu.js"), data.url("style.css"), data.url("coollogo.png"), data.url("pencarian.js")

], }); const widget = widgets.Widget({ id: "some-id",

label: "Google Hack for Penetration Testing", contentURL: self.data.url("tinting.png"), //content: "X",

panel: panel,

Construktor panel dan Construktor widget sebagai dasar pembuatan untuk

memanggil widget dan panel pada Add-SDK dan tidak lupa di butuhkan juga

Construktor self agar widget dan panel dapat mendeklarasi dan memanggil file

nya sediri seperti file image,HTML,java script,CSS dan lain-lain.

4.2.2 Pengkodean Menu TRACKING

Proses membuat menu TRACKING hanya dilakukan dengan HTML yang

di kombinasikan dengan perintah JavaScrip dan untuk tampilan dan pewarnaan di

tangani oleh CSS.

Menu ini berfungsi untuk melakukan Penetrasi terhadap web dengan

karakter melakukan pelacakan pada website yang akan di uji penetrasinya dan

berikut tampilannya :

Gambar 4.2 Halaman menu TRACKING

Berikut script-script yang digunakan untuk melakukan proses membuat

Gambar 4.3 Source Codemenu Tracking

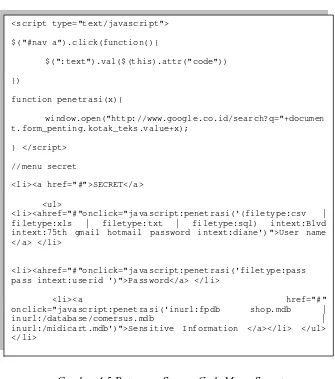

4.2.3 Pengkodean Menu SECRET

Proses membuat menu SECRET hanya dilakukan dengan HTML yang di

kombinasikan dengan perintah JavaScrip dan untuk tampilan dan pewarnaan di

tangani oleh CSS.

Menu ini berfungsi untuk melakukan Penetrasi terhadap web dengan

karakter melakukan pencarian file yang bersifat rahasia pada website yang akan di

uji penetrasinya dan berikut tampilannya:

$("#nav a").click(function(){ $(":text").val($(this).attr("code")) }) function penetrasi(x){ window.open("http://www.google.co.id/search?q="+documen t.form_penting.kotak_teks.value+x); } </script> //menu tracking <li><a href="#">TRACKING</a> <ul><li><ahref="#"onclick="javascript:penetrasi('intitl e:index.of server at')" title="Fungsi: Untuk melacak server web.">Server Versioning </a> </li>

<li><ahref="#"onclick="javascript:penetrasi('intitle:index.of .admin intitle:index.of ws_ftp.log.')" title="Fungsi: Untuk melacak file directory web">Directory Listings </a></li> <li><ahref="#"onclick="javascript:penetrasi('intitle:Live View / - AXIS | inurl:indexFrame.shtml Axis ')">Locating Network Device </a></li></ul>

Gambar 4.4 Halaman menu SECRET

Berikut script-script yang digunakan untuk melakukan proses membuat

menu SECRET untuk Pentration Testing :

Gambar 4.5 Potongan Source Code Menu Secret

<script type="text/javascript"> $("#nav a").click(function(){ $(":text").val($(this).attr("code")) }) function penetrasi(x){ window.open("http://www.google.co.id/search?q="+documen t.form_penting.kotak_teks.value+x); } </script> //menu secret <li><a href="#">SECRET</a> <ul>

<li><ahref="#"onclick="javascript:penetrasi('(filetype:csv | filetype:xls | filetype:txt | filetype:sql) intext:Blvd intext:75th gmail hotmail password intext:diane')">User name </a> </li>

<li><ahref="#"onclick="javascript:penetrasi('filetype:pass pass intext:userid ')">Password</a> </li>

Proses membuat menu DATABASE hanya dilakukan dengan HTML yang

di kombinasikan dengan perintah JavaScrip dan untuk tampilan dan pewarnaan di

tangani oleh CSS.

Menu ini berfungsi untuk melakukan Penetrasi terhadap web dengan

karakter melakukan pencarian file yang bersifat rahasia pada website yang akan di

uji penetrasinya dan berikut tampilannya :

Gambar 4.6 Halaman menu Penetration testing DATABASE

Berikut script-script yang digunakan untuk melakukan proses membuat

menu DATABASE untuk Pentration Testing :

<script type="text/javascript"> $("#nav a").click(function(){

$(":text").val($(this).attr("code")) })function penetrasi(x){

window.open("http://www.google.co.id/search?q="+document.form_penting .kotak_teks.value+x);

}</script> //menu database <li><a href="#">DATABASE</a><ul>

<li><ahref="#"onclick="javascript:penetrasi('(inurl:arweb.jsp|

intext:SQLiteManagerinurl:main.php|phpMyAdminrunningon inurl:main.php )')">Login Portal</a> </li>

Gambar 4.7 Potongan Source Code Menu DATABASE

4.2.5 Keter angan Google Query

Google Query ialah perintah yang di gunakan melakukan pencarian akurat

di Google Web search untuk Penetration testing berikut daftar Query beserta

fungsinya :

Tabel 4.1 Keterangan Google Query untuk Penetration Testing

Nama Pr oses Google Query Fungsi

Tr ack in g

Ser ver

Ver sion in g

intitle:index.of server at Untuk melacak dan

mengindex jenis dan

versi Web server

Tr ack in g

Dir ector y

Listings

intitle:index.of.admin |

intitle:index.of ws_ftp.log.

Untuk melacak dan

melihat file Directory

admin dan Directory

ftp log pada Website

Tr ack in g

Locating

Networ k Device

javascript:penetrasi('intitle:L ive View / - AXIS | inurl:indexFrame.shtml Axis | inurl:/pda/index.html+camera

Untuk melacak dan

melihat Perangkat

jaringan Berupa

camera cctv dll

Secr et (filetype:csv | filetype:xls

| filetype:txt |

Untuk mencari file

batched SQL (username|user|users|password)| # phpMyAdmin MySQL-Dumps filetype:txt ) ')">Database MySQL-Dumps </a></li>

Passwor d password intext:diane') csv,xls,txt,sql dll

Yang berkaitan

dengan username dan

password

Secr et

Sensitive

Infor mation

inurl:fpdb shop.mdb |

inurl:/database/comersus.mdb | inurl:/midicart.mdb')

Untuk mencari file

bertipe mdb yang

berhubungan dengan

online shop

Database

Login por tal

(allinurl:/shop/category.asp