PERBANDINGAN PROTOKOL L2TP DENGAN

PROTOKOL PPTP SEBAGAI VPN UNTUK

KONEKSI ANTAR CABANG

SKRIPSI

AHMAD REZA AZWARY

101421031

PROGRAM STUDI S1 EKSTENSI ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

PERBANDINGAN PROTOKOL L2TP DENGAN PROTOKOL PPTP SEBAGAI VPN UNTUK

KONEKSI ANTAR CABANG

SKRIPSI

Diajukan untuk melengkapi tugas dan memenuhi syarat mencapai gelar Sarjana Komputer

AHMAD REZA AZWARY 101421031

PROGRAM STUDI S1 EKSTENSI ILMU KOMPUTER FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA MEDAN

PERSETUJUAN

Judul : PERBANDINGAN PROTOKOL L2TP DENGAN

PROTOKOL PPTP SEBAGAI VPN UNTUK KONEKSI ANTAR CABANG

Kategori : SKRIPSI

Nama : AHMAD REZA AZWARY

Nomor Induk Mahasiswa : 101421031

Program Studi : EKSTENSI (S1) ILMU KOMPUTER

Departemen : ILMU KOMPUTER

Fakultas : ILMU KOMPUTER DAN TEKNOLOGI

INFORMASI UNIVERSITAS SUMATERA UTARA

Diluluskan di

Medan, 07 Mei 2013

Komisi Pembimbing :

Pembimbing 2 Pembimbing 1

Syurahbil, S.Si, M.Comp.Sc Drs. Agus Salim Harahap, M.Si

NIP. 19750227 200810 1 001 NIP. 19540828 198103 1 004

Diketahui/Disetujui oleh

Ketua Program Studi S1 Ilmu Komputer

Fakultas Ilmu Komputer dan Teknologi Informasi,

PERNYATAAN

PERBANDINGAN PROTOKOL L2TP DENGAN PROTOKOL SEBAGAI VPN PPTP UNTUK

KONEKSI ANTAR CABANG

SKRIPSI

Saya menyatakan bahwa skripsi ini adalah hasil kerja saya sendiri, kecuali beberapa kutipan dan ringkasan yang masing-masing disebutkan sumbernya.

Medan, 07 Mei 2013

PENGHARGAAN

Puji dan syukur penulis panjatkan ke Khadirat Allah SWT dimana atas limpahan karunia dan izin-Nya penulis berhasil menyelesaikan skripsi ini dengan sebaik-baiknya. Skripsi ini disusun sebagai salah satu syarat untuk menyelesaikan pendidikan S1 Ilmu Komputer Fasilkom-TI USU. Shalawat dan salam kepada Nabi Besar Rasulullah Muhammad SAW.

Pada kesempatan ini penulis ingin menyampaikan terima kasih kepada pihak-pihak yang telah bersedia membantu dalam proses pembuatan skripsi ini hingga selesai. Dengan tulus penulis mengucapkan terimakasih kepada :

1. Bapak Prof. Dr. dr. Syahril Pasaribu, DTM&H, MSc(CTM), Sp.A(K) selaku Rektor Universitas Sumatera Utara, Bapak Prof. Ir. Zulkifli Nasution, M.Sc., Ph.D selaku Pembantu Rektor I USU, Bapak Prof. Dr. Ir. Armansyah Ginting, M.Eng. selaku Pembantu Rektor II USU, Bapak Drs. Raja Bongsu Hutagalung, M.Si. selaku Pembantu Rektor III USU, Ibu Prof. Dr. Ningrum Natasya, S.H., M.L.I selaku Pembantu Rektor IV USU, dan Bapak Ir. Yusuf Husni selaku Pembantu Rektor V USU.

2. Bapak Prof. Dr. Muhammad Zarlis, M.Sc selaku Dekan Fakultas Ilmu Komputer dan Teknologi Informasi, Bapak Prof. Dr. Opim Salim Sitompul, M.Si selaku Pembantu Dekan I, Bapak Drs. Sawaluddin, M.I.T selaku Pembantu Dekan II, dan Bapak Syahril Efendi, S.Si., M.I.T selaku Pembantu Dekan III Fasilkom-TI USU.

3. Bapak Dr. Poltak Sihombing, M. Kom selaku dosen pembanding dan juga selaku Ketua Program Studi S1 Ilmu Komputer Fakultas Ilmu Komputer dan Teknik Informasi Universitas Sumatera Utara, Ibu Maya Silvi Lydia, B.Sc, M.Sc selaku sekretaris Program Studi S1 Ilmu Komputer dan Ibu Dian Rachmawati, S.Si, M.Kom selaku Kepala Lab. Studio Tugas Akhir.

4. Drs. Agus Salim Harahap, M.Sc dan Bapak Syurahbil, S.Si, M.Comp.Sc selaku dosen pembimbing yang telah bersedia meluangkan waktu, tenaga, dan pikiran untuk penulis demi terselesaikannya skripsi ini.

5. Bapak Muhammad Andri Budiman, S.T., M.Comp.Sc. selaku dosen

pembanding yang telah memberikan kritik dan saran untuk perbaikan skripsi ini.

6. Seluruh Dosen Program Studi S1 Ilmu Komputer Fakultas Ilmu Komputer dan Teknologi Informasi Universitas Sumatera Utara yang telah memberikan ilmu yang bermanfaat kepada penulis selama kuliah.

7. Seluruh staf pegawai Program Studi S1 Ilmu Komputer.

8. Seluruh staf pegawai Biro Kemahasiswaan dan Kealumnian USU yang juga sangat membantu penulis dalam menyelesaikan skripsi yang telah memberikan waktu untuk bisa menyelesaikannya.

10.Irmayani yang senantiasa memberikan semangat, doa, perhatian serta cintanya kepada penulis.

11.Seluruh teman-teman penulis Abangda Azhar, Abangda Deni, Abangda Bambang dan seluruh teman-teman Networking yang telah banyak membantu dalam menyelesaikan skripsi ini. Juga seluruh teman-teman penulis yang selalu memberikan dukungan Ikram, Yudi, Ega, Puput, Pipit, Muhajir, Lia, Ika, Kak Iza, Nia, Abangda Panji beserta Istri, Abangda Ridwan, Abangda Budi dan seluruh teman-teman yang penulis tidak dapat sebutkan namanya satu persatu yang banyak memberikan dukungan serta masukan kepada penulis dalam menyelesaikan skripsi ini.

Penulis menyadari bahwa skripsi ini masih jauh dari kesempurnaan, maka saran dan kritik yang konstruktif dari semua pihak sangat diharapkan demi penyempurnaan selanjutnya.

Akhirnya hanya kepada Allah SWT kita kembalikan semua urusan dan semoga skripsi ini dapat bermanfaat bagi semua pihak, khususnya bagi penulis dan para pembaca pada umumnya, semoga Allah SWT meridhoi dan dicatat sebagai ibadah disisi-Nya, amin.

Medan, 07 Mei 2013

ABSTRAK

PT Global Putra Indonesia (GPI) merupakan sebuah perusahaan yang bergerak di bidang kargo domestik dan internasional dimana perusahaan ini memiliki cabang di berbagai kota termasuk di Medan. Saat ini perusahaan melakukan koneksi antar cabang menggunakan jasa internet sehingga masih mengeluarkan biaya yang cukup besar. Tujuan penelitian ini adalah untuk merancang jaringan (network) baru yang lebih ekonomis dan menjamin keamanan pertukaran data antar kantor pusat dan kantor cabang dengan metode yang digunakan adalah menganalisa kebutuhan dari sistem yang sedang berjalan seperti bandwith dengan menggunakan MikrotikOS. Pengujian juga akan dilakukan untuk membandingkan hasil dari sistem yang diusulkan dengan sistem yang sedang berjalan saat ini menggunakan sistem VPN dan membuat beberapa protokol seperti L2TP dan PPTP agar bisa terlihat perbandingannya. Hasil yang diharapkan adalah menciptakan sebuah sistem dengan biaya koneksi yang cukup ekonomis dan faktor keamanan yang memadai antara kantor pusat dengan kantor cabang, sehingga kantor cabang tidak perlu mengeluarkan biaya koneksi yang mahal dan juga bisa mempermudah para karyawan untuk melakukan koneksi transfer data.

THE COMPARISON OF L2TP PROTOCOL WITH PPTP PROTOCOL AS VPN FOR CONNECTION BETWEEN BRANCHES

ABSTRACT

PT. Global Putra Indonesia (GPI) is a company engaged in domestic and international cargo company which has branches in various cities including Medan. The company currently doing interdisciplinary connections that internet service is still a considerable cost. The purpose of this study is to design a new network, more economical and guarantee the security of data exchange between head office and branch offices to the method used is to analyze the needs of the system that is running as bandwidth using MikrotikOS. The test will also be conducted to compare the results of the proposed system with a system that is currently running using a VPN system and made several protocols such as L2TP and PPTP to be visible comparison. The expected result is to create a system with connection fees are more reasonable and adequate safety factor between the head office and branches, so that the branches do not need to pay expensive connection and can also make it easier for employees to connect to the data transfer.

DAFTAR ISI

DAFTAR GAMBAR ... xii

BAB 1 PENDAHULUAN ... 1

1.1 Latar Belakang ... 1

1.2 Rumusan Masalah ... 3

1.3 Batasan Masalah ... 3

1.4 Tujuan Penelitian ... 3

1.5 Manfaat Penelitian ... 3

1.6 Metodologi Penelitian ... 4

1.7 Sistematika Penulisan ... 5

BAB 2 LANDASAN TEORI ... 6

2.1 Pengertian Jaringan Komputer ... 6

2.2 Jenis-Jenis Jaringan Komputer ... 6

2.2.1 Berdasarkan Ruang Lingkup Geografis ... 6

2.2.2 Berdasrakan Pelayanan (Service) ... 7

2.3 Local Area Network (LAN) ... 7

2.3.1 Definisi... 7

2.3.2 Komputasi Client-Server ... 7

2.3.3 Komponen LAN ... 8

2.3.3.1 Peralatan Komputer ... 9

2.3.3.2 Network Interface Card ... 9

2.3.3.3 Sistem Transmisi ... 9

2.3.3.4 Access Units / Concentrators ... 10

2.3.3.5 Network Software ... 10

2.4 Media Transmisi ... 10

2.4.1 Twisted Pair ... 11

2.5 Topologi Jaringan ... 11

2.5.1 Topologi Bus... 12

2.5.2 Topologi Ring ... 13

2.5.3 Topologi Star ... 13

2.5.3 Topologi Mesh ... 14

2.5.4 Topologi Hybrid ... 15

2.6 Virtual Private Network (VPN) ... 15

2.6.1 Fungsi VPN... 15

2.6.2 Jenis-Jenis VPN ... 16

2.7 Enkripsi ... 18

2.8 Teknologi Tunneling ... 18

2.9.1 Protokol Pada VPN ... 19

2.9.1.1 Point-to-Point Tunneling Protokol (PPTP) ... 19

2.9.1.2 Layer 2 Tunneling Protokol (L2TP) ... 20

2.9.1.3 Cara Kerja L2TP ... 21

2.10 Mikrotik RouterOS ... 22

BAB 3 ANALISIS DAN PERANCANGAN SISTEM ... 24

3.1 Permasalahan yang Dihadapi... 24

3.2 Alternatif Pemecahan Masalah ... 24

3.3 Usulan Pemecahan Masalah ... 26

3.4 Perancangan Sistem Jaringan ... 27

3.4.1 Perancangan Jaringan VPN ... 27

3.4.2 Kebutuhan Hardware dan Software yang Diperlukan ... 28

3.5 Implementasi Jaringan VPN ... 29

3.6 Konfigurasi VPN dalam Mikrotik ... 30

3.7 Konfigurasi IP dan Internet ... 31

3.7.1 Konfigurasi PPTP Server ... 31

3.7.2 Konfigurasi PPTP Client ... 34

3.7.3 Konfigurasi L2TP Server ... 41

3.7.4 Konfigurasi L2TP Client ... 43

3.8 Pemodelan Sistem ... 47

3.8.1 Activity Diagram ... 48

3.9 Flowchart ... 48

3.9.1 Flowchart Sistem yang Sedang Berjalan ... 49

3.9.2 Flowchart Sistem yang Dirancang ... 50

BAB 4 IMPLEMENTASI DAN PERBANDINGAN SISTEM ... 53

4.1 Pengertian Implementasi Sistem ... 53

4.2 Komponen-Komponen Implementasi Sistem ... 53

4.2.1 Perangkat Keras (Hardware) ... 54

4.2.2 Perangkat Lunak (Software) ... 55

4.2.3 Perangkat Manusia (Brainware) ... 55

4.3 Pengujian dan Perbandingan Sistem ... 55

4.3.1 Topologi Sistem yang Akan Dirancang ... 55

4.3.2 Proses Pertukaran Data Menggunakan PPTP ... 57

4.3.3 Proses Pertukaran Data Menggunakan L2TP ... 61

4.4 Evaluasi dan Perbandingan ... 62

DAFTAR TABEL

Halaman

DAFTAR GAMBAR

3.1 Gambaran Simulasi Jaringan VPN ... 29

3.2 Konfigurasi IP dan Internet ... 31

3.3 Mengaktifkan PPTP Server ... 31

3.4 Membuat User untuk Setiap Melakukan Koneksi ... 32

3.5 Memilih Profil ... 33

3.6 Tampilan Hasil Konfigurasi PPTP Server ... 33

3.7 Membuat Koneksi Jaringan Baru ... 34

3.8 Pilihan Jaringan yang Akan Digunakan ... 35

3.9 Buat Koneksi Baru ... 35

3.10 Menggunakan Jaringan yang Telah Terbentuk ... 36

3.11 Masukkan IP Address yang Dituju ... 37

3.12 Membuat User Baru pada Klien ... 38

3.13 Network Connection ... 38

3.14 Network Connection Properties General ... 39

3.15 Network Connection Properties Security ... 40

3.16 Connect VPN ... 40

3.17 Mengaktifkan L2TP Server ... 41

3.18 Mengisi Nama dan Tipe pada L2TP Server ... 42

3.19 Membuat Username Pada L2TP Server ... 42

3.20 PPP Profile ... 43

3.21 Hasil Konfigurasi L2TP Server ... 43

3.22 Mengisi Nama Client dan Tipe ... 44

3.23 Mengisi Server Address ... 44

3.24 Daftar Static Route ... 45

3.25 L2TP client setelah berhasil di konfigurasi ... 45

3.26 Tampilan Log Koneksi VPN L2TP ... 46

3.27 Routing ke Network Pusat ... 46

3.28 Interface L2TP Client ... 47

3.29 L2TP Client Username dan Password ... 47

3.31 Activity Diagram Komunikasi VPN ... 48

3.32 Flowchart Sistem yang Sedang Berjalan ... 49

3.33 Flowchart Sistem yang Dirancang ... 50

4.1 Topologi Site to Site VPN ... 56

4.3 Ping ke Client Office Medan ... 58

4.4 Remote Desktop Connection ke Client Office Medan ... 58

4.5 Securing Remote Connection ... 59

4.6 Tampilan Desktop Client Office Medan ... 59

4.7 Traffik Pada Saat Melakukan Pertukaran Data Menggunakan Winbox ... 60

4.8 Tampilan PPTP Belum Melakukan Transfer Data Menggunakan Wireshark .... 60

4.9 Tampilan PPTP pada Saat Melakukan Transfer Data ... 61

4.10 Tampilan PPTP Setelah Selesai Melakukan Transfer Data ... 61

4.11 Ping Ke Server ... 62

4.12 Grafik Waktu untuk Memperoleh File ... 64

4.13 Grafik Troughput file Transfer ... 64

4.14 Rata-Rata Delay File Transfer ... 65

4.15 Perbandingan Jitter File Transfer ... 67

4.16 Tampilan index.php untuk Melakukan Pengecekan Koneksi ... 68

4.17 Tampilan Apabila Sudah Terkoneksi Ke Server ... 69

ABSTRAK

PT Global Putra Indonesia (GPI) merupakan sebuah perusahaan yang bergerak di bidang kargo domestik dan internasional dimana perusahaan ini memiliki cabang di berbagai kota termasuk di Medan. Saat ini perusahaan melakukan koneksi antar cabang menggunakan jasa internet sehingga masih mengeluarkan biaya yang cukup besar. Tujuan penelitian ini adalah untuk merancang jaringan (network) baru yang lebih ekonomis dan menjamin keamanan pertukaran data antar kantor pusat dan kantor cabang dengan metode yang digunakan adalah menganalisa kebutuhan dari sistem yang sedang berjalan seperti bandwith dengan menggunakan MikrotikOS. Pengujian juga akan dilakukan untuk membandingkan hasil dari sistem yang diusulkan dengan sistem yang sedang berjalan saat ini menggunakan sistem VPN dan membuat beberapa protokol seperti L2TP dan PPTP agar bisa terlihat perbandingannya. Hasil yang diharapkan adalah menciptakan sebuah sistem dengan biaya koneksi yang cukup ekonomis dan faktor keamanan yang memadai antara kantor pusat dengan kantor cabang, sehingga kantor cabang tidak perlu mengeluarkan biaya koneksi yang mahal dan juga bisa mempermudah para karyawan untuk melakukan koneksi transfer data.

THE COMPARISON OF L2TP PROTOCOL WITH PPTP PROTOCOL AS VPN FOR CONNECTION BETWEEN BRANCHES

ABSTRACT

PT. Global Putra Indonesia (GPI) is a company engaged in domestic and international cargo company which has branches in various cities including Medan. The company currently doing interdisciplinary connections that internet service is still a considerable cost. The purpose of this study is to design a new network, more economical and guarantee the security of data exchange between head office and branch offices to the method used is to analyze the needs of the system that is running as bandwidth using MikrotikOS. The test will also be conducted to compare the results of the proposed system with a system that is currently running using a VPN system and made several protocols such as L2TP and PPTP to be visible comparison. The expected result is to create a system with connection fees are more reasonable and adequate safety factor between the head office and branches, so that the branches do not need to pay expensive connection and can also make it easier for employees to connect to the data transfer.

PENDAHULUAN

1.1Latar Belakang

Internet merupakan sebuah jaringan global dan terbuka, dimana setiap pengguna dapat saling berkomunikasi dan bertukar informasi. Seiring dengan maraknya penggunaan

Internet, banyak perusahaan yang kemudian beralih menggunakan Internet sebagai bagian dari jaringan mereka untuk menghemat biaya. Akan tetapi permasalahan keamanan masih menjadi faktor utama.

Untuk mengatasi masalah keamanan dalam komunikasi data pada jaringan umum (public network/Internet) maka lahirlah Virtual Private Network (VPN). Secara umum VPN merupakan suatu jaringan komunikasi lokal yang terhubung melalui media jaringan publik, infrastruktur publik yang paling banyak digunakan adalah jaringan Internet. Didalam VPN terdapat perpaduan teknologi tunneling dan enkripsi yang membuat VPN menjadi teknologi yang handal untuk mengatasi permasalahan keamanan didalam jaringan.

Oleh karena itu VPN dapat digunakan sebagai teknologi alternatif untuk menghubungkan jaringan lokal yang luas dengan biaya yang relatif kecil, karena transmisi data teknologi VPN menggunakan media jaringan publik yang sudah ada yaitu Internet. Sudah banyak teknologi software dan hardware yang bisa dipakai untuk mengembangkan VPN ini. Salah satu teknologi yang banyak dipakai dalam merancang VPN ini adalah MikroTik RouterOS™. MikroTik RouterOS™ adalah sistem operasi dan perangkat lunak yang dapat digunakan untuk menjadikan komputer menjadi routernetwork yang handal, mencakup berbagai fitur yang dibuat untuk IP-network dan jaringan wireless, dapat digunakan oleh ISP (Internet Service Provider) dan provider hotspot. Mikrotik bisa juga diartikan sebagai sistem operasi jaringan (operating system network) yang banyak digunakan oleh Internet Service Protocol

melalui Windows Application (WinBox). Selain itu instalasi dapat dilakukan pada standard komputer PC (Personal Computer). Personal Computer yang akan dijadikan router mikrotik pun tidak memerlukan resources yang cukup besar untuk penggunaan standard, misalnya hanya sebagai gateway. Untuk keperluan beban yang besar (network yang kompleks, routing yang rumit) disarankan untuk mempertimbangkan pemilihan resource personal computer yang memadai.

Dalam implementasinya, VPN terbagi menjadi remote access VPN dan site-to-site VPN. Site-to-site VPN digunakan untuk menghubungkan antara 2 tempat yang letaknya berjauhan, seperti halnya kantor pusat dengan kantor cabang atau suatu perusahaan dengan perusahaan mitra kerjanya. VPN yang digunakan untuk menghubungkan suatu perusahaan dengan perusahaan lain (misalnya mitra kerja, supplier atau pelanggan) disebut ekstranet. Sedangkan bila VPN digunakan untuk menghubungkan kantor pusat dengan kantor cabang, implementasi ini termasuk jenis intranet site-to-site VPN. Pada VPN terdapat beberapa protokol yang paling umum digunakan, yaitu Point to Point Tunneling Protocol (PPTP), Shocks, Layer 2 Tunneling Protocol (L2TP), Generic Routing Encapsulation (GRE), dan Internet Protocol Security (IPSec). Protokol-protokol tersebut memiliki karakteristik yang berbeda-beda.

1.2Rumusan Masalah

Berdasarkan latar belakang di atas, maka rumusan masalah yang dapat diambil adalah: - Pemilihan protokol VPN yang optimum agar bisa diterapkan pada sistem.

- Bagaimana menganalisa kualitas data/trafik dalam jaringan VPN dengan protokol L2TP dan PPTP.

1.3Batasan Masalah

Batasan masalah yang dapat diambil dari latar berlakang di atas adalah :

- Jenis implementasi VPN yang digunakan adalah site-to-site VPN dan remote access client to site

- Implementasi site-to-site VPN menggunakan protokol L2TP dan Implementasi

remote access VPN menggunakan protokol PPTP.

- Mikrotik yang di pakai adalah mikrotik versi 2.9.27 yang berfungsi sebagai VPN

server, dimana VPN server tersebut berfungsi untuk membuat satu koneksi antara dua bagian jaringan private (lokal) berbeda yang digunakan pada jaringan public

(Internet), sehingga bisa melakukan koneksi antar cabang.

1.4Tujuan Penelitian

Berdasarkan rumusan masalah dan batasan masalah diatas, maka tujuan penulisan ini adalah sebagai berikut :

- Mengetahui dan mengerti VPN dan teknologi pendukungnya.

- Untuk mempermudah komunikasi dan informasi antar cabang pada suatu

perusahaan.

- Mengetahui cara kerja dari system VPN.

- Untuk mengetahui cara kerja protokol L2TP dan PPTP pada VPN.

1.5Manfaat Penelitian

- Membuat jangkauan jaringan lokal yang dimiliki suatu perusahaan akan menjadi luas, sehingga perusahaan dapat mengembangkan bisnisnya di daerah lain tanpa perlu mengeluarkan biaya besar.

- Membantu pengguna sistem untuk melakukan pengawasan dari jarak jauh melalui jaringan VPN.

- Mempermudah perusahaan antar cabang yang saling terhubung dalam melakukan pengiriman data tanpa harus merepotkan pengguna.

1.6Metodologi Penelitian

Metode penelitian sangat menentukan suatu penelitian, karena menyangkut cara yang benar dalam pengumpulan data, analisa data dan pengambilan kesimpulan hasil penelitian. Dalam penyusunan proposal, dilakukan pengumpulan data yang dipergunakan untuk membuat program ini dengan metode-metode sebagai berikut :

1. Pengumpulan Data

Mempelajari referensi atau sumber-sumber yang berkaitan dengan VPN, L2TP dan PPTP.

2. Analisis

Menganalisis proses pengiriman dan koneksi data pada PT. Global Putra Indonesia.

3. Perancangan Sistem

Merancang suatu solusi berupa perangkat lunak menggunakan Mikrotik Router OS.

4. Implementasi

Mengimplementasikan rancangan yang telah dibuat ke dalam perusahaan. 5. Pengujian

Menguji koneksi antar cabang perusahaan setelah menerapkan sistem L2TP dan PPTP, juga melakukan perbandingan antara kedua protokol tersebut.

6. Pembuatan Laporan

1.7Sistematika Penulisan

Sistematika penulisan skripsi ini terdiri dari bagian-bagian berikut:

BAB 1: PENDAHULUAN

Bab ini menjelaskan latar belakang masalah yang dibahas dalam skripsi ini, rumusan masalah, batasan masalah, tujuan penelitian, manfaat penelitian, metode penelitian dan sistematika penulisan skripsi.

BAB 2: TINJAUAN PUSTAKA

Bab ini merupakan tinjauan teoritis yang berkaitan dengan perangkat-perangkat lunak yang akan digunakan, seperti mikrotik dan aplikasi-aplikasi pendukungnya.

BAB 3: ANALISIS DAN PERANCANGAN SISTEM

Bab ini membahas Perbandingan Protokol L2TP dan Protokol PPTP untuk koneksi antar cabang menggunakan Mikrotik, dan bagaimana cara kerja dari L2TP dan PPTP di dalam perusahaan tersebut agar bisa terkoneksi dan saling terhubung.

BAB 4: IMPLEMENTASI DAN PERBANDINGAN

Bab ini membahas tahapan implementasi dari perancangan yang telah dibuat pada bab sebelumnya. Termasuk di dalamnya pembahasan mengenai integrasi aplikasi dengan

service yang telah dibangun.

BAB 5: KESIMPULAN DAN SARAN

TINJAUAN PUSTAKA

2.1 Pengertian Jaringan Komputer

Jaringan komputer merupakan sejumlah komputer yang dapat saling berkomunikasi. Dalam komunikasi ini dapat terjadi perpindahan data ataupun berbagi sumber daya. Dalam skala luas, Internet juga merupakan jaringan komputer. Jadi, suatu jaringan komputer tidak hanya terjadi pada sejumlah komputer yang terdapat pada suatu ruangan ataupun suatu gedung atau perusahaan [7].

Pada dasarnya teknologi jaringan komputer itu sendiri merupakan perpaduan antara teknologi komputer dan juga teknologi komunikasi.

2.2 Jenis-jenis Jaringan Komputer

2.2.1 Berdasarkan Ruang Lingkup Geografis

Berdasarkan ruang lingkup geografisnya terdapat tiga jenis jaringan komputer, antara lain :

• Local Area Network

Jarak jangkauan Local Area Network (LAN) tidak terlalu jauh. Biasanya diterapkan pada suatu gedung atau antar gedung dalam suatu kompleks perkantoran atau sekolah.

• Metropolitan Area Network

Jarak jangkaunya lebih luas dari LAN. Jangkauan Metropolotan Area Network

• Wide Area Network

Jaringan Wide Area Network (WAN) mempunyai cakupan terluas, bahkan dapat dikatakan mencakup seluruh dunia. Jaringan ini sendiri dapat dihubungkan dengan menggunakan satelit dan media kabel fiber optic.

2.2.2 Berdasarkan Pelayanan (Service)

• Intranet

Pelayanan (service) yang diberikan hanya diberikan kepada pihak-pihak dalam yang mendapat ijin dari otoritas jaringan, dan bukan untuk pihak luar. Terdapat kerahasiaan di dalamnya.

• Extranet

Terdapat suatu layanan yang juga dapat digunakan oleh pihak luar yang telah memiliki account yang diijinkan. Layanan yang diberikan kepada pihak luar ini bersifat terbatas.

• Internet

Layanan yang disediakan diberikan secara luas kepada pihak manapun, tanpa harus mendapatkan account terlebih dahulu.

2.3 Local Area Network (LAN)

2.3.1 Definisi

Berbeda dengan pengertian LAN diatas yang membedakan jaringan komputer berdasarkan jarak jangkaunya, LAN kali ini merupakan suatu sistem komunikasi data yang mengijinkan sejumlah peralatan yang berdiri sendiri (independent) untuk dapat berkomunikasi secara langung satu dengan yang lain dengan kecepatan transfer sedang (hingga 100 Mbps) yang terdapat pada satu otoritas.

2.3.2 Komputasi Client – Server

server merupakan pihak yang memberikan pelayanan itu sendiri. Misalkan suatu komputer A meminta data data dari komputer B, maka komputer A akan disebut client

dan komputer B disebut server ataupun sebaliknya.

Namun, sesungguhnya server merupakan komputer yang benar-benar memberikan pelayanan. Misal, komputer A memberikan layanan berupa tempat penyimpanan data (database server) kepada komputer B. Walaupun terkadang komputer A juga membutuhkan data dari komputer A, komputer A tetap akan disebut

server dan komputer B disebut client pada jaringan tersebut.

Contoh dari server antara lain sebagai berikut.

• File Server, menyediakan layanan berupa pengelolaan dan pengaksesan file. • Print Server, menyediakan layanan untuk pencetakan data.

• Database Server, menyediakan ruang (space) untuk tempat penyimpanan data. • Communication Server, menyediakan akses komunikasi yang melengkapi sistem

jaringan dengan suatu kemampuan mengakses komunikasi dengan jaringan lain, termasuk akses ke Internet.

• Web Server, menyediakan layanan untuk upload dan download data dari dan ke website.

2.3.3 Komponen LAN

Untuk dapat membuat LAN diperlukan berbagai macam peralatan, termasuk

hardware dan software. Komponen-komponen tersebut antara lain : • Peralatan komputer

• Network Interface Card (NIC) • Sistem transmisi

• Access Units/concentrators

2.3.3.1Peralatan Komputer

Syarat mutlak untuk dapat membuat LAN ialah menyediakan Perlatan computer itu sendiri, terutama personal computer (PC) atau workstation. PC yang dibutuhkan tidak harus sama jenisnya. Peralatan computer lain juga dapat ditambahkan, seperti printer.

2.3.3.2Network Interface Card

Gambar 2.1 BNC Network Card

Untuk dapat terhubung dengan jaringan komputer suatu PC membutuhkan NIC (network interface card). NIC yang digunakan tergantung pada media transmisi yang digunakan. NIC ini akan mengubah data digital dari komputer menjadi data analog yang dapat dialirkan melalui media transmisi, atau sebaliknya mengubah data analog dari media transmisi menjadi data digital agar dapat digunakan dalam komputer.

LAN Card dengan konektor BNC merupakan contoh NIC yang digunakan dengan media transmisi berupa kabel coaxcial. Sedangkan untuk media wireless dapat berupa WirelessCard.

2.3.3.3Sistem Transmisi

kabel serat optik. Untuk sistem dengan wireless dapat pula menggunakan berbagai macam jalur, seperti gelombang radio, gelombang mikro (microwave), bluetooth, ataupun infra merah.

2.3.3.4Access Units / Concentrators

Peralatan tambahan ini dapat dihubungkan dengan sistem transmisi yang ada pada LAN. Semakin banyak komputer akan memerlukan NIC dan media transmisi yang lebih banyak pula, akan tetapi dengan concentrator, hal ini dapat diatasi karena seluruh komputer yang masuk dalam LAN dapat dipusatkan pada concentrator ini. Sehingga peralatan ini dapat menyederhanakan instalasi maupun pemeliharaan jaringan.

Contoh concentrator ialah hub dan switch untuk media transmisi berupa kabel, dan Access Point (AP) untuk media wireless.

2.3.3.5Network Software

Bila NIC berfungsi pada low level, maka fungsi-fungsi pada high level ditangani dengan network sofware. Dengan network software, user dapat melihat data yang ada pada layar komputer. Hasil yang didapat oleh end user tersebut terangkum dalam

Network Operating System (NOS).

2.4 Media Transmisi

Media transmisi merupakan jalur yang digunakan untuk dapat melakukan perpindahan data, baik berupa kabel maupun nirkabel (wireless). Dalam pemilihan media transmisi perlu mempertimbangkan aspek-aspek sebagai berikut.

• Bandwith : jumlah frekuensi yang dapat diakomodasi oleh media transmisi. Dengan media yang dapat mengakomodasi jumlah frekuensi lebih banyak, jumlah data yang dikirim atau diterima akan lebih banyak dan dengan waktu pengiriman yang lebih cepat.

• Attenuation : luas jangkauan yang dapat diberikan oleh media transimsi. Luas jangkau ini sendiri dikarenakan adanya hambatan yang dimiliki media transmisi itu sendiri.

• Cost : dana yang dipunyai dan biaya yang harus dikeluarkan untuk instalasi jaringan tetap harus dibandingkan dengan kebutuhan yang ada.

2.4.1 Twisted Pair

Gambar 2.2 Kabel twisted pair Terdapat dua macam kabel twisted pair, yaitu sebagai berikut.

• Unshielded twisted pair (UTP), kabel ini memiliki dua lapisan tembaga. Kabel ini berpilin agar gangguan dapat terkurangi. Kecepatan transfer data dapat mencapai 10-100 Mbps dan jarak jangkaunya berkisar hingga 100 meter.

• Shielded twisted pair (STP), karateristik dari kabel STP hampir sama dengan kabel UTP, akan tetapi kabel STP memiliki lapisan tambahan diantara jaket terluar dan pelindung tembaganya, sehingga sesuai untuk digunakan pada instalasi outdoor. Kecepatan transfer dan jarak jangkaunya sama dengan kabel UTP yaitu 10-100 Mbps dan 100 meter.

2.5 Topologi Jaringan

Terdapat beberapa macam topologi yang sering digunakan, antara lain sebagai berikut.

• Bus • Ring • Star

• Mesh

• Hybrid

2.5.1 Topologi Bus

Gambar 2.3 Topologi Bus

Topologi bus menggunkan satu jalur data utama (backbone) sebagai jalur utama komunikasi. Apabila pesan dikirim, tidak hanya komputer tujuan yang menerima data, akan tetapi semua komputer yang tergabung di dalam jaringan tersebut akan mendapatkan pesan yang sama. Bila terjadi komunikasi data yang sangat padat, kemungkinan terjadinya tabrakan (collusion) akan semakin besar dan membuat kinerja jaringan menurun.

(atteniation) sejauh 185 meter. Bila ingin menggunakan dengan jarak yang lebih dari itu, maka diperlukan repeater.

2.5.2 Topologi Ring

Gambar 2.4 Topologi Ring

Seluruh komputer dalam jaringan terhubung pada sebuah jalur data yang sambung menyambung sehingga berbentuk menyerupai cincin. Setiap komputer akan berfungsi sebagai repeater yang menerima sinyal dari komputer sebelumnya, memperkuatnya, dan kemudian meneruskan ke komputer berikutnya. Sehingga, topologi ring memberikan jarak jangkau yang lebih jauh.

2.5.3 Topologi Star

Ciri utama dari jaringan ini ialah adanya concentrator. Seluruh komputer dalam jaringan dihubungkan ke pusat secara langsung tanpa melalui komputer yang lain, sehingga setiap komputer akan memiliki jalur sendiri untuk sampai ke pusat (concentrator).

Apabila terjadi gangguan pada salah satu komputer, maka tidak mempengaruhi bagian jaringan yang lain.Sehingga pengaturan untuk jaringan, baik penambahan atau pengurangan komputer hingga isolasi kerusakan, akan lebih fleksibel. Concentrator

dapat berupa hub, switch, router, ataupun multi point repeater.

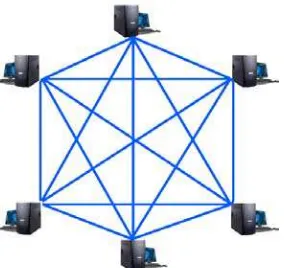

2.5.4 Topologi Mesh

Gambar 2.6 Topologi Mesh

Topologi ini menerapkan hubungan secara penuh dengan komputer yang lain. Setiap komputer akan mempunyai jalur secara langsung ke komputer-komputer yang lain. Sehingga setiap komputer akan memiliki beberapa jalur untuk komunikasi data.

Pada prinsipnya, topologi mesh mirip dengan topologi star, tetapi topologi mesh memiliki jalur ganda pada setiap komputer. Umumnya topologi ini dikembangkan dengan ruang lingkup yang luas dengan jarak antar komputer berjauhan.

2.5.5 Topologi Hybrid

Gambar 2.7 Topologi Hybrid

Topologi hybrid merupakan gabungan dari beberapa topologi (bus, ring, star, atau mesh). Topologi hybrid dibangun untuk dapat mengkombinasikan keunggulan-keunggulan yang dimiliki setiap topologi. Contoh topologi ini ialah topologi pohon (tree topology). Topologi pohon merupakan perpaduan antara topologi bus dengan topologi star.

2.6 Virtual Private Network (VPN)

VPN merupakan teknologi komunikasi yang memungkinkan pengguna melakukan koneksi ke jaringan privatnya melalui Internet secara aman dengan sistem tunelling, dan menggunakan jaringan public sebagai jalurnya [1].

2.6.1 Fungsi VPN

Teknologi VPN menyediakan tiga fungsi utama dalam penggunaanya, yaitu : - Kerahasiaan

- Keutuhan Data

Ketika melewati jaringan Internet, data sebenarnya sudah berjalan sangat jauh melintasi berbagai negara. Di tengah perjalanannya, apapun bisa terjadi terhadap isinya baik itu hilang, rusak, bahkan dimanipulasi isinya oleh orang lain. VPN memiliki teknologi yang dapat menjaga keutuhan data yang dikirim agar sampai ke tujuannya tanpa cacat, hilang, rusak, ataupun dimanipulasi oleh orang lain.

- Autentikasi Sumber

Teknologi VPN memiliki kemampuan untuk melakukan autentikasi terhadap sumber-sumber pengirim data yang akan diterimanya. VPN akan melakukan pemeriksaan terhadap semua data yang masuk dan mengambil sumber informasi datanya. Kemudian alamat sumber data ini akan disetujui jika proses autentikasinya berhasil. Dengan demikian, VPN menjamin semua data yang dikirim dan diterima berasal dari sumber yang semestinya. Tidak ada data yang dipalsukan atau dikirimkan oleh pihak-pihak lain.

2.6.2 Jenis-jenis VPN

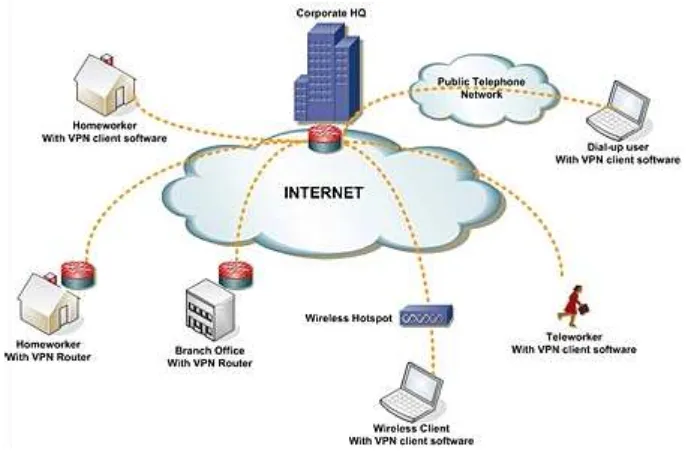

- Remote Access VPN

Gambar 2.8 Remote Access VPN

(sumber : http://www.networkelements.co.uk/media/vpn.gif )

- Site-to-site VPN

Site-to-site VPN adalah jenis VPN yang menghubungkan dua kantor atau lebih yang letaknya berjauhan, baik kantor pusat dengan cabangnya ataupun dengan perusahaan mitra kerjanya [14].

Gambar 2.11 Site to Site VPN

Site-to-site VPN dibedakan menjadi dua jenis : - Intranet VPN

- Extranet VPN

Extranet VPN digunakan untuk menghubungkan antara kantor pusat dengan kantor mitra bisnisnya.

2.7 Enkripsi

Setiap orang ketika ingin menyampaikan pesan secara pribadi, maka orang tersebut harus menyembunyikannya dari orang yang tidak diinginkan. Maka, pesan tersebut akan dimasukkan ke dalam amplop agar tidak dapat dibaca langsung oleh orang lain.Untuk dapat menambah kerahaisaan surat tersebut agar tetap tidak mudah terbaca walaupun amplopnya terbuka, maka harus ada mekanisme tertentu agar isi dari pesan tersebut tidak dapat dengan mudah dipahami oleh orang yang tidak diinginkan. Mekanisme tersebut dapat disebut dengan enkripsi.

Enkripsi merupakan proses atau mekanisme untuk mengamankan informasi dengan cara membuat informasi tersebut tidak dapat dibaca tanpa bantuan pengetehuan atau alat khusus. Sedangkan dekripsi merupakan algoritma atau cara yang dapat digunakan untuk membaca informasi yang telah dienkripsi untuk dapat dibaca kembali.

2.8 Teknologi Tunneling

Teknologi tunneling dapat diibaratkan seperti kita membuat selang air di dalam kolam untuk air mancur. Walaupun di dalam kolam terdapat banyak sekali air, namun air yang di dalam selang tidak tercampur dengan air dari dalam kolam hingga menjadi sebuah air mancur yang indah.

Seperti juga selang dalam kolam tersebut, teknologi tunneling juga mengalirkan data dari pengirim hingga sampai ke penerima. Meskipun di Internet

2.9 Protokol

Protokol merupakan kumpulan dari beberapa aturan yang berhubungan dengan

dilakukan dengan benar. Protokol adalah yang menspesifikasikan secara detail

bagaimana

tukar dan bagaimana kesalahan ditangani. Hubungan

banyak aspek dari protokol dalam arti diplomatik, beberapa

mengirim dan menerima perangkat, misalnya, diistilahkan dengan berjabat tangan dan berkenalan.

Model referensi protokol yang digunakan sekarang ini mengacu pada model referensi Open System Interconnection (OSI). Pada OSI terdapat tujuh layer komunikasi, yaitu physical, data link, network, transport, session, presentation, dan

application.

Sedangkan protokol yang disepakati untuk dapat digunakan berbagai sistem operasi ialah TCP/IP yang mempunyai empat layer, yaitu network interface, Internet, transport, dan application. Transmission Control Protocol/Internet protokol (TCP/IP) merupakan protokol yang digunakan untuk akses Internet dan digunakan untuk komunikasi global[8].

2.9.1 Protokol Pada VPN

2.9.1.1Point-to-Point Tunneling Protocol (PPTP)

PPTP merupakan protokol jaringan yang memungkinkan pengamanan transfer data dari remote client ke server pribadi perusahaan dengan membuat sebuah VPN melalui TCP/IP[3]. Teknologi jaringan PPTP merupakan pengembangan dari remote access Point-to-Point protocol yang dikeluarkan oleh Internet Engineering Task Force

(IETF). PPTP merupakan protokol jaringan yang merubah paket PPP menjadi IP

PPTP terdapat sejak dalam sistem operasi Windows NT server dan Windows NT Workstation versi 4.0. Komputer yang berjalan dengan sistem operasi tersebut dapat menggunakan protokol PPTP dengan aman untuk terhubung dengan private network sebagai klien dengan remote access melalui Internet. PPTP juga dapat digunakan oleh komputer yang terhubung dengan LAN untuk membuat VPN melalui LAN.

Fasilitas utama dari penggunaan PPTP adalah dapat digunakannya public-switched telephone network (PSTNs) untuk membangun VPN. Pembangunan PPTP yang mudah dan berbiaya murah untuk digunakan secara luas, menjadi solusi untuk remote users dan mobile users karena PPTP memberikan keamanan dan enkripsi komunikasi melalui PSTN ataupun Internet. Umumnya terdapat tiga komputer yang diperlukan untuk membangun PPTP, yaitu sebagai berikut :

- Klien PPTP

- Network access server (NAS) - Server PPTP

Akan tetapi tidak diperlukan network access server dalam membuat PPTP tunnel saat menggunakan klien PPTP yang terhubung dengan LAN untuk dapat terhubung dengan server PPTP yang terhubung pada LAN yang sama.

2.9.1.2Layer 2 Tunneling Protocol (L2TP)

L2TP adalah tunneling protocol yang memadukan dua buah tunneling protokol yaitu L2F (Layer 2 Forwarding) milik cisco dan PPTP milik Microsoft [3]. L2TP biasa digunakan dalam membuat Virtual Private Dial Network (VPDN) yang dapat bekerja membawa semua jenis protokol komunikasi didalamnya. Umumnya L2TP menggunakan port 1702 dengan protocol UDP untuk mengirimkan L2TP

encapsulated PPP frames sebagai data yang di tunnel.

Perangkat dasar L2TP : - Remote Client

- L2TP Access Concentrator (LAC)

Sistem yang berada disalah satu ujung tunnel L2TP dan merupakan peer ke LNS. Berada pada sisi remote client/ ISP. Sebagai pemrakarsa incoming call dan penerima outgoing call.

- L2TP Network Server (LNS)

Sistem yang berada disalah satu ujung tunnel L2TP dan merupakan peer ke LAC. Berada pada sisi jaringan korporat. Sebagai pemrakarsa outgoing call dan penerima incoming call.

- Network Access Server (NAS)

NAS dapat berlaku seperti LAC atau LNS atau kedua-duanya.

Terdapat dua model tunnel yang dikenal, yaitu compulsory dan voluntary. Perbedaan utama keduanya terletak pada endpoint tunnel-nya. Pada compulsory tunnel, ujung tunnel berada pada ISP, sedangkan pada voluntary ujung tunnel berada pada client remote.

2.9.1.3Cara Kerja L2TP

Komponen-komponen pada tunnel, yaitu : • Control channel, fungsinya :

1. Setup (membangun) dan teardown (merombak) tunnel.

2. Create (menciptakan) dan teardown (merombak) payload (muatan) calls

dalam tunnel.

3. Menjaga mekanisme untuk mendeteksi tunnel yang outages.

• Sessions (data channel) untuk delivery data : 1. Layanan delivery payload.

2. Paket PPP yang di-encapsulasi dikirim pada sessions.

3. Create (menciptakan) dan teardown (merombak) payload (muatan) calls

dalam tunnel.

• Sessions (data channel) untuk delivery data : 1. Layanan delivery payload.

2. Paket PPP yang di-encapsulasi dikirim pada sessions.

2.10 Mikrotik RouterOS

Mikrotik Router OS merupakan sistem operasi independen berbasiskan Linux yang diperuntukkan sebagai network router [3]. Router itu sendiri digunakan untuk menjalankan fungsi routing, yaitu mengatur jalur data agar masing-masing network

dapat saling terhubung satu sama lain membentuk suatu jaringan.

Mikrotik dirancang untuk memberikan kemudahan bagi penggunanya dan juga dapat di-instal di PC komputer standar. Administrasinya bisa dilakukan melalui

Windows application (WinBox). PC yang akan dijadikan router mikrotik pun tidak memerlukan resource yang cukup besar untuk penggunaan standar, misalnya hanya sebagai gateway. Untuk keperluan beban yang besar (network yang kompleks, routing yang rumit dan lainnya) disarankan untuk mempertimbangkan pemilihan resource PC yang memadai.

Mikrotik pada standar perangkat keras berbasiskan Personal Computer (PC) dikenal dengan kestabilan, kualitas kontrol dan fleksibilitas untuk berbagai jenis paket data dan penanganan proses rute atau lebih dikenal dengan istilah routing. Mikrotik yang dibuat sebagai router berbasiskan PC banyak bermanfaat untuk sebuah ISP yang ingin menjalankan beberapa aplikasi mulai dari hal yang paling ringan hingga tingkat lanjut, contohnya aplikasi untuk routing, aplikasi pengatur kapasitas akses (bandwidth

management), firewall, wireless access point (WiFi), backhaul link, sistem hotspot,

Virtual Private Network (VPN) server dan masih banyak lainnya. Mikrotik juga mempunyai banyak servis atau tool sehingga bisa dijadikan DHCP server, PROXY server, RADIUS server, DNS server, VPN server selain sebagai router.

ANALISIS DAN PERANCANGAN SISTEM

3.1 Permasalahan yang Dihadapi

Saat ini pengiriman data yang terjadi antara Depo yang berada di Belawan dengan kantor cabang yang ada di Monginsidi tersebut biasanya akan dikirimkan melalui e

-mail dari web provider seperti saat ini yang banyak digunakan khalayak ramai yaitu

Yahoo! ataupun Gmail. Keamanan dan kerahasiaan data yang mengalir melalui jaringan publik inilah yang menjadi masalah utama bagi perusahaaan ketika perushaan lain setelah mengetahui sistem jaringan yang berjalan di PT Global Putra Indonesia ini. Data yang dikirimkan melalui e-mail dapat dimanfaatkan oleh para pesaingnya baik dengan cara membaca, merubah maupun menghapus isi data tersebut. Keamanan dan kerahasiaan data tersebut sangatlah kritis, dikarenakan informasi yang dikirim bisa berupa data yang penting yang orang lain tidak boleh mengetahuinya.

Selain keamanan dan kerahasian data, yang menjadi permasalahan berikutnya yaitu dibutuhkan karyawan tambahan yang harus membantu kantor cabang pembantu untuk mengakses data di server, baik untuk mengambil ataupun memasukkannya ke dalam server. Masalah ini akan membuat biaya pengeluaran perusahaan akan membengkak karena harus menggaji karyawan dan menyediakan peralatan yang memadai (seperti komputer dan akses internet dengan kecepatan yang memadai). Tingkat kesalahan atau human error juga akan menjadi masalah yang cukup krusial. Masalah tersebut akan terjadi ketika karyawan yang berada di kantor regional akan memasukkan data secara manual satu per satu ke dalam server.

3.2 Alternatif Pemecahan Masalah

untuk menyelesaikan masalah tersebut yaitu dengan tidak menggunakannya jaringan publik yang terbuka secara umum sehingga tidak sembarang orang dapat melihat isi paket data yang mengalir di dalamnya. Cara yang dirasa cukup tepat yaitu dengan memanfaatkan teknologi VPN.

Teknologi VPN ini akan menciptakan suatu jalur khusus (tunneling) di sebuah jaringan publik sehingga tidak sembarang orang dapat melihat isi data yang mengalir di dalamnya. Proses tunneling ini sebenarnya tetap memanfaatkan jaringan publik, namun nanti ip publik yang digunakan kantor cabang pembantu akan dimasquered dengan ip-tunnel yang diberikan oleh VPN-Server. Ip-tunnel tersebutlah yang akan membuat sebuah jalur khusus yang menghubungkan antara kantor cabang pembantu dengan server pusat. Di dalam tunnel tersebut data akan dienkrip dengan berbagai protokol pengamanan jaringan seperti PPTP, L2TP, IPSec, dan lainnya.

Untuk menerapkan teknologi VPN, terdapat beberapa alternatif yang dapat digunakan, yaitu:

1. Menggunakan router merek Cisco atau Mikrotik.

Penggunaan router ini merupakan alternatif lain untuk perusahaan yang tidak mempunyai dana lebih karena biaya implementasinya relatif lebih murah bila dibandingkan dengan MPLS. Namun tingkat kecepatan transfer data dan QoS yang didapatkan bila menggunakan alternatif ini kurang terjamin karena bergantung dari kecepatan internet yang digunakan. Penggunaan router ini harus disertakan dengan berlangganan suatu jaringan internet dari penyedia layanan internet. Router tersebut nantinya akan mengatur pola penggunaan ip dari sisi server ke sisi cabang sehingga tidak perlu lagi diberikan ip-privat yang berbeda ke tiap komputer.

2. Dial-up VPN bagi masing-masing komputer di kantor cabang pembantu.

3.3 Usulan Pemecahan Masalah

Dengan melihat sumber daya dan kebutuhan yang diperlukan dari masalah yang ada, kami mengusulkan agar digunakannya router mikrotik untuk membuat suatu jaringan VPN terpusat yang menghubungkan kantor cabang pembantu yang terletak di seluruh Indonesia tersebut dengan pusat yang terletak di Monginsidi.

Penggunaan router mikrotik untuk menghubungkan kantor cabang dengan depo yang berada di Belawan sehingga mencegah resiko pencurian data selama berlangsungnya proses pengiriman data melalui e-mail di jaringan publik. Di kantor cabang diletakkan sebuah router mikrotik yang berhubungan dengan VPN-Server

Mikrotik yang berada di Monginsidi sehingga kantor yang ada di depo tidak memerlukan kantor regional untuk mengambil atau memasukkan data ke dalam

server. Kantor cabang pembantu akan dapat langsung berhubungan dengan server

karena mikrotik yang digunakan akan menghubungkan kedua jaringan tersebut.

Untuk masalah keamanan dan kerahasiaan data, akan diterapkan teknologi VPN yang sebelumnya telah diimplementasikan di kantor regional namun tidak dengan layanan MPLS milik Telkom. Jaringan VPN akan dibuat menggunakan router mikrotik tersebut. Dengan teknologi VPN ini, kantor cabang pembantu tetap akan menggunakan jaringan publik namun aliran data tidak akan dapat dimasuki oleh orang luar karena aliran data tersebut berada di dalam tunnel yang akan dibuat dari teknologi VPN ini.

Depo akan melakukan proses dial-up ke IP publik VPN-Server Mikrotik dan akan menerima sebuah ip-tunnel yang digunakan sebagai alamat untuk membentuk

tunnel di antaranya. Hal ini dikarenakan fungsi dari router mikrotik yang akan mengatur penerimaan ip yang diberikan oleh VPN-Server Mikrotik. Selain itu, router

mikrotik juga memiliki berbagai fitur yang hampir sama dengan router keluaran Cisco

Sedangkan dengan memanfaatkan router mikrotik, VPN-server tidak akan terbebani dengan koneksi yang dibuat oleh setiap komputer di kantor cabang pembantu karena akan diatur oleh VPN-Server Mikrotik yang terpisah dengan

VPN-server biasa dan juga proses tunnel yang terjadi tidak akan sebanyak komputer yang akan mengakses, namun hanya sebanyak kantor cabang pembantu yang akan mengakses, walaupun di satu kantor cabang pembantu terdapat lebih dari 10 komputer yang akan mengakses.

l

3.4 Perancangan Sistem Jaringan

Sistem jaringan yang diusulkan kepada PT Global Putra Indonesia yaitu diletakkannya sebuah router mikrotik di sisi server pusat yang berfungsi sebagai VPN-server

mikrotik dan router mikrotik di kantor cabang pembantu yang berfungsi menghubungkan semua user yang berada di kantor cabang tersebut untuk dapat mengakses VPN-server mikrotik sehingga tidak terlalu membebani VPN-server yang ada di Monginsidi.

3.4.1 Perancangan Jaringan VPN

Untuk menghubungkan jaringan server cabang dengan Depo pada PT GPI diperlukan adanya proses tunneling antar kantor tersebut. Protokol PPTP merupakan proses

client-server sehingga proses tunneling hanya terjadi antara dua perusahaan saja.

Untuk dapat berhubungan dengan server cabang yang berada di Monginisidi tersebut, Depo harus melakukan proses dial-up VPN ke server cabang untuk membentuk tunnel. Pembentukan tunnel tersebut akan terjadi ketika Depo telah melakukan dial-up VPN dan diterima oleh mikrotik VPN-server cabang. VPN-server

Depo akan melakukan proses dial melalui ip publik ke kantor cabang di Monginisidi sebagai proses autentikasi awal. Dalam proses tersebut, user harus memasukkan username dan password. Setelah autentikasi berhasil, maka dibentuk sebuah jalur tunnel dengan menggunakan IP virtual yang menghubungkan kedua kantor tersebut. Setelah jalur terbentuk maka seluruh data yang melewati jalur tersebut akan dienkapsulasi dan dienkripsi.

3.4.2 Kebutuhan Hardware dan Software yang Diperlukan

Untuk melakukan simulasi jaringan VPN berbasis router mikrotik, beberapa peralatan yang digunakan adalah sebagai berikut:

1. Komputer dengan prosesor Intel Pentium IV di mana pada komputer diinstal Mikrotik sebagai PCRouter Mikrotik.

2. LAN Card yang ditanamkan ke komputer yang akan digunakan untuk menghubungkan jaringan komputer tersebut.

3. Kabel UTP (Unshielded twisted-pair) dengan tipe cross yang akan digunakan sebagai media penghubung.

Sedangkan sistem operasi dan perangkat lunak yang digunakan untuk melakukan simulasi ini antara lain:

1. Windows XP SP 3

Sistem operasi ini merupakan standar sistem operasi yang digunakan semua komputer ataupun laptop oleh semua karyawan PT Indolok Bakti Utama. 2. Mikrotik PCRouter versi 3.30

Perangkat lunak ini sebenarnya merupakan sistem operasi yang ditanamkan di dalam router mikrotik. Dengan menginstal perangkat lunak ini, sebuah PC akan berfungsi layaknya sebuah router mikrotik. Mikrotik PCRouter versi 3.30 yang diinstall dalam vmware menggunakan License Router OS level 6 yang merupakan level tertinggi dengan fungsi yang paling lengkap.

3. WinBox

pengaturan terhadap router mikrotik. WinBox ini bekerja di bawah sistem operasi Windows.

VPN atau Virtual Private Network merupakan suatu sistem keamanan yang digunakan untuk mengamankan jaringan komunikasi yang menghubungkan server

pusat dengan masing-masing kantor cabang pada PT Global Putra Indonesia. Secara virtual, jaringan yang terhubung dan dibentuk dari VPN merupakan suatu pipa (tunnel) yang berada di jaringan publik sehingga aliran data yang lewat di dalamnya tidak bisa diakses oleh pihak lain yang tidak memiliki akses ke dalam tunnel tersebut.

3.5 Implementasi Jaringan VPN

Dalam menerapkan jaringan VPN yang akan diusulkan, dilakukan dalam sebuah simulasi di mana terdapat dua buah PC (satu sebagai server pusat data dan satu sebagai PC client di kantor cabang) dan dua buah PCRouter Mikrotik (satu sebagai PCRouter VPN-Server Mikrotik dan satu sebagai PCRouter Mikrotik di kantor cabang). Semua PC dan PCRouter Mikrotik tersebut berada dalam dua buah komputer sehingga dalam sebuah komputer terdapat dua buah sistem operasi, satu merupakan Windows XP SP3 dan satu lagi sebagai router mikrotik. Sistem operasi router

mikrotik diinstal dalam vmware. Kedua komputer tersebut disambungkan

menggunakan kabel UTP. Berikut gambaran simulasi yang dilakukan.

Gambar 3.1 Gambaran Simulasi Jaringan VPN

melewati router mikrotik sebagai perantaranya. Pada komputer yang nantinya bertindak sebagai server VPN, dilakukan setting IP sebagai berikut

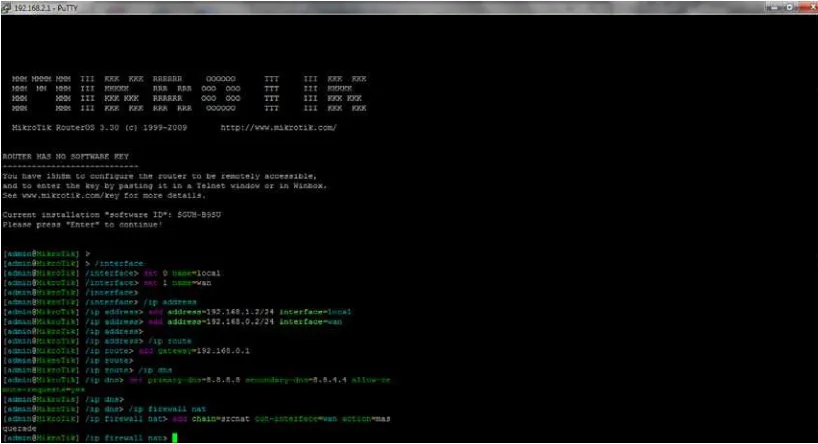

3.6 Konfigurasi VPN dalam Mikrotik

Untuk membuat VPN dalam mikrotik, terdapat beberapa konfigurasi yang perlu dilakukan. Sebelum masuk ke dalam konfigurasi VPN, dilakukan konfigurasi awal mikrotik seperti mengganti nama mikrotik, interface Ethernet, pembuatan ip – ip, dan mengaktifkan serta mengkonfigurasi RIP sebagai routing protocol yang digunakan. RIP (Routing Information Protocol) itu sendiri merupakan salah satu routing protocol

yang memungkinkan router-router dalam sebuah jaringan untuk saling bertukar informasi mengenai routing table mereka masing-masing sehingga jalur ke sebuah

network tujuan dapat ditempuh oleh masing-masing router tersebut.

Setelah konfigurasi, dilakukan percobaan dengan melakukan ping semua ip yang telah dibuat pada kedua PC tersebut dan juga kedua router mikrotik tersebut untuk memeriksa apakah kedua PC tersebut sudah saling terhubung melewati router mikrotik yang diletakkan di antaranya atau belum. Jika tes ping yang dilakukan tersebut berjalan dengan baik, maka dapat dipastikan koneksi pada kedua pc tersebut (baik masing-masing PC client maupun PC Router Mikrotik) sudah berjalan dengan baik.

Pembuatan VPN di dalam router mikrotik dilakukan melalui WinBox yang merupakan GUI dari router mikrotik. Adapun protokol tunneling yang digunakan untuk membuat VPN pada jaringan tersebut yaitu PPTP (Point-to-Point Tunneling Protocol). Konfigurasi PPTP ini dilakukan di dua sisi, baik router mikrotik di sisi

server pusat yang nantinya akan menjadi VPN-Server Mikrotik maupun router mikrotik di sisi kantor cabang pembantu. Pada komputer yang nantinya betindak sebagai server VPN, dilakukan setting IP sebagai berikut :

IP Network Gateway

Lokal 192.168.0.55

192.168.0.1

Publik 172.16.32.25

3.7 Konfigurasi IP dan Internet

Pada router mikrotik terlebih dahulu dilakukan konfigurasi IP dan Internet-nya agar bisa saling terhubung dan bisa melakukan koneksi. Konfigurasinya bisa dilihat pada gambar-gambar berikut :

Gambar 3.2 Konfigurasi IP dan Internet

3.7.1 Konfigurasi PPTP Server

Langkah pertama untuk melakukan konfigurasi PPTP server yang bertindak sebagai VPN-Server Mikrotik yaitu dengan memilih menu PPP di sisi kiri winbox

hingga muncul kotak dialog PPP seperti pada gambar. Pada kotak dialog PPP tersebut, pilih menu PPTP Server hingga muncul kotak dialog PPTP Server. Centang atau klik pada kotak kecil di samping tulisan Enabled lalu klik Apply dan Ok. Langkah ini dimaksudkan untuk mengaktifkan PPTP Server pada router mikrotik yang bertindak sebagai VPN-server Mikrotik.

Gambar 3.4 Membuat User untuk Setiap Melakukan Koneksi

Langkah selanjutnya adalah dengan membuat PPTP Secret yang akan berguna sebagai pembentukkan akun kepada user yang akan mengakses jaringan VPN tersebut. Dari kotak dialog PPP, pilih tab Secrets lalu pilih ‘+’ hingga muncul kotak dialog New PPP Secret. Pada kotak dialog tersebut, diisikan nama akun serta kata sandi yang akan digunakan oleh user untuk mengakses jaringan VPN. Selain itu pada kotak dialog ini juga dimasukkan 2 buah ip virtual yang akan digunakan sebagai IP

tunnel. Kedua ip tersebut lah yang nantinya akan membentuk tunnel antara VPN-Server Mikrotik dengan router Mikrotik yang berada di cabang. Profile yang digunakan adalah default-encryption. Setelah selesai, tekan tombol apply dan OK

Gambar 3.5 Memilih Profil

Pada langkah selanjutnya kita melihat profil yang digunakan untuk mengkoneksikan client ke server apakah pada profil itu sudah default atau belum.

Gambar 3.6 Tampilan Hasil Konfigurasi PPTP Server

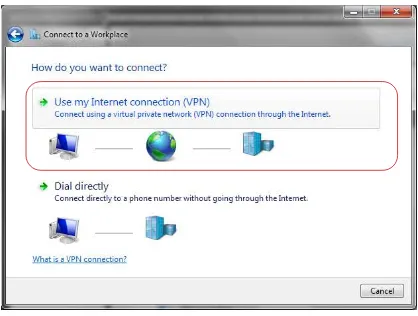

3.7.2 Konfigurasi PPTP Client

Setelah PPTP Server selesai dikonfigurasi, kemudian langkah selanjutnya adalah melakukan konfigurasi PPTP Client.

Langkah pertama yang harus dilakukan adalah buka menu Network and Sharing Center. Lalu pilih menu Setup a New Connection Network.

Gambar 3.7 Membuat Koneksi Jaringan Baru

Gambar 3.8 Pilihan Jaringan yang Akan Digunakan

Langkah selanjutnya adalah membuat koneksi baru, yaitu dengan memilih menu No, create new connection, kemudian next.

Tahapan selanjutnya, jalur apa yang akan digunakan untuk melakukan koneksi dengan perusahaan yang akan dituju. Pada tahap ini pilih Use my Internet Conection (VPN).

Gambar 3.10 Menggunakan Jaringan Yang Telah Terbentuk

Pada langkah selanjutnya ini, kita masukkan IP Address atau domain name dari VPN Server dan tulis nama koneksi VPN. Disini penulis mengambil IP Address

Gambar 3.11 Masukkan IP Address Yang Dituju

Gambar 3.12 Membuat User Baru Pada Klien

Perhatikan di status Network Connection, telah muncul sebuah nama koneksi VPN yang telah di konfigurasi tadi. Klik nama koneksi VPN tersebut lalu pilih

properties.

Pada menu tab General, IP Address tersebut bisa diganti jika ada perubahan IP

Address dari VPN Server.

Gambar 3.14 Network Connection Properties General

Gambar 3.15 Network Connection Properties Security

Setelah semua di konfigurasi dengan benar, sekarang tinggal melakukan koneksi ke PPTP Server yang ada di Monginisidi.

3.7.3 Konfigurasi L2TP Server

Setelah selesai melakukan konfigurasi PPTP server dan PPTP client, berikutnya adalah melakukan konfigurasi L2TP server.

Gambar 3.17 Mengaktifkan L2TP Server

Langkah pertama untuk melakukan konfigurasi L2TP server yang bertindak sebagai VPN-Server Mikrotik yaitu dengan memilih menu PPP di sisi kiri winbox

Gambar 3.18 Mengisi Nama dan Tipe pada L2TP Server

Pada tahap selanjutnya, mengisikan nama pada L2TP dan user HO (head Office) untuk dapat mengetahui kemana yang akan dtuju.

Gambar 3.19 Membuat Username pada L2TP Server

Gambar 3.20 PPP Profile

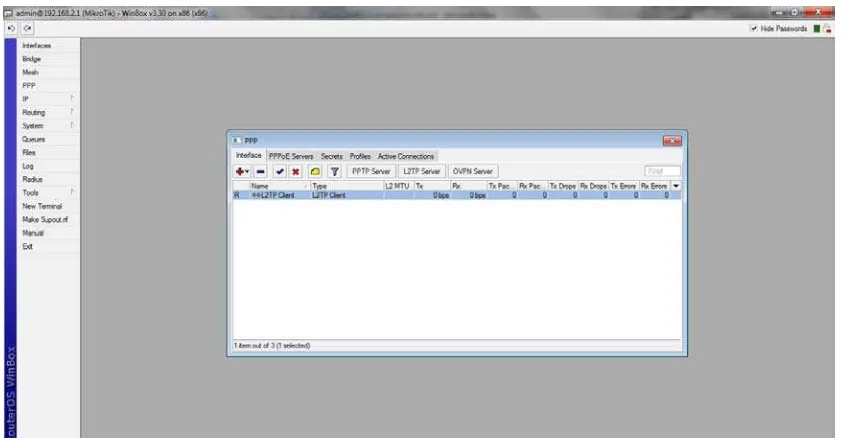

Gambar 3.21 Hasil Konfigurasi L2TP server

3.7.4 Konfigurasi L2TP Client

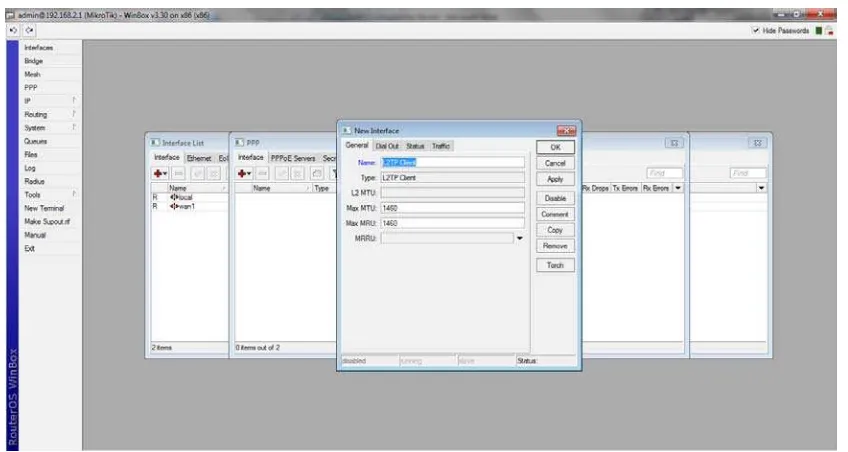

Gambar 3.22 Mengisi Nama Clien dan Tipe

Langkah selanjutnya ialah memberikan nama dan tipe pada klien agar bisa mengetahui jenis yang digunakan. Kemudian penulis membuat Maximum Tansfer Unit (MTU) sebesar 1460, yang fungsinya adalah memberikan maksimum kecepatan pada saat melakukan pengiriman data dari klien ke server.

Gambar 3.23 Mengisi Server Address

L2tp server sebelumnya yaitu default-encryption, centang dial on demand (bisa mereload ulang), centang add default route (untuk mmbuat static route).

Gambar 3.24 Daftar Static Route

Gambar diatas memperlihatkan hasil Static Route yang dipergunakan klien saat melakukan koneksi ke server.

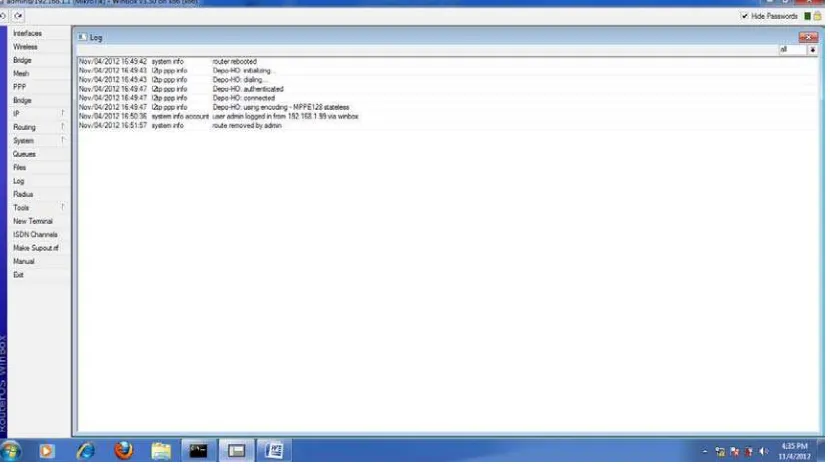

Setelah berhasil melakukan konfigurasi L2TP Server dan L2TP Client maka berikut adalah tampilan Log koneksi antar keduanya, dimana akan tertera user admin logged in from 192.168.1.99 via winbox yang menyatakan keduanya telah terkoneksi.

Gambar 3.26 Tampilan Log Koneksi VPN L2TP

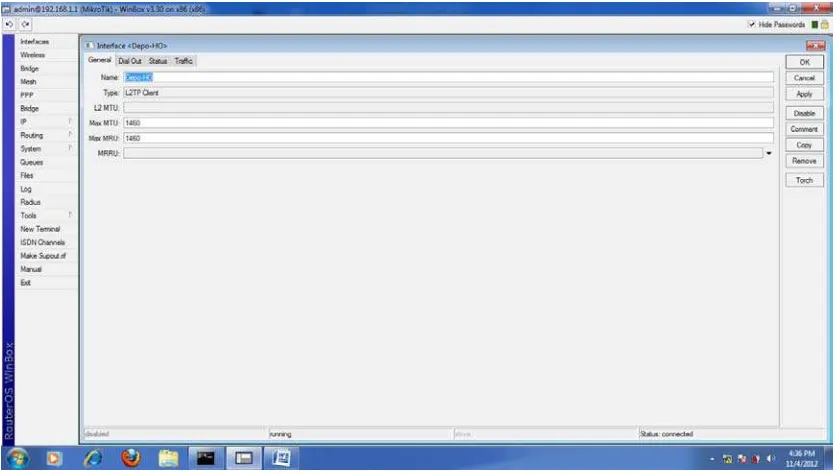

Gambar 3.28 Interface L2TP Client

Gambar 3.29 L2TP Client Username dan Password

3.8 Pemodelaan Sistem

dalam industri untuk menentukan, visualisasi, merancang dan mendokumentasikan model dari suatu sistem [5].

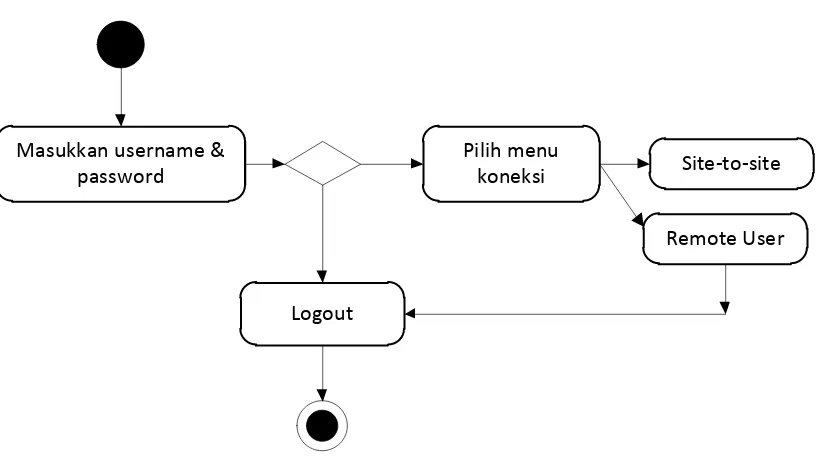

3.8.1 Activity Diagram

Activity Diagram merupakan proses penggambaran berbagai alir aktivitas dalam sistem yang sedang dirancang, bagaimana masing-masing alir berawal, keputusan yang mungkin terjadi, dan bagaimana mereka berakhir. Activity diagram juga dapat menggambarkan proses paralel yang mungkin terjadi pada beberapa eksekusi [6].

Masukkan username & password

Pilih menu

koneksi Site-to-site

Logout

Remote User

Gambar 3.31 ActivityDiagram Komunikasi VPN

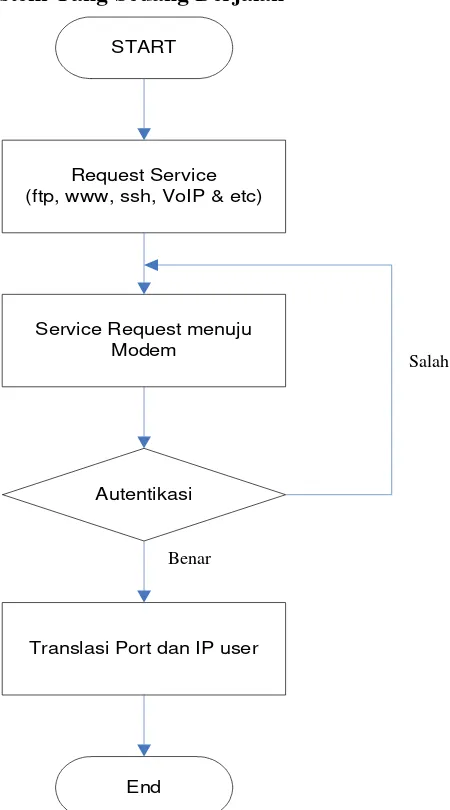

3.9 Flowchart

START

Request Service (ftp, www, ssh, VoIP & etc)

Service Request menuju Modem

Autentikasi

Translasi Port dan IP user

End

3.9.1 Flowchart Sistem Yang Sedang Berjalan

Salah

Benar

Gambar 3.32 Flowchart Sistem yang Sedang Berjalan

Dari alur kerja diatas terdapat beberapa tahapan konfigurasi diantaranya :

Apabila ada permintaan koneksi (data, koneksi VoIP dan akses remote) dari client, maka akan dihubungkan ke server yang akan diteruskan ke modem dimana pada sisi

Start

Permintaan koneksi dari user

Koneksi ke VPN

Username & Password

Autentikasi

Koneksi ke VPN

Start

3.9.2 Flowchart Sistem Yang Dirancang

Salah

Benar

Gambar 3.33 Flowchart Sistem Yang Dirancang

Dari alur kerja diatas terdapat beberapa tahapan konfigurasi diantaranya :

Apabila ada permintaan koneksi dari client maka akan dihubungkan dengan server VPN yang menanyakan kesamaan sertifikat/tipe protokol antara server dan client

mengautentikasi client yang akan mengakses data dari server. Jika autentikasi berhasil selanjutnya client diijinkan mengakses data dari server. Kemudian dilakukan proses authorisasi (semacam pengalokasian client) untuk memberikan hak akses apa saja yang boleh diakses oleh client. Pada server sendiri terdapat file log kegiatan

IMPLEMENTASI DAN PERBANDINGAN

L2TP dan PPTP merupakan protokol-protokol dari VPN yang merupakan suatu sistem keamanan yang dapat digunakan untuk mengamankan jaringan komunikasi yang menghubungkan server pusat dengan masing-masing kantor cabang pada PT Global Putra Indonesia (GPI). Secara virtual, jaringan yang terhubung dan dibentuk dari protokol VPN tersebut merupakan suatu pipa (tunnel) yang berada di jaringan publik sehingga aliran data yang lewat di dalamnya tidak bisa diakses oleh pihak lain yang tidak memiliki akses ke dalam tunnel tersebut. Konsep itulah yang menjadi dasar dari perancangan sistem yang diusulkan pada PT Global Putra Indonesia.

Pada bab 4 ini, akan diulas secara rinci perbandingan sistem yang dilakukan jaringan protokol L2TP dan PPTP menggunakan mikrotik serta dijelaskan beberapa kelebihan serta kelemahan yang dapat dihasilkan dari sistem jaringan yang baru ini dibandingkan dengan sistem jaringan yang sedang berjalan saat ini.

4.1 Pengertian Implementasi Sistem

Pada tahap implementasi ini merupakan tahap penting dari sebuah proyek yang akan dikerjakan. Tahapan ini akan membangun sebuah komponen-komponen yang telah dirancang sebelumnya. Implementasi sistem yang dimaksud adalah proses pemasangan, pembuatan dan pengujian sistem secara utuh baik dari sisi hardware

maupun software-nya.

4.2 Komponen-Komponen Implementasi Sistem

mendukung sistem, diantaranya adalah perangkat keras (hardware), perangkat lunak (software), perangkat manusia (brainware).

4.2.1 Perangkat Keras (Hardware)

Perangkat keras merupakan salah satu komponen dari sebuah komputer dimana dari sifat alat nya bisa dilihat dan diraba langsung secara nyata yang berfungsi untuk mendukung proses komputerisasi. Hardware dapat bekerja berdasarkan perintah yang telah ditentukan ada padanya. Dengan adanya perintah yang dapat dimengerti oleh

hardware tersebut, maka hardware tersebut dapat melakukan berbagai kegiatan yang telah ditentukan oleh pemberi perintah (user). Pada penulisan penelitian ini perangkat keras yang digunakan adalah :

1. PersonalComputer (PC) yang berfungsi sebagai VPN Server.

a) Prosesor : Intel Pentium(R)CPU E5300 @ 2.60GHz (2CPUs)

4.2.2 Perangkat Lunak (Software)

Software merupakan program komputer yang berfungsi sebagai sarana interaksi antara pengguna dan perangkat keras. Perangkat lunak dapat juga dikatakan sebagai penterjemah perintah-perintah yang dijalankan pengguna komputer atau user untuk diteruskan atau diproses oleh perangkat keras, berikut perangkat lunak yang penulis gunakan pada penelitian ini :

a. Mikrotik PCRouter versi 3.30 sebagai VPN server.

b. Axence NetTools Pro 4.0 sebagai pengukur jitter, delay dan loss

c. Wireshark sebagai analisa keamanan jaringan

d. Winbox digunakan sebagai remote untuk mempermudah mengakses router mikrotik

4.2.3 Perangkat Manusia (Brainware)

Brainware merupakan perangkat akal pikiran atau orang yang dapat mengoperasikan komputer dan dapat mengatur jalannya komputer tersebut. Dalam hal ini pemanfaatan komputer harus secara optimal maka diperlukan orang-orang yang ahli dalam mengoperasikan komputer.

4.3 Pengujian dan Perbandingan Sistem

Dalam tahapan ini akan diterapkan beberapa poin-poin penting terhadap sistem yang akan dirancang dan dikembangkan di dalam perusahaan tersebut. Poin-poin tersebut terdiri dari topologi jaringan yang akan digunakan, pengujian dan perbandingan sistem.

4.3.1 Topologi Sistem Yang Akan Dirancang

pada PT. Global Putra Indonesia, pertukaran maupun pengiriman data hanya dilakukan antara kantor cabang yang ada di Monginsidi dengan kantor cabang yang ada di Belawan (Depo). Namun besar kemungkinan kantor cabang tersebut melakukan pertukaran data dengan mobile client (karyawan yang sering berpindah lokasi) baik dari kantor cabang yang berada di Medan maupun dari Jakarta.

Tipe VPN (Virtual Private Network) yang akan digunakan adalah Site-to-Site Intranet VPN. Karena yang akan dihubungkan dengan menggunakan teknologi VPN adalah jaringan kantor-kantor cabang dan jaringan kantor pusat, dimana ini merupakan jaringan yang lokasinya tetap, tidak berpindah-pindah. Jaringan-jaringan yang akan dihubungkan hanya merupakan jaringan internal perusahaan saja yaitu kantor pusat dan kantor-kantor cabang, tidak menghubungkan jaringan di luar perusahaan, seperti pelanggan, penjual, atau relasi bisnis. Dengan Site-to-Site Intranet

VPN jaringan kantor pusat dan kantor-kantor cabang terhubung menjadi satu jaringan internal perusahaan.