IMPLEMENTASI DAN ANALISIS

UNJUK KERJA JARINGAN OPENSWAN DAN OPENVPN PADA PT. RELIANCE SEKURITAS

TUGAS AKHIR

Disusun Oleh :

Nama : Wahyu Andi Yulianto

NIM : 08.41020.0022

Program : S1 (Strata Satu) Jurusan : Sistem Komputer

SEKOLAH TINGGI

MANAJEMEN INFORMATIKA & TEKNIK KOMPUTER SURABAYA

vii DAFTAR ISI

ABSTRAK ... iv

KATA PENGANTAR ... v

DAFTAR ISI ... vii

DAFTAR TABEL ... xi

DAFTAR GAMBAR ... xiv

BAB I PENDAHULUAN ... 1

1.1 Latar Belakang Masalah ... 1

1.2 Perumusan Masalah ... 4

1.3 Pembatasan Masalah ... 4

1.4 Tujuan ... 5

1.5 Sistematika Penulisan ... 6

BAB II LANDASAN TEORI ... 7

2.1 Open Systems Interconnection (OSI) Layer ... 7

2.2 Internet Protocol (IP) Address ... 11

2.3 Virtual Private Network (VPN) ... 13

2.3.1 Tipe Interkoneksi VPN ... 13

2.3.2 Metode Keamanan VPN ... 14

2.4. OPENSWAN ... 15

2.5 OPENVPN ... 20

viii

2.6.1 Algoritma Enkripsi ... 23

2.6.2 Authentication mode ... 26

2.7 Performance Indicator ... 28

2.7.1 Bandwidth Utilization ... 29

2.7.2 Latency ... 29

2.7.3 Packet loss. ... 30

2.7.4 Bandwidth Delay Product (BDP) ... 31

2.8 Network analyisis tool ... 31

2.8.1 Tcpdump ... 32

2.8.2 Ping dan Traceroute ... 32

2.9 Hardware dan Software ... 33

2.9.1 Sjphone. ... 33

2.9.2 TL-SC3130G ... 33

2.9.3 Ubuntu Server ... 34

BAB III METODE PENELITIAN ... 35

3.1 Model Penelitian ... 35

3.2 Perancangan VPN System. ... 36

3.2.1 Konfigurasi perangkat VPN server ... 37

3.2.2 Perancangan aplikasi VPN Openswan ... 39

3.2.3 Perancangann Aplikasi VPN Openvpn ... 46

ix

3.4 Perancangan Analysis Performance ... 54

3.4.1 Perancangan uji analisa parameter Latency, Packet loss, dan Bandwidth delay product ... 55

3.4.2 Perancangan uji analisa parameter bandwidth utilization dengan service FTP... 56

3.4.3 Perancangan uji analisa parameter bandwidth utilization dengan service video streaming ... 57

3.4.4 Perancangan uji analisa parameter bandwidth utilization dengan service voice over internet protocol (VOIP) ... 58

BAB IV PENGUJIAN SISTEM... 59

4.1 Pengujian terhadap VPN system ... 59

4.1.1 Pengujian Konektifitas pada VPN device ... 59

4.1.2 Pengujian Aplikasi VPN Openswan ... 61

4.1.3 Pengujian Aplikasi VPN Openvpn ... 63

4.2 Pengujian dan Analisa Parameter (Analisys Parameter) Unjuk Kerja Jaringan ... 65

4.2.1 Pengujian Parameter Latency dengan Openswan dan Openvpn 65 4.2.2 Pengujian Parameter packet loss dengan Openswan dan Openvpn ... 69

4.2.3 Pengujian bandwidth-delay product. ... 73

x

4.2.5 Pengujian Bandwidth Utilization Menggunakan Video

Streaming ... 92

4.2.6 Pengujian bandwidth utilization Menggunakan Voice Over Internet Protocol ... 102

BAB V PENUTUP ... 115

5.1 Kesimpulan ... 115

5.2 Saran ... 119

xi

DAFTAR TABEL

Tabel 2.1 Enkripsi dan Otentikasi yang digunakan Openswan ... 17

Tabel 2.2 Ukuran Cipher ... 18

Tabel 2.3 Ukuran Hash ... 18

Tabel 2.4 Ukuran header size pada aplikasi VPN Openswan. ... 19

Tabel 2.5 Kombinasi enkripsi dan otentikasi pada Openvpn ... 21

Tabel 2.6 Ukuran header size pada aplikasi VPN Openvpn. ... 21

Tabel 2.7 Parameter AES-128 ... 26

Tabel 2.8 Parameter SHA-1 ... 28

Tabel 3.1 Data teknis VPN server dengan Openswan………... 40

Tabel 3.2 Data teknis VPN Server dengan Openvpn ... 47

Tabel 4.1 Rincian latency rata-rata pada aplikasi VPN Openswan………... 66

Tabel 4.2 Rincian latency rata-rata pada aplikasi VPN Openvpn ... 66

Tabel 4.3 Perbandingan latency antar aplikasi Openswan dan Openvpn. ... 68

Tabel 4.4 Perbandingan packet loss Openswan dan Openvpn ... 71

Tabel 4.5 Rincian average RTT dan hasil bandwidth-delay product ... 73

Tabel 4.6 Rincian average RTT dan hasil bandwidth-delay product ... 74

Tabel 4.7 Rincian proses download FTP dengan Openswan ... 77

Tabel 4.8 Rincian data bandwidth utilization untuk proses download dari aplikasi FTP dengan Openswan ... 78

Tabel 4.9 Rincian proses download FTP dengan Openvpn. ... 80

Tabel 4.10 Bandwidth utilization pada aplikasi Openvpn. ... 80

xii

Tabel 4.12 Rincian proses upload FTP dengan aplikasi VPN Openswan. ... 85 Tabel 4.13 Bandwidth Utilization proses upload dari aplikasi FTP dengan

Openswan. ... 85 Tabel 4.14 Rincian proses upload aplikasi FTP dengan Openvpn... 88 Tabel 4.15 Rincian dari bandwidth utilization proses upload aplikasi FTP

dengan Openvpn ... 88 Tabel 4.16 Perbandingan persentase Bandwidth utilization Openswan dan

Openvpn dalam mode upload FTP ... 90 Tabel 4.17 Rincian proses transmisi pengiriman data video streaming dengan

menggunakan aplikasi Openswan ... 93 Tabel 4.18 Bandwidth utilization Video streaming dengan Aplikasi Openswan

... 93 Tabel 4. 19 Rincian proses transmisi pengiriman data video streaming dengan

menggunakan aplikasi Openvpn ... 97 Tabel 4.20 Bandwidth utilization video streaming dengan aplikasi VPN

Openvpn ... 97 Tabel 4.21 Perbandingan persentase bandwidth utilization Openswan dan

Openvpn dalam transmisi video streaming ... 99 Tabel 4.22 Data trafik receiver dan transmitter dalam aplikasi VOIP dengan

aplikasi VPN Openswan. ... 104 Tabel 4.23 Bandwidth utilization dari aplikasi VOIP dengan OpenSwan ... 104 Tabel 4.24 Packet loss VOIP pada dua pasang kombinasi enkripsi dan otentikasi

xiii

Tabel 4.25 Data trafik receiver dan transmitter dalam aplikasi VOIP dengan aplikasi VPN Openvpn ... 110 Tabel 4.26 Bandwidth utilization dari aplikasi VOIP dengan Openvpn ... 110 Tabel 4.27 Perbandingan persentase bandwidth utilization Openswan dan

Openvpn dalam transmisi VOIP dari sisi receiver dan

Transmitter ... 113

xiv

DAFTAR GAMBAR

Gambar 2.1 OSI Layer ... 7

Gambar 2.2 Header Ipsec ... 18

Gambar 2.3 SSL Record Header. ... 21

Gambar 2.4 Proses 3DES dengan tiga kunci ... 24

Gambar 2.5 Blok Diagram 3DES-CBC... 25

Gambar 2.6 Blok diagram AES-128. ... 25

Gambar 2.7 TP-link TL-SC3130G ... 33

Gambar 3.1 Blok diagram Secara Umum……….. 35

Gambar 3.2 Blok diagram perancangan VPN system ... 36

Gambar 3.3 Skema Jaringan point-to-point OPENSWAN ... 39

Gambar 3.4 Blok diagram install dan konfigurasi aplikasi Openswan ... 40

Gambar 3.5 Proses installisasi aplikasi VPN Openswan... 41

Gambar 3.6 Form dialog X.509 certificate ... 41

Gambar 3.7 Topologi point-to-point OPENVPN ... 47

Gambar 3.8 Blok diagram install dan konfigurasi aplikasi Openvpn ... 48

Gambar 3.9 Proses Instalisasi Aplikasi VPN Openvpn ... 49

Gambar 3.10 Blok diagram proses pengambilan dan pengolahan data ... 52

Gambar 3.11 Converting text file to excel office file ... 53

Gambar 3.12 Pivot Tabel dari hasil TCPdump. ... 54

xv

Gambar 3.14 Topologi uji parameter bandwidth utilization pada service

download dan upload FTP ... 56

Gambar 3.15 Topologi untuk pengujian bandwidth utilization dengan mode Video Streaming. ... 57

Gambar 3.16 Topologi uji bandwidth utilization pada service voice over internet protocol... 58

Gambar 4.1 Pengujian Konektifitas VPN device PT. Reliance Sekuritas cab. Bangka……… 59

Gambar 4.2 Pengujian Konektifitas VPN device PT. Reliance Sekuritas cab. Diponegoro ... 60

Gambar 4.3 Hasil Konektifitas dengan Aplikasi VPN Openswan antara dua VPN device ... 63

Gambar 4.4 Interface Openvpn (tun) ... 65

Gambar 4.5 Perbandingan latency antara Openswan dan Openvpn ... 67

Gambar 4.6 Packet loss dari aplikasi VPN Openswan ... 69

Gambar 4.7 Packet loss dari aplikasi VPN Openswan ... 70

Gambar 4.8 Persentase Perbandingan Packet Loss Openswan dan Openvpn ... 70

Gambar 4.9 Grafik bandwidth-delay product ... 74

Gambar 4.10 Grafik proses download FTP dengan Openswan ... 76

Gambar 4.11 Grafik bandwidth utilization dalam proses download dengan Aplikasi Openswan. ... 77

Gambar 4.12 Grafik proses download FTP dengan Openvpn ... 79

xvi

Gambar 4.14 Perbandingan persentase bandwidth utilization Openswan dan Openvpn dalam mode download FTP ... 82 Gambar 4.15 Grafik proses upload aplikasi FTP dengan Openswan ... 84 Gambar 4.16 Grafik bandwidth utilization proses upload pada aplikasi FTP

dengan Openswan ... 86 Gambar 4.17 Grafik proses upload aplikasi FTP dengan Openvpn ... 87 Gambar 4.18 Grafik Bandwidth Utilization proses upload pada aplikasi FTP

dengan Openvpn. ... 89 Gambar 4.19 Perbandingan persentase bandwidth utilization Openswan dan

Openvpn dalam mode upload FTP. ... 90 Gambar 4.20 Grafik transmisi pengiriman data video streaming dengan

menggunakan aplikasi Openswan ... 92 Gambar 4.21 Grafik bandwidth utilization proses transmisi video streaming

dengan openswan ... 94 Gambar 4.22 Framesize video streaming pada aplikasi Openswan. ... 95 Gambar 4.23 Grafik transmisi pengiriman data video streaming dengan

menggunakan aplikasi Openvpn ... 96 Gambar 4.24 Grafik bandwidth utilization proses transmisi Video streaming

dengan openvpn ... 98 Gambar 4.25 Perbandingan persentase bandwidth utilization Openswan dan

Openvpn dalam transmisi video streaming ... 100 Gambar 4.26 Trafik receiver dan transmitter pada aplikasi VOIP dengan

xvii

Gambar 4.27 Trafik receiver dan transmitter pada aplikasi VOIP dengan menggunakan Openswan enkripsi MD5 dan AES128-SHA1. ... 103 Gambar 4.28 Grafik bandwidth utilization dari Aplikasi VOIP dengan Aplikasi

VPN openswan... 105 Gambar 4.29 Voice over internet protocol frame size ... 106 Gambar 4.30 Trafik receiver dan transmitter pada aplikasi VOIP dengan

menggunakan Openvpn enkripsi EDE3-MD5 dan DES-EDE3-SHA1. ... 108 Gambar 4. 31 Trafik receiver dan transmitter pada aplikasi Voip dengan

menggunakan Openvpn enkripsi aes128-md5 dan aes128-sha1. 109 Gambar 4.32 Grafik bandwidth utilization dari Aplikasi Voip dengan

Openvpn. ... 111 Gambar 4.33 Perbandingan persentase bandwidth utilization Openswan dan

Openvpn dalam transmisi Voip dari sisi receiver dan

1 1.1 Latar Belakang Masalah

Dalam era globalisasi ini, kebutuhan akan komunikasi data yang terintegrasi sudah menjadi kebutuhan primer bagi institusi ataupun perusahaan bisnis. Kecendrungan pada era ini, banyak perusahaan atau institusi mendirikan cabang – cabangnya di berbagai lokasi, baik dalam satu kota maupun di antar negara, belum lagi jika seorang pegawai harus bekerja walaupun tidak berada di dalam kantor, yang mengharuskan pegawai itu mengakses file-file, atau server database yang berada di jaringan private dalam kantor pusat ataupun di dalam kantor cabang yang tidak di routing didalam area public network.

Untuk mengatasi hal tersebut, banyak perusahaan yang mengintegrasikan system informasinya dalam suatu system wide area network (WAN). dan lain sebagainya. Tetapi ada salah satu kekurangan yang kadang dihadapi oleh perusahaan-perusahaan dalam mengimplementasikan teknologi WAN. Untuk mengimplementasikan WAN ini bisa menjadi sangat mahal dan memerlukan hardware yang disertai teknis yang rumit. WAN menjadi rumit dan relative mahal sebab perusahaan harus menyewa sirkuit dan bandwidth pada penyedia jasa layanan internet.

menggunakan infrastruktur penyedia jasa internet yang berupa leased line, frame relay, dial-up, atau menggunakan Asynchronous Transfer Mode (ATM), namun karena ketidakseimbangan antara tingginya biaya yang harus dikeluarkan dengan rendahnya kemampuan teknis yang menunjangan dan proses maintenance yang begitu rumit. Untuk menjawab kendala dan kekurangan WAN, para penyedia jasa internet (ISP) menawarkan solusi yang alternatif yang murah dan aman untuk komunikasi data WAN perusahaannya, yaitu virtual private network (VPN).

VPN merupakan sebuah teknologi komunikasi yang memungkinkan adanya koneksi dari dan ke public network serta menggunakan seolah-olah private network dan bahkan bergabung dengan private network itu sendiri. Dengan mengunakan teknologi ini, maka seorang pegawai dapat mengakses file-file, atau server database yang berada di dalam private network , dan mendapatkan hak akses dan pengaturan yang sama bagaikan secara fisik berada di tempat dimana private network itu berada. Untuk di ingat private network haruslah berada di dalam kondisi diutamakan dan terjaga kerahasiaannya. Dalam virtual private network yang menjadi standar utamanya adalah keamanan data dan ketertutupan share data dari akses ilegal serta skalabilitas jaringan.

PT. Reliance Sekuritas merupakan perusahaan bertaraf nasional yang bergerak dalam bidang jual beli saham secara online atau dikenal sebagai online trading. PT. Reliance Sekuritas berkantor pusat di Jakarta dan mempunyai kantor – kantor cabang di kota – kota besar pulau jawa dan sebagian kota besar di pulau Kalimantan.

sifat low cost (dari sisi hardware, operation system / software), memiliki skalabilitas yang tinggi, dan dapat terintegrasi dengan multi-platform hardware atau operation system lainnya. Karena adanya kebutuhan akan media virtual private network yang mempunyai kemampuan seperti yang diharapkan diatas, maka penulis melakukan penelitian dengan virtual private network yang berbasis opensource, yaitu dengan Openswan dan Openvpn.

Penelitian ini merupakan pengembangan dari penelitian sebelum yaitu “analisa performansi bandwidth utilization dan latency pada virtual private network ip security dan secure socket layer” yang ditulis oleh saudara Nuzli Latief Hernawan pada Tahun 2007 yang mengimplementasi dan menganalisa unjuk kerja jaringan virtual private network Openswan dan Openvpn pada sebuah private network tanpa membuat tunnel melalui public network, sedangkan dalam penelitian ini melakukan mengimplementasi dan menganalisa unjuk kerja jaringan virtual private network Openswan dan Openvpn pada real network dengan melalui public network dan yang berfokus untuk menghubungkan dua buah private network dari tempat yang berbeda, yaitu PT. Reliance Sekuritas Cabang Bangka dan PT. Reliance Sekuritas Cabang Dipenegoro.

1.2 Perumusan Masalah

Berdasarkan latar belakang di atas dapat di buat rumusan masalahnya sebagai berikut.

1. Bagaimana mengimplementasikan dan melakukan pengujian terhadap unjuk kerja dari aplikasi Openswan dalam hal bandwidth delay product, bandwidth utilization, latency, dan packet loss.

2. Bagaimana mengimplementasikan dan melakukan pengujian terhadap unjuk kerja dari aplikasi Openvpn dalam hal bandwidth delay product, bandwidth utilization, latency, dan packet loss.

3. Bagaimana membandingkan untuk kerja di kedua aplikasi VPN (no.1 dan no. 2) dalam penerapan nyata di kantor cabang PT. Reliance Sekuritas. 4. Menentukan unjuk kerja aplikasi VPN manakah yang terbaik dalam

bidang bandwidth delay product , bandwidth utilization, latency, dan packet loss untuk dipergunakan pada kantor cabang PT. Reliance Sekuritas.

1.3 Pembatasan Masalah

Pembatasan Masalah dalam implementasi dan analisa unjuk kerja ini adalah sebagai berikut.

1. Sistem Operasi yang digunakan adalah Ubuntu server.

2. Aplikasi VPN yang digunakan dalam penelitian ini adalah Openvpn dan Openswan.

4. Implementasi Virtual Private Network (VPN) hanya diterapkan untuk menghubungkan jaringan komputer pada kantor cabang PT.Reliance Sekuritas jalan Dipenegoro dan di jalan Bangka Surabaya.

5. Metode cryptography yang digunakan untuk komunikasi antar VPN server adalah metode Pre-Shared Key (PSK).

6. Pengujian bandwidth delay product, bandwidth utilization, latency dan packet loss menggunakan instrumentasi standar yang berjalan di atas sistem operasi Linux.

1.4 Tujuan

Tujuan dalam membuat penelitian tugas akhir ini adalah sebagai berikut. 1. Mengimplementasikan dan melakukan pengujian terhadap unjuk kerja

dari aplikasi Openswan dalam hal bandwidth delay product, bandwidth utilization, latency, dan packet loss.

2. Mengimplementasikan dan melakukan pengujian terhadap unjuk kerja dari aplikasi Openvpn dalam hal bandwidth delay product, bandwidth utilization, latency, dan packet loss.

3. Membandingkan untuk kerja di kedua aplikasi VPN (no.1 dan no. 2) dalam penerapan nyata di kantor cabang PT. Reliance Sekuritas.

1.5 Sistematika Penulisan

Sistematika penulisan buku tugas akhir ini terdiri dari lima bab, dimana dalam tiap bab terdapat beberapa sub-bab. Ringkasan uraian dari tiap bab tersebut adalah sebagai berikut.

Bab I Pendahuluan

Pada bab ini menjelaskan tentang latar belakang, perumusan masalah, pembatasan masalah, tujuan, dan sistematika penulisan buku tugas akhir. Bab II Landasan Teori

Bab ini menjelaskan tentang beberapa teori pendukung tugas akhir seperti dasar-dasar jaringan, tentang Open System Interconnection (OSI) layer, Internet Protocol (IP) address, network analysis tools , dan terutama teori tentang virtual private network (VPN) seperti : Openswan, Openvpn, cryptography, bandwidth delay product, bandwidth utilization, latency, dan packet loss.

Bab III Metode Penelitian

Bab IV Pengujian Sistem

Bab ini berisi tentang pengujian dan hasil analisa bandwidth delay product, bandwidth utilization, latency dan packet loss aplikasi virtual private network (VPN) OPENSWAN dan OPENVPN.

Bab V Penutup

7

2.1 Open Systems Interconnection (OSI) Layer

Secara umum model OSI membagi berbagai fungsi network menjadi tujuh lapisan. Sedangkan lembaga yang mempublikasikan model seven layer OSI adalah International Organization for Standardization (ISO). Model OSI

diperkenalkan pada tahun 1984 (Sofana,2009).

Model OSI terdiri atas tujuh lapisan yaitu : Physical, Data link, Network, Transport, Session, Presentation, Application. Berikut Gambar 2.1 tentang OSI

layer.

Gambar 2.1 OSI Layer

Beberapa keuntungan atau alasan mengapa model OSI dibuat berlapis – lapis, diantaranya :

1. Memudahkan siapa saja (khususnya pemula) untuk memahami cara kerja jaringan komputer secara menyeluruh.

2. memecahkan persoalan komunikasi data yang rumit menjadi bagian – bagian kecil yang lebih sederhana. Sehingga dapat memudahkan proses trouble shooting.

3. Memungkinkan vendor atau pakar network mendesain dan mengembangkan hardware / software yang sesuai dengan fungsi layer tertentu (modular).

4. menyediakan standar interface bagi pengembangan perangkat yang melibatkan multivendor.

5. adanya abstraksi layer memudahkan pengembangan teknologi masa depan yang terkait dengan layer tertentu.

Ketujuh layer ini jika dilihat secara fungsional dapat dikelompokkan menjadi dua bagian saja, yaitu :

a. layer 5 sampai dengan 7 dikelompokan sebagai upper layers. Segala sesuatu yang berkaitan dengan user interface, data formatting ,dan communication session ditangani oleh layer ini, diimplementasikan dalam bentuk software/aplikasi.

A. Physical Layer

Layer ini menentukan masalah kelistrikan / gelombang / medan / dan

berbagai prosedur/fungsi yang berkaitan dengan link fisik, seperti tegangan / arus listrik, panjang maksimal media transmisi, pergantian fasa, jenis kabel, bentuk

interface berbeda – beda dari sebuah media transmisi. Contoh : RS-232, V.35, V.34, I.430, hub, repeater, fiberoptics , 802.11a/b/g/n, RJ45, Ethernet, NRZI, NRZ, B8ZS (Sofana, 2009).

B. Datalink Layer

Menentukan pengalamatan fisik, pendeteksi error, flame flow control, dan network topology. Ada dua sub layer pada data link, yaitu : logical link control (LLC) dan media access control (MAC). LLC mengatur komunikasi, seperti error notification dan flow control, Sedangkan MAC mengatur pengalamatan fisik yang digunakan dalam proses komunikasi antar – adapter .

Data Link Layer ini juga mengatur pengiriman data dari interface berbada, misalnya pengiriman data dari Ethernet 802.3 menuju ke High-Level Data Link Control (HDLC), pengiriman data WAN. Contoh : Token ring, Frame relay, SDLC, HDLC, ISL, PPP, IEEE 802.2 / 802.3 (ethernet), FDDI, dan ATM. (Sofana, 2009).

C. Network Layer

contoh : IPX, IP , ICMP, IPsec, ARP, RiP, IGRP, OSPF, dan NBF. (Sofana,

2009).

D. Transport Layer

Menyediakan end-to-end communication protocol. Layer ini bertanggung jawab terhadap “keselamatan data” dan “segmentasi data”, seperti mengatur flow control (kendali aliran data), error detection (deteksi error), corrention (koreksi), data sequencing (urutan data), dan size of the packet (ukuran paket), contoh : TCP, SPX, UDP, SCTP, dan IPX. (Sofana, 2009).

E. Session Layer

Mengatur sesi yang meliputi establishing, maintaining, terminating antar entitas, seperti : SQL,X WINDOW, DNS, NetBIOS, ASP, SCP, OS scheduling, RPC,dll. (Sofana, 2009).

F. Presentation Layer

Mengatur konversi dan translasi berbagai format data, seperti kompresi

data dan enkripsi data. contoh : TDI, ASCII, EBCDIC, MIDI, MPEG, dan

ASCII7. (Sofana, 2009).

G. Application Layer

2.2 Internet Protocol (IP) Address

Menurut Sofana (2009), IP address dibentuk oleh sekumpulan bilangan biner sepanjang 32 bit , yang dibagi dalam 4 bagian. Setiap bagian panjangnya 8

bit. IP address merupakan sesuatu hal yang unik. Contoh IP address : 01000100.10000001.11111111.00000001

Jika dikonversikan dalam bilangan decimal IP address di atas menjadi : 68.129.255.1

Secara umum, IP address dapat dibagi menjadi 5 kelas. Kelas A, B, C, D, dan E. Namun dalam prakteknya hanya kelas A,B, dan C yang dipakai untuk

keperluan umum atau disebut juga unicast address, sedangkan IP kelas D, dan E digunakan untuk keperluan khusus. IP kelas D disebut juga IP multicast address, sedangkan IP kelas E digunakan untuk keperluan riset.

A. Kelas A

Dua bit pertama bernilai 1 dan 0. Dua bit tadi berserta 14 bit berikutnya

bit host. IP kelas B mempunyai network range 128.1 – 191.254 pada okted pertama dan okted kedua. IP kelas B mempunyai host range sebanyak 65.536 – 2, jadi IP kelas B memiliki 65.534 host setiap network yang sudah dikurangi oleh IP network id dan broadcast id.

C. Kelas C

1 1 0 x x x x x xxxx xxxx xxxx xxxx Host bit

Okted 1 Okted 2 Okted 3 Okted 4

Tiga bit pertama bernilai 110. Tiga bit tadi berserta 21 bit berikutnya

merupakan bit network, sedangkan sisanya, yaitu 8 bit terakhir merupakan bit – bit host. IP kelas C mempunyai network range 192.0.1 – 223.255.254 pada okted pertama, okted kedua, dan okted ketiga. IP kelas C mempunyai host range sebanyak256 – 2, jadi IP kelas B memiliki 254 host setiap network yang sudah dikurangi oleh IP network id dan broadcast id.

D. Kelas D

1 1 1 0 Multicast

Empat bit pertama bernilai 1110. IP address kelas D merupakan multicast address. Salah satu aplikasi yang memanfaatkan multicast address adalah real time video conferencing. Pada IP kelas D tidak dikenal bit – bit network dan host.

E. Kelas E

1 1 1 1 ………..

Empat bit pertama bernilai 1111. IP address kelas E dicadangkan untuk

2.3 Virtual Private Network (VPN)

Menurut Markus Feilner (2006), Virtual Private Network (VPN) adalah : 1. Virtual, karena secara nyata hubungan antara dua network-based atau

lebih ini tidak terhubung langsung dengan masing-masing interface. VPN hanyalah sebuah virtual connection yang disediakan oleh VPN Software, karena menggunakan infrastruktur public network untuk bertukar informasi secara private network.

2. Private, karena hanya angggota dari perusahaan atau staf perusahaan tersebut yang diijinkan oleh VPN Software untuk membaca atau menulis

data yang di informasikan.

Virtual Private Network (VPN) merupakan sebuah jaringan private yang menghubungkan sebuah node dengan node yang lain melalui public network. Data atau informasi yang dilewatkan akan di encapsulation (dibungkus) dan di enkripsi, agar data atau informasi tersebut terjamin keamanan dan kerahasiaanya.

2.3.1 Tipe Interkoneksi VPN

Menurut Iswara (2008), ada tiga macam tipe interkoneksi VPN, yaitu

access VPN, intranet VPN dan extranet VPN. A. Access VPN

Membuat koneksi jarak jauh untuk mengakses ke jaringan intranet atau

B. Intranet VPN

Menghubungkan kantor pusat, kantor cabang, dan remote user ke dalam jaringan internal dengan mengunakan infrastruktur koneksi dedicated.

C. Extranet VPN

Menghubungkan dengan pihak luar seperti pelanggan, supplier, rekan bisnis, atau komunitas lainnya kedalam jaringan internal dengan mempergunakan koneksi dedicated. Extranet VPN mempunyai protocol dan policy yang sama dengan access VPN dan intranet VPN.

2.3.2 Metode Keamanan VPN

Menurut Fadilah (2009), system keamanan virtual private network (VPN) menggunakan beberapa metode keamanan, diantaranya yaitu :

A. Metode tunneling

Metode tunneling adalah metode dimana setiap node mempunyai protocol tunneling yang sama sehingga dapat membentuk sebuah tunnel atau terowongan. Tunnel ini dibangun atas public network dengan menggunakan protocol seperti Point-to-Point Protocol (PPTP), Layer 2 Tunneling Protocol (L2TP), Generic Routing Encapsulation (GRE) atau IP sec.

B. Metode Enkripsi

Untuk Encapsulations (pembungkusan) paket data yang akan dilewatkan di dalam tunneling, informasi atau data tersebut akan dirubah dengan metode algoritma kriptografi, seperti DES, 3DES, atau AES, Aplikasinya dengan menggunakan OPENVPN.

C. Metode Autentikasi User

Pada umumnya akan terjadi kondisi dimana banyak user akan mengakses VPN, untuk melindungi resources dari koneksi ilegal maka digunakan metode Autentikasi User seperti, Remote Access Dial User Services (RADIUS) dan Digital Certificates.

D. Integritas Data

Paket data yang dilewatkan di jaringan public perlu ada penjamin integritas data / kepercayaan data apakah tejadi perubahan data atau tidak. Metode VPN mengunakan HMA C-MD5 atau HMA CSH1 menjamin tidak ada perubahan data pada saat pengiriman data.

2.4 OPENSWAN

Menurut Wouters (2006), OPENSWAN menyediakan layanan enkripsi dan otentifikasi pada tingkat atau level internet protocol yang melindungi semua lalu lintas data yang dibawa melalui internet protocol.

Tiga protocol Openswan yang digunakan :

a. AH (Authentication Header) menyediakan integritas koneksifitas, dan memberikan otentikasi pada paket asal.

b. ESP (Encapsulating Security Payload) menyediakan enkapsulasi serta enkripsi terhadap data pengguna untuk meningkatkan kerahasiaan data. c. IKE (Internet Key Exchange) adalah sebuah protokol otomatis untuk

membangun, negosiasi, memodifikasi, dan menghapus SA (security association) antara dua host dalam sebuah jaringan

Implementasi aplikasi OPENSWAN memiliki dua utama, yaitu sebagai berikut.

a. KLIPS (kernel IPsec) menerapkan AH, ESP, penanganan packet di dalam kernel.

b. PLUTO (sebuah daemon IKE) adalah program tambahan yang memungkinkan request dari client berjalan di program pluto.

protokol pun akan membuat sebuah kunci yang dapat digunakan bersama (shared key) yang nantinya digunakan sebagi kunci enkripsi data.

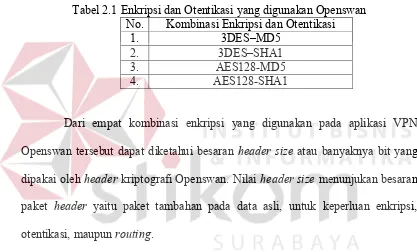

Dalam Pengujian parameter unjuk kerja jaringan dengan aplikasi Openswan dipengaruhi oleh jenis algoritma enkripsi dan metode otentikasi yang digunakan. Berikut Tabel 2.1 beberapa jenis kombinasi dari algoritma enkripsi dan metode otentikasi yang digunakan oleh aplikasi virtual private network Openswan.

Tabel 2.1 Enkripsi dan Otentikasi yang digunakan Openswan No. Kombinasi Enkripsi dan Otentikasi

1. 3DES–MD5

2. 3DES–SHA1

3. AES128-MD5

4. AES128-SHA1

Dari empat kombinasi enkripsi yang digunakan pada aplikasi VPN Openswan tersebut dapat diketahui besaran header size atau banyaknya bit yang dipakai oleh header kriptografi Openswan. Nilai header size menunjukan besaran paket header yaitu paket tambahan pada data asli, untuk keperluan enkripsi, otentikasi, maupun routing.

Tabel 2.2 Ukuran Cipher Cipter Block Size (Byte) Key Length (Byte)

3DES 8 7

AES128 16 16

Tabel 2.3 Ukuran Hash Hash Hash Size (Byte)

MD5 16

SHA1 20

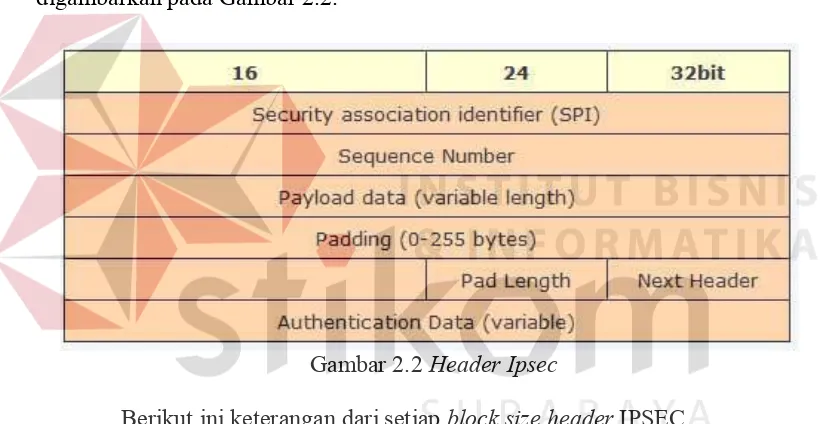

Pada VPN IPSEC dengan aplikasi Openswan untuk header ipsec dapat digambarkan pada Gambar 2.2.

Gambar 2.2 Header Ipsec

Berikut ini keterangan dari setiap block size header IPSEC.

1. SPI (4 Byte), Security Parameter Index (SPI) adalah tag / flag identifikasi yang ditambahkan ke header ketika menggunakan IPsec untuk tunneling lalu lintas IP. Tag/flag ini membantu kernel membedakan antara dua aliran lalu lintas di mana aturan enkripsi dan algoritma yang berbeda mungkin digunakan.

3. Payload data, berisi besaran block size enkripsi (variable), IP(20), dan UDP(8) dalam satuan Byte.

4. Padding (4 Byte – 255 Byte), digunakan untuk memperpanjang data payload ke ukuran yang sesuai dengan ukuran enkripsi cipher blok, dan untuk menyelaraskan kolom berikutnya. Nilai minimal padding adalah 4 Byte dan maksimal 255 Byte.

5. Pad Length ( 1 Byte ), merupakan informasi panjang Padding yang ditambahkan pada paket asli.

6. Next Header (1 Byte).

7. Authentication Data (Variabel), merupakan ukuran hash yang digunakan. Berikut ini perhitungan header size IPSEC pada aplikasi Openswan. Sebagai contoh algoritma yang dipakai adalah 3DES / MD5.

Header size = SPI(4) + Seq (4) + cipher (8) + IP (20) + UDP (8) + Padding(4)nilai minimal

+ Pad Length (1) + Next Hdr (1)+ Authentication (16)

Header size = 4+4+8+20+8+4+1+1+16 = 66 Byte.

Berikut Tabel 2.4 Ukuran header size pada kombinasi enkripsi dan otentikasi lainnya di aplikasi VPN Openswan.

Tabel 2.4 Ukuran header size pada aplikasi VPN Openswan. Enkripsi / Otentikasi Header Size (Byte)

3DES-MD5 66

3DES-SHA1 78

AES128-MD5 74

AES128-SHA1 86

didapati nilai rata-rata latency sebesar 1.01 ms dan nilai bandwidth utilization (%) sebesar 14.75 %. (Khanvilkar, 2004)

2.5 OPENVPN

OPENVPN adalah sebuah implementasi VPN open source yang bersifat cross-platform dan berjalan dengan enkripsi SSL yang menggunakan algoritma standart seperti advanced encryption standart (AES) dan Triple DES (3DES). Openvpn mendukung koneksi peer-to-peer atau multi-client seperti: host-to-host, host to network, dan network-to-network. Implementasi klien OpenVPN tersedia untuk banyak sistem operasi, termasuk Linux, Windows 2000/XP atau yang lebih tinggi, OpenBSD, FreeBSD, NetBSD, Mac OS X, dan Solaris. Pada sebuah VPN, OPENVPN akan meng-enkapsulasi semua trafik (termasuk protokol DNS dan protokol-protokol lain) di tunnel yang terenkripsi (Feilner, 2006).

OPENVPN mengimplementasikan model OSI, layer dua atau layer tiga untuk metode network secure yang mempunyai standar protocol SSL. OPENVPN mendukung otentifikasi client, yang menggunakan sertifikat RSA ataupun yang menggunakan PreShared Key sebagai key secure untuk membangun tunnel VPN dengan aplikasi OPENVPN.

Aplikasi OPENVPN menyediakan layanan sebagai berikut.

a. Menyediakan tunneling dengan banyak IP subnetwork atau virtual Ethernet adapter dengan menggunakan single UDP dan TCP port.

b. Menyediakan static key dan public key pada enkripsinya. c. Menyediakan kompresi untuk menghemat bandwidth.

Tabel 2.5 Kombinasi enkripsi dan otentikasi pada Openvpn No. Kombinasi Enkripsi dan Otentikasi

1. DES-EDE3–MD5

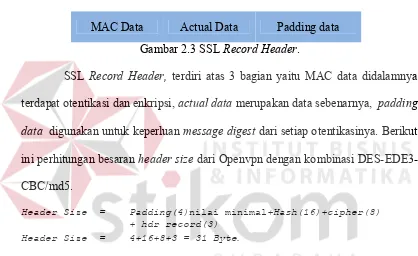

MAC Data Actual Data Padding data Gambar 2.3 SSL Record Header.

SSL Record Header, terdiri atas 3 bagian yaitu MAC data didalamnya terdapat otentikasi dan enkripsi, actual data merupakan data sebenarnya, padding data digunakan untuk keperluan message digest dari setiap otentikasinya. Berikut ini perhitungan besaran header size dari Openvpn dengan kombinasi DES-EDE3-CBC/md5.

Header Size = Padding(4)nilai minimal+Hash(16)+cipher(8) + hdr record(3)

Header Size = 4+16+8+3 = 31 Byte.

Berikut Tabel 2.6 ukuran header size pada kombinasi enkripsi dan otentikasi lainnya di aplikasi VPN Openvpn.

Tabel 2.6 Ukuran header size pada aplikasi VPN Openvpn. Enkripsi / Otentikasi Header size (Byte)

DES-EDE3-MD5 31

DES-EDE3-SHA1 35

AES128-MD5 39

AES128-SHA1 43

rata-rata latency sebesar 2.88 ms dan nilai bandwidth utilization (%) sebesar 24.95%. (Khanvilkar, 2004)

2.6 Cryptography

Cryptography berasal dari bahasa Yunani, crypto dan graphia. Crypto berarti secret (rahasia) dan graphia berarti writing (tulisan). Menurut terminologinya cryptography adalah ilmu dan seni untuk menjaga keamanan pesan ketika pesan dikirim dari sebuah point ke point yang lain.(Sadikin, 2012)

Langkah – langkah logis bagaimana menyembunyikan pesan atau informasi dari pihak – pihak yang tidak berhak mengetahui pesan atau informasi disebut dengan algoritma kriptografi. Algoritma kriptografi terdiri dari tiga fungsi dasar sebagai berikut.

1. Enkripsi

Enkripsi merupakan hal yang sangat penting dalam kriptografi. Enkripsi merupakan pengamanan data yang dikirimkan agar terjaga kerahasiaannya. Pesan atau informasi asli disebut dengan plaintext, yang nantinya akan diubah menjadi kode – kode yang tidak dimengerti oleh orang yang tidak bisa mendeskripsi pesan atau informasi tersebut. Plaintext yang sudah melalui proses enkripsi disebut ciphertext atau kode.

Dekripsi merupakan suatu proses kebalikan dari enkripsi. Pesan atau informasi yang telah di enkripsi dikembalikan ke bentuk asalnya atau plaintext.

3. Kunci

Kunci atau secure key yang dimaksud di sini adalah kunci yang dipakai untuk melakukan enkripsi dan dekripsi. Kunci terbagi menjadi dua bagian, kunci rahasia (private key) dan kunci umum (public key).

2.6.1 Algoritma Enkripsi A. 3DES

Standar enkripsi data (Data Encrytion Standard - DES) merupakan algoritma enkripsi yang paling banyak dipakai di dunia, yang diadopsi oleh NIST (Nasional Institue of Standards and Technology) sebagai standar pengolahan informasi Federal Amerika Serikat. DES beroperasi pada ukuran blok 64 bit. DES mengenkripsi 64 bit teks-asli menjadi 64 bit teks-kode dengan menggunakan 56 bit kunci internal.

Gambar 2.4 Proses 3DES dengan tiga kunci

Pada Gambar 2.4 terdapat 3 kunci, yaitu K1, K2, dan K3. Proses kerja

enkripsi dari 3DES adalah K1 berfungsi sebagai enkripsi, K2 untuk deskripsi, dan

K3 untuk enkripsi, sehingga menghasilkan file-kode. Sedangkan untuk proses

deskripsi K3 berfungsi sebagai dekripsi, K2 sebagai enkripsi dan terakhir K1

untuk proses dekripsi, dengan pola algoritma ekripsi tersebut 3DES juga dikenal

dengan metode Encrypt Descrypt Encrypt (EDE).(Ariyus,2008).

B. 3DES-CBC

Salah satu bentuk enkripsi data digital adalah dengan metode CBC

(Cipher Block Chaining) yaitu enkripsi blok berantai. CBC merupakan perkembangan dari kode Cipher Block yang mengoperasikan data asli dengan kata kunci tertentu. Ciri khas metode CBC ini adalah penggunaan operasi logika XOR

pada proses enkripsi dan dekripsinya.

Gambar 2.5 Blok Diagram 3DES-CBC (http://i.stack.imgur.com/6Kyjd.png)

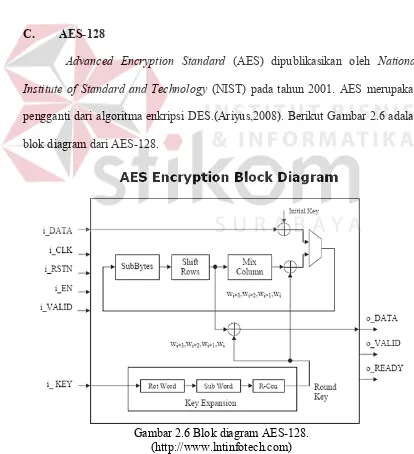

C. AES-128

Advanced Encryption Standard (AES) dipublikasikan oleh National Institute of Standard and Technology (NIST) pada tahun 2001. AES merupakan pengganti dari algoritma enkripsi DES.(Ariyus,2008). Berikut Gambar 2.6 adalah

blok diagram dari AES-128.

AES-128 adalah jenis algoritma enkripsi AES yang mempunyai length 128 bit, berikut Tabel 2.7 parameter AES-128.

Tabel 2.7 Parameter AES-128

Key Size

Plaintext 4 Word (16 Byte)

Number of round 10

Round key size 4 Word (16 Byte) Expanded key size 44 Word (176 Byte)

Dari Tabel 2.7 AES-128 bit mengunakan panjang kunci Nk = 4 Word

(Kata) yang setiap katanya terdiri dari 32 bit sehingga total kunci 123 bit, ukuran

blok teks-asli 128 bit dan memiliki number of round sebanyak 10 kali. Sedangkan untuk round key size terdiri dari Ki = 4 Word dan total round key 128 bit dan kunci diperluas mempunyai ukuran 44 Word atau 176 Byte.

2.6.2 Authentication mode

Mode otentifikasi menyediakan layanan authentication, integrity, dan anti-replay untuk semua paket yang lewat baik itu IP header dan data. Mode otentifikasi tidak mengenkripsi data yang lewat sehingga sifat confidential tidak disupport oleh protocol tersebut. Data bisa di baca tetapi tidak bisa di modifikasi. Berikut ini metode-motede otentifikasi yang dipakai dalam tugas akhir ini.

A. MD-5

MD-5 merupakan fungsi Hash yang sering digunakan untuk

mengamankan suatu jaringan komputer dan internet yang sengaja dirancang

1. Keamanan

Hal ini tidak dielakkan karena tidak satu pun sistem algoritma yang tidak bisa

dipecahkan. Serangan yang sering digunakan untuk menjebol algortima Hash

adalah dengan menggunakan serangan brute force. 2. Kecepatan

Software yang digunakan mempunyai kecepatan yang tinggi karena didasarkan sekumpulan manipulasi 32 bit.

3. Simple

Tanpa mengunakan struktur data yang kompleks.

Fungsi Hash adalah fungsi yang menerima masukan string yang panjangnya sembarang dan mengonversikan menjadi string keluaran yang panjangnya tetap (fixed), yang umumnya berukuran jauh lebih kecil daripada ukuran semula. Berikut ini fungsi - fungsi hash function.

1. Sidik jari (fingerprint), membuat sidik jari dari suatu dokumen atau pesan yang dimana sidik jari merupakan suatu identitas dari si pengirim pesan.

2. Fungsi kompresi, Fungsi kompresi, dokumen D (yang besarnya dapat

bervariasi) yang akan di-hash disebut pre-image, sedangkan keluarannya yang memiliki ukuran tetap dalam bentuk aslinya dan pada dasarnya

masukan lebih besar dari pada keluarannya. Seolah-olah mengalami

kompresi, namun hasil dari kompresi tidak bisa dikembalikan ke bentuk

awalnya.

3. Messages digest, adalah suatu besaran (value) yang berasal dari suatu data/pesan yang memiliki sifat yang unik yang menandai bahwa pesan

dengan melakukan enkripsi terhadap suatu data dengan menggunakan

menggunakan kriptografi satu arah (one way crypthography).

B. SHA-1

Keluarga SHA (Secure Hash Algorithm) juga didesain untuk kepentingan security (cryptographic hash functions) pada umumnya fungsi terpenting dari SHA-1 dipakai pada aplikasi dan protocol security yang sangat luas termasuk TLS, SSL, PGP, SSH, S/MINE, dan IPsec. Algoritma SHA didesain oleh National Security Agensy (NSA) dan dipublikasikan oleh pemerintah Amerika Serikat.(Wendy,2006).

SHA-1 mengahasilkan pesan 160-bit, berdasarkan prinsip yang sama

dengan desain MD4 dan MD5, namun memiliki desain yang lebih konservatif.

Berikut Tabel 2.8 parameter – parameter dari SHA-1.

Tabel 2.8 Parameter SHA-1

(bits) Round Operations

SHA-1 160 160 512 264 – 1 32 80

Openswan dengan menggunakan parameter-parameter sebagai berikut. (Hall,

2.7.1 Bandwidth Utilization

Menurut Bradner (1991), ada dua hal yang harus di ketahui tentang

bandwidth Utilization, yaitu bandwidth dan throughput. Bandwidth adalah

ketersediaan daya tampung atau kapasitas menampung data perdetik dari sebuah

media komunikasi. Throughput adalah jumlah bit yang ditransmisikan perdetik

melalui sebuah sistem atau media komunikasi.

Throughput diukur setelah transmisi data dari kedua node karena suatu sistem akan menambah delay yang disebabkan processor limitations, kongesti

jaringan, buffer inefficiency, error transmisi, traffic loads, dan faktor lainnya bisa berasal dari hardware yang tidak support atau overload. Dalam hal ini, throughput berkaitan dengan “nilai aktual” dalam nilai jumlah bit yang

ditransmisikan secara rill.

Bandwidth utilization adalah besaran kapasitas bandwidth yang

disediakan selama proses transmisi data dengan satuan persentase. Secara

sederhana dapat dirumuskan sebagai berikut.

% 100%

2.7.2 Latency

Menurut Sofana (2011), Latency disebut juga delay. Latency menyatakan berapa lama waktu yang diperlukan mengirim sebuah (message) dari satu node ke node lainnya (end to end network). Sebagai contoh, latency sebuah service adalah

Latency biasanya agak jarang digunakan, karena latency hanya

menyatakan delay yang diukur satu arah, dari node pengirim ke node penerima. Untuk mengetahui waktu perjalan message dua arah (half-duplex communication),

yang disebut dengan RTT (Round Trip Time). RTT dapat diartikan secara fleksibel. Pada TCP, RTT adalah waktu yang diperlukan oleh sebuah paket untuk

mencapai node tujuan dari node pengirim dan kemudian menerima kembali paket ACK dari node tujuan.

Latency Formula.

Diketahui :

Kecepatan signal (tembaga) = 2 x 108 m / detik

2.7.3 Packet loss.

Packet loss terjadi ketika saat transceiver mengirimkan sejumlah paket data ke receiver melalui sebuah media komunikasi, paket tersebut gagal mencapai

tujuannya. Hal ini dapat menyebabkan masalah yang signifikan, terutama pada

beberapa aplikasi seperti VoIP (voice over internet protocol), dimana informasi yang hilang (information lost) tidak dapat dikembalikan (recovered). Pada

beberapa kasus, terdapat kemungkinan untuk memperbaiki packet loss dan memungkinkan data untuk dapat dirakit ulang (reassembled) seperti keadaannya

semula.

100%

kejadian yang lain, masalah hardware adalah penyebab terjadinya packet loss. Alasan lain terjadinya packet loss adalah jaringan yang terlalu banyak permintaan dan juga terdapat bermacam-macam paket yang corrupt (corrupted packet).

Jika packet loss muncul, komputer mungkin akan mencoba untuk mengembalikan (recover) informasi yang hilang. Setelah paket data diterima,

komputer penerima mengirimkan sinyal pada komputer pengirim bahwa terdapat

paket data yang hilang atau tidak dikirimkan. Jika komputer pengirim menerima

sinyal tersebut, maka komputer pengirim akan segera mengirimkan ulang (resend)

setiap paket yang hilang.

2.7.4 Bandwidth Delay Product (BDP)

Menurut Andriyas Danu Hari Kristiadi (2010) Bandwidth delay product (BDP) dalam komunikasi data mengacu pada perkalian dari kapasitas data link

atau bandwidth per second dengan penundaan koneksi end-to-end atau round trip time (RTT). Hasilnya, jumlah data yang diukur dalam bit (atau byte), yang setara

dengan jumlah data maksimum pada rangkaian jaringan pada suatu waktu

tertentu, yaitu data yang telah dikirim tapi belum diterima. Kadang-kadang

dihitung sebagai kapasitas link data dikali dengan round trip time:

2.8 Network analyisis tool

Ada beberapa aplikasi networking standart yang akan digunakan sebagai

2.8.1 Tcpdump

TCPdump diciptakan untuk menolong programer ataupun administrator dalam menganalisa dan troubleshooting aplikasi networking. Seperti pisau yang

bermata dua (hal ini sering kali disebut-sebut), TCPdump bisa digunakan untuk bertahan dan juga bisa digunakan untuk menyerang. Utility ini juga seringkali

digunakan oleh para cracker untuk melaksanakan perkerjaannya, karena TCPdump bisa menangkap atau mengumpulkan semua yang diterima oleh

network interface.

Tcpdumpberjalan dengan –w flag yang berfungsi untuk menyimpan data yang nantinya dapat dianalisa, atau berjalan dengan –b flag yang berguna untuk

pembacaan packet data pada jaringan.

2.8.2 Ping dan Traceroute

Ping (kadangkala disebut sebagai singkatan dari Packet Internet Gopher)

adalah sebuah program utilitas yang dapat digunakan untuk memeriksa

konektivitas jaringan berbasis teknologi Transmission Control Protocol Internet Protocol (TCP/IP). Dengan menggunakan utilitas ini, dapat diuji apakah sebuah

komputer terhubung dengan komputer lainnya. Hal ini dilakukan dengan

mengirim sebuah paket kepada alamat IP yang hendak diujicoba konektivitasnya

dan menunggu respon darinya. Aplikasi PING ini akan menghasil nilai latency dan packet loss dari setiap aplikasi VPN yang diujikan

Traceroute adalah perintah untuk menunjukkan rute yang dilewati paket

yang semakin meningkat. Rute yang ditampilkan adalah daftar interface router (yang paling dekat dengan host) yang terdapat pada jalur antara host dan tujuan .

2.9 Hardware dan Software 2.9.1 Sjphone.

Sjphone adalah softphone yang memungkinkan setiap orang untuk berbicara melalui Internet menggunakan bermacam-macam device, baik desktop, notebook, PDA,IP phone, bahkan ke tujuan telepon PSTN atau Ponsel pada

umumnya. SJphone mendukung session initalion protocol (SIP) dengan standar codec kompresi H.323.

2.9.2 TL-SC3130G

TL-SC3130G merupakan IP CCTV dengan fasilitas wireless adapter

dengan konektifitas 54Mbps. TL-SC3130G memungkinkan kita untuk

menempatkan kamera dimana proses installisasi kabel mungkin sangat sulit

diimplementasikan seperti langit-langit bangunan atau dinding ruangan. Setelah

instalasi, video streaming hasil capture TL-SC3130G dapat dilihat atau kamera dapat dikontrol / konfigurasi dari web browser, paket software, atau mobile device yang kompatibel. Berikut Gambar 2.7 TP-Link TL-SC3130G (IP CCTV).

2.9.3 Ubuntu Server

Ubuntu adalah sistem operasi bebas yang lengkap dan open source

berbasis GNU/Linux Debian, mempunyai dukungan baik yang berasal dari

komunitas maupun tenaga ahli. Ubuntu merupakan proyek yang didanai oleh

Canonical Ltd milik Mark Shuttleworth. Ubuntu berasal dari bahasa Zulu dan

Xhosa yang dalam bahasa Inggris berarti “Humanity towards other” bisa di

artikan sebagai “rasa kemanusian terhadap sesama”.

Ubuntu Server merupakan sistem operasi yang mendukung banyak sekali

aplikasi-aplikasi server yang handal. Karena Ubuntu mempunyai sebuah

repository. Repository adalah sebuah dukungan dari Ubuntu yang berisi

program-program dari beberapa paket perangkat lunak yang dijadikan satu bundel atau

generalisasi untuk mendukung end user dalam hal menginstal beberapa aplikasi

(Official Ubuntu Documentation, 2011).

Ubuntu server sebagai sistem operasi server tak lepas kaitannya dengan

berbagai aplikasi-aplikasi yang tersedia dalam hal menyediakan layanan. Berbagai

aplikasi server tersedia untuk dapat dipergunakan pada ubuntu server mulai dari

sistem web server, basis data, file sharing hingga berbagai perangkat lunak

penyedia layanan lain yang sering dipergunakan diatas sistem operasi ubuntu

server.

Ubuntu server sebagaimana dijelaskan sebelumnya memiliki dukungan

terhadap jaringan yang begitu luas. Ubuntu server sebagai sistem berbasis linux

menggunakan TCP/IP sebagai protokol komunikasi antar komputer. Dalam hal ini

selain sebagai client pada jaringan, ubuntu server juga dapat memberikan layanan

35

Metode penelitian yang digunakan dalam perancangan sistem ini adalah studi kepustakaan berupa data-data literatur dari konsep teoritis buku, metode – metode implementasi sistem, informasi dari internet. Dengan ini penulis berusaha untuk mendapatkan serta mengumpulkan data atau informasi yang bersifat praktik dan konsep – konsep dasar teoritis yang sesuai dengan permasalahan.

Dari data – data yang diperoleh tersebut penulis berusaha menerapkannya untuk menyelesaikan permasalahan – permasalahan yang ada pada penelitian tugas akhir ini.

3.1 Model Penelitian

Pada sub bab ini akan dibahas tentang perancangan sistem secara keseluruhan dari penelitian ini yaitu analisa untuk mencari unjuk kerja jaringan VPN yang terbaik dari Aplikasi VPN Openswan dan Openvpn di PT. Reliance Sekuritas. Adapun keseluruhan system penelitian tugas akhir ini sesuai dengan blok diagram pada Gambar 3.1.

Gambar 3.1 Blok diagram Secara Umum

perangkat jaringan serta merancang topologi dan mengkonfigurasi aplikasi VPN

sampai setiap perangkat VPN server dapat saling berkomunikasi melalui tunnel VPN yang terbentuk.

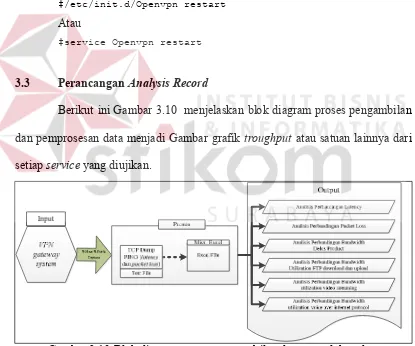

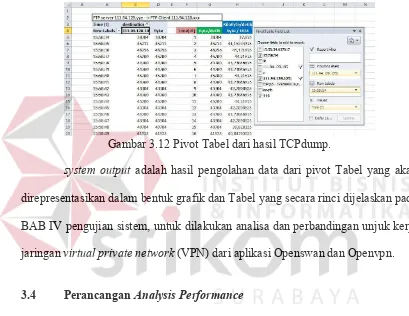

Pada tahap yang kedua penulis akan melakukan pengambilan data unjuk

kerja jaringan dari aplikasi VPN Openswan dan Openvpn dengan menggunakan

aplikasi network analysis tools berupa TCPdump dan PING. Output dari aplikasi network analysis tools yang berupa text file akan di export ke aplikasi Microsoft excel sebagai dasar pembuatan grafik dan Tabel.

Setelah mendapatkan data – data dalam bentuk Tabel dan grafik selanjutnya

adalah melakukan perbandingan, mencari faktor – faktor yang mempengaruhi dan

menarik kesimpulan manakah unjuk kerja jaringan aplikasi VPN Openswan dan

Openvpn yang terbaik yang dapat diimplementasikan pada PT. Reliance Sekuritas

3.2 Perancangan VPN System.

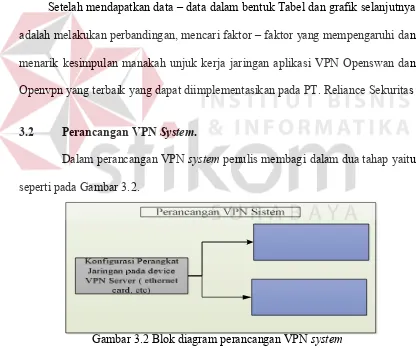

Dalam perancangan VPN system penulis membagi dalam dua tahap yaitu seperti pada Gambar 3.2.

Gambar 3.2 Blok diagram perancangan VPN system

Dari Gambar 3.2 dapat dilihat bahwa tahap pertama penulis akan melakukan

mengkonfigurasi parameter perangkat jaringan pada kedua VPN server, tahap kedua adalah membuat topologi jaringan VPN dan melakukan perancangan

aplikasi VPN Openswan dan Openvpn.

3.2.1 Konfigurasi perangkat VPN server

A. Konfigurasi perangkat VPN Server PT.Reliance Sekuritas Bangka Konfigurasi jaringan pada VPN server dengan Ubuntu Server 11.04 dapat dilakukan dengan cara seperti berikut ini.

1. Mengedit file networking dengan cara, #nano /etc/network/interfaces

2. Menambahkan dan mengganti file tersebut dengan syntax sebagai berikut.

3. Mengaktifkan fitur forwarding dengan cara berikut. #sysctl -w net.ipv4.ip_forward=1

Atau

#echo 1 > /proc/sys/net/ipv4/ip_forward

4. Terakhir membuat network address translation (NAT) sebagai komunikasi antara private network PT.RELIANCE cabang Bangka dengan public network atau internet.

#sudo iptables –-delete-chain

#sudo iptables –-table nat –-delete-chain

#sudo iptables –-append FORWARD –-in- eth1 -j ACCEPT

#sudo iptables -T nat –A POSTROUTING -o eth2 -j MASQUERADE 5. Untuk mengaktifkan service jaringan pada perangkat PC router ini

dengan cara sebagai berikut.

# /etc/init.d/networking restart.

B. Konfigurasi Perangkat VPN server PT.Reliance Sekuritas Diponegoro

Konfigurasi VPN server di PT.RELIANCE cabang Diponegoro secara umum tidak jauh berbeda dengan konfigurasi jaringan pada VPN server PT.RELIANCE di cabang Bangka. Pada VPN server ini perubahannya terletak pada file /etc/network/interfaces mengenai konfigurasi NIC atau Ethernet card. Sehingga langkah – langkah konfigurasinya sebagai berikut.

1. Mengedit file networking dengan cara, #nano /etc/network/interfaces

2. Menambahkan dan mengganti file tersebut dengan syntax sebagai berikut.

3. Mengaktifkan fitur forwarding dengan cara berikut. #sysctl -w net.ipv4.ip_forward=1

Atau

4. Terakhir membuat network address translation (NAT) sebagai komunikasi antara private network PT.RELIANCE cabang Bangka dengan public network atau internet.

#sudo iptables --flush ; atau #sudo iptables -F #sudo iptables –-table nat –-flush

#sudo iptables –-delete-chain

#sudo iptables –-table nat –-delete-chain

#sudo iptables –-append FORWARD –i eth0 -j ACCEPT

#sudo iptables -T nat –A POSTROUTING -o eth2 -j MASQUERADE 5. Untuk mengaktifkan service jaringan pada perangkat PC router pada

PT.RELIANCE cabang Diponegoro dengan cara sebagai berikut.

# /etc/init.d/networking restart.

3.2.2 Perancangan aplikasi VPN Openswan

A. Topologi VPN dengan Openswan

Perancangan sistem yang dipergunakan untuk pengujian cukup

sederhana, hanya dibutuhkan dua buah komputer, masing – masing komputer

berfungsi sebagai VPN server. Kedua VPN server tersebut di install Aplikasi Openswan untuk membuat tunnel sebagai private link yang melalui public link untuk connection virtual private network. Berikut ini Gambar 3.3 topologi untuk aplikasi VPN Openswan.

Kedua VPN server menggunakan fasilitas dari internet service provider (ISP) untuk berkomunikasi dengan public network. Internet service provider (ISP) menyediakan bandwidth yang proposional untuk setiap VPN server, sedangkan public internet protocol (IP) diberikan secara dynamic host configuration protocol (DHCP) untuk setiap VPN server.

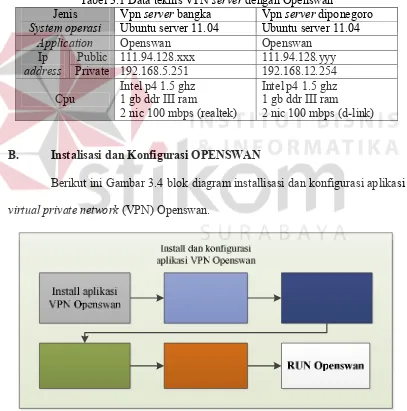

Pada Tabel 3.1 berikut diterangkan spesifikasi detail setiap perangkat

VPN server dengan aplikasi VPN Openswan.

Tabel 3.1 Data teknis VPN server dengan Openswan

Jenis Vpn server bangka Vpn server diponegoro System operasi Ubuntu server 11.04 Ubuntu server 11.04

Application Openswan Openswan Ip

address Private 192.168.5.251 Public 111.94.128.xxx 111.94.128.yyy 192.168.12.254

Cpu Intel p4 1.5 ghz 1 gb ddr III ram

2 nic 100 mbps (realtek)

Intel p4 1.5 ghz 1 gb ddr III ram

2 nic 100 mbps (d-link)

B. Instalisasi dan Konfigurasi OPENSWAN

Berikut ini Gambar 3.4 blok diagram installisasi dan konfigurasi aplikasi

virtual private network (VPN) Openswan.

Berikut ini langkah – langkah dalam penginstalan OPENSWAN pada

kedua VPN server Openswan. # apt-get update

# apt-get install ipsec-tools openswan Gambar 3.5 merupakan proses dari installisasi Openswan.

Gambar 3.5 Proses installisasi aplikasi VPN Openswan

Jika dalam proses installisasi Aplikasi Openswan muncul frame dialog permintaan X.509 certificate, pilih “no”, sebab dalam konfigurasi OPENSWAN di penelitian ini tidak menggunakan X.509 certificate, melainkan mengunakan secure key dengan metode PreShared Key (PSK). Berikut Gambar 3.6 form dialog X.509 certificate.

Setelah proses installasi berhasil berikut langkah – langkah dalam pembuatan

secure key dengan metode PreShared Key (PSK) dan konfigurasi Aplikasi VPN Openswan.

1. Generate key dengan cara sebagai berikut. # ipsec ranbist ––continuous 128 0xead1769141*****c9fdddd94235bdd8e

2. Tambahkan nilai key yang sudah di generate kedalam file /etc/ipsec.secrets, dengan format <IP local><IP Remote> : PSK “key”. Hasilnya dapat dilihat berikut ini pada VPN server cabang Bangka.

# more /etc/ipsec.secrets

111.94.128.xxx 111.94.128.yyy : PSK

0xead1769141*****c9fdddd94235bdd8e

Untuk VPN server cabang Diponegoro nilai key harus sama dengan VPN

server cabang Bangka. Berikut hasil dari konfigurasi secure key di VPN server cabang Diponegoro yang diletakkan pada directory /etc/ipsec.secrets.

# more /etc/ipsec.secrets

111.94.128.yyy 111.94.128.xxx : PSK

0xead1769141*****c9fdddd94235bdd8e

3. Untuk dapat melakukan komunikasi antar VPN server dengan menggunakan aplikasi OPENSWAN, device VPN membutuhkan file konfigurasi untuk mengaktifkan aplikasi VPN ini. File itu terdapat

plutodebug=none mengunakan protocol stack Netkey, maka agar Netkey terdeteksi dapat

dilakukan dengan cara sebagai berikut.

echo 0 > /proc/sys/net/ipv4/conf/all/send_redirects echo 0 > /proc/sys/net/ipv4/conf/default/send_redirects echo 0 > /proc/sys/net/ipv4/conf/eth0/send_redirects echo 0 > /proc/sys/net/ipv4/conf/eth1/send_redirects echo 0 > /proc/sys/net/ipv4/conf/lo/send_redirects echo 0 > /proc/sys/net/ipv4/conf/all/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/default/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/eth0/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/eth1/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/lo/accept_redirects

Netkey adalah kernel firewall standart didalam linux base yang berfungsi

untuk mengijikan atau menolak lalu lintas data yang berasal dari sisi

yang disaat bersamaan digunakan sebagai interface ipsec atau interface Openswan. (https://lists.openswan.org)

Untuk melakukan verifikasi terhadap kesiapan jaringan dan konfigurasi

aplikasi Openswan dapat dilakukan dengan perintah sebagai berikut.

# ipsec verify # ipsec barf

# more /var/log/pluto.log

Dipastikan dalam proses verifikasi tidak ada komponen yang failed, sedangkan untuk Opportunistic Encryption (OE) secara default statusnya

disable. Jika tidak ada pesan error yang muncul, maka berikutnya adalah pengaturan firewall dengan menambahkan rule-rule sebagai berikut pada VPN server cabang Bangka.

# iptables -A INPUT -p ah -j ACCEPT # iptables -A INPUT -p esp -j ACCEPT

# iptables -A INPUT -p udp -i eth2 --dport 500 -j ACCEPT # iptables -A INPUT -p udp -i eth2 --dport 4500 -j ACCEPT # iptables -A INPUT -p udp -i eth2 --dport 50:58 -j ACCEPT # iptables -A INPUT -p tcp -i eth2 --dport 50:58 -j ACCEPT # iptables -A INPUT -j ACCEPT --source

192.168.12.0/255.255.255.0

# iptables -t nat -A PREROUTING -j ACCEPT --source 192.168.12.0/255.255.255.0

# iptables -t nat -A POSTROUTING -j ACCEPT --destination 192.168.12.0/255.255.255.0

# iptables -t nat -I POSTROUTING -j ACCEPT --destination 192.168.12.0/255.255.255.0

4. Untuk konfigurasi VPN server pada cabang Diponegoro tidaklah jauh berbeda dengan konfigurasi pada VPN server pada cabang Bangka. Berikut isi dari file /etc/ipsec.conf pada VPN server cabang Diponegoro.

uniqueids=yes

Agar proses verifikasi tidak mengalami kegagalan yang disebabkan

netkey tidak terdeteksi maka dapat dilakukan dengan cara sebagai echo 0 > /proc/sys/net/ipv4/conf/all/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/default/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/eth0/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/eth1/accept_redirects echo 0 > /proc/sys/net/ipv4/conf/lo/accept_redirects

Maka selanjutnya dapat melakukan langkah-langah verifikasi sebagai berikut.

# ipsec verify # ipsec barf

Jika proses verifikasi sudah selesai dan tidak ada komponen – komponen

jaringan serta aplikasi OPENSWAN dinyatakan valid dan Opportunistic Encryption (OE) secara default statusnya sudah disable. Langkah selanjutnya adalah menambahkan rule-rule pada firewall agar VPN server cabang Bangka dan Diponegoro beserta network didalamnya dapat saling berkomunikasi.Berikut ini rule-rule iptables untuk VPN server cabang Diponegoro.

# iptables -t nat -A PREROUTING -j ACCEPT --source 192.168.5.0/255.255.255.0

# iptables -t nat -A POSTROUTING -j ACCEPT --destination 192.168.5.0/255.255.255.0

# iptables -t nat -I POSTROUTING -j ACCEPT --destination 192.168.5.0/255.255.255.0

5. Langkah terakhir adalah mengaktifkan aplikasi Openswan pada kedua VPN server secara berurutan dengan cara sebagai berikut.

# /etc/init.d/ipsec restart # ipsec auto ––up reli

117 "reli" #3: STATE_QUICK_I1: initiate

004 "reli" #3: STATE_QUICK_I2: sent QI2, IPsec SA established tunnel mode {ESP=>0x3a4f286a <0xa47fa3a1 xfrm=3DES_0-HMAC_SHA1 NATOA=none NATD=none DPD=none}

3.2.3 Perancangann Aplikasi VPN Openvpn A. Topologi VPN dengan Openvpn

Pada perencanaan jaringan virtual private network (VPN) dengan OPENVPN menggunakan topologi yang sama dengan topologi pada

tunnel sebagai jalur virtual private network untuk komunikasi antar kantor cabang PT.RELIANCE. Berikut ini Gambar 3.7 Topologi jaringan point-to-point Aplikasi Openvpn

Gambar 3.7 Topologi point-to-point OPENVPN

Pada setiap VPN server spesifikasi detailnya adalah sebagai berikut. Tabel 3.2 Data teknis VPN Server dengan Openvpn

Jenis vpn server bangka vpn server diponegoro System operasi ubuntu server 11.04 ubuntu server 11.04

Application openswan openswan

Ip address

Public 111.94.128.xxx 111.94.128.yyy Private 192.168.5.251 192.168.12.254

Tun 192.168.11.1 192.168.11.2 Cpu intel p4 1.5 ghz 1 gb ddr iii ram

2 nic 100 mbps (realtek)

intel p4 1.5 ghz 1 gb ddr iii ram

2 nic 100 mbps (d-link) B. Instalisasi dan konfigurasi Openvpn

Gambar 3.8 Blok diagram install dan konfigurasi aplikasi Openvpn

Instalisasi Openvpn di Ubuntu server 11.04 sangatlah gampang dan bisa dikatakan sangat-sangatlah user friendly. Instalisasi Openvpn diawali dengan mengunduh packet-packet dari aplikasi Openvpn beserta packet-packet pendukungnya. Berikut langkah – langkah instalisasi Openvpn pada kedua VPN server.

1. Memperbaharui repository database. #apt-get update

2. Mengunduh packet-packet OPENVPN dan pendukungnya. #apt-get install Openvpn

Gambar 3.9 Proses Instalisasi Aplikasi VPN Openvpn

Pembuatan security key sebagai kunci agar kedua VPN server dapat membangun tunnel VPN. Metode PreShared Static Key (PSsK) akan digunakan sebagai security key untuk komunikasi antar VPN server. Berikut ini cara pembuat security key dengan metode PreShared static Key (PSsK).

1. Membuat PreShared static Key (PSsK)di VPN server PT.RELIANCE cabang Bangka

#Openvpn ––genkey ––secret /etc/Openvpn/static.key #more /etc/Openvpn/static.key

# 2048 bit Openvpn static key #

9f3b7898bdf01e6a7af09ce1c9dd3ac4 ---END Openvpn Static key V1---

2. File static.key tersebut dapat disalin ke aplikasi OPENVPN pada VPN server PT.RELIANCE cabang Diponegoro agar kedua VPN server dapat berkomunikasi. File static.key diletakkan pada directory

# /etc/openvpn/static.key.

3. Untuk melakukan koneksi antar VPN server, VPN server cabang Bangka membutuhkan file konfigurasi yaitu static-bangka.conf. isi static-bangka.conf pada VPN server cabang Bangka sebagai berikut. #more /etc/Openvpn/static-bangka.conf

##VPN server-cabang Bangka## #

# 192.168.11.2 is our remote VPN endpoint (reliance-diponegoro)

#touch /etc/Openvpn/bangka.up #nano /etc/Openvpn/Bangka.up

#!/bin/sh

Route add –net 192.168.12.0 netmask 255.255.255.0 gw $5

4. Pada VPN server cabang Diponegoro juga membutuhkan file konfigurasi untuk menjalankan aplikasi OPENVPN, yaitu static-dipo.conf. berikut ini isi dari file static-dipo.conf .

#more /etc/Openvpn/static-dipo.conf ##VPN server-cabang Diponegoro## #

# 192.168.11.1 remote VPN endpoint (reliance-bangka) ifconfig 192.168.11.2 192.168.11.1

Untuk menambahkan static routing untuk menuju jaringan cabang Bangka pada VPN server cabang Diponegoro, dapat membuat file