TESIS

MUHAMMAD IQBAL NAHWI

147038019

PROGRAM STUDI MAGISTER (S2) TEKNIK INFORMATIKA

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

MEDAN

TESIS

MUHAMMAD IQBAL NAHWI

147038019

Diajukan untuk melengkapi tugas dan memenuhi syarat memperoleh ijazah Magister Teknik Informatika

PROGRAM STUDI MAGISTER (S2) TEKNIK INFORMATIKA

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

MEDAN

Judul : OPTIMASI KUNCI ENKRIPSI HILL CHIPER DENGAN MENGGUNAKAN ALGORITMA GENETIKA

Kategori : TESIS

Nama : MUHAMMAD IQBAL NAHWI

Nim : 147038019

Program Studi : MAGISTER (S2) TEKNIK INFORMATIKA

Fakultas : ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

Komisi Pembimbing :

Pembimbing 2 Pembimbing 1

Rahmat W Sembiring, M.Sc.IT, Ph.D Prof. Dr. Muhammad Zarlis

Diketahui/disetujui oleh

Program Studi S2 Teknik Informatika Ketua,

Prof. Dr. Muhammad Zarlis NIP. 19570701 198601 1 003

OPTIMASI KUNCI ENKRIPSI HILL CHIPER DENGAN MENGGUNAKAN

ALGORITMA GENETIKA

TESIS

Saya mengakui bahwa tesis ini adalah hasil karya saya sendiri, kecuali beberapa kutipan dan ringkasan yang masing-masing telah disebutkan sumbernya.

Medan, Juni 2016

Muhammad Iqbal Nahwi 147038019

AKADEMIS

Sebagai sivitas akademika Universitas Sumatera Utara, saya yang bertandatangan dibawah ini :

Nama : Muhammad Iqbal Nahwi

NIM : 147038019

Program Studi : Magister Teknik Informatika

Jenis Karya Ilmiah : Tesis

Demi pengembangan ilmu pengetahuan, menyetujui untuk memberikan kepada Universitas Sumatera Utara Hak Bebas Royalti Non-Eksklusif (Non-Exclusive Royalty Free Right) atas tesis saya yang berjudul :

OPTIMASI KUNCI ENKRIPSI HILL CHIPER DENGAN MENGGUNAKAN ALGORITMA GENETIKA

Beserta perangkat yang ada (jika diperlukan). Dengan Hak Bebas Royalti Non-Eksklusif ini, Universitas Sumatera Utara berhak menyimpan, mengalih media, memformat, mengelola dalam bentuk database, merawat dan mempublikasikan tesis saya tanpa meminta izin dari saya selama tetap mencantumkan nama saya sebagai penulis dan sebagai pemegang dan/atau sebagai pemilik hak cipta.

Dengan pernyataan ini dibuat dengan sebenarnya.

Medan, Juni 2016

Muhammad Iqbal Nahwi 147038019

PANITIA PENGUJI TESIS

Ketua : 1. Prof. Dr. Muhammad Zarlis

Anggota : 2. Rahmat W Sembiring, M.Sc.IT, Ph.D

3. Prof. Tulus, M.Si

DATA PRIBADI

Nama Lengkap : Muhammad Iqbal Nahwi

Tempat danTanggal Lahir : Medan, 25 April 1990

Alamat Rumah : Jln. Karya Gang Mesjid No. 3B

Telepon/Fax/HP : -/-/+6285261222754

Email :[email protected]

Instansi :

-Alamat Kantor :

-DATA PENDIDIKAN

SD : SDN 014632 Bagan Asahan TAMAT : 2002

SMP : MTsN Sei Tualang Raso Tanjung Balai TAMAT : 2005

SMA : SMAN Swasta Sisingamangaraja Tanjung Balai TAMAT : 2008

STMIK : D1 Potensi Utama Medan TAMAT : 2009

S1 : STMIK Potensi Utama TAMAT : 2013

Alhamdulillah, puji syukur penulis ucapkan kehadirat Allah SWT atas segala limpahan rahmat dan karunia-Nya, sehingga penulis dapat menyelesaikan skripsi ini dengan baik, kesehatan dan kesempatan yang diberikan kepada penulis sehingga dapat menyelesaikan tesis ini dengan judul “OPTIMASI KUNCI ENKRIPSI HILL CHIPER DENGAN MENGGUNAKAN ALGORITMA GENETIKA”.

Dalam penyusunan untuk menyelesaikan tesis ini, penulis banyak mendapatkan pelajaran yang besar, baik berupa saran maupun nasehat dari berbagai pihak terutama dari dosen pembimbing serta dosen pembanding, sehingga pengerjaan tesis ini dapat diselesaikan dengan baik. Tidak lepas dari dukungan orang tua beserta istri yang telah banyak memberikan banyak bantuan dan dukungan, sehingga penulis dapat sampai pada tahap penyelesaian tesis ini.

Untuk itu penulis ingin menyampaikan ucapan terima kasih yang sebesar-besarnya kepada:

1. Bapak Prof. Dr. Runtung Sitepu, S.H., M.Hum., selaku rektor Universitas Sumatera Utara atas kesempatan yang telah diberikan kepada penulis, sehingga bisa mengikuti dan menyelesaikan pendidikan Magister Teknik Informatika. 2. Bapak Prof. Dr. Opim Salim Sitompul, selaku Dekan Fakultas Ilmu Komputer

dan Teknologi Informasi Universitas Sumatera Utara Medan.

3. Bapak Prof. Dr. Muhammad Zarlis selaku Ketua Program Studi Pascasarjana Teknik Informatika Fakultas Ilmu Komputer dan Teknologi Informasi Universitas Sumatera Utara Medan.

4. Bapak M. Andri Budiman, S.T., M.Comp.Sc, MEM., selaku Sekretaris Program Studi Magister Teknik Informatika Fakultas Ilmu Komputer dan Teknologi Informasi Universitas Sumatera Utara.

5. Bapak Prof. Dr. Muhammad Zarlis, selaku Dosen Pembimbing I yang telah bersedia memberikan bimbingan serta pengarahan hingga selesainya penulisan tesis ini.

selesainya penulisan tesis ini.

7. Bapak Prof. Dr. Tulus, selaku dosen Pembanding/Penguji yang telah memberikan saran untuk perbaikan dan penyelesaian tesis ini.

8. Bapak Prof. Dr. Herman Mawengkang, selaku dosen Pembanding/Penguji yang telah memberikan saran untuk perbaikan dan penyelesaian tesis ini. 9. Bapak dan Ibu dosen yang telah memberikan materi perkuliahan dan ilmu

pengetahuan selama penulis menyelesaikan Program Studi Magister Teknik Informatika.

10. Seluruh staf atau pegawai pada Program Studi Magister Teknik Informatika Fakultas Ilmu Komputer dan Teknologi Informasi Universitas Sumatera Utara. 11. Buat orang tua saya, yang selalu memberi semangat dan doa yang tiada putus

dan dorongan moril maupun materil kepada saya sehingga dapat menyelesaikan tesis ini dengan baik.

12. Buat Sabilillah S.Kom, yang selalu memberikan semangat dan doa yang tiada putus dan dorongan moril maupun materil kepada saya, sehingga dapat menyelesaikan tesis ini dengan baik.

13. Teman-teman seperjuangan angkatan 2014 Kom-B yang telah memberikan dukungan dalam penyelesaian tesis ini.

Akhir kata penulis berharap semoga karya ilmiah ini dapat bermanfaat bagi semua pihak, khususnya dalam bidang pendidikan. Penulis menyadari bahwa masih ada kekurangan dalam penulisan tesis ini, untuk itu penulis mengharapkan kritik dan saran dari pembaca demi kesempurnaan penelitian selanjutnya.

Medan, Februari 2016 Penulis

Muhammad Iqbal Nahwi 147038039

Hill Cipher merupakan salah satu algoritma kriptografi kunci simetris. Algoritma Hill Cipher menggunakan matriks berukuran m x m sebagai kunci untuk melakukan

enkripsi dan dekripsi Karena menggunakan matriks sebagai kunci, Hill Cipher merupakan algoritma kriptografi kunci simetris yang sulit dipecahkan, karena teknik kriptanalisis seperti analisis frekuensi tidak dapat diterapkan dengan mudah untuk memecahkan algoritma ini. adapun Kriptografi Hill Chiper saat ini telah banyak digunakan untuk mengatasi permasalahan yang terkait dengan pengamanan suatu kunci. Adapun dalam proses Salah satu permasalahannya dalam bidang optimasi algoritma genetika ini dapat diterapkan pada berbagai bidang tertuntu didalam hal ini algoritma genetika dapat diterapkan untuk mengoptimasi suatu permasalahan yang ingin diselesaikan pada suatu penyajian kunci pada kriptografi hill chiper, dimana tujuan dari algortima genetika ini akan memberikan hasil yang lebih optimal didalam mendapatkan kunci pada kriptografi hill chiper, Untuk itu penulis menggunakan algoritma genetika sebagai pengoptimasian sehingga akan diperoleh hasil yang baik didalam menetukan suatu kunci yang lebih baik dan dengan Algoritma Genetika akan menghasilkan hasil yang terbaik didalam memberikan penyajian kunci.

KATA KUNCI : Hill Chiper, kriptografi, Kunci, Simetris, Matriks, Optimasi,

ABSTRACT

Hill Chiper is one of the symmetric key cryptography algorithm. Hill Cipher algorithm uses a matrix of size m x m as a key to encrypt and decrypt Because it uses as a key matrix, Hill Cipher is a symmetric key cryptographic algorithms that are hard to solve, because the cryptanalysis techniques such as frequency analysis can not be applied easily to solve this algorithm. As for Cryptography Hill Chiper is now widely used to address issues related to the security of a key. As in the process One of the problems in the field of optimization of genetic algorithm is applicable to a variety of specific fields in this case genetic algorithm can be applied to optimize an issue you need to resolve in a presentation of key cryptography hill ciphers, where the purpose of the algorithms genetics will give results more optimal in getting a lock on the hill cryptographic ciphers, to the authors used a genetic algorithm as optimizing so that it will be obtained good results in determining a key to a better and with the genetic algorithm will produce the best results in providing key presentation.

KEYWORDS: Hill Chiper, cryptographic, key, Symmetric, Matrix, optimization, Genetic Algorithm

PERSETUJUAN i

PERNYATAAN ii

PERSETUJUAN PUBLIKASI iii

PANITIA PENGUJI iv

RIWAYAT HIDUP v

UCAPAN TERIMA KASIH vi

ABSTRAK viii

ABSTRACT ix

DAFTAR ISI x

DAFTAR TABEL xii

DAFTAR GAMBAR xiii

BAB 1 PENDAHULUAN 1 1.1 Latar Belakang 1 1.2 Rumusan Masalah 3 1.3 Batasan Masalah 4 1.4 Tujuan Penelitian 4 1.5 Metode Penelitian 4

BAB 2 TINJAUAN PUSTAKA 5

2.1 Algoritma Genetika 5

2.2.Struktur Umum Algoritma Genetika 9

2.3 Teknik Pengkodean 11

2.4 Operator Genetika 12

2.5. Crossover 12

2.5.1. One-Cut Point Crossover 13

2.6. Seleksi 13 2.6.1. Probabilitas Seleksi 14 2.7. Mutasi 15 2.8. Algoritma Kriptografi 16 2.8.1 Enkripsi 16 2.8.2.Deskripsi 16

2.8.3 Karakteristik Sistem Kriptografi 17

2.8.4 Algoritma Simetris 17

2.8.5 Algoritma Asimetris 18

2.9 Algoritma Hill chiper 19

2.9.1 Dasar Teknik Hill chiper 19

2.9.2 Teknik Enkripsi pada Hill chiper 20

2.9.3 Teknik Dekripsi pada Hill chiper 20

2.9.4 Model Enkripsi 21

2.9.4.1 Enkripsi dengan kunci pribadi 21

2.10. Penelitian Terkait 25

BAB 3 METODOLOGI PENELITIAN 28

3.1. Proses Enkripsi dengan Hill chiper 28

3.2. Proses Deskripsi pada Hill chiper 29

3.3 Rancangan Penelitian 30

BAB 4 HASIL DAN PEMBAHASAN 34

4.1 Pendahuluan 34

4.2 Pengujian Populasi 34

4.3 Pengujian menggunakan Seleksi Roulette Wheel 39

4.4. Pengujian Menggunakan Crossover One Cut-Point 44

4.5. Pengujian Menggunakan Mutasi 46

4.6. Enkripsi Pada Hill Chiper 49

4.7. Deskripsi Pada Hill Chiper 51

BAB 5 KESIMPULAN DAN SARAN 53

5.1. Kesimpulan 53

5.2. Saran 53

DAFTAR PUSTAKA LAMPIRAN

Gambar J u d u l Halaman 4.1. Populasi 34 4.2. Nilai Populasi 1 35 4.3. Nilai Populasi 2 36 4.4. Nilai Populasi 3 36 4.5. Nilai Populasi 4 36 4.6. Nilai Populasi 5 37 4.7. Nilai Populasi 6 37 4.8. Nilai Populasi 7 37 4.9. Nilai Populasi 8 38 4.10. Nilai Populasi 9 38 4.11. Individu 39 4.12. Nilai Probabilitas 40

4.13. Hasil Seleksi Roulette Wheel 40

4.14. Hasil Pengujian Kromosom Baru 42

4.15. Hasil Offspring 1 44

4.16. Hasil Offspring 2 45

4.17. Hasil Offspring 3 45

4.18. Hasil Optimasi 48

4.19. Tabel Kunci Enkripsi 49

Gambar J u d u l Halaman

2.1. Siklus Algoritma Genetika 8

2.2. Diagram Alir Algoritma 9

2.3. Metode Roulette Wheel Selection 14

2.4. Proses Enkripsi dan Deskripsi 17

2.5. Prosedur Algoritma Asimetris 18

2.6. Prosedur Kerja Algoritma Simetris Private Penerima 19

2.7. Ilustrasi Proses Enkripsi Hill Chiper 21

2.8. Ilustrasi Proses Deskripsi Hill Chiper 22

2.9. Algoritma Enkripsi Pengiriman 24

2.10. Algoritma Dekripsi Penerimaan 24

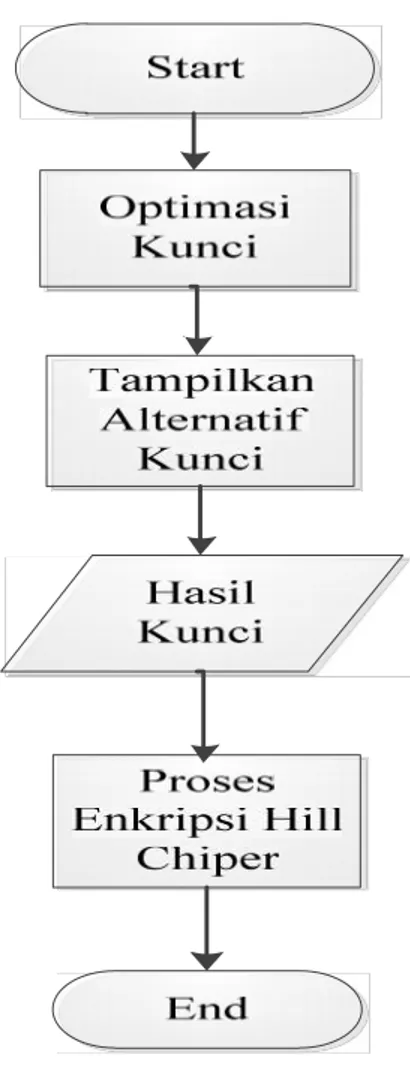

3.1. Flowchart Enkripsi Hill Chiper 30

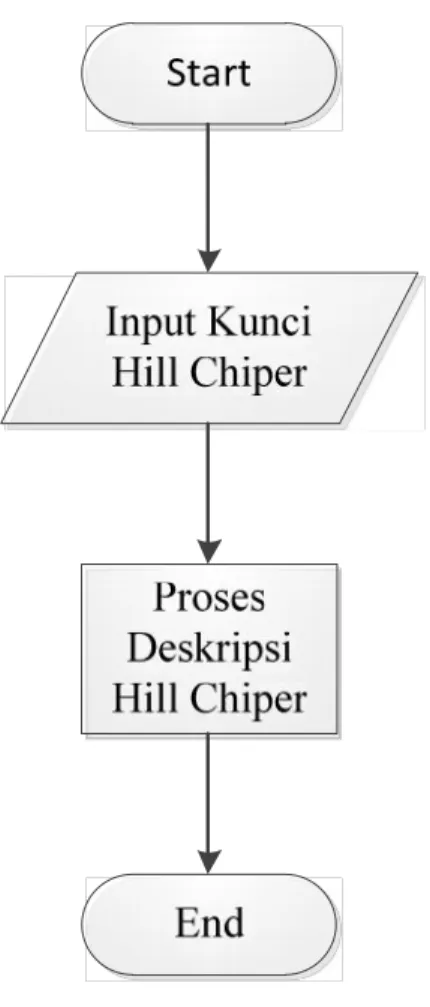

3.2. Flowchart Deskripsi Hill Chiper 31

3.3. Rancangan Flowchart untuk optimasi kunci Enkripsi pada Hill

BAB 1 PENDAHULUAN

1.1 Latar Belakang

Dengan sangat canggih teknologi pada saat sekarang ini dimana para pengguna komputer yang ada di seluruh dunia memungkinkan untuk saling sapa dalam hal berbagi informasi mau pun dalam rangka untuk mengamankan suatu piranti dan suatu sistim data komputer, begitu pula dengan berbagai perusahan swasta mau pun perusahaan milik pemerintah lembaga lain dalam pengamanan suatu data dengan perkembangan teknologi pada saat ini sangat rentan dengan unsur tindakan kejahatan melalui perkembangan yang terjadi pada suatu sistem jaringan sehingga data yang sudah tersimpan di dalam dunia maya sangat memungkinkan bisa di akses oleh siapa pun tanpa sepengetahuan perusahaan tersebut. maka oleh sebab itu penelitian ini melatarbekangi dalam melindungi sistem komputer dalam hal mengamankan suatu data yang telah ditransmisikan melalui sistem komputer yang telah terhubung satu sama lain didalam jaringan komputer (Ariyus, 2005).

Perlindungan dalam suatu sistem sangat penting untuk berbagai keperluan dalam hal suatu interaksi berbagai bidang, dalam hal ini sangat dianjurkan suatu sistem yang lebih baik dalam pengaman sehingga akan tercipta suatu keyakinan yang baik dalam melaksanakan pekerjaan didalam sistem yang akan dijalani, maka akan memberikan kepercayaan yang baik dalam perlindungan suatu kerahasian data dari tindakan kejahatan (Ariyus, 2005).

Ada banyak algoritma kriptografi yang telah diciptakan oleh para peneliti kriptografi salah satunya Algoritma Hill chiper. Menurut Abdul Halim Hasugian (2013) memberikan ide pada motede ini masih perlu pengembangan lebih lanjut untuk pengembangan algoritma yang digunakan dan bisa digabungkan dengan algoritma kriptografi lainnya sehinggal lebih baik termasuk kepada algoritma kriptografi klasik yang sangat sulit dipecahkan oleh kriptanalis apabila dilakukan

hanya dengan mengetahui berkas ciphertext saja. Karena Hill cipher tidak mengganti setiap abjad yang sama pada plaintext dengan abjad lainnya yang sama pada ciphertext karena menggunakan perkalian matriks pada dasar enkripsi dan dekripsinya.

Pada penelitian yang dilakukan oleh Muharram Candra Purnawan (2015) Namun apabila dibandingkan dengan Algoritma Vigenere cipher dan RSA, Algoritma

Hill cipher memiliki beberapa keunggulan. Hill cipher tidak bisa dipecahkan dengan

metode analisis frekuensi sedangkan Vigenere cipher yang memiliki kelemahan jika panjang kunci lebih pendek dari panjang plainteksnya sehingga terdapat bagian perulangan kunci yang dilakukan untuk mengenkripsi plaintext tersebut. Kunci yang berulang tersebut menimbulkan celah berupa jumlah pergeseran yang sama untuk setiap plaintext yang disubstitusi oleh huruf pada kunci yang sama dan Vigenere cipher dapat dengan mudah dipecahkan dengan metode analisis frekuensi. Sedangkan apabila dibandingkan dengan RSA yang terkenal sangat aman, Hill cipher lebih diunggulkan dalam proses enkripsi dan dekripsinya yang relatif lebih cepat dibandingkan dengan RSA yang lebih lama karena menggunakan dua kunci yaitu kunci publik dan kunci rahasia.

Adapun para peneliti menggunakan metode-metode yang telah melahirkan suatu teknik yang baik dalam implementasinya maupun secara teoritis yang bisa melibatkan operasi matematika sehingga tingkat pemecahan suatu masalah sangat rumit diselesaikan sehingga ditemukan suatu metode algoritma yang baik, dari beberapa penelitian untuk menghasilkan kunci enkripsi yang baik dalam pengamanan dan proses yang cepat dan lebih sedikit menggunakan sumber daya komputasi dengan menggunakan cipher Playchiper dan Vigenere cipher yang pernah dilakukan oleh Setyaningsih, et. al. (2010) pemilihan algoritma tersebut agar tidak membutuhkan

resource yang banyak sehingga sangat baik diterapkan di telpon seluler dimana

kapasitas memori yang terbatas.

Salah satu Dengan ada nya beberapa kendala dalam distribusi kunci belum dilakukan secara maksimal dalam penyandian kunci enkripsi Algoritma Genetika dapat digunakan sebagai menyelesaikan masalah Optimasi yang kompleks pada proses enkripsi dengan menggunakan Algoritma Genetika dapat meningkatan penyajian kunci sehingga lebih baik.

Algoritma Genetika telah banyak digunakan untuk menyelesaikan masalah optimasi, salah satu penelitian yang dilakukan oleh Sutikno (2012) yaitu masalah

knapsack dimana orang dihadapkan pada persoalan optimasi. Masalah knapsack

merupakan masalah optimasi yang berusaha memaksimalkan keuntungan. Untuk menghasilkan optimasi yang terbaik dipengaruhi beberapa variabel diantaranya yaitu jumlah kromosom, nilai peluang crossover dan nilai peluang mutasi, sehingga perlu dilakukan penelitian dengan cara memberikan beberapa variasi peluang crossover dan mutasi untuk mendapatkan nilai fitness terbaik sehingga penelitian-penelitian selanjutnya yang berhubungan dengan penerapan algortima generika dalam menyelesaikan masalah dengan adanya optimasi dalam pemilihan objek yang akan dimasukkan kedalam suatu wadah tersebut diharapkan dapat menghasilkan keuntungan yang maksimum.

Berdasarkan beberapa uraian di atas penelitian ini mencoba untuk mengoptimasi kunci pada Hill chiper dengan menggunakan algoritma genetika dalam penyajian suatu kunci didalam Hill chiper sehingga kriptanalis tidak begitu mudah dalam upaya pemecahan kunci Hill chiper dan tidak dapat dikembalikan dalam memecahkan kunci yang telah digabungkan dengan metode genetika dan maka akan menghasilkan metode penyajian kunci yang lebih baik didalam menyajikan kunci enkripsi terhadap kriptgrafi Hill chiper.

1.2 Rumusan Masalah

Algoritma kriptografi Hill Chiper yang cukup baik didalam penyajian kunci namun bukan berarti tidak memiliki kelemahan didalam penyajian kunci maka diperlukan suatu optimasi penyajian kunci tersebut dalam pembangkit bilangan diperlukan suatu pembangkit bilangan random yang aman dan sulit diperoleh didalam penyajian kunci

Hill chiper, maka dengan itu diperlukan algoritma genetika didalam optimasi kunci

enkripsi sehingga akan semakin sulit didalam pemecahan penyandian kunci.

1.3 Batasan Masalah

Agar pembahasan penelitian ini tidak menyimpang dari apa yang telah ditetapkan dalam rumusan masalah, maka dibentuk batasan-batasan terhadap permasalahan, yaitu:

1. Ukuran ordo yang digunakan untuk adalah 3 x 3 dalam menentukan kunci Hill

chiper.

2. Panjang kromosom yang didapatkan secara random pada interval dalam matrix.

1.4 Tujuan Penelitian

Menentukan bagaimana memperoleh optimasi untuk kunci enkripsi pada kriptograpi

Hill chiper dengan menggunakan algoritma genetika.

1.5 Metode Penelitian

Dalam mencapai tujuan penelitian ini, metode penelitian yang digunakan sebagai berikut :

1. Kajian pustaka atau Literature Review, membaca riset-riset yang telah dilakukan sehubungan dengan teknik yang berkaitan dengan ekstraksi fitur Optimasi Kunci

Enkripsi Hill chiper Dengan Menggunakan Algoritma Genetika, kecerdasan

buatan, kriptograpi, artikel, jurnal, makalah dan sumber lainnya.

2. Pengumpulan data atau Collecting Data, mengumpulkan data yang berkaitan dan diperlukan dalam mengatasi masalah ini.

3. Analisis, Pada tahap ini dilakukan analisis penggunaan metode genetika dengan

kriptografi Hill chiper bagaimana menentukan kunci enkripsi dengan menggunakan metode algoritma genetika tersebut.

4. Perancangan, Pada tahap ini dilakukan nilai fitnes secara random dalam menentukan kunci enkripsi, seperti arsitektur jaringan dan flowchart.

5. Implementasi dan Pengujian, Pada tahap ini dilakukan implementasi analisis yang telah dilakukan ke dalam kode program sekaligus menguji sistem yang telah dibentuk untuk memastikan apakah sistem tesebut bekerja sesuai dengan yang diharapkan.

6. Penyusunan Laporan, Pada tahap ini dilakukan penulisan laporan mengenai seluruh penelitian yang telah dilakukan.

BAB 2

TINJAUAN PUSTAKA

2.1 Algoritma Genetika

Pada tahun 1975, John Holland, di dalam bukunya yang berjudul “Adaption in Natural and Artificial Systems”, menyimpulkan komputasi berbasis evolusi. dimana

manfaatnya adalah membuat suatu perangkat keras bisa melakukan metode algoritma untuk suatu konsep yang sama dengan perubahan alam. salah satu seorang ahli dibidang komputer Holland menekankan perubahan dari nilai yang terdapat dari suatu string dan mengubah menjadi bilangan bit, dan holland memaparkan metode algoritma tersebut konsep perubahan alam. dimana tahanpan algoritma genetika ini diceritakan oleh holland salah satu tahapan yang tersusun dalam bentuk kumpulan sebuah kromosom dimanipulasi sehingga berubah bentuk menjadi kumpulan yang baru (Negnevitsky, 2005).

Dalam proses menyeluruh maka akan munculkan secara acak dan penyelesaiannya adalah memunculkan terlebih proses secara berurutan dalam pemindahan dari suatu lingkungan (Konar, 2005). salah satu kumpulan memberikan suatu nilai yang akan diberikan kedalam nilai suatu fitnes tertentu, didalam tindakan permasalahan yang ingin dikerjanan (Rabunal, 2006).

Metode algoritma genetika yang dipaparkan oleh jhon holland salah satu pakar komputer memulai rancangan kromosom dalam pemikiran mencari permasalahan dalam penyelesaian.didalam suatu kromosom memiliki beberapa nilai bit string terdiri nilai bit 1 atau 0 dan sering disebut juga dengan gen. Didalam sebuah kromosom memiliki perubahan pada setiap pergantian yang selalu tanpak diantara gen atau pun didalam kromosom adapun perubahan suatu kumpulan mutasi akan berubah secara random melalui nalai suatu genetis yang terjadi di setiap bentuk dari kromosom tersebut. adapun persepsi yang lain dengan nama invesrtion dimana pergerakan

tersebut akan melalui langkah-langkah akan mengembalikan sesuai dengan gen yang ada didalam sebuah kromosom tersebut. (Mitchel, 1999).

Adapun yang sering digunakan didalam metode algoritma genetika adalah: Layaknya algoritma pada umumnya, algoritma genetika mempunyai beberapa prosedur. Windarto (2015) menjelaskan prosedur implementasi algoritma genetika kontinu yang diadaptasi dari buku teks karya Haupt dan Haupt :

1. Definisikan fungsi fitness dan variabel keputusan yang terkait dengan permasalahan optimasi.

2. Tentukan nilai parameter banyaknya generasi maksimum (ngen), probabilitas pindah silang (pc), dan probabilitas mutasi (pmut). Probabilitas pindah silang menyatakan proporsi populasi pada generasi sekarang yang tetap dipertahankan pada generasi berikutnya. Untuk keperluan praktis, probabilitas pindah silang dipilih sebesar 0,5.

3. Hitunglah nilai fitness untuk masing-masing individu (solusi). Pada permasalahan optimasi berbentuk penentuan nilai minimum, semakin kecil nilai fungsi tujuan, maka semakin tinggi nilai fitnes. Sebaliknya, semakin besar nilai fungsi tujuan, semakin rendah nilai fitness. Pada permasalahan optimasi berbentuk penentuan nilai maksimum, semakin besar nilai fungsi tujuan, maka semakin tinggi nilai

fitness. Sebaliknya, semakin kecil nilai fungsi tujuan, semakin rendah nilai fitness.

4. Seleksi sejumlah individu pada populasi menjadi subpopulasi individu induk. 5. Lakukanlah proses pemilihan pasangan pada subpopulasi individu induk.

6. Lakukanlah proses pindah silang pada individu induk untuk menghasilkan individu anak (offspring).

7. Lakukanlah proses mutasi secara acak pada sejumlah individu.

8. Cek apakah kondisi akhir sudah terpenuhi. Jika tidak, ulangi kembali prosedur (3). Salah satu kriteria terpenuhinya kondisi akhir adalah banyaknya generasi maksimum sudah tercapai.

Berikut adalah deskripsi singkat dari istilah yang berhubungan dengan algoritma genetika :

1. Kromosom disebut juga sebagai individu. Secara fisis, suatu kromosom menyatakan satu solusi dari permasalahan model optimasi terkait. Satu kromosom bisa terdiri dari dari satu gen (variabel) atau beberapa gen.

2. Induk merupakan individu (solusi) yang akan dikawinkan (dikombinasikan) dengan induk lainnya (solusi lainnya) untuk menghasilkan anak atau offspring (solusi) baru.

3. Seleksi induk merupakan pemilihan individu pada populasi menjadi individu induk.

4. Pindah silang (cross over) merupakan mekanisme pengambilan sifat (nilai) dua individu induk dan pengubahan sifat (nilai) dari kedua individu tersebut untuk menghasilkan satu atau dua individu anak (offspring).

5. Mutasi merupakan pengubahan sifat (nilai) pada suatu individu (solusi) sehingga diperoleh individu (solusi) lain. Proses mutasi merupakan eksplorasi ruang solusi. Semakin besar mutasi, semakin banyak ruang solusi yang dieksplorasi. Namun, mutasi juga berpotensi merusak individu (solusi) yang sudah bernilai baik. Oleh karena itu, perlu ditentukan probabilitas mutasi yang optimum.

6. Fitness merupakan ukuran daya tahan suatu individu (solusi) dalam suatu populasi individu (populasi solusi). Semakin besar nilai fitness suatu individu, semakin besar peluang individu tersebut tetap bertahan pada generasi berikutnya.

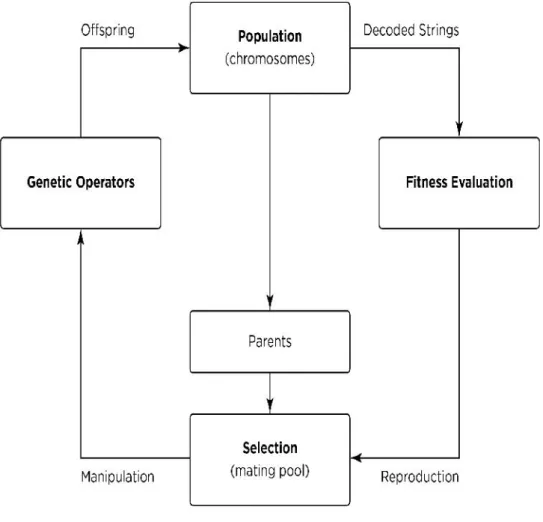

Salah satu bentuk perubahan yang digunakan dalam proses algoritma genetika bisa dilihat seperti Gambar 2.1.

Gambar 2.1. Siklus Algoritma Genetika (Konar, 2005)

Fase awal dari algoritma genetika adalah inisialisasi populasi yang menyatakan alternatif solusi. Elemen dari populasi adalah dideskripsikan dalam bentuk deretan bit string yang berisi bit 0 atau 1 yang disebut sebagai kromosom. Kemudian langkah selanjutnya adalah menghitung nilai fitness berdasarkan gen yangada pada kromosom dalam tiap populasi. Berdasarkan nilai fitness dari tiap koromosom, maka tahapan selanjutnya adalah tahapan seleksi yang berfungsi untuk memilih kromosom yang terpilih sebagai parent yang akan menjalani crossover. Proses crossover yang berjalan dengan beberapa variasi operator crossover berperan penting dalam membentuk kromosom anak (offspring) yang juga berperan penting untuk menambah keanekaragaman string di dalam suatu populasi. Kromosom selanjutnya akan masuk ke dalam tahap mutasi yang berfungsi untuk memastikan bahwa keanekaragaman

terjadinya konvergensi prematur yang berujung pada terjadinya solusi yang local optima.

2.2. Struktur Umum Algoritma Genetika

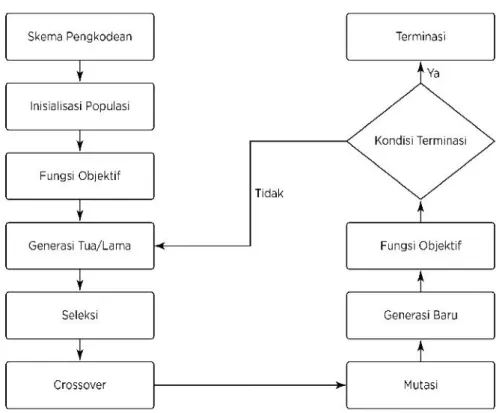

Algoritma genetik memberikan suatu pilihan bagi penentuan nilai parameter dengan meniru cara reproduksi genetik, membentuk kromosom baru serta seleksi alam seperti yang terjadi pada makhluk hidup. Algoritma genetik secara umum dapat diilustrasikan dalam diagram pada Gambar 2.2.

Gambar 2.2 Gambar Diagram Alir Algoritma (Goldberg, 1989)

Gambar 2.2. Goldberg (1989) mengemukakan bahwa algoritma genetik mempunyai karakteristik-karakteristik yang perlu diketahui sehingga dapat dibedakan dari prosedur pencarian atau optimasi yang lain, yaitu:

1. Algoritma genetika dengan pengkodean dari himpunan solusi permasalahan berdasarkan parameter yang telah ditetapkan dan bukan parameter itu sendiri. 2. Algoritma genetika mencari solusi dari sejumlah individu-individu yang

3. Algoritma genetika berpatokan pada objektif (fitness), sebagai cara untuk mengevaluasi individu yang mempunyai solusi terbaik, bukan turunan dari suatu fungsi.

4. Algoritma genetik menggunakan aturan-aturan transisi peluang, bukan aturan aturan deterministik.

Variabel dan parameter yang digunakan pada algoritma genetik adalah: (Kuhn et al., 2013).

1. Inisialisasi populasi yang digunakan. Pada bagian ini ditentukan jumlah individu (kromosom) dan gen yang dilibatkan pada setiap generasi.

2. Evaluasi nilai fitness dari setiap individu.

3. Seleksi kromosom yang akan dijadikan kromosom parent untuk dilibatkan di dalam proses crossover berdasarkan nilai fitness.

4. Penentuan nilai PC (Probability Crossover) yang menentukan peluang terjadinya crossover pada setiap individu.

5. Mutation rate yang menentukan sejumlah gen yang dillibatkan dalam proses mutasi.

Secara umum struktur dari suatu algoritma genetika dapat didefenisikan dengan langkah-langkah sebagai berikut: (Negnevitsky, 2005).

1. Membangkitkan populasi awal

Populasi awal dibangkitkan secara acak sehingga didapatkan solusi awal. Populasi itu sendiri terdiri atas sejumlah kromosom yang merepresentasikan solusi yang diinginkan.

2. Menghitung Fitness dari Tiap Generasi.

Pada tiap generasi, kromosom akan melalui proses evaluasi dengan menggunakan alat ukur yang dinamakan fitness. Nilai fitness suatu kromosommenggambarkan kualitas kromosom dalam populasi tersebut fungsi objektif tersebut menunjukkan hasil penjumlahan jarak pada tiap kromosom. Semakin tinggi nilai fitness akan semakin besar kemungkinan kromosom tersebut terpilih ke generasi berikutnya. Jadi nilai fungsi objektif berbanding terbalik dengan nilai fitness, semakin kecil nilai fungsi objektif semakin besar nilai fitness-nya.

3. Evaluasi Solusi

Proses ini akan mengevaluasi setiap populasi dengan menghitung nilai fitness setiap kromosom dan mengevaluasinya sampai terpenuhi kriteria berhenti. Bila kriteria berhenti belum terpenuhi maka akan dilanjutkan dengan proses perkawinan. Beberapa kriteria berhenti sering digunakan antara lain: berhenti pada generasi tertentu, berhenti setelah beberapa generasi berturut-turut didapatkan nilai fitness tertinggi tidak berubah, berhenti pada n generasi yang tidak didapatkan nilai fitness yang lebih tinggi.

4. Proses Crossover

Menentukan nilai PC (Probability Crossover) dan kemudian menentukan pasangan kromosom yang akan terlibat di dalam proses crossover berdasarkan nilai PC yang dibangkitkan tersebut dengan menggunakan salah satu metode

crossover.

5. Proses Mutasi

Menentukan nilai mutation rate, dan kemudian berdasarkan nilai bilangan random yang dibangkitkan akan dapat ditentukan gen-gen yang terlibat di dalam proses mutasi tersebut.

6. Menjadikan Kromosom Anak hasil dari Proses Crossover dan Mutasi sebagai populasi baru.

2.3 Teknik Pengkodean

Teknik pengkodean adalah bagaimana mengkodekan gen dari kromosom, gen merupakan bagian dari kromosom. Satu gen akan mewakili satu variabel. Agar dapat diproses melalui algoritma genetik, maka alternatif solusi tersebut harus dikodekan terlebih dahulu kedalam bentuk kromosom. Masing-masing kromosom berisi sejumlah gen yang mengodekan informasi yang disimpan didalam individu atau kromosom. Gen dapat direpresentasikan dalam bentuk bit, bilangan real, string, daftar aturan, gabungan dari beberapa kode, elemen permutasi, elemen program atau representasi lainnya yang dapat diimplementasikan untuk operator genetika.

2.4. Operator Genetik

Merupakan proses pencarian yang heuristik dan acak sehingga penekanan pemilihan operator yang digunakan sangat menentukan keberhasilan algoritma genetik dalam menemukan solusi optimum suatu masalah yang diberikan. Hal yang harus diperhatikan adalah menghindari terjadinya konvergensi prematur, yaitu mencapai solusi optimum yang belum waktunya, dalam arti bahwa solusi yang diperoleh adalah hasil local optima.

Operator pada algoritma genetika terdiri atas sejumlah parameter kontrol yang terdiri-dari: (Taiwo et al., 2013)

1. Ukuran populasi: mendefinisikan berapa banyak kromosom dan berapa banyak gen di dalam satu kromosom yang terlibat selama proses pencarian.

2. Probabilitas crossover: menspesifikasikan probabilitas crossover di antara dua kromosom.

3. Probabilitas mutasi: menspesifikasikan probabilitas dari dilakukannya mutasi bit-wise.

4. Kriteria terminasi: menspesifikasikan kondisi berakhirnya pencarian solusi pada algoritma genetika.

2.5. Crossover

Fungsi crossover adalah menghasilkan kromosom anak dari kombinasi materi-materi gen dua kromosom induk. Bekerja dengan membangkitkan sebuah nilai random Probabilitas crossover (P) ditentukan dan digunakan untuk mengendalikan frekuensi crossover. Apabila nilai r c k < P maka kromosom ke-k terpilih untuk mengalami crossover. Crossover yang paling sederhana adalah one c point crossover. Posisi titik persilangan (point) ditentukan secara random pada range k satu sampai panjang kromosom. Nilai offspring diambil dari dua parent tersebut dengan batas titik persilangan. Untuk operasi cross over metode yang digunakan yaitu Max-Min Crossover(MMA) dan untuk mutasi dilakukan mutasi one-point . (Herena, et al.1997).

2.5.1. One-Cut Point Crossover

Sedangkan untuk bilangan biner, pada proses crossover ada perbedaan. Untuk bilangan biner prosedur pemilihan chromosome sama dengan proses pemilihan

chromosome seperti pada bilangan real. Untuk biner prosesnya adalah:

a. Total bit merupakan banyaknya bit dalam satu populasi.

b. Bangkitkan bilangan random antara 1 sampai total bit-1. Ini merupakan titik crossover, misalnya ditemukan nilai randomnya m.

c. Pertukarkan bit yang ke (m +1) sampai total bit dari parent dengan bit yang ke (m+1) sampai ke total bit dari parent 2.

2.6. Seleksi

Seleksi berhubungan erat dengan nilai fitness yang diperoleh oleh setiap individu. (Reeves, 2003). Proses seleksi dilakukan dengan cara membuat individu yang mempunyai fungsi objektif kecil mempunyai kemungkinan terpilih yang lebih besar atau mempunyai nilai probabilitas yang tinggi (Hermawanto, 2007). Dalam proses seleksi parent, ada banyak metode yang dapat diterapkan. Dua metode umum yang sering digunakan yaitu (Chipperfield. et.al, 2005):

1. Seleksi Roda Roulette (Roulette Wheel Selection)

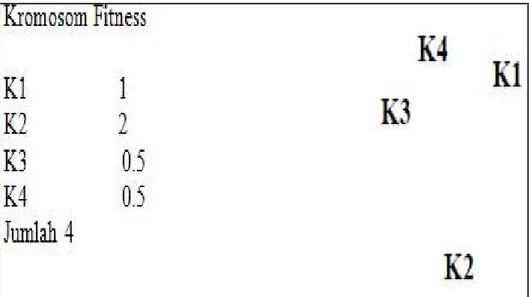

Roulette wheel selection adalah metode seleksi yang paling sederhana. Pada metode ini semua kromosom (individu) di dalam suatu populasi adalah ditempatkan pada roulette wheel sesuai dengan nilai fitness mereka. Besarnya ukuran tiap segmen di dalam roulette adalah sebanding dengan nilai fitness dari tiap individu. Semakin besar nilai fitness maka semakin besar pula ukuran segmen di dalam roulette wheel, kemudian roulette wheel diputar. Individu yang sesuai dengan segmen pada roulette wheel ketika berhenti yang akan dipilih. (Kumar, 2012). Metode roulette wheel selection dapat dilihat pada Gambar 2.3.

Gambar 2.3 Metode Roulette Wheel Selection (Hassoun, 1995) 2. Seleksi Elitis

Proses seleksi bertanggung jawab untuk melakukan pemilihan terhadap individu yang hendak diikutkan dalam proses reproduksi. Langkah pertama yang dilakukan dalam seleksi ini adalah pencarian nilai fitness. Seleksi mempunyai tujuan untuk memberikan kesempatan reproduksi yang lebih besar bagi anggota populasi yang mempunyai nilai fitness terbaik. Adapun metode seleksi Elitis adalah metode dimana individu-individu yang terpilih untuk menjadi generasi selanjutnya berdasarkan pada nilai fitness tertinggi. Individu tersebut akan dipertahankan untuk dibandingkan dengan individu hasil proses regenerasi.

2.6.1. Probabilitas Seleksi

Bagian ini membicarakan bagaimana probabilitas seleksi untuk setiap chromosome. Dalam prosedur seleksi perbandingan, probabilitas seleksi dari sebuah chromosome sebanding denganfitness value yang dimilikinya. Contoh dalam generasi awal, dimana ada sebuah kecenderungan untuk sebuah super chromosome kecil akan mendominasi proses seleksi. Dalam generasi selanjutnya ketika populasi secara besar berkumpul, kompetisi diantara chromosome kurang kuat dan pencarian random tingkah laku akan muncul. Scaling dan ranking mechanism diharapkan dapat mengurangi masalah ini. Metode scaling membuat peta mentah nilai fungsi obyektif menjadi beberapa nilai real positif, dan probabilitas survival untuk setiap chromosome menurut nilai itu. Matode ranking menganggap nilai aktual fungsi obyektif dan menggunakan ranking

dari chromosome sebagai pengganti untuk menentukan probabilitas survival. Proses seleksi adalah proses pemilihan chromosome. Setelah chromosome itu terpilih maka

chromosome itu langsung akan menjadi chromosome awal pada generasi yang baru.

Dengan kata lain setelah melewati proses seleksi itu maka akan berganti ke generasi baru. Proses seleksi yang umum digunakan adalah dengan menggunakan Roulette

Wheel Selection.

2.7. Mutasi

Pada Algoritma Genetika terdapat proses Mutasi yaitu proses pemilihan kromosom yang akan di-crossover-kan dengan kromosom dari individu lain. Masalah yang paling mendasar pada proses ini adalah bagaimana proses penyeleksiannya. Menurut teori evolusi Darwin proses seleksi individu adalah :” individu terbaik akan tetap hidup dan

menghasilkan keturunan”. Pada proses seleksi ini dapat menggunakan banyak

metode Mutasi Operator mutasi digunakan untuk memodifikasi satu atau lebih nilai gen dalam satu individu. Probabilitas mutasi (P) ditentukan dan digunakan untuk mengendalikan frekuensi mutasi. Apabila nilai random r k < P m, 30 maka gen ke-k kromosom tersebut terpilih untuk mengalami mutasi. Mutasi dengan menggantikan 0 dengan 1 atau sebaliknya gen 1 dengan 0. Biasanya disebut dengan proses flip yaitu dengan membalik nilai 0 ke 1atau 1 ke 0. Ilustrasi kerja operator ini dapat digambarkan seperti pada gambar dibawah ini. Fungsi dari operator mutasi adalah untuk menghindari agar solusi permasalahan yang diperoleh bukan merupakan solusi optimum lokal. Seperti halnya pada operator crossover, tipe dan implementasi dari operator mutasi bergantung pada jenis pengkodean dan permasalahan yang dihadapi. Seberapa sering mutasi dilakukan dinyatakan dengan suatu probabilitas mutasi, P. Posisi elemen pada kromosom yang akan mutasi ditentukan secara random. Mutasi dikerjakan dengan cara melakukan m perubahan pada elemen tersebut. Perubahan parameter kontrol seperti besarnya populasi, probabilitas crossover dan probabilitas mutasi merupakan kemajuan dari pencarian di dalam metode Algoritma Genetika. Variasi tersebut dapat memberikan beberapa hasil pencarian walaupun sangat sulit menentukan kombinasi yang optimal dari beberapa parameter pada tiap-tiap proses pencarian yang terjadi. Operator mutasi one-point akan membentuk sebuah fungsi yang baru dengan menambahkan secara acak sebuah nilai (antara –w) ke nilai tengah

setengah dari sebuah daerah lingustik. Dengan operasi mutasi maka akan terbentuk sebuah nilai fungsi keanggotaan yang baru. Roulette Wheel selection, Rank Selection, Elitism dan sebagainya.

2.8. Algoritma Kriptografi

Kriptografi (cryptography) berasal dari Bahasa Yunani: ”cryptos” artinya ”secret” (rahasia), sedangkan ”graphein” artinya ”writing” (tulisan), Jadi, kriptografi berarti

”secret writing” (tulisan rahasia). Kriptografi adalah ilmu yang mempelajari

teknik-teknik matematika yang berhubungan dengan aspek keamanan informasi seperti kerahasiaan, integritas data, serta otentikasi.(Rinaldi Munir, 2006).

Definisi yang digunakan di dalam buku menyatakan bahwa kriptografi adalah ilmu dan seni untuk menjaga kerahasiaan pesan dengan cara menyandikannya ke dalam bentuk yang tidak dapat dimengerti lagi maknanya. Definisi ini mungkin cocok pada masa lalu di mana kriptografi digunakan untuk keamanan komunikasi penting seperti komunikasi di kalangan militer, diplomat, dan mata-mata. Namun saat ini kriptografi lebih dari sekadar privacy, tetapi juga untuk tujuan data integrity,

authentication, dan non-repudation.

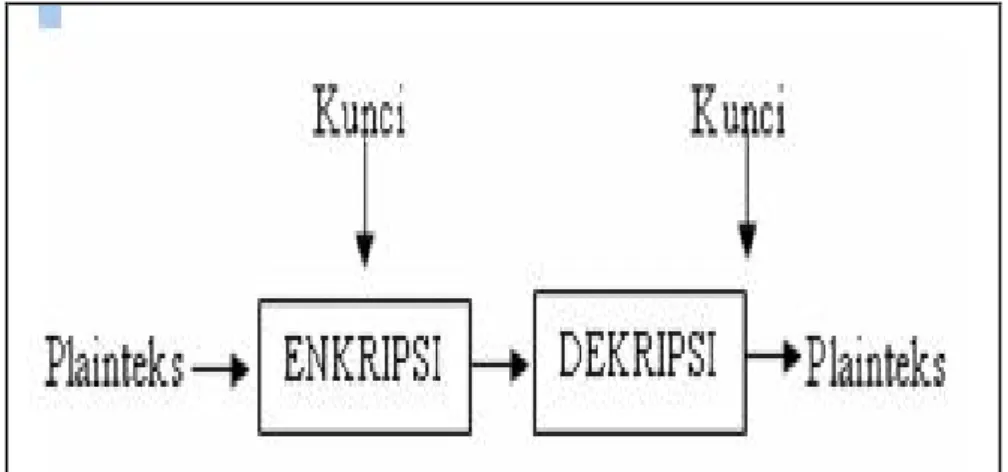

2.8.1. Enkripsi

Enkripsi merupakan bagian dari kriptografi, dan merupakan hal yang sangat penting supaya keamanan data yang dikirimkan bisa terjaga kerahasiaannya. Enkripsi bisa diartikan dengan chiper atau kode, di mana pesan asli (plaintext) diubah menjadi kode-kode tersendiri sesuai metode yang disepakati oleh kedua belah pihak, baik pihak pengirim pesan maupun penerima pesan. (Andy Pramono, 2009)

2.8.2. Dekripsi

Dekripsi merupakan proses sebaliknya dari enkripsi yaitu mengembalikan sandi-sandi atau informasi yang telah dilacak kebentuk file aslinya dengan menggunakan kunci atau kode. (Munawar, 2012)

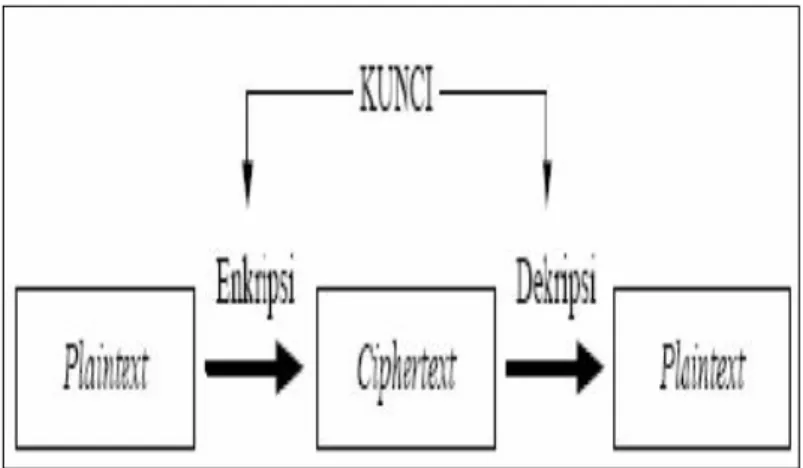

Gambar 2.4 Proses Enkripsi dan Deskripsi

2.8.3. Karakteristik Sistem Kriptografi

Sistem kriptografi dapat dikarakteristikan berdasarkan (Rifki Sadikin, 2012): 1. Tipe Operasi dipakai dalam enkripsi dan dekripsi

Dua tipe yang dipakai dalam enkripsi dan dekripsi subtitusi, elemen pesan (karakter, byte atu bit) ditukar / disubtitusikan dengan elemen lain dari ruang pesan.

2. Tipe kunci yang dipakai

Umumnya sistem kriptografi klasik dan beberapa system kriptografi modern menggunakan kunci yang sama pada sisi penyandian dan penyulih sandi. Sistem kriptografi seperti ini disebut dengan kriptografi dengan kunci simetri.

3. Tipe pengolahan pesan

Ketika melakukan penyandian pesan yang akan dienkripsi ataupun didekripsi diolah persatuan blok elemen disebut dengan block cipher.

2.8.4. Algoritma Simetris

Algoritma Kriptografi Simetris atau disebut juga Algoritma Kriptografi konvensional. Algoritma ini menggunakan kunci yang sama untuk proses enkripsi dan proses dekripsi.

Gambar 2.5 Prosedur Algoritma Asimetris

2.8.5. Algoritma Asimetris

Algoritma Kriptografi Asimetris adalah algoritma yang menggunakan kunci yang berbeda untuk proses enkripsi dan dekripsinya. Algoritma ini disebut juga Algoritma Kunci Umum (Public Key Algorithm) karena kunci untuk enkripsi dibuat umum (publik key) atau dapat diketahui oleh setiap orang, tapi kunci untuk dekripsi hanya diketahui oleh orang yang berwenang mengetahui data yang disandikan atau sering disebut Kunci Pribadi (Private Key).

Gambar 2.6 Prosedur Kerja Algoritma Asimetris Privat Penerima (Sumber : Yulita, 2010)

2.9 Algoritma Hill chiper

disebut dengan istilah sandi adalah suatu fungsi matematis yang digunakan untuk melakukan enkripsi dan dekripsi Ada dua macam algoritma kriptografi, yaitu algoritma simetris (symmetric algorithms) dan algoritma asimetris (asymmetric

algorithms).

Hill chiper yang merupakan polyalphabetic cipher dapat dikategorikan sebagai block cipher, karena teks yang akan diproses akan dibagi menjadi blok-blok dengan

ukuran tertentu. Setiap karakter dalam satu blok akan saling mempengaruhi karakter lainnya dalam proses enkripsi dan dekripsinya, sehingga karakter yang sama tidak dipetakan menjadi karakter yang sama pula (Widyanarko, 2008).

Teknik kriptografi ini menggunakan sebuah matriks persegi sebagai kunci yang digunakan untuk melakukan enkripsi dan dekripsi. Hill chiper diciptakan oleh Lester S. Hill pada tahun 1929. Hill chiper tidak mengganti setiap abjad yang sama pada plaintext dengan abjad lainnya yang sama pada ciphertext karena menggunakan perkalian matriks pada dasar enkripsi dan dekripsinya. Hill chiper termasuk kepada algoritma kriptografi klasik yang sangat sulit dipecahkan oleh kriptanalis apabila dilakukan hanya dengan mengetahui berkas ciphertext saja. Namun, teknik ini dapat dipecahkan dengan cukup mudah apabila kriptanalis memiliki berkas ciphertext dan potongan berkas plaintext. Teknik kriptanalisis ini disebut known-plaintext attack. (Arya Widyanarko, 2009)

2.9.1. Dasar Teknik Hill chiper

Aritmatika modulo terhadap matriks. Dalam penerapannya, Hill chiper menggunakan teknik perkalian matriks dan teknik invers terhadap matriks. Kunci pada Hill chiper adalah matriks n x n dengan n merupakan ukuran blok. Jika kunci disebut dengan K, maka K adalah sebagai berikut (Arya Widyanarko, 2009):

k11 k12 … k1n K= k21 k22 … k2n

… … … … km1 km2 … kmn

Matriks K yang menjadi kunci harus merupakan matriks yang invertible, yaitu memiliki multiplicative inverse K-1 sehingga :

K . K = 1

Kunci harus memiliki invers karena matriks K-1 tersebut adalah kunci yang digunakan untuk melakukan dekripsi.

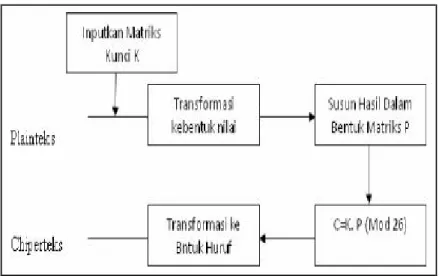

2.9.2 Teknik Enkripsi pada Hill chiper

Proses enkripsi pada Hill chiper dilakukan per blok plaintext. Ukuran blok tersebut sama dengan ukuran matriks kunci. Sebelum membagi teks menjadi deretan blok-blok, plaintext terlebih dahulu dikonversi menjadi angka, masing-masing sehingga A=0, B=1, hingga Z=25. Secara matematis, proses enkripsi pada Hill chiper adalah: C = K . P

C = Ciphertext K = Kunci P = Plaintext

Gambar 2.7 Ilustrasi Proses Enkripsi Hill chiper

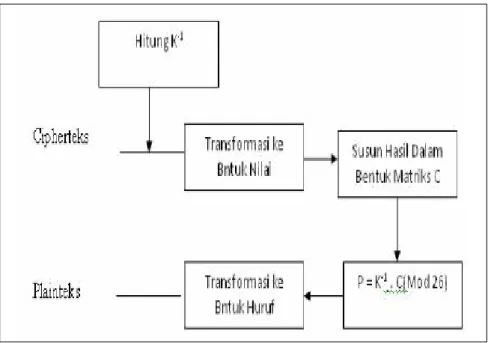

2.9.3 Teknik Dekripsi pada Hill chiper

Proses dekripsi pada Hill chiper pada dasarnya sama dengan proses enkripsinya. Namun matriks kunci harus dibalik (invers) terlebih dahulu. Secara matematis, proses dekripsi pada Hill chiper dapat diturunkan dari persamaan.

C = K . P K-1 . C = K-1 . K . P K-1 . C =I . P

P = K-1 . C

Menjadi persamaan proses deskripsi : P = K-1 . C

Di mana untuk menentukan K-1 dengan menggunakan rumus: moddet1K26 = x atau (detK * x mod 26 = 1)

Gambar 2.8 Ilustrasi Proses Dekripsi Hill chiper

2.9.4 Model Enkripsi

2.9.4.1. Enkripsi dengan kunci Pribadi

Enkripsi ini dapat dilakukan jika si pengirim dan si penerima telah sepakat meng- gunakan kunci dan metode enkripsi tertentu. Metode enkripsi atau kunci yang digunakan harus dijaga agar tidak ada pihak luar yang mengetahuinya. Kesepakatan cara enkripsi atau kunci enkripsi ini bisa dicapai lewat jalur komunikasi lain yang lebih aman, misalnya dengan pertemuan langsung. Cara enkripsi dengan kesepakatan atau kunci enkripsi ini dikenal dengan istilah enkripsi dengan kunci pribadi, karena kunci hanya boleh diketahui oleh dua pribadi yang berkomunikasi tersebut.

Cara enkripsi dengan kunci pribadi umumnya digunakan untuk kalangan bisnis maupun pemerintahan. Beberapa metode yang termasuk dalam enkripsi dengan kunci pribadi antara lain: substitution cipher yang meliputi simple substitution (Caesar cipher/mono alphabetical cipher), homophonic substitution, poly alphabetic subtitution, polygraphic substitution.

Dari beberapa metode di atas, di dalam pembahasan ini hanya digunakan

polygraphic substitution cipher. Dalam polygraphic substitution cipher

plaintext disubstitusikan dalam kelompok-kelompok yang lebih besar, yang akan menggantikan substitusi teks per huruf/abjad. Hill cipher merupakan polygraphic

substitution yang dapat mengkombinasikan lebih banyak huruf secara berturut-turut

menggunakan aljabar linier. Hill cipher dibuat tahun 1929 oleh Lester S. Hill. Tiap-tiap huruf diperlakukan sebagai sebuah digit dalam basis 26, misalnya A = 0, B = 1, C = 3 dst. Sebuah blok dari n huruf dinyatakan sebagai vektor dimensi n, dan dikalikan dengan matriks nxn, modulo 26. Komponen matriks merupakan kunci, dipilih random dengan syarat merupakan matriks invertibel untuk memastikan bahwa dekripsi mungkin dilakukan. Dalam algoritma kunci pribadi, kunci digunakan untuk enkripsi data dan tidak diberikan kuasa kepada publik tetapi hanya pada orang tertentu yang tahu dan dapat membaca data yang dienkripsi. Karakteristik dari algoritma kriptografi kunci pribadi adalah bahwa kunci enkripsi sama dengan kunci dekripsi. (Kristanto, 2003)

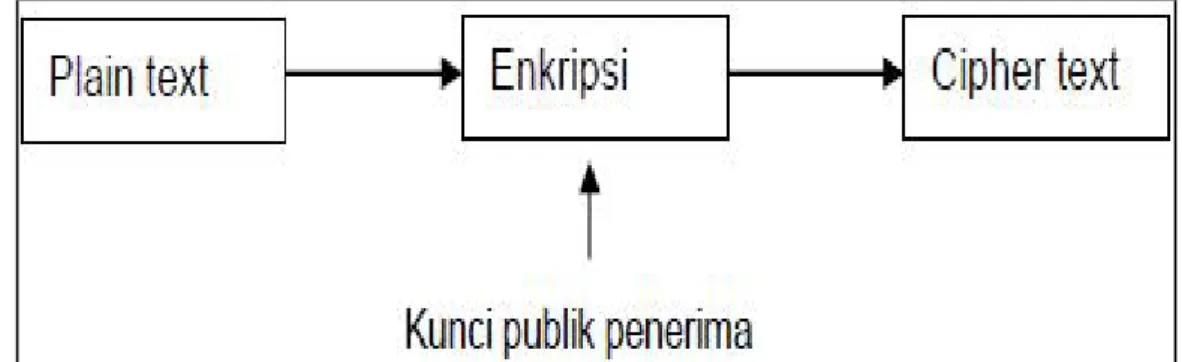

2.9.4.1. Enkripsi dengan kunci Publik

Enkripsi dengan cara ini menggunakan dua kunci yaitu satu kunci pribadi untuk enkripsi dan satu kunci publik untuk dekripsi. Algoritma dari enkripsi kunci publik adalah sebagai berikut :

Gambar 2.9. Algoritma Enkripsi Pengiriman

Gambar 2.10. Algoritma Dekripsi Penerimaan

Dalam algorima kunci publik, kunci enkripsi dibuka sehingga tak seorangpun dapat menggunakannya, tetapi untuk dekripsi hanya satu orang yang punya kunci dan dapat menggunakannya. (Kristanto, 2003)

2.9.5 Matrik

Sebuah matrik adalah susunan segi empat siku-siku dari bilangan-bilangan. Bilangan-bilangan dalam susunan tersebut dinamakan entri dalam matrik.

2.9.6 Perkalian antar Matrik

Aij x Bij = Cij (2.2) Dimana Aij adalah matrik pertama dan Bij adalah matrik kedua. Sedangkan Cij adalah matrik hasil dari perkalian matrik A dengan Matrik B.

Contoh:

2.9.7 Invers Matrik

Misalkan A = (aij) n x n. Jika terdapat B = (Bij) n x n, sedemikian sehingga AB = BA = I (Matrik Identitas ordo n), maka B disebut matrik invers dari A dengan notasi .

2.10. Penelitian Terkait

Iswahyudi,C. et. al. (2012) melakukan penelitian tentang pengamanan kunci enkripsi citra pada algoritma super enkripsi menggunakan metode end of file. penelitian ini menggunakan konsep symmetric cryptosystem. Symmetric cryptosystem sangat menekankan pada kerahasiaan kunci yang digunakan untuk proses enkripsi dan dekripsi. Oleh karena itulah sistem ini sering disebut sebagai secret-key ciphersystem.

Secret-key cryptography merupakan bentuk kriptografi yang lebih tradisional, dimana

sebuah kunci tunggal dapat digunakan untuk mengenkrip dan mendekrip pesan yang mana baik pengirim maupun yang dikirim dan oleh karena itu pada penelitian ini diusulkan sebuah cara untuk mengoptimalkan keamanan pada kunci yang digunakan. sehingga kunci yang digunakan untuk proses enkripsi dan dekripsi pada image hasil enkripsi sebelum dikirimkankan akan lebih optimal.

Wowor, A.D. (2013) Melakukan penelitian terhadap modifikasi kriptografi hill

cipher menggunakan convert between base modifikasi kriptografi hill cipher. Metode

ini dapat melakukan proses enkripsi dan dekripsi, dan juga dapat memenuhi sebagai sebuah sistem kriptografi. Disisi lain MHc ini dapat menahan kriptanalisis

known-plaintext attack dengan perkalian matriks yang sebelumnya memecahkan Hc. Maka

dari itu, modifikasi ini dapat digunakan sebagai sebuah teknik kriptografi. Penggunaan kunci tambahan memberikan perubahan yang signifikan pada algoritma, hal ini dapat dilihat dengan tidak terpecahkannya kunci dan plainteks dari serangan kriptanalisis

known-plaintext attack dengan teknik perkalian matriks dan fungsi linier, atau

modifikasi ini dapat menahan kriptanalisis yang sudah memecahkan Hill cipher. Pramono, A. et. Al. (2009) Melakukan penelitian terhadap algoritma hill

cipher sebagai media steganografi menggunakan metode lsb dalam penelitian

steganografi ini, proses belum berjalan cepat. Hal ini dikarenakan proses perulangan yang berkali-kali untuk mengenkripsi data, dan juga untuk pengambilan data citra gambar. Mungkin untuk pengembangannya bisa digunakan metode lain untuk mempercepat proses pengambilan datanya. Sedangkan untuk menambah tingkat keamanan sebuah data maka bisa digunakan metode enkripsi lain yang bersifat modern dari sebuah perkalian matrik dengan pengkodean dari sebuah teks, sebagai bentuk langkah awal dari enkripsi sebuah data.

studi kasus air minum kemasan. Algoritma genetika dapat diterapkan pada pencarian rute optimal pada disitribusi air minum dengan kendala time window, dengan dilakukan pengujian terhadap hasil data yang telah didapat. Pengujian dilakukan dengan menggunakan operator genetika (PC/PM, jumlah generasi dan jumlah populasi) kemudian dilakukan seleksi sehingga didapatkan nilai fitness terbaik. Seleksi dilakukan dengan menggunakan dua metode yang mana dari salah satu seleksi tersebut dipilih Metode yang menghasilkan nilai fitness yang lebih baik.

Carwoto (2007) melakukan penelitian terhadap hasil kerja algoritma genetika secara internal yang diterapkan pada kasus optimasi penempatan kapasitor shunt. Dapat melakukan perhitungan optimasi untuk data yang detil, misalnya dengan ukuran kapasitor kontinyu (tidak diskrit). Sebagai bahan perbandingan, perlu dilihat perbedaan hasil perhitungan optimasi menggunakan algoritma genetika ini dengan hasil perhitungan menggunkan metode konvensional yang dilakukan secara deterministik. Algoritma Genetika yang diterapkan secara mandiri pada proses optimasi penempatan kapasitor shunt dapat mencapai penyelesaian optimum global (global optimum solution). Algoritma Genetika mampu memberikan perhitungan optimasi dengan melakukan diskritisasi ukuran kapasitor (ukuran kapasitor yang akan dipasang disesuaikan dengan ukuran kapasitor standar di lapangan) atau dengan ukuran kontinyu.

BAB 3

METODOLOGI PENELITIAN

Sesuai dengan tujuan penelitian yaitu mengoptimasi proses enkripsi menggunakan algoritma genetika, maka pada bab ini dimulai dengan pembahasan tentang rancangan studi kasus algoritma yang akan dibahas.

3.1. Proses enkripsi dengan Hill chiper

Pada tahapan ini, akan dilakukan proses pencarian optimasi kunci enkripsi terhadap kunci yang ada. Proses enkripsi data tersebut akan menggunakan algoritma genetika. Langkah-langkah yang dilakukan adalah sebagai berikut :

1. Mengoptimasikan kunci dengan algoritma genetika.

2. Menampilkan alternatif kunci yang diperoleh dari enkripsi Hill chiper. 3. Akan didapat suatu hasil kunci .

Gambar 3.1. Flowchart Enkripsi Hill chipper

3.2. Proses Deskripsi pada Hill chiper

Pada tahapan ini, akan dilakukan proses pengembalian kunci deskripsi enkripsi terhadap penyandian kunci apa bila kunci yang dikembalikan tidak sesuai maka;

1. Input hasil kunci yang telah enkripsi.

Gambar 3.2. Flowchart Deskripsi Hill chiper

Proses deskripsi pada hill cipher dilakukan untuk mengolah data acak (cipherteks) menjadi data awal (plainteks). Dalam proses dekripsi ini terdapat proses dekripsi hill

cipher. Proses dekripsi pada metode hill cipher ini pada dasarnya sama dengan proses

enkripsinya. Namun matriks kunci harus dibalik (invers) terlebih dahulu. Secara matematis, proses dekripsi pada hill cipher yaitu input kunci yang telah di optimasi menggunakan algoritma genetika sehingga diproses kembali menggunakan proses deskripsi Hill chiper.

3.3 Rancangan Penelitian

Dalam tahap penelitian ini untuk memahami proses pemakaian algoritma genetika dalam mencari optimasi kunci enkripsi pada Hill chiper dengan menggunakan algoritma genetika maka apa bila kunci yang dikembalikan tidak sesuai kunci yang telah di enkripsi dengan menggunakan algoritma genetika maka kunci tersebut tidak akan kembali dan apabila kunci yang telah sesuai dengan nilai yang terdapat pada

algoritma genetika maka akan kembali sesuai dengan kunci yang telah di enkripsi dengan itu akan diketahui dimana pencarian kunci yang lebih optimal untuk proses enkripsi tersebut.

Gambar 3.3. Rancangan Flowchart untuk optimasi kunci Enkripsi pada Hill chiper dengan menggunakan algoritma genetika.

Pada tahap proses diatas akan diseleksi populasi yang layak dijadikan sebagai populasi awal kromosom setelah didapat populasi yang layak maka maka akan dibentuk kembali awal sehingga akan di seleksi kembali menggunakan crossover dimana proses ini untuk memilih individu - individu yang akan dipilih untuk proses persilangan mutasi. Adapun fungsi Proses ini bertujuan untuk memotong dan memperoleh calon induk yang baik didalam algoritma genetika tersebut. Induk yang baik akan menghasilkan keturunan yang baik. Maka nilai fitness inilah yang nantinya akan digunakan sebagai populasi awal pada generasi berikutnya apa bila tidak ditemukan atau nilai F = 0 maka akan di terjadi lagi proses seleksi, penyilangan (crossover) dan mutasi sehingga akan samapai ditemukan pada generasi selanjut nya nilai F = 1 maka akan diperoleh individu baru setelah itu akan diproleh kunci yang siap ditampilkan.

BAB 4

HASIL DAN PEMBAHASAN

4.1 Pendahuluan

Pada bagian ini, penulis akan menjabarkan analisis dari hasil pengujian yang telah dijabarkan pada bagian sebelumnya ke dalam bentuk aplikasi perangkat lunak. Perangkat lunak yang dibangun dengan menggunakan bahasa pemrograman Visual Basic. Kemudian dengan menggunakan perangkat lunak tersebut, maka penulis akan mengoptimasi beberapa kunci yang layak menjadi suatu kunci yang bisa dipakai untuk mengenkripsi kunci Hill chiper dengan menggunakan algoritma genetika. Dari hasil optimasi tersebut akan menghasilkan suatu kunci yang didapat layak dijadikan sebagai kunci dengan penerapan menggunakan algoritma genetika.

4.2 Pengujian Populasi

Dimana pengujian pertama ini akan menggukan 9 kromosom dengan menggunakan percobaan 0-255 sebagai populasi.

Tabel 4.1 Populasi Jumlah Populasi 0-255 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95

Jumlah Populasi 0-255 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255

Dari tabel. 4.1 penulis telah menguji 9 populasi yang akan di jadikan sebagai kromosom yaitu sebagai berikut :

Tabel 4.2 Nilai Populasi 1

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

31 40 75

25 13 31

41 55 20

Kemudian hasil dari populasi 1 pada tabel.4.2 diatas akan menghasil F = D = 1 dimana jumlah D = 1 setelah pengujian bisa dilihat pada perhitungan berikut :

Nilai Fitnes Populasi 1 F = 43

Tabel 4.3 Nilai Populasi 2

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

5 80 13

61 74 74

10 26 10

Nilai Fitnes Populasi 2 F = 118

Tabel 4.4 Nilai Populasi 3

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

22 40 37

52 17 44

37 30 11

Nilai Fitnes Populasi 3 F = 49

Tabel 4.5 Nilai Populasi 4

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

246 125 246

33 244 49

33 2 246

Tabel 4.6 Nilai Populasi 5

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

246 79 106

49 49 49

183 49 2

Nilai Fitnes Populasi 5 F = 37

Tabel 4.7 Nilai Populasi 6

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

229 6 229

130 195 229

247 195 229

Nilai Fitnes Populasi 6 F = 59

Tabel 4.8 Nilai Populasi 7

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

183 2 85

183 125 246

246 246 79

Tabel 4.9 Nilai Populasi 8

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

79 246 2

2 33 79

183 134 49

Nilai Fitnes Populasi 8 F = 61

Tabel 4.10. Nilai Populasi 9

Nilai Kunci Yang Telah Di Uji Dengan Ordo 3 X 3

195 195 92

219 229 195

219 22 229

Nilai Fitnes Populasi 9 F = 55

Maka dari pengujian nilai populasi 1- 9 akan didapat kromosom sebagai berikut:

Kromosom 1 F = 43 Kromosom 2 F = 118 Kromosom 3 F = 49 Kromosom 4 F = 199 Kromosom 5 F = 37 Kromosom 6 F = 59 Kromosom 7 F = 219 Kromosom 8 F = 61 Kromosom 9 F = 55

4.3 Pengujian Menggunakan Seleksi Roulette Wheel Tabel 4.11 Individu Nomor Individu 1 2 3 4 5 6 7 8 9 Nilai Probabilitas (Fk) 43 118 49 199 37 59 219 61 55

Kemudian akan dihitung total fitness dengan pada tabel 4.11 diatas berikut pengujian

) sebagai total fitness :

) = 43 + 118 + 49 + 199 + 37 + 59 + 219 + 61 + 55 = 840

Kemudian pengujian berikut nya akan menghitung nilai probabilitas dari seleksi berikut pengujian (P ) : Individu 1 Individu 2 Individu 3 Individu 4 Individu 5 Individu 6 Individu 7 Individu 8 Individu 9

Maka dapat dilihat hasil dari pengujian dari nilai probabilitas dimana terlihat bahwa secara umum nilai probabilitas bervariasi setiap pengujian, adapun pada nilai individu pertama didapat nilai probabilitas sebesar 0.0512 dan pada pengujian individu kedua didapat naik sebesar nilai 0.1405 begitu juga pada pengujian individu ketiga kembali naik didapat nilai probabilitas sebesar 0.0583 sedangkan nilai pada probabilitas pada pengujian keempat kembali naik sebesar 0.2369 dan pada pengujian kelima turun lagi kembali menjadi 0.0440 setelah itu adapun pengujian keenam juga turun nilai probabilitas sebesar 0.0702 setelah itu kita uji pada pada individu ketujuh didapat sebesar 0.2607 naik kembali dan pada pengujian individu kedelapan kembali turun didapat nilai sebesar 0.0726 pada pengujian individu kesembilan diperoleh nilai sebesar 0.0655 maka tahap pengujian probabilitas menggunakan metode routele wheel telah selesai dan bisa di lihat pada tabel 4.12 berikut :

Tabel 4.12 Nilai Probabilitas

Komulatif Probabilitas

(Ck)

0.0512 0.1405 0.0583 0.2369 0.044 0.0702 0.2607 0.0726 0.0655

Maka akan diperoleh nilai probabilitas pada hasil pengujian menggunalkan seleksi

roulate wheel yang dapat dilihat pada tabel 4.13 di bawah ini :

Tabel 4.13 Hasil Seleksi Roulette Wheel

Nomor Individu 1 2 3 4 5 6 7 8 9

Nilai Fitness

(FCK) 43 118 49 199 37 59 219 61 55

Dari hasil pengujian menggunalkan seleksi roulate wheel yang dapat dilihat pada tabel 4.13 di atas didapat nialai probabilitas dapat kita lihat kalau kromosom ke empat dan kromosom ke tujuh yang mempunyai fitness paling besar dari sembilan kromosom tersebut mempunyai probabilitas untuk terpilih pada generasi selanjutnya lebih besar dari kromosom lainnya. Untuk proses pengujian seleksi selanjut nya kita gunakan roulette wheel, setelah itu kita harus mencari dahulu nilai kumulatif probabilitasnya sebegai berikut :

C [1] = 0.0512 C [2] = 0.1917 C [3] = 0.25 C [4] = 0.4869 C [5] = 0.5309 C [6] = 0.6011 C [7] = 0.8618 C [8] = 0.9344 C [9] = 1

Bisa dilihat hasil diatas setelah pengujian perhitungan nilai kumulatif probabilitas nya pada C[1] didapat sebesar 0.0512 Pada pengujian C[2] didapat nilai kumulatif probabilitas nya 0.1917 pada pengujian selanjut nya C[3] 0.25 dan pada pengujian

C[4] didapat nilai kumulatif probabilitas nya sebesar 0.4869 pada C[5] nilai kumulatif

probabilitas nya sebesar 0.5309 berikut nya untuk C[6] didapat nilai kumulatif probabilitas nya yaitu sebesar 0.6011 pada C[7] didapat nilai nya sebesar 0.8618 pada

Setelah perhitung kumulatif probabilitasnya maka proses seleksi menggunakan roulette-wheel dapat dilakukan. Adapun proses pengujiannya adalah dengan membangkitkan bilangan acak R dalam range 0-1. Jika R[k] < C[1] maka pilih kromosom 1 sebagai induk, selain itu pilih kromosom ke-k sebagai induk dengan syarat C[k-1] < R < C[k]. Kita putar roulete wheel sebanyak jumlah populasi yaitu sebanyak 9 kali (bangkitkan bilangan acak R) dan pada tiap putaran, kita pilih satu kromosom untuk populasi baru. Setelah dihitung kumulatif probabilitasnya maka proses seleksi menggunakan roulette-wheel dapat dilakukan.

1. R[1] = 0.157 => kromosom 2 2. R[2] = 0.241 => kromosom 3 3. R[3] = 0.531 => kromosom 5 4. R[4] = 0.009 => kromosom 1 5. R[5] = 0.159 => kromosom 2 6. R[6] = 0.301 => kromosom 4 7. R[4] = 0.813 => kromosom 7 8. R[5] = 0.603 => kromosom 7 9. R[6] = 0.467 => kromosom 4

Maka dari perhitungan pengujian diatas akan didapat kromosom yang terpilih sebagai induk yang baru dapat dilihat pada tabel 4.14 dibawah :

Tabel 4.14 Hasil pengujian Kromosom Baru

Kromosom Lama Kromosom Baru

kromosom [1] kromosom [2] kromosom [2] kromosom [3] kromosom [3] kromosom [5] kromosom [4] kromosom [1] kromosom [5] kromosom [2] kromosom [6] kromosom [4] kromosom [7] kromosom [7] kromosom [8] kromosom [7]

Hasil pengujian kromosom baru dengan metode proses seleksi adalah sebagai berikut : Kromosom [1] = [5; 80; 13;61; 74; 74; 10; 26; 10] Kromosom [2] = [22; 40; 37; 52; 17; 44; 37; 30; 11] Kromosom [3] = [246; 79; 106; 49; 49; 49; 183; 49; 2] Kromosom [4] = [31; 40; 75; 25; 13; 31; 41; 55; 20] Kromosom [5] = [5; 80; 13;61; 74; 74; 10; 26; 10] Kromosom [6] = [246; 125; 246; 33; 244; 49; 33; 2; 246] Kromosom [7] = [183; 2; 85; 183; 125; 246; 246; 246; 79] Kromosom [8] = [183; 2; 85; 183; 125; 246; 246; 246; 79] Kromosom [9] = [246; 125; 246; 33; 244; 49; 33; 2; 246]

Maka bisa dilihat bahwa proses pengujian seleksi telah terjadi pada setiap kromosom yang sudah diseleksi maka akan didapat kromosom baru. Setelah pengujian seleksi maka proses selanjutnya adalah pengujian pada crossover. Untuk melakukan pengujian berikut nya dengan metode yang digunakan adalah one-cut point, yaitu memilih secara acak satu posisi dalam kromosom induk kemudian saling menukar antara gen.

Bangkitkan bilangan acak R sebanyak jumlah populasi 1. R[1] = 0.191

2. R[2] = 0.259 3. R[3] = 0.340 4. R[4] = 0.501 5. R[5] = 0.008

7. R[7] = 0.405 8. R[8] = 0.051 9. R[9] = 0.667 Kromosom [1] >< Kromosom [5] Kromosom [5] >< Kromosom [8] Kromosom [8] >< Kromosom [1]

Maka kromosom ke-k akan dipilih sebagai induk jika R[k] < ρc adalah (0.2), dari bilanganacak R diatas maka yang dijadikan induk adalah Kromosom [1], Kromosom

[5] dan Kromosom [8].

4.4. Pengujian Menggunakan Crossover One Cut-Point

Setelah melakukan pemilihan induk proses selanjutnya adalah menentukan posisi

crossover Posisi one cut-point crossover dipilih menggunakan bilangan acak 1-3

sebanyak jumlah crossover yang terjadi sebagai berikut : C[1] = 4

C[2] = 3 C[3] = 7

Hasil dari pengujian Crossover offspring[1] dari Kromosom[1] >< Kromosom[5] dapat dilihat pada tabel dibawah ini :

Tabel 4.15 Hasil Offspring 1

Nomor gen 1 2 3 4 5 6 7 8 9

Kromosom 1 5 80 13 61 74 74 10 26 10

Kromosom 5 5 80 13 61 74 74 10 26 10

Offspring 1 5 80 13 61 74 74 10 26 10

Hasil dari pengujian Crossover offspring[2] dari Kromosom[5] >< Kromosom[8] dapat dilihat pada tabel dibawah ini :

Tabel 4.16 Hasil Offspring 2

Nomor gen 1 2 3 4 5 6 7 8 9

Kromosom 5 5 80 13 61 74 74 10 26 10

Kromosom 8 183 2 85 183 125 246 246 246 79

Offspring 2 5 80 13 61 74 246 246 246 79

Hasil pengujian dari Crossover offspring[2] dari Kromosom[8] >< Kromosom[1] dapat dilihat pada tabel dibawah ini :

Tabel 4.17 Hasil Offspring 3

Nomor gen 1 2 3 4 5 6 7 8 9

Kromosom 8 183 2 85 183 125 246 246 246 79

Kromosom 1 5 80 13 61 74 74 10 26 10

Offspring 3 183 2 85 183 125 74 10 26 10

Dengan demikian populasi kromosom setelah mengalami proses crossover menjadi seperti dibawah berikut :

Kromosom [1] = [5; 80; 13;61; 74; 74; 10; 26; 10] Kromosom [2] = [22; 40; 37; 52; 17; 44; 37; 30; 11] Kromosom [3] = [246; 79; 106; 49; 49; 49; 183; 49; 2] Kromosom [4] = [31; 40; 75; 25; 13; 31; 41; 55; 20]