Pengenalan Sistem Informasi

Berbasis Komputer &

Keunggulan Bersaing

Tujuan Pengajaran

Mengetahui berbagai jenis sumber daya dan betapa pentingnya sumber daya Informasi

Mengerti kenapa manajer harus mengelola Manajemen Informasi

Mengerti siapa pengguna informansi dan peranan manajer dalam mengelola informasi

Mengerti definisi dan aplikasi dari sistem dan perbedaan antara Sistem Fisik dan Sistem Konseptual

Dapat membedakan antara Data dan Informasi

Mengetahui elemen dari Sistem Informasi berbasis

Tujuan Pengajaran

Mengerti lingkungan perusahaan dan apa saja yang terlibat didalamnya

Mengerti konsep Keunggulan Bersaing dan Porter’s Value Chain

Mengetahui apa saja Sumber Daya Informasi dan siapa yang bertanggung jawab terhadap hal tersebut

Mengerti Perencanaan Strategis untuk Sumber Daya Informasi dan End-User Computing dalam Strategis

Data dan Informasi

Data

Merupakan fakta yang relatif tidak berguna. Contoh : jam kerja seorang karyawan

Informasi

Data yang telah diolah atau data yang memiliki arti bagi penggunanya.

Sumber Daya dan Pemanfaatannya

Jenis-jenis Sumber Daya :

Manusia -- Materi

Mesin (Fasilitas&Energi) -- Modal (uang) Informasi (termasuk Data)

Sumber Daya Fisik : Sumber Daya yang

berwujud, nyata secara fisik dan dapat disentuh. Yg manakah ??

Sumber Daya Konseptual : mendeskripsikan

Sumber Daya dan Pemanfaatannya

Perbedaan penggunaan Sumber Daya

Fisik dan Sumber Daya Konseptual :

SD Fisik : memaksimalkan penggunaannya

dan mengganti sebelum usang dan tidak efisien

SD Konseptual : mengolah data menjadi

Pentingnya Manajemen Informasi

Mengapa Manajemen Informasi Penting:

Meningkatnya Kerumitan dari Aktivitas

Bisnis

Pengaruh ekonomi Internasional

Kompetisi berskala Global

Meningkatnya kemampuan Teknologi

Sedikitnya waktu

Hambatan Sosial

Manajer dan Informasi

Pengguna Informasi

Manajer

Bukan Manajer

Orang dan Organisasi dalam lingkungan perusahaan

Level-level Manajemen

Starategic Planning Level (Presiden dan Wakilnya) Management Control Level (Manajer Regional,

Kepala Divisi)

Operational Control Level (Kepala Departemen,

Penyelia, Kepala Proyek

Tiap-tiap level manajemen membutuhkan

SISTEM

Sistem

Sekumpulan elemen yang terintegrasi yang memiliki maksud dan tujuan yang sama.

Open-Loop System

Sistem yang tidak memiliki kontrol terhadap operasinya

Closed-Loop System

SISTEM

Sistem Terbuka dan Sistem Tertutup

Berhubungan dengan Lingkungannya.

Subsistem dan Supersistem

Sistem Bisnis

Sistem Fisik

Sistem yang terdiri dari sumber daya Fisik

Sistem Konseptual

SISTEM

Pandangan Sistem melihat Operasi Bisnis sebuah

perusahaan sebagai sistem dengan setting lingkungan yang lebih besar.

Pandangan Sistem :

Menghindari manajer agar tidak tersesat dalam

kerumitan struktur organisasi dan rincian dari pekerjaan

Mengingatkan pentingnya memiliki tujuan yang baik

Menekankan agar seluruh bagian dari organisasi bekerja bersama

Evolusi SIBK

Awalnya berupa Data

Aplikasi Akuntansi berbasis Komputer =

Elektronik Data Processing (EDP).

Sistem Informasi Akuntansi

Menjelaskan suatu sistem yang mengelola data perusahaan

Beralih kepada konsep Sistem Informasi

Manajemen (SIM) yang menjelaskan bahwa aplikasi komputer harus diimplementasikan

Evolusi SIBK

MIT memperkenalkan konsep DSS (Sistem

Pengambilan Keputusan) yaitu sistem yang menghasilkan informasi yang bertujuan pada suatu masalah yang dihadapi manajer untuk diselesaikan dan keputusan yang harus diambil

Office Automation (OA)

Memfasilitasi komunikasi dan meningkatkan

produktifitas antara manajer dan pekerja melalui penggunaan alat-alat elektronik

Virtual Office, menyatakan kondisi dari OA yang

Evolusi SIBK

Sistem Berbasis Pengetahuan

Mewakili sistem yang menggunakan

Kecerdasan Buatan (AI) dalam penyelesaian masalah

Kecerdasan Buatan adalah aplikasi pada

komputer yang dapat diprogram untuk

melakukan sesuatu tugas dengan penalaran logis yang sama dengan penalaran manusia.

Sistem Pakar (ES) adalah salah satu subkelas

Kecerdasan Buatan.

Hambatan dari Sistem Pakar adalah sistem ini

Model SIBK

Sistem Informasi Berbasis Komputer

Sistem Informasi Akuntansi Sistem Informasi

Manajemen Sistem Pengambilan

Keputusan Kantor Virtual

Keputusan Masalah

Information

Spesialis Informasi

System Analyst

Database Administrator

Network Specialist

Tren kepada End-User Computing

End-User Computing

Seluruh atau sebagian sistem berbasis

komputer yang dikembangkan sendiri oleh pengguna

Apa yang menyebabkan End-User

Meningkatnya pengetahuan akan komputer

Information Services backlog

Perangkat keras (Hardware) yang murah

Lingkungan Perusahaan

Suppliers The firm Customers

Labor unions

Stockholders

Lingkungan

Financial Community

Government

Global Community

Suppliers Perusahaan

Labor unions

Stockholders

Customers

Keunggulan Bersaing

Keunggulan Bersaing

Penggunaan Informasi untuk mendapatkan keuntungan yang lebih dipasar

Porter’s Value Chain

Konsep Margin

Primary Activities

Support Activities

Interorganizational Information System

Sumber Daya Informasi

Sumber Daya Informasi sebuah Perusahaan:

Computer Hardware

Computer Software

Spesialis Informasi

Pengguna

Fasilitas

Database

Informasi

Perencanaan Strategis untuk

Sumber Daya Informasi

Perencanaan Strategis adalah perencanaan

jangka panjang perusahaan lebih dari lima tahun

Perencanaa Strategis ada untuk setiap area

Fungsional perusahaan.

Perencanaan Strategis untuk Sumber Daya

Informasi :

Pencapaian Tujuan dari setiap subsistem SIBK

selama waktu perencanaan tersebut

Sumber Daya Informasi yang dibutuhkan untuk

End-User Computing sebagai

Wacana Strategis

Tingkatan dari Kemampuan End-User

Menu-Level End-User hanya sebagai

pemakai murni

Command-Level End-User masuk kedalam

perintah-perintah sederhana dari komputer software

End-User Programmers dapat membuat

software

End-User Computing sebagai

Wacana Strategis

Keuntungan dari End-User Computing

Me-matching-kan kemampuan dan tantangan Mengurangi kesenjangan komunikasi

Resiko dari End-User Computing

Sistem yang tidak diinginkan

Sistem yang tidak terbangun dan terdokumentasi

dengan baik

Pemakaian Sumberdaya Informasi yang tidak efisien Kehilangan integritas data

Kehilangan Keamanan

Information Resources Management

Information Resources Management

(IRM)

Aktivitas yang dilakukan manajer dalam

seluruh tingkat perusahaan bertujuan

untuk mengidentifikasi, mendapatkan, dan

mengelola sumberdaya informasi yang

Information Resources Management

Kondisi yang harus dipenuhi dalam

mempraktekkan IRM untuk Keunggulan

Bersaing

Sumber Daya Informasi yang superior

Jasa Informasi merupakan area utama bisnis CIO berada pada level

Perencanaan Strategis yang membutuhkan Sumber

Daya Informasi perusahaan

Rencana Strategis yang formal untuk Sumber Daya

Informasi

Strategi untuk menstimulasi dan mengatur end-user

Model IRM

Lingkungan dari Perusahaan

Sumber Daya

Komputer Tersentralisasi

Sumber Daya Komputer Tersebar

The firm’s executives

CIO Other executives

Keuangan

Jasa

Informasi SD

Manusia Manufacturing Pemasaran

Area Fungsional

Pengaruh Lingkungan

Pengaruh Internal Rencana Strategis Perusahaan

Ringkasan

Informasi adalah salah satu dari 5 sumber daya yang

ada. Informasi ini diperlukan oleh orang-orang internal perusahaan maupun lingkungannya.

Sebuah sistem mengintegrasikan elemennya untuk

menghasilkan output. Proses mentransformasikan data menjadi informasi juga merupakan suatu sistem

Terdapat lima elemen Sistem Informasi Berbasis

Komputer antara lain : SIA, SIM, DSS, Kantor Maya dan Sistem Berbasis Pengetahuan yang menghasilkan

informasi untuk pengambilan keputusan

Dalam Organisasi Jasa Informasi, terdapat spesialis informasi yang memiliki tugas masing-masing, namun karena perkembangan end-user computing sedikit-demi-sedikit peran dari spesialis informasi tersebut dapat

Ringkasan

Pencapaian Keunggulan Bersaing dari sebuah perusahaan tidak terlepas dari aktivitas utama

perusahaan dan aktivitas pendukungnya yang semuanya tidak terlepas daripada 8 elemen lingkungan disekitar

perusahaan.

Semakin rumitnya situasi bisnis, maka manajemen memerlukan perencanaan strategis agar perusahaan dapat tetap hidup dan berkembang. Salah satu

perencanaan strategis tersebut adalah perencanaan strategis untuk sumber daya informasi.

Soal-soal

Jelaskan lima elemen dari Sistem Informasi

Berbasis Komputer? Apa hubungannya dengan para spesialis informasi dan apakah output yang dihasilkan oleh Sistem Informasi Berbasis

Komputer??

Bagaimana sebuah perusahaan dapat

melakukan Perencanaan Strategis yang

PENGGUNAAN

PENGGUNAAN

TEKNOLOGI

TEKNOLOGI

INFORMASI

INFORMASI

DALAM

DALAM

ELECTRONIC

ELECTRONIC

COMMERCE

Tujuan Pengajaran

Mengetahui berbagai jenis sumber daya dan betapa pentingnya sumber daya Informasi

Mengerti kenapa manajer harus mengelola Manajemen Informasi

Mengerti siapa pengguna informansi dan peranan manajer dalam mengelola informasi

Mengerti definisi dan aplikasi dari sistem dan perbedaan antara Sistem Fisik dan Sistem Konseptual

Dapat membedakan antara Data dan Informasi

Mengetahui elemen dari Sistem Informasi berbasis

E-Commerce

Secara Sempit diasumsikan kepada transaksi

bisnis yang berhubungan dengan pelanggan dan pemasok, juga sering jelaskan dengan penggunaan Internet

Secara Luas

Penggunaan Komputer untuk memfasilitasi

seluruh operasi perusahaan baik dalam Internal perusahaan atau dengan delapan elemen

E-Commerce

Keuntungan E-Commerce

Meningkatkan pelayanan konsumen

Meningkatkan hubungan dengan pemasok dan

komunitas keuangan

Meningkatkan return kepada pemegang saham dan

pemilik investasi

Hambatan E-Commerce

Biaya yang tinggi Faktor Keamanan

Langkah-langkah Menuju

E-Commerce

Rencana Strategis

Bisnis

Hubungan

Langsung

Jaringan

Nilai Tambah

Internet Daur Hidup

Sistem

Perancangan Kembali Proses Bisnis Pengaplikasian

Metodologi

Electronic Data Interchange Sistem Inter-organisasional Pengaplikasian

Strategi

Pengaplikasian Teknologi

Intelejen Bisnis

Business Intelligence

(Intelejen Bisnis)

Kalau ingin melakukan perikatan e-commerce

dengan lingkungan sekitar, maka perusahaan harus mengerti lingkungan tersebut.

Competitive Intelligence

Aplikasi yang mengumpulkan informasi dari pesaing perusahaan (hanya untuk lingkungan pesaing).

Business Intelligence

Mencakup seluruh lingkungan perusahaan

Business Intelligence

(Intelejen Bisnis)

Tugas Dasar Intelejen

Mengumpulkan Data Primer & Sekunder

Evaluasi Data akurasi data

Analisa Data transformasi data ke intelijen

Penyimpanan Inteljen

Pemisahan Intelijen

Selective Dissemitation of Information

Business Intelligence

(Intelejen Bisnis)

Database Ekstenal

Perusahaan menggunakan database-database komersial untuk mengumpulkan Intelejen Bisnis

Search Engines

Program komputer yang dapat mencari ‘kata-kata’ (petunjuk) yang diinginkan pemakai.

Banyak intelejen yang dapat didapatkan

non-komputer seperti survey, observasi, percakapan informal, laporan lapangan, koran dan artikel.

Strategi E-Commerce

Strategi yang sering digunakan adalah Strategi

dimana elemen-elemen perusahaan

dihubungkan dengan transmisi data elektronik.

Strategi tersebut adalah Interorganizational

System (IOS) dan memiliki subset Electronic Data Interchange (EDI).

Extranet

Sharing dari Informasi berbasis komputer dengan

Interorganizational System (IOS)

Merupakan kombinasi dari perusahaan

yang terhubung sehingga mereka

berfungsi sebagai sistem tunggal untuk

mencapai tujuan bersama.

Manfaat IOS

Comparative Efficiency

Efisiensi Internal

Efisiensi Interorganisasional

Bargaining Power

Tampilan produk yang unik

Mengurangi biaya yang berhubungan dengan

pencarian

Electronic Data Interchange (EDI)

Terdiri dari transmisi langsung dari

komputer ke komputer antara berbagai

macam perusahaan dengan format

terstruktur dan dapat dibaca oleh mesin.

Hubungan Khusus EDI

Bagian Supply

Bagian Pelanggan

Electronic Data Interchange (EDI)

Vendor Stock Replenishment (VSR)

Electronic Funds Transfer (EFT)

EDI Standards

Amerika Utara = ANSI ASC X12

Internasional = EDIFACT

Diperlukan penterjemahan dalam format

Electronic Data Interchange (EDI)

Tingkat Implementasi EDI

Pengguna Tingkat-satu hanya satu-dua

kumpulan transaksi yang ditransmisikan kepada beberapa rekan dagang

Pengguna Tingkat-dua Banyak transaksi

yang ditransmisikan sampai melewati batas industri-industri

Pengguna Tingkat-tiga tidak hanya

Electronic Data Interchange (EDI)

Faktor yang dapat mempengaruhi

keputusan EDI :

Tekanan Berkompetisi

Unjuk Kekuatan

Kebutuhan Internal

Electronic Data Interchange (EDI)

Manfaat EDI (Langsung dan Tak

Langsung)

Mengurangi Kesalahan (Error)

Mengurangi Biaya

Meningkatkan efisiensi operasional

Meningkatkan kemampuan bersaing

Meningkatkan hubungan dengan rekan

berdagang

Hubungan Manfaat Langsung dan

Tidak Langsung EDI

Manfaat Langsung Manfaat Tidak

Langsung

Mengurangi Error

Mengurangi Biaya

Meningkatkan Efisiensi

Operasi

Rekan

Dagang Pesaing

Meningkatkan Kemampuan Bersaing

Meningkatkan hubungan antara

rekan dagang

Teknologi E-Commerce

3 Pilihan Teknologi untuk E-Commerce :

1. Direct Connectivity

Menggunakan circuit seperti fiber-optic dan

transmisi microwave. Provider-nya AT&T, GTE, MCI, dan Sprint.

2. Value-Added Network (VAN)

Memberikan service-service lain yang penting

dalam circuit EDI. Provider-nya Advantis, GEIS, dan Sterling Commerce

3. Internet

Internet

ARPANET

World Wide Web

Terminologi dari WWW

Web site

Hypertext link Web page

Home page

Internet

Cyberspace & Information Superhighway

Internet Model

Web menggunakan arsitektur client & server.

Selain Web, adapula sistem lain yang

menggunakan client & server sistem yaitu :

Gopher

WAIS

Internet

Internet Standard

Keamanan Internet sering disebut dengan

Firewall yaitu filter yang membetasi aliran

data antara jaringan Internal perusahaan

dengan Internet. Beberapa tipe firewall :

Packet-Filtering Firewall

Circuit-Level Firewall

Aplikasi Bisnis Internet

Komunikasi Internal = Intranet

Local Area Network (LAN)

Wide Area Network (WAN)

Marketing Research

Competitive Intelligence

Aplikasi untuk Bisnis Retail

pemesanan

Saran Dalam Penggunaan Internet

Pastikan bahwa Website Anda dalam keadaan

sehat

Yakinkan browser dan struktur database

fleksibel dan intuitif

Tekankan pada isi

Sering di-update

Tidak hanya melihat pada pelanggan saja

Targetkan kalau isi harus sesuai dengan

kebutuhan konsumen tertentu

Saran Dalam Penggunaan Internet

Hindari traffic dalam Internet dan

tempatkan pada lokasi Web yang tepat

Libatkan pengguna dalam website dengan

membuka kotak saran, komplain

danlain-lain

Mintalah bantuan dari luar apabila

Ringkasan

Perusahaan melakukan e-commerce dengan

tujuan meningkatkan pelayanan kepada

pelanggan, meningkatkan hubungan dengan pemasok dan komunitas keuangan serta

meningkatkan return bagi pemegang saham.

Perusahaan mengaplikasikan e-commerce

Soal-soal

Apakah hubungan pengaplikasian

e-commerce, rencana strategis bisnis

perusahaan, dan Kemampuan Bersaing

dari perusahaan?

Jelaskan perbedaan antara manfaat

langsung dengan manfaat tidak langsung

dari EDI?

Jelaskan peran dari Internet dalam

Konsep Sistem

&

Tujuan Pengajaran

Mengetahui Model dan tipe-tipenya serta manfaatnya

Memahami model dari Sistem yang berlaku umum dalam suatu perusahaan dan elemennya

Mengenalkan Pendekatan Sistem dan usaha-usaha didalamnya

Mengetahui Metodologi dan Siklus Daur Hidup Pengembangan Sistem

Menjelaskan fase-fase Pengembangan suatu Sistem

Model

Abstraksi dari suatu hal yang mewakili objek

atau aktivitas tertentu yang disebut entitas.

Tipe-tipe Model

Model Fisik Model Narasi Model Grafik

Model Matematik

Penggunaan dari Model

Model Sistem yang Umum

Menggambarkan model sistem yang ada

didalam sebuah perusahaan yang

menggunakan diagram grafik dengan narasi

Sistem Fisik, menggambarkan transformasi

sumber daya input menjadi sumber daya output.

Model Sistem yang Umum

Sistem Konseptual

Adalah sistem yang mengontrol sistem fisik yan terdiri

dari tiga elemen penting : Manajemen, Information Processors dan Standard

Open-loop Systems, tidak memiliki feedback loop dan

mekanisme kontrol

Closed-loop Systems, memiliki feedback loop berupa

informasi yang akan disampaikan kepada mekanisme kontrol atau manajemen. Juga terdapat informasi

Model Sistem yang Umum

Sistem Konseptual (lanjutan…)

Information Processors, prosedur yang memproduksi

informasi dari data yang dikumpulkan kepada manajer. Asumsinya adalah Komputer

Dimensi dari Informasi

Relevansi

Akurasi

Tenggat Waktu

Kelengkapan

Standar, diperlukan untuk mengukur kinerja yang

Model Sistem yang Umum

Sistem Konseptual (lanjutan…)

Manajemen by Exception

Critical Success Factors

Standar

Manajemen Information processor

SD Output

Proses

SD Fisik

SD Fisik Data dan Informasi

Model Sistem yang Umum

Lingkungan

Elemen Proses Pemecahan Masalah

Problem solving dan Decision Making

Masalah (Problem) dan Gejalanya (Symptoms)

Struktur Masalah

Terstruktur

Terdapat elemen dan hubungan antara elemennya, dimana semuanya diketahui oleh orang yang

membuat keputusan.

Elemen dari Proses Pemecahan

(manajer)Alternatif Solusi

Hambatan Keadaan yg

Diinginkan

Keadaan Saat Itu

Pendekatan Sistem

Pendekatan John Dewey terhadap kontroversi

dipakai dalam membuat Pendekatan Sistem

Pendekatan Sistem

Urutan langkah-langkah pemecahan masalah dimana masalah tersebut harus dimengerti

dahulu, kemudian mencari alternatif solusi dan menggunakan solusi yang tepat

memecahkannya.

Fase dalam Pendekatan Sistem

Usaha Persiapan

Usaha Persiapan

Langkah 1– Lihat Perusahaan sebagai

sebuah Sistem

Langkah 2 – Kenali Sistem dari

Lingkungannya

Langkah 3 – Identifikasi Subsistem dari

Perusahaan

Menggunakan Level of Management

Usaha Pendefinisian

Langkah 4 – Memproses dari Sistem ke

Subsistem

Langkah 5 – Analisa Bagian Sistem

berdasarkan urutan tertentu

1. Evaluasi Standar Standar harus Valid, Realistis,

Dapat Dimengerti dan Terukur

2. Bandingkan Output Sistem dengan Standar 3. Evaluasi Manajemen

4. Evaluasi Information Processor

Usaha Pemecahan Masalah

Langkah 6 – Identifikasi Alternatif Solusi

Brainstorming Sesi JAD

Langkah 7 – Evaluasi Alternatif Solusi

Langkah 8 – Pilih Solusi Terbaik

Analisis Keputusan

Tawar-menawar

Langkah 9 – Implementasi Solusi

Langkah 10 – Follow up untuk meyakinkan

Daur Hidup Sistem

Metodologi adalah cara yang direkomendasi

untuk melakukan sesuatu

Pendekatan System adalah metodologi dasar

untuk memecahkan masalah

Daur Hidup Sistem (DHS) adalah aplikasi

pendekatan sistem untuk membangun atau mengembangkan sistem informasi berbasis komputer atau subsistem.

Karena tugas dari DHS menggunakan

Daur Hidup Pengembangan Sistem

Daur Hidup Pengembangan Sistem

memiliki pola melingkar yang terdiri dari

beberapa fase yaitu : Perencanaan,

Analisis, Perancangan, Implementasi dan

Penggunaan.

Manajemen Daur Hidup

Dikelola oleh Manajer dari Unit Information

Orang-orang Yang Terlibat

Eksekutif

Karena berhubungan dengan hal-hal yang Strategis dari perusahaan

SIM Steering Committee

Membuat Kebijakan

Menyediakan kontrol fiskal

Memecahkan konflik

Project Team

Project Leader

Spesialis informasi Analis Sistem

Pengguna

Fase Perencanaan

Perencanaan antara SIM Steering Committee

dan Project Team mencakup :

Menjabarkan ruang lingkup dari proyek

Mengenali area yang berpotensi bermasalah Menyusun tugas-tugas yang berurut

Menyediakan basis kontrol

Langkah-langkah fase Perencanaan

Fase Perencanaan

Langkah-langkah fase Perencanaan (lanjutan)

4. Indentifikasi hambatan sistem 5. Lakukan Studi Fisibilitas

- Teknikal

- Keuntungan secara Ekonomi

- Keuntungan secara non-Ekonomi - Etika

- Operasional - Jadwal

Fase Analisis

Analisis Sistem

Studi terhadap sistem yang telah ada,

bertujuan untuk merancang sistem yang baru atau yang telah diperbaharui

Langkah-langkah Fase Analisis :

1. Mengumumkan Studi dari Sistem 2. Mengorganisasikan Project Team

3. Menjabarkan Informasi yang dibutuhkan 4. Menjabarkan kriteria dari kinerja sistem 5. Mempersiapkan proposal Perancangan

Fase Perancangan

Perancangan Sistem

Penentuan dari proses dan data yang

dibutuhkan oleh sistem

Langkah-langkahnya :

1. Mempersiapkan rincian dari Perancangan sistem 2. Mengidentifikasi alternatif konfigurasi sistem

3. Evaluasi alternatif konfigurasi sistem 4. Pilih konfigurasi terbaik

Fase Implementasi

Implementasi

Pengakuisisian dan pengintegrasian sumber daya fisik dan konseptual yang memproduksi sistem kerja.

Tahapan Fase Implementasi :

1. Merencanakan Implementasi 2. Mengumumkan Implementasi

3. Mendapatkan sumber daya Hardware 4. Mendapatkan sumber daya Software 5. Mempersiapkan Database

Fase Implementasi

Tahapan Fase Implementasi (Lanjutan) :

7. Edukasi partisipan dan pengguna

8. Mempersiapkan proposal penggantian

sistem

9. Menerima atau menolak proposal

10. Mengganti dengan sistem yang baru

Pilot

Immediate

Fase Penggunaan

Tahapannya :

1. Menggunakan sistem

2. Mengaudit sistem

3. Mempertahankan sistem System

Maintenance

a. Untuk membetulkan kesalahan b. Membuat sistem tetap cuurent

c. Meningkatkan kemampuan sistem

4. Mempersiapkan proposal Reengineering

Prototype

Prototype

Prototype menyediakan pengembang dan

pengguna dengan ide bagaimana sistem akan berfungsi dalam bentuk yang sempurna

Prototype I

Biasanya menjadi sistem operasional

Prototype II

Throwaway model yang menyediakan cetak biru

Rapid Application Development

(RAD)

Pengembangan daur hidup yang fungsikan

untuk memproduksi sistem secara cepat tanpa mengorbankan kualitas

Pendekatan pengembangan sistemnya disebut

Information Engineering (IE)

Information Strategy Planning (ISP) untuk level

eksekutif dan Business Area Analysis (BAA) untuk level fungsional

Bahannya : Manajemen, Manusia, Metodologi

Business Process Redesign (BPR)

Penempatan proses yang lama dengan yang baru

Mempengruhi Information Service dengan 2 cara :

Merancang ulang sistem berbasis komputer yang tidak dapat

dipertahankan dengan maintenance biasa

Ketika perusahaan mengaplikasikan BPR ke operasi utamanya,

the effort invariably has a ripple effect that results in the redesig of computer-based system

3 Teknik mengaplikasikan BPR ke SIBK yaitu dengan

Reverse Engineering, Restructuring, dan Reengineering

Memilih komponen BPR :

Kualitas Fungsional

Ringkasan

Sebuah model akan menggambarkan abstraksi dari sebuah entitas. Dalam sebuah perusahaan Model Sistem Perusahaan yang Umum digunakan untuk menganalisa sebuah perusahaan tetapi tidak sebaik model yang dibuat untuk organisasi yang spesifik.

Model Sistem Perusahaan yang Umum terdiri dari sistem fisik (berupa kombinasi Input, Proses

Transformasi dan Output) dan sistem konseptual yang merupakan sistem pembuat keputusan (terdiri dari

Manajemen, Informasi dan Standar)

Pendekatan Sistem menekankan manajer akan

Ringkasan

Evolusi dari Sistem Informasi Berbasis

Komputer memiliki metodologi yang dikenal dengan Daur Hidup Pengembangan Sistem. Daur Hidup ini memiliki lima fase yaitu

Perencanaan, Analisis, Perancangan,

Implementasi dan Penggunaan. Kelima fase tersebut memiliki langkah-langkah yang dibuat oleh manajer dan analis sistem dan harus

melewati persetujuan dari SIM steering committee untuk disetujui.

Disamping siklus hidup sistem, terdapat pula

Soal-soal

Jelaskan Elemen dari Proses Pemecahan

Masalah? Bagaimana hubungan dari Keadaan yang diinginkan dan Keadaan yang Ada dalam Proses Pemecahan Masalah ?

Metodologi yang manakah yang paling efektif

untuk mengimplementasikan Sistem Berbasis Komputer ? Jelaskan keuntungan dan

Database dan

Sistem Manajemen

Database

&

Tujuan Pengajaran

Memahami Manajemen Data, pengertian dari

Database serta Sistem Manajemen Database

Mengetahui bagaimana membuat database dan

mengetahui peran Administrator Database

Mengenal Knowledge Discovery in Databases

(KDD) dan istilah-istilah didalamnya

Mengetahui Dasar-dasar Komunikasi Data dan

Protokol untuk Komunikasi Komputer

Mengetahui jenis-jenis Jaringan dan Topologi

Jaringan

Mengetahui Kontrol dari Jaringan Komunikasi,

Organisasi Data

Field Data, merupakan satuan terkecil dari data.

Ex : nomor pegawai

Record, merupakan kumpulan dari Field Data

yang berhubungan.

File, merupakan kumpulan dari Record-record

yang terkait. File dapat berupa kertaskerja, satu set data atau koleksi individual lain dari fakta

Folder, kumpulan dari file-file

Flat Files, suatu tabel yang tidak memiliki

field-field yang berulang

Key field, mengandung nilai yang secara unik

Struktur Database

Database

Adalah semua data yang disimpan dalam sumber

daya informasi yang dimiliki sebuah perusahaan.

Pengertian lainnya adalah himpunan data-data yang

terorganisir, disimpan secara bersamaan dan tanpa perulangan dalam media elektronik

Syarat Database

Random Access tidak mungkin database bekerja

secara manual(dokumen dilemari) atau sequential (tape)

Terintegrasi data harus terhindari dari “GIGO”

Struktur Database

Database Management System (DBMS)

Software aplikasi yang menyimpan struktur dari database, data itu sendiri, hubungan antara data

dalam database seperti form dan report yang

terhubung ke database

Keuntungan DBMS

Mengurangi pengulangan data (redundancy) Mencapai Independensi data

Integrasi data dari beberapa file

Pengambilan data secara cepat direct access Meningkatkan keamanan data

Struktur Database

Kerugian DBMS

Software yang mahal

Konfigurasi hardware yang besar

Tingkatan Model Database

Hierarchical Database Structures

struktur data group, subgroup seperti cabang pohon

Network Database Structures

Sudah mulai ada satu record yang berhubungan denan beberapa record lain

Relational Database Structures (RDS)

Merupakan struktur database yang dipakai sekarang ini.

Tujuan dari RDS :

Independensi data

Mengatasi masalah redundancy, konsistensi, dan semantik

Membuat Database

Tentukan data yang diinginkan

Pendekatan berorientasi proses Pendekatan enterprise modelling

Deskripsikan data

Data Dictionary System (DDS) Data Description Language (DDL)

Masukkan kedalam database

Istilah lain dalam database :

Query Language

Structured Query Language (SQL)

Query by Example

Data Manipulation Languages (DML)

Prosesor Untuk Bahasa Pendeskripsian

Data

Manajer Database Bahasa

Program Aplikasi

Deskripsi Database (Skema)

Database

Permintaan Informasi

Informasi Statistik

Kinerja

Model Sistem Manajemen

Database Administrator

Spesialis Informasi yang mempunyai

tanggung jawab terhadap database

4 Tugas Pokok DBA :

Perencanaan Database

Implementasi Database

Operasi Database

Knowledge Discovery in Database

(KDD)

Menjelaskan semua aktivitas yang berhubungan

dengan membuat penyimpanan data dalam database yang besar dan komplek

Data Warehousing

pemurnian konsep database yang membuat sumber

data yang telah ditingkatkan berguna bagi pemakai dan memungkinkan pemakai memanipulasi dan

menggunakan data dengan cara yang intuitif

Knowledge Discovery in Database

(KDD)

Data Mart

Database yang terdiri dari data-data yang menelaskan tiap-tiap segmen dari operasi perusahaan

Data Mining

Proses mencari hubungan dalam data yang tidak

diketahui oleh penggunanya.

Verification-driven Data Mining Discovery-driven Data Mining

Knowledge Discovery in Database

(KDD)

Proses KDD

1. Tentukan data dan tugas

2. Peroleh data

3. Bersihkan data

4. Kembangkan hipotesa dan model pencarian

5. Cari data

6. Uji dan verifikasi

Dasar Komunikasi

Protokol, seperangkat aturan yang dipakai

pada tiap lapisan rantai komunikasi

Pada awalnya komputer tidak dapat

berkomunikasi langsung (sneaker net).

Kemudian dibuatlah protokol agar

komputer tersebut dapat saling

berkomunikasi.

System Network Architecture (SNA)

Token-Ring protocol

Dasar Komunikasi

Protokol yang banyak digunakan adalah

TCP/IP (Transmission Control Protocol /

Internet Protocol)

ISP

Modem

Serial Line Internet Protocol (SLIP) dan

Komunikasi Data

Pergerakan kode dari data dan informasi dari satu tempat ketempat lainnya dengan menggunakan alat elektrik atau elektromagnetik, kabel fiber optik, dan sinyal microwave

Coder

SendPengirim Coder Channel DDecoder Penerima

Jaringan

Network Interface Card (NIC)

Berfungsi sebagai penghubung antara

data yang bergerak kedalam dan keluar

komputer atau alat lainnya menuju

jaringan

Local Area Network (LAN)

Terdiri dari komputer-komputer yang

Jaringan

Local Area Network (LAN)

Topologi LAN :

Bus

Ring

Star memerlukan hub

Metropolitan Area Network (MAN)

Wide Area Network (WAN)

Kontrol dari Data Communication

Network

Kontrol Tersentralisasi

Pemrosesan Terdistribusi

Mengkomunikasikan data dari satu dari tempat ketempat lain dan membiarkan prosesor komputer pada tempat penerimaan menjalankan program komputer yang

menggunakan data

Pemrosesan Client/Server

Client adalah komputer yang menerima data dan

menyediakan beberapa computer processing

Server komputer yang menyediakan data dan

Hardware

Modem

Mengubah sinyal analog menjadi digital dan sebaliknya

Hub

Menerima paket data pada pusat dan meng-copy isinya kepada seluruh komputer yang terhubung

Router

Alat yang menghubungkan antara LAN

Switch

Alat untuk menyaring komunikasi data yang tidak ditujukan kepada jaringan tertentu dan melakukan

Manajemen Jaringan

Perencanaan Jaringan

Network Planning Capacity Planning Staff Planning

Performance monitoring

Pengawasan Jaringan

Day-to-day monitoring jaringan

Manajer Jaringan, mengatur :

Analis Jaringan Analis Software

Rangkuman

Database sangat dibutuhkan perusahaan seiring

dengan organisasi bisnis yang mengambil data dan menyimpan data tersebut dalam tempat

penyimpanan. Maka itu diciptakan software aplikasi untuk database yang dikenal dengan Database Management Sistem (DBMS)

Selain konsep Database dan DBMS, terdapat

Rangkuman

Perpindahan data dan informasi antara

komputer semakin cepat dengan ditemukannya cara komunikasi baik antar komputer, didalam suatu jaringan maupun dengan Internet

Semuanya membutuhkan pengetahuan

bagaimana komputer tersebut dapat berinteraksi satu-sama lain.Konsep protokol kemudian jenis jaringan dan topologinya dapat menjelaskan

interaksi komputer tersebut. Pada akhirnya interaksi antara komputer tersebut

Soal-soal

Apakah keuntungan dari penyimpanan

data dengan konsep Database dan

bagaimana cara membuat suatu

Database?

Bentuk Jaringan yang seperti apakah

yang layak digunakan untuk interaksi antar

komputer dalam suatu ligkungan

Keamanan

Sistem

Tujuan Pengajaran

1. Memahami pentingnya keamanan bagi

sistem informasi

2. Memahami gangguan yang dapat terjadi

dengan Sistem Informasi dan

pencegahannya

Keamanan Informasi

Menjelaskan usaha-usaha untuk

memproteksi/melindungi peralatan

komputer dan non-komputer, fasilitas, data

dan informasi dari penyalahgunaan oleh

Tujuan Kemanan Informasi

Sistem Keamanan Komputer

Merupakan subsistem informasi yang

mengendalikan resiko-resiko khusus yang berkaitan dengan sistem informasi berbasis komputer

Tahapan siklus-hidup sistem

1. Analisis Sistem

2. Perancangan sistem 3. Implementasi sistem

Sistem Keamanan Komputer

Tujuan Tahapan pada siklus-hidup sistem

1. Menghasilkan Laporan Analisis Kerentanan dan

Hambatan

2. Merancang pengukuran dan pengendalian resiko

yang komprehensif termasuk pengukuran

keamanan untuk mencegah kerugian dan rencana

kontijensi

3. Manajemen Resiko Komputer

Analisis Kerentanan dan Hambatan

Sistem

Pendekatan Kuantitatif Penilaian Resiko

Hasil kali biaya individu dengan kemungkinan munculnya. Kelemahannya :

Identifikasi biaya relevan sangat sulit

Kegagalan memperkirakan masa depan

Pendekatan Kualitas

Kerentanan dan Hambatan

Kerentanan adalah kelemahan dalam

sistem

Hambatan adalah eksploitasi potensial

dari Kerentanan

Dua jenis hambatan

1. Aktif penggelapan dan sabotase

komputer

Penggelapan Komputer

Kriminalitas berbasis komputer dilakukan

oleh kerah putih

Computer Fraud and Abuse Act 1986]

Penipuan Manajemen

Orang-orang yang Menimbulkan

Masalah pada Sistem Komputer

1. Personel Sistem Informasi

Karyawan Sistem Informasi

Programmer

Operator Komputer

Karyawan Administratif Sistem Informasi

dan Komputer

Klerk Pengendalian Data

Orang-orang yang Menimbulkan

Masalah pada Sistem Komputer

3. Pengganggu

Unnoticed Intruder

Wire-Tappers

Piggy-Backers

Impersonating Intruder

Hambatan Aktif Sistem Informasi

Manipulasi Masukan

Gangguan Program Trapdoor

Gangguan File Langsung

Pencurian Data

Sabotase

Logic Bomb Trojan Horse Virus

Worm

Penyalahgunaan dan Pencurian Sumber Daya

Sistem Keamanan Komputer

Merupakan bagian dari struktur

pengendalian intern perusahaan secara

menyeluruh

Mengendalikan Hambatan

1. Implementasi pengukuran keamanan

Pengendalian Preventif

2. Rencana Kontijensi Pengendalian

Lingkungan Pengendalian

Merupakan dasar efektifitas keseluruhan

sistem pengendalian

Delapan faktor lingkungan pengendalian

1. Filosofi Manajemen dan Gaya Operasi

Adanya komitmen, kejujuran dan moral terhadap keamanan

2. Struktur Organisasi

Pengawasan CIO dalam pemeliharaan pola otorisasi dan pertanggungjawaban

3. Dewan Komisaris dan komitenya

Lingkungan Pengendalian

4. Metode Pemberian Otoritas dan Tanggung Jawab

5. Metode-metode Pengendalian Manajemen

Pengendalian anggaran dengan statistik pemanfaatan setiap pemakaian

6. Fungsi Audit Internal

Kebijakan-kebijakan yang relevan dengan sistem yang berjalan oleh Chief Computer Security Officer

7. Kebijakan dan Praktik-praktik Kepegawaian

Pemisahan tugas yang berkaitan dengan akses-akse ke file yang penting, misalnya antara pemakai komputer dan

pegawai sistem informasi

Menciptakan Lingkungan

Pengendalian

Sistem Komputer dikontrol oleh kombinasi

dari General Control dan Application

Control

General Control

Mencakup perancangan, keamanan dan

Menciptakan Lingkungan

Pengendalian

General Control (Lanjutan)

Komponen General Control :

Kontrol Software

Kontrol Hardware

Kontrol Operasi Komputer

Kontrol Keamanan Data

Kontrol Implementasi

Kontrol Administratif

Kontrol Keamanan Data dan Kontrol Administratif

Menciptakan Lingkungan

Pengendalian

Application Control

Kontrol spesifik terhadap aplikasi

terkomputerisasi seperti pembayaran gaji dan Proses Pemesanan

Dapat diklasifikasikan menjadi :

Kontrol Input

Kontrol Proses

Pengendalian atas Hambatan Aktif

Menerapkan Jenjang-jenjang yang

memadai pada pengendalian akses

dengan membuat klasifikasi seluruh data

dan peralatan yang berhubungan dengan

kepentingan dan kepekaannya

masing-masing. Jenjang tersebut adalah

Pengendalian Akses-fisik

Pengendalian Akses-sistem

Pengendalian atas Hambatan Aktif

Pengendalian Akses-fisik

Memisahkan secara fisik, individu-individu

yang tidak memiliki otorisasi dan sumber daya komputer yang ada

Pemisahan pada hardware, area input-data,

area output-data, data library,dan kabel-kabel komunikasi

Contoh: kartu keamanan, pintu yang terkunci,

Pengendalian atas Hambatan Aktif

Pengendalian Akses-sistem

Memberi identitas pemakai seperti kode pin,

password dan nomor identifikasi pemakai dan pada hardware yang terhubung dengan

software

Pembatasan pada hardware contohnya

adalah call-back modem yaitu otorisasi nomor

telepon dan panggilan yang masuk

Kartu adaptor untuk menyembunyikan

Pengendalian atas Hambatan Aktif

Pengendalian Akses-file

Mencegah akses yang tidak sah kedalam file

dan program

Locked file, program dapat dijalankan tetapi

tidak dapat dilihat dan dirubah

Enkripsi Data, yaitu transformasi data

masukan dengan menggunakan teknik kriptografik. Terdiri dari :

Enkripsi kunci pribadi

Pengendalian atas Hambatan Pasif

Sistem Toleransi Kesalahan

Jika ada bagian yang gagal atau rusak,

dapat segera diganti oleh cadangannya

sehingga meminimalkan interupsi

Koreksi Kesalahan : File Pendukung

(backup)

Full backup

Incremental backup

Melindungi Perusahaan Digital

High-availability computing

Peralatan dan teknologi membuat sistem dapat

pemulihan dari kehancuran

Rencana pemulihan dari bencana

Tetap menjalankan bisnis tanpa adanya bantuan

komputer

Load Balancing

Mendistribusikan prmintaan dalam jumlah besar untuk

Melindungi Perusahaan Digital

Mirroring

Menduplikasikan semua proses dan transaksi

dari server kepada server backup untuk mencegah adanya interupsi

Clustering

Menghubungkan dua komputer bersama

Manajemen Resiko Bencana

Perencanaan Kontijensi Untuk Bencana

Rencana Pemulihan pasca Bencana

Menilai Kebutuhan Penting Perusahaan

Membuat Daftar Prioritas Pemulihan

Ringkasan

Sistem Keamanan Komputer merupakan

subsistem organisasi yang mengendalikan resiko-resiko yang terjadi pada sistem

Berbagai macam kriminalitas terjadi akibat

kelemahan sistem keamanan komputer, oleh karena itu gangguan tersebut harus dieliminasi dengan cara membatasi akses terhadap

hardware, file data yang sensitif serta program-program utama. Pengendalian dengan

menggunakan jenjang-jenjang terhadap akses adalah cara yang efektif untuk menghindari

Soal-soal

Apakah Sistem Keamanan Informasi itu

dan kenapa kita harus memberikan

keamanan dari Informasi tersebut??

Jelaskan jenis-jenis pengendalian Aktif

dan Pasif ?

Bagaimana perusahaan dapat

Data

Tujuan Pengajaran

Mengetahui alat-alat yang digunakan

dalam membangun sistem

Menjelaskan apa yang dimaksud dengan

data modelling dan pengaplikasiannya

dengan menggunakan Diagram Hubungan

Entitas

Mengetahui apa yang dimaksud dengan

Data Modelling

Saat mengembangkan suatu sistem, baik data

maupun prosesnya perlu untuk didokumentasikan

Pendokumentasian data atau pengorganisasian

data agar dapat dimengerti oleh penggunanya

disebut data modelling

Diagram Hubungan Entitas (ERD Entry

kamus arus data

Entry Kamus Penyimpanan

Data

Entry Kamus Struktur Data

Entry Kamus Unsur Data

Data Modelling Tools

Diagram Arus Data

Bhs Inggris Terstruktur

Process Modelling

Tools Ringkasan

Rincian

Diagram Hubungan Entitas (ERD)

Mendokumentsikan data-data perusahaan

dengan mengidentifikasikan tipe-tipe entitas

data dan interrelationship mereka

ERD dipersiapkan pada saat proses

pengembangan sistem dimana gambaran

besar dari data teridentifikasi. Yaitu dimana :

Ketika eksekutif perusahaan mulai berhubungan

Diagram Hubungan Entitas (ERD)

ERD dipersiapkan pada saat proses

pengembangan sistem dimana gambaran besar dari data teridentifikasi. Yaitu dimana : (Lanjutan)

Ketika eksekutif mulai berhubungan dengan data

modelling untuk segmen besar dari operasi perusahaan seperti area bisnis

Ketika spesialis informasi dan pengguna berhubungan

Entity Relationship Diagram (ERD)

Merupakan alat data modelling yang sangat

flexible serta dapat menyesuaikan dengan

berbagai macam pendekatan yang perusahaan pilih untuk pengembangan sistem

Simbol dan hubungan dalam ERD :

Entitas

digambarkan dengan persegi panjang dan ditulis dengan kata benda. Dapat berupa elemen

Entity Relationship Diagram (ERD)

Hubungan

Hubungan terjadi antara dua entitas.

Digambarkan dengan gambar wajik dan ditulis dengan kata kerja.

Keterkaitan

keterkaitan Satu-ke-satu (1-1)

Keterkaitan Satu-ke-Banyak (1-M)

Keterkaitan Banyak-ke-banyak (M-M)

Contoh Keterkaitan

Kartu

Absensi Menghasilkan

Pemeriksaa n Gaji

Mempersiapkan ERD

1. Identifikasi entitas

2. Identifikasi hubungan

3. Siapkan sketsa ERD atau ERD yang masih mentah/kasar

4. Pasangkan / Petakan data elemen ke entitas 5. Lakukan analisis data dengan normalisasi

• Elemen data dipelajari untuk membuat struktur

Mempersiapkan ERD

5. Lakukan analisis data (lanjutan)

• Normalisasi : proses menghubungkan analisis data

yang bertugas menyesuiakan data sehingga serupa dengan serangkaian bentuk-bentuk normal

1. Bentuk Normal Pertama (1NF) 2. Bentuk Normal Kedua (2NF) 3. Bentuk Normal Ketiga (3NF)

6. Persiapkan ERD yang telah dimodifikasi 7. Review ERD dengan pengguna dan cek

Bentuk Normal Pertama (1NF)

Hapus semua elemen yang berulang dalam

suatu entitas

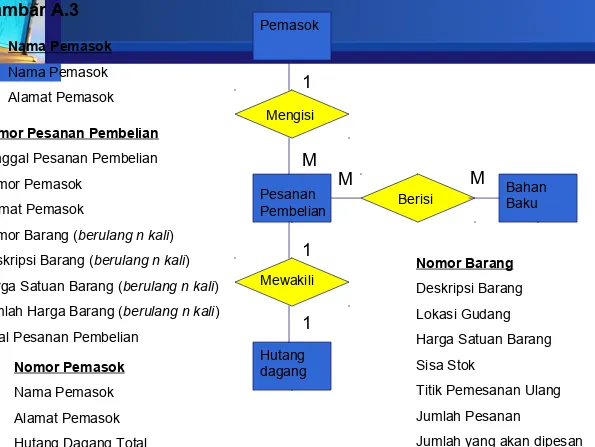

Pada gambar A.3, ada catatan (dalam kurung)

beberapa kali, ini tidak boleh terjadi sehingga dibuat suatu entitas baru “Macam-macam

Pesanan Pembelian” gambar A.1

Entitas baru tersebut mengandung dua atribut

identifier (Nomor Pesanan Pembelian dan

Nomor Barang). Atribut identifier disebut dengan

composite key.

Entitas baru tersebut juga mengandung

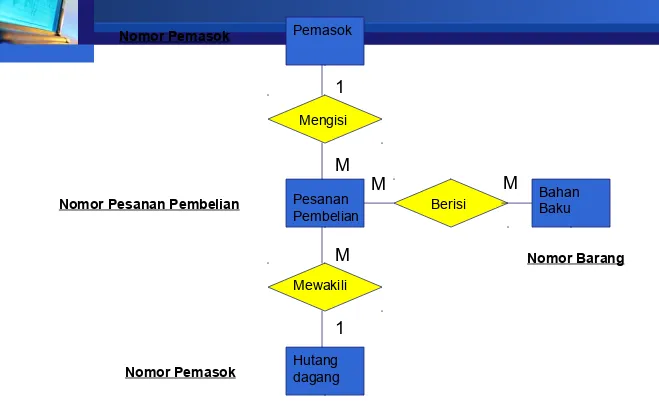

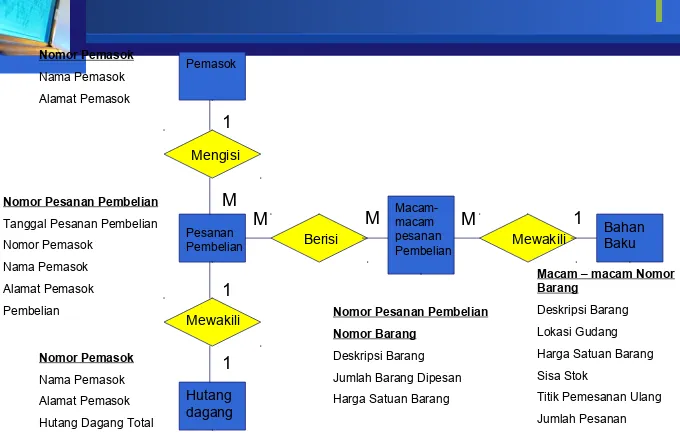

Bentuk Normal Kedua (2NF)

Pastikan bahwa atribut descriptor bergantung

kepada seluruh composite key

Nilai diberikan kepada atribut untuk setiap

kejadian dari tiap entitas. Jika suatu entitas

memiliki suatu composite key,pemberian nilai

pada suatu atribut descriptor mungkin

memerlukan kedua atribut identifier dari

composite key tersebut

Bentuk Normal Ketiga (3NF)

Pastikan bahwa nilai atribut tidak

Macam-macam Pesanan Pembelian Pesanan

Pembelian Berisi Mewakili

Bahan Baku 1

1 M M

Nomor Pesanan Pembelian

Tanggal Pesanan Pembelian

Nomor Pemasok

Alamat Pemasok

Total Pesanan Pembelian

Macam – macam Nomor Barang

Deskripsi Barang

Lokasi Gudang

Harga Satuan Barang

Sisa Stok

Titik Pemesanan Ulang

Jumlah Pesanan Nomor Pesanan

Pembelian

Nomor Barang

Deskripsi Barang

Jumlah Barang Dipesan

Harga Satuan Barang

Pemasok

Mengisi

Pesanan Pembelian

Mewakili

Berisi Bahan Baku

Hutang dagang Nomor Pemasok

Nomor Pesanan Pembelian

Nomor Pemasok

Pemasok

Mengisi

Pesanan Pembelian

Mewakili

Berisi Bahan Baku

Hutang dagang Nama Pemasok

Nama Pemasok

Alamat Pemasok

Nomor Pesanan Pembelian

Tanggal Pesanan Pembelian

Nomor Pemasok

Alamat Pemasok

Nomor Barang (berulang n kali)

Deskripsi Barang (berulang n kali)

Harga Satuan Barang (berulang n kali)

Jumlah Harga Barang (berulang n kali)

Total Pesanan Pembelian

Nomor Pemasok

Nama Pemasok

Nomor Barang

Deskripsi Barang

Lokasi Gudang

Harga Satuan Barang

Sisa Stok

Titik Pemesanan Ulang

Pemasok

Mengisi

Pesanan Pembelian

Mewakili

Berisi

Macam-macam pesanan Pembelian

Hutang dagang

Mewakili Bahan Baku

1 M

Nomor Pesanan Pembelian Nomor Barang

Deskripsi Barang

Jumlah Barang Dipesan Harga Satuan Barang

Macam – macam Nomor Barang

Deskripsi Barang Lokasi Gudang

Harga Satuan Barang Sisa Stok

Titik Pemesanan Ulang Jumlah Pesanan

Nomor Pemasok

Nama Pemasok Alamat Pemasok Hutang Dagang Total

Nomor Pesanan Pembelian

Tanggal Pesanan Pembelian Nomor Pemasok

Nama Pemasok Alamat Pemasok Pembelian

Nomor Pemasok

Nama Pemasok Alamat Pemasok

Kamus Data

ERD menyediakan gambaran besar dari data

perusahaan. Gambaran ini akan menjadi lebih lengkap lagi dengan Kamus Data

Kamus Data adalah deskripsi tertulis dari data

yang ada di database

Dalam Kamus Data yang berbasis komputer,

Bentuk-bentuk Kamus Data

Bentuk-bentuk kamus data yang

dijelaskan ini dirancang untuk mendukung

Diagram Arus Data (DFD). Hal ini

Bentuk-bentuk Kamus Data

Entry Kamus Arus Data (Data Flow Dictionary

Entry), menjelaskan tiap arus data dalam DFD. Tiap arus data dijelaskan namanya, penjelasan, kemana dan darimana, struktur data dan

komentarnya.

Entry Kamus Penyimpanan Data (Data Store

Dictionary Entry), menjelaskan tiap-tiap penyimpanan data pada DFD, Tiap

Bentuk-bentuk Kamus Data

Entry Kamus Struktur Data (Data Structure

Dictionary Entry), diisi untuk tiap struktur yang terdaftar pada formulir penyimpanan data dan arus data. Tiap struktur data dijelaskan

penggunaannya, nama, deskripsi, elemen data, dan komentarnya.

Entry Kamus Elemen Data (Data Element

Dictionary Entry), digunakan untuk tiap elemen data yang termasuk dalam semua struktur yang ada dalam arus data maupun penyimpanan

Entry Kamus Elemen Data Entry Kamus Struktur Data Entry Kamus

Arus Data Aliran Data

Entry Kamus Penyimpanan

Data

Entry Kamus Struktur Data

Entry Kamus Elemen Data Penyimpanan Data

Bentuk-bentuk Kamus Data

Keempat bentuk kamus data bekerja

bersama-sama membentuk suatu

himpunan seperti gambar diatas. Bentuk

arus data mengidentifikasi struktur yang

ada dalam arus data.

Bentuk Penyimpanan Data

Ringkasan

Data Modelling merupakan cara

mendokumentasikan data agar dapat dimengerti penggunanya. Permodelannya menggunakan

Diagram Hubungan Entitas (ERD) yang memiliki cara pengerjaan tertentu

Kamus data merupakan suatu penjelasan

Soal-soal

Gambarkan suatu ERD kasar dari entitas data

dan hubungan-hubungan yang terlibat saat

pelanggan memesan produk dari perusahaan. Pelanggan menempatkan pesanan penjualan. Setiap pemesanan berisi satu jenis persediaan atau lebih dan menggambarkan suatu

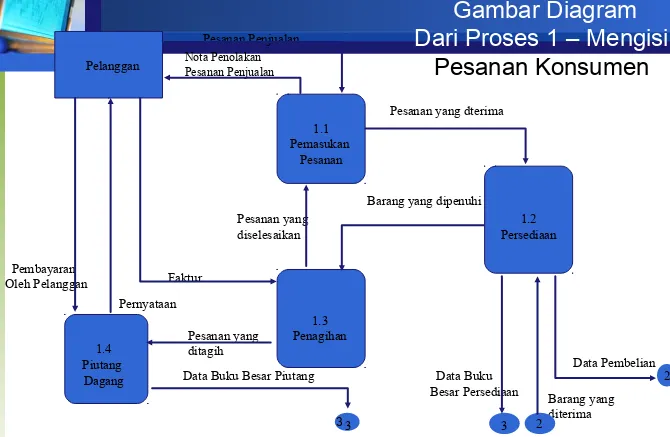

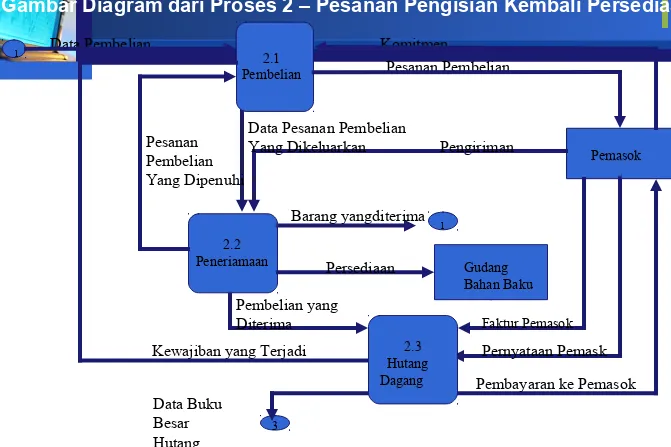

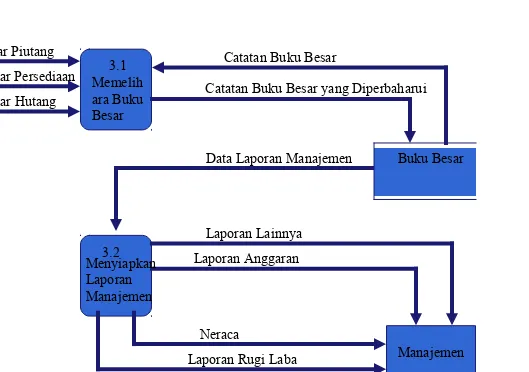

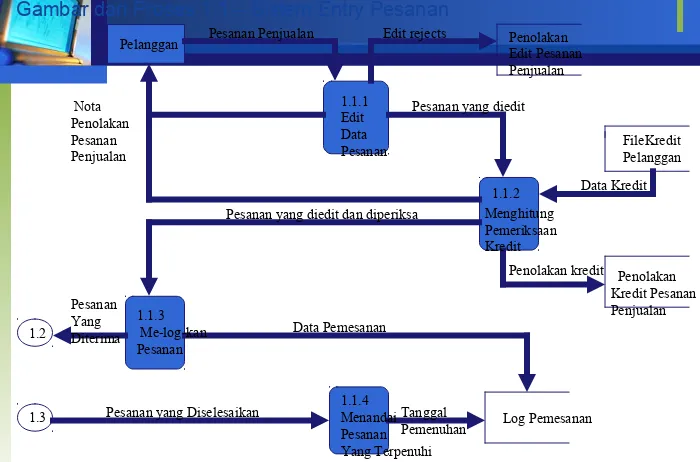

Tujuan Pengajaran

Memahami proses modelling dan

penggnaan Diagram Arus Data (DFD)

sebagai alat process modelling

Mengetahui elemen-elemen dari Diagram

Arus Data dan bagaimana

menggambarkan suatu sistem dalam

Diagram Arus Data

Mengetahui penggunaan dari Bahasa

Diagram Hubungan Entitas (ERD Entry

kamus arus data

Entry Kamus Penyimpanan

Data

Entry Kamus Struktur Data

Entry Kamus Unsur Data

Data Modelling

Diagram Arus Data

Bhs Inggris Terstruktur

Process Ringkasan

Rincian