Analisis unjuk kerja protokol gossip berbasis game of life di jaringan oportunistik

Teks penuh

(2) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERFORMANCE EVALUATION OF GOSSIP PROTOCOL BASED ON GAME OF LIFE IN OPPORTUNISTIC NETWORK. A THESIS. Presented as Partial Fullfillment of Requirements to Obtain Sarjana Komputer Degree In Informatics Department. By: Yasintha Puteri Larasati 155314048. DEPARTMENT OF INFORMATICS FACULTY OF SCIENCE AND TECHNOLOGY SANATA DHARMA UNIVERSITY YOGYAKARTA 2019. ii.

(3) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMÅN PERSETUJ UAN. SKRⅡ) S重. ANALISIS UNJUK KERJA PROTOKOL Gの5r批P BERBASIS GAME OF. LJFE DI tARINGAN OPORTUNISTIK. 雪〕 YasinthaP屯teri Larasati. 登553事4048. Dosen Pembimbing 2,. 助 Bam bang Soelist軸皿tO, Ph.D.. Vi請aIis Ayu S.T., M.Cs.. Tanggal, …………..........

(4) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PENGESAHAN SKR量PS重. ANALISIS UNJUK KERJA PROTOKOL Gの練りP BERBASIS G4ME OF. L棚DI JARINGÅN OPORTUNISTIK. Dipersiapkan dan dituIis oleh:. YASINTHA PUTERI LARASATI. 圏開園圏閣. } 署 理 詰 ,. 吋an dinyatak薬草em enuh  ̄電器千手. Na血a Le皿gk細工 Ketua. :屯6. Agung Hemawan S.T., M.Koin.. Sekre亀紺is∴ :寄B. Bu就職紺mawa皿S.T., M.Se. Anggota I : BaEb叩g S6eIi餌ijapto, S.T寿M・S6・・ Ph. 一. 手ィ、こ. ン. AnggotaII :Vitt姫s. Y。gyaka霊気。,。血b。r 201少 FakuItas Sains dan TeknoIogi. Universitas Sanata Dharma Deka皿. と名多 i Mu孤gkasi,S.Si.,M.Ma地.Sc., P血.D.

(5) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI.

(6) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI.

(7) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI.

(8) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRAK Jaringan oportunistik tidak memiliki topologi yang tetap dikarenakan node yang selalu berpindah-pindah sehingga pengiriman pesan menjadi sulit. Untuk mendapatkan probabilitas yang tinggi sampai ke tujuan dan dengan delay yang rendah. Algoritma routing epidemic menggunakan metode penyebaran pesan secara flooding. Penyebaran pesan secara flooding membuat beban jaringan menjadi tinggi. Protokol Gossip-based Game of Life dapat digunakan untuk mengatasi masalah efisiensi pada penyebaran pesan. Protokol ini bekerja untuk mengontrol gossip atau rumor yang tersebar di jaringan. Hasil dari simulasi menunjukan bahwa protokol Gossip-Based Game of Life dapat bekerja cukup baik dalam penyebaran pesan dijaringan dengan jumlah salinan pesan yang lebih sedikit. Hasil ini ditunjukan dengan jumlah Total relayed milik protokol Gossip-based Game of Life memiliki nilai lebih kecil dibanding protokol epidemic. Dengan mengurangi salinan pesan memberikan delay sedikit lebih lama dibanding protokol Epidemic.Metrik unjuk kerja yang digunakan pada penelitian adalah Total Relayed, Delivery probability, dan Latency Average.. Kata kunci : Oportunstik, Epidemic, Gossip, Game of Life. viii.

(9) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRACT. Opportunistic networks do not have a fixed topology because the nodes are always on the move so that message delivery becomes difficult. To get a high probability up to the destination and with a low delay. The epidemic routing algorithm uses a flooding message deployment method. The spread of flooding messages makes the network load high. The Gossip-based Game of Life protocol can be used to address efficiency issues in message deployment. This protocol works to control gossip or rumors scattered across the network. The results of the simulation show that the Gossip-Based Game of Life protocol can work quite well in the dissemination of a networked message with fewer copies of the message. This result with the Total relayed of the Gossip-based Game of Life protocol has a smaller value compared to the epidemic protocol. By reducing the copy of the message provides a slightly longer delay than the Epidemic protocol. The performance metrics used in the study were Total Relayed, Delivery probability, and Latency Average.. Keyword: Opportunstik, Epidemic, Gossip, Game of Life. ix.

(10) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI.

(11) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR ISI. Halaman Judul .......................................................................................................................... i Halaman Persetujuan .............................................................................................................. iii Halaman Pengesahan .............................................................................................................. iv MOTTO ................................................................................................................................... v PERNYATAAN KEASLIAN KARYA ................................................................................. vi LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH .............................................. vii ABSTRAK ............................................................................................................................ viii ABSTRACT............................................................................................................................ ix KATA PENGANTAR ......................................................................................................... .viii DAFTAR ISI.......................................................................................................................... .ix Bab I : PENDAHULUAN ...................................................................................................... 1 1.1. Latar Belakang............................................................................................................... 1 1.2. Rumusan Masalah ......................................................................................................... 1 1.3. Tujuan Penelitian ........................................................................................................... 2 1.4. Manfaat Penelitian ......................................................................................................... 2 1.5. Batasan Masalah ............................................................................................................ 2 1.6. Metodologi Penelitian ................................................................................................... 2 1.7. Sistematika Penulisan .................................................................................................... 4 Bab II : LANDASAN TEORI.................................................................................................. 5 2.1. Jaringan oportunistik ..................................................................................................... 5 2.2. Protokol Epidemic......................................................................................................... 6 2.3. Protokol Gossip ............................................................................................................. 7 2.4. Algoritma Game Of Life .............................................................................................. 8 2.4.1. Mekanisme Game Of life untuk diterapkan pada jaringan oportunistik ............ 9 2.5. Penerapan Protokol Gossip-based Game of Life di jaringan oportunistik ................ 11 Bab III : PERANCANGAN SIMULASI JARINGAN .......................................................... 14 3.1. Data ............................................................................................................................ 14 3.1.1.. RandomWaypoint ........................................................................................ 14. 3.1.2.. Haggle3-Infocom5 ....................................................................................... 14. 3.1.3.. Reality MIT.................................................................................................. 14. 3.2. Parameter Simulasi ..................................................................................................... 15 3.3. Alat Penelitian ............................................................................................................. 15 xi.

(12) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3.4. Desain Alat Uji............................................................................................................ 16 3.5. Skenario Simulasi ....................................................................................................... 17 3.6. Metrik Unjuk Kerja ..................................................................................................... 17 BAB IV : PENGUJIAN DAN ANALISIS ............................................................................ 19 4.1. Hasil Simulasi ............................................................................................................. 19 4.1.1. Perbandingan Total Relayed Message pada Protokol Gossip based Game Of Life dengan Epidemic................................................................................................ 19 4.1.2. Perbandingan Delivery probability pada Protokol Gossip based Game Of Life dengan Epidemic ....................................................................................................... 21 4.1.3. Perbandingan Latency average pada Protokol Gossip based Game Of Life dengan Epidemic ....................................................................................................... 23 4.1.4. Pergerakan Relay pesan pada Protokol Gossip based Game Of Life dengan Epidemic .................................................................................................................. 25 4.1.5. Pergerakan delete pesan pada Protokol Gossip based Game Of Life dengan Epidemic ................................................................................................................... 26 BAB V : KESIMPULAN DAN SARAN .............................................................................. 27 5.1. Kesimpulan ................................................................................................................ 27 5.2. Saran .......................................................................................................................... 27 DAFTAR PUSTAKA LAMPIRAN. xii.

(13) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR TABEL. Tabel 3.2.1 Parameter simulasi .............................................................................................. 15 Tabel 3.5.1 Skenario pada Simulasi....................................................................................... 17. xiii.

(14) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR GAMBAR Gambar 2.1.1 Mekanisme Store-Carry-Forward .................................................................... 5 Gambar 2.2.1 Mekanisme penyebaran pesan di Epidemic ...................................................... 6 Gambar 2.2.2 Model Suspectible – Infective (SI) pada protokol Epidemic Error! Bookmark not defined. Gambar 2.3. 1. Model Penyebaran Susceptible-Infective-Removed ....................................... 9 Gambar 2.4. 1. Model Kelahiran (Birth) pada Game of Life ................................................... 8 Gambar 2.4. 2. Model Kematian (Death) pada Game of Life.................................................. 9 Gambar 2.4. 3. Model Bertahan (Survival) pada Game of Life ............................................... 9 Gambar 4.1.1.1 Grafik Total relayed message RandomWaypoint ......................................... 19 Gambar 4.1.1.2 Grafik Total relayed message Haggle3-Infocom5 ....................................... 19 Gambar 4.1.1.3 Grafik Total relayed message Reality MIT .................................................. 20 Gambar 4.1.2.1 Grafik Delivery probability RandomWaypoint ............................................ 21 Gambar 4.1.2.2 Grafik Delivery probability Haggle3-Infocom5 ........................................... 21 Gambar 4.1.2.3 Grafik Delivery Probability Reality MIT ..................................................... 22 Gambar 4.1.3.1 Grafik Latency average RandomWaypoint .................................................. 23 Gambar 4.1.3.2 Grafik Latency Average Haggle3-Infocom5 ................................................ 23 Gambar 4.1.3.3 Grafik Latency average Reality MIT ............................................................ 24 Gambar 4.1.4.1 Grafik Message Relayed Pertime RandomWaypoint ................................... 25 Gambar 4.1.4.2 Grafik Message Relayed Pertime Haggle3-Infocom5 .................................. 25 Gambar 4.1.4.3 Grafik Message Relayed Pertime Reality MIT ............................................. 26 Gambar 4.1.5.1 Grafik Message Relayed Pertime RandomWaypoint ................................... 27 Gambar 4.1.5.2 Grafik Message Relayed Pertime Haggle3-Infocom5 .................................. 27 Gambar 4.1.5.3 Grafik Message Relayed Pertime Reality MIT ............................................. 28. xiv.

(15) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR RUMUS Rumus 3.6.1 Average Latency ............................................................................................... 18 Rumus 3.6.2 Delivery Probability ......................................................................................... 18. xv.

(16) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB I PENDAHULUAN. 1.1. Latar Belakang Mobile Ad-hoc Network (MANET) adalah jaringan wireless yang dinamis dan tidak membutuhkan infrastruktur jaringan. Dalam penerapannya setiap node pada MANET dapat berfungsi sebagai pengirim pesan, relay dan juga sebagai penerima pesan. Sifat dari node yang bergerak setiap saat dan topologi yang sering berubah-ubah sehingga dapat terputus sewaktu-waktu memunculkan Delay-Tolerant Network (DTN/OppNet) dalam pemecahan masalahnya. Jaringan Oportunistik dapat diterapkan di suatu area yang memiliki karakteristik penundaan waktu yang cukup tinggi dan juga dengan konektivitas yang rendah dikarenakan. perangkat. yang. terkadang. terputus. yang. menyebabkan. terhambatnya jalur menuju destinasi [3]. Penyebaran informasi yang efisien dan efektif adalah masalah utama pada Delay Tolerant Network. Algoritma epidemic. merupakan pendekatan terbaik pada penyebaran. pesan, karena bekerja secara flooding. Protokol Epidemic menyebarkan informasi dengan membanjiri jaringan (flooding) sehingga didapatkan probabilitas terkirim ketujuan tinggi, tetapi menyebabkan beban jaringan yang didapatkan juga tinggi. Protokol gossip merupakan salah satu protokol yang digunakan di DTN yang digunakan untuk mengatasi penyebaran informasi. Ketika suatu node mendapatkan informasi, informasi tersebut akan dianggap hot rummour atau gossip hangat dan node akan menyebarkan informasi tersebut di jaringan. Setelah itu node akan kehilangan ketertarikan karena informasi sudah banyak tersebar dan banyak node juga sudah mengetahui informasi tersebut [2]. Algoritma Game of Life merupakan suatu zero-player-game dimana sel akan berevolusi sesuai dengan keadaan sekitarnya. Keadaan sel berevlousi dikarenakan aturan pada Game of Life yaitu kelahiran (birth), kematian (death), bertahan (survival). Birth jika pada sel diduduki tiga sel hidup maka akan lahir,. 1.

(17) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 2. death dikarenakan padatnya populasi dan pesan bertahan survival karena tetangga lebih dari dua atau kurang dari tiga. Pada penelitian ini akan dibahas bagaimana efek penggunaan protokol gossip berbasis Game Of dalam mengurangi penyebaran salinan pesan. Dari hasil pengujian tersebut akan diambil kesimpulan bagaimana unjuk kerjanya. 1.2.Rumusan Masalah Berdasarkan latar belakang yang telah dipaparkan, rumusan masalah yang didapat yang adalah bagaimana efek dari protokol gossip berbasis Game of Life dapat mengurangi salinan pesan pada pergerakan random dan manusia.. 1.3.Tujuan Penelitian Tujuan dari tugas akhir ini adalah untuk mengetahui efek dari protokol gossip berbasis Game of Life di pergerakan random dan manusia yang diukur dengan metrik unjuk kerja Total Relayed, Delivery Probability, Latency Average.. 1.4. Manfaat Penelitian Hasil dari penelitian ini diharapkan dapat digunakan sebagai bahan pertimbangan dalam mengembangkan protokol routing yang akan digunakan dalam komunikasi di jaringan Oportunistik.. 1.5.Batasan Masalah Batasan masalah dalam penelitian ini adalah : a. Menggunakan protokol gossip based Game of Life b. Menggunakan pergerakan random dan manusia. c. Nilai counter yang digunakan ... d. Parameter yang digunakan adalah Total Relayed , Delivery Probability, Latency Average, Total Message Relayed per Time , dan Total Message Deeleted per Time. e. Simulator yang digunakan adalah The Opportunistic Network Environment Simulator (The ONE Simulator).

(18) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 3. 1.6. Metodologi Penelitian Metodologi Penelitian yang digunakan : a. Studi Literatur 1) Teori Jaringan Tunda (Delay Tolerant Network) 2) Teori Protokol routing Epidemic 3) Teori Game of Life 4) Teori Protokol Gossip 5) Teori The One Simulator 6) Tahap- tahap dalam membangun simulasi. b. Pengumpulan Bahan Penelitian Dataset yang digunakan untuk melakukan penelitian ini telah tersedia di internet pada alamat http://shigs.co.uk/index.php?page=traces c. Pembuatan Alat Uji Simulasi yang digunakan pada tugas akhir ini menggunakan The One Simulator. d. Analisis Hasil Pengujian Hasil pengujian didasarkan pada metrik unjuk kerja yang diperoleh dari proses pengujian. e. Penarikan Kesimpulan Penarikan kesimpulan didasarkan pada beberapa performance metric yang diperoleh pada proses analisis data.. 1.7.Sistematika Penulisan Berikut ini merupakan sistematika penulisan yang terbagi kedalam bab: BAB I PENDAHULUAN.

(19) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 4. Bab ini berisi penjelasan tentang latar belakang masalah, rumusan masalah, tujuan penelitian, manfaat penelitian, batasan masalah, metodologi penelitian dan sistematika penulisan. BAB II LANDASAN TEORI Bab ini berisi tentang dasar teori yang digunakan sebagai dasar dalam melakukan penelitian tugas akhir. BAB III PERANCANGAN SIMULASI Bab ini berisi tentang rancangan simulasi yang akan digunakan dalam penelitian. BAB IV PENGUJIAN DAN ANALISIS Bab ini berisi tentang tahap-tahap pengujian, simulasi dan analisa data dari hasil penelitian. BAB V KESIMPULAN DAN SARAN Bab ini berisi tentang kesimpulan dari hasil pengujian dan analisis simulasi serta. saran. dari. penulis. untuk. penelitian. selnajutnya..

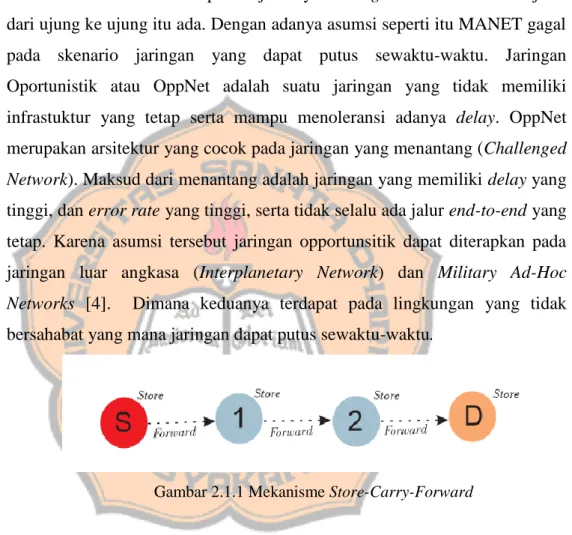

(20) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB II LANDASAN TEORI. 2.1.. Jaringan Oportunistik Salah satu kunci dapat berjalannya routing di MANET bahwa jalur dari ujung ke ujung itu ada. Dengan adanya asumsi seperti itu MANET gagal pada skenario jaringan yang dapat putus sewaktu-waktu. Jaringan Oportunistik atau OppNet adalah suatu jaringan yang tidak memiliki infrastuktur yang tetap serta mampu menoleransi adanya delay. OppNet merupakan arsitektur yang cocok pada jaringan yang menantang (Challenged Network). Maksud dari menantang adalah jaringan yang memiliki delay yang tinggi, dan error rate yang tinggi, serta tidak selalu ada jalur end-to-end yang tetap. Karena asumsi tersebut jaringan opportunsitik dapat diterapkan pada jaringan luar angkasa (Interplanetary Network) dan Military Ad-Hoc Networks [4].. Dimana keduanya terdapat pada lingkungan yang tidak. bersahabat yang mana jaringan dapat putus sewaktu-waktu.. Gambar 2.1.1 Mekanisme Store-Carry-Forward. Jaringan Oportunistik memiliki system store-carry-forward seperti ilustrasi gambar 2.1, dimana setiap node menyimpan pesan dalam buffer atau penyimpanan yang mana untuk mengantisipasi jika node berikutnya mati, kemudian meneruskan pesan yang masih terkoneksi sampai menuju tujuan (destination). Node yang tidak menjadi destinati akan menjadi node relay yang menjadi penghubung node.. 5.

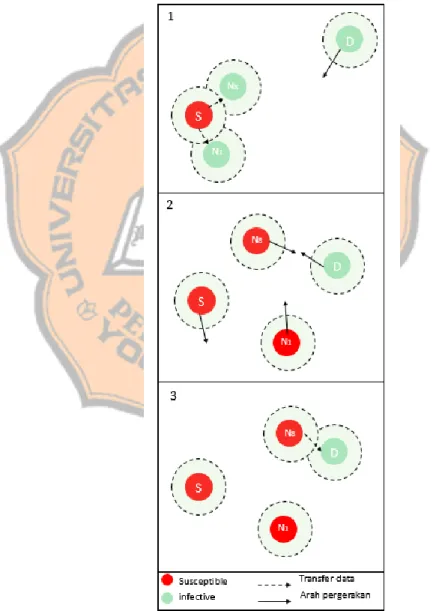

(21) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 6. 2.2.. Protokol Epidemic Karakteristik pada jaringan oportunsitik membuat munculnya protokol routing Epidemic. Protokol routing ini diterbitkan oleh Vahdat dan Becker et al (2000), yang dirancang sebagai algoritma flooding-based forwarding yang artinya bekerja dengan membanjiri jaringan dengan salinan pesan. Algoritma Epidemic sendiri merupakan dasar penyebaran informasi pada jaringan oportunistik. Tujuan Epidemic routing untuk memaksimalkan pengiriman pesan dan meminimalkan delay [2].. Gambar 2.2.1 Mekanisme penyebaran pesan di Epidemic. Susceptible-Infective (SI) class ini mendefinisikan algoritma epidemic, dimana hampir setiap unit awalnya rentan [5]. Susceptible merupakan fase.

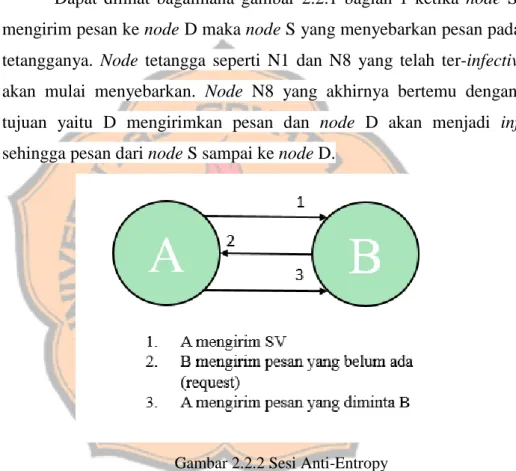

(22) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 7. dimana node tidak mengetahui informasi tetapi bisa mendapatkan informasi dan Infective ketika node mengetahui informasi dan aktif menyebarkan pesan. Dengan menerima informasi yang diperbarui suatu node menjadi infective dan tetap, hingga seluruh populasi infective. Cara kerja pada protokol Epidemic adalah dengan menginfeksi seluruh node yang masih susceptible sehingga pesan akan sampai ketujuan. Dapat dilihat bagaimana gambar 2.2.1 bagian 1 ketika node S ingin mengirim pesan ke node D maka node S yang menyebarkan pesan pada node tetangganya. Node tetangga seperti N1 dan N8 yang telah ter-infective pun akan mulai menyebarkan. Node N8 yang akhirnya bertemu dengan node tujuan yaitu D mengirimkan pesan dan node D akan menjadi infective sehingga pesan dari node S sampai ke node D.. Gambar 2.2.2 Sesi Anti-Entropy. Ketika setiap node bertemu dengan node lainnya, maka node akan melakukan sesi Anti-Entropy [2]. Sesi anti-entropy merupakan sesi dimana setiap node yang bertemu akan melakukan pertukaran summary vector untuk pada akhirnya saling bertukar pesan. Node memiliki hak dalam menentukan apakah akan menerima pesan. Sebagai contoh pesan memiliki buffer yang terlalu besar untuk disimpan pada node penerima.. Pada gambar 2.2.2. Ketika node A bertemu dengan node B maka di mulai sesi anti-entropy. Pada langkah pertama A mengirim summary vector ke B, summary vector adalah representasi semua pesan pada buffer. Setelah itu B akan membandingkan summary vector milik A dengan miliknya sendiri.

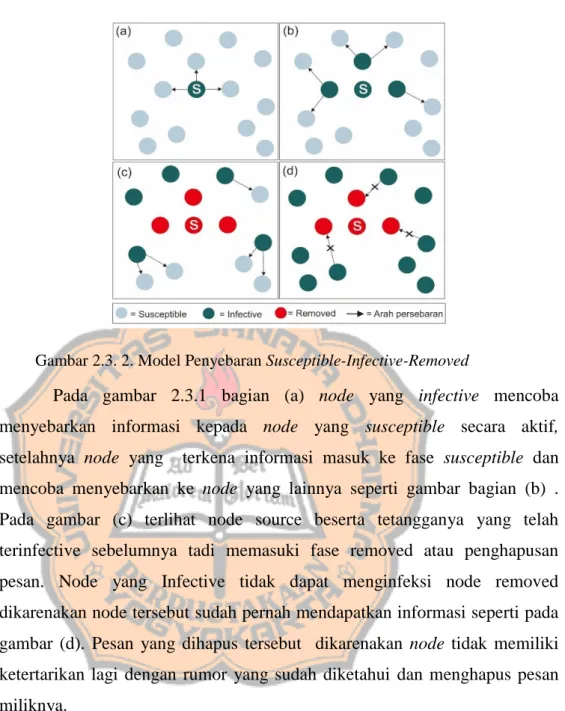

(23) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 8. untuk melihat pesan apa saja yang belum dimiliki B. Pesan yang belum dimiliki oleh B akan dikirim sebagai bentuk permintaan (request) ke A. Pada bagian 3 A kemudian mengirim pesan yang diminta B. Proses ini akan diulang ketika B bertemu dengan node yang lainnya. Setiap pesan memiliki ID dan TTL (Time To Live.) yang merupakan identitas dari pesan sedangkan TTL merupakan waktu hidup yang diberikan pada pesan. TTL berfungsi mengurangi beban jaringan. Ketika waktu hidupnya sudah habis pesan akan dibuang atau di drop. Namun pemberian TTL pada pesan tidak sepenuhnya mengurangi beban jaringan pada epidemic. Karena tidak terbatasnya jumlah salinan pesan yang disebarkan. Untuk mengurangi beban jaringan adalah dengan mengontrol jumlah salinan pesan. 2.3.. Protokol Gossip Protokol Gossip pertama kali dijelaskan oleh Alan Demers pada tahun 1987 yang bertujuan untuk penerapan pada masalah persebaran informasi [3]. Protokol gossip memiliki sifat seperti kecepatan (speed) dan kekuatan (robutsness) yang memunculkan ide untuk menggunakan konsep penyebaran gossip atau rumor[3, 5, 6]. Ketika informasi baru didapatkan maka akan dianggap sebagai gossip hangat untuk disebarkan, lalu node akan kehilangan ketertarikan pada informasi yang sudah banyak tersebar [3, 6] . Untuk lebih jelasnya. mekanisme. gossip. diterangkan. dengan. pengunaan. model. Susceptible-Infective-Removed atau S-I-R. Model S-I-R tidak jauh berbeda dengan S-I yang sudah dijelaskan pada protokol epidemic, satu-satunya perbedaannya yaitu terdapat fase Removed dimana suatu node yang sudah pernah terinfeksi menjadi sembuh karena penghapusan agar tidak mendapatkan sebaran kembali.. Gambar 2.3. 1. S – I – R model pada protokol Gossip.

(24) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 9. Gambar 2.3. 2. Model Penyebaran Susceptible-Infective-Removed. Pada gambar 2.3.1 bagian (a) node yang infective mencoba menyebarkan informasi kepada node yang susceptible secara aktif, setelahnya node yang. terkena informasi masuk ke fase susceptible dan. mencoba menyebarkan ke node yang lainnya seperti gambar bagian (b) . Pada gambar (c) terlihat node source beserta tetangganya yang telah terinfective sebelumnya tadi memasuki fase removed atau penghapusan pesan. Node yang Infective tidak dapat menginfeksi node removed dikarenakan node tersebut sudah pernah mendapatkan informasi seperti pada gambar (d). Pesan yang dihapus tersebut dikarenakan node tidak memiliki ketertarikan lagi dengan rumor yang sudah diketahui dan menghapus pesan miliknya. Supaya dari fase Infective tidak kembali ke fase Susceptible lagi, harus ada mekanisme untuk menyimpan informasi yang telah dihapus. Tombstone atau batu nisan berfungsi untuk mencatat seluruh ID pesan yang pernah dimiliki sebelumnya oleh node. Sehingga node receiver tidak akan mendapatkan. pesan. yang. sama. kembali..

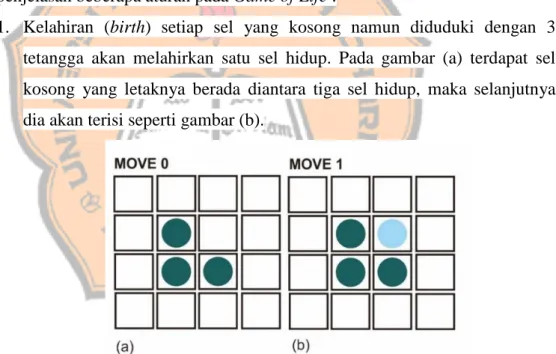

(25) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2.4.. Protokol Gossip Game of Life Dalam pengembangan persebaran informasi yang efisien dengan konsep gossip memunculkan ide dengan menggunakan aturan yang sederhana. Aturan tersebut menentukan bagaimana gosip atau informasi dipertukarkan antar kedua node . Algoritma Game of Life pertama kali digagas oleh seorang matematikawan Inggris, yaitu John Horton Conway tahun 1970. Algoritma Game of Life merupakan permainan zero-player-game dimana terdapat sel yang akan berevolusi (hidup atau mati) sesuai dengan keadaan sekitarnya. Keadaan sel berevolusi dikarenakan aturan pada Game of Life. yaitu. kelahiran (birth), kematian (death), dan bertahan (survival) [5]. Berikut penjelasan beberapa aturan pada Game of Life : 1. Kelahiran (birth) setiap sel yang kosong namun diduduki dengan 3 tetangga akan melahirkan satu sel hidup. Pada gambar (a) terdapat sel kosong yang letaknya berada diantara tiga sel hidup, maka selanjutnya dia akan terisi seperti gambar (b).. Gambar 2.4. 2. Model Kelahiran (Birth) pada Game of Life. 10.

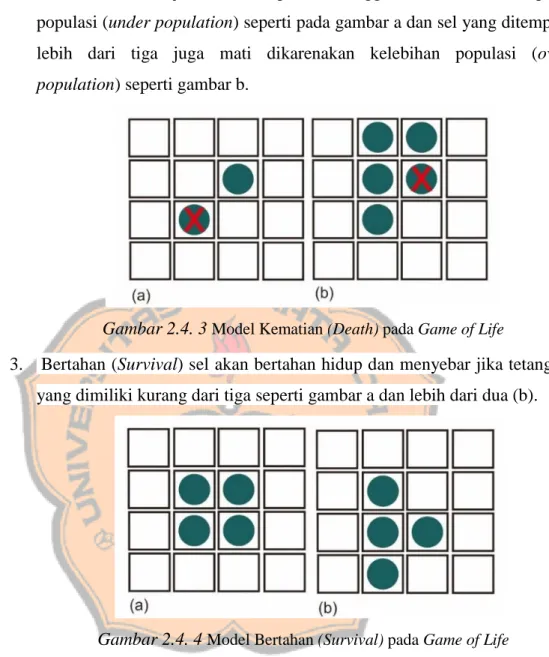

(26) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 11. 2. Kematian (death) jika sel ditempati 1 tetangga dikarenakan kurangnya populasi (under population) seperti pada gambar a dan sel yang ditempati lebih dari tiga juga mati dikarenakan kelebihan populasi (over population) seperti gambar b.. Gambar 2.4. 3 Model Kematian (Death) pada Game of Life 3.. Bertahan (Survival) sel akan bertahan hidup dan menyebar jika tetangga yang dimiliki kurang dari tiga seperti gambar a dan lebih dari dua (b).. Gambar 2.4. 4 Model Bertahan (Survival) pada Game of Life 2.4.1. Mekanisme penyebaran pesan Gossip Game Of life pada jaringan oportunistik Algoritma game of life diterapkan di protokol gossip pada jaringan sebagai nilai counter pada setiap pesan. Counter ini dipakai untuk mengontrol persebaran pesan di jaringan. Mekanisme persebaran pesan yang digunakan pada protokol gossip game of life adalah dengan melihat nilai counter yang terdapat pada tiap pesannya. Terdapat dua sistem pada counter yaitu copy (c) dan delete (d). Sebuah pesan dapat dikirimkan apabila nilai counter yang terdapat pada suatu pesan mencapai threshold atau nilai batas.

(27) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 12. copy (c). Dan sebuah pesan dihapus apabila nilai counter mencapai threshold delete (d). Hal ini dapat dilakukan ketika terjadi perjumpaan antar node yang selanjutnya dilakukan perhitungan counter.. Dan. karena itu nilai counter bersifat fluktuatif.. Gambar 2.4.1. 1 Sistem counter pada pesan yang berbeda. Seperti pada gambar 2.4.1.1. ini menunjukan kondisi dimana perjumpaan antar dua node, yang mana node A yang menjadi initial sender. Pada sistem ini menunjukan pesan milik A tidak terdapat pada node B. Sehingga nilai counter milik pesan M4 pada node A mengalami penaikan satu nilai. Hal ini diasumsikan pesan atau gosip millik A belum tersebar pada sebagian node. Begitu juga ketika node A bertemu node lain yang tidak memiliki pesan yang sama maka counter akan bertambah nilainya.. Gambar 2.4.1. 2 Sistem counter pada pesan yang sama.

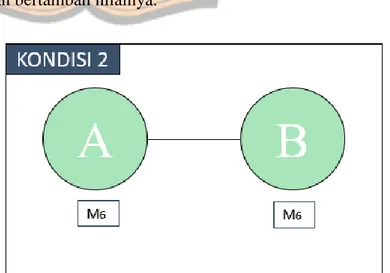

(28) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 13. Sedangkan pada gambar 2.4.1.2. sistem ini menunjukan kondisi dimana initial sender A yang bertemu dengan yang memiliki pesan yang sama. Sehingga nilai counter pada pesan M6 milik node A mengalami pengurangan nilai sebesar satu. Dengan penggunaan tombstone pesan yang hilang akan mengurangi nilai counter..

(29) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 14. BAB III PERANCANGAN SIMULASI JARINGAN. 3.1. Model pergerakan Pada penelitian ini menggunakan tiga dataset pergerakan node, yaitu RandomWaypoint, haggle3-Infocom5, dan Reality MIT. Berikut penjelasan tiap dataset : 3.1.1. RandomWaypoint Model pergerakan Random Waypoint merupakan model pergerakan yang standar, dimana node bergerak dan berpindah secara random (acak) dimana kecepatan akselerasi dan arah gerak berubah seiring dengan berjalannya waktu. Pergerakan random untuk pergerakan pada pengguna ponsel tetapi ada pause time. Setiap node mobilitas mulai bergerak secara random dan berhenti beberapa saat untuk jangka waktu tertentu (pause time), ketika waktu jeda berakhir, node akan menentukan destinasi secara acak dengan kecepatan yang acak. Probabilitas dalam pengiriman. pesan. menggunakan. pola. pergerakan. random. mengasumsikan semua node memiliki probabilitas yang sama.. 3.1.2. Haggle3-Infocom5 Dataset ini berisi data pertemuan antar partisipan di konferensi IEEE Infocom yang bertempat di Miami. Setiap anggota yang hadir diberi sebuah perangkat untuk mencatat data pertemuan antar partisipan. Hasil yang didapatkan dari 50 partisipan yang dipilih data yang valid digunakan adalah 41 device.. 3.1.3. MIT Reality Mining Dataset ini berisi data pertemua antar pelajar pada dua fakultas di Universitas MIT. Fakultas Busines diambil 25 pelajar dan dari Fakultas Media Laboratory 75 pelajar. 100 pelajar ini di beri perangkat yang sama untuk mencatat pertemuan dan hasil valid yang didapatkan sebagai penelitian adalah 97 data.

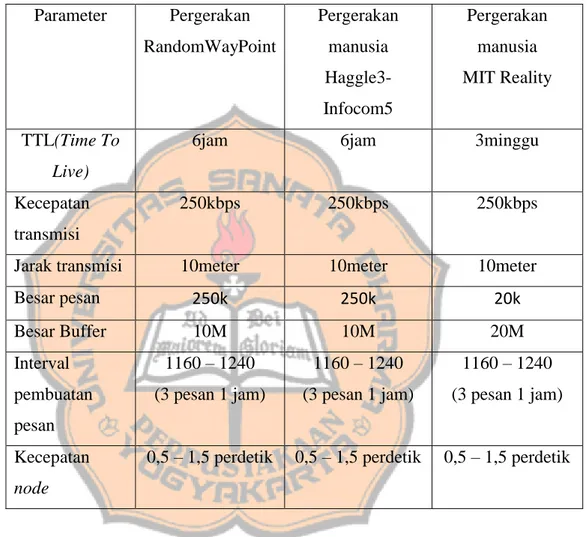

(30) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 15. 3.2. Parameter Simulasi Pada penelitian ini digunakan parameter-parameter yang konstan untuk dilakukan beberapa kali simulasi. Tabel 3.2.1 Parameter simulasi. Parameter. Pergerakan. Pergerakan. Pergerakan. RandomWayPoint. manusia. manusia. Haggle3-. MIT Reality. Infocom5 TTL(Time To. 6jam. 6jam. 3minggu. 250kbps. 250kbps. 250kbps. 10meter. 10meter. 10meter. Besar pesan. 250k. 250k. 20k. Besar Buffer. 10M. 10M. 20M. 1160 – 1240. 1160 – 1240. 1160 – 1240. (3 pesan 1 jam). (3 pesan 1 jam). (3 pesan 1 jam). 0,5 – 1,5 perdetik. 0,5 – 1,5 perdetik. 0,5 – 1,5 perdetik. Live) Kecepatan transmisi Jarak transmisi. Interval pembuatan pesan Kecepatan node. 3.3. Alat Penelitian a. Hardware Sistem Operasi. : Windows 10 Enterprise 64-bit (10.0, Build 17763). Manufaktur Sistem. : Acer. Model Sistem. : Aspire TC-605. Prosesor. : Intel(R) Pentium(R) CPU G3220 @ 3.00GHz (2. PUs), Memori. ~3.00GHz : 8912MB RAM.

(31) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 16. b. Software 1. Netbeans IDE Netbeans IDE merupakan Integrated Development Enviroment java yang digunakan untuk menjalankan The One Simulator. 2. Simulator ONE (Opportunistic Network Environment Simulator) Simulator ONE digunakan untuk menjalankan routing pada jaringan oportunistik. Simulator dibangun dalam pemograman bahasa java dan dapat melakukan model pergerakan node, routing, visualisasi, dan report.. 3.3.Desain Alat Uji. Pseudo-code Gossip-based Game of Life if Connection Up For every Message ID thisHost in message Collection if (Peer == message thisHost or peer.tombstone.contains message ThistHost ) Then decrement msgCounter Else Increment msgCounter End if if (msgCounter == thresholdDelete) deleteMessage End if End For if Delivery Message if (msgCounter == ThresholdCopy) UpdateProperty meesage ThisHost Then send Message End if End if.

(32) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 17. 3.5. Skenario Simulasi. Tabel 3.5.1 Skenario pada Simulasi. Pergerakan. RandomWaypoint. Routing protokol. Jumlah Node. Epidemic, Gossip. 100. based Game of Life Haggle3 -Infocom 5. 41. Reality MIT. 97. Nilai counter yang digunakan pada penelitian ini: Counter Routing Protokol. Threshold Copy. Threshold Delete. 1. -1. Gossip Based Game of. 2. -2. Life. 3. -3. 4. -4. 5. -5. 3.6. Metriks Unjuk Kerja Terdapat tiga metrik unjuk kerja yang digunakan untuk menganalisis unjuk kerja protokol gossip based Game of Life , yaitu : a. Total Message Relayed Total Message Relayed digunakan untuk mengetahu jumlah total dari message yang dititipkan kepada setiap node yang ditemui..

(33) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 18. b. Delivery Probability Delivery probability digunakan untuk mengetahui probabilitas pesan terkirim sampai ke destinasi. Semakin tinggi nilai delivery probability yang dihasilkan maka unjuk kerja protokol routing dapat dikatan baik.. Rumus 3.6.1 Delivery Probability. c. Latency Average Latency Average digunakan untuk mengetahui jumlah rata-rata waktu yang dibutuhkan sebah pesan untuk sampai ke node destinasi sejak pesan dibuat. Semakin rendah nilai Latency Average yang dihasilkan maka unjuk kerja protokol routing dapat dikatan baik. Rumus 3.6.2 Average Latency. d. Total Message Relayed per Time Total Message Relayed adalah jumlah pesan yang dititipkan kepada setiap node yang ditemui dalam satuan waktu. e. Total Message Deeleted per Time Total Message Deleted adalah jumlah pesan yang dihapus ketika nilai counter delete terpenuhi dalam satuan waktu..

(34) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB IV PENGUJIAN DAN ANALISIS Untuk mengetahui evaluasi terhadap unjuk kerja protokol Gossip based Game of Life dibandingkan dengan protokol Epidemic , maka dilakukan simulasi dan pengujian dengan rancangan skenario yang sudah dijelaskan pada bab III. Data diperoleh dari report yang dihasilkan ketika simulasi dijalankan yang kemudian dijadikan bahan untuk dilakukan penelitian. 4.1. Hasil Simulasi 4.1.1. Perbandingan Total Relayed Message pada Protokol Gossip based Game of Life dengan Epidemic. Total Relayed 25000 20889 20000 16735 15346 13919. 15000. 11207 10000. 7963. 5000 Epidemic. C = 1 D = -1 C = 2 D = -2 C = 3 D = -3 C = 4 D = -4 C = 5 D = -5. Gambar 4.1.1.1 Grafik Total relayed message RandomWaypoint. Total Relayed 4500. 4042. 3500. 2500 1632. 1535. C = 1 D = -1. C = 2 D = -2. 1761. 1759. 1687. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. 1500. 500 Epidemic. Gambar 4.1.1.2 Grafik Total relayed message Haggle3-Infocom5 19.

(35) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 20. Total Relayed 950000 819617 770000 590000 410000 230000 79584. 127821. 152631. 154132. 149548. C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. 50000 Epidemic. C = 1 D = -1. Gambar 4.1.1.3 Grafik Total relayed message Reality MIT. Pada Grafik 4.1.1.1, Grafik 4.1.1.2 , 4.1.1.3. Dapat dilihat jumlah relayed yang dimiliki Epidemic mempunyai nilai yang paling tinggi. Hal ini disebabkan cara kerja epidemic yang menyebarkan pesan secara flooding dengan Salinan yang tak terbatas. Maka jumlah relayed epidemic menjadi yang tertinggi. Protokol Gossip based Game of Life, memiliki jumlah relayed pesan lebih rendah dibanding Epidemic dikarenakan mekanismenya yang mana ketika node sender bertemu node receiver, node sender tidak langsung merelay copy pesannya namun harus ditunda terlebih dahulu sampai nilai thershold terpenuhi. Pengaruh nilai counter pada jumlah total relayed dapat dilihat pada grafik 4.1.1.1, Grafik 4.1.1.2 , 4.1.1.3. Pada pergerakan Random terlihat semakin tinggi nilai counter maka jumlah relayed pesan juga semakin sedikit karena node menunda mengirim pesan sampai nilai threshold terpenuhi. Namun nyantanya pada pergerakan manusia yang digunakan seperti haggle3 dan Reality Total Relayed semakin meningkat dengan meningkatnya juga nilai counter Hal ini dikarenakan pergerakan manusia yang probabilitas bertemu tiap node yang tidak merata..

(36) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 21. 4.1.2. Perbandingan Delivery Probability Protokol Gossip based Game of Life dengan Epidemic Grafik 4.1.2.1, 4.1.2.2., 4.1.2.3. menunjukan Delivery probability milik Epidemic memiliki presentase yang tinggi karena mekanisme pengiriman pesannya yang secara flooding yang mana membuat copy pesan banyak tersebar di jaringan dan presentase delivery probability milik epidemic juga yang paling tinggi dari semua protokol di DTN.. Delivery Probability 1.2 1 1 0.8294 0.8. 0.7109. 0.6967. 0.6. 0.4976 0.3649. 0.4 0.2 0 Epidemic. C = 1 D = -1. C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. Gambar 4.1.2.1 Grafik Delivery probability RandomWaypoint. Delivery Probability 0.6 0.5071 0.5 0.4 0.3 0.2. 0.1469. 0.2085. 0.1801. 0.1659. C = 2 D = -2. C = 3 D = -3. 0.1801. 0.1 0 Epidemic. C = 1 D = -1. C = 4 D = -4. C = 5 D = -5. Gambar 4.1.2.2 Grafik Delivery probability Haggle3-Infocom5.

(37) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 22. Delivery Probability 0.7. 0.6545. 0.6 0.5 0.4 0.3 0.2. 0.118. 0.1161. 0.1159. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. 0.0924. 0.1. 0.0479. 0 Epidemic. C = 1 D = -1. C = 2 D = -2. Gambar 4.1.2.3 Grafik Delivery Probability Reality MIT. Kemudian pada grafik menunjukan presentase delivery probability milik protokol Gossip based Game of Life terlihat pada counter c = 2 dan d = 2 yang mampu mendekati pada pergerakan random walaupun penyebaran pesannya ditunda sampai nilai threshold terpenuhi hal ini dikarenakan pergerakannya yang memiliki probabilitas pertemuan antar node sama. Pada pergerakan Random seiring meningkatnya nilai counter maka semakin menurun hal ini disebabkan penyebaran pesan yang ditahan lebih lama menyebabkan informasi yang tersebar semakin sedikit di jaringan. Dapat dilihat pada counter c = 5 dan d = 5 delivery probability lebih sedikit dikarenakan pesan yang disebar lebih sedikit. Tidak. seperti. pergerakan. random. pergerakan. manusia. memiliki pola tertentu sehingga penyebaran pesan delivery probability sedikit lebih lama. Protokol Gossip based Game of Life menggunakan tombstone untuk mencegah node receiver terinfeksi pesan pernah yang di miliki sebelumnya.. Oleh. karena. itu. penggunaan. penyebaran pesan membuat kinerja lebih efisien.. tombstone. dalam.

(38) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 23. 4.1.3. Perbandingan Latency Protokol Gossip based Game of Life dengan Epidemic. Latency Average 15460.1026 15500. 13583.6191. 12500. 11274.6279. 9500 7144.62 6500 3479.5886 3500. 1767.6398. 500 Epidemic. C = 1 D = -1. C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. Gambar 4.1.3.1 Grafik Latency average RandomWaypoint. Latency Average 12000 10222.6579 10000 8441.1429 8000. 7575.8224. 6000. 5824.3548. 5947.1053. C = 1 D = -1. C = 2 D = -2. 7982.8409. 4000 2000 Epidemic. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. Gambar 4.1.3.2 Grafik Latency Average Haggle3-Infocom5.

(39) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 24. Latency Average 782795.7388. 820000 699654.1062 631819.7719. 640000 526913.0477 473966.76 430067.8794. 460000. 280000. 100000 Epidemic. C = 1 D = -1. C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. Gambar 4.1.3.3 Grafik Latency average Reality MIT. Pada Grafik 4.1.3.1, 4.1.3.2, 4.1.3.3 dengan menunda persebaran pesan dapat menyebabkan pesan ketujuan lebih lama atau delay. Dapat dilihat pada grafik sebelumnya jumlah salinan pesan milik epidemic yang begitu tingg. Hal ini dikarenakan mekanisme flooding yang dimiliki oleh protokol routing Epidemic sehingga delay yang didapat rendah. Dengan meningkatnya nilai counter jumlah salinan pesan yang tersebar akan lebih rendah. Hal ini dikarenakan sistem counter yang menunda persebaran pesan untuk mengefisienkan pesan yang tersebar di jaringan. Sehingga pesan mencapai tujuan sedikit lama yang mana menghasilkan delay..

(40) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 25. 4.1.4. Pergerakan Relayed pesan pada Protokol Gossip based Game of Life. Total Message Relayed per Time Interval (3600s) C = 1 D = -1. C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. Message. 400 300 200 100. 273600. 262800. 252000. 241200. 230400. 219600. 208800. 198000. 187200. 176400. 165600. 154800. 144000. 133200. 122400. 111600. 100800. 90000. 79200. 68400. 57600. 46800. 36000. 25200. 14400. 3600. 0. time (second). Gambar 4.1.4.1 Grafik Message Relayed Pertime RandomWaypoint. Total Message Relayed per Time Interval (3600s) C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. time (second). Gambar 4.1.4.2 Grafik Message Relayed Pertime Haggle3-Infocom5. 273600. 262800. 252000. 241200. 230400. 219600. 208800. 198000. 187200. 176400. 165600. 154800. 144000. 133200. 122400. 111600. 100800. 90000. 79200. 68400. 57600. 46800. 36000. 25200. 14400. 400 300 200 100 0 3600. Message. C = 1 D = -1.

(41) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 26. Total Message Relayed per Time Interval (86400s) C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. 10000 5000 0 86400 691200 1296000 1900800 2505600 3110400 3715200 4320000 4924800 5529600 6134400 6739200 7344000 7948800 8553600 9158400 9763200 1.04E+07 1.10E+07 1.16E+07 1.22E+07 1.28E+07 1.34E+07 1.40E+07 1.46E+07 1.52E+07 1.58E+07 1.64E+07. Message. C = 1 D = -1. time (second). Gambar 4.1.4.3 Grafik Message Relayed Pertime Reality MIT. Pada Gambar 4.1.4.1, 4.1.4.2, dan 4.1.4.3, dapat dilihat bagaimana pergerakan relay pesan per waktu di simulasi pada setiap nilai threshold (c). Semakin tinggi nilai threshold (c) pesan ditahan lebih lama dan pesan yang tersebar di jaringan semakin sedikit. Pada grafik dapat dilihat bagaimana jumlah pesan dengan threshold (c) yang tinggi memiliki jumlah relayed pesan per waktunya yang rendah dibanding dengan threshold (c) yang nilainya lebih rendah menunjukan bahwa jumlah relayed pesan lebih banyak perwaktunya karena penundaan pesan yang lebih singkat. Pada setiap pergerakan memiliki pola yang berbeda yang dapat dilihat pada grafik..

(42) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 27. 4.1.5. Pergerakan delete pesan pada Protokol Gossip based Game of Life. Total Message Deleted per Time Interval (3600s) C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. 273600. 262800. 252000. 241200. 230400. 219600. 208800. 198000. 187200. 176400. 165600. 154800. 144000. 133200. 122400. 111600. 100800. 90000. 79200. 68400. 57600. 46800. 36000. 25200. 14400. 400 300 200 100 0 3600. Message. C = 1 D = -1. time (second). Gambar 4.1.5.1 Grafik Message Relayed Pertime RandomWaypoint. Total Message Deleted per Time Interval (3600s) C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. time (second). Gambar 4.1.5.2 Grafik Message Relayed Pertime Haggle3-Infocom5. 273600. 262800. 252000. 241200. 230400. 219600. 208800. 198000. 187200. 176400. 165600. 154800. 144000. 133200. 122400. 111600. 100800. 90000. 79200. 68400. 57600. 46800. 36000. 25200. 14400. 400 300 200 100 0 3600. Message. C = 1 D = -1.

(43) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 28. Total Message Deleted per Time Interval (86400s) C = 2 D = -2. C = 3 D = -3. C = 4 D = -4. C = 5 D = -5. 8000 6000 4000 2000 0 86400 691200 1296000 1900800 2505600 3110400 3715200 4320000 4924800 5529600 6134400 6739200 7344000 7948800 8553600 9158400 9763200 1.04E+07 1.10E+07 1.16E+07 1.22E+07 1.28E+07 1.34E+07 1.40E+07 1.46E+07 1.52E+07 1.58E+07 1.64E+07. Message. C = 1 D = -1. time (second). Gambar 4.1.5.3 Grafik Message Relayed Pertime Reality MIT. Pada Gambar 4.1.5.1, 4.1.5.2, dan 4.1.5.3, Gossip Game of Life memiliki mekanisme untuk menghapus pesan jika tiap node receiver yang ditemui memiliki pesan yang sama sampai nilai threshold (d) terpenuhi. Pesan yang dihapus berguna untuk mengurangi pesan di jaringan sehingga penyebaran pesan lebih efisien. Nilai threshold (d) yang tinggi maka menahan pesan untuk dihapus lebih lama dapat dilihat pada gambar yang menunjukan threshold (d) yang rendah menghapus pesan lebih sedikit per waktunya..

(44) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB V KESIMPULAN DAN SARAN. 5.1.. KESIMPULAN Setelah beberapa kali dilakukan pengujian melalui simulasi dan menganalisis hasil simulasi dengan tiga pergerakan RandomWaypoint, Haggle3-Infocom5, dan Reality MIT. Dapat disimpulkan protokol Gossip based Game of Life mampu dalam mengurangi copy pesan di jaringan dengan teknik penundaan dalam penyebaran pesan maupun penghapusan pesan yang dapat mengurangi pesan di jaringan. Namun karena metode penundaan hasil dari latency average milik protokol gossip-based game of life menjadi lebih tinggi. Dengan copy pesan yang lebih sedikit dibanding epidemic delivery probability pada protokol gossip-based game of life pada pergerakan random tidak terlalu jauh. Dengan nilai counter copy dan delete yang tinggi proses copy pesan menjadi lebih lama dikarenakan proses mencapai nilai copy tertunda dengan perhitungan nilai delete. Namun tergantung pada dataset yang ada dikarenakan tiap dataset memiliki karakteristik yang berbeda-beda.. 5.2.. SARAN Untuk penelitian selanjutmya diharapkan diberi nilai ketertarikan pada Protokol gossip based Game of Life ini.. 29.

(45) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 30. DAFTAR PUSTAKA [1]. J. Schiller, “Mobile Communication”, Great Britain, Bidles:2003. [2]. Amin Vahdat and David Becker , “Epidemic Routing for Partially-Connected Ad hoc. Networks” Durham : Department of Computer Science, Duke University , NC. 27708. [3]. A. Montresor, “Distributed Algorithms Epidemic Dissemination”, Italy: University of Trento, 2016. [4]. Kevin Fall, “A Delay-Tolerant Network Architectur for Challenged internets” Berkeley : Intel research. [5]. Tim Daniel Hollerung and Peter Bleckmann, “Epidemic Algorithm”, University Paderborn, 2004. [6]. M. Jelasity, “Gossip-based Protocols for Large-Scale Distributed System”, Szeged, 2013. [7]. Brenton D. Walker, Joel K. Glenn, and T. Charles Clancy, “Analysis Of Simple Counting Protocols for Delay-Tolerant Network”, US Department of Defense, College Park, MD. USA.

(46) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 31. LAMPIRAN 1. GossipGameofLifeRouter.

(47) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 32.

(48) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI 33.

(49)

Gambar

Garis besar

Dokumen terkait

Timbulnya konsep ini dikarenakan potensi pasar wanita sangatlah kuat dan istimewa, sehingga jika perusahaan tidak mengubah pendekatan pemasaran mereka untuk wanita, maka

KAA Ditutup, Pemimpin Asia-Afrika Sepakati Tiga Dokumen Pertemuan tingkat kepala negara Konferensi Asia Afrika (KAA) pada sore ini resmi ditutup oleh Presiden Joko Widodo di

Berdasarkan grafik diatas dapat dilihat Gross power yang digunakan ketika menggerus batu bara dengan moisture content 40% sebesar 32 Kwh/ton, sedangkan untuk batubara dengan

Pada Semester I Tahun 2014, BPK melakukan pemeriksaan keuangan Tahun 2013 atas LKPP, 86 LKKL, 456 LKPD, dan 13 LK badan lainnya.. Selain itu, BPK juga melakukan pemeriksaan atas

Adapun penelitian ini dilakukan untuk melihat hubungan antara kinerja perusahaan dengan pengukuran berbasis akuntansi dan pasar saham, resiko, dan ukuran

Salah satu contohnya adalah bakteri endofit kitinolitik Bacillus mycoides, Klebsiella ozaenae dan Pseudomonas pseudomallei dapat digunakan sebagai agen pengendali hayati

Judul Tesis “ Analisis Perbandingan Daya Dukung dan Penurunan Pondasi Bored Pile Diameter 600 mm dengan Metode Empiris, Uji Beban Statis dan Metode Elemen Hingga pada Proyek

Tesis ini menganalisis kapasitas daya dukung dan penurunan pada pondasi tiang tekan hidrolis jenis Prestressed Concrete Square Pile ukuran 45 cm × 45 cm dalam