I. PENDAHULUAN

1.1 Latar Belakang

Perkembangan dunia telekomunikasi di dunia berkembang pesat seiring dengan semakin banyaknya penggunaan fasilitas internet di hampir seluruh lapisan masyarakat dunia. Tidak dapat dipungkiri internet ikut memberikan andil yang besar dalam perkembangan komunikasi jarak jauh.

Berbagai macam model alat komunikasi dapat dijumpai, baik yang berupa fisik (hardware) atau berupa aplikasi (software). Aplikasi yang paling sering digunakan untuk bertukar informasi adalah aplikasichatting. Dengan aplikasi ini, pengguna bisa terhubung dengan siapa saja di belahan bumi hanya dengan bermodalkan akses internet. Banyak pengembang melihat kesempatan ini, oleh karena itu dapat dijumpai banyak sekali aplikasi chatting berbagai model dengan fitur-fitur dan penggunaan teknologi terbaru yang dikembangkan.

merupakan hal yang paling ditakuti oleh pengguna jaringan komunikasi pada saat ini.

Dengan adanya kemungkinan penyadapan data, maka aspek keamanan dalam pertukaran informasi menjadi sangat penting karena suatu komunikasi data belum tentu memiliki jalur transmisi yang aman dari penyadapan sehingga keamanan informasi menjadi bagian penting dalam dunia informasi.

Kriptografi adalah salah satu teknik yang digunakan untuk meningkatkan aspek keamanan suatu informasi. Kriptografi (cryptography) merupakan ilmu dan seni untuk menjaga pesan agar aman. Proses yang dilakukan untuk mengamankan sebuah pesan (yang disebut plaintext) menjadi pesan yang tersembunyi (disebut ciphertext) adalah enkripsi (encryption). Proses sebaliknya, untuk mengubah ciphertext menjadi plaintext, disebut dekripsi (decryption).(Raharjo, 2005)

Algoritma Rijndael adalah pemenang sayembara terbuka yang diadakan oleh NIST (National Institute of Standards and Technology) untuk membuat standard algoritma kriptografi yang baru sebagai pengganti Data Encryption Standard (DES). DES sudah dianggap tidak aman, terutama karena panjang kunci yang relatif pendek sehingga mudah dipecahkan menggunakan teknologi saat ini. Standard tersebut diberi nama Advanced Encryption Standard (AES). Tepatnya pada bulan November 2001, algoritma Rijndael ditetapkan sebagai AES, dan diharapkan Rijndael menjadi standard kriptografi yang dominan paling sedikit selama 10 tahun.

1.2 Rumusan Masalah

Berdasarkan latar belakang masalah di atas, maka permasalahan yang dapat diambil dari penelitian ini adalah :

1. Bagaimana membuat pesan yang dikirim pada chatting menjadi lebih aman.

2. Bagaimana bentuk implementasi metode kriptografi Rijndael yang diterapkan di aplikasichattingpada jaringanLocal Area Network.

1.3 Batasan Masalah

1. Algoritma yang digunakan adalah Algoritma Rijndael yang dijadikan Advanced Encryption Standard (AES), dengan ukuran blok 128 bit dan ukuran kunci sebesar 128 bit.

2. Aplikasi yang dirancang dikhususkan padaconference chat

3. Bahasa permrograman yang digunakan untuk membangun aplikasi ini adalah Visual Basic (VB) 6.

4. Pesan yang dikirim atau yang diterima berupa teks.

5. Aplikasi yang dibangun tidak menangani proses pendistribusian kunci. 6. Komunikasichatting dilakukan pada jaringan LAN.

1.4 Tujuan Penelitian

Tujuan dari penelitian ini adalah:

1. Mempelajari algoritma Rijndael agar dapat disesuaikan dan digunakan pada aplikasichattingyang dibangun.

1.5 Manfaat Penelitian

Manfaat yang dapat diperoleh dalam penelitian ini adalah

1. Memberikan pengamanan terhadap pesan yang dianggap penting supaya tidak dapat dilihat oleh orang yang tidak diizinkan terhadap akses pesan tersebut.

II. TINJAUAN PUSTAKA

2.1 Kriptografi

a. Definisi

Kriptografi (cryptography) merupakan ilmu dan seni untuk menjaga pesan agar aman. (Cryptography is the art and science of keeping messages secure). “Crypto” berarti “secret” (rahasia) dan “graphy” berarti “writing” (tulisan). Para pelaku atau praktisi kriptografi disebut cryptographers. Suatu algoritma kriptografik (cryptographic algorithm), disebut cipher, merupakan persamaan matematik yang digunakan untuk proses enkripsi dan dekripsi. Biasanya kedua persamaan matematik (untuk enkripsi dan dekripsi) tersebut memiliki hubungan matematis yang cukup erat.

Proses yang dilakukan untuk mengamankan sebuah pesan (yang disebut plaintext) menjadi pesan yang tersembunyi (disebut ciphertext) adalah enkripsi (encryption). Ciphertext adalah pesan yang sudah tidak dapat dibaca dengan mudah. Menurut ISO 7498-2, terminologi yang lebih tepat digunakan adalah “encipher”.

untuk proses ini adalah “decipher”. Cryptanalysis adalah seni dan ilmu untuk memecahkan ciphertext tanpa bantuan kunci. Cryptanalyst adalah pelaku atau praktisi yang menjalankan cryptanalysis. Cryptology merupakan gabungan dari cryptography dan cryptanalysis. (Raharjo. 2005)

b. Proses Kriptografi

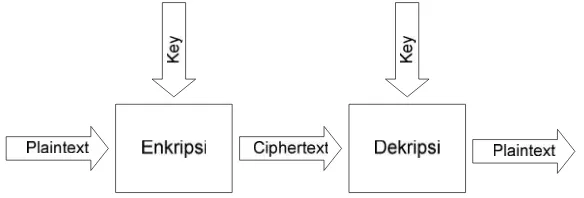

Kriptografi pada dasarnya terdiri dari dua proses, yaitu proses enkripsi dan proses dekripsi. Proses enkripsi adalah proses penyandian pesan terbuka menjadi pesan rahasia (ciphertext). Ciphertext inilah yang dikirimkan melalui saluran komunikasi terbuka. Pada saat ciphertext diterima oleh penerima pesan, maka pesan rahasia tersebut diubah lagi menjadi pesan terbuka melalui proses dekripsi sehingga pesan tersebut dapat dibaca kembali oleh penerima pesan. Secara umum, proses enkripsi dan dekripsi dapat ditunjukkan pada Gambar 2.1 berikut :

Gambar 2.1 Proses Enkripsi dan Dekripsi

pesan rahasia atau ciphertext yang dilambangkan dengan C (Ciphertext). Secara matematis, fungsi enkripsi ini dinotasikan dengan :

E(M) = C

Sedangkan fungsi dekripsi adalah proses pembalikan dari ciphertext menjadiplaintextkembali. Secara matematis dinotasikan sebagai berikut :

D(C) = M D(E(M)) = M

(Wibowo, 2004)

2.2 Algoritma Rijndael

a. Sejarah Algoritma Rijndael

Pada tahun 1972 dan 1974 National Bureau of Standards (sekarang dikenal dengan nama National Institute of Standards and Technology, NIST) menerbitkan permintaan kepada publik untuk pembuatan standar enkripsi. Hasil dari permintaan pada saat itu adalah DES (Data Encryption Standard), yang banyak digunakan di dunia. DES adalah sebuat algoritma kriptografi simetrik dengan panjang kunci 56 bit dan blok data 64 bit. Dengan semakin majunya teknologi, para kriptografer merasa bahwa panjang kunci untuk DES terlalu pendek, sehingga keamanan algoritma ini dianggap kurang memenuhi syarat. Untuk mengatasi hal itu akhirnya muncul triple DES.

berkembang akhirnya juga menyebabkan standar ini dianggap kurang memenuhi syarat dalam standar enkripsi. Akhirnya NIST mengadakan kompetisi untuk standar kriptografi yang terbaru, yang dinamakan AES (Advanced Encryption Standard). Dari hasil seleksi yang dilakukan oleh NIST, akhirnya NIST memilih 5 finalis AES, yaitu : Mars, RC6, Rijndael, Serpent, dan Twofish. Kompetisi ini akhirnya dimenangkan oleh Rijndael dan secara resmi diumumkan oleh NIST pada tahun 2001.

b. Algoritma Rijndael

Pada algoritma AES, jumlah blok input, blok output, dan state adalah 128 bit. Dengan besar data 128 bit, berarti Nb = 4 yang menunjukkan panjang data tiap baris adalah 4 byte. Dengan blok input atau blok data sebesar 128 bit, key yang digunakan pada algoritma AES tidak harus mempunyai besar yang sama dengan blok input. Cipher key pada algoritma AES bisa menggunakan kunci dengan panjang 128 bit, 192 bit, atau 256 bit. Perbedaan panjang kunci mempengaruhi jumlahroundyang diimplementasikan pada algoritma AES ini. Tabel 2.1 memperlihatkan jumlah round (Nr) yang harus diimplementasikan pada masing-masing panjang kunci.

Tabel 2.1 Perbandingan jumlah Round dan Key

Jumlah Key (Nk) Besar Block (Nb) Jumlah Round (Nr)

AES–128 4 4 10

AES–192 6 4 12

c. Proses Enkripsi dan Dekripsi

1. Enkripsi

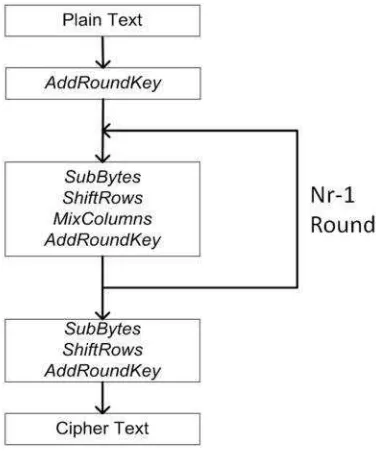

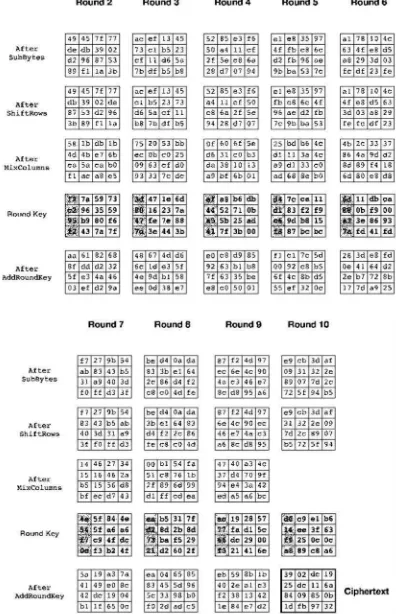

Proses enkripsi pada algoritma AES terdiri dari 4 jenis transformasi bytes, yaitu SubBytes, ShiftRows, Mixcolumns, dan AddRoundKey. Pada awal proses enkripsi, input yang telah dikopikan ke dalamstate mengalami transformasi byte AddRoundKey. Setelah itu, state mengalami transformasi SubBytes, ShiftRows, MixColumns, dan AddRoundKey secara berulang-ulang sebanyakNr. Proses ini dalam algoritma AES disebut sebagai round function.Round yang terakhir agak berbeda dengan round-round sebelumnya dimana pada round terakhir, state tidak mengalami transformasi MixColumns. Proses enkripsi dapat dilihat pada Gambar 2.2 berikut :

Gambar 2.2 Proses Enkripsi

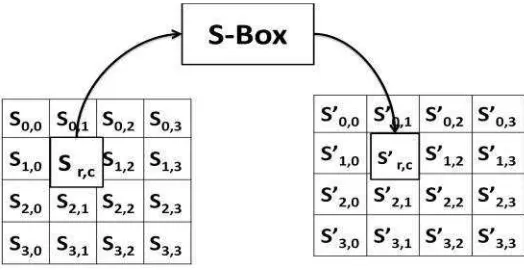

a. SubByte

SubBytes merupakan transformasi byte yang setiap elemen pada state akan dipetakan dengan menggunakan sebuah tabel substitusi (S-Box). Cara pensubstitusian adalah sebagai berikut : jika setiap byte pada array state S[r,c]=xy, xy adalah digit heksadesimal dari nilai S[r,c], maka nilai subtitusinya dinyatakan dengan S’[r,c], adalah elemen di dalam S-Box yang merupakan baris x dengan kolom y, yang dapat dilihat pada Gambar 2.3 berikut.

Gambar 2.3 Transformasi SubByte dengan S-Box

Gambar 2.4 berikut menunjukkan contoh dari proses subbyte dengan s-box.

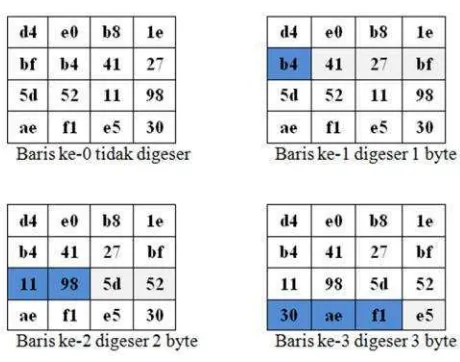

Transformasi ShiftRows melakukan pergeseran secara wrapping pada 3 (tiga) baris terakhir dari array state. Jumlah pergesaran bergantung pada nilai baris r, baris r = 1 digeser sejauh 1 byte, baris r = 2 digeser sejauh 2 byte, dan baris r = 3 digeser sejauh 3 byte. Baris r = 0 tidak digeser, yang ditunjukkan pada Gambar 2.5 berikut ini.

Gambar 2.5 Transformasi Shiftrows

Berikut ini merupakan contoh dari proses transformasi shiftrows pada array state, seperti pada Gambar 2.6.

Transformasi MixColums mengalikan setiap kolom dari array state dengan polinom a(x)mod(x4+1). Setiap kolom diperlakukan sebagai polinom 4 suku GF (28). Polinom a(x) yang ditetapkan adalah :

a(x) = {03}x3+ {01}x2+ {01}x + {02}. Transformasi ini dinyatakan sebagai perkalian matrik :

S’(x) = a(x) . s(x)

)

}

02

({

)

}

03

({

)

}

03

({

)

}

02

({

)

}

03

({

)

}

02

({

)

}

03

({

)

}

02

({

, 3 , 2 , 1 , 0 ' , 3 , 3 , 2 , 1 , 0 ' , 2 , 3 , 2 , 1 , 0 ' , 1 , 3 , 2 , 1 , ' , 0 c c c c c c c c c c c c c c c c c c c o cs

s

s

s

s

s

s

s

s

s

s

s

s

s

s

s

s

s

s

s

•

⊕

⊕

⊕

•

=

•

⊕

•

⊕

⊕

=

⊕

•

⊕

•

⊕

=

⊕

⊕

•

⊕

•

=

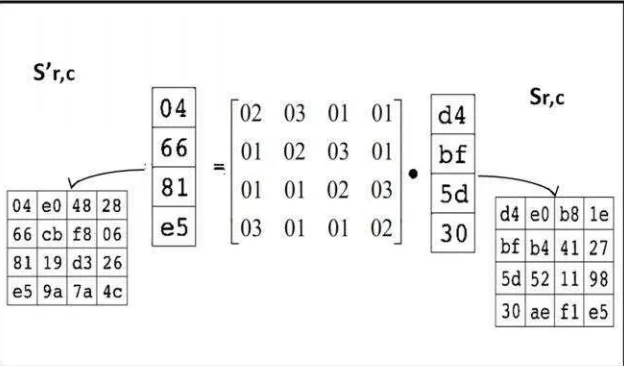

Gambar 2.7 Berikut ini menunjukkan proses dari operasi mixcolums.

Gambar 2.7 Proses Operasi MixColums

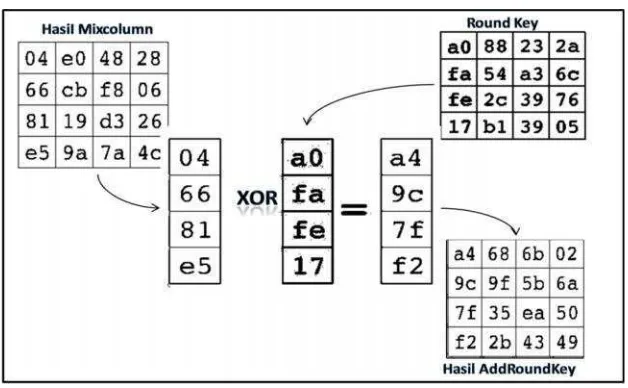

Proses AddRoundKey ini melakukan operasi XOR terhadap sebuah Round Key dengan array state, dan hasilnya disimpan di array state,seperti terlihat pada Gambar 2.8 berikut

Gambar 2.8 Proses AddRoundKey

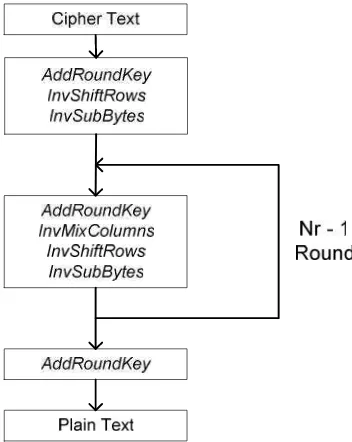

2. Dekripsi

Transformasi cipher dapat dibalikkan dan diimplementasikan dalam arah yang berlawanan untuk menghasilkan inverse cipher yang mudah dipahami untuk algoritma AES. Transformasi byte yang digunakan pada invers cipher adalah InvShiftRows, InvSubBytes, InvMixColumns, dan AddRoundKey. Algoritma dekripsi dapat dilihat pada skema Gambar 2.10 berikut ini :

Gambar 2.10 Proses Dekripsi

Garis besar proses enkripsi yang terdapat pada algoritma Rijndael adalah sebagai berikut :

a. InvShiftRows

pada ShiftRows dilakukan pergeseran bit ke kiri. Pada baris kedua, pergeseran bit dilakukan sebanyak 3 kali, sedangkan pada baris ketiga dan baris keempat, dilakukan pergeseran bit sebanyak dua kali dan satu kali.

b. InvSubBytes

InvSubBytes juga merupakan transformasi bytes yang berkebalikan dengan transformasi SubBytes. Pada InvSubBytes, tiap elemen pada state dipetakan dengan menggunakan Tabel inverse S-Box. Tabel ini berbeda dengan Tabel S-Box dimana hasil yang didapat dari Tabel ini adalah hasil dari dua proses yang berbeda urutannya, yaitu transformasi affine terlebih dahulu, baru kemudian perkalianinversdalam GF(28).

+ × = 1 0 1 0 0 0 0 0 0 0 1 0 0 1 0 1 1 0 0 1 0 0 1 0 0 1 0 0 1 0 0 1 1 0 1 0 0 1 0 0 0 1 0 1 0 0 1 0 0 0 1 0 1 0 0 1 1 0 0 1 0 1 0 0 0 1 0 0 1 0 1 0 0 1 2 3 4 5 6 7 ' 0 ' 1 ' 2 ' 3 ' 4 ' 5 ' 6 ' 7 b b b b b b b b b b b b b b b b

Perkalianinversyang dilakukan pada transformasi InvSubBytes ini sama dengan perkalianinversyang dilakukan pada

c. InvMixColumns

Pada InvMixColumns, kolom-kolom pada tiap state (word) dipandang sebagai polinom atas GF(28) dan mengalikan modulo x4+ 1 dengan polinom tetap a-1(x) yang diperoleh dari :

a-1(x)={0B}x3+ {0D}x2+ {09}x+ {0E}. Atau dalam matriks :

)

(

)

(

)

(

'x

s

x

a

x

s

=

⊗

=

c c c c c c c cs

s

s

s

E

D

B

B

E

D

D

B

E

D

B

E

s

s

s

s

, 3 , 2 , 1 , 0 ' , 3 ' , 2 ' , 1 ' , 00

09

0

0

0

0

09

0

0

0

0

09

09

0

0

0

Hasil dari perkalian diatas adalah :

) } 0 ({ ) } 09 ({ ) } 0 ({ ) } 0 ({ ) } 0 ({ ) } 0 ({ ) } 09 ({ ) } 0 ({ ) } 0 ({ ) } 0 ({ ) } 0 ({ ) } 09 ({ ) } 09 ({ ) } 0 ({ ) } 0 ({ ) } 0 ({ , 3 , 2 , 1 , ' , 3 , 3 , 2 , 1 , ' , 2 , 3 , 2 , 1 , ' , 1 , 3 , 2 , 1 , ' , 0 c c c c o c c c c c o c c c c c o c c c c c o c s E s s D s B s s B s E s s D s s D s B s E s s s s D s B s E s • ⊕ • ⊕ • ⊕ • = • ⊕ • ⊕ • ⊕ • = • ⊕ • ⊕ • ⊕ • = • ⊕ • ⊕ • ⊕ • =

d. Inverse AddRoundKey

3. Ekspansi Kunci

Algoritma AES mengambil kunci cipher, K, dan melakukan rutin ekspansi kunci (key expansion) untuk membentuk key schedule. Ekspansi kunci menghasilkan total Nb(Nr+1) word. Algoritma ini membutuhkan set awal key yang terdiri dari Nb word, dan setiap round Nr membutuhkan data kunci sebanyak Nb word. Hasil key schedule terdiri dari array 4 byte word linear yang dinotasikan dengan [wi]. SubWord adalah fungsi yang mengambil 4 byte word

input dan mengaplikasikan S-Box ke tiap-tiap data 4 byte untuk menghasilkanwordoutput.

Fungsi RotWord mengambil word [a0, a1, a2, a3] sebagai input,

melakukan permutasi siklik, dan mengembalikan word[a1, a2, a3, a0].

2.3Chatting

Chatting dalam Bahasa Indonesia berarti ngobrol/ bercakap-cakap, dan di internet dengan chatting penggunanya dapat mengobrol dengan teman, keluarga/saudara atau mungkin mencari teman baru yang berada di seluruh dunia. Chatting adalah suatu program untuk para pengguna internet dimana saja berada dan kapan saja agar bisa berkomunikasi dengan orang lain, mengenal satu sama lain walaupun penerima berada jauh dari pengirim. Dengan chatting pengirim juga dapat melihat wajah orang yang baru dikenal jika di komputer terdapat suatu alat yang disebut webcam. Berikut dijelaskan tentang aplikasichatting:

a. Real time

Aplikasi chatting dijelaskan sebagai suatu aplikasi yang memungkinkan pengguna berkomunikasi tekstual secara langsung (live/real time) dengan pengguna lain.

b. Nickname

Pengguna harus memasukkan nickname (tanpa password) sebagai identifikasi unik dalam sistem.Nicknametersebut berlaku dan dikenali oleh sistem selama masa sesi pengaksesan berlangsung, hingga pengguna “keluar” dari ruangchattingatau browser ditutup.

c. Public room

tergabung ke dalam public room dimana di ruang tersebut pesan dari seorang pengguna dapat dibaca oleh semua pengguna yang lain.

d. Send message

Pengguna dapat mengetikkan teks percakapan pada suatu area pengetikkan pesan, dan menekan suatu tombol (atau enter) untuk mengirimkan teks tersebut. Teks pesan percakapan dari semua pengguna ditampilkan pada suatu area tampilan percakapan, terurut berdasarkan waktu diterimanya pesan tersebut olehserver. Pesan yang terakhir ditampilkan di bawah.

e. Auto refresh

Area tampilan percakapan otomatis diupdate selama beberapa detik sekali (dan pada saat pengguna mengirimkan pesan baru) sehingga pengguna selalu mengetahui percakapan pengguna lain yang sedang berlangsung tanpa harus melakukan refresh halaman secara manual.

(Putri, 2011)

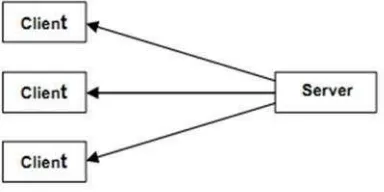

2.4Client-Server

koneksi memiliki ID yang unik. Setelah server menerima atau “membuka pintu”, maka sebuah koneksi baru bisa terbentuk sehingga baikclient maupun serversudah bisa berkomunikasi dan saling bertukar data.

Konsep sederhana untuk memahami pembentukan koneksi client-serverdapat diterangkan sebagai berikut :

a. Server membuat sebuah socket dengan menggunakan karakter unik (misalnya dengan penentuan alamat IP dan nomor port), yang dapat diidentifikasi dan ditemukan oleh client, pada saat ini server telah memasuki kondisi listening. Kondisi listening adalah keadaan di mana server dalam kondisi siap untuk menerima permintaan servis dariclient. b. Client membuat socket, mencari nama atau alamat socket server dan

kemudian “menyambungkannya” untuk menginisialisasi sebuah

komunikasi.

c. Setelah inisialisasi dilakukan maka client dan server sudah bisa saling mengirimkan data dan menerima data.

Secara sepintas, hubungan antara server denganclient-nya diperlihatkan pada Gambar 2.11 berikut.

Pada prinsipnya, server sebagai penyedia servis harus selalu siap sewaktu-waktu ketika ada sebuah client yang meminta servis. Namun dalam prakteknya, keterbatasan penyediaan servis juga disebabkan oleh keterbasan sistem itu sendiri, tepatnya kernel di dalam sistem tersebut. Misalnya ketika beberapa client secara bersamaan meminta servis, maupun karena aturan jaringan yang ditentukan oleh server itu sendiri, maka server menolak permintaan servis dari satu atau beberapa client. Contoh dari aturan ini adalah adanya alamat IP yang diblok oleh serversehingga client tidak bisa terkoneksi atau serverbisa memaksa sebuahclientuntuk keluar dari sistem dengan cara meng-kick.

(Budianto, 2011)

2.5 Visual Basic

Bahasa Basic pada dasarnya adalah bahasa yang mudah dimengerti sehingga pemrograman di dalam bahasa Basic dapat dengan mudah dilakukan meskipun oleh orang yang baru belajar membuat program. Hal ini lebih mudah lagi setelah hadirnya Microsoft Visual Basic, yang dibangun dari ide untuk membuat bahasa yang sederhana dan mudah dalam pembuatan scriptnya (simple scripting language) untuk Graphic User Interface (GUI)yang dikembangkan dalam sistem operasi Microsoft Windows.

dapat mengatur tampilan form kemudian dijalankan dalam script yang sangat mudah. Ledakan pemakaian Visual Basic ditandai dengan kemampuan Visual Basic untuk dapat berinteraksi dengan aplikasi lain di dalam sistem operasi Windows dengan komponen ActiveX Control. Dengan komponen ini memungkinkan penguna untuk memanggil dan menggunakan semua model data yang ada di dalam sistem operasi windows. Hal ini juga ditunjang dengan teknik pemrograman di dalam Visual Basic yang mengadopsi dua macam jenis pemrograman yaitu Pemrograman Visual dan Object Oriented Programming (OOP). Visual Basic 6.0 sebetulnya perkembangan dari versi sebelumnya dengan beberapa penambahan komponen yang sedang tren saat ini, seperti kemampuan pemrograman internet dengan DHTML (Dynamic HyperText Mark Language), dan beberapa penambahan fitur database dan multimedia yang semakin baik.

III. METODOLOGI PENELITIAN

3.1 Tempat dan Waktu Penelitian

Penelitian ini dilakukan di Jurusan Matematika Fakultas Matematika dan Ilmu Pengetahuan Alam Universitas Lampung. Waktu penelitian dilakukan selama semester ganjil dan semester ganjil tahun ajaran 2011-2012.

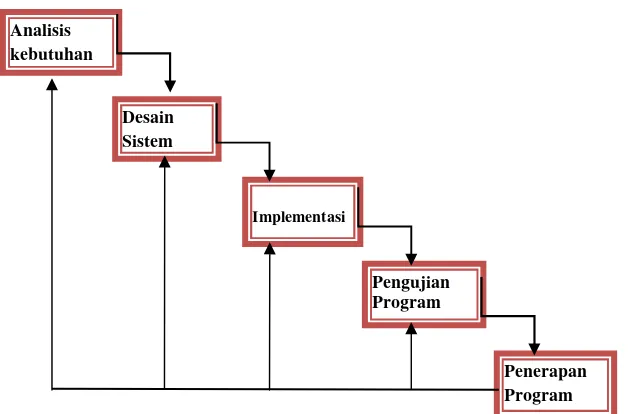

3.2 Tahapan Penelitian

Dalam pelaksanaan penelitian pada implementasi algoritma Rijndael pada aplikasi chatting ini, yaitu dengan metode waterfall. Gambar 3.1 merupakan tahapan yang dilakukan dalam metodewaterfall.

Gambar 3.1 Tahapan pengembangan sistem pada metodewaterfall.

Analisis kebutuhan

Desain Sistem

Implementasi

Pengujian Program

a. Analisis kebutuhan

Pada tahapan analisis kebutuhan dimulai dengan mengidentifikasi, mengumpulkan studi literature mengenai metode-metode tentang kriptografi khususnya algoritma Rijndael.

b. Desain Sistem

Setelah tahap analisis telah dilakukan tahap selanjutnya adalah perancangan desain. Rancangan desain dibuat berdasarkan hasil dari analisis kebutuhan yang telah diperoleh. Dimulai dari bagaimana input, proses hingga hasil yang diperoleh.

Pada proses desain, disiapkan dua buah aplikasi yang bertindak sebagai server dan user/client. Server dan client dapat menuliskan pesan, yang dienkrip pada saat dikirim, dan pada saaat pesan diterima terlebih dahulu didekrip oleh aplikasi tersebut. Sehingga pesan yang melewati jaringan adalah dalam bentukchipertext.

c. Implementasi Perangkat Lunak

Gambar 3.2 Penggunaan Class Rijndael dalam Implementasi

d. Pengujian

V. KESIMPULAN DAN SARAN

5.1 Kesimpulan

Berdasarkan penelitian yang telah dilakukan, maka didapatkan kesimpulan sebagai berikut:

1. Aplikasi chatting lebih aman apabila pada proses pengiriman pesan dilakukan proses enkripsi didalamnya. Hal ini dikarenakan pesan yang dikirimkan dalam bentukciphertext.

2. Implementasi metode kriptografi Rijndael pada perangkat lunak yang dibangun adalah dalam bentuk enkripsi dan dekripsi yang dilakukan pada pesan yang terdapat pada perangkat lunak tersebut.

3. Dengan sistem enkripsi tersebut, penyadapan yang dilakukan ketika pesan ditransmisikan semakin sulit karena pesan yang ditangkap berupa chipertext.

5.2 Saran

Berdasarkan kesimpulan tersebut, maka dapat diberikan saran yang dapat digunakan untuk pengembangan sistem di masa yang akan datang, yaitu:

1. Perangkat lunak yang dibangun ini, masih sangat mungkin untuk pengembangan lebih lanjut. Dengan ditambahkannya beberapa fungsi, diantaranya adalah pertukaran suatu file.

2. Dapat ditambahkannya suatu secure channel sebagai jalur transmisi yang aman dalam proses distribusi kunci.

(Skripsi)

Oleh

Arly Al Ghozali

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM UNIVERSITAS LAMPUNG

Oleh

Arly Al Ghozali

Skripsi

Sebagai Salah Satu Syarat untuk Memperoleh Gelar SARJANA KOMPUTER

Pada

Program Sudi Ilmu Komputer

Fakultas Matematika dan Ilmu Pengetahuan Alam

FAKULTAS MATEMATIKA DAN ILMU PENGETAHUAN ALAM UNIVERSITAS LAMPUNG

IMPLEMENTASI ALGORITMA KRIPTOGRAFI RIJNDAEL PADA APLIKASICHATTINGBERBASIS JARINGAN LAN

(LOCAL AREA NETWORK)

Oleh

ARLY AL GHOZALI

Aspek penyadapan data merupakan hal yang paling dikhawatirkan oleh pengguna jaringan komunikasi pada saat ini. Sebab, dengan adanya kemungkinan penyadapan data, maka aspek keamanan dalam pertukaran informasi menjadi sangat penting karena suatu komunikasi data belum tentu memiliki jalur transmisi yang aman dari penyadapan sehingga keamanan informasi menjadi bagian penting dalam dunia informasi. Sehingga penambahan suatu metode kriptografi dapat digunakan untuk pengamanan terhadap pertukaran informasi yang sangat dibutuhkan pada saat ini.

Advanced Encryption Standard (AES) digunakan sebagai standar algoritma kriptografi yang terbaru. Algoritma sebelumnya dianggap tidak mampu lagi untuk menjawab tantangan perkembangan teknologi komunikasi yang sangat cepat. AES sendiri adalah algoritma kriptografi dengan menggunakan algoritma Rijndael yang dapat mengenkripsi dan mendekripsi blok data sepanjang 128 bit dengan panjang kunci 128 bit, 192 bit, atau 256 bit. Pembangunan perangkat lunak ini dilakukan dalam beberapa tahapan, yaitu analisis kebutuhan, desain sistem, implementasi dan pengujian. Pengujian yang dilakukan pada perangkat lunak ialah proses enkripsi/dekripsi dan keamanan penyadapan. Hasil pengujian menunjukkan bahwa sistem kerja pada proses enkripsi/dekripsi berjalan dengan baik sehingga dapat meningkatkan keamanan pesan dari percobaan penyadapan yang dilakukan pada jalur transmisi yang dilalui.

Kata kunci :penyadapan, enkripsi, dekripsi, Rindael, chatting ABSTRACT

THE IMPLEMENTATION OF RIJNDAEL CRYPTOGRAPHIC ALGORITHM A CHAT APPLICATION WITH BASED OF LOCAL AREA NETWORK

The aspect of wiretapping the data is the most feared by the communication network users at this time. Due to the possibility of data wiretapping, the security aspects in the exchange of information is very important because data is not in a secure transmission path from the wiretapping. Therefore the security of information becomes an important part in the world of information. To overcome this situation, the method of a cryptographic can be used for security against the exchange of information which needed at this time.

Advanced Encryption Standard (AES) is used as the new standard cryptographic algorithms. This algorithm previously considered no longer able to respond the challenges in the development of communication technology. AES cryptographic algorithm itself is using the Rijndael algorithm that can encrypt and decrypt the data block with a 128-bit key with length 128 bits, 192 bits, or 256 bits.

The software development is done in several phases : requirements analysis, system design, implementation and testing. Testing is performed on the software the process of encryption / decryption and security wiretapping. The results of the test show that the process of encryption / decryption runs well which improves the security wiretapping messages from the experiments carried out on transmission lines that passed.

IMPLEMENTASI ALGORITMA KRIPTOGRAFI RIJNDAEL PADA APLIKASICHATTINGBERBASIS JARINGAN LAN

(LOCAL AREA NETWORK)

Oleh

ARLY AL GHOZALI

Aspek penyadapan data merupakan hal yang paling dikhawatirkan oleh pengguna jaringan komunikasi pada saat ini. Sebab, dengan adanya kemungkinan penyadapan data, maka aspek keamanan dalam pertukaran informasi menjadi sangat penting karena suatu komunikasi data belum tentu memiliki jalur transmisi yang aman dari penyadapan sehingga keamanan informasi menjadi bagian penting dalam dunia informasi. Sehingga penambahan suatu metode kriptografi dapat digunakan untuk pengamanan terhadap pertukaran informasi yang sangat dibutuhkan pada saat ini.

Advanced Encryption Standard (AES) digunakan sebagai standar algoritma kriptografi yang terbaru. Algoritma sebelumnya dianggap tidak mampu lagi untuk menjawab tantangan perkembangan teknologi komunikasi yang sangat cepat. AES sendiri adalah algoritma kriptografi dengan menggunakan algoritma Rijndael yang dapat mengenkripsi dan mendekripsi blok data sepanjang 128 bit dengan panjang kunci 128 bit, 192 bit, atau 256 bit. Pembangunan perangkat lunak ini dilakukan dalam beberapa tahapan, yaitu analisis kebutuhan, desain sistem, implementasi dan pengujian. Pengujian yang dilakukan pada perangkat lunak ialah proses enkripsi/dekripsi dan keamanan penyadapan. Hasil pengujian menunjukkan bahwa sistem kerja pada proses enkripsi/dekripsi berjalan dengan baik sehingga dapat meningkatkan keamanan pesan dari percobaan penyadapan yang dilakukan pada jalur transmisi yang dilalui.

Kata kunci :penyadapan, enkripsi, dekripsi, Rindael, chatting ABSTRACT

THE IMPLEMENTATION OF RIJNDAEL CRYPTOGRAPHIC ALGORITHM A CHAT APPLICATION WITH BASED OF LOCAL AREA NETWORK

The aspect of wiretapping the data is the most feared by the communication network users at this time. Due to the possibility of data wiretapping, the security aspects in the exchange of information is very important because data is not in a secure transmission path from the wiretapping. Therefore the security of information becomes an important part in the world of information. To overcome this situation, the method of a cryptographic can be used for security against the exchange of information which needed at this time.

Advanced Encryption Standard (AES) is used as the new standard cryptographic algorithms. This algorithm previously considered no longer able to respond the challenges in the development of communication technology. AES cryptographic algorithm itself is using the Rijndael algorithm that can encrypt and decrypt the data block with a 128-bit key with length 128 bits, 192 bits, or 256 bits.

The software development is done in several phases : requirements analysis, system design, implementation and testing. Testing is performed on the software the process of encryption / decryption and security wiretapping. The results of the test show that the process of encryption / decryption runs well which improves the security wiretapping messages from the experiments carried out on transmission lines that passed.

Saya yang bertanda tangan di bawah ini, menyatakan bahwa skripsi saya yang berjudul “Implementasi Algoritma Kriptografi Rijndael pada Aplikasi Chatting Berbasis Jaringan LAN (Local Area Network)” ini merupakan hasil karya sendiri dan bukan hasil karya orang lain. Semua hasil tulisan yang tertuang dalam skripsi ini telah mengikuti kaidah penulisan karya ilmiah Universitas Lampung. Apabila di kemudian hari terbukti bahwa skripsi ini merupakan hasil salinan atau dibuat oleh orang lain, maka saya bersedia menerima sanksi berupa pencabutan gelar akademik yang telah saya terima.

Bandar Lampung, Januari 2012

Dengan rasa syukur dan hati yang tulus, penulis mempersembahkan karya yang dibuat dengan penuh semangat, pengorbanan, kerja keras, doa dan cinta ini teruntuk:

Ibu yang tidak pernah berhenti mencintai dan mendoakan dan selalu memberikan yang terbaik. Ini

persembahan karya baktiku yang pertama. Rasa terimakasih ini tidak terukur.

Kakak dan adikku, Al Ihsan Iskafi, Ria Fakhriani, Ar Razi Haikal, Zakiya Afriyanti, dan keponakanku

Ataya Arkan Iskafi, jangan pernah berhenti untuk mewujudkan semua mimpi-mimpi, teruslah berusaha,

berjuang dan melibatkan Alloh SWT dalam setiap hembusan nafas untuk meraihnya.

Sahabat-sahabat terbaik yang telah menemani penulis selama menjadi mahasiswa. Terimakasih atas

Nama Mahasiswa :

Arly Al Ghozali

Nomor Pokok Mahasiswa : 0617032039

Program Studi : Ilmu Komputer

Fakultas : Matematika

MENYETUJUI 1. Komisi Pembimbing

Ir. Machudor Yusman, M.Kom. Didik Kurniawan, S.Si., M.T. NIP. 19570330 198603 1 003 NIP. 19800419 200501 1 004

2. Mengetahui

Ketua Jurusan Matematika A.n. Ka. PS Ilmu Komputer Sekretaris Jurusan,

Tiryono Ruby, M.Sc., Ph.D Amanto, S.Si., M.Si.

Syukur Alhamdulillah, puji syukur penulis ucapkan kehadirat Allah SWT, karena atas rahmat dan hidayah-Nya penelitian karya tulis ilmiah ini dapat diselesaikan. Tak lupa shalawat serta salam tercurah kepada nabi besar Muhammad SAW. sebagai utusan-Nya.

Skripsi yang berjudul “Implementasi Algoritma Kriptografi Rijndael pada Aplikasi

ChattingBerbasis Jaringan LAN (Local Area Network)“ adalah salah satu syarat untuk memperoleh gelar sarjana Ilmu Komputer di Universitas Lampung.

Dalam kesempatan ini penulis mengucapkan terimakasih kepada:

1. Bapak Ir. Machudor Yusman, M.Kom., sebagai pembimbing utama yang selalu memberikan bimbingan kepada penulis dan memberikan dorongan semangat sehingga penulisan ini dapat diselesaikan.

2. Bapak Didik Kurniawan, S.Si., M.T., sebagai pembimbing kedua yang telah memberikan saran dan membimbing penulis dalam pembuatan skripsi ini. 3. Ibu Dra. Wamiliana, M.A., Ph.D., sebagai pembahas yang telah memberikan

masukan, kritikan dan saran dalam perbaikan skripsi ini.

4. Bapak Rangga Firdaus, M.Kom. selaku Ketua Program Studi Ilmu Komputer. 5. Bapak Warsono, Ph.D., selaku pembimbing akademik selama penulis

7. Bapak Prof. Suharso, Ph.D., selaku Dekan Fakultas Matematika dan Ilmu Pengetahuan Alam.

8. Seluruh dosen dan karyawan Jurusan Matematika Fakultas Matematika dan Ilmu Pengetahuan Alam.

9. Wela Istifaria, S.Pd. yang sudah memberikan semangat yang tak terhingga kepada penulis sehingga penulis dapat menyelesaikan semuanya.

10. Teman-teman Ilmu komputer angkatan’06 yang telah lulus, dan yang akan segera lulus.

Terimakasih atas pertemanan yang sangat berkesan.

11. Semua pihak yang tidak tersebutkan yang telah membantu penyelesaian Tugas Akhir ini, penulis ucapkan juga terima kasih atas segala bantuan dan sarannya

Penulis menyadari bahwa skripsi ini masih jauh dari sempurna, untuk itu diharapkan saran dan kritik yang membangun. Semoga skripsi ini dapat berguna dan bermanfaat bagi kita semua yang membacanya. Amin.

Bandar Lampung, Januari 2012 Penulis