1 Vol.10 No.2 Juli 2014

PERANCANGAN APLIKASI INJEKSI SQL DAN IMPLEMENTASI

TERHADAP SERANGAN VULNEREBILITY PADA WEBSITE

Trinugi Wira H

1)M. Fachri

2)1)

Trinugi Wira Harjanti

Sekolah Tinggi Teknologi Informasi NIIT I-Tech Jl. Asem 2 No.22, Cipete – Jakarta Selatan

http://www.i-tech.ac.id [email protected]

2) M. Fachri

Sekolah Tinggi Teknologi Informasi NIIT I-Tech Jl. Asem 2 No.22, Cipete – Jakarta Selatan

http://www.i-tech.ac.id [email protected]

ABSTRACT

Currently, the website has become a major driver of the various technologies used by many websites among government, industry, education, health and others. So many systems that rely on the website so that if found defective which causes the vulnerability published on the website when the website is vulnerable to lead the attack and considered unsafe. This study aims to build a webiste Vulnerebility Scanning software with Sql Injection vulnerabilities on the website and use the Website Injection applications to determine information content of the website database without being noticed by the website administrator.

Identification Scanning Vulnerebility conducted stratified by recognizing the url address of the website to be identified. Url address of the website done in sequential scanning starts from the beginning to the end address of the website url website url address in the range that is not defined by the user.

Results from experiments conducted can be concluded that the webiste that has vulnerebility Sql Injection will be read by the application of Scanning Vulnerebility, as well as to websites that have vulnerebility. Use Injection Application webiste to find out information from a database table contents from websites that have vulnerebility sql injection.

Key word : Vulnerebility, Sql Injection,Scanning.

PENDAHULUAN

Keamanan sistem yang berbasis komputer meliputi berbagai macam perangkat IT yang mendukungnya, seperti keamanan yang harus diterapkan pada jaringan, software, sistem operasi,

hardware, database, web serser, website dan

lain-lain. masalah keamanan sistem web server ini adalah masalah website karena kebergantungan berbagai sistem pada website sangat tinggi. sistem yang bergantung kepada website sehingga apabila ditemukan cacat yang menyebabkan vulnerability

pada website ketika dipublish mengakibatkan

website tersebut rentan serangan dan dianggap

tidak aman.

Metodologi rekayasa yang digunakan Tujuan yang ingin dicapai adalah:

mengimplementasikan serangan vulnerability pada suatu website untuk mengetahui tingkat keamanan

website tersebut. Sehingga kita dapat menganalisa

dan mencegahnya serangan tersebut bagi seorang

administrator website dan jaringan.

Vol.10 No.2 Juli 2014 2

Penelitian tugas akhir ini meliputi hal-hal sebagai berikut :

a. Scanning vulnerability berdasarkan jenis

serangan : Sql Inject, Xss ( Cross Site Scripting ).

b. Scanning vulnerability berdasarkan jenis

serangan : Sql Inject, Xss ( Cross Site Scripting ).

VULNEREBILITY

Diterapkan ke kelemahan dalam suatu sistem yang memungkinkan seorang penyerang untuk melanggar integritas sistem itu. Kerentanan memungkinkan akibat lemahnya password, software bug, sebuah virus komputer atau malware, skrip kode injeksi, sebuah SQL injection atau misconfiguration Menemukan Celah Keamanan & Melindungi Website dari Serangan Hacker.

REKAYASA SISTEM

Dalam keamanan website yang memiliki beberapa elemen penting dalam dunia informasi dan pengolahan data dibutuhkan tingkat keamanan yang harus di utamakan dimana keamanan bisa menunjang yang suatu sistem akan berjalan baik dan lancar maka di buatlah sistem keamanan Sebagai permulaan, ada baiknya kita melihat sebuah sistem jaringan yang telah menjadi titik sasaran utama dari usaha-usaha percobaan pembobolan tersebut Seperti Penyerang yang berhasil masuk dengan mengeksploitasi vulnerability ini dapat melakukan penyerangan dengan cara Sql Injection. Untuk itu maka akan dilakukan pengembangan aplikasi sebagai berikut, sesuai dengan tujuan pembuatan aplikasi ini:

1. Penyerang memasukan alamat website yang ingin di serang atau di scanning. 2. Lalu system akan memeriksa alamat

tersebut, apakah terdapat vulnerebility sql injection atau Xss. System juga memeriksa alamat IP address website, webserver website dan mengecek setiap halaman website.

3. Bila terdapat vulnerebility sistem akan menampilkan halaman website yang terdapat vulnerebility dan dapat diinjection dengan menggunakan program injeksi.

4. Masukan halaman website yang bisa diinjection ke program injeksi.

5. Lihat hasil injection halaman website di program injeksi dan menampilkan inforamasi database dan tabel website. 6. Jika tidak terdapat vulnerebilty maka

masukan alamat website yang lain.

Perangkat lunak yang dibangun memiliki spesifikasi sistem berupa input, output, dan rekayasa proses. Dibawah ini akan dijelaskan sebagai berikut.

1. Input: input dari perangkat lunak ini berupa berupa alamat website, yang kemudian di scan sesuai dengan proses scanning.

2. Output : output dari perangkat lunak ini berupa Website yang memiliki celah keamanan yang rentan terhadap sql injection dan vulnerebility xss atau website yang baik celah keamanannya dan tidak memiliki vulnerebility sql injection dan xss.

3. Rekayasa Proses: proses pertama yang dilakukan adalah program scanning website yang akan digunakan user untuk menscanning website apakah ada vulnerebility baik itu sql injection atau kerentanan xss. Proses kedua dalam sistem adalah scanning halaman website yaitu memscanning atau mencari vulneribility pada website dengan menscanning tiap-tiap page pada website apakah terdapat vulneribilty atau tidak. Proses ketiga dalam sistem ini adalah menginjeksi atau memaksa perintah sql untuk menampilkan informasi database dan tabel dari sebuah website. Proses keempat ini menampilkan hasil proses scanning injeksi halaman website apakah memiliki celah keamanan yang baik atau rentan terhadap celah yang dapat di exploitasi pada proses sql injection ataupun xss dan hasil proses akan tersimpan kesebuah text.

Perangkat lunak yang dibangun dianggap berhasil apabila memenuhi kriteria berikut:

1. Perangkat lunak berhasil Mendapatkan vulnerebility pada website.

Hal-hal yang dapat dilakukan oleh pengguna terhadap sistem dapat dilihat pada gambar berikut.

3 Vol.10 No.2 Juli 2014

Gambar 2 Skema Sistem Awal

Pada gambar 1 adalah gambar skema sistem awal pada perangkat lunak ini. Dalam sistem awal yang dibuat terdapat beberapa diagram, seperti gambar berikut.

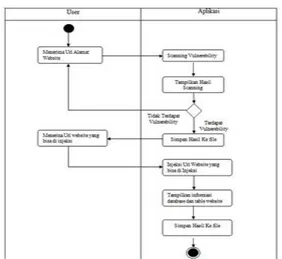

Gambar 3 Usecase Diagram Sistem Awal Pada sistem versi awal yang dibuat ini terdapat activity diagram. Berikut adalah gambar activity diagram yang ada pada sistem.

Gambar 4 Activity Diagram Sistem Awal Pada gambar tersebut telah dijelaskan bagaimana untuk melakukan proses scanning pada website dimana user menginput alamat website lalu sistem akan melakukan scanning pada website

yang telah dimasukan pada user tersebut, lalu sistem akan menganalisa website tersebut apakah memiliki celah keamanan yang terdapat vulneribility yang bisa di exploitasi baik berupa sql injection maupun xss bila tidak terdapat vulneribility maka masukan alamat website lain, Selanjutnya bila terdapat vulneribility maka sistem akan menampilkan hasil yang bisa di masukan ke program injeksi untuk menginjeksi halaman website selanjutnya program akan menampilkan informasi database dan table website.

Diagram sequence digunakan untuk menggambarkan perilaku pada sebuah scenario. Sistem memiliki satu object, yaitu Pengguna. Berdasarkan diagram use case yang telah dibuat sebelumnya, maka dapat dibuat diagram sequence dengan gambar sebagai berikut:

Gambar 5 Sequence Diagram Sistem Awal

LINGKUNGAN IMPLEMENTASI

Perangkat komputer yang digunakan untuk pembangunan aplikasi scanning website dan Injeksi website ini memiliki spesifikasi hardware (perangkat keras), dan software (perangkat lunak) sebagai berikut:

1. Perangkat Keras (hardware) Perangkat keras yang digunakan adalah laptop eMachine 72dengan spesifikasi sebagai berikut:

a. Prosesor Intel Pentium (R) Dual CPU T3400 2.16GHz.

b. RAM 2560 MB.

c. Kartu Wireless Broadcom 802.11g Network Adapter. d. Kartu LAN Broadcom 802.11g

Network Adapter. 2. Perangkat Lunak (software)

a. Sistem operasi Microsoft Seven ultimated

b. Sistem operasi Ubuntu Backtrack 4.

c. Php 5.2.8. d. Python 5.0.

HASIL IMPLEMENTASI SISTEM

Sistem ini memiliki 2 (dua) aplikasi, yaitu: 1. Aplikasi Scanning website.Aplikasi Scanning Vulnerebility merupakan aplikasi untuk mengecek dan menscanning website dimana aplikasi tersebut akan mengecek informasi

Vol.10 No.2 Juli 2014 4

server dan setiap url website, Aplikasi scanning

Vulnerebility website memiliki ukuran lebar 613

pixel dan tinggi 450 pixel. Ukuran form ini bersifat

tidak permanen, sehingga pengguna dapat melakukan resize terhadap ukuran form.

Gambar 6 Aplikasi Scanning Website 2. Aplikasi Injeksi website.

Aplikasi Injeksi website merupakan aplikasi untuk proses menginjek alamat url path website

dengan melakukan brute force pada perintah dasar sql, Aplikasi ini menggunakan bahasa pemprograman Python dan dijalakan di sistem operasi Backtrack 4 Beta. Aplikasi Injeksi website

website memiliki ukuran lebar 613 pixel dan tinggi

450 pixel. Ukuran form ini bersifat tidak

permanen, sehingga pengguna dapat melakukan

resize terhadap ukuran form.Berikut merupakan

tampilan Aplikasi Injeksi website :

Gambar 7 Aplikasi Injeksi Website

Pembahasan Hasil Pengujian

Terhadap hasil pengujian tersebut dapat diberikan pembahasan sebagai berikut:1. Jika webiste tersebut menggunakan filtering pada penginputan karakter spesial pada metode “Get” pada eksekusi perintah Sql maka sistem scanning vulnerebility tidak bisa menampilkan hasil scanning tetapi aplikasi akan menampilkan informasi nama server web, IP Address dan jumlah link pada webiste tersebut. 2. Error yang dimasukan di fungsi sql bisa

kita tambahkan sesuai dengan kesalahan pada sofware database yang dipakai .

3. Sistem mampu melakukan scanning terhadap nama domain dan IP server domain¸ dimana sistem dalam kondisi alamat url website pada diakhir url pada kondisi id=1 selalu dapat mengidentiifikasi error pada perintah sql, tapi pada kondisi diakhir alamat url website ” .html “, Identiifikasi gagal dilakukan. Hal ini disebabkan pada kondisi website statis terhadap resitensi terhadap webiste dinamis yang menggunakan database.

4. Host dengan reply time lebih dari 3.000 milisecond (3 detik) akan terbaca tidak aktif oleh sistem. Tetapi host dengan reply time kurang dari 3.000 milisecond (3 detik) akan terbaca aktif oleh sistem. 5. Pada Aplikasi Scanning vulnerebility,

pada proses injeksi pada id=1 menggunakan karakter spesial seperti : “ „ dan - - “ diakhir alamat url webiste, karena pada setiap kejadian dan proses kerja website menggunakan perintah dasar sql. 6. Pada Aplikasi Scanning vulnerebility,

digunakan algoritma Searching pada pencarian error pada kesahan sql. Aplikasi ini behasil ketika dijalan apabila website yang telah di Scanning terdapat kesahan database yang informasinya kesalahannya bisa disamakan di Array pada fungsi sql. 7. Database yang harus dipakai

menggunakan MySql untuk diuji keamanannya dengan menggunakan Aplikasi Scanning Vulnerebility pada webiste. Apabila menggunakan database engine yang lain kesalahan pada error database akan berbeda dan sistem aplikasi tidak bisa mengenali error yang didapat. 8. Dalam melakukan injeksi pada website di

aplikasi injeksi webiste penulis menggunakan library pada aplikasi Sqlmap 0.9 dan di download pada situs http://sqlmap.sourcefoge.net. Karena pada library ini menggunakan injeksi pada website dengan mengunakan teknik brute force dengan file word list ( kumpulan kata - kata ) yang cukup banyak sehinga proses pada pencarian database , table, kolom dan informasi table dapat diketahui dengan pasti.

5 Vol.10 No.2 Juli 2014

PENUTUP

Dari hasil pelaksanaan tugas akhir ini, serta hasil pengujian yang telah dilakukan dapat disimpulkan mengenai beberapa hal sebagai berikut:

1. Website yang dibuat dengan bahas pemprograman Php, rentan terhadap teknik sql injection dan Xss, dengan melakukan memanipulasi perintah sql pada alamat url website dengan menginjeksi alamat url dengan karakter spesial seperti : „ , --.

2. Nama error yang terbaca oleh sistem menjamin bahwa error sql itulah yang website yang bisa di injeksi. Dari segi keamanan, hal ini dapat diinjeksi dengan aplikasi injeksi webiste dan akan diketahui informasi database sebuah webiste tersebut.

3. Dari hasil Scanning website yang kita dapat kita bisa dengan menggunakan aplikasi Scanning website selanjutnya kita bisa menggunakan aplikasi injeksi website untuk mengetahui seluruh database sebuat website dan mengetahui informasi isi table dari database tersebut.

Dari hasil pelaksanaan tugas akhir ini, dapat diberikan saran-saran sebagai berikut: 1. Dapat dikembangkannya sistem bypass

login pada website untuk mencuri informasi website.

2. Dapat dikembang untuk Scanning alamat webiste tidak hanya bahasa pemprograman php saja tetapi bisa di kembangkan dengan website berbasis bahasa pemprograman Asp dan Jsp. 3. Penggunaan konsep multi threading dapat

diaplikasikan ke dalam sistem agar proses scanning lebih cepat dan dapat memaksimalkan kerja prosesor.

4. Dapat dikembangkan sistem injeksi url website dengan menggunakan metode brute force agar lebih dapat mendapatkan informasi yang bisa kita ambil.

5. Dapat dikembangkan Aplikasi injeksi alamat website tidak hanya dengan menggunakan database My SQL tetapi bisa menggunakan database yang menggunakan Sql Server, Oracle dan Ms Access.

DAFTAR PUSAKA

[AND05] Andy Jones, Debi Ashenden, Risk Management for Computer Security

Protecting Your Network &

Information Assets. Elsevier, 2005.

[KID05] Kiddo, Menemukan Celah Keamanan & Melindungi Website dari Serangan Hacker. Gramedia, 2005.

[SUK08] Sukamaaji, Rianto Anjik, Konsep Dasar Pengembangan Jaringan dan keamanan jaringan. Andi, 2008. [web..1]

http://sharetkj.blogspot.com/2011/10 /sifat-sifat-jaringan-local-area-network.html, diakses pada tanggal 4 Januari 2012, pukul 13.05 WIB.