DALAM PENGAMANAN FILE

SKRIPSI

RAHMI SULIANI LUBIS

131401010

PROGRAM STUDI S-1 ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

MEDAN

DALAM PENGAMANAN FILE

SKRIPSI

Diajukan untuk melengkapi tugas dan memenuhi syarat memperoleh ijazah

Sarjana Ilmu Komputer

RAHMI SULIANI LUBIS

131401010

PROGRAM STUDI S1 ILMU KOMPUTER

FAKULTAS ILMU KOMPUTER DAN TEKNOLOGI INFORMASI

UNIVERSITAS SUMATERA UTARA

MEDAN

PERSETUJUAN

Program Studi : SARJANA (S1) ILMU KOMPUTER

Fakultas : ILMU KOMPUTER DAN TEKNOLOGI

PERNYATAAN

IMPLEMENTASI KRIPTOGRAFI HYBRID CRYPTO SISTEM ALGORITMA RSA – Naïve DAN ALGORITMA ZIG-ZAG

DALAM PENGAMANAN FILE

SKRIPSI

Saya mengakui bahwa skripsi ini adalah hasil karya saya sendiri, kecuali beberapa

kutipan dan ringkasan yang masing-masing telah disebutkan sumbernya.

Medan, Maret 2017

PENGHARGAAN

Puji dan syukur penulis ucapkan kehadiran allah SWT, karena rahmat dan izin-nya

penulis dapat penyusunan skripsi ini. Shalawat beserta salam semoga senantiasa

terlimpah curahkan kepada Nabi Muhammad SAW, kepada keluarganya, para

sahabatnya, hingga kepada umatnya hingga akhir zaman, amin. Penulis dapat

menyelesaikan skripsi ini, sebagai syarat untuk memperoleh gelar Sarjana Komputer,

pada Program Studi S1 Ilmu Komputer Fakultas Ilmu Komputer dan Teknologi

Informasi Universitas Sumatera Utara. Banyak bantuan berupa uluran tangan, budi

baik, buah pikiran dan kerjasama yang telah penulis terima selama menempuh studi

sampai dengan penyelesaian studi (skripsi) ini. Oleh karena itu, seyogianya penulis

menyampaikan ucapan terimakasih kepada pihak-pihak yang telah membantu.

Ucapan terima kasih penuis sampaikan kepada :

1. Prof. Dr. Runtung Sitepu, SH, M.Hum selaku Rektor Universitas Sumatera

Utara.

2. Prof. Dr. Opim Salim Sitompul M.sc selaku Dekan Fakultas Ilmu Komputer dan

Teknologi Informasi Universitas Sumatera Utara.

3. Bapak Dr. Poltak Sihombing, M.kom selaku Ketua Program Studi S1 Ilmu

Komputer Fakultas Ilmu komputer dan Teknologi Informasi Universitas

Sumatera Utara.

4. Bapak Herriyance, S.T., M.Kom selaku Sekertaris Program Studi S1 Ilmu

Komputer Fakultas Ilmu komputer dan Teknologi Informasi Universitas

Sumatera Utara dan sebagai pembanding II yang telah memberikan bimbingan,

kritik, dan guna saran memperbaiki kesalahan yang ada pada skripsi ini.

5. Bapak M.Andri Budiman, S.T., M.Comp.Sc., M.E.M selaku dosen pembimbing

I yang telah memberikan bimbingan, kritik, dan saran kepada penulis dalam

menyelesaikan skripsi ini.

6. Ibu Dian Rachmawati, S.Si, M.Kom selaku dosen pembimbing II yang telah

memberikan bimbingan, kritik, dan saran kepada penulis dalam menyelesaikan

7. Ibu Amalia., S.T., MT selaku dosen pembanding I yang telah memberikan

bimbingan, kritik, dan guna saran memperbaiki kesalahan yang ada pada skripsi

ini.

8. Ayahanda Drs. Masri Lubis, ibunda tercinta Dra. Nurlela Nasution dan Uwak

saya Suryati yang selalu memberikan dukungan doa dan dukungan serta kasih

sayang kepada penulis.

9. Adek tercinta Dinda Agustina Lubis dan Siti Nurhaliza Lubis yang selalu

memberikan dukungan kepada penulis.

10.Abangda Farid Akbar Siregar S.Kom yang telah banyak membantu penulis

dalam pembuatan skripsi ini.

11.Sahabat-Sahabat Imilkom Perjuangan Diah Mustika Sari, Chintya Aulia Nurani

Siregar, Shintya Dirda, Agum Gumelar, Yoga Aditya, ahmad Pratama

Ramadhan, Dhiwa Arie Pratama, Exaudi Naipospos Sibagariang, Fikri Haisar,

Muhammad Farhandika, Setiadi Prayogo yang telah berbagi kebersamaan dan

saling memberikan semangat sera dorongan kepada penulis selama

menyelesaikan skripsi ini.

12.Teman-Teman Mely, Morigia Simajuntak, Suci Budiani Hasibuan, Brando H

Tampubolon, Rudy Chandra, Adiba Nazila, Fauza B Chairiah, Dessy

Yusvika,jaysilen yang telah membantu dan memberikan semangat serta

dorongan kepada penulis selama menyelesaikan skripsi ini.

13.Rekan-Rekan Seluruh stambuk 2013 Ilmu Komputer Universitas Sumatera

Utara yang telah banyak memberi motivasi kepada penulis dalam pengerjaan

skripsi ini.

14. Rekan-Rekan Seluruh Keluarga Besar Kom A Ilmu Komputer Universitas

Sumatera Utara yang telah banyak memberi motivasi kepada penulis dalam

Semoga Allah SWT melimpahkan berkah kepada semua pihak yang telah

memberikan bantuan, semangat, perhatian, serta dukungan kepada penulis dalam

menyelesaikan skripsi ini. semoga skripsi ini bermanfaat bagi pribadi, keluarga,

masyarakat, organisasi dan negara.

Medan, 07 Juli 2017

ABSTRAK

Masalah keamanan merupakan salah satu aspek terpenting dari sebuah pesan. Sehingga

keamanan pesan pada lalu-lintas jaringan adalah hal yang diinginkan semua orang untuk

menjaga privasi supaya data yang dikirim aman dari gangguan orang yang tidak

bertanggung-jawab, yang disembunyikan menggunakan algoritma kriptografi.

Kriptografi adalah ilmu yang bersandarkan pada teknik matematika untuk berurusan

dengan keamanan informasi seperti kerahasiaan, keutuhan data dan otentifiksi entitas.

Algoritma hybrid adalah algoritma yang memanfaatkan dua kunci yaitu kunci simetris

dan kunci asimetris. Dimana kunci asimetris digunakan untuk mengunci kunci simetris.

Algoritma RSA merupakan algoritma kriptografi asimetris yang paling sering

digunakan pada saat ini dikarenakan kehandalannya. Panjang kunci dalam bit dapat

diatur, dengan semakin panjang bit maka semakin sukar untuk dipecahkan karena

sulitnya memfaktorkan dua bilangan yang sangat besar tersebut, tetapi juga semakin

lama pada proses dekripsinya. Zig-zag Cipher adalah salah satu dari algoritma

kriptografi klasik yang menggunakan teknik transposisi. Teknik transposisi

menggunakan permutasi karakter, yang mana dengan menggunakan teknik ini pesan

yang asli tidak dapat dibaca kecuali orang yang memiliki kunci untuk menggembalikan

pesan tersebut ke bentuk semula. Pembangkit kunci dilakukan oleh penerima pesan,

sementara enkripsi dilakukan oleh pengirim pesan, dan dekripsi dilakukan oleh

penerima pesan, lalu yang terakhir menyimpan file text dan import file text hasil.

ABSTRACT

Security issues are one of the most important aspects of a message. So the message

security on network traffic is what everyone wants to keep the privacy so that the data

sent is safe from irresponsible people's interference, which is hidden using a

cryptographic algorithm. Cryptography is a science that relies on mathematical

techniques to deal with information security such as confidentiality, data integrity and

entity authentication. Hybrid algorithm is an algorithm that utilizes two keys namely

symmetric keys and asymmetric keys. Where asymmetric keys are used to lock

symmetric keys. RSA algorithm is the most commonly used asymmetric cryptography

algorithm due to its reliability. The length of keys in bits can be set, with the longer bits

the more difficult to solve because of the difficulty of factoring the two very large

numbers, but also the longer in the decryption process.Zig-zag Cipher is one of the

classic cryptographic algorithms that use transposition techniques. The transposition

technique uses character permutations, which by using this technique the original

message can not be read unless the person has the key to return the message to its

original state. The key generator is done by the recipient of the message, while the

encryption is done by the sender of the message, and the decryption is done by the

recipient of the message, then the latter saves the text file and imports the resulting text

file.

DAFTAR ISI

2.4.1 Proses enkripsi pada RSA Naïve 13

Analisis Sistem 25

4.2.1 Pengujian Proses Pembangkitan Kunci 51 4.2.2 Pengujian Proses Enkripsi File Teks 54 4.2.3 Pengujian Proses Enkripsi Kunci Pesan 59 4.2.4 Pengujian Dekripsi Kunci Pesan 60

4.2.5 Pengujian Dekripsi Pesan 61

4.3 Hasil Pengujian Sistem 63 Bab 5 Kesimpulan dan Saran 5.1 Kesimpulan 66

DAFTAR TABEL

Nomor

Gambar

Nama Gambar Halaman

3.1 Narrative Use Case Proses pembangkit kunci 30

3.2 Narrative Use Case Proses enkripsi 31

3.3 Narrative Use Case Proses dekripsi file 32

4.1 Pengujian enkripsi dengan variasi panjang plaintext 63

4.2 Pengujian dekripsi dengan variasi panjang Ciphertext 64

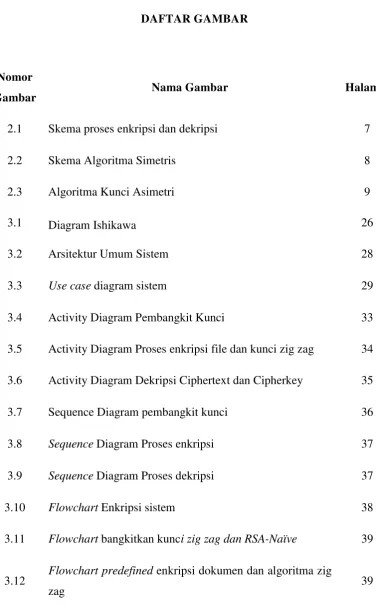

DAFTAR GAMBAR

Nomor

Gambar

Nama Gambar Halaman

2.1 Skema proses enkripsi dan dekripsi 7

2.2 Skema Algoritma Simetris 8

2.3 Algoritma Kunci Asimetri 9

3.1 Diagram Ishikawa 26

3.2 Arsitektur Umum Sistem 28

3.3 Use case diagram sistem 29

3.4 Activity Diagram Pembangkit Kunci 33

3.5 Activity Diagram Proses enkripsi file dan kunci zig zag 34

3.6 Activity Diagram Dekripsi Ciphertext dan Cipherkey 35

3.7 Sequence Diagram pembangkit kunci 36

3.8 Sequence Diagram Proses enkripsi 37

3.9 Sequence Diagram Proses dekripsi 37

3.10 Flowchart Enkripsi sistem 38

3.11 Flowchart bangkitkan kunci zig zag dan RSA-Naïve 39

3.12 Flowchart predefined enkripsi dokumen dan algoritma zig

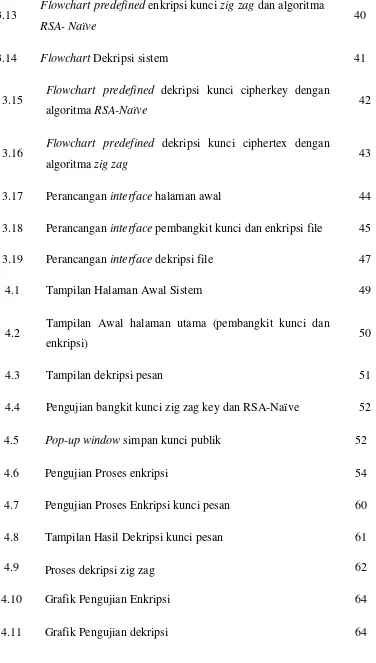

3.13 Flowchart predefined enkripsi kunci zig zag dan algoritma

RSA- Naïve 40

3.14 Flowchart Dekripsi sistem 41

3.15 Flowchart predefined dekripsi kunci cipherkey dengan

algoritma RSA-Naïve 42

3.16 Flowchart predefined dekripsi kunci ciphertex dengan

algoritma zig zag 43

3.17 Perancangan interface halaman awal 44

3.18 Perancangan interface pembangkit kunci dan enkripsi file 45

3.19 Perancangan interface dekripsi file 47

4.1 TampilanHalaman Awal Sistem 49

4.2 Tampilan Awal halaman utama (pembangkit kunci dan

enkripsi) 50

4.3 Tampilan dekripsi pesan 51

4.4 Pengujian bangkit kunci zig zag key dan RSA-Naïve 52

4.5 Pop-up window simpan kunci publik 52

4.6 Pengujian Proses enkripsi 54

4.7 Pengujian Proses Enkripsi kunci pesan 60

4.8 Tampilan Hasil Dekripsi kunci pesan 61

4.12 Grafik pengujian enkripsi dan dekripsi 65

DAFTAR LAMPIRAN

Nama Gambar Halaman

Listing Program A-1