PENGEMBANGAN DAN IMPLEMENTASI

VPN VTUN DI JARINGAN PEMERINTAH

MENGGUNKAN PNSBOX BERBASISKAN

FREEBSD PADA DIREKTORAT

E-GOVERNMENT KEMENTERIAN

KOMUNIKASI DAN INFORMATIKA

Dicky Sarean

Binus University, Jakarta, DKI Jakarta, Indonesia

dan

Bimo Adji Prabowo

Binus University, Jakarta, DKI Jakarta, Indonesia

Kemajuan teknologi informasi telah mendorong adanya kemajuan pesat di bidang komunikasi, baik pengembangan maupun teknologi baru yang bermunculan. Tujuan penelitian ini adalah untuk menghubungkan seluruh lembaga atau instansi pemerintah, baik pusat maupun daerah. Metode penelitian yang digunakan dalam penyusunan skripsi ini adalah metode analisa dan yang kemudian dilanjutkan dengan metode perancangan. Metode analisa meliputi survey lapangan dan wawancara untuk mengetahui sistem yang sedang berjalan serta studi literatur untuk mengumpulkan informasi dan referensi guna mendukung implementasi. Sedangkan metode perancangan meliputi perancangan topologi jaringan VPN yang ada, konfigurasi, implementasi, dan kemudian akan dievaluasi. Hasil dari perancangan ini dimanfaatkan untuk komunikasi dan pertukaran data-data rahasia pemerintah. Dapat ditarik simpulan bahwa sistem

jaringan yang dibuat antar instansi, membuat komunikasi menjadi efektif dan cukup mudah untuk digunakan.

Kata Kunci : VPN, VTun, FreeBSD, PNSBox.

1.

PENDAHULUAN

Saat ini keamanan jaringan adalah perhatian utama bagi hampir setiap orang yang mengakses internet. Setiap hari kita dibayang-bayangi hacker yang akan menganggu sistem dan mencuri informasi-informasi rahasia yang melewati jalur publik. Masalah inilah yang coba diatasi oleh Kementerian Komunikasi dan Informatika RI. Direktorat e-Government merupakan salah satu unit kerja Direktorat Jendral Aplikasi dan Informatika Kementerian Komunikasi dan Informatika, dimana e-Government mempunyai tugas melaksanakan perumusan kebijakan, pelaksanaan kebijakan, penyusunan standar, prosedur, kriteria dan pemberian bimbingan teknis, dan evaluasi di bidang eGovernment. Direktorat -ini mempunyai beberapa Subdirektorat, salah satunya adalah Subdirektorat Teknologi dan Infrastruktur e-Government yang menyelenggarakan fungsi penyusunan kebijakan, norma, panduan, standar operasi dan prosedur, bimbingan teknis, sosialisasi, implementasi dan pemanfaatan Free and Open Source Software bagi pemerintahan.

Untuk merealisasikan sistem layanan yang cepat, aman, mudah dan efisien maka e-Government membuat suatu komunikasi yang bersifat private, yaitu VPN, yang secara logical membuat tunnel ke endpoint agar komunikasi yang dibuat antar instansi dapat terjaga kerahasiaannya sehingga data-data pemerintah yang lewat tidak dapat di-capture oleh pihak lain. Beberapa tools, baik itu proprietary ataupun open source, telah menjadi begitu penting menjaga sistem kita dari serangan. Salah satu tool open source yang berguna dalam serangan terhadap hacker adalah sebuah aplikasi yang dinamakan VTun atau Virtual Tunneling. VTun adalah sebuah software tunneling untuk meng-create virtual tunnel pada TCP/IP dengan traffic shaping, compression, dan encryption.

Dalam hal ini VTun berjalan di OS open source, yaitu FreeBSD, yang kemudian di-package oleh PNSBox.

Berlandaskan penjelasan tersebut, diperolehlah judul “Pengembangan dan Implementasi VPN VTun di Jaringan Intra Pemerintah Menggunakan PNSBox Berbasiskan FreeBSD Pada Direktorat E-Government Kementerian Komunikasi dan Informatika” dengan solusi untuk membangun sistem yang lebih efektif, secure dan juga sesuai dengan permenkominfo-no-17_2010.

.

2.

METODOLOGI

Dalam membuat jaringan komunikasi pada Kementerian Komunikasi dan Informatika digunakan beberapa metode penelitian, yaitu :

1. Metode Analisa

a. Survey dan Wawancara

Melakukan survei langsung terhadap sistem yang sedang berjalan dan wawancara dengan Kasubdit Teknologi dan Infrastruktur untuk mendapatkan informasi dan data yang dibutuhkan.

b. Studi Literatur

Mengumpulkan informasi dengan mempelajari buku-buku serta referensi dari jurnal ilmiah yang terkait dengan, baik konsep dasar VPN maupun implementasi VPN di open source.

2. Metode Perancangan

a. Merancang sistem jaringan VPN yang diusulkan dengan membuat

topologi jaringan yang ada.

b. Konfigurasi perangkat yang digunakan dalam perancangan. Setelah itu dilanjutkan dengan implementasi sistem yang telah dirancang.

.

3.

HASIL DAN BAHASAN

3.1

Uji Konektivitas Jaringan

Uji konektivitas akan dilakukan antar host pada tiap PNSBox. Pengujian konektivitas dilakukan dengan menggunakan perintah ping dan tracert. Untuk langkah pertama masukkan IP untuk host yang ingin

terkonek dengan PNSBox Client dan Server seperti pada gambar 4.58 dan gambar 4.59 Di bawah ini.

Gambar 4.57 IP host PNSBox Client

Gambar di atas adalah IP yang dimasukkan ke dalam host dari PNSBox Client di Change Adapter Setting.

Gambar 4.58 IP host PNSBox Server

Gambar di atas adalah IP yang dimasukkan ke dalam host dari PNSBox Server di Change Adapter Setting.

Kemudian matikan firewall pada kedua PC agar jaringan external dapat masuk ke jaringan internal. Jangan takut bila anda mematikan firewall, karena di dalam PNSBox sudah ada firewall jadi setiap PC dilindungi oleh firewall PNSBox.

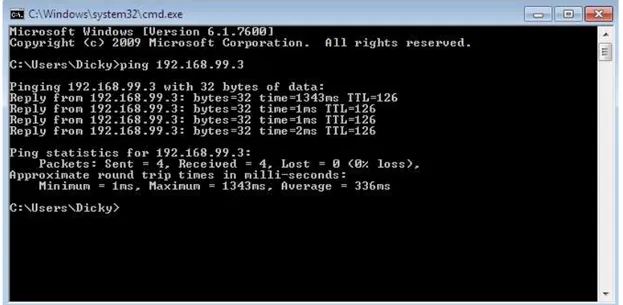

Gambar 4.59 Test ping dari host Client ke host Server

Gambar 4.59 di atas adalah salah satu uji konektivitas, yaitu dengan ping, yang dilakukan dari host Client ke host Server.

Gambar 4.60 Test ping dari host Server ke host Client

Gambar 4.60 di atas adalah salah satu uji konektivitas, yaitu dengan ping, yang dilakukan dari host Client ke host Server.

Setelah melakukan uji konektivitas melalui perintah ping, akan dicoba dengan perintah tracert di kedua host untuk mengecek rute dari source sampai ke destination.

Gambar 4.61 Trace route dari host Client ke host Server

Uji konektivitas dengan trace route IP dari host Client ke host PNSBox Server.

Gambar 4.62 Trace route dari host Client ke yahoo.com Selain trace route IP dari Client ke Server, gambar 4.62 menunjukkan trace route IP dari Client ke yahoo.com (internet) untuk melihat perbedaan rute IP.

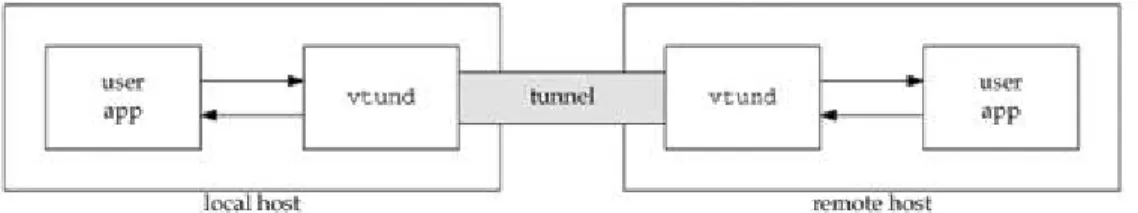

Dari kedua perintah, yaitu dengan ping dan tracert, uji konektivitas jaringan bisa dikatakan success atau complete tanpa ada paket yang loss atau failed. Dari uji konektivitas dapat diambil simpulan bahwa host antar PNSBox yang ingin berkomunikasi harus melalui jalur IP point-to-point tanpa melewati IP publik gateway. Berbeda case-nya jika ingin browsing internet tidak perlu melalui IP point-to-point, melainkan harus melewati IP publik gateway. Jadi menggunakan VTund yaitu berarti secara logical membuat tunnel antar LAN yang berbeda sebagai jalur privat untuk berkomunikasi seperti pada gambar 4.63 di bawah ini.

Gambar 4.63 VTund Pipe Tunnel

3.2 Sharing File Menggunakan FTP

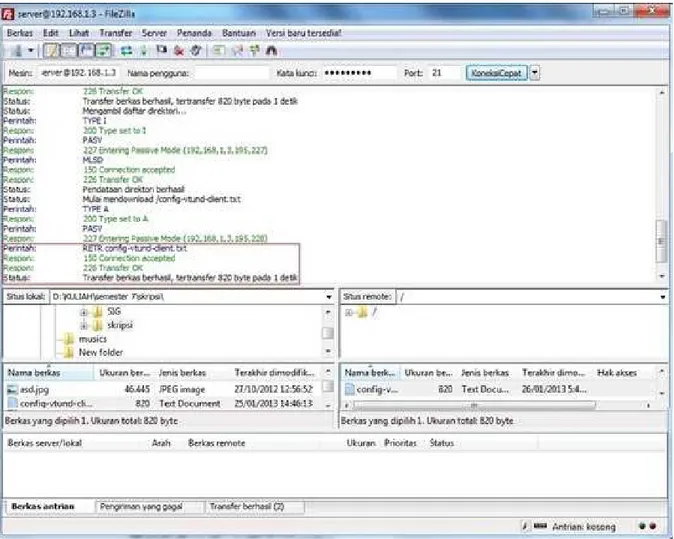

Pada tahap ini akan diuji apakah jaringan yang dibuat sudah terbentuk dengan baik atau belum dengan melakukan sharing atau transfer file. Dalam hal ini client mencoba mengirim file ke server. Transfer file yang dilakukan menggunakan software FTP Client dan FTP Server.

Gambar 4.64 Proses transfer FTP Client

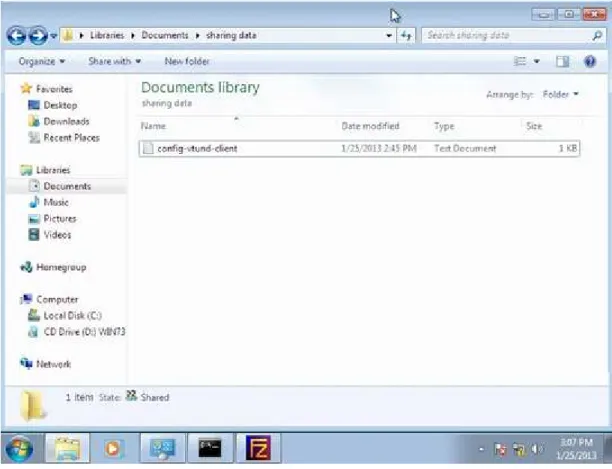

Gambar 4.64 di atas adalah proses transfer dari FTP Client. Ketika terlihat tulisan transfer berkas berhasil, sudah dapat melihat file yang terkirim ke PC yang dituju seperti pada gambar 4.65 di bawah ini.

Gambar 4.65 File terkirim ke PC Server

Dari gambar 4.65 di atas menunjukkan bahwa hasil proses pengiriman file telah sampai ke alamat yang benar oleh karena itu, sistem jaringan yang dibuat telah terbentuk dengan baik.

3.3 Uji Keamanan

CIA adalah benchmark yang banyak digunakan untuk evaluasi keamanan sistem informasi dengan fokus pada tiga komponen inti yang terdiri atas Confidentiality, Integrity, dan Availability informasi tersebut. Berikut penjelasan dari komponen tersebut :

1. Confidentiality

Untuk melihat apakah jaringan yang telah dibuat memenuhi aspek privacy maka dapat digunakan aplikasi network analyzer Wireshark. Pengujian dilakukan untuk mengetahui apakah paket-paket data yang dikirim melalui tunnel VPN terenkripsi atau tidak. Dengan kata lain, pengujian apakah benar paket data yang melewati VPN tidak dapat

dibaca oleh pihak ketiga. Apabila paket data telah terenkripsi, maka dapat disimpulkan VPN berjalan dengan baik dan aman digunakan melalui media internet. Sebaliknya apabila paket data tersebut dapat dibaca, maka rancangan VPN ini belum berjalan dengan semestinya dan akan muncul resiko keamanan data yang kritikal.

Tahap ini akan dilakukan uji coba sniffing paket data pada percobaan FTP dengan men-sniff file yang di-transfer. Sniffing menggunakan aplikasi Wireshark pada interface dimana koneksi VPN terbentuk.

Gambar 4.66 Capture data menggunakan Wireshark

Hasil capture menunjukkan bahwa file yang dikirimkan, yaitu “config-vtund-client.txt”, tidak terlihat isi file tersebut (gambar 4.66). Data sesungguhnya telah terenkripsi melalui tunnel VPN dan tidak dapat terlihat. Hal ini membuktikan bahwa enkripsi telah berjalan dengan baik pada VPN dan data dapat dikirim secara aman. Oleh karena itu, penggunaan VTun akan menjamin keamanan data, terutama dalam hal kerahasiaan sehingga permasalahan mengenai masalah keamanan data dapat teratasi.

Gambar 4.67 Enkapsulasi TCP

Seperti yang sudah dijelaskan pada bab 2 bahwa VTun memiliki IP untuk salah satu tunnel nya. IP datagram, setelah terenkripsi dan terkompresi, dibawa sebagai payload data baik di dalam TCP segment (gambar 4.67) atau UDP datagram. FTP menggunakan protokol TCP dalam pengiriman data yang dilakukannya, jadi tunnel menggunakan TCP untuk membawa data yang terenkripsi.

2. Integrity

Komponen ini berkaitan dengan integritas atau keutuhan data. Integrity melindungi data dari interception dan modification, jadi integrity meyakinkan data tidak diubah ketika dalam proses pengiriman. Untuk tidak mengalami intercept ketika berjalan dari satu VPN gateway ke VPN gateway lainnya, mekanisme hashing digunakan untuk mencapai integritas data. Algoritma sebuah VPN gateway pada VTun untuk memverifikasi integritas data adalah algoritma hash hmac-md5.

3. Availability

Komponen ini berkaitan dengan ketersediaan data pada penggunaan VPN melalui VTun. Dalam hal ini, media yang digunakan dalam pengaplikasian VPN ini adalah media internet yang sudah tersedia dan dapat diakses dengan mudah sehingga layanan VPN ini akan selalu tersedia selama server VPN dan client terhubung ke internet.

3.4 Hasil Evaluasi

Setelah melakukan evaluasi dari berbagai komponen terhadap perancangan dan implementasi sistem yang telah dibuat, hasilnya adalah sebagai berikut :

1. Konsep implementasi VPN VTun pada open source FreeBSD sama

seperti basic networking dalam pemasangan WAN, tetapi cukup kompleks dalam setting terutama penginstallan.

2. Tunnel VTun dapat diandalkan (reliable) karena tidak ada paket data yang hilang pada saat proses pengiriman dan cukup aman ketika proses uji keamanan, sedangkan tunneling pada VTun itu sendiri berjalan dengan baik dan bekerja pada kedua arah.

3. Sistem jaringan untuk pelayanan publik ini dibuat dengan System High Availability dengan membuat mirror di beberapa site, yaitu yang pertama di Data Center Direktorat e-Government lantai.2 gedung Kementerian Kominfo, yang kedua di Indonesia Data Center di Duren 3 , dan yang ketiga di PDSI Otorita Batam. Link yang digunakan untuk melakukan mirroring adalah menggunakan internet dengan membangun VPN tunneling sendiri. Untuk bandwidth internet pun dipisahkan jalurnya antara link interntianal dengan link local IIX. Bandwidth local tersebut diperbesar hingga 1 Gbps, hal ini dilakukan untuk keperluan mirroring atau backup data dan keperluan komunikasi antar pemerintah pusat dengan pemerintah daerah.

4. Ruang lingkup dari PNSBox adalah untuk interkoneksi jaringan

lembaga pemerintah, pengaturan dan monitoring jaringan,

pengamanan jaringan melalui IDS, enkripsi, autentikasi, dan kompresi.

4.

REFERENSI

Metz, Chris. (2003). Virtual Private Network. The Latest in Virtual Private Networks: Part I, 7(1), 87-91.

Forouzan, Behrouz A., Sophia, Chung Fegan. (2007). TCP/IP Protocol Suite. Data communications and networking. 4th edition. (pp.43-46). New York: McGraw-Hill.

Sofana, Iwan. (2008). Pengertian Jaringan Komputer. Djundjunan P.S (Eds). Membangun Jaringan Komputer (Wire & Wireless) Untuk Pengguna Windows dan Linux. (pp.3-6). Bandung: Informatika Bandung.

Sofana, Iwan. (2008). Topologi Jaringan Komputer. Djundjunan P.S (Eds). Membangun Jaringan Komputer (Wire & Wireless) Untuk Pengguna Windows dan Linux. (pp.7-54). Bandung: Informatika Bandung.

Stallings, William. (2011). Cryptography and Network Security Principle and Practice, 5th edition. New York: Prentice Hall.

Lukas, Jonathan. (2006). Jaringan Komputer. Cetakan Pertama. Yogyakarta: Graha Ilmu.

Tyson, Jeff, dan Stephanie, Crawford. “2013”. How VPNs Work. Diperoleh 26 Oktober 2012 dari http://computer.howstuffworks.com/vpn.htm.

Tempa, Florida. “2011”. VTun. Diperoleh 14 November 2012 dari http://fengnet.com/book/vpns%20illustrated%20tunnels%20%20vpnsand% 20ipsec/ch08lev1sec2.html.

Krasnyansky, Maxim. “2012”. The Easiest Way to Create Virtual Tunnels Over TCP/IP Networks with Traffic Shaping, Compression and Encryption. Diperoleh 3 Desember 2012 dari http://vtun.sourceforge.net.

Systems, Cisco. “2008”. Accessing The WAN. Diperoleh 28 Oktober 2012 dari http://cnap.binus.ac.id/ccna/prot-doc/Exploration4.

G.P, Tubagus. “2013”. VPN Site to Site Menggunakan VTun. Diperoleh 14 November 2012 dari http://www.indofreebsd.or.id/networking/vpn-site-to-site-menggunakan-vtun.html.

Aditya, Bogi. “2011”. Mengapa Menggunakan FreeBSD. Diperoleh 12 November 2012 dari http://bogi.blog.imtelkom.ac.id/2011/06/16/mengapa-freebsd/.

Systems, Cisco. “2003”. CCNA: Network Media Types. Diperoleh 20 Maret 2013 dari ciscopress.com.

Systems, Cisco. “2008”. Network Fundamental. Diperoleh 21 Maret 2013 dari

http://cnap.binus.ac.id/ccna/prot-doc/Exploration1/theme/cheetah.html?cid=0600000000&l1=en&l2=none& chapter=3.

Interactive, Janalta. “2013”. Tunneling. Diperoleh 21 Maret 2013 dari http://www.techopedia.com/definition/5402/tunneling/.