Informasi Dokumen

- Penulis:

- Hernata Rio Cahyo Bawono

- Pengajar:

- Bambang Soelistijanto, S.T., M.Sc., Ph.D.

- Sekolah: Universitas Sanata Dharma

- Mata Pelajaran: Teknik Informatika

- Topik: Kriptanalisis pada Algoritma Cipher Vigenere

- Tipe: Skripsi

- Tahun: 2015

- Kota: Yogyakarta

Ringkasan Dokumen

I. Pendahuluan: Relevansi Kriptanalisis Algoritma Cipher Vigenere dalam Pendidikan

Bagian ini akan membahas relevansi studi kriptanalisis algoritma Cipher Vigenere dalam konteks pendidikan tinggi, khususnya program studi yang berkaitan dengan ilmu komputer, keamanan siber, dan kriptografi. Analisis akan difokuskan pada bagaimana pemahaman mendalam mengenai algoritma klasik seperti Vigenere dapat memperkuat landasan teoretis mahasiswa sebelum mempelajari algoritma modern yang lebih kompleks. Lebih lanjut, akan diuraikan bagaimana proses enkripsi, dekripsi, dan kriptanalisis Vigenere dapat menjadi alat pembelajaran yang efektif untuk mengembangkan kemampuan berpikir kritis, pemecahan masalah, dan analisis data mahasiswa.

1.1 Landasan Teoretis dan Pengembangan Kemampuan Berpikir Kritis

Studi algoritma Cipher Vigenere memberikan landasan teoretis yang kuat bagi mahasiswa dalam memahami konsep dasar kriptografi simetris. Dengan menganalisis mekanisme enkripsi substitusi dan perulangan kunci, mahasiswa dilatih untuk berpikir kritis dan sistematis. Memahami kelemahan algoritma Vigenere, seperti kerentanan terhadap analisis frekuensi dan uji Kasiski, mendorong mahasiswa untuk mengembangkan strategi pemecahan masalah yang efektif dan inovatif dalam konteks keamanan informasi. Hal ini membangun dasar pemahaman yang kokoh sebelum mahasiswa beranjak ke algoritma kriptografi modern yang lebih canggih dan kompleks.

1.2 Pengembangan Keterampilan Pemecahan Masalah dan Analisis Data

Proses kriptanalisis Vigenere, melibatkan penerapan teknik analisis frekuensi dan uji Kasiski, memberikan kesempatan bagi mahasiswa untuk mengembangkan keterampilan pemecahan masalah yang praktis. Mahasiswa dilatih untuk mengidentifikasi pola, menganalisis data frekuensi karakter, dan menguji hipotesis untuk menentukan panjang kunci dan akhirnya memecahkan cipherteks. Kemampuan ini sangat relevan dalam berbagai bidang, tidak hanya dalam kriptografi tetapi juga dalam analisis data, ilmu data, dan riset ilmiah pada umumnya. Proses ini juga melatih ketelitian dan keuletan dalam menghadapi tantangan analitis.

1.3 Implementasi Praktis dan Relevansi dengan Dunia Kerja

Meskipun Vigenere merupakan algoritma klasik, mempelajarinya memiliki relevansi langsung dengan dunia kerja di bidang keamanan siber. Mahasiswa dapat memahami konsep dasar serangan kriptanalisis dan bagaimana algoritma yang lebih kompleks dikembangkan untuk mengatasi kelemahan algoritma klasik. Pemahaman ini mempersiapkan mahasiswa untuk menghadapi tantangan nyata dalam mengamankan data dan sistem informasi. Selain itu, implementasi praktis kriptanalisis Vigenere dapat dilakukan melalui pemrograman, yang sekaligus meningkatkan keterampilan pemrograman mahasiswa.

II. Landasan Teori: Konsep Kriptografi dan Kriptanalisis

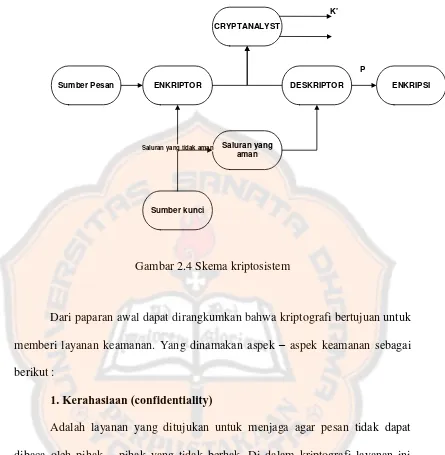

Bagian ini akan membahas konsep dasar kriptografi dan kriptanalisis yang relevan dengan algoritma Cipher Vigenere. Diskusi akan meliputi definisi kriptografi dan kriptanalisis, jenis-jenis serangan kriptanalisis, serta konsep kunci simetris yang mendasari algoritma Vigenere. Penjelasan rinci mengenai analisis frekuensi dan uji Kasiski sebagai teknik kriptanalisis akan diberikan.

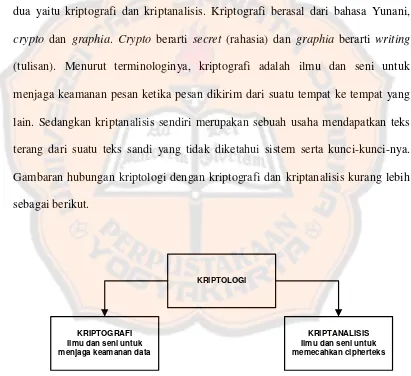

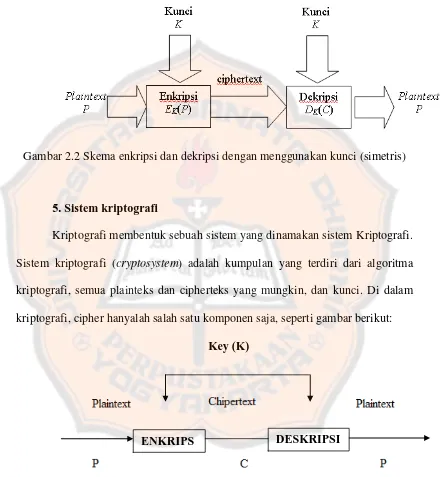

2.1 Kriptografi Simetris dan Konsep Kunci

Bagian ini akan menjelaskan prinsip dasar kriptografi simetris, di mana kunci yang sama digunakan untuk enkripsi dan dekripsi. Konsep ini akan dielaborasi dalam konteks algoritma Vigenere, dengan penekanan pada bagaimana kunci digunakan untuk menghasilkan cipherteks dan bagaimana panjang kunci mempengaruhi kerumitan kriptanalisis. Perbandingan singkat antara kriptografi simetris dan asimetris juga akan diberikan untuk memperkaya pemahaman mahasiswa.

2.2 Analisis Frekuensi sebagai Teknik Kriptanalisis

Analisis frekuensi merupakan teknik kriptanalisis klasik yang memanfaatkan perbedaan frekuensi kemunculan huruf atau karakter dalam suatu bahasa. Bagian ini akan menjelaskan prinsip kerja analisis frekuensi, bagaimana teknik ini diterapkan pada algoritma Vigenere untuk menebak panjang kunci, dan kelemahan teknik ini. Contoh penerapan analisis frekuensi pada teks bahasa Inggris akan diuraikan sebagai studi kasus.

2.3 Uji Kasiski: Mendeteksi Panjang Kunci Berdasarkan Pola Pengulangan

Uji Kasiski merupakan teknik kriptanalisis yang efektif untuk menentukan panjang kunci pada cipher substitusi polialfabetis seperti Vigenere. Bagian ini akan menjelaskan prinsip kerja uji Kasiski, yang berfokus pada identifikasi pola pengulangan dalam cipherteks untuk menentukan kemungkinan panjang kunci. Contoh penerapan uji Kasiski dengan langkah-langkah yang terstruktur akan dijelaskan untuk memberikan pemahaman yang komprehensif.

III. Metodologi dan Implementasi: Menganalisis Algoritma Cipher Vigenere

Bagian ini akan menjelaskan metodologi yang digunakan untuk menganalisis algoritma Cipher Vigenere, termasuk langkah-langkah enkripsi, dekripsi, dan kriptanalisis. Pembahasan akan mencakup implementasi praktis analisis frekuensi dan uji Kasiski, serta analisis perbandingan efektivitas kedua teknik tersebut dalam menentukan panjang kunci.

3.1 Implementasi Enkripsi dan Dekripsi

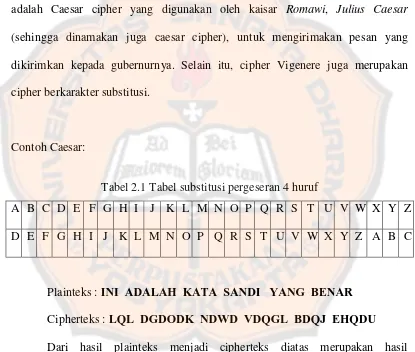

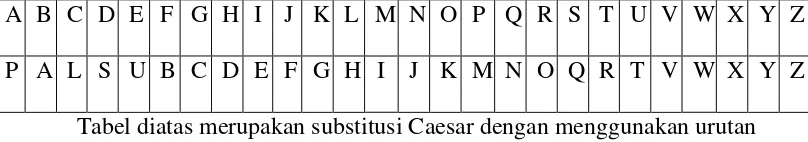

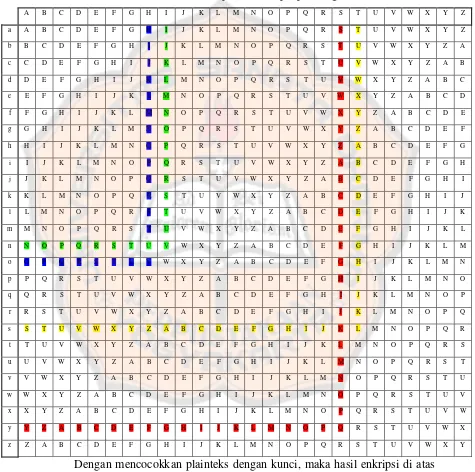

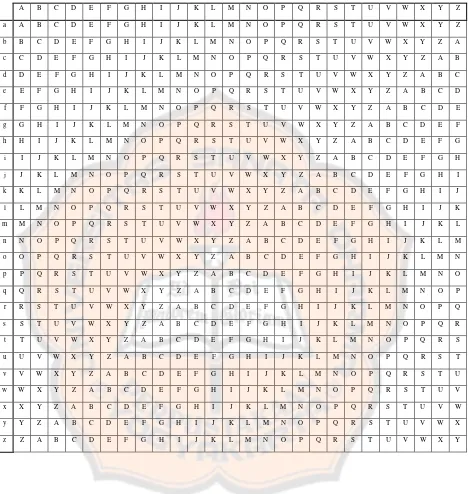

Bagian ini menjelaskan secara rinci langkah-langkah implementasi enkripsi dan dekripsi menggunakan algoritma Vigenere. Penjelasan akan mencakup cara kerja tabel Vigenere, penggunaan kunci, dan penanganan panjang kunci yang berbeda dari panjang plainteks. Contoh implementasi numerik dan ilustrasi visual akan diberikan untuk mempermudah pemahaman.

3.2 Penerapan Analisis Frekuensi pada Cipherteks Vigenere

Bagian ini menjelaskan secara detail bagaimana analisis frekuensi diterapkan pada cipherteks Vigenere untuk menentukan panjang kunci. Penjelasan akan mencakup langkah-langkah menghitung frekuensi kemunculan setiap huruf, mengidentifikasi pola, dan menentukan kemungkinan panjang kunci berdasarkan pola tersebut. Contoh penerapan pada cipherteks dengan panjang tertentu akan diuraikan.

3.3 Penerapan Uji Kasiski pada Cipherteks Vigenere

Bagian ini akan menjelaskan bagaimana uji Kasiski digunakan untuk mendeteksi panjang kunci pada cipherteks Vigenere. Penjelasan akan meliputi cara mengidentifikasi pengulangan dalam cipherteks, menghitung jarak antara pengulangan tersebut, dan menentukan faktor persekutuan terbesar (FPB) dari jarak-jarak tersebut untuk menentukan kemungkinan panjang kunci. Contoh kasus yang jelas akan diberikan untuk memperjelas langkah-langkah.

3.4 Perbandingan Efektivitas Analisis Frekuensi dan Uji Kasiski

Bagian ini akan membandingkan efektivitas analisis frekuensi dan uji Kasiski dalam menentukan panjang kunci algoritma Vigenere. Perbandingan akan didasarkan pada kecepatan, akurasi, dan kompleksitas komputasi dari masing-masing metode. Analisis akan mempertimbangkan faktor-faktor seperti panjang kunci dan jumlah cipherteks yang tersedia. Kesimpulan akan disampaikan untuk memberikan wawasan yang berguna.

IV. Kesimpulan dan Saran

Bagian ini menyimpulkan temuan-temuan utama dari analisis algoritma Cipher Vigenere, menekankan nilai akademis dan implikasi pedagogis dari studi tersebut. Saran-saran untuk pengembangan penelitian lebih lanjut dan implementasi dalam pembelajaran akan diberikan.