Deteksi Anomali pada Intrusion Detection

System (IDS) Menggunakan Algoritma

Backpropagation Termodifikasi Conjugate

Gradient Polak Ribiere

Untari Novia Wisesty

1, Alvina Noor Kharima

2, Adiwijaya

3Fakultas Informatika, Universitas Telkom Bandung, Indonesia

1 [email protected] 2 [email protected] 3 [email protected]

Abstract

The rapid development of technology pose a serious problem to the security system. Intrusion Detection System (IDS) is a system to deteck attack on network computer system. Attacks that destructive network computer system was known as an anomaly. In this research will be discussed the anomaly detection on IDS using artificial neural network modified backpropagation algorithm with polak ribiere conjugate gradient. KDD Cup 1999 Dataset about IDS used to tes the performance of modified backpropagation. The result of the tests obtained from the modified backpropagation is performance of recall, precision, and f_measure for each class. From the tests were obtained performance in Dos intrusion class is 71% for recall, 35.36% for precision, and 47.21% for measure. In Probe intrusion class is 47.89% for recall, 79.66% for precision, and 59.28% for f-measure. In R2l intrusion class is 33.74% for recall, 8.25% for precision, and 13.25% for f-f-measure. While performance in Normal class is 90.79% for recall, 97.18% for precision, and 93.88% for f-measure.

Keywords: Anomaly, Artificial Neural Network, Backpropagation, Intrusion Detection System(IDS), Polak Ribiere Conjugate Gradient

Abstrak

Berkembangnya teknologi yang sangat pesat menimbulkan masalah yang cukup serius terhadap kemanan suatu sistem jaringan komputer. Intrusion Detection System (IDS) merupakan suatu sistem untuk mendeteksi serangan dalam sistem jaringan komputer. Serangan yang merusak sistem jaringan komputer tersebut dikenal sebagai anomali. Pada penelitian ini akan dibahas deteksi anomali pada IDS menggunakan metode jaringan saraf tiruan dengan Backpropagation termodifikasi menggunakan algoritma Conjugate Gradient Polak Ribiere. Dataset KDD CUP 1999 mengenai IDS digunakan untuk menguji performansi dari Backpropagation termodifikasi. Hasil pengujian yang diperoleh dari backpropagation termodifikasi adalah performansi berupa recall, presisi, dan f-measure untuk setiap kelas. Dari hasil pengujian tersebut diperoleh performansi pada kelas intrusi Dos adalah recall 71.00%, presisi 35.36%, dan f-measure 47.21%. Pada kelas intrusi Probe adalah recall 47.89%, presisi 79.66%, dan f-measure 59.28%. Pada kelas intrusi R2l adalah recall 33.74%, presisi 8.25%, dan f-measure 13.25%. Sedangkan performansi untuk kelas Normal adalah recall 90.79%, presisi 97.18%, dan f-measure 93.88%.

Kata Kunci: anomali, backpropagation, conjugate gradient polak ribiere intrusion detection system (IDS), jaringan syaraf tiruan,

ISSN 2460-3295

socj.telkomuniversity.ac.id/indosc

Ind. Symposium on Computing Sept 2016. pp. 165-176 doi:10.21108/indosc.2016.136

I. PENDAHULUAN

EAMANAN sistem jaringan komputer pada saat ini merupakan hal yang sangat penting. Serangan yang terus berkembang dan semakin tidak terdeteksi membuat tingkat keamanan jaringan komputer menjadi sangat rentan. Untuk mengurangi resiko dari setiap serangan, dibutuhkan sistem yang dapat mendeteksi sebuah pola yang menyimpang dari jaringan komputer. Sistem tersebut diharapkan dapat mendeteksi pola dengan waktu yang cepat dan hasil akurasi yang tinggi.

Intrusion Detection System (IDS) adalah sistem yang mendeteksi serangan yang terdapat pada jaringan komputer. Sistem tersebut mendeteksi aktivitas yang menyimpang dari pola aktivitas normal. Sistem membandingkan kedua aktivitas tersebut yang kemudian diklasifikasikan sebagai anomaly dan non-anomaly. Anomaly dapat dikatakan sebagai sebuah ancaman yang dapat merusak keamanan sistem atau jaringan komputer. Implementasi pada IDS dibagi menjadi dua, yaitu deteksi anomali dan misuse detection. Deteksi anomali merupakan sistem yang dapat mendeteksi pola serangan baru yang menyerang jaringan komputer. Deteksi anomali menggunakan pendekatan perbandingan lalu lintas aktivitas normal dan aktivitas yang menyimpang dari aktivitas normal. Misuse detection merupakan sistem yang mencocokkan pola penyusupan ke dalam lalu lintas jaringan dengan pola yang telah tersimpan di basis data. Misuse detection menggunakan pendekatan berbasis signature yang cara kerjanya seperti antivirus.

Penelitian dalam bidang deteksi anomali menggunakan metode Jaringan Saraf Tiruan (JST) dengan Backpropagation yang termodifikasi. Penelitian terkait metode JST dengan Backpropagation yang termodifikasi sebelumnya sudah pernah dibahas pada jurnal “Algoritma Conjugate Gradient Polak Ribiere Untuk Peningkatan Performansi Backpropagation Pada Sistem Prediksi Temperatur Udara” [13] dan Deteksi Anomali pada Intrusion Detection System (IDS) dengan Backpropagation Termodifikasi” [7].

Backpropagation pada jaringan saraf tiruan digunakan dalam proses learning. Backpropagation merupakan salah satu teknik klasifikasi yang digunakan dalam Data Mining. Data mining merupakan suatu cara untuk menemukan pengetahuan yang berguna secara otomatis dari gudang penyimpanan data yang besar [8]. Data mining disebut sebagai inti dari proses knowledge discovery in database (KDD). Untuk menemukan knowledge atau pola dari data mentah. Langkah pertama yaitu preprocessing data yang bertujuan untuk mengubah data mentah menjadi format data yang dibutuhkan untuk analisis. Langkah selanjutnya yaitu postprocessing data yang bertujuan untuk mengevaluasi hasil data mining yang dapat direpresentasikan melalui teknik visualisasi agar analis dapat menggunakannya dengan mudah [8].

Data yang digunakan diperoleh dari dataset KDD Cup 1999 yang disediakan DARPA yang bertujuan untuk menyediakan dataset kepada para desainer IDS [4]. Dataset ini berupa data log dari trafik jaringan dengan 41 atribut, dengan 34 atribut dengan tipe data numeric dan 7 atribut dengan tipe data symbolic [3]. Setiap record pada dataset berisi aktivitas normal dan aktivitas serangan dengan jenis serangan yang spesifik. Terdapat empat jenis serangan pada dataset ini yaitu Denial of Service Attack (DoS), User to Root Attack (U2R), Remote to Local Attack (R2L), dan Probing Attack [6]. Backpropagation yang termodifikasi ini menggunakan algoritma Conjugate Gradient Polak Ribiere yang diharapkan dapat memberikan akurasi yang baik untuk tipe intrusi baru dengan waktu yang relatif lebih cepat.

II. PENELUSURANPUSTAKA

A. Jaringan Syaraf Tiruan

Jaringan saraf tiruan (JST) adalah salah satu algoritma pembelajaran mesin yang meniru cara kerja jaringan saraf makhluk hidup. JST terdiri dari sekelompok unit pemroses kecil yang disebut neuron. JST dapat digunakan untuk memodelkan hubungan yang kompleks antara input dan output untuk menemukan pola-pola pada data.

Pada [11], terdapat dua jenis arsitektur yang sering dipakai dalam jaringan saraf tiruan, antara lain : a. Single Layer Network

Arsitektur jst ini hanya terdiri dari input layer dengan node sumber yang terproyeksi ke output layer, tetapi tidak sebaliknya. Dengan kata lain, jaringan ini adalah jaringan jenis umpan maju (feedforward). b. Multi Layer Network

Arsitektur layar tunggal dapat dikembangkan menjadi layar jamak dengan menambahkan satu atau lebih lapisan tersembunyi (hidden layer).

B. Algoritma Pelatihan Jaringan Syaraf Tiruan

Salah satu dari sekian banyak algoritma pelatihan untuk jaringan saraf tiruan yang sangat populer adalah Backpropagation. Pada proses learning, backpropagation proses standar memiliki dua fase [12], yaitu :

Fase 1 : Propagasi

1. Propagasi Maju : Dengan bobot-bobot yang telah ditentukan pada inisialisasi awal, hitung keluaran dari hidden layer. Hasil keluaran dari hidden layer dipakai untuk mendapatkan keluaran output layer. Selanjutnya, keluaran jaringan ini dibandingkan dengan nilai target, selisih antara nilai target dengan keluaran jaringan adalah error atau MSE [12].

2. Propagasi Mundur : MSE yang diperoleh dipakai sebagai parameter dalam pelatihan. Pelatihan akan selesai jika MSE yang diperoleh sudah dapat diterima. Error tersebut dipropagasikan balik untuk memperbaiki bobot-bobot sinaptik dari semua neuron pada hidden layer dan output layer [11]. Fase 2 : Perbaharui Bobot

Setelah neuron-neuron mendapatkan nilai yang sesuai dengan kontribusinya pada error keluaran, bobot bobot jaringan diperbaiki agar error dapat diperkecil [12].

Bias (b) merupakan sebuah unit masukan pada JST yang berpengaruh untuk menaikan atau menurunkan masukan pada fungsi aktivasi. Persamaan bias sebagai berikut:

v = Wi*P + b (1)

Keterangan :

v = merupakan variabel masukan pada fungsi aktivasi. W = Bobot

P = matriks masukan b = bias

C. Algoritma Conjugate Gradient Polak Ribiere

Algoritma conjugate gradient (CG) merupakan algoritma pecarian yang arahnya berdasarkan pada arah conjugasi. Secara umum algoritma ini lebih cepat convergen daripada metode penurunan tercepat. CG menggunakan vektor tidak nol yang orthogonal dan bebas linier [7]. Dua vektor di dan dj dikatakan orthogonal jika perkalian dalamnya bernilai nol [13]:

𝑑𝑖𝑇𝑑𝑗= 0 (2)

Peran CG dalam algoritma backpropagation yaitu untuk memperkecil error yang terdapat pada bobot-bobot yang terhubung diantara neuron sehingga dapat dituliskan fungsi objektif untuk meminimalkan error, yaitu:

𝑓(𝑤) = 1

2𝑁∑ 𝑛 ∑ 𝑗 (𝑡𝑛𝑗− 𝑦𝑛𝑗(𝑤))

2 (3)

Conjugate gradient merupakan metode untuk meminimasi fungsi turunan dengan menghitung pendekatan wk+1 secara iteratif berdasarkan :

wk+1= wk+ αkdk (4)

Keterangan : α dan β = parameter momentum (untuk menghindari konvergensi lokal). Sehingga algoritma pelatihannya menjadi sebagai berikut [13]:

1. Definisikan masalah, misalkan matriks masukan (P) dan matrik target (T).

2. Inisialisasi, menentukan arsitektur jaringan, nilai batas MSE dan batas jumlah epoch sebagai kondisi berhenti, line search yang digunakan, membangkitkan bobot-bobot (W) dan bias (b) dengan bilangan acak kecil.

3. Jika kondisi penghentian belum terpenuhi, lakukan langkah 3 Propagasi maju

4. Hitung keluaran dari hidden layer zj(i=1,2,3,...,p)

z_netj= vj0+ ∑ni=1xivji (6)

zj= f(znet) =

1

1 + exp ^ − z_netj

(7) 5. Lanjutkan dengan menghitung keluaran dri output layer yk(j=1,2,...,m),

y_netk= wk0+ ∑ zj p j=1 wkj (8) yk= 1 1 + exp ^ − y_netk (9) Propagasi mundur

6. Hitung faktor kesalahan di unit output berdasarkan perbedaan (error) nilai aktual dan nilai prediksi (output dari unit output)

δk= (tk− yk)f′(ynetk) = (tk− yk)yk(1 − yk) (10) 7. Hitung faktor kesalahan di unit hidden layer berdasarkan faktor sebelumnya

δnetj= ∑ δkWkj m k=1 (11) δ = δnetjf ′(z netj ) δj= δ_netjzj(1 − zj) (12)

8. Hitung gradien di unit output dari fungsi objektif yang sudah ditentukan gk+1= 1 N∑ δnkynk p n=1 (13)

9. Hitung gradien di unit hidden layer gj+1= 1 N∑ δnjznj p n=1 (14) 10. Hitung parameter β untuk semua neuron di unit hidden layer dan unit output. Parameter β untuk

Conjugate Gradient Polak Ribiere dapat dihitung dengan persamaan: βt+1=

gt+1T gt+1

dimana : βt+1 = nilai parameter β pada iterasi saat ini gt+1 = gradient pada iterasi saat ini

gt = gradient pada iterasi sebelumnya

11. Hitung direction untuk semua neuron di unit hidden layer dan unit output.

dt+1= −gt+1+ βtdt (16)

dimana : dt+1 = direction pada iterasi saat ini gt+1 = gradient pada iterasi saat ini

βt = nilai parameter β pada iterasi sebelumnya dt = direction pada iterasi sebelumnya Untuk direction awal:

dt= −gt (17)

12. Hitung parameter α untuk semua neuron di unit hidden layer dan unit output dengan teknik line search.

Perubahan bobot

13. Update bobot dilakukan dengan cara sebagai berikut:

wt+1= wt+ αt+1dt+1 (18)

dimana : wt+1 = bobot yang akan diupdate wt = bobot sebelumnya αt+1 = nilai alfa saat ini

dt+1 = direction pada iterasi saat ini

Parameter α disini dapat dicari dengan menggunakan teknik line search sehingga dapat meminimumkan kinerja selama arah pencarian, karena parameter α merepresentasikan besar langkah yang diambil untuk setiap direction [1][2].

D. Pengukuran Kinerja

Performansi sistem yang digunakan pada dalam training adalah Mean Squared Error (MSE). MSE =1 n∑(At n t=1 − Ft)2 (19) Keterangan : At = data aktual Ft = data prediksi n = jumlah data

Sedangkan performansi sistem yang digunakan dalam testing adalah recall, presisi, dan f-measure. Untuk mengetahui prediksi yang baik, IDS harus dengan benar membedakan antara intrusi dan normal dalam lingkungan sistem. Sistem dapat dikatakan baik apabila memiliki nilai f-measure yang tinggi, karena apabila nilai f-measure tinggi, nilai recall dan nilai presisi pun akan tinggi pula. Berikut adalah tabel standar matrik evaluasi untuk hasil deteksi sistem [8]:

TABELI

STANDAR MATRIKS EVALUASI HASIL DETEKSI SISTEM

Hasil Deteksi

Intrusi Normal

Label Asli

Intrusi True Positive (TP) False Negative(FN) Normal False Positive (FP) True Negative (TN)

Evaluasi recall digunakan bersamaan dengan presisi dan f-measure. Namun, jika hanya menggunakan presisi dan recall untuk parameter evaluasi, hasil yang didapatkan kurang optimal dikarenakan nilai presisi dan recall mengandung trade-off dan setiap analis mempunyai kebutuhan berbeda antara presisi dan recall. Oleh karena itu, dibutuhkan nilai f-measure sebagai parameter pengukuran yang mengkombinasikan presisi dan recall. Akurasi = TN+TP TN+TP+FN+FP (20) Recall = TP TP+FN (21) Presisi = TP TP+FP (22) F-measure = 2∗TP (2∗TP+FP+FN) (23)

III. METODOLOGIPENELITIAN A. Desain Sistem

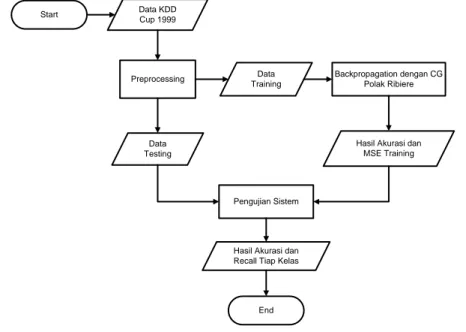

Desain sistem deteksi anomali untuk mengetahui intrusi menggunakan Backpropagation termodifikasi dengan Conjugate Gradient Polak Ribiere dapat dilihat pada gambar 1.

Start End Data KDD Cup 1999 Preprocessing Data Training Data Testing Backpropagation dengan CG Polak Ribiere

Hasil Akurasi dan MSE Training

Pengujian Sistem

Hasil Akurasi dan Recall Tiap Kelas

Berdasarkan Gambar 1 secara umum dijelaskan bahwa tahap pertama yaitu data terkait IDS yang diperoleh dari KDD Cup 1999 masuk ke dalam tahap preprocessing. Tujuan dari tahap preprocessing adalah memastikan bahwa data tersebut tidak kekurangan informasi dan dapat diproses. Data hasil preprocessing kemudian di analisa menggunakan metode JST backpropagation termodifikasi dengan algoritma Conjugate Gradient Polak Ribiere. Setelah hasil dari analisa tersebut didapatkan maka langkah terakhir adalah menghitung performansinya.

B. Data

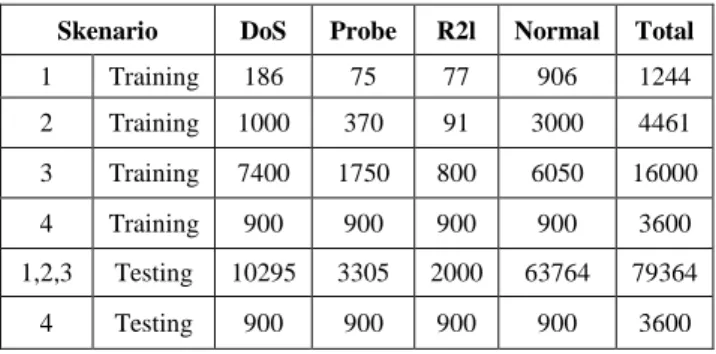

Data yang digunakan untuk penelitian ini diperoleh dari KDD Cup 1999. Data tersebut dibagi menjadi data training dan data testing. Data training diambil dari data kdd cup 10% dan data testing diambil dari data corrected. Sampel data training yang digunakan pada skenario 1 menggunakan metode undersampling, sedangkan pada skenario 2 menggunakan metode oversampling untuk pengambilan data karena pada pengujian ini data yang digunakan merupakan imbalanced data. Distribusi data training dan testing pada masing-masing skenario dapat dilihat pada Tabel 2.

TABELII

DISTRIBUSI DATA TRAINING DAN TESTING

Skenario DoS Probe R2l Normal Total

1 Training 186 75 77 906 1244 2 Training 1000 370 91 3000 4461 3 Training 7400 1750 800 6050 16000 4 Training 900 900 900 900 3600 1,2,3 Testing 10295 3305 2000 63764 79364 4 Testing 900 900 900 900 3600

C. Preprocessing dan Normalisasi

Proses preprocessing data dilakukan untuk mengubah beberapa jenis atribut data yang tidak dapat terbaca oleh sistem. Atribut tersebut berjenis simbolik sehingga perlu dilakukan preprocessing untuk mengubah atribut tersebut menjadi numerik dikarenakan sistem hanya dapat membaca data berjenis numerik. Tahapan preprocessing dapat dilihat pada gambar 2.

Start End Data KDD Cup 99 Data Training Preprocessing Data Testing Data Validasi Hasil Preprocesing

Setelah mendapatkan data hasil preprocessing selanjutnya adalah normalisasi. Normalisasi diperlukan untuk meratakan setiap atribut yang distribusi nilainya tidak merata. Normalisasi atribut yang bernilai real umumnya diperlukan agar atribut yang rentang nilainya besar tidak mendominasi atribut yang rentang nilainya kecil. Dikarenakan nilai atribut data pada KDD Cup 99 banyak yang bernilai 0 dan 1, maka digunakan rentang normalisasi [0.1-0.9] agar tidak mengubah nilai 0 dam 1 yang sebenarnya. Rumus normalisasi yang digunakan adalah sebagai berikut:

Data normalisasi = ( data−mindata

maksdata−mindatax 0.8) + 0.1 (24)

IV. HASILDANDISKUSI A. Analisis Proses Training dan Testing

Pengujian dilakukan sebanyak tujuh belas kali disesuaikan dengan parameter jumlah hidden neuron. Setiap satu hidden neuron dilakukan pengujian sebanyak lima kali untuk menghasilkan beberapa kemungkinan yang terbaik. Dari kelima pengujian yang dilakukan untuk satu hidden neuron, diambil satu nilai MSE terbaik untuk hidden neuron tersebut, hal ini dilakukan pada seluruh hidden neuron. Setelah mendapatkan nilai MSE terbaik, sistem akan diuji dengan data testing untuk mengetahui, recall, presisi, dan f-measure setiap kelas.

TABELIII

HASIL PELATIHAN SKENARIO 1,2, DAN 3

Skenario MSE Epoch

1 0.0011 230

2 0.00036 281

3 0.0017 709

Berdasarkan Tabel 3 didapatkan nilai MSE terbaik dari skenario 1 yaitu 0.0011 dengan epoch 230, skenario 2 yaitu 0.00036 dengan epoch 281, dan skenario 3 yaitu 0.0017 dengan epoch 709.

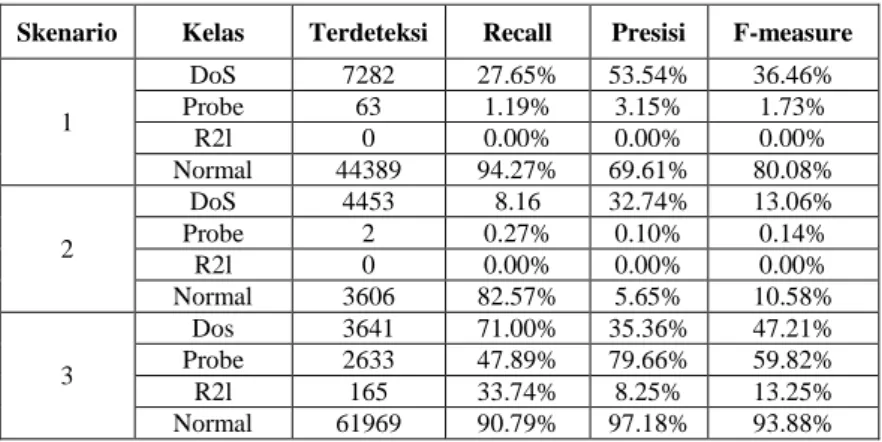

TABELIV

HASIL PENGUJIAN SKENARIO 1,2, DAN 3

Skenario Kelas Terdeteksi Recall Presisi F-measure

1 DoS 7282 27.65% 53.54% 36.46% Probe 63 1.19% 3.15% 1.73% R2l 0 0.00% 0.00% 0.00% Normal 44389 94.27% 69.61% 80.08% 2 DoS 4453 8.16 32.74% 13.06% Probe 2 0.27% 0.10% 0.14% R2l 0 0.00% 0.00% 0.00% Normal 3606 82.57% 5.65% 10.58% 3 Dos 3641 71.00% 35.36% 47.21% Probe 2633 47.89% 79.66% 59.82% R2l 165 33.74% 8.25% 13.25% Normal 61969 90.79% 97.18% 93.88%

Berdasarkan Tabel 4, pada skenario 1 sistem tidak dapat mengklasifikasikan satupun data yang terdeteksi sebagai r2l. Sedangkan pada kelas normal, sistem dapat mengklasifikasikan 44389 data yang terdeteksi dengan recall sebesar 94.27% yang menandakan keberhasilan sistem dalam menemukan kembali sebuah informasi yang sebelumnya sudah pernah diuji, presisi sebesar 69.61% yang menandakan ketepatan antara informasi yang diinginkan oleh analis dengan hasil sistem, dan f-measure sebesar 80.08% yang menandakan parameter pengukuran yang mengkombinasikan presisi dan recall untuk menghindari adanya trade-off pada kedua nilai

tersebut. Rata-rata f-measure yang dihasilkan pada skenario 1 sebesar 29.56%. sama halnya yang terjadi pada skenario 2, sistem tidak dapat mengklasifikasikan jenis serangan r2l sehingga rata-rata f-measure yang dihasilkan pada skenario 2 sebesar 5.94%. Sedangkan pada skenario 3, sistem berhasil mengklasifikasikan semua jenis kelas sehingga menghasilkan rata-rata f-measure sebesar 53.54%.

Perbedaan performansi antara skenario 1, 2, dan 3 ini disebabkan karena proporsi data dalam jumlah yang sedikit pada tahap pelatihan skenario 1 dan 2. Semakin banyak jumlah data yang digunakan pada proses pelatihan maka semakin baik pula sistem mengklasifikasikannya pada proses pengujian. Oleh karena itu, skenario 3 terpilih untuk selanjutnya dibandingkan menggunakan Backpropagation standar.

TABELV

HASIL PELATIHAN SKENARIO 4

Hasil Kelas

Normal & DoS Normal & Probe Normal & R2l

MSE 0.00015 0.00012 0.0063

Epoch 206 273 187

Berdasarkan Tabel 5 dengan pengujian data balanced, nilai MSE terbaik untuk kelas Normal & DoS yaitu 0.00015 dengan epoch 206, kelas Normal & Probe yaitu 0.00012 dengan epoch 273, dan kelas Normal & R2l yaitu 0.0063 dengan epoch 187.

TABELVI HASIL PENGUJIAN SKENARIO 4

Kelas Terdeteksi Akurasi

Normal & DoS 1727 95.94% Normal & Probe 1410 78.33% Normal & R2l 1135 63.05%

Berdasarkan Tabel 6 dapat dilihat hasil performansi yang baik pada saat melakukan pengujian dengan menggunakan data balanced yaitu 900 data untuk kelas normal dan 900 data untuk setiap kelas intrusi dengan total 1800 data. Untuk kelas Normal & DoS, sistem berhasil mengklasifikasikan 1727 data sehingga akurasinya sebesar 95.94%. Untuk kelas Normal & Probe, sistem berhasil mengklasifikasikan 1410 data sehingga akurasinya sebesar 78.33%. Untuk kelas Normal & R2l, sistem berhasil mengklasifikasikan 1135 data sehingga akurasinya sebesar 63.05%.

B. Analisis Perbandingan Backpropagation Standar dengan Backpropagation Termodifikasi

Pengujian ini bertujuan ini untuk mengetahui perbedaan performansi antara sistem yang dirancang menggunakan backpropagation standar dengan backpropagation termodifikasi.

TABELVII

PERBANDINGAN HASIL PELATIHAN BACKPROPAGATION STANDARD DAN BACKPROPAGATION TERMODIFIKASI

Metode MSE Epoch

Backpropagation

Termodifikasi 0.0017 709

Backpropagation

Standar 0.0286 1001

Berdasarkan Tabel 7, backpropagation termodifikasi menghasilkan epoch yang lebih sedikit yaitu 709 dan nilai mse yang lebih baik yaitu 0.0017 dibandingkan backpropagation standar.

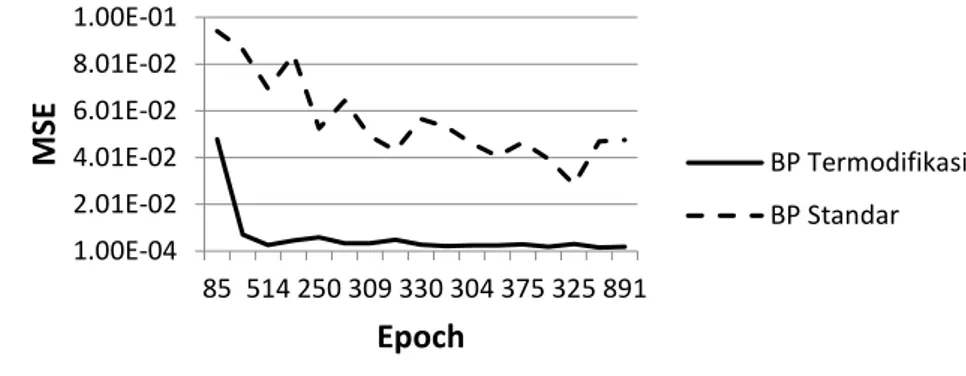

Gambar 3. Pelatihan Backpropagation Standar dan Algoritma Conjugate Gradient

Berdasarkan Gambar 3 dapat dilihat dari sisi MSE, pelatihan menggunakan BP Termodifikasi memiliki nilai MSE yang minimum dibandingkan dengan menggunakan BP Standar dan cenderung konstan ketika jumlah epoch semakin besar.

TABELVIII

PERBANDINGAN AKURASI HASIL PENGUJIAN BACKPROPAGATION STANDARD DAN BACKPROPAGATION TERMODIFIKASI

Metode Kelas Terdeteksi Recall Presisi F-measure

Backpropagation Termodifikasi Normal 61969 90.79% 97.18% 93.88% R2l 165 33.74% 8.25% 13.25% Probe 2633 47.89% 79.66% 59.82% DoS 3641 71.00% 35.36% 47.21% Backpropagation Standar Normal 60991 89.36% 95.65% 92.4% R2l 22 0.59% 1.10% 0.77% Probe 2103 28.26% 63.63% 39.14% Dos 1 50.00% 0.01% 0.01%

Berdasarkan Tabel 8, backpropagation termodifikasi dengan algoritma Conjugate Gradient Polak Ribiere memiliki kemampuan klasifikasi lebih baik dibandingkan backpropagation standar. Jumlah data yang terdeteksi benar oleh backpropagation termodifikasi sebanyak 68408 data dari total sebanyak 79364 data dengan akurasi mencapai 86.19%, sedangkan jumlah data yang terdeteksi benar oleh backpropagation standar sebanyak 63117 data dari total sebanyak 79364 data dengan rata-rata f-measure sebesar 53.54% Hal ini disebabkan karena pada backpropagation standar memakai nilai learning rate yang selalu tetap selama proses pelatihan dan update bobot hanya dipengaruhi oleh faktor kesalahan. Sedangkan backpropagation termodifikasi dengan algoritma CG Polak Ribiere, update bobot dipengaruhi oleh parameter α, β, dan direction yang akan mencari kemana arah pencarian dan seberapa besar lebar langkah yang diambil dalam memperbarui bobot. Sehingga dengan backpropagation termodifikasi tersebut hanya diperlukan jumlah epoch yang kecil untuk mendapatkan nilai bobot-bobot yang sesuai.

V. KESIMPULAN

Metode backpropagation termodifikasi dapat diimplementasikan dengan baik untuk deteksi anomali pada intrusion detection system (IDS). Hasil dari pengujian menggunakan backpropagation termodifikasi adalah performansi pada kelas intrusi Dos adalah recall 71.00%, presisi 35.36%, dan f-measure 47.21%. Pada kelas intrusi Probe adalah recall 47.89%, presisi 79.66%, dan f-measure 59.28%. Pada kelas intrusi R2l adalah recall 33.74%, presisi 8.25%, dan f-measure 13.25%. Sedangkan performasi untuk kelas Normal adalah recall 90.79%, presisi 97.18%, dan f-measure 93.88%. Performansi backpropagation termodifikasi lebih unggul dibandingkan backpropagation standar. Terbukti pada jumlah epoch yang dilakukan oleh backpropagation termodifikasi sebanyak 709 epoch sedangkan backpropagation standar sebanyak 1001 epoch.

1.00E-04 2.01E-02 4.01E-02 6.01E-02 8.01E-02 1.00E-01 85 514 250 309 330 304 375 325 891

M

SE

Epoch

BP Termodifikasi BP StandarDAFTAR PUSTAKA

[1] Adiwijaya, Untari. N, Fhira Nhita. 2014. “Study of Line Search Techniques on the Modified Backpropagation for Forecasting of

Weather Data in Indonesia”. Far East Journal Mathematical Sciences (FJMS) Volume 86 Number 6 pp 139-148.

[2] Adiwijaya, U. N., Wirayuda, T. A. B., Baizal, Z. K. A., & Haryoko, U. (2013). An Impovement of Backpropagation Performance by Uisng Conjugate Gradient on Forecasting of Air Temperatur and Humidity in Indonesia. Far East Journal of Mathematical Sciences (FJMS), (Part I), 57-67.

[3] Amanda, Delamer. 2002. “Intrusion Detection with Data Mining. Donau-Universitat Krems Dublin. [4] http://kdd.ics.uci.edu/databases/kddcup99/kddcup99.html.

[5] Mahbod Tavallaee, Ebrahim Bagheri, Wei Lu, and Ali A. Ghorban. 2009. “A Detailed Analysis of the KDD CUP 99 Data Set”. IEEE Symposium on Computational Intelligence.

[6] MATLAB Toolbox R2013a, TRAINCGP Conjugate Gradient Backpropagation with Polak-Ribiere Restart.

[7] Muhammad Shiddiq A, Adiwijaya, Bayu Munajat. 2014. “Deteksi Anomali pada Intrusion Detection System (IDS) dengan

Backpropagation Termodifikasi”. Universitas Telkom Bandung.

[8] N. Nastaiinullah , Adiwijaya, A.P. Kurniati. 2014. “Anomaly Detection on Intrusion Detection System Using CLIQUE

Partitioning”. International Conference on Information and Communication Technology (ICoICT).

[9] Oktavia Ari. M, Adiwijaya, Angelina Prima K. 2012. “Anomaly Detection Pada Intusion Detection System (IDS) menggunakan

metode Bayesian Network”. IT Telkom Bandung.

[10] Stiawan, Deris. 2005. “Sistem Keamanan Komputer”. Jakarta: Elex Media Komputindo.

[11] Suyanto. 2007. “Artificial Intelegence Searching, Reasoning, Planing and Learning”. Bandung: Informatika. [12] Suyanto. 2008. “Soft Computing”. Bandung : Informatika.

[13] Untari Novia Wisesty, Adiwijaya, Tjokorda Agung. B. W. 2010. “Algoritma Conjugate Gradient Polak Ribiere Untuk

Peningkatan Performansi Backpropagation Pada Sistem Prediksi Temperatur Udara”. Jurnal Penelitian dan Pengembangan