Implementasi Kriptografi Menggunakan Algoritma RSA

Perkembangan teknologi informasi semakin memudahkan pengguna dalam berkomunikasi termasuk dalam hal pengiriman maupun penyimpanan data dan informasi file yang bersifat rahasia. Pengiriman yang biasa dilakukan melalui jalur komunikasi umum Email dan penyimpanan data yang disimpan pada lokasi yang tidak aman mengakibatkan mudahnya terjadi penyadapan data oleh pihak yang tidak bertanggung jawab. Oleh karena itu dibangun sebuah aplikasi keamanan data enkripsi dan dekripsi yang mampu melindungi isi data dan informasi. Algoritma kriptografi RSA merupakan algoritma yang diterapkan dalam penelitian dan Bahasa pemrograman yang digunakan yaitu Bahasa Pemrograman Java. Data yang sudah diproses dengan aplikasi ini memiliki tingkat keamanan yang cukup kuat proses enkripsi dan dekripsi menggunakan kunci yang berbeda sehingga penyadap tidak mudah mengetahui informasi dari isi file atau data tersebut. Dengan adanya aplikasi enkripsi dan dekripsi file diharapkan dapat membantu mengatasi ancaman kriminalitas atas keamanan informasi yang mengandung rahasia dan privasi sehingga proses pengiriman dan penyimpanan data menjadi aman.

Kata Kunci : Kriptografi, Algoritma RSA, Enkripsi, Dekripsi, Email

1. PENDAHULUAN

Perkembangan teknologi informasi semakin memudahkan pengguna dalam berkomunikasi melalui bermacam-macam media tanpa memperhitungkan jarak dan waktu, begitu pula dengan data. Data yang dulunya berupa data-data tertulis telah berubah menjadi data elektronik atau digital. Untuk menyimpan data elektronik biasanya pengguna atau perusahaan menggunakan media penyimpanan seperti, flashdisk, CD, memory card, memory external, atau menyimpan

data tersebut di dalam komputer atau laptop. Begitupula dengan pengiriman atau pertukaran data ke pihak lain melalui jalur komunikasi email pengguna hanya melampirkan data tersebut tanpa memberikan perlindungan terhadap isi pesan.

Kontrak kerja, Anggaran proyek, Arsip client, dan Keuangan perusahaan merupakan salah satu data rahasia dari PT XYZ. Data tersebut hanya boleh dilihat oleh pegawai yang berkepentingan. Keamanan dan kerahasian data menjadi aspek yang sangat penting untuk menghindari pesan yang dikirim jatuh pada pihak yang tidak bertanggung jawab serta beberapa resiko yang ada seperti, pencurian, penyadapan, dan manipulasi data. Untuk menghindari kejahatan tersebut maka dibutuhkan proses kriptografi enkripsi terhadap pesan agar pesan tersebut tidak rentan dari kejahatan teknologi informasi. Teknik kriptografi pada umumnya merubah isi pesan (plaintext) menjadi karakter yang tidak bisa dibaca (ciphertext).

Aplikasi kriptografi enkripsi dan dekripsi dikembangkan dengan menggunakan algoritma RSA (Rivest, Shamir, Adleman), dengan tujuan untuk memenuhi beberapa aspek keamanan dari kriptografi yaitu integritas data, otentikasi, dan anti penyanggahan.

2. Tinjauan Pustaka

yang dilakukan oleh Andri[5]. Metode enkripsi yang digunakan adalah DES dan RSA, sedangkan metode kompresi menggunakan LZW.

3. RANCANGAN SISTEM DAN APLIKASI

Sebelum melakukan pengujian, adapun rancangan sistem dan aplikasi yang akan dibuat yaitu digambarkan melalui flowchart sebagai berikut.

3.1 Flowchart Generate Key

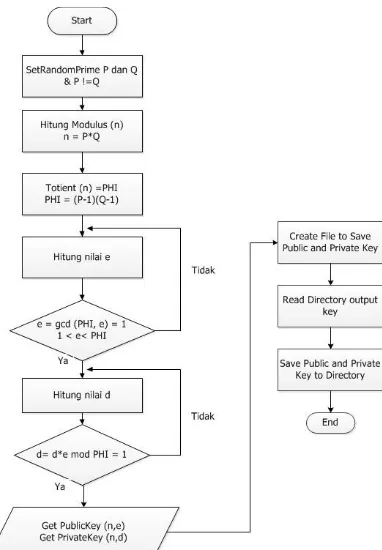

Gambar 1 adalah gambar Flowchart generate

key dalam aplikasi ini dengan menggunakan

algoritma RSA. Di dalam proses ini akan menghasilkan sepasang kunci publik dan kunci privat yang akan digunakan pada saat enkripsi dan dekripsi data perusahaan.

Gambar 1: Flowchart Generate Key

3.2 Flowchart Encrypt RSA

Gambar 2 adalah gambar Flowchart Encrypt

RSA. Flowchart ini menjelaskan bagaimana algoritma

RSA dapat melakukan enkripsi file dari awal hingga

file berhasil di enkripdan tidak dapat dibaca oleh kasat mata (ciphertext).

3.3 Flowchart Decrypt RSA

Gambar 3 adalah gambar Flowchart Decrypt

RSA. Flowchart ini menjelaskan bagaiman algoritma

RSA dapat melakukan decrypt file hingga file berhasil

di decrypt dan mampu dibaca oleh kasat mata

(Plaintext).

Gambar 2: Flowchart Encrypt RSA

4. HASIL DAN PEMBAHASAN

Setelah dilakukan perancangan sistem dan aplikasi, maka selanjutnya akan dilakukan pengujian. Tampilan menu utama aplikasi ini dapat dilihat pada Gambar 4.

Gambar 4: Tampilan Menu Utama

Awal pengujian yang akan dilakukan yaitu proses pembangkitkan sepasang kunci publik dan kunci privat. Gambar 5 merupakan tampilan layar yang menunjukkan sebuah proses pembangkitan sepasang kunci. Pada gambar tersebut, user diminta untuk memberikan nama kunci yang diinginkan dan menyimpan kunci public dan kunci privat tersebut ke dalam directory yang diinginkan.

Gambar 5: Tampilan Form Generate Key

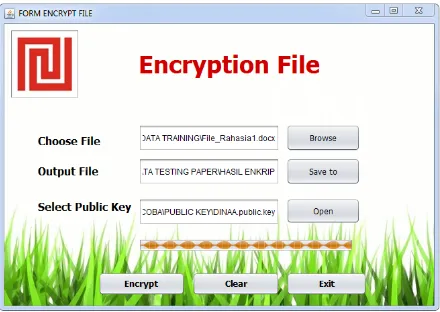

Setelah melakukan proses generate key

(pembangkitan kunci), maka user dapat melakukan

proses encrypt File_Rahasia1.docx yang memiliki

ukuran file 45kb dan menggunakan kunci publik dengan nilai e = 7 dan n = 2501.

Gambar 6: Tampilan Form Encryption File

Setelah proses encrypt file berhasil dijalankan, maka file yang telah terenkripsi telah berubah menjadi

ciphertext dengan ukuran file enkripsi menjadi 196kb.

File yang terenkripsi dapat dilihat pada Gambar 7.

Gambar 7: Hasil File Encrypt Document

File yang telah terenkripsi tidak dapat dibuka. Jika user mencoba membuka file dengan notepad

maka file enkripsi akan menghasilkan angka-angka

Gambar 8: Hasil File Encrypt Document dibuka dengan notepad

Proses untuk mengembalikan ciphertext menjadi

plaintext maka user harus melakukan proses decrypt. Proses decrypt file dilakukan dengan menggunakan kunci privat dengan nilai d = 343 dan n = 2501.

Gambar 9: Tampilan Form Decrypt File

Setelah sukses proses Decrypt maka akan menghasilkan file yang telah terdekripsi dimana file

tersebut kembali ke file asli yang dapat terbaca dan tidak terdapat perubahan sedikitpun dan ukuran file

akan kembali menjadi 45kb. Hasil file dekripsi tersebut dapat dilihat pada Gambar 10.

Gambar 10: Hasil File Decrypt Document

Dalam aplikasi terdapat suatu form yang mampu melakukan proses pengiriman email tanpa melalui

browser, user hanya dapat login account gmail secara

valid yang dimiliki dan akan masuk ke form send email. Tampilan layar modul ini dapat dilihat pada Gambar 11.

Gambar 11: Tampilan Form Login Email

Setelah proses login account berhasil dijalankan, maka user akan masuk ke form send email. Di dalam

form ini user dapat menginput to, subject, message, dan

attachment file yang sudah di enkripsi kepada pihak

yang dituju. Proses kecepatan waktu pengiriman email

sangat berpengaruh terhadap jaringan internet yang digunakan. Tampilan layar proses ini dapat diliat pada Gambar 12.

Gambar 12:Tampilan Form Send Email

Jika proses send email berhasil dijalankan, untuk memastikan apakah benar file telah berhasil terkirim maka user pengirim dapat melakukan pengecekan

email di dalam menu Sent Email yang ada di dalam

Gambar 13: Tampilan Sent Mail Pengirim

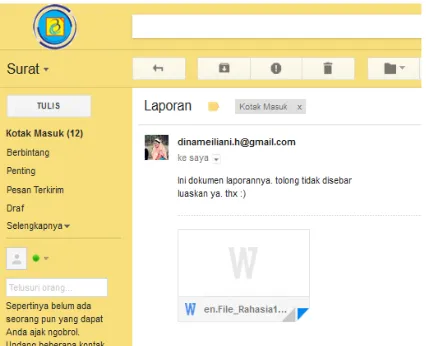

Selain pengecekan keberhasil pengiriman email

dilakukan pada account pengirim maka di dalam

account penerima dilakukan pengecekan yang sama, apakah pesan email berhasil masuk ke dalam kotak

masuk account penerima. Gambar 14 adalah gambar

kotak masuk account penerima, dan pesan email

berhasil diterima.

Gambar 14: Tampilan Inbox Penerima

Dapat dibuktikan proses pengiriman email

melalui form send email dapat berfungsi dengan baik serta penggunaannya sangat user friendly.

5. KESIMPULAN

Kesimpulan yang diperoleh setelah melewati tahap perancangan, pembuatan, serangkaian analisa dan uji coba program aplikasi kriptografi ini, maka dapat disimpulkan sebagai berikut:

a. Aplikasi ini mampu melindungi isi

data perusahaan baik data yang akan dikirim melalui email maupun data yang disimpan secara

internal oleh perusahaan.

b. Aplikasi kriptografi ini mampu

melakukan pengiriman email tanpa melalui

browser, sehingga proses pertukaran informasi khususnya melalui email menjadi lebih aman.

c. Penyadap yang ingin melakukan

tindakan penyadapan tidak dapat mengerti isi data tersebut sehingga penyalahgunaan dan manipulasi tidak terjadi.

d. Dengan menggunakan password

yang berbeda saat enkripsi dan dekripsi maka keamanan data rahasia semakin terjaga dan aman.

e. Kecepatan penggunaan aplikasi

sangat tergantung dengan software, hardware, dan besaran file yang digunakan.

DAFTAR PUSTAKA

X

[1] A. P. Wahyadyatmika, R. R. Isnanto, and M.Somantri, “Implementasi Algoritma Kriptografi RSA Pada Surat Elektronik (E-mail),”

Transient, vol. 3, no. 4, 2004.

[2] P. Lestari, “Implementasi Algoritma RSA

(Rivest Shamir Adleman) Dalam Sistem Enkripsi File dan Pengamanan Folder,” 2013.

[3] T. Firasyan, I. Winarno, and Y. Setiowati,

“Penggunaan Algoritma RSA Untuk Keamanan Transaksi Online Berbasis Aplikasi Mobile,” 2011.

[4] H. B. Prakoso, “Aplikasi Enkripsi

Menggunakan Metode RSA dan Base64 Pada PT Menara Media Murakabi,” 2014.

[5] M. Y. Andri, “Implementasi Algoritma