Perancangan Program Penyembunyian Pesan Audio Dengan Metode Least Significant Bit Berbasis Android

Afan Galih Salman; Rudini Wibowo; Rojali

ABSTRACT

Steganography to hide data is done in a way to change or shift some information that is not visible in the media. The method used is the Least Significant Bit. These methods will be applied to files that included multimedia audio (mp3), this technique is expected to include a maximum of information in a single frame 1 bit, so the changes are not visible. This study aims to design a security application program data with steganographic method with Least Significant Bit method in Mp3, text will be inserted at Mp3 files that are not easily detected In this paper, we discuss the design of steganography is applied in mobile devices. This application was tested by randomizing and hiding files into audio files and restore hidden data and randomized into shape. The time needed to process fast enough, so it can be concluded that the application of the results of this study can be used in the real world. The results obtained after the simulation, such as Mp3 reconstruction as measured by objective assessment parameters based on the value of Peak Signal to Noise Ratio PSNR efficiently obtained average is 32.02 dB which is worth quite good quality. The amount of PSNR influenced many digital signal changes in Mp3

Keywords: Encrypt, Hiding Data, Aplikasi Mobile, Steganofrafi, Least Significant Bit ABSTRAK

Steganografi menyembunyikan data dilakukan dengan cara untuk mengubah atau menggeser beberapa informasi yang tidak terlihat di media. Metode yang digunakan adalah Least Significant Bit. Metode-metode ini akan diterapkan file yang dimasukkan ke multimedia audio (Mp3), teknik ini diharapkan dapat memasukkan informasi dalam frame tunggal maksimum 1 bit, sehingga perubahan tidak terlihat. Penelitian ini bertujuan untuk merancang program aplikasi dengan pengamanan data dengan metode steganografi dengan metode Least Significant Bit pada Mp3, text akan disisipkan pada berkas Mp3 sehingga tidak mudah dideteksi Dalam tulisan ini, akan dibahas perancangan steganografi yang diaplikasikan dalam perangkat mobile. Aplikasi ini diuji dengan cara mengacak lalu menyembunyikan berkas ke dalam file audio dan mengembalikan data yang disembunyikan dan diacak ke bentuk semula. Waktu yang dibutuhkan untuk proses cukup cepat, sehingga dapat disimpulkan bahwa hasil aplikasi penelitian ini dapat dipakai pada dunia nyata. Hasil yang didapat setelah simulasi, berupa Mp3 rekonstruksi yang diukur dengan parameter penilaian obyektif yang berdasarkan nilai Peak Signal to Noise Ratio yang efisien diperoleh nilai PSNR rata-rata adalah 32,02 dB yaitu memiliki kualitas bernilai cukup baik. Besarnya PSNR dipengaruhi dari banyaknya perubahan signal digital pada Mp3

PENDAHULUAN

Perkembangan teknologi komputer saat ini sangatlah pesat dan menjadi kebutuhan bagi sebagian besar manusia. Pertukaran data dan informasi semakin mudah dan cepat. Informasi ada yang bersifat rahasia, perpindahan informasi saat ini yang mudah saat ini keamanan informasi dapat membahayakan. Dengan tujuan meningkatkan keamanan petukaran maka berkembang teknologi kriptografi dan steganografi. Steganografi adalah teknik menyisipkan pesan kedalam suatu media. Pada masa kini, steganografi lebih banyak digunakan pada data digital yaitu dengan media teks, gambar, audio dan video. Ada dua buah proses dalam steganografi yakni proses penyisipan pesan dan proses ekstraksi pesan. Proses penyisipan pesan membutuhkan masukan media penyisipan, pesan yang akan disisipkan dan kunci. Sandi tersebut hanya diketahui oleh pengirim dan penerima.

Keluaran dari proses penyisipan ini adalah media yang telah berisi pesan. Proses ekstraksi pesan membutuhkan masukan media yang telah berisi pesan. Keluaran dari proses ekstraksi pesan adalah pesan yang telah disisipkan. Teknik steganografi yang digunakan adalah Least Significant Bit. Least significant bit adalah bagian dari barisan databiner (basis dua) yang mempunyai nilai paling tidak berarti/paling kecil.

Penelitian mengenai steganografi telah banyak dilakukan, seperti “Studi Implementasi Steganografi Metode LSB dengan Kompresi Data dan Ekspansi Wadah” mengungkapkan tentang cara kelemahan metode LSB dalam menyisipkan data. Hal ini dilakukan untuk kasus dengan wadah kecil yang akan disisipkan dengan data yang lebih besar dari wadah itu sendiri, dengan memampatkan data dan memperbesar berkas wadah.

Untuk Mp3 sendiri, dilatarbelakangi karena segi kepopuleran yang lebih dibanding format berkas yang lain. Penggunaan Mp3 sekarang menjadi sangat tinggi karena pada dasarnya seorang manusia akan lebih suka melakukan hal yang bisa menghibur lebih dibandingkan hal yang statik dan tidak menghibur. Perbedaan ini membuat Mp3 lebih dipilih untuk digunakan dibandingkan menggunakan berkas gambar. Dalam melakukan penyembunyian pesan, akan lebih dipilih format yang lebih lumrah digunakan sehingga tidak menimbulkan kecurigaan yang terlalu berlebih. Maka dari itu penggunaan Mp3 sebagai salah satu media steganografi merupakan langkah yang baik. Lalu lintas pertukaran Mp3 di internet merupakan hal biasa sehingga steganografi menggunakan Mp3 adalah teknik yang baik untuk mengamankan pesan rahasia melalui media internet.

Pada penelitian “Implementasi Steganography WAV Audio files on low bit using

coding” (Zebua, 2012, p. 15) diungkapkan kualitas suara pengujian kualitas suara dilakukan

untuk mengetahui sama tidaknya suara WAV asli dengan suara WAV stego. Pengujian dilakukan secara subjektif dan objektif. Pengujian dengan cara subjektif dilakukan dengan mendengarkan langsung suara WAV asli dan suara WAV stego, kemudian keduanya dibandingkan. Sedangkan pengujian dengan cara objektif dilakukan dengan membandingkan sinyal suara WAV asli dengan sinyal suara WAV stego. Kriteria pengujian adalah berhasil jika data yang telah disisipkan ke dalam berkas audio WAV tidak dapat dapat dideteksi oleh sistem pendengaran manusia. Sedangkan pengujian ketahanan data hanya dilakukan terhadap berkas suara WAV stego.

Pada penelitian “Pendekatan metode least bit modification untuk merancang aplikasi steganografi pada berkas audio digital tidak terkompresi pada Mp3” (Utami, 2009, p. 21) dibandingkan antara berkas pembawa yang asli (carrier file) dengan berkas pembawa terlabel (stego file) yaitu dengan melihat perbandingan ukuran kedua berkas tersebut yang terjadi akibat proses steganografi. Selain membandingkan ukuran berkas, akan dilakukan perbandingan terhadap perubahan bit-bit LSB dan perbandingan kualitas suara dari kedua berkas tersebut. Setelah melakukan perbandingan terhadap beberapa kriteria, akan dilakukan pengujian ketahanan terhadap berkas pembawa terlabel (stego file) untuk tidak terdeteksi oleh

berkas (Steganalysis Software).

Dengan memanfaatkan steganografi, maka diharapkan proses berkomunikasi dan berkirim pesan dapat dilakukan dengan lebih aman dimana dan kapanpun menggunakan perangkat

mobile.

PEMBAHASAN

Steganografi adalah ilmu yang mempelajari penyembunyian informasi pada suatu media yang bertujuan melindungi sebuah informasi. Teknik steganografi berfungsi menyembunyikan data rahasia di dalam media digital sehingga keberadaan data rahasia tersebut tidak diketahui oleh orang lain. Steganografi membutuhkan dua bagian yang sangat penting yaitu berkas atau media penampung dan data rahasia yang akan disembunyikan. Penggunaan steganografi adalah untuk menyamarkan keberadaan data rahasia sehingga sulit dideteksi, dan juga dapat melindungi hak cipta dari suatu produk. Data rahasia yang disembunyikan dapat diungkapkan kembali sama seperti aslinya.

Tujuan daristeganografi adalah merahasiakan atau menyembunyikan keberadaan dari sebuah pesan tersembunyi atau sebuah informasi. Dalam prakteknya, kebanyakan pesan disembunyikan dengan membuat perubahan tipis terhadap data digital lain yang isinya tidak akan menarik perhatian dari penyerang potensial, sebagai contoh sebuah gambar yang terlihat tidak berbahaya. Perubahan ini bergantung pada kunci (sama pada kriptografi) dan pesan untuk disembunyikan. Orang yang menerima gambar kemudian dapat menyimpulkan informasi terselubung dengan cara mengganti kunci yang benar ke dalam algoritma yang digunakan. Kata "steganografi" berasal dari bahasa Yunani steganos, yang artinya “tersembunyi atau terselubung”, dan graphein, “menulis”.

Teknik Steganografi LSB dilakukan dengan memodifikasi bit-bit yang termasuk bit LSB pada setiap byte. Bit-bit LSB ini akan dimodifikasi dengan menggantikan setiap LSB yang ada dengan bit-bit informasi lain yang ingin disembunyikan. Setelah semua bit informasi lain menggantikan bit LSB di dalam berkas tersebut, maka informasi telah berhasil disembunyikan. Ketika informasi rahasia tersebut ingin kembali dibuka, maka bit-bit LSB yang sekarang ada, diambil satu per satu kemudian disatukan kembali menjadi sebuah informasi yang utuh seperti semula. Penentuan bit-bit LSB dilakukan secara berurutan, mulai dari byte awal sampai byte terakhir sesuai panjang dari data rahasia yang akan disembunyikan. Mengubah bit LSB hanya mengubah nilai byte satu lebih tinggi atau satu lebih rendah dari nilai sebelumnya tidak berpengaruh terhadap perubahan berkas. Contoh Penggunaan Metode LSB pada tahap encode (Dian Dwi Hapsari, 2009, p. 121)

1. Misalkan penyisipan

00110011 10100010 11100010 Misalkan embedded message: 010

Encoding: 00110010 10100011 11100010

2. Jika pesan = 10 bit, maka jumlah byte yang digunakan = 10 byte 00110011 10100010 11100010 10101011 00100110

10010110 11001001 11111001 10001000 10100011 Pesan: 1110010111

Hasil penyisipan pada bit LSB:

00110011 10100011 11100011 10101010 00100110 10010111 11001000 11111001 10001001 10100011

Analisis dan perancangan program aplikasi yang dilakukan peneliti pada penelitian ini akan dilakukan dengan metode Linear Sequential (Waterfall) yang akan dibagi dalam lima tahapan, yaitu communication, planning, modelling, constraction, dan deployment (Pressman, 2010, p. 39).

Menganalisis masalah yang dihadapi dan dari segi kebutuhan akan suatu proses pengiriman pesan yang dapat dilakukan dengan aman, cepat, maka dihasilkanlah suatu program aplikasi yang dapat melakukan pengiriman pesan dengan aman (dalam wujud steganografi) yang diimplementasikan pada perangkat mobile (mobile phone). Dimana proses penyisipan pesan rahasia akan dilakukan pada gambar dengan metode Least Significant Bit, dan nantinya proses pertukaran informasi dilakukan dengan pengiriman Mp3 berisi pesan rahasia tersebut, sedangkan aplikasi ini akan diimpelmentasikan pada perangkat mobile dengan sistem operasi Android.

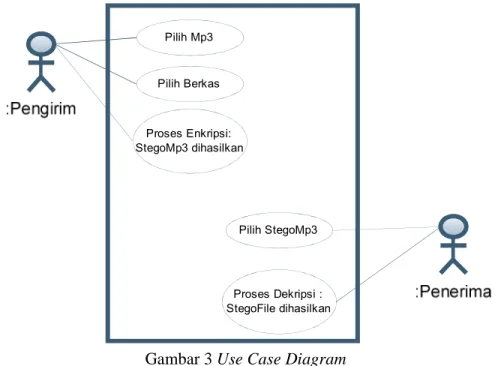

Pilih Mp3 Pilih Berkas Proses Enkripsi: StegoMp3 dihasilkan Pilih StegoMp3 Proses Dekripsi : StegoFile dihasilkan

Gambar 3 Use Case Diagram

Pada use case diagram, dapat diperhatikan proses-proses yang dapat dilakukan user, baik sebagai user yang akan melakukan penyisipan pesan (kiri), maupun sebagai user yang akan melakukan ekstraksi pesan (kanan).

Untuk user yang akan melakukan penyisipan pesan, proses yang dapat dilakukan adalah memilih audio Mp3 yang akan dijadikan medium pesan dan memilih berkas yang akan disisipkan. Setelah itu, proses enkripsi penyisipan pesan dalam audio Mp3 akan berlangsung, dan hasil keluarannya adalah audio Mp3 yang sudah disisipi pesan.

Untuk user yang akan melakukan pengekstraksian pesan. User dapat memilih audio Mp3 yang berisi pesan rahasia, kemudian proses dekripsi (ekstraksi pesan) akan berlangsung dan hasilnya adalah diperolehnya pesan rahasia yang disisipkan dalam audio Stego Mp3.

Diagram Transisi (State Transition Diagram) merupakan keadaan yang menggambarkan suatu keadaan pada waktu tertentu, menggambarkan suatu sistem yang real-time dan sistem yang on-line. Perubahan keadaan dapat terjadi karena suatu aksi yang menyebabkan keadaan berubah. Digram transisi membantu dalam memberikan gambaran secara keseluruhan dari program. Diagram transisi untuk program aplikasi ini adalah sebagai berikut.

Gambar 4 Diagram Transisi Program Aplikasi

Dalam perancangan program aplikasi ini, penulis menggunakan komputer dan sistem operasi dengan spesifikasi sebagai berikut:

1. Processor: 2nd generationIntel Core i5 – 2430M CPU @ 2.4GHz

2. Memory: 4GB (2,8 usable)

3. Sistem Operasi: Windows 7 Home Premium 64-bit (6.1, build 7601)

Kebutuhan perangkat lunak (software) adalah:

1. Platform: Java SE version 1.6, Android SDK, Eclipse 4.0, ADT version 16

2. Bahasa Pemrograman: Android

Dalam proses menjalankan program aplikasi, user memasukkan berkas rahasia melalui aplikasi secara langsung saat masuk ke menu Encrypt. Medium perantara yang digunakan dalam penyisipan pesan adalah audio penampung yang memiliki tipe data Mp3, dan setelah proses penyisipan pesan berhasil dilakukan, data yang dihasilkan adalah Stego_Mp3.

Hasil pembuatan gambar stego yang bertipe data Mp3 tersebut, akan memiliki ukuran file yang sedikit berbeda dari Mp3 aslinya (audio penampung) karena perubahan terjadi akibat pebedaan antara bit terakhir Mp3 dengan bit dari berkas.

Berikut adalah hasil pengolahan

Medium perantara adalah audio yang mempunyai format Mp3, dan hasil encode, audio berformat .mp3 (Stego-object). Di mana ukuran Stego-object sedikit berubah dibandingkan dengan Mp3 aslinya.

Berikut adalah hasil pengolahan audio sebelum disisipi pesan dan sesudah disisipkan pesan dengan isi pesan yang sama.

Hasil pembuatan audio stego yang bertipe data Mp3 tersebut, akan memiliki ukuran berkas yang sedikit berbeda dari audio aslinya (gambar penampung). Namun kualitas audio akan tetap baik dalam kapasitas pendengaran manusia dengan sedikit noise.

Pengujian berikutnya dengan memeriksa gelombang dan spektrum dari berkas asli dan berkas stego dengan menggunakan program Cool Edit Pro:

No Nama Berkas Mp3 asli Nama Berkas Besar Berkas Stego Mp3 PSN R 1. 08.mp3 2.676 KB cat.jpg 142 KB 2.681 KB 34,88 2. 15.mp3 1.956 KB cat.jpg 142 KB 1.961 KB 35,56 3. 23.mp3 2.388KB cat.jpg 142 KB 2.392 KB 24,98 4. 08.mp3 2.676 KB ipsum2.txt 127 KB 2681 KB 40,88 5. 15.mp3 1.956 KB ipsum2.txt 127 KB 1.961 KB 31,36 6. 23.mp3 2.388KB ipsum2.txt 127 KB 2.392 KB 26,61 7. 08.mp3 2.676 KB Ro.jpg 137 KB 2.681 KB 37,16 8. 15.mp3 1.956 KB Ro.jpg 137 KB 1.961 KB 21,52 9. 23.mp3 2.388KB Ro.jpg 137 KB 2.392 KB 35,48 10. 08.mp3 2.676 KB Turtle.jpg 208 KB 2.684 KB 33,16 11. 15.mp3 1.956 KB Turtle.jpg 208 KB 1.963 KB 35,27 12. 23.mp3 2.388KB Turtle.jpg 208 KB 2.394 KB 27,38

Pada perbandingan spektrum diatas dapat dilihat berubahnya spektrum dari berkas asli dan berkas stego. Perubahan yang terjadi dikarenakan perubahan nilai biner berkas asli yang disisipkan berkas rahasia.

Analisis PSNR menggunakan model matematika standar untuk mengukur perbedaan antara dua gambar yang obyektif. Hal ini umumnya digunakan dalam pengembangan dan analisis algoritma kompresi, dan untuk membandingkan kualitas visual antara sistem kompresi yang berbeda (Bucklin, Davidson, Newman, Sergaves, Taylor, 2009).

2.6 PSNR (Peak Signal to Noise Ratio)

Analisis PSNR menggunakan model matematika standar untuk mengukur perbedaan antara dua audi yang obyektif. Hal ini umumnya digunakan dalam pengembangan dan analisis algoritma kompresi (Bucklin, 2009).

PSNR pada penelitian ini digunakan untuk mengetahui perbandingan kualitas citra sebelum (audio penampung) dan sesudah disisipkan pesan (audio stego). Peak Signal to Noise Ratio (PSNR) adalah perbandingan antara nilai maksimum dari sinyal yang diukur dengan besarnya derau yang berpengaruh pada sinyal tersebut (Herianto, p. 4).

Dimana P1 adalah kekuatan sinyal berkas audio setelah proses penyembunyian pesan dan P0 adalah kekuatan sinyal awal.

Nilai PSNR yang baikadalah lebih besar dari 30 dB. Dalam prakteknya, menjadi sangat sulit untuk melihat perbedaan untuk PSNR yang lebih besar dari 50 dB antara gambar sumber dan gambar terkompresi (Bucklin et.al, 2009).

Berikut adalah tabel nilai ukuran piksel file, ukuran file sebelum dan sesudah disisipi pesan, beserta nilai PSNR gambar.

PENUTUP

Metode Least Significat Bit dapat diterapkan dalam steganografi, dan dapat meningkatkan keamanan dari pihak luar yang tidak bertanggung jawab. Program aplikasi steganografi dapat diterapkan pada citra Mp3 dengan Metode Least Significat Bit pada perangkat mobile

phone sehingga lebih mudah dan praktis untuk digunakan.Dari hasil percobaan dan evaluasi,

ternyata dihasilkan kualitas gambar yang baik setelah disisipi pesan, yaitu dengan kisaran rata-rata nilai PSNR adalah 32,02 dB.

Beberapa saran yang diajukan dengan kemungkinan dilakukan pengembangan lebih lanjut adalah sebagai berikut :

1. Pengembangan dengan metode lain sehingga program semakin bervariasi dan berkembang seperti metode Low Bit Encoding, Phase Coding, Echo Hiding, BPCS, Spread Spectrum.

2. Penggunaan media lain untuk lebih dikembangkan.

3. Pengembangan lebih lanjut dapat difokuskan pada penerapan metode LSB sebagai steganografi untuk tipe file lain seperti video

4. Pengembangan lebih lanjut diarahkan agar audio stego yang dihasilkan dapat langsung dikirimkan ke pengguna (user) lain.

Daftar Pustaka

Anton. (2005). SUARA DAN AUDIO. Retrieved Febuari 10, 2012, from http://lecturer.ukdw.ac.id/anton/download/multimedia3.pdf

Bennet, S. M. (2005). Object-Oriented System Analysis and Design Using UML (3th ed.). Sine Nomine.

Bucklin, T. C. (2009, April 1). PSNR Quality Analysis Methodology. Retrieved Maret 2012, 2012, from http://techblog.cineform.com/

Debbabi, M., Hassaine, F., Jarraya, Y., Soeanu, A., & Alawneh, L. (2010). Verification & Validation in System Engineering (Assessing UML/SysML Design Models). New York: Springer-Verlag Berlin Heidelberg 2010 .

Dharwiyanti, S., & Wahono, R. S. (2003). Pengantar Unified Modeling Language (UML). Retrieved from ilmukomputer.com.

Hapsari, D. D. (2009). APLIKASI VIDEO STEGANOGRAPHY. 121.

Hendrikus Zebua, H. Z. (2012). Implementasi Steganography WAV Audio files on low bit using coding. 15-17.

Herianto. (n.d.). Pembangunan Perangkat Lunak Steganografi Audio MP3 dengan Teknik Parity Coding. 4.

Johnson, Z. S. (2002). Steganography and Watermarking : Attacks and Countermeasures (3th ed.). United State: Kluwer Academic Publishers.

4.

Miles, R., & Hamilton, K. (2006). Learning UML 2.0: A Pragmatic Introduction to UML. California, United States of America: O'Reilly Media, Inc.

Munir, R. (2004). Steganografi dan Watermarking. 4-5.

Muslimin, M. (2012, Februari 2). Tata Suara. Retrieved Maret 15, 2012, from http://www.scribd.com/: http://www.scribd.com/doc/48023135/Tata-Suara Nurhayati, O. D. (2009). Multimedia Kompresi Audio / Video. Semarang.

Pressman, R. S. (2010). Software Engineering A Practitioner's Approach (7th ed.). New York: McGraw-Hill.

Priyanta, F. (2012). Pemrograman ANDROID untuk Pemula. Jakarta – Indonesia: Cerdas Pustaka Publisher.

Romdoni, A. (2010). Pengertian Aplikasi Mobile. Retrieved Maret 30, 2012 Skeldrak, A. (2010). Pengertian Android OS. Retrieved Maret 30, 2012

Utami, E. (2009). Pendekatan Metode Least Significant Bit Untuk Merancang Aplikasi Steganografi Pada File Audio Digital Tidak Terkompresi. 21.