Dalam era pertukaran informasi, sekarang ini begitu banyak informasi atau

data yang dipertukarkan. Pertukaran data dapat dilakukan melalui LAN , Internet, atau dengan menggunakan berbagai media penyimpanan data seperti harddisk atau USB Drive. Sehingga data dapat dengan mudah disebarluaskan.

Banyak data yang dipertukarkan sebenarnya bisa digunakan sebagai media pembawa pesan tersembunyi. Pada Tugas Akhir ini file yang dipilih sebagai pembawa informasi adalah file audio, video dan gambar. Pada file ini dapat ditambahkan pesan teks sehingga pesan dapat dikirimkan dengan cara menyamarkan pesan tersebut dalam file pembawa.

Pada tugas akhir ini, penulis akan membahas salah satu teknik penyembunyian informasi menggunakan metoda End Of File. Keuntungan dari digunakan metode ini adalah program yang akan dibuat tidak akan mengubah isi dari file pembawanya, sehingga file pembawa akan berfungsi, terlihat dan berperilaku seperti file biasa. Secara teori hampir semua file dapat dipakai sebagai file pembawa informasi tersembunyi.

ABSTRACT

In the era of Information Exchange, nowaday there is a lot of information

or data in exchange. This exchange can be done through LAN, Internet, or simply by using storage media such as harddisk or USB Drive. So any data will become more easier to be exchange.

A lot data in exchange can be used as a carrier media for hidden message. In this Final Assignment, audio, video and picture where chosen for information carrier media. This file will be added with text message so it can be used to send message by concealing it so there is nobody will aware that there is a message added.

In this Final Assignment, the writer will study and discuss one from many technique to conceal message which is End Of File method. The advantage from this method is the program will not change the content of the file, so the file will look, work, and behave as normal file. And base on the theory most of file can be used as carrier media file.

This method is good because the method is simple and it make people doesn’t aware about the hidden message since there is no differences between added message file with the original file (file before the message is added), except for the increase in file size.

Abstrak ... i

2.2 File Gambar, Video Dan Gambar Sebagai File Pembawa ... 17

2.3 Kriptografi ... 18

2.3.1 Enkripsi Dan Dekripsi ... 20

2.3.3 Algoritma Simetrik ... 22

2.3.4 Algoritma Enkripsi Dengan Merubah Kode ASCII ... 23

BAB III IMPLEMENTASI DAN REALISASI PERANGKAT LUNAK ... 25

3.1 Algoritma End Of File ... 25

3.1.1 Algoritma End Of File Sebagai Metoda Penyembunyian Data . 25 3.1.2 Validasi Data ... 25

4.1 Perangkat Lunak Penyembunyian Data ... 38

4.2 Spesifikasi Pengamatan ... 38

4.3.11 Hasil Pengamatan 11 ... 53

4.3.12 Hasil Pengamatan 12 ... 54

4.4 Analisa Hasil Pengamatan ... 55

BAB V KESIMPULAN DAN SARAN... 57

5.1 Kesimpulan ... 57

5.2 Saran ... 57

Daftar Pustaka

Daftar Tabel

Tabel 2.1 : Header Pada File BMP ... 5

Tabel 2.2 : Header Pada File JPG ... 7

Tabel 2.3 : Header Pada File MPG ... 10

Tabel 2.4 : Picture Rate Dari File MPG ... 11

Tabel 2.5 : Bitrate Yang Didukung Oleh MP3 ... 14

Tabel 2.6 : Penjelasan Dari Header File MP3 ... 15

Tabel 2.7 : Sejarah Kriptologi ... 19

Tabel 3.1 : Karakter Pembatas Dan Penanda Data Tambahan ... 26

Tabel 4.1 : Pengamatan Yang Dilakukan ... 38

Tabel 4.2 : Pengamatan 1 ... 43

Tabel 4.3 : Pengamatan 2 ... 44

Tabel 4.4 : Pengamatan 3 ... 45

Tabel 4.5 : Pengamatan 4 ... 46

Tabel 4.6 : Pengamatan 5 ... 47

Tabel 4.7 : Pengamatan 6 ... 48

Tabel 4.8 : Pengamatan 7 ... 49

Tabel 4.9 : Pengamatan 8 ... 50

Tabel 4.10 : Pengamatan 9 ... 51

Tabel 4.11 : Pengamatan 10 ... 52

Tabel 4.12 : Pengamatan 11 ... 53

Tabel 4.13 : Pengamatan 12 ... 54

Tabel 4.14 : Karakter-Karakter Tambahan ... 55

Gambar 2.1 : Tampilan File JPG Mula-mula ... 17

Gambar 2.1 : Tampilan File JPG Setelah 2/3 Bagian Isi Dihapus ... 18

Gambar 2.3 : Diagram Blok Enkripsi Dan Dekripsi ... 21

Gambar 2.4 : Diagram Blok Algoritma Simetrik ... 22

Gambar 2.5 : Karakter Pada Kode ASCII ... 23

Gambar 3.1 : Diagram Alir Secara Umum ... 27

Gambar 3.2 : Diagram Alir Program Simpan Data ... 28

Gambar 3.3 : Diagram Alir Program Ambil Data ... 29

Gambar 3.4 : Diagram Alir Program Hapus Data ... 30

Gambar 3.5 : Diagram Alir Sub Program Enkripsi ... 31

Gambar 3.6 : Diagram Alir Sub Program Dekripsi ... 32

Gambar 3.7 : Diagram Alir Sub Program Buka File ... 33

Gambar 3.8 : Diagram Alir Sub Program Tutup File ... 33

Gambar 3.9 : Diagram Alir Sub Program Cek Data ... 34

Gambar 3.10 : Diagram Alir Sub Program Ambil String ... 35

Gambar 3.11 : Diagram Alir Sub Program Cari Password ... 36

Gambar 3.12 : Diagram Alir Sub Program Load Teks ... 37

Gambar 4.1 : Tampilan HEXeditor Dari File Asli ... 56

Gambar 4.2 : Tampilan HEXeditor Penambahan Data (Enkripsi 100) ... 56

Lampiran A

__________________________________________________________________ Form 1 : Tampilan Pembuka (Frm_Opening)

__________________________________________________________________ Form 2 : Menu Program (Frm_Menu )

__________________________________________________________________

Lampiran A Listing Program

__________________________________________________________________ Private Sub Cmd_Pilih_Click()

Obj_Cmd.Filter = "Semua Jenis File (*.*)|*.*" Obj_Cmd.DialogTitle = "Buka File"

Obj_Cmd.ShowOpen

Txt_Path.Text = Obj_Cmd.FileName Lbl_Pesan.Caption = "Masukkan Data :" End Sub

If txt_kons = "" Then

If kons1 > 255 Then

Lampiran A Listing Program

Form 3 : Password (Frm_Pass )

Else

MsgBox "Password Salah!", vbInformation, "ERROR:.." Exit Sub

End If

Else

Simpan_Data Unload Me

End If

End Sub

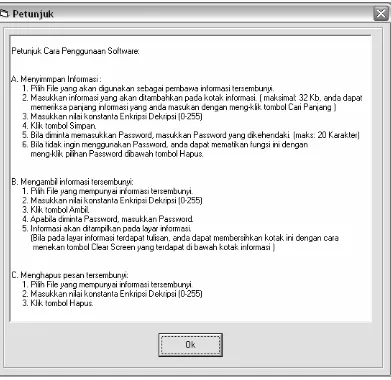

__________________________________________________________________ Form 4 : Petunjuk (Frm_Help )

__________________________________________________________________ Private Sub Cmd_Ok_Click()

Unload Me End Sub

__________________________________________________________________ Form 5 : Petunjuk (Frm_About )

__________________________________________________________________ Private Sub Cmd_Ok_Click()

Unload Me End Sub

Lampiran A Listing Program

__________________________________________________________________ Modul : Simpan_ambil_hapus.bas (Simpan_Ambil_Hapus )

__________________________________________________________________ Private Function Buka_File(Num As Byte)

Open Frm_Menu.Txt_Path.Text For Binary As Num End Function

__________________________________________________________________ '---

' Tutup File

'--- Private Sub Tutup_File(Num As Byte)

Close #Num

End Sub

__________________________________________________________________

__________________________________________________________________ '---

' Fungsi Ambil String

'--- Private Function Ambil_String(Str As String) As String Dim No_Spasi As String

Lampiran A Listing Program

' Dekripsi (ambil huruf dalam bentuk ascii kurang 100)

__________________________________________________________________ '---

' Cek sudah ada data yang ditambahkan apa belum (cek "†Ð‡") '---

Private Function Cek_Data() As Boolean Dim Akhir As String * 3 Public Sub Hapus_Data(Question As Boolean) On Error GoTo q

If Question = True Then

If MsgBox("Apakah anda yakin ingin menghapus Data pada file?", vbInformation + vbOKCancel, "Tanya?") = vbOK Then

MsgBox "Error: " & Err.Description, vbInformation, "ERROR:.." End Sub

__________________________________________________________________ '---

' Cek di file ada password? Apabila tidak ada masukkan "" '---

Public Function Cari_Password() As String Dim Ln As Integer

Pjg_Password = Ambil_String(Pjg_Password) Ln = 9 + Pjg_Password

Buka_File 3

Get #3, LOF(3) - Ln, Passw

Lampiran A Listing Program

End If Exit Sub

w:

MsgBox "Error: " & Err.Description, vbInformation, "ERROR:.." End Sub

__________________________________________________________________

'--- ' load pesan dari file

'--- Public Sub Load_Teks()

On Error GoTo q

Dim t0 As Integer Dim Str As String

Buka_File 1

Get #1, LOF(1) - 9, Pjg_Data Get #1, , Pjg_Password

Tutup_File 1

Pjg_Data = Ambil_String(Pjg_Data) Pjg_Password = Ambil_String(Pjg_Password)

t0 = 9 + Pjg_Password + 2 + Pjg_Data

Str = String(Pjg_Data, " ")

Buka_File 2

Lampiran A Listing Program

Frm_Menu.Txt_Data.Text = Dekripsi(Str) Exit Sub

q:

MsgBox "Error: " & Err.Description, vbInformation, "ERROR:.." End Sub

Pjg_Data = Enkripsi(Len(Frm_Menu.Txt_Data.Text))

MsgBox "Data Berhasil Disimpan", vbInformation, "Info" End If

Frm_Menu.Txt_Data.Text = "" Exit Sub

q:

MsgBox "Error: " & Err.Description, vbInformation, "ERROR:..." End Sub

Lampiran B

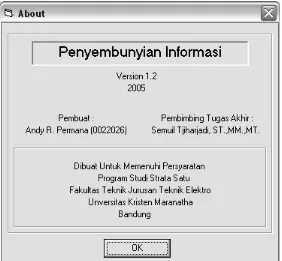

Gambar B.1 Tampilan Pembuka Program Penyembunyian Data

Lampiran B Tampilan Program Penyembunyian Data

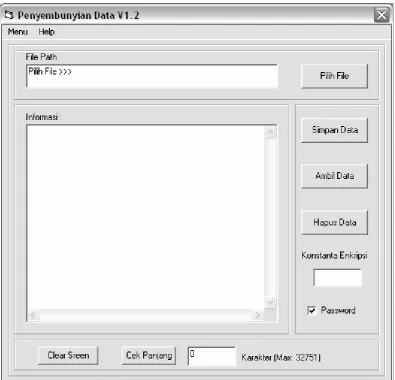

Gambar B.3 Tampilan MenuUtama Program Penyembunyian Data

Gambar B.4 Tampilan Password Program Penyembunyian Data

Lampiran B Tampilan Program Penyembunyian Data

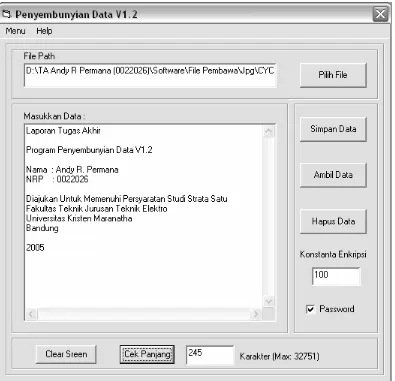

Gambar B.6 Contoh Penggunaan Program Penyembunyian Data

Gambar B.7 Contoh Memasukkan Password Pada Program Penyembunyian Data

BAB I

PENDAHULUAN

Pada bab ini akan dijelaskan mengenai latar belakang, perumusan masalah, tujuan penulisan, pembatasan masalah, serta sistematika penulisan laporan tugas akhir ini.

1.1 Latar Belakang

Dalam era pertukaran Informasi sekarang ini begitu banyak informasi atau data yang dipertukarkan. Pertukaran data dapat dilakukan melalui LAN , Internet, atau dengan menggunakan berbagai media penyimpan data seperti harddisk atau USB drive. Sehingga suatu data dapat dengan mudah dapat disebarluaskan.

File yang akan digunakan sebagai pembawa informasi adalah file audio, video dan gambar. Pada file ini akan ditambahkan suatu pesan rahasia sehingga dapat digunakan untuk mengirimkan pesan kepada orang yang dituju dengan cara menyamarkan pesan itu ke dalam suatu file dengan tujuan mengelabui orang lain yang mungkin mendapatkan file yang kita kirim.

Keuntungan dari digunakan metode ini adalah program yang akan dibuat tidak akan mengubah isi dari file pembawanya, sehingga file pembawa akan

berfungsi, terlihat dan berperilaku seperti file biasa. Secara teori hampir semua file dapat dipakai sebagai file pembawa informasi tersembunyi.

Bab I Pendahuluan 2

1.2 Perumusan Masalah

1. Bagaimana suatu file dapat dijadikan sebagai media pembawa informasi tersembunyi ?

2. Bagaimana realisasi perangkat lunak untuk menyembunyikan informasi pada bermacam-macam tipe data ?

1.3 Tujuan

Memahami cara kerja dari penyembunyian informasi pada file dengan teknik End Of File dan merealisasikan suatu perangkat lunak berdasarkan metode tersebut serta mengamati hasil penyembunyian pada berbagai tipe data yang diinginkan.

1.4 Pembatasan Masalah

1. Perangkat lunak Penyembunyian Informasi diimplementasikan dalam bahasa

pemrograman Visual Basic 6.0.

2. Setelah ditambahkan pesan teks tidak dilakukan konversi format atau tipe

data.

3. Data yang disembunyikan berupa teks dengan ukuran maksimum 32 Kb.

4. Konstanta Enkripsi Dekripsi yang dipakai berupa bilangan bulat positif dari 0 sampai 255.

5. Panjang kata kunci (password) yang dapat digunakan adalah 20 karakter. 6. File yang akan digunakan sebagai pembawa pesan adalah:

• File audio dengan format ( .mp3 , .wav )

• File gambar dengan format ( .jpg , .bmp )

• File video dengan format ( .mpg, .avi ).

1.5 SISTEMATIKA PENULISAN

Laporan tugas akhir ini terdiri atas 5 bab dengan sistematika penulisan sebagai berikut :

¾ Bab I : membahas mengenai latar belakang, perumusan masalah, tujuan penulisan, pembatasan masalah, serta sistematika penulisan laporan.

¾ Bab II : membahas mengenai teori yang menunjang metode End Of File serta pembahasan mengenai kriptografi secara umum.

¾ Bab III : membahas mengenai algoritma penyembunyian informasi dan realisasi perangkat lunak berdasarkan algoritma tersebut.

¾ Bab IV : membahas mengenai hasil pengamatan yang diperoleh berdasarkan implementasi dan realisasi perangkat lunak dari penyembunyian file.

BAB V

KESIMPULAN DAN SARAN

Pada bab ini akan dibahas mengenai kesimpulan yang diperoleh dari

laporan tugas akhir ini serta saran-saran yang diperlukan untuk pengembangan

selanjutnya.

5.1 Kesimpulan

Kesimpulan yang diperoleh dari tugas akhir ini adalah sebagai berikut:

1. Perangkat lunak penyembunyian data dengan metoda End Of File telah

berhasil direalisasikan.

2. Perangkat lunak yang direalisasikan dapat memenuhi kriteria awal pembuatan

yaitu menyimpan, mengambil dan menghapus data pada file.

5.2 Saran

Saran-saran yang dapat digunakan untuk pengembangan selanjutnya dari

program penyembunyian informasi ini adalah:

1. Program perangkat lunak penyembunyian data ini dapat dikembangkan agar

data yang ditambahkan bukan hanya berupa teks saja melainkan file baik

berupa file gambar, suara ataupun video.

1. Halvorson, Michael, Step By Step Microsoft Visual Basic 6.0 Professional,

Elex Media Komputindo, 1999.

2. Jamie C. Miller, Laura Lewis, dan Jennifer Basye Sandler, Christmas

Miracles, PT. Buana Ilmu Populer Kelompok Gramedia Jakarta.

3. Kusumo, Ario Suryo. Buku Latihan Microsoft Visual basic 6.0. , Elex Media

Komputindo, 2000.

4. MSDN Januari 2002

5. Schneier, Bruce. Applied Cryptography, second edition. John Wiley & Sons,

Inc. 1996.

6. www.newbie.net ( Juni 2005 )

7. www.wotsit.org ( Juni 2005 )