59

PADA WEBSITE PT.XYZ

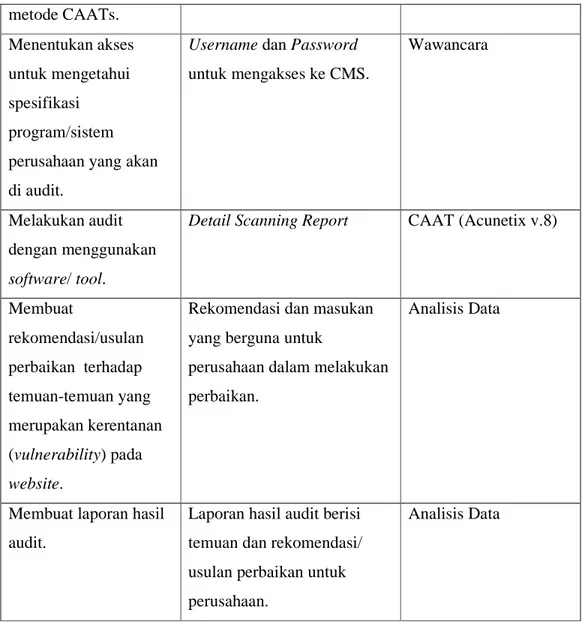

4.1 Persiapan dan Perencanaan Audit

Tahapan dalam perencanaan audit dimulai dengan menetapkan ruang lingkup audit, tujuan pelaksanaan audit, dan persiapan penelitian lapangan. Berikut adalah rencana kerja yang dilakukan dalam persiapan dan perencanaan audit.

Aktivitas Data yang Dikumpulkan Metode Melakukan survei

terhadap lokasi yang akan menjadi tempat penelitian.

Mendapatkan perusahaan yang sesuai untuk melakukan penelitian dan evaluasi.

Survei, observasi, wawancara. Membuat surat permohonan untuk melakukan pengujian terhadap keamanan website PT.XYZ.

Surat permohonan dari perusahaan untuk melakukan pengujian keamanan website.

Memberikan surat permohonan kepada direktur PT.XYZ.

Melakukan

observasi/pengamatan dan mendapatkan profil perusahaan.

Latar belakang perusahaan, struktur organisasi, uraian tugas dan tanggung jawab, dan proses bisnis berjalan.

Observasi, wawancara.

Menentukan tujuan penggunaan CAATs dalam audit.

Tujuan penggunaan CAATs. Observasi

Menentukan software yang akan digunakan dalam proses audit.

Acunetix v.8 dan Nmap Observasi

Menentukan sumber daya yang akan di audit dengan menggunakan

metode CAATs. Menentukan akses untuk mengetahui spesifikasi program/sistem perusahaan yang akan di audit.

Username dan Password untuk mengakses ke CMS.

Wawancara

Melakukan audit dengan menggunakan software/ tool.

Detail Scanning Report CAAT (Acunetix v.8)

Membuat rekomendasi/usulan perbaikan terhadap temuan-temuan yang merupakan kerentanan (vulnerability) pada website.

Rekomendasi dan masukan yang berguna untuk

perusahaan dalam melakukan perbaikan.

Analisis Data

Membuat laporan hasil audit.

Laporan hasil audit berisi temuan dan rekomendasi/ usulan perbaikan untuk perusahaan.

Analisis Data

Tabel 4.1 Rencana Kerja Audit

4.1.1 Penentuan Ruang Lingkup Audit

Ruang lingkup dari audit keamanan website yang terdapat di dalam PT.XYZ mencakup :

1. Pelaksanaan audit menggunakan pendekatan Computer Assisted Audit Techniques (CAATs) yaitu dengan software Acunetix v.8 dan Nmap.

2. Pengujian keamanan terhadap website dan Content Management System (CMS) PT.XYZ dari aspek web dan port.

4.1.2 Tujuan Pelaksanaan Audit

Tujuan dilaksanakannya audit keamanan website yang terdapat di dalam PT.XYZ antara lain :

1. Mengetahui sistem operasi dan sistem keamanan yang berjalan pada website PT.XYZ.

2. Mengetahui kelemahan, vulnerability (kerentanan), dan hole (lubang/celah) pada website yang telah dikembangkan PT.XYZ.

3. Membuat usulan-usulan perbaikan atas permasalahan yang ditemukan dalam website tersebut.

4.1.3 Persiapan Penelitian Lapangan

Dalam penelitian yang dilakukan terdiri dari observasi, wawancara, dan studi dokumentasi. Sebelum memulai proses audit, dilakukan survei dan observasi secara langsung yang bertujuan untuk mendapatkan informasi tentang perusahaan yang akan di audit. Selanjutnya, penelitian akan dilakukan dengan melakukan observasi lebih lanjut terhadap website yang akan di audit, lalu melakukan wawancara serta melakukan studi dokumentasi guna untuk memperoleh data, menganalisis data, dan mengumpulkan bukti audit untuk membentuk suatu opini yang lebih akurat.

Dibawah ini merupakan cara-cara yang digunakan penulis untuk mengumpulkan bukti audit yaitu :

1. Observasi

Observasi ini mendapatkan informasi dengan meninjau langsung ke lokasi penelitian untuk memperoleh data yang diperlukan apakah sesuai dengan permasalahan yang diajukan. Dalam observasi, penulis melakukan pengamatan langsung dan mencatat data yang dibutuhkan dalam pengujian keamanan.

2. Wawancara

Wawancara dilakukan setelah observasi dengan melakukan tanya jawab secara langsung kepada pihak-pihak terkait dalam perusahaan untuk mendapatkan gambaran mengenai sistem yang terkait keamanan pada website.

3. Studi Dokumentasi

Studi dokumentasi merupakan suatu metode yang dilakukan penulis dalam mengumpulkan bukti-bukti audit yang digunakan untuk memperkuat pertanyaan ataupun opini terhadap temuan-temuan audit dalam penyusunan laporan audit.

4.1.4 Pengumpulan Data Dan Informasi

4.1.4.1 Tim Evaluasi Yang Akan Melaksanakan Functionality Testing Dan Integration Testing

Pemilihan anggota tim merupakan bagian terpenting dalam melaksanakan functionality testing dan integration testing dimana anggota-anggota harus memahami alur dari website tersebut. Adapun tim evaluasi yang terlibat dalam proses pelaksanaan functionality testing dan integration testing terhadap website dan CMS yang terdapat di dalam PT.XYZ adalah Stevani dan Maulana Triasa.

Tim evaluasi berperan dalam menentukan jadwal functionality testing dan integration testing yang akan dilakukan, memastikan bahwa functionality testing dan integration testing sesuai dengan perencanaan yang telah dilakukan sebelumnya. Tim evaluasi merupakan bagian terpenting dalam testing karena mereka yang bertanggung jawab untuk membuat laporan hasil pengujian keamanan pada website dan CMS. Tim evaluasi menyediakan solusi berdasarkan permasalahan yang ditemukan.

4.2 Pelaksanaan Audit Keamanan Web

Audit terhadap keamanan web bertujuan untuk memastikan bahwa aspek keamanan website dan CMS PT.XYZ tercapai sehingga dapat menjamin seluruh informasi yang merupakan asset penting bagi PT.XYZ terlindungi dengan baik.

Adapun permasalahan keamanan yang menyebabkan suatu website rentan terhadap serangan dari pihak yang tidak bertanggung jawab adalah banyaknya port yang terbuka, dan web alert.

4.2.1 Port Scanning

Port Scanning dilakukan untuk mengetahui port mana saja yang terbuka pada sebuah website. Dengan mengetahui port yang terbuka, maka dapat diketahui celah yang dapat dimanfaatkan oleh penyerang. Berikut hasil port scanning terhadap website dan CMS PT.XYZ dengan menggunakan Acunetix, yaitu :

4.2.1.1.Open port 22/SSH

Port 22 merupakan port untuk menjalankan protokol SSH yang digunakan untuk mengakses ke dalam web server melalui jarak jauh (remote login) dan mengeksekusi beberapa perintah seperti menambah, mengubah maupun menghapus serta men-download file secara remote. Setiap file yang di transfer ke dalam web server terenskripsi sehingga proses transfer file akan lebih aman dilakukan.

4.2.1.2.Open port 25/SMTP

Port 25 merupakan port untuk menjalankan SMTP yang digunakan untuk mengatur lalu lintas pengiriman email dari client ke SMTP server. Port 25 memungkinkan email yang tidak terotorisasi untuk dikirim, mengakibatkan beberapa malware yang dikirim melalui port sehingga data yang akan dikirim terkena virus.

4.2.1.3.Open port 80/HTTP

Port 80 merupakan port untuk menjalankan Hypertext Transfer Protokol (HTTP) yang digunakan untuk men-transfer dokumen atau halaman dalam World Wide Web (WWW). HTTP menyampaikan permintaan atas aksi apa saja yang harus dilakukan oleh web server dan merespon atas permintaan dari web browser.

4.2.1.4.Open port 81/HOSTS 2-NS

Port 81 digunakan untuk alternatif dalam mengakses web terhadap HyperText Transfer Protocol (HTTP). Port 81 dapat untuk mendefinisikan format komunikasi antara pengguna dan internet. Cara kerja port ini yaitu menampilkan url pada halaman, khususnya ketika HTTP atau WWW yang terdapat pada halaman.

4.2.1.5.Open port 82/XFER

Port 82 merupakan port yang digunakan attacker yang tidak terotorisasi untuk masuk kedalam sistem untuk melakukan serangan dengan Denial of Service (DoS) attack.

4.2.1.6.Open port 110/POP3

Port 110 merupakan port yang digunakan oleh protokol POP3 (Post Office Protocol) untuk men-download dan menyimpan email pada server komputer pengguna. (contohnya Outlook Express, Nestcape, dan lain-lain).

4.2.1.7.Open port 119/NNTP

Port 119 News Network Transfer Protocol (NNTP) digunakan untuk menyediakan host server pada news group internet.

4.2.1.8.Open port 143/IMAP

Port 143 merupakan port yang digunakan oleh IMAP untuk men-download email dari email server. Pada dasarnya IMAP memiliki fungsi yang sama pada POP3 yaitu men-download email dari email server, tetapi client dapat memilih email yang akan diambil, membuat folder disk server, mencari pesan email tertentu dan dapat menghapus email yang ada.

4.2.1.9.Open port 443/HTTPS

Port 443 digunakan oleh HTTPS untuk melakukan komunikasi web browser secara aman karena data yang ditransfer melalui koneksi ini terenkripsi sehingga aman dari penyadapan dan gangguan. HTTPS pada dasarnya memiliki fungsi yang sama dengan HTTP namun HTTPS menyajikan data dengan menggunakan protokol Secure Socket Layer (SSL).

4.2.1.10.Open port 465/SMTPS

Port 465 SMTPS digunakan untuk mengamankan SMTP dengan Transport Layer Security (TLS). SMTPS memiliki protokol kriptografi untuk memblokir gangguan yang tidak diinginkan dan kekurangan dari browsing internet, mengecek email, dan pesan yang menimbulkan ancaman konektivitas. Menyediakan otentikasi,

keintegrasian dan kerahasiaan data. Di sini, client dan server tetap mengirimkan email secara normal melalui SMTP pada application layer, tetapi koneksinya diamankan oleh SSL (Secure Socket Layer).

4.2.1.11.Open Port 563/SNEWS

Port 563 digunakan untuk layanan NNTP. Port memiliki kerentanan terhadap virus yang masuk seperti virus trojan, dimana jika ada aplikasi yang digunakan secara bersamaan akan menyebabkan konflik.

4.2.1.12.Open Port 587/SUBMISSION

Port 587 merupakan port yang ditunjuk untuk SMTP Mail Submission Agent. Port ini digunakan saat mengirim email ke server email.

4.2.1.13.Open Port 993/IMAPS

Port 993 digunakan oleh protokol IMAPS untuk mengelola email. IMAPS merupakan metode untuk mengamankan IMAP dengan SSL. IMAPS menyediakan otentikasi, keintegrasian dan kerahasiaan data. Di sini client dapat memilih pesan email yang akan diambil, membuat folder di server, mencari pesan email tertentu bahkan menghapus pesan email yang ada dengan koneksi secure oleh SSL.

4.2.1.14.Open Port 995/POP3S

Port 995/POP3S merupakan metode untuk mengamankan POP3 dengan SSL. POP3S menyediakan otentikasi, keintegrasian dan kerahasiaan data. Email pada server akan di-download secara otomatis dan data terenkripsi sehingga data akan lebih aman.

4.2.1.15.Open Port 3128/SQUID-HTTP

Port 3128 digunakan sebagai proxy HTTP dimana attacker dapat melewati firewall dan keamanan sistem dalam mengakses website.

4.2.1.16.Open Port 8080/HTTP-PROXY

Port 8080 HTTP-PROXY menyediakan cara bagi attacker untuk berpura-pura menjadi komputer anda. Attacker yang telah menyadap dapat melihat alamat komputer anda melalui port ini.

4.2.1.17.Open Port 8081/BLACKICE-ICECAP

Port 8081 adalah port perangkat lunak yang digunakan untuk layanan BlackICE-ICECAP dalam komunikasi dan pengiriman data secara efisien. Port ini menggunakan TCP/UDP dengan koneksi antara dua host.

4.2.1.18.Open Port 8888/SUN-ANSWERBOOK

Port 8888 merupakan port perangkat lunak yang digunakan untuk pengiriman paket data dan mencuri password menggunakan virus trojan dengan kemampuan akses remote.

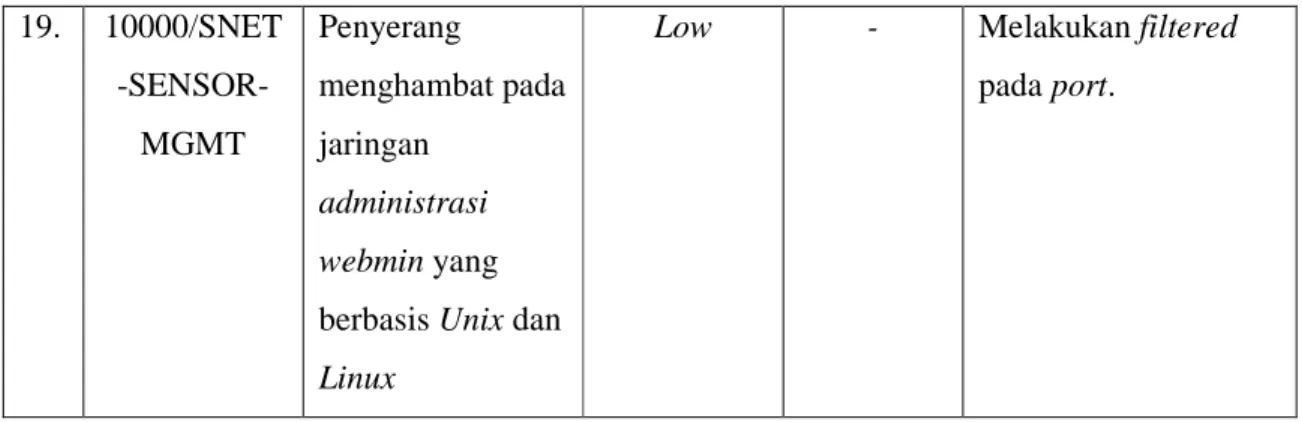

4.2.1.19.Open Port 10000/SNET-SENSOR MGMT

Port 10000 merupakan port default untuk banyak aplikasi, sistem jaringan dan komponen yang meliputi Jaringan Data Management Protocol (RNPB). Port 10000 juga dimanfaatkan oleh Webmin, bersama dengan port 20000. Webmin adalah antarmuka berbasis web untuk administrasi sistem dalam sistem Unix dan Linux.

Melalui port yang terbuka ini, banyak para penyerang (attacker) yang mencoba-coba untuk menyusup ke sistem jaringan dan menjebol sistem jaringan tersebut. Oleh karena itu dibutuhkan seorang web admin yang cukup ahli dalam menjaga keamanan sistem dari serangan orang-orang yang tidak bertanggung jawab.

Berikut merupakan risiko-risiko terkait open port :

No Port Risiko Tingkatan

Risiko Current Control Rekomendasi 1. 22/SSH Penyerang dapat dengan mudah masuk ke web sever Medium Adanya firewall pada sistem 1. Melakukan filtered port 2. Mengkonfigurasi firewall 3. Memakai anti virus dan menggunakan SSL (Secure Socket Layer) 2. 25/SMTP 1. Dapat terjadi flooding email yang disebabkan karena adanya email yang tidak terotentifikasi. 2. Banyak beberapa program malware yang dikirim melalui port ini sehingga menyebabkan virus masuk ke dalam email yang dikirim. High Sudah memakai anti virus, memasang anti spam. 1. Menggunakan port 465/SMTPS 2. Melakukan

upgrade anti virus yang berlisensi pada website dan meningkatkan firewall 3. Melakukan

3. Adanya fake email 3. 80/HTTP 1. Terjadinya Blind SQL Injection, 2. Terjadinya XSS(Cross Site Scripting) 3. Terjadinya DoS (Denial of Service) 4. Lemahnya scripting pada html port ini

High - Menggunakan port 443/HTTPS untuk mengamankan HTTP dengan menggunakan koneksi SSL (Secure Socket Layer). 4. 81/HOSTS2-NS 1. Dapat terjadi SQL Injection. 2. Terjadi XSS (Cross Site Scripting) 3. Terjadinya DoS (Denial of Servise) 4. Lemahnya scripting pada html port ini

High - Menggunakan port 443/HTTPS untuk mengamankan HTTP dengan menggunakan koneksi SSL (Secure Socket Layer). 5. 82/XFER 1. Adanya serangan DoS (Denial of Service) attack 2. Terjadinya

over load pada

Medium - Melakukan filtered, disabled port dan meningkatkan firewall.

kinerja sistem 6. 110/POP3 Penyerang dapat

memanfaatkan pengiriman email dengan men-download dan menyimpan email pada server komputer pengguna. High Sudah memakai anti virus, memasang anti spam. 1. Menggunakan port 995/POP3S yang dinilai lebih aman dalam pengiriman email 2. Mengkonfigurasi port 7. 119/NNTP(N ews Network Transfer Protocol) Penyerang dapat masuk ke dalam server melalui news network transfer protocol. Medium - 1. Mengkonfigurasi port 2. Memasang anti spam 3. Melakukan filtered port 8. 143/IMAP Terjadinya penyadapan informasi dari pengiriman email yang sedang berjalan. High Sudah memakai anti virus, memasang anti spam. Menggunakan port 993/IMAPS yang lebih aman.

9. 443/HTTPS Dapat terjadi transisi dari HTTP ke HTTPS yang membuat tidak aman.

Low - Halaman harus

diletakan di HTTPS menjadi aman tanpa ada transisi.

10 465/SMTPS Terjadinya sabotase ketika email dikirimkan melalui SMTPS.

Low - Melakukan filtered

pada port dan

11. 563/SNEWS Melakukan serangan dengan virus trojan dan menggunakan akses remote Low Sudah memakai anti virus, memasang anti spam. 1. Melakukan update anti virus.

2. Filtered pada port 563/SNEWS. 3. Mengkonfigurasi firewall 12. 587/SUBMIS SION Terjadi flooding email yang disebabkan email tidak terotentifikasi dengan baik. Low Sudah memakai anti virus, memasang anti spam. 1. Melakukan filtered port 2. Mengkonfigurasi email. 3. Menggunakan SSL (Secure Socket Layer). 13. 993/IMAPS Terjadi flooding

email yang disebabkan email tidak terotentifikasi dengan baik. Low Sudah memakai anti virus, memasang anti spam. 1. Menggunakan SSL (Secure Socket Layer) 2. Mengkonfigurasi email 3. Melakukan filtered port

14. 995/POP3S Penyerang dapat memanfaatkan pengiriman email untuk mengambil informasi-informasi penting. Low Sudah memakai anti virus, memasang anti spam. 1. Menggunakan SSL (Secure Socket Layer) 2. Mengkonfigurasi email 3. Melakukan filtered port 15. 3128/SQUID -HTTP Penyerang melakukan serangan dengan melewati firewall. High - 1.Melakukan konfigurasi firewall 2.Melakukan filtered port dan

3.Melakukan disabled port. 16. 8080/HTTP-PROXY Terjadi penyadapan informasi pada sistem komputer admin. High Sudah memasang firewall. 1.Melakukan filtered port 2.Meningkatkan firewall dan 3.Memasang anti spam. 17. 8081/BLAC KICE-ICECAP 1. Terjadinya kegagalan dalam mengakses web hosting. 2. Menghambat komunikasi protokol Low Sudah memasang firewall 1. PT.XYZ lebih memperhatikan lagi dari sisi keamanan, melakukan update antivirus dan mengkonfigurasi firewall 2. Melakukan filtered port. 18. 8888/SUN-ANSWERB OOK Terjadinya pencurian password menggunakan virus trojan dengan akses remote. High Sudah memasang firewall 1.Melakukan filtered pada port 2.Menggunakan anti spam. 3.Mengkonfigurasi firewall.

19. 10000/SNET -SENSOR-MGMT Penyerang menghambat pada jaringan administrasi webmin yang berbasis Unix dan Linux

Low - Melakukan filtered

pada port.

Tabel 4.2 Tingkatan Risiko pada Open Port Website dan CMS PT.XYZ

Keterangan Tabel 4.2. Tingkatan Risiko pada Open Port Website dan CMS pada PT. XYZ

1. Open port 22/SSH

Tingkatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena kerentanan yang terjadi penyerang dapat mengendalikan sistem dengan jarak jauh atau akses remote.

2. Open port 25/SMTP Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena terjadinya flooding dan mengakibatkan program malware yang dapat dikirim melalui port, sehingga menyebabkan masuknya virus dalam email.

3. Open Port 80/HTTP Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena melalui port 80 website dapat diakses sehingga rentan terhadap serangan yang akan berdampak pada confidentiality, integrity, dan availability website.

4. Open port 81/HOSTS2-NS Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena melalui port 81 website dapat diakses sehingga rentan terhadap serangan yang akan berdampak pada confidentiality, integrity, dan availability website.

5. Open port 82/XFER Tingkatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena kerentanan disebabkan kesalahan konfigurasi sistem yang mana menyebabkan kegagalan konektifitas port sistem.

6. Open port 110/POP3 Tingkatan risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena kerentanan yang terjadi attacker dapat memanfaatkan port ini untuk men-download dan menyimpan email pada server komputer pengguna,

7. Open port 119/NNTP Tingkatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena sudah meningkatkan firewall sehingga penyerang tidak dapat masuk ke server melalui nntp.

8. Open port 143/IMAP Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikatakan high karena terjadinya penyadapan informasi ketika email dikirim ke customer.

9. Open port 443/HTTPS Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikatakan low karena koneksi konektifitas pada halaman sudah menggunakan SSL (Secure Socket Layer) sehingga data terenkripsi dengan aman.

10. Open port 465/SMTPS Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikatakan low karena sudah menggunakan TLS (Transport Layer Security) yang mana port ini memblokir gangguan yang tidak diinginkan melalui koneksi SSL (Secure Socket Layer).

11. Open port 563/SNEWS Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena tidak terlalu berdampak bagi pada perusahaan.

12. Open port 587/SUBMISSION Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikatakan low karena koneksi konektifitas sudah memasang anti spam, melakukan filtered port, mengkonfigurasi email dan memasang SSL (Secure Socket Layer) sehingga tidak mudah terjadi flooding email yang disebabkan email tidak terotentifikasi dengan baik.

13. Open port 993/IMAPS Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikatakan low karena koneksi konektifitas sudah memasang SSL (Secure Socket Layer), mengkonfigurasi email, melakukan filtered port dan memasang anti spam sehingga tidak mudah terjadi flooding email yang disebabkan email tidak terotentifikasi dengan baik.

14. Open port 995/POP3S Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena koneksi konektifitas sudah menggnukana SSL (Secure Socket Layer), memasang anti spam, mengkonfigurasi email dan melakukan filtered port sehingga tidak berdampak pada confidentiality, integrity, dan availability website.

15. Open port 3128/SQUID-HTTP Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena penyerang dapat dengan mudah melakukan serangan melewati firewall dan keamanan sistem.

16. Open port 8080/HTTP-PROXY Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena penyerang sewaktu-waktu dapat berpura-pura menjadi komputer admin.

17. Open port 8081/BLACKICE-ICECAP Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikatakan low karena sudah menggunakan filtered port, melakukan update anti virus yang berlisensi, merekomendasi firewall sehingga menjadi aman dan tidak berdampak bagi perusahaan.

18. Open port 8888/SUN-ANSWERBOOK Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikatakan high karena melalui port 8888 website dapat diakses sehingga rentan terhadap serangan yang akan berdampak pada confidentiality, integrity, dan availability website.

19. Open port 10000/SNET-SENSOR-MGMT Tingkatan Risiko :Low

Keterangan :Tingkatan risiko dikatakan low karena tidak terlalu berdampak pada sistem website dan sudah melakukan filtered port..

4.2.2 Web Alert

Berikut merupakan kerentanan-kerentanan yang berhubungan dengan web alert yang ditemukan berdasarkan Acunetix :

4.2.2.1 Blind SQL Injection

Blind SQL Injection adalah kerentanan yang memungkinkan penyerang untuk mengubah pernyataan SQL backend dengan memanipulasi input user. Sebuah SQL Injection terjadi ketika aplikasi web menerima input user yang di kirim ke pernyataan SQL dan filtered data yang dianggap berbahaya. Berdasarkan hasil scanning dengan menggunakan Acunetix, ditemukan kerentanan pada website PT.XYZ yang lemah. Adapun detail Blind SQL Injection yang ditemukan adalah seperti berikut :

Affected items detail • / • /brand/akg.html • /brand/ye.html • /catalogsearch/result/index • /monitor.html • /netbook.html • /notebook.html • /smart-phone.html • /tablet.html

4.2.2.2 Cross Site Scripting/XSS

Cross Site Scripting/XSS adalah kerentanan yang memungkinkan penyerang untuk mengirim kode berbahaya berupa kode pemrograman dalam Java Script ke user lain. Sebuah browser tidak dapat mengetahui script mana yang seharusnya diterima atau tidak. untuk mengetahui serangan, maka akan dilakukan eksekusi script context user dan mengakses beberapa cookies atau konfirmasi password dari browser. Berdasarkan hasil scanning dengan menggunakan Acunetix, ditemukan kerentanan pada website PT.XYZ yang lemah. Adapun detail Cross Site Scripting/XSS yang ditemukan adalah seperti berikut :

Affected items detail

• /catalogsearch/result/index • /corporate/

4.2.2.3 Apache 2.x Version Older Than 2.2.9

Di dalam Apache 2.x version older than 2.2.9 terdapat kerentanan yang terjadi yaitu :

1. low : rentan terhadap serangan Cross Site Request Forgery (CSRF) 2. moderate :

a. Sebuah kecacatan ditemukan pada server pada saat menggunakan mod_proxy_http.

b. Penyerang melakukan serangan yang menghambat atau mematikan kinerja pada sebuah layanan pengguna.

Adapun detail Apache 2.x version older than 2.2.9 yang ditemukan yaitu : Affected items detail

• Web Server

4.2.2.4 Apache Httpd Remote Denial of Service

Apache httpd remote Denial of Service telah ditemukan kerentanan yaitu serangan Denial of Service (DoS) dimana serangan ini menghambat atau mematikan kinerja layanan pengguna. Untuk mengatasinya, maka tool attack yang ada telah diaktifkan, dan ditangani oleh Apache HTTPD Server sehingga pemakaian memori dan penggunaan server dapat berjalan dengan baik. Adapun detail Apache httpd remote Denial of Serfice yang ditemukan yaitu :

Affected items detail • Web Server

4.2.2.5Application Error Message

Halaman ini berisi peringatan kesalahan pesan dimana dapat memberitahukan kesalahan file yang tidak teratasi dan informasi kesalahan pesan ini sangat sensitif terhadap kesalahan pesan yang terdeteksi. Adapun detail Application error message yang ditampilkan adalah sebagai berikut :

Affected items detail • /

• /contacts/contacts/post

4.2.2.6HTML form without CSRF Protection

CSRF, atau Cross Site Request Forgery adalah kerentanan yang sangat umum untuk melakukan pemalsuan dengan meniru bentuk website yang serupa. Berdasarkan hasil scanning dengan menggunakan Acunetix, ditemukan kerentanan HTML yang mana tidak ada implementasi yang jelas dan tidak terlindungi. Adapun detail CSRF, atau Cross-Site Request yang ditemukan adalah seperti berikut :

Affected items detail • / • /1215b-1.html • /acer-aspire-one-765.html • /acer-aspire-one-770.html • /acer-iconia-b1-a71-bundle.html • /acer-iconia-w511.html • /aspire-p3-171-bundle.html • /aspire-p3-171-bundle.html (60752ef40ef361fa40d7453d2ca9db6b) • /aspire-s3-i7.html • /asus-google-nexus-7-32gb.html • /asus-memo-pad-me172v.html • ....(s/d) • /zenbook-ux42vs-w3020h.html

4.2.2.7Insecure Transition from HTTP to HTTPS

Halaman ini bersifat tidak aman (HTTP). Halaman ini dapat di hack dengan sebuah serangan Man-In-The-Middle dan penyerang dapat mengganti halaman target yang akan diserang. Adapun Insecure Transition from HTTP to HTTPS adalah sebagai berikut :

Affected items detail • /

4.2.2.8Insecure Transition from HTTPS to HTTP

HTTPS tampilan halaman yang bersifat aman dan HTTP tampilan halaman yang tidak aman, hal ini dapat membuat user kesulitan dalam mengakses dikarenakan tidak dapat mengakses halaman yang seharusnya dapat diakses. Adapun Insecure Transition from HTTPS to HTTP adalah sebagai berikut :

Affected items detail • /windows8device

4.2.2.9Login Page Password-Guessing Attack

Sebuah ancaman yang umum dari web developer adalah serangan menebak password yang dikenal sebagai serangan brute force. Serangan ini mencoba menemukan password dengan setiap kemungkinan yaitu kombinasi huruf, angka, simbol sampai menemukan kombinasi yang tepat dan berhasil login. Halaman login tidak ada perlindungan khusus terhadap serangan ini. Adapun Login page password-guessing attack adalah sebagai berikut :

Affected items detail

• /customer/account/loginPost/

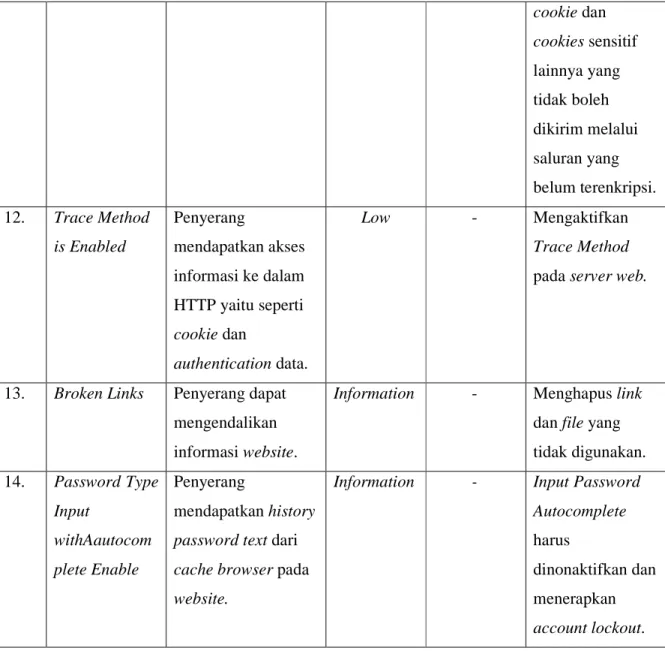

4.2.2.10Session Cookie without HTTP Only Flag Set

Jika cookie di setting dengan menggunakan Http Only Flag Set, maka cookie hanya dapat di akses melalui saluran yang aman yaitu SSL (Secure Socket Layer). Tingkat keamanan cookie lebih terjamin dimana memungkinkan informasi yang diakses atau dikirimkan ke server hanya boleh melalui HTTPS, sehingga attacker tidak memiliki kesempatan melihat cookie atau mencuri informasi melalui HTTP. Affected items detail

• /

Cookie name: “session”

4.2.2.11Session Cookie without Secure Flag Set

Jika sebuah cookie di setting dengan menggunakan secure flag set, maka cookie hanya dapat di akses menggunakan koneksi yang aman yaitu Secure Socket Layer (SSL). Tingkat keamanan cookie lebih terjamin dimana memungkinkan informasi yang di akses ataupun dikirimkan ke server hanya boleh melalui HTTPS, sehingga para attacker tidak memiliki kesempatan untuk melihat cookies ataupun mencuri informasi didalamnya yang lewat di tengah perjalanan melalui HTTP.

Affected items detail • /

Cookie name : “session” Cookie domain : www.xyz.com

4.2.2.12Trace Method is Enabled

Dengan adanya kerentanan cross-domain di web browser, maka informasi utama dapat diketahui dari setiap banyaknya domain yang ada, oleh karena itu HTTP TRACE method di aktifkan oleh web server. Adapun detail Trace method is enabled yang ditampilkan adalah sebagai berikut :

Affected items detail • Web Server

4.2.2.13Broken Links

Broken links mengacu pada setiap link dimana jika mengalami kesalahan sistem maka akan menampilkan informasi-informasi seperti dokumen, gambar, ataupun web page yang tidak sama dengan kesamaan informasi sebelumnya. Halaman ini terhubung dengan website tapi tidak dapat diakes. Adapun detail Broken links yang ditampilkan adalah sebagai berikut :

Affected items detail

• /brand/toshiba/m840-1025xg.html

• /corporate (eef471b3719b685101c0cb8ad0a04e9d) • /customer

• /event/pazia-2nd-anniversary • /js

• /mandiri-clickpay-info/http/www.bankmandiri.co.id • /media • /media/bannerimg • /media/catalog • /media/catalog/category ...(s/d) • /z930-2000.html

4.2.2.14Password Type Input with Autocomplete Enabled

Ketika akan menginput sebuah email dan password dari sebuah form yang akan di submit, browser bertanya apakah password akan di simpan. Kemudian ketika form ditampilkan, email dan password secara otomatis akan terdapat history email pada field. Penyerang yang mengakses lokal akan mendapatkan history cleartext password yang sebenarnya dari cache browser. Adapun detail Password Type Input with Autocomplete Enabled yang ditampilkan adalah sebagai berikut :

Affected items detail

• /customer/account/create • /customer/account/login • /customer/account/login/referer/aHR0cDovL3d3dy5wYXppYXNob3AuY29tL3Jld mlldy9wcm9kdWN0L2xpc3QvaWQvMjA1Lz9fX19TSUQ9VSNyZXZpZXctZm9 ybQ,, • /customer/account/login/referer/aHR0cDovL3d3dy5wYXppYXNob3AuY29tL3Jld mlldy9wcm9kdWN0L2xpc3QvaWQvMjcxMy8_X19fU0lEPVUjcmV2aWV3LWZ vcm0, ...(s/d) • /customer/account/login/referer/aHR0cDovL3d3dy5wYXppYXNob3AuY29tL3Jld mlldy9wcm9kdWN0L2xpc3QvaWQvOTYzLz9fX19TSUQ9VSNyZXZpZXctZm9 ybQ,,

Berikut adalah risiko-risiko terkait web alert yang ditemukan : No. Web Alert Risiko Tingkatan

Risiko Current Control Rekomendasi 1. Blind SQL Injection Terjadi pencurian informasi database dan memanipulasi query yang ada.

High - Pada script harus melakukan filtered data dari input pengguna. 2. Cross Site Scripting Penyerang dapat mencuri session cookie dan mengambil alih akun, menyamar sebagai pengguna dan mengubah isi akun tersebut.

High - Pada script harus melakukan filtered data dari input pengguna.

3. Apache 2.x version older than 2.2.9

Menghambat kinerja pada sebuah layanan pengguna dan adanya serangan Cross Site Request Forgery (CSRF). Medium Menggunak an Apache2.x dan sudah memakai firewall. 1. Meng-upgrade Apache2.x ke versi terbaru. 2. Mengkonfigur asi firewall. 4. Apache HTTPD Remote Denial of Service Menghambat sebuah kinerjaa pada layanan (servis) pada komputer, sehingga user tidak dapat mengakses layanan tersebut. Medium Menggunak an Apache HTTP Server dan sudah memakai firewall. Upgrade ke versi terbaru dari Apache HTTP Server. Mengkonfigurasi firewall. 5. Application Error Message Penyerang memanfaatkan kesalahan informasi

Medium - 1. Pada script dilakukan review tentang

yang ada untuk melakukan serangan. informasi yang ada. 2. Melakukan konfigurasi web server untuk tidak memberikan respon terhadap permintaan web page yang tidak ada. 3. Menampilkan error message pada script. 6. HTML form Without CSRF Protection Penyerang melakukan pemalsuan dengan meniru bentuk website yang ada.

Medium Sudah memakai firewall Meningkatkan firewall dan menggunakan SSL (Secure Socket Layer) agar gangguan yang tidak diinginkan masuk ke dalam website. 7. Insecure Transition from HTTP to HTTPS Jika menggunaka HTTP maka rentan terhadap serangan Man-In-The-Middle (MIMT), dimana penyerang dapat Medium - Gunakan HTTPS dengan menggunakan Secure Socket Layer (SSL) sehingga dapat

mengubah halaman yang akan diserang.

terenkripsi dengan aman. 8. Insecure Transition from HTTPS to HTTP Penyerang menyabotase data ketika upload.

Low - Pastikan data yang dikirim melalui akses HTTPS dengan menggunakan SSL (Secure Socket Layer) sehingga dapat terenkripsi dengan aman. 9. Login Page Password-Guessing Attack Adanya serangan brute-force yaitu serangan menebak password yang menyebabkan password dapat ditemukan pada website xyz. Low - Mengimplementa sikan jenis account yang dianggap sandi atau password yang salah, maka akan melakukan account lockout dan menetapkan kebijakan password. 10. Session Cookie Without HTTP Only Flag is Not Set Penyerang dapat mengetahui dan menyalahgunakan cookie pada website.

Low - Mengkonfigurasi session cookie HTTP Only Flag is Not Set. 11. Session Cookie without Secure Flag Set Penyerang dapat mengetahui cookies pada website. Low Sudah menggunak an firewall. Selalu mengatur keamanan pada flag untuk session

cookie dan cookies sensitif lainnya yang tidak boleh dikirim melalui saluran yang belum terenkripsi. 12. Trace Method is Enabled Penyerang mendapatkan akses informasi ke dalam HTTP yaitu seperti cookie dan authentication data. Low - Mengaktifkan Trace Method pada server web.

13. Broken Links Penyerang dapat mengendalikan informasi website.

Information - Menghapus link dan file yang tidak digunakan. 14. Password Type Input withAautocom plete Enable Penyerang mendapatkan history password text dari cache browser pada website.

Information - Input Password Autocomplete harus

dinonaktifkan dan menerapkan account lockout.

Tabel 4.3 Tingkatan Risiko pada Web Alert

Keterangan Tabel 4.3 Tingkatan risiko pada web alert 1. Blind SQL Injection

Tingkatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena terjadinya pencurian informasi terhadap database.

2. Cross Site Scripting Tingakatan Risiko :High

Keterangan :Tingkatan risiko dikategorikan high karena penyerang mencuri sessi cookie dan mengambil alih akun serta mencuri informasi data website.

3. Apache 2.x version older than 2.2.9 Tingakatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena belum melakukan upgrade versi terbaru apache 2.x sehingga rentan terhadap serangan Cross Site Request Forgery (CSRF).

4. Apache Httpd Remote Denial of Service Tingakatan Risiko : Medium

Keterangan :Tingkatan risiko dikategorikan medium karena belum melakukan upgrade versi terbaru dari apache HTTP server sehingga menghambat aktifitas website yang mengakibatkan user tidak dapat mengakses website.

5. Application error message Tingakatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena masih kurangnya review pada script error message sehingga mudah diserang apabila terjadi kesalahan pada pesan.

6. HTML form without CSRF protection Tingakatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena masih kurangnya konfigurasi sistem security website sehingga menyebabkan pemalsuan dengan meniru website.

7. Insecure transition from HTTP to HTTPS Tingakatan Risiko :Medium

Keterangan :Tingkatan risiko dikategorikan medium karena belum menggunakan HTTPS sehingga mudah diserang melalui MIMT (Man-In-The-Middle) yaitu dengan mengubah halaman website.

8. Insecure transition from HTTPS to HTTP Tingakatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena penyerang menyabotase data ketika upload.

9. Login page password-guessing attack Tingakatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena sudah mengimplementasikan account lockout pada sandi atau password yang salah.

10. Session Cookie without HTTP Only flag is not set Tingakatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena website PT.XYZ selalu mengatur HTTP Only untuk kategori cookie.

11. Session Cookie without Secure flag set Tingakatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena website PT.XYZ selalu mengatur keamanan pada flag set untuk kategori cookie.

12. Trace method is enabled Tingakatan Risiko :Low

Keterangan :Tingkatan risiko dikategorikan low karena website PT.XYZ menonaktifkan trace method pada server web.

13. Broken Links

Keterangan :Tingkatan risiko dikategorikan information karena memberitahukan tentang informasi link pada saat mengakses website.

14. Password type input with autocomplete enable Tingakatan Risiko :Information

Keterangan :Tingkatan risiko dikategorikan information karena berisi informasi-informasi pada distori password teks dari cache browser.

LAPORAN HASIL AUDIT

LAPORAN HASIL PENGUJIAN KEAMANAN WEBSITE PADA PT.XYZ

(STUDI KASUS PADA PT.XYZ)

Kepada : PT.XYZ

Perihal : Laporan Hasil Pengujian Keamanan Website PT.XYZ

Periode : Maret 2013 - Juni 2013

Oleh :

Stevani

Maulana Triasa

UNIVERSITAS BINA NUSANTARA Jakarta

Temuan #1

Open port 22/SSH

Risiko :

Penyerang dapat dengan mudah masuk ke web server melalui akses remote dimana penyerang dapat menambah, mengubah, menghapus, dan men-download file dengan jarak jauh atau akses remote.

Rekomendasi :

Sebaiknya PT.XYZ melakukan filtered port, mengkonfigurasi firewall, memakai anti virus dan menggunakan SSL (Secure Socket Layer) agar data dalam web server

terenkripsi,sehingga transfer file akan lebih aman dilakukan.

Temuan #2

Open port 25/SMTP

Risiko :

1. Dapat terjadi flooding email yang disebabkan karena adanya email yang tidak terotentifikasi.

2. Banyak beberapa program malware yang didistribusikan melalui port ini sehingga menyebabkan virus masuk ke dalam email yang dikirim.

3. Adanya fake email ketika pada saat email akan dikirim. Rekomendasi

1. PT.XYZ membuka port 25/SMTP dan port 465/SMTPS pada website PT.XYZ sehingga dapat memilih menggunakan port 25/SMTP atau port 465S/SMTPS untuk mengirim email. Namun sebaiknya PT.XYZ hanya membuka port 465/SMTPS untuk pengiriman email karena data terenkripsi sehingga pengiriman data lebih aman.

2. Dengan memasang anti spam, anti virus yang berlisensi dan melakukan filtered port pada website sehingga dapat mecegah terjadinya flooding email.

Temuan #3

Open port 80/HTTP

Risiko :

1. Terjadinya SQL Injection.

2. Terjadinya XSS (Cross Site Scripting). 3. Terjadinya DOS (Denial of Service). Rekomendasi :

Sebaiknya PT.XYZ menggunakan SSL yang diterapkan pada HTTP sehingga hanya port 443/HTTPS yang dibuka untuk melakukan komunikasi yang aman pada web browser pengguna.

Temuan #4

Open port 81/HOSTS2-NS

Risiko :

1. Dapat terjadi SQL Injection. 2. Terjadi XSS (Cross Site Scripting). 3. Terjadinya DOS (Denial of Servise) 4. Lemahnya scripting pada html port ini

Rekomendasi :

Untuk mengatasi serangan yang terjadi maka, PT.XYZ disarankan meggunakan port 445/HTTPS yang dibuka untuk melakukan komunikasi yang aman pada web browser pengguna.

Temuan #5

Open port 82/XFER

Risiko :

3. Terjadinya penyerangan Web konektivitas port sistem. 4. Terjadinya over load pada kinerja sistem.

Rekomendasi :

Sebaiknya PT.XYZ melakukan tindakan yang perlu diperhatikan yaitu dengan melakukan filtered port, disabled port dan meningkatkan firewall.

Temuan #6

Open port 110/POP3

Risiko :

Para penyerang dapat memanfaatkan lalu lintas email untuk men-download dan menyimpan email pada server komputer pengguna.

Rekomendasi :

1. PT.XYZ sebaiknya menggunakan port 995/POP3S yang dinilai lebih aman dalam lalu lintas email.

2. Memasang anti spam dan mengkonfigurasi port untuk mencegah terjadinya flooding email yang tidak diinginkan.

Temuan #7

Open port 119/NNTP

Risiko :

Penyerang dapat masuk ke dalam server melalui news network transfer protocol.

Rekomendasi :

Sebaiknya PT.XYZ mengkonfigurasi port, memasang anti spam dan melakukan filtered port sehingga website menjadi aman.

Temuan #8

Open port 143/IMAP

Risiko :

Terjadinya penyadapan informasi dari lalu lintas email yang sedang berjalan.

Rekomendasi :

1. Sebaiknya PT.XYZ menggunakan SSL (Secure Socket Layer) yang diterapkan pada IMAP sehingga hanya port 993/IMAPS yang dibuka untuk melakukan pengambilan email server secara aman.

Temuan #9

Open port 443/HTTPS

Risiko :

Dapat terjadi transisi dari HTTP ke HTTPS yang membuat tidak aman.

Rekomendasi :

Sebaiknya halaman diletakkan pada HTTPS dengan koneksi SSL (Secure Socket Layer) sehingga data yang di tranfer akan terenkripsi dengan aman dari penyadapan dan gangguan yang tidak diinginkan.

Temuan #10

Open port 465/SMTPS

Risiko :

Terjadinya sabotase ketika email dikirimkan melalui SMTPS.

Rekomendasi :

1. Sebaiknya PT.XYZ melakukan filtered pada port dan memasang anti spam.

2. Menggunakan SSL (Secure Socket Layer) untuk memblokir gangguan yang tidak diinginkan yang berdampak pada confidentiality, integrity, dan availability website.

Temuan #11

Open port 563/SNEWS

Melakukan serangan dengan virus Trojan dan menggunakan akses remote. Rekomendasi :

Sebaiknya PT.XYZ memasang anti virus yang berlisensi, melakukan filtered port, dan mengkonfigurasi firewall.

Temuan #12

Open port 587/SUBMISSION

Risiko :

Terjadi flooding email yang disebabkan email tidak terotentifikasi dengan baik.

Rekomendasi :

1. Sebaiknya PT.XYZ menggunakan port 995/POP3S yang dinilai lebih aman dalam lalu lintas email.

2. Dengan memasang anti spam, melakukan filtered port, dan memasang SSL (Secure Socket Layer) pada website sehingga dapat mecegah terjadinya flooding email.

Temuan #13

Open port 993/IMAPS

Risiko :

Terjadi flooding email yang disebabkan email tidak terotentifikasi dengan baik.

1. Sebaiknya PT.XYZ menggunakan SSL (Secure Socket Layer) untuk memblokir gangguan yang tidak diinginkan dan berdampak pada confidentiality, integrity, dan availability website.

2. Memasang anti spam pada website, mengkonfigurasikan email, dan melakukan filtered port sehingga dapat mencegah terjadinya flooding email.

Temuan #14

Open port 995/POP3S

Risiko :

Penyerang dapat memanfaatkan lalu lintas email untuk mengambil informasi-informasi penting.

Rekomendasi :

1. Sebaiknya PT.XYZ perlu menggunakan SSL (Secure Socket Layer) untuk memblokir gangguan yang tidak diinginkan dan berdampak pada confidentiality, integrity, dan availability website.

2. Memasang anti spam, mengkonfigurasi email, melakukan filtered port pada website sehingga dapat mencegah terjadinya flooding email.

Temuan #15

Open port 3128/SQUID-HTTP

Risiko :

Penyerang memulai serangan dengan melewati firewall.

Sebaiknya PT.XYZ melakukan konfigurasi firewall dan melakukan filtered port, dan disable port agar keamanan lebih terjaga sehingga website menjadi lebih aman dari para penyerang.

Temuan #16

Open port 8080/HTTP-PROXY

Risiko :

Terjadi penyadapan informasi pada sistem komputer admin.

Rekomendasi :

Sebaiknya PT.XYZ melakukan filtered port, melakukan konfigurasi firewall dan memasang anti spam agar website menjadi lebih aman.

Temuan #17

Open port 8081/BLACKICE-ICECAP

Risiko :

3. Terjadinya kegagalan dalam mengakses web hosting. 4. Menghambat komunikasi protocol.

Rekomendasi :

3. Sebaiknya PT.XYZ lebih memperhatikan lagi dari sisi keamanan, melakukan update anti virus dan melakukan konfigurasi firewall.

5. Sebaiknya PT.XYZ perlu menggunakan SSL (Secure Socket Layer) untuk memblokir gangguan yang tidak diinginkan dan berdampak pada confidentiality, integrity, dan availability website.

Temuan #18

Open port 8888/SUN-ANSWERBOOK

Risiko :

Terjadinya pencurian password menggunakan virus trojan dengan akses remote.

Rekomendasi :

1. Sebaiknya PT.XYZ lebih memperhatikan lagi dari sisi keamanan dengan melakukan standarisasi password.

2. Sebaiknya PT.XYZ melakukan filtered port sehingga website menjadi lebih aman.

Temuan #19

Open port 10000/SNET-SENSOR-MGMT Risiko :

Penyerang menghambat pada jaringan administrasi webmin yang berbasis Unix dan Linux.

Rekomendasi :

Sebaiknya PT.XYZ melakukan filtered port, mengkonfigurasi firewall dan menggunakan koneksi SSL (Secure Socket Layer) untuk memblokir gangguan yang tidak diinginkan.

Temuan #20

Blind SQL Injection

Risiko:

Terjadi pencurian informasi database dan memanipulasi query yang ada.

Rekomendasi:

1. Sebaiknya PT.XYZ pada script harus melakukan filtered data dari input pengguna. 2. Sebaiknya PT.XYZ menggunakan anti virus yang berlisensi dan melakukan update secara

berkala.

Temuan #21

Cross Site Scripting

Risiko:

Penyerang dapat mencuri session cookie dan mengambil alih akun, menyamar sebagai pengguna dan mengubah isi akun tersebut.

Rekomendasi:

1. Sebaiknya PT.XYZ melakukan melakukan filtered data dalam script dari input pengguna. 2. Sebaiknya PT.XYZ melakukan eksekusi script kontek user dan mengakses beberapa

cookie atau konfirmasi pasword dari browser.

Temuan #22

Risiko:

Menghambat kinerja pada sebuah layanan pengguna dan adanya serangan Cross Site Request Forgery (CSRF).

Rekomendasi:

1. Sebaiknya PT.XYZ meng-upgrade Apache2.x ke versi terbaru sehingga website menjadi aman.

2. Sebaiknya PT.XYZ mengkonfigurasi web server agar tidak terjadi penghambatan pada layanan sistem.

Temuan #23

Apache httpd Remote Denial of Service

Risiko:

Menghambat sebuah kinerja pada layanan (servis) pada komputer, sehingga user tidak dapat mengakses layanan tersebut.

Rekomendasi:

1. Sebaiknya PT.XYZ melakukan upgrade ke versi terbaru dari Apache HTTP Server sehingga terhindar dari serangan yang tidak diinginkan.

2. Sebaiknya PT.XYZ memasang anti virus yang berlisensi dan meng-update secara berkala.

Temuan #24

Application Error Message

Penyerang memanfaatkan kesalahan informasi yang ada untuk melakukan serangan. Rekomendasi:

4. Sebaiknya pada script xyz dilakukan review tentang informasi-informasi yang ada. 5. Sebaiknya PT.XYZ melakukan konfigurasi web server untuk tidak memberikan respon

terhadap permintaan web page yang tidak ada.

6. Sebaiknya PT.XYZ menampilkan error message pada script.

Temuan #25

HTML form Without CSRF Protection

Risiko:

Penyerang melakukan pemalsuan dengan meniru bentuk website yang ada.

Rekomendasi

Sebaiknya PT.XYZ melakukan konfigurasi firewall dan menggunakan SSL (Secure Socket Layer) agar gangguan yang tidak diinginkan masuk ke dalam website

Temuan #26

Insecure Transition from HTTP to HTTPS

Risiko:

Jika menggunakan HTTP maka rentan terhadap serangan MIMT(Man-In-The-Middle), dimana penyerang dapat mengubah halaman yang akan diserang.

Rekomendasi:

1. Disarankan PT.XYZ menggunakan HTTPS agar website menjadi aman dan tidak terjadi pencurian data.

2. Sebaiknya PT.XYZ menggunakan SSL (Secure Socket Layer) agar gangguan yang tidak diinginkan masuk ke dalam website

Temuan #27

Insecure Transition from HTTPS to HTTP

Risiko:

Penyerang dapat menyabotase data ketika admin meng-upload. Rekomendasi:

Sebaiknya PT.XYZ pada saat mengirim data memastikan data yang dikirim dengan menggunakan HTTPS dengan menggunakan SSL (Secure Socket Layer) sehingga dapat terenkripsi dan data akan menjadi lebih aman.

Temuan #28

Login Page Password-Guessing Attack

Risiko:

Adanya serangan brute force yaitu serangan menebak password yang menyebabkan password dapat ditemukan pada website xyz.

Rekomendasi:

Sebaiknya PT.XYZ melakukan implementasi jenis account yang dianggap sandi atau password yang salah agar account menjadi lebih aman, maka akan dilakukan account lockout sehingga terhindar dari pembobolan account.

Temuan #29

Session Cookie Without HTTP Only Flag is Not Set

Risiko:

Penyerang dapat mengetahui dan menyalahgunakan cookie pada website. Rekomendasi:

Sebaiknya PT.XYZ selalu mengatur HTTP untuk session cookie dan cookies sensitif lainnya yang tidak boleh dikirim melalui saluran yang belum terenkripsi.

Temuan #30

Session Cookie without Secure Flag Set

Risiko:

Penyerang dapat mengetahui cookies pada website.

Rekomendasi:

1. Sebaiknya PT.XYZ.selalu mengatur keamanan pada flag untuk session cookie dan cookies sensitif lainnya yang tidak boleh dikirim melalui saluran yang belum terenkripsi.

Temuan #31

Trace Method is Enabled

Risiko:

Penyerang mendapatkan akses informasi ke dalam header HTTP seperti cookie dan authentication data.

Rekomendasi:

Sebaiknya PT.XYZ pada port ini mengaktifkan Trace Method pada web server.

Temuan #32

Broken Links

Risiko:

Penyerang dapat mengendalikan informasi website.

Rekomendasi:

Sebaiknya PT.XYZ menghapus link dan file yang tidak digunakan agar tidak terjadi broken link yang menghambat kesalahan sistem sehingga akan menampilkan informasi-informasi seperti dokumen, gambar atau web page yang tidak sama dengan kesamaan informasi sebelumnya.

Temuan #33

Risiko:

Penyerang mendapatkan history password text dari cache browser pada website.

Rekomendasi:

Sebaiknya PT.XYZ menonaktifkan password autocomplete pada cache browser agar tidak tersimpan secara otomatis identitas pengguna pada history password text.