(STUDI KASUS: STIKOM Wireless Connection)

TUGAS AKHIR

Nama : BAYU HENDRA KRISDHIANTO

NIM : 04.41010.0303 Program : S1 (Strata Satu) Jurusan : Sistem Informasi

SEKOLAH TINGGI

Halaman

ABSTRAKSI ... vi

KATA PENGANTAR ... vii

DAFTAR ISI ... ix

DAFTAR TABEL ... xii

DAFTAR GAMBAR ... xiii

DAFTAR LAMPIRAN ... xvi

BAB I PENDAHULUAN ... 1

1.1 Latar Belakang Masalah ... 1

1.2 Perumusan Masalah ... 4

1.3 Pembatasan Masalah ... 4

1.4 Tujuan ... 5

1.5 Manfaat Penelitian ... 6

1.6 Sistematika Penulisan ... 6

BAB II LANDASAN TEORI ... 8

2.1 Alasan Diperlukannya Data Mining ... 8

2.2 Data Mining ... 9

2.3 Tahapan-Tahapan pada Data Mining ... 10

2.4 Market Basket Analysis (MBA) ... 11

2.5 Association Rules ... 13

2.6 Algoritma Apriori ... 15

2.9 Protokol TCP/IP ... 20

2.10 Interaksi Manusia dan Komputer ... 24

BAB III PERANCANGAN SISTEM ... 26

3.1 Arsitektur Perancangan Sistem ... 26

3.2System Flow ... 27

3.3 Flowchart Penerapan Market Basket Analysis ... 31

3.4Data Flow Diagram (DFD) ... 34

3.4.1Context Diagram ... 34

3.4.2Diagram Berjenjang ... 35

3.4.3 DFD Level 0 Go ‘N Run ... 36

3.4.4 DFD Level 1 Proses URL Handler ... 37

3.4.5 DFD Level 1 Proses Market Basket Analysis ... 38

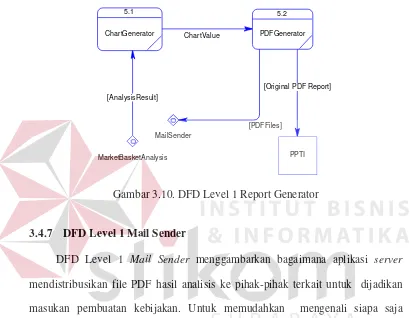

3.4.6 DFD Level 1 Report Generator ... 39

3.4.7 DFD Level 1 Mail Sender ... 40

3.5 Desain File Pendukung ... 41

3.6 Desain Antar Muka ... 45

3.6.1 Aplikasi Client ... 45

3.6.2 Aplikasi Server ... 46

BAB IV IMPLEMENTASI DAN EVALUASI ... 55

4.1 Implementasi Sistem ... 55

4.2.2 Kebutuhan Perangkat Lunak ... 56

4.3 Pembuatan Program ... 56

4.4 Implementasi Sistem ... 57

4.4.1 Client – Form Utama ... 57

4.4.2 Server – Form Utama ... 64

4.4.3 Server – Tab Host ... 66

4.4.4 Server – Tab MBA ... 67

4.4.5 Server – Form Mail Sender ... 70

4.4.6 Server – Form Option ... 72

4.5 Evaluasi Sistem ... 74

4.5.1 Uji Coba Data ... 74

4.5.2 Uji Coba Fungsionalitas ... 76

4. 6 Uji Data Lapangan ... 83

BAB V PENUTUP ... 85

5.1 Kesimpulan ... 85

5.2 Saran ... 86

Halaman

Tabel 4.1 Spesifikasi Data Uji Coba ... 75

Tabel 4.2 Hasil Uji Coba 1 Menggunakan Data 1 ... 75

Tabel 4.3 Hasil Uji Coba 1 Menggunakan Data 2 ... 75

Tabel 4.4 Hasil Uji Coba 1 Menggunakan Data 3 ... 76

Tabel 4.5 Uji Coba Client ... 77

Tabel 4.6 Uji Coba Server ... 80

Halaman

Gambar 2.1 Layer TCP/IP ... 21

Gambar 2.2 Pergerakan Data Dalam Layer TCP/IP ... 23

Gambar 2.3 Ilustrasi Imteraksi Manusia dan Komputer ... 25

Gambar 3.1 Ilustrasi Arsitektur Sistem Go ‘N Run ... 26

Gambar 3.2 System Flow Aplikasi Client ... 28

Gambar 3.3 System Flow Aplikasi Server ... 30

Gambar 3.4 Flowchart Penerapan Market Basket Analysis ... 33

Gambar 3.5 Context Diagram Sistem Go ‘N Run ... 34

Gambar 3.6 Diagram Berjenjang Sistem Go ‘N Run ... 36

Gambar 3.7 DFD Level 0 Sistem Go ‘N Run ... 37

Gambar 3,8 DFD Level 1 Proses URL Handler ... 38

Gambar 3.9 DFD Level 1 Proses Market Basket Analysis ... 39

Gambar 3.10 DFD Level 1 Proses Report Generator ... 40

Gambar 3.11 DFD Level 1 Proses Mail Sender ... 41

Gambar 3.12 File iexplore.dll ... 41

Gambar 3.13 File interface.dll ... 42

Gambar 3.14 File dotnetCHARTING.WinForms.dll ... 43

Gambar 3.15 File itextsharp.dll ... 44

Gambar 3.16 File 0.csv ... 45

Gambar 3.17 Desain Form Utama Client ... 46

Gambar 3.20 Desain Form Tab MBA Single ... 49

Gambar 3.21 Desain Form Tab MBA Periodic ... 50

Gambar 3.22 Desain Form Email Sender ... 51

Gambar 3.23 Desain Form Email Book ... 52

Gambar 3.24 Desain Form Option - Connection ... 53

Gambar 3.25 Desain Form Option - Mail Account ... 54

Gambar 4.1 Form Utama Client ... 58

Gambar 4.2 Pesan Server Tidak Ditemukan ... 59

Gambar 4.3 Aplikasi Client Mode Standby ... 60

Gambar 4.4 Pesan Password Kosong ... 60

Gambar 4.5 Pesan Password Konfirmasi Salah ... 60

Gambar 4.6 Pesan Password Konfirmasi Cocok ... 61

Gambar 4.7 Form Login ... 61

Gambar 4.8 Pesan Password Salah ... 61

Gambar 4.9 Modul Super User Sedang Aktif ... 62

Gambar 4.10 Pesan De-aktivasi Modul Super User ... 62

Gambar 4.11 Pesan Notifikasi Deaktivasi Modul Super User ... 63

Gambar 4.12 Pesan Konfirmasi Mematikan Aplikasi Client ... 63

Gambar 4.13 Form Utama Server ... 64

Gambar 4.14 Form Tab Host ... 66

Gambar 4.17 Form Hasil Analisa ... 69

Gambar 4.18 Pesan Konfirmasi Report Generator ... 70

Gambar 4.19 Pesan Konfirmasi Report Sender ... 70

Gambar 4.20 Form Mail Sender ... 71

Gambar 4.21 Form Mail Book ... 71

Gambar 4.22 Form Network Configuration ... 72

Gambar 4.23 Form Mail Account Configuration ... 73

Lampiran 1. Halaman Utama Program ... 83

Lampiran 2. Form Ganti Password ... 83

Lampiran 3. Source Code Upload Learning Content ... 84

Lampiran 4. Source Code Pembelajaran ... 85

Lampiran 5. Source Code Sequencing Learning Content ... 86

ABSTRAKSI

Banyak teori dan pendekatan yang dikembangkan untuk memperoleh hasil penemuan kaidah asosiasi dan pola. Salah satu metode yang dikembangkan yaitu dengan menggunakan Analisis Keranjang Pasar metode apriori.

Analisis Keranjang Pasar dengan Aturan Asosiasi adalah salah satu cara untuk mencari pola asosiasi berdasarkan pola belanja konsumen, yang kemudian akan dikenal barang-barang yang dibeli setiap item secara bersamaan. Dan nantinya dapat digunakan sebagai bahan dalam analisis keputusan, untuk meningkatkan keuntungan atau untuk menentukan strategi pemasaran.

Pada riset ini, metode apriori digunakan untuk memperoleh kaidah asosiasi yang menggambarkan hubungan antar keyword yang dicari oleh user di mesin

pencari Google pada jaringan STIKOM Wireless Connection.

Penelitian ini membahas tentang analisa keyword pencarian di Google berdasarkan aktivitas Google search dari jaringan STIKOM Wireless Connection (SWC) menggunakan Market Basket Analysis (MBA). Dari hasil analisa akan didapatkan suatu pola assosiasi dari keyword tertentu beserta nilai confidence yang dimiliki. Hasil analisa tersebut yang kemudian dapat menjadi masukan bagi pihak manajemen STIKOM Surabaya selaku pembuat keputusan untuk memaksimalkan fungsi fasilitas yang ada berkaitan dengan hasil analisa sistem ini.

1.1 Latar Belakang Masalah

Kata “informasi” telah menjadi suatu topik yang cukup menarik untuk dibicarakan dan seolah tak ada habisnya untuk dikaji karena pertumbuhannya dan kebutuhannya yang sangat cepat dan mendesak. Teknologi Informasi memacu dalam suatu lingkungan di mana informasi menjadi sangat penting dalam segala sisi kehidupan kita baik di dunia nyata ataupun di dunia maya atau biasa disebut internet. Internet telah secara dramatis mengubah cara orang dalam mencari suatu informasi. Berbagai web mesin pencari (search engine) banyak bermunculan dan saling bersaing untuk menjadi yang teratas dalam menyediakan informasi. Salah satu metode yang dapat digunakan search engine untuk mengumpulkan semua data yang ada di internet dan menyajikannya kembali sebagai sebuah informasi bagi user adalah web mining. “Web mining adalah sebuah penemuan dan analisis informasi yang berguna dari World Wide Web. Ini menggambarkan pencarian otomatis sumber informasi on-line yang tersedia, yaitu, konten Web mining, dan penemuan pola-pola akses pengguna dari layanan web, yaitu penggunaan Web mining”. (Cooley, Mobasher, & Srivastava (1997).

akademik STIKOM Surabaya dapat mengakses internet secara gratis untuk mendapatkan informasi penunjang pembelajaran kuliah ataupun informasi lainnya.

Usaha yang dilakukan oleh search engine untuk mengumpulkan informasi juga berbanding lurus bila dilihat dari sudut pandang pihak manajemen STIKOM Surabaya. Pihak manajemen menginginkan semua fasilitas yang ada di kampus dapat dimaksimalkan fungsinya bagi kepentingan civitas akademik STIKOM Surabaya. Banyaknya audience yang menghadiri pelatihan atau seminar yang diadakan pihak kampus, padatnya kerumunan mahasiswa di perpustakaan karena selalu tersedia koleksi baru yang sekarang ini sedang trend, dan masih banyak lagi tujuan yang lain

Surabaya. Diantaranya adalah dengan mengetahui trend apa yang sekarang ini sedang diminati di kalangan civitas akademik STIKOM Surabaya.

Untuk mengetahui trend apa yang sekarang ini sedang diminati oleh civitas STIKOM Surabaya, pihak manajemen STIKOM Surabaya merasa perlu memantau hasil pencarian yang dilakukan oleh user internet di STIKOM Surabaya pada websearch Google. Dari kumpulan keyword yang dicari oleh user internet di STIKOM Surabaya, baik yang terkoneksi lewat wired local area network ataupun STIKOM wireless Connection, dapat dijadikan sumber data untuk kemudian dianalisa sehingga dapat diketahui kata-kata yang berkaitan dengan topik tertentu dengan kadar relasi interest yang tinggi sedang menjadi trend di kampus STIKOM sekarang ini. Dari hasil pencarian user internet di Google, dirasa ada beberapa hubungan yang unik antara kata ataupun topik yang dimasukkan sebagai keyword pencarian di Google.

berkaitan dengan topik yang sama. Dan masih banyak lagi manfaat tidak langsung dari diketahuinya topik yang sekarang ini sedang menjadi trend interest di kampus STIKOM sebagaimana didapat dari hasil analisa sistem yang akan dibuat ini.

1.2 Perumusan Masalah

Adapun masalah yang akan dibahas dalam penelitian ini adalah sebagai berikut:

1. Bagaimana mengumpulkan data history keyword pencarian pada Google dari masing-masing client PC?

2. Apakah Market Basket Analysis dapat digunakan untuk menganalisa pola keyword pencarian pada Google?

3. Bagaimana menerapkan Market Basket Analysis dengan metode Apriori untuk menganalisa pola keyword pencarian pada Google dalam suatu sistem terkomputerisasi?

4. Bagaimana menghasilkan suatu daftar yang berisi hubungan assosiasi antar keyword beserta tingkat confidence yang dimiliki?

1.3 Pembatasan Masalah

Adapun batasan masalah yang digunakan sebagai berikut:

1. Sistem terdiri dari 2 (dua) bagian, yaitu Server side dan Client side, yang berjalan dalam satu jaringan dengan satu Server side yang sedang aktif.

3. Client side hanya memproses input dari browser Internet Explorer.

4. Server side hanya akan mengolah data yang dikirimkan oleh masing-masing client side.

5. Sistem tidak membahas tentang data log server Google ataupun data log server jaringan yang digunakan.

6. Sistem tidak membahas tentang keamanan data dan keamanan jaringan yang digunakan baik secara logical (software) ataupun physical (hardware).

7. Sistem tidak membahas detail penerapan Search Engine Optimization (SEO). 8. Bahasa pemrograman yang digunakan adalah Visual Basic .NET.

1.4 Tujuan

Sesuai dengan permasalahan yang ada maka tujuan dari dibuatnya sistem ini adalah:

1. Menghasilkan perangkat lunak (Client Side) yang dapat mengumpulkan data history keyword pencarian pada Google.

2. Mengetahui bahwa Market Basket Analysis dapat digunakan untuk menganalisa pola keyword pencarian pada Google.

3. Menghasilkan perangkat lunak (Server Side) yang dapat menganalisa data history keyword pencarian pada Google yang dikirimkan oleh sistem (Client Side) menggunakan metode Apriori.

1.5 Manfaat Penelitian

Sesuai dengan permasalahan yang ada maka tujuan dari dibuatnya sistem ini adalah membantu pihak manajemen menentukan topik yang sekarang ini sedang menjadi trend di kalangan civitas akademik STIKOM. Dengan diketahuinya trend yang sekarang terjadi di STIKOM, maka pihak manajemen dapat memaksimalkan fasilitas yang telah ada untuk mengikuti trend tersebut. Contohnya : bagi pihak PSDM dapat mengadakan seminar atau pelatihan yang berkaitan dengan topik tersebut, pihak perpustakaan dapat menyediakan koleksi pustaka yang baru berkaitan dengan topik tersebut, dan masih banyak manfaat lainnya yang dapat diterapkan di semua aspek bila telah diketahui hal apa yang sekarang ini sedang menjadi trend di STIKOM.

1.6 Sistematika Penulisan

Untuk memudahkan di dalam memahami permasalahan dan pembahasannya, maka penulisan Laporan Tugas Akhir ini dibuat dengan sistematika sebagai berikut

BAB I PENDAHULUAN

Dalam bab ini di bahas tentang latar belakang masalah, perumusan masalah, pembatasan masalah, tujuan, manfaat dari sistem yang akan di buat dan sistematika penulisan.

BAB II LANDASAN TEORI

Association Rule, Algoritma Apriori, Search Engine Optimization (SEO), Aplikasi Client-Server, dan Interaksi Manusia dan Komputer.

BAB III PERANCANGAN SISTEM

Bab ini dibahas mengenai metode-metode penelitian yang digunakan dalam membangun sistem dan bagaimana perancangan sistem dibuat, dalam bentuk sistem flow, flowchart, data flow diagram, diagram berjenjang, file pendukung, dan desain antar muka.

BAB IV IMPLEMENTASI DAN UJI COBA SISTEM

Dalam bab ini di bahas tentang kebutuhan hardware dan software, penggunaan program, dan evaluasi dari implementasi program yang telah di buat.

BAB V PENUTUP

Pada bab ini akan dijelaskan dasar-dasar teori yang berhubungan dengan

permasalahan yang dibahas dan juga menjelaskan sistem yang digunakan pada

tugas akhir ini. Hal ini sangat penting karena teori-teori tersebut digunakan

sebagai landasan pemikiran dalam tugas akhir ini, adapun teori-teori yang

digunakan adalah sebagai berikut:

2.1 Alasan Diperlukannya Data Mining

Alasan utama mengapa data mining menarik perhatian banyak pihak yang

bergerak di bidang teknologi informasi beberapa tahun belakangan ini adalah

adanya ketersediaan data dalam jumlah luar biasa besarnya sekaligus juga adanya

kebutuhan untuk mengolah data tersebut menjadi informasi yang lebih berguna.

Informasi dan pengetahuan yang diperoleh dapat digunakan dan diaplikasikan

dalam berbagai bidang, mulai dari manajemen bisnis, kontrol produksi, dan

sampai kepada analisa pasar.

Data mining dapat dikatakan sebagai hasil dari evolusi teknologi informasi.

Yaitu mulai dari sistem data collection, database creation, data management

(termasuk storage, retrieval dan database transaction processing), dan data

analysis and understanding.

Kecepatan berkembangnya pengumpulan dan penyimpanan data dalam

jumlah yang luar biasa banyaknya mengakibatkan data-data tersebut menjadi sulit

meng-extract informasi penting yang terkubur di sejumlah besar data yang

tersedia. Sebagai dampaknya, sering kali keputusan-keputusan penting yang

diambil dibuat tidak berdasarkan informasi yangdidapat dari data yang ada,

melainkan berdasarkan intuisi para pembuat keputusan semata. Hal ini sering

terjadi dikarenakan para pembuat keputusan tidak memiliki tools yang memadai

untuk melakukan pencarian informasi yang akurat dari data yang tersedia.

2.2 Data Mining

Secara sederhana data mining adalah suatu proses untuk menemukan

interesting knowledge dari sejumlah data yang disimpan dalam basis data atau

media penyimpanan data lainnya. Dengan melakukan data mining terhadap

sekumpulan data, akan didapatkan suatu interesting pattern yang dapat disimpan

sebagai knowledge baru. Pattern yang didapat akan digunakan untuk melakukan

evaluasi terhadap data-data tersebut untuk selanjutnya akan didapatkan informasi.

Tehnik dalam data mining datang dari Basis Data, Machine Learning, dan

Statistik. Elemen-elemen kunci untuk data mining ini telah dibuat dalam beberapa

tahun terakhir. Secara umum tugas dari data mining dapat dibagi ke dalam dua

tipe, yaitu Predictive Data Mining dan Knowledge Discovery / Description Data

Mining.

Predictive Data Mining adalah tipe data mining untuk memprediksi nilai

suatu variabel di masa yang akan datang atau nilai variabel lain berdasarkan

beberapa variabel yang saat ini telah diketahui nilainya. Yang termasuk dalam tipe

Knowledge Discovery / Description Data Mining yang juga sering disebut

sebagai pencarian pola (pattern discovery) adalah tipe data mining yang

digunakan untuk mendapatkan pola yang tersembunyi dalam data dan bisa

dipahami oleh manusia, biasanya ditampilkan dalam bentuk kalimat yang mudah

dimengerti, misalnya “Jika seseorang membeli produk A maka juga membeli

produk B”. Meskipun pola ini bisa ditemukan oleh manusia tanpa bantuan

komputer – khususnya jika jumlah variabel dan datanya kecil – namun jika jumlah

variabel puluhan bahkan ratusan dan jumlah data ribuan bahkan jutaan maka

diperlukan waktu bertahun-tahun untuk mendapatkan pola-pola tersebut. Disinilah

peran teknologi informasi dengan dukungan sistem data mining membantu dalam

penyelesaian permasalahan ini. Yang termasuk tipe ini adalah: klusterisasi, aturan

asosiasi, dan penemuan pola sekuensial.

Dengan data mining pemilik toko bisa mendapatkan informasi penting dan

profitable tentang konsumen yang pada akhirnya bisa meningkatkan keuntungan

toko dan angka penjualan. Kegunaan informasi pada data mining seperti diatas

sering disebut sebagai Market Basket Analysis. Dalam jangka panjang, data

mining dapat membuat sebuah toko menjadi lebih kompetitif.

2.3 Tahapan-Tahapan pada Data Mining

Tahap-tahapnya dimulai dari pemrosesan raw data atau data mentah sampai

pada penyaringan hingga ditemukannya knowledge, yang dijabarkan sebagai

berikut :

a. Selection, yaitu proses memilih dan memisahkan data berdasarkan beberapa

b. Preprocessing, yaitu proses mempersiapkan data dengan cara membersihkan

data, informasi atau field yang tidak dibutuhkan yang jika dibiarkan hanya

akan memperlambat proses query, misalnya nama pelanggan jika kita sudah

mengetahui kode pelanggannya. Selain itu juga pada tahap ini dilakukan

penyeragaman format terhadap data-data yang tidak konsisten seperti pada

suatu field darisuatu tabel, data jenis kelamin diinputkan dengan “L” atau

“M”, sedangkan pada tabel lainnya data tersebut diinputkan sebagai “P” dan

“W”.

c. Transformation, data-data yang melalui proses select dan pre-processing

tidak begitu saja langsung digunakan, akan tetapi ditransformasikan terlebih

dahulu ke bentuk yang lebih navigable dan usable, misalnya dengan

menambahkan field tertentu yang bersifat demografi, seperti propinsi, kota

atau informasi apapun yang biasanya digunakan pada riset pemasaran.

d. Data Mining, tahap ini dipusatkan untuk mendapatkan pola dari data

(extraction of data)

e. Interpretation and evaluation, dalam proses ini pattern atau pola-pola yang

telah diidentifikasikan oleh sistem kemudian diterjemahkan/diinterpretasikan

ke dalam bentuk knowledge yang lebih dimengerti oleh user untuk membantu

pengambilan keputusan, misalnya menunjukkan item yang saling berassosiasi

melalui grafik atau bentuk lain yang lebih mudah dimengerti.

2.4 Market Basket Analysis (MBA)

Market Basket Analysis merupakan sebuah analisis terhadap kebiasaan

korelasi di antara berbagai macam item yang dimasukkan customer di dalam

shopping basket mereka. Secara lebih spesifik Market Basket Analysis bertujuan

untuk mengetahui item apa saja yang sering dibeli bersamaan oleh customer. Item

di sini diartikan sebagai berbagai macam produk atau barang pada supermarket

(Han, Yongjian Fu, 1999).

Pada umumnya Market Basket Analysis dapat diaplikasikan pada :

1. Transaksi kartu kredit : barang-barang yang dibeli menggunakan kartu kredit

dapat menjadi analisa atas produk sejenis lainnya yang juga dibeli secara

bersamaan.

2. Transaksi Supermarket : kombinasi dari barang-barang yang telah dibeli oleh

pelanggan dapat digunakan untuk menentukan peletakan posisi barang di rak.

3. Transaksi produk telekomunikasi : fasilitas yang saling berhubungan (Seperti

nada sela, tampilan nama pemanggil, fungsi multimedia, kamera, koneksi dan

lain-lain) membantu menentukan paket dan fungsi dari suatu produk.

4. Transaksi perbankan : pola dari pelayanan yang digunakan oleh nasabah

digunakan oleh pihak bank untuk menawarkan pelayanan yang juga banyak

digunakan oleh nasabah lainnya.

5. Transaksi asuransi : kombinasi yang tidak lazim dari sebuah klaim asuransi

menunjukkan terjadinya kecurangan sebuah klaim (klaim fiktif/ rekayasa).

6. Prosedur absensi mesin : kombinasi yang tidak lazim dari jam kedatangan

seseorang menunjukkan terjadinya kecurangan dalam proses absensi.

7. Catatan medis pasien : kombinasi tertentu dari suatu kondisi dapat

Untuk beberapa kasus, pola dari item-item yang dibeli secara bersamaan

oleh konsumen mudah untuk ditebak, misalnya susu dibeli bersamaan dengan roti.

Namun, mungkin saja terdapat suatu pola pembelian item yang tidak pernah

terpikirkan sebelumnya. Misalnya, pembelian minyak goreng dengan deterjen.

Mungkin saja pola seperti ini tidak pernah terpikirkan sebelumnya karena minyak

goreng dan deterjen tidak mempunyai hubungan sama sekali, baik sebagai barang

pelengkap maupun barang pengganti. Hal ini mungkin tidak pernah terpikirkan

sebelumnya sehingga tidak dapat diantisipasi jika terjadi sesuatu, seperti

kekurangan stok deterjen misalnya. Inilah salah satu manfaat yang dapat diperoleh

dari melakukan market basket analysis. Dengan melakukan proses ini secara

otomatis, seorang manajer tidak perlu mengalami kesulitan untuk menemukan

pola item apa saja yang mungkin dibeli secara bersamaan.

2.5 Association Rules

Association rules digunakan untuk menemukan hubungan di antara data

atau bagaimana suatu kelompok data mempengaruhi suatu keberadaan data yang

lain (M. Kantardzic, 2003). Metode ini dapat membantu mengenali pola-pola

tertentu di dalam kumpulan data yang besar. Association rule meliputi dua tahap

(Ulmer, David, 2002) :

1. Pencarian frequent itemset, dengan cara mencari kombinasi yang paling sering

terjadi dari suatu itemset.

2. Penyusunan rules, dengan cara mendefinisikan Condition dan Result

Dalam menentukan suatu association rule, terdapat suatu interestingness

measure (ukuran kepercayaan) yang didapatkan dari hasil pengolahan data dengan

perhitungan tertentu. Umumnya ada tiga ukuran, yaitu:

- Support : suatu ukuran yang menunjukkan seberapa besar tingkat dominasi suatu

item/itemset dari keseluruhan transaksi. Ukuran ini akan menentukan apakah suatu

item/itemset layak untuk dicari confidence-nya (misal, dari seluruh transaksi yang

ada, seberapa besar tingkat dominasi yang menunjukkan bahwa item A dan B

dibeli bersamaan) dapat juga digunakan untuk mencari tingkat dominasi item

tunggal. B) (A as Probabilit = B)

Support(A→ → . . . . (2.1)

- Confidence : suatu ukuran yang menunjukkan hubungan antar 2 item secara

conditional (misal, seberapa sering item B dibeli jika orang membeli item A).

Support(A) B) Support(A = B) (A

Confidence → →

. . . . (2.2)

- Improvement : suatu ukuran yang menunjukkan besarnya kemungkinan 2 item

dapat dibeli secara bersamaan.

Support(B) x Support(A) B) Support(A = B) (A t

Improvemen → →

Ketiga ukuran ini nantinya akan berguna dalam menentukan interesting

association rules, yaitu untuk dibandingkan dengan threshold (batasan) yang

ditentukan.

Batasan tersebut umumnya terdiri dari minimum support, minimum

cofidence, dan minimum improvement. Sebuah association rule dengan

confidence sama atau lebih besar dari minimum confidence dapat dikatakan

sebagai valid association rule (Agrawal R, Srikant, R.,1994).

2.6 Algoritma Apriori

Algoritma ini dicetuskan oleh Agrawal (1994). Ide dasarnya adalah

menghitung pola kemunculan item yang muncul dalam data transaksi dengan

beberapa iterasi. Iterasi ke i berarti mendapatkan semua frequent i-itemset (suatu

itemset yang jumlah item anggotanya sejumlah i). Langkah umum tiap iterasi

adalah menghasilkan candidate itemset kemudian dihitung nilai support dari tiap

candidate. Untuk menghasilkan candidate, pada dasarnya dapat dilakukan dengan

menyusun kombinasi item-item yang sudah ditemukan sebelumnya. Algoritma ini

didasari oleh hukum apriori, jika sebuah itemset ternyata infrequent, maka

seharusnya superset-nya juga infrequent sehingga tidak perlu diperiksa lagi.

Pada iterasi pertama, setiap jenis item yang ditemukan dalam data dijadikan

candidate untuk frequent 1-itemsets. Sedangkan candidate di iterasi berikutnya

didapatkan dari frequent itemset yang ditemukan di iterasi sebelumnya. Proses

Selain algoritma Apriori yang diimplementasikan sendiri, dalam data

mining workbench yang dibangun juga diintegrasikan implementasi algoritma

Apriori oleh Christian Borgelt (2003) yang sering diacu dan digunakan oleh

peneliti di bidang algoritma data mining.

2.7 Google

Google adalah plesetan dari kata 'googol', yang dipakai oleh Milton Sirotta,

keponakan dari ahli matematika Amerika Edward Kasner, untuk menyebutkan

angka 1 dan mempunyai 100 angka nol dibelakangnya. Google memakai kata ini

dalam menjelaskan misi perusahaan untuk mengorganisasi sedemikian banyaknya

informasi yang tersedia di Internet dan didunia ini.

Google adalah sebuah raksasa pencarian yang banyak diminati sebagai

search engine favorit. Google seolah telah menembus ruang waktu di berbagai

belahan dunia. Google merupakan mesin pencari yang mempunyai nama yang

cukup populer di mata para pengguna internet sedunia. Tampilan Google sangat

sederhana, tetapi mengandung kekuatan dan multifungsi. Selain itu, web Google

sangat lengkap dan hampir menampung semua perbendaharaan kata dalam

berbagai bahasa di seluruh dunia.

Mesin pencari (search engine) merupakan cara yang efektif untuk mencari

informasi secara online berdasarkan kata kunci (keyword) yang dimasukkan.

Dalam sistem database, hal itu disebut sebagai query, merupakan sistematika

bahasa operasi untuk melakukan pencarian data berdasarkan kedekatan dengan

Google mempunyai misi untuk memberikan pengalaman pencarian di

Internet yang terbaik dengan mewujudkan informasi dunia yang mudah diakses

dan bermanfaat. Google, pembuat mesin pencarian terbesar di dunia, menawarkan

kecepatan, kemudahan pencarian informasi di internet. Dengan mengakses lebih

dari 1.3 milyar halaman web, Google mengantarkan hasil yang relevan dengan

semua pemakai di seluruh dunia kurang dari setengah detik. Sampai hari ini,

Google telah merespon lebih dari 100 juta permintaan pencarian dalam sehari.

Dua mahasiswa Ph.D. dari Stanford, Larry Page dan Sergey Brin,

mendirikan Google tahun 1998. Perusahaan pribadi itu mengumumkan pada bulan

Juni 1999 bahwa perusahaan itu telah memiliki sumber pendanaan sebesar $25

juta. Sumber pendanaan perusahaan meliputi Kleiner Perkins Caufield & Byers

dan Sequioa Capital. Google menyajikan layanan melalui situs publik miliknya,

www.google.com. Perusahaan juga menawarkan solusi pencarian web secara

co-branded untuk para penyedia informasi.

Teknologi pencarian Google yang inovatif dan tata muka pemakainya yang

elegan menempatkan Google pada posisi yang jauh berbeda dari mesin pencarian

generasi pertama yang tersedia saat ini. Dibandingkan dengan hanya

menggunakan teknologi kata kunci atau metasearch, Google memakai teknologi

terbaru PageRank yang sedang dipatenkan, teknologi ini menjamin

informasi-informasi yang terpenting akan ditampilkan dahulu.

PageRank menampilkan pengukuran yang objektif mengenai tingkatan

halaman web dan diukur dengan cara menyelesaikan sebuah persamaan dengan

struktur keterkaitan yang sangat luas seperti dalam sebuah struktur organisasi.

Pada intinya, Google menginterpretasikan sebuah keterkaitan dari Halaman A ke

Halaman B sebagai sebuah "suara" oleh Halaman A untuk Halaman B. Google

menilai pentingnya halaman web berdasarkan perolehan suara yang diperoleh.

Google juga menganalisa halaman yang memberikan suara.

Metode-metode pencarian Google yang otomatis dan kompleks tidak

membolehkan adanya gangguan dari manusia. Tidak seperti mesin pencari yang

lain, Google disusun agar tak seorangpun dapat membeli "tempat yang lebih

tinggi" di hasil pencarian atau mengubah hasil pencarian untuk tujuan komersial.

Pencarian Google adalah pencarian yang jujur dan obyektif dalam mencari

website yang bermutu tinggi dengan cara yang mudah.

(http://www.google.co.id/intl/id/profile.html)

2.8 Aplikasi Client-Server

Dengan semakin berkembangnya teknologi jaringan komputer, sekarang ini

ada kecenderungan sebuah sistem yang menggunakan jaringan untuk saling

berhubungan. Dalam jaringan tersebut, biasanya terdapat sebuah komputer yang

disebut server, dan beberapa komputer yang disebut client. Server adalah

komputer yang dapat memberikan service (memberikan respon) kepada client,

sedangkan client adalah komputer yang mengakses beberapa service yang ada di

server. Ketika client membutuhkan suatu service yang ada di server, dia akan

mengirimkan request kepada server lewat jaringan. Jika request tersebut dapat

dilaksanakan, maka server akan mengirimkan balasan berupa service yang

adalah cenderung pasif, menunggu request, menerima request, memproses request

dan mengirimkan balasan berupa service. Sebaliknya dengan client yang

cenderung aktif, mengirim request, menunggu dan menerima balasan dari server .

(http://bebas.vlsm.org)

Sebuah client adalah suatu aplikasi, atau komponen yang meminta sebuah

layanan dari obyek lain. Obyek yang menerima permintaan memberikan layanan

yang ada lewat metode-metode publiknya. Karenanya, obyek ini adalah server

dalam hubungan demikian karena ia menyediakan sebuah layanan. Sebuah obyek

dapat menjadi server pada suatu obyek dan sebuah client dari obyek lain secara

bersamaan, yang mana merupakan model dari kehidupan sehari-hari (William

Stamakis, 2001).

Menurut Yuswanto (2005) dalam bukunya yang berjudul “Pemrograman

Client-Server Microsoft Visual Basic 6.0 Jilid 1” dijelaskan dasar dari arsitektur

client-server sebenarnya cukup sederhana yaitu komputer yang berbeda

melakukan tugas yang berbeda, dan setiap komputer dapat dioptimalkan untuk

suatu tugas tertentu. Pada arsitektur client-server, aplikasi dipecah-pecah menjadi

2 (dua) komponen utama yang bekerja sama untuk mencapai satu tujuan bersama.

Komponen-komponen ini disebut Tier (tingkat), dan setiap tingkat

mengimplementasikan tugas yang berbeda. Teknologi client-server menjadi

sangat populer karena banyak tugas pemrosesan yang dilakukan pada komputer

2.9 Protokol TCP/IP

Pada dasarnya komunikasi data merupakan proses mengirimkan data dari

satu komputer ke komputer yang lain. Untuk dapat mengirimkan data, pada

komputer harus ditambahkan alat khusus, yang dikenal sebagai network interface

(interface jaringan). Jenis interface jaringan ini bermacam-macam, bergantung

pada media fisik yang digunakan untuk mentransfer data tersebut.

Dalam proses pengiriman data ini terdapat beberapa masalah yang harus

dipecahkan. Pertama, data harus dapat dikirimkan ke komputer yang tepat, sesuai

tujuannya. Hal ini akan menjadi rumit jika komputer tujuan transfer data ini tidàk

berada pada jaringan lokal, melainkan di tempat yang jauh. Jika lokasi komputer

yang saling berkomunikasi "jauh" (secara jaringan) maka terdapat kemungkinan

data rusak atau hilang Karenanya, perlu ada mékanisme yang mencegah rusaknya

data.

Hal lain yang perlu diperhatikan ialah, pada komputer tujuan transfer data

mungkin terdapat lebih dari. satu aplikasi yang menunggu datangnya data. Data

yang dikirim harus sampai ke aplikasi yang tepat, pada komputer yang tepat,

tanpa kesalahan.

Cara alamiah, untuk menghadapi setiap masalah yang rumit ialah

memecahkan masalah tersebut menjadi bagian yang lebih kecil. Dalam

memecahkan masalah transfer data di atas, para ahli jaringan komputer pun

melakukan hal yang sama. Untuk setiap problem komunikasi data, diciptakan

solusi khusus berupa aturan-aturan untuk menangani problem tersebut. Untuk

sama satu dengan lainnya. Sekumpulan aturan untuk mengatur proses pengiriman

data ini disebut sebagai protokol kornunikasi data. Prbtokol ini

diimplementasikan dalam bentuk program komputer (software) yang terdapat

pada komputer dan, peralatan komunikasi data lainnya.

TCP/IP adalah sekumpulan protokol yang didesain untuk melakukan

fungsi-fungi komunikasi data pada Wide Area Network (WAN). TCP/IP terdiri atas

sekumpulan protokol yang masing-masing bertanggung jawab atas bagian-bagian

tertentu dari komunikasi data. Berkat prinsip in tugas masing-masing protokol

menjadi jelas dan sederhana. Protokol yang satu tidak perlu mengetahui cara kerja

protokol yang lain, sepanjang ia masih bisa saling mengirim dan menerima data.

Berkat penggunaan prinsip ini, TCP/IP menjadi protokol komunikasi data

yang fleksibel. Protokol TCP/IP dapat diterapkan dengan mudah di setiap jenis

komputer dan interface jaringan, karena sebagian besar isi kumpulan protokol im

tidak spesifik terhadap satu komputer atau peralatan jaringan tertentu. Agar

TCP/IP dapat berjalan di atas interface jaringan tertentu, hanya perlu dilakukan

perubahan path protokol yang berhubungan dengan interface jaringan saja.

Sekumpulan protokol TCP/IP ini dimodelkan dengan empat layer TCP/IP,

sebagaimana terlihat pada gambar di bawah ini.

TCP/IP terdiri atas empat lapis kumpulan protokol yang tertingkat. Keempat

lapis/layer tersebut adalah:

1. Network Interface Layer

2. Internet Layer

3. Transport Layer

4. Application Layer

Dalam TCP/IP, terjadi penyampaian data dan protokol yang berada di satu

layer ke protokol yang berada di layer yang lain. Setiap protokol memperlakukan

semua informasi yang diterimanya dari protokol lain sebagai data

Jika suatu protokol menerima data dari protokol lain di layer atasnya, ia

akan menambahkan informasi tambahan miliknya ke data tersebut. Informasi ini

memiliki fungsi yang sesuai dengan fungsi protokol tersebut. Setelah itu, data ini

diteruskan lagi ke protokol path layer di bawahnya.

Hal yang sebaliknya terjadi jika suatu protokol menerima data dari protokol

lain yang berada pada layer di bawahnya. Jika data ini dianggap valid, protokol

akan melepas informasi tambahan tersebut, untuk kemudian meneruskan data itu

Gambar 2.2 Pergerakan data dalam layer TCP/IP

Lapisan/Layer terbawah, yaitu Network Interface layer, bertanggung jawab

mengirim dan menerima data dari media fisik. Media fisiknya dapat berupa kabe!,

serat optik, atau gelombang radio. Karena tugasnya ini, protokol pada layer ini

harus mampu menerjemahkan sinyal listrik menjadi data digital yang dimengerti

komputer, yang berasal dari peralatan lain yang sejenis.

Lapisan/Layer protokol berikutnya ialah Internet Layer. Protokol yang

berada pada layer ini bertanggung jawab dalam proses pengiriman paket ke alamat

yang tepat Pada layer ini terdapat tiga macam protokol, yaitu IP, ARP, dan ICMP.

IP (Internet Protocol) berfungsi untuk menyampaikan paket data ke alamat

yang tepat. ARP (Address Resolution Protocol) ialah protokol yang digunakan

untuk menemukan alamat hardware dari komputer yang terletak pada network

yang sama. Sedangkan ICMP (Internet Control Message Protocol) ialah protokol

yang digunakan untuk mengirimkan pesan dan melaporkan kegagalan pengiriman

Layer berikutnya, yaitu Transport Layer, berisi protokolyang bertanggung

jawab untuk mengadakan kornunikasi antara dua komputer. Kedua protokol

terse-but ialah TCP (Transmission Control Protocol) dan UDP (User Datagram

Protocol). Layer teratas, ialah Application Layer. Pada layer inilah terletak semua

aplikasi yang menggunakan protokol TCP/IP.

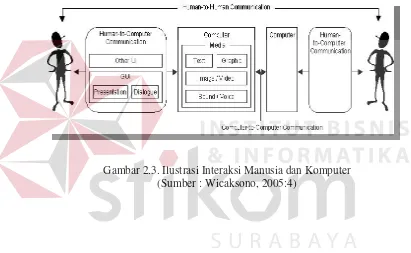

2.10 Interaksi Manusia dan Komputer

Interaksi manusia dan komputer menurut Wicaksono (2005:3) adalah

bidang studi yang mempelajari, manusia, teknologi komputer dan interaksi antara

kedua belah pihak, merupakan suatu disiplin ilmu yang mempelajari desain,

evaluasi, implementasi dari sistem komputer interaktif untuk dipakai oleh

manusia, beserta studi tentang faktor-faktor utama dalam lingkungan interaksinya.

Adapun karakteristik dari desain antar muka yang memperhatikan

usability adalah sebagai berikut :

1. User centered design

yang menitik beratkan kepada user dan task sejak awal pembuatan desain.

2. Participative design

User diartikan sebagai bagian dari tim desainer, agar terbentuk suatu desain

yang mudah dioperasikan.

3. Iterative design

Pembuatan desain, testing hingga penilaiannya dan pendesainan ulang

memenuhi spesifikasi usability yang diinginkan.

4. Experimental design

simulasi dan evaluasi prototype secara keseluruhan.

5. User supportive design

Melakukan pelatihan, seleksi manual jika diperlukan, seperti bantuan dari

”ahli” disekitarnya, misal :

a. online : spesifikasi bantuan konten desain.

[image:35.612.103.514.252.505.2]b. offline : customer service.

Penelitian ini nantinya akan merancang dan membangun sebuah sistem

berbasis desktop yang berjalan pada unit berbasis Windows untuk melakukan

analisa pola keyword pencarian di Google dari sebuah jaringan komputer. Sistem

yang akan dibuat nantinya bertujuan untuk mendapatkan pola assosiasi dari

keyword-keyword yang dicari oleh user di jaringan pada websearch Google,

dengan harapan dapat membantu manajemen STIKOM Surabaya dalam

pengembangan ataupun restrukturisasi fasilitas kampus, ataupun dalam

pengadaan event di lingkungan kampus.

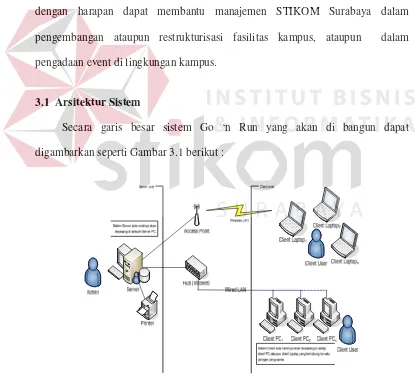

3.1 Arsitektur Sistem

Secara garis besar sistem Go ‘n Run yang akan di bangun dapat

[image:36.612.97.512.283.661.2]digambarkan seperti Gambar 3.1 berikut :

Gambar 3.1 menjelaskan bahwa Go ’n Run nantinya akan terbagi menjadi 2

(dua) bagian, yaitu aplikasi yang berada di sisi server sebagai penganalisis data,

dan aplikasi yang berada di setiap client baik yang terhubung secara wired

ataupun wireless local area network sebagai pengumpul data. Server dan Client

akan berada dalam satu jaringan yang sama meskipun tersambung dari hub wired

network dan wireless access point yang berbeda.

Aplikasi client hanya akan memonitor aktivitas dari browser Internet

Explorer. Setiap url yang diketikkan pada addressbar Internet Explorer akan

dicatat dan kemudian dikirimkan ke aplikasi server. Sebagaimana umumnya

aplikasi yang berjalan secara client-server, maka terlebih dahulu harus ditentukan

IP address dari server dan juga port yang digunakan sebagai jalur komunikasi

antara client dan server.

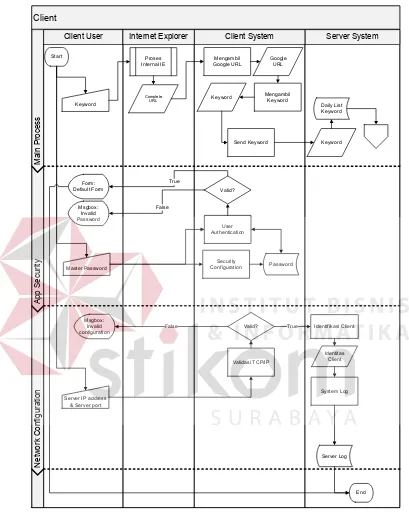

3.2 System Flow

Dalam menentukan arah atau alur suatu sistem dibutuhkan suatu cara

perancangan untuk mendeskripsikan bagaimana tiap langkah yang dilakukan

dalam sistem dan pengguna dapat diketahui, agar didapatkan suatu gambaran

mengenai cara kerja dari sistem yang akan dibangun berdasarkan alur rancangan.

Sebagaimana telah disebutkan sebelumnya, sistem ini nantinya akan terbagi

menjadi 2 (dua) aplikasi utama, yaitu sisi client dan sisi server. Alur rancangan

! " " # $ ! # $ $$ % $

[image:38.612.103.512.75.589.2]& $ ' ( & $) ! * $ + ' $ $ # $ , $ $ & $) + * - + ! * $ $ ' + $ # $ # $ -# $

Gambar 3.2. System Flow Aplikasi Client

Agar Go ’N Run client dapat digunakan dengan sempurna, terlebih dahulu

beserta port yang sedang aktif digunakan menerima kiriman paket keyword

Google. Begitu konfigurasi jaringan sudah dilakukan dan client sudah dapat

terkoneksi dengan server, pada startup aplikasi Go ’N Run client berikutnya

setiap aktifitas keluar masuknya client ke sistem server akan selalu dicatat di log

server. Pencatatan ini berguna untuk membantu identifikasi client, sehingga dapat

diketahui client mana saja (siapa saja) yang sedang online dan terhubung dengan

aplikasi Go ’N Run server.

Fitur password dapat diaktifkan untuk mencegah pengubahan konfigurasi

jaringan komunikasi dengan aplikasi server oleh pihak lain.

Aplikasi client akan mencatat semua url yang diketikkan di addressbar

Internet Explorer. Url akan disaring sehingga hanya akan didapatkan url yang

berasal dari domain Google. Data url Google akan disaring ulang, hingga

akhirnya akan didapatkan kumpulan kata kunci yang dicari oleh user.

Secara periodik kata kunci akan dikirimkan ke aplikasi server untuk

kemudian disimpan. Sehingga data dapat dianalisa di kemudian hari sesuai dengan

kebutuhan analisis.

[image:39.612.102.513.287.496.2]Sedangkan alur rancangan pada aplikasi server akan tampak seperti pada

-' $ ' ( , $ -$ " ' ! ' ! + . # $ / 0 / $ 0 $ + * $ # $ " ) -+ " $ ) -+ $ # $ -+* $ # $ 1

Gambar 3.3. System Flow Aplikasi Server

Agar Go ’N Run server dapat digunakan dengan sempurna, terlebih dahulu

harus ditentukan port manakah yang digunakan untuk melayani kiriman paket

Kumpulan pola keyword pencarian yang telah terkumpul di server

kemudian dilakukan analisa dengan memberikan batasan nilai Minimal Support

dan Minimal Confident. Daftar yang dihasilkan adalah data yang memenuhi

persyaratan nilai Minimal Support dan Minimal Confident.

User diberikan pilihan apakah daftar tersebut akan dicetak menjadi sebuah

dokumen. Modul PDF Generator akan memproses daftar tersebut hingga

dihasilkan sebuah file PDF yang memuat deskripsi singkat dari hasil analisis

Market Basket Analysis, grafik frekuensi data, dan daftar kesimpulan analisis data.

Di akhir proses user kembali diberikan pilihan, apakah file PDF tersebut

akan didistribusikan atau tidak. Media email dipilih sebagai media distribusi

berkas kepada pihak-pihak terkait. Untuk mempermudah identifikasi user

penerima email, terlebih dahulu bisa diisikan data user pada buku alamat email Go

’N Run Server.

3.3 Flowchart Penerapan Market Basket Analysis

Proses terpenting pada aplikasi ini adalah penerapan metode Market Basket

Analysis. Proses dimulai dengan pencatatan url dari browser Internet Explorer.

Dari url yang berhasil dicatat, hanya akan diambil url yang berasal dari domain

Google. Dari daftar baru yang hanya berisi url dari Google, akan dipecah-pecah

sehingga didapatkan pola keyword yang dicari oleh user.

Pola-pola keyword kemudian akan dipecah menjadi daftar keyword tunggal.

Kemudian dibuat tabel tabulasinkeyword untuk mengetahui jumlah keyword

yang ditemukan per pola keyword yang ada. Dari tabel tabulasi dapat diketahui

batasan nilai Minimal Support dan Minimal Confident didapatkan daftar akhir

pola keyword yang ber-asosiasi dan memenuhi batasan nilai Minimal Support

dan Minimal Confident. Aliran proses Market Basket Analysis yang diterapkan

3.4 Data Flow Diagram

Data Flow Diagram (DFD) berfungsi untuk menggambarkan proses aliran

data yang terjadi di dalam sistem dari tingkat yang tertinggi sampai yang terendah,

yang memungkinkan kita untuk melakukan dekomposisi. Dengan adanya

dekomposisi, sistem dapat dibagi menjadi bagian-bagian yang lebih kecil dan

lebih sederhana.

Desain DFD dalam sistem sering digunakan untuk menggambarkan suatu

sistem yang telah ada atau sistem baru yang telah dikembangkan secara logika

tanpa mempertimbangkan lingkungan fisik dimana data tersebut mengalir.”

(H.M,1989:700)

3.4.1 Context Diagram

Desain DFD dalam sistem ini seperti dalam Gambar 3.5. Context diagram

merupakan diagram pertama dalam rangkaian suatu DFD yang menggambarkan

entitas-entitas yang berhubungan dengan suatu sistem informasi.

AttachedReport

Raw URL Hostname

Serverport

Usedport

Original PDF Report Min_Confident Min_Support Password

mailAddress 0

Analisis Pola Keyword Pencarian pada Google Menggunakan Market Basket

Analysis + Client User Internet Explorer Departemen PPTI

Dari Context Diagram dapat diketahui bagaimana sistem akan berjalan

secara garis besarnya. Sistem akan membutuhkan inputan dari user client berupa

URL yang dituliskan pada addressbar browser Internet Explorer. Dan bagian

PPTI untuk mendapatkan daftar pola keyword terlebih dahulu harus menentukan

besarnya nilai Minimum Frequent, Minimum Support dan Minimum Confidence.

Sebagai kesimpulan awal, dari Minimum Frequent, Minimum Support dan

Minimum Confidence yang berbeda maka akan didapatkan daftar pola keyword

yang berbeda pula.

3.4.2 Diagram Berjenjang

Diagram berjenjang merupakan alat perancangan sistem yang dapat

menampilkan seluruh proses yang terdapat pada suatu sistem tertentu dengan

jelas dan terstruktur. Pada rancangan sistem Go ’n Run ini terdiri dari 8 (delapan)

proses utama yaitu proses Membangun Knowledgebase, Mengolah URL,

Mendapatkan Keyword Pencarian dan Market Basket Analysis. Masing-masing

dari proses utama tersebut akan dijabarkan kembali ke dalam beberapa sub

proses. Dari diagram berjenjang berikut ini akan terlihat masing-masing sub level

dari Data Flow Diagram (DFD)

Seluruh proses yang terbentuk merupakan penjabaran dari masing-masing

proses diatasnya dimana proses proses Membangun Knowledgebase, Mengolah

URL, Mendapatkan Keyword Pencarian dan Market Basket Analysis dapat

diturunkan (decomposition) lagi menjadi beberapa sub proses. Adapun secara

garis besar, diagram berjenjang yang membangun rancangan aplikasi

Gambar 3.6. Diagram Berjenjang Sistem Go ’n Run

3.4.3 DFD Level 0

DFD level 0 merupakan proses decompose dari context diagram. DFD level

0 menggambarkan tiap-tiap proses yang terdapat dalam sistem Go ‘n Run.

PPTIPPTIPPTI PPTI [AttachedReport] PDFFiles ServerIdentifier PasswordNotification ClientIdentifier AnalysisResult PatternKeyword PatternKeyword ClientIdentifier [Usedport] [mailAddress] [Password] [Min_Confident] [Min_Support]

[Original PDF Report]

[Hostname] [Serverport]

[Raw URL] Internet Explorer Client User Client User 1 URL_Handler + 2 Password Handler 3 TCPIP_Handler 4 MarketBasketAnalysis + 5 Report_Generator + 6 MailSender + 7 TCPIP_Handler 8 Log_Handler 1 DailyPacket 2 SystemLog Departemen Client User

PROSES DI CLIENT PPTI

PROSES DI SERVER

. Gambar 3.7. DFD Level 0 Sistem Go ’n Run

Pada DFD level 0 ini menggambarkan diagram yang sudah diturunkan dari

context diagram. Diagram ini untuk memperjelas bahwa sistem ini nantinya akan

terpecah menjadi 2 (dua) bagian utama, yaitu aplikasi Client dan aplikasi Server.

3.4.4 DFD Level 1 Proses URL Handler

DFD Level 1 Proses URL Handler menggambarkan secara garis besar

Url Handler, sistem akan mencatat semua url yang tertulis di addressbar Internet

Explorer. Selanjutnya url yang tercatat akan dipilih hanya yang berasal dari

domain Google. Dari tiap url domain Google, sistem akan mencoba mengenali

pola keyword yang sebelumnya diketikkan oleh user dalam proses searching.

Setelah didapatkan pola akhir keyword pencarian, pola keyword tersebut akan

dikirimkan ke aplikasi server untuk kemudian dianalisa lebih lanjut. Untuk proses

DFD level 1 Proses UrlHandler dapat dilihat pada Gambar 3.8.

rawPaternKeyword GoogleUrl validUrl [PatternKeyword] [Raw URL] Internet

Explorer 1 DailyPacket

1.1 getUrl 1.2 getGoogleUrl 1.3 getKeyword 1.4 sendKeyword

. Gambar 3.8. DFD Level 1 Proses URL Handler

3.4.5 DFD Level 1 Proses Market Basket Analysis

DFD Level 1 Proses Market Basket Analysis menggambarkan proses paling

utama dari sistem Go ’n Run Server. Dari semua keyword yang terkumpul

dilakukan penghitungan frekwensi keyword hingga akhirnya didapatkan daftar

frequent keyword. Daftar frequent keyword nantinya akan digunakan sebagai input

pada proses Apriori. Dengan menentukan terlebih dahulu nilai Minimum Support

keyword keyword yang memenuhi nilai Minimum Support dan Minimum

Confidence. Untuk proses DFD level 1 Proses Market Basket Analysis dapat

dilihat pada Gambar 3.9.

AcceptedValue FrequentKeyword [AnalysisResult] [PatternKeyword] [Min_Support] [Min_Confident] PPTI PPTI 1 DailyPacket Report_Generator 4.1 Generate Tabel Tabular 4.2 Hitung Nilai Support 4.3 Hitung Nilai Confident

Gambar 3.9. DFD Level 1 Proses Market Basket Analysis

3.4.6 DFD Level 1 Report Generator

DFD Level 1 Report Generator menggambarkan bagaimana sistem

mengolah data tabular hasil analisis menjadi data visual berupa grafik dan

pembacaan tabel. Report yang dihasilkan dibuat sesederhana mungkin sehingga

memudahkan orang awam untuk memahami hasil dari analisa yang dilakukan.

Hasil dari analisis yang pada awalnya masih berupa tabel mungkin akan sedikit

menyulitkan bagi yang masih awam dengan hasil matematis. Oleh karena itu

kemudian dibuat dalam bentuk grafik. Dari grafik yang dihasilkan kemudian

dokumen PDF. Dipilih file PDF karena hasil ini tidak memerlukan proses editing

[image:50.612.103.513.172.490.2]lagi (read only). Untuk proses DFD Level 1 Report Generator dapat dilihat pada

Gambar 3.10.

ChartValue

[AnalysisResult]

[Original PDF Report]

[PDFFiles]

PPTI MarketBasketAnalysis

MailSender 5.1

ChartGenerator

5.2 PDFGenerator

Gambar 3.10. DFD Level 1 Report Generator

3.4.7 DFD Level 1 Mail Sender

DFD Level 1 Mail Sender menggambarkan bagaimana aplikasi server

mendistribusikan file PDF hasil analisis ke pihak-pihak terkait untuk dijadikan

masukan pembuatan kebijakan. Untuk memudahkan mengenali siapa saja

penerima laporan hasil analisis, sebelumnya harus sudah dimiliki daftar alamat

email distribusi laporan. File PDF yang dihasilkan proses analisa akan dikirimkan

sebagai attachment file ke alamat email yang dipilih. Untuk proses DFD Level 1

EmailAddress

[AttachedReport]

[PDFFiles] [mailAddress]

PPTI

Report_Generator Departemen

6.1 Mailbook

6.2 AttachFile

Gambar 3.11. DFD Level 1 Mail Sender

3.5 Desain File Pendukung

Dibutuhkan beberapa file pendukung yang diperlukan agar sistem dapat

berjalan dengan baik.

3.5.1. File iexplore.dll

Lokasi : Client – Folder plugins

Type : Application Extension.

Fungsi : Mengenali browser Internet Explorer.

Keterangan : File diperlukan untuk bisa mengenali browser Internet Explorer

dan mencatat url yang ada di addressbar Internet Explorer.

3.5.2. File Interfaces.dll

Lokasi : Client.

Type : Application Extension.

Fungsi : Mengenali plugin yang ada di folder aplikasi client.

Keterangan : File diperlukan untuk bisa mengenali plugin yang ada di folder

aplikasi client.

Gambar 3.13. File interface.dll

3.5.3. File dotnetCHARTING.WinForms.dll

Lokasi : Server

Type : Application Extension.

Fungsi : Komponen untuk membuat grafik.

Keterangan : File diperlukan saat melakukan chartGenerator untuk mengubah

Gambar 3.14. File dotnetCHARTING.WinForms.dll

3.5.4. File itextsharp.dll

Lokasi : Server.

Type : Application Extension.

Fungsi : Komponen untuk membuat laporan berupa file PDF.

Keterangan : File diperlukan saat melakukan pdfGenerator untuk mencetak

Gambar 3.15. File itextsharp.dll

3.5.5. File 0.csv

Lokasi : Server.

Type : Microsoft Office Excel Comma Separated Values File.

Fungsi : Tabel Tabular, berisi nilai frekuensi dari tiap keyword.

Keterangan : Bersifat temporary. Hanya dibuat saat dilakukan proses analisa dan

Gambar 3.16. File 0.csv

3.6 Desain Antar Muka

Untuk membagi fungsionalitas masing-masing bagian, maka desain user

interface juga akan dibagi menjadi 2 bagian, yaitu :

3.6.1 Aplikasi Client

A. Desain Form Utama

Form Utama dari aplikasi Client memiliki tampilan yang sederhana namun

tetap informatif. Aplikasi akan menampilkan secara sederhana informasi IP

Address client, daftar plugins yang dikenali di client, konfigurasi password untuk

mengamankan aplikasi, dan konfigurasi dari server untuk jalus komunikasi data

antara client dan server. Berikut desain tampilan utama aplikasi Client tampak

0 0 0 - $ *

$ $

/ *

Gambar 3.17. Desain Form Utama Client

3.6.2 Aplikasi Server

A. Desain Form Utama – Tab Status.

Pada desain form utama server ada 6 (enam) tombol fungsi dan 3 (tiga) tab

tampilan informasi. Tombol-tombol tersebut adalah:

a. Mail : Mengirimkan email (ataupun berikut attachment file).

b. Analysis : Melakukan analisa Market Basket Analysis

c. Minimize : Mengirimkan aplikasi ke taskbar (kondisi minimize)

d. Tray : Mengirimkan aplikasi ke tasktray (kondisi notify icon)

e. Option : Melakukan konfigurasi terhadap aplikasi

Sedangkan tab informasi terdiri dari:

a. Status : Menampilkan kondisi dari server ataupun client yang terhubung

dengan server.

b. Host : Menampilkan jumlah dan daftar client yang sedang aktif dan

terhubung dengan aplikasi server.

c. MBA : Serupa dengan tombol Analysis, berfungsi untuk melakukan

proses analisa Market Basket Analysis.

Berikut desain tampilan utama aplikasi Server tampak seperti pada pada

Gambar 3.18.

Gambar 3.18 Desain Form Utama Server

Pada list status, akan dicatat kapan aplikasi server mulai dijalankan

ataupun dimatikan. Selain itu juga dicatat setiap kali ada aplikasi client yang

Di bagian bawah taskbar ada informasi mengenai tanggal dan waktu dari

sistem sekarang ini.

B. Desain Form – Tab Host.

Pada tab ini seorang admin dapat mengetahui jumlah client yang sedang

terhubung, serta mengetahui informasi identitas dari masing-masing client.

Informasi identitas tersebut berupa IP Address, Nama Komputer Client, Nama

Workgroup, MAC Address dan pabrikan produsen networkcard tersebut. Berikut

desain form tab Host tampak seperti pada Gambar 3.19.

Gambar 3.19. Desain Form Tab Host

Setiap kali ada client yang terkoneksi maka identitas client akan otomatis

ditambahkan di daftar host ini. Begitu pula sebaliknya, bila ada client yang

sebelumnya sudah terhubung dengan aplikasi server kemudian keluar dari

C. Desain Form – Tab MBA.

Pada tab ini seorang admin dapat melakukan proses analisis Market Basket

Analysis. Pemilihan sumber data dibedakan menjadi 2 (dua) bagian, yaitu Data

Single dan Data Periodic.

Data Single dipakai untuk melakukan analisa data tunggal, baik harian,

bulanan atau tahunan. Harian Single berarti hanya dari 1 (satu) tanggal saja,

Bulanan Single hanya dari 1 (satu) bulan saja, dan Tahunan Single hanya dari 1

(satu) tahun saja. Berikut desain form tab MBA data single tampak seperti pada

Gambar 3.20.

Gambar 3.20. Desain Form Tab MBA Single

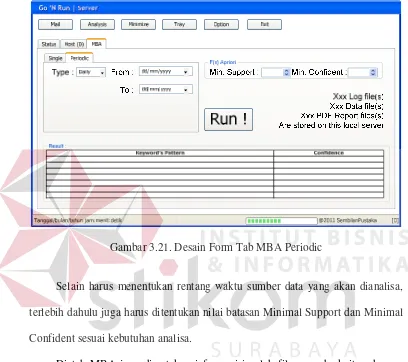

Sedangkan Data Periodic dipakai untuk melakukan analisa data pada

interval waktu tertentu, baik harian, bulanan atau tahunan. Harian Periodic berarti

data dari tanggal sekian hingga tanggal sekian, Bulanan Periodic berarti data dari

sekian hingga tahun sekian. Berikut desain form tab MBA data periodic tampak

[image:60.612.103.511.143.505.2]seperti pada Gambar 3.21.

Gambar 3.21. Desain Form Tab MBA Periodic

Selain harus menentukan rentang waktu sumber data yang akan dianalisa,

terlebih dahulu juga harus ditentukan nilai batasan Minimal Support dan Minimal

Confident sesuai kebutuhan analisa.

Di tab MBA juga disertakan informasi jumlah file yang berkaitan dengan

aplikasi ini, yaitu: jumlah Log File, jumlah Data File dan jumlah PDF Report File

yang dihasilkan dari aplikasi ini.

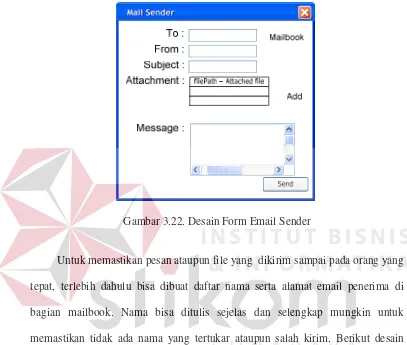

D. Desain Form Email.

Pada form Email ini admin dapat mengirimkan pesan email, baik hanya

berupa teks ataupun disertai attachment file. Pada tampilan utama admin dapat

dalam email, dan pesan tambahan yang mungkin diperlukan. Berikut desain

[image:61.612.102.509.144.489.2]tampilan utama aplikasi Server tampak seperti pada pada Gambar 3.22

Gambar 3.22. Desain Form Email Sender

Untuk memastikan pesan ataupun file yang dikirim sampai pada orang yang

tepat, terlebih dahulu bisa dibuat daftar nama serta alamat email penerima di

bagian mailbook. Nama bisa ditulis sejelas dan selengkap mungkin untuk

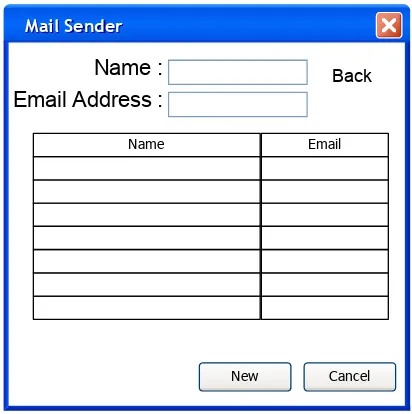

memastikan tidak ada nama yang tertukar ataupun salah kirim. Berikut desain

*

$$ *

[image:62.612.216.422.79.286.2]2

Gambar 3.23. Desain Form Email Book

E. Desain Form Option.

Form ini nantinya berfungsi untuk memasukkan konfigurasi aplikasi agar

dapat dipakai dengan normal. Ada 2 (dua) tab konfigurasi, yaitu Connection dan

Mail Account. Konfigurasi Connection berfungsi untuk menentukan port yang

digunakan agar aplikasi server dapat berkomunikasi dan menerima data dari

aplikasi client. Berikut desain tampilan utama aplikasi Server tab Configuration

*

Gambar 3.24. Desain Form Option – Connection

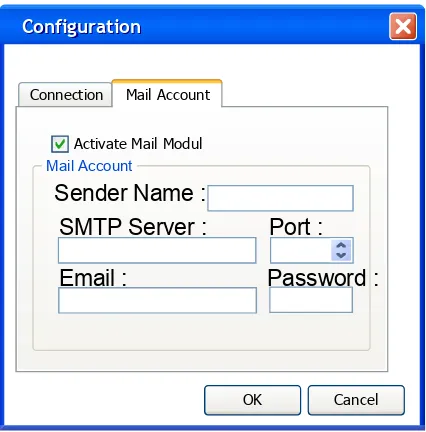

Konfigurasi Mail Account berfungsi untuk memasukkan data akun email,

sehingga aplikasi server dapat mendistribusikan pesan dan file report ke alamat

yang dituju. Konfigurasi yang harus dimasukkan diantaranya Nama Pengirim,

Nama server email, Port yang digunakan, alamat email Pengirim dan password

email. Khusus data untuk Nama Server dan Port Email bisa ditanyakan kepada

administrator server yang bersangkutan. Berikut desain tampilan utama aplikasi

*

$ *

' *

[image:64.612.213.426.79.295.2]* $ *

4.1 Implementasi Sistem

Tahap ini merupakan pembuatan perangkat lunak yang disesuaikan

dengan rancangan atau desain sistem yang telah dibuat. Aplikasi yang dibuat akan

diterapkan berdasarkan kebutuhan. Selain itu aplikasi ini akan dibuat sedemikian

rupa sehingga dapat memudahkan pengguna untuk menggunakan aplikasi Go ‘n

Run.

Sebelum menjalankan aplikasi ini, ada hal yang harus diperhatikan yaitu

kebutuhan sistem. Sesuai dengan kebutuhan untuk merancang sistem diperlukan

perangkat keras dan perangkat lunak dengan kondisi tertentu agar sistem dapat

berjalan dengan baik.

4.2 Kebutuhan Sistem

Sistem Go ’n Run memerlukan perangkat lunak (software) dan perangkat

keras (hardware), agar dapat berjalan sesuai dengan yang diharapkan.

4.2.1 Kebutuhan Perangkat Keras

Kebutuhan perangkat keras minimal yang digunakan untuk menjalankan

sistem Go ’n Run ini adalah :

1. Kebutuhan untuk server:

- Processor Pentium IV Core2Duo @2.00GHz, atau di atasnya

- Memory 2048Mb atau lebih,

- Monitor dengan resolusi minimal 800 x 600,

- VGA Card, Mouse, dan Keyboard.

- Network Card Adapter (dapat berupa Wired ataupun Wireless)

2. Kebutuhan untuk client:

- Processor Pentium IV 1.8GHz, atau di atasnya

- Memory 512Mb atau lebih,

- Harddisk 5 Gb atau lebih,

- Monitor dengan resolusi minimal 800 x 600,

- VGA Card, Mouse, dan Keyboard.

- Network Card Adapter (dapat berupa Wired ataupun Wireless)

4.2.2 Kebutuhan Perangkat Lunak

Kebutuhan perangkat lunak minimal yang digunakan untuk menjalankan

sistem Go ’n Run ini adalah :

1. Kebutuhan perangkat lunak untuk server yaitu Sistem Operasi Windows XP

Profesional Edition atau versi terbaru selanjutnya, .Net Framework 2.0, dan

Adobe Acrobat Reader atau PDF Reader sejenis lainnya.

2. Kebutuhan perangkat lunak untuk client yaitu Sistem Operasi Windows XP

atau versi terbaru selanjutnya, .Net Framework 2.0, dan Internet Explorer versi

6.0 atau versi terbaru selanjutnya.

4.3 Pembuatan Program

Sistem Go ’n Run dirancang dan dibuat dengan menggunakan bantuan

a. Untuk Sistem operasi menggunakan Windows XP Profesional Edition Service

Packs 3

b. Untuk aplikasi pemrograman menggunakan Microsoft Visual Studio 2008

Professional template Windows Application dan code behind Visual Basic

.NET.

c. .Net Framework Minimal Versi 2.0.

d. Untuk report menggunakan komponen iTextSharp for Visual Studio .NET.

e. Untuk perancangan sistem menggunakan Power Designer 6.0.

f. Untuk perancangan desain input/output menggunakan Microsoft Office Visio

2007.

g. Untuk dokumentasi menggunakan Microsoft Office Word 2007.

4.4 Implementasi Sistem

Setelah semua kebutuhan sistem terpenuhi, untuk menjelaskan proses yang

ada pada sistem Go ’n Run ini didapatkan tampilan program sebagai berikut:

4.4.1 Client – Form Utama

Aplikasi Client akan lebih dominan pada fungsi data collector, yaitu

pengumpul informasi dari masing-masing unit PC. Data kemudian dikirimkan ke

aplikasi Server untuk dilakukan fungsi analisis. Pada form utama aplikasi Client,

ditampilkan daftar plugins yang dikenali oleh sistem, field password untuk

mengunci sistem, alamat ip dari server serta port yang digunakan untuk melayani

request komunikasi data client-server. Tampilan utama aplikasi Client dapat

Gambar 4.1 Form Utama Client

Dari tampilan utama aplikasi client, user dapat mengetahui IP client dari PC

yang sedang dia pakai, serta plugin yang dikenali di PC tersebut.

Di bagian bawah ada konfigurasi data server. Data yang dimaksud adalah

alamat IP dan port dari server. Agar berjalan dengan normal terlebih dahulu data

server harus diisi. Detail data bisa ditanyakan ke administrator jaringan setempat.

Adapun beberapa penyebab aplikasi client tidak bisa berjalan dengan

1. Unit client tidak dapat terhubung dengan unit server.

2. Unit client dapat terhubung dengan unit server, akan tetapi alamat IP yang

dimasukkan di aplikasi client salah.

3. Unit client dapat terhubung dengan unit server, alamat IP yang dimasukkan di

aplikasi client benar, akan tetapi port yang dimasukkan di apli