7

LANDASAN TEORI

2.1 Sistem Informasi Akuntansi

2.1.1 Pengertian Sistem Informasi Akuntansi

Berdasarkan pendapat Jones Rama (2003, p4) Sistem Informasi Akuntansi merupakan subsistem dari Sistem Informasi Manajemen yang menyediakan informasi akuntansi dan keuangan sama seperti perolehan informasi yang berasal dari pengolahan transaksi akuntansi rutin.

Namun McLeod (2001, p304) berpendapat Sistem Informasi Akuntansi bertugas untuk mengumpulkan data yang menjelaskan kegiatan perusahaan, mengubah data tersebut menjadi informasi, serta menyediakan informasi bagi pemakai di dalam maupun di luar perusahaan.

Dapat disimpulkan pengertian Sistem Informasi Akuntansi adalah subsistem dari Sistem Informasi Manajemen yang menyediakan dan mengumpulkan informasi akuntansi dan keuangan bagi pemakai di dalam maupun di luar perusahaan.

2.1.2 Kegunaan Sistem Informasi Akuntansi

Dari buku Jones Rama (2003, p6) ada 5 kegunaan Sistem Informasi Akuntansi: 1. Menghasilkan laporan eksternal

Bisnis menggunakan sistem informasi akuntansi untuk menghasilkan laporan khusus untuk mencukupi kebutuhan informasi investor, kreditur, pegawai

pemungut pajak, agen regulator, dan lainnya. Laporan ini meliputi laporan keuangan dan laporan yang diperlukan oleh pihak bank. Sebagai hasilnya, ketika informasi yang diperlukan telah direkam, laporan eksternal dapat diproduksi jauh lebih cepat dan mudah dibanding di masa lalu.

2. Mendukung aktivitas rutin

Manajer memerlukan sistem informasi akuntansi untuk menangani aktivitas operasi rutin selama siklus operasional perusahaan. Contohnya menerima pesanan pelanggan, mengirim barang dan jasa, menagih pelanggan, dan mengumpulkan kas. Ada banyak paket software akuntansi yang mendukung fungsi rutin ini. Teknologi lain, seperti scanner untuk menscan kode produk, meningkatkan efisiensi proses bisnis.

3. Mendukung keputusan

Informasi juga diperlukan untuk mendukung keputusan tidak rutin pada semua tingkat dari suatu organisasi. Contohnya pengetahuan mengenai produk mana yang terjual paling laku dan pelanggan mana yang melakukan pembelian paling sering. Informasi ini penting untuk perencanaan produksi baru, memutuskan produk yang disimpan untuk stok, dan memasarkan produk ke pelanggan.

4. Perencanaan dan pengendalian

Informasi mengenai anggaran dan biaya standar disimpan oleh sistem informasi, dan laporan dirancang untuk membandingkan gambaran anggaran ke jumlah yang sebenarnya. Penggunaan scanner untuk merekam hasil item yang dibeli dan yang dijual untuk mengumpulkan informasi dalam jumlah yang sangat besar pada biaya rendah, mengijinkan pemakai untuk

merencanakan dan mengendalikan pada tingkatan terperinci. Sebagai contoh, analisa pendapatan dan biaya bisa dilakukan di tingkat produk individu. 5. Menerapkan pengendalian internal

Pengendalian internal meliputi kebijakan, prosedur, dan sistem informasi yang digunakan untuk melindungi asset perusahaan dari kerugian atau korupsi dan untuk memelihara data keuangan akurat. Sebagai contoh, suatu sistem informasi dapat menggunakan password untuk mencegah individu mempunyai akses ke form masukan data dan laporan yang tidak diperlukan untuk tugas pekerjaan mereka.

2.1.3 Siklus Proses Transaksi Sistem Informasi Akuntansi

Menurut Jones Rama (2003, p19) ada 3 siklus transaksi utama dalam proses bisnis, yaitu :

1. Siklus Pengakuan/Pembelian (Acquisition/Purchasing Cycle) yaitu proses pembelian barang dan jasa.

2. Siklus Konversi (Conversion Cycle) yaitu proses perubahan sumber daya menjadi barang dan jasa.

3. Siklus Pendapatan (Revenue Cycle) yaitu proses menyediakan barang dan jasa untuk pelanggan.

2.1.4 Siklus Sistem Informasi Persediaan

Pemahaman mengenai Siklus Sistem Informasi Persediaan, menurut McLeod (2001, p312-313) adalah subsistem dari sistem pemenuhan

pelanggan. Setelah dibuat keputusan untuk menerima pesanan, perlu ditentukan apakah pesanan tersebut dapat dipenuhi dengan cara :

1. Memeriksa saldo persediaan

Catatan jenis barang untuk jenis barang yang dipesan diambil dari file Persediaan. Field saldo persediaan dari catatan tersebut dibandingkan dengan jumlah pesanan dari catatan pesanan yang diterima untuk melihat apakah tersedia cukup persediaan untuk memenuhi pesanan. Untuk pesanan yang tidak dapat dipenuhi, catatan pesanan yang tertunda (back order) dimasukkan ke dalam file Pesanan yang Tertunda. Pada titik dalam sistem inilah semua elemen data yang berhubungan dengan jenis barang persediaan diperoleh. Catatan persediaan menyertakan elemen-elemen seperti penjelasan jenis barang dan lokasi gudang, yang akan digunakan nanti. Dengan mengambil data tersebut sekarang dan membawanya serta dengan data transaksi, file Persediaan tidak perlu diakses lagi. Waktu untuk mengakses catatan biasanya bagian sistem yang paling memakan waktu dan perlu diminimumkan sedapat mungkin. 2. Memeriksa titik pemesanan kembali (Re-Order Point)

Dalam hal pesanan dipenuhi, langkah selanjutnya adalah menentukan apakah saldo persediaan yang baru, yang lebih sedikit mengakibatkan tercapainya titik pemesanan kembali (Re-Order Point). Tiap catatan jenis barang berisi field titik pemesanan kembali. Titik pemesanan kembali adalah jumlah persediaan yang memicu kegiatan pengisian kembali persediaan. Saat saldo persediaan turun mencapai titik pemesanan kembali, tiba waktunya untuk memesan kembali. Titik pemesanan

kembali ditetapkan cukup tinggi sehingga pasokan yang baru akan diterima sebelum semua persediaan habis (stock out). Ketika titik pemesanan kembali telah tercapai, data pemesanan kembali dicatat sebagian Data Pembelian untuk digunakan oleh sistem pembelian. Proses pengisian kembali pesanan diselesaikan dengan menuliskan kembali Catatan Jenis Barang yang diperbaharui ke file Persediaan. Tiap catatan yang diperbaharui ini berisi saldo persediaan yang baru. Arus data Jenis Barang yang dipenuhi menyediakan kaitan ke sistem pemenuhan pesanan selanjutnya - penagihan.

3. Menambahkan jenis barang yang diterima

Proses di atas mengurangi saldo persediaan ketika pesanan dipenuhi. Proses yang lain meningkatkan saldo ketika pengisian kembali persediaan diterima dari pemasok. Pada langkah ini menggunakan arus data barang diterima dari sistem penerimaan dan memperbaharui field saldo persediaan dari barang yang diterima ke dalam file Persediaan.

4. Menyediakan data buku besar

Data persediaan merupakan masukan penting bagi sistem buku besar. Nilai persediaan disertakan sebagai aktiva di neraca. Langkah ini mengambil data yang diperlukan sistem buku besar dari file Persediaan, dan meneruskannya ke sistem itu dalam bentuk arus data buku besar persediaan.

Berdasarkan Jones Rama (2003, p429) Siklus Sistem Informasi Persediaan dapat dinyatakan dalam siklus pengakuan yang mencakup beberapa operasi umum :

1. Berkonsultasi dengan pemasok 2. Memproses daftar permintaan barang

3. Membuat kesepakatan dengan pemasok untuk pembelian barang atau jasa di masa mendatang

4. Menerima barang atau jasa dari pemasok

5. Pengakuan klaim atas penerimaan barang atau jasa 6. Memilih faktur untuk dibayar

7. Menulis cek

2.1.5 Sistem Titik Pemesanan Kembali (Re-Order Point)

Menurut McLeod (2001, p475) Re-Order Point adalah sebuah pendekatan reaktif yang menunggu hingga saldo suatu jenis barang mencapai tingkat tertentu dan kemudian memicu pesanan pembelian atau suatu proses produksi.

Selain itu pendapat Pujawan (2005, p109) mengenai pengertian Re-Order Point adalah banyaknya barang tersisa dimana kita harus melakukan pemesanan kembali.

Kesimpulan yang dapat ditarik dari kedua pengertian Re-Order Point di atas adalah pemesanan kembali barang bila saldo barang sudah mencapai tingkat tertentu.

2.2 Pengendalian Internal

Pelaksanaan pengendalian internal (internal control) dilakukan dalam upaya untuk menjaga perusahaan agar tetap berada dalam jalur menuju pencapaian misi

atau tujuannya serta untuk meminimalisir terjadinya suatu kejadian yang akan membawa dampak kerugian finansial bagi perusahaan. Oleh karena itu, sebelum auditor melaksanakan audit secara mendalam, auditor sebaiknya memahami struktur pengendalian internal yang berlaku dalam suatu perusahaan.

2.2.1 Pengertian Pengendalian Internal

Menurut Weber (1999, p35) Pengendalian Internal adalah suatu sistem untuk mencegah, mendeteksi dan mengkoreksi kejadian yang timbul.

Menurut Mulyadi (1998, p171) Pengendalian Internal adalah suatu proses yang dijalankan oleh dewan komisaris, manajemen, dan personel lain, yang didesain untuk memberikan keyakinan memadai tentang pencapaian tiga golongan tujuan berikut ini :

1. Keandalan pelaporan keuangan

2. Kepatuhan terhadap hukum dan peraturan yang berlaku 3. Efektivitas dan efisiensi operasi

Dapat disimpulkan, pengertian Pengendalian Internal adalah suatu proses yang dijalankan untuk mencegah, mendeteksi dan mengkoreksi suatu kejadian untuk memberikan keyakinan yang memadai atas sistem yang berjalan dalam suatu perusahaan.

2.2.2 Tujuan Pengendalian Internal

Dalam buku Sanyoto (2006, pp145-146) Tujuan sistem pengendalian internal direncanakan atau dirancang dengan tujuan untuk :

1. Mengamankan aset organisasi

2. Memperoleh informasi yang akurat dan dapat dipercaya 3. Meningkatkan efektifitas, efisiensi, dan ekonomisnya kegiatan

4. Mendorong kepatuhan terhadap pelaksanaan kebijaksanaan organisasi/ pimpinan.

2.2.3 Komponen Pengendalian Internal

Ada beberapa model yang dapat digunakan sebagai dasar pemikiran atau desain sistem pengendalian pada suatu organisasi tertentu. Model yang akan digunakan disini adalah Framework COBIT karena memberikan arahan (guidelines) yang berorientasi pada teknologi informasi.

Misi COBIT adalah meneliti, membangun, mempublikasikan dan mempromosikan suatu pengendalian teknologi informasi yang dapat diandalkan, up-to-date, dan diterima secara internasional untuk operasional sehari-hari yang dapat digunakan oleh manajemen dan auditor.

Kontrol objektif terdiri dari 4 domain yaitu:

1. Perencanaan dan Organisasi (Planning and Organization)

Dalam hal ini mencakup strategi dan taktik, menekankan pada identifikasi bagaimana TI dapat memberikan kontribusi yang terbaik dalam pencapaian tujuan perusahaan dan dapat memberikan yang terbaik untuk pencapaian objektif bisnis. Hal-hal yang diperhatikan dalam perencanaan dan organisasi adalah:

PO1 Mendefinisikan rencana TI strategis PO2 Mendefinisikan arsitektur informasi

PO3 Menentukan arah teknologi

PO4 Mendefinisikan proses, organisasi dan hubungan TI PO5 Mengatur investasi TI

PO6 Mengkomunikasikan tujuan dan arahan manajemen PO7 Mengatur sumber daya manusia di bidang TI PO8 Mengatur kualitas

PO9 Menilai dan mengatur resiko TI PO10 Mengatur proyek

2. Perolehan dan Implementasi (Acquisition and Implementation)

Untuk merealisasi strategi TI, solusi TI perlu diidentifikasi, dibangun atau dibeli, diimplementasi dan diintegrasikan ke dalam proses bisnis. Hal-hal yang diperhatikan dalam perolehan dan implementasi adalah:

AI1 Mengidentifikasi solusi otomatis

AI2 Memperoleh dan merawat software aplikasi AI3 Memperoleh dan merawat infrastruktur teknologi AI4 Memungkinkan operasi dan penggunaan

AI5 Memperoleh sumber daya TI AI6 Mengatur perubahan

AI7 Meng-install dan mengakui solusi dan perubahan 3. Pengiriman dan Pendukung (Delivery and Support)

Hal ini lebih dipusatkan pada penyerahan aktual dari syarat layanan dengan jarak dari semua operasi keamanan tradisional dan aspek urutan untuk pelatihan. Hal-hal yang diperhatikan dalam pengiriman dan pendukung adalah:

DS1 Mendefinisikan dan mengatur tingkat layanan DS2 Mengatur pelayanan pihak ketiga

DS3 Mengatur kinerja dan kapasitas DS4 Memastikan pelayanan berkelanjutan DS5 Memastikan keamanan sistem

DS6 Mengidentifikasi dan mengalokasikan biaya DS7 Mendidik dan melatih pemakai

DS8 Mengatur service desk dan peristiwa DS9 Mengatur konfigurasi

DS10 Mengatur masalah DS11 Mengatur data

DS12 Mengatur lingkungan fisik DS13 Mengatur operasi

4. Pemantauan dan Evaluasi (Monitoring and Evaluation)

Yaitu semua proses TI yang perlu dinilai secara teratur agar kualitas dan kelengkapannya berdasarkan pada syarat kontrol. Hal-hal yang diperhatikan dalam pemantauan dan evaluasi adalah:

ME1 Memonitor dan mengevaluasi kinerja TI

ME2 Memonitor dan mengevaluasi pengendalian internal ME3 Memastikan kepatuhan pada peraturan

Kriteria kerja COBIT meliputi :

1. Efektifitas (Effectiveness): Dalam memperoleh informasi harus relevan dan terkait dengan proses bisnis, serta disampaikan dengan tepat waktu, benar, konsisten dan dapat dimanfaatkan.

2. Efisiensi (Efficiency): Menekankan pada ‘provision of information’ yang optimal (paling produktif dan ekonomis) dalam menggunakan sumber daya.

3. Kerahasiaan (Confidentiality): Memfokuskan proteksi terhadap informasi yang penting dari orang yang tidak memiliki hak otorisasi.

4. Integritas (Integrity): Berkaitan dengan keakuratan dan kelengkapan informasi, sebagai kebenaran yang sesuai dengan harapan dan nilai bisnis.

5. Ketersediaan (Availability) : Berkaitan dengan ketersediaan informasi yang dibutuhkan oleh bisnis pada saat sekarang dan akan datang. 6. Kepatuhan (Compliance) : Menekankan pada ketaatan perusahaan pada

hukum, peraturan dan kontrak yang telah dibuat

7. Keandalan (Reliability) : Berkaitan dengan kesesuaian informasi bagi manajemen dalam mengoperasikan perusahaan dan penyusunan laporan keuangan

Sumber daya TI meliputi : 1. Data

Obyek Data dalam pengertian yang paling luas, termasuk external dan internal, structured dan non-structured, graphics, sound.

2. Sistem Aplikasi

Sistem user yang diotomatisasi dan prosedur manual yang memproses informasi.

3. Teknologi

Mencakup hardware, operating systems, database management systems, networking, multimedia.

4. Fasilitas

Seluruh sumber daya yang mendukung sistem informasi, termasuk bangunan dan ruangan.

5. Sumber Daya Manusia

Personil yang merencanakan, mengorganisasikan, memperoleh, mengimplementasikan, mengirim, mendukung, memonitor dan mengevaluasi sistem informasi dan layanan.

2.2.4 Sistem Pengendalian Internal pada Sistem Berbasis Komputer

Pengendalian internal PDE yang menyangkut operasi PDE terdiri atas Pengendalian Umum dan Pengendalian Aplikasi.

Menurut Weber (1999, p39) struktur pengendalian internal yang perlu dilakukan pada sistem berbasis komputer adalah sebagai berikut :

a. Pengendalian Umum terdiri dari :

1. Top Management

Manajemen puncak harus memastikan bahwa fungsi sistem informasi telah berjalan dengan baik, tanggung jawab utama mereka adalah

untuk membuat keputusan jangka panjang terhadap bagaimana caranya pemakaian sistem informasi pada organisasinya.

2. Information System Management

Manajemen sistem informasi bertanggung jawab untuk merencanakan dan melakukan pengendalian terhadap semua aktivitas sistem informasi, mereka juga memberikan petunjuk kepada manajemen puncak yang berhubungan dengan pengambilan keputusan jangka panjang dan menjadikan program jangka panjang menjadi program jangka pendek.

3. System Development Management

Bertanggung jawab untuk mendesain, mengimplementasi dan memelihara aplikasi sistem.

4. Programming Management

Bertanggung jawab untuk membuat sistem program baru memelihara program lama dan menyediakan software umum yang mendukung sistem informasi.

5. Data Administration

Bertangung jawab untuk menterjemahkan rencana dan pengendalian yang berhubungan dengan penggunaan data organisasi.

6. Quality Assurance Management

Bertanggung jawab untuk memastikan pengembangan, pengimplementasian, pengoperasian, dan pemeliharaan sistem informasi yang sesuai dengan standar kualitas yang ada.

7. Security Administration

Bertanggung jawab untuk melakukan pengendalian terhadap akses dan keamanan fisik dari fungsi sistem informasi.

8. Operation Management

Bertanggung jawab untuk merencanakan dan melakukan pengendalian terhadap operasional sistem informasi setiap hari.

b. Pengendalian Aplikasi terdiri dari : 1. Boundary

Terdiri dari komponen yang membentuk hubungan antara user dan sistem.

2. Input

Terdiri dari komponen yang menyiapkan dan memasukkan data ke dalam sistem

3. Communications

Terdiri dari komponen yang mengirimkan data antara subsistem dan sistem.

4. Processing

Terdiri dari komponen yang melakukan kegiatan pengambilan keputusan, perhitungan, pengklasifikasian, memerintah dan meringkas data pada sistem.

5. Database

Terdiri dari komponen yang mendefinisikan, menambah, mengakses, mengubah dan menghapus data pada sistem.

6. Output

Terdiri dari komponen yang mengambil kembali data dan menyajikannya menjadi informasi bagi pemakai sistem.

2.2.5 Pengendalian Manajemen Sumber Data

Menurut Weber (1999, pp 207-231) agar pengelolaan data dapat dilakukan dengan baik, ada empat tujuan utama yang harus dicapai oleh pengelola data, yaitu:

1. Sharability (kemampuan untuk berbagi): pemakai data yang berbeda

dalam satu perusahaan harus diijinkan masuk dan menggunakan data yang sama, mereka tidak perlu memiliki copy dari data yang sama tersebut. 2. Availability (tersedia): jika data digunakan bersama-sama, maka pemakai

harus dapat masuk dan menggunakan data tersebut pada saat dibutuhkan, dari lokasi mereka dan dengan format yang mereka perlukan.

3. Evolvability (kemampuan untuk berkembang): fasilitas yang ada untuk

mengelola data harus dapat dikembangkan dengan mudah sesuai dengan perubahan yang diperlukan oleh pemakai.

4. Integrity (keutuhan): jika data digunakan oleh banyak pemakai maka

keaslian, keakuratan dan kelengkapan data harus terpelihara.

Auditor harus memiliki pemahaman yang baik terhadap tugas DA dan DBA karena alasan dibawah ini:

1. Jika DA dan DBA tidak bekerja dengan baik maka keamanan harta, keutuhan data, efektivitas dan efisiensi sistem pada lingkungan database dapat rusak berat.

2. DA dan DBA merupakan sumber daya yang penting untuk memberikan informasi tentang kekuatan dan kelemahan lingkungan database karena mereka merupakan pusat komunikasi antara pemakai dengan database. 3. DA dan DBA menyediakan informasi administrasi dan teknis penting

yang diperlukan oleh auditor untuk menyelesaikan pekerjaannya.

Everest (1986) mengidentifikasi ada enam hal yang harus dilakukan oleh DA dan DBA untuk mengontrol aktivitas mereka, yaitu:

1. Definition control: DA dan DBA menetapkan definisi kontrol untuk

memastikan bahwa database selalu sesuai dengan definisinya. DA mengembangkan dan menyebarluaskan standar definisi data yang telah dibuat dan melakukan pengawasan terhadap pencapaian standar tersebut.

2. Existence control: DA dan DBA melakukan pengamanan terhadap

database yang ada dengan melakukan backup dan recovery prosedur. DA berkonsultasi dengan pemakai untuk menetapkan backup dan recovery yang diperlukan.

3. Access control: kontrol akses, seperti password, mencegah kelalaian atau memperlihatkan data yang tidak seharusnya pada database. Berbagai level akses kontrol diperlukan untuk jenis data, grup jenis data, dan file. Untuk mencegah hal yang tidak biasa, pemisahan fungsi harus dilakukan agar orang yang memiliki akses kontrol pada semua level tidak sama.

4. Update control: update kontrol membatasi pengubahan database hanya

oleh pemakai yang sah saja. Otorisasi update terdiri dari dua hal, pertama penambahan data pada database dan kedua memperbolehkan pemakai

untuk mengubah dan menghapus data yang ada.

5. Concurrency control: keutuhan data dapat bermasalah bila satu data

yang sama diakses oleh dua proses dalam waktu yang bersamaan, jika akses bersama-sama ini tidak dikontrol maka database dapat menjadi error.

6. Quality control: kontrol kualitas bertugas untuk memastikan keakuratan data, kelengkapan, dan konsistensi data yang dimaintance pada database. DA dan DBA dapat ditempatkan pada:

1. Staf fungsional pada Top Management

2. Staf fungsional yang bertanggung jawab kepada pimpinan fungsi sistem informasi

2.2.6 Pengendalian Manajemen Keamanan

Weber (1999, pp244-274) berpendapat bahwa Administrator Security Information System bertanggungjawab untuk memastikan bahwa aset sistem informasi aman. Aset aman bila kemungkinan kehilangan yang dapat timbul berada pada level yang dapat diterima.

Yang dimaksud dengan aset disini adalah:

1. Aset fisik yaitu: personil, hardware, fasilitas, dokumentasi dan supplies. 2. Aset logik yaitu: data atau informasi dan software (sistem dan aplikasi)

Program keamanan adalah serangkaian aktivitas yang terus menerus, teratur, ditelaah secara berkala untuk memastikan bahwa harta yang berhubungan dengan fungsi sistem informasi cukup aman. Langkah-langkah yang harus dijalankan dalam memimpin program keamanan sistem informasi, yaitu:

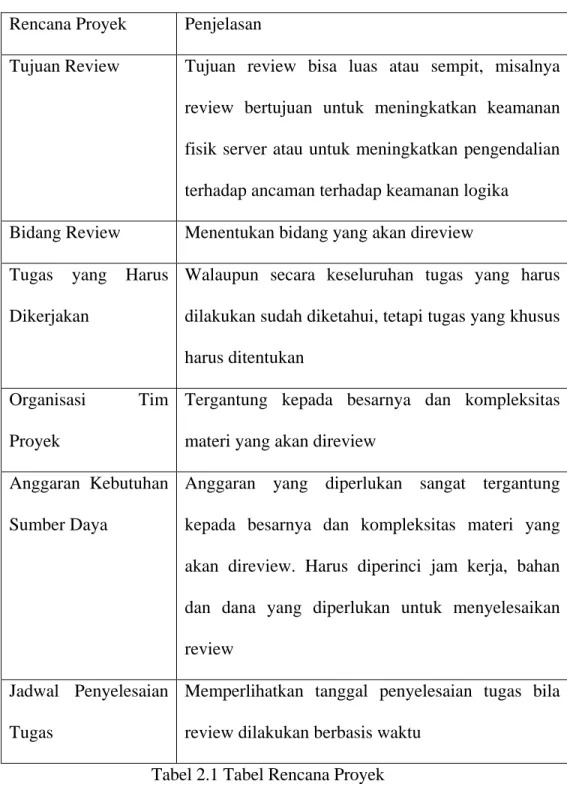

1. Menyiapkan rencana proyek Rencana Proyek Penjelasan

Tujuan Review Tujuan review bisa luas atau sempit, misalnya review bertujuan untuk meningkatkan keamanan fisik server atau untuk meningkatkan pengendalian terhadap ancaman terhadap keamanan logika

Bidang Review Menentukan bidang yang akan direview Tugas yang Harus

Dikerjakan

Walaupun secara keseluruhan tugas yang harus dilakukan sudah diketahui, tetapi tugas yang khusus harus ditentukan

Organisasi Tim Proyek

Tergantung kepada besarnya dan kompleksitas materi yang akan direview

Anggaran Kebutuhan Sumber Daya

Anggaran yang diperlukan sangat tergantung kepada besarnya dan kompleksitas materi yang akan direview. Harus diperinci jam kerja, bahan dan dana yang diperlukan untuk menyelesaikan review

Jadwal Penyelesaian Tugas

Memperlihatkan tanggal penyelesaian tugas bila review dilakukan berbasis waktu

Tabel 2.1 Tabel Rencana Proyek 2. Melakukan identifikasi harta

Keamanan yang berhubungan dengan harta dibidang sistem informasi, tugas ini menjadi sulit karena dua alasan, yaitu:

1. Beberapa perusahaan memiliki banyak harta di bidang sistem informasi, seperti ratusan komputer, network yang luas, ribuan file dan program.

2. Harta di bidang sistem informasi ditempatkan pada banyak tempat pada perusahaan, seperti hardware ditempatkan pada banyak departemen sesuai dengan tempat usernya.

3. Menilai harta

Langkah ketiga untuk melakukan review keamanan adalah melakukan penilaian terhadap harta, hal ini juga sulit dilakukan karena penilaian ini sangat tergantung kepada orang yang melakukan penilaian, cara hilangnya harta, periode terjadinya kehilangan, dan umur harta tersebut.

4. Melakukan identifikasi ancaman

Salah satu cara yang dapat digunakan untuk mengidentifikasi ancaman adalah dengan mengetahui sumber dari ancaman tersebut dan tipe ancaman yang timbul. Ada dua sumber ancaman yaitu yang berasal dari luar perusahaan dan yang berasal dari dalam perusahaan.

5. Penilaian terhadap ancaman

Tahapan selanjutnya adalah melakukan taksiran kemungkinan terjadinya setiap ancaman selama suatu periode waktu tertentu, pada beberapa kasus, data statistik tersedia, sebagai contoh perusahaan asuransi mungkin memiliki informasi tentang kemungkinan terjadinya kebakaran untuk suatu periode tertentu. Jika data yang diperlukan tidak ada, administrator keamanan dapat menganalisis kemungkinan terjadinya

ancaman dari perusahaan lain yang sejenis. 6. Menganalisa ancaman

Analisis ancaman terdiri dari empat fase tugas, yaitu: 1. Mengidentifikasi kontrol di tempat

2. Menilai keandalan kontrol di tempat.

3. Evaluasi terhadap kemungkinan terjadinya ancaman dapat diatasi dengan cara memberikan seperangkat alat kontrol di tempat.

4. Menilai kerugian yang akan timbul bila tidak dapat mengelak timbulnya ancaman.

7. Menyesuaikan kontrol

Setelah periode analisis eksposure selesai, administrator keamanan harus melakukan evaluasi apakah setiap level eksposure dapat diterima, secara umum evaluasi ini dimaksudkan untuk melakukan penilaian apakah setelah suatu waktu kontrol dapat didisain, diimplementasi dan dijalankan dimana biaya untuk kontrol tersebut kurang dari penurunan yang diharapkan dan kehilangan yang terjadi.

8. Menyiapkan laporan keamanan

Fase terakhir dari review keamanan ini adalah membuat laporan kepada manajemen. Laporan ini berisi hal-hal yang diperoleh dari review dan beberapa rekomendasi yang diusulkan, yang harus diimplementasi dan beberapa pengamanan sekarang yang harus dibuang atau dimodifikasi. Laporan ini juga harus meliputi rencana untuk melakukan implementasi terhadap rekomendasi di bidang keamanan yang diusulkan.

Bila bencana terjadi masih terdapat kemungkinan untuk mengurangi kerugian dan menrecover operasional dengan melakukan :

1. Disaster Recovery Plan (Perencanaan Recovery jika terjadi bencana) a. Emergency Plan : rencana emergency ini merupakan tindakan khusus

yang akan dilakukan segera setelah terjadinya bencana.

b. Backup Plan : rencana backup berisi jangka waktu backup dilakukan, prosedur untuk melakukan backup, letak perlengkapan backup, karyawan yang bertanggung jawab untuk melakukan kagiatan backup ini.

c. Recovery Plan : Rencana recovery merupakan kelanjutan dari rencana backup karena recovery adalah kegiatan yang dilakukan agar sistem informasi dapat berjalan seperti biasa.

d. Test Plan : Komponen terakhir adalah test plan yang berfungsi untuk memastikan bahwa ketiga rencana diatas berjalan dengan baik

2. Asuransi.

2.2.7 Pengendalian Manajemen Operasi

Weber (1999, pp291-320) menyebutkan delapan fungsi utama yang menjadi tanggungjawab manajemen operasional, yaitu:

1. Computer operations

Kontrol terhadap operational komputer merupakan aktivitas harian, ada tiga jenis kontrol yang ada, yaitu:

a. Operations controls

jalannya program komputer, sebagai contoh program harus dijalankan dan dimatikan, media penyimpan harus tersedia, formulir harus disediakan di printer dan informasi yang dihasilkan harus dikirim ke pemakai informasi.

b. Scheduling controls

Scheduling controls dilakukan untuk memastikan bahwa komputer digunakan untuk kegiatan yang seharusnya dan menggunakan sumber daya dengan efisien.

c. Maintenance controls

Kegiatan maintenance terhadap hardware komputer merupakan tindakan preventif yang harus dilakukan agar kerusakan hardware dapat dicegah.

2. Communications network control

Sebuah server memainkan peranan penting untuk mendukung mekanisme kontrol akses data pada Local Area Network. Dari sudut pandang operasional, utilities operating sistem yang terletak pada file server membuat staff operasional dapat mengelola day to day dan operasional jangka panjang jaringan menjadi lebih baik.

3. Data preparation and entry

Secara umum, semua sumber data untuk aplikasi sistem dikirim ke bagian persiapan data untuk diketik dan diverifikasi sebelum dimasukkan ke dalam sistem komputer.

4. Production control

a. Menerima dan mengirim input dan output

Pemakai memasukkan data langsung dari terminal dan secara bersamaan melakukan display atau print output langsung dari tempat kerja mereka dan di bawah kontrol mereka.

b. Menjadwal pekerjaan

Bila pekerjaan dilakukan oleh staf operasional atau oleh fasilitas operasional otomatis, bagian control produksi harus bertanggung jawab untuk menetapkan jadwal operasional dan menyiapkan serta melakukan pengujian terhadap file kontrol pekerjaan yang diperlukan pada setiap pekerjaan.

c. Melakukan perjanjian jasa pelayanan kepada pemakai

Perjanjian ini sangat khusus yang berisi turn-around dan waktu respon yang pemakai dapat harapkan dari fasilitas operasional, tingkat pemeliharaan yang didukung oleh mereka dan biaya yang harus dikeluarkan untuk mendapatkan jasa bagian operasional komputer dan penalti yang akan dijatuhkan bila pemakai atau bagian operasional komputer gagal mencapai kondisi seperti yang disebutkan pada perjanjian yang telah dibuat.

d. Menetapkan harga

Jika bagian fasilitas operasional komputer menggunakan transfer harga atau pembebanan sistem maka bagian kontrol produksi mempunyai tugas untuk menagih pemakai dan mengawasi penerimaan dari tagihan tersebut.

e. Memperoleh tambahan pemakaian komputer

Fasilitas operasional komputer menggunakan banyak keperluan seperti kertas printer, disket, flash disk, toner printer, barang-barang tersebut bernilai cukup tinggi sehingga cukup membebani anggaran bila barang-barang tersebut tidak tersedia tepat waktu maka kegiatan operasional komputer dapat terganggu.

5. File library

Fungsi file library pada bagian operasional adalah bertanggung jawab untuk mengelola manajemen penyimpanan data.

6. Documentation and program library

Berbagai jenis dokumentasi diperlukan untuk mendukung fungsi sistem informasi pada suatu organisasi, perencanaan strategis dan operasional, dokumentasi sistem aplikasi, dokumentasi aplikasi program, dokumentasi sistem software dan utility, dokumentasi database, manual operasional, dan manual standar.

7. Help desk/technical support

Fungsi bagian ini pada bagian operasional terdiri dari dua, yaitu:

a. Membantu pemakai akhir untuk mendapatkan hardware dan softwarenya

b. Menyediakan dukungan teknis untuk membantu mengatasi masalah

8. Capacity planning and performance monitoring

Dengan menggunakan perhitungan statistik monitoring kinerja, manajer operasional harus membuat tiga keputusan, yaitu:

a. Mereka harus mengevaluasi apakah profil kinerja memperlihatkan adanya kegiatan oleh bagian yang tidak berwenang terjadi

b. Mereka harus memastikan bahwa kinerja sistem dapat diterima oleh pemakai

c. Hardware dan software yang diperlukan harus tersedia

2.2.8 Pengendalian Batasan

Menurut Weber (1999, pp 370-405) Subsistem boundary menentukan hubungan antara pemakai komputer dengan sistem komputer itu sendiri, ketika pemakai menggunakan komputer maka fungsi boundary berjalan.

Kontrol terhadap subsitem boundary memiliki 3 tujuan :

1. Untuk memastikan bahwa pemakai komputer adalah orang yang memiliki wewenang.

2. Untuk memastikan bahwa identitas yang diberikan oleh pemakai adalah benar.

3. Untuk membatasi tindakan yang dapat dilakukan oleh pemakai untuk menggunakan komputer ketika melakukan tindakan otorisasi.

Jenis kontrol yang digunakan pada subsistem boundary adalah kontrol akses. Kontrol akses melarang pemakaian komputer oleh orang yang tidak berwenang, membatasi tindakan yang dapat dilakukan oleh pemakai dan memastikan bahwa pemakai hanya memperoleh sistem komputer yang asli.

Proses mekanisme kontrol akses yang dilakukan oleh pemakai memerlukan tiga tahapan, yaitu:

2. Pemakai harus mengidentifikasi dirinya sendiri dan mekanisme harus menentukan keasliannya.

3. Pemakai memerlukan sumber daya khusus dan tindakan khusus agar mereka dapat menggunakan sumber daya tersebut.

Mekanisme kontrol akses yang digunakan untuk menjalankan kebijakan kontrol akses ada dua jenis yaitu:

1. Discretionary access control policies

Jika organisasi menggunakan metode ini sebagai kebijakan kontrol aksesnya maka pemakai diperbolehkan untuk menentukan sendiri mekansime kontrol akses yang akan mereka gunakan, jadi pemakai diperbolehkan untuk menentukan apakah data tersebut mau dishare atau digunakan sendiri.

2. Mandatory access control policies

Kebijakan ini memberikan kontrol akses berdasarkan mandat yang digariskan oleh manajemen.

PIN adalah teknik yang digunakan secara luas untuk mengidentifikasi orang, sebuah PIN merupakan jenis password yang sederhana, itu bisa merupakan nomor rahasia seseorang yang berhubungan dengan orang tersebut, melayani pekerjaan memverifikasi keotentikan orang.

Memelihara kerahasiaan PIN merupakan hal yang penting, banyak kejadian adanya tindakan kriminal berupa penarikan uang oleh orang yang tidak berwenang atau melakukan pembayaran karena PIN diketahui oleh orang lain.

2.2.9 Pengendalian Masukan

Dari pendapat Weber (1999, pp420-456) data dapat diinput melalui kegiatan input langsung (seperti Personal Computer, Touch Screen, Joystick) atau melalui media lain (seperti Keyboard, Mark Sensing, Image Reader, Point-Of-Sale Device, ATM).

Jika data dimasukkan melalui monitor, maka diperlukan desain yang berkualitas terhadap layar tampilan data entry agar mengurangi kemungkinan terjadinya kesalahan dan agar tercapai efisiensi dan efektivitas pemasukan data pada subsistem input. Kode data memiliki dua tujuan, yaitu:

1. Sebagai identitas yang unik 2. Untuk keperluan identifikasi

Kode khusus dipilih dalam hubungannya dengan konteks sistem pengkodean, idealnya sistem kode mencapai lima tujuan, yaitu:

1. Flexibility 2. Meaningfulness

3. Compactness

4. Convenience

5. Evolvability

Ada empat jenis sistem pengkodean yang harus dimengerti oleh auditor agar mereka dapat mencapai tujuannya dalam menganalisa kode, yaitu: 1. Serial Codes

Sistem kode serial menggunakan angka atau huruf yang berurutan untuk sebuah entity.

2. Block Sequence Codes

Sistem kode blok yang berurutan menggunakan blok angka untuk menentukan kategori particular dari entity.

3. Hierarchical Codes

Sistem kode hirarkis memerlukan satu set atribut pilihan dari entity yang akan diberi kode dan pemilihan tersebut berdasarkan kepentingan.

4. Association Codes

Sistem kode asosiasi, atribut dari entity yang akan diberi kode dipilih dan kode yang unik diberikan kepada setiap atribut.

Pada beberapa kasus kesalahan pengetikan data dapat berdampak serius, sebagai contoh bila kesalahan pengetikan jumlah stok barang maka akan mengakibatkan kesalahan pengambilan keputusan. Kontrol yang dapat digunakan untuk menjaga terjadinya kesalahan jenis ini adalah dengan melakukan check digit.

Cara kontrol yang mudah dan efektif untuk melakukan kontrol terhadap entry data adalah batch control. Batching adalah proses pembentukan grup suatu transaksi yang memiliki hubungan satu dengan yang lain. Ada dua jenis batch, yaitu:

1. Physical batches adalah pengelompokan transaksi pada unit fisiknya,

sebagai contoh sumber dokumen yang diperoleh dari pos, dikumpulkan dalam satu batches.

2. Logical batches adalah proses pengelompokan transaksi yang dilakukan

berdasarkan logika, sebagai contoh klerk yang berbeda menggunakan terminal yang sama untuk memasukkan transaksi pada sistem aplikasi.

Ada empat jenis data input validasi yang harus dicek ketika data dimasukkan pada terminal, yaitu :

1. Field check, pengujian validasi yang dilakukan terhadap field tidak

tergantung pada field lain dalam input record atau dalam input record lainnya.

2. Record check, pengujian validasi yang dilakukan pada field tergantung pada hubungan logika field itu dengan field yang lain pada record.

3. Batch check, pengujian validasi melakukan pengujian apakah

karakteristik dari batch record yang dimasukkan sama dengan karakteristik yang telah ditetapkan pada batch.

4. File check, pengujian validasi melakukan pengujian apakah karakteristik pada file yang digunakan selama entry data adalah sama dengan karakteristik data pada file.

Kesalahan harus dilaporkan oleh program validasi input sehingga dapat dilakukan perbaikan secara cepat dan tepat atas kesalahan yang terjadi. Kesalahan dapat diberi tanda dengan sebuah buzzer atau bell.

2.2.10 Pengendalian Keluaran

Weber (1999, pp615-647) berpendapat bahwa batch output adalah output yang dihasilkan pada beberapa fasilitas operasional dan sesudah itu dikirim atau disimpan oleh pemakai output tersebut. Output ini menggunakan banyak formulir, contohnya hasil cetakan laporan kontrol manajemen berisi tabel, grafik atau gambar. Kontrol terhadap batch output dilakukan dengan tujuan untuk memastikan bahwa laporan tersebut akurat, lengkap dan tepat waktu

yang hanya dikirim atau diserahkan kepada pemakai yang berhak. Elemen penting untuk melihat efektivitas pelaksanaan kontrol terhadap produksi dan distribusi terhadap laporan batch output adalah dengan melihat kualitas dari desainnya. Desain laporan yang baik akan membuat pemakai mudah untuk membaca output yang dihasilkan.

2.3 Audit Sistem Informasi

Pemahaman mengenai audit sistem informasi terdiri dari beberapa unsur yang akan diuraikan di bawah ini.

2.3.1 Pengertian Audit Sistem Informasi

Menurut Weber (1999, p10) Audit Sistem Informasi adalah proses pengumpulan dan evaluasi terhadap bukti-bukti untuk menentukan apakah suatu sistem komputer telah mengamankan aset organisasi, memelihara keutuhan data, membuat pencapaian tujuan organisasi menjadi lebih efektif dan telah menggunakan sumber daya secara efisien.

Menurut Weber (1999, pp55-57) ada dua macam metode audit yaitu :

a) Auditing Around the Computer

Auditor yang melakukan audit around the computer karena cara ini adalah cara yang paling efektif dengan pendekatan biaya (paling murah).

Cara ini dapat dilakukan bila yang diaudit memenuhi kriteria dibawah ini:

1. Bisnis tersebut risikonya kecil.

2. Logikanya mudah/sederhana; tidak ada rutin spesial yang dikembangkan untuk melakukan proses data.

3. Input transaksi dilakukan dengan metode batch dan pengendalian dilakukan dengan metode tradisional, sebagai contoh pembagian tugas dan pengawasan dilakukan oleh pihak manajemen.

4. Proses utama berisi pengurutan terhadap input dan update master file dilakukan secara berurutan/sequentially.

5. Jejak audit jelas; laporan detail disiapkan sesuai dengan sistem. 6. Jenis penugasan relatif tetap dan sistem jarang diubah.

b) Auditing Through the Computer

Auditor yang menggunakan cara ini menggunakan komputer untuk menguji:

1. Logika proses dan pengendalian yang ada saat ini pada sistem 2. Produksi record oleh sistem.

Tugas audit jenis ini cukup rumit atau memerlukan orang yang sangat berkompeten pada bidangnya dan sangat tergantung kepada kompleksitas sistem aplikasi yang digunakan.

Audit jenis ini harus digunakan terhadap kasus dibawah ini: 1. Risiko dasar yang berhubungan dengan aplikasi sistem tinggi.

2. Proses aplikasi melibatkan input dalam jumlah besar begitu juga output yang dihasilkan, pengujian secara Iangsung terhadap validitas input dan output sudah dilakukan.

3. Bagian dari pengendalian internal dimasukkan pada sistem komputer, sebagai contoh, pada sistem on-line di bank, program komputer melakukan transaksi batch untuk setiap teller untuk menghasilkan pengendalian total terhadap rekonsiliasi transaksi pada akhir hari.

4. Logika pemograman pada aplikasi sistem rumit.

5. Karena pertimbangan cost-benefit, jarak substantial yang nampak pada jejak audit terlihat pada sistem.

Dari buku Mulyadi (1998, p516) terdapat metode audit yang ketiga yaitu :

c) Auditing With The Computer

Pada metode audit ini penggunaan komputer telah dilengkapi software yang diperlukan dan dimanfaatkan oleh auditor untuk menghasilkan berbagai keluaran yang digunakan untuk kegiatan audit. Audit software yang digunakan biasanya adalah ’Generalized’ yaitu suatu kumpulan program yang dapat digunakan untuk aneka perusahaan yang luas dan situasi-situasi audit.

Menggunakan komputer (audit software) untuk membantu melaksanakan langkah–langkah audit yaitu dalam pengujian substantif (menguji saldo-saldo perkiraan laporan keuangan).

Ada 3 cara dimana auditor menggunakan komputer untuk melaksanakan prosedur audit :

1. Memproses data pengujian auditor pada sistem komputer klien sebagai bagian dari pengujian atas pengendalian

2. Menguji pencatatan yang diselenggarakan komputer sebagai sarana untuk melakukan verifikasi atas laporan keuangan klien

3. Menggunakan komputer untuk melaksanakan tugas audit yang terpisah dari catatan klien

2.3.2 Prosedur Audit Sistem Informasi

Menurut Weber (1999, p48) Langkah-langkah untuk melakukan kegiatan audit terdiri dari:

1. Planning the audit

Perencanaan merupakan fase pertama dari kegiatan audit, bagi auditor eksternal hal ini artinya adalah melakukan investigasi terhadap klien untuk mengetahui apakah pekerjaan mengaudit dapat diterima, menempatkan staf audit, menghasilkan perjanjian audit, menghasilkan informasi latar belakang klien, mengerti tentang masalah hukum klien dan melakukan analisa terhadap prosedur yang ada untuk mengerti tentang bisnis klien dan mengidentifikasi resiko audit. Bagi auditor internal hal ini berarti mengetahui tujuan dilakukannya audit, menghasilkan latar belakang informasi, menugaskan staf yang tepat dan mengidentifikasi resiko.

Keputusan yang paling sulit di buat pada fase perencanaan ini adalah membuat keputusan tentang level dari pengendalian resiko yang berhubungan dengan setiap segmen audit, ketika membuat keputusan ini, keterampilan audit sistem informasi sangat diperlukan.

2. Tests of controls

Auditor melakukan pengujian pengendalian ketika mereka menilai bahwa pengendalian resiko berada pada level kurang dan maksimum, mereka mengandalkan pengendalian sebagai dasar untuk mengurangi biaya pengujian. Sampai pada tahap ini auditor tidak mengetahui apakah identifikasi pengendalian telah berjalan dengan

efektif, pengujian terhadap pengendalian oleh karena itu diperlukan evaluasi yang spesifik terhadap materi pengendalian.

3. Tests of transactions

Auditor menggunakan pengujian terhadap transaksi untuk mengevaluasi apakah kesalahan atau proses yang tidak biasa terjadi pada transaksi yang rnengakibatkan kesalahan pencatatan yang material pada laporan keuangan. Pengujian transaksi ini termasuk menelusuri (trace) jurnal dari sumber dokumen, memeriksa file harga dan mengecek keakuratan perhitungan. Pemakaian komputer sangat membantu pekerjaan ini dan auditor harus menggunakan software audit umum untuk mengecek apakah bunga yang dibayar kepada bank telah sesuai perhitungannya. 4. Tests of balances or overall results

Untuk mengetahui pendekatan yang digunakan pada tahap ini, yang harus diperhatikan adalah tujuan pengamanan harta dan integritas data. Beberapa jenis pengujian substantif terhadap saldo yang digunakan adalah konfirmasi piutang, perhitungan fisik persediaan, dan perhitungan ulang penyusutan aktiva tetap. Jika auditor percaya bahwa perhitungan telah benar maka pengujian ini dapat dilakukan dengan limit tertentu tetapi apabila auditor tidak percaya bahwa pengendalian ini sudah handal maka mereka harus melakukan pengujian substantif yang luas untuk mengetahui seberapa kehilangan atau kesalahan pencatatan yang telah terjadi.

5. Completion of the audit

pengujian tambahan terhadap bukti yang ada agar dapat dijadikan laporan. Ada 4 opini yang diberikan terhadap hasil audit oleh eksternal auditor, yaitu: 1. Disclaimer opinion: auditor tidak dapat memberikan opini.

2. Adverse opinion : auditor berpendapat bahwa terdapat banyak kesalahan. 3. Qualified opinion: auditor berpendapat bahwa terjadi beberapa kesalahan

tetapi nilainya tidak material.

4. Unqualified opinion: auditor berpendapat bahwa tidak terjadi kesalahan atau misstatement.

Menurut Romney (2006, pp390-393) seluruh audit menggunakan urutan kegiatan yang hampir sama, hingga dapat dibagi ke dalam 4 langkah yaitu merencanakan, mengumpulkan bukti, mengevaluasi bukti, dan mengkomunikasikan hasil audit.

1. Merencanakan Audit

Tujuan dari perencanaan audit adalah untuk menetapkan mengapa, bagaimana, kapan dan oleh siapa audit akan dilaksanakan. Sebuah audit harus direncanakan sedemikian rupa agar sebagian besar kegiatan audit berfokus pada area-area yang memiliki faktor-faktor resiko tertinggi. Untuk mematangkan tahap perencanaan, sebuah program audit awal dipersiapkan untuk menunjukkan sifat keleluasaan dan prosedur-prosedur yang dibutuhkan untuk mencapai tujuan audit dan untuk meminimalkan resiko-resiko audit. Suatu anggaran dipersiapkan dan para anggota staf akan ditugaskan untuk melaksanakan langkah-langkah audit tertentu.

2. Mengumpulkan Bukti Audit

Sebagian besar usaha audit dihabiskan untuk mengumpulkan bukti. Berikut ini adalah metode-metode yang paling umum digunakan untuk mengumpulkan bukti audit :

a. Pengamatan atas berbagai kegiatan yang diaudit, contohnya memperhatikan bagaimana cara pegawai memasuki lokasi komputer atau bagaimana personil pengendalian data, menangani kegiatan pemrosesan data begitu data diterima.

b. Melakukan tinjauan atas dokumentasi untuk memahami bagaimana suatu sistem informasi akuntansi atau sistem pengendalian internal berfungsi.

c. Diskusi dengan para pegawai mengenai pekerjaan mereka dan bagaimana mereka melaksanakan beberapa prosedur tertentu.

d. Kuisioner yang dapat mengumpulkan data mengenai sistem terkait. e. Pemeriksaan fisik, jumlah dan/atau kondisi aset berwujud seperti

perlengkapan, persediaan atau kas.

f. Melakukan konfirmasi atas pemahaman informasi tertentu seperti saldo rekening pelanggan melalui komunikasi dengan pihak ketiga yang independen.

g. Melakukan ulang prosedur pilihan perhitungan tertentu untuk menverifikasi informasi kuantitatif dari beberapa catatan dan laporan contohnya auditor dapat menghitung kembali suatu total batch atau menghitung kembali beban depresiasi tahunan.

h. Pembuktian untuk mendapatkan validitas sebuah transaksi dengan cara memeriksa seluruh dokumen pendukungnya seperti pesanan pembelian, laporan penerimaan dan faktur penjualan dari pemasok yang mendukung transaksi hutang usaha.

i. Tinjauan analitis atas hubungan dan trend antar informasi untuk mendeteksi hal-hal yang harus diselidiki lebih lanjut. Contohnya, seorang auditor untuk jaringan toko baju menemukan bahwa di salah satu toko rasio piutang usaha terhadap penjualan sangat tinggi. Sebuah penyelidikan mengungkap bahwa manajer toko tersebut telah melarikan uang dari hasil penagihan untuk dipakai secara pribadi. 3. Mengevaluasi Bukti Audit

Auditor mengevaluasi bukti yang dikumpulkan dengan dasar tujuan audit tertentu dan memutuskan apakah bukti tersebut mendukung kesimpulan atau tidak. Apabila kurang mendukung auditor akan merencanakan dan melaksanakan prosedur tambahan sampai bukti yang cukup dapat dikumpulkan untuk membuat kesimpulan yang kuat. Dalam seluruh tahapan audit penemuan dan kesimpulan dengan hati–hati didokumentasikan dalam lembar kertas kerja. Dokumentasi sangatlah penting pada tahap evaluasi untuk mencapai dan mendukung kesimpulan akhir.

4. Mengkomunikasikan Hasil Audit

Auditor mempersiapkan laporan tertulis (dan kadang-kadang lisan) yang meringkas penemuan-penemuan dan berbagai rekomendasi audit dengan referensi bukti pendukung dalam lembar kerja. Laporan ini disajikan

kepada pihak manajemen, komite audit, dewan komisaris, serta pihak-pihak lain yang terkait. Setelah hasil audit dikomunikasikan para auditor sering kali melaksanakan penelitian lanjut untuk memastikan bahwa rekomendasi mereka telah diimplementasikan.

2.3.3 Standar Audit

Menurut Arens (1997, pp18-19) ada tiga standar auditing yaitu : 1. Standar Umum

a. Audit harus dilaksanakan oleh seorang atau lebih yang memiliki keahlian dan pelatihan teknis cukup sebagai auditor.

b. Dalam semua hal yang berhubungan dengan penugasan, independensi dalam sikap mental harus dipertahankan oleh auditor.

c. Dalam pelaksanaan audit dan penyusunan laporannya, auditor wajib menggunakan kemahiran profesionalnya dengan cermat dan seksama. 2. Standar Pekerjaan Lapangan

a. Pekerjaan harus direncanakan dengan sebaik-baiknya dan jika digunakan asisten harus disupervisi dengan semestinya.

b. Pemahaman yang memadai atas struktur pengendalian internal harus diperoleh untuk merencanakan audit dan menentukan sifat, saat, dan lingkup pengujian yang harus dilakukan.

c. Bukti audit kompeten yang cukup harus diperoleh melalui inspeksi, pengamatan, pengajuan pertanyaan dan konfirmasi sebagai dasar yang memadai untuk menyatakan pendapat atas laporan keuangan yang diaudit.

3. Standar Pelaporan

a. Laporan audit harus menyatakan apakah laporan keuangan telah disusun sesuai dengan prinsip akuntansi yang berlaku umum.

b. Laporan audit harus menunjukkan keadaan yang di dalamnya prinsip akuntansi tidak secara konsisten diterapkan dalam penyusunan laporan keuangan periode berjalan dalam hubungannya dengan prinsip akuntansi yang diterapkan pada periode sebelumnya.

c. Pengungkapan informatif dalam laporan keuangan harus dipandang memadai, kecuali dinyatakan lain dalam laporan audit.

d. Laporan audit harus memuat suatu pernyataan pendapat mengenai laporan keuangan secara keseluruhan atau suatu asersi bahwa pernyataan demikian tidak dapat diberikan. Jika pendapat secara keseluruhan tidak dapat diberikan, maka alasannya harus dinyatakan. Dalam semua hal yang mana auditor dihubungkan dengan laporan keuangan, laporan auditor harus memuat petunjuk yang jelas nengenai sifat pekerjaan auditor, jika ada, dan tingkat tanggung jawab yang dipikulnya.

2.3.4 Instrumen Audit

Menurut Indriantoro (2002, pp152-160) ada dua metode pengumpulan data primer yang diperoleh secara langsung dari sumber asli : 1. Metode Survei

Metode survei merupakan metode pengumpulan data primer yang menggunakan pertanyaan lisan dan tertulis. Metode ini memerlukan

adanya kontak atau hubungan antara peneliti dengan subyek (responden) penelitian untuk memperoleh data yang diperlukan. Data penelitian berupa data subyek yang menyatakan opini, sikap, pengalaman atau karakteristik subyek penelitian secara individual atau secara kelompok. Data yang diperoleh sebagian besar merupakan data deskriptif, meskipun demikian, pengumpulan data dengan metode survei dapat dirancang untuk menjelaskan sebab-akibat atau mengungkapkan ide-ide. Peneliti umumnya menggunakan metode survei untuk mengumpulkan data yang sama dari banyak subyek. Ada dua teknik pengumpulan data dalam metode survei, yaitu:

a. Wawancara (Interview)

Wawancara merupakan teknik pengumpulan data dalam metode survei yang menggunakan pertanyaan secara lisan kepada subyek penelitian. Teknik wawancara dilakukan jika peneliti memerlukan komunikasi atau hubungan dengan responden. Data yang dikumpulkan umumnya berupa masalah tertentu yang bersifat kompleks, sensitif atau kontroversial, sehingga kemungkinan jika dilakukan dengan teknik kuisioner akan kurang memperoleh tanggapan responden. Teknik wawancara dilakukan terutama untuk responden yang tidak dapat membaca-menulis atau jenis pertanyaan yang memerlukan penjelasan dari pewawancara atau memerlukan penerjemahan. Hasil wawancara selanjutnya dicatat oleh pewawancara sebagai data penelitian. Teknik wawancara dapat dilakukan dengan dua cara, yaitu: melalui tatap muka atau melalui telepon.

b. Kuisioner (Questionnaires)

Pengumpulan data penelitian pada kondisi tertentu kemungkinan tidak memerlukan kehadiran peneliti. Pertanyaan peneliti dan jawaban responden dapat dikemukakan secara tertulis melalui suatu kuisioner. Kuisioner dapat didistribusikan dengan berbagai cara, antara lain: kuisioner disampaikan langsung oleh peneliti, dikirim bersama dengan pengiriman paket atau majalah, diletakkan ditempat yang ramai dikunjungi banyak orang, dikirim melalui pos, faksimile atau menggunakan teknologi komputer. Dalam kuisioner terdapat teknik-teknik pembentukan skala salah satunya adalah kutipan dari buku Cooper (1996, p191) mengenai skala arbitrer. Skala arbitrer dapat didesain dengan mengumpulkan berbagai butir yang kita anggap tidak ambigu dan sesuai bagi suatu topik tertentu. Beberapa diantaranya dipilih untuk dimasukkan ke dalam instrumen. Kita dapat memberi skor masing-masing butir di atas dari 1 sampai 5 tergantung kepada tingkat baik atau buruk yang dilaporkan. Hasil-hasilnya dapat diartikan dengan berbagai cara. Kita dapat memakai skor sikap masing-masing orang untuk mempelajari perbedaan-perbedaan di antara mereka. Skala arbitrer mudah dikembangkan, tidak mahal, dan dapat didesain agar sangat khusus. Informasi yang diberikan adalah berguna dan cukup jika dikembangkan dengan baik. Skala ini memiliki kelemahan yaitu pendekatan desainnya adalah subjektif.

2. Metode Observasi

Observasi yaitu proses pencatatan pola perilaku subyek (orang), obyek (benda) atau kejadian yang sistematik tanpa adanya pertanyaan atau

komunikasi dengan individu-individu yang diteliti. Metode observasi dapat menghasilkan data yang lebih rinci mengenai perilaku (subyek), benda atau kejadian (obyek) dibandingkan dengan metode survei.

2.3.5 Penetapan Resiko Audit

Berdasarkan pendapat Maiwald (2003, pp144-150) diperoleh beberapa pengertian yang berhubungan dengan penetapan resiko audit.

Resiko adalah potensi kerugian yang memerlukan perlindungan. Vulnerabilitas adalah suatu peluang potensial terjadinya serangan. Vulnerabilitas dapat terjadi pada sistem komputer dan jaringan atau dalam prosedur administratif.

Ancaman adalah suatu peristiwa atau tindakan yang mungkin merusak keamanan dari suatu lingkungan sistem informasi. Ada tiga komponen ancaman:

- target: aspek keamanan yang mungkin diserang - agen: organisasi atau orang yang memulai ancaman - peristiwa: jenis tindakan yang bersifat ancaman

Resiko adalah kombinasi dari vulnerabilitas dan ancaman. Ancaman tanpa vulnerabilitas tidak menimbulkan resiko. Demikian juga, vulnerabilitas tanpa ancaman tidak menimbulkan resiko. Pengukuran resiko adalah suatu usaha untuk mengidentifikasi kemungkinan terjadinya peristiwa yang mungkin merugikan. Resiko dapat dibagi menjadi tiga tingkatan, yaitu :

1. Rendah

Vulnerabilitas menimbulkan suatu tingkatan resiko pada organisasi, meskipun tidak pasti akan terjadi. Tindakan untuk menghilangkan vulnerabilitas harus dilakukan jika mungkin, tetapi biaya dari tindakan ini harus diimbangi dengan pengurangan resiko.

2. Medium

Vulnerabilitas menimbulkan suatu tingkatan resiko yang signifikan pada kerahasiaan, integritas, ketersediaan atau tanggung jawab yang menyangkut informasi organisasi, sistem atau fisik lokasi. Ada kemungkinan resiko ini terjadi. Tindakan untuk memindahkan vulnerabilitas lebih disarankan.

3. Tinggi

Vulnerabilitas menimbulkan suatu bahaya yang nyata pada integritas, kerahasiaan, ketersediaan atau tanggung jawab yang menyangkut informasi organisasi, sistem atau fisik lokasi. Tindakan harus diambil secepatnya untuk memindahkan vulnerabilitas.

2.4 Pengertian Evaluasi

Berdasarkan sumber di internet, Evaluasi adalah proses menggambarkan, memperoleh, dan menyajikan informasi yang berguna untuk menilai alternatif keputusan. Sumber lain di internet juga menyebutkan pengertian evaluasi adalah suatu proses sistematik untuk mengetahui tingkat keberhasilan dan efisiensi suatu program. Dapat disimpulkan bahwa evaluasi adalah proses sistematik yang

menyajikan informasi yang berguna untuk menilai tingkat keberhasilan dan efisiensi dari suatu program atau alternatif keputusan.

2.5 Pengertian Persediaan

Menurut Mulyadi (1998, p255) Persediaan merupakan unsur aktiva yang disimpan untuk dijual dalam kegiatan bisnis yang normal atau barang-barang yang akan dikonsumsi dalam pengolahan produk yang akan dijual.

Menurut Niswonger (2000, p359) persediaan digunakan untuk mengindikasikan :

1. Barang dagang yang disimpan untuk kemudian dijual dalam operasi normal perusahaan

2. Bahan yang terdapat dalam proses produksi atau yang di simpan untuk tujuan itu. Dapat disimpulkan dari kedua pengertian di atas, persediaan adalah aktiva yang dijual dalam kegiatan bisnis berupa barang dagang atau bahan yang digunakan untuk melakukan proses produksi.

Menurut Pujawan (2005, pp103-105) persediaan bisa diklasifikasikan dengan berbagai cara. Pada bagian ini kita akan melihat persediaan dari 3 klasifikasi:

1. Berdasarkan bentuknya, persediaan bisa diklasifikasikan menjadi bahan baku (raw materials), barang setengah jadi (WIP), dan produk jadi (finished product). Klasifikasi ini biasanya hanya berlaku pada konteks perusahaan manufaktur. Produk jadi yang dihasilkan oleh pemasok akan menjadi bahan baku bagi sebuah pabrik perakitan. Jadi, dalam konteks supply chain seharusnya produk jadi adalah produk yang tidak akan mengalami proses pengolahan lagi dan siap digunakan oleh pemakai akhir.

2. Berdasarkan fungsinya, persediaan bisa dibedakan menjadi:

a. Pipeline/Transit Inventory. Persediaan ini muncul karena lead time

pengiriman dari satu tempat ke tempat lain. Barang yang tersimpan di truk sewaktu proses pengiriman adalah salah satu contohnya. Persediaan ini akan banyak kalau jarak (dan waktu) pengiriman panjang. Jadi, persediaan jenis ini bisa dikurangi dengan mempercepat pengiriman misalnya dengan mengubah alat atau mode transportasi atau dengan mencari pemasok yang lokasinya lebih dekat (tentunya dengan mempertimbangkan konsekuensi lain seperti ongkos kirim, harga dan kualitas).

b. Cycle Stock. Ini adalah persediaan akibat motif memenuhi skala

ekonomi. Persediaan ini punya siklus tertentu. Pada saat pengiriman jumlahnya banyak, kemudian sedikit demi sedikit berkurang akibat dipakai atau dijual sampai akhirnya habis atau hampir habis, kemudian mulai dengan siklus baru lagi.

c. Persediaan Pengaman (Safety Stock). Fungsinya adalah sebagai perlindungan terhadap ketidakpastian permintaan maupun pasokan. Perusahaan biasanya menyimpan lebih banyak dari yang diperkirakan dibutuhkan selama suatu periode tertentu supaya kebutuhan yang lebih banyak bisa dipenuhi tanpa harus menunggu. Menentukan berapa besarnya persediaan pengaman adalah pekerjaan yang sulit. Besar kecilnya persediaan pengaman terkait dengan biaya persediaan dan service level.

d. Anticipation Stock adalah persediaan yang dibutuhkan untuk mengantisipasi kenaikan permintaan akibat sifat musiman dari permintaan terhadap suatu produk. Walaupun anticipation stock juga pada hakekatnya mengantisipasi permintaan yang tidak pasti, namun perusahaan bisa memprediksi adanya kenaikan dalam jumlah yang signifikan (bukan sekedar pola acak).

3. Persediaan juga bisa diklasifikasikan berdasarkan sifat ketergantungan kebutuhan antara satu item dengan item lainnya. Item-item yang kebutuhannya tergantung pada kebutuhan item lain dinamakan dependent demand item. Sebaliknya, kebutuhan independent demand item tidak tergantung pada kebutuhan item lain. Klasifikasi ini dilakukan karena pengelolaan kedua jenis item ini biasanya berbeda. Yang termasuk dalam dependent demand item biasanya adalah komponen atau bahan baku yang akan digunakan untuk membuat produk jadi. Kebutuhan bahan baku dan komponen tersebut ditentukan oleh banyaknya jumlah produk jadi yang akan dibuat dengan menggunakan komponen atau bahan baku tersebut. Ketergantungan permintaan ini biasanya diwujudkan dalam bentuk struktur/komposisi produk atau bill of materials (BOM). Produk jadi biasanya tergolong dalam independent demand item karena kebutuhan akan satu produk jadi tidak langsung mempengaruhi kebutuhan produk jadi yang lain.

2.6 Metode Pencatatan dan Penetapan Harga Pokok Persediaan

Metode pencatatan persediaan menurut Fess, Niswonger & Warren (2006, pp454-466) ada 2 metode yaitu :

1. Metode pencatatan menggunakan sistem perpetual

Dengan metode perpetual, setiap pembelian dan penjualan barang dagang diakui pada akun persediaan dan harga pokok penjualan. Sebagai hasilnya jumlah barang dagang tersedia dijual dan jumlah terjual secara terus-menerus (perpetually) diungkapkan dalam catatan persediaan. Dalam metode ini, akun persediaan barang dagang pada awal periode akuntansi mengindikasikan jumlah stok pada tanggal tersebut. Pembelian dicatat dengan mendebit persediaan barang dagang dan mengkredit kas atau utang usaha. Pada tanggal penjualan, harga pokok barang yang terjual dicatat dengan mendebit harga pokok penjualan dan mengkredit persediaan barang dagang.

2. Metode pencatatan menggunakan sistem periodik

Harga pokok penjualan ditentukan dengan menggunakan persediaan barang dagang pada akhir periode terhadap barang dagang tersedia dijual selama periode bersangkutan. Persediaan barang dagang akhir periode ditentukan dengan melakukan perhitungan fisik persediaan yang tersisa. Metode yang menentukan harga pokok penjualan dan jumlah barang dagang tersedia seperti ini disebut metode periodik. Dengan metode periodik, catatan persediaan tidak memperlihatkan jumlah tersedia untuk dijual atau jumlah barang terjual selama periode.

Pada sistem persediaan periodik, hanya pendapatan yang dicatat setiap kali penjualan dilakukan. Tidak ada jurnal yang dibuat pada saat penjualan untuk mencatat harga pokok penjualan. Pada akhir periode akuntansi, perhitungan fisik

dilakukan untuk menentukan biaya atau harga pokok persediaan dan harga pokok penjualan.

2.6.1 Metode Penetapan Harga Pokok Persediaan Menggunakan Sistem Perpetual

1. Masuk Pertama Keluar Pertama (First In First Out/ FIFO)

Metode FIFO arus harga pokok dalam sistem persediaan perpetual, jumlah unit yang ada sesudah masing-masing transaksi, bersama dengan total harga pokok dan harga pokok per unit, tampak dalam bagian persediaan dari perkiraan itu.

2. Masuk Terakhir Keluar Pertama (Last In First Out/ LIFO)

Metode LIFO digunakan dalam sistem persediaan perpetual, harga pokok per unit yang terjual adalah harga pokok dari pembelian paling akhir.

3. Rata-rata (Average)

Metode harga pokok rata-rata digunakan dalam sistem persediaan perpetual, harga pokok rata-rata per unit untuk setiap jenis komoditi dihitung setiap kali pembelian dilakukan dan bukan pada akhir periode itu.

2.6.2 Metode Penetapan Harga Pokok Persediaan Menggunakan Sistem Periodik

1. Masuk Pertama Keluar Pertama (First In First Out/ FIFO)

Metode ini menetapkan harga pokok persediaan didasarkan asumsi bahwa harga pokok harus dibebankan pada pendapatan sesuai dengan urutan pembelian barang tersebut.

Kebanyakan perusahaan, ada kecenderungan untuk menjual barang menurut urutan pembelian. Hal ini berlaku untuk barang dagang yang mudah rusak dan barang-barang yang corak atau modelnya sering berubah. Jadi metode FIFO selaras dengan pergerakan fisik barang dalam suatu perusahaan.

2. Masuk Terakhir Keluar Pertama (Last In First Out/ LIFO)

Metode ini didasarkan atas tanggapan bahwa harga pokok barang dari pembelian terakhir harus dibebankan ke pendapatan. Jadi, persediaan yang ada dianggap berasal dari harga pokok paling awal.

Penggunaan metode LIFO pada mulanya terbatas pada situasi yang relatif jarang dimana unit yang dijual, diambil dari persediaan yang paling akhir. 3. Rata-rata (Average)

Metode ini kadang-kadang disebut juga metode rata-rata tertimbang (weighted average method) didasarkan atas asumsi bahwa harga pokok harus dibebankan ke pendapatan menurut harga rata-rata tertimbang per unit dari barang yang dijual. Harga pokok rata-rata tertimbang per unit digunakan juga untuk menentukan harga barang yang masih ada dalam persediaan.

Bagi perusahaan yang membeli beberapa jenis barang dengan harga bervariasi, metode rata-rata ini memiliki hubungan yang selaras dengan keluar-masuknya barang.

2.7 Metode Pengendalian Persediaan

dapat diidentifikasikan sebagai berikut :

a. Metode pengendalian persediaan tradisional

Metode ini menggunakan matematika dan statistik sebagai alat bantu utama dalam memecahkan masalah kuantitatif dalam sistem persediaan. Pada dasarnya, metode ini berusaha mencari jawaban optimal dalam menentukan : • jumlah ukuran pemesanan ekonomis (EOQ)

• titik pemesanan kembali (Re-Order Point)

• jumlah cadangan pengaman (safety stock) yang diperlukan

Metode ini sering juga disebut metode pengendalian tradisional karena memberi dasar lahirnya metode baru yang lebih modern seperti MRP di Amerika dan Kanban di Jepang.

Metode pengendalian persediaan secara statistik ini biasanya digunakan untuk mengendalikan barang yang permintaannya bersifat bebas dan dikelola saling tidak bergantung. Yang dimaksud permintaan bebas adalah permintaan yang hanya dipengaruhi mekanisme pasar sehingga bebas dari fungsi operasi produksi. Sebagai contoh adalah permintaan untuk barang jadi dan suku cadang pengganti (spare part).

b. Metode perencanaan kebutuhan material (MRP)

Metode pengendalian tradisional akan tidak efektif bila digunakan untuk permintaan yang bersifat tidak bebas. Yang dimaksud permintaan tidak bebas adalah permintaan yang tergantung kepada kebutuhan suatu komponen/material dengan komponen/material lainnya. Dengan kata lain, kebutuhan tidak bebas adalah kebutuhan yang tunduk pada fungsi operasi produksi. Metode MRP ini berorientasi pada komputer, yang terdiri dari sekumpulan

prosedur, aturan-aturan keputusan dan seperangkat mekanisme pencatatan yang dirancang untuk menjabarkan Master Production Schedule (MPS).

2.8 Data Flow Diagram

Menurut Hall (2001, p69), diagram arus data menggunakan simbol-simbol untuk mencerminkan proses, sumber-sumber data, arus data dan entitas dalam sebuah sistem. Dalam aliran data terdapat tingkatan-tingkatan dimana masing-masing tingkatan menggambarkan isi dari sistem, yaitu :

- Diagram Hubungan/ Diagram Konteks

Diagram konteks merupakan proses tunggal. Diagram ini menggambarkan hubungan sistem data flow dan external entity.

- Diagram Nol

Diagram nol menggambarkan subsistem dari diagram hubungan yang diperoleh dengan memecahkan proses pada diagram hubungan atau konteks.

- Diagram Rinci

Diagram rinci merupakan uraian dari diagram nol yang berisi proses-proses yang menggambarkan bagian dari subsistem dari diagram nol.