Rancang Bangun Sistem Informasi Transaksi Inventori

PT. Ecco Indonesia

TEST PLAN

Confidential Kelompok 5, 2011 Page 2 Revision history

Date version Description author

Confidential Kelompok 5, 2011 Page 3 Table of Contents

P1. Introduction 4

1.1 Purpose 4

1.2 Background 4

1.3 Scope 4

1.4 Project Identification 4

1.5 Reference 5

2. Requirements for Test 5

3. Test Strategy 6

3.1 Testing Types 7

3.1.1 Data and Database Integrity Testing 7

3.1.2 Function Testing 8

3.1.4 User Interface Testing 9

3.1.5 Performance Profiling 10

3.1.6 Load Testing 10

3.1.7 Security and Access Control Testing 11

3.2 TOOLS 12

4. Resources 13

4.1 Roles 13

4.2 System 15

5. Project Milestones 15

6. Deliverables 15

6.1 Test Model Error! Bookmark not defined.

6.2 Test Logs Error! Bookmark not defined.

Confidential Kelompok 5, 2011 Page 4 Test Plan

1. Introduction

Dokumen Test Plan ini menjelaskan tentang bagaimana Software yang dibuat dapat berjalan sesuai dengan rencana yang telah di tetapkan. Bukan hanya kode program yang di uji coba, tetapi juga meliputi semua modul program, alur bisnis software, penggunaan interface, performance dari Software serta keterkaitan antar halaman dari source code.

Testing itu sendiri merupakan proses pemantapan kepercayaan akan kinerja program atau system bagaimana yang di harapkan (hetzel 1973).

1.1 Purpose

Dokumen Test Plan ini dibuat untuk memastikan jalannya sistem informasi berbasis web untuk transaksi inventori agar berjalan dengan baik, termasuk :

1. Mengidentifikasi komponen software yang harus ditest 2. Konsistensi dalam database

3. Membuat rekomendasi kebutuhan untuk Test

4. Membuat rekomendasi dan mendeskripsikan testing strategi yang akan dilakukan

5. Mengidentifikasi kebutuhan sumberdaya(dari database maupun komponen lain yang digunakan) 6. Test logika program.

1.2 Background

Adapun lingkup testing yang akan di jalankan antara lain meliputi komponen sistem, software aplikasi, desain interface, arsitektur program aplikasi serta penggunaan dari software secara menyeluruh. Selain itu kesesuaian antara user yang login dengan halaman yang di tampilkan juga menjadi aspek penting di dalam tahap testing ini. Tahap pengujian pada software yang dibangun sangat dibutuhkan agar kinerja dari software maupun database yang di gunakan dapat berjalan sesuai dengan yang diharapkan. Selain itu tahap ini juga dilakukan untuk menanggulangi maupun mengurangi terjadinya kesalahan (error).

1.3 Scope

Ruang lingkup dari test plan yang akan di jalankan meliputi pengujian source code, desain database, fungsi dari masing-masing halaman program, desain interface dan performance program. Menambahkan fitur-fitur yang mendukung program. Dalam pengujian program hanya menggunakan

Human Tester (seorang penguji yaitu dalam kelompok kami yakni test plan) tanpa menggunakan program tester. Human tester dalam pengujian dan implementasi hanya dilakukan oleh satu orang.

Pengujian akan dibagi menjadi ke dalam langkah-langkah sebagai berikut : 1. Data and Database Integrity Testing (tes ketahanan sistem)

2. Function Testing (tes recovery system) 3. User Interface Testing (tes akses)

4. Performance Profilling Testing (tes perfoma) 5. Load Testing (tes aplikasi)

6. Security and Access Control Testing (tes security) 1.4 Project Identification

Confidential Kelompok 5, 2011 Page 5

Business Functions and Rules

Romeo (2003). Testing dan implementasi sistem. Surabaya : STIKOM. http://en.wikipedia.org/wiki/Load_testing di akses tanggal 10 okt 2011

2. Requirements for Test

Yang akan di lakukan Testing pengujian intergritas data dan database, semua modul/fungsi program, alur bisnis software, penggunaan interface, performance dari software, pengujian keamanan dan akses control software, keterkaitan antar halaman dari source code dan pengujian konfigurasi komputer. Prosedur dan Rencana Pengujian Piranti lunak/Software tingkat rendah biasanya tidak diserahkan pada calon pengguna piranti lunak/software, prosedur dan rencana tersebut memerlukan persetujuan pimpinan paket kerja dan dimutakhirkan sesuai kebutuhan. Yang telah diidentifikasi sebagai target untuk pengujian. Daftar ini mewakili apa yang akan diuji. Item kasus penggunaan, persyaratan fungsional, dan non-fungsional persyaratan. Daftar di bawah mengidentifikasi.

Desktop Application Test Requirements

1. Memberikan izin persetujuan: Periksa pekerjaan klien dan tanda pada lisensi

2. Lakukan Random Query pada User Data : Akan perlu melakukan query terhadap data dalam database ―query select pada user‖.

3. Hasilkan Statistik: Seorang operator harus mampu menghasilkan laporan pada akhir yang ditujukan ke atasan.

Confidential Kelompok 5, 2011 Page 6 1. Sistem ini harus memberikan tingkat keamanan yang memadai untuk mencegah perubahan

tidak sah atau tidak disengaja dari database.

3. Test Strategy

Suatu strategi testing software mengintegrasikan metode-metode desain test case software

kedalam suatu rangkaian tahapan yang terencana dengan baik sehingga pengembangan software dapat berhasil. Strategi menyediakan peta yang menjelaskan tahap-tahap yang harus dilakukan sebagai bagian dari testing, dan membutuhkan usaha, waktu, dan sumberdaya bila mana tahap-tahap ini derencanakan dan dilaksanakan. Oleh karena itu, setiap stretegi testing harus menjadi satu kesatuan dengan perencanaan tes, disain test case, eksekusi tes dan pengumpulan serta evaluasi hasil testing. Adapun tipe startegi yang kami pilih antara lain :

Desktop Application Test Strategy

1. Data and Database Integrity Testing (tes ketahanan system)

Teknik pengujian memastikan bahwa data yang disimpan oleh sistem dimana data tersebut tidak terganggu dengan memperbarui, pengambilan restorasi, atau pemrosesan. Jenis pengujian ini dimaksudkan untuk mengungkap cacat desain yang bisa menyebabkan korupsi data, akses data yang tidak sah, kurangnya integritas data dalam berbagai tabel, dan kurangnya kinerja transaksi yang memadai (Dustin 252).

2. Function Testing (tes recovery system)

Fungsi pengujian uji target harus fokus pada persyaratan untuk uji yang dapat ditelusuri langsung untuk menggunakan kasus atau fungsi bisnis dan aturan bisnis. Tujuan dari tes ini adalah untuk memverifikasi penerimaan tepat data, pengolahan, dan pengambilan, dan pelaksanaan sesuai aturan bisnis. Jenis pengujian didasarkan pada teknik kotak hitam, yaitu memverifikasi aplikasi dan proses internal dengan berinteraksi dengan aplikasi melalui Graphical User Interface (GUI) dan menganalisis output atau hasil. Diidentifikasi bawah ini adalah garis besar pengujian dianjurkan untuk setiap aplikasi.

3. User Interface Testing (tes akses)

User interface (UI) pengujian verifikasi suatu interaksi pemakai dengan perangkat lunak. Tujuan dari user interface adalah untuk memastikan bahwa user interface tersebut menyediakan pemakaian dengan ilmu pelayaran dan akses yang sesuai melalui pengujian white box. Sebagai tambahan, UI yang menguji memastikan bahwa object tersebut di dalam UI berfungsi sebagai diharapkan dan menyesuaikan diri penentuan factor bancana banjir perusahaan atau standard industri. Catat bahwa ada user interface (Aplikasi Desktop) yang perlu untuk diuji dan dibuktikan untuk proyek ini.222

4. Performance Profilling Testing (tes perfoma)

Performan testing dilakukan untuk tes kinerja software secara runtime dalam kontek system yang teritegrasi. Performan testing terjadi di semua tahappada proses testing. Bahkan pada tingkat unit, kinerja dari modul individual akan dinilai secara bersamaan pada saat tes white-box yang dilakukan. Bagaimanapun juga, tidak semua elemen dapat sepenuhnya diintegrasikan, sehingga kinerja system yang sebenarnya dapat di pastikan.

5. Load Testing (tes aplikasi)

Confidential Kelompok 5, 2011 Page 7 meliputi segmen WAN ke virus sebagai aplikasi yang paling luar dikerahkan LAN tunggal. 6. Security and Access Control Testing (tes security)

Security testing digunakan untuk melakukan verifikasi mekanisme proteksi, yang dibangun ke dalam system akan melindungi system tersebut dari penetrasi yang tidak diinginkan. Keamanan system harus dites terhadap serangan langsung (frontal) maupun tak langsung (jalan belakang). Selama security testing, tester memerankan tugas sebagai orang yang ingin malakukan penetrasi pada sitem.

3.1 Testing Types

3.1.1 Data and Database Integrity Testing

Pada sistem informasi berbasis web ini digunakan untuk inventory PT ecco. Disini kita akan menguji semua komponen data serta relasi yang ada pada database tersebut. Data relasi database meliputi :

Test Objective: Memastikan data tabel master dan transaksi serta relationalnya berjalan dengan baik.

Technique: 1. Mengecek relational tabel master dengan transaksi Input : Memasukkan data di tabel master dan tabel transaksi Proses : Menghapus record data master

Output : Data tidak boleh terhapus, jika terhapus mengandung arti terdapat relasi yang salah

2. Melakukan query di table

Input : Jika di mungkinkan, menggunakan perintah ―select‖ dengan mengambil dari semua data master dan transaksi yang berelasi

Proses : Melakukan query select

Output : Data harus tampil (data di table harus tampil) 3. Mengecek tipe data dari masing-masing field

Input : Memberikan inputan berupa huruf pada tipe number, memberi inputan angka pada tipe karakter, dan mencoba menginputkan data pada form yang sudah di batasi karakternya.

Proses : Mencoba secara langsung Output : Data tidak boleh tersimpan.

4. Mengecek Atribut dari masing-masing tabel

Input : Memasukkan data yang sama pada atribut primary key atau unique dalam suatu record baru.

Proses : Melakukan query input data ―delete‖

Confidential Kelompok 5, 2011 Page 8 form create user data Id akun tidak boleh sama, insert data pada input kreteria dan bobot data Id kreteria tidak beleh sama.

5. Mengecek Isi dari masing-masing table di PDM dan di Database

Input : Mengecek isi atribut dan data yang ada di database dan PDM Proses : Melakukan Pengecekan.

Output : Isi dari table PDM dan Database harus sama.

6. Mengecek relasi antara table di PDM dan di Database Input : Mengecek relasi yang ada di database dan PDM Proses : Melakukan Pengecekan.

Output : Relasi dari table PDM dan Database harus sama

Completion Criteria: Setiap perintah query dapat berjalan tanpa terjadi kesalahan

Special Considerations: Query untuk mengambil data pada semua tabel hanya sebagai percobaan dan jika itu di mungkinkan sesuai dengan kondisi relational yang ada.

3.1.2 Function Testing(tes recovery)

Pengujian fungsi dari form-form yang ada dilakukan di tahap ini, seperti kesesuaian data yang di olah dengan data masukan, proses pengolahan data, serta alur bisnis dari data tersebut. Disini banyak menyinggung tentang Black Box testing, dimana objeknya adalah form-form yang ada. Untuk melihat output dari program.

Test Objective: Form Input data dan hubungan antar halaman program.

Technique: 1. Memastikan alur program berjalan sesuai yang telah di buat.

Input : Mengklik tombol button dan memilih menu

Output : Tampilan antar halaman program sesuai (contohnya dalam penampilan menu utama program yaitu mengklik menu login yang muncul form login,

2. Melihat kesesuaian halaman admin

Input : Login sebagai user admin

Proses : Mencocokkan halaman program yang telah di buka (admin bisa masuk ke semua halaman program tanpa ada satu form pun yang tidak bisa di akses.)

Output : Halaman yang dibuka harus management admin, serta halaman program yang dibuat harus sama dengan halaman yang dibuka.

Confidential Kelompok 5, 2011 Page 9 Input : Menginputkan data sesuai dengan form

Proses : Input data

Output : Mencocokkan dengan data yang di database, apakah sudah tersimpan.

4. Memastikan tiap form inputan dapat memeberikan kemudahan bagi user

Input : Melakukan input data dengan melakukan pemindahan kotak dialog menggunakan tombol ―Tab‖

Proses : Input data

Output : Urutan input data harus sesuai dan tidak memberikan pemaknaan ganda bagi pengguna.

5. Memastikan adanya suatu peringatan (error handling) kepada user jika terjadi salah input data Input : Memasukkan data inputan karakter angka pada kolom bertipe huruf

Proses : Input data

Output : Data seharunya tidak tersimpan jika tidak sesuai dan adanya suatu peringatan bagi user jika user melakukan kesalahan.

6. Memastikan perhitungan data yang digunakan

Input : Memasukkan data-data perhitungan bahan Proses : Input data

Output : Data yang tampil sesuai dengan perhitungan bahan yang digunakan

Completion Criteria: Terdapat kesesuaian antara input yang di harapkan dengan output.

Special Considerations:

-

.

3.1.3 User Interface Testing (tes akses)

User interface (UI) pengujian verifikasi suatu interaksi pemakai dengan perangkat lunak. Antarmuka pengguna berfungsi untuk menghubungkan antara pengguna dengan sistem operasi, sehingga komputer tersebut bisa digunakan.

Test Objective: Menguji komponen menu, ukuran, posisi, titik fokus tampilan

Technique: 1. Mencoba setiap form yang ada baik dari objek maupun tampilannya.

Confidential Kelompok 5, 2011 Page 10 Output : Adanya kesesuaian dari data yang di inputkan dengan data yang ada di database dalam artian data yang masuk kedatabase sesuai dengan data inputan.

2. Melihat desain program secara utuh berdasar prinsip pembuatan program

Input : Mencocokkan karakter program dengan tema yang dipilih Proses : Dibandingkan dengan program sejenis

Output : Merupakan angka perbandingan antara program yang satu dengan yang lain

disini penilaiannya menggunakan ―human tester‖ atau asumsi dari kelompok.

3. Mencoba navigasi dari semua komponen di dalam program

Input : Membuka semua menu secara berurutan Proses : Klik, Tab dan Enter

Output : Harus memeberikan kemudahan bagi pengguna serta memiliki kecepatan yang baik pada saat membuka program dengan memaksimalkan spesifikasi hardware dan software komputer.

Completion Criteria:

Gambaran tampilan dapat dengan mudah di jalankan berdasarkan pembanding (benchmark) yang tepat.

Special Considerations:

Membedakan antara tipe-tipe pemakai komputer yang berbeda di perusahaan tersebut dan pertimbangan-pertimbangan desain untuk masing-masing penggua.

3.1.4 Performance Profiling (tes perfoma)

Kualitas dari suatu aplikasi seperti kesesuaian antar halaman program, response time, rata-rata waktu dalam menjalankan satu transasksi, waktu yang memeliki ketergantungan dengan software dapat di ukur dan di evaluasi.

Test Objective: Waktu pengaksesan aplikasi, lama pengolahan data transaksi.

Technique: 1. Mengakses program secara bersamaan dalam satu waktu oleh dua user.

Input : Membuka program oleh 2 client secara bersama Proses : Mengakses halaman program

Output : Kecepatan aksesnya tetap stabil atau menjadi penurunan kecepatan selain itu data yang di inputkan harus sesuai dengan yang diinputkan tanpa ada data yang sama.

Completion Criteria: Halaman program dapat di akses dengan cepat tanpa loading yang cukup lama dan tanpa ada error yang terjadi dalam program.

Special Considerations:

Untuk pengujian performance program, kita asumsikan bahwa client yang di gunakan 2 komputer karena penggunaan clien tersebut ada dua user dalam perusahaan.

3.1.5 Load Testing (tes aplikasi)

Confidential Kelompok 5, 2011 Page 11 Test Objective: Waktu akses program (respon time)

Technique: 1. Menggunakan query dalam mengakses kapasitas data relatif besar.

Input : Melakukan query dengan memanfatkan seluruh tabel.

Proses : Query data

Output : Adanya data yang dihasilkan sesuai dengan query yang dipilih.

2. Mengukur respon time menggunakan perintah SQL3

Input : Memanfatkan function didalam modul SQL3

Proses : Memasukkan function tersebut kedalam halamn utama

Output : Mencatat setiap log respon time setiap 5 menit sekali.

3. Membandingkan respon time dengan kepuasan pengguna

Input : Data dari respon time terakhir di dalam program Proses : Perbandingan data

Output : Data perbadingan respontime dengan kepuasan pengguna (pemakai program).

Completion Criteria: Kecepatan akses menjadi suatu yang utama didalam kriteria ini

Special Considerations:

Untuk kepuasan pengguna sifatnya bisa relatif, adapun yang kami jadikan sample adalah kepuasan pengguna dari dua kelompok berbeda.

3.1.6 Security and Access Control Testing (tes security)

Keamanan dan Akses Kontrol Pengujian fokus pada satu bidang kunci keamanan:

Tingkat keamanan Database dan Tingkat keamanan Sistem, termasuk masuk ke atau akses jarak jauh ke sistem. Syarat keamanan transaksi inventori adalah pada tingkat database. Sistem ini harus memberikan tingkat keamanan yang memadai untuk mencegah perubahan yang tidak sah atau tidak disengaja dari database. Perhatikan bahwa tingkat keamanan aplikasi karena data-data sangat penting karena menyangkut data data penting.

Test Objective: Application-level Security: Mendefinisikan pengguna dan pembagian hak akses dari aplikasi yaitu pimpinan dan petugas.

System-level Security: Log data akses terhadap system

Database-level Security: Sistem harus memberikan tingkat keamanan yang memadai untuk mencegah perubahan yang tidak sah atau disengaja ke dalam database.

Technique: Application-level Security :

1. Mencoba hak akses setiap user dan mencoba berbuat kecurangan dari hak akses yang di milikinya.

Confidential Kelompok 5, 2011 Page 12 Proses : Melakukan manipulasi data

Output : Adanya kesesuaian dengan data yang ada pada database setelah di manipulasi. 2. Mencoba memasukkan data dengan mencari kesalahan logika dalam query dan

code yang di gunakan Input : Sintak SQL3

Proses : Input data

Output : Aplikasi harus tetap berjalan dengan baik

System-level Access:

3. Memastikan log user sesuai dengan penggunaan

Input : Data log user Proses : Pembandingan data

Output : Log harus sesuai dengan jadwal user menggunakan haknya. System-lavel database

4. Buat tes untuk tipe pengguna yang berbeda dan memverifikasi setiap izin dengan menciptakan transaksi khusus untuk setiap tipe user misalkan antara manajer dan petugas.

Input : Memasukkan data

Proses : Ubah jenis pengguna dan tes kembali menjalankan untuk pengguna yang sama Output : Dalam setiap kasus, pastikan fungsi-fungsi tambahan atau data dengan benar tersedia atau ditolak

Completion Criteria: Kesesuaian hak akses dalam penggunaannya di dalam aplikasi. Untuk setiap jenis aktor yang dikenal fungsi yang sesuai atau data yang tersedia, dan semua transaksi berfungsi seperti yang diharapkan dan berjalan dalam sebelum tes Fungsi Aplikasi.

Special Considerations:

Keamanan data sangat penting karena kesalahan data akan berakibat fatal dalam pengambilan keputusan.

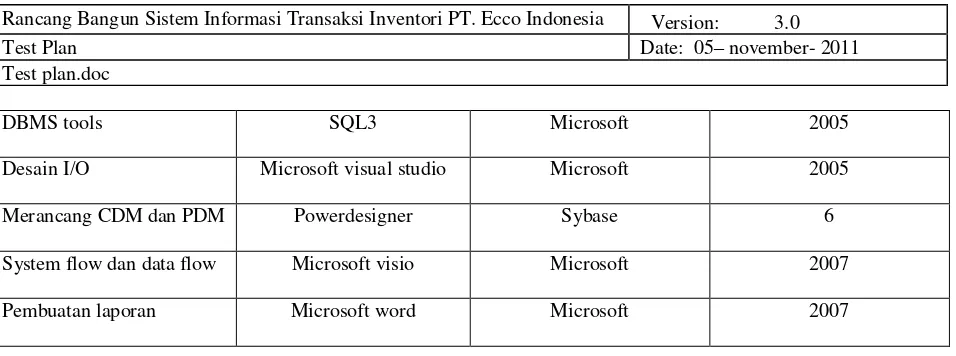

3.2 TOOLS

Berikut daftar Tools yang akan digunakan :

Tool Vendor/In-house Version

Test Management - - -

Confidential Kelompok 5, 2011 Page 13

DBMS tools SQL3 Microsoft 2005

Desain I/O Microsoft visual studio Microsoft 2005

Merancang CDM dan PDM Powerdesigner Sybase 6

System flow dan data flow Microsoft visio Microsoft 2007

Pembuatan laporan Microsoft word Microsoft 2007

4. Resources

Bagian ini menjelaskan system transaksi inventory PT ECCO sebagaimana memudahkan management dalam mengatur produksi dan inventory, tanggung-jawab utama, dan menetapkan ketrampilan atau pengetahuan.

4.1 Roles

Tabel ini mendefinisikan tugas dari masing-masing tester terhadap pelaksanaan testing

Human Resources

Worker Minimum Resources Recommended (number of full-time roles allocated)

Specific Responsibilities or Comments

Test Manager, Test Project Manager

1 Menyediakan manajemen pengawasan. Rincian tugas : - Memberikan arahan teknis kepada pelaksana - Memperoleh pelaksana tester yang tepat

- Menyediakan laporan proyek

Test Designer 1 Mengidentifikasi, memprioritaskan, dan melaksanakan uji kasus. Riancian Tugas :

- Merencanakan uji coba - Menghasilkan model pengujian - Mengevaluasi efektivitas pengujian

Tester 1 Melaksanakan tes.

Rincian Tugas : - Melaksanakan tes - Melaporkan hasil tes

Confidential Kelompok 5, 2011 Page 14 - Mencatat dan mengumpulkan semua dokumen

Test System Administrator

1 Memastikan uji lingkungan dan sistem yang akan di uji coba. Rincian Tugas :

- Mengatur sistem manajemen uji coba - Mengatur hak akses pengujian

Database Administrator, Database Manager

1 Memastikan data uji (database) lingkungan dan aset yang dikelola dan dipelihara.

Rincian Tugas :

- Mengadministrasikan data yang akan di test

Designer 1 Mengidentifikasi dan mendefinisikan operasi, atribut, dan relasi data uji. Rincian Tugas :

- Mengidentifikasi dan mendefinisikan kelas-kelas uji

- Mengidentifikasi dan mendefinisikan paket-paket data yang di uji.

Implementer 1 Menerapkan dan menguji coba proyek yang di kembangkan Rincian Tugas :

Confidential Kelompok 5, 2011 Page 15 4.2 System

Berikut ini daftar tabel kebutuhan peralatan dari pelaksanaan testing. Ada beberpa bagian yang tidak terdefinisi dari pelaksanaan testing ini. Adapun yang akan di lakukan uji coba meliputis simulasi dari proses bisnis proyek, pengukuran skala proyek dan validasi data di dalam database.

System Resources

Resource Name / Type

Database Server

—Network/Subnet 192.168.10.10 / 255.255.0.0

—Server Name 192.168.10.10

—Database Name Inventory

Client Test PC's

—Include special configuration requirements 192.168.10.13/ 255.255.0.0 Test Repository

—Network/Subnet 192.168.10.12 / 255.255.0.0

—Server Name 192.168.10.12

5. Project Milestones

Pengujian sistem infomasi transaksi inventori ini harus memasukkan kegiatan pengujian untuk setiap upaya uji coba, diidentifikasi dalam Milestone proyek terpisah harus diidentifikasi untuk mengkomunikasikan status proyek dan prestasi.±

No. Milestone Task Effort Start Date End Date

1 Plan Test 2 Design Test 3 Implement Test 4 Execute Test 5 Evaluate Test

6. Hasil Testing

Terlampir.