PROSIDING

Seminar Nasional

Open Source Software III

“Open Source untuk Semua”

Bandung, 7 November 2009

Diselenggarakan Oleh:

Pusat Penelitian Informatika (P2I)

Lembaga Ilmu Pengetahuan Indonesia (LIPI)

Kompleks LIPI, Gedung 20, Lantai 3

Jl. Cisitu Sangkuriang No.21/154D, Bandung 40135

Telepon: +62 22 2504711

PANITIA SEMINAR

Pelindung : Deputi Bidang Ilmu Pengetahuan Teknik LIPI

Penanggung Jawab : Kepala Pusat Penelitian Informatika LIPI

Komite Pengarah : Kepala Bidang Otomasi

Kepala Bidang Komputer Kepala Bidang Sistem Informasi Kepala Bidang Sarana

Panitia Pelaksana

Ketua : Oka Mahendra

Wakil Ketua : Dikdik Krisnadi

Bendahara : Rika Sustika

Nuryani

Kesekretariatan : Rico Dahlan

Ekasari Nugraheni Dian Andriana Nurhayati Masthurah Lia Fitrianingrum Taufiq Wirahman R. Sandra Yuwana Nana Suryana

Lintang Dwi Febridiani

Acara : Nova Hadi Lestriandoko

An An Sarah Hertiana Dewi Saraswati Elli Ahmad Gojali Fitri Ardiani Ana Heryana

Wiwin Suwarningsih Bambang Sugiarto Hari Satriyo Basuki Diana Dewi Riswantini Elan Djaelani

Agus Subekti

Prosiding : Iwan Muhammad Erwin

Indra Sakti Andria Arisal

Purnomo Husnul Khotimah

Perlengkapan : Herlan Djumhana Ade Ramdan Witarna Riyo Wardoyo Aang Rusianto Agus Ruslan Iyan Sopiyan Sarif Saripudin Publikasi & Dokumentasi : Ade Cahyana

Nanan Sumarna Eyi Kusaeril Habibie Dewi Agustinue Sri Windarti

Sponshorship : Briliant Adhi Prabowo

R. Budiarianto Suryo Kusumo Arif Lukman

Puji Lestari Konsumsi & Akomodasi : Dede Juhayati

Hani Hanifah Agus Suwanda Ade

DEWAN PENYUNTING

Wawan Wardiana Evandri Djohar Syamsi Devi Munandar Dianadewi Riswantini Andria Arisal Nana Suryana Taufiq Wirahman Dian Andriana Ana HeryanaDAFTAR ISI

KATA PENGANTAR i

PANITIA SEMINAR ii

DAFTAR ISI iv

RUANG PRESENTASI A

ALTERNATIF PENGGUNAAN APLIKASI GnuCash 2.3.5 UNTUK MENGELOLA KEUANGAN PERUSAHAAN JASA

Heri Ribut Yuliantoro (Politeknik Caltex Riau)

A-1

STUDI KASUS CELAH KEAMANAN PADA JARINGAN NIRKABEL YANG MENERAPKAN WIRED EQUIVALENT PRIVACY (WEP)

M. Agung Nugroho (STMIK AMIKOM Yogyakarta)

A-8

KEKUATAN OPEN SOURCE DALAM PENGEMBANGAN LABORATORIUM BAHASA

Risnandar (Balai Besar Pengembangan Teknologi Tepat Guna LIPI & Politeknik Telkom)

A-15

VIRTUAL CLASSROOM DAN SISTEM KENDALI PROSES BELAJAR

MENGAJAR BERBASIS OPEN SOURCE SOFTWARE UNTUK SEKOLAH DASAR DI PEDESAAN INDONESIA

Risnandar (Balai Besar Pengembangan Teknologi Tepat Guna LIPI & Politeknik Telkom)

A-20

SISTEM KOMUNIKASI GPRS ANTARA DATALOGGER DENGAN WEB SERVER

BERBASIS PHP DAN MYSQL

Oka Mahendra, Djohar Syamsi (Pusat Penelitian Informatika – LIPI)

A-26

PENGEMBANGAN HUMAN MACHINE INTERFACE (HMI) UNTUK SISTEM KONTROL DAN MONITORING PILOT PLANT METIL ESTER DENGAN BAHASA PEMROGRAMAN JAVA

Rika Sustika, Endang Suryawati (Pusat Penelitian Informatika – LIPI)

A-31

PENGEMBANGAN EMBEDDED SYSTEM BERBASIS LINUX

Lintang Dwi F, Briliant Adhi Prabowo, Dianadewi Riswantini, Sandra Yuwana (Puslit Informatika - LIPI)

A-37

RUANG PRESENTASI B

PEMANFAATAN SMS GATEWAY UNTUK MEMBANGUN SISTEM PUSH E-MAIL MELALUI SMS

Aditya Satrya Wibawa (Institut Teknologi Bandung)

B-1

PENGEMBANGAN APLIKASI PEMODELAN DATA MULTIDIMENSI BERBASIS JAVA PADA PostgreSQL

Allen F. Aritonang, Mewati Ayub (Jurusan Teknik Informatika Fakultas Teknologi Informasi, Universitas Kristen Maranatha)

B-5

PENYEMPURNAAN IMPLEMENTASI PROTOKOL JARINGAN BERBASIS ISO 8473 DALAM KERNEL LINUX 2.6 UNTUK PENERBANGAN NASIONAL

Tonny Adhi Sabastian, Gladhi Guarddin (Fakultas Ilmu Komputer, Universitas Indonesia) R. Muhammad Taufik Yuniantoro, Husni Fahmi (Badan Pengkajian dan Penerapan Teknologi )

ANALISA DAN STUDI KASUS MANAJEMEN HOTSPOT DENGAN APLIKASI

CAPTIVE PORTAL PADA JARINGAN NIRKABEL UNTUK LAYANAN HOTSPOT

UPT STMIK AMIKOM YOGYAKARTA

M. Agung Nugroho, Lilik Suheri (STMIK AMIKOM Yogyakarta)

B-18

METODE KENDALI MENGGUNAKAN OPEN SOURCE SOFTWARE PADA

IMAGE PROCESSING MODULE UNTUK PEMINDAI 3 DIMENSI

Tinton Dwi Atmaja, Aam Muharam (Pusat Penelitian Tenaga Listrik dan Mekatronik - LIPI)

B-25

IMPLEMENTASI OPEN SOURCE SOFTWARE PADA ALGORITMA KENDALI MEJA 3 SUMBU UNTUK MEKANISME PEMINDAI 3 DIMENSI

Tinton Dwi Atmaja, Aam Muharam (Pusat Penelitian Tenaga Listrik dan Mekatronik – LIPI)

B-31

PENGGUNAAN CODE::BLOCKS UNTUK PROGRAM KOMUNIKASI ZIGBEE PADA SISTEM WIRELESS SENSOR NETWORK

Bambang Sugiarto, Iwan Muhammad Erwin, Indra Sakti (Pusat Penelitian Informatika – LIPI)

B-37

RUANG PRESENTASI C

KEDUDUKAN TEKNOLOGI UNTUK BELAJAR SERTA BELAJAR TEKNOLOGI BERDASARKAN PSIKOLOGI PENDIDIKAN

Filia Dina Anggaraeni (Departemen Psikologi Pendidikan dan Sistem Informasi Fakultas Psikologi, Universitas Sumatera Utara Medan)

C-1

PENERAPAN MODEL MIGRASI DI LINGKUNGAN PEMERINTAHAN, STUDI KASUS; KOMPLEKS WALIKOTA YOGYAKARTA

Mandahadi Kusuma, Andrian Dion Priadi (PPTiK Universitas Gadjah Mada)

C-5

OPEN SOURCE DEVELOPMENT TOOLS UNTUK MIKROKONTROLER AVR

PADA SISTEM OPERASI LINUX

Henry Hermawan (Jurusan Teknik Elektro, Fakultas Teknik, Universitas Surabaya)

C-11

USB TO UART CONVERTER DI LINUX

Henry Hermawan (Jurusan Teknik Elektro, Fakultas Teknik, Universitas Surabaya)

C-17

PEMANFAATAN MAPSERVER UNTUK SISTEM MANAJEMEN BENCANA

Taufiq Wirahman (Pusat Penelitian Informatika – LIPI), Firman Hadi (Center for Remote Sensing, Institut Teknologi Bandung)

C-21

PROGRAM BACA SENSOR DAN ADC MENGGUNAKAN CODE :: BLOCKS PADA SENSOR NODE

Iwan Muhammad Erwin, Bambang Sugiarto, Indra Sakti (Pusat Penelitian Informatika – LIPI)

C-27

RUANG PRESENTASI D

EVALUASI PERANGKAT LUNAK BERBASIS SUMBER TERBUKA UNTUK MEMBANTU PELAKSANAAN AUDIT SISTEM INFORMASI

Hari Setiabudi Husni, Rudy Mahani Harahap, Ita Ernela Kaban (Universitas Bina Nusantara, Jakarta)

D-1

SURVEI ONLINE DENGAN ONLINE.QTAFI

Bhina Patria (International Centre for Higher Education Research Kassel (INCHER-Kassel) Universität Kassel, University of Kassel, Germany)

Rosmalina Handoko (University of Kassel, Germany)

IMPLEMENTASI SISTEM PENCARI OBJEK GEOGRAFI YANG DIGERAKKAN OLEH OBJEK

Surya Afnarius, Masril Syukur, Edrizal Nofemli (Jurusan Teknik Elektro Univ. Andalas, Padang)

D-12

DESAIN DAN IMPLEMENTASI DISTRIBUSI LINUX UGOS Andrian Dion Priadi, Mandahadi Kusuma (PPTiK Universitas Gadjah Mada)

D-19

DISTRO NUSANTARA (IGN 2009): SISTEM OPERASI KOMPUTER DESKTOP BERBASIS OPEN SOURCE

Ana Heryana (Pusat Penelitian Informatika – LIPI)

D-25

LAMPIRAN

Salinan Slide Pembicara Kunci

PELUANG DAN TANTANGAN BERBISNIS DENGAN OPEN SOUCE

Harry Kaligis (Director Business Development & Comunity, PT. Sun Microsystems Indonesia)

L-1

Salinan Slide Pembicara Kunci

KEMUDAHAN MIGRASI OPEN SOURCE Andry S. Huzain (IT Director, Detikcom)

L-13

ANALISA DAN STUDI KASUS MANAJEMEN

HOTSPOT

DENGAN

APLIKASI

CAPTIVE

PORTAL PADA JARINGAN NIRKABEL UNTUK

LAYANAN

HOTSPOT

UPT STMIK AMIKOM YOGYAKARTA

M. Agung Nugroho, Lilik Suheri

STMIK AMIKOM Yogyakarta

Jl. Ringroad Utara, Condong catur, Depok, Sleman, Yogyakarta Email : [email protected]; [email protected]

ABSTRACT

The problem for the wireless infrastructure, especially the open access to public hotspots is, connection and authentication system for users. Where authentication is required for wireless users so they can connect to wireless networks legally. Authentication is also needed so that users can take advantage of all the facilities provided by the wireless network provider. Problems that arise in dealing with wireless networks are weak authentifikasi systems on wireless networks that do not use encryption methods, the development of assault using a MAC address spoofing, MAC Address filtering limitations on the Access Point device, and data wireless network users are not centralized. To overcome this, the authors make arrangements for wireless networking facilities in order to form a secure wireless network using a RADIUS server for authorization authentication and access rights. And the application of captive portal applications on the wireless network to further increase the safety and convenience when users connect and authenticate to the use of wireless networks. Expected to be useful for controlling and control the use of wireless networks (such as campus and offices). Another benefit of this research can also be used as another alternative for wireless network planning further by enabling functions such as prepaid billing for wireless users to subscribe.

Keywords: RADIUS authentication, Captive Portal, Wireless Security, freeRADIUS.

ABSTRAK

Masalah terbesar bagi infrastruktur nirkabel terutama yang membuka akses untuk umum seperti hotspot adalah, sistem koneksi dan autentikasi bagi pengguna. Dimana autentikasi dibutuhkan bagi penggunaa nirkabel agar mereka dapat terhubung dengan jaringan nirkabel secara legal. autentikasi juga dibutuhkan agar pengguna dapat memanfaatkan semua fasilitas yang telah disediakan oleh penyedia jaringan nirkabel. Permasalahan yang biasa timbul dalam menangani jaringan nirkabel yaitu lemahnya sistem authentifikasi pada jaringan nirkabel yang tidak menggunakan metode enkripsi, berkembangnya penyerangan menggunakan MAC Address spoofing, keterbatasan MAC Address filtering pada perangkat Access Point, dan pendataan pengguna jaringan nirkabel yang tidak terpusat. Untuk mengatasinya, penulis melakukan pengaturan terhadap fasilitas jaringan nirkabel agar dapat terbentuk sebuah jaringan nirkabel yang aman dengan menggunakan server RADIUS untuk authentifikasi dan otorisasi hak akses. Serta penerapan aplikasi captive portal pada jaringan nirkabel untuk lebih meningkatkan keamanan dan kenyamanan saat pengguna melakukan koneksi dan autentikasi terhadap penggunaan jaringan nirkabel. Diharapkan bermanfaat untuk mengendalikan dan mengontrol penggunaan jaringan nirkabel (seperti di kampus dan perkantoran). Manfaat lain penelitian ini juga dapat dijadikan sebagai alternatif lain untuk perencanaan jaringan nirkabel lebih lanjut misalnya dengan mengaktifkan fungsi billing prabayar bagi pengguna nirkabel berlangganan.

Kata kunci: authentifikasi RADIUS, Captive Portal, keamanan jaringan nirkabel, freeRADIUS

1. PENDAHULUAN

Komunikasi nirkabel telah menjadi kebutuhan dasar atau gaya hidup baru masyarakat informasi. Jaringan nirkabel menjadi teknologi alternatif dan relatif lebih mudah untuk diimplementasikan di lingkungan kerja, seperti di perkantoran, laboratorium komputer, maupun ruang publik lainnya seperti mall, bandara, hotel atau kafe. Hal ini membuat semakin berkembangnya hotspot di kota-kota besar. Hotspot

adalah suatu daerah atau wilayah yang dilayani oleh sebuah access point jaringan nirkabel standar 802.11a/b/g. Pengguna dapat bergabung kepada

access point secara bebas dan mobile dalam menggunakan perangkat sejenis notebook, PDA atau lainnya [1].

Salah satu masalah terbesar bagi infrastruktur nirkabel terutama yang membuka akses untuk umum

autentikasi bagi pengguna. Dimana autentikasi dibutuhkan bagi penggunaa nirkabel agar mereka dapat terhubung dengan jaringan nirkabel secara legal. Autentikasi juga dibutuhkan agar pengguna dapat memanfaatkan semua fasilitas yang telah disediakan oleh penyedia jaringan nirkabel.

Permasalahan yang biasanya timbul dalam menangani jaringan nirkabel yaitu di dalam pengaturan, penggunaan dan pemanfaatan fasilitas nirkabel yang masih terdapat beberapa kelemahan. Kelemahan tersebut antara lain :

1. Sistem koneksi awal bagi pengguna untuk dapat masuk kedalam jaringan nirkabel tidak terenkripsi, sehingga dapat memungkinkan untuk diketahui oleh orang lain.

2. Autentikasi pengguna jaringan nirkabel hanya berdasarkan alamat dari perangkat nirkabel atau MAC Address, sedangkan saat ini telah banyak beredar tool-tool yang dapat mengganti alamat MAC Address dengan mudah. Sehingga banyak dari pengguna yang tidak sah dapat mengganti MAC Address perangkat nirkabel mereka dengan MAC Address yang sah, dan memungkinkan mereka dapat terhubung dengan jaringan nirkabel sebagai pengguna yang sah. 3. Terbatasnya kemampuan sebuah perangkat titik

akses (Access Point) dalam hal autentikasi pengguna berdasarkan filter MAC Address. Biasanya perangkat titik akses membatasi jumlah MAC Address yang dapat difilter hanya sekitar 20 alamat MAC Address.

4. Sulitnya melakukan pendataan pengguna jaringan nirkabel disebabkan oleh data pengguna yang tidak terpusat.

5. Sulitnya menerapkan sebuah kebijakan, kepada pengguna nirkabel yang tidak terautentikasi secara benar.

Berdasarkan permasalahan tersebut, penulis melakukan pengaturan terhadap fasilitas jaringan nirkabel agar dapat terbentuk sebuah jaringan nirkabel yang aman dengan menggunakan server RADIUS untuk authentifikasi dan otorisasi hak akses. RADIUS adalah sebuah protokol yang digunakan untuk berkomunikasi antara alat-alat akses remote dan sebuah server otentikasi. Kadang-kadang sebuah sebuah server otentikasi yang menjalankan RADIUS disebut sebuah server RADIUS [2]. Penerapan aplikasi captive portal pada jaringan nirkabel untuk lebih meningkatkan keamanan dan kenyamanan saat pengguna melakukan koneksi dan autentikasi terhadap penggunaan jaringan nirkabel.

RADIUS dapat menerapkan standar 802.1x IEEE

autentikasi, dan manajemen kunci untuk jaringan nirkabel. Standar ini berdasarkan pada Internet Engineering Task Force (IETF) Extensible Authentication Protocol (EAP). 802.1x terdiri dari tiga bagian, yaitu klien nirkabel (suplicant), titik akses (autentikator), autentikasi server. Autentikasi

server yang digunakan adalah Remote Authentication Dial-In Service (RADIUS) server dan digunakan untuk autentikasi pengguna yang akan mengakses jaringan lokal nirkabel. EAP adalah protokol layer 2 yang menggantikan Password Authentication Protocol (PAP) dan Challenge Handshake Authentication Protocol (CHAP).

Gambar 1. Mekanisme Autentikasi menggunakan RADIUS server [3]

Gambar 1 menerangkan bahwa :

1. WirelessNode (WN) / Suplicant meminta akses ke jaringan lokal nirkabel, Titik akses (AP) akan menanyakan identitas Suplicant. Tidak ada trafik data selain EAP yang diperbolehkan sebelum Supplicant

terautentikasi. Titik akses bukanlah sebuah autentikator, tetapi titik akses berisi autentikator

2. Setelah nama pengguna dan password

dikirim, maka proses autentikasi dimulai. Protokol yang digunakan antara Suplicant

dan Autentikator adalah EAP, atau EAP

Protocol Over LAN (EAPoL). Autentikator mengenkapsulasi kembali pesan EAP ke dalam format RADIUS, dan mengirimnya ke RADIUS Server. Selama proses autentikasi, autentikator hanya menyampaikan paket antara Suplicant dan RADIUS server. Setelah proses autentikasi selesai, RADIUS server mengirimkan pesan sukses apabila autentikasinya sukses atau gagal apabila autentikasinya gagal. 3. Apabila proses autentikasi sukses,

Suplicant diperbolehkan untuk mengakses jaringan lokal nirkabel atau internet

Dari penelitian ini, Diharapkan bermanfaat untuk mengendalikan dan mengontrol penggunaan

perkantoran). Manfaat lain penelitian ini juga dapat dijadikan sebagai alternatif lain untuk perencanaan jaringan nirkabel lebih lanjut misalnya dengan mengaktifkan fungsi billing prabayar bagi pengguna nirkabel berlangganan.

2. MODEL, ANALISA, DESAIN, DAN

IMPLEMENTASI

2.1 Analisa Topologi Jaringan

Topologi jaringan komputer merupakan hal yang sangat penting dalam perancangan jaringan hotspot. Topologi jaringan dapat mempengaruhi performa jaringan dan jika dirancang dengan benar maka topologi jaringan akan dapat meningkatkan keamanan dari jaringan komputer itu sendiri.

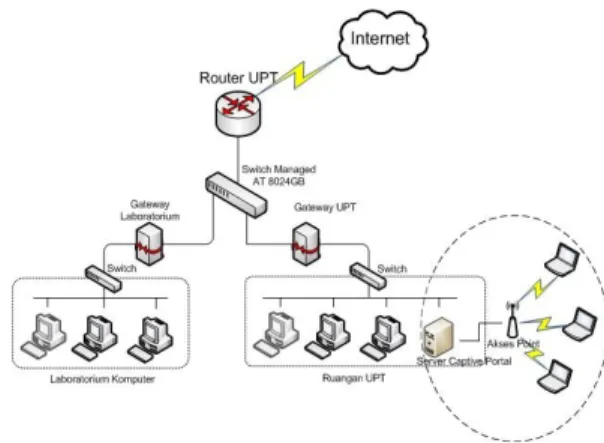

2.1.1. Topologi Jaringan Hotspot

Sebelum Penerapan Captive Portal

Topologi awal jaringan hotspot di UPT STMIK AMIKOM Yogyakarta, merupakan topologi yang kurang baik sebab topologi jaringan yang digunakan tidak terencana dengan baik. Pada topologi awal tersebut sebuah titik akses langsung dihubungkan ke sebuah switch, dan switch tersebut berhubungan secara langsung dengan jaringan lokal UPT. Rancangan topologi yang demikian sangat mudah untuk ditembus oleh para hacker

Gambar 2. Topologi jaringan awal

2.1.2. Topologi Jaringan Hotspot Setelah

Penerapan Captive Portal

Topologi jaringan yang akan digunakan adalah topologi dengan konsep portal. Konsep dari topologi portal ini adalah sebuah jaringan nirkabel yang dihubungkan dengan jaringan jenis lainnya dengan melewati sebuah firewall yang berfungsi sebagai

server Captive Portal. Captive Portal adalah suatu teknik di mana pengguna akses hotspot dalam jaringan nirkabel diharuskan untuk melakukan autentikasi terlebih dahulu. Pada saat seorang pengguna berusaha untuk melakukan browsing ke internet, captive portal akan memaksa pengguna

web authentication dan akan diberi prompt login, termasuk informasi tentang hotspot yang sedang digunakan. Gateway nirkabel kemudian akan menghubungi authentication server untuk mengetahui identitas dari pengguna nirkabel yang tersambung, maka gateway nirkabel akan dapat menentukan untuk membuka atau menutup aturan

firewall-nya bagi pengguna tertentu [4].

Gambar 3. Topologi Jaringan Setelah Penerapan

Captive Portal

Rancangan awal sistem hotspot yaitu, alokasi

bandwith untuk jaringan hotspot 128 kbps, dan jumlah klien sesuai dengan pengguna yang sudah terdaftar, namun bagi pengguna yang tidak terdaftar jumlahnya tidak dibatasi. Tetapi bagi pengguna yang tidak terdaftar hanya dapat mengakses situs yang sudah ditentukan saja.

2.2. Sistem Koneksi dan Autentikasi

Sistem koneksi hotspot di UPT STMIK AMIKOM Yogyakarta, pada awalnya hanya mempergunakan sistem koneksi standar bawaan dari perangkat

access point. Biasanya sistem koneksi standar tersebut menggunakan sistem protokol keamanan

WEP (Wired Equivalent Privacy) atau dengan menerapkan pembatasan akses melalui penyaringan

MAC Address. Namun dengan sistem koneksi hotspot setelah penerapan aplikasi Captive Portal, memberikan tingkat keamanan yang lebih baik. Sebab untuk dapat mengakses resource jaringan, pengguna diwajibkan untuk memasukan akun dan password dengan benar dengan sistem koneksi mempergunakan protokol SSL (Secure Socket Layer), dan sistem autentikasi dengan protokol RADIUS.

2.3. Perancangan Layanan Konek si

Nirkabel

2.3.1 Komputer

Server

Tabel 1. Spesifikasi Komputer Server

Spesifikasi Komputer Server

CPU Intel Pentium IV 2.40GHz Motherboard Intel D865PERL

Memori 512 MB

VGA NVidia GeForce4 MX 440 Harddisk Quantum Fireball 8 GB LAN Card Realtek RTL 8139 Keyboard 1 buah

Monitor 1 buah

Pada Server Captive Portal terdapat 2 ethernet card. Card pertama terhubung ke switch, card yang kedua ke titik akses. Alokasi IP Address pada server yaitu, Eth0 terhubung ke switch, IP address

172.16.12.1/24, Gateway 172.16.12.254, DNS 202.91.8.2 dan Eth1 terhubung ke perangkat access point, IP address diberikan secara DHCP. Adapun yang menyediakan layanan DHCP adalah program chillispot yang terinstall di server Captive Portal

dengan pengaturan pada server yaitu, IP address

pool 192.168.182.0/24, Gateway 192.168.182.1, DNS : 202.91.8.2.

2.3.2. Klien Nirkabel

Tabel 2. Spesifikasi Komputer Klien

Spesifikasi Komputer Klien

CPU AMD Turion 64 X2 1,6 Ghz Motherboard MSI 865 PE

Memori 2 GB

VGA ATI Radeon Xpress 1270 Harddisk Toshiba 120 GB

Wireless

Card PCI-Express Mini Card

2.3.3.

Access Point

Access Point yang digunakan pada penelitian ini adalah produk dari Senao. Access Point ini nantinya akan dipasang pada server yang dihubungkan dengan sebuah kabel jaringan dengan sistem pemasangan kabel bertipe sejajar (Straight). Untuk keperluan Hotspot titik akses di-setting yaitu, IP

address diatur secara dinamik karena titik akses akan mendapat IP address secara otomatis melalui

server, Security disable/Open, SSID Laboratorium-Unit2-AMIKOM, dan menggunakan Channel 11.

2.3.4. Aplikasi pendukung

Untuk mendukung penelitian ini, penulis

Portal, freeRADIUS server, EzRADIUS, Webalizer, Sqstat, Apache web server, dan IP tables.

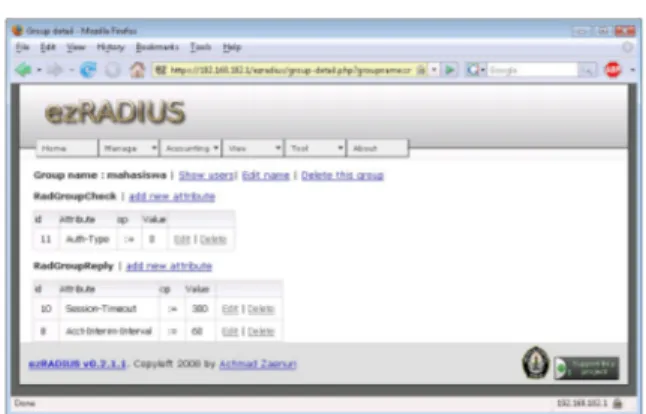

2.3.5. Manajemen Pengguna RADIUS

Berbasis Web

Pengaturan pengguna pada server RADIUS biasanya dilakukan secara manual. Data-data pengguna dimasukkan secara langsung ke dalam database dan pengaturannya berbasis text. Untuk memberi kemudahan dalam pengaturan pengguna RADIUS, maka dibuatlah sebuah antarmuka bagi pengaturan

server RADIUS. Perangkat lunak yang biasa digunakan ialah EzRadius. Dalam penelitian ini akan dibuat dua buah grup/kelompok pengguna yaitu kelompok “Dosen” dan kelompok “mahasiswa”. Kelompok dosen anggotanya adalah dosen–dosen yang mengajar di laboratorium, sedangkan kelompok mahasiswa terdiri atas satu pengguna yang dapat digunakan secara bersamaan oleh beberapa mahasiswa sekaligus sehingga pengguna ini bersifat umum. Pengguna umum tersebut kita beri nama “amikom”, dan terdapat batasan–batasan tertentu dalam penggunaannya. Kelompok dosen memiliki aturan yang membebaskan pengguna dalam hal akses internet, sehingga hasil dari pembuatannya adalah sebagai berikut

Gambar 4. Pembuatan Kelompok Dosen dan Aturannya

Kelompok mahasiswa memiliki aturan tidak membebaskan mahasiswa dalam penggunaan internet, dimana penggunaan internet akan dibatasi hanya dalam waktu 5 menit. Namun demikian pengguna dalam kelompok mahasiswa dapat kembali melakukan login ulang ke dalam sistem nirkabel.

Gambar 5. Pembuatan Kelompok Mahasiswa dan Aturannya

3. HASIL DAN DISKUSI

3.1. Analisa Sistem Koneksi

Sistem koneksi adalah hubungan yang dibangun oleh klien nirkabel terhadap titik akses agar dapat terkoneksi dengan internet. Beberapa sistem yang telah di ujicoba adalah :

a) Sistem Koneksi Tanpa Captive Portal Sistem koneksi ini adalah sistem standar yang biasanya dapat diterapkan secara langsung sesuai dengan titik akses yang dipergunakan. Sistem ini biasanya mempergunakan “WEP key” sebagai pengaman dari jaringan nirkabel.

b) Sistem Koneksi Dengan Captive Portal Sistem koneksi ini adalah sistem koneksi yang mengharuskan setiap pengguna untuk melalui sebuah server / firewall terlebih dahulu agar dapat terkoneksi dengan jaringan internet. Sistem ini mengharuskan kepada klien untuk mempergunakan protokol SSL (Secure Socket Layer) serta mencocokan sertifikat dari server untuk di pasang pada web browser.

Gambar 6. Permintaan Pemasangan Sertifikat SSL

3.2. Analisa Sistem Autentikasi

mempergunakan aplikasi bawaan dari FreeRADIUS, yaitu aplikasi radtest pada sisi klien. Aplikasi

radtest dapat dijalankan dengan format perintah sebagai berikut :

# radtest nama-pengguna password radius-server:port-radius nas-port-number uamsecret

Aplikasi pemantau yang digunakan di server adalah dengan mempergunakan tools FreeRADIUS itu sendiri yang ditambahkan pilihan mode debug. Penggunaan nya adalah sebagai berikut :

# freeradius –X ...

Module: Instantiated radutmp (radutmp) Listening on authentication *:1812 Listening on accounting *:1813

Pengujian ini akan dilakukan dengan asumsi yaitu, Nama-pengguna : lilik, Password : amikom, Radius-server : localhost, Port-radius : 1812, Nas-port-number : 2, Uamsecret : rahasia

Pengujian dengan autentikasi yang sukses Disisi klien akan terlihat sebagai berikut.

$ radtest lilik amikom localhost:1812 2 rahasia Sending Access-Request of id 213 to 127.0.0.1 port 1812 User-Name = "lilik" User-Password = "amikom" NAS-IP-Address = 255.255.255.255 NAS-Port = 2

rad_recv: Access-Accept packet from host 127.0.0.1:1812, id=213, length=26 Acct-Interim-Interval = 60

Pada sisi server akan terlihat sebagai berikut :

Ready to process requests.

rad_recv: Access-Request packet from host 127.0.0.1:56844, id=213, length=57 User-Name = "lilik"

User-Password = "amikom"

NAS-IP-Address = 255.255.255.255 NAS-Port = 2

Processing the authorize section of radiusd.conf

...

rad_check_password: Found Auth-Type 0 auth: type Local

auth: user supplied User-Password matches local User-Password

Sending Access-Accept of id 213 to 127.0.0.1 port 56844

Acct-Interim-Interval := 60 Finished request 0

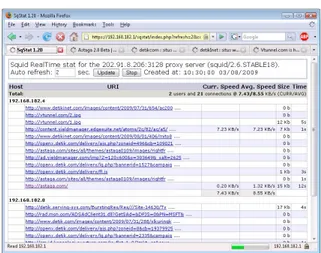

3.3. Monitoring Koneksi Nirkabel

Monitoring terhadap aktifitas koneksi dalam jaringan nirkabel diperlukan untuk mengetahui seberapa banyak lalu-lintas koneksi yang telah terjadi dalam jaringan nirkabel. Monitoring dilakukan dalam dua macam tipe monitoring, yaitu monitoring secara grafik (jumlah koneksi yang terjadi dalam jaringan nirkabel) dan monitoring secara langsung (life) yang digunakan untuk mengetahui jumlah aktifitas dalam jaringan nirkabel yang sedang aktif saat itu.

3.3.1. Monitoring Koneksi Secara Grafik

Monitoring secara grafik dilakukan dengan menggunakan perangkat lunak webalizer yang telah dikonfigurasi untuk keperluan monitoring jaringan.

Gambar 7. Tampilan Statistik Pengguna Wi-Fi untuk Bulan Juli 2009

Dengan menggunakan webalizer, akan ditampilkan berbagai keterangan seperti:

a) Jumlah koneksi yang terjadi secara priodik, baik harian ataupun secara bulanan

b) Jumlah situs yang terbanyak di akses oleh pengguna nirkabel

c) Jumlah penggunaan kapasitas terbesar yang telah digunakan oleh pengguna nirkabel.

3.3.2. Monitoring Koneksi Secara

Langsung

(Life)

Monitoring secara langsung (life) dilakukan untuk melihat aktifitas di jaringan nirkabel, monitoring dilakukan dengan menggunakan software

sqstat.Kegiatan ini dilakukan untuk mengawasi pengguna nirkabel agar dapat terpantau dengan baik.

Gambar 8. Hasil monitoring secara langsung (life)

4. KESIMPULAN

Setelah melaksanakan penelitian dan pengujian terhadap sistem koneksi dan autentikasi yang dilakukan terhadap jaringan nirkabel di UPT STMIK AMIKOM Yogyakarta, maka dapat diambil kesimpulan sebagai berikut:

1. Dengan penerapan sistem autentikasi menggunakan RADIUS bagi pengguna jaringan nirkabel, maka hanya pengguna yang berhak saja yang diperbolehkan untuk mengakses jaringan nirkabel.

2. Penerapan aplikasi captive portal membuat pengguna yang dapat terkoneksi pada jaringan nirkabel menjadi lebih banyak, dikarenakan tidak adanya pembatasan mac address pada perangkat titik akses.

3. Sistem koneksi antara klien dan server RADIUS melalui login berbasis web menggunakan media

https, menjadikan komunikasi yang terjadi lebih aman karena informasi yang terkirim telah di enkripsi

4. Dari sisi administrator, sistem autentikasi berbasis RADIUS dapat lebih mempermudah dalam hal pemeliharaan dan monitoring. Karena seluruh aktifitas pengguna dapat dilihat dan dimonitoring dengan mudah.

Sebagai bahan pertimbangan demi meningkatkan mutu dan pelayanan kepada pengguna nirkabel UPT STMIK AMIKOM Yogyakarta, penulis memberikan saran sebagai berikut :

1. Menambahkan fitur keamanan pada server autentikasi, agar hanya paket data yang dipercaya saja yang dapat melewati aplikasi

Captive Portal.

2. Menambahkan fitur integrasi database mahasiswa, sehingga nantinya semua mahasiswa STMIK AMIKOM dapat

password yang terdapat pada database pusat STMIK AMIKOM Yogyakarta.

3. Mengubah tampilan halaman web login menjadi lebih informatif dan lebih baik lagi.

5. DAFTAR PUSTAKA

[1] Setiawan, Deris. Wireless Fundamental, Instalation And Implementation

[2] Lammle, Todd. Cisco Certified Network Associate Study guide, 2004

[3] Agung W. Setiawan. Remote Authentication Dial In User Service (RADIUS) untuk Autentikasi pengguna Wireless LAN, 2005

[4. Sinambela, S, Joshua. Workshop Wireless Security dan Membangun Hotspot Berbasis Radius Server, Yogyakarta, 2008

![Gambar 1. Mekanisme Autentikasi menggunakan RADIUS server [3]](https://thumb-ap.123doks.com/thumbv2/123dok/4077643.2791823/10.892.497.796.388.545/gambar-mekanisme-autentikasi-menggunakan-radius-server.webp)