Menghitung jumlah total node di jaringan oportunistik menggunakan protokol populasi (kasus : jumlah node statis)

Teks penuh

(2) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. COUNTING THE TOTAL NUMBER OF NODES IN OPPORTUNISTIC NETWORK USING POPULATION PROTOCOL (CASE : TOTAL STATIC NODES). A THESIS Presented as Partial Fulfillment of Requirements to Obtain Sarjana Komputer Degree in Informatics Engineering Department. By :. Asih Sulistyani. 155314002. INFORMATICS ENGINEERING STUDY PROGRAM INFORMATICS ENGINEERING DEPARTMENT FACULTY SCIENCE AND TECHNOLOGY SANATA DHARMA UNIVERSITY YOGYAKARTA 2019. ii.

(3) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PERSETUJUAN SKRIPSI. iii.

(4) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. HALAMAN PENGESAHAN SKRIPSI. iv.

(5) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. MOTTO. KEBERHASILAN ADALAH KERJA KERAS DAN BELAJAR DARI KEGAGALAN ~Asih Sulistyani~. v.

(6) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. PERNYATAAN LEMBAR KEASLIAN KARYA Saya menyatakan dengan sesungguhnya bahwa di dalam skipsi yang saya tulis ini tidak memuat karya atau bagian karya orang lain, kecuali yang telah disebutkan dalam kutipan daftar pustaka, sebagaimana layaknya karya ilmiah.. Yogyakarta, 25 Juli 2019. Asih Sulistyani. vi.

(7) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS. Yang bertanda tangan di bawah ini, saya mahasiswa Universitas Sanata Dharma : Nama : Asih Sulistyani NIM. : 155314002. Demi pengembangan ilmu pengetahuan, saya memberikan kepada Perpustakaan Universitas Sanata Dharma karya ilmiah yang berjudul : MENGHITUNG JUMLAH TOTAL NODE DI JARINGAN OPORTUNISTIK MENGGUNAKAN PROTOKOL POPULASI (KASUS : JUMLAH NODE STATIS) Beserta perangkat yang diperlukan (bila ada). Dengan demikian saya memberikan kepada Perpustakaan Universitas Sanata Dharma hak untuk menyimpan, mengalihkan dalam bentuk media lain, mengolahnya dalam bentuk angkalan data, mendistribusikannya secara terbatas, dan mempublikasikannya di Internet atau media lain untuk kepentingan akademis tanpa meminta ijin dari saya maupun memberikan royalty kepada saya selama tetap mencantumkan nama saya sebagai penulis. Demikian pernyataan ini saya buat dengan sebenarnya.. Yogyakarta, 25 Juli 2019 Penulis,. Asih Sulistyani. vii.

(8) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRAK Jaringan oportunistik memiliki karakteristik yang tidak mementingkan delay sehingga beban di jaringan sangat tinggi, ditambah dengan topologi jaringan yang berubah-ubah yang disebabkan oleh node yang bergerak bebas (mobility). Munculah protokol routing yaitu Spray and Wait untuk mengurangi beban yang ada pada protokol routing epidemic. Cara kerja spray and wait yaitu dengan menentukan jumlah copy pesan yang ditentukan di awal. Apabila copy pesan ditentukan diawal maka akan menyebabkan hasil yang terlalu besar atau terlalu kecil. Oleh karena itu untuk menentukan copy pesan yang baik, kita harus mengetahui jumlah total node (global knowlage) yang ada di jaringan. Tantangan utamanya adalah mencari jumlah total node untuk menentukan jumlah copy pesan dengan pengetahuan yang dimiliki oleh masing-masing node. Protokol Populasi dapat digunakan untuk mengatasi masalah pencarian jumlah total node yang ada di jaringan. Cara kerjanya yaitu dengan menghitung jumlah total node dengan pendekatan token-based counting. Token-based ini memiliki variabel token yang bernilai satu sehingga dapat mempercepat proses perhitungan jumlah node dengan perbandingan pemilihan collector yaitu random dan menggunakan degree centrality. Sehingga hasil dari counting protokol populasi dapat digunakan untuk menentukan copy pesan pada protokol routing spray and wait. Parameter unjuk kerja yang dipakai untuk mengukur performance matric unjuk kerja spray and wait pada penelitian ini yaitu Delivery Probability, Overhead Ratio, dan Latency. Sedangkan matriks unjuk kerja yang digunakan untuk mengukur performance Protokol Populasi yaitu. Average Convergence. Headcout, dan Residu. Dari hasil penelitian ini collector with degree centrality lebih bagus diterapkan pada dataset yang memiliki hubnode yang lebih banyak dibandingkan dengan collector with token-based karena berpengaruh terhadap performa routing protocol spray and wait.. Kata Kunci : Protokol Populasi, Token-Based Counting. viii.

(9) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. ABSTRACT Opportunistic networks have characteristics that do not prioritize delay so that the load on the network is very high, coupled with a changing network topology caused by free-moving nodes (mobility). The emergence of routing protocols namely Spray and Wait to reduce the flooding on epidemic routing protocols. The way spray and wait works is by determining the number of copies of the message specified at the beginning. If the message copy is determined at the beginning it will cause the results to be too large or too small. Therefore to determine the copy of a good message, we must know the total number of nodes (global knowlage) that are on the network. The main challenge is to find the total number of nodes to determine the number of message copies with the knowledge possessed by each node. Population Protocol can be used to overcome the problem of finding the total number of nodes in the network. The way it works is by calculating the total number of nodes with the token-based counting approach. This token-based has a token variable that has a value of one so that it can speed up the process of calculating the number of nodes by comparing the selection of collectors, namely random and using degree centrality. So that the results of the population protocol counting can be used to determine the message copy in the spray and wait routing protocol. The performance parameters used to measure matric performance of spray and wait performance in this study are Delivery Probability, Overhead Ratio, and Latency. While the performance matrix is used to measure the performance of the Population Protocol, namely Average Convergence Headcount, and Residue. From the results of this study, collector with degree centrality is better applied to datasets that have more hub node than collector with token-based because it affects the routing protocol spray and wait performance.. Keywords: Population Protocol, Token-Based Counting ix.

(10) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. KATA PENGANTAR Puji syukur penulis panjatkan kepada Tuhan Yang Maha Esa, atas limpahan rahmat-Nya sehingga penulis dapat menyelesaikan tugas akhir ini dengan tepat waktu. Selain itu penulis juga secara khusus ingin mengucapkan terimakasih kepada : 1. Orang tua saya yaitu Ibu Sukaryati dan Bapak Suparna, yang telah memberikan. semangat. serta. kebutuhan. berupa. materiil. selama. melaksanakan perkuliahan sehingga dapat menyelesaikan tugas akhir ini dengan tepat waktu. 2. Bapak Bambang Soelistijanto, S.T, M.Sc., Ph.D. selaku dosen pembimbing tugas akhir yang telah memberikan dukukan secara akademis dan membimbing selama pengerjaan tugas akhir. 3. Bapak Robertus Adi Nugroho S.T., M.Eng. selaku dosen pembimbing akademik yang sudah memberikan bimbingan selama perkuliahan. 4. Yulius Elfrisa Desancoko sebagai teman spesial yang telah memberikan semangat dan dukungan selama penulis mengerjakan tugas akhir. 5. Kelompok RPL Osmond Giovanni, dan Agenda Yudha yang telah membuat saya belajar banyak tentang pemrograman dan pembuatan dokumen. 6. Grup Masa depan yaitu Evander Juliansyah. H, Nova Niati, Wentri Febriasie, Geraldev Manoah, Mikha Atma Wijaya, yang telah membantu saya menyelesaikan tugas akhir ini. 7. Teman-teman di lab jaringan komputer yang selalu mengingatkan dan mendorong sehingga dapat menyelesaikan tugas akhir ini. 8. Seluruh teman Teknik Informatika yang telah memberikan dorongan dan dukungan. 9. Serta pihak lain yang memberikan dukungan baik secara langsung maupun tidak langsung.. x.

(11) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Penulis sadar bahwa masih banyak kekurangan dalam penulisan tugas akhir ini, oleh karena itu segala kritik dan saran sangat penulis harapkan untuk menyempurnakan penulisan tugas akhir ini. Yogyakarta, 25 Juli 2019. Asih Sulistyani. xi.

(12) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR ISI. HALAMAN PERSETUJUAN SKRIPSI ............................................................... iii HALAMAN PENGESAHAN SKRIPSI ................................................................ iv MOTTO................................................................................................................... v PERNYATAAN LEMBAR KEASLIAN KARYA ............................................... vi LEMBAR PERSETUJUAN PUBLIKASI KARYA ILMIAH ............................. vii ABSTRAK ........................................................................................................... viii ABSTRACT ........................................................................................................... ix KATA PENGANTAR ............................................................................................ x DAFTAR ISI ......................................................................................................... xii DAFTAR TABEL ................................................................................................ xiv DAFTAR GAMBAR ............................................................................................ xv DAFTAR RUMUS............................................................................................... xvi BAB I PENDAHULUAN ...................................................................................... 1 1.1.. Latar Belakang ............................................................................................. 1. 1.2.. Rumusan Masalah ........................................................................................ 2. 1.3.. Tujuan .......................................................................................................... 2. 1.4.. Batasan Masalah........................................................................................... 2. 1.5.. Metodologi Penelitian .................................................................................. 3. 1.5.1.. Studi Literatur ....................................................................................... 3. 1.5.2.. Perancangan .......................................................................................... 3. 1.5.3.. Pembangunan Data Simulasi dan Pengumpulan Data .......................... 3. 1.5.4.. Analisis dan Simulasi............................................................................ 3. 1.5.5.. Penarikan Kesimpulan .......................................................................... 3. 1.6.. Sistematika Penulisan................................................................................... 4. BAB II LANDASAN TEORI ................................................................................ 5 2.1. Jaringan Oportunistik ................................................................................... 5. 2.2. Protokol Routing Spray and Wait ................................................................ 6. 2.3. Protokol Populasi ......................................................................................... 8. 2.4. Centrality.................................................................................................... 11. xii.

(13) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB III METODE PENELITIAN....................................................................... 13 3.1. Parameter Simulasi..................................................................................... 13. 3.2. Pergerakan Node ........................................................................................ 13. 3.3. Skenario Simulasi....................................................................................... 14. 3.4. Matriks Unjuk Kerja .................................................................................. 15. 3.5. Desain Alat Uji ........................................................................................... 17. BAB IV PENGUJIAN DAN ANALISIS ............................................................. 19 4.1. Perbandingan Collector Random dengan Collector With Degree Centrality ........................................................................................................... 19 4.1.1. Perbandingan Average Convergence Headcount pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT ......................... 19 4.1.2. Perbandingan Residu menggunakan pergerakan pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT ......................... 21 4.1.3. Perbandingan Delivery Probability pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT ....................................... 23 4.1.4. Perbandingan Overhead Ratio pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT......................................................... 25 4.1.5. Perbandingan Latency pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT............................................................................ 27 BAB V KESIMPULAN DAN SARAN ................................................................ 30 DAFTAR PUSTAKA ........................................................................................... 32 LAMPIRAN .......................................................................................................... 33. xiii.

(14) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR TABEL. Tabel 3.1 Parameter Simulasi ............................................................................... 13 Tabel 3.2 Skenario Random Waypoint ................................................................. 14 Tabel 3.3 Skenario Haggle 3 – Infocom 5 ............................................................ 15 Tabel 3.4 Skenario Reality MIT............................................................................ 15. xiv.

(15) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR GAMBAR Gambar 2.1 Mekanisme Store-Carry-Forward ....................................................... 5 Gambar 2.2 Fase Spray and Wait ............................................................................ 7 Gambar 2.3 Setiap node memiliki nilai Token = 1 ................................................. 9 Gambar 2.4 Node melakukan pemilihan nilai random ........................................... 9 Gambar 2.5 Memperbarui nilai dari token yang menang ..................................... 10 Gambar 2.6 Node i dan j bertemu dengan nilai token sama dengan 0 .................. 10 Gambar 2.7 Node i dan j bertukar informasi......................................................... 11 Gambar 4.1 Average convergence headcount pada random waypoint ................. 19 Gambar 4.2 Average convergence headcount pada Haggle 3 – Infocom 5 .......... 20 Gambar 4.3 Average convergence headcount pada Reality MIT ......................... 20 Gambar 4.4 Random Waypoint Residu ................................................................ 21 Gambar 4. 5 Haggle 3 – Infocom 5 Residu ........................................................... 22 Gambar 4.6 Reality MIT Residu ........................................................................... 22 Gambar 4.7 Random Waypoint Delivery Probability ........................................... 23 Gambar 4.8 Haggle 3 – Infocom 5 Delivery Probability ..................................... 23 Gambar 4.9 Reality MIT Delivery Probability ..................................................... 24 Gambar 4.10 Random Waypoint Overhead Ratio ................................................ 25 Gambar 4.11 Haggle 3 – Infocom 5 Overhead Ratio............................................ 26 Gambar 4.12 Reality MIT Overhead Ratio ........................................................... 26 Gambar 4.13 Latency pada Random Waypoint .................................................... 27 Gambar 4.14 Latency pada Haggle 3 – Infocom 5 ............................................... 28 Gambar 4.15 Latency pada Reality MIT............................................................... 28. xv.

(16) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR RUMUS Rumus 2.1 Degree Centrality ................................................................................ 12 Rumus 3.1 Rumus Delivery Probability ............................................................... 15 Rumus 3.2 Rumus Overhead ratio ........................................................................ 16 Rumus 3.3 Rumus Latency Average ..................................................................... 16. xvi.

(17) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB I PENDAHULUAN 1.1. Latar Belakang Jaringan oportunistik merupakan turunan dari kelas MANET yang ditandai dengan tidak adanya end-to-end path ditambah dengan node yang terus bergerak sehingga membuat topologi di jaringan berubah-ubah. Pada jaringan oportunistik sendiri mempunyai keunggunlan yaitu mentoleransi adanya delay (Delay Tolerant Network). Salah satu routing yang ada pada jaringan oportunistik adalah Epidemic. Pada routing epidemic ini memiliki cara kerja yaitu jumlah copy pesan sama dengan jumlah node yang ada di jaringan, dimana akan menyebabkan beban di jaringan besar walaupun memiliki nilai delivery yang tinggi. Oleh karena itu munculah beberapa protokol routing yang membatasi jumlah copy pesan untuk mengurangi beban yang ada di protokol epidemic, salah satunya adalah protokol Spray and Wait. Pada spray and wait ini membatasi jumlah copy yaitu dengan diset di awal sebelum message di buat. Salah satu kendalanya adalah dibutuhkan pengetahuan tentang jumlah total node di jaringan (global knowlage). Oleh karena itu pada penelitian ini akan mencari jumlah total node yang ada di jaringan untuk mendapatkan copy pesan yang baik sehingga jumlah copy pesan yang diberikan tidak terlalu besar dan tidak terlalu kecil, dengan menggunakan protokol populasi menggunakan pendekatan tokenbased counting dengan pemilihan collector random dan collector with degree centrality.. 1.

(18) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 1.2. Rumusan Masalah Berdasarkan latar belakang yang telah dijelaskan, bahwa rumusan masalah yang di dapat adalah seberapa efektif protokol populasi dengan menggunakan token-based dengan pemilihan collector random dan collector with degree dalam menghitung jumlah node yang ada di jaringan. 1.3. Tujuan Penelitian ini bertujuan untuk mengetahui dan menganalisis kekurangan dan kelebihan (trade-off) yang dimiliki protokol protokol populasi dengan pendekatan token-based dengan pemilihan collector random dan collector with degree dalam melakukan penghitungan jumlah node yang ada di jaringan yang diterapkan di routing protocol spray and wait. 1.4. Batasan Masalah Batasan masalah dalam penelitian ini adalah : 1. Algoritma counting (menghitung jumlah node) yang digunakan yaitu token-based. 2. Pergerakan yang digunakan yaitu homogen dan heterogen (Pergerakan randon dan manusia). 3. Performance metric yang digunakan untuk menilai unjuk kerja protokol spray and wait yaitu delivery probability, overhead ratio, dan latency average. 4. Performance metric yang digunakan untuk menilai unjuk kerja protokol counting yaitu average convergence headcount dan residu. 5. Jumlah node bersifat tetap (statis). 6. Diterapkan pada routing protocol spray and wait. 7. Menggunakan The Opportunistic Network Environment Simulator (The ONE Simulator).. 2.

(19) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 1.5. Metodologi Penelitian Metode dan langkah-langkah dalam penyusunan penelitian ini adalah sebagai berikut : 1.5.1.. Studi Literatur Untuk mempersiapkan dan mendalami teori yang dapat mendukung penelitian ini meliputi : a. Teori jaringan oportunistik. b. Teori routing protocol spray and wait. c. Teori protocol population (token-based protocol). d. Teori degree centrality. e. The One Simulator. f. Tahap-tahap dalam membangun simulasi.. 1.5.2.. Perancangan Dalam tahap ini rancangan skenario yang akan digunakan sebagai berikut : a. Luas area simulasi tetap. b. Jumlah node tetap (statis).. 1.5.3.. Pembangunan Data Simulasi dan Pengumpulan Data Simulasi yang dipakai pada tugas akhir ini yaitu The ONE Simulator dan menggunakan report sebagai parameter unjuk kerja yang dibutuhkan. Dataset yang digunakan untuk melakukan penelitian ini sudah tersedia pada Internet yaitu pada alamat http://www.shigs.co.uk/index.php?page=traces.. 1.5.4.. Analisis dan Simulasi Pada tahap ini penulis menganalisis data yang telah didapat dalam simulasi sesuai dengan kebutuhan penelitian.. 1.5.5.. Penarikan Kesimpulan Penarikan. kesimpulan. didapat. dari. hasil. analisis. performance metric yang telah diperoleh dari proses analisis data.. 3.

(20) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 1.6. Sistematika Penulisan BAB I. PENDAHULUAN Bab ini berisi penjelasan secara umum tentang latar belakang, rumusan masalah, tujuan, batasan masalah, metodologi penelitian, dan sistematika penulisan.. BAB II. LANDASAN TEORI Bab ini berisi penjelasan teori yang dibutuhkan sebagai acuan dalam proses melakukan penelitian tugas akhir.. BAB III. PERANCANGAN SIMULASI Bab ini berisi deskripsi secara teknis serta perancangan skenario simulasi yang akan dikerjakan, dan langkah-langkah pengujian.. BAB IV. PENGUJIAN DAN ANALISIS Bab ini berisi tahap-tahap pengujian simulasi dan analisis data dari hasil simulasi.. BAB V. KESIMPULAN DAN SARAN Bab ini berisi kesimpulan hasil penelitian serta saran yang dilakukan oleh penulis untuk penelitian selanjutnya.. 4.

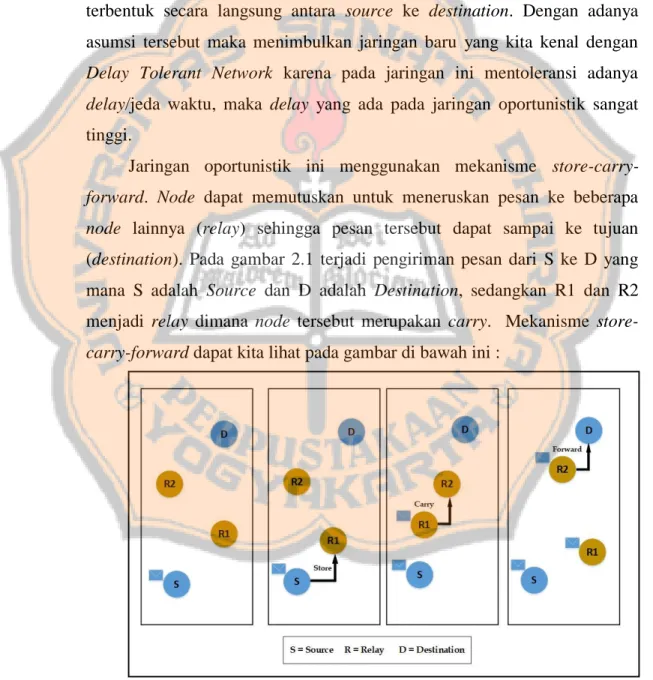

(21) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB II LANDASAN TEORI. 2.1. Jaringan Oportunistik Jaringan oportunistik adalah jaringan yang tidak menggunakan jaringan infrastruktur untuk melakukan komunikasi. Pada jaringan ini berasumsi bahwa tidak ada end-to-end path atau tidak ada jalur yang terbentuk secara langsung antara source ke destination. Dengan adanya asumsi tersebut maka menimbulkan jaringan baru yang kita kenal dengan Delay Tolerant Network karena pada jaringan ini mentoleransi adanya delay/jeda waktu, maka delay yang ada pada jaringan oportunistik sangat tinggi. Jaringan oportunistik ini menggunakan mekanisme store-carryforward. Node dapat memutuskan untuk meneruskan pesan ke beberapa node lainnya (relay) sehingga pesan tersebut dapat sampai ke tujuan (destination). Pada gambar 2.1 terjadi pengiriman pesan dari S ke D yang mana S adalah Source dan D adalah Destination, sedangkan R1 dan R2 menjadi relay dimana node tersebut merupakan carry. Mekanisme storecarry-forward dapat kita lihat pada gambar di bawah ini :. Gambar 2.1 Mekanisme Store-Carry-Forward. Dengan menggunakan paradigma pertukaran pesan store-carry-. 5.

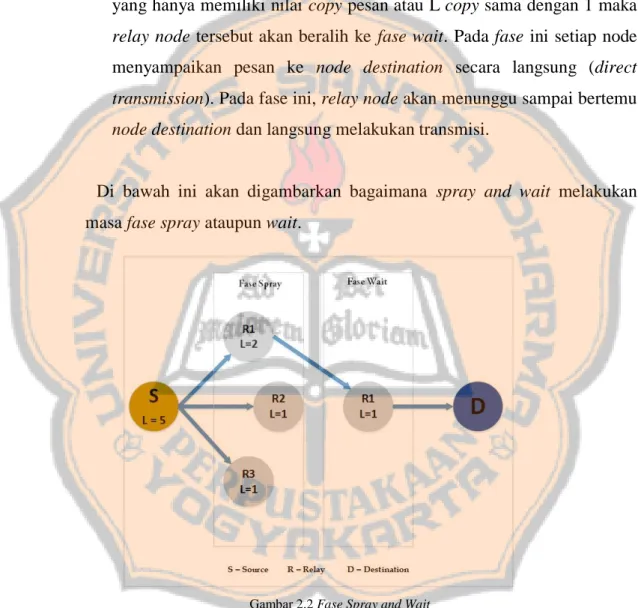

(22) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. forward maka setiap node akan diasumsikan bertindak sebagai host dan juga sebagai router. Node memiliki penyimpanan atau kapasitas buffer untuk menyimpan pesan yang ada pada node tersebut maupun pesan yang dititipkan oleh node lainnya. Setiap node dapat membawa (carry) pesan yang di simpan pada kapasitas buffer atau memorinya. Kemudian saat node bertemu dengan node lainnya maka akan membangun koneksi lalu akan menitipkan (forward) pesan tersebut sehingga node yang ditemuinya menjadi relay bagi node yang menitipkan pesan sehingga pesan tersebut akan diteruskan kepada node penerima (destination). Adapun protokol routing yang ada di jaringan oportunistik yaitu epidemic. Cara kerja epidemic sendiri yaitu jumlah copy pesan sama dengan jumlah node (flooding) sehingga apabila node bertemu dengan node lainnya maka akan memberikan pesan terus-menerus, sehingga akan menyebabkan beban di jaringan menjadi besar walaupun delivery yang diperoleh tinggi. Oleh karena itu munculah protokol yang membatasi adanya jumlah copy pesan, salah satunya yaitu spray and wait [4].. 2.2. Protokol Routing Spray and Wait Pada protokol spray and wait ini mengatasi flooding yang terjadi pada routing protokol epidemic. Spray and wait disini berusaha untuk mengurangi jumlah copy pesan sehingga dapat mengurangi beban jaringan pada konsep flooding yang ada pada epidemic. Spray and wait merupakan gabungan atau trade-off antara single copy dan multiple copy dengan tujuan mengurangi jumlah copy pesan sehingga overhead ataupun total message drop pun dapat berkurang. Routing spray and wait memiliki dua fase yaitu : a. Spray Fase spray adalah fase dimana source node membuat copy pesan untuk disebarkan atau di spray ke relay node. Kemudian pada relay node akan membawa copy pesan tersebut untuk disampaikan ke destination. Untuk mengcopy pesan dari node ke node lainnya maka mempunyai aturan yaitu apabila node yang membawa pesan bertemu. 6.

(23) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. dengan dengan node lain yang belum memiliki pesan, maka node yang memiliki pesan akan memberikan copy n/2 kepada node yang belum memiliki pesan tersebut. b. Wait Fase wait adalah fase dimana relay node yang mendapatkan pesan yang hanya memiliki nilai copy pesan atau L copy sama dengan 1 maka relay node tersebut akan beralih ke fase wait. Pada fase ini setiap node menyampaikan pesan ke node destination secara langsung (direct transmission). Pada fase ini, relay node akan menunggu sampai bertemu node destination dan langsung melakukan transmisi.. Di bawah ini akan digambarkan bagaimana spray and wait melakukan masa fase spray ataupun wait.. Gambar 2.2 Fase Spray and Wait. Pada gambar di atas menunjukkan bahwa source node memiliki jumlah copy = 5, kemudian ia melakukan fase spray. Pertama ia bertemu dengan node relay1, sehingga source node memberikan copy pesan = 2. Kemudian source node bertemu dengan node relay2 dan node relay3, karena source node memiliki copy pesan = 3, maka ia akan memberikan copy pesan = 1 kepada node relay2 dan node relay3 = 1, sehingga source node memiliki 7.

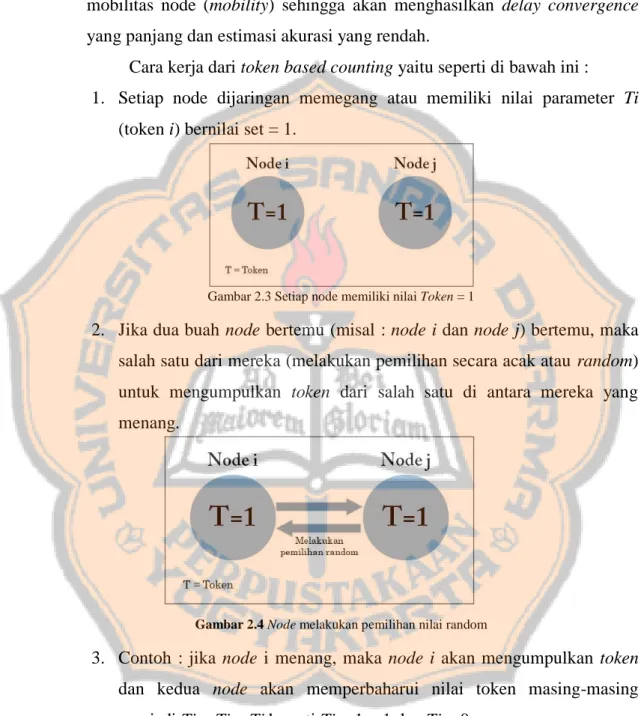

(24) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. copy pesan = 1. Apabila node sudah memiliki nilai copy bernilai 1, maka tidak bisa memberikan lagi kepada node yang ia temui, ini disebut dengan fase wait. Pada spray and wait untuk menentukan copy pesannya (L copy) yaitu diset di awal. Apabila nilai copy pesan diset diawal maka akan mengakibatkan nilai delivery yang kecil apabila diset terlalu kecil, kemudian apabila terlalu besar maka akan mengakibatkan beban di jaringan menjadi tinggi. Copy pesan yang baik adalah ½ dari jumlah node yang ada di jaringan [4]. Oleh sebab itu, untuk mengatasi masalah tersebut pada penelitian ini akan menerapkan algoritma protokol populasi untuk menghitung jumlah total node sehingga node dapat menentukan nilai copy pesan sendiri tanpa harus diset diawal. 2.3. Protokol Populasi Protokol populasi digunakan sebagai model teori untuk sebuah populasi dari mobile node yang berinteraksi satu sama lain untuk melakukan perhitungan.. Protokol. population. ini. menghitung. node. dengan. menggunakan counting. Counting disini yaitu untuk menentukan jumlah total node yang ada dalam jaringan. Pendekatan yang dipakai untuk menghitung jumlah total node ini yaitu dengan menggunakan token-based dengan pemilihan collector random dan collector with degree centrality. Token Based Counting Token-based mengasumsikan setiap node menyimpan nilai satu (Token = 1) [1]. Jika dua buah node bertemu (misal, node i dan node j) bertemu, maka salah satu dari mereka (melakukan pemilihan secara acak atau random) untuk mengumpulkan token dari salah satu di antara mereka yang menang. Proses ini berlaku untuk setiap pasangan node dan mengulang selama jumlah iterasi yang cukup sampai pada estimasi yang baik dari populasi jaringan. Strategi seperti ini bekerja dengan bagus di jaringan yang konvensional, sehingga memiliki waktu convergence headcount yang cepat dan menggaransi duplikasi sehingga tidak perlu menghitung kapan pun selama seluruh prosedur. Namun dengan pengumpulan token oleh node. 8.

(25) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. yang dipilih secara acak (random) akan menyebabkan rendahnya efisiensi dalam DTN karena konektifitas jaringan yang terputus-putus dan heterogen mobilitas node (mobility) sehingga akan menghasilkan delay convergence yang panjang dan estimasi akurasi yang rendah. Cara kerja dari token based counting yaitu seperti di bawah ini : 1. Setiap node dijaringan memegang atau memiliki nilai parameter Ti (token i) bernilai set = 1.. Gambar 2.3 Setiap node memiliki nilai Token = 1. 2. Jika dua buah node bertemu (misal : node i dan node j) bertemu, maka salah satu dari mereka (melakukan pemilihan secara acak atau random) untuk mengumpulkan token dari salah satu di antara mereka yang menang.. Gambar 2.4 Node melakukan pemilihan nilai random. 3. Contoh : jika node i menang, maka node i akan mengumpulkan token dan kedua node akan memperbaharui nilai token masing-masing menjadi Ti = Ti + Tj berarti Ti = 1 + 1 dan Tj = 0.. 9.

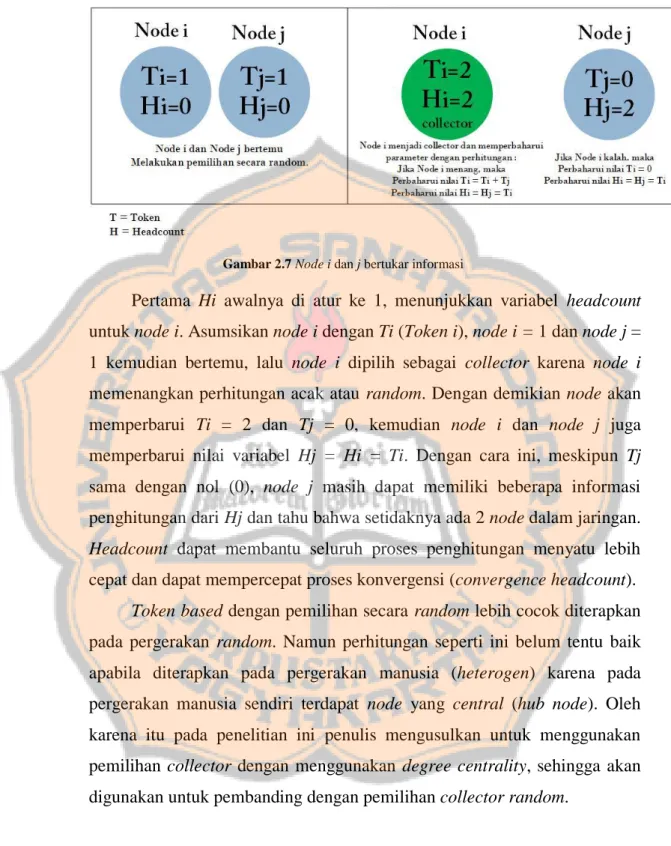

(26) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 2.5 Memperbarui nilai dari token yang menang. Namun cara kerja di atas akan membuat masalah baru apabila kedua node bernilai 0 bertemu, apabila terjadi maka akan membuat node tersebut tidak memiliki informasi atau populasi jaringan apapun yang dimiliki. Sehingga apabila node yang memiliki nilai “0” sama-sama bertemu maka akan membuat convergence menjadi lama.. Gambar 2.6 Node i dan j bertemu dengan nilai token sama dengan 0. Oleh karena itu, disini akan memperkenalkan variabel baru yaitu Headcount (H) yang berfungsi untuk menyimpan jumlah anggota saat ini yang dikenal oleh node. Node akan menukarkan informasi ini setiap kali bertemu dengan node lainnya. Informasi ini dapat membantu mempercepat penyebaran jumlah total node. ke seluruh jaringan sehingga dapat. mengetahui jumlah total node yang ada di jaringan.. 10.

(27) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Gambar 2.7 Node i dan j bertukar informasi. Pertama Hi awalnya di atur ke 1, menunjukkan variabel headcount untuk node i. Asumsikan node i dengan Ti (Token i), node i = 1 dan node j = 1 kemudian bertemu, lalu node i dipilih sebagai collector karena node i memenangkan perhitungan acak atau random. Dengan demikian node akan memperbarui Ti = 2 dan Tj = 0, kemudian node i dan node j juga memperbarui nilai variabel Hj = Hi = Ti. Dengan cara ini, meskipun Tj sama dengan nol (0), node j masih dapat memiliki beberapa informasi penghitungan dari Hj dan tahu bahwa setidaknya ada 2 node dalam jaringan. Headcount dapat membantu seluruh proses penghitungan menyatu lebih cepat dan dapat mempercepat proses konvergensi (convergence headcount). Token based dengan pemilihan secara random lebih cocok diterapkan pada pergerakan random. Namun perhitungan seperti ini belum tentu baik apabila diterapkan pada pergerakan manusia (heterogen) karena pada pergerakan manusia sendiri terdapat node yang central (hub node). Oleh karena itu pada penelitian ini penulis mengusulkan untuk menggunakan pemilihan collector dengan menggunakan degree centrality, sehingga akan digunakan untuk pembanding dengan pemilihan collector random.. 2.4. Centrality Dalam teori graph dan analisis jaringan sosial merupakan hitungan seberapa penting sebuah node atau vertex (v) dalam graph. Nilai centrality ini sendiri digunakan untuk memberikan nilai popularitas sebuah node dan. 11.

(28) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. juga mengidentifikasi node mana yang baik untuk menjadi relay atau node pembawa pesan sehingga dapat menjadi penghubung node satu dengan node yang lainnya. Node yang memiliki nilai centrality yang paling tinggi maka akan dianggap sebagai node yang paling central (popular). Semakin tinggi nilai centrality sebuah node maka akan semakin besar pula sebuah node dalam menghubungkan node dalam graph. Banyak cara untuk menghitung nilai centrality. Salah satuya yaitu cara yang ditetapkan oleh Freeman. Ada 3 metode yang diusulkan oleh Freeman, yaitu degree centrality, closeness centrality, dan betweenness centrality [2]. Pada penelitian ini menggunakan degree centrality untuk membantu perbandingan kedua node untuk menentukan pemilihan collectornya. Sebuah node dalam konsep degree centrality akan di anggap populer ketika memiliki banyak node yang terhubung secara langsung. Untuk menentukan degree centrality sendiri sangat sederhana yaitu dengan melihat history peremuan dari suatu node bertemu dengan node lainnya. Ketika dalam history tersebut terdapat banyak node yang tercatat, maka node tersebut akan memiliki popularitas yang tinggi. Sebaliknya apabila semakin sedikit node tersebut bertemu dengan node lain maka akan semakin kecil pula popularitas node tersebut. 𝑁. C𝐷 (𝑝𝑖) = ∑ 𝑎(𝑝𝑖, 𝑝𝑘) 𝑘=1. Rumus 2.1 Degree Centrality. 𝑎(𝑝𝑖, 𝑝𝑘 ) = 1, jika node 𝑝𝑖 terhubung langsung dengan node 𝑝𝑘 dan 𝑖 ≠ 𝑘. 12.

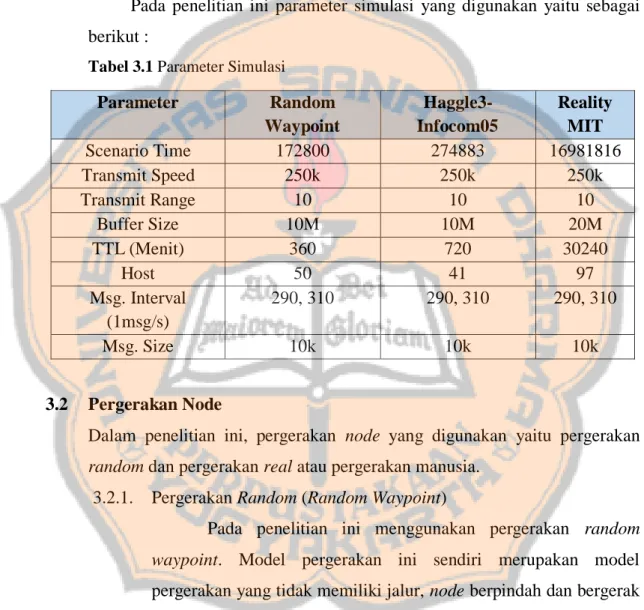

(29) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB III METODE PENELITIAN. 3.1. Parameter Simulasi Pada penelitian ini parameter simulasi yang digunakan yaitu sebagai berikut : Tabel 3.1 Parameter Simulasi. Parameter Scenario Time Transmit Speed Transmit Range Buffer Size TTL (Menit) Host Msg. Interval (1msg/s) Msg. Size 3.2. Random Waypoint 172800 250k 10 10M 360 50 290, 310. Haggle3Infocom05 274883 250k 10 10M 720 41 290, 310. Reality MIT 16981816 250k 10 20M 30240 97 290, 310. 10k. 10k. 10k. Pergerakan Node Dalam penelitian ini, pergerakan node yang digunakan yaitu pergerakan random dan pergerakan real atau pergerakan manusia. 3.2.1.. Pergerakan Random (Random Waypoint) Pada penelitian ini menggunakan pergerakan random waypoint. Model pergerakan ini sendiri merupakan model pergerakan yang tidak memiliki jalur, node berpindah dan bergerak secara random acak sesuai dengan area yang telah ditentukan.. 3.2.2.. Pergerakan Real atau Pergerakan Manusia. a. Haggle 3 – Infocom 5 Dataset ini berisi data pertemuan antara partisipan pada konferensi IEEE Infocom di Miami. Setiap partisipan diberi device. 13.

(30) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. (iMotes) yang digunakan untuk mencatat data pertemuan antar partisipan. Dari 50 partisipan yang dipilih, device yang menghasilkan data yang valid dapat digunakan untuk melakukan penelitian sebanyak 41 device. Durasi simulasi pada dataset ini adalah 254150 detik yaitu sekitar 2.94 hari.. b. Reality MIT Dataset ini berisi data pertemuan antar pelajar dari 2 fakultas di Universitas MIT. Jumlah partisipan yang digunakan dalam simulasi ini sebanyak 75 pelajar Fakultas Media Laboratory dan 25 pelajar dari Fakultas Business. Durasi simulasi pada dataset ini adalah sekitar 1 semester akademik. Dari 100 partisipan yang dipilih, device yang menghasilkan data yang valid dan dapat digunakan untuk melakukan penelitian sebanyak 97 device.. 3.3. Skenario Simulasi Pada penelitian ini, skenario yang digunakan yaitu pergerakan random/homogen dan pergerakan manusia/heterogen untuk membandingkan penghitungan jumlah node yang ada di jaringan, yaitu sebagai berikut : Tabel 3.2 Skenario Random Waypoint. Protokol Routing. Pergerakan Node. Jumlah Node. Waktu Simulasi. Collector Random. Random Waypoint. 50. 172800. Collector with Degree. Random Waypoint. 50. 172800. 14.

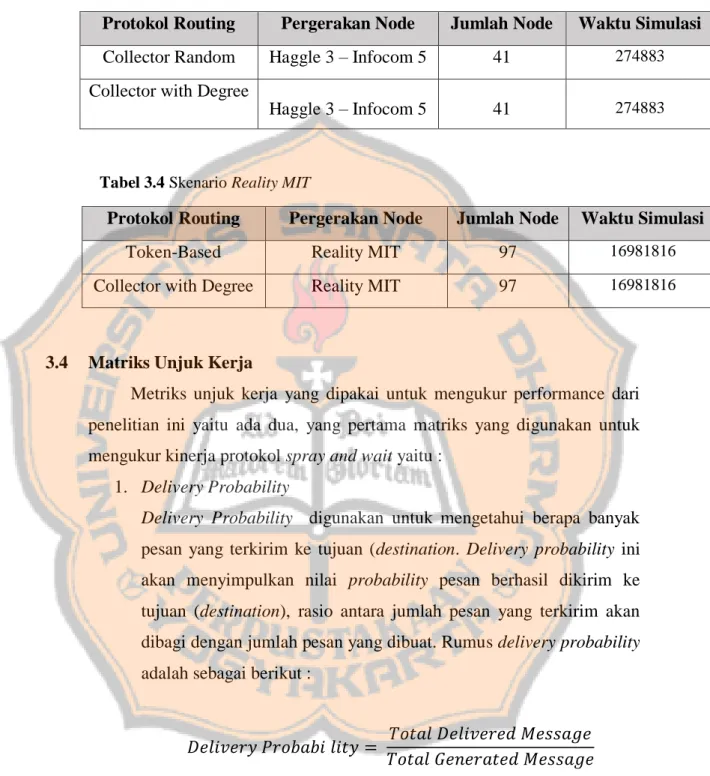

(31) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Tabel 3.3 Skenario Haggle 3 – Infocom 5. Protokol Routing. Pergerakan Node. Jumlah Node. Waktu Simulasi. Collector Random. Haggle 3 – Infocom 5. 41. 274883. Haggle 3 – Infocom 5. 41. 274883. Collector with Degree. Tabel 3.4 Skenario Reality MIT. 3.4. Protokol Routing. Pergerakan Node. Jumlah Node. Waktu Simulasi. Token-Based. Reality MIT. 97. 16981816. Collector with Degree. Reality MIT. 97. 16981816. Matriks Unjuk Kerja Metriks unjuk kerja yang dipakai untuk mengukur performance dari penelitian ini yaitu ada dua, yang pertama matriks yang digunakan untuk mengukur kinerja protokol spray and wait yaitu : 1. Delivery Probability Delivery Probability digunakan untuk mengetahui berapa banyak pesan yang terkirim ke tujuan (destination. Delivery probability ini akan menyimpulkan nilai probability pesan berhasil dikirim ke tujuan (destination), rasio antara jumlah pesan yang terkirim akan dibagi dengan jumlah pesan yang dibuat. Rumus delivery probability adalah sebagai berikut :. 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑦 𝑃𝑟𝑜𝑏𝑎𝑏𝑖 𝑙𝑖𝑡𝑦 =. 𝑇𝑜𝑡𝑎𝑙 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒 𝑇𝑜𝑡𝑎𝑙 𝐺𝑒𝑛𝑒𝑟𝑎𝑡𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒. Rumus 3.1 Rumus Delivery Probability. 15.

(32) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2. Overhead Ratio Overhead Ratio merupakan banyaknya jumlah pesan yang terkirim dari jumlah copy yang dibuat. Dalam hal ini copy digunakan untuk memperkirakan copy pesan dari original pesan yang disebarkan di dalam jaringan. Jaringan dapat dikatakan memiliki kinerja yang baik apabila memiliki overhead yang rendah. Rumus overhead sendiri yaitu :. =. 𝑆𝑢𝑚 𝑜𝑓 𝑅𝑒𝑙𝑎𝑦𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒 − 𝑇𝑜𝑡𝑎𝑙 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒 𝑇𝑜𝑡𝑎𝑙 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒 Rumus 3.2 Rumus Overhead ratio. 3. Latency Average Latency average merupakan metrik yang digunakan untuk mengetahui jumlah rata-rata waktu yang dibutuhkan sebuah pesan untuk mencapai node destination sejak pesan tersebut dibuat. Rumus latency average sendiri yaitu :. =. 𝑆𝑢𝑚 𝑜𝑓 𝐿𝑎𝑡𝑒𝑛𝑐𝑦 𝑜𝑓 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒 𝑇𝑜𝑡𝑎𝑙 𝐷𝑒𝑙𝑖𝑣𝑒𝑟𝑒𝑑 𝑀𝑒𝑠𝑠𝑎𝑔𝑒 Rumus 3.3 Rumus Latency Average. Kemudian matriks yang digunakan untuk mengukur kinerja protokol counting pada token-based dan degree centrality yaitu : 1. Average Convergence Headcount Average convergence headcount ini digunakan untuk menghitung rata-rata waktu node sehingga mendapatkan pengetahuan atau informasi yang sama dalam sebuah jaringan. 2. Residu Residu digunakan untuk menghitung jumlah node yang tidak dapat menghitung jumlah counting dengan tepat atau akurat.. 16.

(33) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3.5. Desain Alat Uji Alat uji yang digunakan merupakan implementasi dari protocol routing spray and wait dengan menggunakan protokol populasi dengan pendekatan token-based dengan pemilihan collector random dan degree centrality di Simulator ONE dengan bahasa pemrograman Java. Berikut adalah pseudo-code dari algoritma yang dipakai pada penelitian ini. Pseudo-code counting with Token-Based : Pseodo-code Counting with Token-Based (Improved). if Node i meet Node j then if Ti = 0 and Tj = 0 then Hi = Hj = Max(Hi, H j) else Do Random Numbers if Node i win then Ti = Ti + Tj Tj = 0 if (Max(Hi, H j) > Ti) then Hi = Hj = Max(Hi, H j) else Hi = Hj = Ti else Tj = Tj + Ti Ti = 0 if (Max(Hi, H j) > Tj) then Hi = Hj = Max(Hi, H j) else Hi = Hj = Tj end if end if end if Strategi. untuk. menentukan. node. pengumpul. atau. collector. menggunakan token-based sendiri yaitu dengan acak atau random, siapa saja dapat menjadi collector atau pengumpul node. Sehingga tidak melihat seberapa popular node tersebut di jaringan.. 17.

(34) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Pseudo-code counting with degree centrality : Pseodo-code Counting with Degree Centrality (Improved) if Node i meet Node j then if Ti = 0 and Tj = 0 then Hi = Hj = Max(Hi, H j) else if (global centrality Node i > global centrality Node j ) then Ti = Ti + Tj Tj = 0 if (Max(Hi, H j) > Ti) then Hi = Hj = Max(Hi, H j) else Hi = Hj = Ti else Tj = Tj + Ti Ti = 0 if (Max(Hi, H j) > Tj) then Hi = Hj = Max(Hi, H j) else Hi = Hj = Tj end if end if end if Berbeda dengan algoritma token-based, algoritma di atas menerapkan degree centrality untuk menentukan collector atau pengumpul pesan, sehingga akan ada satu node yang mengumpulkan token dengan jumlah yang banyak karena pada degree centrality melihat popularitas suatu node, sehingga diharapkan dapat mempercepat proses convergence dengan cepat.. 18.

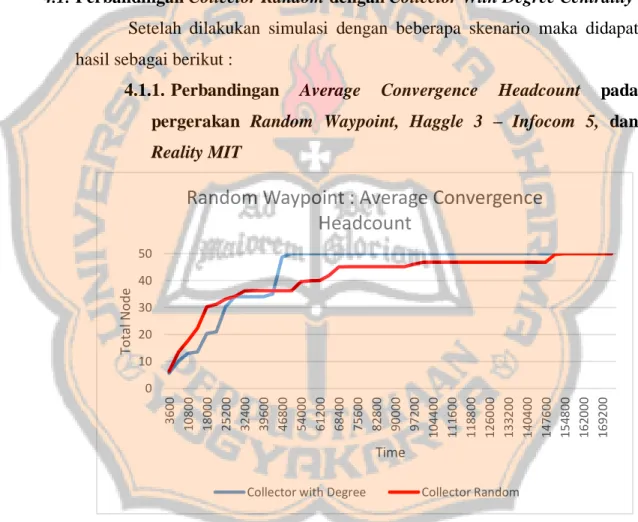

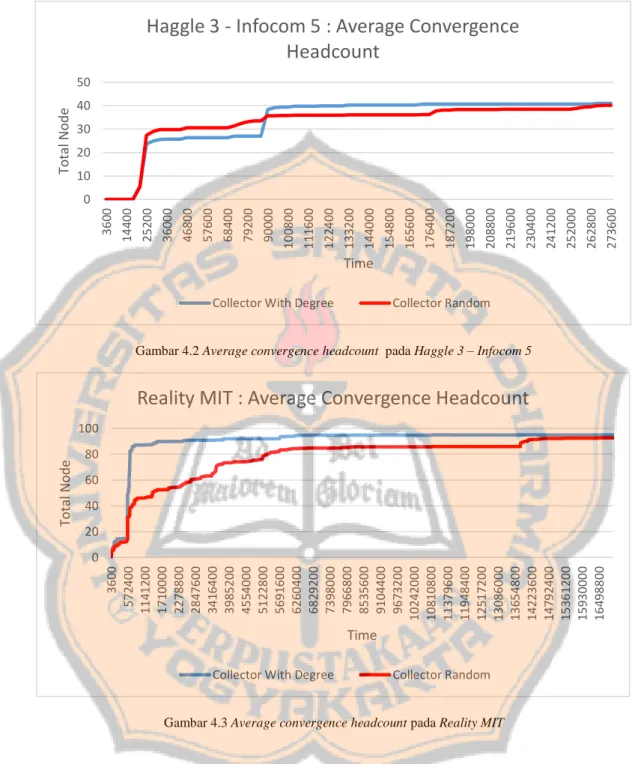

(35) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB IV PENGUJIAN DAN ANALISIS. Adapun beberapa skenario yang digunakan untuk melakukan pengujian pada routing protokol spray and wait menggunakan protokol pupulasi dengan pendekatan token-based counting dengan pemilihan collector random dan collector with degree centrality, yaitu sebagai berikut : 4.1. Perbandingan Collector Random dengan Collector With Degree Centrality Setelah dilakukan simulasi dengan beberapa skenario maka didapat hasil sebagai berikut : 4.1.1. Perbandingan. Average. Convergence. Headcount. pada. pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT. Random Waypoint : Average Convergence Headcount 40 30 20 10 0. 3600 10800 18000 25200 32400 39600 46800 54000 61200 68400 75600 82800 90000 97200 104400 111600 118800 126000 133200 140400 147600 154800 162000 169200. Total Node. 50. Time Collector with Degree. Collector Random. Gambar 4.1 Average convergence headcount pada random waypoint. 19.

(36) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Haggle 3 - Infocom 5 : Average Convergence Headcount Total Node. 50 40 30 20 10. 3600 14400 25200 36000 46800 57600 68400 79200 90000 100800 111600 122400 133200 144000 154800 165600 176400 187200 198000 208800 219600 230400 241200 252000 262800 273600. 0. Time Collector With Degree. Collector Random. Gambar 4.2 Average convergence headcount pada Haggle 3 – Infocom 5. Reality MIT : Average Convergence Headcount Total Node. 100 80 60 40 20. 3600 572400 1141200 1710000 2278800 2847600 3416400 3985200 4554000 5122800 5691600 6260400 6829200 7398000 7966800 8535600 9104400 9673200 10242000 10810800 11379600 11948400 12517200 13086000 13654800 14223600 14792400 15361200 15930000 16498800. 0. Time Collector With Degree. Collector Random. Gambar 4.3 Average convergence headcount pada Reality MIT. Dari hasil penelitian di atas (Gambar 4.1 Gambar 4.2 dan Gambar 4.3), menujukkan bahwa pada pergerakan random, pemilihan collector menggunakan collector random maupun collector with degree, average convergence headcount nya hampir sama. Karena pada pergerakan random setiap node memiliki probabilitas bertemu dengan node lain sama sehingga mengakibatkan grafik kedua algoritma hampir mendekati, bisa kita lihat pada (Gambar 4.1).. 20.

(37) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Pada pergerakan manusia collector with degree juga lebih bagus, walaupun pada pergerakan haggle 3 – infocom 5 collector random lebih cepat naik di awal. Namun akhirnya collector with degree bisa lebih cepat naik dibandingkan collector random. Untuk pergerakan reality MIT jelas lebih bagus collector with degree karena pada pergerakan manusia tidak bergerak secara random, sehingga ketika node bertemu akan melihat seberapa besar nilai degree atau popularitas suatu node tersebut di dalam jaringan. Semakin tinggi node itu memiliki nilai degree yang besar maka akan semakin cepat pula node mendapatkan pengetahuan tentang jumlah total node yang ada di jaringan. 4.1.2. Perbandingan. Residu. menggunakan. pergerakan. pada. pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT. Random Waypoint : Residu 50. 30 20 10 0. 7200 14400 21600 28800 36000 43200 50400 57600 64800 72000 79200 86400 93600 100800 108000 115200 122400 129600 136800 144000 151200 158400 165600 172800. Total Node. 40. Time Collector with Degree. Collector Random. Gambar 4.4 Random Waypoint Residu. 21.

(38) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 45 40 35 30 25 20 15 10 5 0 3600 14400 25200 36000 46800 57600 68400 79200 90000 100800 111600 122400 133200 144000 154800 165600 176400 187200 198000 208800 219600 230400 241200 252000 262800 273600. Total Node. Haggle 3 - Infocom 5 : Residu. Time Collector With Degree. Collector Random. Gambar 4. 5 Haggle 3 – Infocom 5 Residu. 100 90 80 70 60 50 40 30 20 10 0. 3600 572400 1141200 1710000 2278800 2847600 3416400 3985200 4554000 5122800 5691600 6260400 6829200 7398000 7966800 8535600 9104400 9673200 10242000 10810800 11379600 11948400 12517200 13086000 13654800 14223600 14792400 15361200 15930000 16498800. Total Node. Reality MIT : Residu. Time Collector With Degree. Collector Random. Gambar 4.6 Reality MIT Residu. Dari hasil penelitian pada (Gambar 4.4, Gambar 4.5, dan Gambar 4.6), menunjukkan bahwa collector with degree pada semua pergerakan lebih cepat mendapatkan informasi tentang jumlah total node yang ada di jaringan. Bisa kita lihat bahwa collector with degree jumlah node yang tidak mengetahui total node yang ada di jaringan lebih sedikit dibandingkan dengan collector random yaitu dengan melihat grafik pada collector with degree lebih cepat turun mendekati. 22.

(39) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. angka 0 dibandingkan collector random, yang berarti node yang tidak mendapatkan informasi tentang jumlah node semakin sedikit. Dari hasil convergence yang diperoleh setiap node ini akan kita gunakan untuk menentukan jumlah copy pesan (L copy) pada spray and wait yaitu dengan cara mengambil ½ dari pengetahuan yang diperoleh setiap node untuk menjadikan nilai copy pesan (L copy) yang akan disebarkan oleh node. 4.1.3. Perbandingan Delivery Probability pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT. Random Waypoint : Delivery Probability 1,20 1,00. 0,90. 0,97. 0,96. 0,98. Collector With Degree. Collector Random. Spray and Wait L = 35. 0,80 0,60 0,40 0,20 0,00. Spray and Wait L = 5. Jumlah Node : 50 Gambar 4.7 Random Waypoint Delivery Probability. Haggle 3 - Infocom 5 : Delivery Probability 0,6000 0,5000. 0,4314. 0,4575. 0,4571. Collector With Degree. Collector Random. 0,4815. 0,4000 0,3000 0,2000 0,1000 0,0000 Spray and Wait L = 4. Spray and Wait L = 45. Jumlah Node : 41 Gambar 4.8 Haggle 3 – Infocom 5 Delivery Probability. 23.

(40) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Reality MIT : Delivery Probability 0,70 0,60. 0,53. 0,56. 0,55. 0,58. 0,50 0,40 0,30 0,20 0,10 0,00 Spray and Wait L = 20 Collector With Degree. Collector Random. Spray and Wait L = 90. Jumlah Node = 97 Gambar 4.9 Reality MIT Delivery Probability. Pada grafik di atas (Gambar 4.7, Gambar 4.8, dan gambar 4.9), pergerakan random jumlah node yang dipakai yaitu berjumlah 50, oleh karena itu peneliti mengambil ekstrim bawah yaitu jumlah copy 10 dan ekstrim atas nya 40. Kemudian pada pergerakan manusia yaitu haggle 3 – infocom 5, ekstrim bawah menggunakan jumlah copy 4 dan ekstrim atas jumlah copy 45 karena jumlah node pada pergerakan ini memiliki 41 node. Selanjutnya pada pergerakan reality ekstrim bawah yaitu menggunakan jumlah copy 20 dan ekstrim atas menggunakan jumlah copy 90. Sehingga pada protokol populasi nanti akan bekerja antara kedua ekstrim tersebut. Dapat kita lihat bahwa copy pesan yang diset lebih tinggi maka akan mendapatkan delivery yang tinggi, begitu pula dengan copy pesan yang diset rendah maka akan menghasilkan nilai delivery yang rendah. Karena akan menghasilkan copy pesan yang banyak sehingga banyak node yang membantu untuk menyampaikan pesan kepada destiantion. Begitu pula dengan node yang memiliki jumlah copy yang sedikit, maka sedikit node yang mendapatkan copy pesan sehingga node yang membantu menyampaikan kepada destination juga sedikit. Kemudian pada collector random mendapatkan delivery yang tinggi pada pergerakan random waypoint, sedangkan collector with degree pada pergerakan. 24.

(41) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. haggle – 3, deliverynya tidak terlalu signifikan perbedaannya. Karena pada pergerakan haggle-3 infocom 5 setiap node memiliki frequency contact yang hampir rata atau setiap pertemuan hampir sama. Karena pada pergerakan ini hanya dilakukan diruangan yaitu konferensi IEEE Infocom di Miami. Sedangkan pada pergerakan reality MIT, collector with degree lebih baik karena pada pergerakan reality terdapat node yang popular yang disebut dengan hub node. Apabila suatu node relay bertemu dengan hub node maka akan mempercepat perhitungan counting, karena hub node memiliki jumlah teman yang banyak. 4.1.4. Perbandingan Overhead Ratio pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT. Random Waypoint : Overhead Ratio 32,39. 35,00 30,00 25,00. 20,16. 20,93. Collector With Degree. Collector Random. 20,00 15,00 10,00 5,00. 3,21. 0,00 Spray and Wait L = 5. Jumlah Node : 50. Gambar 4.10 Random Waypoint Overhead Ratio. 25. Spray and Wait L = 35.

(42) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Haggle 3 - Infocom 5 : Overhead Ratio 40,00 33,77. 35,00 30,00 25,00. 20,33. 18,85. 20,00 15,00 10,00. 5,60. 5,00 0,00 Spray and Wait L = 4. Collector With Degree. Collector Random. Spray and Wait L = 45. Jumlah Node : 41 Gambar 4.11 Haggle 3 – Infocom 5 Overhead Ratio. Reality MIT : Overhead Ratio 120 98,492. 100 80 58,6481. 60 40. 51,6707. 29,6909. 20 0 Spray and Wait L = 20 Collector With Degree. Collector Random. Spray and Wait L = 90. Jumlah Node = 97 Gambar 4.12 Reality MIT Overhead Ratio. Kemudian pengujian pada overhead (Gambar 4.10, Gambar 4.11, dan Gambar 4.12), grafik menunjukkan bahwa node dengan jumlah copy yang besar menghasilkan jumlah overhead yang besar pula dibandingkan dengan node yang memiliki jumlah copy pesan sedikit ini disebabkan oleh copy pesan yang diset di awal terlalu besar dan terlalu kecil sehingga mempengaruhi nilai overhead ratio. Kemudian pada collector random dan collector with degree berada ditengah-tengah kondisi overhead yang ekstrim ini karena jumlah copy pesan. 26.

(43) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. pada collector ini ditentukan oleh masing-masing node. Collector random memiliki overhead ratio yang lebih tinggi dibandingkan dengan collector with degree pada pergerakan random dikarenakan pada average convergence yang ada pada collector random lebih cepat dibandingkan collector with degree. Semakin cepat average convergence headcount. maka akan semakin cepat pula node. memiliki pengetahuan tentang node yang ada di jaringan, sehingga node dapat dengan cepat menentukan jumlah copy pesan yang akan disebarkan. 4.1.5. Perbandingan Latency pada pergerakan Random Waypoint, Haggle 3 – Infocom 5, dan Reality MIT. Random Waypoint : Latency 8000,00 7000,00. 6684,93. 6000,00 5000,00 3680,98. 4000,00. 3678,15. 3241,02. 3000,00 2000,00 1000,00 0,00 Spray and Wait L = 5. Collector With Degree. Collector Random Spray and Wait L = 35. Jumlah Node : 50. Gambar 4.13 Latency pada Random Waypoint. 27.

(44) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Haggle 3 - Infocom 5 : Latency 8000,00. 7528,69. 7000,00. 6607,47. 6555,63. 6517,95. Collector With Degree. Collector Random. Spray and Wait L = 45. 6000,00 5000,00 4000,00 3000,00 2000,00 1000,00 0,00 Spray and Wait L = 4. Jumlah Node : 41 Gambar 4.14 Latency pada Haggle 3 – Infocom 5. Reality MIT : Latency 600000. 524834,4276. 489223,126. 500000. 495283,8496. 481521,4138. 400000 300000 200000 100000 0 Spray and Wait L = 20. Collector With Degree. Collector Random Spray and Wait L = 90. Jumlah Node = 97 Gambar 4.15 Latency pada Reality MIT. Pada grafik di atas (Gambar 4.13, Gambar 4.14, dan Gambar 4.15), bahwa dengan menggunakan copy pesan yang sedikit mengakibatkan latency atau delay pesan yang sangat tinggi dibandingkan dengan copy pesan yang besar. Karena pada copy pesan yang banyak, node dapat dengan cepat memberikan copy kepada node sehingga banyak node yang mendapatkan copy pesan sehingga pesan cepat sampai kepada destination.. 28.

(45) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. Kemudian pada collector random dapat kita lihat pada pergerakan memiliki delay yang sangat tinggi, itu disebabkan pada pergerakan reality tidak bergerak secara acak atau lebih membentuk kelompok dengan adanya hub node yang sangat popular, oleh karena itu collector random kurang cocok diterapkan pada pergerakan reality. Jadi average convergence headcount yang digunakan untuk menentukan jumlah copy pesan sangat berpengaruh pada latency atau delay pesan.. 29.

(46) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. BAB V KESIMPULAN DAN SARAN 5.1. Kesimpulan Setelah melakukan pengujian dan analisis pada data hasil simulasi, kesimpulan yang didapat adalah sebagai berikut : ➢ Algoritma token based counting with degree dan token based counting random dapat mengetahui jumlah total node dijaringan. Akan tetapi token based counting with degree lebih baik dan lebih cepat convergence dibandingkan token based counting random pada pergerakan yang memiliki node yang sangat populer, karena node yang populer akan selalu menang dan kemungkinan bertemu banyak node tinggi seperti pada pergerakan Reality MIT. ➢ Collector with degree lebih baik dibandingkan collector random pada semua pergerakan yaitu pergerakan random dan pergerakan manusia, karena pada pergerakan random probabilitas node bertemu dengan node lain sama sehingga tidak terlalu berpengaruh. Sedangkan pada pergerakan manusia jelas pembanding dengan menggunakan popularitas suatu node sangat berpengaruh, karena pada pergerakan manusia node yang popular (node yang memiliki degree centrality yang tinggi) akan selalu menang. ➢ Convergence headcount berpengaruh pada unjuk kerja spray and wait. Apabila collector dapat convergence headcount lebih cepat maka akan menghasilkan overhead ratio atau copy pesan di jaringan lebih. banyak. sehingga. banyak. node. yang. dengan. cepat. menyampaikan pesan kepada destination sehingga delivery yang dihasilkan tinggi. 5.2. Saran Pada penelitian ini menggunakan kasus jumlah node yang bersifat statis atau jumlah node tetap, pada penelitian selanjutnya perlu diteliti menggunakan kasus jumlah node bersifat dinamis atau ada node yang. 30.

(47) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. mati. Kemudian di cek apakah dengan protokol populasi ini masih dapat menghitung jumlah total node dengan tepat atau akurat.. 31.

(48) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. DAFTAR PUSTAKA [1] Ting ning; Zhipeng Yang; Hongyi Wu;, Counting in Delay-Tolerant Mobile Networks, LA: IEEE, 2010. [2] P. Hui, J. Crowcroft and E. Yoneki;, BUBBLE Rap: Social-Based Forwading in Delay-Tolerant Network, vol. 10, IEEE, 2011, pp. 1-14. [3] Alessio Guerrieri, Iacopo Carreras, Francesco De Pellegrini, Alberto Montresor, Daniele Miorandi, "Distributed Estimation of Global Parameters in Delay–Tolerant Networks," IEEE, pp. 1-7, 2009. [4] T. Spyropoulos, K. Psounis and C. C. Raghavendra, Spray and Wait: An Efficient Routing Scheme for Intermittently Connected Mobile Networks, USA, 2005.. 32.

(49) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. LAMPIRAN 1. Spray And Wait. 33.

(50) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 34.

(51) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 2. Collector Random. 35.

(52) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 36.

(53) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 37.

(54) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 3. Collector with Degree. 38.

(55) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 39.

(56) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 40.

(57) PLAGIAT MERUPAKAN TINDAKAN TIDAK TERPUJI. 41.

(58)

Gambar

Dokumen terkait

Strategi pengiriman pesan yang digunakan dalam protokol PROPHET adalah ketika dua node bertemu maka pesan dikirimkan ke node lain jika delivery predictability dari tujuan

Jadi dari hasil percobaan tersebut tentunnya pemilihan Node Publisher yang Random lebih unggul dibandingkan dengan pemilihan Node Publisher yang popular karena jumlah copy pesan

Protokol Gossip based Game of Life, memiliki jumlah relayed pesan lebih rendah dibanding Epidemic dikarenakan mekanismenya yang mana ketika node sender bertemu node receiver,

Unjuk kerja protokol Spray and Wait di jaringan oportunistik dengan menggunakan logika fuzzy untuk pembobotan / perhitungan nilai kontak sebelum pembagian pesan dibandingkan

Hasil pengujian menunjukkan protokol spray and focus semakin baik apabila jumlah node, copy pesan, dan kapasitas buffer ditambahkan karena relay node memiliki lebih banyak peluang

Unjuk kerja protokol Spray and Wait di jaringan oportunistik dengan menggunakan logika fuzzy untuk pembobotan / perhitungan nilai kontak sebelum pembagian pesan

node baru dalam radio range(jangkauan)nya. 2) Update : Setelah koneksi terbangun, pada fase ini kedua node akan saling mengirimkan pesan yang digunakan untuk penghitungan nilai

Hal ini terjadi karena pada saat melakukan pengiriman pesan, apabila energi yang dimiliki sudah dibawah 50% maka node pengirim akan melihat level energi dari