Jurnal ICT : Information Communication & Technology Vol. 20, N0.2, Desember 2020, pp. 323-330

p-ISSN: 2302-0261, e-ISSN: 2303-3363, DOI:

https://ejournal.ikmi.ac.id/index.php/jict-ikmi

323

Peningkatan Keamanan Aplikasi Web Menggunakan Web Application Firewall (WAF) Pada Sistem Informasi

Manajemen Kampus Terintegrasi

Randi Rizal1*, Yusuf Sumaryana2

1,2Program Studi Teknik Informatika, Fakultas Teknik, Universitas Perjuangan Tasikmalaya, Indonesia Email: 1[email protected], 2[email protected],

INFORMASI ARTIKEL ABSTRAK

Histori artikel:

Naskah masuk, 17 November 2021 Direvisi, 19 November 2021 Diiterima, 20 November 2021

Abstract- Increasing the security of web applications on the integrated campus management information system needs to be done because the application is accessed by public networks so that there are many attacks and attempts to prevent threats from attackers. This study applies a Web Application Firewall (WAF)-based application security using ModeSecurity and Core Rules Set from Owasp which aims to improve the security system of the web application by using a firewall.

This study uses an experimental method by implementing a Web Application Firewall (WAF) as a web-based protection system, then the process of analysis and testing to obtain accurate advice on firewall implementation. The results of this study indicate that the firewall used with Web Application Firewall (WAF)-based ModeSecurity has succeeded in stopping attacks from attackers using Cross Site Scripting (XSS) and SQL Injection methods.

Kata Kunci:

Aplikasi Web, WAF, SQL Injection

Abstrak- Peningkatan keamanan aplikasi web pada sistem informasi manajemen kampus terintegrasi perlu dilakukan disebabkan aplikasi tersebut diakses oleh jaringan publik sehingga terjadinya banyak serangan dan berupaya mencegah adanya ancaman dari attacker.

Penelitian ini menerapkan keamanan aplikasi berbasis Web Application Firewall (WAF) dengan menggunakan ModeSecurity dan Core Rules Set dari Owasp yang bertujuan untuk meningkatakan sistem keamanan aplikasi web tersebut dengan pemanfaatan firewall.

Penelitian ini menggunakan metode eksperimen dengan mengimplementasikan Web Application Firewall (WAF) sebagai sistem proteksi berbasis web, kemudian proses analisis dan ujicoba untuk memperoleh saran yang akurat dalam implementasi firewall.

Hasil penelitian ini menunjukan bahawa firewall yang digunakan dengan ModeSecurity berbasis Web Application Firewall (WAF) telah berhasil menghentikan serangan dari attacker dengan metode Cross Site Scripting (XSS) dan SQL Injection.

Copyright © 2021 LPPM - STMIK IKMI Cirebon This is an open access article under the CC-BY license

Penulis Korespondensi:

Randi Rizal

Program Studi Teknik Informatika,

Fakultas Teknik Universitas Perjuangan Tasikmalaya

Jl. Pembela Tanah Air (PETA) No.177 Kahuripan, Tasikmalaya, Indonesia Email: [email protected]

1. Pendahuluan

Pemanfaatan layanan jaringan interconnection networking (internet) dan komputer berkembang secara pesat dalam berbagai bidang, sehingga memberikan banyak kemudahan dalam mengakses berbagai macam informasi [1]. Dalam implementasinya sistem informasi atau aplikasi berbasis web berisikan web page dan web server [2].

Web page berisi dokumen yang disusun dengan format Hyper Text Markup Language (HTML) dan format lainnya yang berhubungan dengan web programming yang diakses melewati Hyper Text Transfer Protocol (HTTP) [3].

Pemanfaatan dan perkembangan aplikasi web yang sangat cepat menimbulkan perhatian serius dari para hacker, sehingga saat ini beragam serangan dan kasus peretasan yang banyak terjadi terhadap aplikasi berbasis web. Lemahnya infrastruktur keamanan jaringan yang kurang mendukung pada sistem informasi manajemen terintegrasi berbasis web menyebabkan banyaknya kasus peretasan dengan berbagai macam serangan. Pada tahun 2018 ditemukan sebanyak 16.939 kasus serangan website atau disebut dengan istilah defacement. Dalam hal ini ada 3 domain utama dengan serangan paling banyak yaitu domain sch.id sebesar 12,58%, kemudian ac.id dengan presentase sebesar 28,38%

dan go.id sebesar 30,75% [4].

Pada penelitian [5] menjelaskan tentang banyaknya kasus cybercrime dengan aktifitas remote server dan terjadinya information leaked disebabkan oleh kerentanan aplikasi website.

Lemahnya keamanan berawal dari tidak diimplementasikannya web penetration testing sebelum aplikasi web tersebut dipublikasikan.

Sehingga berdampak pada bocornya ke publik informasi pengguna yang bersifat penting dan privasi seperti password, akun email, admin dan yang lainnya. Peretasan yang banyak terjadi pada aplikasi web memanfaatkan serangan SQL Injection, Remote File, Cross Site Scripting (XSS), sampai dengan Remote Command Exection karena kerentanan pada fitur plugin yang digunakan, sehingga diperlukan penerapan web application firewall untuk mengurangi peluang para hacker untuk melakukan upaya peretasan pada web server [6], [7].

Web Server menjadi komponen inti dalam industri jaringan komputer dengan kebutuhan yang sangat besar akan keamanan untuk elemen – elemen penting dalam jaringan. Sehingga, penerapan firewall untuk aplikasi berbasis web digunakan untuk melindungi web server dari berbagai serangan [8]. Manaseer dkk. [9]mengusulkan sistem firewall aplikasi web terpusat untuk keamanan aplikasi web dengan jenis sistem tersinkronisasi, memiliki kemampuan untuk mendeteksi dan mencegah berbagai serangan aplikasi web untuk berbagai

macam host pada saat yang sama, menggunakan sistem perintah dan kontrol terpusat, klien yang diserang kemudian mengirimkan informasi ke perintah terpusat dan server kontrol yang akan mendistribusikan informasi serangan ke semua klien terintegrasi yang terhubung dengannya. Web Server dengan implementasi web application firewall dapat mencegah dan mendeteksi eksploitasi [10].

Berdasarkan permasalahan diatas, diperlukan penerapan konsep keamanan aplikasi web untuk melindungi data atau informasi dari serangan hacker. Salah satu solusinya adalah menerapkan web application firewall (WAF) pada aplikasi berbasis web secara open source. Perkembangan dunia pendidikan dalam kampus, implementasi web application firewall menjadikan alternatif yang murah dan aman dalam memperkuat peningkatan keamanan aplikasi web sistem informasi manajemen kampus terintegrasi.

2. Tinjauan Pustaka 2.1 Aplikasi Web

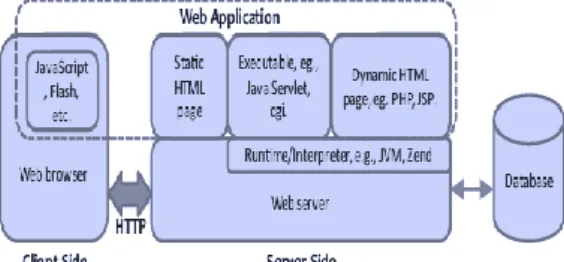

Aplikasi berbasis client server yang berjalan pada platform web secara terdistribusi dapat menghasilkan layanan informasi yang bersifat dinamis. Aplikasi client server pada web ini merupakan aplikasi yang terdiri dari kode di sisi server dan client serta beberapa komponen yang dapat berinteraksi dengan sistem file lokal atau database backend untuk menyimpan dan mengambil data seperti terlihat pada Gambar 1.

Gambar 1. Client Server pada Aplikasi Web

Dengan konsep terdistribusi memungkinkan aplikasi web memiliki kerentanan sehingga menimbulkan permasalahan keamanan. Berdasarkan tingkatan ada tiga jenis kerentanan keamanan pada aplikasi web. Pertama tingkat validasi request ke sistem, kedua tingkat sesi komunikasi, dan ketiga pada tingkat aplikasi [11]. Pada penelitian ini celah keamanan dengan jenis serangan SQL Injection dan Cross Site Scripting (XSS) menjadi contoh kerentanan pada tingkat request yang diakibatkan validasi input.

2.2 Web Aplication Firewall (WAF)

Jurnal ICT : Information Communication & Technology p-ISSN: 2302-0261

Vol. 20, N0.2, Desember 2020, pp. 323-330 e-ISSN: 2303-3363

https://ejournal.ikmi.ac.id/index.php/jict-ikmi

325

WAF merupakan aplikasi berbasis web yangberfungsi sebagai penyaring, pemantau dan blocks traffic pada Hyper Text Transper Protocol (HTTP).

Pada umumnya WAF memiliki perbedaan dengan firewall. Kemampuan filter serangan dari beragam konten yang mengarah pada aplikasi web.

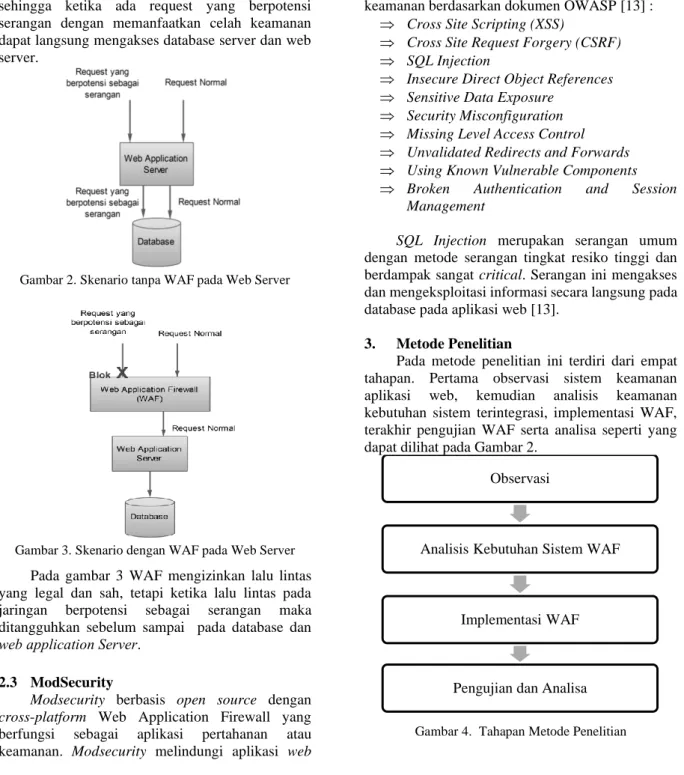

Pencegahan serangan seperti SQL Injection, cross site scripting (XSS), file inclusion dan kesalahan pengaturan dapat segera diatasi disebabkan WAF memiliki kemampuan mendeteksi traffic Hyper Text Transfer Protocol (HTTP). Alur kerja WAF terlihat pada Gambar 2 dan Gambar 3. Pada Gambar 2 menjelaskan kondisi ketika Web Application Firewall (WAF) belum diaktifkan pada sistem, sehingga ketika ada request yang berpotensi serangan dengan memanfaatkan celah keamanan dapat langsung mengakses database server dan web server.

Gambar 2. Skenario tanpa WAF pada Web Server

Gambar 3. Skenario dengan WAF pada Web Server Pada gambar 3 WAF mengizinkan lalu lintas yang legal dan sah, tetapi ketika lalu lintas pada jaringan berpotensi sebagai serangan maka ditangguhkan sebelum sampai pada database dan web application Server.

2.3 ModSecurity

Modsecurity berbasis open source dengan cross-platform Web Application Firewall yang berfungsi sebagai aplikasi pertahanan atau keamanan. Modsecurity melindungi aplikasi web

dari berbagai macam serangan celah keamanan dan memiliki kemampuan untuk monitoring pada traffic protocol HTTP(s) secara real-time [12].

2.4 OWASP

Open Web Application Security Project (OWASP) berfokus pada keamanan aplikasi web dari kerentanan serangan. OWASP Top menjadi salah satu project sebagai standarisasi terhadap 10 celah keamanan dalam aplikasi web. Perbaikian celah kerentanan keamanan dilakukan oleh pengembang sebelum aplikasi web tersebut masuk kedalam proses production dengan merujuk pada dokumen OWASP Top 10. Berikut adalah 10 celah keamanan berdasarkan dokumen OWASP [13] :

Cross Site Scripting (XSS)

Cross Site Request Forgery (CSRF)

SQL Injection

Insecure Direct Object References

Sensitive Data Exposure

Security Misconfiguration

Missing Level Access Control

Unvalidated Redirects and Forwards

Using Known Vulnerable Components

Broken Authentication and Session Management

SQL Injection merupakan serangan umum dengan metode serangan tingkat resiko tinggi dan berdampak sangat critical. Serangan ini mengakses dan mengeksploitasi informasi secara langsung pada database pada aplikasi web [13].

3. Metode Penelitian

Pada metode penelitian ini terdiri dari empat tahapan. Pertama observasi sistem keamanan aplikasi web, kemudian analisis keamanan kebutuhan sistem terintegrasi, implementasi WAF, terakhir pengujian WAF serta analisa seperti yang dapat dilihat pada Gambar 2.

Gambar 4. Tahapan Metode Penelitian Observasi

Analisis Kebutuhan Sistem WAF

Implementasi WAF

Pengujian dan Analisa

3.1 Observasi

Tahapan observasi dilakukan pada web server yang digunakan oleh sistem informasi manajemen kampus terintegrasi Universitas Perjuangan Tasikmalaya. Keamanan aplikasi web diimplementasikan sebagai proteksi dari serangan dengan memasang firewall yang terkoneksi dan terdapat pada satu jaringan web server aplikasi web tersebut.

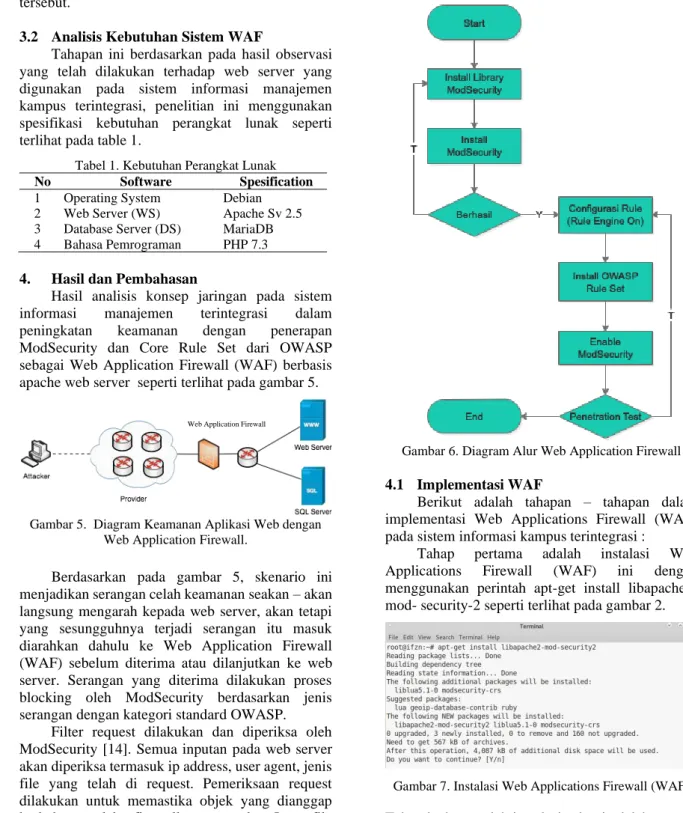

3.2 Analisis Kebutuhan Sistem WAF

Tahapan ini berdasarkan pada hasil observasi yang telah dilakukan terhadap web server yang digunakan pada sistem informasi manajemen kampus terintegrasi, penelitian ini menggunakan spesifikasi kebutuhan perangkat lunak seperti terlihat pada table 1.

Tabel 1. Kebutuhan Perangkat Lunak

No Software Spesification

1 Operating System Debian 2 Web Server (WS) Apache Sv 2.5 3 Database Server (DS) MariaDB 4 Bahasa Pemrograman PHP 7.3 4. Hasil dan Pembahasan

Hasil analisis konsep jaringan pada sistem informasi manajemen terintegrasi dalam peningkatan keamanan dengan penerapan ModSecurity dan Core Rule Set dari OWASP sebagai Web Application Firewall (WAF) berbasis apache web server seperti terlihat pada gambar 5.

Gambar 5. Diagram Keamanan Aplikasi Web dengan Web Application Firewall.

Berdasarkan pada gambar 5, skenario ini menjadikan serangan celah keamanan seakan – akan langsung mengarah kepada web server, akan tetapi yang sesungguhnya terjadi serangan itu masuk diarahkan dahulu ke Web Application Firewall (WAF) sebelum diterima atau dilanjutkan ke web server. Serangan yang diterima dilakukan proses blocking oleh ModSecurity berdasarkan jenis serangan dengan kategori standard OWASP.

Filter request dilakukan dan diperiksa oleh ModSecurity [14]. Semua inputan pada web server akan diperiksa termasuk ip address, user agent, jenis file yang telah di request. Pemeriksaan request dilakukan untuk memastika objek yang dianggap berbahaya oleh firewall yang ada. Log file menyimpan segala aktifitas termasuk log yang

dianggap berbahaya akan ditolak dan semua informasinya di simpan pada log file. Audit Console berfungsi merapihkan laporan log serangan dari banyaknya request yang illegal. Database serangan sebagai kumpulan laporan logs yang ditampilkan oleh web interface serangan. Tetapi apabila request dianggap legal dan sah serta tidak membahayakan maka diperbolehkan untuk mengaksess page dalam format reply https sesuai request.

Gambar 6. Diagram Alur Web Application Firewall 4.1 Implementasi WAF

Berikut adalah tahapan – tahapan dalam implementasi Web Applications Firewall (WAF) pada sistem informasi kampus terintegrasi :

Tahap pertama adalah instalasi Web Applications Firewall (WAF) ini dengan menggunakan perintah apt-get install libapache2- mod- security-2 seperti terlihat pada gambar 2.

Gambar 7. Instalasi Web Applications Firewall (WAF)

Tahap kedua setelah instalasi selesai adalah rename file modsecurity.conf-recommended menjadi

Web Application Firewall

Jurnal ICT : Information Communication & Technology p-ISSN: 2302-0261

Vol. 20, N0.2, Desember 2020, pp. 323-330 e-ISSN: 2303-3363

https://ejournal.ikmi.ac.id/index.php/jict-ikmi

327

modsecurity.conf yang berada pada folder/etc/modsecurity/ lalu restart apache2 seperti telihat pada gambar 3.

Gambar 8. Ubah nama modsecurity.conf

Tahap ketiga unduh file rules pada http://github.com/coreruleset/coreruleset kemudian ekstrak filenya dan pindahkan folder rules ke /etc/modsecurity seperti terlihat pada gambar 4.

Gambar 9. Isi folder /etc/modsecurity

Tahap Keempat adalah ubah file /etc/apache2/mod- available/security2.conf untuk menambahkan file rule menjadi seperti pada gambar 5.

Gambar 10. Include konfigurasi modsecurity

Tahap kelima pada implemntasi Web Applications Firewall (WAF) adalah dengan restart apache agar module security terupdate dengan konfigurasi yang baru.

4.2 Pengujian WAF

Tahap pengujian Web Application Firewall (WAF) menggunakan 2 skenario ujicoba. Pertama pengujian dilakukan dengan status ModSecurity tidak aktif dengan serangan Cross Site Scripting (XSS) dan SQL Injection pada aplikasi web sistem informasi manajemen kampus terintegrasi. Pada skenario kedua pengujian dilakukan dengan status ModSecurity aktif dengan serangan yang sama.

Pengujian ini bertujuan untuk memastikan berjalan atau tidaknya Web Application Firewall (WAF) yang sudah di setting.

A. Percobaan XSS

Berikut merupakan tampilan sebelum menggunakan filter Web Application Firewall (WAF). Dalam contoh tersebut dapat dibuktikan bahwa Cross Site Scripting (XSS) bisa dilakukan terhadap server dengan menggunakan exploit yang dilakukan terhadap input form yang sudah disediakan.

Gambar 11. Vulnerable oleh Cross Site Scripting (XSS) Berikut merupakan tampilan sesudah menggunakan implemntasi filtering Web Application Firewall (WAF). Setiap request yang dilakukan oleh user dan terdeteksi sebagai sebuah serangan maka akan dialihkan ke halaman berikut :

Gambar 12. Akses ditolak oleh WAF

Berikut merupakan hasil log yang terekam oleh ModSecurity sebagai WAF ketika attacker melakukan exploitasi dengan Cross Site Scripting.

B. Percobaan Mysql Injection

Tampilan di bawah ini merupakan contoh sebelum digunakannya Web Application Firewall (WAF) sebagai filtering, karena tidak menggunakan prosedur keamanan yang disarankan (meng-escape string yang masuk ke database), maka terjadi error saat menginput data ke database.

Gambar 13. Vulnerable Mysql Injection

Contoh di bawah ini merupakan tampilan sesudah dilakukan implemntasi filtering oleh Web Application Firewall (WAF).

Gambar 14. Diblok oleh WAF

Berikut merupakan log yang terekam saat dilakukannya penetrasi SQL Injection terhadap server.

Jurnal ICT : Information Communication & Technology p-ISSN: 2302-0261

Vol. 20, N0.2, Desember 2020, pp. 323-330 e-ISSN: 2303-3363

https://ejournal.ikmi.ac.id/index.php/jict-ikmi

329

5. KesimpulanBerdasarkan hasil implementasi Web Application Firewall (WAF) yang digunakan yaitu ModSecurity dan Core Rule Set dari OWASP sebagai rule dasar berhasil diterapkan pada web server sistem informasi kampus terintegrasi dan sebagai proteksi web server dari serangan percobaan dengan celah keamanan Cross Site Scripting (XSS)

dan SQL Injection. WAF bekerja berdasarkan rule dan mekanisme pemindaian script atau request berbahaya. Selain itu memilik kemampuan penolakan terhadap script atau request sebagai pencegahan dari serangan berbahaya ke web server yang berisi request HTTP sesuai dengan aturan yang telah ditetapkan.

Ucapan Terima kasih

Ucapan banyak terimakasih penulis sampaikan kepada Kemenristekdikti yang telah mensuport dan memberikan pendanaan penelitian ini dengan skema Penelitian Dosen Pemula Tahun Anggaran 2020.

Daftar Pustaka

[1]

D. Setiawan, “Dampak Perkembangan Teknologi Informasi dan Komunikasi Terhadap Budaya Impact of Information Technology Development and Communication on,” Jurnal Pendidikan, vol.X, no. 2, pp. 195–211, 2017.

[2] Q. I. Sarhan and I. S. Gawdan, “Web Applications and Web Services: A Comparative Study,” Science Journal of University of Zakho, vol. 6, no. 1, p. 35, 2018, doi:

10.25271/2018.6.1.375.

[3] S. Peroni et al., “Research Articles in Simplified HTML: A Web-first format for HTML-based scholarly articles,” PeerJ Computer Science, vol.

2017, no. 10, pp. 1–35, 2017, doi: 10.7717/peerj- cs.132.

[4] “ID-SIRTII, 2018, ‘Laporan Tahunan Januari- Desember’.,”

https://drive.google.com/file/d/1Q4gf6l9YZ9SuJr Nc7eq_41cEYQ wk4c7Z/view., [Online].

Available:

https://drive.google.com/file/d/1Q4gf6l9YZ9SuJ rNc7eq_41cEYQ wk4c7Z/view.

[5] S. Rheno Widianto and I. Abdullah Azzam,

“Analisis Upaya Peretasan Web Application Firewall dan Notifikasi Serangan Menggunakan Bot Telegram pada Layanan Web Server,”

Elektra, vol. 3, no. 2, pp. 19–28, 2018.

[6] I. Abdullah Azzam, “Implementasi Keamanan Website Dengan Web Application Firewall Menggunakan ModSecurity Pada PT.

Swadharma Duta Data,” Jurnal Hasil Riset, pp.

1–9, 2017.

[7] Syaeffudin and R. Nurachmad, “Implementasi Web Application Firewall pada Web Mytra Dashboard dengan Menggunakan Modul ModSecurity,” Jurnal Zenodo, vol. 01, no. 03, pp.

20–29, 2018.

[8] A. Endraca, “Web Application Fi rewall (W AF),” International Journal of e-Education, e- Business, e-Management and e-Learning, vol. 3, no. 6, pp. 451–455, 2013, doi:

10.7763/ijeeee.2013.v3.277.

[9] S. Manaseer and A. K. al Hwaitat, “Centralized Web Application Firewall Security System,”

Modern Applied Science, vol. 12, no. 10, p. 164, 2018, doi: 10.5539/mas.v12n10p164.

[10] M. Yusup, Maisyaroh, and L. Septiana, “Securing Web application by embedded firewall,”

Elektronika ir Elektrotechnika, vol. 8, no. 3, pp.

49–58, 2020, doi: 10.5755/j01.eee.119.3.1366.

[11] X. Li and Y. Xue, “A Survey on Web Application Security.”

[12] I. M. Suartana, H. Endah Wahanani, and A. Noor Sandy, “Sistem Pengaman Web Server Dengan Application Firewall (WAF),” Scan, vol. X, no.

1, pp. 3–8, 2015.

[13] B. Ghozali, K. Kusrini, and S. Sudarmawan,

“Mendeteksi Kerentanan Keamanan Aplikasi Website Menggunakan Metode Owasp (Open

Web Application Security Project) Untuk Penilaian Risk Rating,” Creative Information Technology Journal, vol. 4, no. 4, p. 264, Jan.

2019, doi: 10.24076/citec.2017v4i4.119.

[14] Anggrahito, R. Ibrahim, A. Fajri, and E.

Murniyanti, “Implementasi Web Application Firewall Menggunakan ReverseProxy dan ModSecurity Sebagai Alternatif Pengamanan Aplikasi Web Pada Sektor Pemerintah,” pp. 24–

25, 2019.