1. Pendahuluan

Keamanan jaringan merupakan hal yang penting untuk diperhatikan mengingat semakin banyaknya ancaman terhadap integritas data pada suatu jaringan komputer. Bentuk ancaman kian beragam dan berpeluang untuk mengancam instansi apapun termasuk sekolah. Untuk itu dibutuhkan sebuah sistem yang dapat mendeteksi ancaman sebagai tindakan perlindungan jaringan dan data yang ada di dalamnya. Salah satu bentuk sistem ini adalah Intrusion Detection System.

IDS (Intrusion Detection System) merupakan sistem yang mampu mendeteksi dan menganalisa paket-paket data berbahaya yang melewati jaringan secara real time. Terdapat dua jenis teknik IDS dalam mendeteksi serangan yaitu signature based dan anomaly based. Signature based mendeteksi dengan cara mecocokkan pola serangan pada signature yang tersimpan dalam database. Sedangkan anomaly based membandingkan kebiasaan jaringan normal dengan aktivitas baru yang mencurigakan pada jaringan.

Tools IDS yang paling banyak digunakan dan telah menjadi standar industri adalah snort. Snort bersifat open source dan available pada banyak platform. Akan tetapi, snort juga memiliki keterbatasan seperti yang terjadi pada Local Area Network SMK Telekomunikasi Tunas Harapan, tempat dilakukannya penelitian ini.

Untuk itu perlu diadakannya penelitian untuk mendesain dan menganalisis rules snort NIDS untuk mengatasi permasalahan yang terjadi pada Local Area Network SMK Telekomunikasi Tunas Harapan.

2. Tinjauan Pustaka

Penelitian yang berjudul “Aplikasi Web Untuk Metode Fuzzy Neural Network Pada Intrusion Detection System Berbasis Snort”. Dalam penelitian ini mengimplementasikan snort IDS dan menerapkan algoritma fuzzy neural network dengan mengklasifikasikan serangan menjadi 3 kategori yaitu normal, high, dan critical. Dilakukan dua kali percobaan yaitu membandingkan metode fuzzy neural network dengan snort serta membandingkan metode fuzzy dan fuzzy neural network dalam mendeteksi serangan[1].

Penelitian terdahulu yang lainnya berjudul “Deteksi Anomali Untuk Identifikasi Botnet Kraken dan Conficker menggunakan Pendekatan Rule Based”. Melakukan analisa berdasarkan parameter destination port, byte size, dan protokol untuk mengidentifikasikan serangan kraken dan conficker[2].

Perbedaan dengan penelitian ini adalah menganalisa pola serangan dan pola trafik Local Area Network SMK Telekomunikasi Tunas Harapan dengan beberapa parameter serangan yaitu source address, protokol, byte size, interval waktu dan bandwidth/detik. Berdasarkan nilai keterikatan antar parameter tersebut, maka dapat dilakukan pendekatan rule sebagai solusi yang tepat dan sesuai dengan Local Area Network SMK Telekomunikasi Tunas Harapan.

system memiliki 3 jenis, yaitu host based, network based, dan hybrid based [3]. IDS memiliki dua cara kerja dalam mendeteksi serangan. Pendekatan yang sering digunakan untuk mengenali serangan yaitu anomaly detection dan signature detection. Anomaly detection merupakan mengidentifikasi perilaku yang tidak lazim dalam host atau network. Kelebihan anomaly detection adalah dapat mengenali tipe-tipe serangan terbaru karena anomaly mempelajari tingkah laku sistem, maka ketika ada kebiasaan baru yang mencurigakan, anomaly akan mendeteksinya sebagai serangan. Anomaly detection juga memiliki kekurangan yaitu adanya tingkat false positive yang tinggi. Cara kerja IDS yang kedua adalah signature detection, yaitu mencocokkan pola serangan yang melewati jaringan dengan signature yang tersimpan dalam database. Signature detection memiliki tingkat deteksi false positive yang rendah akan tetapi akan sulit mendeteksi serangan terbaru jika signature tidak diupdate secara berkala.

Snort merupakan suatu aplikasi open source yang berfungsi untuk memeriksa data-data yang masuk dan melaporkan ke administrator apabila terdapat aktivitas-aktivitas mencurigakan. Snort mampu melakukan analisa real time traffic dan packet logger pada jaringan IP dan dapat menganalisa protokol dan melakukan pendeteksian variasi penyerangan. Snort pertama kali dibuat dan dikembangkan oleh Marti Roesh, lalu menjadi sebuah open source project. Versi komersial snort dibuat oleh Sourcefire.

False positive adalah suatu kondisi dimana IDS(IntrusionDetection System) mendeteksi suatu serangan, tetapi sebenarnya serangan tersebut bukan suatu tindakan yang mencurigakan atau merusak (Hakim, Riffin Sukmana, 2009). False positive merupakan alert yang memberitahu adanya aktivitas yang berpotensi berupa serangan, tetapi masih ada kemungkinan bahwa ternyata aktivitas tersebut bukan sebuah serangan. Kesulitannya dalah apabila jumlah alert yang muncul banyak akan sulit menyaring mana yang benar-benar serangan dan mana yang bukan serangan.

True positive adalah serangan dalam arti sebenarnya, true positive merupakan alert yang muncul ketika ditemukan kecocokan dengan pola serangan [4].

mengubah informasi sistem bahkan adanya perusakan fisik terhadap komponen dan server.

3. Metode Penelitian

Metode penelitian yang digunakan dalam penyusunan artikel ilmiah ini terdiri dari 5 tahap, antara lain pendefinisian masalah dan kebutuhan sistem, desain NIDS (Network-based Intrusion Detection System), impelementasi, ujicoba, dan analisis permasalahan.

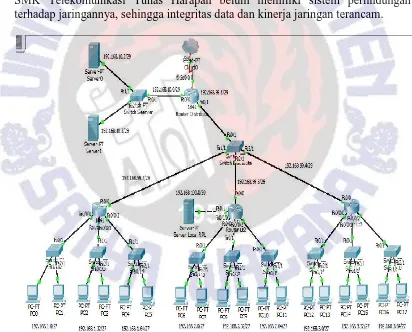

SMK Telekomunikasi Tunas Harapan merupakan Sekolah Menengah Kejuruan yang didalamnya terdapat beberapa jurusan berbasis IT (Information Technology). Jurusan tersebut terdiri dari RPL (Rekayasa Perangkat Lunak), TKJ (Teknik Komputer dan Jaringan), dan Multimedia. Karena bergerak dibidang IT, tentunya pengguna jaringan pada SMK Telekomunikasi Tunas Harapan sangat beragam dan beresiko mendapatkan ancaman berupa serangan. Pada dasarnya, SMK Telekomunikasi Tunas Harapan belum memiliki sistem perlindungan terhadap jaringannya, sehingga integritas data dan kinerja jaringan terancam.

Gambar 1. Topologi Jaringan SMK Telekomunikasi Tunas Harapan.

Gambar 1 merupakan topologi jaringan di SMK Telekomunikasi Tunas Harapan tempat dilakukannya penelitian ini. Lantai 1 terdapat 3 lab TKJ, lantai 2 terdapat 3 lab RPL, dan lantai 3 terdapat 2 lab Multimedia.

yang datang sehingga jaringannya terlindungi sebagai bentuk antisipasi terhadap kerusakan yang lebih parah.

Berdasarkan permasalahan yang ada, maka dirancang sebuah sistem NIDS untuk mendeteksi berbagai serangan dengan aplikasi snort yang bekerja dengan signature-based yang mendeteksi serangan berdasarkan pola serangan yang tersimpan dalam database dan menampilkan serangan berbasis web dengan BASE (Basic Analysis and Security Engine).

Gambar 2. Desain Jaringan NIDS

N

Y

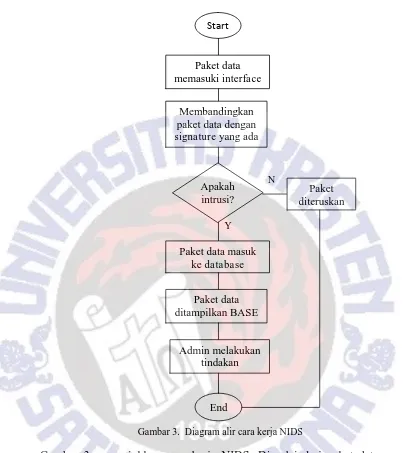

Gambar 3. Diagram alir cara kerja NIDS

Gambar 3 menunjukkan cara kerja NIDS. Dimulai dari paket data yang memasuki interface jaringan yang sudah dikonfigurasi dalam snort. Paket data tersebut dicocokkan dengan signature yang ada dalam database snort. Kemudian apabila paket data tersebut merupakan sebuah intrusi akan disimpan ke database, jika bukan paket data akan diteruskan. Paket data intrusi yang disimpan ke database akan diolah dan dianalisa oleh BASE (Basic Analysis and Security Engine), BASE merupakan aplikasi berbasis GUI yang dapat menganalisa data snort. BASE mencari dan memproses kegiatan mencurigakan yang tersimpan dalam database berdasarkan tools untuk memonitoring jaringan, seperti firewall dan IDS. BASE menggunakan bahasa pemrograman PHP dan menampilkan informasi dari database melalui tampilan web yang user friendly. BASE juga dapat menampilkan grafik dan statistik berdasarkan waktu, sensor, signature, protokol, alamat IP, TCP/UDP port, atau klasifikasi. Hasil yang ditampilkan akan menjadi acuan administrator dalam mengambil tindakan.

Start

Paket data memasuki interface

Membandingkan paket data dengan signature yang ada

Apakah intrusi?

Paket diteruskan

Paket data masuk ke database

Paket data ditampilkan BASE

Admin melakukan tindakan

Gagal

Berhasil

Gagal

Berhasil

Gambar 4. Diagram alir installasi dan konfigurasi NIDS

Gambar 4 menunjukkan diagram alir proses installasi dan konfigurasi IDS. Dimulai dari melakukan install paket apache2, php5, dan mysql server serta membuat database dan user baru pada root. Langkah selanjutnya adalah menginstall snort-mysql dan mengkonfigurasinya, jika pengujian snort berhasil maka dilanjutkan dengan mendownload BASE, akan tetapi jika gagal ulangi

Start

Install paket apache2, php5, dan mysql-server

Buat database dan user dalam root

Install snort-mysql

Konfigurasi snort

Pengujian snort

Download BASE

Konfigurasi BASE

BASE menampilkan

alert

konfigurasi snort. Setelah mendownload dan mengkonfigurasi BASE, dilakukan pengujian terhadap BASE. Jika BASE mampu menampilkan alert maka pengujian berhasil, tapi jika tidak maka ulangi konfigurasi BASE.

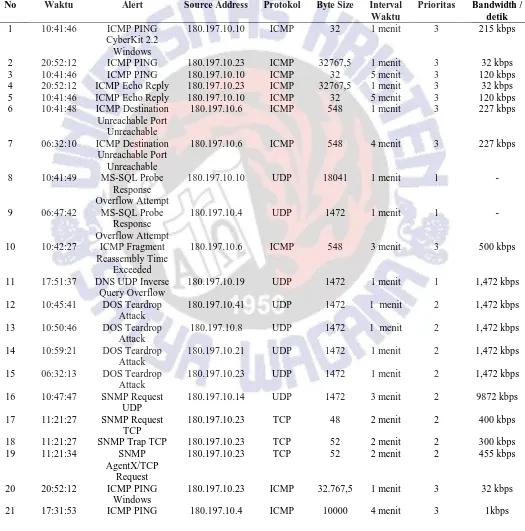

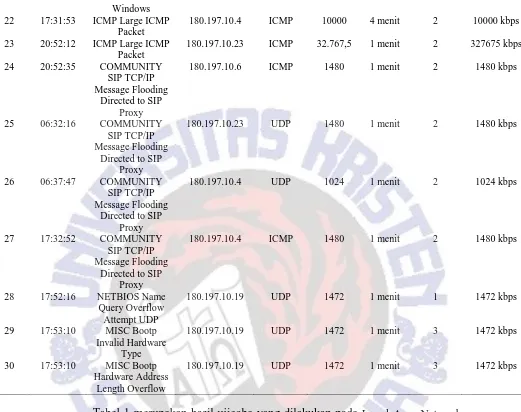

Ujicoba ini dilakukan untuk mengetahui kinerja snort NIDS dalam mendeteksi adanya serangan. Berdasarkan ujicoba yang telah dilakukan pada Local Area Network SMK Telekomunikasi Tunas Harapan didapatkan 30 sampel serangan.

Tabel 1. 30 sampel hasil ujicoba.

No Waktu Alert Source Address Protokol Byte Size Interval Waktu

Prioritas Bandwidth / detik 1 10:41:46 ICMP PING

CyberKit 2.2 Windows

180.197.10.10 ICMP 32 1 menit 3 215 kbps

2 20:52:12 ICMP PING 180.197.10.23 ICMP 32767,5 1 menit 3 32 kbps

3 10:41:46 ICMP PING 180.197.10.10 ICMP 32 5 menit 3 120 kbps

4 20:52:12 ICMP Echo Reply 180.197.10.23 ICMP 32767,5 1 menit 3 32 kbps 5 10:41:46 ICMP Echo Reply 180.197.10.10 ICMP 32 5 menit 3 120 kbps 6 10:41:48 ICMP Destination

Unreachable Port Unreachable

180.197.10.6 ICMP 548 1 menit 3 227 kbps

7 06:32:10 ICMP Destination Unreachable Port

Unreachable

180.197.10.6 ICMP 548 4 menit 3 227 kbps

8 10:41:49 MS-SQL Probe Response Overflow Attempt

180.197.10.10 UDP 18041 1 menit 1 -

9 06:47:42 MS-SQL Probe Response Overflow Attempt

180.197.10.4 UDP 1472 1 menit 1 -

10 10:42:27 ICMP Fragment Reassembly Time

Exceeded

180.197.10.6 ICMP 548 3 menit 3 500 kbps

11 17:51:37 DNS UDP Inverse Query Overflow

180.197.10.19 UDP 1472 1 menit 1 1,472 kbps

12 10:45:41 DOS Teardrop Attack

180.197.10.41 UDP 1472 1 menit 2 1,472 kbps

13 10:50:46 DOS Teardrop Attack

180.197.10.8 UDP 1472 1 menit 2 1,472 kbps

14 10:59:21 DOS Teardrop Attack

180.197.10.21 UDP 1472 1 menit 2 1,472 kbps

15 06:32:13 DOS Teardrop Attack

180.197.10.23 UDP 1472 1 menit 2 1,472 kbps

16 10:47:47 SNMP Request UDP

180.197.10.14 UDP 1472 3 menit 2 9872 kbps

17 11:21:27 SNMP Request TCP

180.197.10.23 TCP 48 2 menit 2 400 kbps

18 11:21:27 SNMP Trap TCP 180.197.10.23 TCP 52 2 menit 2 300 kbps

19 11:21:34 SNMP

AgentX/TCP Request

180.197.10.23 TCP 52 2 menit 2 455 kbps

20 20:52:12 ICMP PING Windows

180.197.10.23 ICMP 32.767,5 1 menit 3 32 kbps

Tabel 1 merupakan hasil ujicoba yang dilakukan pada Local Area Network SMK Telekomunikasi Tunas Harapan. Berdasarkan Ujicoba yang dilakukan terdapat 30 sampel serangan yang berhasil dideteksi oleh snort IDS, hal ini menunjukkan bahwa kinerja snort IDS yang telah diimplementasikan pada Local Area Network berjalan dengan baik dan sebagaimana mestinya.

Berdasarkan pengujian yang telah dilakukan didapatkan 30 sampel serangan dengan 6 parameter indikator serangan yaitu source address, protokol, byte size, interwal waktu, prioritas, dan bandwidth/detik. Prioritas yang dimaksud adalah level serangan berdasarkan acuan snort. Prioritas snort terbagi menjadi 4 level, yaitu 1 high, 2 medium, 3 low, dan 4 very low. Prioritas pada snort ternyata tidak sesuai dengan kondisi Local Area Nework SMK Telekomunikasi Tunas Harapan. Misalnya pada serangan “MISC bootp hardware address length overflow” memiliki prioritas 3 (low), akan tetapi pada parameter bandwidth/detik menunjukkan besar bandwidthnya sebesar 1472 Kbps. Hal ini menunjukkan bahwa prioritas serangan menurut snort, belum tentu sesuai dengan kondisi jaringan masing-masing. Kondisi koneksi internet di SMK Telekomunikasi Tunas Harapan berasal dari ISP Grahamedia Salatiga dengan maksimal bandwidth

Windows 22 17:31:53 ICMP Large ICMP

Packet

180.197.10.4 ICMP 10000 4 menit 2 10000 kbps

23 20:52:12 ICMP Large ICMP Packet

180.197.10.23 ICMP 32.767,5 1 menit 2 327675 kbps

24 20:52:35 COMMUNITY SIP TCP/IP Message Flooding

Directed to SIP Proxy

180.197.10.6 ICMP 1480 1 menit 2 1480 kbps

25 06:32:16 COMMUNITY SIP TCP/IP Message Flooding

Directed to SIP Proxy

180.197.10.23 UDP 1480 1 menit 2 1480 kbps

26 06:37:47 COMMUNITY SIP TCP/IP Message Flooding

Directed to SIP Proxy

180.197.10.4 UDP 1024 1 menit 2 1024 kbps

27 17:32:52 COMMUNITY SIP TCP/IP Message Flooding

Directed to SIP Proxy

180.197.10.4 ICMP 1480 1 menit 2 1480 kbps

28 17:52:16 NETBIOS Name Query Overflow Attempt UDP

180.197.10.19 UDP 1472 1 menit 1 1472 kbps

29 17:53:10 MISC Bootp Invalid Hardware

Type

180.197.10.19 UDP 1472 1 menit 3 1472 kbps

30 17:53:10 MISC Bootp Hardware Address

Length Overflow

sebesar 8 Mbps dan limit bandwidthnya sebesar 128 Kbps. Berdasarkan kondisi Local Area Network SMK Telekomunikasi Tunas Harapan tersebut, apabila suatu trafik jaringan besar bandwidthnya >128 Kbps merupakan ancaman dan mengakibatkan jaringan terganggu karena melebihi limit bandwidth yang telah ditentukan sehingga perlu dilakukan tindakan untuk mengatasinya.

4. Hasil dan Pembahasan

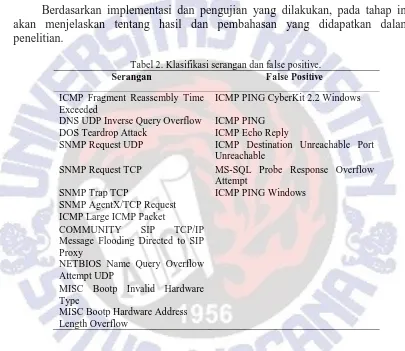

Berdasarkan implementasi dan pengujian yang dilakukan, pada tahap ini akan menjelaskan tentang hasil dan pembahasan yang didapatkan dalam penelitian.

Tabel 2. Klasifikasi serangan dan false positive.

Serangan False Positive

ICMP Fragment Reassembly Time Exceeded

ICMP PING CyberKit 2.2 Windows

DNS UDP Inverse Query Overflow ICMP PING DOS Teardrop Attack ICMP Echo Reply

SNMP Request UDP ICMP Destination Unreachable Port Unreachable

SNMP Request TCP MS-SQL Probe Response Overflow Attempt

SNMP Trap TCP ICMP PING Windows

SNMP AgentX/TCP Request ICMP Large ICMP Packet

COMMUNITY SIP TCP/IP Message Flooding Directed to SIP Proxy

NETBIOS Name Query Overflow Attempt UDP

MISC Bootp Invalid Hardware Type

MISC Bootp Hardware Address Length Overflow

database mysql dibanjiri oleh respon terhadap klien, parameter bandwith/detik juga mtidak menunjukkan trafik apapun.

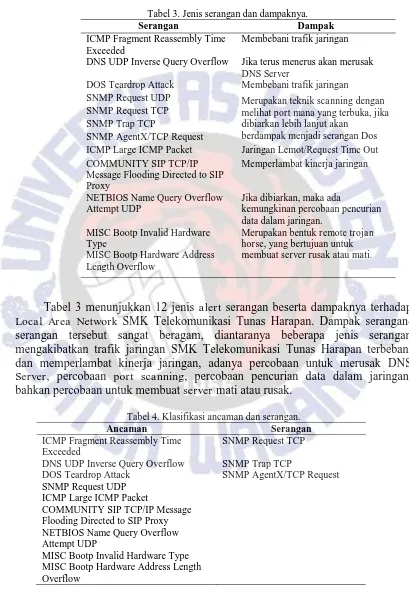

Tabel 3. Jenis serangan dan dampaknya.

Serangan Dampak

ICMP Fragment Reassembly Time Exceeded

Membebani trafik jaringan

DNS UDP Inverse Query Overflow Jika terus menerus akan merusak DNS Server

DOS Teardrop Attack Membebani trafik jaringan

SNMP Request UDP Merupakan teknik scanning dengan

melihat port mana yang terbuka, jika dibiarkan lebih lanjut akan

berdampak menjadi serangan Dos SNMP Request TCP

SNMP Trap TCP

SNMP AgentX/TCP Request

ICMP Large ICMP Packet Jaringan Lemot/Request Time Out COMMUNITY SIP TCP/IP

Message Flooding Directed to SIP Proxy

Memperlambat kinerja jaringan

NETBIOS Name Query Overflow Attempt UDP

Jika dibiarkan, maka ada

kemungkinan percobaan pencurian data dalam jaringan.

MISC Bootp Invalid Hardware Type

Merupakan bentuk remote trojan horse, yang bertujuan untuk membuat server rusak atau mati. MISC Bootp Hardware Address

Length Overflow

Tabel 3 menunjukkan 12 jenis alert serangan beserta dampaknya terhadap Local Area Network SMK Telekomunikasi Tunas Harapan. Dampak serangan-serangan tersebut sangat beragam, diantaranya beberapa jenis serangan-serangan mengakibatkan trafik jaringan SMK Telekomunikasi Tunas Harapan terbebani dan memperlambat kinerja jaringan, adanya percobaan untuk merusak DNS Server, percobaan port scanning, percobaan pencurian data dalam jaringan, bahkan percobaan untuk membuat server mati atau rusak.

Tabel 4. Klasifikasi ancaman dan serangan.

Ancaman Serangan

ICMP Fragment Reassembly Time Exceeded

SNMP Request TCP

DNS UDP Inverse Query Overflow SNMP Trap TCP

DOS Teardrop Attack SNMP AgentX/TCP Request SNMP Request UDP

ICMP Large ICMP Packet

COMMUNITY SIP TCP/IP Message Flooding Directed to SIP Proxy NETBIOS Name Query Overflow Attempt UDP

Dari jumlah serangan yang didapatkan, maka serangan tersebut diklasifikasikan lagi menjadi ancaman dan serangan menurut kondisi Local Area Network SMK Telekomunikasi Tunas Harapan. Ancaman merupakan jenis serangan yang menimbulkan dampak buruk terhadap jaringan dan perlu dilakukannya tindakan untuk mengatasi serangan tersebut. Sedangkan serangan merupakan jenis serangan yang tidak begitu berdampak pada jaringan.

Pola serangan dengan kriteria berasal dari port 53 dan memiliki besar bandwith/detik >128 Kbps dengan interval waktu 1 menit merupakan jenis alert

“DNS UDP Inverse Query Overflow” yang menandai suatu percobaan untuk merusak DNS server, ketika trafik jaringan menunjukkan paket data yang berasal dari port 137 dan parameter bandwidth/detik besarnya >128 Kbps dengan interval waktu 1 menit menunjukkan percobaan pencurian terhadap data yang ada dalam jaringan, jenis alertnya adalah “NETBIOS Name Query Overflow Attempt UDP”. Serta ketika trafik jaringan menunjukkan paket data yang berasal dari port 67 dan parameter bandwidth/detik menunjukkan >128 Kbps dengan interval waktu 1 menit merupakan suatu percobaan yang menandai remote trojan horse yang bertujuan membuat server rusak atau mati, akan ditunjukkan dengan alert “MISC Bootp Invalid Hardware Type dan MISC Bootp Hardware Address Length Overflow”.

Apabila trafik jaringan berasal dari dynamic port dan parameter bandwidth/detik >128 Kbps dengan interval waktu 1 menit terdapat dua jenis kemungkinan alert yaitu “DOS Teardrop Attack” dan “Community SIP TCP/IP message flooding directed to SIP Proxy”, jika terus diabaikan kedua jenis alert ini akan mengganggu kinerja jaringan.

Paket data yag berasal dari port 161 dan parameter bandwidth/detik sebesar >128 Kbps dengan interval waktu lebih dari 1 menit akan terdeteksi sebagai alert

Dynamic

Port 53 67 137 161

>128 Kbps Network

Traffic Start

>1 menit

Normal Traffic

ICMP Fragment Reassembly Time Exceeded

DNS UDP Inverse Query Overflow

DOS Teardrop Attack

Community SIP TCP/IP message flooding directed

to SIP Proxy

Netbios Name Query Overflow Attempt UDP

ICMP Large ICMP Packet SNMP Request UDP

MISC Bootp Invalid Hardware Type

MISC Bootp Hardware Address Length

Gambar 5. Diagram alir rule module serangan.

Gambar 5 merupakan diagram alir yang menjelaskan kriteria-kriteria yang akan mendasari snort dalam mendeteksi serangan berdasarkan kondisi Local Area Network SMK Telekomunikasi Tunas Harapan. Apabila suatu trafik memenuhi kondisi-kondisi sesuai dengan jenis serangannya masing-masing, maka IDS akan mendeteksinya sebagai serangan, tetapi jika semua kondisi tersebut tidak terpenuhi maka aktivitas tersebut termasuk dengan trafik yang normal. Desain rule module ini dapat digunakan sebagai acuan untuk membuat atau mengubah rules snort default menjadi rules yang sesuai dengan kondisi Local Area Network SMK Telekomunikasi Tunas Harapan.

5. Simpulan

Berdasarkan analisis dan pembahasan yang telah dilakukan, maka dapat diambil kesimpulan dari penelitian ini, yaitu implementasi IDS (Intrusion Detection System) berjalan dengan baik dan sebagaimana mestinya. Berdasarkan permasalahan yang ada metode pendekatan rule dengan analisis pola serangan dan pola trafik jaringan dapat membantu dalam penyelesaian masalah yang sesuai dengan kondisi Local Area Network SMK Telekomunikasi Tunas Harapan. Desain rule module yang didapatkan merupakan acuan untuk membuat atau mengubah rules yang ada di snort menjadi rules yang sesuai dengan kondisi Local Area Network SMK Telekomunikasi Tunas Harapan.

Sistem yang dibangun masih memiliki banyak kekurangan, saran-saran yang dapat diberikan antara lain, administrator jaringan dapat mengembangkan pemberian notifikasi snort, seiring dengan berkembangnya teknologi, IDS yang telah dibangun dapat dikembangkan lagi menjadi sebuah IPS (Intrusion Prevention System) untuk mengoptimalkan jaringan, berdasarkan pendekatan rule yang sudah ada dapat diaplikasikan dalam bentuk rule-rule snort yang baru sesuai dengan kondisi jaringan lokal SMK Telekomunikasi Tunas Harapan.

6. Daftar Pustaka

[1] Tiyas, Feriana Istining, Moch Zen Samsono Hadi, Entin Martiana K., 2010, “Aplikasi Web untuk Metode Fuzzy Neural Network Pada Intrusion Detection System Berbasis Snort”, Jurusan Telekomunikasi Politeknik Elektronika Negeri Surabaya, Institut Teknologi Sepuluh Nopember Surabaya.

[2] Karima, Aisyatul, 2012, “Deteksi Anomali untuk Identifikasi Botnet Kraken dan

Conficker Menggunakan Pendekatan Rule Based”, Fakultas Ilmu Komputer, Universitas Dian Nuswantoro Semarang.

[3] Ariyus, Dony, 2007, INTRUSION DETECTION SYSTEM Sistem Pendeteksi

Penyusup Pada Jaringan Komputer, Yogyakarta:Andi.

[4] Hakim, Riffin Sukmana, Idris Winarno, ST., M.Kom.,Wiratmoko Yuwono, ST., 2009, “Verifikasi Alert Berdasarkan Klasifikasi Serangan pada Deteksi Intrusi

Kolaboratif”, Program D IV Jurusan Teknik Informatika Poloteknik