AUDIT KEAMANAN SISTEM INFORMASI PADA UNIVERSITAS BINA DARMA

PALEMBANG MENGGUNAKAN STANDAR ISO/IEC 27001

Haryanto1, Muhammad Izman Herdiansyah2, Hutrianto3 1

Program Studi Teknik Informatika, Fakultas Ilmu Komputer Universitas Bina Darma Palembang, Indonesia

1

Program Studi Teknik Informatika, Fakultas Ilmu Komputer Universitas Bina Darma Palembang, Indonesia

2

Program Studi Teknik Informatika, Fakultas Ilmu Komputer Universitas Bina Darma Palembang, Indonesia

3

Abstrak : Mengingat pentingnya keamanan informasi, maka kebijakan tentang kamanan informasi harus baik dan harus mencakup beberapa prosedur seperti prosedur pengelolaan aset, prosedur pengelolaan sumber daya manusia, prosedur pengamanan fisik dan lingkungan, prosedur pengamanan logical security, prosedur pengamanan operasional teknologi informasi dan prosedur penanganan insiden dalam pengamanan informasi. Untuk itu perlu dilakukan audit keamanan sistem informasi untuk memastikan keamanan informasi diterapkan sesuai dengan prosedur. ISO/IEC 27001 merupakan dokumen standar Sistem Manajemen Keamanan Informasi (SMKI) secara umum mengenai apa saja yang seharusnya dilakukan dalam usaha pengimplementasian konsep-konsep keamanan informasi pada Universitas Bina Darma Palembang dari aspek keamanan sistem informasi, jaringan dan pengelolaan berdasarkan standar ISO 27001. Mengukur keamanan siatem informasi, mengaudit berdasarkan SMKI. Tujuan Melakukan audit terhadap keamanan sistem informasi di Universitas Bina Darma Palembang yang diterapkan sehingga dapat memberikan solusi terhadap keamanan sistem informasi yang berada di Universitas Bina Darma Palembang.

Kata Kunci : ISO/IEC 27001, Audit keamanan sistem informasi, SMKI

I. Pendahuluan

Universitas Bina Darma salah satu perguruan tinggi di Palembang yang sudah menggunakan sistem informasi akademik yang beralamat di http://sisfo.binadarma.ac.id untuk menyediakan informasi yang sangat penting dan keperluan penting lainnya bagi seluruh pegawai dan mahasiswa Universitas Bina Darma. Keamanan informasi pada Universitas Bina Darma sangat diperlukan karena menyangkut data semua mahasiswa dan pegawai. Mengingat banyaknya data penting baik dalam bentuk dokumen atau program yang menjadi aset digital bagi instansi yang akan sangat merugikan instansi apabila data tersebut dicuri ataupun dirusak oleh orang-orang yang tidak bertanggung jawab.

Mengingat pentingnya keamanan informasi, maka kebijakan tentang keamanan informasi harus baik dan harus mencakup beberapa prosedur seperti prosedur pengelolaan aset, prosedur pengelolaan sumber daya manusia, prosedur pengamanan fisik dan lingkungan, prosedur pengamanan logical security, prosedur pengamanan operasional teknologi informasi dan prosedur penanganan insiden dalam pengamanan informasi. Untuk mengukur keamanan informasi tersebut penulis akan menerapkan teknik audit keamanan sistem informasi untuk memastikan keamanan informasi diterapkan sesuai dengan prosedur.

ISO/IEC 27001 merupakan dokumen standar Sistem Manajemen Keamanan Informasi (SMKI) yang memberikan gambaran secara umum mengenai apa saja yang seharusnya dilakukan dalam usaha pengimplementasian konsep-konsep keamanan informasi pada sebuah organisasi. ISO/IEC 27001 dipilih karena standar ini sangat fleksibel dikembangkan karena sangat tergantung dari kebutuhan organisasi, tujuan organisasi, persyaratan keamanan, proses bisnis, jumlah pegawai dan ukuran struktur organisasi.

II. Landasan Teori A. Audit

Audit atau pemeriksaan dalam arti luas bermakna evaluasi terhadap suatu organisasi, sistem, proses, atau produk. Audit dilaksanakan oleh pihak yang kompeten, objektif, dan tidak memihak, yang disebut auditor. Menurut Riyanarto Sarno dan Irsyat Iffano (2009:171) audit merupakan proses atau aktivitas yang sistematik, independen dan terdokumentasi untuk menemukan suatu bukti-bukti (audite evidence) dan di evaluasi secara objektif untuk menentukan apakah telah memenuhi kriteria pemeriksaan audit yang ditetapkan.

B. Audit Sistem Informasi

W

eber dan Sarno (2009, dikutip dari Fine Ermana, 2012, h.2) Audit Sistem Informasi sebagai proses pengumpulan dan pengevaluasian bukti (evidence) untuk menentukan apakah sistem informasi dapat melindungi aset, serta apakah teknologi informasi yang ada telah memelihara integritas data sehingga keduanya dapat diarahkan kepada pencapaian tujuan bisnis secara efektif dengan menggunakan sumber daya secara efektif.C. Keamanan Informasi

Keamanan informasi adalah penjagaan informasi dari seluruh ancaman yang mungkin terjadi dalam upaya untuk memastikan atau menjamin kelangsungan bisnis (business continuity), meminimasi resiko bisnis (reduce business risk) dan memaksimalkan atau mempercepat pengembalian investasi dan peluang bisnis Riyanarto Sarno dan Irsyat Iffano (2009:26).

D. ISO/IEC 27001

ISO/IEC 27001 merupakan dokumen standar sistem manajemen keamanan informasi (SMKI), yang memberikan gambaran secara umum mengenai apa saja yang harus dilakukan oleh sebuah perusahan untuk mengevaluasi, mengimplementasikan dan memelihara keamanan informasi diperusahan. Kontrol keamanan berdasarkan ISO 27001:2005 terbagi menjadi 11 klausul kontrol keamanan (security control), 39 obyektif kontrol (control objectives) dan 133 kontrol keamanan.

III. Metode Penelitian

Metode yang digunakan dalam penelitian ini adalah deskriptif kuantitatif, karena bersifat deskriftif maka penekanannya pada proses, makna, dan pemahaman melalui kata-kata atau gambar dan bersifat induktif dengan membangun abstraksi, konsep-konsep, hipotesis, dan teoris secara terperinci. Penelitian deskriptif dapat dilakukan secara kuantitatif agar dapat dilakukan analisis statistik Sulistyo Basuki (2006).

Langkah-langkah yang akan dilakukan adalah : 1) Tahapan persiapan, pada tahap ini mencari dan mengumpulkan berbagai literature yang mendukung penelitian dan pemahaman materi penelitian. 2) Tahapan pengumpulan data, dalam tahapan ini data yang didapat (input) merupakan output berupa jadwal penelitian, target responden, dan hal-hal yang menjadi objek penelitian. 3) Tahapan pengelolahan, hasil wawancara diolah untuk kemudian dikroscek mengenai hasil pengamatan dan wawancara dengan melakukan wawancara secara lebih detil dan survey lapangan kepada bagian staf. 4) Tahapan analisis, pada tahap ini data yang diperoleh kemudian diolah, dianalisa, dan kemudian akan diketaui temuan-temuan atas audit berdasarkan bukti-bukti lewat studi literature.

IV. Hasil dan Pembahasan

Hasil audit keamanan sistem informasi pada Universitas Bina Darma Palembang menggunakan ISO 27001 dengan melakukan wawancara dan observasi kepada staf UPT-SIM Universitas Bina Darma Palembang adalah sebagai berikut :

A. Monitoring dan Tinjauan SMKI

Hasil monitoring dan tinjuan Sistem Manajemen Keamanan Informasi yang dilakukan di Universitas Bina Darma Palembang berdasarkan tabel CSF (Critical Security Factor) yang memperhatikan 10 subjek

utama bahwa di Universitas Bina Darma sudah diimplementasikan dengan sangat baik bisa dilihat pada tabel di bawah ini. Berikut 10 obyek utama CSF (Critical Security Factor) :

Tabel 1. CSF (Critical Security Factor)

No CSF (Critical Security Factor) Monitoring dan Tinjauan Ulang SMKI

Ket Ya Tidak

1 Komitmen Manajemen dalam pelaksanaan SMKI √

2 Pelaksanaan Kebijakan Kemanan Informasi √

3 Pelaksanaan Proses PDCA dalam SMKI √

4 Pemahaman organisasi dalam hal persyaratan Keamanan Informasi, penilaian risiko dan

pengelolaan risiko √

5 Keefektifan mengkomunikasikan Keamanan Informasi kepada seluruh mananjemen,

karyawan dan pihak-pihak terkait penyadaran tentang Keamanan Informasi √

6 Pendistribusian panduan Keamanan Informasi kepada manajemen, seluruh karyawan dan pihak-pihak terkait

√

7 Penyediaan biaya untuk aktivitas SMKI √

8 Penyediaan kegiatan penyadaran, pelatihan dan pendidikan SMKI √

9 Membangun proses pengelolaan insiden Keamanan Informasi SMKI √

10 Mengimplementasikan sistem pengukuran yang digunakan untuk mengevaluasi

performasi SMKI √

B. Menentukan Maturity Level

Perhitungan maturity level dilakukan secara bertahap dengan menggunakan kerangka kerja yang meliputi pengamatan dan wawancara pada UPT-SIM Universitas Bina Darma Palembang.

Keamanan infomasi yang dinilai pada klausul 5 Kebijakan Keamanan adalah sebagai berikut : 1) Dokumen Kebijakan Keamanan Informasi yang dipublikasikan dan dikomunikasikan kepada seluruh pegawai dan pihak-pihak lain seperti dokumen pengelolaan standar kendali akses, pengelolaan akses pengguna, Pengelolaan Password dan sebagainya. 2) Kebijakan keamanan informasi seperti dokumen pengelolaan standar kendali akses, pengelolaan akses pengguna, Pengelolaan Password yang harus ditinjau ulang secara berkala dan jika terjadi perubahan hal tersebut merupakan pengembangan dari kebijakan sebelumnya. Kerangka kerja maturity level klausul 5 dapat dilihat pada tabel di bawah ini.

Tabel 2. Kerangka Kerja Perhitungan Maturity Level Klausul 5 Kebijakan Keamanan

5.1 Kebijakan Keamanan Informasi

NO Pernyataan Bobot 0 1 2 3 4 5 Nilai

1 Dokumen Kebijakan Keamanan Informasi yang

dipublikasikan dan dikomunikasikan kepada seluruh pegawai dan pihak-pihak lain yang relevan harus disetujui oleh pihak manajemen

1 √ 2

2 Kebijakan Keamanan Informasi ditinjau ulang secara

berkala, jika terjadi perubahan harus dipastikan hal tersebut merupakan pengembangan dari kebijakan

sebelumnya sehingga menjadi lebih sesuai,

menccukupi kebutuhan organisasi dan lebih efektif dalam pelaksanaannya

1 √ 3

Tabel 3. Hasil Perhitungan Maturity Level Klausul 5 Kebijakan Keamanan

Kalusul Objektif

Kontrol

Kontrol Keamanan Tingakat

Kemampuan Rata-rata/ Objektif 5 Kebijakan Keamanan 5.1 Kebijakan Keamanan Informasi

5.1.1 Dokumen Kebijakan Keamanan Informasi

2

2,5

5.1.2 Tinjauan Ulang kebijakan Keamanan

Informasi 3

Maturity Level Klausul 5 2,5

Gambar 1. Representsi Nilai Maturity Level Klausul 5 Kebijakan Keamanan

Setelah melakukan perhitungan maturity level per-klausul didapatkan hasil ahir dari maturity level seluruh klausul sebagai berikut :

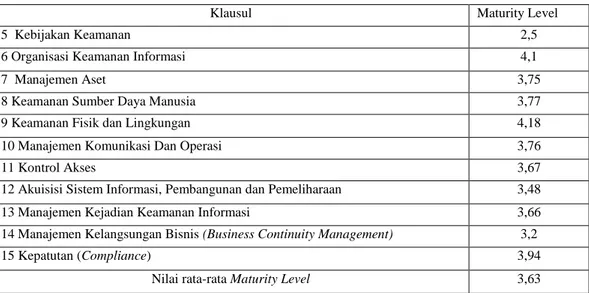

Tabel 4. Hasil Maturity Level Seluruh Klausul

Klausul Maturity Level

5 Kebijakan Keamanan 2,5

6 Organisasi Keamanan Informasi 4,1

7 Manajemen Aset 3,75

8 Keamanan Sumber Daya Manusia 3,77

9 Keamanan Fisik dan Lingkungan 4,18

10 Manajemen Komunikasi Dan Operasi 3,76

11 Kontrol Akses 3,67

12 Akuisisi Sistem Informasi, Pembangunan dan Pemeliharaan 3,48

13 Manajemen Kejadian Keamanan Informasi 3,66

14 Manajemen Kelangsungan Bisnis (Business Continuity Management) 3,2

15 Kepatutan (Compliance) 3,94

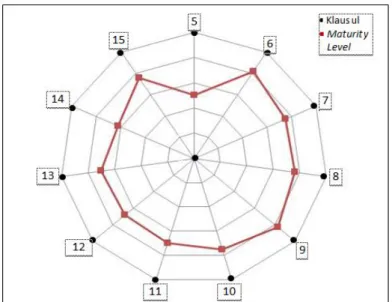

Gambar 2. Representasi Hasil Maturity Level Seluruh Klausul

C. Audit Internal

Berdasarkan hasil audit internal dalam pengukuran maturity level bahwa Universitas Bina Darma Palembang berada pada level 3,63, kontrol keamanan sitem informasi banyak yang telah diimplementasikan tetapi ada juga yang masih dalam proses pengembangan. pada nilai maturity level 3,63 Universitas Bina Darma belum memenuhi standar ISO 27001 dalam keamanan sistem informasi sehingga masih banyak yang hurus diimplementasikan.

V. Kesimpulan

Kesimpulan berdasarkan hasil temuan audit keamanan sistem informasi yang telah dilakukan dengan menggunakan ISO 27001 dengan monitoring dan tinjauan SMKI dan perhitungan maturity level diketahui dengan melakukan pengamatan secara langsung dan wawancara kepada pihak UPT-SIM Universitas Bina Darma diperoleh data bahwa sistem manajemen keamanan informasi (SMKI) Universitas Bina Darma maturity level berada pada level 3,63, pada level ini hampir setiap kontrol keamanan dari masing-masing klausul telah diimplementasikan.

DAFTAR PUSTAKA

Felix Nugraha K, (2013). Jurnal : Audit Keamanan Sistem Informasi Berdasarkan Standar ISO 27002 Studi Kasus: PT. Karya Karang Asem indonesia.

Fine Ermana, (2008). Jurnal : Audit Keamanan Sistem Informasi Berdasarkan Standar ISO 27001 Pada PT.

BPR JATIM. Surabaya..

IS/ISO/IEC 27001 Indian Standard, (2005). Information Technology-Security Techniques-Information Security Management System-Requirements.

Miftakh Zein (2012). ISO 27001 Controls, Dipetik 14 November 2015, http://www.zenshifu.com/iso27001-controls/

Muchlicin Riadi (2013). Definisi dan Tujuan Audi, Dipetik 29 Oktober 2015,

http://www.kajianpustaka.com/2013/03/definisi-dan-tujuan-audit.html.

Rian Anggara Sandika (2014).Jurnal : Audit Tata Kelola Jaringan Komputer Pada Balai Karantina Pertanian Kelas 1 Palembang Menggunakan Standar ISO/IEC 27001.

Sarno, R. dan Iffano, I. (2009). Sistem Manajemen Keamanan Informasi. Surabaya: ITS Press.

Titus Kristanto, Rachman Arief, Nanang Fakhrur Rozi, (2014). Perancangan Audit Keamanan Informasi Berdasarkan Standar Iso 27001:2005 (Studi Kasus: Pt Adira Dinamika Multi Finance).