E-1

LAMPIRAN F

F-1

F-2

B. SURAT KETERANGAN HAK EKSKLUSIF EGA REYHAN

F-3

LAMPIRAN G

G-1

A.

DAFTAR RIWAYAT HIDUP ADI MUNADIDATA PRIBADI

Nama : ADI MUNADI

Jenis Kelamin : Laki-laki

Tempat & Tanggal Lahir : KUNINGAN, 25 MARET 1992

Alamat : Jl bangbayan No 25 157D

Telepon :08996378886

PENDIDIKAN FORMAL (1997 – 2003) : Sekolah Dasar Negeri 3 Pekandangan (2003 – 2006) : MTSN Kadugede

(2006 – 2009) : Madrasah Aliyah Negri Indramayu

G-2

B.

DAFTAR RIWAYAT HIDUP EGA REYHAN ISMAILDATA PRIBADI

Nama : EGA REYHAN ISMAIL

Jenis Kelamin : Laki-laki

Tempat & Tanggal Lahir : INDRAMAYU, 11 JANUARI 1992

Alamat : Griya Mitra Posindo Blok B3/1 Cinunuk Cileunyi Bandung

Telepon : 088809427324

PENDIDIKAN FORMAL (1997 – 2003) : Sekolah Dasar Negeri 4 Wonogiri (2003 – 2006) : Sekolah Menengah Pertama 1 Wonogiri (2006 – 2009) : Sekolah Menengah Atas 15 Bandung

G-3

C.

DAFTAR RIWAYAT HIDUP YOGA BASKARADATA PRIBADI

Nama : YOGA BASKARA

Jenis Kelamin : Laki-laki

Tempat & Tanggal Lahir : MATARAM, 12 FEBRUARI 1991

Alamat : Jl. Ciheulang baru 2 no 73

Telepon : 087722899191

PENDIDIKAN FORMAL (1997 – 2003) : Sekolah Dasar Negeri 42 Mataram

(2003 – 2006) : Sekolah Menengah Pertama Negeri 7 Mataram (2006 – 2009) : Sekolah Menengah Atas Negeri 5 Mataram

iii

DAFTAR ISI

LEMBAR JUDUL

LEMBAR PENGESAHAN

KATA PENGANTAR ... i

DAFTAR ISI ... iii

DAFTAR TABEL ... vii

DAFTAR GAMBAR ... viii

DAFTAR SIMBOL ... x

DAFTAR LAMPIRAN ... xiii

BAB 1 PENDAHULUAN ... 1

1.1 Latar Belakang ... 1

1.2 Perumusan Masalah ... 1

1.3 Maksud dan Tujuan ... 2

1.3.1 Maksud ... 2

1.3.2 Tujuan ... 2

1.4 Batasan Masalah ... 2

1.5 Metode Penelitian ... 3

1.5.1 Tahap Pengumpulan Data ... 3

1.5.2 Tahap Pembangunan Aplikasi... 3

1.6 Sistematika Penulisan ... 5

BAB 2 TINJAUAN PUSTAKA ... 7

2.1 Profil PT. Pos Indonesia ... 7

2.1.1 Sejarah Perusahaan ... 7

iv

2.1.2.1 Visi ... 9

2.1.2.2 Misi ... 9

2.1.3 Logo PT.Pos Indonesia ... 10

2.1.4 Badan Hukum PT. Pos Indonesia ... 11

2.1.5 Struktur Organisasi ... 12

2.2 Landasan Teori ... 12

BAB 3 PEMBAHASAN ... 15

3.1 Jadwal Kerja Praktek ... 15

3.2 Data Hasil Kerja Praktek ... 15

3.2.1 Analisis Masalah ... 15

3.2.2 Analisis Sistem ... 15

3.2.2.1 Analisis Sistem Berjalan ... 16

3.2.2.1.1 Kegiatan Transaksi Wesel ... 16

3.2.2.1.2 Kegiatan Pengawasan Transaksi Keuangan ... 21

3.2.2.2 Analisis Non Fungsional ... 23

3.2.2.2.1 Analisis Pengguna (Fakta dan Kebutuhan) ... 23

1. Analisis Pengguna (Fakta) ... 23

2. Analisis Pengguna (Kebutuhan) ... 23

3.2.2.2.2 Analisis Perangkat Keras ... 24

1. Analisis Perangkat Keras (Fakta) ... 24

2. Analisis Perangkat Keras (Kebutuhan) ... 24

3.2.2.2.3 Analisis Perangkat Lunak ... 25

1. Analisis Perangkat Lunak (Fakta) ... 25

v

3.2.2.3 Analisis Fungsional ... 25

3.2.2.3.1 Diagram Konteks ... 26

3.2.2.3.2 Data Flow Diagram (DFD) ... 26

3.2.2.3.3 Deskripsi Data ... 28

3.2.3 Spesifikasi Proses ... 28

3.2.4 Kamus Data ... 32

3.2.5 Perancangan ... 33

3.2.5.1 Perancangan Data ... 33

3.2.5.2 Struktur Tabel ... 34

3.2.5.3 Perancangan Menu ... 35

3.2.5.4 Perancangan Antarmuka (Interface) ... 35

3.2.5.4.1 Perancangan Tampilan Form Login Aplikasi Transaksi Mencurigakan Berbasis Web ... 36

3.2.5.4.2 Perancangan Tampilan Form Menu Utama Petugas ... 36

3.2.5.4.3 Perancangan Tampilan Form Menu Tabel Transaksi Mencurigakan ... 37

3.2.5.4.4 Perancangan Tampilan Form Menu Grafik Transaksi Mencurigakan ... 37

3.2.5.5 Perancangan Pesan ... 38

3.2.5.5.1 Pesan Kesalahan Login ... 38

3.2.5.5.2 Pesan Data Tabel Transaksi Tidak ditemukan ... 38

3.2.5.5.3 Pesan Data Grafik Transaksi Tidak Ditemukan ... 39

vi

3.2.5.5.5 Pesan Data Grafik Transaksi Gagal Dicetak ... 39

3.2.5.6 Jaringan Semantik ... 40

3.2.5.7 Perancangan Output ... 40

3.2.5.7.1. Perancangan Tabel Transaksi Mencurigakan ... 41

3.2.5.7.2. Perancangan Grafik Transaksi Mencurigakan ... 41

3.2.5.8 Perancangan Prosedural ... 42

3.2.6 Implementasi ... 44

3.2.6.1 Implementasi Data ... 44

3.2.6.2 Implementasi Antarmuka ... 45

3.2.7 Pengujian ... 45

3.2.7.1 Rencana Pengujian ... 46

3.2.7.2 Pengujian Alpha ... 46

3.2.7.2.1 Kasus dan Hasil Pengujian ... 46

3.2.7.2.2 Kesimpulan Pengujian Alpha ... 51

3.2.7.3 Pengujian Beta ... 51

3.2.7.3.1 Wawancara Pengguna ... 51

3.2.7.3.2 Kesimpulan Pengujian Beta ... 52

BAB 4 KESIMPULAN DAN SARAN ... 53

4.1 Kesimpulan ... 53

4.2 Saran ... 53

i

KATA PENGANTAR

Assalamu’alaikum Wr. Wb.

Puji syukur hanya kepada Allah SWT, atas semua nikmat dan karunia-Nya yang telah penulis terima, sholawat serta salam penulis sampaikan kepada

Rasulullah Muhammad SAW. atas wasilah serta pencerahan-Nya,sehingga penulis

dapat menyelesaikan laporan kerja praktek yang berjudul : “Pembangunan

Aplikasi Monitoring Transaksi Mencurigakan yang di Kirim Malalui Wesel

Pos Di Divisi Keuangan PT POS INDONESIA”. Penulis menyadari bahwa

dalam penyusunan laporan ini banyak kekurangan karena keterbatasan ilmu dan

pengetahuan penulis. Oleh karena itu penulis mengharapkan kritik dan saran yang membangun agar dapat di jadikan bahan perbaikan dan rujukan untuk masa yang

akan datang.

Atas selesainya penulisan laporan kerja praktek ini, penulis menyampaikan rasa hormat, ucapan terimakasih, dan doa kepada :

1. Orang tua beserta keluarga tercinta dan saudara-saudara yang telah banyak membantu dan memberikan dukungannya semoga selalu di berikan

perlindungan dan keselamatan dari Allah SWT hingga di akhirat.

2. Bapak Irawan Afrianto, S.T., M.T. selaku Ketua Jurusan Teknik Informatika Universitas Komputer Indonesia.

3. Ibu Mira Kania Sabariah, S.T., M.T., selaku Dosen Wali Kelas IF-4 angkatan 2009.

ii

5. Seluruh staff kepegawaian yang telah menerima dengan baik serta membimbing penulis dalam melaksanakan kerja praktek.

6. Semua teman-teman IF-4 angkatan 2009.

7. Teman-teman seperjuangan di kampus Unikom yang selalu mendukung dalam pelaksanaan Kerja Praktek ini.

8. Serta pihak-pihak yang telah membantu dalam penyusunan laporan kerja praktek ini yang tidak dapat penulis cantumkan satu persatu.

Semoga Allah SWT. membalas segala bantuan baik moril maupun materil yang telah diberikan kepada penulis dalam melaksanakan kerja praktek maupun dalam penyusunan laporan ini.

Pada akhirnya penulis berharap semoga laporan kerja praktek ini berguna bagi kita semua.

Amin.

Wassalamu’alaikum Wr.Wb.

Bandung, Januari 2013

54

DAFTAR PUSTAKA

1. Dharmayanti, Dian . Modul Pendahuluan Basis Data. Bandung . 2011

2. Dudul,Kak . Pengertian PHP .

http://www.maniacms.web.id/2012/01/pengertian-php.html . tanggal 21

desember 2012

3. Wandi , Eri . Pengertian Web Server .

http://blog-wandi.blogspot.com/2011/09/pengertian-web-server.html . tanggal 21

desember 2012

4. Edward, Jhoe . Flowmap dan dataflow diagram .

http://pemogramanvb.blogspot.com/2010/12/flow-map-dan-data-flow-diagram-dfd.html . tanggal 21 desember 2012

5. Bongsu,Agus . Diagram Konteks .

http://sisfo08.blog.com/2011/10/diagram-konteks/ . tanggal 21 desember 2012

1

BAB 1

PENDAHULUAN

1.1 Latar Belakang

PT. POS Indonesia (Persero) adalah badan usaha milik negara (BUMN) yang bergerak di bidang layanan jasa pengiriman. Wesel Pos adalah salah satu layanan yang disediakan oleh PT. POS Indonesia yang melayani Jasa dalam pengiriman uang. Setiap kegiatan transaksi keuangan yang terjadi melalui wesel pos ini diolah dan disimpan menggunakan sebuah aplikasi pengiriman yang di kelola oleh Divisi Wesel. Berdasarkan hasil wawancara dengan Ketua Divisi Perancangan dan Pengembangan Teknologi, layanan pengiriman uang yang disediakan oleh PT. POS Indonesia bermacam-macam, mulai dari pengiriman uang ke dalam negeri hingga pengiriman uang ke luar negeri, sehingga banyak sekali transaksi pengiriman uang melalui Wesel Pos yang terjadi setiap harinya. Dengan banyaknya transaksi keuangan yang terjadi,PT. Pos Indonesia khususnya pada devisi keuangan merasa kesulitan dalam melakukan pengawasan terhadap setiap transaksi keuangan pada sistem atau aplikasi yang ada pada devisi wesel. Karena sulitnya melakukan pengawasan terhadap setiap transaksi tersebut maka dikhawatirkan akan tejadi penyalahgunaan fungsi wesel pos sebagai sarana terjadinya tindakan pencucian uang.

Berdasarkan pertimbangan tersebut, PT. Pos Indonesia khususnya pada devisi keuanganmembutuhkan sebuah aplikasi yang dapat memonitoring transaksi transaksi keuangan yang terjadi di devisi wesel.

1.2 Perumusan Masalah

Adapun permasalahan dari penelitian adalahterjadi kesulitan pada devisi keuangan PT. POS INDONESIA untuk memonitoring transaksi keuangan yang terjadi pada Devisi Wesel

2

1.3 Maksud dan Tujuan

1.3.1 Maksud

Maksud dari pengerjaan Kerja Praktek yang dilakukan di DIVISI PERENCANAAN DAN PENGEMBAGAN TEKNOLOGI PT POS INDONESIAdari tanggal 10juli 2012 sampai dengan 8 agustus 2012 ini adalah untukmembangun sebuah aplikasimonitoring transaksi mencurigakan berbasis web yang akan digunakan di Divisi Keuangan.

1.3.2 Tujuan

Tujuan dari kerja praktek ini adalah memberi kemudahan bagi para petugas di Devisi keuangan PT POS INDONESIA untuk memonitoring transaksi mencurigakan pada divisi wesel.

1.4 Batasan Masalah

Adpaaun batasan masalah dalam membangun aplikasi monitoring transaksi mencurigakan melalui wesel antara lain:

a. Data yang akan digunakan diambil dari databaseaplikasi pengiriman wesel yang ada pada devisi wesel.

b. Data yang dimonitoring hanya data dari transaksi pengiriman uang yang disambil dari database aplikasi pengiriman wesel yang ada pada divisi wesel.

c. Proses pengawasan yang dilakukan dengan menyeleksi transaksi keuangan berdasarkan jumlah uang dan banyaknya transaksi yang terjadi.

d. Output yang dihasilkan hanya berupa tabel daftar dan grafik transaksi keuangan melaui wesel pos.

3

1.5 Metode Penelitian

Metodologi yang digunakan dalam penulisan laporankerja praktek ini adalah sebagai berikut :

1.5.1 Tahap Pengumpulan Data

Untuk mempermudah dalam pengumpulan dan pencarian informasi dalam penyusunan Laporan ini, kami melakukan beberapa metode dalam penulisan laporan tersebut. Antara lain dengan cara :

1. Metode Tanya jawab dan wawancara ke pada pembimbing Kerja Praktek Lapangan

2. Pencarian informasi di PT. POS khususnya di Unit divisi Keuangan dan wesel pos

3. Pencarian informasi di perpustakaan dengan tujuan untuk melengkapi dasar teoritis dari buku ataupun bahan penunjang dalam Laporan Kerja Praktek

1.5.2 Tahap Pembangunan Aplikasi

Paradigma yang digunakan dalam membangun perangkat lunak adalah model waterfall (Gambar 1.1) terdiri dari beberapa tahap seperti yang dijelaskan sebagai berikut :

1. System Engineering

Tahapan ini mendefinisikan kebutuhan pada level sistem yaitu kebutuhan perangkat keras, perangkat lunak, orang dan basis data. Pengumpulan kebutuhan ini penting dilakukan karena sistem informasi (PL) yang akan dibangun merupakan bagian dari sistem komputer.

2. System Analysis

4

diagram keterhubungan entitas (ERD) atau diagram perubahan status (STD).

3. Design

Menterjemahkan analisa kebutuhan ke dalam bentuk rancangan sebelum penulisan program yang berupa perancangan antarmuka (input dan output), perancangan file-file atau basis data dan merancang prosedur (algoritma).

4. Coding

Tahapan penterjemahan hasil perancangan (detil) kedalam program-program yang menggunakan bahasa pemrograman yang sesuai.

5. Testing

Program yang telah dibuat harus diuji, proses pengujian difokuskan pada kebenaran logika internal perangkat lunak dan fungsional sistem serta interaksi antara sistem dan pemakai.

6. Maintenance

5

System enginering

Maintenance Testing

Coding Design

System analysis

Gambar 1.1 Skema model Waterfall

1.6Sistematika Penulisan

Sistematika dalam penulisan Laporan penelitian ini disusun untuk memberikan gambaran umum tentang penelitian yang dijalankan. Sistematika penlisan laporan ini adalah sebagai berikut :

BAB 1 PENDAHULUAN

Pada bab ini berisi tentang latar belakang masalah, perumusan masalah, maksud dan tujuan, batasan masalah, metode penelitian, sistematika penulisan dari kegiatan kerja praktek di DIVISI PERENCANAAN DAN PENGEMBAGAN TEKNOLOGI PT POS INDONESIA.

BAB 2 TINJAUAN PUSTAKA

Membahas teori penunjang yang dipergunakan dalam pembangunan aplikasi tentang profil dari PT POS INDONESIA

BAB 3 PEMBAHASAN

6

BAB 4 KESIMPULAN DAN SARAN

7

BAB 2

TINJAUAN PUSTAKA

2.1 PROFIL PT. POS INDONESIA

2.1.1 SEJARAH PERUSAHAAN

Berawal dari gagasan, kemudian berkembang seiring kebutuhan, gagasan untuk memperlancar arus surat menyurat selama era kolonial Belanda telah

diwujudkan oleh gubernur jendral G.W.Baron dengan mendirikan kantor pos yang pertama di Batavia pada tanggal 26 Agustus 1946. Peranan kantor pos semakin penting dan berkembang setelah penemuan teknologi telegram dan telepon, sehingga

dibentuk Jawatan Pos Telegram (Jawatan PTT) berdasarkan statlad nomor 395 tahun 1906 . Dengan dikeluarkannya Undang-Undang perusahaan Negara Hindia Belanda

(Indische bedrijvenweT / IBW). Sejak tahun 1907 jawatan PTT (Perum Telekomunikas dan Telegraph) dipegang oleh departemen perusahaan-perusahaan pemerintah (Departement Van Government Bedrijvenment).

Seiring dengan tibanya Jepang yang mengambil alih kekuasaan Belanda di Indonesia, Jawatan PTT Jawa dan Jawatan PTT Sulawesi. Jawatan PTT Republik

Indonesia berdiri secara resmi pada tanggal 27 September 1945 setelah dilakukan pengembilan alih kantor pos PTT di Bandung oleh angkatan muda PTT (AMPTT) dari pemerintah militer Jepang. Dalam peristiwa ini 2 , gugur sekelompok pemuda

8

yang kemudian menjadi hari bakti pariwisata pos dan telekomunikasi (PARPOSTEL).

Pada tanggal 27 Desember 1949, Jawatan PTT mulai memusatkan perhatiannya pada pembangunan yang meliputi bidang kepegawaian, keuangan, perbaikan perlengkapan bangunan yang rusak dan pembangunan gedung yang baru.

Pada tahun 1960 pemerintah mengadakan reorganisasi alat-alat produksi dan distribusi yang ditujukan kearah pelaksanaan pasal 33 UUD 1945. Untuk itu

dikeluarkan UU No.19 prp Tahun 1960. Berdasarkan UU tersebut semua perusahaan yang modal keseluruhanya merupakan kekayaan Negara, baik yang terjadi karena pemisahan dari kekayaan Negara maupun karena nasionalisasi, menjadi Perusahaan

Negara ( PN ).

Dengan PP No.240 Tahun 1961, dibentuklah perusahaan Negara Pos dan

Telekomunikasi (PN Postel). Dengan PP No.30 Tahun 1965, PN Postel dipecah menjadi dua perusahaan yaitu PN Pos dan Giro dan PN Telekomunikasi. Dengan dikeluarkannya UU No.9 Tahun 1965 Status Badan Usaha Milik Negara (BUMN)

dikelompokan menjadi 3 status yaitu : Perusahaan jawatan (perjan), perusahaan umum (Perum), dan Perusahaan Perseroan (Persero). Selanjutnya status PN Pos dan

Giro diubah menjadi Perum Pos dan Giro berdasarkan PP No.24 tahun 1978. Kemudian ditetapkan PP no.3 Tahun 1983 yang mengatur tata cara pengawaasan dan pembinaan Perjan , Perum dan Persero. Untuk menyesuaikan diri dengan ketentuan

9

Dengan semakin meningkatnya permintaan masyarakat akan pelayanan jasa pos serta dalam rangka meningkatkan efisiensi dan efektivitas usaha penyelenggaraan

jasa pos dan giro, maka Perum Pos dan Giro dirubah statusnya mennjadi PT.Pos Indonesia (Persero) yang diatur melalui PP No.5 Tahun 1995 tertanggal 27 Februari 1995.

Tentang pengalihan status Perum Pos dan Giro menjadi perusahaan Perseroan dengan nama PT.Pos Indonesia (Persero) yang secara resmi telah terdaftar

dengan akta notaris Sutjipto., SH No.117 tahun 1995 tanggal 20 Juni 1995.

2.1.2 VISI DAN MISI PERUSAHAAN

Adapun visi dan misi yang PT.Pos Indonesia jalankan guna untuk kemajuan

perusahaan, diantaranya sebagai berikut :

2.1.2.1 Visi

2009 - 2010 : Integrated mail, logistic & financial services infrastructure

2011 - 2013 : Indonesia’s leader in the mail logistics & financial services

2014 - 2018 :ASEAN Champion of Postal Industries

2.1.2.2 MISI

10

2.1.3 LOGO PT POS INDONESIA

Setiap perusahaan pasti memiliki logo tersendiri untuk simbol sebuah

perusahaan dan sebagai cerminan visi dan misi perusahaan.

Logo PT. POS INDONESIA dapat dilihat pada Gambar 2.1

Gambar 2.1 Logo PT. POS INDONESIA

Arti dari logo PT POS INDONESIA adalah :

1. Burung merpati POS dengan sayap bergaris-garis horizontal memiliki arti siap

terbang mengelilingi dunia dengan cepat.

2. Ukuran burung lebih besar dibandingkan dengan bola dunia dapat terbaca

bahwa burung dapat menguasai dunia.

3. Warna jingga digunakan untuk menandakan sesuatu yang penting.

4. Tulisan “POS INDONESIA” adalah nama perusahaan dengan identitas

11

2.1.4 BADAN HUKUM PT POS INDONESIA

Bentuk badan hukum perusahaan ini adalah PT ( Perseroan Terbatas).

Perseroan Terbatas (PT), dulu disebut juga Naamloze Vennootschaap

(NV), adalah suatu persekutuan untuk menjalankan usaha yang memiliki modal terdiri dari saham-saham, yang pemiliknya memiliki bagian sebanyak saham yang

dimilikinya. Karena modalnya terdiri dari saham-saham yang dapat diperjualbelikan, perubahan kepemilikan perusahaan dapat dilakukan tanpa perlu membubarkan

perusahaan.

Setelah mendapat pengesahan, dahulu sebelum adanya UU mengenai Perseroan Terbatas (UU No. 1 tahun 1995) Perseroan Terbatas harus didaftarkan ke

Pengadilan Negeri setempat, tetapi setelah berlakunya UU NO. 1 tahun 1995 tersebut, maka akta pendirian tersebut harus didaftarkan ke Kantor Pendaftaran Perusahaan

(sesuai UU Wajib Daftar Perusahaan tahun 1982) (dengan kata lain tidak perlu lagi didaftarkan ke Pengadilan negeri, dan perkembangan tetapi selanjutnya sesuai UU No. 40 tahun 2007, kewajiban pendaftaran di Kantor Pendaftaran Perusahaan tersebut

ditiadakan juga. Sedangkan tahapan pengumuman dalam Berita Negara Republik Indonesia ( BNRI ) tetap berlaku, hanya yang pada saat UU No. 1 tahun 1995 berlaku

12

2.1.5 STRUKTUR ORGANISASI

Struktur organisasi PT. POS INDONESIA dapat dilihat pada Gambar 2.2

Gambar 2.2 Struktur Organisasi PT. POS INDONESIA

2.2 LANDASAN TEORI

2.2.1 Basis Data

Basis data adalah sekumpulan data persistence yang saling terkait, menggambarkan suatu organisas i(enterprise). Sedangkan untuk mengelola data dan menyediakan data tersebut apabila dibutuhkan diperlukan sistem yang disebut

13

2.2.2 Web Programming

PHP(Hypertext Preprocessor) adalah bahasa pemrograman server side yang

sudah banyak digunakan pada saat ini, terutama untuk pembuatan website dinamis.

Untuk hal-hal tertentu dalam pembuatan web, bahasa pemrograman PHP memang

diperlukan, misalnya saja untuk memproses data yang dikirimkan oleh pengunjung

web.[2]

2.2.3 Web Server

Web Server adalah sebuah perangkat lunak server yang berfungsi menerima permintaan HTTP atau HTTPS dari klien yang dikenal dengan web browser dan

mengirimkan kembali hasilnya dalam bentuk halaman-halaman web yang umumnya berbentuk dokumen HTML. Web Server juga merupakan sebuah komputer yang

menyediakan layanan untuk internet. Server disebut juga dengan host. [3]

2.2.4 Flowmap

Flow Map adalah campuran peta dan flow chart, yang menunjukkan pergerakan benda dari satu lokasi ke lokasi lain, seperti jumlah orang dalam migrasi,

jumlah barang yang diperdagangkan, atau jumlah paket dalam jaringan.

Flow Map dapat digunakan untuk menunjukkan gerakan hampir segala sesuatu, termasuk hal-hal nyata seperti orang, produk, sumber daya alam, cuaca, dll,

14

2.2.5 Diagram Konteks

Diagram konteks adalah arus data yang berfungsi untuk menggambarkan

keterkaitan aliran-aliran data antara sistem dengan bagian-bagian luar (kesatuan luar). Kesatuan luar ini merupakan sumber arus data atau tujuan data yang berhubungan dengan sistem informasi tersebut. Diagram konteks memberikan batasan yang jelas

mengenai besaran-besaran entitas yang berada diluar sistem yang sedang dibuat, artinya diagram ini mengggambarkan secara jelas batasan-batasan dari sebuah sistem

yang sedang dibuat.[5]

2.2.6 Data Flow Diagram (DFD)

Data Flow Diagram (DFD) adalah suatu diagram yang menggunakan notasi-notasi untuk menggambarkan arus dari data sistem, yang penggunaannya

sangat membantu untuk memahami sistem secara logika, tersruktur dan jelas.

15

BAB 3

PEMBAHASAN

3.1 JADWAL KERJA PRAKTEK

Kerja praktek dimulai pada tanggal 10 Juli 2012 sampai dengan 8 Agustus 2012. Kerja

praktek dilaksanakan sesuai dengan hari kerja di Kantor DIVISI PERENCANAAN DAN PENGEMBAGAN TEKNOLOGI PT. POS INDONESIA, yaitu setiap hari Senin-Jumat mulai

pukul 07.30 WIB hingga pukul 16.00 WIB. Hari Sabtu dan Minggu merupakan hari libur.

3.2 DATA HASIL KERJA PRAKTEK

3.2.1 Analisis Masalah

Adapun permasalahan yang ada yaitu adanya kesulitan pada devisi keuangan PT. POS

INDONESIA untuk memonitoring transaksi keuangan yang terjadi pada Devisi Wesel, hal ini memicu timbulnya kemungkinan adanya tindak pencucian uang dengan menyalahgunakan penggunaan sarana pengiriman wesel, sehingga sistem pengawasan transaksi mencurigakan yang

dilakukan di divisi keuangan berjalan kurang maksimal dan kurang terorganisir dengan baik. Dengan tidak adanya aplikasi yang tepat untuk pengawasan terhadap transaksi

mencurigakan di divisi keuangan, tentunya proses pengawasan terhadap transaksi mencurigakan di divisi keuangan PT. POS Indonesia belum bisa berjalan dengan efektif dan efisien.

3.2.2 Analisis Sistem

Analisis sistem merupakan kegiatan penguraian suatu sistem informasi yang utuh dan

16

yang mungkin terjadi dan kebutuhan-kebutuhan yang diharapkan sehingga mengarah kepada

suatu solusi untuk perbaikan maupun pengembangan ke arah yang lebih baik dan sesuai dengan kebutuhan serta perkembangan teknologi yang diantaranya membahas mengenai sistem yang terdapat dalam kegiatan monitoring transaksi mencurigakan yang dikirim melalui Wesel Pos.

3.2.2.1 Analisis Sistem Berjalan

Dalam mempelajari sistem yang sedang berjalan, diperlukan struktur atau cara kerja dari badan yang sedang berjalan, dalam hal ini sistem informasi permintaan layanan IT. Menganalisis data untuk mempermudah dalam mempelajari arus data atau cara kerja pada sistem

yang sedang berjalan itu.

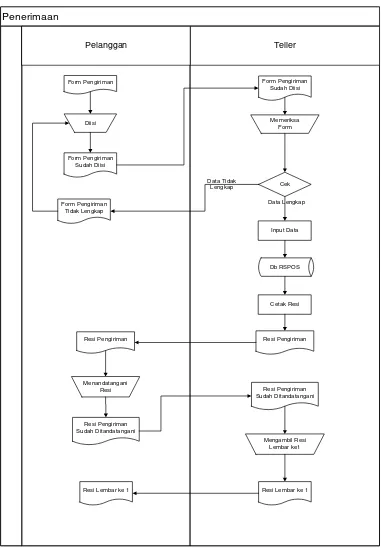

3.2.2.1.1 Kegiatan Transaksi Wesel

Berdasarkan hasil wawancara dengan petugas di divisi wesel, prosedur yang terlibat dalam kegiatan transaksi wesel, yaitu:

1. Penerimaan Uang

Prosedur ini adalah Prosedur Penerimaan uang oleh teller wesel dari pelanggan untuk

dikirimkan kepada tujuan yang telah ditentukan. 2. Pembayaran Uang

Prosedur ini adalah Prosedur pembayaran uang oleh teller wesel kepada pelanggan yang

berhak menerima yang telah ditentukan.

Di bawah ini adalah penjelasan prosedur yang terlibat dalam Sistem transaksi keuangan

17 1. Prosedur penerimaan uang

Prosedur ini adalah Prosedur mendata identitas pengirim, penerima, dan jenis transaksi serta menerima uang yang akan dikirimkan dengan mengisi form aplikasi yang telah disediakan. Berikut adalah deskripsi prosedur penerimaan uang divisi wesel :

a. Petugas teller memberikan form aplikasi untuk pengiriman uang dengan di isi selengkap-lengkapnya oleh pengirim.

b. Pengirim menyerahkan uang beserta form aplikasi yang telah diisi data kepada petugas teller mulai dari Nama pengirim, alamat pengirim, jumlah uang, jenis pengiriman, nama penerima, alamat penerima.

c. Petugas memeriksa data aplikasi pengiriman yang telash diserahkan, kemudian petugas melakukan penghitungan jumlah uang yang diterima dan pengecekan

ulang apabila data telah sesuai dengan yang di butuhkan maka data pengiriman di inputkan kedalam database dan petugas teller akan mencetak resi pengiriman. d. Petugas akan memberikan resi kepada pengirim yang kemudian ditanda tangani

oleh pengirim dan dikembalikan ke petugas teller.

e. Peugas teller akan menyerahkan resi lembar ke-1 kepada pengirim yang

kemudian menjadi bukti pengiriman uang.

18

Gambar 3.1 Flowmap Prosedur penerimaan uang divis wesel PT. POS INDONESIA

Keterangan :

A1 : Arsip formulir aplikasi pengiriman uang divisi wesel yang telah diisi dengan

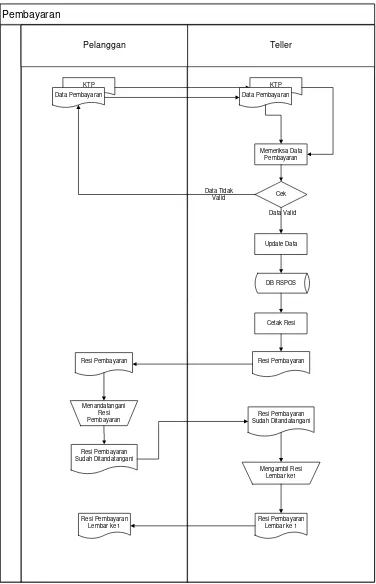

19 2. Prosedur pembayaran uang

Prosedur ini adalah Prosedur mendata identitas penerima dan melakukan pengecekan kebenaran dan ketersediaan data pengiriman yang diminta. Berikut adalah deskripsi prosedur pembayaran uang divisi wesel :

a. Petugas teller menerima ktp dan data pembayaran dari penerima.

b. Petugas teller melakukan pengecekan ke database terhadap kebenaran data

pembayaran dan data penerima, kemudian memasukkan data pembayaran ke database dan mencetak resi pembayaran.

c. Petugas akan memberikan resi kepada penerima yang kemudian ditanda tangani

oleh penerima dan dikembalikan ke petugas teller.

d. Peugas teller akan menyerahkan resi lembar ke-1 kepada penerima yang

kemudian menjadi bukti penerimaan uang.

20

21

3.2.2.1.2 Kegiatan Pengawasan Transaksi Keuangan

Berdasarkan hasil wawancara dengan petugas di divisi Keuangan, prosedur yang terlibat dalam kegiatan monitoring transaksi keuangan mencurigakan, yaitu:

1. Pengawasan Transaksi

Prosedur ini adalah Prosedur pengawasan transaksi mencurigakan yang dilakukan oleh petugas pengawasn dari divisi keuangan.

Di bawah ini adalah penjelasan prosedur yang terlibat dalam kegiatan pengawasan transaksi keuangan mencurigakan di divisi keuangan PT. POS INDONESIA:

1. Prosedur Pengawasan transaksi.

Prosedur ini adalah Prosedur mengawasi setiap transaksi keuanagan wesel yang terjadi dengan menyeleksi berdasarkan jumlah uang dan jumlah transaksi yang

dilakukan perhari atau perminggu. Berikut adalah deskripsi prosedur pengawasan transaksi mencurigakan divisi keuangan :

a. Petugas pengawasan mengawasi transaksi keuangan mencurigakan yang terjadi

di bagian wesel berdasarkan berdasarkan jumlah uang dan jumlah transaksi yang dilakukan perhari atau perminggu.

22

Untuk lebih jelasnya prosedur pengawasan transaksi mencurigakan divisi keuangan PT.

POS INDONESIA dapat dilihat pada Gambar 3.3

Pengawasan

Gambar 3.3 Flowmap Prosedur Pengawasan transaksi mencurigakan Divis Keuangan

23

3.2.2.2 Analisis Non Fungsional

Analisis kebutuhan non fungsional dilakukan untuk menghasilkan spesifikasi kebutuhan non fungsional. Spesifikasi kebutuhan non fungsional adalah spesifikasi yang rinci tentang hal-hal yang akan dilakukan sistem ketika diimplementasikan. Analisis ini diperlukan untuk

menentukan keluaran yang akan dihasilkan sistem, masukan yang diperlukan sistem, lingkup proses yang digunakan untuk mengolah masukan menjadi keluaran, volume data yang akan

ditangani sistem, jumlah pemakai serta kontrol terhadap sistem.

3.2.2.2.1 Analisis Pengguna(fakta dan kebutuhan)

Pengguna adalah orang yang menggunakan perangkat lunak, dalam hal ini pengguna

haruslah mengerti dalam mengaplikasikan sebuah komputer. Pengguna bertugas untuk mengaktifkan dan menonaktifkan perangkat lunak yang akan dibangun dan juga menjaga sistem

program yang ada. Pengguna adalah petugas Divisi keuangan PT.POS INDONESIA.

1. Analisis pengguna (Fakta)

Tabel 3.1 Analisis Pengguna (fakta)

Pengguna Tanggung jawab Tingkat pendidikan Pengalaman

Divisi keuangan Melakukan kegiatan

monitoring Sarjana

Menggunakan browser , internet , Ms word 2007 , Ms excel 2007

2. Analisis Pengguna ( Kebutuhan)

Tabel 3.2 Pengguna (kebutuhan)

Pengguna Hak akses Tingkat

24

3.2.2.2.2 Analisis Perangkat Keras

1. Analisis perangkat keras (fakta)

Perangkat keras yang ada saat ini tersedia di Divisi keuangan PT.POS INDONESIA adalah sebagai berikut :

- Processor : Intel Core 2 Duo

- RAM : 2 Gb

- Harddisk : 250 Gb

- DVD-RW : Samsung

- Monitor : LCD 17”

- Printer : Canon

- Keyboard dan Mouse

2. Analisis perangkat keras (kebutuhan)

Perangkat keras yang ada saat ini tersedia di Divisi keuangan PT.POS INDONESIA sudah memenuhi kebutuhan untuk menjalankan aplikasi yang akan

dibangun. Adapapun spesifikasisnya adalah sebagai berikut :

- Processor : Intel Core 2 Duo

- RAM : 2 Gb

- Harddisk : 250 Gb

- DVD-RW : Samsung

- Monitor : LCD 17”

- Printer : Canon

25

3.2.2.2.3 Analisis Perangkat Lunak

1. Analisis perangkat lunak (fakta)

Analisis perangkat lunak yang ada di Divisi keuangan PT.POS INDONESIA adalah Ms Word 2007 , Ms Excel 2007 dan browser.

2. Analisis perangkat lunak (kebutuhan)

Analisis perangkat lunak pembangun aplikasi monitoring transaksi

mencurigakan berbasis web di Divisi keuangan PT.POS INDONESIA adalah PHP dan

Microsoft SQL Server 2008 sebagai Database-nya.

3.2.2.3 Analisis Fungsional

Analisis kebutuhan fungsional akan dimulai setelah tahap analisis terhadap sistem selesai

dilakukan. Analisis kebutuhan fungsional dapat didefinsikan sebagai penggambaran, perencanaan dan pembuatan sketsa atau pengaturan dari beberapa elemen yang terpisah ke dalam

satu kesatuan yang utuh dan berfungsi. Tahapan ini menyangkut mengkonfigurasi dari komponen-komponen perangkat lunak dan perangkat keras dari suatu sistem sehingga setelah

instalasi dari sistem akan benar-benar memuaskan dari rancang bangun yang telah ditetapkan pada akhir tahap analisis sistem.

Alat bantu yang digunakan untuk menggambarkan sistem secara umum yang akan

dibangun yaitu diagram konteks dan data flow diagram. Untuk menjelaskan bagaimana suatu masukan diproses pada sistem , maka digunakan spesifikasi proses dan kamus data untuk

26

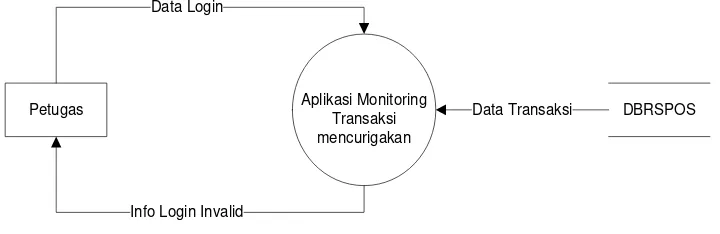

3.2.2.3.1 Diagram Konteks

Setiap aplikasi memiliki alur dan di gambarkan dengan diagram konteks. Diagram konteks aplikasi monitoring transaksi mencurigakan berbasis web dapat dilihat di gambar 3.5 sebagai berikut :

Aplikasi Monitoring Transaksi mencurigakan

Petugas DBRSPOS

Data Login

Info Login Invalid

Data Transaksi

Gambar 3.4 Diagram Konteks

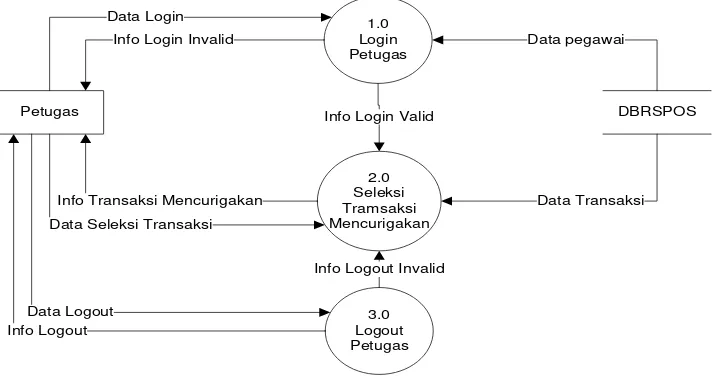

3.2.2.3.2 Data Flow Diagram (DFD)

DFD sering digunakan untuk menggambarkan suatu sistem yang telah ada atau sistem

baru yang akan dikembangkan secara logika tanpa mempertimbangkan lingkungan fisik dimana data tersebut mengalir atau lingkungan fisik dimana data tersebut akan disimpan. DFD dapat menggambarkan arus data di dalam sistem dengan terstruktur dan jelas.

27

1. DFD Level 1

Berikut ini adalah gambar dari DFD level 1.

1.0 Login Petugas

2.0 Seleksi Tramsaksi Mencurigakan

Petugas DBRSPOS

Info Transaksi Mencurigakan Data Seleksi Transaksi

Info Login Invalid Data Login

Data pegawai

Data Transaksi Info Login Valid

3.0 Logout Petugas Info Logout

Data Logout

Info Logout Invalid

Gambar 3.5 DFD Level 1

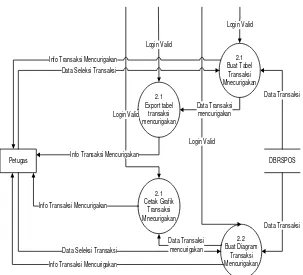

2. DFD Level 2 Proses 2.0 Seleksi Transaksi Mencurigakan

28

Gambar 3.6 DFD Level 2 Proses 2.0 Seleksi Transaksi Mencurigakan

3.2.2.3.3 Deskripsi Data

Dari gambar DFD yang dibuat terlihat bahwa sistem ini menggunakan satu database

yang diambil dari luar sistem yaitu DBRSPOS yang di dalamnya terdapat beberapa data store

diantaranya tabel transaksi dan tabel pegawai. Table Transaksi berfungsi untuk menyimpan data transaksi keuangan yang terjadi di divisi wesel dan Tabel Pegawai berfungsi untuk menyimpan

data pegawai PT. POS Indonesia.

3.2.3 Spesifikasi Proses

29

aplikasi monitoring transaksi mencurigakan berbasis web di Divisi keuangan PT.POS

INDONESIA yang dapat dilihat di table 3.3:

Tabel 3.3 Spesifikasi Proses

1. No Proses 1.0

Nama Proses Login Petugas

Source Petugas

Input Data Login, Info Login Invalid

Output Data Login, Info Login Invalid

Destination Menu Utama

Logika Proses { Petugas Memasukan Data Petugas Ke Aplikasi}

If Data Petugas Benar Then

Masuk Ke Menu Utama

Else

Muncul Pesan Invalid

2. No Proses 2.0

Nama Proses Seleksi Transaksi Mencurigakan

Source Petugas

Input Data seleksi Transaksi, Info Data Transaksi

Output Data seleksi Transaksi, Info Data Transaksi

30

Logika Proses { Petugas Memasukan Data seleksi Transaksi Ke Form Aplikasi}

If Data seleksi Transaksi Benar Then

Tampilkan data

Else

Muncul Pesan Invalid

3. No Proses 2.1

Nama Proses Buat Tabel Transaksi Mencurigakan

Source Petugas

Input Data seleksi Transaksi, Info Data Transaksi

Output Data seleksi Transaksi, Info Data Transaksi

Destination Menu Utama

Logika Proses { Petugas Memasukan Data seleksi Transaksi Ke Form Aplikasi }

If Data seleksi Transaksi Benar Then

Tampilkan tabel data

Else

Muncul Pesan Invalid

4. No Proses 2.2

Nama Proses Cetak Tabel Transaksi Mencurigakan

Source Petugas

Input Data seleksi Transaksi, Info Data Transaksi

31 Destination Menu Utama

Logika Proses { Petugas Mencetak Tabel hasil Aplikasi }

If Data seleksi Transaksi Benar Then

Cetak tabel data

Else

Muncul Pesan Invalid

5. No Proses 2.3

Nama Proses Buat Grafik Transaksi Mencurigakan

Source Petugas

Input Data seleksi Transaksi, Info Data Transaksi

Output Data seleksi Transaksi, Info Data Transaksi

Destination Menu Utama

Logika Proses { Petugas Memasukan Data seleksi Transaksi Ke Form Aplikasi }

If Data seleksi Transaksi Benar Then

Tampilkan Grafik data

Else

Muncul Pesan Invalid

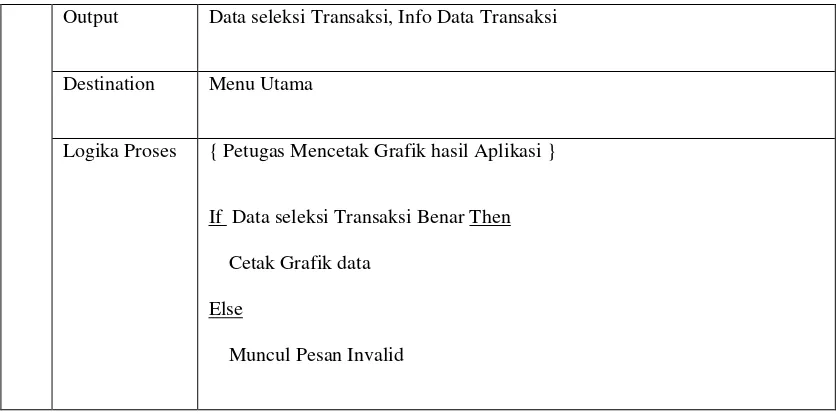

6.. No Proses 2.4

Nama Proses Cetak Grafik Transaksi Mencurigakan

Source Petugas

32

Output Data seleksi Transaksi, Info Data Transaksi

Destination Menu Utama

Logika Proses { Petugas Mencetak Grafik hasil Aplikasi }

If Data seleksi Transaksi Benar Then

Cetak Grafik data

Else

Muncul Pesan Invalid

3.2.4 Kamus Data

Data yang mengalir pada Aplikasi dari satu proses ke proses yang lain dapat diuraikan sebagai berikut :

1. Login

Tabel 3.4 Kamus Data Proses Login

Nama Data Login

Alur Data Proses 1.0

Deskripsi Login Petugas

Struktur data Terdiri dari item data

Id_Petugas

Pass_Petugas

[0…9]

33 2. Pengelolaan Data Transaksi

Tabel 3.5 Kamus Data Proses Login

Nama Data Pengelolaan Data Transaksi

Alur Data Proses 2.0

Deskripsi Seleksi Data Transaksi Mencurigakan

Struktur data Terdiri dari item data

Id_transaksi

Perancangan akan dimulai setelah tahap analisis terhadap sistem selesai dilakukan. Perancangan dapat didefinisikan sebagai proses aplikasi berbagai teknik dan prinsip bagi tujuan pendefinisian suatu perangkat, suatu proses atau sistem dalam detail yang memadai untuk

memungkinkan realisasi fisiknya. Perancangan digambarkan sebagai proses multi-langkah dimana representasi struktur data, struktur program, karakteristik interface, dan detail prosedur, disintesis dari persyaratan informasi.

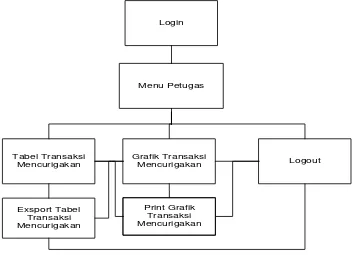

3.2.5.1. Perancangan Data

34

3.2.5.2. Struktur Tabel

Tabel adalah sekumpulan data atau informasi spesifik tentang subjek tertentu yang disusun dalam bentuk kolom dan baris. Tabel adalah komponen utama dan pertama dari sebuah

database. Struktur tabel Transaksi yang terdapat dalam database RSPOS yang digunakan aplikasi monitoring transaksi mencurigakan berbasis web di Divisi keuangan PT.POS INDONESIA :

- Tabel Transaksi

Tabel Transaksi digunakan untuk mencatat data Transaksi Keuangan yang terjadi di divisi wesel PT. POS Indonesia. Secara umum, struktur tabel yang akan

digunakan untuk data Transaksi Keuangan adalahsebagai berikut:

Tabel 3.6 Struktur Tabel Transaksi

Nama field Tipe Size Keterangan

Id_Transaksi Integer 10 Primary key

Id_Petugas Integer 10 Foreign Key

Id_pengirirm Integer 10 Foreign Key

Id_Penerima Integer 10 Foreign Key

Alamat_Pengirim Text 255

Alamat_Penerima Text 255

Jenis_Transaksi Integer 2

Jumlah_Transaksi Number Long Integer

Jumlah_Uang Currency -

Kode_Pos Integer 5

Kota Text 30

35

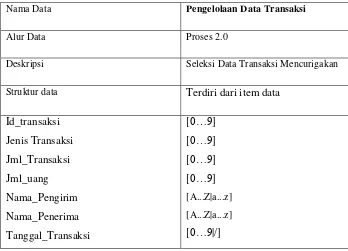

3.2.5.3. Perancangan Menu

Perancangan menu merupakan hubungan di antara elemen-elemen struktural utama dari program. Perancangan menu dapat memberikan gambaran mengenai struktur program. Menu-menu yang tersedia akan aktif sesuai dengan prosedurnya.

Berikut ini adalah rancangan arsitektur menu petugas, sebagai berikut :

Login

Menu Petugas

Tabel Transaksi Mencurigakan

Exsport Tabel Transaksi Mencurigakan

Logout Grafik Transaksi

Mencurigakan

Print Grafik Transaksi Mencurigakan

Gambar 3.7 Struktur Menu Petugas

3.2.5.4. Perancangan Antarmuka (Interface)

Perancangan antarmuka (interface) menggambarkan bagaimana perangkat lunak berkomunikasi dengan dirinya sendiri, dengan sistem yang berinteroperasi dengannnya, dan

36

3.2.5.4.1. Perancangan Tampilan Form Login Aplikasi Monitoring Transaksi

Mencurigakan Berbasis Web

Digunakan untuk login atau masuk ke dalam aplikasi.

T01

APLIKASI MONITORING TRANSAKSI MENCURIGAKAN

login Username

Password

- klik login untuk menuju ke T02 atau M01 atau M02

Keteranga : Tampilan Awal Ketika Web Dibuka

Nam : T01

Ukuran : 1403 x 716 px

Gambar 3.8 Form Login Aplikasi Monitoring Transaksi Mencurigakan Berbasis Web

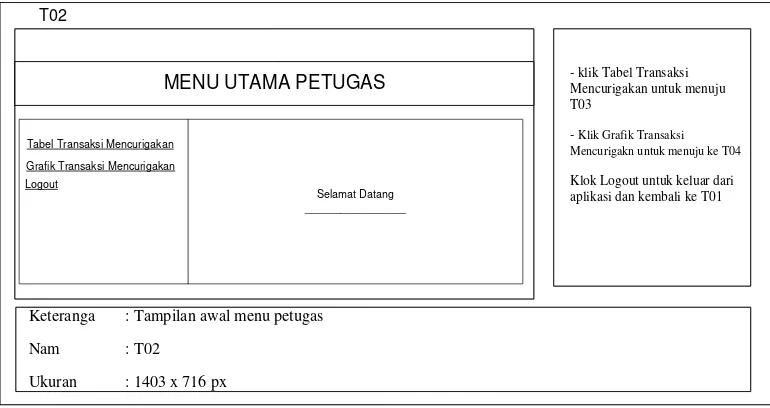

3.2.5.4.2. Perancangan Tampilan Form Menu Utama Petugas

Tampilan ini digunakan untuk memonitoring dan menyeleksi data transaksi mencurigakan.

- klik Tabel Transaksi Mencurigakan untuk menuju T03

- Klik Grafik Transaksi Mencurigakn untuk menuju ke T04

Klok Logout untuk keluar dari aplikasi dan kembali ke T01

Keteranga : Tampilan awal menu petugas

Nam : T02

37

3.2.5.4.3. Perancangan Tampilan Form Menu Tabel Transaksi Mencurigakan

Tampilan ini digunakan untuk menyeleksi dan menampilkan tabel dari data transaksi mencurigakan.

- Klik Tabel Transaksi Mencurigakan untuk menuju ke T03

-Klik Grafik Transaksi Mencurigakn untuk menuju ke T04 - Klik Logout untuk keluar dari program dan menuju T01 - Klik Tampilkan Untuk menampilkan tabel hasil seleksi atau M03

- Klik Export to excel untuk menampilkan tabel dalam microsoft ekcel atau M05

Keteranga : Tampilan menu tabel transaksi mencurigakan

Nam : T03

Gambar 3.10 Form Menu Tabel Transaksi Mencurigakan Aplikasi Monitoring Transaksi

Mencurigakan Berbasis Web

3.2.5.4.4. Perancangan Tampilan Form Menu Grafik Transaksi Mencurigakan

Tampilan ini digunakan untuk menyeleksi dan menampilkan grafik dari data transaksi mencurigakan.

- Klik Tabel Transaksi Mencurigakan untuk menuju ke T03

- Klik Grafik Transaksi Mencurigakn untuk menuju ke T04

- Klik Logout untuk keluar dari program dan menuju T01

- Klik Tampilkan Untuk menampilkan Grafik hasil seleksi atau M04 - Klik print untuk mencetak grafik transaksi atau menampilkan M06

Keteranga : Tampilan Menu Grafik Transaksi Mencurigakan

Nam : T04

Gambar 3.11 Form Menu Grafik Transaksi Mencurigakan Aplikasi Monitoring Transaksi

38

3.2.5.5. Perancangan Pesan

Pesan digunakan untuk memberitahu bahwa sebuah proses telah selesai dilakukan atau terdapat kesalahan dalam masukan proses.

3.2.5.5.1. Pesan Kesalahan Login

Pesan ini digunakan untuk menampilkan pemberitahuan kesalahan inputan Username dan Password.

OK

Username dan Password Belum Diisi M01

Gambar 3.12 Tampilan Pesan Username dan Password Tidak Diisi

M02

OK

Username atau Password Anda Salah

Gambar 3.13 Tampilan Pesan Kesalahan Username atau Password

3.2.5.5.2. Pesan Data Tabel Transaksi Tidak Ditemukan

Pesan ini digunakan untuk menampilkan pemberitahuan data tabel transaksi yang dicari tidak ditemukan.

M03

OK

Data Tabel Tidak Ditemukan

39

3.2.5.5.3. Pesan Data Grafik Transaksi tidak ditemukan

Pesan ini digunakan untuk menampilkan pemberitahuan grafik data transaksi yang dicari tidak ditemukan.

M04

OK

Data Grafik Tidak Ditemukan

Gambar 3.15 Tampilan Pesan Data Grafik Transaksi Tidak Ditemukan

3.2.5.5.4. Pesan Data Tabel Transaksi Gagal Terexport

Pesan ini digunakan untuk menampilkan pemberitahuan data tabel transaksi gagal terexport ke MS Excel.

M05

OK Data Gagal Terexport

Gambar 3.16 Tampilan Pesan Tabel Data Transaksi Gagal Terexport

3.2.5.5.5. Pesan Data Grafik Ttransaksi Gagal Dicetak

Tampilan ini digunakan untuk menampilkan pesan data grafik transaksi gagal dicetak.

M06

OK

Data Gagal Dicetak

40

3.2.5.6. Jaringan Semantik

Merupakan gambaran pengetahuan grafis yang menunjukkan hubungan antar berbagai objek. Jaringan semantik terdiri dari lingkaran-lingkaran yang menunjukkan objek dan informasi tentang objek-objek tertentu. Jaringan semantik untuk Aplikasi Monitoring Transaksi Mencurigakan Berbasis Web dapat dilihat pada Gambar 3.18

Gambar 3.18 Jaringan Semantik Aplikasi Monitoring Transaksi Mencurigakan Yang Dikirim

Melalui Wesel Pos

3.2.5.7. Perancangan Output

Aplikasi yang akan dibangun ini, diharapkan dapat membantu dalam proses pengawasan

transaksi keuangan yang dikirim melalui wesel pos. Salah satu media untuk membantu dalam pengawasan transaksi keuangan adalah laporan yang dihasilkan dari suatu system. Aplikasi

41

3.2.5.7.1. Perancangan Tabel Transaksi Mencurigakan

Tabel transaksi mencurigakan ini berisi informasi tanggal transaksi, nama pengirim, nama penerima, alamat pengirim, alamat penerima, jenis transaksi, jumlah uang, banyaknya transaksi.

Gambar 3.19 Perancangan Tabel Transaksi Mencurigakan

3.2.5.7.2. Perancangan Garfik Transaksi Mencurigakan

Grafik transaksi mencurigakan ini berisi informasi jumlah transaksi yang terjadi perbulan.

42

3.2.5.8. Perancangan Prosedural

Perancangan prosedural mentransformasi elemen-elemen struktural dari arsitektur program ke dalam suatu deskripsi prosedural dari komponen-komponen perangkat lunak. Adapun perancangan prosedural untuk aplikasi yang akan dibangun adalah sebagai berikut:

1. Prosedural login, prosedur ini dilakukan Petugas untuk melakukan login ke dalam aplikasi.

Gambar 3.21 Prosedural Login

2. Prosedural Seleksi Transaksi Mencurigakan, prosedur ini dilakukan Petugas untuk

menyeleksi data transaksi mencurigakan dari transaksi keuangan weselpos.

Mulai

Menampilkan tabel atau grafik hasil seleksi

transaksi

Selesai

Memasukkan nama pengirim, nama penerima, jenis transaksi, jumlah

transaksi, jumlah uang

43

3. Prosedural eksport tabel Transaksi Mencurigakan, prosedur ini dilakukan Petugas untuk

mengexport data transaksi mencurigakan ke dalam format ms. excel.

Mulai

Gambar 3.23 Prosedural export table ke Ms Excel

4. Prosedural Print Grafik Transaksi Mencurigakan, prosedur ini dilakukan Petugas untuk

mengeluarkan (print) data transaksi.

Mulai

44

3.2.6 Implementasi

Tahapan ini dilakukan setelah perancangan selesai dilakukan dan selanjutnya akan diimplementasikan pada bahasa pemrograman yang akan digunakan. Setelah implementasi maka dilakukan pengujian sistem yang baru dimana akan dilihat kekurangan-kekurangan pada aplikasi

yang baru untuk selanjutnya diadakan pengembangan sistem. Tujuan Implementasi adalah untuk mengkonfirmasikan modul program perancangan pada para pelaku sistem sehingga pengguna

dapat memberi masukan kepada pembangun sistem.

3.2.6.1 Implementasi Data

Implementasi data merupakan tahap dimana data transaksi keuangan wesel yang terdapat pada database RSPOS akan diimplementasikan ke dalam aplikasi ini, dimana aplikasi ini akan menyeleksi data transaksi tersebut berdasarkan variable yang diinputkan. Adapun implementasi data ini diterapkan pada SQL. Implementasi tersebut adalah :

Tabel 3.7 Implementasi Data

No Fungsi

1

Seleksi Data Untuk Tabel Transaksi Mencurigakan

SELECT TOP 10 NAMA, ALAMAT, ALAMAT1, KOTA, ID_KODEPOS,

JML_BSU, JML_TRANS FROM TPENGAWASAN_TRANS WHERE NAMA like '%@NAMA%' and TGL_TRANSAKSI between @TGL_AWAL

and @TGL_AKHIR and JML_BSU between @AMOUNT_AWAL and @AMOUNT_AKHIR

45

SELECT sum(JML_BSU) as uang, sum(JML_TRANS) as transaksi, convert(varchar(7),CONVERT(datetime, TGL_TRANSAKSI, 120),120) as

bulan FROM TPENGAWASAN_TRANS WHERE TGL_TRANSAKSI LIKE

'$tahun-%' GROUP BY convert(varchar(7),CONVERT(datetime,

TGL_TRANSAKSI, 120),120) ORDER BY convert(varchar(7),

CONVERT(datetime, TGL_TRANSAKSI, 120),120)

3.2.6.2 Implementasi Antarmuka

Berikut ini daftar file tampilan antar muka aplikasi yang telah dibuat

Tabel 3.8 Daftar File Antarmuka

No Nama Tampilan Antarmuka Nama File

1 Tampilan Login Index.php

2 Tampilan Awal Main.php

3 Tampilan seleksi transaksi mencurigakan Seleksi.php

4 Tampilan Grafik Transaksi Chart.php

3.2.7 Pengujian

Pengujian merupakan bagian yang penting dalam siklus pengembangan perangkat lunak. Pengujian dilakukan untuk menjamin kualitas dan juga mengetahui kelemahan dari perangkat

46

3.2.7.1 Rencana Pengujian

Pengujian perangkat lunak ini menggunakan metode pengujian black box. Pengujian

black box ini tidak perlu tahu apa yang sesungguhnya terjadi dalam sistem atau perangkat lunak, yang diuji adalah masukan serta keluarannya. Dengan berbagai masukan yang diberikan, apakah

sistem atau perangkat lunak memberikan keluaran seperti yang kita harapkan atau tidak. Pengujuan dilakukan secara alpha dan beta.

Tabel 3.9 Rencana Pengujian Sistem

Item Uji Detail Pengujian Jenis Pengujian

Login Verifikasi ID username dan password Black-Box

Seleksi Tabel Transaksi Input data Black-Box

Tampilkan Grafik Transaksi Input data Black-Box

Export Tabel Transaksi ke MS Excel Input data Black-Box

Print Grafik Transaksi Input data Black-Box

3.2.7.2 Pengujian Alpha

3.2.7.2.1 Kasus dan Hasil Pengujian

Berdasarkan rencana pengujian yang telah disusun, maka dapat dilakukan pengujian

sebagai berikut :

1. Pengujian Data Login

Tabel 3.10 Pengujian Proses Login (Data Normal)

Kasus dan Hasil Uji (Data Normal)

Data Masukan Diharapkan Pengamatan Kesimpulan

Username : imam113

Pasword : 113105

Memeriksa data input

login dengan data user

Dapat masuk ke halam

menu utama petugas

[ X ] diterima

47

Kasus dan Hasil Uji (Data Normal)

Data Masukan Diharapkan Pengamatan Kesimpulan

Klik Tombol Login pada database. Jika benar

maka akan membuka

halaman menu utama

petugas

Tabel 3.11 Pengujian Proses Login (Data Salah)

Kasus dan Hasil Uji (Data Salah)

Data Masukan Diharapkan Pengamatan Kesimpulan

Username : (kosong)

Pasword : (kosong)

Klik Tombol Login

Tidak dapat login ,

Program menampilkan

pesan kesalahan

Petugas tidak bisa login

dan Program

menampilkan pesan

“Username dan Pasword

Belum Diisi”

Tidak dapat login ,

Prgram menampilkan

pesan kesalahan

Petugas tidak bisa login

dan Program

Tidak dapat login ,

Prgram menampilkan

pesan kesalahan

Petugas tidak bisa login

48 2. Pengujian data Seleksi Tabel Transaksi

Tabel 3.12 Pengujian Proses Seleksi Tabel Transaksi (Data Normal)

Kasus dan Hasil Uji (Data Normal)

Data Masukan Diharapkan Pengamatan Kesimpulan

Nama pengirim : imam

Tanggal tarnsaksi : 1-1-2012

sampai 1-3-2012

Jumlah Transaksi : 5 sampai 10

Jenis transaksi : 1

Jumlah uang : 1.000.000 sampai

20.000.000

Tabel 3.13 Pengujian Proses Seleksi Data Transaksi (Data Salah)

Kasus dan Hasil Uji (Data Salah)

Data Masukan Diharapkan Pengamatan Kesimpulan

Nama pengirim : (kosong)

Tanggal tarnsaksi : (kosong)

Jumlah Transaksi : (kosong)

Jenis transaksi : (kosong)

Jumlah uang : (kosong)

Tabel transaksi tidak bisa

ditampilkan dan Program

menampilkan pesan

“Data Tidak Ditemukan”

[ X ] diterima

49 3. Pengujian Data Tampilkan Grafik Transaksi

Tabel 3.14 Pengujian Proses Tampilkan Grafik Transaksi (Data Normal)

Kasus dan Hasil Uji (Data Normal)

Data Masukan Diharapkan Pengamatan Kesimpulan

Tanggal Transaksi : 1-1-2012

sampai 30-3-2012

Jenis Transaksi : 1

Klik Tombol Tampilkan

Tabel 3.15 Pengujian Proses Tampilkan Grafik Transaksi (Data Salah)

Kasus dan Hasil Uji (Data Salah)

Data Masukan Diharapkan Pengamatan Kesimpulan

Tanggal Transaksi : (kosong)

Jenis Transaksi : (kosong)

Klik Tombol Tampilkan

4. Pengujian Export tabel transaksi ke MS Excel

Tabel 3.16 Pengujian Proses Export Tabel Trasaksi (Data Normal)

Kasus dan Hasil Uji (Data Normal)

Data Masukan Diharapkan Pengamatan Kesimpulan

Tabel hasil seleksi transaksi

Klik Tombol export to excel

Mengexport tabel hasil

seleksi transaksi ke

dalam bentuk Ms Excel

Dapat mengexport

tabel transaksi

[ X ] diterima

50

Tabel 3.17 Pengujian Proses Export Tabel Transaksi (Data Salah)

Kasus dan Hasil Uji (Data Salah)

Data Masukan Diharapkan Pengamatan Kesimpulan

Tabel hasil seleksi transaksi

tidak ditemukan

Tabel ransaksi tidak bisa

diexport dan Program

menampilkan pesan

“Data Gagal Terexport”

[ X ] diterima

[ ] ditolak

5. Print Grafik Transaksi

Tabel 3.18 Pengujian Proses Print Grafik Transaksi (Data Normal)

Kasus dan Hasil Uji (Data Normal)

Data Masukan Diharapkan Pengamatan Kesimpulan

Grafik hasil seleksi

Transaksi

Klik Tombol Tampilkan

Mencetak Grafik hasil seleksi

transaksi

Dapat Mencetak

Grafik Transaksi

[ X ] diterima

[ ] ditolak

Tabel 3.19 Pengujian Proses Tampilkan Grafik Transaksi (Data Salah)

Kasus dan Hasil Uji (Data Salah)

Data Masukan Diharapkan Pengamatan Kesimpulan

Grafik Transksi tidak

Tabel ransaksi tidak bisa

dicetak dan Program

menampilkan pesan

“Data gagal Dicetak”

[ X ] diterima

51

3.2.7.2.2 Kesimpulan Pengujian Alpha

Dari Pengujian yang telah dilakukan, didapat kesimpulan pengujian sebagai berikut: a. Aplikasi ini sudah dapat berjalan tanpa Coding error

b. Aplikasi ini dapat mengatasi error karena kesalahan yang dibuat oleh user

3.2.7.3 Pengujian Beta

Pengujian beta merupakan pengujian yang dilakukan secara objektif dimana diuji secara langsung ke lapangan yaitu instansi yang bersangkutan.

3.2.7.3.1 Wawancara pengguna

Wawan cara dilaksanakan di divisi keuangan PT. Pos Indonesia yang terdiri atas dua bagian. Bagian pertama terdiri dari pertanyaan dengan menggunakan empat pilihan jawaban, dan pada bagian kedua, berupa isian saran terhadap sistem yang telah dibuat.

1. Daftar pertanyaan dalam wawancara untuk petugas yang diberikan adalah sebagai berikut :

a. Dengan dibangunnya Aplikasi Monitoring transaksi mencurigakan yang dikirim melalui Wesel Pos di PT. Pos Indonesia, apakah dapat mempermudah proses pengawasan transaksi mencurigakan ?

52 2. Daftar isian saran

Nama Hamid Gozah

Jabatan Staff Divisi Keuangan

Saran Aplikasi Monitoring transaksi mencurigakan yang dikirim melalui Wesel Pos ini Sudah cukup membantu

mempermudah proses proses monitoring dan pengawasan transaksi mencurigakan, namun diharapkan aplikasi ini kedepannya tidak hanya dapat digunakan untuk

memonitoring transaksi mencurigakn melalui wesel pos saja, tetapi dapat juga digunakan untuk memonitoring

seluruh transaksi keuangan yang terjadi di PT. Pos Indonesia.

3.2.7.3.2 Kesimpulan Pengujian Beta

Dari hasil pengujian beta yang telah dilakukan yaitu dengan pengujian wawancara yang telah dilakukan di lapangan didapat kesimpulan bahwa program Aplikasi

Monitoring transaksi mencurigakan yang dikirim melalui Wesel Pos ini dinilai bagi divisi keuangan PT. Pos Indonesia adalah dapat membantu petugas dalam proses memonitoring

53

BAB 4

KESIMPULAN DAN SARAN

4.1 Kesimpulan

Berdasarkan hasil penelitian yang dilakukan oleh penulis pada DIVISI PERENCANAAN DAN PENGEMBAGAN TEKNOLOGI PT POS INDONESIA

mengenai aplikasi monitoring transaksi keuangan di Divisi Keuangan, penulis dapat menarik kesimpulan sebagai berikut : Dengan pembangunan aplikasi ini , petugas di

Divisi Keuangan PT POS INDONESIA merasa dimudahkan dalam memonitoring transaksi mencurigakan yang dikirim melalui Wesel Pos.

4.2 Saran

Berdasarkan hasil wawancara dengan petugas pengawasan Transaksi

mencurigakan di divisi keuangan PT. Pos Indonesia didapatkan saran yang dapat dijadikan pertimbangan yaitu : Aplikasi monitoring transaksi mencurigakan yang dikirim melalui wesel pos berbasis web ini dapat dikembangkan agar dapat digunakan