1 | Jurnal Teknologi Informasi ESIT Vol. IX No. 01 April 2013

PENERAPAN ALGORITMA LINEAR DISCRIMINANT ANALYSIS (LDA) UNTUK

PENGENALAN WAJAH SEBAGAI PEMANTAU KEHADIRAN KARYAWAN

(STUDI KASUS : PERGURUAN TINGGI WIDYA DHARMA PONTIANAK)

DIDIK SETIYADI

Dosen Tetap STMIK Ereshaemail: didik.setiyadi@eresha.ac.id

RIYADI JIMMY ISKANDAR

Dosen Tetap STMIK WIDYA DHARMAemail: stmik@widyadharma.ac.id

ABSTRAK

Perkembangan teknologi komputer telah bergeser dari komputasi biasa ke komputer cerdas. Salah satu konsep komputer cerdas adalah apabila komputer mampu mengenali suatu objek. Kemampuan komputer dalam mengenali suatu objek dapat dimanfaatkan untuk meningkatkan keamanan suatu sistem informasi, dengan mengaplikasikannya ke dalam proses presensi karyawan. Teknik identifikasi konvensional untuk mengenali identitas seseorang dengan menggunakan password atau kartu, tidak cukup handal, karena sistem keamanan dapat ditembus ketika password dan kartu tersebut digunakan oleh pengguna yang tidak berwenang.

Pengenalan wajah adalah salah satu teknologi biometrik yang telah banyak diaplikasikan dalam sistem keamanan selain pengenalan retina mata, pengenalan sidik jari dan iris mata. Dalam aplikasinya sendiri pengenalan wajah menggunakan sebuah kamera untuk menangkap wajah seseorang kemudian dibandingkan dengan wajah yang sebelumnya telah disimpan di dalam basis data tertentu. Ada beberapa macam metoda pengenalan wajah yaitu neural network, jaringan syaraf tiruan, neuro fuzzy adaptif dan eigenface. Secara khusus dalam tesis ini, algoritma yang akan digunakan adalah algoritma Linear Discriminant Analysis (LDA).

Pada penelitian tesis ini penggunaan algoritma LDA dengan penggunaan webcam untuk menangkap gambar secara real-time. Metode ini mempunyai komputasi yang sederhana dan cepat dibandingkan dengan penggunaan metode yang memerlukan banyak pembelajaran seperti jaringan syaraf tiruan. Secara garis besar proses dari aplikasi ini adalah kamera melakukan capture pada wajah. Kemudian didapatkan sebuah nilai R,G,B. Dengan menggunakan pemrosesan awal, dilakukan resize, RGB ke Gray,. Pada tesis ini akan dibuat face recognition menggunakan LDA (Linear Discriminant Analysis) dengan PCA (Principal Component Analysis) untuk reduksi dimensi. Metode LDA dipilih karena untuk feature extraction dan pengenalan wajah menggabungkan distribusi sampel dan mempertimbangkan informasi yang diskriminatif dari within-class scatter matrix (Matrik SW) dan between-class scatter matrix (Matrik SB).

Kata Kunci :

Absensi, Pengenalan Wajah, Linear Disriminant Analysis

2

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 20131. PENDAHULUAN 1.1 Latar Belakang

Meningkatnya kekhawatiran masyarakat terhadap berbagai ancaman keamanan dan semakin lemahnya sistem keamanan dengan menggunakan password telah melahirkan cara baru untuk melindungi software, hardware, bahkan gedung dari serangan pihak luar, maka salah satu cara yang digunakan untuk mengatasi permasalahan tersebut yaitu sistem biometrik yang pada abad ini menjadi sangat populer dan makin banyak diminati oleh berbagai instansi baik swasta maupun pemerintah.

Pengenalan wajah manusia adalah salah satu bidang penelitian penting dengan banyak aplikasi yang dapat menerapkannya. Penelitian terhadap pengenalan wajah manusia sudah banyak dilakukan dengan kelebihan dan kekurangan tertentu. Hal ini disebabkan karena wajah manusia mempresentasikan sesuatu yang kompleks, sehingga untuk mengembangkan model komputasi yang ideal untuk pengenalan wajah manusia adalah sesuatu hal yang sulit. Pengenalan wajah manusia mendapatkan banyak perhatian beberapa tahun terakhir ini, hal ini karena banyak aplikasi yang menerapkannya, antara lain dalam pengamanan gedung, alat identifikasi, ATM (Automatic Teller Machine), Tele-Conference, alat bantu dalam pelacakan pelaku kriminal dan lain-lain.

Wajah merupakan salah satu ukuran fisiologis yang paling mudah dan sering digunakan untuk membedakan identitas individu yang satu dengan yang lainnya. Manusia dapat

membedakan wajah antara orang yang satu dengan yang lainnya dan mengingat wajah seseorang dengan cepat dan mudah. Untuk membaca karakteristik wajah dibutuhkan peralatan pembaca, sebuah basis data yang mampu menyimpan data pola wajah dan tentu saja perangkat lunak yang dapat menganalisis data tersebut. Jika seseorang mencoba mengakses sebuah area, sistem akan membandingkan pola wajah yang tersimpan dengan pola wajah yang akan memasuki area tersebut. Sistem yang menggunakan algoritma pengenalan wajah (face recognition) yang baik akan mampu menentukan apakah pengguna yang sedang mencoba mengakses sebuah area diperkenankan atau tidak memperoleh akses ke area tersebut. Oleh karena itu, face

recognition merupakan salah satu teknologi

biometrik yang banyak dipelajari dan dikembangkan oleh para ahli.

Peranan teknologi informasi saat ini sudah sedemikian pesat. Teknologi informasi sebagai salah satu alat bantu sudah banyak digunakan untuk membantu kelancaran kegiatan disegala bidang pekerjaan maupun kegiatan individu. Efisiensi dan efektifitas menjadi salah satu hal yang menyebabkan teknologi informasi dipergunakan.

Sistem pengenalan wajah banyak dimanfaatkan pada biometrik yang digunakan untuk identifikasi personal pada penggunaan mesin absensi, akses kontrol suatu sistem seperti pada sistem operasi terbaru Microsoft (Windows 8) yang menggunakan teknologi pengenal wajah pada sistem login-nya

(www.tempo.co) bahkan setelah tragedi 11 September di Amerika Serikat, teknologi

3

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 pengenal wajah mulai dipergunakandiberbagai tempat-tempat umum dan gedung-gedung perkantoran ( majalah.tempointeraktif.com).

Sistem pengenalan wajah juga bisa digunakan dalam memantau kehadiran karyawan pada organisasi atau perusahaan atau suatu institusi. Dengan sistem pengenalan wajah akan memudah pihak perusahaan atau institusi untuk melihat aktivitas kehadiran karyawan yang nantinya akan menjadi dasar atau kebijakkan untuk menentukan suatu keputusan yang diambil berkaitan dengan kenaikan pangkat atau honor. Dengan sistem pengenalan wajah juga akan membantu bagian yang terkait dengan aktivitas kehadiran karyawan seperti bagian keuangan yang akan termudahkan dalam proses perhitungan honor atau gaji yang sudah disepakati atau ditentukan dari awal.

Secara umum sistem pengenalan suatu image tidak menggunakan bitmap pixel secara langsung melainkan sistem tersebut bekerja pada domain feature. Image direpresentasikan kedalam bentuk feature yang lebih kompak yang kemudian digunakan untuk pengenalan, dengan demikian dapat menghemat komputasi.

2. DASAR TEORI 2.1 Biometrik

Identifikasi merupakan proses yang penting untuk mengenali dan membedakan sesuatu hal dengan hal lainnya, hal ini dapat berupa hewan, tumbuhan, maupun manusia. Identifikasi ini dilakukan dengan mengenali ciri

khas yang dimiliki sesuatu hal tersebut. Pengembangan dari metode dasar identifikasi dengan menggunakan karakterisitik alami manusia sebagai basisnya kemudian dikenal dengan biometrik.

Biometrik di sektor teknologi tinggi mengacu pada kelas tertentu dalam teknologi identifikasi. Teknologi ini menggunakan karakter individu biologis yang unik dalam menentukan identitas seseorang. Menurut Vacca (2007:p1) Biometrik adalah suatu metode untuk mengenali suatu pola mahluk hidup yang dihubungkan dengan parameter – parameter psikologi maupun tingkah laku. Ciri-ciri yang dianggap termasuk seperti sidik jari, pola retina dan iris, karakteristik wajah dan banyak lagi.

Menurut Das (2006:p3), saat ini terdapat 7 bidang utama yang termasuk dalam teknologi biometrik yaitu : Fingerprint Recognition, Hand Geometry Recognition, Facial Recognition, Iris and Retina Recognition, Voice Recognition, Keystroke Recognition dan Signature Recognition.

Teknologi biometrik dikembangkan karena dapat memenuhi dua fungsi yaitu identifikasi dan verifikasi,disamping itu biometrik memiliki karakteristik seperti, tidak dapat hilang, tidak dapat lupa dan tidak mudah dipalsukan karena keberadaanya melekat pada manusia, dimana satu dengan yang lain tidak akan sama, maka keunikannya akan lebih terjamin.

Secara umum ada tiga model autentikasi (menentukan atau mengonfirmasi bahwa seseorang (atau sesuatu) adalah autentik atau asli) yang digunakan dalam

4

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 mengamankan aset (data) sebuah organisasimenurut Liu dan Silverman (2004:p27)) yaitu: (1) Something you have (possession): kunci atau kartu identitas (2) Something you know (knowledge): password, PIN atau kata kunci yang digunakan untuk melakukan suatu akses kedalam asset organisasi (3) Something you

are (biometric): teknologi biometrik.

Beberapa hal yang mendorong penggunaan identifikasi secara biometrik adalah biometrik bersifat universal. (terdapat pada setiap orang), unik (tiap orang memiliki ciri khas tersendiri), dan tidak mudah dipalsukan. Dengan teknik biometrik seseorang tidak harus membawa suatu alat identifikasi seperti pada teknik konvensional.

Sistem pengenalan biometrik (biometrics recognition system ), atau sering disebut sistem biometrik, merupakan sistem otentikasi (authentication system) dengan menggunakan biometrik. Sistem biometrik akan melakukan pengenalan secara otomatis atas identitas seseorang berdasarkan suatu ciri biometrik dengan mencocokan ciri tersebut dengan ciri biometrik yang telah disimpan pada basis data. Sebagai suatu sistem otentikasi, sistem biometrik mampu memutuskan apakah hasil pengenalan itu sah atau tidak sah, diterima atau ditolak, dikenali atau tidak dikenali.

2.2 Pengenalan Wajah (Face Recognition)

Face recognition atau pengenalan wajah adalah salah satu teknik identifikasi teknologi biometrik dengan menggunakan wajah individu yang bersangkutan sebagai parameter utamanya. Secara garis besar

proses pengenalan wajah menurut Zhao, et al (2003:p406) terdiri dari tiga proses utama, yaitu :

a. Deteksi wajah (face detection)

b. Ektraksi ciri/wajah (face/feature extraction) c. Pengenalan wajah (face recognition)

Pengenalan wajah adalah suatu metode pengenalan yang berorientasi pada wajah. Menurut Marti (2010:p11) pengenalan wajah dapat dibagi menjadi dua bagian yaitu : Dikenali atau tidak dikenali, setelah dilakukan perbandingan dengan pola yang sebelumnya disimpan di dalam database. Metode ini juga harus mampu mengenali objek bukan wajah. Perhitungan model pengenalan wajah memiliki beberapa masalah. Kesulitan muncul ketika wajah direpresentasikan dalam suatu pola yang berisi informasi unik yang membedakan dengan wajah yang lain.

Proses pengenalan wajah yang dilakukan oleh komputer tidak semudah dan secepat proses pengenalan yang dilakukan oleh manusia. Manusia dapat dengan mudah mengenali wajah seseorang dengan cepat tanpa rasa harus berfikir. Manusia juga tidak terpengaruh oleh orientasi wajah tersebut, misalnya wajah orang tersebut dengan keadaan agak menoleh, merunduk dan menengadah asalkan ada batas-batas yang masih bisa dilihat. Sedangkan komputer selain lamban dalam pengenalan juga kesulitan pada orientasi wajah berlainan, pencahayaan, latar belakang yang berbeda, potongan rambut, kumis atau jenggot, berkacamata atau tidak dan sebagainya.

5

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 20132.3 Principal Component Analysis (PCA) Principal Component Analysis (PCA),

sering disebut sebagai penggunaan

eigenfaces, dipelopori oleh Kirby dan Sirivich

pada tahun 1988. Menurut Gunadi dan Pongsitanan (2001:p58): Principal Components Analysis (PCA) digunakan untuk

mereduksi dimensi dari sekumpulan atau ruang gambar sehingga basis atau sistem koordinat yang baru dapat menggambarkan model yang khas dari kumpulan tersebut dengan lebih baik. Dalam hal ini model yang diinginkan merupakan sekumpulan wajah-wajah yang dilatihkan (training faces). Basis yang baru tersebutkan dibentuk melalui kombinasi linear. Komponen dari basis ruang wajah ini tidak akan saling berkorelasi dan akan memaksimalkan perbedaan yang ada didalam variabel aslinya.

Dalam proses pencarian nilai dengan algoritma PCA data image wajah yang akan dilatih (di-training) dilakukan proses untuk membentuk vektor wajah yang merupakan vektor kolom. Vektor-vektor wajah tersebut disusun sedemikian rupa sehingga membentuk suatu matriks X dengan orde n x m, dimana n adalah jumlah pixel (w * h) dan m adalah banyaknya gambar wajah.

Menurut Marti (2010:p12-p13), Komponen utama pada PCA adalah vektor

eigen yang berasosiasi dengan nilai eigen

yang besar. Untuk mendapatkan vektor eigen dan nilai eigen, dibutuhkan matrik kovarian dari data. Data dalam jumlah yang besar menyebabkan dimensi dari matrik kovarian juga akan membesar, sedangkan nilai eigen dan vektor eigen harus dievaluasi seluruhnya

meskipun hanya vektor eigen yang berasosiasi dengan nilai eigen yang paling signifikan saja yang akan digunakan.

Rumus yang digunakan dalam algoritma PCA mulai dari proses membentuk matriks nilai rata-rata dari image yang akan

menjadi image training, pembentukan matrik kovarian, dan perhitungan eigenvalue dan

eigenvector tersaji dalam rumus-rumus berikut:

a. Mencari nilai rata-rata suatu image

Untuk mencari nilai rata-rata image, pertama yang harus dilakukan adalah memasukkan dahulu data tiap pixel dari image kedalam suatu matriks. Setelah proses mendapatkan data image dalam bentuk matrik (matrik u), hal berikut yang dilakukan adalah mencari nilai rata-rata dari image. Rumus untuk mencari nilai rata-rata dari suatu image adalah:

b. Mencari Covariance Matrix PCA

Covariance matrix PCA dicari dengan

mengalikan matriks u dengan matriks transposenya. Rumus untuk mencari covariance matriks adalah :

6

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 Selanjutnya dilakukan dekomposisi eigen,sehingga berlaku rumusan sebagai berikut :

Pencarian nilai eigen value dan eigen

vector dapat dibantu dengan menggunakan metode Jacobi. Eigen

value yang didapat akan diurutkan mulai

yang terbesar sampai dengan yang terkecil, dan eigen vector yang bersesuaian dengan eigen value tersebut juga diurutkan.

c. Mencari feature PCA

Feature adalah komponen-komponen penting dari image-image training yang didapat dari hasil proses training. Feature dapat dicari dengan mentransformasi

image asal ke dalam ruang eigen dengan

menggunakan persamaan berikut:

Dimana : I = data tiap pixel dari image training ke-I

m = jumlah image training V = matriks eigen vector

f = matriks feature

2.4 Linear Discriminant Analysis (LDA)

Menurut Muntasa, Sirajudin, Purnomo (2011:p127) Linear Discriminant Analysis (LDA) merupakan pengembangan dari algoritma Principal Component Analysis

(PCA). LDA dipergunakan untuk memaksimalkan perbedaan ratio matrik

scatter between dan meminimalkan ratio

matrik scatter within.

Perbedaan antar kelas direpresentasikan oleh matriks Sb (scatter

between class) dan perbedaan dalam kelas

direpresentasikan oleh matriks Sw (scatter

within class). Matriks covariance didapatkan

dari kedua matriks tersebut. a. Matriks Sb

Sb disebut matriks scatter between class atau penyebaran data antar kelas yang berbeda. Bila pada PCA dicari rata-rata seluruh image saja, maka pada LDA juga harus dicari lebih dahulu rata-rata image yang terdapat dalam satu kelas.

b. Matriks Sw

Sw disebut matriks scatter within class atau penyebaran data dalam satu kelas yang sama.

c. Mencari Covariance Matrix LDA

Berbeda dengan PCA yang mendapatkan

covariance matrix dari seluruh image

dikurangi rata-rata totalnya, covariance

matrix LDA didapatkan dari operasi Sb

dan Sw.

dimana C adalah

covariance matrix LDA.

Matriks eigen value Matriks eigen vector

7

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 Dari covariance matrix berikutnya dicarieigen value dan eigen vectornya dengan

menggunakan metode Jacobi seperti halnya pada PCA.

d. Mencari feature LDA

Feature LDA dicari dengan cara yang

sama dengan PCA. Rumus untuk mencari

feature LDA

adalah :

Linear Discriminant Analysis (LDA)

memiliki karakteristik perhitungan matriks yang sama dengan PCA, perbedaan dasarnya adalah pada LDA diusahakan adanya perbedaan yang maksimum antar kelas yang berbeda (kelas adalah kumpulan

image-image dari orang yang sama) dan perbedaan

yang minimun dari image-image dalam kelas.

2.5 Proses Recognition dengan LDA

Berdasarkan yang dijelaskan dari PCA dan LDA, ada beberapa proses yang sama sehingga dalam proses untuk pengenalan image sebagian dari algoritma PCA bisa digunakan dalam algoritma LDA .

Matriks feature yang didapat dari PCA bisa digunakan sebagai nilai input bagi LDA yang akan dicari nilai Sb dan Sw. Pada proses awal, algoritma PCA digunakan untuk mereduksi perhitungan matriks berdimensi n x n (n adalah jumlah pixel) menjadi m x m (m adalah jumlah image training), dari proses reduksi perhitungan tersebut didapatkan matriks feature dari PCA. Selanjutnya matriks

feature PCA ini akan digunakan sebagai input

untuk algoritma LDA.

Sebagai contoh, misalnya ada 100 image training yang berdimensi 100 x 100 = 10.000 pixel. Dengan menggunakan algoritma PCA, didapatkan feature PCA berupa matriks berdimesi 100 x 100. Matriks ini akan menjadi input bagi algoritma LDA, seakan-akan ada 100 image dengan dimensi 10 x 10 saja. Dari matriks ini didapat matriks Sb dan Sw masing-masing berdimensi 100 x 100, dan matriks untuk eigen value LDA berdimensi 100 x 100. Jika algoritma LDA tidak menggunakan nilai

feature dari algoritma PCA maka harus

dioperasikan matriks untuk eigen value dari LDA yang berdmensi 10.000 x 10.000

Garis besar dari proses recognition dalam aplikasi ini bisa dilihat dalam flowchart berikut :

Gambar 1

Penggabungan PCA dengan LDA Untuk proses recognition, image Ix diperlakukan rumus yang sama pada proses LDA.

fPCA adalah feature image dalam PCA yang nantinya akan diklasifikasikan berdasarkan algoritma LDA.

Image-Image

Training

Feature PCA

Feature LDA

Direduksi menggunakan PCA

8

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 Dari fLDA akan dicari distance minimum darifeature LDA yang telah tersimpan.

Setelah didapatkan semua distance, maka dicari nilai yang paling minimum yang dengan data image yang tersimpan dalam basis data.

2.6

White-Box

dan

Black-Box

Testing

Pengujian Perangkat Lunak adalah elemen kritis dari jaminan kualitas perangkat lunak dan merepresentasikan kajian pokok dari spesifikasi, desain dan pengkodean. Tujuan pengujian adalah untuk mencari kesalahan (error) atau kesalahan yang belum diketahui. Pengujian dikatakan berhasil bila dapat memunculkan kesalahan yang belum diketahui dan pengujian yang baik bukan untuk memastikan tidak ada kesalahan tetapi untuk mencari sebanyak mungkin kesalahan yang ada pada program. Dalam melakukan suatu pengujian terdapat ada beberapa metode yang bisa dipergunakan antara lain White-Box dan Black-box Testing.

a. White-Box Testing

White-Box testing (bisa juga disebut clear box testing, glass box testing, transparent box testing, dan structural testing) merupakan pengujian yang memperlihatkan cara kerja dari produk secara rinci sesuai dengan spesifikasi perangkat lunak.

Naik dan Tripathy (2008:p20)

memaparkan bahwa white-box testing (disebut juga structural testing) adalah suatu pengujian yang dilakukan dengan memeriksa source

code suatu aplikasi dengan fokus pada aliran

kontrol dan aliran data. Aliran kontrol yang dimaksud aalah aliran kontrol antar instruksi dalam suatu aplikasi yang dibuat. Aliran kontrol berpindah dari satu instruksi ke instruksi dalam berbagai cara, seperti pemanggilan fungsi, pemuncul pesan, dan lain sebagainya.

Hambling (2010:p97), menjelaskan bahwa White-Box testing adalah pengujian yang digunakan untuk mengeksplorasi suatu sistem atau komponen struktur. Tujuan dari eksplorasi komponen untuk melihat apakah komponen dalam bentuk instruksi-instruksi program berfungsi dengan benar atau tidak.

Metode pengujian white box menggunakan struktur kontrol program untuk memperoleh kasus uji. Dengan menggunakan white box akan didapatkan kasus uji yang menjamin seluruh jalur independen di dalam modul yang dieksekusi sekurang-kurangnya sekali, menguji semua keputusan logikal, menguji seluruh Loop (perulangan) yang sesuai dengan batasannya dan menguji seluruh struktur data internal yang menjamin validitas

b. Black-Box Testing

Black box testing adalah pengujian yang dilakukan hanya mengamati hasil eksekusi melalui data uji dan memeriksa fungsional dari perangkat lunak.

Menurut Institute of Electrical and electronics

Engineers (IEEE) Standard 610.12-1990 tentang IEEE Standard Glossary of Software

9

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013Engineering Terminology yang dikutip Williams (2008:p37), Black box testing adalah uji terhadap perangkat lunak yang mengabaikan mekanisme internal dari sebuah sistem atau komponen dan hanya memfokuskan pengujian terhadap output yang dihasilkan dari beberapa input dan kondisi eksekusi tertentu. Menurut Williams (2008:p38), dalam black box testing penguji tidak dapat melihat source code. Penguji hanya memasukkan input dan menerima

output dari perangkat lunak.

Dalam pengujian Blackbox analoginya adalah seperti melihat suatu kotak hitam , penguji hanya bisa melihat penampilan luarnya saja tanpa tahu ada apa dibalik bungkus hitam-nya. Pengujian black box mengevaluasi hanya dari tampilan luarnya (interfacenya), fungsionalitasnya, tanpa mengetahui apa sesungguhnya yang terjadi dalam proses detilnya.

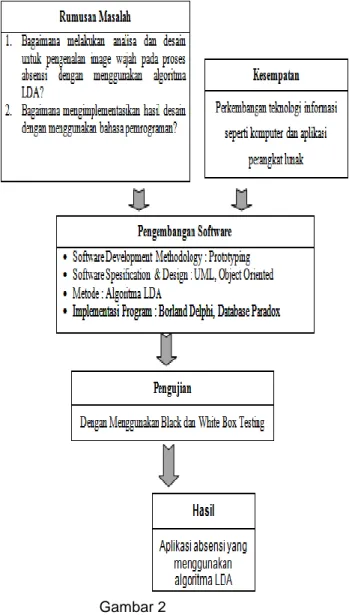

2.1 Kerangka Pemikiran

Penggunaan webcam sebagai salah satu alat yang dipergunakan sebagai pemantau kehadiran dalam suatu organisasi dan didukung dengan penciptaan suatu aplikasi (software).

Perlunya penggunaan metode dalam mengenal wajah seseorang dipergunakan untuk menghasilkan suatu aplikasi yang bisa mengenal data image wajah. Principal Component Analysis (PCA) adalah teknik reduksi dimensi yang umum digunakan pada aplikasi pemrosesan citra. Prinsip dasar dari algoritma PCA adalah menentukan komponen-komponen atau dimensi-dimensi dari semua citra mempunyai distribusi energi

maksimal pada komponen sedangkan LDA bekerja berdasarkan analisa matrik penyebaran (scatter matrix analysis) yang bertujuan menemukan suatu proyeksi optimal sehingga dapat memproyeksikan data input pada ruang dengan dimensi yang lebih kecil dimana semua pola (pattern) dapat dipisahkan semaksimal mungkin

Gambar 2 Kerangka Pemikiran

10

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 20133. METODE PENELITIAN 3.1 Analisis Data

Pada system requirement dibahas mengenai gambaran perancangan sistem yang akan dibuat dalam bentuk gambaran

Unified Modelling Languange (UML). a. User Interface Sketches

Lembar absensi untuk karyawan dan dosen yang dilaksanakan pada Perguruan Tinggi Widya Dharma Pontianak dapat dilihat pada gambar berikut :

Gambar 3

Lembar Absensi Karyawan

Gambar 4

Lembar Absensi Dosen

Pada contoh lembar absensi karyawan dan dosen yang dijalankan saat ini, tidak terlihat jam kehadiran pada lembar absensi

karyawan sehingga memungkinkan karyawan untuk menandatangani daftar hadir pada jam yang tidak sesuai, sedangkan untuk lembar absensi dosen yang tercantum hanya jam pelaksanaan dari matakuliah untuk setiap kelas.

b. Actor List

Dari penjabaran user interface sistem berjalan di atas, dapat dilakukan analisa sehingga didapat bahwa untuk aktor yang terlibat di dalam sistem yang akan dirancang (sistem usulan) berjumlah 2 (dua) buah. Peranan masing-masing aktor dapat dilihat pada penjelasan berikut:

1. Admin

Pemakai sistem yang bertugas untuk menginputkan data yang bersifat fundamental misalnya penambahan data image baru, proses training image, pencetakan data absensi.

2. Karyawan (dosen diidentifikasi sebagai karyawan)

Pemakai sistem yang menjadi obyek yang akan menggunakan aplikasi ini.

c. Use Case List

Untuk proses yang terjadi di dalam sistem usulan dapat dijabarkan sebagai berikut: 1. U1 – Login: Admin melakukan login untuk

masuk ke dalam aplikasi untuk melakukan proses-proses fundamental.

11

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 2. U2 – Kelola Data : Admin melakukanproses tambah data baru, edit data, cari data dan hapus data untuk data karyawan.

3. U3 – Tambah Image: Admin melakukan proses penambahan data image wajah yang akan digunakan untuk proses

training image.

4. U4– Training Image: Admin melakukan proses training image untuk mendapatkan nilai dari image yang akan digunakan dalam proses pengenalan untuk absensi. 5. U5 – Pengenalan Image : Proses

pengenalan image terhadap wajah yang dicapture dalam proses absen masuk dan absen pulang.

6. U6 – Absen Masuk: Karyawan melakukan proses absensi hadir melalui webcam dengan wajah yang di-capture akan dibandingkan dengan basis data.

7. U7 – Absen Pulang: Karyawan melakukan proses absensi pulang melalui webcam dengan wajah yang di-capture akan dibandingkan dengan basis data.

8. U8 – Cetak Absensi: Admin melakukan proses cetak data absensi yang akan digunakan untuk diserahkan kepada bagian yang menangani pembayaran gaji dan honor.

d. Use Case Diagram

Pada diagram use case di bawah ini, dapat dilihat bahwa ada dua aktor yang terlibat di dalam aplikasi yang dibuat yaitu

Admin dan Karyawan. Use case yang

dirancang terdiri atas sembilan buah yang di antaranya adalah Login, Kelola Data, Tambah

Image, Training Image, Cetak Absensi, Absen Masuk, Absen Pulang. Keterkaitan dan alur yang terjadi di antara use case dapat dilihat pada penjelasan pada point pembahasan use

case detail.

Gambar 3.9

Gambar 5

Use Case Diagram

e. Use Case SurveyUntuk menggunakan aplikasi, untuk proses absensi karyawan dan dosen tidak perlu melakukan Login (U1), hanya Admin yang melakukan proses ini. Proses Login (U1) dilakukan oleh Admin terlebih dahulu agar dapat masuk. Seorang Admin dapat melakukan Kelola Data (U2), Tambah Image (U3), Training Image (U4) serta Cetak Absensi (U8). Proses Kelola Data (U2) meliputi proses tambah data, edit data, hapus data dan cari data, Tambah Image (U3) dilakukan apabila ada penambahan data baru karyawan. Setelah proses tambah image dilakukan maka

Admin dapat melakukan proses Training Image (U4) dengan tujuan untuk mendapatkan

nilai image menggunakan algoritma PCA dan LDA. Nilai image yang dihasilkan akan

12

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 disimpan sebagai dasar untuk prosespengenalan image (U5) dalam proses Absensi Masuk (U6) dan Absen Pulang(U7) yang akan dilakukan oleh karyawan. Kemudian Admin juga dapat melakukan proses Cetak Data Absensi (U8) dari data absensi karyawan dan dosen yang akan dilaporkan ke bagian terkait.

f. Use Case Details

Penjabaran yang lebih terinci tentang yang terjadi di dalam masing-masing use

case dapat dilihat pada penjelasan berikut.

1. U1 – Login (Include U2 dan U8)

Pre-condition: Admin harus memasukkan Username dan Password yang benar.

a) Admin menjalankan sistem.

b) Admin memasukkan Username, Password, kemudian klik tombol

Login.

c) Include U2 dan U8.

Post-condition: Admin berhak masuk dalam sistem.

2. U2 – Kelola Data (Include U3)

Pre-condition : Admin harus melakukan Login terlebih dahulu

a) Admin melakukan pengisian data, pencarian data, pengeditan data dan penghapusan data terhadap identitas karyawan.

b) Proses penyimpanan atau

peng-update-an data disimpan kedalam

basis data terkait.

Post-condition : Data identitas

karyawan tersimpan atau ter-update dalam basis data.

3. U3 – Tambah Image (Include U4)

Pre-condition: Harus Login terlebih

dahulu, setelah itu Admin harus mengaktifkan webcam terlebih dahulu untuk melakukan proses tambah image yang akan digunakan untuk

meng-capture image wajah karyawan yang

mengacu kepada data identitas karayawan atau dosen yang bersangkutan.

a) Admin mengaktifkan webcam

b) Admin menekan tombol capture

setelah posisi wajah karyawan sudah tampil pada layar capture sudah tepat dan terlihat wajah yang akan

di-capture.

c) Setelah proses capture selesai, data

image disimpan. Admin melakukan Training Image (U4).

Post-condition: Konfirmasi data image tersimpan.

4. U4 – Training Image (Include dengan U3)

Pre-condition: Harus Login terlebih

dahulu dan Data image yang akan dilakukan proses training image tersedia. a) Admin menekan tombol training

image.

b) Proses training image dimulai dengan membaca dari basis data yang memuat lokasi image-image yang akan dilakukan proses training. c) Image akan dijadikan dalam modus

grayscale untuk memudahkan proses

komputasi.

d) Proses akan melakukan perhitungan dengan algoritma Principal Component Analysis (PCA), simpan nilai PCA

13

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 e) Hasil perhitungan nilai PCA akanmenjadi dasar untuk pencarian nilai image pada algoritma LDA.

f) Nilai LDA yang didapat akan disimpan

Post-condition: Konfirmasi proses training image sudah selesai dilakukan

dan nilai tersimpan kedalam file yang telah disiapkan.

5. U5 – Pengenalan Image (Include dengan U4)

Pre-condition: Harus Login dahulu

dan Proses Training Image sudah dilakukan dan tersimpan nilainya.

a) Karyawan ketika melakukan proses Absen Masuk dan Absen Pulang dengan mengarahkan wajah kedalam bingkai capture image.

b) Wajah yang ter-capture akan dijadikan

grayscale.

c) Image wajah dalam bentuk grayscale akan dilakukan proses training image terlebih dahulu untuk diperoleh nilai

image dengan algoritma PCA dan

LDA.

d) Nilai yang didapatkan dari image yang di-capture akan dibandingkan dengan data image yang terdapat dalam file yang memuat nilai hasil training

image.

e) Hasil image yang dimunculkan berdasarkan jarak terdekat antara nilai dari image image yang ter-capture dengan kumpulan nilai training image. f) Ditampilkan image dari basis data dari

hasil perbandingan sebagai image yang dikenal.

Post-condition : Image wajah akan

dimunculkan berdasarkan perbandingan dan data absensi disimpan kedalam basis data.

6. U6 – Absen Masuk

Pre-condition: Proses Training Image sudah dilakukan dan tersimpan

nilainya.

a) Karyawan ketika melakukan proses Absen Masuk dengan mengarahkan wajah kedalam bingkai capture image. b) Karyawan memastikan bahwa wajah sudah berada pada bidang untuk peng-capture.

c) Wajah yang ter-capture akan dijadikan

grayscale.

d) Image wajah dalam bentuk grayscale akan dilakukan proses training image terlebih dahulu untuk diperoleh nilai

image dengan algoritma PCA dan

LDA.

e) Melakukan proses pengenalan image dengan file yang memuat nilai hasil

training image.

f) Ditampilkan image dari basis data dari hasil perbandingan sebagai image yang dikenal.

Post-condition : Image wajah akan

dimunculkan berdasarkan dan data absensi masuk disimpan kedalam basis data.

7. U7 – Absen Pulang

Pre-condition: Melakukan proses

Absen Masuk dan Proses Training Image sudah dilakukan dan tersimpan nilainya.

14

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 a) Karyawan ketika melakukan prosesAbsen Pulang dengan mengarahkan wajah kedalam bingkai capture image. b) Karyawan memastikan bahwa wajah sudah berada pada bidang untuk peng-capture.

c) Wajah yang ter-capture akan dijadikan

grayscale.

d) Image wajah dalam bentuk grayscale akan dilakukan proses training image terlebih dahulu untuk diperoleh nilai

image dengan algoritma PCA dan

LDA.

e) Melakukan proses pengenalan image dengan file yang memuat nilai hasil

training image.

f) Ditampilkan image dari basis data dari hasil perbandingan sebagai image yang dikenal.

Post-condition : Image wajah akan

dimunculkan berdasarkan dan data absensi pulang disimpan kedalam basis data.

8. U8 – Cetak Absensi

Pre-condition: Harus Login terlebih

dahulu.

a) Admin menentukan data absensi yang akan dicetak berdasarkan kriteria yang diinginkan.

b) Admin menekan tombol cetak.

c) Admin diminta untuk memilih menekan tombol cetak absensi atau cetak slip.

d) Jika tombol yang dipilih adalah cetak absensi maka kriteria yang diinginkan akan dicetak sedangkan jika dipilih

tombol cetak slip akan dicetak slip gaji berdasarkan kriteria yang dipilih.

Post-condition: Hasil cetakan berdasarkan kriteria yang dipilih.

3.2 Teknik Analisis

Dalam penelitian yang dilakukan, proses awal yang dilakukan untuk melakukan proses observasi dengan tujuan untuk melihat sistem sebelumnya yang sedang dijalankan terutama berkaitan dengan proses kehadiran karyawan. Observasi yang dilakukan adalah dengan melihat jam hadir serta jam pulang karyawan sesuai dengan perjanjian yang sudah ditentukan. Tujuan dari pengambilan data ini adalah untuk melihat apakah memang sistem yang sedang dilaksanakan sekarang memiliki permasalahan khususnya dengan jam kehadiran dan jam pulang bekerja.

Berdasarkan data observasi yang diperoleh akan didapat kesimpulan apakah diperlukan penerapan suatu metode baru untuk menangani permasalahan mengenai jam hadir dan jam pulang (absensi) karyawan. Perancangan suatu aplikasi melalui suatu program menjadi salah satu alternatif yang dipilih untuk menyelesaikan permasalah yang dihadapi.

3.3 Teknik Perancangan Sistem Absensi menggunakan Algoritma LDA dengan Pemodelan Prototyping

Pendefinisian teknik perancangan dalam perancangan sistem perlu dilakukan untuk menghasilkan sistem absensi yang dapat digunakan untuk mendukung proses pemantauan kehadiran karyawan di

15

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 lingkungan Perguruan Tinggi Widya DharmaPontianak agar perancangan sistem dapat berjalan dengan baik. Dalam perancangan suatu sistem perlu digunakan suatu metodologi atau pendekatan pengembangan

Pada perancangan sistem ini, metodologi yang digunakan untuk proses pengembangan sistem absensi adalah metodologi prototyping. Metodologi ini digunakan karena tujuan atau perancangan untuk menghasilkan sistem absensi dalam proses pemantauan kehadiran karyawan.

Dalam pengembangan sistem menggunakan model prototyping ada beberapa tahapan yang dilalui pada pengembangkan sistem, yaitu:

a. Menetapkan tujuan perancangan (Establish Prototype Objectives)

Pada tahap ini, dilakukan proses menganalisis permasalahan yang terjadi melalui komunikasi dengan pengguna sistem. Proses komunikasi dilakukan untuk melihat permasalahan-permasalahan yang ada dalam sistem yang sedang dilaksana melalui dokumen-dokumen yang terkait dalam proses perancangan sistem. Dalam tahap ini juga dilihat hal-hal yang bisa dilakukan untuk mengatasi permasalahan yang terjadi dalam sistem absensi dengan menggunakan media atau cara yang bisa digunakan untuk masalah yang dihadapi b. Mendefinisikan fungsi(Define Prototype

Functionality)

Dalam tahap ini, setelah diketahui permasalahan yang ada serta diketahui cara terbaru maka dilakukan proses

pendefinisian fungsi-fungsi yang akan diterapkan dalam perancangan sistem. Pendefinisian fungsi yang ada harus memperhatikan kemudahan penggunaan serta efisiensi dan waktu perancangan. Perancangan fungsi-fungsi dilakukan melalui pembuatan rancangan menggunakan Unified Modelling Language (UML) berbasis objek mulai

dari rancangan use case diagram, activity

diagram serta sequence diagram.

Fungsi-fungsi yang dibuat harus memperhatikan sisi user interface serta algoritma yang diterapkan bisa difungsikan dalam sistem. c. Perancangan sistem (Develop Prototype)

Proses perancangan sistem dilakukan setelah fungsi-fungsi yang diperlukan dalam sistem yang akan dibuat sudah diketahui. Proses perancangan yang dilakukan meliputi perancangan database dan perancangan

user interface. Untuk perancangan

database, akan dinilai informasi atau data

apa saja yang akan disimpan dengan membandingkannya terhadap keluaran atau dokumentasi yang dihasilkan pada laporan absensi terdahulu. Sedangkan pada perancangan user interface, akan disesuaikan dengan lingkungan kerja

user yang dalam kegiatan sehari-harinya

sudah terbiasa dengan penggunaan komputer dan memahami tampilan yang tersaji dalam layar monitor.

d. Evaluasi Hasil (Evaluate Prototype) Pada tahap ini dilakukan proses pengevaluasian terhadap sistem yang dibuat apakah sudah sesuai dengan dan

16

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013 bisa mengatasi permasalahan yang adaserta kemudahan penggunaan dari sistem yang dirancang dengan pengujian White Box dan Black Box Testing

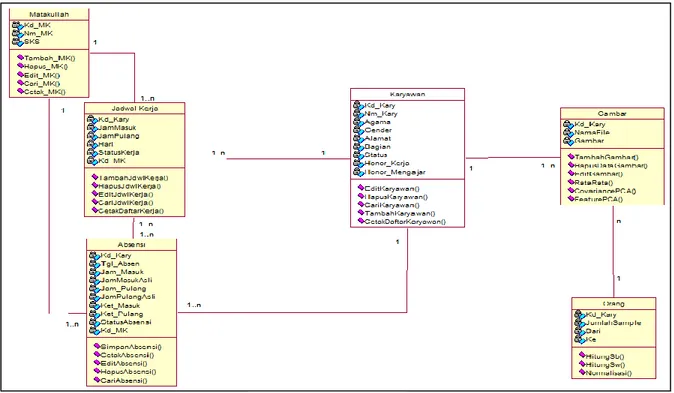

4. HASIL DAN PEMBAHASAN 4.1 Diagram Kelas

Diagram Kelas (Class diagram)

menunjukkan hubungan antar kelas dalam sistem yang sedang dibangun dan bagaimana berkolaborasi untuk mencapai suatu tujuan.

Class Diagram ini merupakan rancangan

basis data yang terdiri dari desain file yang digunakan untuk pemrosesan data agar program yang dibuat sesuai dengan yang diinginkan. Pada class diagram memuat

attribute yang dimiliki setiap objek dalam

kelas. Setiap atribut akan memiliki nilai berbeda untuk setiap objek. Attribute (atribut) menunjukkan beberapa properti dari suatu hal

yang dimodelkan untuk dibagi dengan semua objek pada kelas tersebut

Gambar 6 Analisis Diagram

17

|

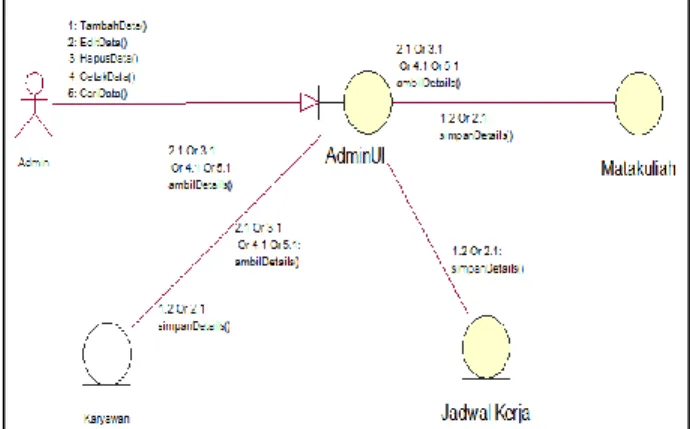

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 20134.1.1 Realisasi Use Case

Pada bagian realisasi Use Case, terdapat delapan buah diagram komunikasi yang menjelaskan mengenai interaksi dari aktor dengan sistem. Diagram tersebut terdiri atas Login, Kelola Data, Tambah Image, Training Image, Absen Masuk, Pengenalan, Absen Pulang dan Cetak Absensi. Penjelasan rincinya dapat dijabarkan pada bagian berikut:

a. U1: Login

Pada Diagram use case ini dijelaskan mengenai alur login dari sistem. Pengguna sistem dibagi menjadi dua jenis yaitu Karyawan dan Admin. Dalam sistem ini hanya Admin yang memiliki hak akses kedalam sistem untuk melakukan proses atau kegiatan yang berhubungan dengan pengelolaan data. Untuk dapat melakukan login, Admin harus memasukkan username dan password. Apabila validasi login

berhasil dilakukan maka pengguna sistem dapat masuk ke dalam sistem. Antarmuka

Admin dibuat karena tugas dan wewenang

yang dimiliki sehingga perlu dilakukan pengamanan terhadap proses di dalam sistem.

Gambar 7

Diagram Use Case Realization U1: Login

b. U2: Kelola Data

Proses Kelola Data pada diagram

use case bisa dilakukan jika proses Login

telah dilakukan oleh seorang Admin.

Pengelolaan data pada tahap ini mengacu kepada beberapa kelas (Class) data master yang terdiri dari Kelas Karyawan, Jadwal Mengajar, dan Jadwal Kerja. Operasi yang dilakukan pada proses ini antara lain adalah Tambah Data, Edit Data, Hapus Data, Cari Data dan Cetak. Setiap pengelolaan data yang dilakukan akan memberikan suatu perubahan

Gambar 8

Diagram Use Case Realization U2: Kelola Data

18

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 20135. KESIMPULAN DAN SARAN 5.1 Kesimpulan

Berdasarkan analisis dari data hasil percobaan yang diperoleh dari penelitian ini, dapat disimpulkan:

a. Sistem dirancang dengan melakukan proses analisis untuk menentukan basis data sebagai penyimpanan data-data yang diperlukan dalam proses pengenalan wajah.

b. Sistem yang dirancang menggunakan media webcam sebagai media bantu untuk mengcapture image wajah yang akan dihitung nilai image dan dibandingkan dengan nilai yang sudah disimpan sebelumnya.

c. Proses perhitungan hanya menghitung nilai dari image dan tidak melakukan proses perhitungan untuk mengetahui posisi objek dari wajah seperti letak mata, hidung, mulut dan lainnya.

d. Proses absensi dilakukan dengan mengcapture image wajah yang dikenal akan disimpan dalam suatu basis data yang ditentukan sehingga proses memantau kehadiran karyawan dan perhitungan kehadiran karyawan menjadi lebih mudah. e. Akurasi pengenalan citra (image)

akan semakin buruk jika citra atau

image yang di-training memiliki banyak kesamaan, sehingga dalam penggunaan aplikasi ini data image yang dicapture harus dikondisikan objek dari wajah yang akan dicapture disesuaikan dengan proses pada saat

penambahan data image.

5.2 Saran

Berikut ini adalah beberapa saran yang penulis bisa diberikan untuk pengembangan program aplikasi ini:

a. Menambahkan algoritma face detection pada bagian input sehingga memungkinkan program mengambil dan memproses citra wajah secara langsung (real time). b. Penggunaan aplikasi ini bersifat

membantu sistem yang berjalan, bukan menggantikan secara keseluruhan.

c. Kinerja sistem tergantung kepada user yang menggunakan sistem ini. Jika pengguna tidak mengerti penggunaan sistem atau tidak mengoperasikan sistem sesuai dengan alur program yang semestinya, maka kinerja dari sistem tidak akan maksimal.

d. Pengembangan sistem pengenalan wajah ini bisa dikembangkan kearah jaringan sehingga proses absensi bisa digunakan ditempat berbeda dalam lingkungan organisasi

19

|

Jurnal Teknologi Informasi ESIT Vol. VIII No. 01 April 2013DAFTAR PUSTAKA

Azhari dan Sri Hartati, ”Overview Metodologi Rekayasa Perangkat Lunak Berorientasi Agen”( 2005),

Seminar Nasional Aplikasi Teknologi Informasi (SNATI 2005), Yogyakarta, 18 Juni 2005

Das, Ravi, ”An Introduction of Biometrics:

A Concise Overview of the most important biometric technologies”, Keesing Journal of Documents & Identity, issue 17(2001), Amsterdam,

2006

Gunadi, Kartika dan Sonny Reinard Pongsitanan, “Pembuatan

Perangkat Lunak Pengenalan Wajah Menggunakan Principal Components Analysis”, Jurnal Informatika, Vol. 2, No. 2, November

Hambling, Brian, et al. (2010), ”Software

Testing:An ISTQB–ISEB

Foundation Guide”, Second

Edition, British Informatics Society Limited, UK.

Hidayat, Dody, Kukuh S. Wibowo, (2012),”

Mesin Pengenal Wajah dari

Surabaya”, tersedia pada

http://majalah.tempointeraktif.com/ id/arsip/2003/11/03/TI/

mbm.20031103. TI91209.id.html#, diakses pada tanggal 20 Maret 2012,

jam 19.35

Lim, Resmana, Raymond dan Kartika

Gunadi, (2012), “Face Recognition menggunakan Linear Discriminant Analysis”, Proceedings Komputer

dan Sistem Intelijen (KOMMIT 2002), Jakarta, 2012

Liu, Simon dan Mark Silverman (2011), ”A

Practical Guide to Biometric Security Technology”, IEEE Journal,