Rancangan Kriptografi

Block Cipher

128-bit

Menggunakan Pola Lantai dan Gerakan Tangan Tarian

Ja’i

Artikel Ilmiah

Peneliti :

Trisna Capriani Rambu Ngana Wonda (672010105) Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

Rancangan Kriptografi

Block Cipher

128-bit

Menggunakan Pola Lantai dan Gerakan Tangan Tarian

Ja’i

Artikel Ilmiah

Diajukan kepada Fakultas Teknologi Informasi

Untuk memperoleh Gelar Sarjana Komputer

Peneliti :

Trisna Capriani Rambu Ngana Wonda (672010105) Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

1. Pendahuluan

Komunikasi yang menggunakan teknologi saat ini sudah sangat rentan untuk dijaga kerahasiaannya karena informasi yang diberikan dapat diubah, disisipkan ataupun dihilangkan oleh berbagai pihak. Berbagai upaya telah dilakukan untuk menjamin keamanan dari pertukaran informasi yang dilakukan. Salah satu cara yang dilakukan adalah dengan menyandikan (mengenkripsi) informasi atau pesan rahasia yang akan dikirim. Hal ini bertujuan agar meskipun pihak yang tidak berkepentingan dapat membaca informasi tersebut, tetapi akan mendapatkan kesulitan untuk memahami isi dari informasi yang dia dapatkan.

Kriptografi merupakan salah satu cara untuk menjaga kerahasiaan informasi atau data dari pihak-pihak yang tidak diinginkan. Kriptografi sendiri menurut terminologinya adalah ilmu (cryptós) dan seni (gráphein) untuk

menjaga keamanan pesan ketika pesan dikirim dari suatu tempat ke tempat yang lain [1]. Pesan ini terlindung karena pesan asli akan diubah menjadi pesan cipher (pesan sandi) dengan menggunakan kunci tertentu sehingga

pesan ini tidak dapat diketahui pihak yang tidak berkepentingan.

Dalam kriptografi itu sendiri terdapat beragam algoritma enkripsi yang dapat digunakan, salah satunya adalah block cipher. Block cipher

menyandikan plaintext menjadi blok ciphertext dengan proses enkripsi yang

identik dan keseluruhan blok plaintext disandikan dengan kunci yang sama. Inputdanoutput dariblock cipherberupa satu blok yang terdiri dari beberapa bit (satu blok terdiri dari 64-bit atau 128-bit). Block cipher juga kerap kali

digunakan sebagai salah satu cara pengamanan di internet, seperti DES dan AES yang digunakan sebagai standar keamanan dalam berkomunikasi, transfer data maupun untuk transaksi keuangan [2]. Contoh penerapan dari kriptografi dalam kehidupan sehari-hari yaitu untuk pengamanan pada transaksi internet banking dimana dilakukan enkripsi pada pesan serta

autentikasi pada nasabah (customer)dan pihak bank yang melakukan transaksi [3]. Selain dari contoh yang telah disebutkan, kriptografi juga diterapkan dalam pemungutan suara berbasis elektronik (e-voting) dimana metode

kriptografi diterapkan untuk dapat merubah data pesan suara menjadi data rumit yang tidak dapat terbaca dan penggunaan sidik jari untuk menjamin validitas dari pemilih pada saat proses pemilihan umum [4].

Penelitian ini merancang kriptografi block cipher dengan menggunakan

pola tarian ja’i, yaitu pola lantai serta pola gerakan tangan dari tarian ja’i. Penggunaan pola lantai dan gerakan tangan tarian ja’i ini sesuai dengan kriptografi karena menggunakan pola dari tarian sebagai transposisi pada blok yang ada. Berdasarkan pola lantai yang ada diterapkan sebagai pola pada proses pemasukan dan pengurutan kriptografi block cipher 128-bit sehingga

menghasilkan teknik kriptografi yang dapat mengacak setiap bloksecara unik sesuai dengan pola tarian. Kombinasi dari kriptografi block cipher dan pola

tarian ja’i bertujuan untuk menciptakan suatu kriptografi block cipher yang

2. Tinjauan Pustaka

Penelitian pertama berjudul “Perancangan Kriptografi Block Cipher

dengan Langkah Kuda”. Tulisan ini membahas tentang penggunaan algoritma

langkah kuda dalam kriptografi block cipher yang kemudian

diimplementasikan ke dalam aplikasi untuk mengenkripsi dan mendekripsi data. Dalam penelitian ini, dilakukan proses enkripsi dan dekripsi pada rangkaian biner plaintext berukuran 64-bit dengan kunci yang memiliki

panjang yang sama. Pada prosesnya digunakan fungsi padding (penambahan

jumlahbyte) pada proses enkripsi dan fungsi unpadding(pengurangan jumlah

byte) pada kunci. [5]

Penelitian kedua berjudul “Perancangan Algoritma pada KriptografiBlock Cipher dengan Teknik Langkah Kuda dalam Permainan Catur”. Tulisan ini

membahas tentang penggunaan teknik langkah kuda dalam permainan catur sebagai algoritma yang digunakan dalam proses pemasukan dan pengambilan bit. Penelitian ini menggunakan 4 putaran pada blok bit berukuran 8x8 (64-bit) dimana setiap putaran mempunyai dua proses yaitu proses pemasukan bit dan pengambilan bit yang dilakukan baik pada plainteks maupun pada kunci. Hasil dari putaran ini akan di XOR sehingga akan mendapatkan cipherteks pada proses yang terakhir. [6]

Penelitian ketiga berjudul “Perancangan dan Implementasi Kriptografi

Block Cipher Berbasis pada Bentuk Piramida dan Linear Congruential Generator”. Penelitian ini membahas tentang perancangan algoritma

kriptografi block cipher, dengan proses enkripsi mengacak rangkaian biner plaintext kedalam matriks 16×8(128bit) dengan menggunakan pola seperti

bentuk piramida sebagai pola pengambilan, yang dilakukan operasi matematika exclusive or (XOR) pada bilangan biner plaintext terhadap kunci

yang telah dilakukan proses pengacakan dengan pembangkit kunci Linear Congruential Generator. Enkripsi pada algoritma ini dirancang dengan

mempunyai 4 putaran sehingga menghasilkanciphertext.[7]

Penelitian-penelitian tersebut menjadi acuan dalam pengembangan ide untuk perancangan kriptografi block cipher dengan menggunakan kunci

simetris. Perbedaan dengan penelitian terdahulu adalah blok yang digunakan berukuran 16x8 (128-bit) dengan perbesaran pada bit kunci, dan dilakukan proses enkripsi-dekripsi menggunakan algoritma pola tariandan gerakan tangan dari tarian ja’i. Selanjutnya akan dibahas mengenai dasar-dasar teori yang digunakan dalam perancangan kriptografi dalam penelitian kali ini.

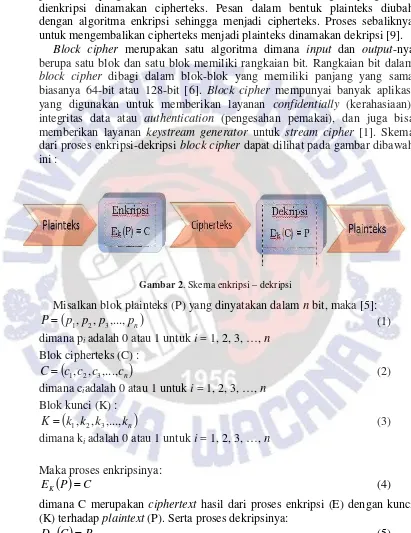

Kriptografi merupakan ilmu yang mempelajari teknik-teknik yang berhubungan dengan aspek keamanan informasi seperti kerahasiaan, integritas data, dan otentikasi [8]. Secara umum, kriptografi mempunyai dua proses utama seperti yang dapat dilihat dibawah ini:

Enkripsi merupakan proses untuk mengubah sebuah pesan (informasi) sehingga tidak dapat dilihat tanpa menggunakan kunci pembuka. Sebuah pesan awal yang tidak dienkripsi disebut plainteks, sedangkan yang sudah dienkripsi dinamakan cipherteks. Pesan dalam bentuk plainteks diubah dengan algoritma enkripsi sehingga menjadi cipherteks. Proses sebaliknya untuk mengembalikan cipherteks menjadi plainteks dinamakan dekripsi [9].

Block cipher merupakan satu algoritma dimana input dan output-nya

berupa satu blok dan satu blok memiliki rangkaian bit. Rangkaian bit dalam

block cipher dibagi dalam blok-blok yang memiliki panjang yang sama biasanya 64-bit atau 128-bit [6]. Block cipher mempunyai banyak aplikasi

yang digunakan untuk memberikan layanan confidentially (kerahasiaan),

integritas data atau authentication (pengesahan pemakai), dan juga bisa

memberikan layanan keystream generator untuk stream cipher [1]. Skema

dari proses enkripsi-dekripsiblock cipher dapat dilihat pada gambar dibawah

ini :

Gambar 2. Skema enkripsi–dekripsi

Misalkan blok plainteks (P) yang dinyatakan dalamnbit, maka [5]:

p p p pn

P 1, 2, 3,..., (1)

dimana piadalah 0 atau 1 untuki= 1, 2, 3, …,n Blok cipherteks (C) :

c c c cn

C 1, 2, 3,..., (2)

dimana ciadalah 0 atau 1 untuki= 1, 2, 3, …,n

Blok kunci (K) :

k k k kn

K 1, 2, 3,..., (3)

dimana kiadalah 0 atau 1 untuki= 1, 2, 3, …,n

Maka proses enkripsinya:

P CEK (4)

dimana C merupakan ciphertext hasil dari proses enkripsi (E) dengan kunci

(K) terhadapplaintext(P). Serta proses dekripsinya:

C PDK (5)

dimana proses dekripsi (D) dengan kunci (K) terhadap ciphertext (C)

Operasi biner yang sering dipakai dalam cipher yang beroperasi dalam

mode bit adalah XOR atauexclusive-or[5]. Operator XOR digunakan dengan

aturan:

1. Padalah himpunan berhingga dariplaintext

2. Cadalah himpunan berhingga dariciphertext

3. K merupakan ruang kunci (keyspace) adalah himpunan berhingga dari

kunci

4. Eadalah himpunan fungsi enkripsi ek :PC

5. Dadalah himpunan fungsi dekripsi dk :CP

Untuk setiap kK, terdapat aturan enkripsi ekE dan berkorespondensi dengan aturan dekripsi dkD. Setiap ek :PCdan dk :CPadalah fungsi sedemikian hingga dk

ek

x

xuntuk setiap plainteks xP.Teknik statistik yang digunakan untuk mengukur kekuatan hubungan antara dua variabel serta untuk mengetahui bentuk hubungan antara kedua variabel adalah korelasi. Korelasi sendiri bersifat kuantitatif. Koefisien korelasi merupakan kekuatan hubungan antara dua variabel, yang dilambangkan dengan simbol “r”. Nilai koefisien r akan selalu berada

diantara -1 xampai +1 sehingga diperoleh persamaan [5]:

1 +1 (6)

Berdasarkan persamaan di atas maka diperoleh nilai r dari jumlah nilai selisih perkalian antara x dan y dengan hasil perkalian jumlah total x dan y dibagi dengan hasil akar dari selisih untuk perkalian jumlah x kuadrat dengan kuadrat pangkat dua untuk jumlah total x dengan selisih jumlah y kuadrat dengan kuadrat pangkat dua untuk jumlah total y dimana x sebagai plainteks dan y sebagai cipherteks.

r = ( )( )

{ ( ) }{ ( )} (7)

3. Metode Penelitian dan Perancangan Sistem

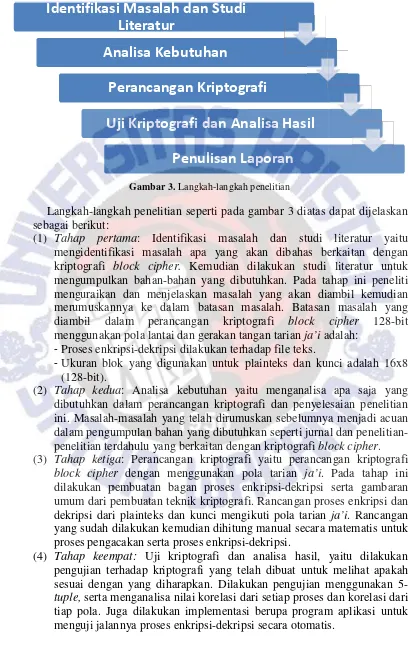

Langkah-langk

ngkah penelitian seperti pada gambar 3 diatas da kut:

pertama: Identifikasi masalah dan studi ntifikasi masalah apa yang akan dibahas be

i block cipher. Kemudian dilakukan studi

pulkan bahan-bahan yang dibutuhkan. Pada ta kan dan menjelaskan masalah yang akan dia uskannya ke dalam batasan masalah. Batasan dalam perancangan kriptografi block c

kan pola lantai dan gerakan tangan tarianja’iada

- nkripsi-dekripsi dilakukan terhadap file teks.

- blok yang digunakan untuk plainteks dan kunc .

dua: Analisa kebutuhan yaitu menganalisa

n dalam perancangan kriptografi dan penyele ah-masalah yang telah dirumuskan sebelumnya gumpulan bahan yang dibutuhkan seperti jurnal n terdahulu yang berkaitan dengan kriptografibloc

tiga: Perancangan kriptografi yaitu perancan pher dengan menggunakan pola tarian ja’i.

n pembuatan bagan proses enkripsi-dekripsi i pembuatan teknik kriptografi. Rancangan prose dari plainteks dan kunci mengikuti pola tarian

h dilakukan kemudian dihitung manual secara m gacakan serta proses enkripsi-dekripsi.

empat: Uji kriptografi dan analisa hasil, y

n terhadap kriptografi yang telah dibuat untuk gan yang diharapkan. Dilakukan pengujian m a menganalisa nilai korelasi dari setiap proses da

(5) Tahap kelima: Penulisan laporan dengan mendokumentasikan proses

penelitian yang sudah dilakukan dari awal hingga akhir.

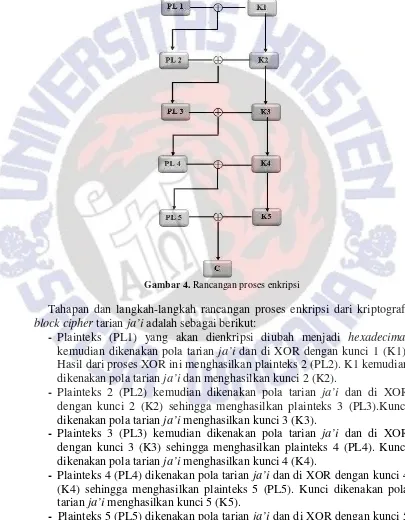

Perancangan algoritma kriptografi ini dilakukan dua (2) proses yaitu: enkripsi dan dekripsi. Proses enkripsi pada kriptografi block cipher dengan

pola tarian ja’i menggunakan lima (5) kali putaran seperti dijelaskan pada gambar dibawah ini:

Gambar 4.Rancangan proses enkripsi

Tahapan dan langkah-langkah rancangan proses enkripsi dari kriptografi

block ciphertarianja’iadalah sebagai berikut:

- Plainteks (PL1) yang akan dienkripsi diubah menjadi hexadecimal

kemudian dikenakan pola tarian ja’i dan di XOR dengan kunci 1 (K1). Hasil dari proses XOR ini menghasilkan plainteks 2 (PL2). K1 kemudian dikenakan pola tarianja’idan menghasilkan kunci 2 (K2).

- Plainteks 2 (PL2) kemudian dikenakan pola tarian ja’i dan di XOR dengan kunci 2 (K2) sehingga menghasilkan plainteks 3 (PL3).Kunci dikenakan pola tarianja’imenghasilkan kunci 3 (K3).

- Plainteks 3 (PL3) kemudian dikenakan pola tarian ja’i dan di XOR dengan kunci 3 (K3) sehingga menghasilkan plainteks 4 (PL4). Kunci dikenakan pola tarianja’imenghasilkan kunci 4 (K4).

- Plainteks 4 (PL4) dikenakan pola tarianja’idan di XOR dengan kunci 4 (K4) sehingga menghasilkan plainteks 5 (PL5). Kunci dikenakan pola tarianja’imenghasilkan kunci 5 (K5).

Setelah dilakukan proses enkripsi seperti pada gambar 4, maka untuk mengembalikan cipherteks yang sudah didapat menjadi pesan awal dilakukan proses dekripsi seperti yang ditunjukkan dalam Gambar 5:

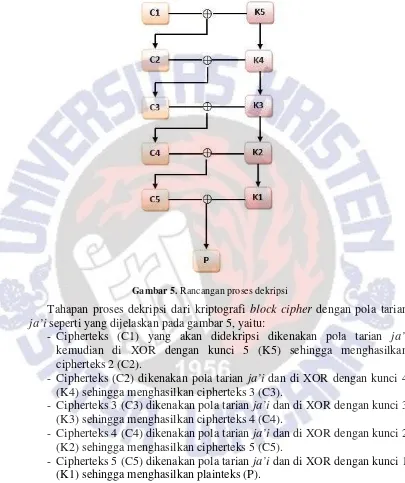

Gambar 5.Rancangan proses dekripsi

Tahapan proses dekripsi dari kriptografi block cipher dengan pola tarian

ja’iseperti yang dijelaskan pada gambar 5, yaitu:

- Cipherteks (C1) yang akan didekripsi dikenakan pola tarian ja’i kemudian di XOR dengan kunci 5 (K5) sehingga menghasilkan cipherteks 2 (C2).

- Cipherteks (C2) dikenakan pola tarian ja’i dan di XOR dengan kunci 4 (K4) sehingga menghasilkan cipherteks 3 (C3).

- Cipherteks 3 (C3) dikenakan pola tarianja’idan di XOR dengan kunci 3 (K3) sehingga menghasilkan cipherteks 4 (C4).

- Cipherteks 4 (C4) dikenakan pola tarianja’idan di XOR dengan kunci 2 (K2) sehingga menghasilkan cipherteks 5 (C5).

- Cipherteks 5 (C5) dikenakan pola tarianja’idan di XOR dengan kunci 1 (K1) sehingga menghasilkan plainteks (P).

Penerapan pola tarian ja’i kedalam kriptografi block cipher dapat

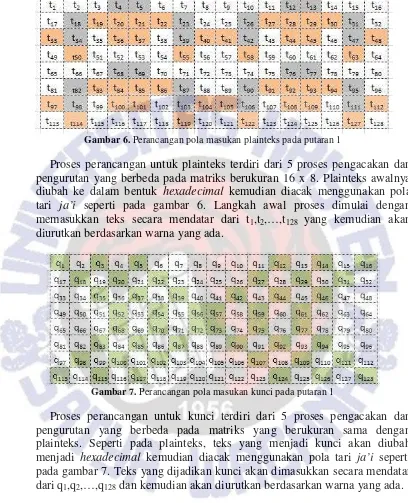

Gambar 6.Perancangan pola masukan plainteks pada putaran 1

Proses perancangan untuk plainteks terdiri dari 5 proses pengacakan dan pengurutan yang berbeda pada matriks berukuran 16 x 8. Plainteks awalnya diubah ke dalam bentuk hexadecimal kemudian diacak menggunakan pola tari ja’i seperti pada gambar 6. Langkah awal proses dimulai dengan memasukkan teks secara mendatar dari t1,t2,…,t128 yang kemudian akan

diurutkan berdasarkan warna yang ada.

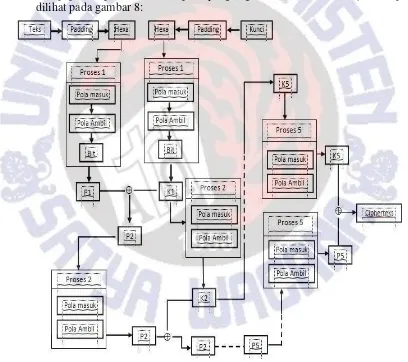

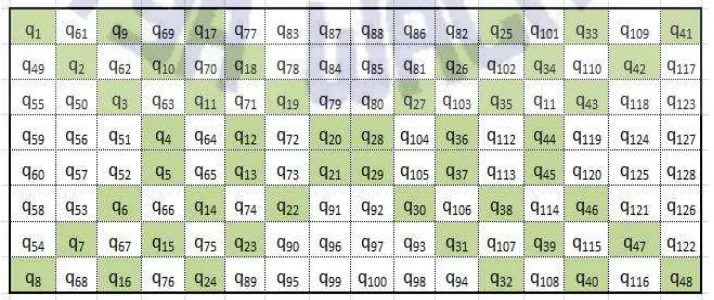

Gambar 7.Perancangan pola masukan kunci pada putaran 1

Proses perancangan untuk kunci terdiri dari 5 proses pengacakan dan pengurutan yang berbeda pada matriks yang berukuran sama dengan plainteks. Seperti pada plainteks, teks yang menjadi kunci akan diubah menjadi hexadecimal kemudian diacak menggunakan pola tari ja’i seperti pada gambar 7. Teks yang dijadikan kunci akan dimasukkan secara mendatar dari q1,q2,…,q128dan kemudian akan diurutkan berdasarkan warna yang ada.

4. Hasil dan Pembahasan

Pembahasan sebelumnya telah dijelaskan secara umum tentang rancangan proses enkripsi dan dekripsi dari penelitian ini. Pada bagian ini akan dijelaskan secara lebih lengkap mengenai proses enkripsi dan dekripsi dari kriptografiblock cipher dengan menggunakan pola tarianja’i.

Teks dimasukkan ke dalam blok yang berukuran 16x8 dan kemudian diubah ke dalam bentuk hexa. Sebelum memasuki proses XOR, dilakukan prosespadding pada teks yang belum mencapai standar untuk mencapai

128-bit. Kemudian teks akan diacak menggunakan pola dari tarian ja’i lalu diambil serta diurutkan dan ditampung menjadi P1. Hal yang sama berlaku pada proses pembentukan kunci. Rangkaian proses yang dilakukan terhadap kunci akan ditampung menjadi K1. Yang menjadi perbedaan antara proses plainteks dan kunci adalah terletak pada polanya. Kemudian P1 di-XOR dengan K1 sehingga mendapatkan hasil dari putaran pertama yaitu P2.

Pada P2 akan dilakukan putaran yang hampir sama dengan proses pada plainteks sebelumnya dan terus dilakukan hingga mendapatkan cipherteks, yang merupakan hasil dari putaran ke-5. Yang menjadi perbedaan antara setiap proses putaran adalah pola yang digunakan. Untuk lebih jelas dapat dilihat pada gambar 8:

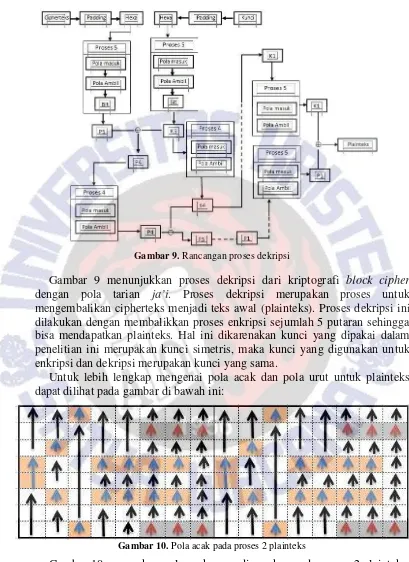

Gambar 9.Rancangan proses dekripsi

Gambar 9 menunjukkan proses dekripsi dari kriptografi block cipher

dengan pola tarian ja’i. Proses dekripsi merupakan proses untuk mengembalikan cipherteks menjadi teks awal (plainteks). Proses dekripsi ini dilakukan dengan membalikkan proses enkripsi sejumlah 5 putaran sehingga bisa mendapatkan plainteks. Hal ini dikarenakan kunci yang dipakai dalam penelitian ini merupakan kunci simetris, maka kunci yang digunakan untuk enkripsi dan dekripsi merupakan kunci yang sama.

Untuk lebih lengkap mengenai pola acak dan pola urut untuk plainteks dapat dilihat pada gambar di bawah ini:

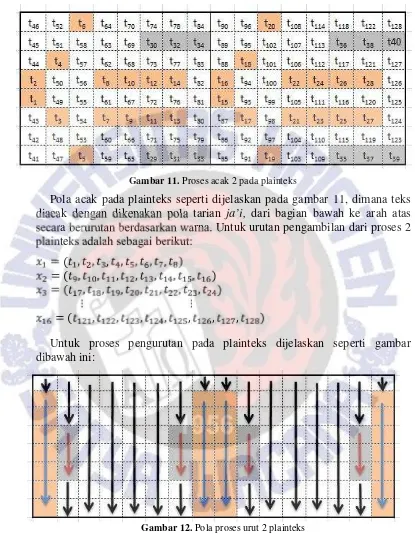

Gambar 10.Pola acak pada proses 2 plainteks

Gambar 11.Proses acak 2 pada plainteks

Pola acak pada plainteks seperti dijelaskan pada gambar 11, dimana teks diacak dengan dikenakan pola tarian ja’i, dari bagian bawah ke arah atas

secara berurutan berdasarkan warna. Untuk urutan pengambilan dari proses 2 plainteks adalah sebagai berikut:

= ( , , , , , , , )

= ( , , , , , , , )

= ( , , , , , , , )

= ( , , , , , , , )

Untuk proses pengurutan pada plainteks dijelaskan seperti gambar dibawah ini:

Gambar 12.Pola proses urut 2 plainteks

Gambar 13.Proses urut 2 pada plainteks

Untuk proses pengacakan dan pengurutan pada kunci dapat dilihat pada gambar dibawah ini:

Gambar 14.Pola acak 2 pada kunci

Untuk pola proses acak 2 pada kunci digambarkan seperti pada gambar 14, dimana setiap blok yang telah terkena pola dimasukkan sesuai dengan urutan pada gambar di atas. Proses pemasukkan dimulai dari kotak hijau pada pojok kiri atas kemudian bergerak ke arah kanan bawah secara diagonal hingga ke bagian tengah kemudian berlanjut ke arah kiri bawah secara diagonal juga. Setelah kotak yang berwarna hijau telah terisi semuanya maka dilanjutkan dengan mengisi kotak-kotak berwarna putih secara diagonal juga.

Pola yang dikenakan merupakan pola gerakan tangan dimana pada gambar di atas berbentuk seperti gerakan tangan yang saling bersilangan. Yang membedakan antara proses yang satu dengan proses yang lainnya adalah cara masuk dari tiap proses acak yang ada. Untuk urutan pengambilan dari proses acak 2 pada kunci adalah sebagai berikut:

= ( , , , , , , , )

= ( , , , , , , , )

= ( , , , , , , , )

= ( , , , , , , , )

Gambar 16.Pola proses urut 2 pada kunci

Setelah melakukan pengacakan berdasarkan pola gerakan tangan yang saling bersilangan, kemudian hasil dari pengacakan itu diurutkan sesuai dengan gambar 16. Setiap karakter dimasukkan secara berurut dari atas ke bawah berdasarkan warna, dan memenuhi warna hijau terlebih dahulu kemudian warna putih. Untuk lebih jelas dapat dilihat pada gambar 17 berikut:

Gambar 17.Proses urut 2 pada kunci

Yang membedakan antara satu proses dengan proses yang lainnya adalah cara masuk dari proses pengurutan yang ada.

MENGABDI TUHAN GEREJA DAN BANGSA PROKLAMASIKAN KRAJAAN SORGA BELA KEADILAN”serta kunci yang digunakan adalah “FTI-UKSW”. Jika plainteks dan kunci diubah menjadi hexadecimal, maka

hasilnya adalah sebagai berikut:

Tabel 1.Hexadecimaldari plainteks dan kunci

Plain teks

SATYA WACANA SATYA WACANA HIDUPLAH GARBAH ILMIAH KITA

MENGABDI TUHAN GEREJA DAN BANGSA PROKLAMASIKAN

KRAJAAN SORGA BELA KEADILAN bentuk hexadecimaldan kemudian dimasukkan ke dalam setiap blok pada block cipher. Untuk proses kunci, setiap blok yang tersisa dan belum diisi

akan di-paddinguntuk memenuhi blok-blok yang belum terisi. Hal yang ini berlangsung untuk setiap prosesnya hingga proses 5.

Berikut adalah hasil dari setiap proses enkripsi dalam hexadecimal dan decimal:

Tabel 2.Hasil enkripsi tiap proses

Proses Hasil enkripsi tiap proses (hexadecimal) Decimal

41 41 41 52 4C 4B 23 20 18 41 41 20 48

Pseudo Code 1Padding dan Enkripsi

Jika blok inputan (input) plainteks tidak memenuhi 128 bit maka akan dilakukan padding

if (panjang input mod 128 != 0){ input = padding(input);

jika blok key tidak memenuhi 128 bit maka akan dilakukan padding if (panjang kunci mod 128 != 0){

key =padding(kunci); }

byte output=new byte[panjang input]; for (int i=0;i panjang input; i++){

output[i]=input[(pola[i])-1]; }

return output;

Pseudo Code 2Proses dekripsi

proses dekripsi untuk mengembalikan nilai cipherteks menjadi plainteks byte kunci1 = pola_acak.jalankanpola(pola_acak.kunci1, kunci); byte kunci2 = pola_acak.jalankanpola(pola_acak.kunci2, kunci1); byte kunci3 = pola_acak.jalankanpola(pola_acak.kunci3, kunci2); byte kunci4 = pola_acak.jalankanpola(pola_acak.kunci4, kunci3); byte kunci5 = pola_acak.jalankanpola(pola_acak.kunci5, kunci4);

i merupakan inputan yang akan didekripsi (cipherteks) for( int i=0; i<panjang input; i++){

if (jumlah byte==127){

System.arraycopy(input, y, x, 0, x.length); byteout=dekripsi(x, key);

y+= 128;

}else {jumlah byte++;} }

System.out.println("hasil dekripsi : "+new String(b)); return b;

Sebuah kriptografi dapat dikatakan teknik kriptografi jika memenuhi

5-tuple yaitu P, C, K, E, dan D [8]. P adalah himpunan berhingga dari

plainteks. Perancangan kriptografi ini menggunakan 256 karakterASCII yang

di ambil dari tabel ASCII, himpunan plainteks pada alur pemasukan dan

pengurutan dengan pola tarianja’imerupakan himpunan berhingga.Cadalah

himpunan berhingga dariciphertext.Ciphertextdihasilkan dalam bit (0 dan 1) himpunan dariciphertextmerupakan himpunan berhingga.Kadalahkeyspace

sehingga ruang kunci merupakan himpunan berhingga dari kunci. E adalah

enkripsi, dan D adalah dekripsi, setiap ek : P→C dan dk : C → P adalah

fungsi sedemikian hingga dk(ek(x)) = x, untuk setiap plainteks x P.

Pembahasan sebelumnya telah membahas proses enkripsi dan dekripsi sehingga telah memenuhi tuple E dan D. Algoritma kriptografi dengan pola

lantai dan gerakan tangan tarian ja’i merupakan sebuah sistem kriptografi,

karena telah memenuhi kelima kondisi 5-tuple.

Sebagai implementasi dari algoritma ini, maka dibuat sebuah aplikasi yang bertujuan untuk melakukan enkripsi dan dekripsi. Input dan output dari

aplikasi ini berupa teks, dengan kunci yang dibatasi maksimal 8 karakter. Untuk mengisi blok-blok kosong pada kunci, maka akan dilakukan padding

karakter. Dalam hal ini karakter yang akan digunakan adalah karakter

“NULL” (0).

Untuk menguji algoritma yang sudah dirancang sebagai sebuah kriptografi maka dilakukan enkripsi dan dekripsi menggunakan aplikasi yang sudah dirancang. Yang perlu dipersiapkan:

Plaintextyang akan digunakan dalam pengujian ini adalah sebagai berikut:

“SATYA WACANA SATYA WACANA HIDUPLAH GARBAH ILMIAH KITA MENGABDI TUHAN GEREJA DAN BANGSA PROKLAMASIKAN KRAJAAN SORGA BELA KEADILAN”, sebanyak 128 karakter.

- Sebagai kuncidigunakan “FTI-UKSW”, sebanyak 8 karakter.

Gambar 12 adalah proses ketika melakukan enkripsi dari plaintext dan kunci yang ada. Waktu yang dibutuhkan untuk melakukan enkripsi adalah 0.004201026 detik serta banyak memori yang digunakan adalah 128 bytes.

Gambar 18.Tampilan proses enkripsi

Ciphertextyang didapat pada proses enkripsi dimasukkan bersama dengan

kunci yang sama yang dipakai ketika melakukan proses enkripsi pada kolom

input dan key yang ada. Pada proses dekripsi waktu yang digunakan adalah

0.000514865 detik dengan jumlah memori yang digunakan sama pada proses enkripsi dan dekripsi yaitu 128bytes.

Gambar 19.Tampilan proses dekripsi

Pengujian yang dilakukan adalah untuk mencari nilai korelasi untuk mengetahui adanya hubungan antara plaintext dengan ciphertext. Hasil uji

korelasi yang didapat yaitu -0.066427398 yang berarti plaintext dan ciphertext memiliki hubungan korelasi yang rendah serta bernilai negatif.

Berikut adalah hasil korelasinya:

Tabel 3.Hasil korelasi antaraplaintextterhadapciphertext Pola

Korelasi

Masukan Urut

1 1 0.176330849

2 2 0.141293216

3 3 -0.006603951

4 4 0.055477791

5 5 -0.066427398

Berdasarkan tabel 3 terlihat bahwa algoritma mampu membawa plaintext

Tabel 4.Korelasi terhadap setiap pola masukan terhadap pola urut

Tabel 4 menyatakan bahwa tiap pola memiliki hasil korelasi yang berbeda-beda yang menyatakan hubungan yang rendah antara pola masukan dan pengurutan. Dari pola masukan 1 dan pola urut 5 didapatkan nilai terendah untuk proses 1 yaitu 0.07057, untuk pola masukan 2 dan pola urut 5 didapatkan -0.02372, untuk pola masukan 3 dan pola urut 3 didapat -0.00859, pola masukan 4 dan pola urut 2 didapat 0.015251, serta untuk pola masukan 5 dan pola urut 2 didapat 0.020891. Dari tabel 4 terlihat bahwa nilai korelasi yang paling rendah yaitu pada proses 3 dengan pola masukan 3 dan pola urut 3 dengan nilai korelasi -0.00859. Hal ini berarti hampir tidak ada keterikatan antara pola masukan dan pola urut dari kriptografi yang dibuat ini.

Pengujian juga dilakukan untuk mengetahui korelasi jika menggunakan plainteks yang berbeda, dimana digunakan juga plainteks yang menggunakan

PROKLAM@ IK@Ñ KR@J@@Ñ ORG@ Ɓ ℮L@ K℮@DIL@Ñ” serta

plainteks dengan input yang sama: “zzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzz

zzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzzz

zzzzzzzzzzzzzzzzzzzzz”. Hasil yang diperoleh dari pengujian ini adalah:

Tabel 5.Nilai korelasi dengan berbagaiinputan

Input“symbol” Input“z”

masuk urut korelasi masuk urut korelasi

1 1 0.091031169 1 1 tidak ada nilai

2 2 0.088477323 2 2 0.056658249

3 3 -0.079135484 3 3 -0.04026938

4 4 -0.025329489 4 4 0.035289956

5 5 0.038276708 5 5 0.027171806

Berdasarkan tabel 5, diketahui bahwa algoritma dengan menggunakan pola lantai dan gerakan tangan tarian ja’i dapat membuat plaintext dan ciphertext tidak berhubungan satu sama lain secara statistik. Input-an lain yang diberikan berupa karakter symbol dan huruf z memberikan hasil yang

juga menunjukkan tidak ada hubungan antara plainteks dan cipherteks. Pada

input-an z untuk pola masukan 1 dan urut 1 tidak mempunyai nilai korelasi karena nilai cipherteks lebih besar daripada nilai plainteks sehingga tidak dapat dihitung nilai korelasinya.

5. Kesimpulan

Berdasarkan penelitian yang telah dilakukan maka dapat diambil kesimpulan yaitu pancangan algoritma kriptografi dengan menggunakan pola lantai dan gerakan tangan tarian ja’i dapat melakukan enkripsi dan dekripsidan telah memenuhi 5-tuplesehingga dapat dikatakan sebagai sebuah

sistem kriptografi. Berdasarkan pengujian korelasi, dibuktikan bahwa algoritma dengan teknik pola lantai dan gerakan tangan tarian ja’i adalah algoritma yang baik karena mampu membuat plainteks dan cipherteks tidak saling berhubungan. Penelitian ini juga telah menghasilkan sebuah algoritma baru dalam kriptografi serta metodologi baru dalam kriptografi kunci simetris. Melalui penelitian ini juga dapat diketahui bahwa banyaknya proses dalam yang dilakukan dalam algoritma kriptografi block cipher dengan pola

DAFTAR PUSTAKA

[1] Ariyus, Doni, 2006, Kriptografi: Keamanan Data dan Komunikasi,

Yogyakarta: Graha Ilmu.

[2] Ariyus, Doni, 2006,Computer Security,Yogyakarta: Penerbit ANDI.

[3] Simanjuntak, H., Sigiro, M., Penerapan Kriptografi dalam Pengamanan Transaksi Internet Banking,Bandung: ITB.

[4] Azizah, A. H., Ahmad, T., Hudan Studiawan., 2013. Implementasi Fungsi Kriptografi dan Otentikasi Sidik Jari Pada Pemungutan Suara Berbasis Elektronik (E-voting). Surabaya: Jurnal Teknik POMITS Vol. 2, No. 1.

[5] Bili, D. D., Magdalena, A. I. P., Wowor, A. D., 2015. Perancangan Kriptografi Block Cipher dengan Langkah Kuda.Salatiga: Skripsi-S1 Sarjana

Universitas Kristen Satya Wacana.

[6] Setiawan, A. N., Wowor, A. D., 2015. Perancangan Algoritma pada Kriptografi Block Cipher dengan Teknik Langkah Kuda dalam Permainan Catur.Salatiga: Jurnal Setisi Universitas Kristen Satya Wacana.

[7] Mauliku, W. M., Magdalena, A. I. P., Wowor, A. D., 2015.Perancangan dan Implementasi Algoritma Kriptografi Cipher Block Berbasis pada Bentuk Piramida dan Linear Congruential Generator. Salatiga: Skripsi-S1 Sarjana

Universitasi Kristen Satya Wacana.

[8] Munir, Rinaldi, 2006,Kriptografi,Informatika. Bandung, Indonesia.

[9] Febrian, Jack, 2007. Kamus Komputer dan Teknologi Informasi, Informatika

Bandung, Indonesia.

![Gambar 1. Proses enkripsi dan dekripsi [2]](https://thumb-ap.123doks.com/thumbv2/123dok/741203.457288/10.595.142.481.687.733/gambar-proses-enkripsi-dan-dekripsi.webp)