Perancangan Algoritma pada Kriptografi

Block Cipher

Berbasis

Teknik Panen Sawit

Artikel Ilmiah

Peneliti : Inarno (672008121)

Hindriyanto D. Purnomo, S.T., MIT., Ph.D. Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika

Fakultas Teknologi Informasi

Universitas Kristen Satya Wacana

i

Perancangan Algoritma pada Kriptografi

Block Cipher

Berbasis

Teknik Panen Sawit

Artikel Ilmiah

Diajukan kepada Fakultas Teknologi Informasi

untuk memperoleh Gelar Sarjana Komputer

Peneliti : Inarno (672008121)

Hindriyanto D. Purnomo, S.T., MIT., Ph.D. Alz Danny Wowor, S.Si., M.Cs.

Program Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana

viii

Perancangan Algoritma pada Kriptografi

Block Cipher

Berbasis

Teknik Panen Sawit

Inarno1), Hindriyanto D. Purnomo2), Alz Danny Wowor 3)

Fakultas Teknologi Informasi Universitas Kristen Satya Wacana Jl. Diponegoro 52-60, Salatiga 50771, Indonesia

Email: 1) [email protected], 2)

Abstract

Cryptographic has a important role in data and information securities. However, cryptographic has been decrypted by many cryptanalysis, which make this technique is not save anymore. The new technique of encrypting method is needed to design a cryptographic cipher block using palm sowing technique as the basic randomize technique for plaintext. Then the encryption and decryption designed in four circles to get the chipertext and plaintext after being XOR with keygen. The result of cryptographic cipher block with palm sow technique could be used to secure secret text message.

Keywords : Block Cipher, Cryptography, Symmetric Key, Palm Harvesting Technique, ASCII

Abstrak

Kriptografi sangat berperan dalam keamanan suatu data atau informasi. Di sisi lain, kriptografi banyak yang telah dipecahkan oleh kriptanalis sehingga informasi penting tersebut menjadi tidak aman. Perlu adanya pembaharuan metode kriptografi baru, untuk merancang sebuah kriptografi block cipher menggunakan teknik panen sawit sebagai pola pengacakan pada plainteks. Kemudian proses enkripsi dan dekripsi dirancang sebanyak empat putaran untuk mendapatkan cipherteks dan plainteks setelah di-XOR dengan kunci yang sudah diregenerasi. Hasil perancangan kriptografi block cipher dengan teknik panen sawit dapat digunakan untuk mengamankan pesan teks rahasia.

Kata Kunci : Block Cipher, Kriptografi, Kunci Simetris, Teknik Panen Sawit, ASCII

1) Mahasiswa Program Studi Teknik Informatika, Fakultas Teknologi Informasi, Universitas Kristen Satya Wacana

1 1. Pendahuluan

Keamanan dalam proses pertukaran data merupakan hal yang sangat penting untuk menjaga kerahasiaan pesan yang dikirim oleh user. Untuk memenuhi kebutuhan teknologi informasi yang semakin berkembang, maka tingkat kerahasiaan semakin diperlukan dalam mengamankan suatu informasi. Untuk menyiasati permasalahan keamanan informasi yang ada dibutuhkan sistem pengamanan data.

Metode untuk pengamanan data padainformasi dapat menggunakan kriptografi [1]. Kriptografi merupakan ilmu yang mempelajari tentang keamanan pada informasi. Dalam perkembangan kriptografi selalu diperbaharui baik memodifikasi kriptografi yang sudah ada maupun merancang kriptografi yang baruagar keamanan dan kerahasiaan data dapat terjaga sehingga mempersulit kriptanalis untuk memecahkan algoritmanya.

Penelitian ini merancang algoritma kriptografi block cipher. Sebagaimana

block cipher memiliki beberapa keunggulan, yaitu mudahnya implementasi algoritma block cipher ke dalam software. Untuk Error Propagation yang terjadi tidak merambat ke cipherteks lainnya karena enkripsi masing–masing bloknya independen. Namun, block cipher sangat mudah dianalisis karena blok–blok yang dienkripsi saling independen dan kuncinya sama, maka hal ini memudahkan kriptanalis untuk mengetahui kunci yang digunakan [2]. Keunikan dari rancangan alur teknik panen sawit (TPS) ini dapat digunakan sebagai algoritma. Dalam proses kriptografi block cipher yang dirancang menggukan alur teknik panen sawit sebagai pengacakan pada plainteks yang sudah diubah kedalam bit dan dikombinasikan dengan proses XOR dengan kunci yang sudah diregenerasi dan diterapkan pada blok yang berukuran (64-bit).

Sehubungan dengan latar belakang diatas, penelitian ini merancang algoritma

block cipher dengan alur teknik panen sawit. Penelitian ini menghasilkan kriptografi baru sebagai metodologi kriptografi simetris yang berbabis pada block cipher. Selain itu, rancangan kriptografi ini dapat dibandingkan dengan kirptografi block cipher lainnya seperti AES-128, sehingga dapat mengetahui proses kinerja dari analisis rancangan kriptografi dan rancangan ini juga dapat menambahkan keanekaragaman dalam kriptografi serta dapat menjadi acuan untuk penelitian selanjutnya yang berkaitan dengan kriptografi block cipher.

2. Tinjauan Pustaka

Dalam perkembangan kriptografi Block Cipher banyak mengalami pembaharuan sebagai pengamanan informasi. Landasan perancangan algoritma kriptografi block cipher yang dilakukan sekarang ini membutuhkan penelitian yang sebelumnya sehingga dapat dijadikan dasar ataupun pembanding dari penelitian ini.

2

masih dapat digunakan pada jaman sekarang. Hal ini dikarenakan, karakter ASCII memiliki extended character yang berjumlah 128, sehingga total karakter yang dapat digunakan adalah 256. Jumlah kerumitan algoritma akan meningkat dari pada hanya menggunakan karakter alfabet yang berjumlah 26.

Penelitian kedua yang berjudul Kriptografi Kunci Simetris Dengan Menggunakan Algoritma Crypton menganalisis kinerja algoritma crypton dengan melakukan simulasi pada Personal Computer (PC) yang bertujuan untuk meningkatkan keamanan data [4]. Hasil yang didapat dari penelitian tersebut adalah penambahan ukuran file tidak selalu sama dengan file yang lainnya.

Penelitian ketiga berjudul “Perancangan Algoritma pada Kriptografi Block Cipher dengan Teknik Langkah Kuda dalam Permainan Catur” membentuk pola yang sama dengan alfabet L, rancangan ini mengikuti pola tersebut untuk mengambil bit dari proses hasil konversi plainteks [5]. Penelitian ini bertujuan untuk dapat merancang algoritma LK pada permainan catur, kemudian algoritma tersebut digunakan dalam rancangan kriptografi blok cipher. Selain itu, rancangan kriptografi ini dapat dibandingkan dengan kriptografi blok cipher yang sudah ada, sehingga dapat mengukur kinerja proses dari rancangan kriptografi.

Penelitian keempat dijadikan sebagai pembandingan dalam rancangan teknik panen sawit, karena AES menjadi standar pengamanan informasi di Amerika. Algoritma AES yang digunakan sebagai pembanding yaitu AES-128, “Advanced Encryption Standard” [6]. Menjelaskan bahwa Advanced Encryption Standard

(AES) adalah standard terkini untuk enkripsi kunci rahasia menggantikan DES. Algoritma AES menggunakan kombinasi operasi XOR, subtitusi oktet dengan S-box, kolom dan baris rotasi-rotasi, dan MixColumn. Algoritma sukses diterapkan dan mampu berjalan disejumlah waktu yang layak pada komputer biasa.

Berdasarkan penelitian yang ada terkait kriptografi, maka dilakukan penelitian membahas tentang “Perancangan Algoritma pada Kriptografi Block Cipher Berbasis Teknik Panen Sawit”. Penelitian yang dilakukan ini membahas algoritma kriptografi block cipher dengan blok 64-bit, dimana enkripsi-dekripsi pada plainteks dan cipherteks menggunakan alur teknik panen sawit (TPS) sebagai pengacakan. Proses rancangan menggunakan 4 putaran pada plainteks dan di modulasi Exclusive-OR dengan kunci yang sudah diregenerasi sebanyak 4 putaran yang telah ditentukan.

Beberapa teori yang digunakan untuk merancang dan sebagai dasar kriptografi block cipher berbasis teknik panen sawit. Pada bagian ini akan dibahas tentang pengertian dari kriptografi. Kriptografi dapat diartikan secara umum adalah ilmu dan seni untuk menjaga kerahasiaan informasi. Selain pengertian tersebut terdapat pula pengertian ilmu yang mempelajari teknik-teknik matematika yang berhubungan dengan aspek keamanan informasi seperti kerahasiaan data, keabsahan data, integritas data, serta autentikasi data [7].

3

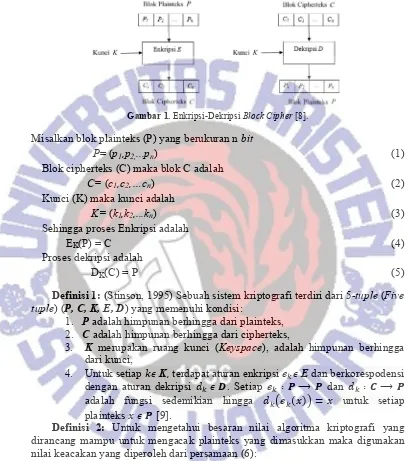

menggunakan sistem kriptografi kunci simetris yaitu antara kunci enkripsi dan dekripsi sama panjangnya. Secara umum enkripsi dan dekripsi dapat dilihat pada Gambar 1.

Gambar 1. Enkripsi-Dekripsi Block Cipher [8]. Misalkan blok plainteks (P) yang berukuran n bit

P= (p1,p2,...pn) (1)

Blok cipherteks (C) maka blok C adalah

C= (c1,c2,…cn) (2)

Kunci (K) maka kunci adalah

K= (k1,k2,...kn) (3)

Sehingga proses Enkripsi adalah

EK(P) = C (4)

Proses dekripsi adalah

DK(C) = P (5)

Definisi 1: (Stinson, 1995) Sebuah sistem kriptografi terdiri dari 5-tuple (Five tuple) (P, C, K, E, D) yang memenuhi kondisi:

1. P adalah himpunan berhingga dari plainteks, 2. C adalah himpunan berhingga dari cipherteks,

3. K merupakan ruang kunci (Keyspace), adalah himpunan berhingga dari kunci,

4. Untuk setiap K, terdapat aturan enkripsi ℯ E dan berkorespodensi dengan aturan dekripsi . Setiap ℯ ∶ ⟶ dan ∶ ⟶ adalah fungsi sedemikian hingga ℯ ( ) = untuk setiap plainteks [9].

Definisi 2: Untuk mengetahui besaran nilai algoritma kriptografi yang dirancang mampu untuk mengacak plainteks yang dimasukkan maka digunakan nilai keacakan yang diperoleh dari persamaan (6):

= (6)

4

Diferensiasi data adalah perbandingan selisih antar dua titik. Dalam kalkulus, metode ini sering disebut sebagai turunan atau kemiringan dari data. Jika diberikan kumpulan data ((x1,y1), (x2,y2), (x3,y3), …, (xn,yn)) dengan syarat bahwa

xi<xi+1 dimana i = 1…n. Data-data tersebut dapat divisualisasikan ke dalam koordinat cartesius untuk setiap x sebagai variabel bebas dan y atau kadang ditulis sebagai f(x) sebagai variabel tak bebas. Untuk menentukan diferensiasi data pada dua titik maka persamaan yang dapat dibentuk sebagai berikut:

Dy

Dx

(yb-ya) (xa-xb)

(7)

dengan (xa, ya) sebagai titik pertama, dan titik berikutnya adalah (xb, yb). Apabila terdapat data maka untuk menentukan rata-rata dari diferensiasi data dapat di cari untuk melihat tren dari setiap data Rataan diferensiasi (Rd) untuk melihat diberikan pada Persamaan (8).

(8)

3. Metode dan Perancangan Algoritma

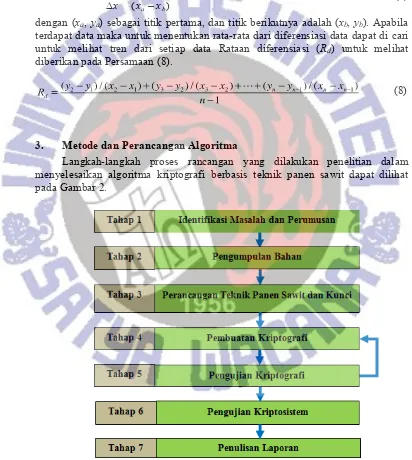

Langkah-langkah proses rancangan yang dilakukan penelitian dalam menyelesaikan algoritma kriptografi berbasis teknik panen sawit dapat dilihat pada Gambar 2.

5

Tahapan penelitian pada Gambar 2, dapat dijelaskan sebagai berikut :

Tahap 1: Identifikasi dan perumusan masalah, mengidentifikasi masalah yang akan dibahas tentang kriptografi block cipher yang dijadikan landasan perancangan algoritma baru. Menjelaskan perumusan masalah yang dibahas dalam rancangan kriptografi block cipher berbasis pada alur teknik panen sawit, yaitu:

1. Plainteks dan kunci dibatasi maksimal 8 karakter.

2. Blok-blok yang digunakan pada perancangan kriptografi berbasis teknik panen sawit menggunakan 8×8 (64-bit).

3. Alur yang digunakan pada rancangan adalah alur teknik panen sawit. Tahap 2: Pengumpulan Bahan, yaitu melakukan pengumpulan bahan yang berkaitan dengan penelitian yang akan dilakukan terhadap permasalahan yang ada misalnya mendapatkan data yang terkait dengan proses enkripsi dan dekripsi pada data teks menggunakan kriptografi block cipher, kunci simetris melalui dokumen dan referensi yang ada.

Tahap 3: Perancangan teknik panen sawit dan kunci, yaitu membuat rancangan enkripsi dan dekripsi pada plainteks dengan alur panen sawit ke dalam block cipher dengan ukuran blok 64-bit. Sedangkan rancangan enkripsi dan dekripsi pada kunci dibuat sesuai dengan alur yang telah ditentukan hingga menghasilkan rancangan kunci.

Tahap 4: Pembuatan Kriptografi yaitu bagaimana cara menerapkan algoritma pada alur teknik panen sawit ke dalam block cipher dengan panjang blok 64-bit.

Proses perancangan enkripsi dan dekripsi pada kriptografi yang dirancang dengan melakukan penghitungan secara manual mulai dari memasukkan plainteks, mengubah teks kedalam bit lalu melakukan proses enkripsi-dekripsi.

Tahap 5: Pengujian Kriptografi, yaitu menguji kriptografi melakukan perhitungan secara manual, mulai dari memasukkan plainteks dan mengubah teks dalam bit lalu melakukan proses enkripsi dan dekripsi. Jika tidak dapat melakukan enkripsi dan dekripsi dilakukan pengecekan kembali atau kembali ketahap 4. Tahap 6: Pengujian kriptosistem, yaitu menguji kriptografi yang dibuat dengan

five-tuple dari Stinson sesuai dengan teori yang sudah diberikan pada Definisi 1. Jika sudah memenuhi maka perancangan algoritma kriptografi block cipher

berbasis teknik panen sawit dapat dijadikan sebagai teknik kriptografi baru. Tahap 7: Penulisan laporan yaitu mendokumentasikan proses penelitian dari tahap awal sampai tahap akhir ke dalam sebuah tulisan yang akan menjadi laporan hasil penelitian.

Untuk tidak memperluas ruang lingkup pembahasan maka diberikan batasan dalam penelitian ini, yaitu;

1. Proses enkripsi dan dekripsi dilakukan pada teks.

2. Jumlah kunci dan plainteksnya terbatas yaitu menampung 8 karakter yang sebanding dengan 64-bit.

3. Kunci mempunyai panjang maksimal 8 karakter. 4. Ukuran panjang blok 8×8.

6

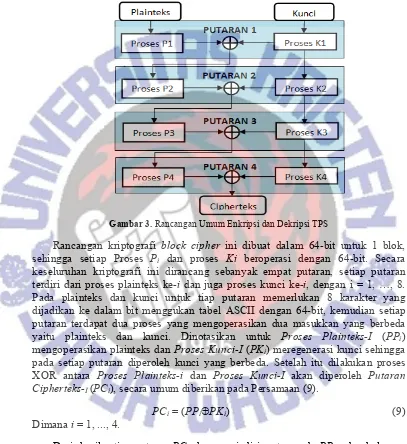

Rancangan Umum Kriptografi, dijelaskan dalam proses perancangan algoritma kriptografi terdapat proses enkripsi dan dekripsi, sebagai penyamaran atau penyembunyian pesan plainteks dan menjadi pesan yang tersembunyi pada cipherteks. Dimana dijelaskan dari empat putaran proses rancangan kriptografi secara umum menggunakan pola teknik panen sawit dapat dilihat pada Gambar 3.

Gambar 3. Rancangan Umum Enkripsi dan Dekripsi TPS

Rancangan kriptografi block cipher ini dibuat dalam 64-bit untuk 1 blok, sehingga setiap Proses Pi dan proses Ki beroperasi dengan 64-bit. Secara keseluruhan kriptografi ini dirancang sebanyak empat putaran, setiap putaran terdiri dari proses plainteks ke-i dan juga proses kunci ke-i, dengan i = 1, …, 8. Pada plainteks dan kunci untuk tiap putaran memerlukan 8 karakter yang dijadikan ke dalam bit menggukan tabel ASCII dengan 64-bit, kemudian setiap putaran terdapat dua proses yang mengoperasikan dua masukkan yang berbeda yaitu plainteks dan kunci. Dinotasikan untuk Proses Plainteks-I (PPi) mengoperasikan plainteks dan Proses Kunci-I (PKi) meregenerasi kunci sehingga pada setiap putaran diperoleh kunci yang berbeda. Setelah itu dilakukan proses XOR antara Proses Plainteks-i dan Proses Kunci-I akan diperoleh Putaran Cipherteks-I (PCi), secara umum diberikan pada Persamaan (9).

PCi = (PPiPKi) (9)

Dimana i = 1, ..., 4.

7

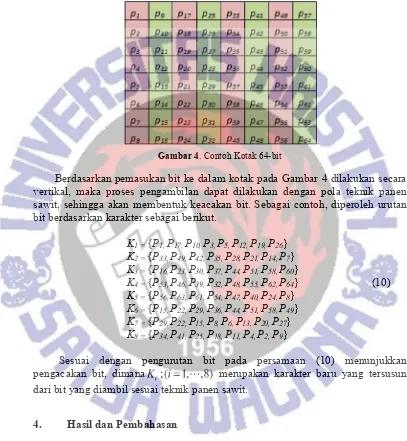

Selanjutnya setiap bit akan menempati satu kotak, sehingga diperlukan 64 kotak yang sesuai dengan 8 karakter pada tabel ASCII. Rancangan ini secara tidak langsung untuk melakukan satu kali proses dalam satu ukuran blok yang akan memerlukan 8 karakter atau 64-bit. Dapat dilihat contoh kotak 64-bit dimana setiap bit (p1,p2,p3,,p64), yang dimasukkan secara vertikal pada Gambar 4.

Gambar 4. Contoh Kotak 64-bit

Berdasarkan pemasukan bit ke dalam kotak pada Gambar 4 dilakukan secara vertikal, maka proses pengambilan dapat dilakukan dengan pola teknik panen sawit, sehingga akan membentuk keacakan bit. Sebagai contoh, diperoleh urutan bit berdasarkan karakter sebagai berikut.

K1 = {P1, P17, P10, P3, P5, P12, P19, P26}

K2 = {P33, P49, P42, P35, P28, P21, P14, P7}

K3 = {P16, P23, P30, P37, P44, P51, P58, P60}

K4 = {P53, P46, P39, P32, P48, P55, P62, P64} (10)

K5 = {P56, P63, P61, P54, P47, P40, P24, P8}

K6 = {P15, P22, P29, P36, P44, P51, P58, P49}

K7 = {P29, P22, P15, P8, P6, P13, P20, P27}

K8 = {P34, P41, P25, P18, P11, P4, P2, P9}

Sesuai dengan pengurutan bit pada persamaan (10) menunjukkan pengacakan bit, dimana merupakan karakter baru yang tersusun dari bit yang diambil sesuai teknik panen sawit.

4. Hasil dan Pembahasan

Perancangan kriptografi

Teknik Panen Sawit digunakan sebagai bit dalam algoritma

sawit dilakukan di kebun kelapa sawit

menampung bit. Untuk lebih jelasnya contoh pada Gambar 5.

Gambar 5. Contoh

Perancangan kriptografi

dijadikan dasar untuk pembuatan pola digunakan sebagai proses pengambilan

sehingga memperoleh banyak kombinasi alur yang dapat digunakan. Selain itu, alur TPS dapat dimodifikasi dengan

contoh sebelumnya yang sudah ditunjukkan pada Gambar 6, kanan atas dan dari arah k

Dalam proses rancangan kriptografi 8

8 sebanding dengan jumlah 64 secara vertikal dan horizontal,alur panen sawit yang telah ditentukan panah berwarna merah

sedangkan panah berwarna biru sebagai urutan akhir proses pengambilan bit. rancangan ini yang akan dibahas pada putaran 1,

pengambilan bit dapat dilihat pada Gambar

Gambar 7. Alur Masuk

8

kriptografi block cipher yang baru, pola yang dirancang yaitu digunakan sebagai alur untuk pengambilan bit dari kotak 64 algoritma pada block cipher, dimana dalam proses memanen kelapa

di kebun kelapa sawit secara menyerong dan terdapat pos . Untuk lebih jelasnya contoh proses panen sawit

Contoh Panen Sawit [10] Gambar 6. Alur Tenik erancangan kriptografi Block Cipher dengan teknik panen sawit

dijadikan dasar untuk pembuatan pola atau alur. Alur teknik panen sawit yang digunakan sebagai proses pengambilan bit pada plainteks. Hal ini dilakukan sehingga memperoleh banyak kombinasi alur yang dapat digunakan. Selain itu,

dapat dimodifikasi dengan berbagai pola dari arah yang berbeda. contoh sebelumnya yang sudah ditunjukkan pada Gambar 6, dari arah kiri

dari arah kiri atas ke kiri bawah.

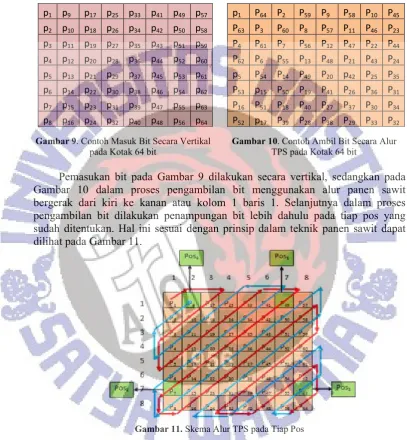

Dalam proses rancangan kriptografi block cipher ukuran blok yang digunakan dengan jumlah 64-bit. Untuk proses memasukkan bit dilakukan dan horizontal, sedangkan pada proses pengambilan sesuai dengan yang telah ditentukan. Dimana pada proses pengambilan bit panah berwarna merah bergerak sebagai urutan proses awal secara menyerong

panah berwarna biru sebagai urutan akhir proses pengambilan bit. rancangan ini yang akan dibahas pada putaran 1, contoh proses pengambilan bit dapat dilihat pada Gambar 7 dan Gambar 8.

Alur Masuk Vertikal Gambar 8. Alur Ambil

yang dirancang yaitu alur untuk pengambilan bit dari kotak

64-dalam proses memanen kelapa dan terdapat pos untuk sehingga memperoleh banyak kombinasi alur yang dapat digunakan. Selain itu, dari arah yang berbeda. Seperti dari arah kiri atas ke

ukuran blok yang digunakan kan bit dilakukan pada proses pengambilan sesuai dengan Dimana pada proses pengambilan bit secara menyerong panah berwarna biru sebagai urutan akhir proses pengambilan bit. Pada roses masuk dan

9

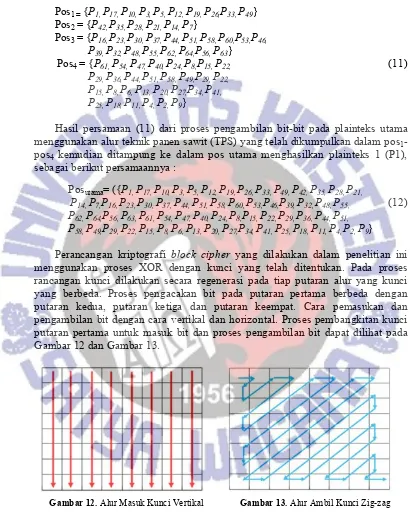

Alur pada teknik tanam sawit digunakan untuk pengacakan karakter plainteks. Secara umum setiap alur disesuaikan dengan 64 blok, dimana setiap bit sepertip1,p2,p3,,p64, maka cara pemasukan dan pengambilan bit untuk alur panen sawit dapat dilihat pada Gambar 9 dan Gambar 10.

p1 p9 p17 p25 p33 p41 p49 p57

Gambar 9. Contoh Masuk Bit Secara Vertikal

pada Kotak 64 bit Gambar 10TPS pada Kotak 64 bit. Contoh Ambil Bit Secara Alur Pemasukan bit pada Gambar 9 dilakukan secara vertikal, sedangkan pada Gambar 10 dalam proses pengambilan bit menggunakan alur panen sawit bergerak dari kiri ke kanan atau kolom 1 baris 1. Selanjutnya dalam proses pengambilan bit dilakukan penampungan bit lebih dahulu pada tiap pos yang sudah ditentukan. Hal ini sesuai dengan prinsip dalam teknik panen sawit dapat dilihat pada Gambar 11.

Gambar 11. Skema Alur TPS pada Tiap Pos

10

dalam pos utama dan setelah itu difilter menjadi 8-bit, sehingga hasil keseluruan 64-bit dapat dilihat pada persamaan berikut:

Pos1 = {P1, P17, P10, P3, P5, P12, P19, P26,P33, P49} Pos2 = {P42, P35, P28, P21, P14, P7}

Pos3 = {P16, P23, P30, P37, P44, P51, P58, P60,P53,P46,

P39, P32, P48, P55, P62, P64,P56, P63}

Pos4 = {P61, P54, P47, P40, P24, P8,P15, P22, (11)

P29, P36, P44, P51, P58, P49,P29, P22,

P15, P8, P6, P13, P20, P27,P34, P41,

P25, P18, P11, P4, P2, P9}

Hasil persamaan (11) dari proses pengambilan bit-bit pada plainteks utama menggunakan alur teknik panen sawit (TPS) yang telah dikumpulkan dalam pos1-pos4 kemudian ditampung ke dalam pos utama menghasilkan plainteks 1 (P1), sebagai berikut persamaannya :

Posutama= ({P1, P17, P10, P3, P5, P12, P19, P26, P33, P49, P42, P35, P28, P21,

P14, P7,P16, P23, P30, P37, P44, P51, P58, P60, P53,P46,P39, P32, P48, P55, (12)

P62, P64,P56, P63, P61, P54, P47, P40, P24, P8,P15, P22, P29, P36, P44, P51,

P58, P49,P29, P22, P15, P8, P6, P13, P20, P27,P34, P41, P25, P18, P11, P4, P2, P9}

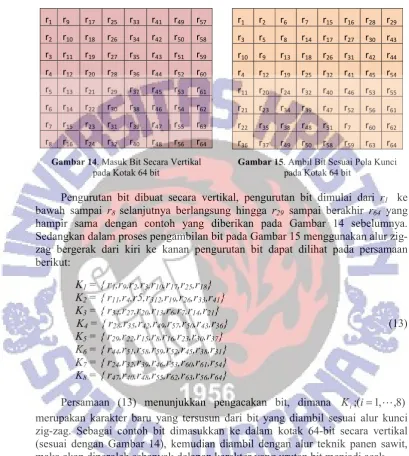

Perancangan kriptografi block cipher yang dilakukan dalam penelitian ini menggunakan proses XOR dengan kunci yang telah ditentukan. Pada proses rancangan kunci dilakukan secara regenerasi pada tiap putaran alur yang kunci yang berbeda. Proses pengacakan bit pada putaran pertama berbeda dengan putaran kedua, putaran ketiga dan putaran keempat. Cara pemasukan dan pengambilan bit dengan cara vertikal dan horizontal. Proses pembangkitan kunci putaran pertama untuk masuk bit dan proses pengambilan bit dapat dilihat pada Gambar 12 dan Gambar 13.

11

r , maka cara pemasukan dan pengambilan bit untuk alur panen sawit

dapat dilihat pada Gambar 14 dan Gambar 15.

Gambar 14. Masuk Bit Secara Vertikal

pada Kotak 64 bit Gambar 15. Ambil Bit Sesuai Pola Kunci pada Kotak 64 bit Pengurutan bit dibuat secara vertikal, pengurutan bit dimulai dari r1 ke bawah sampai r8 selanjutnya berlangsung hingga r29 sampai berakhir r64 yang hampir sama dengan contoh yang diberikan pada Gambar 14 sebelumnya. Sedangkan dalam proses pengambilan bit pada Gambar 15 menggunakan alur zig-zag bergerak dari kiri ke kanan pengurutan bit dapat dilihat pada persamaan maka akan diperoleh sebanyak delapan karakter yang urutan bit menjadi acak.

12

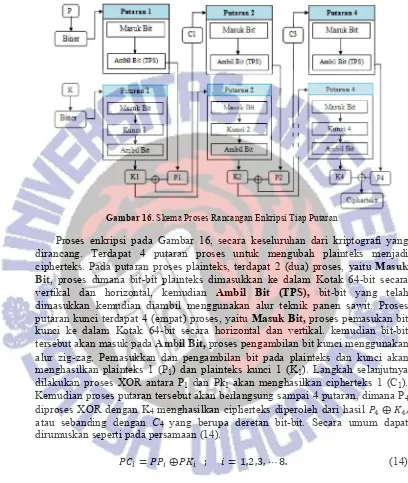

pengambilan bit kunci menggunakan alur zig-zag maka hasil yang didapatkan lebih acak. Proses enkripsi dapat dilihat pada Gambar 16.

Gambar 16. Skema Proses Rancangan Enkripsi Tiap Putaran

Proses enkripsi pada Gambar 16, secara keseluruhan dari kriptografi yang dirancang. Terdapat 4 putaran proses untuk mengubah plainteks menjadi cipherteks. Pada putaran proses plainteks, terdapat 2 (dua) proses, yaitu Masuk Bit, proses dimana bit-bit plainteks dimasukkan ke dalam Kotak 64-bit secara vertikal dan horizontal, kemudian Ambil Bit (TPS), bit-bit yang telah dimasukkan kemudian diambil menggunakan alur teknik panen sawit. Proses putaran kunci terdapat 4 (empat) proses, yaitu Masuk Bit, proses pemasukan bit kunci ke dalam Kotak 64-bit secara horizontal dan vertikal. kemudian bit-bit tersebut akan masuk pada Ambil Bit, proses pengambilan bit kunci menggunakan alur zig-zag. Pemasukkan dan pengambilan bit pada plainteks dan kunci akan menghasilkan plainteks 1 (P1) dan plainteks kunci 1 (K1). Langkah selanjutnya dilakukan proses XOR antara P1 dan Pk1 akan menghasilkan cipherteks 1 (C1). Kemudian proses putaran tersebut akan berlangsung sampai 4 putaran, dimana P4 diproses XOR dengan K4 menghasilkan cipherteks diperoleh dari hasil ⨁ , atau sebanding dengan C4 yang berupa deretan bit-bit. Secara umum dapat dirumuskan seperti pada persamaan (14).

= ⨁ ; = 1,2,3, ⋯ 8. (14)

13

putaran, dimana P1 diproses dengan K1 akan menghasilkan teks plainteks (P) dan teks kunci (K) yang semula.

Secara umum, proses enkripsi dapat dinotasikan plainteks adalah X dan kunci adalah Y, maka dapat dinyatakan plainteks: X={x1,x2,x3…..x8}, n|8, n∈ Z+.

Langkah selanjutnya melakukan proses perhitungan manual untuk membuktikan proses enkripsi dan dekripsi pada alur teknik panen sawit dapat digunakan sebagai kriptografi. Proses enkripsi dan dekripsi menggunakan plainteks “EXTRAJOS” dengan jumlah 8 karakter dan kunci “BERSODAH” dengan jumlah 8 karakter juga.

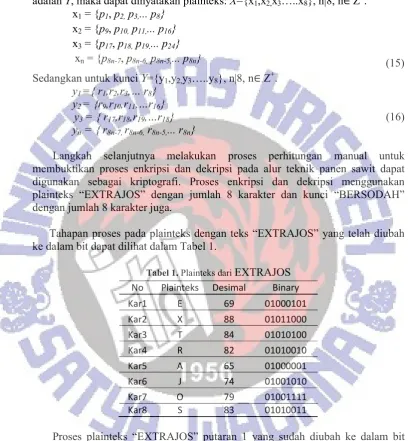

Tahapan proses pada plainteks dengan teks “EXTRAJOS” yang telah diubah ke dalam bit dapat dilihat dalam Tabel 1.

Tabel 1. Plainteks dari EXTRAJOS No Plainteks Desimal Binary

Kar1 E 69 01000101 menggunakan tabel ASCII, sebelumnya sudah dijelaskan pada Gambar 9 proses pemasukan bit ke dalam kotak 64-bit secara vertikal.

14

Tabel 2. Hasil Ambil Bit Plainteks (P1) P1 Desimal Biinary Karakter

Kar 1 37 00100101 %

Tahapan proses pada kunci dengan teks “BERSODAH” yang telah diubah ke dalam bit dapat dilihat dalam Tabel 3.

Tabel 3. Kunci dari BERSODAH No Kunci Desimal Biinary kemudian dilakukan proses pemasukan kotak 64-bit. Dimana sebelumnya sudah dijelaskan proses pemasukan bit pada Gambar 14.

Setelah melakukan proses pemasukan bit ke dalam kotak 64-bit, maka dilakukan proses pengambilan bit di dalam kotak yang sudah terpenuhi 64-bit pada kunci putaran 1 menggunakan alur zig-zag sesuai yang telah dijelaskan pada Gambar 16. Maka menghasilkan kunci 1 (K1) dapat dilihat pada Tabel 4.

15

kar 7 114 01110010 r

kar 8 66 01000010 B

Setelah selesai melakukan proses enkripsi putaran 1 pada plainteks dan kunci hingga menghasilkan P1 dan K1, maka dilakukan proses XOR antara P1 dan K1 yang menghasilkan C1. Dimana sebelumnya sudah dijelaskan pada persamaan (14) dapat dilihat pada Tabel 5.

Tabel 5. Hasil XOR P1 dan K1

Hasil enkripsi plainteks pada putaran 1 didapat dari proses pemasukkan secara vertikal dan pengambilan alur teknik panen sawit, kemudian di-XOR antara P1 dengan K1 yang menghasilkan C1 (FF,¥!Đg,Ð). Selanjutnya akan diproses pada putaran 2, putaran 3 dan terakhir putaran 4. Begitu juga dengan kunci diproses pemasukan secara vertical dan horizontal dengan pengambilan menggunakan alur zig-zag. Dimana kunci menpunyai aturan atau pola sendiri. Proses pemasukan dan pengambilan bit pada kunci putaran 1 menghasilkan K1 diproses hingga putaran 4. Selisih Perbandingan Tiap Putaran cipherteks dapat dilihat pada Tabel 6.

Tabel 6. Selisih Perbandingan Tiap Putaran

Input-i Desimal Hex Karakter

69,120,84,82,65,74

,79,83 45,78,54,52,41,4A,4F,53 E,X,T,R,A,J,O,S

Put1 12,44,165,33,208,103,44,216 C,2C,A5,21,D0,67,2C,D8 ♀,,,¥,!,Ð,g,,,Ð

Put2 14,232,225,88,117,215,213,202 E,E8,E1,58,75,D7,D5,CA ♫,è,á,X,u,×,Õ,Ê

Put3 51,171,228,4,22,81,80,194 33,AB,E4,4,16,51,50,C2 3,«,ä,,,,P,Â

16

Rancangan untuk putaran akhir atau putaran 4 yang sudah diproses dan di-XOR dengan kunci 4 menghasilkan cipherteks, kemudian dijadikan perbandingan antara plainteks awal dengan hasil cipherteks dapat dilihat pada grafik Gambar 17.

Gambar 17. Hasil Enkripsi TPS

Dekripsi dilakukan dengan melakukan proses kebalikan dari proses enkripsi. Dimana kunci diregenerasi terlebih dahulu dengan melakukan proses putaran 1 sampai putaran 4. Sebelum melakukan proses XOR, pola pengambilan bit menjadi pola pemasukan dan pola pemasukan menjadi pola pengambilan. Hasil dari kebalikan proses itu akan menghasilkan C3 dan K3. Selanjutnya akan dilakukan proses XOR sampai plainteks diperoleh kembali. Pengujian ini menunjukkan bahwa rancangan kriptografi dapat melakukan proses enkripsi dan dekripsi, maka rancangan telah memenuhi dua dari 5-tuple Stinson untuk sebuah kriptosistem.

Pembuktian Sebagai Kriptosistem, dijelaskan Kriptografi dapat dikatakan sebagai sebuah teknik kriptografi jika memenuhi 5-tuple yaitu P, C, K, E, dan D [9]. Akan ditunjukkan bahwa perancangan ini memenuhi kelima (5-tuple). P adalah himpunan berhingga dari plainteks. Dalam penelitian perancangan ini menggunakan 256 karakter yang diambil dari table ASCII, himpunan plainteks pada alur Teknik Panen Sawit merupakan himpunan berhingga. C adalah himpunan berhingga dari cipherteks. Cipherteks dihasilkan dalam 256 karakter ASCII. K, keyspace adalah himpunan berhingga dari kunci. Jumlah ruang kunci yang dipakai dalam perancangan ini adalah 256 karakter yang diambil dari tabel ASCII. Sehingga ruang kunci merupakan himpunan berhingga . E, enkripsi dan D, dekripsi, setiap ℯ ∶ ⟶ dan ∶ ⟶ adalah fungsi sedemikian hingga ℯ ( ) = untuk setiap plainteks . Pembahasan sebelumnya telah membahas proses enkripsi dan dekripsi sehingga telah memenuhi tuple E dan D. Karena telah memenuhi kelima kondisi maka Alur Teknik Panen Sawit merupakan sebuah sistem kriptografi.

17

Nilai keacakan dihitung berdasarkan Persamaan (6) dan nilai deferensiasi pada Persamaan (9) yang telah diberikan pada bagian sebelumnya. Karena kriptografi AES merupakan kriptografi simetris yang mempunyai pola tingkat keacakan yang baik. Maka dilakukan percobaan tingkat keacakan dengan plainteks (INDOM13 SELÈR@KU) dan kunci (BERSODAH). Plainteks dipilih dengan variasi abjad, angka, dan simbol, hal ini agar inputan akan bervariasi terutama untuk nilai ASCII yang diperoleh. Hasil pengujian ditunjukkan dengan grafik pada Gambar 18.

Gambar 18. Grafik Perbandingan Rancangan TPS dengan AES-128

Hasil perbandingan kriptografi TPS yang telah dirancang dengan kriptografi AES-128, dimana tingkat keacakan pada cipherteks dan AES-128 memiliki kecenderungan membawa nilai desimal cipherteks diatas dari plainteks. Untuk perhitungan nilai rata-rata AES -43,9262 dengan nilai diferensiasi data -0,55151, sedangkan nilai rata-rata rancangan teknik panen sawit TPS -80,1875 dengan nilai diferensiasi data -0,74068.

Pengujian selanjutnya adalah melakukan proses enkripsi untuk plainteks yang sama. Pemilihan plainteks yang sama bertujuan untuk melihat seberapa baik rancangan kriptografi TPS mengacak plainteks. Sama dengan pengujian sebelumnya, tetap dibandingkan dengan AES-128.

18

Gambar 19. Grafik Hasil Perbandingan TPS dengan AES-128 Menggunakan Karakter Simetris

Berdasarkan grafik pada Gambar 19, terlihat jelas AES-128 sangat konsisten untuk mengacak plainteks dengan karakter simetris. Hasil ini dapat dilihat bahwa dari pengujian TPS menggunakan karakter yang diberikan, menghasilkan grafik yang berpola ulang untuk kelipatan 8 karakter. Hal tersebut menjelaskan bahwa TPS mampu menahan 8 karakter yang sama dengan asumsi tidak dipetakan pada karakter yang sama. Nilai keacakan pada pengujian ini untuk TPS sebesar -160,875 dan AES-128 sebesar -97,25. Nilai diferensiasi data yang dihasilkan TPS sebesar -0,63611111 dan AES-128 sebesar -0,390277778.

5. Simpulan

Berdasarkan pembahasan penulis, perancangan kriptografi block cipher

berbasis teknik panen sawit dapat melakukan proses enkripsi dan dekripsi. Hal inisudah memenuhi syarat 5-tuple dari stinson sebagai sebuah kriptosistem, sehingga dapat dijadikan sebuah sistem kriptografi.

Dari hasil rata-rata keacakan yang didapat pada proses enkripsi rancangan pola teknik panen sawit -0,7406 dan nilai rata-rata keacakan AES -0,5515. Selain itu dapat digunakan sebagai algoritma alternatif untuk mengamankan pesan. Oleh karena itu dapat dikatakan perancangan kriptografi ini dapat dijadikan sebuah metodologi dalam menciptakan kriptografi simetris.

6. Daftar Pustaka

[1] Schneier, Bruce, 1996, Applied Cryptography, Second Edition, New York: John Wiley and Sons.

[2] Sandy, Alfian, 2012. Kriptografi dan Keamanan Informasi.

http://www/ilmukriptografi.org/2012/04/25/kriptografi-simetrik-dasar-block-cipher/ (diakses pada tanggal 23 Mei 2015).

[3] Primanio, 2007. Pemanfaatan Kembali Kriptografi Klasik dengan melakukan Modifikasi Metode-Metode Kriptografi yang ada,

19

http://informatika.stei.itb.ac.id/~rinaldi.munir/Matdis/2006-2007/Makalah/Makalah0607-53.pdf (diakses tanggal 24 April 2015).

[4] Dafid, 2006. Kriptografi Kunci Simetris Dengan Menggunakan Algoritma Crypton, Jurnal Ilmiah STIMIK GI MDP, Volume 2 Nomor 3, Oktober 2006.

[5] Setiawan, A.N.,Wowor A.D. 2015. Perancangan Algoritma pada Kriptografi

Block Cipher dengan Teknik Langkah Kuda dalam Permainan Catur.

Prosiding Seminar Teknik Informatika dan Sistem Informasi. Bandung. [6] Selent, Douglas. 2010. Advanced Encryption Standard. InSight: Rivier

Academic Journal. Volume 6, Number 2, Fall 2010 [7] Munir, Rinaldi, 2006. Kriptografi, Bandung: Informatika.

[8] Ariyus, Dony. 2006. Kriptografi Keamanan Data dan Komunikasi. Yogyakarta: Graha Ilmu

[9] Stinson, D. R., 1995. Cryptography: Theory and Practice. CRC Press, Boca Raton, London, Tokyo.

[10] Setiawan, D.S., 2014. http://www.bijibersemi.com/2014/05/cara-terbaik-memanen-kelapa-sawit.html (diakses tanggal 8Juni 2015).