Vol. 18 No. 2 Mei 2015

ISSN 1410 - 7422

Editor Utama: SuriyadiEditor Pelaksana: Supriyanto

Editor: Bambang Winarno, Bernadetta Anita J.S., Eqmond Dantes Sitompul, Kusumadi, Markus Sipayung, Joko Kusmanto

Layout: Ermidianta Aritonang Alamat Redaksi:

Jalan Almamater No.1 Kampus USU Medan 20155

Telp. (061) 8211235, 8210371 (Psw. 208) Fax: (061) 8215845, 8213951 E-mail: [email protected]

DAFTAR ISI

DITERBITKAN OLEH POLITEKNIK NEGERI MEDAN

Analisis Pelatihan dan Pengembangan Disiplin Kerja Serta Kompensasi Terhadap Produktivitas Karyawan pada PT Alfa Scorpii Cabang Setia Budi Medan Erwin Siswanto, Zahari Zen &

Iskandarini 1 - 10

Analisis Penilaian Kualitas Kandidat Dalam Sistem Rekrutmen dan Seleksi Terhadap Penempatan Jabatan pada PT Bank Sumut Easter Magdalena Sinaga, Chairul Muluk, dan Sugiharto

Pujangkoro 11 - 25

Implementasi Algoritma Lz77 Dalam Kompresi File Berbasis Android Ismael & Ali

Anmaruddin 26 - 40

Penerapan Metode Vigenere Dalam Menyandikan Informasi di Database Sql Server Kadri

Yusuf 41 - 46

Analisis Kualitas Pelayanan Keluarga Berencana (KB) pada Badan Keluarga Berencana dan Pemberdayaan Perempuan Kabupaten Padang Lawas Utara Lely Efrianti, Nazaruddin &

Iskandarini 47 – 62

Analisis Pengaruh Kualitas Pelayanan Terhadap Visit Dalam Upaya Peningkatan

ABSTRAK

KATA KUNCI: PENDAHULUAN

PENERAPAN METODE VIGENERE DALAM

MENYANDIKAN INFORMASI DI DATABASE SQL

SERVER

Kadri Yusuf

Di dalam manajemen penyimpanan data di kampus, Politeknik Negeri Medan masih menggunakan program Excel untuk menyimpan data Mahasiswa. Hal ini tentunya menjadi lubang keamanan sehingga orang yang tidak bertanggung jawab dapat menyalahgunakan data tersebut. Dalam penelitian ini menjelaskan mengenai keamanan pada data yang disimpan pada basis data sehingga orang yang tidak berkepentingan tidak dapat dibaca atau diambil. Berdasarkan berbagai pertimbangan-pertimbangan tersebut maka dalam pembuatan jurnal ini memilih judul “Penerapan Metode Vigenere dalam Menyandikan Informasi Didatabase SQL Server”.

Kriptografi, Affine Cipher, Substitusi Cipher

Aplikasi kriptografi merupakan aplikasi yang paling sering digunakan untuk mengamankan informasi, informasi yang diamankan bisa berupa file video, audio, gambar dan juga teks, pengamanan bisa dilakukan dengan banyak cara dan menggunakan banyak metode dengan tingkat keamanan yang berbeda mulai dari penggunaan kriptografi klasik sampai penggunaan kriptografi modern seperi AES, DES, RSA, Cipher, Permutasi, dan lainnya.

Encryption adalah pekerjaan mengubah teks terang menjadi teks tersandi/ suatu metode yang digunakan untuk mengkodekan data sedemikian rupa sehingga keamanan informasinya terjaga dan tidak dapat dibaca tanpa di dekripsi/ Suatu pesan dibuat seolah tidak bermakna dengan merubahnya menurut prosedur tertentu. Enkripsi menggunakan algoritma tertentu untuk mengacak pesan. Umumnya algoritma enkripsi dapat dibagi menjadi dua kelompok: algoritma untuk private key system dan algoritma untuk public key system. Contoh untuk algoritma yang digunakan di private key system adalah DES dan IDEA, sedangkan contoh algoritma yang digunakan di public key system adalah RSA dan ECC.

Kriptografi merupakan ilmu yang mempelajari tentang pengamanan data atau informasi, dalam kriptografi banyak ditemukan metoda-metoda kriptografi. Namun dengan adanya teknik Brute Force, sebuah enkripsi dapat ditembus keamanan data nya

Kriptografi

Kriptografi merupakan seni dan ilmu menyembunyikan informasi dari penerima yang tidak berhak. Kata kriptografi berasal dari kata Yunani kryptos (tersembunyi) dan graphein (menulis). Cryptanalysis adalah aksi untuk memecahkan mekanisme kriptografi dengan cara mendapatkan plaintext atau kunci dari ciphertext yang digunakan untuk mendapatkan informasi berharga kemudian mengubah atau memalsukan pesan dengan tujuan untuk menipu penerima yang sesungguhnya. Encryption adalah mentransformasi data kedalam bentuk yang tidak dapat terbaca tanpa sebuah kunci tertentu. Tujuannya adalah untuk meyakinkan privasi dengan menyembunyikan informasi dari orang-orang yang tidak ditujukan, bahkan mereka yang memiliki akses ke data terenkripsi. Dekripsi merupakan kebalikan dari enkripsi, yaitu transformasi data terenkripsi kembali ke bentuknya semula.

Enkripsi dan dekripsi pada umumnya membutuhkan penggunaan sejumlah informasi rahasia, disebut sebagai kunci. Untuk beberapa mekanisme enkripsi, kunci yang sama digunakan baik untuk enkripsi dan dekripsi, untuk mekanisme yang lain, kunci yang digunakan untuk enkripsi dacn dekripsi berbeda. Dua tipe dasar dari teknologi kriptografi adalah symmetric key (secret/private key) cryptography dan

asymmetric (public key) cryptography. Pada symmetric key cryptography, baik

pengirim maupun penerima memiliki kunci rahasia yang umum.

Digital signature (tanda tangan digital) mengikat dokumen dengan

kepemilikan kunci tertentu, sedangkan digital timestamp mengikat dokumen dengan pembuatnya pada saat tertentu. dengan kepemilikan kunci tertentu, sedangkan digital timestamp mengikat dokumen dengan pembuatnya pada saat tertentu.

Analisa Permasalahan

Dalam menyimpan data mahasiswa Dalam menyimpan data mahasiswa dengan atribut Npm, nama, jenis kelamin, agama, dan alamat biasanya langsung disimpan dalam database. Namun data tersebut dapat dengan muda dilihat dari database. Dengan demikian dapat dengan mudah dilihat oleh orang yang tidak berkepentingan.

Analisa Sistem Yang Dibangun

Perancangan Sistem yang akan dibangun menggunakan metode substitusi yaitu: Vigenere Cipher. Dengan menggunakan metode ini, informasi dalam database akan sulit dibaca. Data yang akan diamankan dalam sistem ini adalah data mahasiswa. Data mahasiswa tersebut adalah NPM, Nama, Alamat Agama, Jenis Kelamin, Prodi, dan lain-lain (NPM digunakan untuk primary key dan tidak di enkripsi). Data tersebut akan disimpan dalam database. Setelah itu, data/informasi yang ada pada database akan dienkrip seluruhnya menggunakan satu kunci enkripsi. Setelah dienkripsi, maka tampilan data pada list view akan berubah menjadi acak (data tidak

sebenarnya).

Algoritma Vigenere Cipher

Adapun skema enkripsi dan dekripsi yang digunakan

untuk memperkuat penyimpanan data, yaitu:

a.

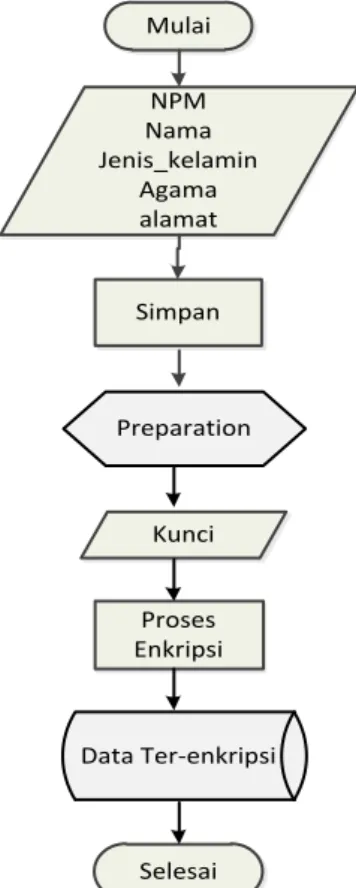

Flowchart Enkripsi

Mulai NPM Nama Jenis_kelamin Agama alamat Proses Enkripsi Selesai Kunci Data Ter-enkripsi Simpan PreparationGambar 1. Flowchart Skema Proses Enkripsi Algoritma Vigenere Cipher

Pada gambar flowchart diatas dapat dijelaskan proses enkripsi sebagai berikut:

1. Masukkan NPM, Nama, Jenis Kelamin, Agama dan Alamat 2. Simpan kedalam database

3. Proses mepersiapkan penyimpanan sebagai tempat pengolahan data 4. Masukkan kunci untuk meng-enkripsi

5. proses enkripsi data dalam tabel 6. Data dalam tabel sudah dienkripsi 7. Data tersimpan ke database b. Flowchart Deskripsi

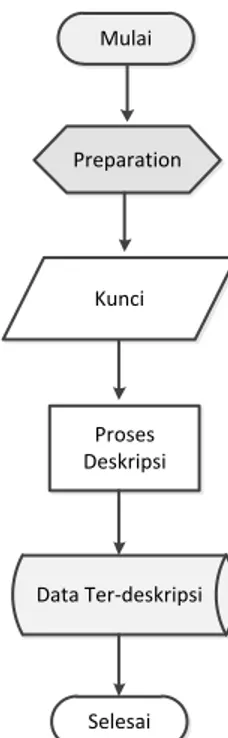

Dalam rancangan Flowchart dimulai memasukkan NPM kemudian dipanggil dari database. Setelah itu masukkan kunci lalu dilakukan proses deskripsi.

Mulai Selesai Proses Deskripsi Kunci Data Ter-deskripsi Preparation

Gambar 2. Flowchart Skema Proses Dekripsi Algoritma Vigenere

Pada gambar flowchart diatas dapat dijelaskan proses deskripsi sebagai berikut:

1. Proses mepersiapkan penyimpanan sebagai tempat pengolahan data

2. Masukkan kunci untuk mengembalikan data 3. Proses pengubahan kedalam tulisa asli (plaintext) 4. Data didalam database sudah ter-deskripsi c. Proses Enkripsi

Teknik dari substitusi Vigenere dilakukan menggunakan angka dengan menukarkan huruf dengan angka.

Tabel 1. Konversi Vigenere ke Angka

A B C D E F G H I J K L M 0 1 2 3 4 5 6 7 8 9 10 11 12

N O P Q R S T U V W X Y Z

13 14 15 16 17 18 19 20 21 22 23 24 25

Algoritma Vigenere dengan teknik angka menggunakan tabel pemindahan huruf ke angka dimana huruf yang dimulai dari huruf A akan dipindahkan menjadi angka 0. Sementara huruf B menjadi angka 1 dan selanjutnya akan berakhir pada angka 25. Di bawah ini merupakan contoh proses enkripsi dengan data yang dienkripsi yaitu: Nama.

Contoh:

Plaintext : Langgeng Restuono

Kunci : mahasiswa

Maka untuk mendapatkan ciphertextnya adalah tulisan plaintext diubah ke dalam bentuk angka seperti pada tabel konversi di bawah ini:

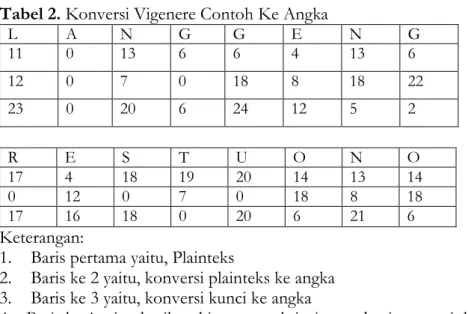

Tabel 2. Konversi Vigenere Contoh Ke Angka

L A N G G E N G 11 0 13 6 6 4 13 6 12 0 7 0 18 8 18 22 23 0 20 6 24 12 5 2 R E S T U O N O 17 4 18 19 20 14 13 14 0 12 0 7 0 18 8 18 17 16 18 0 20 6 21 6 Keterangan:

1. Baris pertama yaitu, Plainteks

2. Baris ke 2 yaitu, konversi plainteks ke angka 3. Baris ke 3 yaitu, konversi kunci ke angka

4. Baris ke 4 yaitu, hasil perhitungan enkripsi metode vigenere cipher

Pada baris kedua merupakan hasil konversi plaintext ke dalam bentuk angka. Untuk baris ketiga didapat dari konversi kunci yang diulang sampai tulisan plaintext berakhir. Pada baris keempat merupakan hasil penjumlahan antara baris kedua dan ketiga. Jika hasil penjumlahan berada di atas 26 maka akan diulang kembali ke huruf A. setelah hasil penjumlahan didapat, maka angka kembali dikonversi ke huruf sehingga didapat ciphertextnya adalah: XAUGYMFC RQSAUGVG

Implementasi Sistem

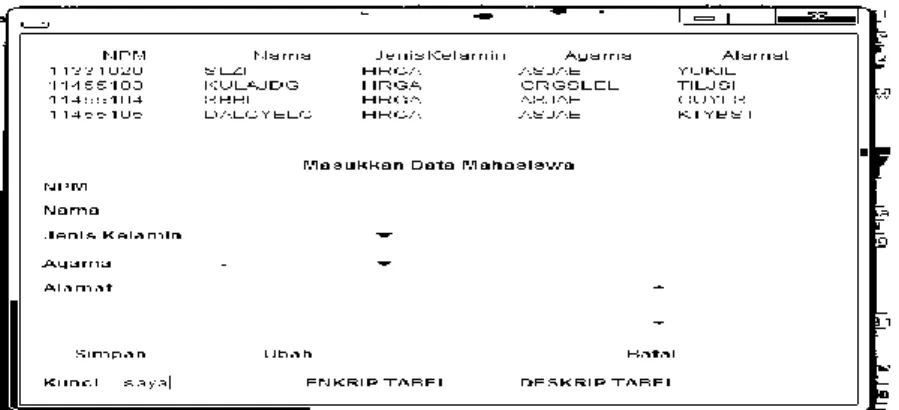

Tampilan Enkripsi/Deskripsi

Form ini merupakan form enkripsi/deskripsi yang berfungsi untuk menyembunyikan data yang ada pada tabel menjadi tulisan yang disandikan menggunakan algoritma Vigenere Cipher. Untuk menyandikan tabel menggunakan algoritma Vigenere, maka terdapat kunci sebagai syarat penggunaan algoritma vigenere tersebut. Berikut tampilan form Enkripsi dan Deskripsi menggunakan algoritma Vigenere Cipher

KESIMPULAN

RUJUKAN

Gambar 3. Tampilan Informasi Asli

Berikut merupakan tampilan hasil enkripsi informasi dengan menggunakan kunci enkripsi.

Gambar 4. Tampilan Hasil Enkripsi

Berdasarkan pembahasan dan evaluasi dari bab-bab terdahulu dan teori yang ada, dan setelah dilakukannya pengujian, maka penulis dapat mengambil kesimpulan sebagai berikut:

a. Aplikasi enkripsi yang telah dibuat dapat meng-enkripsi semua data pada table dengan menggunakan 1 kunci dan menampilkan hasil enkripsi pada list view.

b. Dalam menggunakan kriptografi, hanya kunci yang tetap dijaga kerahasiaannya. Algoritmanya dapat diketahui oleh siapapun tanpa mempengaruhi keamanannya.

c. Kunci yang digunakan dapat berbeda-beda, tidak harus sama tetapi kunci enkripsi dan melakukan deskripsi harus sama

Doni Ariyus. 2005. Computer Security. Yogyakarta: Andi.

Doni Ariyus. 2005. Kriptografi Keamanan Data dan Komunikasi. Yogyakarta: Graha Ilmu.

Made Sudarma. 2012. Konsep Pemrograman Komputer. Bali: Udayana University Press.

Mulkan Syarif. 2015. Bermacam Project Java dengan IDE Netbeans. Yogyakarta: Andi.