hal1

PEMBANGUNAN APLIKASI PENJURIAN KOMPETISI KEAMANAN JARINGAN

MODEL “

DEATH MATCH

”

Albert Sagala1, Lusiana Parhusip2

Program Studi Teknik Komputer,Institut Teknologi Del

Jl. Sisingamangaraja, Sitoluama, Laguboti, Toba Samosir, Sumatera Utara Telp. +62 632 331234, Faks. +62 632 331116

E-mail: [email protected], [email protected]

ABSTRAK

Tujuan penulisan paper ini adalah untuk membahas tentang: 1) apa itu kompetisi keamanan jaringan, 2) apa itu kompetisi keamanan jaringan model Death Match, 3) bagaimana analisis aplikasi penjurian kompetisi keamanan jaringan, 4) bagaimana implementasi aplikasi penjurian kompetisi kemanan jaringan, 5) apa keuntungan aplikasi penjurian kompetisi kemanan jaringan.Hasil review dari berbagai kompetisi kemanan jaringan yang pernah dilakukan di Indonesia menunjukkan bahwa proses scoring pada saat kompetisi kurang efisien. Teknik penilaian laporan tiap peserta membutuhkan waktu yang lama. Selain masalah waktu, fairness juga menjadi kelemahan dari kompetisi keamanan yang sudah pernah ada, dimana juri mengetahui identitas laporan yang dinilai.Pembangunan Aplikasi Penjurian Kompetisi Keamanan Jaringan menghasilkan sebuah aplikasi berbasis web yang memberikan keefisienan waktu dalam hal penilaian dan fairness untuk sebuah kompetisi keamanan jaringan. Penggunaan aplikasi Penjurian Kompetisi Keamanan jaringan akan memberikan kemudahan bagi semua pihak yang terlibat dalam kompetisi keamanan jaringan seperti, panitia, peserta.

Kata Kunci: kompetisi keamanan jaringan, death match, scoring,blue team, red team

1. PENDAHULUAN

Kompetisi kemanan jaringan adalah kompetisi yang bertujuan untuk menguji kemampuan pengguna komputer dalam hal administrasi jaringan, keamanan sistem informasi, celah keamanan perangkat lunak pada sistem, dalam waktu yang terbatas untuk membiasakan diri dengan kehidupan sehari-hari mengenai keamanan jaringan dan sistem keamanan server [1][2][3][4].

Kompetisi model ‘Death Match’ adalah kompetisi hacking dalam jaringan lokal (local area network) dimana setiap peserta kompetisi akan berusaha untuk melakukan konfigurasi untuk menutupi celah keamanan yang ada terhadap server sendiri dan hacking terhadap server lawan.

Saat ini, pengembangan aplikasi atau

softwaresangat diperlukan untuk memberikan kemudahan bagi user dalam melakukan sebuah proses manual, termasuk proses penjurian atau pemberian nilai pada kompetisi keamanan jaringan yang ada saat ini, masih dilakukan dengan manual dan membutuhkan waktu yang lama. Pembangunan Aplikasi Penjurian Kompetisi Kemanan Jaringan Model ‘Death Match’ adalah aplikasi yang dikembangkan untuk memberikan kemudahan bagi peserta memberikan laporan, dan juri memberikan penilaian[2].

Efisien dan fairness adalah 2 keuntungan yang bisa diperoleh dengan adanya aplikasi Penjurian Kompetisi ini, seperti yang akan dibahas selanjutnya.

2. PERMASALAHAN

Aplikasi Penjurian Kompetisi Keamanan JaringanModel Death Match dikembangkan untuk memecahkan masalah berikut:

1. Pemberian laporan (transfer report) masih menggunakan USB.

2. Teknik pemberian penilaian untuk laporan peserta memerlukan waktu yang lama dikarenakan juri dapat memberikan penilaian jika kompetisi sudah selesai.

3. Selama kompetisi berlangsung, juri tidak melakukan apa-apa karena belum mendapatkan laporan.

4. Pada kompetisi keamanan jaringan yang ada sekarang ini, juri mengetahui laporan siapa yang sedang diperiksa, dan nama peserta yang akan diberikan nilai (fairness).

3. PEMBAHASAN

Pada bagian ini akan dibahas mengenai proses bisnis pada aplikasi, durasi waktu kompetisi dan perangkat-perangkat yang digunakan untuk membangun aplikasi Penjurian Kompetisi Keamanan Jaringan Model Death Match.

3.1 Gambaran Umum Aplikasi

Pada bab ini dijelaskan mengenai deskripsi secara umum aplikasi Penjurian Kompetisi Keamanan Jaringan Model Death Match. Bagian-bagian yang dijelaskan mencakup ruang lingkup, proses bisnis, prosedur dari setiap proses bisnis.

Aplikasi Penjurian Kompetisi Keamanan JaringanModel Death Match adalah aplikasi berbasis

peserta kompetisi dan pemberian nilai oleh juri untuk tiap laporan peserta.

Dalam kompetisi Keamanan jaringan ada 3 pihak yang terlibat[5]:

1. Peserta Kompetisi (Blue Team)

Blue team adalah peserta kompetisi yang bertujuan memenangkan kejuaraan kompetisi, dengan cara mengumpulkan poin sebanyak mungkin.

2. Juri (White Team)

Aktor yang bertugas sebagai pemberi nilai kepada peserta kompetisi yang bersifat independen. White Team harus mampu memberikan penilaian yang adil terhadap seluruh peserta dengan menggunakan panduan penilaian yang akan diberikan. 3. Penyerang (Red Team)

Red Team adalah aktor yang bertugas

sebagai professional security

pentest.RedTeam akan melakukan serangan pada Blue Team dengan menggunakan beberapa semi-auto scriptdan auto script

yang disediakan saat kompetisi berlangsung.

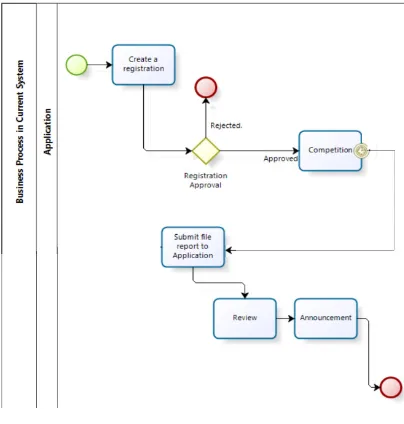

Target aplikasi yang dibangun adalah membantu peserta kompetisi mengumpulkan laporan, dan mempercepat proses pemberian nilai kepada peserta yang dianggap terlalu lama pada aplikasi yang ada saat ini. Aplikasi ini mengubah proses pemberian nilai dan pengumpulan dokumen laporan oleh peserta, dari manual menjadi online. Pemberian nilai dan pengumpulan dokumen dilakukan langsung melalui aplikasi. Pada gambar 1, dijelaskan proses utama aplikasi Penjurian Kompetisi Keamanan jaringan.

Gambar 1: Bisnis proses aplikasi

Untuk lebih jelasnya tentang gambar di atas akan di jelaskan di bawah ini:

a) Create a registration

Registrasi calon peserta dilakukan pada aplikasi Penjurian Kompetisi Keamanan jaringan.

b) Registration Approval

Administrator akan melakukan persetujuan terhadap registrasi yang dilakukan calon peserta.

c) Competition

Competition adalah kompetisi yang

dilaksanakan dan diikuti oleh semua peserta yang telah diterima oleh Admin untuk ikut berkompetisi.

d) Submit file to Application

Saat kompetisi sedang berlangsung peserta akan mengunggah laporan. Dalam laporan tersebut, peserta harus mendeskripsikan dengan jelas setiap serangan atau pertahanan yang mereka lakukan.

e) Review

File yang telah di unggah oleh peserta akan

di-reviewdan dinilai oleh beberapa whiteteamyang telah ditentukan oleh Administrator.

f) Announcement

Announcementadalah pengumuman dari hasil penilaian yang dilakukan white team.Pemenang kompetisi ditentukan berdasarkan nilai yang paling tinggi.

3.1.1 Ruang Lingkup

Ruang lingkupaplikasi yang dibangun adalah peserta harus bisa mengunggah file laporan, dan juri harus bisa men-download file laporan tersebut untuk selanjutnya di review dan diberikan nilai.

3.1.2 Proses Bisnis Aplikasi

Proses bisnis pada aplikasi Penjurian Kompetisi Keamanan jaringan terbagi menjadi empat, yaitu: 1. Proses bisnis Penambahan Registered user

1. Administrator login ke aplikasi.

2. Administrator memilih menu Approval

user.

3. Administrator mengecek apakah data user

sesuai syarat.

4. Registered user baru disimpan di database. 5. Administrator logout atau tidak dari

aplikasi.

2. Proses bisnis Pengunggahan Laporan 1. Userlogin ke aplikasi.

2. User memilih menu Competition.

3. User memilih kategori file laporan yang akan di-upload.

4. User mencari file laporan yang akan

di-upload.

5. Mengungah file laporan.

6. Laporan tersimpan di server dan detail dari file disimpan di database.

7. Userlogout atau tidak dari aplikasi.

hal3 2. User memilih file laporan yang ingin

diunduh.

3. Proses pengunduhan akan berjalan. 4. Laporan terunduh.

5. User meng-input nilai untuk file yang telah terunduh.

6. Userlogout atau tidak dari aplikasi.

4. Proses bisnis Pendaftaran

1. Userguest mengunjungi website. 2. User memilih menu Register.

3. User mengisi form yang telah tersedia pada

website.

4. User mengirim data kelompok yang telah diisi.

5. User menerima notifikasi Approval dari admin.

6. Userlogin atau keluar dari aplikasi. 3.1.3 Prosedur

Prosedur dari setiap proses bisnis aplikasi yang akan dibangun adalah file laporan yang akan diunggah peserta kompetisi keamanan jaringanharus menentukankategori dari file laporan, apakah attack

atau defense sehingga whiteteamtepat dalam memberikan nilai.

3.1.4 Durasi Waktu Kompetisi

Pada aplikasi yang akan dibangun, durasi waktu kompetisi adalah 5 jam. Kompetisi dibagi menjadi dua tahap, yaitu:

1. Tahap hardening yang akan dilakukan 1 jam dimana setiap peserta melakukan defend

terhadap active servicemasing-masing dan mencari vulnerability dari active service peserta lain. Laporan setiap peserta di-upload ke

aplikasi sebelum waktu hardening

selesai.Laporan tersebut dapat langsung dinilai oleh juri dan nilai di-input ke aplikasi pada saat pertandingan tahap dua dilakukan.

2. Tahap kompetisi Attact and Defend, peserta kompetisi dan red team (attacker) melakukan

attack ke active service peserta kompetisi keamanan jaringan dan peserta akan melakukan

defend terhadap serangan dari red team dan blue team lain selama 4 jam. Pada saat pertandingan,

blue teamjuga dapat meng-upload laporan yang sudah disusun dan langsung dapat dinilai oleh

white team.Nilai yang dimasukkan setiap white team ke aplikasi akan langsung dihitung oleh aplikasi. Peserta yang mendapatkan nilai paling tinggi ditetapkan sebagai pemenang.

3.2 Deskripsi Aplikasi

Pada bab ini dideskripsikan secara umum aplikasi yang akan dibangun. Bagian-bagian yang dijelaskan mencakup fungsi utama aplikasi, karakteristik pengguna, batasan aplikasi, dan lingkungan aplikasi.

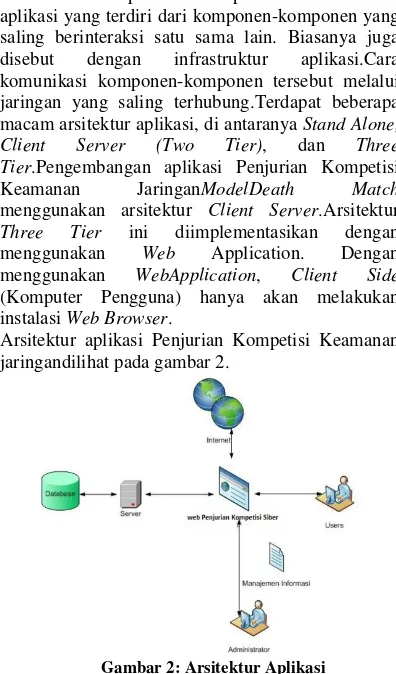

3.2.1 Arsitektur Aplikasi

Arsitektur aplikasi merupakan suatu desain aplikasi yang terdiri dari komponen-komponen yang saling berinteraksi satu sama lain. Biasanya juga disebut dengan infrastruktur aplikasi.Cara komunikasi komponen-komponen tersebut melalui jaringan yang saling terhubung.Terdapat beberapa macam arsitektur aplikasi, di antaranya Stand Alone, Client Server (Two Tier), dan Three Tier.Pengembangan aplikasi Penjurian Kompetisi

Keamanan JaringanModelDeath Match

menggunakan arsitektur Client Server.Arsitektur

Three Tier ini diimplementasikan dengan

menggunakan Web Application. Dengan

menggunakan WebApplication, Client Side

(Komputer Pengguna) hanya akan melakukan instalasi Web Browser.

Arsitektur aplikasi Penjurian Kompetisi Keamanan jaringandilihat pada gambar 2.

Gambar 2: Arsitektur Aplikasi

3.2.2 Fungsi Utama Aplikasi

Fungsi utama dari aplikasiyang akan dibangun adalah:

1. Menyediakan fungsi Register

Fungsi ini memungkinkan guest untuk mendaftar menjadi peserta pada kompetisi. 2. Menyediakan fungsi Login

Fungsi ini digunakan untuk mengenali user

sebagai peserta, juri,guest dan

administrator.Jika fungsi ini dijalankan maka

username dan password dari user disesuaikan dengan yang ada pada database server. Apabila tidak sesuai akan keluar notifikasi pada aplikasi. 3. Menyediakan fungsi UploadReport

Fungsi ini memungkinkan user (blueteam) untuk mengunggah dokumen.

4. Menyediakan fungsi Download Report

Fungsi ini memungkinkan user (whiteteam) untuk mengunduh dokumen.

5. Menyediakan fungsi InputScore

Fungsi ini memungkinkan whiteteamuntuk memberikan nilai terhadap peserta yang telah mengunggah dokumennya.

Fungsi ini memungkinkan admin untuk menerima atau menolak user yang telah mendaftar.

7. Menyediakan fungsi menampilkan

nilaihardening.

8. Menyediakan fungsi menampilkan total nilai tiap peserta.

3.2.3 Karakteristik Pengguna Aplikasi

Karakteristik pengguna dalam Aplikasi Penjurian Kompetisi Keamanan jaringan, dijelaskan pada tabel 1 berikut.

Tabel 1: Karakteristik Pengguna Aplikasi

Pengguna Hak Akses

Guest Melihat pengumuman, mendaftar jadi peserta dan melihat peserta yang telah

diterima.

Blueteam Mengunggah dokumen, melihat pengumuman.

Whiteteam Mengunduh file laporan dan memberikan nilai terhadap laporan.

Administrator Mengunduh laporan, mengunggah laporan, melakukan approval terhadap pendaftar.

3.2.4 Batasan Aplikasi

Berikut adalah batasan yang dimiliki oleh aplikasi:

a) Jenis dokumen yang diunggah adalah .doc, .docx, .pdf

b) Browser yang dapat mengakses aplikasi dengan baik adalah firefox 4.0 s/d 27.0, Google Chrome.

3.3 Kebutuhan Pembangunan Aplikasi Berikut dijelaskan lingkungan aplikasi yang diperlukan oleh tim pengembang dalam pembangunan Aplikasi Penjurian Kompetisi Keamanan Jaringan Model Death Match.

Spesifikasi aplikasi yang digunakan untuk membangun aplikasi adalah:

1. Sistem Operasi: Windows 7

2. Tools pengembang: NetBeans IDE 7.0.1, MySQL, XAMPP v3.1.0.3.1.0

3. Web browser : Mozilla Firefox, Google Chrome 4. Bahasa Pemrograman: PHP

3.4 Deskripsi Fungsi

Deskripsi fungsional aplikasi ini dapat digambarkan dalam bentuk diagram yaitu use case

diagram. Use case Diagram Aplikasi Penjurian Kompetisi Keamanan jaringan secara keseluruhan digambarkan pada gambar 3.

administrator

Login

Approve pendaftar

Reject pendaftar

upload laporan (file)

download laporan (file)

input score

logout

register

whiteteam blueteam

Guest

<<include>>

<<include>>

<<include>>

<<include>>

<<include>>

<<include>> <<include>>

Gambar 3: Use case diagram aplikasi

3.4.1 Skenario Penjurian

Pada bagian ini akan dijelaskan skenario penjurian atau pemberian nilai laporan.

1. White teamloginke aplikasi dan memilih laporan yang akan di unggah.

2. Menekan tombol download

3. Membaca laporan yang telah di download

4. Memberikan nilai laporan sesuai kategori penilaian pada laporan.

5. Nilai yang dimasukkan akan masuk ke basis data aplikasi.

3.5 Kebutuhan Data

hal5 Gambar 4: Desain database aplikasi

Keterangan gambar dapat dilihat pada table 1.

Tabel 2: Deskripsi Tabel

Nama Tabel Primary key Deskripsi isi account account_id Tabel ini menyimpan

username dan password semua user dari Aplikasi Penjurian Kompetisi Keamanan jaringan. data_peserta peserta_id Tabel ini menyimpan

data peserta kompetisi sebagai user dari Aplikasi Penjurian Kompetisi Keamanan jaringan. data_juri juri_id Tabel ini menyimpan

data juri kompetisi sebagai user dari Aplikasi Penjurian Kompetisi Keamanan jaringan.

File file_id Tabel ini menyimpan laporan kompetisi yang akan dinilai oleh juri.

Penilaian penilaian_id Tabel ini menyimpan hasil penilaian laporan kompetisi oleh juri.

Hardening id_file Tabel ini menyimpan laporan hardening peserta yang akan dinilai oleh juri.

Nama Tabel Primary key Deskripsi isi penilaian_harden

ing

penilaian2_id Tabel ini menyimpan hasil penilaian laporan hardening peserta oleh juri. champion id_juara Tabel ini menyimpan

team pemenang kompetisi.

3.6 TampilanHalaman Utama Aplikasi Desain tampilan halaman utama aplikasi dapat dilihat pada gambar 5.

Gambar 5: Halaman Utama Aplikasi

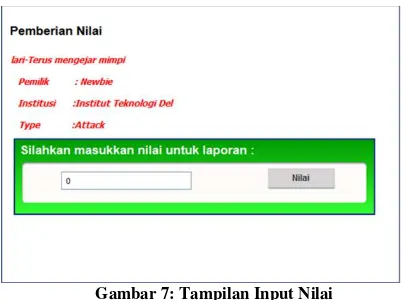

3.7 Sequence Diagram Input Nilai

Halaman utama aplikasi dapat dilihat pada gambar 6.

Gambar 6: Sequence Diagram Input Nilai

Initial State (IS):

Terdapat kumpulan file yang akan diberi

nilai.

Final State (FS):

Attribute nilai dari fileakan terisi dengan nilai yang diberikan.

Spesifikasi Proses/algoritma:

1. Tombol input score diklik.

2. Maka secara otomatis file akan ternilai.

Gambar 7: Tampilan Input Nilai

4. PENGUJIAN APLIKASI

Pada bagian ini akan dijelaskan mengenai testing

yang dilakukan pada aplikasi Penjurian Kompetisi Keamanan Jaringan Model Death Match.

Persiapan prosedural yang harus dilakukan

sebelum mengadakan pengujian adalah

mempersiapkan perangkat yang akan digunakan untuk menjalankan Aplikasi Penjurianyaitu Mozilla Firefox danGoogle Chrome.

Persiapan perangkat keras dan jaringan dibutuhkan sebelum pengujian adalah sebagai berikut:

1. Mempersiapkan laptop/komputer yang sudah terinstal browser.

2. Memastikan laptop/komputer tersebut terhubung ke jaringan (wireless).

3. Memastikan komputer dapat mengakses Aplikasi Penjurian Kompetisi Keamananan Jaringan Model Death Match.

Jenis pengujian yang digunakan untuk melakukan testing adalah Black Box Testing, yaitu pengujian yang dilakukan melalui tampilan aplikasi.

5. KESIMPULAN

Pembangunan aplikasi Penjurian Kompetisi Keamanan JaringanModel Death Match ini memberikan kemudahan (efisiensi) bagi peserta untuk melakukan upload/download laporan, memberikan kemudahan bagi juri untuk memberikan penilaian untuk semua laporan dari peserta.

Fairnessakan dirasakan semua peserta dikarenakan juri tidak mengetahui identitas laporan yang sedang dinilai. Selain efisien, keamanan laporan terjaga.

Aplikasi ini sudah diujicobakan pada kompetisi pertahanan siber yang diselenggarakan oleh IT Del pada tanggal Agustus 2014.Hasil pengujian menyimpulkan bahwa fungsi-fungsi aplikasi Penjurian berjalan dengan baik.Penggunaan apalikasi ini direkomendasikan bagi instansi/pihak yang ingin mengadakan kompetisi keamanan jaringan.

PUSTAKA

[1] Jhon E.Canavan,Fundamentals of Network Security,

Artech House INC, London, 2001

[2] Mike O’Leary, Small-Scale Cyber Security

Competition, Proceedings of the 16th Colloquium for

Information Systems Security Education, 2012. Lake

Buena Vista, Florida

[3] State Collegiate Cyber Defense Competition, CSSIA

2013

[4] http://en.wikipedia.org/wiki/National_Collegiate_Cybe

r_Defense_Competition

[5] VICTOR-VALERIU PATRICIU, Guide for Designing

Cyber Security Exercises, Computer Science