Seminar Nasional APTIKOM (SEMNASTIKOM), Hotel Lombok Raya Mataram, 28-29 Oktober 2016

47

PENGUJIAN KEAMANAN JARINGAN TERHADAP SERANGAN ARP POISONING

Rizal Munadi1), Afdhal1), Alvis Kautsar 2)

Wireless and Networking Research Group (Winner)1)

Jurusan Teknik Elektro, Fakultas Teknik, Universitas Syiah Kuala1,2)

Jalan Tgk. Syech Abdurrauf No. 7, Darussalam, Banda Aceh 23111, Indonesia e-mail: {rizal.munadi, afdhal}@unsyiah.ac.id, [email protected]

Abstrak - Internet merupakan teknologi informasi yang menawarkan berbagai fitur layanan dan aplikasi dalam kehidupan modern saat ini. Internet merupakan jaringan global yang menghubungkan jutaan komputer dan perangkat lainnya yang menggunakan teknologi protokol TCP/IP. Untuk menjaga layanan agar berjalan dengan baik, maka masalah keamanan jaringan internet mutlak dibutuhkan setiap sistem jaringan. Salah satu gangguan adalah serangan ARP poisoning yang bertujuan untuk mengambil data penting yang dapat merugikan pengguna dalam suatu jaringan. Dalam penelitian ini, gangguan serangan ARP poisoning terhadap sistem jaringan internet akan diuji dan dievaluasi. Serangan yang digunakan untuk pengujian adalah ARP poisoning, yaitu metode serangan dengan memilih beberapa target dan melihat celah yang dapat ditembus oleh serangan ini lalu melakukan proses penyamaran terhadap target sehingga didapatkan data-data penting seperti cookies yang digunakan target untuk login ke dalam suatu website dan menangkap traffic network dari target. Dari hasil pengujian yang telah dilakukan ARP poisoning dapat dijalankan pada jaringan yang memiliki keamanan

WPA-Personal, WPA2-WPA-Personal, Open, tetapi ARP poisoning dapat dicegah apabila semua tipe keamanan tersebut dilengkapi

dengan hotspot login page. Dengan teknik ARP poisoning dapat memperoleh informasi berupa cookies dan informasi login dari target pengujian yang menggunakan protokol HTTP tetapi untuk protocol HTTPS informasi cookies dan login tidak dapat diperoleh.

Kata kunci: Keamanan Jaringan, ARP poisoning, cookies, IP Address, MAC address.

1. Pendahuluan

Internet merupakan tekonologi jaringan global yang telah menjadi bagian yang tidak terpisahkan dalam kehidupan manusia di era informasi saat ini. Skalabilitas yang mencakup dunia yang tidak berbatas memungkinkan informasi dapat disebarkan dan diterima oleh semua pengguna. Lalu lintas informasi yang tinggi dan data yang mengalir dapat diterima oleh semua pihak baik yang dituju maupun pihak lain yang menggunakan kesempatan untuk melakukan tindakan pencurian data atau kegiatan yang ilegal lainnya. Untuk itu keamanan jaringan menjadi hal yang sangat penting dalam memberikan rasa aman dan kenyamanan bagi pengguna. Jaringan komputer global menggunakan protokol TCP/IP sebagai mekanisme transaksi dan pertukaran data berdasarkan pengalamatan. Protokol ini mempunyai tanggung jawab yang berbeda, Internet Protocol (IP) merupakan protokol yang menangani datagram routing sedangkan Transmission Control Protocol (TCP) menangani pada fungsi yang lebih tinggi seperti segmentasi (segmentation), penyusunan kembali paket (reassembly) dan deteksi kesalahan(error detection)[1]. Untuk pengenalan identitas jaringan, dua jenis pengalamatan yang digunakan, Medium Access Control

(MAC) Address dan IP Address[2]. Pengalamatan MAC

atau pengalamatan yang melekat pada setiap perangkat keras, dimana alamat ini tersimpan pada peralatan jaringan secara permanen dan unik. Pengalamatan MAC berapa pada lapisan link layer. Adanya pengalamatan MAC dan pengalamatan IP ini memungkinkan terjadinya pengiriman data dari alamat pengirim dan ke alamat tujuan untuk berbagai protokol yang dijalankan oleh aplikasi tertentu. Paket data yang ditransmisikan sebagai paket Ethernet dengan maksimum beban (payload) yang dapat dikirimkan sebesar 1500 byte dan jika lebih, maka paket harus dipecah menjadi bagian

yang lebih kecil sebelum ditransmisikan[3]. Pengalamatan IP mencakup semua jaringan yang tersambungkan pada implementasi teknologi internet. Alamat IP ini juga unik dan merupakan bagian dari

network layer. Kedua alamat ini harus bekerja secara

bersama-sama. Kedua alamat ini merupakan bagian penting dan menjadi rujukan pada protokol ARP.

Address Resolution Protocol (ARP) merupakan protokol

yang bekerja dengan menyatukan alamat IP dan alamat

MAC sehingga dapat menjalankan komunikasi pada

jaringan Local Area Network (LAN) dan menghubungkan peralatan yang digunakan sehingga terjadi transaksi komunikasi. ARP adalah protokol yang dapat menangani proses pengalamatan berdasarkan alamat IP ke alamat MAC. ARP didefinisi berdasarkan aturan yang ditetapkan pada RFC 826 dan kemudian diperbarui pada RFC 5494[4]. ARP lazimnya digunakan oleh peralatan jaringan untuk merawat/menjaga internal

cache dari alamat MAC untuk dipetakan ke alamat IP

[5]. Dalam prakteknya, ARP tidak dapat memberikan jaminan keamanan dan merupakan bagian celah yang dapat digunakan oleh hacker. Seorang hacker dapat menggunakan arpspoof menangkap sebuah "client-server FTP session” melalui akses pada jaringan switch[6]. Dalam jaringan komputer, seorang hacker dapat melalukan serangan yang tidak mempunyai konsep yang jelas, beberapa teknik yang dapat digunakan diantaranya ARP spoofing, ARP cache

poisoning, atau ARP poison routing [5]. Dengan teknik

ini seorang penyerang dapat mengirimkan pesan ARP palsu ke dalam jaringan area lokal. Untuk itulah suatu jaringan perlu mendapatkan proteksi dari penyalahgunaan.

ARP poisoning merupakan salah satu aktifitas yang

48 jaringan. ARP poisoning merupakan sebuah teknik yang efektif untuk menangkap, mendengarkan, dan membajak koneksi antar komputer dalam jaringan. ARP poisoning merupakan cara untuk memanipulasi pemetaan ARP

Cache. ARP poisoning akan membuat paket ARP Reply

palsu dan dikirimkan secara terus-menerus [7].

Pada penelitian ini akan dilakukan pengujian terhadap sistem jaringan internet dengan melakukan penyerangan menggunakan ARP poisoning. Setelah dilakukan pengujian maka didapatkan data hasil pengujian yang kemudian akan dianalisis sehingga dapat memberikan solusi agar serangan serupa dapat dicegah dengan menutup celah yang dapat ditembus oleh ARP

poisoning.

2. Metodologi Penelitian

Tahapan pengujian dalam proses penelitian dimulai dengan persiapan pengujian dengan melakukan observasi dan mengidentifikasi terhadap sistem jaringan tempat pengujian, pengidenfitikasian ini akan menghasilkan data sistem seperti jenis keamanan dari jaringan, MAC Address dari perangkat jaringan, vendor dari perangkat jaringan. Selanjutnya adalah tahap pengujian, pada tahap pengujian akan dilakukan pengecekan terhadap tipe keamanan jaringan dan penelitian akan dilakukan dengan beberapa sampel pengujian menurut tipe keamanan jaringannya. Dengan mengetahui setiap tipe keamanan jaringan, maka pengujian dilakukan dengan mengambil sampel dari setiap tipe keamanan jaringan yang berbeda seperti WPA-Personal, WPA2-Personal, Tanpa pengamanan atau Terbuka (Open), dan Authentication login page. Pengujian dilakukan dengan melakukan scan host pada jaringan yang sama dengan penguji dan menentukan target pengujian. Setelah target pengujian didapatkan maka serangan ARP poisoning dijalankan pada target menggunakan program Ettercap, untuk melihat hasil dari pengujian digunakan software Wireshark untuk melihat aliran paket data dari target. Data yang didapatkan oleh

wireshark berupa informasi traffic data, informasi cookies, informasi login yang dilakukan oleh host yang

telah ditetapkan sebagai target. Tool lain yang digunakan pada pengujian ini adalah inSSIDer.

2.1 Topologi Infiltrasi Jaringan

Pada Gambar 1 dimodelkan topologi jaringan yang terdiri dari beberapa host user dan juga attacker yang menggunakan jaringan pada access point yang sama. Sebagai penyerang, attacker akan memilih beberapa host

target untuk dilakukan serangan ARP poisoning. Cara

ini merupakan bagian dari tindakan attacker yang akan bertindak sebagai man in the middle attack. Tanpa disadari, setiap user yang mengakses suatu jaringan pasti melakukan request kepada server, kemudian server melakukan reply kepada user tersebut. Dengan teknik serangan ARP poisoning, attacker melakukan penyamaran terhadap user tersebut dengan mengirimkan sebuah broadcast ARP Reply palsu. Paket data yang dibangkitkan setiap reply yang dikirimkan server kepada

user akan diterima juga oleh attacker. Data yang

diperoleh attacker dengan menangkap traffic network

dan juga cookie login dari host pada saat terjadinya serangan ARP Poisoning.

Gambar 1.Topologi infiltrasi Jaringan

2.2 Pengujian

Pengujian keamanan jaringan dilakukan dengan parameter pengujian yaitu IP address host target, MAC

address dan IP address server . MAC address penyerang

akan menyamar menjadi beberapa IP address dari host yang menjadi target serangan ARP poisoning.

Awal pengujian adalah penyerang melakukan koneksi pada salah satu jaringan. Selanjutnya dengan menggunakan program ettercap dilakukan poisoning pada jaringan dan beberapa host yang telah dipilih menjadi target secara acak setelah target didapatkan maka penguji akan melakukan serangan terhadap target dengan teknik ARP poisoning. Penguji akan menyamar sebagai target, setelah proses penyamaran dilakukan maka digunakan program wireshark untuk menganalisis

traffic data pada jaringan yang diuji.

Cara kerja dari ARP poisoning adalah dengan melakukan penyamaran terhadap host target, contohnya beberapa

host target memiliki IP address 192.168.0.107,

192.168.0.72, 192.168.0.100 dari ketiga IP address ini dilakukannya ARP poisoning sehingga ketika IP address ini diserang oleh penguji yang memiliki MAC address 28:E3:47:13:A8:EF maka ketiga IP address target tersebut berada pada alamat MAC penyerang yaitu 28:E3:47:13:A8:EF sehingga data yang dikirimkan ke

host target akan diterima juga oleh penguji.

Dalam penelitian ini akan dilakukan parameter pengujian yaitu dengan cara menguji keamanan jaringan selama 30 menit dari setiap pengujian tersebut. Kemudian dari waktu tersebut akan terlihat jumlah user yang melakukan koneksi ke dalam jaringan yang sama dengan attacker, dan jumlah user yang dapat diserang menggunakan ARP Poisoning.

Selain itu setelah melakukan identifikasi sistem, jika terdapat beberapa jenis access point dengan tipe keamanan yang berbeda maka akan dilakukan infiltrasi dari setiap jenis keamanan jaringan tersebut sehingga

49 dapat dilihat tingkat keberhasilan dari setiap sampel pengujian.

2.3 Skenario Pengujian

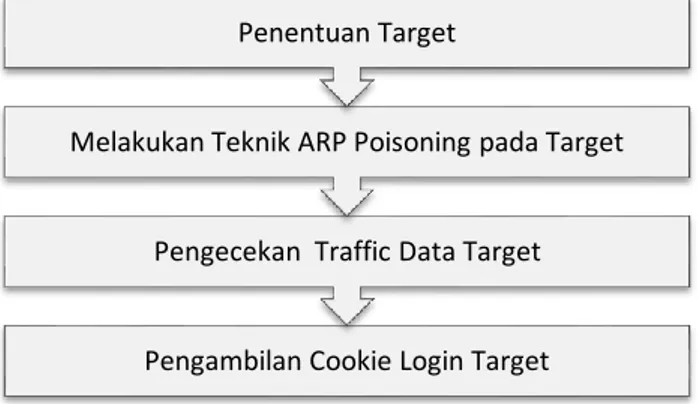

Saat melakukan pengujian maka diperlukan sebuah skenario pengujian, agar alur pengujian dapat terlihat dengan jelas. Skenario pengujian dapat dilihat pada Gambar 2.

Gambar 2. Skenario Pengujian

Pada Gambar 2 adalah skenario pengujian dari penelitian yang dilakukan dimulai dengan mengidenfitikasi sistem yang mencakup pengecekan sistem yang akan diuji seperti vendor, MAC address dan default IP gateway dari perangkat jaringan. Setelah proses identifikasi dilakukan maka dilanjutkan dengan penetapan tempat pengujian, penetapan tempat pengujian mencakup penetapan beberapa titik pengujian yang akan dilakukan untuk mendapatkan beberapa sampel data hasil pengujian. Pada tempat pengujian perlu adanya izin dari pegawai yang terpercaya dan bertanggung jawab untuk meminta beberapa password dalam melakukan koneksi kedalam jaringan WLAN tersebut.

Proses pengujian dilakukan dengan 5 titik pengujian, pada setiap titik dilakukan 5 kali pengujian. Dengan perkiraan waktu setiap pengujian adalah 30 menit maka total pengujian yang akan dilakukan adalah 25 kali. Proses pengujian dimulai dengan melakukan pengecekan tipe keamanan jaringan menggunakan program inSSIDer pada sistem operasi windows, setelah diketahui tipe keamanan pada jaringan yang akan diuji maka dilanjutkan dengan penetapan beberapa host yang dipilih sebagai target penyerangan. Skenario pemilihan target untuk beberapa tempat pengujian melibatkan beberapa karyawan kantor untuk membantu proses pengujian. Beberapa karyawan melakukan koneksi ke dalam jaringan yang sama dengan penyerang dan penyerang menetapkan host tersebut sebagai target pengujian. Pada beberapa sampel pengujian lain, host ditetapkan secara acak dengan memilih beberapa host yang melakukan koneksi pada jaringan yang sama dengan penyerang. Cara menetapkan host sebagai target menggunakan program ettercap pada sistem operasi ubuntu 14.04 dengan melakukan scanning host dan menetapkan host yang terdeteksi sebagai target pengujian.

Proses dilanjutkan dengan melakukan Man in The

Middle Attack (MIMT) dengan teknik ARP poisoning

menggunakan program ettercap pada beberapa host yang telah ditetapkan sebagai target. Setelah ARP

poisoning dijalankan, maka penyerang dapat melihat

paket data dari target yang telah ditetapkan menggunakan program wireshark. Dalam program

wireshark yang berfungsi sebagai network analyzer yang

mana serangkaian data dari target yang telah dilakukan

ARP poisoning akan terlihat seperti halnya aktivitas surfing yang dilakukan target, bahkan penyerang dapat

mengambil cookies login dari target dengan melakukan

filter pada wireshark. Filter pada wireshark berguna

untuk mengefektifkan pencarian yang dilakukan, karena pada wireshark sangat banyak paket data yang akan terlihat. Tidak semua paket data yang terlihat dibutuhkan, oleh sebab itu dibutuhkan filter sehingga dapat langsung mencari paket data dari target yang diinginkan. Beberapa filter yang digunakan contohnya apabila penyerang ingin mendapatkan paket data khusus satu IP address, sebagai contoh IP address 192.168.1.8 maka penyerang dapat melakukan filter

“ip.addr==192.168.1.8”. Dengan melakukan filter tersebut maka wireshark hanya menampilkan semua paket data dari IP address 192.168.1.8 saja. Jika penyerang ingin mendapatkan cookies dari aktivitas

login target maka dapat melakukan filter “http.cookie”,

dengan melakukan filter tersebut akan mendapatkan data berupa informasi traffic data dari seluruh target penyerangan yang telah ditentukan.

Setelah mendapatkan cookies login dari target maka selanjutnya akan dilakukan percobaan login. Cookies yang telah didapatkan dari wireshark disusun terlebih dahulu pada browser milik penyerang dan setelah disusun cookies tersebut berdasarkan name dan value maka penyerang akan dapat masuk dengan menggunakan hak akses dan account dari target tanpa perlu melakukan proses login terlebih dahulu. Hal ini dapat dilakukan karena cookies dapat menyimpan beberapa informasi termasuk informasi login pada

website tertentu.

3. Pembahasan

Dilakukan 4 tahap pengujian yaitu pengecekan keamanan jaringan, ARP poisoning pada target pengujian, mendapatkan traffic data target, mendapatkan cookies login target, solusi pencegahan serangan ARP poisoning.

3.1 Pengecekan Keamanan Jaringan

Pada proses pengecekan keamanan jaringan digunakan program insider yang berguna untuk melihat setiap jaringan pada lingkup area pengujian, dengan program inSSIDer akan didapatkan beberapa informasi yaitu

SSID, Vendor dan MAC dari beberapa router dalam

lingkup pengujian. Selanjutnya penguji akan memilih jaringan yang akan dilakukan pengujian, oleh sebab itu pemilihan sampel pengujian akan dibedakan menurut tipe keamanan jaringannya.

Pengambilan Cookie Login Target Pengecekan Traffic Data Target Melakukan Teknik ARP Poisoning pada Target

50 3.2 Menjalankan ARP Poisoning pada Target

Pengujian

Pada Gambar 3 terlihat terdapat 21 host yang berhasil dilakukan scanning, setelah scanning host berhasil dilakukan maka host tersebut akan dimasukkan ke dalam

host list. Pada host list akan menampilkan host yang

berhasil discan dengan tampilan IP address dari host dan

MAC addressnya, dari host yang berhasil discan terdapat

1 host yang merupakan IP address dari router yang umumnya berada pada 192.168.1.1. Selanjutnya dipilih

host tersebut sebagai target pengujian dan menjalankan ARP poisoning dengan memilih serangan MIMT (Man In The Middle Attack) menggunakan teknik ARP poisoning.

Gambar 3. Proses ARP Poisoning pada Target 3.3 Mendapatkan Traffic Data Target

Pada Gambar 4 terlihat bahwa dengan melakukan pemfilteran “http” maka akan menampilkan paket data berdasarkan protokol HTTP yang diakses oleh host target, pada kolom source merupakan IP address dari

host yang berhasil dilakukan ARP poisoning sedangkan

pada kolom destination merupakan IP dari website yang dikunjungi oleh target pengujian. Selanjutnya pada bagian yang ditandai adalah nama website yang diakses oleh host target.

Gambar 4.Trafik Data Target

3.4 Mendapatkan Cookies Login dan Informasi Login Target

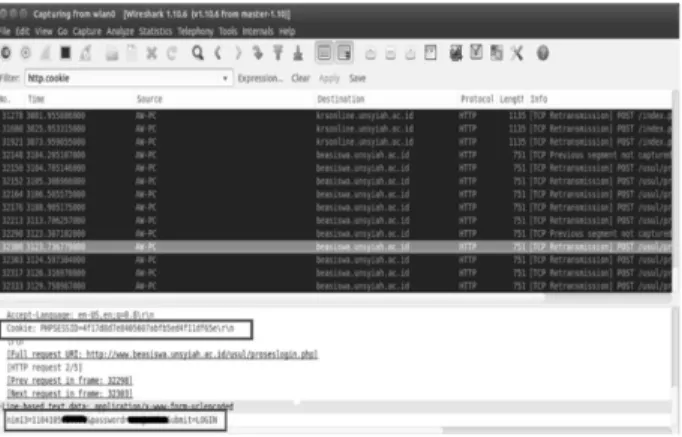

Dari Gambar 5 melakukan filter dengan kata kunci “http.cookie” pada wireshark maka akan menampilkan

protocol HTTP yang memiliki informasi cookies di

dalamnya. Pada Gambar 6 terlihat pada kolom source adalah nama dari host target pengujian sedangkan pada

kolom destination adalah situs yang dibuka oleh target, terlihat pada Gambar 5 target melakukan aktifitas login didalamnya. Pada bagian bawah pada kolom yang ditandai dapat terlihat suatu informasi login yang dilakukan oleh target pengujian yang menampilkan

cookies yang digunakan oleh target untuk melakukan login, dan cookies tersebut dapat digunakan apabila

dilakukan input pada browser dan penguji dapat memasuki website dengan hak akses milik target pengujian. Selain itu juga terdapat informasi username beserta password yang digunakan target untuk melakukan login pada website beasiswa Unsyiah.

Gambar 5. Cookies dan Informasi Login

3.5 Hasil Pengujian Secara Statistik

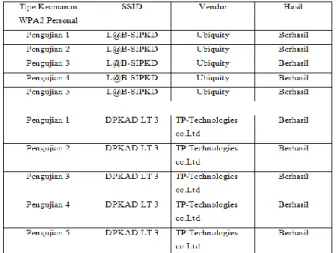

Hasil pengujian disajikan pada Tabel 1 hingga Tabel 6. Hasil ini merupakan data yang diperoleh sesuai dengan langkah-langkah telah didesain untuk dianalisis. Tabel 1 hingga Tabel 3 merupakan data hasil proses pengujian terhadap jenis keamanan yang digunakan pada jaringan target. Pengujian Tabel 4 merupakan penggujian SSID yang diberikan kata sandi dan semuanya gagal ditembus. Kemudian pengujian juga melibatkan protocol http dan

https dan didapati bahwa penggunaan https memberikan

proteksi yang lebih baik dan gagal untuk diakses. Data pengujian ditunjukkan pada Tabel 5. Pada aplikasi yang digunakan pada beberapa situs resmi, didapati administrator tidak melakukan pengamanan yang baik sehingga ada situs yang berhasil diakses. Data pengujian ditampilkan pada Tabel 6.

51 Tabel 2. Pengujian pada WPA2-Personal

Tabel 3. Pengujian pada keamanan Open

Tabel 4. Pengujian pada Keamanan Authentication

Login Page

Tabel 5. Pengujian pada Protokol HTTP dan HTTPS

Tabel 6. Pengujian pada Sistem Informasi Kota Banda

Aceh

3.6 Solusi Pencegahan ARP Poisoning

a. Meningkatkan Keamanan Jaringan dengan Hotspot Login Page

Dari pengujian yang telah dilakukan diketahui bahwa

ARP poisoning tidak dapat berkerja pada jaringan yang

memiliki fitur keamanan berupa Authentication Login Page atau Hotspot Login page. Dari penelitian yang dilakukan hampir seluruh jaringan menggunakan WPA2-Personal sebagai fitur keamanan dan tanpa login

page, hanya satu titik saja yang diketahui memiliki fitur

keamanan dengan Authentication login page di dalamnya, dengan menambahkan fitur keamanan berupa halaman login pada browser atau sering disebut sebagai hotspot login page maka akan meningkatkan keamanan jaringan.

b. Mac and IP Binding

MAC dan IP Binding merupakan salah satu fitur keamanan dengan cara mengikat IP address dengan MAC address sehinggaa pabila serangan ARP poisoning dilakukan dan penyerang memberikan Reply palsu pada ARP maka server tidak akan salah mengirimkan paket kepada client yang sebenarnya karena IP dan MAC

address client yang sebenarnya sudah dilakukan

pengikatan dan untuk IP address dan MAC address yang tidak sesuai tidak akan menerima paket data yang dikirimkan oleh server.

c. ArpOn

ARP poisoning dapat dicegah dengan cara mengubah ARP table dari dynamic menjadi static, tetapi cara

tersebut tidak sepenuhnya berhasil apabila penyerang menyerang ARP poisoning pada Gateway maka serangan ARP poisoning juga akan tetap dijalankan. Untuk mencegah skenario ARP poisoning secara keseluruhan maka teknik ArpOn adalah salah satu solusi terbaik dengan menggunakan ArpOn maka akan mengubah ARP table pada client dan ARP table pada

Gateway menjadi static sehingga ARP poisoning dapat

dicegah

4. Kesimpulan

Dari hasil pengujian yang telah dilakukan dengan teknik

ARP poisoning pada jaringan yang memiliki keamanan WPA-Personal, WPA2-Personal, Open. Dengan teknik ARP poisoning dapat memperoleh informasi berupa

cookies dan informasi login dari target pengujian yang menggunakan protokol HTTP tetapi untuk protocol HTTPS informasi cookies dan login tidak dapat diperoleh. Teknik ARP poisoning dapat dicegah apabila semua tipe keamanan tersebut dilengkapi dengan hotspot

52 DAFTAR PUSTAKA

[1] Behrouz A. Forouzan, TCP/IP Protocol Suite, Boston: Mc-Graw Hill, Fourth Edition, 2010

[2] J. Singh, G. Kaur, J. Malhotra, A Comprehensive Survey of Current Trends and Challenges to Mitigate ARP Attacks, International Conference on Electrical, Electronics, Signals, Communication and Optimization (EESCO), 2015, Hal. 1 – 6 [3] M. Tooley dan S. Winder, Data Communications Procket Book,

Fourth Edition, 2002, Newnes: Oxford.

[4] J. Arkko, Ericsson, C. Pignataro, IANA Allocation Guidelines for the Address Resolution Protocol (ARP), April 2009, https://tools.ietf.org/html/rfc5494

[5] Stuart Jacobs, Engineering Information Security: The Application of Systems Engineering Concepts to Achieve Information Assurance, 2016, 2nd Edition, John Wiley & Sons. [6] Susan Young dan Dave Aitel, The Hacker's Handbook: The

Strategy Behind Breaking into and Defending Networks, Auerbach Publications, Boca Raton, CRC Press,2003.

[7] Haryogi, Nina dan Setia Jul Ismail. 2011. Implementasi Pencegahan ARP spoofing menggunakan VLAN dan Bandwidth Management. Laporan Penelitian. Bandung: Politeknik Telkom Bandung.

[8] Onno, W Purbo. 2001. Buku Pintar Internet TCP/IP.Alex Media Komputindo.

[9] Nungroho, B.A. 2012. Analisis keamanan jaringan pada fasilitas internet (wifi) terhadap serangan packet sniffing. Skripsi. Surakarta: Universitas Muhammadiyah.