ABSTRAK

Aplikasi Enkripsi SMS dengan Metode Twofish berbasis Java ini ditujukan untuk

mengamankan SMS yang bersifat penting supaya tidak terbaca oleh orang lain.

Aplikasi ini digunakan dengan menerima masukan teks dan kunci yang

digunakan dalam proses enkripsi.

Pembuatan aplikasi ini menggunakan bahasa Java dengan memanfaatkan

teknologi J2ME untuk menjalankan aplikasi ini yaitu menggunakan software

Netbeans 6.0. Serta untuk membantu implementasi nyata digunakan handphone

yang mampu mengirim SMS dan memiliki memori yang cukup untuk menyimpan

aplikasi ini.

DAFTAR ISI

KATA PENGANTAR ... i

FORMAT LEMBAR PERNYATAAN PUBLIKASI . iiError! Bookmark not defined. PERNYATAAN ORIGINALITAS LAPORAN ... iii

ABSTRAK ... iv

DAFTAR ISI ... v

DAFTAR GAMBAR ... vi

DAFTAR TABEL ... vii

DAFTAR SIMBOL ... viii

BAB I Persyaratan Produk ... I.1 Pendahuluan ... I.1.1 Tujuan ... I.1.2 Ruang Lingkup Proyek ... I.1.3 Definisi, Akronim, dan Singkatan ... I.1.4 Overview Laporan ... I.2 Gambaran Keseluruhan ... I.2.1 Perspektif Produk ... I.2.2 Fungsi Produk ... I.2.3 Karakteristik Pengguna... I.2.4 Batasan – Batasan ... I.2.5 Asumsi dan Ketergantungan ... I.2.6 Penundaan Persyaratan ...

BAB II Spesifikasi Produk ... II.1 Persyaratan Antarmuka Eksternal ... II.1.1 Antarmuka dengan Pengguna ... II.1.2 Antarmuka Perangkat Keras ... II.1.3 Antarmuka Perangkat Lunak ... II.1.4 Antarmuka Komunikasi ... II.2 Fitur Produk Perangkat Lunak ... II.2.1 Fitur 1 Enkripsi plain text ... II.2.2 Fitur 2 Send chiper text ... II.2.3 Fitur 3 Dekripsi chiper text ...

BAB III Desain Perangkat Lunak ... III.1Pendahuluan ... III.1.1 Identifikasi ... III.1.2 Overview Sistem ... III.2Keputusan Desain Perangkat Lunak Secara Keseluruhan ... III.3Desain Arsitektur Perangkat Lunak... III.3.1 Komponen Perangkat Lunak ... III.3.2 Konsep Eksekusi ... III.3.3 Desain Antar Muka ... III.3.4 Penerapan Kasus ...

IV.2.2 Debugging ... IV.3Ulasan Realisasi Fungsionalitas ... IV.4Ulasan Realisasi User Interface Design ...

BAB V TESTING DAN EVALUASI SISTEM ... V.1 Rencana Pengujian Sistem Terimplementasi ... V.1.1 Test Case ...

V.2 Ulasan Hasil Evaluasi ... 34

BAB VI KESIMPULAN DAN SARAN ... 35

VI.1Keterkaitan antara Kesimpulan dengan Hasil Evaluasi ... 35

VI.2Keterkaitan antara Saran dengan Hasil Evaluasi ... 35

VI.3Rencana Perbaikan / Implementasi terhadap Saran yang Diberikan .... 35

DAFTAR GAMBAR

Gambar II.1 Antarmuka Komunikasi ... Error! Bookmark not defined.

Gambar III.1 Use Case ... Error! Bookmark not defined.

Gambar III.2 Class Diagram Enkripsi ... Error! Bookmark not defined.

Gambar III.3 Class diagram dekripsi ... Error! Bookmark not defined.

Gambar III.4 Form Pertama ... Error! Bookmark not defined.

Gambar III.5 Form Enkripsi ... Error! Bookmark not defined.

Gambar III.6 Form Pass_encrip ... Error! Bookmark not defined.

Gambar III.7 Form Chipertext ... Error! Bookmark not defined.

Gambar III.8 Form Dekripsi ... Error! Bookmark not defined.

Gambar III.9 Form Pass_decrip ... Error! Bookmark not defined.

Gambar III.10 Form Plaintext ... Error! Bookmark not defined.

Gambar IV.1 Form Menu ... Error! Bookmark not defined.

Gambar IV.2 Form Pesan ... Error! Bookmark not defined.

Gambar IV.3 Form enkPass ... Error! Bookmark not defined.

Gambar IV.4 Form Chiper ... Error! Bookmark not defined.

Gambar IV.5 Form tlp ... Error! Bookmark not defined.

Gambar IV.6 Form Dekripsi ... Error! Bookmark not defined.

Gambar IV.7 Form keyDekrip ... Error! Bookmark not defined.

DAFTAR TABEL

Table II.1 Fitur Produk ... Error! Bookmark not defined.

Table IV.1 Class twoFishMidlet ... Error! Bookmark not defined.

Table IV.2 Class mainMap ... Error! Bookmark not defined.

Table IV.3 Funsionalitas Class ... Error! Bookmark not defined.

Table IV.4 Funsionalitas Method... Error! Bookmark not defined.

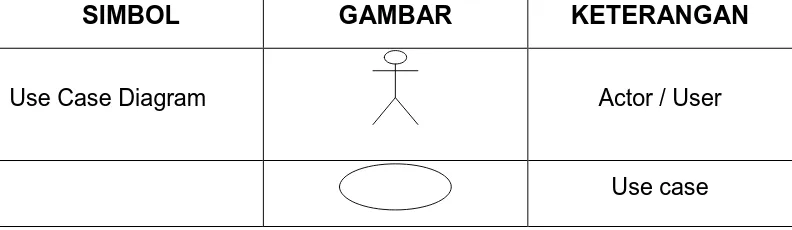

DAFTAR SIMBOL

SIMBOL GAMBAR KETERANGAN

Use Case Diagram Actor / User

BAB I

Persyaratan Produk

Pada bab ini akan dijelaskan persyaratan produk aplikasi yang dibangun, yang

terdiri dari tujuan dari pembuatan aplikasi, ruang lingkup proyek, definisi,

akronim, dan singkatan, referensi, overview, perspektif produk, fungsi produk,

karakteristik pengguna, batasan – batasan, asumsi dan ketergantungan, dan

penundaan persyaratan.

I.1

Pendahuluan

Pada saat ini perkembangan dunia teknologi informasi semakin pesat,

khususnya yang berbasis mobile. Hal ini ditandai dengan banyaknya segala

aplikasi yang digunakan dalam perangkat mobile. Misalnya, aplikasi untuk

mengirim text dan gambar.

Dengan adanya kejadian tersebut, penulis ingin membuat sebuah

aplikasi yang dapat digunakan pada perangkat mobile. Salah satu contohnya

adalah aplikasi enkripsi sms menggunakan metode twofish.

I.1.1 Tujuan

Tujuan dari pembuatan aplikasi enkripsi sms menggunakan metode

twofish ini adalah untuk :

• Memudahkan user mengenkripsi dan mendekripsi data – data yang

bersifat rahasia.

• Menanggulangi data – data yang bersifat rahasia supaya data tidak

diketahui oleh orang lain.

I.1.2 Ruang Lingkup Proyek

Ruang lingkup aplikasi yang dibuat hanya menggunakan metode twofish

untuk melakukan proses enkripsi dan dekripsi sms. Pada proses enkripsi dan

dekripsi ini memerlukan password yang digunakan sebagai key dari proses

enkripsi dan dekripsi. Hasil enkripsi dan dekripsi selain bisa dikirim menjadi sms

I.1.3 Definisi, Akronim, dan Singkatan

• Twofish : Salah satu metode enkripsi.

• Text Key : Text yang dijadikan sebagai kunci dalam proses encripsi • File temperory : Data yang dibuat bersifat sementara.

• Input : Masukan yang diberikan pengguna. • Plain text : Teks yang dibuat oleh pengguna.

• Chiper text : Teks yang dihasilkan proses enkripsi dan sulit dipahami oleh pengguna.

• Inbox sms : Tempat untuk menyimpan semua sms yang masuk.

• Browse : Cara untuk mencari file.

• Textarea : Tempat untuk menempatkan teks yang berjumlah banyak sehingga mudah untuk dibaca.

• Convert : Proses untuk merubah ke jenis yang lain • Label : Teks yang bersifat untuk menjelaskan • Textbox : Tempat untuk memberikan isian.

• Button : Tombol untuk suatu kegiatan dalam aplikasi. • User : orang yang menggunakan aplikasi.

• Software : perangkat lunak

I.1.4 Overview Laporan

BAB I Persyaratan Produk

Pada bab ini membahas tentang pendahuluan dan gambaran

keseluruhan dari produk tersebut. Pendahuluan berisi tujuan, ruang

lingkup proyek, definisi, akronim, singkatan, serta overview laporan.

Gambaran Keseluruhan berisi tentang prespektif produk, fungsi produk,

karakteristik pengguna, batasan – batasan, asumsi, ketergantungan,

dan penundaan persyaratan dalam aplikasi yang dibuat.

BAB II Spesifikasi Produk

Pada bab ini membahas tentang persyaratan antarmuka dan fitur

BAB III Desain Perangkat Lunak

Pada bab ini membahas tentang pendahuluan, keputusan desain

perangkat lunak secara keseluruhan, desain arsitektur perangkat lunak

BAB IV Pengembangan Sistem

Pada bab ini membahas tentang perencanaan tahap implementasi,

perjalanan tahap implementasi, ulasan realisasi fungsionalitas, dan

ulasan realisasi user interface design.

BAB V Testing dan Evaluasi Sistem

Pada bab ini membahas tentang rencana pengujian sistem

terimplementasi, perjalanan metodologi pengujian, ulasan hasil evaluasi.

BAB VI Kesimpulan dan Saran

Pada bab ini membahas tentang keterkaitan antara kesimpulan

dengan hasil evaluasi, keterkaitan antara saran dan hasil evaluasi, dan

I.2

Gambaran Keseluruhan

Pada sub bab ini akan memberikan gambaran keseluruhan dari produk

yang akan dibuat.

I.2.1

Perspektif Produk

Produk ini mengunakan program netbeans 6 , edit plus dan J2ME

Wireless Toolkit sebagai program developer. Program ini digunakan pada

perangkat mobile khususnya handphone. Pengguna aplikasi ini dapat melakukan

enkripsi dan dekripsi dengan menggunakan password yang dibuat user. Proses

enkripsi dan dekripsi pada aplikasi ini menggunakan metode twofish.

I.2.2

Fungsi Produk

Produk ini berfungsi sebagai alat bantu yang dapat memudahkan para

pengguna untuk melakukan proses enkripsi dan dekripsi sms yang akan dikirim

atau diterima.

I.2.3

Karakteristik Pengguna

Pengguna yang memiliki ponsel yang dilengkapi dengan fasilitas sms

dan mengetahui cara penggunaanya.

I.2.4

Batasan – Batasan

Batasan dari aplikasi ini antara lain :

• Aplikasi ini hanya menggunakan metode twofish

• Aplikasi ini memerlukan password yang digunakan untuk melakukan

proses enkripsi dan dekripsi.

Software yang menunjang pembuatan program :

• Windows XP Professional sp2

• Netbeans 6

• Edit Plus 2.10

I.2.5

Asumsi dan Ketergantungan

Produk ini hanya berupa proses enkripsi dan dekripsi sms serta proses

pengiriman sms saja tidak meliputi proses penerimaan sms. Dalam proses

dekripsi terlebih dahulu dibutuhkan proses import text sms.

I.2.6

Penundaan Persyaratan

Produk hanya mengunakan metode twofish, belum ada pilihan untuk

BAB VI KESIMPULAN DAN SARAN

Pada bab ini, akan dibahas kesimpulan dan saran untuk aplikasi yang

dibangun.

VI.1

Keterkaitan antara Kesimpulan dengan Hasil Evaluasi

Penerapan algoritma enkripsi twofish pada aplikasi ini telah dapat

diimplementasikan dengan baik. Algoritma ini digunakan untuk melakukan

perhitungan enkripsi. Fitur- fitur yang terdapat pada aplikasi ini juga telah

berfungsi sebagaimana mestinya. Sistem aplikasi ini telah memenuhi

tujuannya, yaitu untuk melakukan proses enkripsi dan dekripsi serta

pengiriman sms.

VI.2

Keterkaitan antara Saran dengan Hasil Evaluasi

Sistem aplikasi ini telah dapat dikatakan sebagai program enkripsi

yang baik. Akan tetapi tampilannya masih perlu perbaikkan lagi.

VI.3

Rencana Perbaikan / Implementasi terhadap Saran yang

Diberikan

Aplikasi ini dapat dikembangkan menjadi aplikasi enkripsi yang

lebih lengkap dengan menggunakan metode-metode enkripsi yang lain

DAFTAR PUSTAKA

• Andrea Steelman, Murach’s Beginning Java 2, 2001• Bruce Schneier, block cipher with Twofish Algorithms,

www.counterpane.com/twofish.html, Wednesday, September 5, 2007,

5:31:42 AM

• Wikipedia free encyclopedia, Cryptography (Twofish algorithm),

http://en.wikipedia.org/wiki/Twofish, Tuesday, September 4, 2007, 2:03:06