UNIVERSITAS INDONESIA

ANALISIS PENILAIAN RISIKO KEAMANAN UNTUK ASET

INFORMASI PADA USAHA KECIL DAN MENENGAH BIDANG

FINANSIAL B2B: STUDI KASUS NGATURDUIT.COM

SKRIPSI

Diajukan sebagai salah satu syarat untuk memperoleh gelar Sarjana Ilmu Komputer

ANITA WULANSARI

0906563483

FAKULTAS ILMU KOMPUTER

PROGRAM STUDI SISTEM INFORMASI

DEPOK

JUNI 2013

HALAMAN PENGESAHAN Skripsi ini diajukan oleh:

Nama : Anita Wulansari

NPM : 0906563483

Program Studi : Sistem Informasi

Judul Skripsi : Analisis Penilaian Risiko Keamanan untuk Aset Informasi pada Usaha Kecil dan Menengah Bidang Finansial B2B: Studi Kasus NgaturDuit.com

Telah berhasil dipertahankan di hadapan Dewan Penguji dan diterima sebagai bagian persyaratan yang diperlukan untuk memperoleh gelar Sarjana Ilmu Komputer pada Program Studi Sistem Informasi, Fakultas Ilmu Komputer, Universitas Indonesia.

DEWAN PENGUJI

Pembimbing : Putu Wuri Handayani, S.Kom., MSc (………..)

Penguji : Siti Aminah, S.Kom., M.Kom. (………..)

Penguji : Heri Kurniawan, S.Kom., M.Kom. (………..)

Ditetapkan di : Fakultas Ilmu Komputer Tanggal : 3 Juli 2013

HALAMAN PERNYATAAN PERSETUJUAN PUBLIKASI KARYA ILMIAH UNTUK KEPENTINGAN AKADEMIS

Sebagai sivitas akademik Universitas Indonesia, saya yang bertandatangan di bawah ini:

Nama : Anita Wulansari

NPM : 0906563483

Program Studi : Sistem Informasi Fakultas : Ilmu Komputer Jenis Karya : Skripsi

demi pengembangan ilmu pengetahuan, menyetujui untuk memberikan kepada Universtas Indonesia Hak Bebas Royalti Noneksklusif (Non-exclusive Royalty-Free Right) atas karya ilmiah saya yang berjudul:

ANALISIS PENILAIAN RISIKO KEAMANAN UNTUK ASET INFORMASI PADA USAHA KECIL DAN MENENGAH BIDANG FINANSIAL B2B: STUDI KASUS

NGATURDUIT.COM

beserta perangkat yang ada (jika diperlukan). Dengan Hak Bebas Royalti Noneksklusif ini Universitas Indonesia berhak menyimpan, mengalihmedia/formatkan, mengelola dalam bentuk pangkalan data (database), merawat, dan memublikasikan tugas akhir saya tanpa meminta izin dari saya selama tetap mencantumkan nama saya sebagai penulis/pencipta dan sebagai pemilik Hak Cipta.

Demikian pernyataan ini saya buat dengan sebenarnya.

Dibuat di : Depok Pada tanggal : 24 Juni 2013

Yang menyatakan

ANALISIS PENILAIAN RISIKO KEAMANAN UNTUK ASET

INFORMASI PADA USAHA KECIL DAN MENENGAH BIDANG

FINANSIAL B2B: STUDI KASUS NGATURDUIT.COM

Anita Wulansari dan Putu Wuri HandayaniSistem Informasi, Fakultas Ilmu Komputer, Universitas Indonesia E-mail: [email protected]

Abstrak

Perlindungan terhadap aset informasi sangat diperlukan dalam menjaga keamanan informasi karena dalam proses penyimpanan serta penggunaannya, ancaman (threats) yang dapat mempengaruhi confidentiality, integrity, dan availability dari informasi dapat menyerang aset informasi tersebut. Salah satu industri yang membutuhkan perlindungan terhadap aset informasinya adalah B2B e-commerce yang bergerak di bidang finansial karena organisasi B2B lebih banyak mengolah aset informasi confidential dari pihak ketiga dibandingkan industri lain sehingga memerlukan perlindungan lebih terhadap aset informasinya Dalam melindungi aset informasi tersebut, tentunya perusahaan harus mengetahui terlebih dahulu risiko-risiko yang mungkin terjadi serta menilai risiko mana yang paling mempengaruhi proses bisnis sehingga perlu dilakukan langkah mitigasinya. Penelitian ini bertujuan untuk melakukan penilaian risiko terhadap aset informasi kritikal yang dimiliki oleh perusahaan B2B e-commerce kecil dan menengah yang bergerak di bidang finansial, yaitu NgaturDuit.com, dari aspek technical, physical, dan people, dengan menggunakan framework Octave Allegro. Octave Allegro merupakan framework yang fokus pada penilaian risiko terhadap aset informasi kritikal dan relatif mudah digunakan karena tidak membutuhkan banyak resource untuk melakukannya sehingga cocok untuk diimplementasikan pada perusahaan kecil dan menengah seperti NgaturDuit.com. NgaturDuit.com dipilih sebagai tempat studi kasus karena perusahaan belum pernah melakukan penilaian risiko sebelumnya. Hasil penelitian yang dilakukan dengan metode pengumpulan data wawancara dan analisis dokumen ini, menunjukkan bahwa NgaturDuit.com harus lebih memfokuskan penerapan kontrol keamanan pada technical containers.

Analysis of Risk Assessment for Information Asset in Small and Medium Financial B2B: A Case Study of NgaturDuit.com

Abtract

Protection of information assets is indispensable in information security because in the process of storing and using information, threats that can affect the confidentiality, integrity, and availability of the information may attack those information assets. One of the industry that needs protection on their information assets is financial B2B e-commerce, because B2B organizations work with more confidential information of their third parties compared to other kinds of industry, so that they need more protection on their information assets. In protecting those information assets, firstly the company has to know the risks which may happen and assess which of those risks have the most significant impact to their business process and need to be addressed. This study aims to conduct a risk assessment towards critical information assets which are owned by small and medium financial B2B e-commerce, NgaturDuit.com, from technical, physical, and people aspects, by using Octave Allegro framework. The Octave Allegro framework focuses the assessment on critical information assets and is relatively easy to use because the company does not need many resources to use it so that it is suitable to be implemented in small and medium companies like NgaturDuit.com. NgaturDuit.com is chosen as a case study object because it has not conducted any risk assessment before. The result of this study, which uses interviews and document analysis as its data collecting methods shows that NgaturDuit.com needs to focus more on their security control implementation towards the technical containers.

Keywords: Risk assessment, Small and medium financial B2B e-commerce, technical, physical, people, Octave Allegro.

Pendahuluan

Keamanan merupakan isu penting yang perlu diperhatikan oleh perusahaan dalam mengelola aset perusahaan, terutama aset informasi. Perlindungan terhadap aset informasi dilakukan agar dapat menjaga tiga karakteristik penting dari informasi, yaitu confidentiality, integrity, dan availability [7]. Dalam melindungi aset informasi tersebut dibutuhkan pengelolaan yang tepat, salah satunya adalah dengan mengimplementasikan manajemen risiko terkait keamanan informasi sesuai dengan kebutuhan perusahaan.

Manajemen risiko yang tepat perlu dilakukan oleh setiap perusahaan, baik perusahaan yang menjalankan bisnisnya secara langsung maupun melalui media online seperti e-commerce. Berbagai bidang bisnis pada e-commerce, baik retail maupun finansial, harus memperhatikan risiko yang mungkin dihadapi oleh perusahaan agar dapat menjaga confidentiality, integrity, dan availability dari informasi yang dikelola. Pada perusahaan atau institusi yang bergerak di bidang finansial, informasi menjadi aset yang sangat berharga dan sensitif sehingga tingkat ancaman yang harus dihadapi menjadi lebih besar [1]. Dengan demikian, manajemen risiko terkait keamanan informasi perlu dijadikan prioritas bagi perusahaan karena jika terjadi hal-hal yang tidak diinginkan terhadap informasi yang dimiliki, misalnya informasi customer, maka dampaknya bukan hanya akan dirasakan oleh perusahaan tetapi juga oleh customer itu sendiri.

Dalam manajemen risiko, terdapat beberapa proses yang perlu dilakukan, salah satunya yaitu assessing risk [4]. Dalam melakukan penilaian risiko, dibutuhkan kerangka kerja (framework) yang sesuai dengan kondisi perusahaan. Untuk perusahaan kecil dan menengah, tentunya sumber daya (resource) yang dimiliki terbatas, baik dari sisi waktu, manusia, dan uang sehingga cara perlindungan terhadap aset informasi yang dimiliki pun akan berbeda dengan perusahaan besar lainnya. Terkait dengan keterbatasan resource tersebut, perusahaan tidak dapat mencegah semua risiko yang mungkin terjadi sehingga dibutuhkan suatu penilaian terhadap risiko agar perusahaan dapat menentukan risiko-risiko mana saja yang menjadi prioritas untuk kemudian dilakukan pencegahan.

Penelitian ini berusaha menjawab pertanyaan penelitian mengenai kecocokan framework penilaian risiko OCTAVE Allegro ketika diimplementasikan pada B2B kecil dan menengah bidang finansial. Penelitian ini akan memperlihatkan risiko-risiko apa saja yang teridentifikasi dari aspek technical, physical, dan people pada aset informasi kritikal milik perusahaan serta pendekatan mitigasi yang sesuai untuk masing-masing risiko.

NgaturDuit.com sebagai salah satu perusahaan B2B e-commerce kecil dan menengah bidang finansial di Indonesia diambil sebagai objek studi kasus penelitian ini. Dalam melakukan manajemen risiko diharapkan NgaturDuit.com dapat mengambil langkah yang tepat untuk memitigasi risiko-risiko yang sudah teridentifikasi.

Tinjauan Teoritis A. Manajemen Risiko

Risiko merupakan suatu tingkatan dampak terhadap operasional organisasi (termasuk misi, fungsi, citra, atau reputasi), aset organisasi, atau individu yang dihasilkan dari penggunaan sistem informasi yang menimbulkan potensi adanya dampak dari sebuah ancaman (threats) dan kemungkinan terjadinya ancaman (threats) tersebut [5]. Manajemen risiko adalah proses pengelolaan risiko untuk operasional organisasi (termasuk misi, fungsi, citra, reputasi), aset organisasi, atau individu yang dihasilkan dari penggunaan sistem informasi, dan mencakup pelaksanaan penilaian risiko (risk assessment), implementasi strategi mitigasi risiko, dan pelaksanaan teknik serta prosedur untuk memantau kondisi keamanan sistem informasi secara kontinu [5]. Manajemen risiko terdiri atas empat komponen yaitu

1) Frame

Pada komponen ini organisasi atau perusahaan menetapkan konteks dari risiko yang menggambarkan secara lengkap lingkungan tempat akan dibuatnya risk-based decision. Komponen ini dilakukan dengan tujuan untuk menghasilkan strategi manajemen risiko yang mencakup bagaimana nantinya organisasi akan melakukan penilaian risiko, merespon risiko, dan memantau risiko.

2) Assess

Tujuan dilakukannya komponen ini adalah untuk mengidentifikasi ancaman (threats) yang mungkin terjadi dalam organisasi, kerentanan (vulnerability) internal dan eksternal dariorganisasi, bahaya atau dampak yang mungkin terjadi dalam organisasi ketika ancaman (threats) terjadi, dan kemungkinan terjadinya bahaya tersebut.

3) Respond

Pada komponen ini, organisasi memberikan respon untuk risiko yang teridentifikasi dari hasil penilaian risiko sebelumnya. Komponen ini dilakukan dengan tujuan untuk menyediakan respon yang konsisten dan menyeluruh dengan mengembangkan alternatif dari

aksi yang akan dilakukan dalam merespon risiko, mengevaluasi alternatif tersebut, menentukan aksi yang sesuai, dan mengimplementasikan respon tersebut.

4) Monitor

Tujuan dilakukannya komponen ini adalah untuk memverifikasi bahwa risk response yang direncakan telah diimplementasikan dan sesuai dengan regulasi, standar, serta panduan yang berlaku, menentukan efektivitas dari risk response yang sedang berjalan, dan mengidentifikasi perubahan dari implementasi tersebut terhadap sistem informasi serta lingkungan dimana sistem tersebut beroperasi.

B. Penilaian Risiko

Risk assessment adalah proses pengelolaan risiko untuk operasional organisasi (termasuk misi, fungsi, citra, reputasi), aset organisasi, individu, organisasi lain, dan negara, yang dihasilkan dari penggunaan sistem informasi. Risk assessment menggabungkan analisis ancaman (threats) dan kerentanan (vulnerability) dan mempertimbangkan mitigasi berdasarkan kontrol keamanan yang sesuai [3]. Terdapat beberapa framework yang dapat digunakan untuk penilaian risiko oleh organisasi atau perusahaan yaitu Factor Analysis of Information Risk (FAIR), National Institute of Standards and Technology’s (NIST) Risk Management Framework, Threat Agent Risk Assessment (TARA), dan Operationally Critical Threat, Asset and Vulnerability Evaluation (OCTAVE) [6].

1) Factor Analysis of Information Risk (FAIR)

2) National Institute of Standards and Technology’s (NIST) Risk Management Framework 3) Threat Agent Risk Assessment (TARA)

4) Operationally Critical Threat, Asset and Vulnerability Evaluation (OCTAVE)

Framework penilaian risiko yang digunakan dalam penelitian ini adalah OCTAVE Allegro yang merupakan salah satu metodologi penelitian risiko yang menggunakan pendekatan OCTAVE.

C. OCTAVE Allegro

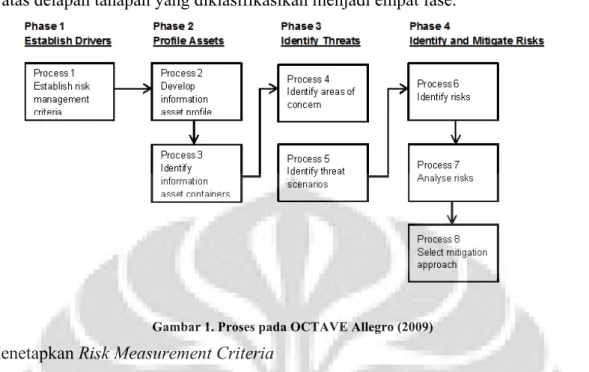

OCTAVE Allegro merupakan sebuah framework yang menggunakan pendekatan OCTAVE dan didesain untuk melakukan penilaian risiko terhadap operasional organisasi atau perusahaan dengan tujuan untuk menghasilkan hasil yang lebih cepat tanpa memerlukan pengetahuan mendalam terkait penilaian risiko. OCTAVE Allegro sedikit berbeda dengan pendekatan OCTAVE lainnya karena framework ini fokus pada aset informasi yang dimiliki oleh organisasi atau perusahaan dalam konteks bagaimana aset tersebut digunakan, bagaimana penyimpanan, perpindahan, dan pemrosesannya, serta bagaimana ancaman (threats),

kerentanan (vulnerability), dan gangguan dapat terjadi pada aset tersebut [2]. Framework ini terdiri atas delapan tahapan yang diklasifikasikan menjadi empat fase.

Gambar 1. Proses pada OCTAVE Allegro (2009) 1) Menetapkan Risk Measurement Criteria

Pada tahap pertama ini, organisasi atau perusahaan menetapkan drivers yang akan digunakan untuk mengevaluasi efek dari sebuah risiko terhadap misi dan tujuan bisnis dari organisasi atau perusahaan. Drivers yang telah ditetapkan tersebut direfleksikan ke dalam sebuah risk measurement criteria yang akan digunakan untuk mengukur luasnya dampak ketika sebuah risiko ditemui pada suatu aset informasi. Pada tahapan ini organisasi atau perusahaan juga perlu membuat prioritas dari risk measurement criteria yang telah ditentukan, mulai dari area yang paling penting sampai yang tidak begitu penting. Setelah itu prioritas tersebut diberikan skor, dimana area yang paling penting diberikan skor tertinggi dan area yang kurang penting mendapatkan skor yang terendah [2].

2) Mengembangkan Profil Aset Informasi

Pada tahapan ini terdapat beberapa aktivitas yang perlu dilakukan untuk melengkapi profil aset informasi yang akan dibuat yaitu mengidentifikasi sekumpulan aset informasi penting yang mungkin memerlukan penilaian risiko, menentukan aset informasi yang kritikal untuk dilakukan penilaian risiko, dan mengumpulkan informasi yang dibutuhkan terkait aset informasi yang digunakan dalam penilaian risiko antara lain nama aset informasi, alasan pemilihan, deskripsi, owners dari aset informasi, security requirement, dan security requirement yang paling penting dari aset informasi tersebut [2].

3) Mengidentifikasi Containers dari Aset Informasi

Container dari aset informasi merupakan tempat dimana aset informasi disimpan, dipindahkan, dan diproses. Container meliputi aset teknologi (perangkat keras, perangkat lunak, sistem aplikasi, server, dan jaringan), folder berkas (tempat dimana disimpan dalam bentuk fisik), atau people (yang membawa dan menyimpan aset informasi). Elemen dari container tersebut dapat berasal dari dalam maupun luar organisasi atau perusahaan. Container yang diidentifikasi terdiri atas tiga tipe yaitu technical, physical, dan people [2].

4) Mengidentifikasi Areas of Concern

Areas of concern adalah pernyataan yang menjelaskan kondisi atau situasi sebenarnya di dunia nyata yang dapat memengaruhi aset informasi di dalam organisasi atau perusahaan. Pada tahap ini organisasi atau perusahaan perlu mengidentifikasi areas of concern berdasarkan container yang telah ditentukan pada proses sebelumnya [2].

5) Mengidentifikasi Threat Scenarios

Threat scenario adalah situasi dimana aset informasi dapat dimanfaatkan. Threat scenario terdiri atas aktor, motif, means (bagaimana aktor melakukannya), dan outcome. Pada tahap ini organisasi atau perusahaan dapat membuat skenario-skenario yang dapat mempengaruhi aset informasi untuk masing-masing container yang telah ditetapkan, mengidentifikasi aktor, means, motif, dan outcome, serta menentukan probabilitas terjadinya skenario ancaman [2].

6) Mengidentifikasi Risiko

Pada tahap ini, aktivitas yang dilakukan adalah menentukan dampak dari skenario ancaman (threats) terhadap organisasi atau perusahaan. Untuk setiap skenario yang telah dibuat, organisasi atau perusahaan harus menentukan dampak atau konsekuensi yang mungkin akan ditimbulkan ketika ancaman (threats) tersebut terjadi. Dalam menentukan dampak atau konsekuensi tersebut, perlu diperhatikan juga impact area dan hasil yang tidak diinginkan yang telah ditentukan sebelumnya [2].

7) Menganalisis Risiko

Pada proses ini, organisasi atau perusahaan mulai mengukur seberapa jauh dampak yang ditimbulkan dari sebuah ancaman (threats) dengan menghitung skor risiko untuk setiap risiko pada setiap aset informasi. Perhitungan skor tersebut digunakan untuk menentukan risiko mana yang perlu dimitigasi terlebih dahulu [2]. Sebelum melakukan scoring, organisasi atau perusahaan perlu mengulas kembali risk measurement criteria serta definisi high, medium, dan low yang telah ditentukan dari masing-masing impact area. Setelah itu, bandingkan definisi tersebut dengan dampak atau konsekuensi dari skenario ancaman

(threats) yang telah dibuat. Setelah membandingkan kedua elemen tersebut, tentukan value yang sesuai untuk setiap impact area. Setelah itu, organisasi atau perusahaan dapat menghitung skor risiko yang akan digunakan untuk menganalisis risiko dan menentukan risk strategy yang sesuai. Perhitungan skor risiko ini dilakukan dengan mengalikan peringkat impact area dengan impact value yang telah ditentukan sebelumnya. Setelah menghitung untuk masing-masing impact area, kemudian skor-skor tersebut dijumlahkan sehingga didapatkan relative risk score [2].

8) Memilih Pendekatan Mitigasi

Berdasarkan perhitungan skor pada tahapan sebelumnya, organisasi atau perusahaan dapat menentukan risiko mana yang perlu dimitigasi dan bagaimana caranya. Hal tersebut dilakukan dengan membuat prioritas dari risiko, menentukan pendekatan yang akan diambil untuk memitigasi risiko berdasarkan drivers dari organisasi atau perusahaan, dan mengembangkan strategi mitigasi dengan mempertimbangkan nilai dari aset dan tempat penyimpanannya [2]. Terdapat tiga aktivitas yang perlu dilakukan pada tahapan ini.

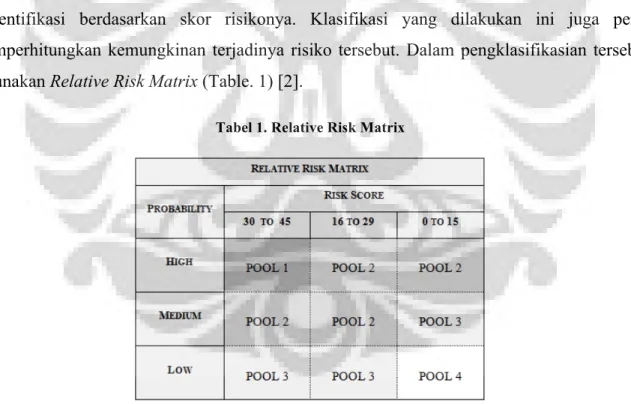

Pertama, organisasi atau perusahaan perlu mengklasifikasikan setiap risiko yang telah diidentifikasi berdasarkan skor risikonya. Klasifikasi yang dilakukan ini juga perlu memperhitungkan kemungkinan terjadinya risiko tersebut. Dalam pengklasifikasian tersebut digunakan Relative Risk Matrix (Table. 1) [2].

Tabel 1. Relative Risk Matrix

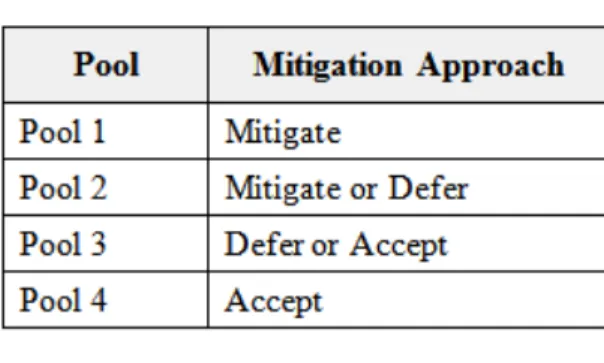

Kedua, tentukan pendekatan mitigasi untuk setiap risiko. Berdasarkan relative risk matrix dari setiap risiko, pilih pendekatan mitigasi yang sesuai untuk organisasi atau perusahaan.

Tabel 2. Tabel Pendekatan Mitigasi

Aktivitas ketiga adalah pengembangan strategi mitigasi risiko. Untuk setiap risiko dengan pendekatan mitigate, maka perlu dibuat suatu strategi untuk memitigasi risiko tersebut. Dalam mengembangkan strategi tersebut, perlu diperhatikan container dimana kontrol akan diterapkan dan residual risk (risiko yang tersisa) setelah kontrol diimplementasikan. Residual risk yang ada harus berada dalam tingkat yang dapat ditoleransi oleh organisasi atau perusahaan.

D. Penelitian Terdahulu

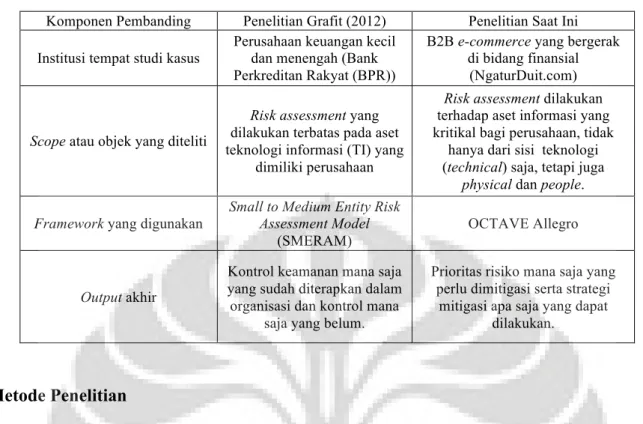

Penulis melakukan penelitian ini dengan dilandaskan pada dokumen yang dibuat oleh Richard A. Caralli, James F. Stevens, Lisa R. Young, dan William R. Wilson tahun 2007 dengan judul “The OCTAVE Allegro Guidebook, v1.0”. Pada dokumen tersebut terdapat tahapan-tahapan yang perlu dilakukan ketika melakukan penilaian risiko dengan menggunakan framework OCTAVE Allegro. Selain itu, salah satu penelitian sebelumnya yang memiliki kemiripan dengan penelitian yang dilakukan penulis saat ini yaitu penelitian yang dilakukan oleh Grafit Dwiananto (2012) dengan judul penelitian “Analisis Penerapan Kerangka Kerja Small to Medium Entity Risk Assessment Model (SMERAM) dalam Melakukan IT Risk Assessment di Bank Perkreditan Rakyat (BPR)”. Dalam penelitian tersebut Grafit melakukan penilaian risiko terhadap aset teknologi informasi yang dimiliki oleh perusahaan keuangan kecil dan menengah Bank Perkreditan Rakyat (BPR) dengan menggunakan framework Small to Medium Entity Risk Assessment Model (SMERAM). Penelitian tersebut penulis anggap memiliki kemiripan dengan penelitian yang penulis lakukan karena sama-sama melakukan penilaian risiko dari aset yang dimiliki oleh perusahaan. Tabel 3 menunjukkan perbedaan antara penelitian yang dilakukan oleh Grafit dengan penelitian yang dilakukan penulis saat ini.

Tabel 3. Perbandingan dengan Penelitian Sebelumnya

Komponen Pembanding Penelitian Grafit (2012) Penelitian Saat Ini Institusi tempat studi kasus Perusahaan keuangan kecil dan menengah (Bank

Perkreditan Rakyat (BPR))

B2B e-commerce yang bergerak di bidang finansial

(NgaturDuit.com)

Scope atau objek yang diteliti

Risk assessment yang dilakukan terbatas pada aset teknologi informasi (TI) yang

dimiliki perusahaan

Risk assessment dilakukan terhadap aset informasi yang kritikal bagi perusahaan, tidak

hanya dari sisi teknologi (technical) saja, tetapi juga

physical dan people. Framework yang digunakan

Small to Medium Entity Risk Assessment Model

(SMERAM)

OCTAVE Allegro

Output akhir

Kontrol keamanan mana saja yang sudah diterapkan dalam organisasi dan kontrol mana

saja yang belum.

Prioritas risiko mana saja yang perlu dimitigasi serta strategi

mitigasi apa saja yang dapat dilakukan.

Metode Penelitian

Penelitian ini menggunakan dua pendekatan, yaitu pendekatan kualitatif dan pendekatan kuantitatif. Pengumpulan data secara kualitatif dilakukan dengan wawancara dan analisis dokumen yang dimiliki oleh perusahaan yang berkaitan dengan keamanan informasi. Pendekatan kuantitatif dilakukan dengan melakukan scoring terhadap risiko-risiko yang teridentifikasi berdasarkan hasil data kualitatif yang didapatkan agar dapat menentukan pendekatan mitigasi yang sesuai untuk masing-masing risiko. Penelitian ini merupakan penelitian yang bertipe studi kasus. Studi kasus ini dilakukan untuk mengimplementasikan risk assessment framework OCTAVE Allegro pada perusahaan e-commerce kecil dan menengah yang bergerak di bidang finansial dengan objek studi kasus NgaturDuit.com.

A) Instruments

Penyusunan instrumen yang dilakukan oleh penulis mengacu kepada The Octave Allegro Guidebook, v1.0 yang dibuat oleh Caralli, Stevens, Young, dan Wilson (2007) yang digunakan untuk menilai risiko dalam aspek technical, physical, serta people terkait dengan aset informasi kritikal dari perusahaan, menentukan kategori risiko dari masing-masing risiko yang teridentifikasi, menentukan pendekatan yang dibutuhkan perusahaan, dan strategi mitigasi apa yang dapat dilakukan untuk mengurangi risiko-risiko tersebut. Instrumen yang digunakan yaitu berupa petanyaan-pertanyaan dan worksheet terkait aset informasi yang bersumber dari proses atau tahapan yang perlu dilakukan dalam framework yang digunakan yaitu OCTAVE Allegro. Pertanyaan-pertanyaan yang digunakan untuk wawancara terdiri atas

pertanyaan terbuka dan pertanyaan tertutup berupa multiple choice. Wawancara dilakukan dengan Chief Executive Office (CEO) dan Chief Technical Officer (CTO) dari NgaturDuit.com.

Pembahasan

A. Implementasi Pengelolaan Informasi NgaturDuit.com

Dalam mengelola aset informasi yang tersimpan di website, NgaturDuit.com menggunakan model infrastruktur 3-tier dimana terdapat pemisahan antara database server dengan application server. Untuk mencegah kehilangan data pada server, NgaturDuit.com memiliki primary server dan backup server. Primary server berada di daerah Kuningan, sedangkan backup server berada di daerah Kebagusan. Availability dari data dijaga dengan dilakukan backup data yang dibagi menjadi dua alur, yaitu backup harian dan incremental backup. Backup data juga dilakukan dengan menyalin data dari server ke read-only DVD. Pihak yang sering berinteraksi langsung dengan aset informasi perusahaan adalah system administrator dan bagian administrasi atau operasional. System administrator memelihara aset informasi yang terkait dengan website dari NgaturDuit.com, sedangkan bagian administrasi atau operasional mengelola aset informasi yang terkait dengan proses bisnis dan revenue dari perusahaan yang didapatkan dari partner NgaturDuit.com.

Terkait implementasi keamanan informasi di perusahaan, NgaturDuit.com belum memiliki kebijakan tertulis (standard operational procedure) yang mengatur masalah ini dan training khusus keamanan informasi yang diadakan untuk pegawai perusahaan. NgaturDuit.com juga belum pernah melakukan audit maupun penilaian risiko dari pihak luar yang independen untuk menilai sejauh mana implementasi keamanan informasi di perusahaan tersebut.

B. Risk Profile

Setelah melakukan tahapan-tahapan penilaian risiko dari framework OCTAVE Allegro, kemudian didapatkan profil risiko yang berpotensi terjadi terhadap aset informasi kritikal yang dimiliki perusahaan.

Tabel 4. Contoh Profil Risiko

Aset Informasi Data transaksi customer

Area of Concern Rusaknya data transaksi customer karena terjadi

perusakan sistem dari dalam dengan melakukan cracking terhadap sistem.

Aktor

(Siapa yang melakukan area of concern atau ancaman?)

Hacker dari luar perusahaan

Means

(Bagaimana cara aktor

melakukannya?)

Mengeksekusi malicious code untuk dapat masuk dan merusak sistem dari dalam.

Motif

(Apa alasan aktor

melakukannya?)

Keinginan untuk menjatuhkan perusahaan dengan merusak sistem.

Outcome

(Apa dampaknya terhadap aset informasi?)

Disclosure Loss/Destruction □ Modifikasi Disruption

Security Requirements

(Security requirements apa yang dilanggar?)

Hanya pihak berwenang yang memiliki akses ke dalam sistem, termasuk data transaksi customer.

Probabilitas

(Bagaimana kemungkinan

terjadinya skenario ancaman ini?)

□ High Medium □ Low

Konsekuensi

(Apa konsekuensi yang dihadapi organisasi atau pemilik aset informasi sebagai hasil dari outcome dan penerobosan security requirements?)

Severity

(Seberapa parah konsekuensi tersebut terhadap organisasi dan pemilik aset berdasarkan impact area?)

Impact Area Impact Value Skor

Kebocoran informasi sensitif berupa data transaksi customer merupakan sebuah pelanggaran privasi dari customer tersebut sehingga membuka peluang adanya tuntutan hukum dari customer jika data tersebut disalahgunakan oleh pihak yang tidak bertanggung jawab.

Reputasi dan

Kepercayaan Customer

High 12

Kerusakan pada sistem, termasuk data transaksi customer, yang menyebabkan terganggunya transaksi di dalam sistem yang nantinya akan berdampak pada finansial perusahaan.

Finansial

High 9

Dibutuhkan resource tambahan untuk menangani masalah ini sehingga akan

berdampak pada produktivitas

perusahaan.

Produktivitas

High 6

Denda atau Sanksi

Hukum Medium 2

Relative Risk Score 29

Mitigasi Risiko

(Berdasarkan skor total dari risiko ini, action apa yang akan diambil?)

Accept Defer Mitigate Transfer

Pada container apa kontrol akan diimplementasikan?

Kontrol administratif, technical, dan

physical apa yang akan diimplementasi ke container? Residual risk apa yang harus

diterima oleh organisasi?

Primary server Pembaharuan (update) firewall dari server

yang digunakan.

System administrator & primary server Mengganti password dari server secara rutin.

Primary server Memperbaharui (update) anti-virus yang

digunakan di dalam server System administrator & bagian

administrasi Membuat memperbolehkan pengunduhan aplikasi kebijakan yang tidak yang tidak perlu untuk setiap workstation, terutama workstation milik system administrator dan bagian administrasi.

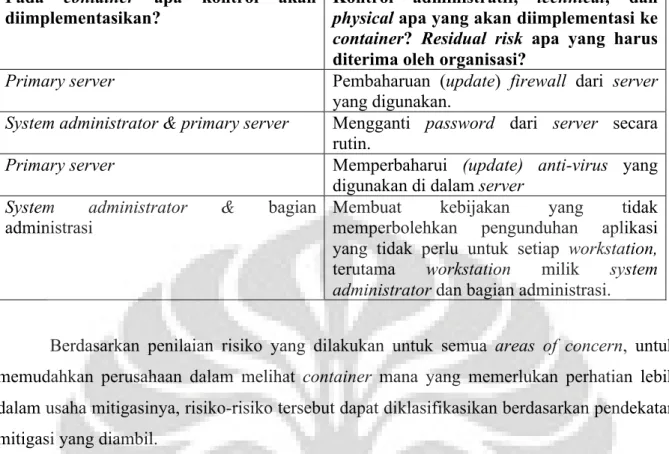

Berdasarkan penilaian risiko yang dilakukan untuk semua areas of concern, untuk memudahkan perusahaan dalam melihat container mana yang memerlukan perhatian lebih dalam usaha mitigasinya, risiko-risiko tersebut dapat diklasifikasikan berdasarkan pendekatan mitigasi yang diambil.

Tabel 5. Klasifikasi berdasarkan Pendekatan Mitigasi

Technical Containers Physical Containers People Containers Mitigate 10 1 2 Defer 3 2 2 Accept 1 0 0 Transfer 4 1 0 Total 14 3 4

Dari tabel tersebut dapat diketahui bahwa container yang lebih rentan terhadap ancaman (threats) sehingga perlu diterapkan kontrol lebih untuk mengurangi risiko terjadinya ancaman (threats) tersebut adalah technical containers. Hal ini dikarenakan bisnis utama yang dijalankan oleh NgaturDuit.com berbasis web sehingga implementasi keamanan informasi harus lebih difokuskan pada technical containers agar tidak terdapat celah keamanan yang berada pada container tersebut. Meskipun demikian, containers lain yaitu people containers dan physical containers juga tidak dapat diacuhkan begitu saja karena pada containers-containers tersebut risiko tetap mungkin terjadi sehingga perlu dilakukan penerapan kontrol untuk mitigasi masing-masing risiko tersebut.

Kesimpulan

Penelitian ini berusaha menjawab pertanyaan penelitian mengenai kecocokan framework penilaian risiko OCTAVE Allegro ketika diimplementasikan pada B2B kecil dan menengah bidang finansial. Penelitian ini akan memperlihatkan risiko-risiko apa saja yang teridentifikasi dari aspek technical, physical, dan people pada aset informasi kritikal milik perusahaan serta pendekatan mitigasi yang sesuai untuk masing-masing risiko.

Penelitian ini dilakukan untuk mengetahui kecocokan implementasi framework penilaian risiko OCTAVE Allegro pada B2B kecil dan menengah bidang finansial. Hasil penelitian ini adalah risiko-risiko yang teridentifikasi untuk masing-masing container dari aset informasi kritikal dan skor untuk tiap risiko sehingga perusahaan dapat menentukan strategi mitigasi yang tepat. Berdasarkan hasil analisis yang telah dilakukan, kesimpulan yang dapat diambil dari penelitian ini adalah secara umum framework OCTAVE Allegro cocok untuk digunakan pada penilaian risiko di B2B kecil dan menengah bidang finansial. Dalam penilaian risiko yang dilakukan terhadap NgaturDuit.com, terdapat 14 areas of concern yang teridentifikasi pada technical containers, 3 areas of concern pada physical containers, dan 4 areas of concern pada people containers. Dari hasil identifikasi tersebut, NgaturDuit.com harus lebih memfokuskan penerapan kontrol keamanan pada technical containers karena berdasarkan hasil identifikasi risiko yang telah dilakukan, containers ini memiliki risiko yang paling banyak sehingga perlu diterapkan berbagai kontrol keamanan sebagai langkah-langkah mitigasi. Mengingat bisnis utama dari NgaturDuit.com berjalan pada website yang dimiliki, maka celah keamanan yang ada pada technical containers yang berkaitan langsung dengan website tersebut perlu ditangani. Terlepas dari technical containers yang menjadi fokus utama, penerapan kontrol keamanan informasi juga perlu diterapkan pada people containers dan physical containers karena masih ditemukan risiko yang perlu dimitigasi pada containers tersebut.

Keterbatasan dan Saran

Penelitian ini memiliki keterbatasan yaitu masih kurangnya referensi terkait penerapan OCTAVE Allegro di perusahaan sehingga masih terdapat beberapa tahapan yang dirasa ambigu dan overlap satu sama lain. Selain itu, narasumber yang berpartisipasi dalam wawancara ketika pengumpulan data hanya berjumlah dua orang, yaitu Chief Executive Officer (CEO) dan Chief Technical Officer (CTO) dari NgaturDuit.com. Penelitian ini juga

hanya menggunakan satu framework dan satu perusahaan sebagai objek studi kasus sehingga tidak ada pembanding antar perusahaan.

Terkait dengan hasil analisis yang telah dilakukan dapat diketahui bahwa pengelolaan aset informasi kritikal pada aspek technical dan physical hanya dibebankan pada system administrator dan bagian administrasi. Kelak setelah resource yang dimiliki perusahaan sudah bertambah, perusahaan disarankan untuk menerapkan segregation of duties agar celah keamanan dari segi people dapat teratasi. Untuk penelitian berikutnya, penelitian dapat dilakukan dengan menggunakan beberapa framework penilaian risiko yang memiliki fungsi yang sama, agar dapat membandingkan efektivitas antara framework penilaian risiko yang satu dengan framework penilaian risiko yang lain.

Daftar Referensi

[1] Bonette, C. A. (2003, July). ASSESSING THREATS TO INFORMATION SECURITY IN FINANCIAL INSTITUTIONS. Maryland: SANS Institute. Retrieved March 2013, from

http://www.sans.org/reading_room/whitepapers/threats/assessing-threats-information-security-financial-institutions_1143

[2] Caralli, R. A. (2007, May). Introducing OCTAVE Allegro: Improving the Information Security Risk Assessment Process. Pittsburgh: Carnegie Mellon University. Retrieved March 2013, from www.cert.org/archive/pdf/07tr012.pdf

[3] National Institute of Standards and Technology (NIST). (2009). Recommended Security Controls for Federal Information Systems and Organizations. Gaithersburg: National Institute of Standards and Technology. Retrieved February 2013, from

http://csrc.nist.gov/publications/nistpubs/800-53-Rev3/sp800-53-rev3-final_updated-errata_05-01-2010.pdf

[4] National Institute of Standards and Technology (NIST). (2011). Managing Information Security Risk. U.S. Department of Commerce. Gaithersburg: National Institute of Standards and Technology. Retrieved April 2013, from

csrc.nist.gov/publications/nistpubs/800-39/SP800-39-final.pdf

[5] U.S. Department of Commerce. (2006, March). Minimum Security Requirements for Federal Information and Information Systems. Federal Information Processing Standards Publication. Gaithersburg: National Institute of Standards and Technology. Retrieved May 2013, from http://csrc.nist.gov/publications/fips/fips200/FIPS-200-final-march.pdf

[6] Violino, B. (2010, May). IT risk assessment frameworks: real-world experience. Retrieved May 2013, from CSO Security and Risk:

http://www.csoonline.com/article/592525/it-risk-assessment-frameworks-real-world-experience

[7] Whitman, M. E., & Mattord, H. J. (2012). Principles of Information Security. Boston: Cengange Learning.