Perancangan Model Penyembunyian File pada Kompresi

ZIP

Artikel Ilmiah

Peneliti:

Rendi Adi Purnama (672009067) Suprihadi, S.Si., M.Kom. Teguh Indra Bayu, S.Kom., M.Cs.

Program Studi Teknik Informatika

Fakultas Teknologi Informasi

Universitas Kristen Satya Wacana

Salatiga

2016

Perancangan Model Penyembunyian File pada Kompresi

ZIP

Artikel Ilmiah

Diajukan kepada

Fakultas Teknologi Informasi

untuk memperoleh gelar Sarjana Komputer

Peneliti:

Rendi Adi Purnama (672009067) Suprihadi, S.Si., M.Kom. Teguh Indra Bayu, S.Kom., M.Cs.

Program Studi Teknik Informatika

Fakultas Teknologi Informasi

Universitas Kristen Satya Wacana

Salatiga

2016

Perancangan Model Penyembunyian File pada Kompresi ZIP

1)Rendi Adi Purnama, 2) Suprihadi, 3) Teguh Indra Bayu

Fakultas Teknologi Informasi Universitas Kristen Satya Wacana Jl. Diponegoro 52-60, Salatiga 50711, Indonesia

Email: 1)[email protected], 2) 3) Abstract

Security of information can be done by encrypting messages using cryptographic algorithms, or hide messages in other media by using steganographic algorithm. Steganography to hide messages in other media, thus minimizing the level of suspicion. Steganography requires at least one file as cover file .ZIP File format can be used as a cover file.Metode steganography done by inserting the extra files in a .zip file that exists. The result of this insertion does not look at the application of compression in general, so as not to arouse suspicion. This research resulted in the application of steganography in the ZIP file. Based on test results, file insertion message is not seen by other compression application, and no damage.

Keywords: File Hiding, ZIP, Data Security

Abstrak

Pengamanan informasi dapat dilakukan dengan cara menyandikan pesan dengan menggunakan algoritma kriptografi, atau menyembunyikan pesan pada media lain dengan menggunakan algoritma steganografi. Steganografi menyembunyikan pesan pada media lain, sehingga meminimalkan tingkat kecurigaan. Steganografi memerlukan setidaknya satu file sebagai cover file. File dengan format .ZIP dapat dimanfaatkan sebagai cover

file. Metode steganografi dilakukan dengan cara menyisipkan file tambahan ke dalam file

.zip yang ada. Hasil penyisipan ini tidak terlihat pada aplikasi kompresi pada umumnya, sehingga tidak menimbulkan kecurigaan. Penelitian ini menghasilkan aplikasi steganografi pada file ZIP. Berdasarkan hasil pengujian, file pesan yang disisipkan tidak terlihat oleh aplikasi kompresi lain, dan tidak mengalami kerusakan.

Kata Kunci: Penyembunyian File, ZIP, Keamanan Data

1)Mahasiswa Program Studi Teknik Informatika, Fakultas Teknologi Informasi, Universitas Kristen Satya

Wacana

2)

Staf Pengajar Fakultas Teknologi Informasi, Universitas Kristen Satya Wacana.

3)

1 1. Pendahuluan

Jaringan komputer dan internet mempermudah proses pertukaran informasi. Masalah yang muncul adalah informasi yang dilewatkan pada jaringan komputer adalah data plaintext. Hal ini beresiko ketika ada pihak lain yang berhasil menyadap informasi ini, akan dapat dengan mudah membaca isi informasi tersebut. Untuk mengamankan informasi yang dikirimkan, dapat dilakukan dengan cara menyandikan informasi tersebut, menggunakan teknik kriptografi, namun hal ini akan menimbulkan kecurigaan, karena informasi yang dihasilkan dalam bentuk acak. Pengamanan informasi dapat dilakukan dengan cara lain, yaitu menyembunyikan informasi tersebut ke dalam media yang tidak menimbulkan kecurigaan, yang dikenal dengan teknik steganografi.

Pengamanan informasi dapat dilakukan dengan cara menyandikan pesan dengan menggunakan algoritma kriptografi, atau menyembunyikan pesan pada media lain dengan menggunakan algoritma steganografi. Kriptografi bermanfaat untuk menyandikan pesan sedemikian rupa menjadi acak (ciphertext), sehingga hanya pihak yang memiliki otoritas, dapat membalikan pesan ke bentuk semula (plaintext). Kelemahan dari kriptografi adalah kehadiran plaintext dapat menimbulkan kecurigaan pihak lain, hal ini akan mengarah ke usaha untuk memecahkan ciphertext tersebut (cryptanalysis). Pada area inilah steganografi unggul dari kriptografi, karena pada steganografi pesan tersembunyi pada media lain, sehingga meminimalkan tingkat kecurigaan.

Steganografi memerlukan setidaknya satu file sebagai cover file. Pada umumnya cover file ini adalah file-file yang tidak menimbulkan kecurigaan orang lain ketika membukanya, seperti file gambar, file audio, atau file video. Selain

file-file dengan format tersebut, file-file dengan format .ZIP dapat dimanfaatkan sebagai cover file. File dengan format .ZIP banyak digunakan untuk pertukaran informasi. File .ZIP dihasilkan dengan cara melakukan kompresi satu atau beberapa file,

dengan algoritma tertentu, dan menghasilkan satu file dengan ekstensi .zip. Metode steganografi dilakukan dengan cara menyisipkan file tambahan ke dalam

file .zip yang ada. Hasil penyisipan ini tidak terlihat pada aplikasi kompresi pada

umumnya, sehingga tidak menimbulkan kecurigaan.

Berdasarkan latar belakang masalah yang ada, maka dilakukan sebuah penelitian yang bertujuan merancang aplikasi steganografi pada file ZIP. Aplikasi dikembangkan dalam bentuk aplikasi desktop, untuk pengguna sistem operasi windows. Aplikasi dikembangkan dengan menggunakan Microsoft .Net Framework 4.5.

2. Tinjauan Pustaka

Pada penelitian yang berjudul “Implementasi Algoritma Kriptografi AES

(Advanced Encryption Standard) Dalam Steganografi Menggunakan Teknik Dynamic Cell Spreading”, dibahas mengenai teknik penyisipan file dokumen ke

dalam file BMP. Teknik penyimpanan yang digunakan adalah Dynamic Cell

Spreading (DCS). Sebelum disisipkan, file dokumen dienkripsi terlebih dahulu

2

dokumen mempengaruhi kecepatan proses embedding dan extracting, yaitu semakin besar file dokumen, semakin lama proses yang terjadi [1].

Penelitian terdahulu yang membahas tentang penyisipan pesan pada bagian akhir file (EOF), salah satunya adalah penelitian oleh Alfian [2]. Penelitian tersebut menekankan pada masalah keamanan dan kerahasiaan informasi. Metode yang digunakan adalah metode End of File (EOF), dengan citra BMP sebagai

cover file. Metode penyisipan EOF bekerja dengan menyisipkan pesan pada

bagian akhir file, dengan memanfaatkan struktur file BMP. Pada file BMP terdapat penanda (flag) akhir file yang disebut dengan EOF. Semua informasi yang terletak setelah penanda tersebut, akan diabaikan dan tidak dianggap sebagai bagian dari informasi citra digital.

Berdasarkan penelitian-penelitian terdahulu tersebut, diketahui bahwa untuk menyembunyikan pesan dapat digunakan teknik steganografi. Teknik ini membutuhkan file media sebagai media penyisipan, dan file pesan yang akan disembunyikan. Penelitian pertama menggunakan media penyisipan berupa citra digital, teknik yang digunakan adalah menyisipkan bit pesan pada piksel citra digital. Metode DCS bekerja dengan menyebarkan dan menggandakan file pesan [1]. Penyisipan pada LSB memberikan keutungan yaitu terdapat perubahan yang kecil pada cover file, namun terdapat kelemahan yaitu terbatasnya pesan file yang dapat disisipkan. Penelitian kedua menggunakan metode EOF untuk menyisipkan pesan, metode ini berbanding terbalik dengan LSB, yaitu memberikan keuntungan pada ukuran file yang dapat disisipkan tidak terbatas pada ukuran citra digital. Metode EOF memiliki kelemahan yaitu, karena file pesan ditempelkan pada bagian akhir cover file, maka ukuran stego file adalah ukuran cover file ditambah dengan ukuran file pesan.

Pada penelitian ini digunakan media berupa file ZIP untuk menyembunyikan file pesan. Metode penyembunyian pada file ZIP mirip dengan metode EOF, yaitu dengan memanfaatkan kelemahan struktur file cover. Pada metode penyisipan file kompresi ZIP, file diletakkan sebagai isi file kompresi ZIP seperti biasa, namun dengan tidak menambahkan pada central directory file kompresi yang bertindak sebagai “daftar pustaka”. Metode penyembunyian ini tidak murni disebut metode EOF, karena tidak ditempelkan pada akhir file, namun memiliki cara kerja yang mirip dengan EOF yaitu dengan memanfaatkan kelemahan struktur cover file. Penyisipan dengan pada kompresi ZIP memiliki keuntungan, yaitu ukuran file pesan yang disisipkan tidak terbatas, batasan ukuran

file dipengaruhi oleh format file system yang digunakan oleh sistem operasi.

Keuntungan yang lain adalah, penambahan ukuran file kompresi relatif lebih kecil, karena terdapat mekanisme kompresi. Sehingga ukuran file hasil penyisipan dapat ditulis ukuran stego = ukuran cover + ukuran pesan.

Berdasarkan penelitian-penelitian yang telah dilakukan tentang pengamanan data dengan teknik steganografi, maka dilakukan penelitian yang merancang model penyembunyian file pada kompresi ZIP. Penelitian ini bertujuan untuk merancang aplikasi steganografi pada file berformat ZIP. Hasil dari penelitian ini diharapkan dapat memberikan manfaat yaitu menghasilkan sebuah aplikasi yang dapat menyembunyikan pesan ke dalam media lain. Penelitian ini dibatasi pada beberapa hal yaitu: (1) File yang digunakan sebagai cover adalah file ZIP; (2)

3

Aplikasi dikembangkan untuk pengguna sistem operasi Microsoft Windows 7 atau yang lebih baru.

Steganografi merupakan suatu metode untuk merahasiakan pesan rahasia di dalam file-file lain yang mengandung teks, image, bahkan suara tanpa menunjukkan ciri-ciri perubahan yang nyata atau terlihat dalam kualitas dan struktur dari file semula [3]. Steganografi biasanya sering disalah artikan dengan kriptografi karena keduanya sama-sama bertujuan untuk melindungi informasi yang berharga. Perbedaan yang mendasar antara keduanya yaitu steganografi berhubungan dengan informasi tersembunyi sehingga tampak seperti tidak ada informasi tersembunyi sama sekali. Steganografi dapat digunakan untuk berbagai macam alasan, beberapa di antaranya untuk alasan yang baik, namun dapat juga untuk alasan yang tidak baik. Untuk tujuan legitimasi dapat digunakan pengamanan seperti citra dengan watermarking dengan alasan untuk perlindungan

copyright. Digital watermark [4] (yang juga dikenal dengan fingerprinting, yang

dikhususkan untuk hal-hal menyangkut copyright) sangat mirip dengan steganografi karena menggunakan metode penyembunyian dalam arsip, yang muncul sebagai bagian asli dari arsip tersebut dan tidak mudah dideteksi oleh kebanyakan orang.

ZIP adalah standar pemampatan data (data compression) yang diciptakan oleh Phil Katz. Pemampatan data mengakibatkan ukuran data menjadi lebih kecil sehingga penggunaan media penyimpanan atau transfer data apa pun akan menjadi lebih efisien. Berkas-berkas ZIP dapat diawamampatkan (decompress) dengan berbagai macam program perangkat lunak gratis (freeware) maupun perangkat lunak uji coba (shareware), seperti Winzip. Winzip juga mampu melakukan proses pemampatan dengan standar ZIP [5].

Local file header FILE1

File data FILE1

Data descriptor FILE1

Archive decryption header & Archive extra data record

Central Directory Pointer ke FILE1 Pointer ke FILE2 Local file header FILE2

File data FILE2

Data descriptor FILE2

Gambar 1 Contoh Struktur File Kompres ZIP [6]

Satu dokumen pada file zip diwakili dengan 3 informasi yaitu “local file

header”, “file data”, dan “data descriptor”. Local file header berisi informasi

mengenai dokumen tersebut. File data merupakan isi dari dokumen yang dikompresi. Data descriptor memuat informasi mengenai nilai hash file dokumen, ukuran dokumen terkompresi, dan ukuran dokumen sebenarnya. Bagian akhir file

4

kompresi, memuat ringkasan informasi yaitu “archive decryption header” dan

“archive extra data record”, yang berisi informasi enkripsi dan dekripsi file, jika

ada. Bagian paling akhir adalah “central directory”, yang berisi daftar file yang ada di dalam kompresi. [6] Contoh Struktur file kompresi ZIP ditunjukkan pada Gambar 1.

Teknik penyembunyian file pada penelitian ini merupakan gabungan dari steganografi dan struktur file kompresi ZIP [7]. Steganografi merupakan teknik menyembunyikan pesan, pesan dapat berupa data teks, pesan, gambar, dan lain-lain. Pesan tersebut disembunyikan pada media lain yang dapat berupa file gambar, video, audio, atau file apapun. Pada penelitian ini file pesan disembunyikan pada file kompresi ZIP dengan cara memasukkan ke dalam file kompresi, namun tidak menambahkan ke dalam central directory.

3. Metode dan Perancangan Sistem

Penelitian yang dilakukan, diselesaikan melalui tahapan penelitian yang terbagi dalam empat tahapan, yaitu: (1) Analisis kebutuhan dan pengumpulan data, (2) Perancangan sistem, (3) Implementasi sistem yaitu Perancangan aplikasi/program, dan (4) Pengujian sistem serta analisis hasil pengujian.

Analisa Kebutuhan dan Pengumpulan Data

Perancangan Sistem

Implementasi Sistem dan Pengujian Sistem

Pengujian Sistem

Gambar 2 Tahapan Penelitian

Tahapan penelitian pada Gambar 2, dapat dijelaskan sebagai berikut.

Tahap pertama: yaitu melakukan analisis kebutuhan, yaitu diperlukannya

mekanisme untuk menyembunyikan informasi sehingga terhindar dari kebocoran informasi, manipulasi informasi, dan penyalahgunaan informasi; Tahap kedua: yaitu melakukan perancangan sistem yang meliputi perancangan aplikasi untuk proses penyisipan dan tampilan untuk proses ekstraksi, perancangan antarmuka yakni sebagai media penghubung interaksi antara user dan sistem; Tahap ketiga: yaitu mengimplementasikan rancangan yang telah dibuat di tahap dua ke dalam sebuah aplikasi/program sesuai kebutuhan sistem; Tahap keempat: yaitu melakukan pengujian terhadap sistem yang telah dibuat, serta menganalisis hasil pengujian tersebut, untuk melihat apakah aplikasi yang telah dibuat sudah sesuai dengan yang diharapkan atau tidak, jika belum sesuai maka akan dilakukan perbaikan.

5

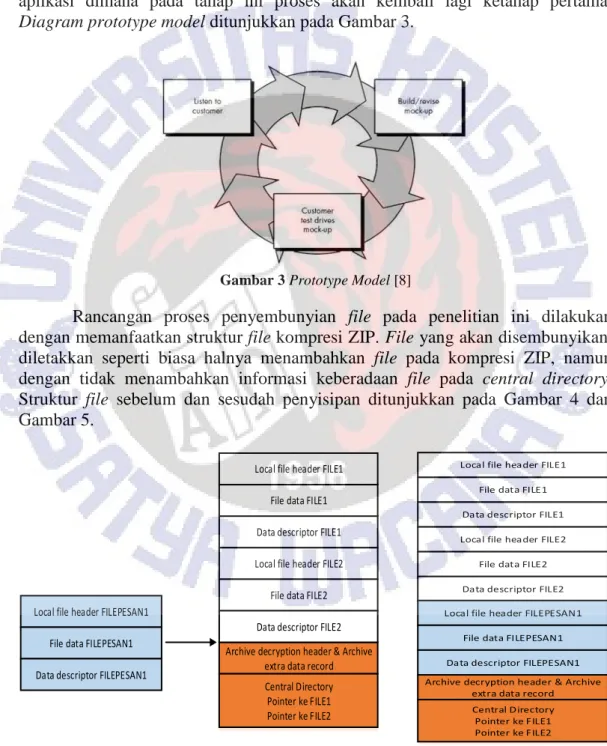

Metode perancangan sistem dilakukan dengan menggunakan metodologi pengembangan perangkat lunak prototype model [8]. Pada proses implementasi dihasilkan beberapa prototype yang dapat dijelaskan sebagai berikut. Tahap

pertama: Tahap ini bertujuan untuk mengumpulkan kebutuhan sistem. Tahap ini

dapat dilakukan dengan mendengarkan atau wawancara dengan pengguna aplikasi; Tahap kedua; merancang program kemudian membuat perbaikan terhadap hasil yang diperoleh; Tahap ketiga: melakukan evaluasi ke pengguna aplikasi dimana pada tahap ini proses akan kembali lagi ketahap pertama.

Diagram prototype model ditunjukkan pada Gambar 3.

Gambar 3 Prototype Model [8]

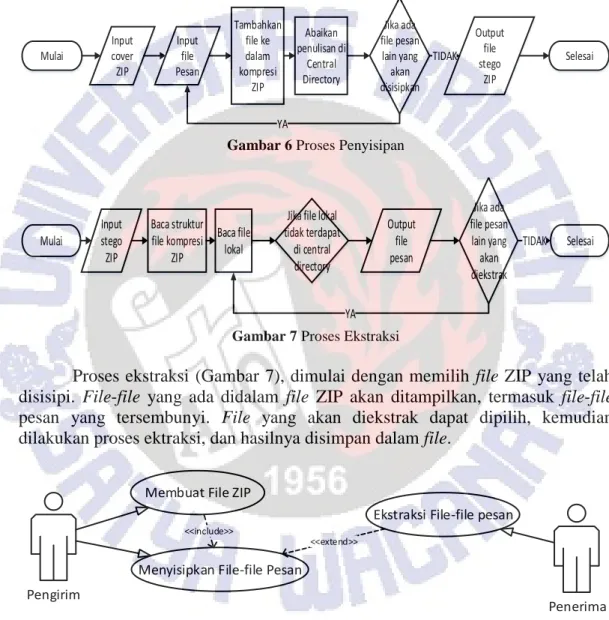

Rancangan proses penyembunyian file pada penelitian ini dilakukan dengan memanfaatkan struktur file kompresi ZIP. File yang akan disembunyikan, diletakkan seperti biasa halnya menambahkan file pada kompresi ZIP, namun dengan tidak menambahkan informasi keberadaan file pada central directory. Struktur file sebelum dan sesudah penyisipan ditunjukkan pada Gambar 4 dan Gambar 5.

Local file header FILE1

File data FILE1

Data descriptor FILE1

Archive decryption header & Archive extra data record Central Directory Pointer ke FILE1 Pointer ke FILE2 Local file header FILE2

File data FILE2

Data descriptor FILE2 Local file header FILEPESAN1

File data FILEPESAN1

Data descriptor FILEPESAN1

Local file header FILE1 File data FILE1 Data descriptor FILE1

Archive decryption header & Archive extra data record Central Directory Pointer ke FILE1 Pointer ke FILE2 Local file header FILE2

File data FILE2 Data descriptor FILE2 Local file header FILEPESAN1

File data FILEPESAN1 Data descriptor FILEPESAN1

Gambar 4 Struktur File Sebelum Penyisipan [7] Gambar 5 Struktur File Setelah

6

Proses penyisipan (Gambar 6), dimulai dengan memilih file ZIP sebagai

cover file. Kemudian file-file pesan dipilih untuk disisipkan ke dalam file ZIP. File

pesan ini akan tersembunyi, sehingga tidak dapat dilihat dengan menggunakan aplikasi kompresi yang umum dipakai, seperti WinZIP, WinRAR, 7Zip, dan lain-lain. Setiap file yang disisipkan, akan memberikan efek perubahan ukuran file ZIP. Mulai Input cover ZIP Tambahkan file ke dalam kompresi ZIP Input file Pesan Jika ada file pesan lain yang akan disisipkan YA Selesai TIDAK Output file stego ZIP Abaikan penulisan di Central Directory

Gambar 6 Proses Penyisipan

Mulai Input stego ZIP Baca struktur file kompresi ZIP Jika ada file pesan lain yang akan diekstrak YA Selesai TIDAK Baca file lokal Output file pesan Jika file lokal

tidak terdapat di central directory

Gambar 7 Proses Ekstraksi

Proses ekstraksi (Gambar 7), dimulai dengan memilih file ZIP yang telah disisipi. File-file yang ada didalam file ZIP akan ditampilkan, termasuk file-file pesan yang tersembunyi. File yang akan diekstrak dapat dipilih, kemudian dilakukan proses ektraksi, dan hasilnya disimpan dalam file.

Pengirim

Penerima Membuat File ZIP

Ekstraksi File-file pesan

Menyisipkan File-file Pesan

<<extend>> <<include>>

Gambar 8 Use Case Diagram Sistem

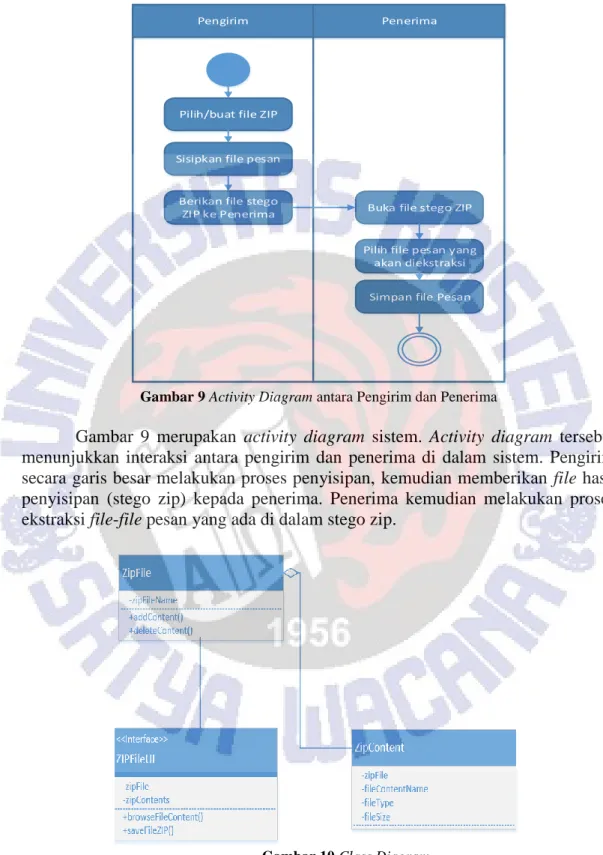

Desain aplikasi dilakukan dengan menggunakan bahasa pemodelan UML. Gambar 8 menunjukkan desain use case diagram sistem. Terdapat tipe pengguna, yaitu Pengirim dan Penerima. Pengirim dapat membuat file zip, kemudian menyisipkan file-file pesan yang akan disembunyikan. Penerima dapat mengekstraksi file-file yang disisipkan pada file zip yang diterima.

7

Pengirim Penerima

Pilih/buat file ZIP

Sisipkan file pesan

Berikan file stego

ZIP ke Penerima Buka file stego ZIP

Pilih file pesan yang akan diekstraksi

Simpan file Pesan

Gambar 9 Activity Diagram antara Pengirim dan Penerima

Gambar 9 merupakan activity diagram sistem. Activity diagram tersebut menunjukkan interaksi antara pengirim dan penerima di dalam sistem. Pengirim secara garis besar melakukan proses penyisipan, kemudian memberikan file hasil penyisipan (stego zip) kepada penerima. Penerima kemudian melakukan proses ekstraksi file-file pesan yang ada di dalam stego zip.

Gambar 10 Class Diagram

Gambar 10 merupakan class diagram sistem. Terdapat dua class utama, yaitu ZipContent dan ZipFile. Class ZipFile merupakan class yang mewakili suatu file ZIP. Class ZipFile dapat memiliki beberapa ZipContent yang ditambahkan melalui method addContent.

8 4. Hasil dan Pembahasan

Aplikasi dikembangkan dengan menggunakan Visual Studio 2012 Express for Windows Desktop, yang didalamnya terdapat pustaka .Net Framework 4.5. Aplikasi terdiri dari dua bagian utama, yaitu bagian form penyisipan dan form ekstraksi.

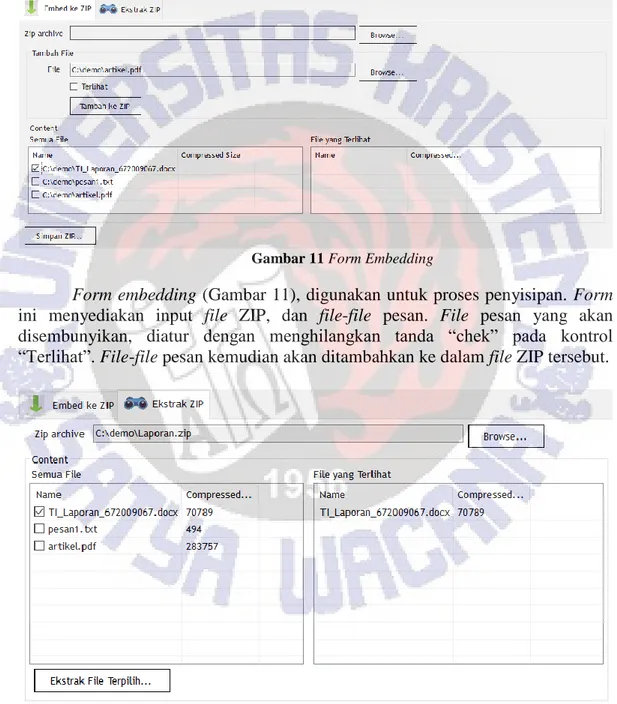

Gambar 11 Form Embedding

Form embedding (Gambar 11), digunakan untuk proses penyisipan. Form

ini menyediakan input file ZIP, dan file-file pesan. File pesan yang akan disembunyikan, diatur dengan menghilangkan tanda “chek” pada kontrol “Terlihat”. File-file pesan kemudian akan ditambahkan ke dalam file ZIP tersebut.

Gambar 12 Form Extracting

Form extracting (Gambar 12), digunakan untuk proses ekstraksi. File ZIP

9

pesan yang ada didalamnya dapat dipilih satu atau lebih, untuk dilakukan ekstraksi.

Gambar 13 File stego ZIP dilihat dengan 7-ZIP

Gambar 13 menunjukkan hasil penyisipan dibuka dengan aplikasi 7-ZIP. Dua file rahasia yaitu pesan1.txt dan artikel.pdf yang disisipkan sebelumnya pada (Gambar 12) tidak muncul.

Gambar 14 File stego ZIP dilihat dengan WinRAR

Aplikasi WinRAR juga tidak memunculkan file-file yang telah disembunyikan sebelumnya. Gambar 14 menunjukkan bahwa hanya file T1_Laporan_672009067.docx saja yang ditampilkan.

10

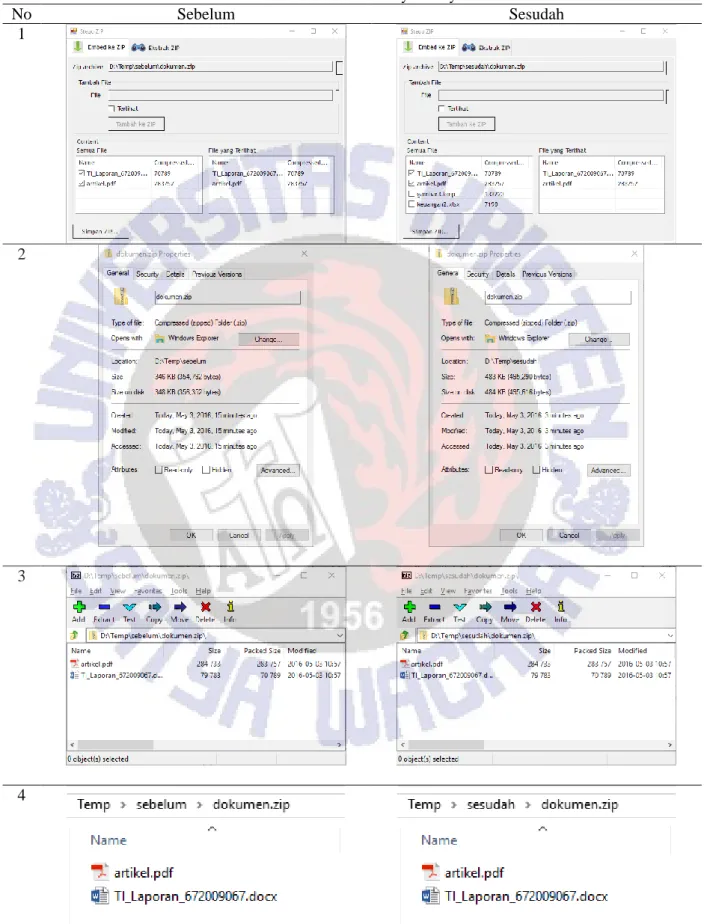

Tabel 1 Bukti Hasil Penyembunyian File

No Sebelum Sesudah

1

2

3

11

5

6

Tabel 1 menunjukkan bukti hasil penyembunyian beberapa file pada suatu

file kompresi ZIP. Pada baris nomor 1, penyembunyian dilakukan dengan

menggunakan aplikasi yang dikembangkan pada penelitian ini. Baris nomor 2 merupakan perbandingan antara file sebelum disisipi dengan file setelah proses penyisipan. Ukuran file berubah dari 346 KB menjadi 483 KB. Aplikasi 7ZIP digunakan untuk membuka kedua file tersebut, dan tidak ada perbedaan isi antara

file sebelum dan file sesudah disisipi, ditunjukkan pada baris nomor 3. Baris

nomor 4, menunjukkan perbandingan ketika kedua file dibuka dengan Windows

Explorer, dan ditunjukkan tidak terdapat perbedaan isi. Baris nomor 5 merupakan

perbandingan hasil ekstraksi kedua file, dan file yang tersembunyi tidak ikut terekstraksi. Baris nomor 6 merupakan hasil ekstraksi menggunakan aplikasi yang dikembangkan pada penelitian ini, dan file yang tersembunyi dapat ikut terekstraksi.

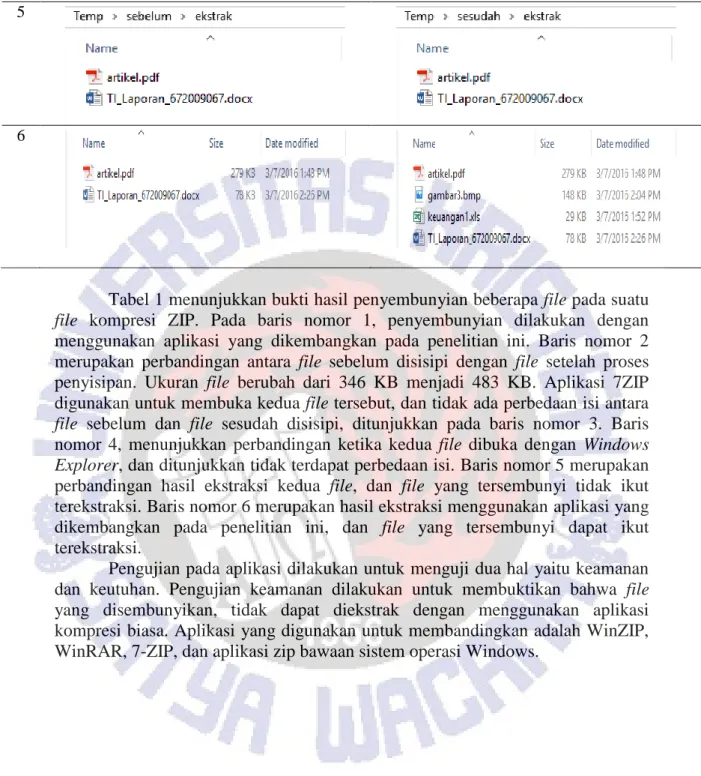

Pengujian pada aplikasi dilakukan untuk menguji dua hal yaitu keamanan dan keutuhan. Pengujian keamanan dilakukan untuk membuktikan bahwa file yang disembunyikan, tidak dapat diekstrak dengan menggunakan aplikasi kompresi biasa. Aplikasi yang digunakan untuk membandingkan adalah WinZIP, WinRAR, 7-ZIP, dan aplikasi zip bawaan sistem operasi Windows.

12

Tabel 2 Hasil Perbandingan Keberhasilan Penyembunyian File dilihat dengan beberapa

Aplikasi Kompresi File

No File Pesan WinZIP WinRAR 7-ZIP Windows

1 pesan1.txt √ √ √ √ 2 pesan1.txt, gambar1.jpg √ √ √ √ 3 pesan1.txt, gambar1.jpg, musik1.mp3 √ √ √ √ 4 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc √ √ √ √ 5 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc, pesan3.docx √ √ √ √ 6 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc, pesan3.docx, keuangan1.xls √ √ √ √ 7 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc, pesan3.docx, keuangan1.xls, keuangan2.xlsx √ √ √ √ 8 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc, pesan3.docx, keuangan1.xls, keuangan2.xlsx artikel.pdf √ √ √ √ 9 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc, pesan3.docx, keuangan1.xls, keuangan2.xlsx artikel.pdf, gambar2.png √ √ √ √ 10 pesan1.txt, gambar1.jpg, musik1.mp3, pesan2.doc, pesan3.docx, keuangan1.xls, keuangan2.xlsx artikel.pdf, gambar2.png, gambar3.bmp √ √ √ √

Berdasarkan hasil pengujian keamanan Tabel 2, dapat dibuktikan bahwa aplikasi steganografi yang dibuat, dapat menyembunyikan file-file pesan pada file ZIP, dan tidak terlihat oleh aplikasi kompresi yang lain.

Pengujian kedua adalah pengujian keutuhan file. Pengujian ini penting karena untuk membuktikan bahwa file yang disisipkan kemudian diekstrak, tidak mengalami kerusakan. Informasi yang akan disampaikan dari pihak pengirim ke pihak penerima dapat berbeda jika file pesan mengalami kerusakan (tidak utuh/mengalami perubahan). Untuk menghitung nilai checksum suatu file, digunakan algoritma MD5. Pada pengujian ini digunakan aplikasi HashTab untuk menghitung nilai checksum MD5.

13

Tabel 3 Hasil Pengujian Keutuhan File [9]

No File MD5 Sebelum Embed MD5 Sesudah Extract Kesimpulan

1 pesan1.txt 9D497B496EF783B4 F9F235836F244535 9D497B496EF783B4 F9F235836F244535 Utuh

2 gambar1.jpg 96E7BD1225898D84 8D004324E74D8828 96E7BD1225898D84 8D004324E74D8828 Utuh

3 musik1.mp3 E8DA50CA09667C13 95F7F93E88B170D8 E8DA50CA09667C13 95F7F93E88B170D8 Utuh

4 pesan2.doc 94FCBE74093D66C5 563FF2594127DAC4 94FCBE74093D66C5 563FF2594127DAC4 Utuh

5 pesan3.docx 73975D556A460721 3821655AB4DAD974 73975D556A460721 3821655AB4DAD974 Utuh

6 keuangan1.xls B41C2DEC90ACE94B 5828E42B8B4B0932 B41C2DEC90ACE94B 5828E42B8B4B0932 Utuh

7 keuangan2.xlsx 03D68D1C74590DC7 6BBFF55716D99EB6 03D68D1C74590DC7 6BBFF55716D99EB6 Utuh

8 artikel.pdf 8825F14DCA1DED5C DF77B6A64B24AE04 8825F14DCA1DED5C DF77B6A64B24AE04 Utuh

9 gambar2.png 0B51A861E752946D BF1034CD18402D3F 0B51A861E752946D BF1034CD18402D3F Utuh

10 gambar3.bmp A41F187BD82050C2 CFFE7441EFBA23B8 A41F187BD82050C2 CFFE7441EFBA23B8 Utuh

Berdasarkan hasil pengujian keutuhan file pada Tabel 3, dapat dibuktikan bahwa file yang disembunyikan, tidak mengalami perubahan isi. Hal ini ditunjukkan dengan tidak ada perubahan nilai checksum antara file pesan sebelum disisipkan dengan nilai checksum setelah file pesan diekstraksi.

5. Kesimpulan

Berdasarkan penelitian, pengujian dan analisis terhadap sistem, maka dapat diambil kesimpulan sebagai berikut: (1) Steganografi pada file ZIP dapat dilakukan dengan cara menambahkan file pesan, dan menyembunyikan file tersebut sehingga tidak dapat dilihat menggunakan aplikasi kompresi yang umum dipakai; (2) Proses penyembunyian dan ektraksi file pesan hanya dapat dilakukan dengan menggunakan aplikasi yang dikembangkan pada penelitian ini. File yang disembunyikan dengan aplikasi yang dikembangkan, tidak dapat diekstrak dengan menggunakan aplikasi kompresi seperti WinZIP, WinRAR, 7-ZIP; (3) File pesan yang disembunyikan tidak mengalami perubahan selama proses embedding dan

extracting, sehingga informasi yang disimpan tidak mengalami kerusakan.

Saran yang dapat diberikan untuk penelitian selanjutnya adalah pada peningkatan keamanan. Keamanan file dapat lebih ditingkatkan dengan menggunakan enkripsi. Hal ini tentu saja akan menambah waktu proses penyisipan apalagi ketika memproses file dengan ukuran besar seperti file musik atau video.

14 6. Daftar Pustaka

[1]. Kusuma, B. A., Pakereng, I. & Arie Setiawan Prasida 2010. Implementasi

Algoritma Kriptografi AES (Advanced Encryption Standard) Dalam Steganografi Menggunakan Teknik Dynamic Cell Spreading. Program

Studi Teknik Informatika Fakultas Teknologi Informasi Universitas Kristen Satya Wacana Salatiga

[2]. Alfian, M. & others 2013. Implementasi Pengenkripsian Dan

Penyembunyian Data Menggunakan Tiny Encryption Algorithm Dan End Of File. Program Studi S-1 Ilmu Komputer Fakultas Ilmu Komputer dan

Teknologi Informasi Universitas Sumatera Utara Medan [3]. Munir, R. 2006. Kriptografi. Informatika, Bandung

[4]. Cummins, J., Diskin, P., Lau, S. & Parlett, R. 2004. Steganography And

Digital Watermarking.

[5]. Katz, P. 2000. Computer Software Pioneer, 37. The New York Times [6]. Buchholz, F. 2006. The structure of a PKZip file.

https://users.cs.jmu.edu/buchhofp/forensics/formats/pkzip.html. Diakses pada 29 April 2016.

[7]. Mario Vuksan, Tomislav Pericin, B. K. 2010. Hiding In The Familiar:

Steganography And Vulnerabilities In Popular Archives Formats. Slides &

Whitepaper: BlackHat, Barcelona

[8]. Pressman, R. S. & Jawadekar, W. S. 1987. Software engineering. New York 1992

[9]. Buana, R. G. 2012. Pengujian Integritas Data Menggunakan Algoritma

![Gambar 1 Contoh Struktur File Kompres ZIP [6]](https://thumb-ap.123doks.com/thumbv2/123dok/4563424.3319393/12.892.148.752.322.996/gambar-contoh-struktur-file-kompres-zip.webp)

![Tabel 3 Hasil Pengujian Keutuhan File [9]](https://thumb-ap.123doks.com/thumbv2/123dok/4563424.3319393/22.892.153.752.195.941/tabel-hasil-pengujian-keutuhan-file.webp)