Edisi 8 No 1 April 2016 ISSN 1978-2497

ITEKS

Intuisi Teknologi Dan Seni

=========================================================================

Rancang Bangun Aplikasi

Face Login

Menggunakan

Webcam Berbasis Sistem Informasi

Sakuri Dahlan 1, Dida Oktavian 2

1 Teknik Indusatri STT Wiworotomo Purwokerto, Jl. Semingkir No. 1 Purwokerto 2 Teknik Informatika STIMIK AMIKOM Purwokerto, Jl. Letjen Sumarto Purwokerto

email : [email protected]

Abstrak

Penelitian ini berjudul Rancang Bangun Aplikasi Face Login Menggunakan Webcam Berbasis Sistem Informasi Pada Komputer PT Kimia Farma Trading &

Distribution Purwokerto. Tujuan dari pembuatan Aplikasi Face Login Menggunakan

Webcam Berbasis Sistem Informasi Pada PT Kimia Farma Trading & Distribution

Purwokerto ini adalah untuk meningkatkan keamanan Sistem Informasi di perusahaan tersebut. Sehinggakeamanan Sistem Informasi dalam perusahaan tersebut tidak mudah di akses oleh user yg tidak berwenang. Metode Pengumpulan data yang digunakan adalah metode observasi, studi pustaka, dan wawancara. Untuk pengembangan sistem dalam penelitian ini menggunakan metode Waterfall. Aplikasi ini dibuat menggunakan

Visual Basic 6.0 dan Mysql. Dengan penggunaan aplikasi Face Login ini PT Kimia

Farma Trading & Distribution dapat meningkatkan keamanan sistem informasi dengan

Login menggunakan pengenalan wajah. Secara keseluruhan sistem dianggap baik

dibandingkan dengan sistem keamanan menggunakan username dan password pada keamanan Sistem Informasi di Perusahaan tersebut sebelumnya.

Kata Kunci : Face Login, Keamanan Sistem Informasi. WEB

1. Pendahuluan

Keamanan dalam sistem informasi manajemen merupakan salah satu hal yang sangat penting dan diperlukan suatu sistem pengamanan yang handal untuk memperoleh keamanan dalam informasi suatu perusahaan maupun organisasi. Keamanan sistem mengacu pada perlindungan terhadap semua sumber daya informasi organisasi dari ancaman oleh pihak-pihak yang tidak berwenang. Perusahaan maupun organisasi menerapkan suatu program keamanan sistem yang efektif dengan mengidentifikasi berbagai kelemahan dan kemudian menerapkan perlawanan dan perlindungan yang diperlukan. Keamanan sistem dimaksudkan untuk mencapai tiga tujuan utama yaitu kerahasiaan, ketersediaan dan integritas.

Keamanan komputer atau sering diistilahkan keamanan sistem informasi adalah cabang dari teknologi komputer yang diterapkan untuk komputer dan jaringan. Tujuan keamanan komputer meliputi perlindungan informasi dan properti dari pencurian, kerusakan, atau bencana alam, sehingga memungkinkan informasi dan aset informasi tetap diakses dan produktif bagi penggunanya[1]. Istilah keamanan sistem informasi merujuk pada proses dan mekanisme kolektif terhadap informasi yang sensitif dan berharga serta pelayann publikasi yang terlindungi dari gangguan atau kerusakan akibat aktivitas yang tidak sah, akses individu yang tidak bisa dipercaya dan kejadian tidak terencana [2].

2.1.Metode Pengembangan Sistem

Gambar 2.1 Tahapan-tahapan dalam SDLC model Waterfall[4]

Sistem yang sedang berjalan Belum ada keamanan dalam system informasi di komputer tersebut dan masih menggunakan username dan password untuk login ke windows, sedangkan login ke Sistem Informasinya belum ada.

2.2.Sistem yang desain

Dirancangnya aplikasi untuk login menggunakan face dalam pengamanan sistem informasi di komputer tersebut. Login ke windows tetap menggunakan username

dan password, login ke Sistem Informasi menggunakan Face, dimana tingkat

keamanannya lebih akurat[5].

Tabel 2.1 Rincian Spesifikasi Minimal Hardware

Perangkat Keras Spesifikasi

Processor Intel P4

MotherBoard Disesuaikan dengan Processor

VGA 64 MB

Harddisk 40 GB

RAM 256 MB

Monitor 15 inch

Mouse Standard

Keyboard Standard

Webcam Minimal 1.3 Megapixel

Edisi 8 No 1 April 2016 ISSN 1978-2497

ITEKS

Intuisi Teknologi Dan Seni

=========================================================================

2.3.Flowchart

Flowchart dibuat untuk menggambarkan tahapan proses suatu sistem, menggambarkan

urutan-urutan instruksi dari suatu program.

Gambar 2.2. Flowchart Face Login Menggunakan

2.4. Webcam

Gambar 2.3 Diagram Konteks untuk Face Login Menggunakan Webcam

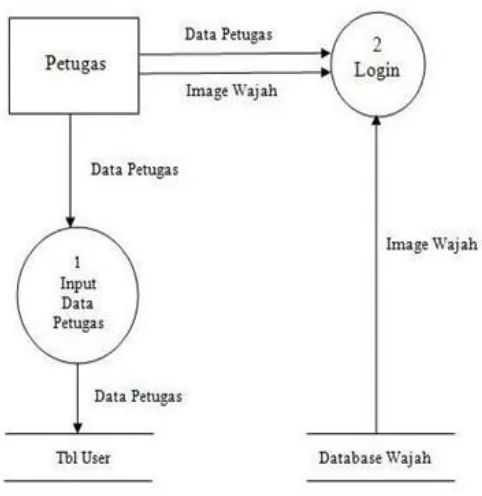

2.4.1.Data Flow Diagram (DFD)

Perancangan Data Flow Diagram (DFD) untuk face login menggunakan webcam ini didasarkan pada perancangan DFD [5]. Rancangan DFD face login menggunakan webcam terdiri dari Diagram Konteks, DFD Level 1, DFD Level 2 dan DFD Level 3[6].

Gambar 2.4. DFD Level 1 untuk Sistem Face Login Menggunakan Webcam

3. Hasil Dan Pembahasan 3.1. Perancangan Database a. Struktur Tabel

Edisi 8 No 1 April 2016 ISSN 1978-2497

ITEKS

Intuisi Teknologi Dan Seni

=========================================================================

user dapat dilihat pada Tabel 3.1.

Tabel 3.1 Struktur Tabel User pada database

No. Nama Field Tipe Ukuran Keterangan 1 Id_user* integer 10 Userid

2 namauser char 20 Nama

petugas

3 password char 10 Password petugas

3.2. Implementasi Sistem

Implementasi sistem adalah prosedur yang dilakukan pada tahap desain sistem dalam dokumen yang disetujui dan menguji kemudian menginstal dan menggunakan program yang dibuat, penerapan sistem baru dimana sistem baru ini akan diterapkan. Tujuan dari Implementasi sistem adalah :

a. Menyelesaikan desain sistem yang ada dalam dokumen sistem yang disetujui.

b. Menulis, menguji dan mendokumentasikan program dan prosedur-prosedur yang diperlukan oleh dokumen desain sistem yang diuji.

c. Memastikan bahwa personal dapat mengoperasikan sistem yang telah dibuat. d. Memperhitungkan bahwa sistem sesuai dengan kebutuhan pemakai

b. Implementasi Software

Dalam sistem Informasi Inventory yang dirancang, sebelum user diarahkan ke form login, terlebih dahulu sistem akan melakukan loading semua eigenface wajah yang ada dalam database wajah. Tampilan Form Load Image Wajah dapat dilihat pada Gambar 3.1.

Gambar 3.1 Tampilan Foto Load Image Wajah

4. Kesimpulan Dan Saran 4.1.Kesimpulan

Berdasarkan pembahasan dan evaluasi dari bab-bab sebelumnya dan setelah dilakukannya penelitian serta pengujian terhadap Aplikasi Face Login Menggunakan Webcam Berbasis Sistem Informasi, maka dapat ditarik kesimpulan sebagai berikut:

a. Jarak yang tidak konstan antara user dengan kamera dapat mengurangi kualitas pengenalan wajah. Hasil pengujian untuk jarak 20 cm diperoleh enam dari sepuluh

kali pengujian image wajah dapat dikenal, sedangkan untuk jarak ≥ 40 cm diperoleh dua

dari sepuluh pengujian image wajah dapat dikenal.

b. Pencahayaan yang terlalu tinggi atau terlalu rendah dapat mengurangi kualitas pengenalan wajah. Hasil pengujian untuk pencahayaan redup diperoleh tiga dari sepuluh kali pengujian image wajah dapat dikenal, sedangkan untuk pencahayaan terang diperoleh delapan dari sepuluh kali pengujian image wajah dapat dikenal.

c. Distorsi pose wajah (mengarah ke kiri atau ke kanan) dapat mengurangi kualitas pengenalan wajah. Hasil pengujian untuk distorsi pose wajah mengarah ke kanan diperoleh tujuh dari sepuluh kali pengujian image wajah dapat dikenal, sedangkan untuk distorsi pose wajah mengarah ke kiri diperoleh enam dari sepuluh kali pengujian image wajah dapat dikenal.

d. Perubahan pose wajah dari diam menjadi ekspresif tidak terlalu mempengaruhi proses pengenalan wajah. Hasil pengujian untuk perubahan pose wajah dari diam menjadi ekspresi diperoleh Sembilan dari sepuluh kali pengujian image wajah dapat dikenal..

1.2. Saran

Adapun beberapa saran yang layak untuk jadi bahan pertimbangan dalam membangun sistem yang lebih baik di masa yang akan datang, yaitu:

a. Agar sistem ini lebih dikembangkan dari Aplikasi Face Login Sistem Informasi ke Aplikasi Login Sistem Operasi Windows

b. Agar pengembangan sistem dilakukan dengan cara membandingkan dengan metode pengenalan wajah lainnya, misalnya metode Fisherface dan Gabor Wavelet.

5. Referensi

[1] Al Fatta, Hanif. 2009. Rekayasa Sistem Pengenalan Wajah: Membangun Sistem Presensi Karyawan Menggunakan Microsoft Visual Basic 6.0 dan Micrososft, Access. Andi Offset. Yogakarta.

[2] Arikunto, Suharsimi. 1999. Prosedur Penelitian Suatu Pendekatan Praktek. Rineka Cipta. Jakarta.

[3] Awcock, G.W. (1996), Applied Image Processing. McGraw-Hill. Singapore. [4] Bintarto, HR. 1992. Perangkaan Penelitian. Yogyakarta.

[5] Jogiyanto, HM. 2009. Analisis dan Desain Sistem Informasi: Pendekatan Terstruktur Teori dan Aplikasi Bisnis. Andi Offset. Yogyakarta.

[6] Kadir, Abdul (2003), Pengenalan Sistem Informasi. Andi Offset. Yogyakarta.

[7] Kadir, Abdul Dasar Perancangan Implementasi Database Relasional (.2009),Andi Offset Yogyakarta.

6. Biodata Penulis

![Gambar 2.1 Tahapan-tahapan dalam SDLC model Waterfall[4]](https://thumb-ap.123doks.com/thumbv2/123dok/2813601.1688407/2.595.138.475.458.660/gambar-tahapan-tahapan-dalam-sdlc-model-waterfall.webp)