BAB 2

TINJAUAN PUSTAKA

2.1 Kriptografi

Krpitografi berasal dari bahasa Yunani, yang terdiri dari kata kryptos yang berarti tersembunyi dan graphein yang berarti menulis. Kriptografi merupakan pembelajaran teknik matematika yang berhubungan dengan aspek keamanan informasi seperti kerahasiaan, integritas data, otentikasi entitas dan otentikasi data asal. Kriptografi bukan hanya membahas soal keamanan informasi, tetapi juga lebih dari satu kesatuan teknik (Menezes, van Oorschot&Vanstone, 1996).

Kriptografi adalah ilmu yang mempelajari tentang cara mengirim pesan rahasia (yaitu yang terenkripsi atau disamarkan) sehingga hanya penerima yang dimaksud saja yang dapat menghilangkan pesan yang disamarkan tersebut dan membacanya atau yang dapat mendekripsi pesan tersebut.

Pesan asli dalam pesan rahasia tersebut disebut plaintext sedangkan pesan yang disamarkan disebut ciphertext. Pesan yang dikirim disebut tulisan rahasia (crypthogram) dan proses mengubah dari plaintext menjadi ciphertext disebut proses enkrpsi, sedangkan proses membalikkan dari ciphertext menjadi plaintext yang hanya dapat dilakukan oleh penerima yang dimaksud disebut proses dekripsi (Mollin, 2007).

Kriptografi mempunyai sejarah yang sangat panjang. Sejak zaman Romawi, Yulius Caesar telah menggunakan teknik kriptografi yang sekarang dianggap kuno dan sangat mudah dibobol untuk keperluan militernya. Pada perang dunia kedua, Jepang dan Jerman menggunakan kriptografi untuk keperluan komunikasi militernya. Namun sekutu dapat menembus Enigma, kriptografi produk Jerman dan Purple, kriptografi produk Jepang. Dengan terpecahkannya kedua kriptografi tersebut, sekutu pun akhirnya memenangkan perang dunia tersebut.

cepatnya perkembangan kriptografi. Bukan hanya untuk keperluan militer, namun setiap individu berhak untuk mengamankan komunikasinya agar tidak dimata-matai pihak yang tidak diinginkan (Kurniawan, 2004).

Kriptografi pada awalnya dijabarkan sebagai ilmu yang mempelajari bagaimana meyembunyikan pesan. Kriptografi modern adalah ilmu yang bersandarkan pada teknik matematika untuk berurusan dengan keamanan informasi seperti kerahasiaan, keutuhan data dan otentikasi entitas. Jadi pengertian kriptografi modern tidak saja berurusan hanya dengan penyembunyian pesan namun lebih pada sekumpulan teknik yang menyediakan keamanan informasi (Sadikin, 2012).

2.2 Tujuan Dasar Kriptografi dalam Aspek Keamanan

Kriptografi tidak hanya memberikan kerahasiaan dalam berkomunikasi, namun juga melibatkan sejumlah aspek yang dikenal dengan aspek keamanan, yaitu sebagai berikut (Menezes, van Oorschot&Vanstone, 1996):

1. Privacy of Confidentiality : Menjaga kerahasiaan informasi yang hanya dapat diketahui oleh pihak yang berhak untuk melihatnya.

2. Data Integrity : Memastikan informasi yang akan disampaikan, apakah pesan telah dimodifikasi atau tidak dari orang-orang yang tidak berwenang dalam hal tersebut.

3. Entity Authentication or Identification : Pembuktian identitas dari entitas (misal : seseorang, terminal komputer, kartu kredit, dll) agar lebih autentik. 4. Message Authentication : Memastikan sumber informasi yang diperoleh. 5. Signature : Sarana untuk mengikat informasi terhadap entitas.

6. Authorization : Pernyataan yang menandakan adanya sanksi secara resmi apabila ada suatu hal yang melanggar hak cipta.

7. Validation : Sarana untuk menyediakan otorisasi/hak cipta yang aktual untuk digunakan atau memanipulasi sumber informasi.

8. Access Control : Membatasi akses hanya untuk entitas yang diutamakan saja. 9. Certification : Dukungan informasi dari entitas yang terpercaya.

10.Timestamping : Merekam waktu pembuatan dari adanya informasi.

11.Witnessing: Verifikasi bahwa pembuatan dari adanya informasi tersebut berasal dari sebuah entitas atau pembuat yang lain.

13.Confirmation : Pernyataan bahwa layanan telah tersedia.

14.Ownership : Sarana untuk menyediakan entitas dengan hak yang sah untuk menggunakan atau mengirim sumber informasi.

15.Anonymity : Menyembunyikan informasi dari entitas yang terlibat dalam beberapa proses.

16.Non-repudiation : Pengirim seharusnya tidak dapat mengelak bahwa dialah pengirim pesan yang sesungguhnya. Tanpa kriptografi, seseorang dapat mengelak bahwa dia yang mengirim email yang sesungguhnya.

17.Revocation : Pencabutan sertifikasi.

Suatu algoritma dapat dikatakan aman, apabila tidak ada cara ditemukan plaintext-nya, namun selalu ada saja kemungkinan ditemukannya cara baru untuk

menembus algoritma kriptografi. Oleh karena itu, algoritma kriptografi dapat dikatakan “cukup” atau “mungkin” aman, jika memiliki keadaan sebagai berikut (Kurniawan, 2004):

1. Bila harga untuk menjebol algoritma lebih besar daripada nilai informasi yang dibuka, maka algoritma itu cukup aman.

2. Bila waktu yang digunakan untuk membobol algoritma tersebut lebih lama daripada lamanya waktu yang diperlukan oleh informasi tersebut harus tetap aman, maka algoritma tersebut mungkin aman.

3. Bila jumlah data yang dienkripsi dengan kunci dan algoritma yang sama lebih sedikit dari jumlah data yang diperlukan untuk menembus algoritma tersebut, maka algoritma itu aman.

2.3 Perkembangan Kriptografi

Perkembangan algoritma kriptografi terbagi menjadi dua, yaitu kriptografi klasik dan kriptografi modern.

2.3.1 Kriptografi Klasik

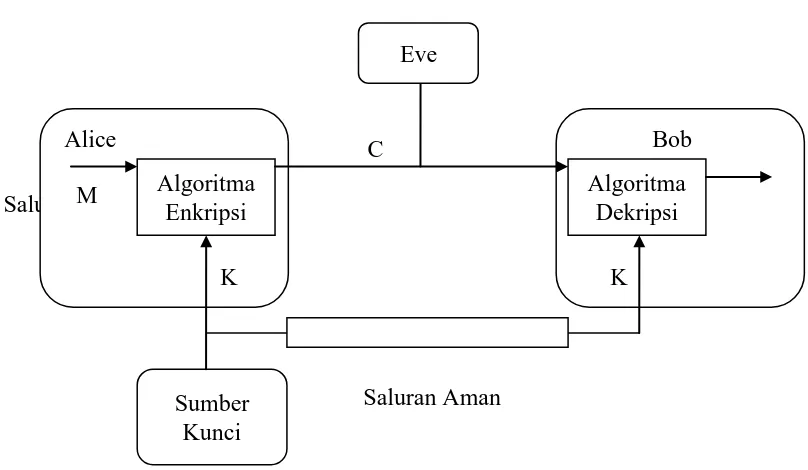

C

Saluran Publik

Saluran Aman

Gambar 2.1 Sistem Kriptografi Klasik

Berdasarkan Gambar 2.1, sistem kriptografi terbagi atas 5 bagian (Stinson, 2002): 1. Plaintext: pesan atau data dalam bentuk aslinya, yaitu masukan bagi algoritma

enkripsi.

2. Secret Key: masukan bagi algoritma enkripsi yang merupakan nilai yang bebas terhadap teks asli dan menentukan hasil keluaran algoritma enkripsi.

3. Ciphertext: merupakan keluaran algoritma enkripsi. Dianggap sebagai pesan dalam bentuk tersembunyi.Algoritma enkripsi yang baik akan menghasilkan ciphertext yang terlihat acak.

4. Algoritma Enkripsi: Memiliki dua masukan teks asli dan kunci rahasia. Algoritma enkripsi melakukan transformasi terhadap teks asli sehingga menghasilkan teks sandi.

5. Algoritma Dekripsi: Memiliki dua masukan yaitu teks sandi dan kunci rahasia. Algoritma dekripsi memulihkan kembali teks sandi menjadi teks asli bila kunci rahasia yang dipakai algoritma dekripsi sama dengan kunci rahasia yang dipakai algoritma enkripsi.

Alice

M

K

Bob

M

K Algoritma

Dekripsi Algoritma

Enkripsi

Sumber Kunci

Kriptografi klasik memiliki beberapa ciri sebagai berikut (Ariyus, 2008) : 1. Berbasis karakter.

2. Menggunakan cara manual saja, belum ada komputer. 3. Termasuk dalam kriptografi kunci simetri.

Adapun alasan mempelajari kriptografi klasik adalah (Ariyus, 2008) : 1. Memahami konsep dasar kriptografi.

2. Dasar algoritma kriptografi modern. 3. Memahami kelemahan sistem kode.

2.3.1.1 Teknik Subtitusi dan Transposisi

Pada kriptografi klasik, teknik cipher yang digunakan adalah teknik substitusi dan teknik transposisi. Teknik substitusi adalah penggantian setiap karakter plaintext dengan karakter lain, sedangkan teknik transposisi adalah teknik yang menggunakan permutasi karakter (Kurniawan, 2004).

Dalam teknik substitusi, elemen pada pesan (karakter byte atau bit) ditukar dengan elemen lain dari ruang pesan. Misalnya A ditukar menjadi B, B menjadi D, dan C menjadi Z, maka “BACA” akan menjadi “DBZB” (Sadikin, 2012). Subtitusi cipher dikelompokkan kedalam empat jenis, yaitu sebagai berikut:

1. Cipher Alfabet-Tunggal (Monoalphabetic): Disebut juga cipher subtitusi sederhana, dimana satu huruf di plaintext diganti dengan tepat satu huruf ciphertext, yang disebut juga fungsi satu-ke-satu (Munir, 2006). Untuk proses

dekripsi dari cipher ini juga sama namun kebalikannya, misalnya pada enkripsi diganti dengan satu huruf pada ciphertext setelahnya, maka pada dekripsinya pada satu huruf sebelumnya. Cipher yang paling terkenal dari jenis ini adalah cipher milik Julius Caesar, yaitu Caesar Cipher.

2. Cipher Alfabet-Majemuk (Polyalphabetic): Merupakan cipher subtitusi ganda yang melibatkan penggunaan kunci berbeda (Munir, 2006). Cipher Polyalphabetic pertama kali diperkenalkan oleh Leon Battista Alberti pada

3. Cipher Substitusi Homofonik(homophonic substitution cipher): Yang membedakan antara Homophonic dengan Monoalphabetic hanya setiap huruf dalam plaintext yang dapat dipetakan kedalam salah satu dari unit ciphertext yang mungkin, dimana setiap huruf plaintext dapat memiliki lebih dari satu kemungkinan unit ciphertext. Huruf yang paling sering muncul dalam teks mempunyai lebih banyak pilihan unit ciphertext, jadi fungsi ciphering-nya memetakan satu-ke-banyak (one-to-many) (Munir, 2006).

4. Cipher Substitusi Poligram(polygram substitution cipher): dimana setiap unit huruf disubstitusi dengan unit huruf ciphertext (Munir, 2006).

Dalam teknik transposisi, teknik ini menggunakan permutasi karakter, yang mana dengan menggunakan teknik ini pesan yang asli tidak dapat dibaca kecuali orang yang memiliki kunci untuk mengembalikan pesan tersebut ke bentuk semula. (Ariyus, 2008).

2.3.1.2 Contoh Kriptografi Klasik

Yang termasuk dalam kriptografi klasik adalah sebagai berikut (Ariyus, 2008).

1. Caesar Cipher, merupakan subtitusi kode pertama yang ditemukan oleh Yulius Caesar, dengan metode mengganti posisi huruf awal dari alfabet, atau disebut juga sebagai algoritma ROT3. Metode ini menggeser huruf dilakukan sebanyak tiga kali. Misalnya, huruf A menjadi D, B menjadi E, dan seterusnya. Caesar Cipher dipecahkan dengan cara brute force attack, atau serangan

dengan mencoba-coba berbagai kemungkinan untuk menemukan kunci. Selain itu bisa juga dengan melihat frekuensi kemunculan huruf.

2. Shift Cipher, merupakan teknik subtitusi kode geser (shift) dengan modulus 26, dengan memberi angka pada setiap alfabet, yang dimulai dengan huruf A sama dengan 0, B sama dengan 1 sampai Z sama dengan 25.Untuk mendapatkan ciphertext, menggunakan kunci 11. Misalnya A=0, ditambahkan dengan kunci

yaitu 11, maka hasil ciphertext dari A adalah 11. Apabila lebih dari 25, maka dikurangi dengan 26, misalnya huruf W = 22 + 11 = 33 – 26 = 7.

4. Vigenere Cipher, yang dipublikasikan oleh Blaise de Vigenere pada tahun 1586, yang juga termasuk dalam kripto polialfabetik. Teknik subtitusi Vigenere ini menggunakan dua metode, yaitu angka dan huruf. Vigenere Chiperberhasil dipecahkan oleh Babbage dan Kasiski pada pertengahan abad

19. Vigenere Cipher ini cukup mirip dengan pendahulunya yaitu Kode Trithemius (yang penulis bahas dalam penulisan ini).

5. Playfair Cipher, ditemukan oleh Sir Charles Wheatstone dan Baron Lyon Playfair pada tahun 1854 dan digunakan pertama kali oleh tentara inggris pada Perang Boer (Perang Dunia I). Adapun kuncinya menggunakan matriks 5x5 dengan masukan yang terdiri dari 25 huruf (menghilangkan huruf j).

6. One Time Pad, yang dikenal dengan algoritma kriptografi klasik yang cukup aman dan lebih baik dari algoritma sebelumnya. One Time Pad ditemukan oleh Mayor J. Maugborne dan G. Vernam pada tahun 1917, yang mana berisi deretan karakter kunci yang dibangkitkan secara acak.

2.3.2 Kriptografi Modern

Enkripsi modern berbeda dengan enkripsi konvensional. Enkripsi modern sudah menggunakan komputer untuk pengoperasiannya, berfungsi untuk mengamankan data baik yang ditransfer melalui jaringan komputer maupun yang bukan. Hal ini sangat berguna untuk melindungi privacy, data integrity, authentication dan non-repudiation. Algoritma modern lebih fokus kepada tingkat kesulitan algoritma juga pada kunci yang digunakan, sehingga butuh dasar pengetahuan terhadap matematika. Macam-macam algoritma menurut kuncinya adalah algoritma simetris dan algoritma asimetris.

2.3.2.1 Algoritma Simetris

Algoritma simetris disebut juga sebagai algoritma konvensional, yaitu algoritma yang menggunakan kunci yang sama untuk proses enkripsi dan dekripsinya. Keamanan algoritma simetris tergantung pada kuncinya.

Algoritma simetris sering juga disebut algoritma kunci rahasia, algoritma kunci tunggal atau algoritma satu kunci. Algoritma yang termasuk pada algoritma simetris ini adalah algoritma block cipher dan stream cipher.

stream cipher adalah cipher yang berasal dari hasil XOR antara bit plaintext dengan

setiap bit kuncinya (Prayudi, 2005).

Adapun beberapa contoh penggunaan dari algoritma simetris adalah sebagi berikut (Ariyus, 2008).

1. Algoritma DES (Data Encryption Standard), merupakan algoritma yang paling banyak dipakai di dunia yang diadopsi oleh NIST (Nasional Institute of Standards and Technology) sebagai standar pengolahan informasi Federal AS.

DES merupakan riset dari IBM untuk proyek dari Lucifer, yang dipimpin oleh Horst Feistel, yang dimulai dari akhir tahun 1960 dan berakhir pada tahun 1971, yang kemudian proyek Lucifer disebut dengan DES yang dipimpin oleh Walter Tuchman. DES termasuk sistem kriptografi simetri dan tergolong jenis blok kode yang beroperasi pada ukuran blok 64 bit.

2. Advanced Encryption Standard (AES), yang merupakan blok kode simetris untuk menggantikan DES, yang dipublikasikan oleh NIST pada tahun 2001. AES mempunyai kunci 128, 192 dan 256 bit.

3. International Data Encryption Standard (IDEA), yang merupakan revisi dari Propose Encryption Standard (PES) pada tahun 1992. IDEA menggunakan

confusion (konfusi) dan diffusion (difusi), berbeda dengan DES dari kunci

yang mempunyai panjang 128 bit dibangkitkan 52 upa-kunci. Algoritma IDEA menggunakan 52 upa-kunci dan 16 bit kunci per blok. IDEA menggunakan aljabar yang tidak kompatibel seperti XOR, penambahan modulo 216 perkalian modulo 216 + 1 (operasi ini menggantikan kotak-S).

2.3.2.2 Algoritma Asimetris

Algoritma asimetris atau biasa disebut algoritma kunci publik dirancang sedemikian sehingga kunci yang digunakan untuk mengenkripsi dan mendekripsi berbeda.Kunci dekripsi tidak dapat dihitung dari kunci enkripsi, karena kunci enkripsi dapat dibuat secara public yang dapat diakses semua orang, namun hanya orang tertentu dengan kunci dekripsi yang sama dapat mendekripsi pesan tersebut, yang disebut sebagai public key sedangkan kunci dekripsi sering disebut sebagai private key (Prayudi,

2005).

Contoh dari algoritma asimetris adalah algoritma RSA, yang dibuat oleh tiga orang peneliti dari MIT (Massachussets Institute of Technology) pada tahun 1976 yaitu Ron (R)iverst, Adi (S)hamir dan Leonard (A)dleman. Algoritma ini melakukan pemfaktoran bilangan yang sangat besar. Oleh karena alasan tersebut RSA dianggap aman. Untuk membangkitkan dua kunci, dipilih dua bilangan prima acak yang besar.

2.4 Trithemius

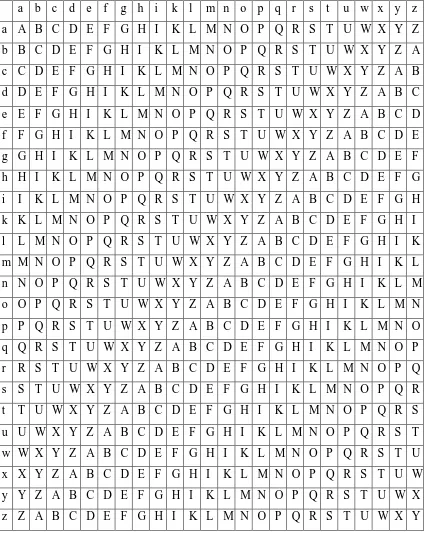

Tabel 2.1. Trithemius (Mollin, 2005)

a b c d e f g h i k l m n o p q r s t u w x y z a A B C D E F G H I K L M N O P Q R S T U W X Y Z b B C D E F G H I K L M N O P Q R S T U W X Y Z A c C D E F G H I K L M N O P Q R S T U W X Y Z A B d D E F G H I K L M N O P Q R S T U W X Y Z A B C e E F G H I K L M N O P Q R S T U W X Y Z A B C D f F G H I K L M N O P Q R S T U W X Y Z A B C D E g G H I K L M N O P Q R S T U W X Y Z A B C D E F h H I K L M N O P Q R S T U W X Y Z A B C D E F G i I K L M N O P Q R S T U W X Y Z A B C D E F G H k K L M N O P Q R S T U W X Y Z A B C D E F G H I l L M N O P Q R S T U W X Y Z A B C D E F G H I K m M N O P Q R S T U W X Y Z A B C D E F G H I K L n N O P Q R S T U W X Y Z A B C D E F G H I K L M o O P Q R S T U W X Y Z A B C D E F G H I K L M N p P Q R S T U W X Y Z A B C D E F G H I K L M N O q Q R S T U W X Y Z A B C D E F G H I K L M N O P r R S T U W X Y Z A B C D E F G H I K L M N O P Q s S T U W X Y Z A B C D E F G H I K L M N O P Q R t T U W X Y Z A B C D E F G H I K L M N O P Q R S u U W X Y Z A B C D E F G H I K L M N O P Q R S T w W X Y Z A B C D E F G H I K L M N O P Q R S T U x X Y Z A B C D E F G H I K L M N O P Q R S T U W y Y Z A B C D E F G H I K L M N O P Q R S T U W X z Z A B C D E F G H I K L M N O P Q R S T U W X Y

Untuk gambaran dari penggunaan tabel 2.1, misalkan plaintext nya adalah maximilian. Untuk huruf pertama yaitu m, lihat baris pertama tepat dibawah huruf m,

huruf tersebut adalah M. Untuk huruf a, lihat baris kedua pada kolom huruf a, huruf tersebut adalah B. Untuk huruf x, lihat baris ketiga pada kolom huruf x, maka huruf yang didapat adalah huruf Z, dan begitu juga seterusnya, sehingga akan dihasilkan ciphertext MBZMQORQIX (Mollin, 2005).

Apabila memiliki panjang plaintext yang lebih dari 24 huruf, maka dapat menggunakan modulo 24. Setelah penemuan dari Trithemius inilah muncul yang disebut sebagai tabel Vigenere yang ditemukan oleh Blaise de Vigenere, dimana terinspirasi dari tabel yang dibuat oleh Trithemius. Bedanya pada tabel Vigenere, menggunakan tabel 26 x 26, yang dikenal dengan Tabula Recta.

Sebagai contoh, misalkan terdapat plaintext “golombrice” dengan kunci “kripto”, maka proses enkripsi dari pesan “golombrice” dengan kunci “kripto” menggunakan tabel trithemius adalah sebagai berikut (Mollin, 2005):

1. Buatlah plaintext dalam satu baris.

2. Kemudian letakkan kunci tepat diatas baris plaintext.

3. Lalu lihat pada tabel trithemius pertemuan huruf antara plaintext dan kunci, maka huruf tersebut adalah ciphertext-nya.

Maka hasilnya sebagai berikut.

k r i p t o k r i p

g o l o m b r i c e

Q F T D F P B A L T

Hasil enkripsinya dihasilkan ciphertext QFTDFPBALT. Untuk dekrpisnya sama seperti langkah di atas, namun letakkan ciphertext nya berada ditengah, sehingga:

k r i p t o k r i p

Q F T D F P B A L T

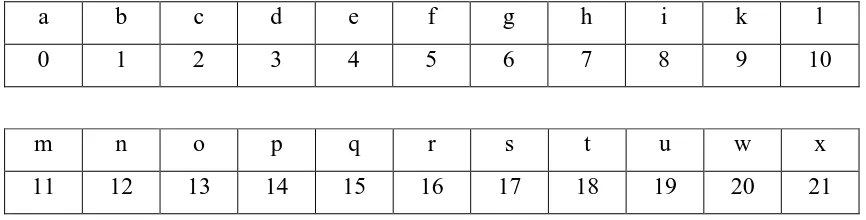

Untuk memudahkan dalam mengimplementasikan algoritma Trithemius ke dalam bahasa pemrograman yang penulis gunakan, maka tabel 2.1 diubah ke dalam bentuk array seperti pada tabel 2.2.

Tabel 2.2 Tabel Trithemius dalam bentuk array

a b c d e f g h i k l

0 1 2 3 4 5 6 7 8 9 10

m n o p q r s t u w x

11 12 13 14 15 16 17 18 19 20 21

y z

22 23

Dalam tabel 2.2, Trithemius hanya menggunakan 24 huruf saja dan tidak memperdulikan huruf besar atau kecil, ataupun angka-angka maupun simbol-simbol. Oleh karena itu, penulis memodifikasi tabel Trithemius dengan tetap menggunakan 24 huruf yang sama, namun di tambah dengan huruf kecil dan huruf besar, kemudian disertai dengan angka 0-9 dan juga simbol seperti “spasi”, “.”, “,” dan “!”. Pada tabel 2.3 adalah tabel array untuk Trithemius yang telah penulis modifikasi.

Tabel 2.3 Modifikasi Tabel Trithemius dalam bentuk array

a b c d e f g h i k l

0 1 2 3 4 5 6 7 8 9 10

m n o p q r s t u w x

y z A B C D E F G H I

22 23 24 25 26 27 28 29 30 31 32

K L M N O P Q R S T U

33 34 35 36 37 38 39 40 41 42 43

W X Y Z 0 1 2 3 4 5 6

44 45 46 47 48 49 50 51 52 53 54

7 8 9 sp . , !

55 56 57 58 59 60 61

2.5 Kompresi Data

Kompresi adalah proses mengkonversikan sebuah aliran input data (sumber aliran data, atau asli) menjadi aliran data lainnya (aliran data dalam bentuk bit, atau output data yang telah dipadatkan) yang memiliki ukuran lebih kecil (Salomon, 2007).

Sedangkan kompresi data adalah cara untuk mengurangi jumlah bit pada data dalam penyimpanan, sehingga membuat lebih efisien dalam penyimpanan ataupun dalam pertukaran data tersebut (Nelson & Gailly 1996). Dalam kompresi data terdapat metode yang dikelompokkan menjadi dua bagian yaitu metode lossless dan metode lossy.

2.5.1 Metode Lossless

Kompresi data lossless adalah metode yang tidak menyebabkan kehilangan informasi pada data yng telah dikompresi. Data asli dapat kembali didapatkan tepat seperti sebelum dilakukan proses kompresi (Sayood, 2006).

sedangkan yang lainnya sperti TIFF dan MNG dapat menggunakan metode lossy atau juga lossless.

Metode lossless menghasilkan data yang identik dengan data aslinya, hal ini dibutuhkan untuk banyak tipe data, seperti executable code, word processing files, tabulated numbers dan sebagainya. Kompresi lossless diperlukan untuk data teks dan

file, seperti catatan bank, artikel teks dll.

Misalkan pada suatu citra atau gambar, dimana metode ini akan menghasilkan hasil yang sama persis dengan citra semula, pixel per pixel sehingga tidak ada informasi yang hilang akibat kompresi, namun untuk rasio kompresi (yaitu, ukuran file yang dikompresi dibanding ukuran file sebelum dikompresi) dengan metode ini

sangat rendah. Metode kompresi ini cocok untuk kompresi citra yang mengandung informasi penting yang tidak boleh rusak/hilang akibat kompresi, misalnya gambar hasil diagnosa medis (Nelson, 1996).

Beberapa contoh algoritma kompresi lossless adalah sebagai berikut (Sayood, 2006).

1. Algoritma Huffman, yang ditemukan oleh David Huffman, dapat digunakan untuk kompresi gambar dan suara lossless serta kompresi teks.

2. Algoritma Arithmetic Code, dapat digunakan untuk metode lossless maupun lossy.

3. Golomb Code dan Rice Code.

2.5.2 Metode Lossy

Metode kompresi lossy yaitu metode yang menyebabkan kehilangan beberapa informasi dan data yang telah dikompresi dengan menggunakan metode ini, namun akan mendapatkan rasio kompresi yang lebih tinggi jika dibandingkan dengan metode lossless (Sayood, 2006).

Ada terdapat dua skema dasar dalam kompresi lossy, yaitu : lossy transform codec dan lossy predictive codec.

1. Lossy transform codec, yaitu kompresi dimana sampel suara atau gambar yang diambil, di potong kesegmen kecil, diubah menjadi ruang basis yang baru dan hasil nilai kuantisasinya menjadi entropy coded.

2. Lossy predictive codec, yaitu kompresi dimana sebelum atau sesudahnya data yang didecode digunakan untuk memprediksi sampel suara dan frame picture saat ini. Kesalahan antara data prediksi dan data yang nyata, bersamaan dengan informasi lain digunakan untuk mereproduksi prediksi, dan kemudian dikuantisasi. Dalam beberapa system, kedua teknik digabungkan, dengan mengubah codec yang digunakan untuk mengkompresi kesalahan sinyal yang dihasilkan dari tahapan prediksi (Nelson, 1996).

Dengan kompresi data lossless, ketika pengguna yang menerima file terkompresi secara lossy (misalnya untuk mengurangi waktu download) file yang diambil akan sedikit berbeda dari yang aslinya dalam levelbit nya, dimana tidak dapat dibedakan oleh mata dan juga telinga manusia secara langsung. Metode ini menghasilkan rasio kompresi yang lebih besar daripada metode lossless. Contoh metode lossy adalah metode CS&Q (coarser sampling and / or quantization), JPEG, dan MPEG.

2.5.3 Ukuran Kinerja Kompresi

Ketika mengukur performa dari suatu algoritma kompresi, biasanya akan fokus pada efisiensi dari ruang penyimpanan dan efisiensi waktu termasuk dalam faktor lainnya. Performa suatu algoritma kompresi juga bergantung pada tipe dan struktur dari sumber masukan, yang mana juga akan tergantung pada apakah termasuk dalam kategori kompresi lossless atau lossy. Untuk menilai dan mengetahui keefektifan suatu algoritma kompresi ataupun untuk mengetahui perbandingan file sebelum dan setlah di kompresi, maka diperlukan beberapa parameter kinerja kompresi yang harus diperhatikan sebagai berikut (Kodituwakku, 2011).

1. Compression Ratio

Compression Ratio = �������������

������������ ���

2. Compression Factor

Compression Factor merupakan kebalikan dari Compression Ratio, dimana

perbandingan antara file asli (sebelum terkompresi) dengan file setelah terkompresi, dimana:

Compression Factor = ����������������

�������������

3. Saving Percentage

Saving Percentage menghitung penyusutan setelah file terkompresi dari file

asli sebagai persentase, dimana:

Saving Percentage= ���������� ����������� −��������� ���������� �

���� ������ ����������� x 100 %

4. Compression Time

Waktu yang dibutuhkan untuk kompresi dan dekompresi harus dipertimbangkan secara terpisah. Jika waktu yang dibutuhkan suatu algoritma untuk kompresi dan juga dekompresi kecil atau masih dalam level yang dapat diterima, hal itu menunjukkan bahwa algoritma tersebut dapat diterima untuk masing-masing faktor waktunya. Dengan perkembangan kecanggihan komputer saat ini, maka membuat compression time bernilai sangat kecil dan tergantung pada performa dari komputer yang digunakan.

2.6 Rice Code

Rice Codeadalah salah satu algoritma kompresi yang dapat memperkecil ukuran data

yang lebih kecil dari ukuran sebelumnya. Sebelum adanya Rice Code, terdapat algoritma yang disebut sebagai Golomb Codes yang merupakan familydengan Rice Code karena memiliki persamaan yang bergantung pada pemilihan parameter m,

dimana m adalah himpunan dari 2 (m = 2k). Rice Codedisebut juga sebagai Golomb-Rice Code, yang diberi nama sesuai dengan penciptanya yaitu Robert F. Golomb-Rice pada

tahun 1979 (Salomon, 2007).

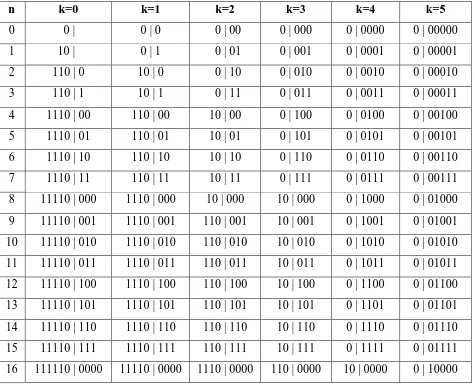

Rice Code merupakan special case dari Golomb Codes yang mana nilai x

dari turunan Golomb Code untuk menghasilkan sebuah kode yang sederhana dan mudah diimplementasikan dalam kasus aritmatika biner secara efisien, dan keduanyadigunakan pada beberapa metode untuk kompresi audio lossless. Di dalam algortima Rice, ada sebuah nilai k yang artinya adalah banyaknya angka 1 pada suffix dari kode terkompresi. Dalam proses encode, dilakukan pemisahan pada prefix dan suffix. Ketika proses decode, decoder membaca sign bit dan lompat ke angka 0 pertama dari sebelah kiri, yang mana akan berlanjut kembali untuk penambahan bit pada k selanjutnya. Untuk nilai k dalam proses kompresi menggunakan Rice Code, dapat dilihat pada tabel 2.4 berikut ini.

Tabel 2.4 Nilai k Rice Code (Sayood, 2006)

n k=0 k=1 k=2 k=3 k=4 k=5

Misalkan, terdapat string “RAJA ARIF”, dimana : | String | = 9

Ʃ = {R, A, J, sp, I, F}|Ʃ | = 6

Tabel 2.5 Tabel String “RAJA ARIF”

Ʃ ASCII

Code

ASCII (Binary)

Bit (ASCII)

Frekuensi Frek x Bit

R 82 01010010 8 bit 2 16

A 65 01000001 8 bit 3 24

J 74 01001010 8 bit 1 8

sp 32 00100000 8 bit 1 8

I 73 01001001 8 bit 1 8

F 70 01000110 8 bit 1 8

Jumlah 72

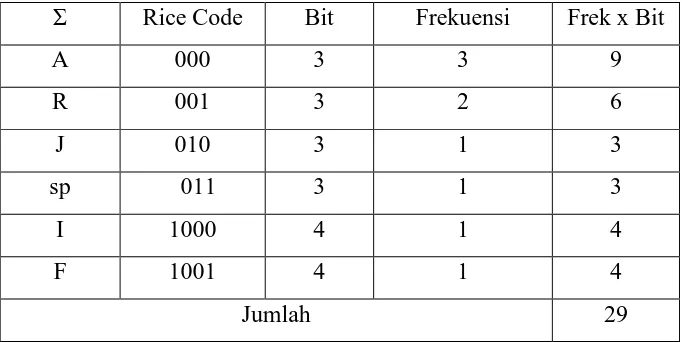

Setelah dibuat seperti pada tabel 2.5, kemudian terlebih dahulu diurutkan berdasarkan jumlah frekuensi terbanyak (descending order), maka urutannya dimulai dari A, R, J, sp, I, F. Dengan menggunakan Rice Code dengan nilai k=2, maka hasilnya seperti pada tabel 2.6:

Tabel 2.6 Tabel String “RAJA ARIF” setelah dikompresi

Ʃ Rice Code Bit Frekuensi Frek x Bit

A 000 3 3 9

R 001 3 2 6

J 010 3 1 3

sp 011 3 1 3

I 1000 4 1 4

F 1001 4 1 4