4.1. Gambaran Umum Perusahaan 4.1.1 Sejarah Perusahaan

PT. Copel Andalan sudah berdiri sejak tahun 1979 dan berlokasi di jalan Kalianak Barat Surabaya. PT. Copel Andalan bergerak dalam bidang manufaktur alat pendingin ruangan atau AC dan penjualan spare parts AC. Pada awal berdirinya, sistem yang digunakan oleh PT. Copel Andalan masih manual karena volume produksinya masih sangat kecil.

Seiring dengan perkembangan teknologi dan meningkatnya volume produksi perusahaan, maka mulai tahun 1997 perusahaan mulai menggunakan komputer yang berbasis client server system dengan menggunakan operating system Windows XP. Pemrosesan data dilakukan secara sentralisasi (centralized data processing). Disamping itu perusahaan juga mengunakan Local Area Network (LAN) untuk memudahkan proses transfer data antar departemen perusahaan.

4.1.2 Struktur Organisasi

Dalam sebuah perusahaan perlu dirumuskan suatu struktur organisasi yang mengatur dengan jelas jenjang kepemimpinan suatu organisasi. Struktur organisasi ini berfungsi untuk memberikan batasan-batasan pada tiap individu yang meliputi: jabatan, tugas, wewenang dan tanggung jawab masing-masing anggota.

Jabatan tertinggi dalam PT. Copel Andalan ini dikepalai oleh seorang direktur yang membawahi enam manajer dari masing-masing divisi dalam perusahaan. Divisi yang ada di PT. Copel Andalan antara lain: divisi sales, divisi proyek dan service, divisi teknik, divisi finance dan accounting, divisi pembelian dan divisi HRD. Berikut adalah bagan struktur organisasi PT. Copel Andalan:

pengerjaan di proyek dan membuat bon uang ke bagian finance untuk keperluan teknisi mengerjakan di lokasi proyek

d. Membuat berita acara serah terima yang ditandatangani konsumen dan membuat Laporan Proyek Selesai (LPS)

e. Membuat Laporan OK yang masih dikerjakan, Laporan Bon Permintaan Barang (BPB) yang belum dipenuhi, Laporan LPS, Laporan Serah Terima, Laporan Pertanggungjawaban uang ke bagian kasir

B. Quality Control:

b. Menerima keluhan dari konsumen dan mencari data konsumen untuk lihat masih dalam masa garansi atau tidak

c. Membuat jadwal untuk teknisi yang survey dan servis ke konsumen d. Membuat Laporan Hasil Kerja Servis

e. Membuat bon permintaan nota ke bagian akuntan

f. Membuat Laporan Pendapatan Servis, Laporan BPB yang belum dipenuhi atau dipenuhi sebagian oleh gudang

g. Membuat Laporan Hasil Kerja Servis dan Laporan Penanganan Garansi 5. Teknik:

A. Repair and Maintenance

a. Membuat perencanaan perbaikan dan pemeliharaan sistem perusahaan sesuai dengan kebijakan perusahaan

b. Bertanggungjawab terhadap aktivitas perubahan program aplikasi c. Melaksanakan prosedur perbaikan dan pemeliharaan system d. Bertangungjawab terhadap hardware perusahaan

B. DBA

a. Menjamin keamanan database b. Membuat tabel otorisasi database

c. Menyimpan dan menjaga keamanan backup database C. Programmer

a. Bertanggungjawab terhadap source code program aplikasi b. Membangun sistem sesuai dengan kebutuhan perusahaan

A. Kasir:

a. Entry data transaksi pada BKK dan BKM di komputer b. Membuat laporan kas harian

c. Mencocokkan uang tunai yang ada dengan laporan kas harian B. Bank:

a. Entry data pada BBK dan BBM b. Membuat laporan bank harian

c. Mencocokkan saldo Rekening Koran atau buku tabungan dengan laporan bank harian

C. Akuntan

a. Mengisi kelengkapan harga di: - Bukti Terima Barang (BTB)

- Laporan Produksi/Proyek/Service selesai (LPS) - Bukti Retur Penjualan (BRJ)

- Bukti Retur Produksi (BRProd)

b. Kontrol kelengkapan laporan kerja untuk produksi, Proyek dan service c. Melakukan penagihan piutang dan uang muka penjualan sesuai dengan

Term of Payment di Order Confirmation.

d. Membuat Laporan Mutasi Stok Barang, Laporan Mutasi Hutang-Piutang, Laporan Mutasi Kas-Bank, Laporan Rekapitulasi WIP, Proyek dan Servis, Buku Besar, Neraca dan Laporan Keuangan

7. Pembelian:

a. Menyediakan barang untuk memenuhi kebutuhan penjualan b. Membuat dan memeriksa minimum stok barang

c. Entry data penerimaan dan pengeluaran barang

d. Membuat bon permintaan barang untuk stok barang yang habis

e. Mencocokkan stok barang antara kartu stok manual dengan kartu stok di komputer

f. Membuat laporan mutasi stok, laporan pembelian dan pengeluaran barang, laporan retur pembelian dan penjualan barang

a. Membuat daftar karyawan perusahaan b. Membuat daftar gaji karyawan

c. Membuat rekap atas absensi karyawan untuk perhitungan uang hadir karyawan dan uang lembur karyawan

d. Mencatat daftar cuti karyawan dan daftar pengobatan karyawan 4.2 Deskripsi Data

4.2.1 Sistem Informasi PT. Copel Andalan

Sistem informasi PT. Copel Andalan menggunakan Client Server System dimana tiap komputer dalam perusahaan digunakan untuk mengentrykan data sedangkan pemrosesan data terjadi pada server pusat (Centralized data processing).

Program aplikasi yang terkait dengan kegiatan operasional PT. Copel Andalan dibuat sendiri oleh programmer dari divisi teknik perusahaan (in-house development) dengan menggunakan bahasa pemrograman Delphi. Sedangkan operating system yang digunakan oleh perusahaan adalah Windows XP. Prosedur log-on ke dalam sistem operasi termasuk juga prosedur log on ke jaringan. Program aplikasi yang digunakan oleh perusahaan terdiri dari modul aplikasi Inventory atau stok barang, modul Penjualan (termasuk didalamnya file piutang), modul Pembelian (termasuk didalamnya file hutang), modul Buku Besar dan modul Produksi. Semua modul aplikasi ini terdapat di semua komputer perusahaan tetapi tiap modul dalam program aplikasi ini aksesnya dibedakan berdasar job description dari masing-masing user, sebagai contoh yaitu saat bagian penjualan log on maka modul yang aktif hanya modul penjualan dan modul yang lain akan terkunci secara otomatis. Jika bagian lain ingin membuka modul aplikasi yang bukan bagiannya, maka ia hanya bisa read-only tanpa bisa melakukan apapun terhadap data di dalamnya. Contoh jika bagian penjualan membuka modul pembelian dengan menggunakan username dan password bagian pembelian, maka bagian penjualan hanya bisa read-only karena semua data terintegrasi. Seharusnya data bersifat rahasia dan bagian lain tidak dapat read-only

menimbulkan kecurangan.

Untuk masuk ke modul-modul program aplikasi user harus memasukkan password yang terdiri dari username dan password. Password yang digunakan dibedakan untuk tiap user, misalnya bagian finance dan accounting yang terdiri dari 3 orang mempunyai satu password untuk masuk ke operating system, tetapi untuk masuk ke modul aplikasi ada password yang berbeda untuk masing-masing user kasir, bank dan akuntan. Perusahaan juga menggunakan Local Area Network (LAN) untuk memudahkan dalam melakukan transfer data antar departemen.

Jumlah komputer yang digunakan untuk akses program aplikasi berjumlah sembilan komputer, satu buah komputer laptop untuk direktur dan satu buah komputer server. Sembilan komputer yang ditempatkan di bagian finance (kasir dan bank), accounting, bagian sales, bagian proyek, bagian produksi, bagian pembelian, bagian teknik, dan auditor. Semua komputer dilengkapi dengan hardware tambahan seperti CD-Rom, disk drive dan USB tetapi hanya komputer bagian gudang saja yang tidak terdapat hardware tambahan seperti CD-Rom, disk drive dan USB karena komputer bagian gudang hanya sebagai dump terminal untuk entry data saja.

Komputer yang digunakan di perusahaan tidak dapat terhubung ke internet. Selain komputer laptop yang digunakan oleh direktur. Perusahaan juga memiliki prosedur backup otomatis setiap hari pada pukul 12.00, saat jam istirahat dan pada akhir jam kerja.

4.2.2 Pengendalian Umum atas Sistem Informasi 4.2.2.1 Pengendalian atas Struktur Organisasi

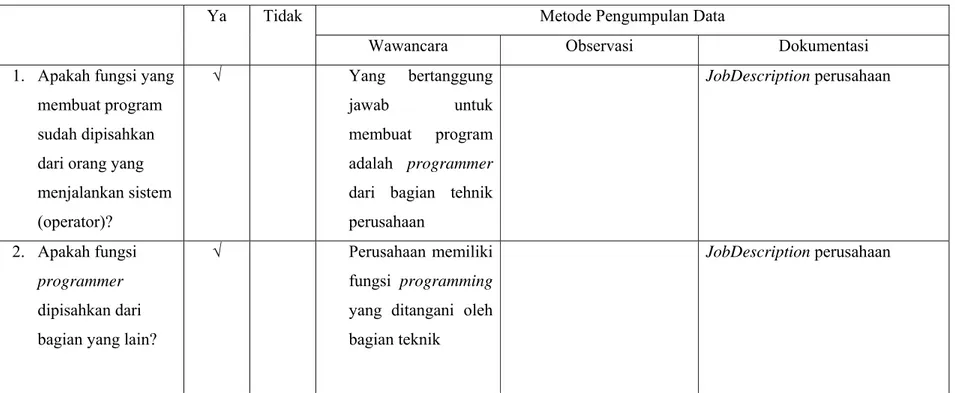

Tujuan audit pengendalian atas struktur organisasi adalah untuk memastikan adanya pemisahan tugas antar user dalam organisasi sesuai dengan job description-nya masing-masing. Pengendalian atas struktur organisasi ini dapat dilihat ada tabel 4.1.

4.2.2.2 Pengendalian atas Pusat Komputer

memadai. Dapat dilihat pada tabel 4.2.

2. Memastikan ada jaminan asuransi atas perangkat ruang server yang cukup memadai jika terjadi kerusakan pada ruang server. Dapat dilihat pada tabel 4.3. 3. Memastikan bahwa sistem DRP perusahaan memadai untuk kebutuhan

perusahaan. Dapat dilihat pada tabel 4.4.

4.2.2.3 Pengendalian atas Sistem Operasi

Tujuan audit pengendalian atas sistem operasi adalah untuk:

1. Memverifikasi bahwa hak akses diberikan secara konsisten dengan tujuan untuk memisahkan fungsi yang berbeda dan sesuai dengan kebijakan perusahaan. Dapat dilihat pada tabel 4.5.

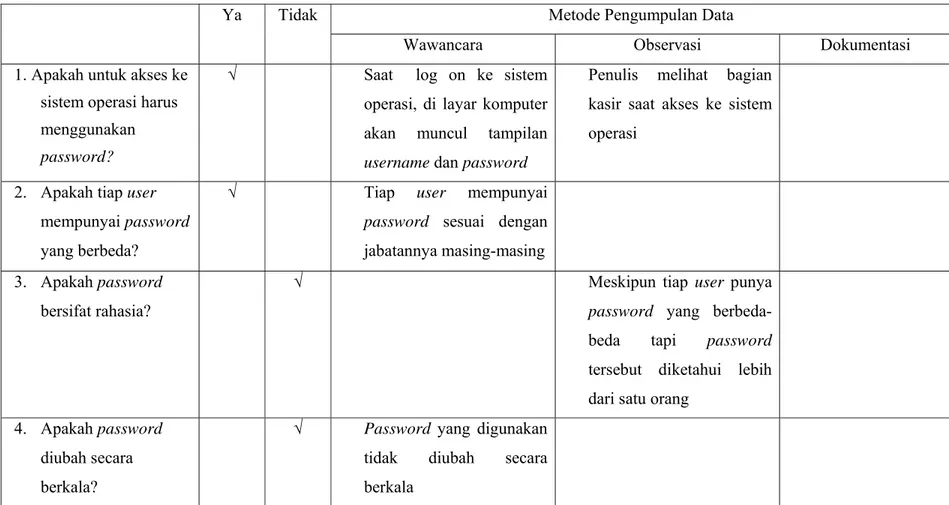

2. Memastikan bahwa perusahaan memiliki password control yang memadai sebagai salah satu pengendalian untuk masuk ke sistem operasi. Dapat dilihat pada tabel 4.6.

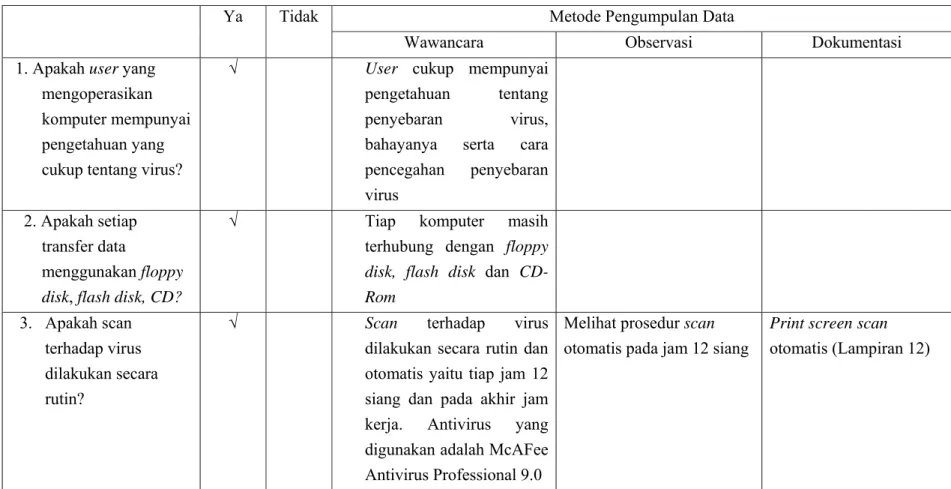

3. Memverifikasi apakah kebijakan dan prosedur manajemen yang efektif dapat mencegah masuk dan menyebarnya program yang bersifat merusak. Dapat dilihat pada tabel 4.7.

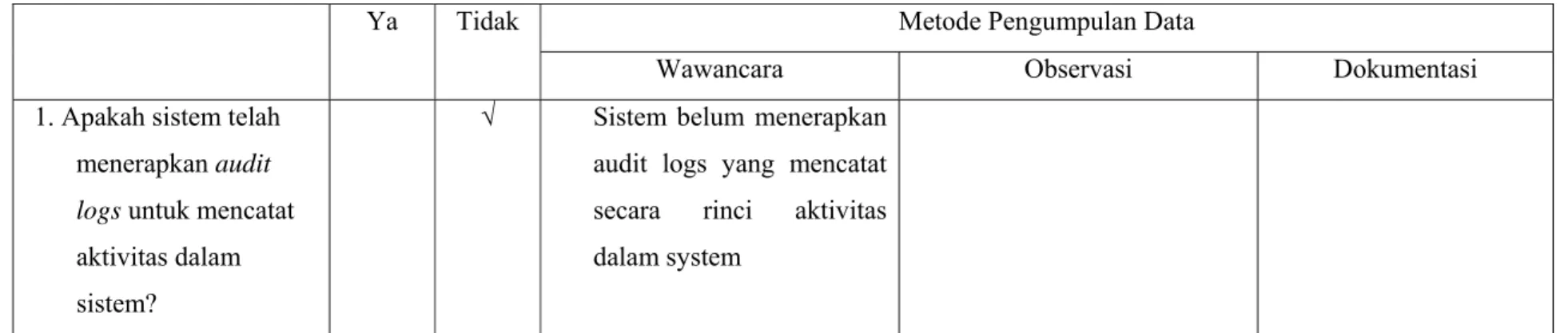

4. Mendeteksi adanya akses yang tidak terotorisasi, memfasilitasi rekonstruksi peristiwa kunci atas kegagalan sistem serta pemeriksaan atas user dan events yang memadai. Dapat dilihat pada tabel 4.8.

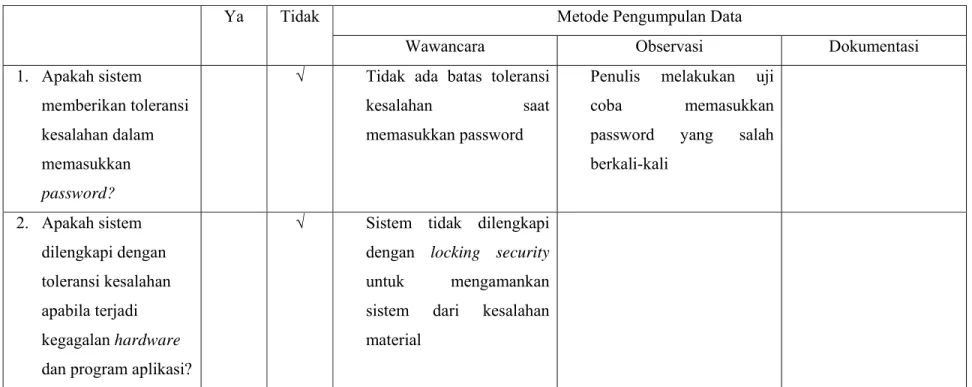

5. Memastikan bahwa perusahaan menerapkan tingkat toleransi kesalahan (fault tolerance) yang tepat. Dapat dilihat pada tabel 4.9.

4.2.2.4 Pengendalian atas Personal Computer / PC Tujuan audit pengendalian atas PC adalah untuk:

1. Memverifikasi siapa saja user yang dapat akses untuk mengoperasikan komputer tersebut. Dapat dilihat pada tabel 4.10.

2. Memverifikasi adanya supervisi serta pembagian tugas yang tepat antara pengguna, operator dan programmer. Dapat dilihat pada tabel 4.11.

3. Memverifikasi adanya prosedur backup guna mencegah kehilangan data dan program karena kegagalan hardware. Dapat dilihat pada tabel 4.12.

dengan kebutuhan perusahaan. Dapat dilihat pada tabel 4.13. Pengendalian atas Manajemen Data

Tujuan audit pengendalian atas menejemen data adalah untuk:

1. Memastikan hanya user yang terotorisasi saja yang dapat akses dalam database dan hanya dapat akses data sesuai dengan tugasnya dan user yang tidak terotorisasi tidak dapat akses ke dalam database. Dapat dilihat pada tabel 4. 14.

2. Memverifikasi bahwa backup atas data dapat menanggulangi dan mencegah terjadinya kehilangan data serta kegagalan sistem. Dapat dilihat pada tabel 4.15.

Pengendalian atas Pemeliharaan Sistem

Tujuan audit pengendalian atas pemeliharaan sistem adalah untuk:

1. Memverifikasi apakah aktifitas pemeliharaan sistem sudah memadai untuk melindungi program aplikasi dari perubahan program yang tidak terotorisasi. Dapat dilihat pada tabel 4.16.

2. Memastikan bahwa program terbebas dari kesalahan material (material errors). Dapat dilihat pada tabel 4.17.

Pengendalian atas Local Area Network (LAN)

Tujuan audit pengendalian atas LAN adalah untuk memverifikasi keamanan dan integritas data yang terhubung dalam jaringan serta untuk memverifikasi apakah pengendalian yang diterapkan dapat mencegah dan mendeteksi akses yang tidak terotorisasi. Dapat dilihat pada tabel 4.18.

Tabel 4.1 Pengendalian atas Struktur Organisasi

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah fungsi yang membuat program sudah dipisahkan dari orang yang menjalankan sistem (operator)? √ Yang bertanggung jawab untuk membuat program adalah programmer dari bagian tehnik perusahaan

JobDescription perusahaan

2. Apakah fungsi programmer dipisahkan dari bagian yang lain?

√ Perusahaan memiliki

fungsi programming yang ditangani oleh bagian teknik

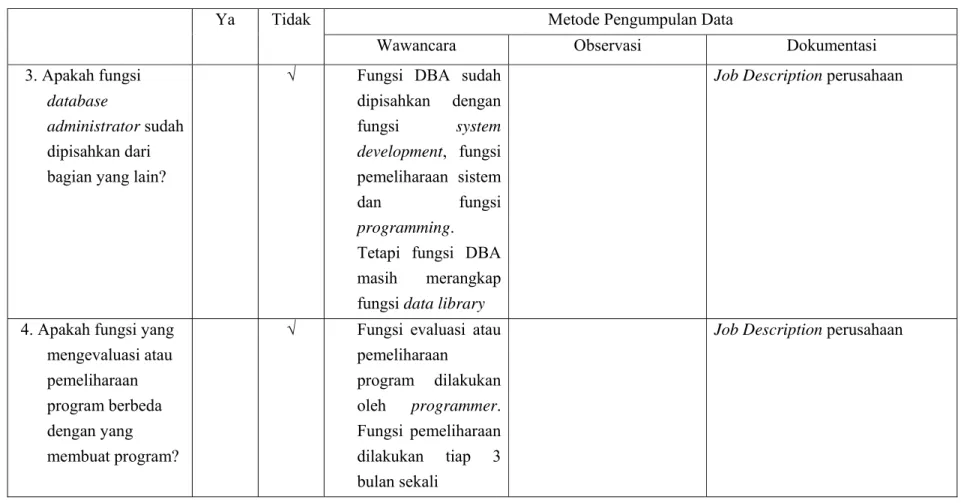

Tabel 4.1 Pengendalian atas Struktur Organisasi (Lanjutan)

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

3. Apakah fungsi database

administrator sudah

dipisahkan dari bagian yang lain?

√ Fungsi DBA sudah

dipisahkan dengan fungsi system development, fungsi pemeliharaan sistem dan fungsi programming.

Tetapi fungsi DBA masih merangkap fungsi data library

Job Description perusahaan

4. Apakah fungsi yang mengevaluasi atau pemeliharaan program berbeda dengan yang

membuat program?

√ Fungsi evaluasi atau

pemeliharaan program dilakukan oleh programmer. Fungsi pemeliharaan dilakukan tiap 3 bulan sekali

5. Apakah fungsi data

librarian sudah

dipisahkan dari fungsi operasi?

√ Perusahaan tidak

mempunyai data

librarian. Fungsi ini

dirangkap oleh DBA

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi 1. Apakah letak ruang server

terpisah dari ruang lainnya?

√ Ruang server terletak di lantai

3 (ruangan khusus) 2. Apakah ruang server selalu

dalam keadaan terkunci?

√ Ruang server tidak terkunci

selama jam kerja perusahaan 3. Apakah konstruksi ruang

server terbuat dari bahan yang tidak mudah terbakar?

√ Ruang server terbuat dari

dinding tembok, bukan piranti seperti triplek yang mudah terbakar

4. Apakah ada prosedur akses ke ruang server? √ Kebijakan perusahaan membatasi adanya akses ke ruang server Kenyatannya Kebijakan perusahaan tidak dijalankan dengan benar. Dalam prakteknya semua karyawan bisa masuk ke ruang server

Dokumen akses manual ke ruang server (Lampiran 1)

5. Apakah ruang server dilengkapi dengan

√ Tidak terdapat kamera

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi kamera tersembunyi?

6. Apakah ruang server dilengkapi dengan air

Conditioning /AC?

√ Ruang server dilengkapi

dengan AC sebanyak 2 buah

7. Apakah ruang server dilengkapi dengan alat pengontrol kelembapan?

√ Ruang server tidak dilengkapi

dengan alat pengontrol kelembapan

8. Apakah ruang server telah dilengkapi dengan alat pengukur temperatur?

√ Ruang server tdak dilengkapi

dengan alat pengukur temperatur

9. Apakah pendingin ruangan tersebut

dipelihara secara berkala?

√ AC dipelihara

tiap 3 bulan sekali

Dokumen servis AC (Lampiran 2)

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi 10. Apakah ruang server

dilengkapi dengan alat pemadam kebakaran?

√ Ruang server dilengkapi alat

pemadam kebakaran yang berupa tabung pemadam sebanyak 2 buah

11.Apakah alat pemadam kebakaran tersebut dipelihara secara berkala? √ Alat pemadam kebakaran dipelihara dengan memperhatikan masa berlaku tabung pemadam Kartu pemeliharaan tabung pemadam (Lampiran 3)

12.Apakah ruang server telah dilengkapi dengan alarm kebakaran?

√ Ruang server tidak dilengkapi

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi 13.Apakah ruang server

telah dilengkapi dengan UPS (Uninterupptible Power Supplies)?

√ Ada UPS pada tiap komputer

dan di ruangan server

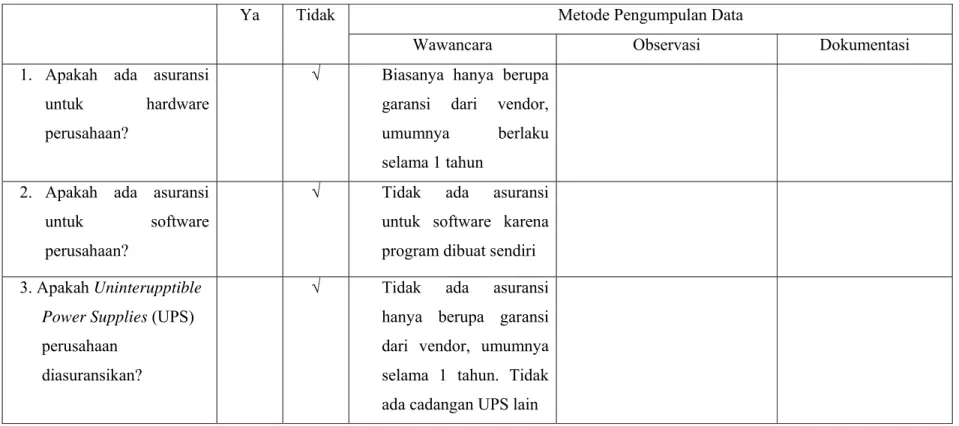

Tabel 4.3 Asuransi atas Perangkat Ruang Server

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah ada asuransi untuk hardware perusahaan?

√ Biasanya hanya berupa

garansi dari vendor, umumnya berlaku selama 1 tahun

2. Apakah ada asuransi

untuk software perusahaan?

√ Tidak ada asuransi

untuk software karena program dibuat sendiri 3. Apakah Uninterupptible

Power Supplies (UPS)

perusahaan diasuransikan?

√ Tidak ada asuransi

hanya berupa garansi dari vendor, umumnya selama 1 tahun. Tidak ada cadangan UPS lain

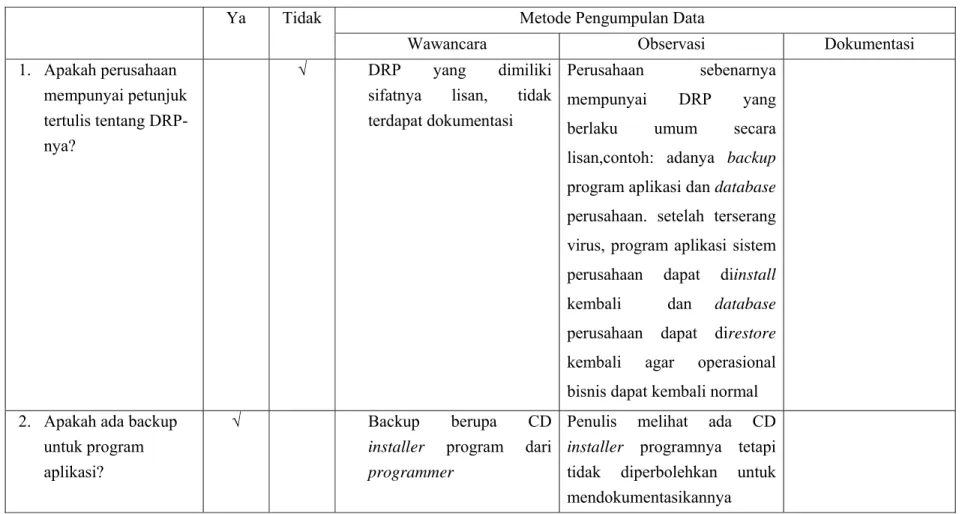

Tabel 4.4 Pengendalian atas Disaster Recovery Planning (DRP) Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah perusahaan mempunyai petunjuk tertulis tentang DRP-nya?

√ DRP yang dimiliki

sifatnya lisan, tidak terdapat dokumentasi

Perusahaan sebenarnya mempunyai DRP yang berlaku umum secara lisan,contoh: adanya backup program aplikasi dan database perusahaan. setelah terserang virus, program aplikasi sistem perusahaan dapat diinstall kembali dan database perusahaan dapat direstore kembali agar operasional bisnis dapat kembali normal 2. Apakah ada backup

untuk program aplikasi?

√ Backup berupa CD

installer program dari

programmer

Penulis melihat ada CD

installer programnya tetapi

tidak diperbolehkan untuk mendokumentasikannya

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

3. Apakah ada

dokumentasi sistem untuk program aplikasi?

√ Tidak ada dokumentasi

sistem untuk program aplikasi

4. Apakah ada backup atas dokumen sumber?

√ Tiap dokumen sumber

disimpan dalam lemari terkunci pada ruangan

finance. Dokumen sumber

yang dimaksud adalah Sales

Order, Purchase Order,

BKK, BKM, BBM, BBK Sales Order (Lampiran4), purchase order (Lampiran 5), BKK (Lampiran 6), BKM (Lampiran 7), BBK (Lampiran 8) dan BBM (Lampiran 9)

Tabel 4.5 Pengendalian atas hak akses

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah ada prosedur

log on untuk masuk

ke sistem operasi?

√ Prosedur log on dilakukan

saat akan akses ke dalam sistem operasi. Log on ini merupakan fasilitas dari

windows yang digunakan

Saat log on ke sistem operasi Windows XP akan

muncul tampilan

username dan password

2. Apakah user dari tiap bagian yang

terotorisasi saja yang dapat akses informasi sesuai dengan

tugasnya masing-masing?

√ Hak akses yang diberikan

disesuaikan dengan job

description dan yang

tercantum dalam access control matrix

File program aplikasi yang tidak sesuai dengan hak akses user akan otomatis terkunci dan tidak bisa dibuka

Access Control Matrix (Lampiran 11)

3. Apakah ada batasan waktu dan tempat untuk akses ke dalam sistem operasi?

√ Tiap user dapat akses ke dalam sistem operasi tidak terbatas pada jam kerja perusahaan tetapi tidak dapat terhubung dalam jaringan

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

4. Apakah ada Access log pada sistem operasi?

√ Sistem tidak dilengkapi

dengan Access log untuk mencatat siapa saja yang akses ke sistem operasi

Tabel 4.6 Pengendalian atas Password

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah untuk akses ke sistem operasi harus menggunakan password?

√ Saat log on ke sistem

operasi, di layar komputer akan muncul tampilan

username dan password

Penulis melihat bagian kasir saat akses ke sistem operasi

2. Apakah tiap user mempunyai password yang berbeda?

√ Tiap user mempunyai

password sesuai dengan

jabatannya masing-masing 3. Apakah password

bersifat rahasia?

√ Meskipun tiap user punya

password yang

berbeda-beda tapi password tersebut diketahui lebih dari satu orang

4. Apakah password diubah secara berkala?

√ Password yang digunakan

tidak diubah secara berkala

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

5. Apakah ada standar untuk password seperti length dan interval?

√ Password ditetapkan

sejumlah 8 digit dan dapat dikombinasikan antara huruf dan angka

Penulis melihat bagian kasir saat log on ke sistem operasi

Tabel 4.7 Pengendalian atas virus dan program destruktif lainnya Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah user yang mengoperasikan komputer mempunyai pengetahuan yang cukup tentang virus?

√ User cukup mempunyai

pengetahuan tentang penyebaran virus, bahayanya serta cara pencegahan penyebaran virus

2. Apakah setiap transfer data

menggunakan floppy disk, flash disk, CD?

√ Tiap komputer masih

terhubung dengan floppy

disk, flash disk dan

CD-Rom 3. Apakah scan

terhadap virus dilakukan secara rutin?

√ Scan terhadap virus

dilakukan secara rutin dan otomatis yaitu tiap jam 12 siang dan pada akhir jam kerja. Antivirus yang digunakan adalah McAFee Antivirus Professional 9.0

Melihat prosedur scan otomatis pada jam 12 siang

Print screen scan otomatis (Lampiran 12)

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

4. Apakah tiap penggunaan floppy disk, flash disk dan CD akan dilakukan scan secara otomatis ?

√ Hanya diberlakukan

himbauan pada karyawan tetapi pelaksanaanya tergantung dari karyawan itu sendiri

Tabel 4.8 Jejak Audit

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah sistem telah menerapkan audit logs untuk mencatat aktivitas dalam sistem?

√ Sistem belum menerapkan

audit logs yang mencatat secara rinci aktivitas dalam system

Tabel 4.9 Fault Tolerance

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah sistem memberikan toleransi kesalahan dalam memasukkan password?

√ Tidak ada batas toleransi

kesalahan saat memasukkan password

Penulis melakukan uji coba memasukkan password yang salah berkali-kali 2. Apakah sistem dilengkapi dengan toleransi kesalahan apabila terjadi kegagalan hardware dan program aplikasi?

√ Sistem tidak dilengkapi

dengan locking security untuk mengamankan sistem dari kesalahan material

Tabel 4.10 Pengendalian atas akses komputer

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

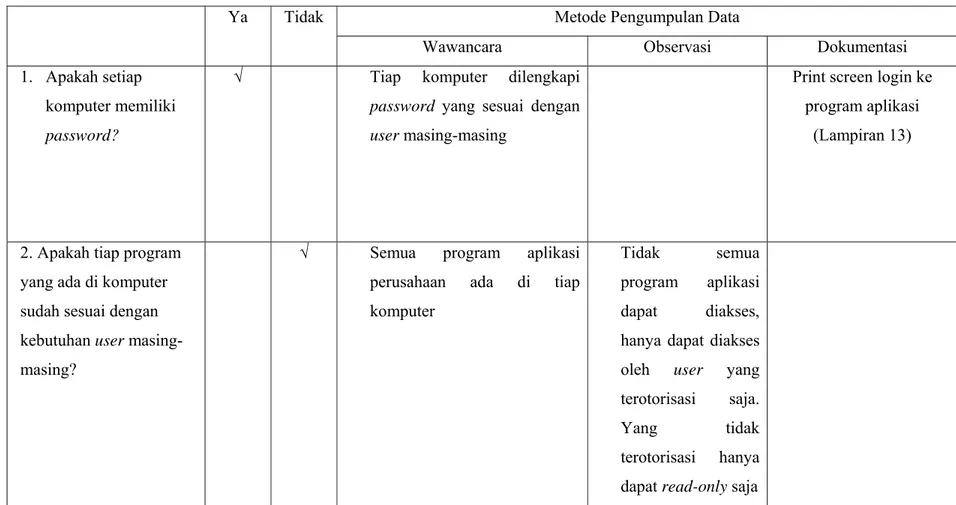

1. Apakah setiap komputer memiliki password?

√ Tiap komputer dilengkapi

password yang sesuai dengan

user masing-masing

Print screen login ke program aplikasi

(Lampiran 13)

2. Apakah tiap program yang ada di komputer sudah sesuai dengan kebutuhan user masing-masing?

√ Semua program aplikasi

perusahaan ada di tiap komputer

Tidak semua program aplikasi dapat diakses, hanya dapat diakses oleh user yang terotorisasi saja. Yang tidak terotorisasi hanya dapat read-only saja

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

3. Apakah ada prosedur backup atas data tiap program aplikasi ?

√ Untuk data program aplikasi

yang terhubung dengan jaringan akan terbackup otomatis pada server. Sedangkan data yang tidak terhubung di jaringan dibackup pada flash disk

4. Apakah backup dilakukan pada floppy disk atau hard drives lain?

√ Backup biasanya dilakukan

pada flash disk, hard disk komputer masing-masing dan di server

5. Apakah hardware lainyang digunakan sebagai backup sudah disimpan di tempat yang aman?

√ Hardware lain yang

digunakan untuk backup adalah flash disk. Untuk flash disk disimpan oleh manajer tiap bagian

Tabel 4.11 Segrgegation of Duties

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah ada password untuk masuk dalam program aplikasinya?

√ Password disesuaikan

dengan tugas masing-masing user

Print screen login ke

program aplikasi (lampiran 14) 2. Apakah ada

pembagian tugas yang tepat antara pengguna, operator

dan programmer?

√ Fungsi pengguna, operator

(client) dan programmer

telah dipisahkan secara jelas

Job description dan

access control

Tabel 4.12 Prosedur Backup

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

Keterangan 1. Apakah ada

penggunaan disket, CD atau flash disk untuk backup?

√ Biasanya yang digunakan

sebagai backup adalah

flash disk dengan ukuran1

GB, hard disk

masing-masing computer dan server Penggunaan flash disk dipilih karena tidak mudah rusak seperti disket 2. Apakah backup disimpan di tempat yang aman?

√ Backup biasanya disimpan

oleh manajer tiap departemen

3. Apakah source code program aplikasi disimpan di tempat yang aman?

√ Source code terdapat di

server sedangkan CD

installer program aplikasi

disimpan dalam lemari terkunci oleh programmer

Tabel 4.13 Pengendalian atas program pada PC

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah ada prosedur untuk install program baru?

√ Tidak ada prosedur

untuk install program baru pada tiap PC

2. Apakah software yang diinstall sudah sesuai dengan kebutuhan perusahaan?

√ Ada beberapa PC yang didalamnya

Tabel 4.14 Pengendalian atas Hak Akses dalam Database

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah tanggung jawab membuat table otorisasi database dan mendesain subschema dipegang oleh DBA?

√ DBA yang

bertanggungjawab membuat tabel otorisasi

database dan mendesain

subschema sesuai dengan

job description dan atas

persetujuan Direktur 2. Apakah akses dalam

database dibatasi

hanya pada individu yang terotorisasi saja?

√ Pemberian hak akses

didasarkan atas username

dan password yang

dimasukkan saat akses 3. Apakah individu yang

terotorisasi hanya dapat akses data sesuai dengan tugasnya?

√ Hak akses data

disesuaikan dengan tugas masing-masing

Tabel 4.15 Backup atas database

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah perusahaan mempunyai backup atas database?

√ Perusahaan memiliki

backup atas database

yang diberi tanggal dan waktu ketika melakukan backup

2. Apakah tiap file backup ada nomor serinya?

√ Tidak ada nomor serinya hanya tanggal dan waktu melakukan backup

3. Apakah backup

database disimpan

secara off-site?

√ Backupdatabase disimpan

dalam data library

4. Apakah backup dilakukan secara otomatis?

√ Backup database

dilakukan secara otomatis tiap jam 12 siang atau saat

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

akhir jam kerja 5. Apakah ada

transaction log untuk

tiap transaksi yang diproses?

√ Ada transaction log untuk tiap transaksi yang diproses

Transaction log

berisi userID, tanggal dan jam transaksi tersebut diproses (Lampiran 11)

Tabel 4. 16 Pengendalian atas Pemeliharaan Sistem

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah ada otorisasi untuk melakukan perubahan program?

√ Harus ada otorisasi dari

Manajer Tehnik dan Direktur untuk melakukan perubahan program Dokumen penambahan atau perubahan program (Lampiran 12) 2. Apakah program aplikasi terlindung dari perubahan yang tidak terotorisasi?

√ Jika ingin merubah

program maka harus merubah source code yang ada di komputer server.

Password komputer server

hanya diketahui oleh Manajer Tehnik dan Direktur

Tabel 4.17 Pengendalian atas Kesalahan Material

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah tiap aktivitas pemeliharaan program aplikasi dicatat dalam dokumentasi otorisasi pemeliharaan?

√ Perusahaan tidak memiliki dokumentasi otorisasi pemeliharaan karena permintaan dai user sifatnya hanya lisan

2. Apakah dilakukan pengujian program sebelum

diimplementasikan?

√ User dan programmer

akan melakukan pengujian terlebih dahulu sebelum

sistem tersebut diimplementasikan

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

3. Apakah tiap perubahan program selalu diikuti dengan update dokumentasi sistem?

√ Tiap terjadi perubahan

program tidak diikuti dengan perubahan dokumentasi sistem karena

persahaan tidak memiliki

dokumentasi atas sistemnya

Tabel 4.18 Pengendalian atas Local Area Network (LAN)

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

1. Apakah ada prosedur log on untuk masuk ke dalam jaringan?

√ Saat melakukan log on

ke dalam sistem operasi maka secara

otomatis akan terhubung dengan jaringan

2. Apakah sistem telah menerapkan logs untuk mencatat aktivitas dalam jaringan? √ Perusahaan tidak menerapkan logs untuk akses ke dalam jaringan

3. Apakah ada batasan waktu untuk masuk dalam jaringan?

√ Untuk masuk dalam

jaringan waktunya terbatas hanya pada jam kerja perusahaan saja

Metode Pengumpulan Data

Ya Tidak

Wawancara Observasi Dokumentasi

4. Apakah tiap PC dapat terhubung langsung ke jaringan?

√ Tiap PC dapat langung

terhubung dalam jaringan karena pada tiap PC terdapat kabel jaringan

Network Diagram PT.

Copel Andalan (Lampiran 1 )